Introducción

Este documento describe las últimas mejoras de seguridad añadidas con Unified Contact Center Enterprise (UCCE) 12.5.

Prerequisites

- UCCE

- Abrir capa de sockets seguros (SSL)

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- UCCE 12.5

- OpenSSL (64 bits) para Windows

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Marco de control de seguridad de Cisco (SCF): El marco de control de seguridad de colaboración proporciona las directrices de diseño e implementación para crear una infraestructura de colaboración segura y fiable. Estas infraestructuras son resistentes a las formas conocidas y nuevas de ataques. Guía de seguridad de referencia para Cisco Unified ICM/Contact Center Enterprise, versión 12.5 .

Como parte del esfuerzo de SCF de Cisco, se añaden mejoras de seguridad adicionales para UCCE 12.5. En este documento se describen estas mejoras.

Verificación de ISO descargado

Para validar la ISO descargada firmada por Cisco y garantizar que está autorizada, los pasos son:

1. Descargue e instale OpenSSL. Busque el software "openssl softpedia".

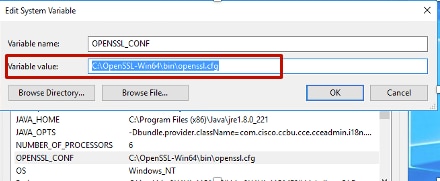

2. Confirme la ruta (esta ruta está establecida de forma predeterminada, pero aún así es buena para verificar). En Windows 10, vaya a Propiedades del sistema y seleccione Variables de entorno.

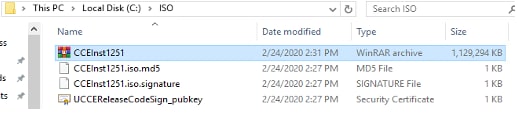

3. Archivos necesarios para la verificación ISO

4. Ejecute la herramienta OpenSSL desde la línea de comandos.

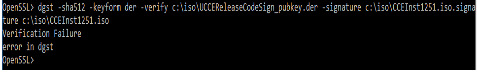

5. Ejecute el comando

dgst -sha512 -keyform der -verify <public Key.der> -signature <ISO image.iso.signature> <ISO Image>

6. En caso de fallo, la línea de comandos muestra el error como se muestra en la imagen

Utilice certificados con SHA-256 y tamaño de clave de 2048 bits

Los registros informan de errores en el caso de identificar certificados no conformes (es decir, no cumplen el requisito SHA-256 y/o el requisito de tamaño de clave de 2048 bits).

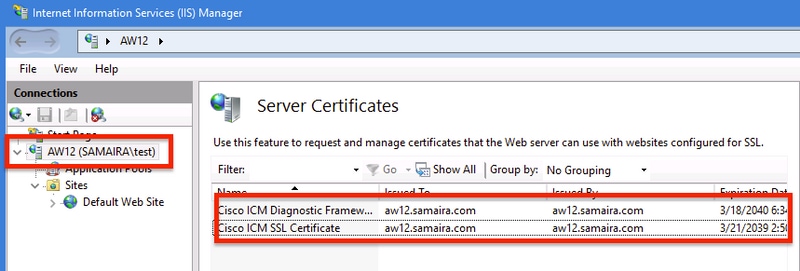

Existen dos certificados importantes desde la perspectiva de UCCE:

- Certificado de servicio de Cisco ICM Diagnostic Framework

- Certificado SSL de Cisco ICM

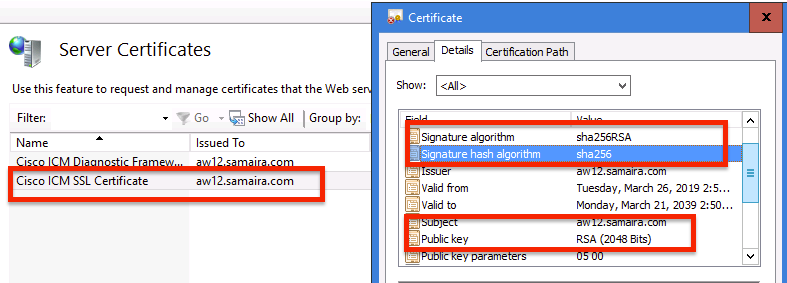

Los certificados se pueden revisar en la opción Administrador de Internet Information Services (IIS) de Windows Server.

Para los certificados autofirmados (ya sea para Diagnose Portico o Web Setup) , la línea de error notificada es:

Re-generating Cisco ICM SSL Certificate with SHA-256 and key size '2048' and will be binded with port 443.

Herramienta SSLUtil

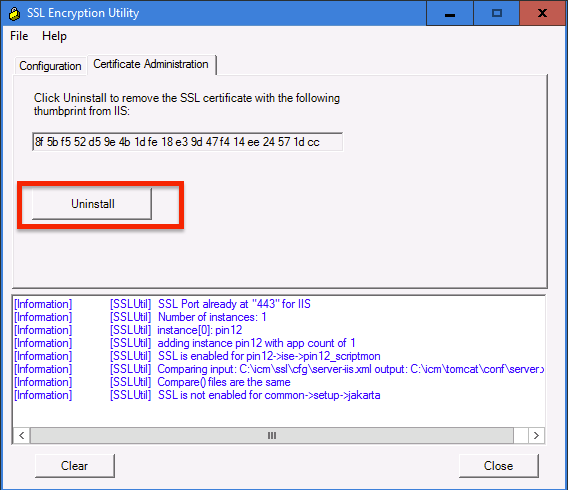

a. Para regenerar certificados autofirmados (para la página WebSetup/CCEAdmin), utilice la herramienta SSLUtil (desde la ubicación C:\icm\bin).

b. Seleccione Desinstalar para eliminar el "Cisco ICM SSL Certificate" actual.

c. Luego seleccione Instalar en la herramienta SSLUtil y una vez que el proceso se complete , observe que el certificado creado ahora incluye bits SHA-256 y keysize '2048'.

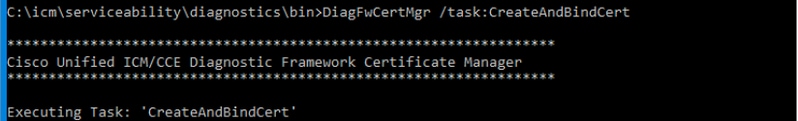

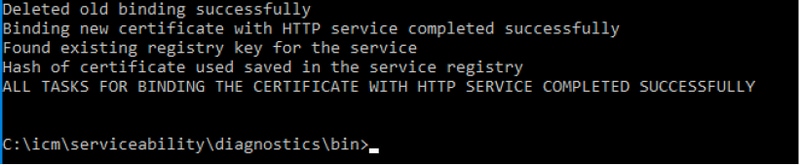

Comando DiagFwCertMgr

Para regenerar un certificado autofirmado para el certificado de servicio del Marco de diagnóstico de Cisco ICM, utilice la línea de comandos "DiagFwCertMgr", como se muestra en la imagen:

Herramienta de protección de datos

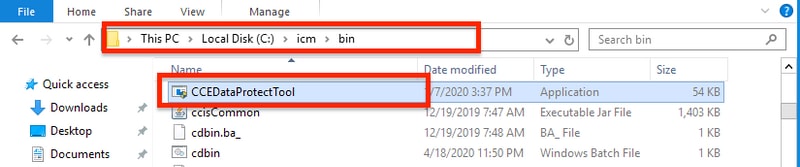

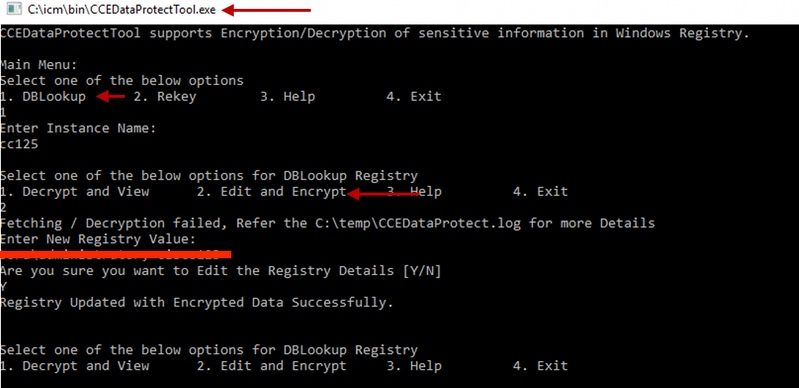

1. CCEDataProtectTool se utiliza para cifrar y descifrar información confidencial que el Registro de Windows almacena en ella. Después de la actualización a SQL 12.5 , el valor almacenado en el registro SQLLogin debe ser reconfigurado con CCEDataProtectTool. Esta herramienta sólo la puede ejecutar un administrador,un usuario de dominio con derechos administrativos o un administrador local.

2. Esta herramienta se puede utilizar para ver, configurar, editar, eliminar el almacén de valor cifrado en el registro SQLLogin.

3. La herramienta se encuentra en la ubicación;

<Install Directory>:\icm\bin\CCEDataProtectTool.exe

4. Navegue hasta la ubicación y haga doble clic en CCEDataProtectTool.exe.

5. Para cifrar , presione 1 para DBLookup, ingrese Nombre de Instancia. A continuación, pulse 2 para seleccionar "Editar y cifrar"

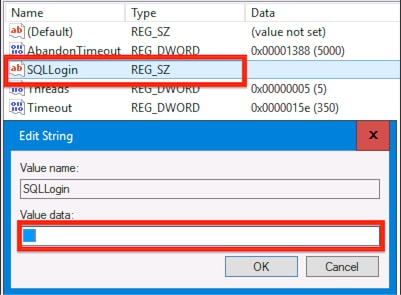

6. Navegue hasta la ubicación del registro y revise Valor de cadena SQLLogin se ve en blanco , como se muestra en la imagen :

HKEY_LOCAL_MACHINE\SOFTWARE\Cisco Systems, Inc.\ICM\pin12\RouterA\Router\CurrentVersion\Configuration\Database

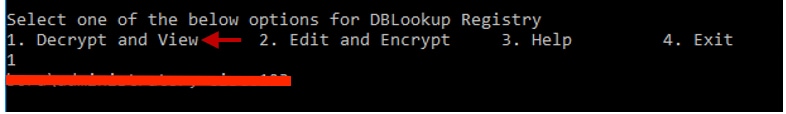

7. En caso de necesidad de revisar el valor cifrado; mientras que la línea de comandos de CCEDataProtectTool , seleccione presione 1 para "Descifrar y ver", como se muestra en la imagen;

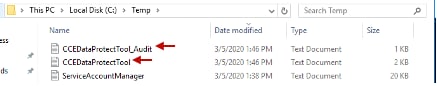

8. Cualquier registro para esta herramienta se puede encontrar en la ubicación;

<Install Directory>:\temp

Audit logs filename : CCEDataProtectTool_Audit

CCEDataProtectTool logs : CCEDataProtectTool