المقدمة

يصف هذا وثيقة سيناريو حيث مادة حفازة 9300 منفذ مفتاح كان يعلم {upper}mac address على تدفق ميناء.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- تبديل الشبكة المحلية (LAN)

- تعلم عنوان MAC

- جلسات المصادقة والسلوك المرتبط

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- المحولات Cisco Catalyst 9300 Series Switches

- البرنامج، الإصدار 17.6.5

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

مادة حفازة يعلم مفتاح {upper}mac address على مفتاح ميناء يؤسس على المصدر {upper}mac address (SMAC) من داخل إطار. يعد جدول عناوين MAC عادة مصدرا موثوقا به للمعلومات التي توجه مهندس الشبكة نحو موقع عنوان معين. تنشأ الحالات التي تقوم فيها حركة المرور من مصدر معين - نقطة نهاية أو حتى عبارة الشبكة المحلية - بتجميع محول من إتجاه غير متوقع. يصف هذا المستند حالة معينة حيث تم التعرف على عنوان MAC لعبارة الخادم بشكل غير متوقع على واجهات الوصول العشوائية. تستند التفاصيل إلى حالات مركز المساعدة الفنية (TAC) التي حلها مهندسو TAC الذين يعملون بالشراكة مع فرق العملاء.

المشكلة

لاحظ العميل في هذا السيناريو المشكلة أولا عندما فقدت نقاط النهاية في شبكة VLAN الخاصة ببياناتهم (شبكة VLAN رقم 2 في هذا العرض) الاتصال بالمضيفين خارج الشبكة الفرعية الخاصة بهم. وبعد إجراء مزيد من الفحص، لاحظوا أنه تم التعرف على عنوان MAC لبوابة شبكة VLAN رقم 2 على واجهة مستخدم بدلا من الواجهة المتوقعة.

بدت المشكلة في البداية وكأنها تحدث عشوائيا في شبكة كبيرة تتألف من حرم متعددة. بافتراض ما نعرفه حول كيفية تعلم المحولات لعناوين MAC، افترضنا نوعا من انعكاس الحزمة ولكن كان التحدي يثبت أن المشكلة خارجية للمحول. بعد جمع بيانات إضافية حول أوقات أخرى حدثت هذه المشكلة، تمكنا من تحديد إتجاه مع منافذ المستخدم المعنية. واشتمل كل تكرار على نموذج محدد لنقطة النهاية.

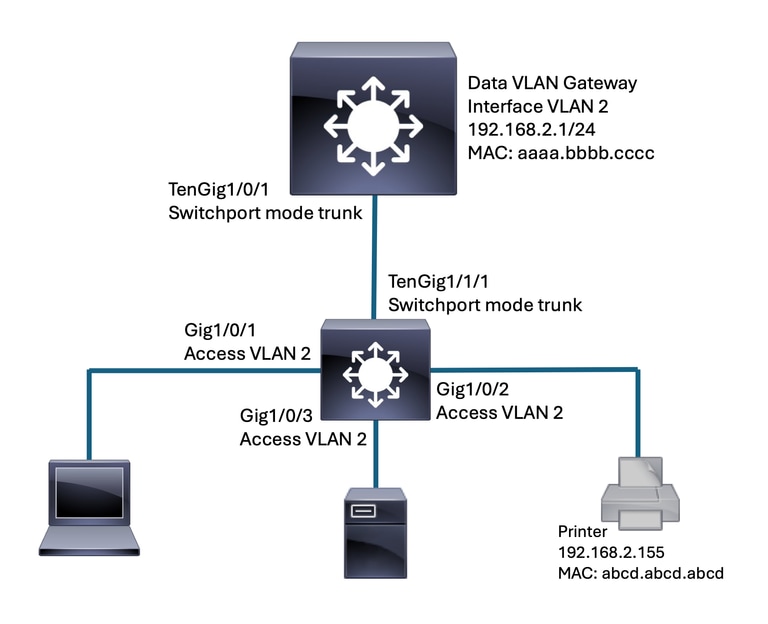

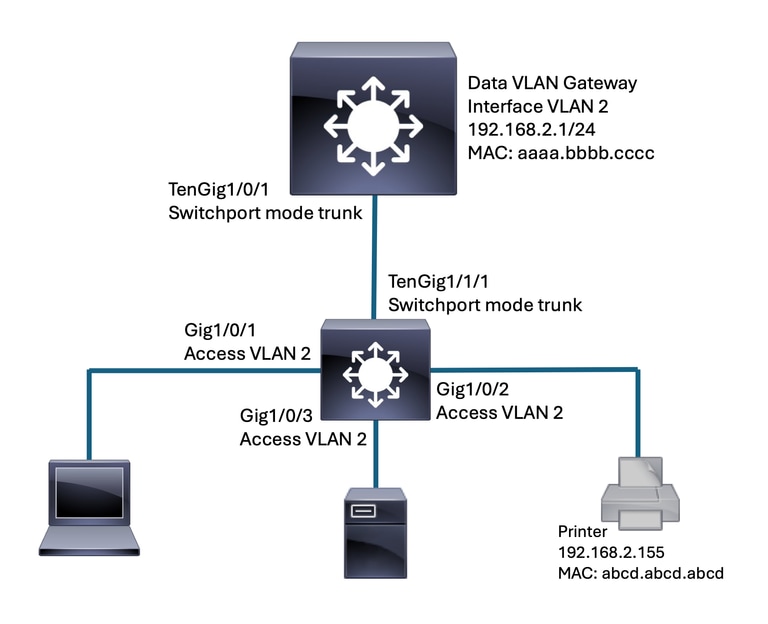

شريحة الشبكة المتأثرة

شريحة الشبكة المتأثرة

يتم إستخدام الأمر show mac address table <address>/<interface>" للاستعلام عن جدول عناوين MAC. في سيناريو العمل أو السيناريو العادي، يتم تعلم عنوان البوابة على 10/1/1 من المحول حيث تتصل نقاط النهاية.

ACCESS-SWITCH#show mac address-table

Mac Address Table

-------------------------------------------

Vlan Mac Address Type Ports

---- ----------- -------- -----

<snip>

2 aaaa.bbbb.cccc DYNAMIC Ten1/1/1 <-- Notice the "type" is DYNAMIC. This means the entry was programmed based on a received frame.

2 abcd.abcd.abcd STATIC Gig1/0/2 <-- In contrast, this MAC is STATIC. This suggests a feature (authentication, for instance) was involved in the learn.في السيناريو المكسور، علمت البوابة MAC على Gi1/0/2 وليس على T1/1/1.

ACCESS-SWITCH#show mac address-table

Mac Address Table

-------------------------------------------

Vlan Mac Address Type Ports

---- ----------- -------- -----

<snip>

2 aaaa.bbbb.cccc STATIC Gig1/0/2 <-- Notice that the type is now STATIC.

2 abcd.abcd.abcd STATIC Gig1/0/2يشغل محول الوصول في هذا السيناريو 802.1x مع MAB (تجاوز مصادقة MAC) على واجهات الوصول الخاصة به. وقد لعبت هذه الميزات الرئيسية دورا في التأثير الكلي للخدمة. بمجرد التعرف على عنوان MAC للعبارة على منفذ وصول، سيصبح "ثابت" كوظيفة لميزة الأمان. منعت ميزة الأمان أيضا البوابة MAC عنوان من الانتقال إلى الخلف إلى الواجهة الصحيحة. ويجري في دليل التكوين ذي الصلة أستكشاف المزيد من المعلومات عن 802.1x و MAB ومفهوم "نقل ماك".

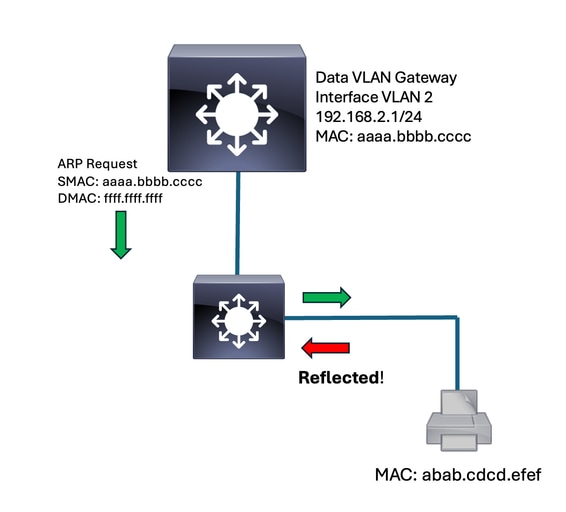

بيان حركة المرور المنعكسة

بيان حركة المرور المنعكسة

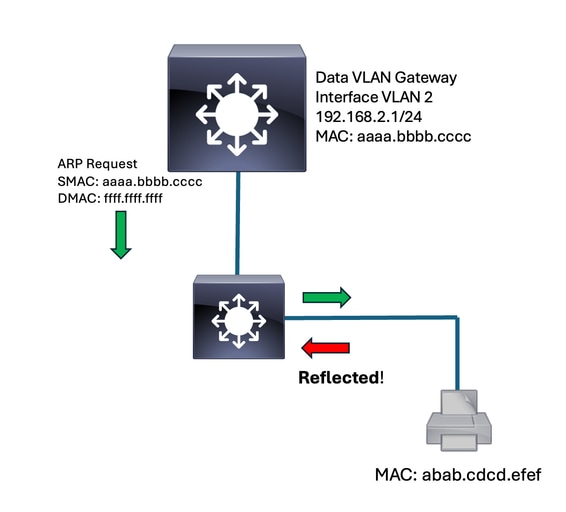

يؤدي انعكاس الحزمة إلى التعرف على MAC غير الطبيعي.

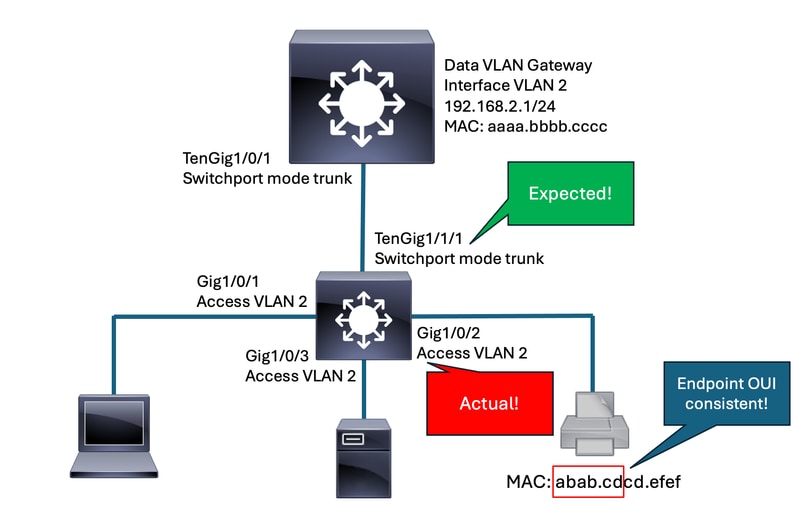

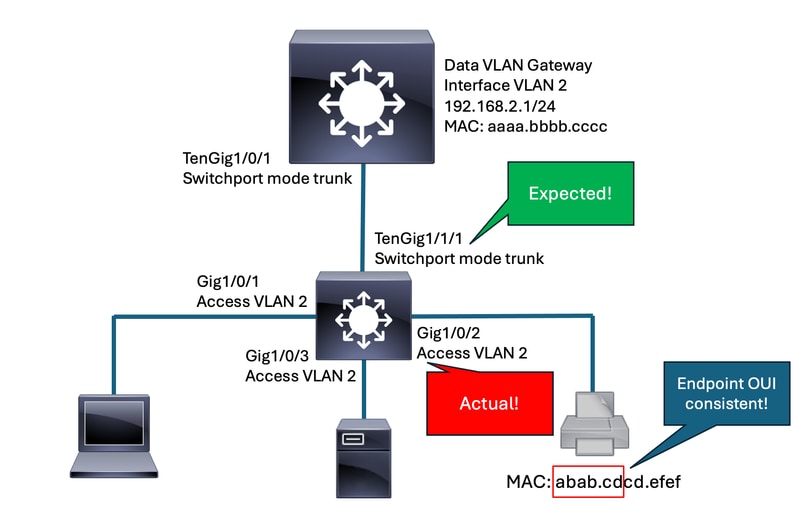

يسلط هذا المخطط الضوء على الواجهة المتوقعة مقابل الفعلية التي تتعلم من GW MAC.

يسلط هذا المخطط الضوء على الواجهة المتوقعة مقابل الفعلية التي تتعلم من GW MAC.

يسلط المثال الضوء على المعرف الفريد التنظيمي (OUI). وقد ساعد ذلك الفريق على تحديد أن نقطة النهاية كانت من جهة مصنعة شائعة.

الحل

جوهر هذه المشكلة كان السلوك غير المتوقع عند نقطة النهاية. لا نتوقع أبدا أن تعكس نقطة نهاية حركة مرور البيانات مرة أخرى إلى الشبكة.

وكانت النتيجة الرئيسية في هذه الحالة هي الإتجاه مع نقاط النهاية. من الصعب أستكشاف أخطاء مشكلة تحدث بشكل عشوائي في شبكة كبيرة وإصلاحها. هذا أعطى الفريق مجموعة فرعية من منافذ المستخدم للتدقيق.

لاحظ أيضا أن ميزات الأمان المعنية - على وجه التحديد dot1x مع MAB الاحتياطية - لعبت دورا في تأثير الخدمة. دون أن تستجيب هذه الميزات لحركة المرور المنعكسة، لن يكون تأثير الخدمة على الأرجح كبيرا.

تم الاستفادة من أدوات التقاط الحزم لتحديد أن حركة المرور تم عكسها حقا بواسطة نقطة النهاية. يمكن إستخدام أداة التقاط الحزم المضمنة (EPC) المتوفرة على محولات Catalyst لتعريف الحزم الواردة.

Switch#monitor capture TAC interface gi1/0/2 in match mac host aaaa.bbbb.cccc any

Switch#monitor capture TAC start

<wait for the MAC learning to occur>

Switch#monitor capture TAC stop

Switch#show monitor capture TAC buffer

فسحة بين دعامتين طبيعي (مفتاح أيسر محلل) هو أداة يعول عليها لالتقاط الحزمة أن يستطيع أيضا كنت استعملت في هذا سيناريو.

Switch(config)#monitor session 1 source gi1/0/2 rx

Switch(config)#monitor session 1 filter mac access-group MACL <- Since we know the source MAC of the traffic we look for, the SPAN can be filtered.

Switch(config)#monitor session 1 destination gig1/0/48

تمكن الفريق من التقاط حركة مرور معكوسة على منفذ حيث توجد نقطة نهاية مشكوك فيها متصلة. في هذا السيناريو، ستعكس نقطة النهاية حزم ARP التي تم الحصول عليها من عنوان MAC للعبارة مرة أخرى إلى منفذ المحول. سيحاول منفذ المحول الذي تم تمكين MAB عليه مصادقة عنوان MAC للعبارة. المفتاح ميناء أمن يسمح تنفيذ البوابة {upper}mac أن يخول في المعطيات VLAN. بما أن عنوان MAC كان علمت بالاقتران مع الأمنية سمة، هو كان "يلتصق" كساكن إستاتيكي MAC على المستعمل ميناء. أيضا، بما أن التنفيذ أمن حظر حركة عنوان MAC من مخول {upper}mac address، المفتاح كان يعجز أن ينسى ال MAC على المستعمل ميناء ويستطيع لا أن يعيد تعلمه على القارن متوقع. إجتمعت الربط انعكاس مع الأمنية تنفيذ أدى إلى حالة حيث حركة مرور كان يتأثر ل ال VLAN كامل محلي.

تسلسل الأحداث:

1. يتم التعرف على عناوين التحكم في الوصول للوسائط على الواجهات المتوقعة. هذه هي الحالة العادية للشبكة.

2. تعكس نقطة النهاية حركة مرور صادرة من البوابة إلى المنفذ المتصل بالمحول.

3. نظرا لتنفيذ أمان منفذ محول نقطة النهاية، يعمل MAC المعكوس على تشغيل جلسة مصادقة. يتم برمجة MAC كإدخال ثابت.

4. بمجرد أن ينتهي MAC من منفذ المحول المتوقع، يمنع تنفيذ الأمان إعادة تعلمه على الوصلة.

5 - يلزم إغلاق/إغلاق الميناء حتى يسترد.

كان الحل النهائي لهذه الحالة هو معالجة سلوك نقطة النهاية. في هذا السيناريو، كان السلوك معروفا بالفعل لمورد نقطة النهاية وتم إصلاحه بتحديث البرنامج الثابت. كان جهاز المحول Catalyst switch، بالإضافة إلى البرامج والتكوين، يتصرفان بشكل كامل كما هو متوقع.

المفتاح المستخلص من هذا السيناريو هو مفهوم تعلم ماك. مادة حفازة يعلم مفتاح ماك عنوان على مدخل يؤسس على المصدر {upper}mac address من ال يستلم إطار. إن علمت {upper}mac address على قارن غير متوقع، هو آمن أن يستنتج أن المفتاح ميناء استلم إطار على مدخل مع أن {upper}mac address في المصدر {upper}mac field.

في حالات محدودة جدا، يمكن انعكاس الحزم بين الواجهة المادية و ASIC لإعادة التوجيه الخاص بالمحول - أو من خلال بعض السلوك الخاطئ الداخلي الآخر. إذا ظهر أن هذا هو الحال ولم يتم العثور على خطأ موجود يفسر المشكلة، اتصل ب TAC للمساعدة في العزل.

معلومات ذات صلة

التعليقات

التعليقات