تكوين وضع الكبح اليدوي لملف تعريف IPsec على RV160 و RV260

الهدف

الهدف من هذا المستند هو توضيح كيفية تكوين ملف تعريف IPsec لوضع التجميع اليدوي على موجهات السلسلتين RV160 و RV260.

المقدمة

يضمن IPsec توفر اتصال خاص آمن لديك عبر الإنترنت. وهو يعطي مضيفين أو أكثر الخصوصية، النزاهة، والأصالة لنقل المعلومات الحساسة عبر الإنترنت. شائع إستخدام IPsec في الشبكة الخاصة الظاهرية (VPN)، والتي يتم تنفيذها على طبقة IP، ويمكنها مساعدة العديد من التطبيقات التي تفتقر إلى الأمان. يتم إستخدام شبكة VPN لتوفير آلية اتصال آمنة للبيانات الحساسة ومعلومات IP التي يتم إرسالها من خلال شبكة غير آمنة مثل الإنترنت. وهو يوفر حلا مرنا للمستخدمين عن بعد وللمؤسسة لحماية أي معلومات حساسة من الأطراف الأخرى على الشبكة نفسها.

يعمل وضع الكبلات اليدوي على تقليل مرونة IPsec وخياراته. وهو يتطلب من المستخدم توفير مادة الكيي ومعلومات اقتران الأمان الضرورية لكل جهاز يتم تكوينه. لا يتسع أسلوب الكي اليدوي إلى درجة كبيرة، كما أنه يستخدم عادة بشكل أفضل في بيئة صغيرة.

من المستحسن فقط إستخدام هذه الطريقة إذا لم يكن تنفيذ Internet Key Exchange (IKE)v1 أو IKEv2 على هذا الموجه هو نفسه الموجه عن بعد أو إذا كان أحد الموجهات لا يدعم IKE. في هذه الحالات، يمكنك إدخال المفاتيح يدويا. يوصى بتكوين وضع الكبح التلقائي لملف تعريف IPsec بدلا من وضع الكيل اليدوي إذا كان الموجه يدعم إما IKEv1 أو IKEv2 ويتبع نفس المعايير.

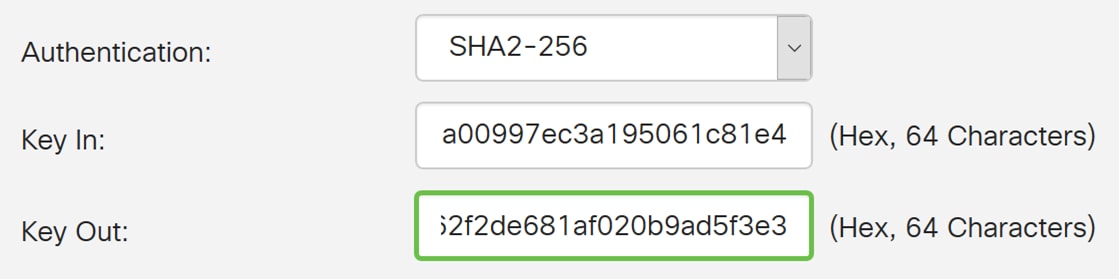

عند إستخدام وضع الكي اليدوي، تأكد من أن المفتاح الخاص بك داخل الموجه المحلي الخاص بك هو المفتاح الصادر على الموجه البعيد وأن المفتاح الوارد على الموجه البعيد هو المفتاح الصادر على الموجه المحلي الخاص بك.

سيكون مثال على تكوين الموجهين:

| الحقل | الموجه A | الموجه B |

| SPI وارد | 100 | 100 |

| SPI الصادر | 100 | 100 |

| تشفير | إيه إس-256 | إيه إس-256 |

| المفتاح | ...91bb2b489ba0d28c7741b | ...858b8c5ec35505650b16 |

| مخرج المفتاح | ...858b8c5ec35505650b16 | ...91bb2b489ba0d28c7741b |

| المصادقة | SHA2-256 | SHA2-256 |

| المفتاح | ...A00997ec3a195061c81e4 | ...2f2de681af020b9ad5f3e3 |

| مخرج المفتاح | ...2f2de681af020b9ad5f3e3 | ...A00997ec3a195061c81e4 |

يمكن العثور على معلومات إضافية حول تقنية IPsec من Cisco في هذا الارتباط: مقدمة عن تقنية Cisco IPSec.

لمعرفة كيفية تكوين توصيفات IPsec باستخدام وضع الكيل التلقائي على RV160 و RV260، انقر هنا.

لمعرفة كيفية تكوين شبكة VPN من موقع إلى موقع على RV160 و RV260، انقر هنا.

لتكوين شبكة VPN من موقع إلى موقع باستخدام معالج الإعداد، الرجاء مراجعة المقالة حول: تكوين معالج إعداد VPN على RV160 و RV260.

الأجهزة القابلة للتطبيق

· RV160

· RV260

إصدار البرامج

·1.0.00.15

تكوين ملف تعريف IPsec باستخدام وضع الحفظ اليدوي

الخطوة 1. قم بتسجيل الدخول إلى الأداة المساعدة لتكوين الويب.

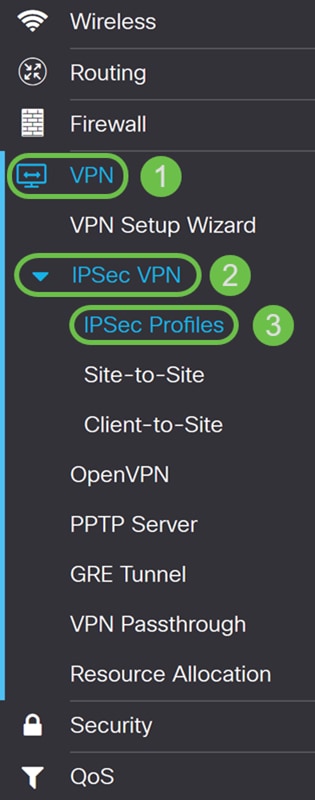

الخطوة 2. انتقل إلى VPN > IPSec VPN > توصيفات IPSec.

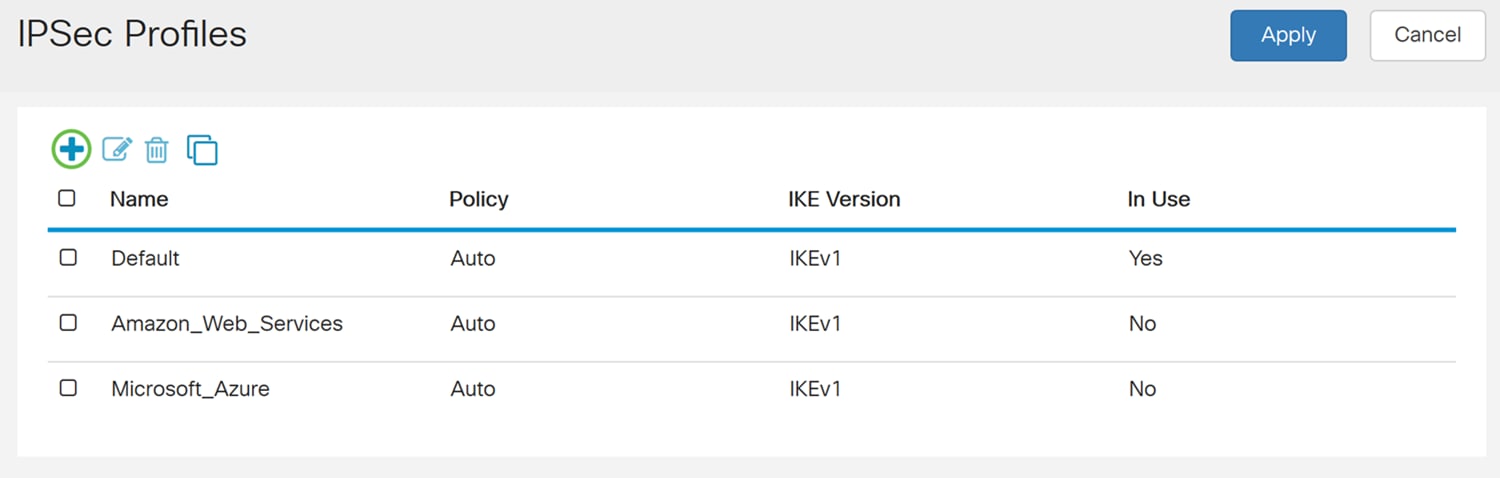

الخطوة 3. اضغط أيقونة زائد لإنشاء ملف تعريف IPsec جديد.

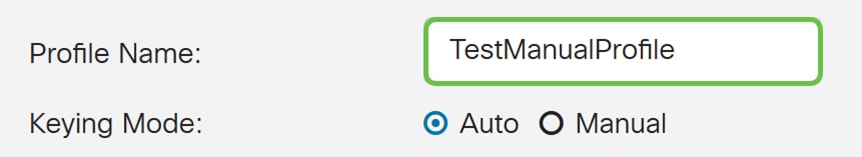

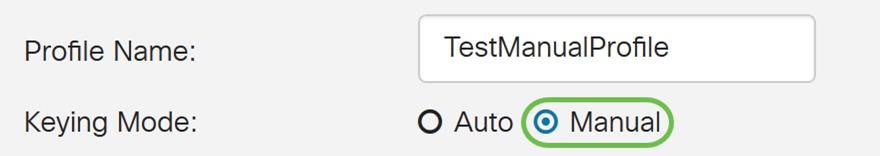

الخطوة 4. أدخل اسم توصيف في حقل اسم التوصيف.

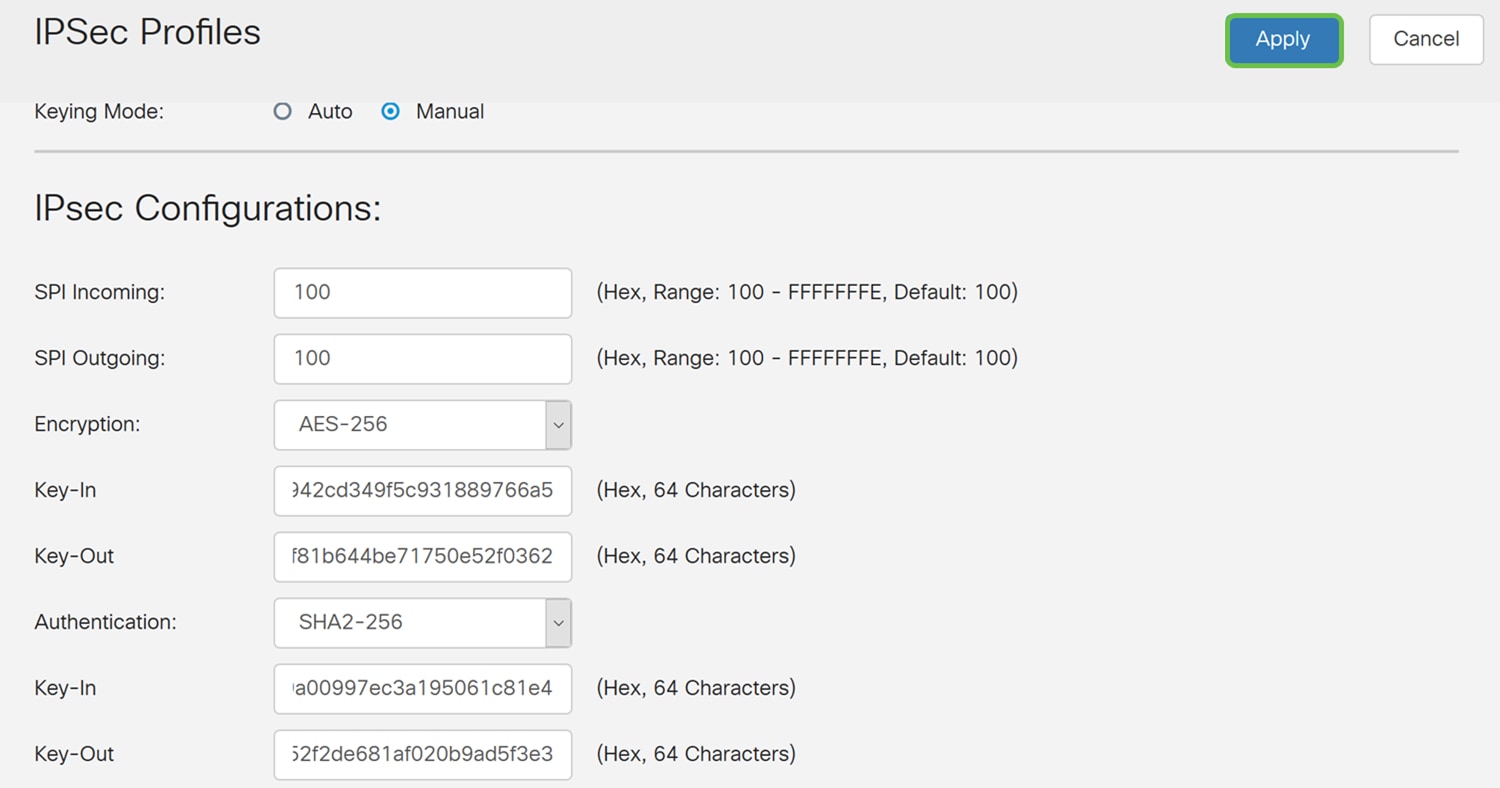

الخطوة 5. حدد يدوي لوضع الربط.

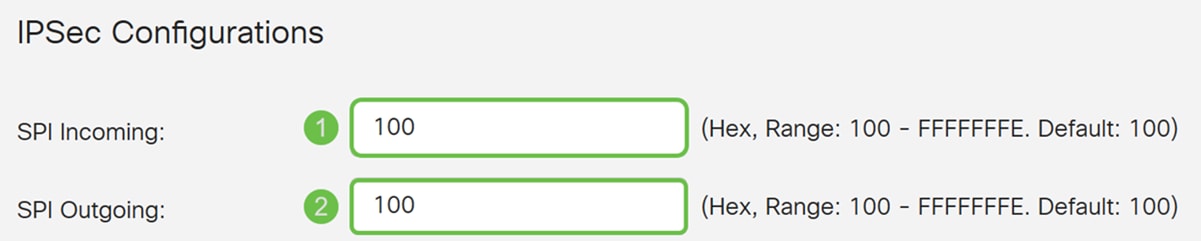

الخطوة 6. في قسم تكوين IPSec، أدخل فهرس معلمات الأمان (SPI) الوارد والصادر عن SPI. SPI هي علامة تعريف تمت إضافتها إلى الرأس أثناء إستخدام IPsec لتنفقي حركة مرور IP. تساعد هذه العلامة النواة في التمييز بين دفقي حركة المرور حيث قد تكون قواعد التشفير المختلفة والخوارزميات قيد الاستخدام. النطاق السداسي العشري هو من 100-ffffff.

سنستخدم القيمة الافتراضية ل 100 لكل من SPI الوارد والصادر.

الخطوة 7. حدد تشفير (3DES أو AES-128 أو AES-192 أو AES-256) من القائمة المنسدلة. تحدد هذه الطريقة الخوارزمية المستخدمة لتشفير حزم ESP/ISAKMP أو فك تشفيرها. يستخدم المعيار الثلاثي لتشفير البيانات (3DES) تشفير DES ثلاث مرات ولكنه الآن عبارة عن خوارزمية قديمة. وهذا يعني أنه ينبغي ألا يستخدم إلا في حالة عدم وجود بدائل أفضل لأنه لا يزال يوفر مستوى أمنيا هامشيا ومقبولا. يجب على المستخدمين إستخدامها فقط إذا كانت مطلوبة للتوافق مع الإصدارات السابقة لأنها عرضة لبعض هجمات "التصادم الكلي". لا يوصى باستخدام معيار 3DES لأنه لا يعتبر آمنا.

معيار التشفير المتقدم (AES) هو خوارزمية تشفير تم تصميمها لتكون أكثر أمانا من معيار 3DES. يستخدم معيار التشفير المتطور (AES) حجما أكبر للمفتاح مما يضمن أن النهج الوحيد المعروف لفك تشفير الرسالة هو أن يقوم الدخيل بتجريب كل مفتاح ممكن. يوصى باستخدام AES إذا كان الجهاز الخاص بك يمكنه دعمه.

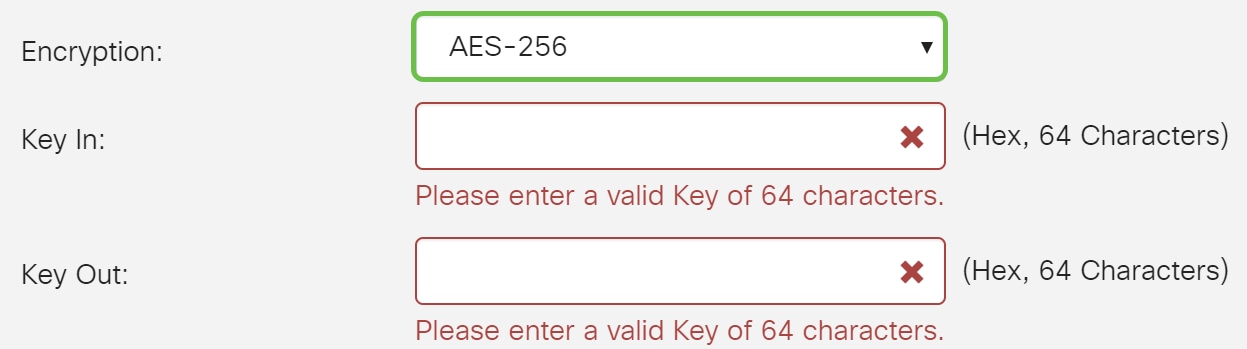

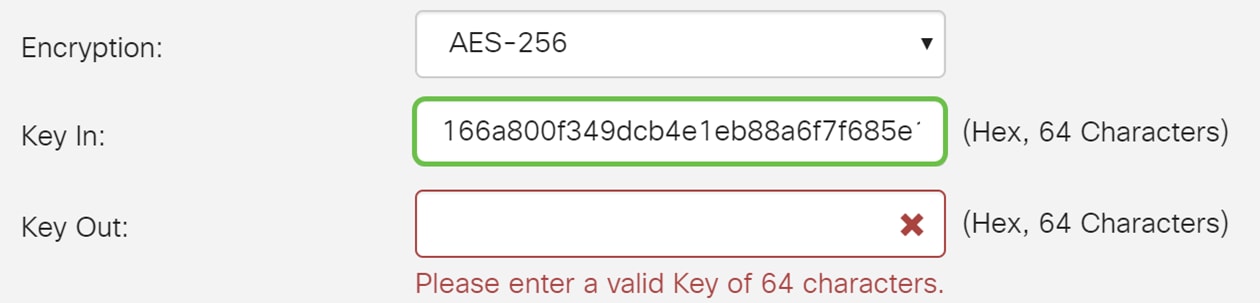

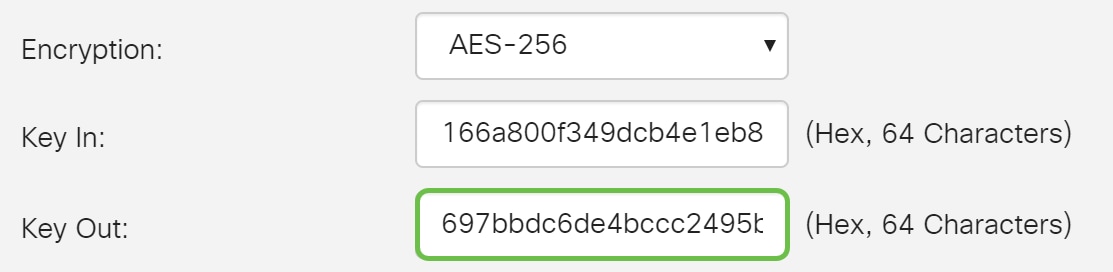

في هذا المثال، سوف نستخدم AES-256 كتشفير لنا.

الخطوة 8. أدخل رقم سداسي عشر مكون من 64 حرفا في الحقل مفتاح في. هذا هو المفتاح الخاص بفك تشفير حزم ESP المستلمة بتنسيق hex.

أفضل ممارسة: أستخدم مولد سداسي عشري عشوائي لتهيئة المفتاح وإخراجه. تأكد من أن الموجه البعيد لديه نفس الرقم السداسي العشري.

الخطوة 9. أدخل رقم سداسي عشر مكون من 64 حرفا في حقل خروج المفتاح. هذا هو المفتاح لتشفير الحزم العادية بتنسيق hex.

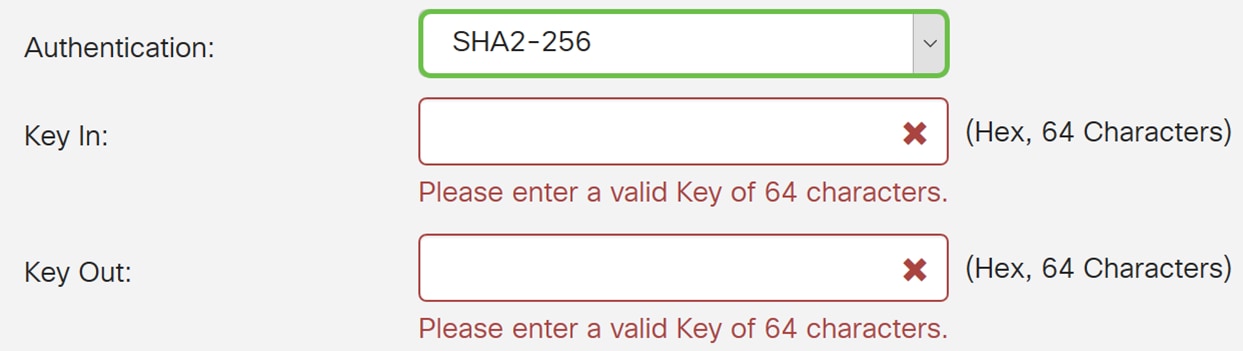

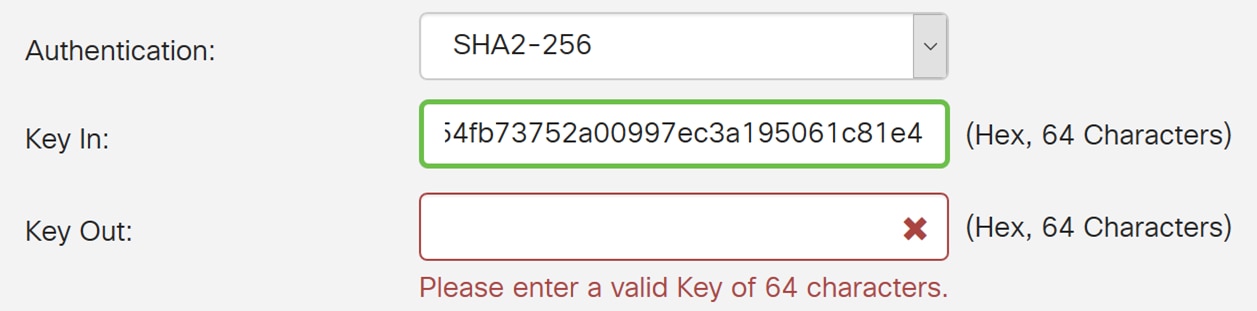

الخطوة 10. يحدد أسلوب المصادقة كيفية التحقق من صحة حزم رأس ESP. هذه هي خوارزمية التجزئة المستخدمة في المصادقة للتحقق من صحة ذلك الجانب أ والجانب ب حقا هما من يقولون أنهما.

يعتبر MD5 خوارزمية تجزئة أحادية الإتجاه ينتج عنها ملخص 128 بت وهي أسرع من SHA1. إن SHA1 عبارة عن خوارزمية تجزئة أحادية الإتجاه ينتج عنها ملخص 160 بت بينما ينتج SHA2-256 خلاصة 256 بت. يوصى بإجراء SHA2-256 لأنه أكثر أمانا. تأكد من أن كلا طرفي نفق VPN يستخدمان نفس طريقة المصادقة. حدد مصادقة (MD5 أو SHA1 أو SHA2-256).

في هذا المثال، سنختار SHA2-256.

الخطوة 11. أدخل رقم سداسي عشر مكون من 64 حرفا في الحقل مفتاح في. هذا هو المفتاح الخاص بفك تشفير حزم ESP المستلمة بتنسيق hex.

الخطوة 12. أدخل في رقم سداسي عشر مكون من 64 حرفا في حقل خرج المفتاح. هذا هو المفتاح لتشفير الحزم العادية بتنسيق hex.

الخطوة 13. اضغط على تطبيق لإنشاء ملف تعريف IPsec الجديد.

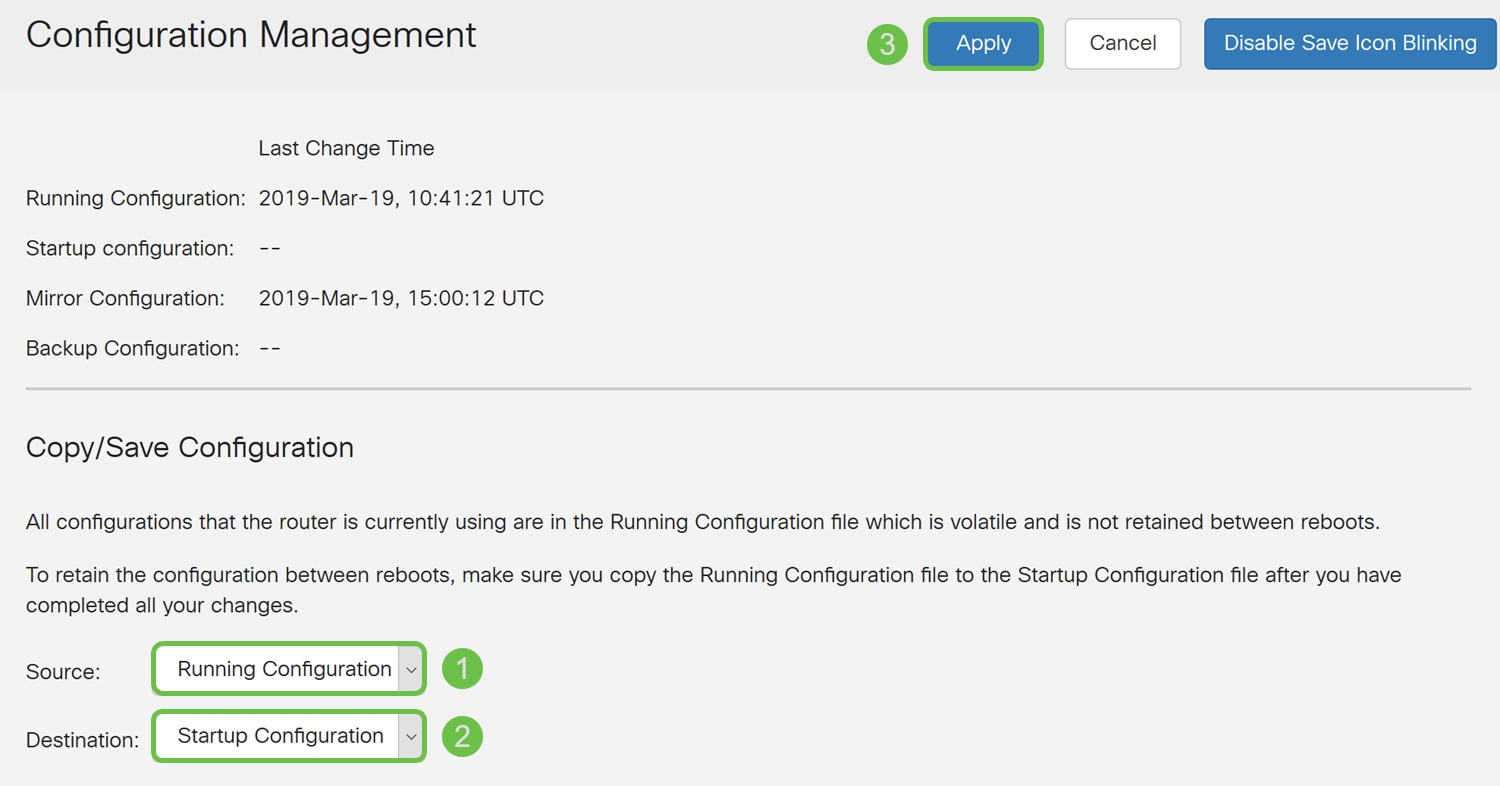

الخطوة 14. في أعلى الصفحة، انقر فوق الزر حفظ. سيتم توجيهك إلى صفحة إدارة التكوين.

الخطوة 15. توجد جميع التكوينات التي يستخدمها الموجه حاليا في ملف التكوين الجاري تشغيله. سيتم فقد التكوين إذا فقد الجهاز الطاقة أو تم إعادة تشغيله. يضمن نسخ ملف التكوين الجاري تشغيله إلى ملف تكوين بدء التشغيل حفظ التكوين. ضمن إدارة التكوين، تأكد من أن المصدر يشغل التكوين وأن الوجهة هي تكوين بدء التشغيل. طقطقة يطبق.

القرار

يجب أن تكون قد انتهيت الآن من تكوين ملف تعريف IPsec بنجاح باستخدام وضع الحفظ اليدوي على RV160 أو RV260.

التعليقات

التعليقات