تكوين syslog واستكشاف أخطائه وإصلاحها في واجهة التحكم في الوصول (ACI)

المقدمة

يصف هذا المستند كيفية تكوين تسجيل النظام (syslog) والتحقق منه واستكشاف أخطاء هذا التسجيل وإصلاحها في Cisco Application Centric Infrastructure (ACI). وهو يغطي سير عمل التكوين الكامل، والتحقق البرنامجي باستخدام طراز الكائن المدار (MO) لوحدة تحكم البنية الأساسية لسياسة التطبيق، وتدفق عمل أستكشاف الأخطاء وإصلاحها مهيكل لكل من وحدات تحكم APIC ومحولات الأوراق والعمود الأساسي.

نظرة عامة

ACI Syslog هو بالكامل سياسة. على عكس برنامج Cisco NX-OS® المستقل، لا توجد أوامر واجهة سطر الأوامر (CLI) على المحولات الطرفية أو logging server الأساسية المرتكزة على التطبيقات. يتم تنفيذ جميع تكوين syslog من خلال سياسات APIC التي يقوم APIC بدفعها إلى كل عقدة بناء تلقائيا.

المكونات الرئيسية

تم إنشاء النظام الفرعي syslog في ACI من الكائنات المدارة التالية:

- مجموعة وجهة Syslog (

syslogGroup) — الحاوية عالية المستوى لجميع وجهات syslog. تتحكم في تنسيق الرسالة (ACI أو نمط NX-OS) وخيارات ختم الوقت. ويمكن أن يحتوي على وجهة بعيدة واحدة أو أكثر، ووجهة ملف محلية، ووجهة وحدة تحكم. - syslog profile (

syslogProf) — تابع لمجموعة الوجهة التي تتحكم في الحالة الإدارية على مستوى المجموعة وبروتوكول النقل (UDP أو TCP أو SSL). - Syslog Remote Destination (

syslogRemoteDest) — تابع لمجموعة الوجهة يمثل خادم syslog عن بعد. التحكم في IP الخاص بالخادم أو اسم المضيف والمنفذ وعامل تصفية الخطورة ومرفق syslog ومجموعة نقاط نهاية الإدارة (EPG) المستخدمة للوصول إلى الخادم. - syslog محلي مبرد (

syslogFile) — تابع لمجموعة الوجهة التي تتحكم في كتابة رسائل syslog إلى الملف المحلي/var/log/external/messagesعلى كل عقدة بناء. - مصدر Syslog (

syslogSrc) — مرفق بسياسة المراقبة. التحكم في أنواع الرسائل (تدقيق، أحداث، أخطاء، جلسة عمل) والحد الأدنى من الخطورة، والروابط إلى مجموعة الوجهة عبرsyslogRsDestGroupعلاقة.

نقاط مرفق مصدر Syslog

يستخدم ACI أربعة نطاقات لسياسات المراقبة التي تتحكم في العقد والكائنات التي تقوم بإنشاء رسائل syslog:

- سياسة الرصد المشتركة (

monCommonPol،uni/fabric/moncommon) - النطاق على نطاق المنظومة. سياسة مراقبة أساسية تنطبق على جميع الأعطال والأحداث ويتم نشرها تلقائيا على جميع العقد (المحولات الطرفية والمحولات الرئيسية) وجميع وحدات التحكم (APICs) في البنية. يغطي كافة التدرجات الهرمية للنسيج والوصول والمستأجر. موجود في البنية > سياسات البنية > السياسات > المراقبة > السياسة العامة. - سياسة مراقبة البنية (

monInfraPol،uni/infra/moninfra-default) - نطاق البنية. يولد syslog للكائنات على مستوى الهيكل: منافذ بنيوية وبطاقات ومكونات هيكل وأدراج مراوح. موجود في Fabric > سياسات البنية > السياسات > المراقبة > الافتراضية. - سياسة مراقبة الوصول (

monFabricPol،uni/fabric/monfab-default) - نطاق الوصول (البنية الأساسية). إنشاء syslog للمكونات التي تواجه الوصول: منافذ الوصول وأجهزة موسع الموصلات البينية وأحداث وحدة التحكم في الجهاز الظاهري (VM). يوجد في البنية > سياسات الوصول > السياسات > سياسات المراقبة > الافتراضية. - سياسة مراقبة المستأجر (

monEPGPol،uni/tn-common/monepg-default) — نطاق المستأجر. إنشاء syslog للكائنات ذات نطاق المستأجر: مجموعات نقاط النهاية (EPGs)، وملفات تعريف التطبيقات، والخدمات. تم العثور عليه تحت كل مستأجر في [مستأجر] > نهج المراقبة > الافتراضي.

تنسيق رسالة Syslog

تتبع رسائل syslog ل ACI تنسيق RFC 3164 عند تعيين تنسيق المجموعة على ACI (الافتراضي):

TIMESTAMP SOURCE %FACILITY-SEVERITY-MNEMONIC: Message-text

على سبيل المثال:

Apr 10 08:25:33 apic1 %LOG_LOCAL0-3-SYSTEM_MSG [F0022][soaking][inoperable][major][topology/pod-1/node-1/.../fault-F0022] LDAP Provider unreachable

يتضمن نص الرسالة رمز خطأ واجهة التحكم في الوصول (ACI) وحالة دورة الحياة (على سبيل المثال، soaking retaining، cleared) والشدة والاسم المميز (DN) للكائن المتأثر، مما يجعل الرسائل تصف نفسها بنفسها.

تتوفر ثلاثة خيارات لتنسيق الرسائل:

- ACI (الافتراضي) — تنسيق متوافق مع RFC 3164. موصى به لمعظم عمليات النشر.

- NXOS — تنسيق نمط NX-OS. أستخدم هذا إذا كان النظام الأساسي syslog يتوقع رسائل بتنسيق NX-OS.

- السجل المحسن (APIC 5.2(8) والإصدارات الأحدث) — تنسيق متوافق مع RFC 5424 مع الطوابع الزمنية المحسنة التي تتضمن السنة.

تعيين الخطورة

حقل خطورة syslog عبارة عن رقم واحد من 0 (الأكثر خطورة) إلى 7 (الأقل خطورة). يوضح الجدول التالي التخطيط بين مستويات خطورة syslog ومصطلحات خطورة ACI / الاتحاد الدولي للاتصالات (ITU):

| خطورة Syslog | مستوى ACI / ITU | الوصف |

|---|---|---|

| 0 - حالات الطوارئ | — | النظام غير قابل للاستخدام |

| 1 — تنبيه | حرج | مطلوب إتخاذ إجراء فوري |

| 2 - هام | كبير | حالة حرجة |

| 3 — خطأ | طفيف | خطأ شرط |

| 4 - تحذير | تحذير | حالة التحذير |

| 5 - الإخطار | غير محدد / ممسوح | حالة عادية ولكن ذات أهمية |

| 6 - إعلامية | — | رسالة إعلامية فقط |

| 7 — تصحيح الأخطاء | — | إخراج تصحيح الأخطاء فقط |

خيارات النقل

تدعم واجهة التحكم في الوصول (ACI) ثلاثة بروتوكولات نقل لبروتوكول syslog عن بعد:

- UDP (الافتراضي) — متوفر في جميع إصدارات APIC. التسليم القياسي للنيران والنسيان.

- بروتوكول TCP — متوفر من الإصدار 5.2(3) من APIC والإصدارات الأحدث. يوفر إمكانية توصيل موثوقة مع إمكانية نقل موجهة للاتصال.

- SSL — متوفر من الإصدار 5.2(4) من APIC والإصدارات الأحدث. يوفر النقل المشفر باستخدام TLS. تعمل كل عقدة قائمة تحكم في الوصول (ACI) (APIC أو المحول) كعميل TLS وتبدأ اتصال صادر بخادم syslog. يجب تحميل شهادة الخادم إلى APIC في Admin > AAA > التأمين > إدارة المفتاح العام > مراجع الشهادات.

التكوين

الخطوات التالية قم بتكوين syslog لواجهة التحكم في الوصول (ACI) من النهاية إلى النهاية. أتمت كل steps in order to مكنت syslog forwarding من على حد سواء ال APIC جهاز تحكم والأوراق الشبكية ومحولات العمود الفقري.

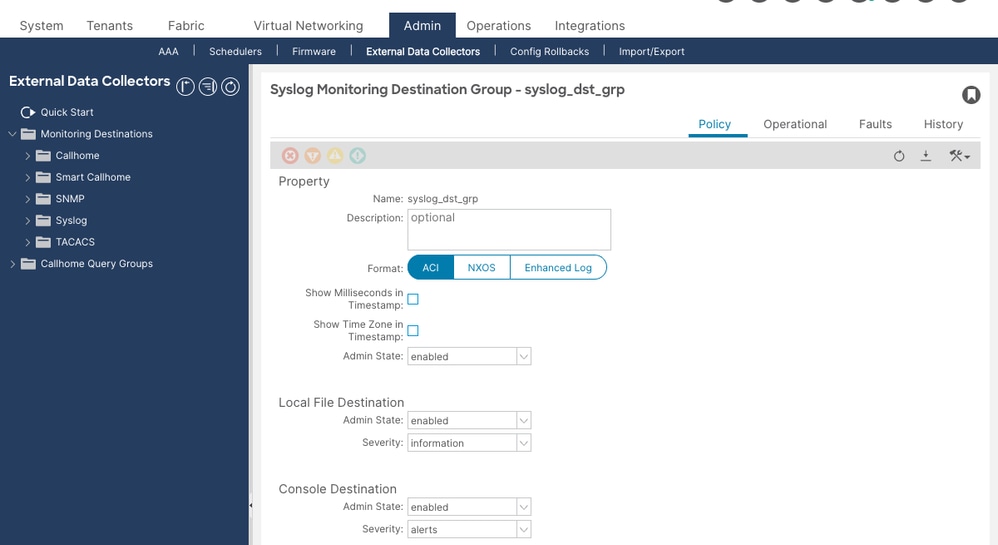

الخطوة 1: خلقت ال syslog غاية مجموعة

تحدد مجموعة الوجهة أين يتم إرسال رسائل syslog وبأي تنسيق. قم بإنشاء هذا أولا، لأن مصادر syslog التي تم تكوينها في الخطوات اللاحقة تشير إلى هذه المجموعة بالاسم.

انتقل إلى Admin > أدوات تجميع البيانات الخارجية > مراقبة الوجهات > Syslog. انقر بزر الماوس الأيمن فوق syslog وحدد إنشاء مجموعة وجهة مراقبة syslog.

في المعالج، قم بتكوين ما يلي في الصفحة الأولى (ملف تعريف المجموعة):

- الاسم — اسم وصفي مثل

Syslog-Dest-Group. - التنسيق —

aci(الافتراضي، متوافق مع RFC 3164) أوnxos. - حالة الإدارة —

enabled. - حالة مسؤول وجهة الملف المحلي —

enabled(مستحسن). يقوم هذا بكتابة رسائل إلى/var/log/external/messagesكل عقدة بنية وهو ضروري لاستكشاف الأخطاء المحلية وإصلاحها حتى عندما يكون الخادم البعيد غير قابل للوصول إليه. - خطورة وجهة الملف المحلي —

information. - حالة إدارة وجهة وحدة التحكم —

disabled(مستحسن لبيئات الإنتاج).

انقر فوق Next (التالي). في الصفحة الثانية، انقر + في منطقة إنشاء وجهات بعيدة لإضافة خادم syslog عن بعد.

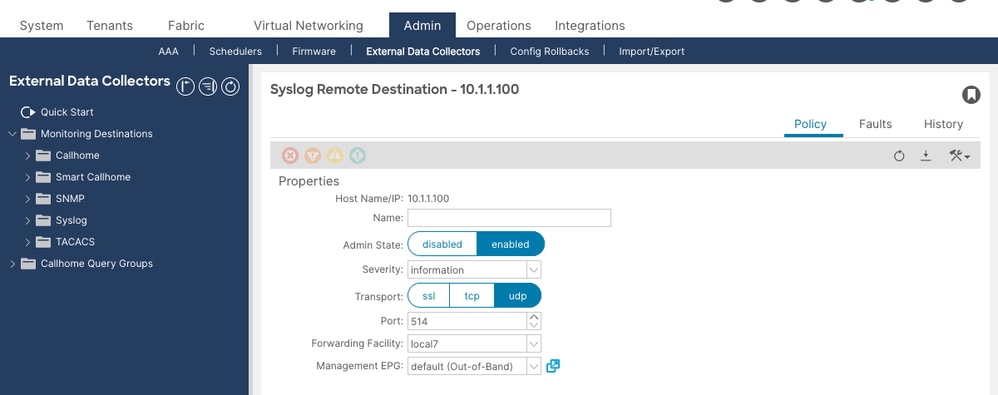

الخطوة 2: إضافة وجهة بعيدة

شكلت ال بعيد syslog نادل في ال create syslog بعيد غاية حوار:

- المضيف — عنوان IP الخاص بخادم syslog. أستخدم عنوان IP بدلا من اسم المضيف. إذا كنت تستخدم اسم المضيف، فيجب عليك التأكد من إمكانية الوصول إلى خادم نظام اسم المجال (DNS) عبر واجهة الإدارة خارج النطاق (OOB). يمكن أن تفشل خوادم DNS التي يمكن الوصول إليها فقط من خلال الاتصال داخل النطاق في الحل عند إنشاء رسائل syslog أثناء انقطاع الشبكة.

- حالة الإدارة —

enabled. - الخطورة —

information(مستحسن). هذا هو الحد الأدنى للخطورة التي تم إرسالها إلى هذا الخادم البعيد المحدد. - منفذ —

514(افتراضي). - منشأة —

local7(الافتراضي). قم بتعيين هذا لمطابقة قيمة المرفق التي تم تكوين خادم syslog الخاص بك لقبولها وتوجيهها. - النقل —

udp(الافتراضي). أستخدمtcpللتسليم الموثوق به (يتطلب APIC 5.2(3) أو أحدث)، أوsslللنقل المشفر (يتطلب APIC 5.2(4) أو أحدث وشهادة تم تحميلها إلى APIC). - Management EPG — حدد مجموعة إدارة EPG التي لها إمكانية الوصول إلى خادم syslog. للإدارة خارج النطاق الترددي العريض:

uni/tn-mgmt/mgmtp-default/oob-default. بالنسبة للإدارة داخل النطاق، حدد EPG المناسب داخل النطاق. يجب ألا يكون هذا الحقل فارغا.

طقطقت ok، وبعد ذلك إنجاز.

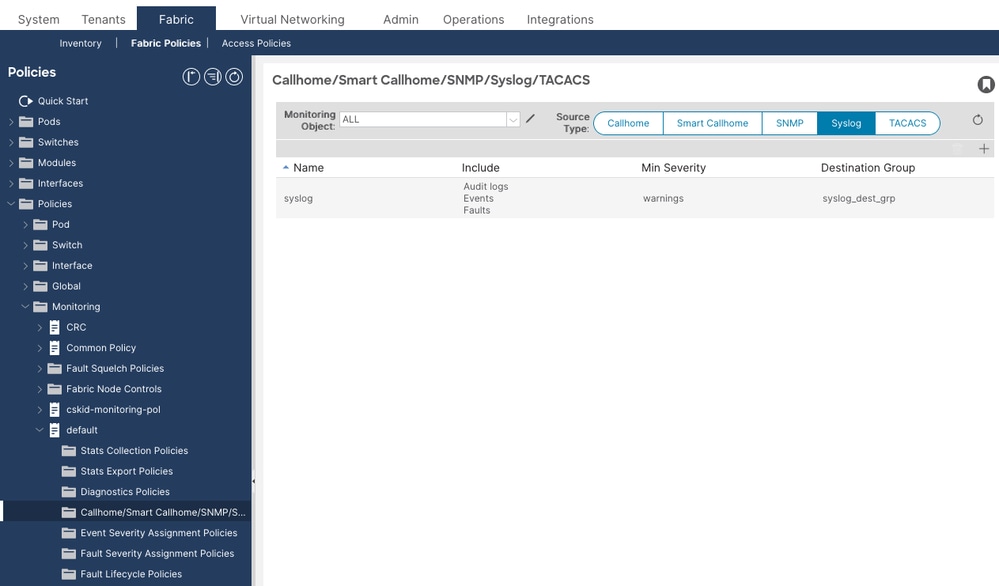

الخطوة 3: خلقت syslog مصدر تحت ال fabric monitore سياسة

تقوم هذه الخطوة بتكوين syslog للتدرج الهرمي لكائن البنية — منافذ البنية والبطاقات ومكونات الهيكل وأدراج المراوح. وهذا يكمل سياسة المراقبة المشتركة (الخطوة 4) مع التحكم الخاص بالتدرج الهرمي.

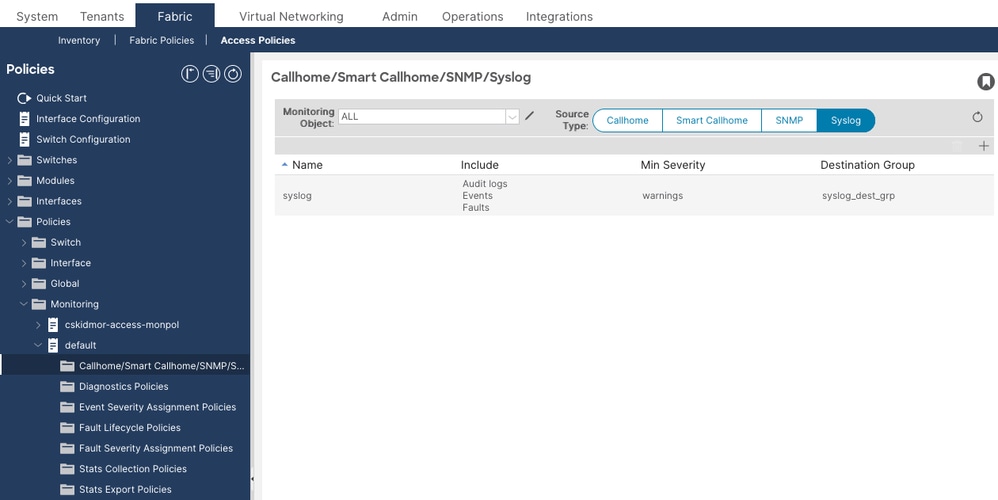

انتقل إلى البنية > سياسات البنية > السياسات > المراقبة > الافتراضية > CallHome/Smart CallHome/SNMP/Syslog/TACACS.

في الجزء الأيمن، قم بتعيين نوع المصدر على syslog. انقر + لإنشاء مصدر syslog:

- الاسم — اسم وصفي مثل

Syslog-Source-Fabric. - الحد الأدنى من الخطورة —

information(يوصى به للتغطية الكاملة). - تضمين — التحقق من التدقيق والأحداث والأخطاء. قم بإضافة جلسة عمل بشكل إختياري لأحداث تسجيل الدخول والخروج.

- المجموعة الأقدم — حدد المجموعة الوجهة التي تم إنشاؤها في الخطوة 1.

انقر فوق إرسال.

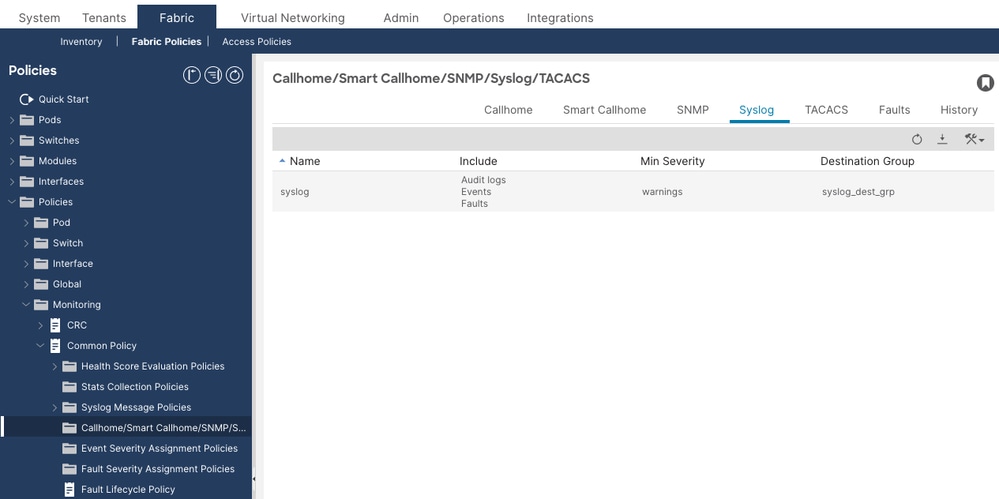

الخطوة 4: تكوين سياسة المراقبة المشتركة (syslog على مستوى النظام)

توفر سياسة المراقبة العامة تغطية syslog على مستوى النظام التي يتم نشرها تلقائيا إلى جميع العقد ووحدات التحكم في البنية. تربط هذه الخطوة مصدر syslog للنظام بمجموعة الوجهة.

انتقل إلى البنية > سياسات البنية > السياسات > المراقبة > السياسة العامة. تحت ال syslog قسم، ربطت النظام syslog مصدر إلى الغاية مجموعة يخلق في خطوة 1.

يستخدم مصدر syslog لنظام السياسات المشتركة الأمر MO syslogRsSystemDestGroup في DN uni/fabric/moncommon/systemslsrc/rssystemDestGroup.

الخطوة 5: إنشاء مصدر Syslog ضمن سياسة مراقبة الوصول

تقوم هذه الخطوة بتكوين syslog للتدرج الهرمي لكائن الوصول — منافذ الوصول وأجهزة موسع البنية (FEX) وأحداث وحدة التحكم في الجهاز الظاهري (VM). وهذا يكمل سياسة المراقبة المشتركة (الخطوة 4) مع التحكم الخاص بالتدرج الهرمي.

انتقل إلى البنية > سياسات الوصول > سياسات > سياسات المراقبة > الافتراضية > CallHome/SNMP/Syslog.

تعيين نوع المصدر على syslog. انقر + وقم بتكوين نفس الإعدادات مثل الخطوة 3:

- الاسم — على سبيل المثال،

Syslog-Source-Access. - الحد الأدنى من الخطورة —

information. - تضمين — التحقق من التدقيق والأحداث والأخطاء.

- المجموعة الأقدم — حدد نفس مجموعة الوجهة.

انقر فوق إرسال.

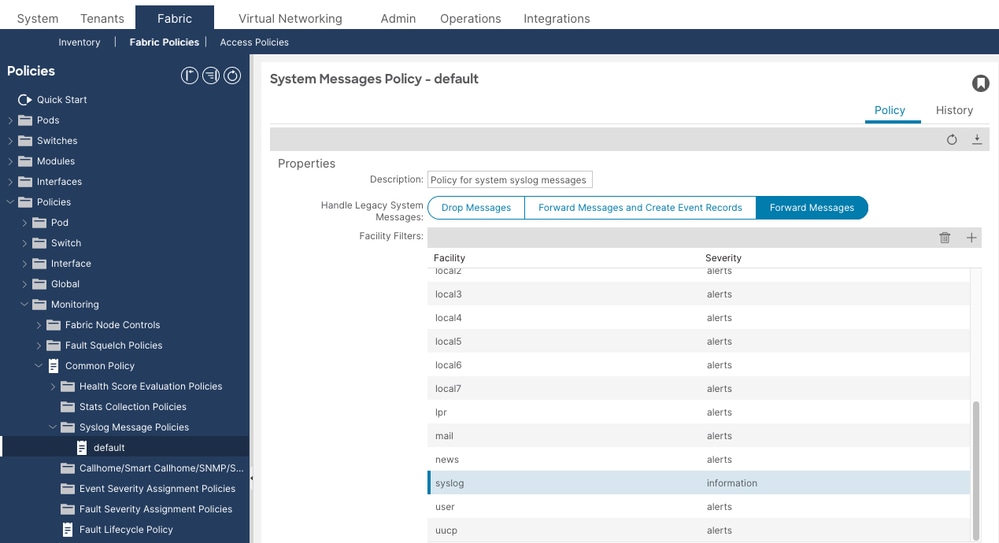

الخطوة 6 (اختيارية): ضبط سياسة رسالة syslog لتسجيل قائمة التحكم في الوصول إلى العقد

إذا كنت بحاجة إلى السماح لقائمة التحكم في الوصول الخاصة بالعقد أو رفض سجلات الحزم (ACLLOG_PKTLOG_PERMIT / ACLLOG_PKTLOG_DENY) للظهور في خادم syslog عن بعد، فيجب تعيين عامل تصفية مرفق رسالة syslog على خطورة المعلومات.

انتقل إلى بنية > سياسات البنية > السياسات > المراقبة > السياسة العامة > سياسات رسالة Syslog > الافتراضية. في قائمة عوامل تصفية المنشآت، حدد مرفق syslog وعين الحد الأدنى لخطورته على information. هذا هو syslogFacilityFilter MO AT DN uni/fabric/moncommon/sysmsgp/ff-syslog.

التحقق من التكوين

تحقق من التكوين قبل أستكشاف أخطاء العملية وإصلاحها. السبب الرئيسي الأكثر شيوعا لرسائل syslog المفقودة هو التكوين الخاطئ، وليس الشبكة أو خطأ البرنامج.

التحقق من المجموعة الوجهة والتوصيف

تشغيل moquery -c syslogGroup على APIC لتأكيد وجود مجموعات الوجهة والتحقق من خصائصها:

apic1# moquery -c syslogGroup Total Objects shown: 1 # syslog.Group name : Syslog-Dest-Group dn : uni/fabric/slgroup-Syslog-Dest-Group format : aci <--- aci or nxos includeMilliSeconds : yes includeTimeZone : yes remoteDestCount : 1 <--- must be ≥1; 0 means no remote dest added

ثم تحقق من التوصيف (حالة مسؤول على مستوى المجموعة) باستخدام moquery -c syslogProf:

apic1# moquery -c syslogProf Total Objects shown: 1 # syslog.Prof dn : uni/fabric/slgroup-Syslog-Dest-Group/prof adminState : enabled <--- must be enabled; disabled stops ALL forwarding for this group transport : udp port : 514

للعثور على أي مجموعة وجهة ملف التعريف الخاص بها معأق، قم بتشغيل:

apic1# moquery -c syslogProf -x 'query-target-filter=eq(syslogProf.adminState,"disabled")'

وتعني النتيجة هنا أن مجموعة الوجهة لا تقوم بإعادة توجيه أي حركة مرور syslog بغض النظر عن حالة مسؤول الوجهة البعيدة.

التحقق من الوجهة البعيدة

التشغيل للتحقق moquery -c syslogRemoteDest من تكوين كل خادم بعيد:

apic1# moquery -c syslogRemoteDest Total Objects shown: 1 # syslog.RemoteDest host : 10.1.1.100 dn : uni/fabric/slgroup-Syslog-Dest-Group/rdst-10.1.1.100 adminState : enabled <--- must be enabled epgDn : uni/tn-mgmt/mgmtp-default/oob-default <--- must not be empty forwardingFacility : local7 operState : unknown <--- normal; ACI does not probe syslog servers port : 514 protocol : udp severity : information <--- lower values = less restrictive

هناك ثلاث سمات تتطلب اهتماما خاصا:

- adminState: لازم يكون

enabled. في حالة تعطيله، لا يتلقى هذا الخادم البعيد المحدد أي شيء. - epgDn: يجب ألا يكون فارغا. فارغ

epgDnيعني القماش لا يعرف أي قارن أن يرسل من syslog حركة مرور، لذلك ما من رسالة يترك القماش. - حالة التشغيل: غير معروف: هذه القيمة متوقعة ولا تشير إلى مشكلة. لا تقوم واجهة التحكم في الوصول (ACI) بفحص خوادم syslog بشكل فعال للحصول على إمكانية الوصول.

التحقق من مصادر syslog

التشغيل moquery -c syslogSrc لتأكيد وجود المصادر ضمن نهج المراقبة الصحيحة:

apic1# moquery -c syslogSrc Total Objects shown: 2 # syslog.Src dn : uni/infra/moninfra-default/slsrc-Syslog-Source-Fabric <--- fabric monitoring policy (fabric ports, cards, chassis) minSev : information <--- must match or be lower than remote dest severity incl : audit,events,faults # syslog.Src dn : uni/fabric/monfab-default/slsrc-Syslog-Source-Access <--- access monitoring policy (access ports, FEX, VMs) minSev : information incl : audit,events,faults

تأكيد وجود المصادر ضمن سياسات المراقبة المناسبة:

- مصدر تحت

uni/fabric/moncommon— سياسة المراقبة المشتركة، لتغطية جميع العقد وجميع التسلسلات الهرمية للكائنات على مستوى الهيكل. - مصدر تحت

uni/infra/moninfra-default- سياسة مراقبة البنية للكائنات على مستوى البنية (منافذ البنية والبطاقات والهيكل). - مصدر تحت

uni/fabric/monfab-default— سياسة مراقبة الوصول، للكائنات على مستوى الوصول (منافذ الوصول، FEX، وحدات التحكم في الأجهزة الافتراضية).

تحقق أيضا من إرتباط مصدر syslog لنظام نهج المراقبة العامة:

apic1# moquery -d uni/fabric/moncommon/systemslsrc/rssystemDestGroup Total Objects shown: 1 # syslog.RsSystemDestGroup dn : uni/fabric/moncommon/systemslsrc/rssystemDestGroup tDn : uni/fabric/slgroup-Syslog-Dest-Group <--- must point to your dest group

إذا كان تسجيل قائمة التحكم في الوصول (ACL) للعقد مطلوبا، فتحقق من خطورة عامل تصفية مرفق نهج رسالة Syslog باستخدام moquery -d uni/fabric/moncommon/sysmsgp/ff-syslog:

apic1# moquery -d uni/fabric/moncommon/sysmsgp/ff-syslog Total Objects shown: 1 # syslog.FacilityFilter facility : syslog dn : uni/fabric/moncommon/sysmsgp/ff-syslog minSev : information <--- must be information for ACL logs; default is warnings

التحقق من ملف السجل المحلي

يعد الملف المحلي AT /var/log/external/messages الطريقة الأكثر مباشرة لتأكيد إنشاء رسائل syslog على أي عقدة بنية، حتى عندما يكون الخادم البعيد غير قابل للوصول. تحقق منه على كل من APIC ومفتاح طرفي:

apic1# cat /var/log/external/messages | tail -20 Apr 10 08:25:33 apic1 %LOG_LOCAL0-3-SYSTEM_MSG [F0022][soaking][inoperable][major][topology/pod-1/node-1/.../fault-F0022] LDAP Provider 10.1.2.5 unreachable Apr 10 08:30:02 apic1 %LOG_LOCAL0-6-SYSTEM_MSG [F0022][retaining][inoperable][cleared][topology/pod-1/node-1/.../fault-F0022] LDAP Provider 10.1.2.5 unreachable

leaf1# cat /var/log/external/messages | tail -20 Apr 10 09:47:14 leaf1 %LOG_LOCAL0-6-SYSTEM_MSG [E4208077][oper-state-change][info][sys/ipv4/inst/dom-Prod:VRF1/if-[lo1]/addr-[10.0.0.1/32]] IPv4 address is changed to Up, reason Up Apr 10 09:51:15 leaf1 %LOG_LOCAL0-6-SYSTEM_MSG [login,session][info][subj-[uni/userext/remoteuser-admin]/sess-433791698575] [user admin] From-10.0.0.50-client-type-ssh-Success

إذا كان هذا الملف فارغا أو لا يتم تحديثه على عقدة، فلن يتم إنشاء الرسائل في المصدر. إذا كان الملف به محتوى ولكن خادم syslog البعيد لا يتلقى رسائل، فإن المشكلة في إعادة التوجيه (مجموعة الوجهة أو الشبكة أو جدار الحماية)، وليس في إنشاء الرسالة.

التحقق من إمكانية الوصول إلى خادم syslog

قم بتشغيل إختبار اتصال من APIC إلى خادم syslog للتحقق من إمكانية الوصول إلى IP عبر شبكة الإدارة:

apic1# ping -c 3 10.1.1.100 PING 10.1.1.100 (10.1.1.100) 56(84) bytes of data. 64 bytes from 10.1.1.100: icmp_seq=1 ttl=251 time=0.8 ms 64 bytes from 10.1.1.100: icmp_seq=2 ttl=251 time=0.8 ms 64 bytes from 10.1.1.100: icmp_seq=3 ttl=251 time=0.8 ms

من مفتاح ورقة أو عامود رئيسي، أستخدم iping مع علامة -V لتحديد VRF. إستخدام الإدارة خارج النطاق الترددي أو mgmt:inb داخل النطاق الترددي، حسب أي EPG إداري يتم تعيينه لوجهة syslog:

leaf1# iping -V management 10.1.1.100 PING 10.1.1.100 (10.1.1.100): 56 data bytes 64 bytes from 10.1.1.100: icmp_seq=0 ttl=59 time=1.324 ms 64 bytes from 10.1.1.100: icmp_seq=1 ttl=59 time=0.622 ms --- 10.1.1.100 ping statistics --- 2 packets transmitted, 2 packets received, 0.00% packet loss round-trip min/avg/max = 0.622/0.973/1.324 ms

leaf1# iping -V mgmt:inb 10.1.1.100 PING 10.1.1.100 (10.1.1.100): 56 data bytes 64 bytes from 10.1.1.100: icmp_seq=0 ttl=58 time=0.833 ms 64 bytes from 10.1.1.100: icmp_seq=1 ttl=58 time=0.608 ms --- 10.1.1.100 ping statistics --- 2 packets transmitted, 2 packets received, 0.00% packet loss round-trip min/avg/max = 0.608/0.72/0.833 ms

يؤكد إختبار الاتصال الناجح إمكانية الوصول إلى IP ولكنه لا يؤكد السماح بمنفذ UDP أو TCP 514. يستخدم بروتوكول رسائل التحكم في الإنترنت (ICMP) وبروتوكول syslog بروتوكولات مختلفة.

استكشاف الأخطاء وإصلاحها

سير عمل الفرز

أستخدم شجرة القرارات التالية عندما لا تصل رسائل syslog إلى الخادم البعيد:

No messages at remote syslog server

│

├─ Step 1: Check /var/log/external/messages on APIC and a leaf

│ ├─ File is EMPTY or not updating

│ │ → No messages are being generated at the source. Proceed to configuration checks:

│ │ - Is a syslogSrc configured and linked to the destination group?

│ │ - Is minSev set to information?

│ │ - Does incl include audit, events, and faults?

│ │

│ └─ File HAS CONTENT (messages are generating locally)

│ → Problem is in forwarding to the remote server. Continue to Step 2.

│

├─ Step 2: Check syslogProf adminState

│ └─ adminState = disabled → Enable it. This stops ALL forwarding from this group.

│

├─ Step 3: Check syslogRemoteDest adminState

│ └─ adminState = disabled → Enable it. This stops messages to this specific server.

│

├─ Step 4: Check syslogRemoteDest epgDn

│ └─ epgDn is empty → Set the correct Management EPG (OOB or in-band).

│

├─ Step 5: Verify network reachability

│ Run on the APIC: ping -c 3 10.1.1.100

│ ├─ ping FAILS → routing/firewall issue; verify OOB routing table and firewall rules

│ └─ ping SUCCEEDS → IP reachable; check firewall for UDP/TCP port 514 specifically

Messages from some nodes or object hierarchies are missing

└─ Check Common Policy — is it linked to the destination group?

└─ Verify: moquery -d uni/fabric/moncommon/systemslsrc/rssystemDestGroup

└─ Not linked → Configure Common Policy (Step 4) for fabric-wide coverage

└─ Also check Fabric and Access policy sources for hierarchy-specific coverage

Messages arrive but important events are missing

└─ Check syslogSrc minSev AND syslogRemoteDest severity

└─ Both must be information for full coverage; the more restrictive of the two applies

السيناريوهات الشائعة

السيناريو 1: لم يتم تلقي رسائل syslog على الخادم البعيد

المشكلة: تم تكوين مجموعة وجهة syslog والوجهة البعيدة، ولكن لا تصل أي رسائل إلى الخادم البعيد. يحتوي الملف المحلي /var/log/external/messages على APIC والمحولات على إدخالات حديثة.

فحص التكوين:

apic1# moquery -c syslogRemoteDest # syslog.RemoteDest host : 10.1.1.100 adminState : disabled <--- PROBLEM: remote destination is disabled epgDn : uni/tn-mgmt/mgmtp-default/oob-default

السبب الجذري: حالة مسؤول الوجهة البعيدة هي disabled. يمكن أن يحدث ذلك إذا تم إنشاء الوجهة ولكن تم تركها معطلة دون قصد، أو إذا تم تعطيلها أثناء الصيانة ولم يتم تمكينها أبدا.

الحل: انتقل إلى Admin > أدوات تجميع البيانات الخارجية > مراقبة الوجهات > Syslog > [اسم المجموعة] > الوجهات البعيدة > [الخادم]. قم بتحرير الوجهة البعيدة وتعيين حالة المسؤول إلى ممكن.

السيناريو الثاني: تم تعطيل ملف تعريف مجموعة وجهة Syslog

المشكلة: لا تتم إعادة توجيه أي رسائل من أي عقدة حتى ولو تم تمكين حالة مسؤول الوجهة البعيدة.

فحص التكوين:

apic1# moquery -c syslogProf -x 'query-target-filter=eq(syslogProf.adminState,"disabled")' Total Objects shown: 1 # syslog.Prof dn : uni/fabric/slgroup-Syslog-Dest-Group/prof adminState : disabled <--- PROBLEM: group profile is disabled transport : udp

السبب الجذري: تتحكم حالة syslogProf الإدارة في مجموعة الوجهة بأكملها. وعند تعطيلها، لا تتم إعادة توجيه أية رسائل من أي عقدة بغض النظر عن حالات الوجهة البعيدة الفردية.

الحل: انتقل إلى Admin > أدوات تجميع البيانات الخارجية > مراقبة الوجهات > Syslog > [اسم المجموعة]. قم بتحرير ملف التعريف وتعيين حالة المسؤول على ممكن.

السيناريو 3: الأحداث المفقودة - نهج المراقبة العامة غير مرتبط

المشكلة: لا تصل رسائل Syslog من بعض العقد أو التدرجات الهرمية للكائنات إلى الخادم البعيد، حتى وإن تم تكوين مصدر syslog ضمن "نهج مراقبة الوصول أو البنية".

فحص التكوين:

apic1# moquery -d uni/fabric/moncommon/systemslsrc/rssystemDestGroup Total Objects shown: 0

مصدر syslog لنظام نهج المراقبة المشتركة غير مرتبط بمجموعة الوجهة.

السبب الجذري: يوفر نهج المراقبة المشتركة (uni/fabric/moncommon) تغطية syslog على مستوى البنية عبر جميع التدرجات الهرمية ويتم نشره تلقائيا على جميع العقد ووحدات التحكم. وبدون ذلك، تتم إعادة توجيه الأحداث التي تطابق البنية المحددة أو التدرجات الهرمية لسياسة مراقبة الوصول فقط. تغطي سياسة مراقبة البنية (uni/infra/moninfra-default) الكائنات على مستوى البنية، وتغطي سياسة مراقبة الوصول (uni/fabric/monfab-default) الكائنات على مستوى الوصول، ولكنها لا توفر التغطية على نطاق البنية التي تقدمها السياسة المشتركة.

الحل: انتقل إلى البنية > سياسات البنية > السياسات > المراقبة > السياسة العامة. تحت ال syslog قسم، ربطت النظام syslog مصدر إلى الغاية مجموعة. دققت مع moquery -d uni/fabric/moncommon/systemslsrc/rssystemDestGroup أن النقاط tDn إلى مجموعة الوجهة.

السيناريو 4: مستوى الخطورة مقيد للغاية — الرسائل المتوقعة مفقودة

المشكلة: تصل بعض الرسائل إلى خادم syslog، ولكن الأحداث الإعلامية أو إدخالات سجل التدقيق أو أحداث تسجيل الدخول إلى جلسة العمل مفقودة. ولا ترى سوى العيوب الخطيرة والجوهرية.

فحص التكوين:

apic1# moquery -c syslogSrc # syslog.Src dn : uni/fabric/monfab-default/slsrc-Syslog-Source-Fabric minSev : warnings <--- PROBLEM: only warnings and above are sent; info events filtered out incl : faults <--- PROBLEM: audit and events are not included

apic1# moquery -c syslogRemoteDest # syslog.RemoteDest host : 10.1.1.100 severity : warnings <--- PROBLEM: remote dest severity also too restrictive

السبب الجذري: تحدث تصفية Syslog في نقطتين: المصدر (minSev) والوجهة البعيدة (severity). تتم إعادة توجيه الرسائل التي تمر بكلا عوامل التصفية فقط. إذا تم تعيين أي منهما أعلاه، informationيتم إسقاط الرسائل الإعلامية.

الحل: قم بتحرير مصدر syslog وتعيين الحد الأدنى من الخطورة على المعلومات، وفحص التدقيق والأحداث والأخطاء في حقل التضمين. قم بتحرير الوجهة البعيدة وتعيين الخطورة على المعلومات.

السيناريو 5: لم يتم تعيين أي EPG للإدارة إلى وجهة بعيدة

المشكلة: لا يتم تلقي رسائل syslog على الخادم البعيد. يتم تمكين مجموعة الوجهة، ويتم تمكين الوجهة البعيدة، ويحتوي ملف السجل المحلي على محتوى.

فحص التكوين:

apic1# moquery -c syslogRemoteDest # syslog.RemoteDest host : 10.1.1.100 adminState : enabled epgDn : <--- PROBLEM: Management EPG is empty

السبب الجذري: بدون EPG إدارة، لا يعرف ال APIC والمحولات أي قارن طبيعي أن يستعمل in order to أرسلت رسالة syslog. يتم إنشاء الرسائل ولكن لا يمكن إعادة توجيهها.

الحل: قم بتحرير الوجهة البعيدة، ثم حدد EPG الخاص بالإدارة. لإدارة OOB، حدد uni/tn-mgmt/mgmtp-default/oob-default. بالنسبة للإدارة داخل النطاق، حدد EPG المناسب داخل النطاق.

السيناريو 6: إدارة خاطئة EPG (داخل النطاق مقابل خارج النطاق)

المشكلة: تصل رسائل syslog بشكل متقطع أو فقط من بعض العقد. خادم syslog يمكن الوصول إليه فقط عبر إدارة OOB، ولكن الوجهة البعيدة تشير إلى EPG داخل النطاق.

فحص التكوين:

apic1# moquery -c syslogRemoteDest # syslog.RemoteDest host : 10.1.1.100 epgDn : uni/tn-mgmt/mgmtp-default/inb-In-Band <--- in-band EPG selected

إذا كان خادم syslog قابلا للوصول إليه فقط عبر شبكة OOB، فإن EPG داخل النطاق ينتج عنه رسائل يتم الحصول عليها من الواجهة داخل النطاق، والتي لا يمكنها الوصول إلى الخادم.

الحل: قم بتحرير الوجهة البعيدة وتغيير EPG الخاص بالإدارة إلى uni/tn-mgmt/mgmtp-default/oob-default. تحقق باستخدام ping -c 3 10.1.1.100 APIC BASH لتأكيد إمكانية الوصول إلى خارج النطاق الترددي.

السيناريو 7: حظر جدار الحماية حركة مرور syslog

المشكلة: يحتوي ملف السجل المحلي على محتوى على كل من عقد APIC والتكوين صحيح، ينجح إختبار اتصال ICMP بخادم syslog، ولكن لا تصل أي رسائل إلى الخادم.

فحص عملياتي: قم بتشغيل إختبار اتصال من APIC إلى خادم syslog للتحقق من إمكانية الوصول إلى IP:

apic1# ping -c 3 10.1.1.100 PING 10.1.1.100 (10.1.1.100) 56(84) bytes of data. 64 bytes from 10.1.1.100: icmp_seq=1 ttl=251 time=0.8 ms 64 bytes from 10.1.1.100: icmp_seq=2 ttl=251 time=0.8 ms 64 bytes from 10.1.1.100: icmp_seq=3 ttl=251 time=0.8 ms

ينجح إختبار الاتصال، ولكن رسائل syslog لا تصل. يمر ICMP (إختبار الاتصال) بينما يتم حظر منفذ UDP 514.

السبب الجذري: يقوم جدار الحماية أو قائمة التحكم في الوصول (ACL) بين شبكة الإدارة وخادم syslog بحظر منفذ UDP 514 (أو TCP 514 إذا تم تكوين نقل TCP). ICMP و UDP مستقلان — لا يؤكد تمرير ICMP أن UDP 514 مسموح به. وبالإضافة إلى ذلك، ترسل كل ورقة وشق رئيسي syslog مباشرة من عنوان IP الخاص بها خارج النطاق (OOB). يقوم جدار الحماية الذي يسمح فقط لبروتوكول APIC OOB IPs بإسقاط حزم syslog التي تنشأ من عقد المحولات.

الحل: تحقق من أن جدار الحماية يسمح بمنفذ UDP/TCP 514 من نطاق عنوان IP خارج النطاق (OOB) لجميع عقد البنية — بما في ذلك جميع APICs، وجميع المحولات الطرفية، وجميع محولات العمود الرئيسي. يؤكد التقاط الحزمة على خادم syslog ما إذا كانت حزم UDP 514 تصل أم لا.

السيناريو 8: سجلات سماح/رفض قائمة التحكم في الوصول الخاصة بالعقد التي لا تصل

المشكلة: لا يصل إذن العقد أو رفض سجلات الحزم (ACLLOG_PKTLOG_PERMIT / ACLLOG_PKTLOG_DENY) إلى خادم syslog.

فحص التكوين:

- التحقق من خطورة مصدر syslog هي

information:apic1# moquery -c syslogSrc # syslog.Src minSev : information <--- must be information; any higher value drops ACL logs

- تحقق من خطورة الوجهة البعيدة

information:apic1# moquery -c syslogRemoteDest # syslog.RemoteDest severity : information <--- must be information

- التحقق من خطورة عامل تصفية مرفق نهج رسائل syslog هو

information:apic1# moquery -d uni/fabric/moncommon/sysmsgp/ff-syslog # syslog.FacilityFilter facility : syslog minSev : information <--- must be information; default is warnings which drops ACL logs

- تحقق من تمكين توجيه السجل على عامل تصفية العقد. انتقل إلى المستأجرين > [المستأجر] > العقود > [العقد] > المواضيع > [الموضوع] > عوامل التصفية وتأكيد عمود التوجيهات يعرض السجل لإدخال المرشح ذي الصلة.

- تحقق من إنشاء سجلات قائمة التحكم في الوصول (ACL) على المحول الطرفي (تنشأ سجلات قائمة التحكم في الوصول من الورقة، وليس من APIC):

leaf1# show logging ip access-list internal packet-log deny

leaf1# cat /var/log/external/messages | grep ACLLOG | tail -20

إذا لم تظهر أيACLLOGإدخالات، فإن توجيه السجل لا يطلق إنشاء السجل على الورقة. يمكن أن يشير ذلك إلى توجيه عقد غير مكون بشكل صحيح، أو أنه لا توجد حركة مرور مطابقة تصل إلى العقد، أو أن تحديد معدل CoPP يقوم بإسقاط الحزم قبل تسجيلها.

السبب الجذري: مستوى خطورة سجل قائمة التحكم في الوصول (informationalsyslog مستوى 6). إذا تم تعيين أي عامل تصفية في سلسلة syslog — المصدر minSevأو الوجهة البعيدة severityأو عامل تصفية مرفق نهج رسالة syslog (syslogFacilityFilterat uni/fabric/moncommon/sysmsgp/ff-syslog) — أعلاه، informationيتم إسقاط رسائل سجل قائمة التحكم في الوصول بصمت قبل ترك عقدة البنية.

الحل: ثبتت minSev إلى information severity ال syslog مصدر، يثبت إلى information على الغاية بعيد، ثبتت syslog المرفق مرشح minSev information إلى تحت سياسة عامة > syslog رسالة سياسة > تقصير، أكدت ال log توجيه يكون مكنت على العقد مرشح، ودققت أن جدار الحماية يسمح ال syslog حركة مرور من الورقة مفتاح خارج نطاق عنوان، ليس فقط ال APICs، لأن قائمة التحكم بالوصول أرسلت سجل من المفتاح.

السيناريو 9: إيقاف Syslog بعد إعادة تسمية مجموعة الوجهة

المشكلة: تتوقف رسائل syslog عن الوصول إلى الخادم البعيد بعد تغيير اسم مجموعة وجهة syslog. لا يتسبب تغيير المنفذ أو المرفق في هذه المشكلة. لا يؤدي تعطيل النهج وإعادة تمكينه إلى إستئناف تسليم الرسائل.

السبب الجذري: معروف انو هاد عيب برمجية. راجع Cisco Bug ID CSCwj23752. تؤدي إعادة تسمية مجموعة الوجهة إلى كسر اقتران إعادة توجيه syslog الداخلي. يتم تثبيته في APIC الإصدار 6.0(6) والإصدارات الأحدث.

الحل: الترقية إلى الإصدار 6.0(6c) من APIC أو إصدار أحدث. كحل بديل على الإصدارات المتأثرة، احذف مجموعة الوجهة التي تمت إعادة تسميتها وأنعشها بالاسم المرغوب، ثم أعد اقتران مصادر syslog.

السيناريو 10: Syslog الزائد يسبب بطء واجهة المستخدم الرسومية APIC

المشكلة: تصبح واجهة المستخدم الرسومية (GUI) ل APIC بطيئة ويكون إستخدام وحدة المعالجة المركزية (CPU) ل APIC مرتفعا. يمكن أن يحدث ذلك عندما يتم تمكين تسجيل قائمة التحكم في الوصول للعقد أثناء العمليات العادية، مما يؤدي إلى تكوين حجم كبير من رسائل syslog المعلوماتية التي يتم تحويلها إلى eventRecord كائنات في قاعدة بيانات APIC.

السبب الجذري: عند تعيين خطورة نهج رسالة Syslog للنهج المشترك إلى information، تقوم كل رسالة من رسائل syslog المعلوماتية - بما في ذلك سجلات قائمة التحكم في الوصول (ACL) عالية الحجم - بإنشاء eventRecord في APIC. يمكن أن يؤدي ذلك إلى إرباك قاعدة بيانات APIC والتسبب في بطء واجهة المستخدم الرسومية.

الحل:

- تعطيل تسجيل قائمة التحكم في الوصول (ACL) الخاصة بالعقد أثناء العمليات العادية. قم بتمكينها فقط أثناء أستكشاف الأخطاء وإصلاحها أو صيانة الإطارات.

- إذا كان يجب أن يظل تسجيل قائمة التحكم في الوصول ممكنا، فقم بتعيين خطورة نهج رسالة Syslog إلى

alertsFabric > سياسات البنية > السياسات > المراقبة > السياسة العامة > سياسات رسالة Syslog > الافتراضي. وهذا يؤدي إلى منع تحويل رسائل syslog المعلوماتية إلى الأحداث، مع السماح في الوقت نفسه بإعادة توجيهها إلى خادم syslog البعيد. - رموز أحداث Squelch Noisy التي لا تكون مفيدة من حيث التشغيل. يمكن مسح رمز حدث لمنعه من إنشاء سجلات الأحداث دون التأثير على إعادة توجيه syslog.

أخطاء معروفة

تؤثر عيوب البرامج المعروفة التالية على وظيفة syslog لواجهة التحكم في الوصول (ACI):

- cisco بق id CSCwj23752 — إعادة تسمية ال syslog غاية مجموعة يوقف syslog تسليم. ثابت في APIC الإصدار 6.0(6c) والإصدارات الأحدث.

معايير التصعيد

جمع دعم فني واشترك مع Cisco TAC عندما:

- تظهر رسائل syslog في

/var/log/external/messagesمحليا على عقد البنية، في كل من مجموعة الوجهة وحالات مسؤول الوجهة البعيدة،enabledويكون Management EPG صحيحا، ويتم تأكيد إمكانية الوصول إلى الشبكة (عملية إختبار الاتصال وتمرير فحص جدار الحماية)، ولكن لا تزال الرسائل لا تصل إلى الخادم البعيد. - تصل رسائل Syslog من بعض عقد البنية ولكنها لا تصل إلى عقد أخرى، مع عدم وجود فرق في التكوين بينها، مما يشير إلى وجود عدم اتساق في نشر السياسة.

- تم إعادة تمكين ملف تعريف مجموعة الوجهة أو الوجهة البعيدة ولكن لا يتم إستئناف الرسائل في غضون دقائق قليلة من تغيير التكوين.

- توقفت رسائل syslog عن الوصول بعد ترقية APIC، مما يشير إلى وجود عيب محتمل في البرنامج.

البيانات التي سيتم تجميعها قبل فتح حالة مركز المساعدة الفنية:

- الدعم الفني حسب الطلب من APIC المتضرر وعقدة ورقية متضررة.

- ناتج

moquery -c syslogGroupAPICmoquery -c syslogProfوmoquery -c syslogRemoteDestوmoquery -c syslogSrcمنه. - إخراج للتحقق

moquery -d uni/fabric/moncommon/systemslsrc/rssystemDestGroupمن إرتباط النهج المشترك. - ذيل من

/var/log/external/messagesشجرة منبوذة وأوراق متأثرة. - التقاط الحزمة من خادم syslog الذي يؤكد ما إذا كانت حزم UDP/TCP 514 تصل من عناوين OOB الليفية.

المراجع

- دليل التكوين الأساسي ل Cisco APIC، الإصدار 6.1(x) — الإدارة

- دليل مرجع رسائل نظام Cisco ACI

- دليل إدارة أخطاء قائمة التحكم في الوصول (ACI) والأحداث ورسائل النظام من Cisco

- التقرير الرسمي لدليل عقد واجهة التحكم في الوصول (ACI) من Cisco

- أستكشاف أخطاء واجهة مستخدم APIC بطيئة وإصلاحها

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

21-Apr-2026

|

الإصدار الأولي |

التعليقات

التعليقات