- はじめに

- 製品の概要

- CLI

- スイッチの IP アドレスおよび デフォルト ゲートウェイの設定

- イーサネット、ファスト イーサネット、 ギガビット イーサネット、および 10 ギ ガビット イーサネット スイッチングの 設定

- イーサネット VLAN トランクの設定

- EtherChannel の設定

- IEEE 802.1Q トンネリングおよびレイ ヤ 2 プロトコル トンネリングの設定

- スパニングツリーの設定

- スパニングツリ ー PortFast、 UplinkFast、BackboneFast、および ループ ガードの設定

- VTP の設定

- VLAN の設定

- VLAN 間ルーティングの設定

- CEF for PFC2 および CEF for PFC3A の設定

- MLS の設定

- アクセス制御の設定

- NDE の設定

- GVRP の設定

- VMPS によるダイナミック ポート VLAN メンバーシップの設定

- ステータスおよび接続の確認

- GOLD の設定

- スイッチの管理

- 冗長機能の設定

- NSF/SSO MSFC 冗長機能の設定

- スイッチの起動設定の変更

- フラッシュ ファイル システムの使用

- システム ソフトウェア イメージの操作

- コンフィギュレーション ファイルの 操作

- システム メッセージ ロギングの設定

- DNS の設定

- CDP の設定

- UDLD の設定

- DHCP スヌーピングおよび IP ソース ガードの設定

- NTP の設定

- ブロードキャスト抑制の設定

- レイヤ 3 プロトコル フィルタリングの 設定

- IP 許可リストの設定

- ポート セキュリティの設定

- AAA によるスイッチ アクセスの設定

- 802.1X 認証の設定

- MAC 認証バイパスの設定

- Web ベース プロキシ認証の設定

- NAC の設定

- ユニキャスト フラッディング ブロック の設定

- SNMP の設定

- RMON の設定

- SPAN および RSPAN の設定

- スイッチ TopN レポートの使用方法

- マルチキャスト サービスの設定

- QoS の設定

- 自動 QoS の使用

- ASLB の設定

- スイッチ ファブリック モジュールの 設定

- VoIP ネットワークの設定

- 略語

- 索引

Catalyst 6500 シリーズ スイッチ ソフトウェア コンフィギュレーション ガイド Software Release 8.5

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月28日

章のタイトル: ASLB の設定

- ハードウェアおよびソフトウェアの要件

- ASLB の機能

- ケーブル接続の注意事項

- スイッチ上での ASLB の設定

- LocalDirector インターフェイスの設定

- ASLB 設定時の注意事項

- CLI による ASLB の設定

- LocalDirector に接続されたスイッチ ポートの設定

- ASLB のイネーブル化およびディセーブル化

- 高速化するサーバ仮想 IP アドレスおよび TCP ポートの指定

- 構成ルータの MAC アドレスの指定

- LocalDirector の MAC アドレスの指定

- ルータ VLAN および VLAN 上の LocalDirector ポートの指定

- サーバ VLAN および VLAN 上の LocalDirector ポートの指定

- UDP エージングの設定

- ASLB 設定のコミット

- ASLB 設定の表示

- ASLB MLS エントリの表示

- ASLB MLS 統計情報の表示

- ASLB 設定の消去

ASLB の設定

この章では、Catalyst 6500 シリーズ スイッチ上で Accelerated Server Load Balancing(ASLB)を設定する方法について説明します。

(注) この章で使用しているコマンドの完全な構文および使用方法の詳細については、『Catalyst 6500 Series Switch Command Reference』を参照してください。

(注) この章で説明する情報および手順は、Policy Feature Card(PFC; ポリシー フィーチャ カード)を搭載した Supervisor Engine 1 にのみ当てはまります。ASLB は、PFC2 搭載の Supervisor Engine 2、PFC3A/PFC3B/PFC3BXL 搭載の Supervisor Engine 720、または PFC3B/PFC3BXL 搭載の Supervisor Engine 32 ではサポートされていません。

ハードウェアおよびソフトウェアの要件

ASLB 設定のハードウェアおよびソフトウェアの要件は、次のとおりです。

–![]() ハードウェア プラットフォーム ― LocalDirector モデル 410、415、416、420、または 430

ハードウェア プラットフォーム ― LocalDirector モデル 410、415、416、420、または 430

–![]() インターフェイス モジュール ― ASLB を設定するには、10/100BASE-X イーサネット インターフェイスが 2 つ、または 1000BASE-X ギガビット イーサネット インターフェイスが 2 つ必要です。

インターフェイス モジュール ― ASLB を設定するには、10/100BASE-X イーサネット インターフェイスが 2 つ、または 1000BASE-X ギガビット イーサネット インターフェイスが 2 つ必要です。

(注) 1000BASE-X インターフェイスは、LocalDirector 420 および 430 上でのみサポートされています(LocalDirector 410、415、または 416 ではサポートされていません)。

–![]() ソフトウェア ― シスコ コンフィギュレーション バージョン 3.2.x

ソフトウェア ― シスコ コンフィギュレーション バージョン 3.2.x

•![]() Catalyst 6500 シリーズ スイッチの要件は、次のとおりです。

Catalyst 6500 シリーズ スイッチの要件は、次のとおりです。

–![]() PFC を搭載した Supervisor Engine 1(または 1A)

PFC を搭載した Supervisor Engine 1(または 1A)

–![]() Release 5.3(1)CSX 以降のスーパバイザ エンジン ソフトウェア リリース

Release 5.3(1)CSX 以降のスーパバイザ エンジン ソフトウェア リリース

–![]() Multilayer Switch Feature Card(MSFC; マルチレイヤ スイッチ フィーチャ カード) ― Release 5.4(1)CSX 以降のスーパバイザ エンジン ソフトウェア リリースでは、ASLB を構成するルータとして Catalyst 6500 シリーズ スイッチ内の MSFC を使用できます。これより古いスーパバイザ エンジン ソフトウェア リリースでは、内部 MSFC は構成ルータとして 使用できません 。

Multilayer Switch Feature Card(MSFC; マルチレイヤ スイッチ フィーチャ カード) ― Release 5.4(1)CSX 以降のスーパバイザ エンジン ソフトウェア リリースでは、ASLB を構成するルータとして Catalyst 6500 シリーズ スイッチ内の MSFC を使用できます。これより古いスーパバイザ エンジン ソフトウェア リリースでは、内部 MSFC は構成ルータとして 使用できません 。

–![]() 外部 MSFC ― Catalyst 6500 シリーズ スイッチの外付け MSFC は、構成ルータとして使用できます。

外部 MSFC ― Catalyst 6500 シリーズ スイッチの外付け MSFC は、構成ルータとして使用できます。

–![]() Multilayer Switch Module(MSM) ― ASLB に使用する Catalyst 6500 シリーズ スイッチに MSM が搭載されている場合、その MSM は ASLB の構成ルータとして使用できます。Catalyst 6500 シリーズ スイッチの外付け MSM も、構成ルータとして使用できます。

Multilayer Switch Module(MSM) ― ASLB に使用する Catalyst 6500 シリーズ スイッチに MSM が搭載されている場合、その MSM は ASLB の構成ルータとして使用できます。Catalyst 6500 シリーズ スイッチの外付け MSM も、構成ルータとして使用できます。

ASLB の機能

(注) TCP/IP トラフィックのロードバランシングの概要については、『Cisco LocalDirector Installation and Configuration Guide』 Version 3.2 を参照してください。

LocalDirector は、機密性に優れたリアルタイムの内蔵 OS(オペレーティング システム)で、複数のサーバ間で TCP/IP トラフィック負荷をインテリジェントに分散します。ASLB によって、Catalyst 6500 シリーズ スイッチは Cisco LocalDirector のロードバランシング フローをキャッシュし、LocalDirector のパフォーマンスを高速化できます。

(注) LocalDirector のパフォーマンス高速化は、Catalyst 6500 シリーズのレイヤ 3 スイッチング テクノロジーによって達成されます。

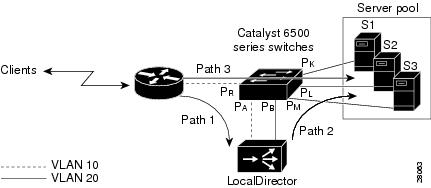

図51-1 に、ASLB 機能を使用した場合のネットワークを示します。スイッチと LocalDirector は、2 つのリンクで接続する必要があります。一方のリンクはルータが存在する VLAN に接続し、もう一方はサーバが存在する VLAN に接続します。図51-1 では、1 つの LocalDirector リンクが VLAN 10(ルータ VLAN)、もう 1 つのリンクは VLAN 20(サーバ VLAN)に接続されています。

LocalDirector は、directed モードおよび dispatched モードをサポートしています。Catalyst 6500 シリーズ スイッチの ASLB 機能でサポートされているのは、dispatched モードだけです。

ASLB のレイヤ 3 動作

サーバの仮想 IP アドレスと TCP ポートのペアを 1024 個まで指定して、スイッチによるトラフィック高速化を行うことができます。SYN、FIN、RST、およびゼロ以外のオフセットを持つフラグメント パケットを除いて、指定した仮想 IP/ポート間のすべてのトラフィックが高速化されます。このパケットは、(バックアップ LocalDirector が設定されている場合)アクティブ LocalDirector およびスタンバイ LocalDirector の両方にリダイレクトされます。

ASLB のレイヤ 2 動作

Catalyst 6500 シリーズ スイッチの CAM(連想メモリ)テーブルには、ルータ VLAN およびサーバ VLAN のエントリが含まれています。CAM テーブルでは、ルータ VLAN にはポート インデックスに対応付けられた LocalDirector の MAC アドレスのエントリが入っており、サーバ VLAN にはポート インデックスに対応付けられたルータの MAC アドレスのエントリが入っています。このようなポート インデックスでは、ポートは 0/0 として表示されています。 show cam system コマンドを入力すれば、システムの CAM エントリを表示できます。

表51-1 に、CAM テーブルのエントリを示します(ASLB 設定は、図51-1 に示されています)。最初のエントリは、VLAN 10 における LocalDirector の MAC アドレスを表しています。CAM テーブルでは、この MAC アドレスの Xtag 値が 14 であることが示されています。この値は、レイヤ 3 検索が必要であることを示します。2 番めのエントリは、ルータの MAC アドレスであり、これもレイヤ 3 検索が必要です。

|

|

|

|

|

|---|---|---|---|

ルータ MAC2 |

| 1.Xtag = レイヤ 2 テーブルで、MAC アドレスが属するルータを表す identifier フィールド 2.ルータの MAC アドレスは、ルータ VLAN(VLAN 10)ではなくサーバ VLAN(VLAN 20)に追加される点に注意してください。 |

クライアントからサーバへのデータ転送

図51-2 に、ルータからサーバへのデータ転送を示します。 表51-2 で一連のイベントについて説明し、 表51-3 にレイヤ 3 テーブル エントリを示します。

ここでは、クライアントからサーバへのデータ転送パスについて説明します。

•![]() 「パス 1」

「パス 1」

•![]() 「パス 2」

「パス 2」

パス 1

ルータからの最初のパケットは、LocalDirector の宛先 MAC アドレスが指定され、VLAN 10 に存在します。この MAC アドレスは、レイヤ 2 テーブルで Xtag 値が 14 になっています。この値はレイヤ 3 検索が必要であることを表し、SYN フラグが設定されているため、フレームはポート P A に転送されます。

スイッチ ハードウェアはフレームをポート P A に転送するほか、レイヤ 3 転送テーブルに「候補」エントリを作成します。このエントリはあとの段階で「イネーブラ」フレームによって更新され、完全な ASLB Multilayer Switching(MLS; マルチレイヤ スイッチング)エントリになります。

パス 2

LocalDirector はポート P A からフレームを受信したあと、標準的なロードバランシング決定を行い、フレームをポート P B に転送します。LocalDirector は宛先 MAC アドレスを適切なサーバのアドレスに変更します。このフレームはスイッチに入った時点で、「イネーブラ」フレームとみなされます。スイッチ ハードウェアはレイヤ 3 テーブルで検索を行い、前の候補パケット(LocalDirector を通じて転送されたパケット)によって作成されたエントリを検索します。この検索が成功すると、レイヤ 3 テーブルで「ヒット」が成立します。

パス 3 ― N

ASLB MLS エントリが作成済みになっています。パケットに SYN、FIN、RST フラグが設定されている場合、またはパケットがフラグメント化されている場合を除き、ルータからの後続のフレーム(LocalDirector MAC の宛先 MAC アドレスを指定)がレイヤ 3 スイッチングされます。

パス N + 1、N + 2...

接続の最後のフレームで、TCP ヘッダーに FIN または RST フラグのどちらかが設定され、それによってパケットが LocalDirector に転送されます。LocalDirector は、宛先 MAC アドレスを適切なサーバのアドレスに変更したあと、フレームをスイッチに戻さなければなりません。このリダイレクトされたフレームは、フローの最初のフレームと同じパスをたどります。LocalDirector はサーバとの接続終了を示すのに FIN パケットを使用し、ASLB は該当する ASLB MLS エントリを削除します。

図51-2 ASLB パケット フロー:クライアントからサーバへ

|

|

|

|

アドレス |

|

|

|

|

|---|---|---|---|---|---|---|---|

LocalDirector MAC3 |

VIP4 |

CIP5 |

|||||

サーバ MAC6 |

|||||||

| 3.この MAC アドレスでは、このパケットの VLAN に対応するレイヤ 2 テーブル内の Xtag 値が 14 です。 4.VIP = Virtual IP Address(仮想 IP アドレス) |

|

アドレス |

|

|

|

|

アドレス |

アドレス |

|---|---|---|---|---|---|---|

VIP7 |

CIP8 |

サーバ MAC9 |

| 7.VIP = Virtual IP Address(仮想 IP アドレス) |

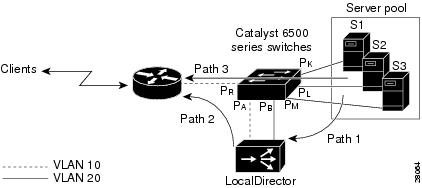

サーバからクライアントへのデータ転送

図51-3 に、サーバからクライアントへのデータ転送を示します。 表51-4 で一連のイベントについて説明し、 表51-5 にレイヤ 3 テーブル エントリを示します。

サーバからルータまたはクライアント装置へのトラフィックは同様に動作しますが、方向は逆となります( クライアントからサーバへのデータ転送 の説明を参照)。ただし、LocalDirector は、ルータに向かうすべてのパケットに対して固有の MAC アドレスをパケットの送信元として表します。クライアントからサーバへのトラフィックでは、パケットの送信元 MAC アドレスは書き換えられません。

図51-3 ASLB パケット フロー:サーバからクライアントへ

|

|

|

アドレス |

|

|

|

|

|

|---|---|---|---|---|---|---|---|

ルータ MAC10 |

サーバ MAC11 |

CIP12 |

VIP13 |

||||

| 10.この MAC アドレスでは、このパケットの VLAN に対応するレイヤ 2 テーブル内の Xtag 値が 14 です。 11.LocalDirector が選択したサーバの MAC アドレス |

|

アドレス |

|

|

|

|

アドレス |

アドレス |

|---|---|---|---|---|---|---|

VIP14 |

CIP15 |

サーバ MAC16 |

||||

| 14.VIP = Virtual IP Address(仮想 IP アドレス) |

ケーブル接続の注意事項

ここでは、ASLB 設定のケーブル接続を行う際の注意事項について説明します。

•![]() スイッチへのサーバ接続を確認してください。各サーバはスイッチに直接接続されているか、またはサーバ VLAN の LocalDirector ポートと同じブリッジング ドメイン内に存在している必要があります。

スイッチへのサーバ接続を確認してください。各サーバはスイッチに直接接続されているか、またはサーバ VLAN の LocalDirector ポートと同じブリッジング ドメイン内に存在している必要があります。

•![]() カテゴリ 5 Unshielded Twisted-Pair(UTP; シールドなしツイストペア)ケーブル 2 本を使用して、2 つの 10/100 スイッチ ポート、または 2 つの 1000BASE-X スイッチ ポートを、対応する 2 つの LocalDirector インターフェイスに接続します。

カテゴリ 5 Unshielded Twisted-Pair(UTP; シールドなしツイストペア)ケーブル 2 本を使用して、2 つの 10/100 スイッチ ポート、または 2 つの 1000BASE-X スイッチ ポートを、対応する 2 つの LocalDirector インターフェイスに接続します。

LocalDirector インターフェイスの設定手順については、「LocalDirector インターフェイスの設定」を参照してください。スイッチの設定手順については、「CLI による ASLB の設定」を参照してください。

スイッチ上での ASLB の設定

LocalDirector インターフェイスの設定

LocalDirector インターフェイスを ASLB 用に設定するための詳しい手順については、『 Cisco LocalDirector Installation and Configuration Guide 』 Version 3.2 を参照してください。

ASLB 設定時の注意事項

ここでは、ASLB を設定する際の使用上の注意事項と制限事項を示します。

•![]() 「ルータ」

「ルータ」

•![]() 「サーバ」

「サーバ」

•![]() 「バックアップ LocalDirector の設定(任意)」

「バックアップ LocalDirector の設定(任意)」

•![]() 「NDE」

「NDE」

•![]() 「VLAN」

「VLAN」

設定例については、「ASLB の設定例」を参照してください。設定作業中に問題が生じた場合は、「ASLB 設定のトラブルシューティング」を参照してください。

ルータ

•![]() ルータはロードバランシングの対象になるサーバのデフォルト ゲートウェイでなければならず、ルータの MAC アドレスを明確にしておく必要があります。

ルータはロードバランシングの対象になるサーバのデフォルト ゲートウェイでなければならず、ルータの MAC アドレスを明確にしておく必要があります。

•![]() 同一のルータ VLAN 上に、複数のルータが存在する必要があります。 set lda mac router コマンドを入力して、すべての構成ルータの MAC アドレスを指定します。

同一のルータ VLAN 上に、複数のルータが存在する必要があります。 set lda mac router コマンドを入力して、すべての構成ルータの MAC アドレスを指定します。

•![]() ASLB を設定すると、LocalDirector が接続されている 2 つの VLAN 上の TCP トラフィックをリダイレクトするための VACL が作成されます。これらの VLAN には、セキュリティ Cisco IOS Access Control List(ACL; アクセス制御リスト)または VACL は設定できません。

ASLB を設定すると、LocalDirector が接続されている 2 つの VLAN 上の TCP トラフィックをリダイレクトするための VACL が作成されます。これらの VLAN には、セキュリティ Cisco IOS Access Control List(ACL; アクセス制御リスト)または VACL は設定できません。

サーバ

•![]() 各サーバはスイッチに直接接続されているか、またはサーバ VLAN の LocalDirector ポートと同じブリッジング ドメイン内に存在している必要があります。

各サーバはスイッチに直接接続されているか、またはサーバ VLAN の LocalDirector ポートと同じブリッジング ドメイン内に存在している必要があります。

•![]() サーバのデフォルト ルートを、サーバの実際の IP アドレスと同じサブネットに存在するルータのエイリアス アドレスとして設定します。

サーバのデフォルト ルートを、サーバの実際の IP アドレスと同じサブネットに存在するルータのエイリアス アドレスとして設定します。

•![]() サーバが仮想 IP アドレスに関する Address Resolution Protocol(ARP; アドレス解決プロトコル)要求を無視するように設定します。サーバの OS によっては、エイリアス(セカンダリ)IP アドレスに関する ARP 要求への応答をディセーブルに設定できない場合があります。仮想 IP アドレスに関する ARP 要求に応答するサーバの場合、対応策として、ルータ側でスタティック ARP エントリを使用してください。

サーバが仮想 IP アドレスに関する Address Resolution Protocol(ARP; アドレス解決プロトコル)要求を無視するように設定します。サーバの OS によっては、エイリアス(セカンダリ)IP アドレスに関する ARP 要求への応答をディセーブルに設定できない場合があります。仮想 IP アドレスに関する ARP 要求に応答するサーバの場合、対応策として、ルータ側でスタティック ARP エントリを使用してください。

IP アドレス

(注) 仮想 IP アドレスには、サーバの IP ネットワーク アドレス以外の IP アドレスを指定できます。

•![]() LocalDirector が各サーバの実際の IP アドレスを ARP 要求できるように、LocalDirector とサーバが同じサブネット上に存在するようにしてください。

LocalDirector が各サーバの実際の IP アドレスを ARP 要求できるように、LocalDirector とサーバが同じサブネット上に存在するようにしてください。

•![]() 各ルータが仮想 IP アドレスと同じサブネット上に存在するようにしてください。ルータが仮想 IP アドレスを ARP 要求できるようにするためです。

各ルータが仮想 IP アドレスと同じサブネット上に存在するようにしてください。ルータが仮想 IP アドレスを ARP 要求できるようにするためです。

次のように、ネットワークに ASLB を設定します(この例では、仮想 IP アドレスは 171.1.1.200 です)。

|

|

|

|

|---|---|---|

ASLB 設定で使用するサーバがプライバシのために RFC 1918 に準拠しなければならない場合には、次の例を参考にしてください(この例では、仮想 IP アドレスは 171.1.1.200 です)。

|

|

|

|

|---|---|---|

スーパバイザ エンジン

バックアップ LocalDirector の設定(任意)

バックアップ LocalDirector のポートをスイッチに接続し、 set lda server および set lda router コマンドを入力してサーバおよびルータの設定を指定します。アクティブ LocalDirector およびバックアップ LocalDirector を所定のポートに接続しないと、 ASLB 機能は作動しません。

MSFC および MLS

MSFC および MLS 設定時の注意事項は次のとおりです。

•![]() Release 5.4(1)CSX 以降のスーパバイザ エンジン ソフトウェア リリースでは、MSFC は ASLB の構成ルータになることができます。

Release 5.4(1)CSX 以降のスーパバイザ エンジン ソフトウェア リリースでは、MSFC は ASLB の構成ルータになることができます。

(注) MSFC がクライアントからのトラフィックをルーティングするとき、トラフィックはレイヤ 3 スイッチングされます。このプロセスによって MLS エントリが作成されます。このエントリは同じトラフィックの ASLB MLS エントリとは別個に存在します。

•![]() 終了した ASLB フローを削除するためのエージングにより、MLS の終了したフローも削除されます。ASLB MLS エントリは、MLS ショートカット エントリとレイヤ 3 MLS キャッシュを共用します。

終了した ASLB フローを削除するためのエージングにより、MLS の終了したフローも削除されます。ASLB MLS エントリは、MLS ショートカット エントリとレイヤ 3 MLS キャッシュを共用します。

MLS コマンド( set mls 、 clear mls 、および show mls )は、ASLB( set lda 、 clear lda 、 show lda 、 および commit lda )コマンドと相互作用しません。ASLB では、個別のコマンドを使用して LocalDirector MLS エントリを表示します。

•![]() ASLB をイネーブルにすると、full-flow モードのフロー マスク(ip-flow)を 1 つ使用して ASLB MLS エントリが作成されます。

ASLB をイネーブルにすると、full-flow モードのフロー マスク(ip-flow)を 1 つ使用して ASLB MLS エントリが作成されます。

NDE

ASLB をイネーブルにしている場合は、NetFlow Data Export(NDE;NetFlow データ エクスポート)を使用できません。逆に NDE をイネーブルにしている場合は ASLB を使用できません。

VLAN

•![]() ASLB を設定すると、LocalDirector が接続されている 2 つの VLAN(ルータ VLAN およびサーバ VLAN)上で TCP トラフィックをリダイレクトするための VACL が作成されます。これらの VLAN にセキュリティ Cisco IOS ACL または VACL を設定することはできません。

ASLB を設定すると、LocalDirector が接続されている 2 つの VLAN(ルータ VLAN およびサーバ VLAN)上で TCP トラフィックをリダイレクトするための VACL が作成されます。これらの VLAN にセキュリティ Cisco IOS ACL または VACL を設定することはできません。

•![]() ルータ VLAN およびサーバ VLAN は ASLB 専用にしてください。これら 2 つの VLAN には、他のネットワーク装置(エンド ステーション、クライアントなど)を接続しないでください。

ルータ VLAN およびサーバ VLAN は ASLB 専用にしてください。これら 2 つの VLAN には、他のネットワーク装置(エンド ステーション、クライアントなど)を接続しないでください。

•![]() VLAN Trunking Protocol(VTP; VLAN トランキング プロトコル)がサーバ モードのとき、ASLB 用に作成した VLAN は VTP によって他のスイッチに伝播されます。ネットワークのすべての VTP スイッチ上で、Spanning-Tree Protocol(STP; スパニングツリー プロトコル)がこれらの ASLB VLAN に作用する結果、ネットワーク全体でオーバーヘッドが増加します。スパニングツリーの伝播遅延を防ぐには、次の方法を使用してください。

VLAN Trunking Protocol(VTP; VLAN トランキング プロトコル)がサーバ モードのとき、ASLB 用に作成した VLAN は VTP によって他のスイッチに伝播されます。ネットワークのすべての VTP スイッチ上で、Spanning-Tree Protocol(STP; スパニングツリー プロトコル)がこれらの ASLB VLAN に作用する結果、ネットワーク全体でオーバーヘッドが増加します。スパニングツリーの伝播遅延を防ぐには、次の方法を使用してください。

–![]() スイッチを VTP トランスペアレントとして設定し、VLAN を伝播させないようにします。

スイッチを VTP トランスペアレントとして設定し、VLAN を伝播させないようにします。

–![]() すべてのスイッチ上のすべてのトランクから、ASLB VLAN を削除します( clear trunk コマンドを使用します)。

すべてのスイッチ上のすべてのトランクから、ASLB VLAN を削除します( clear trunk コマンドを使用します)。

スイッチ ポートの設定

•![]() LocalDirector(バックアップが設定されている場合は、アクティブ LocalDirector およびスタンバイ LocalDirector の両方)に接続するポート上で、Cisco Discovery Protocol(CDP)をディセーブルにします。

LocalDirector(バックアップが設定されている場合は、アクティブ LocalDirector およびスタンバイ LocalDirector の両方)に接続するポート上で、Cisco Discovery Protocol(CDP)をディセーブルにします。

•![]() EtherChannel の一部分であるポートを指定すると、EtherChannel に含まれるすべてのポート間でトラフィックが自動的にリダイレクトされます。

EtherChannel の一部分であるポートを指定すると、EtherChannel に含まれるすべてのポート間でトラフィックが自動的にリダイレクトされます。

CLI による ASLB の設定

ここでは、Catalyst 6500 シリーズ スイッチの lda コマンド セットを使用して ASLB を設定する方法について説明します。

•![]() 「LocalDirector に接続されたスイッチ ポートの設定」

「LocalDirector に接続されたスイッチ ポートの設定」

•![]() 「高速化するサーバ仮想 IP アドレスおよび TCP ポートの指定」

「高速化するサーバ仮想 IP アドレスおよび TCP ポートの指定」

•![]() 「LocalDirector の MAC アドレスの指定」

「LocalDirector の MAC アドレスの指定」

•![]() 「ルータ VLAN および VLAN 上の LocalDirector ポートの指定」

「ルータ VLAN および VLAN 上の LocalDirector ポートの指定」

LocalDirector に接続されたスイッチ ポートの設定

LocalDirector に接続された 10/100 イーサネット スイッチ ポートを設定するには、次の作業を行います。

ステップ 1![]() set vlan vlan_num mod_ports コマンドを入力して、スイッチ ポートを適正な VLAN(ルータ VLAN およびサーバ VLAN)に追加します。

set vlan vlan_num mod_ports コマンドを入力して、スイッチ ポートを適正な VLAN(ルータ VLAN およびサーバ VLAN)に追加します。

ステップ 2![]() すべての 10/100 スイッチ ポートはデフォルトで自動ネゴシエーションを行うように設定されているので、スイッチ ポートの速度およびデュプレックス タイプの設定は不要です。自動ネゴシエーションに問題がある場合には、ポート速度およびデュプレックス タイプを次の方法で設定してください。

すべての 10/100 スイッチ ポートはデフォルトで自動ネゴシエーションを行うように設定されているので、スイッチ ポートの速度およびデュプレックス タイプの設定は不要です。自動ネゴシエーションに問題がある場合には、ポート速度およびデュプレックス タイプを次の方法で設定してください。

set port speed mod / port { 10 | 100 | auto }コマンドを入力して、ポート速度を設定します。

set port duplex mod / port { full | half | auto }コマンドを入力して、デュプレックス タイプを設定します。

ASLB のイネーブル化およびディセーブル化

(注) ASLB は、デフォルトでディセーブルに設定されています。ASLB がディセーブルになっている状態では、set lda コマンドを入力して設定作業を行うことはできません。set lda コマンドを入力するには、ASLB をイネーブルにする必要があります。

ASLB をイネーブルまたはディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、スイッチ上で ASLB をイネーブルにする例を示します。

次に、スイッチ上で ASLB をディセーブルにする例を示します。

高速化するサーバ仮想 IP アドレスおよび TCP ポートの指定

(注) Catalyst 6500 シリーズ スイッチによる高速化の対象として、仮想 IP アドレスと TCP ポートのペアを 1024 個まで指定できます。新しいペアを指定しても、以前に指定したペアは置き換えられません。以前に入力したペアをキャンセルするには、clear lda vip コマンドを使用します。

(注) destination_tcp_port には、ワイルドカードの数値としてゼロ(0)を使用できます。

高速化するサーバ仮想 IP アドレスおよび TCP ポートを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

set lda vip { server _ virtual_ip } { destination _ tcp_port } [{ server _ virtual_ip } { destination _ tcp_port }...] |

次に、高速化するサーバ仮想 IP アドレスおよび TCP ポートを指定する例を示します。

構成ルータの MAC アドレスの指定

(注) 最大 32 個のルータ MAC アドレスを指定できます。

構成ルータの MAC アドレスを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、構成ルータの MAC アドレスを指定する例を示します。

LocalDirector の MAC アドレスの指定

LocalDirector の MAC アドレスを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、LocalDirector の MAC アドレスを指定する例を示します。

ルータ VLAN および VLAN 上の LocalDirector ポートの指定

(注) set lda router コマンドを入力したあとで、LocalDirector の接続先スイッチ ポートを変更した場合には、もう一度 set lda router コマンドを入力して新しい設定を指定する必要があります。

(注) LocalDirector のフェールオーバー コンフィギュレーションを設定する場合を除き、バックアップ LocalDirector ポートの指定は省略可能です。フェールオーバー コンフィギュレーションを設定する場合は、バックアップ LocalDirector のポートを指定する必要があります。この作業を行わないと、スーパバイザ エンジンはバックアップ LocalDirector にトラフィックを送信しないため、フェールオーバーは機能しません。

ルータ VLAN、およびその VLAN 上の LocalDirector ポートを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

set lda router { router _ vlan } { ld_mod/port } [ backup_ld_mod/port ] |

次に、ルータ VLAN およびその VLAN 上の LocalDirector ポートを指定する例を示します。

サーバ VLAN および VLAN 上の LocalDirector ポートの指定

(注) set lda server コマンドを入力したあとで、LocalDirector の接続先スイッチ ポートを変更した場合には、もう一度 set lda server コマンドを入力して新しい設定を指定する必要があります。

(注) LocalDirector のフェールオーバー コンフィギュレーションを設定する場合を除き、バックアップ LocalDirector ポートの指定は省略可能です。フェールオーバー コンフィギュレーションを設定する場合は、バックアップ LocalDirector のポートを指定する必要があります。この作業を行わないと、スーパバイザ エンジンはバックアップ LocalDirector にトラフィックを送信しないため、フェールオーバーは機能しません。

サーバ VLAN、およびその VLAN 上の LocalDirector ポートを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

set lda server { server _ vlan } { ld_mod/port } [ backup_ld_mod/port ] |

次に、サーバ VLAN およびその VLAN 上の LocalDirector ポートを指定する例を示します。

UDP エージングの設定

UDP エージングを設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

エージングは、1 ~ 2024000 ミリ秒(ms)の範囲で設定できます。UDP エージングをディセーブルにするには、0 を入力します。

次に、UDP エージングを 500 ミリ秒に設定する例を示します。

ASLB 設定のコミット

(注) ASLB の設定値は、一時的に編集バッファに格納されます。これらの設定値は NVRAM に保存されますが、設定値を有効にするには、commit lda コマンドを入力する必要があります。このコマンドによって設定値が確認されます。情報が正しく入力されており、かつ整合性検査にパスすれば、設定値がハードウェアにプログラミングされます。ASLB 設定が正常にコミットされると、NVRAM にマッピングが保存され、システムの起動時に復元されます。

ASLB 設定値をコミットするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

ASLB 設定の表示

(注) show lda コマンドにキーワード(committed | uncommitted)を指定しないで入力すると、コミットされた設定値が表示されます。

コミットされた ASLB 設定値、またはまだコミットされていない ASLB 設定値を表示するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、コミットされた ASLB 設定値を表示する例を示します。

設定を変更し、その変更をコミットせずに、もう一度 show lda コマンドを入力すると、メッセージが表示され、前回のコミット以降に設定が変更されているが、新しい変更については表示せず、コミット済みの変更だけを表示する旨が示されます。新しい変更を表示するには、 show lda uncommitted コマンドを入力します。

ASLB MLS エントリの表示

(注) short | long オプションの使用により、出力を通常のフォーマット(1 行が 80 文字)または幅の広いフォーマットで表示できます。

ASLB MLS エントリを表示するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

| show lda mls entry [ destination ip_addr_spec ] [ source ip_addr_spec ] [ protocol protocol ] [ src-port port ] [ dst-port port ] [ short | long ] |

次に、すべての ASLB MLS エントリを short フォーマットで表示する例を示します。

次に、特定の送信元 IP アドレスについて、ASLB 情報を short フォーマットで表示する例を示します。

ASLB MLS 統計情報の表示

ASLB MLS 統計情報を表示するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

| show lda mls statistics entry [ destination ip_addr_spec ] |

次に、すべての ASLB MLS エントリについて統計情報を表示する例を示します。

次に、ASLB のアクティブ MLS エントリ数を表示する例を示します。

次に、特定の宛先 IP アドレスについて統計情報を表示する例を示します。

ASLB 設定の消去

ASLB エントリまたはルータの MAC アドレスを消去するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

| clear lda mls [ destination ip_addr_spec ] [ source ip_addr_spec ] [ protocol protocol src-port src_port dst-port dst_port ] |

次に、特定の宛先アドレスについて MLS エントリを消去する例を示します。

次に、仮想 IP アドレスおよびポートのペア(10.0.0.8、ポート 8)を削除する例を示します。

次に、すべての ASLB ルータ MAC アドレスを消去する例を示します。

次に、特定の ASLB ルータ MAC アドレスを消去する例を示します。

ASLB の設定例

ここでは、一般的な ASLB ネットワークの設定例を示します。図51-4 はネットワーク例です。設定の仕様は次のとおりです。

•![]() 仮想 IP アドレスは 192.255.201.55 です。

仮想 IP アドレスは 192.255.201.55 です。

•![]() ルータ インターフェイスの MAC アドレスは 00-d0-bc-e9-fb-47、IP アドレスは 192.255.201.1 です。

ルータ インターフェイスの MAC アドレスは 00-d0-bc-e9-fb-47、IP アドレスは 192.255.201.1 です。

•![]() LocalDirector の IP アドレスは 192.255.201.2 です。

LocalDirector の IP アドレスは 192.255.201.2 です。

•![]() LocalDirector の MAC アドレスは 00-e0-b6-00-4b-04 です。

LocalDirector の MAC アドレスは 00-e0-b6-00-4b-04 です。

•![]() サーバ ファームの IP アドレスは、192.255.201.3 ~ 192.255.201.11 です。

サーバ ファームの IP アドレスは、192.255.201.3 ~ 192.255.201.11 です。

•![]() 一連のサーバは、仮想 IP アドレス 192.255.201.55 に関する ARP 要求を無視するように設定されています。

一連のサーバは、仮想 IP アドレス 192.255.201.55 に関する ARP 要求を無視するように設定されています。

図51-4 の例では、次の処理が行われています。

•![]() サーバ 192.255.201.3 ~ 192.255.201.10 で、ラウンドロビン シーケンスにより HTTP 接続の負荷を分散

サーバ 192.255.201.3 ~ 192.255.201.10 で、ラウンドロビン シーケンスにより HTTP 接続の負荷を分散

•![]() ポート 8001 への接続をサーバ 192.255.201.11 に転送

ポート 8001 への接続をサーバ 192.255.201.11 に転送

•![]() サーバ 192.255.201.3 ~ 192.255.201.8 で、LocalDirector のデフォルトである [leastconns] シーケンスにより、FTP 接続の負荷を分散

サーバ 192.255.201.3 ~ 192.255.201.8 で、LocalDirector のデフォルトである [leastconns] シーケンスにより、FTP 接続の負荷を分散

ルータの設定は、次のとおりです(この例では MSM を使用しています)。

Catalyst 6500 シリーズ スイッチの設定は、次のとおりです。

ASLB 冗長構成の例

ここでは、一般的な冗長 ASLB ネットワーク構成例を示します。図51-5 は冗長ネットワーク例です。サーバ VIP アドレス 13.13.13.13 に対する HTTP および Telnet を高速化するように、LocalDirectors および Catalyst 6500 シリーズ スイッチを設定します。

IP アドレス

•![]() ルータ 1、f1 IP アドレス:7.0.0.100(ネットワーク 7)

ルータ 1、f1 IP アドレス:7.0.0.100(ネットワーク 7)

•![]() ルータ 2、f1 IP アドレス:7.0.0.101(ネットワーク 7)

ルータ 2、f1 IP アドレス:7.0.0.101(ネットワーク 7)

•![]() HSRP IP アドレス:ネットワーク 7 で 7.0.0.1

HSRP IP アドレス:ネットワーク 7 で 7.0.0.1

•![]() ルータ 1、f2 IP アドレス:5.0.0.100(ネットワーク 5)

ルータ 1、f2 IP アドレス:5.0.0.100(ネットワーク 5)

•![]() ルータ 2、f2 IP アドレス:5.0.0.101(ネットワーク 5)

ルータ 2、f2 IP アドレス:5.0.0.101(ネットワーク 5)

•![]() HSRP IP アドレス:ネットワーク 5 で 5.0.0.2

HSRP IP アドレス:ネットワーク 5 で 5.0.0.2

MAC アドレス

•![]() ネットワーク 7 の HSRP MAC アドレス:00-00-0c-07-ac-00

ネットワーク 7 の HSRP MAC アドレス:00-00-0c-07-ac-00

•![]() ネットワーク 5 の HSRP MAC アドレス:00-00-0c-07-ac-01

ネットワーク 5 の HSRP MAC アドレス:00-00-0c-07-ac-01

•![]() ルータ 1、f2 MAC アドレス:00-d0-79-7b-20-88

ルータ 1、f2 MAC アドレス:00-d0-79-7b-20-88

Catalyst 6500 シリーズ スイッチ 1 の設定

Catalyst 6500 シリーズ スイッチ 2 の設定

ルータ 1 の設定

ルータ 2 の設定

LocalDirector の設定

LocalDirector 1 および LocalDirector 2 の設定は、次のとおりです(設定は両方の LocalDirector で共通です)。

ASLB 設定のトラブルシューティング

表51-6 に、発生する可能性のある問題と、ASLB 設定のトラブルシューティングのために推奨する対処方法を示します。

|

|

|

|---|---|

set lda server および set lda router コマンドを使用して指定したポートに、LocalDirector が接続していることを確認します。 |

|

スーパバイザ エンジン( set lda vip コマンド)および LocalDirector の両方で、仮想 IP/ポートのペアをすべて設定していることを確認します。 LocalDirector が [dispatched assisted] モードになっていることを確認します。 「IP アドレス」に記載されている注意事項に従って、ルータ、 ルータの MAC アドレスが、 set lda mac router コマンドで指定したアドレスと同じであることを確認します。 LocalDirector の MAC アドレスが、 set lda mac ld コマンドで指定したアドレスと同じであることを確認します。 |

|

set lda router および set lda server コマンドを使用してバックアップ LocalDirector ポートを設定していることを確認します。たとえば、 set lda router { router _ vlan } 3/7 3/9 および set lda server { server _ vlan } 3/8 3/10 コマンドを入力します。 |

|

ルータからサーバへの ping は成功するが、データ トラフィックを送信しても ASLB MLS エントリが作成されない。 |

|

| %CDP-4-NVLANMISMATCH:Native vlan mismatch detected on port ... |

LocalDirector に接続されたポート上で CDP19 をディセーブルにします( set cdp disable コマンドを入力します)。 |

set lda コマンドは、 commit lda コマンドを入力しないかぎり有効になりません。 どの set lda コマンドが有効になっているかを確認するには、 show lda commit コマンドを使用します。 どの設定済み set lda コマンドがコミットされていないか、または現在の set lda コマンドをコミットするとどのような変化が起きるかを判別するには、 show lda uncommitted コマンドを使用します。 |

|

Catalyst 6500 シリーズ スイッチ ポートに[collisions]、または[port disabled]と表示される。 |

LocalDirector とスイッチ間のリンクの両端で、ポート速度およびデュプレックスの設定が一致していることを確認します。たとえば、スイッチ上のポート 3/7 が LocalDirector の interface ethernet 0 に接続されている場合、ポート 3/7 が 100full に設定され、LocalDirector の interface ethernet 0 も 100full に設定されていることを確認します。 |

フィードバック

フィードバック