Cisco Virtual Security Gateway, Release 4.2(1)VSG1(4.1) および Cisco Virtual Network Management Center, Release 2.0 インストレーション アップグレード ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月25日

章のタイトル: Cisco VSG および Cisco VNMC のインストール - クイック スタート

目次

- Cisco VSG および Cisco VNMC のインストール - クイック スタート

- Cisco VNMC および Cisco VSG のインストールに関する情報

- Cisco VSG および Cisco VNMC インストール計画チェックリスト

- ハードウェアおよびソフトウェアの基本要件

- VLAN 設定要件

- Cisco VNMC および Cisco VSG の必須情報

- タスクおよび前提条件のチェックリスト

- ホスト要件

- Cisco VNMC および Cisco VSG ソフトウェアの入手方法

- タスク 1:OVA テンプレートからの Cisco VNMC のインストール

- タスク 2:Cisco VNMC で、vCenter と接続できるよう VM Manager を設定

- Cisco VNMC からの vCenter 拡張ファイルのダウンロード

- vCenter への vCenter 拡張プラグインの登録

- Cisco VNMC の VM-Manager での vCenter の設定

- タスク 3:VSM での VNMC ポリシー エージェントの設定

- タスク 4:VSM での Cisco VSG ポート プロファイルの作成

- タスク 5:OVA テンプレートからの Cisco VSG のインストール

- タスク 6:Cisco VSG および Cisco VNMC での VNM ポリシー エージェント ステータスの確認

- タスク 7:Cisco VNMC でのテナント、セキュリティ プロファイル、およびコンピュート ファイアウォールの設定

- Cisco VNMC のテナントの設定

- Cisco VNMC でのセキュリティ プロファイルの設定

- Cisco VNMC でのコンピュート ファイアウォールの設定

- タスク 8:Cisco VNMC での Cisco VSG のコンピュート ファイアウォールへの割り当て

- タスク 9:Cisco VNMC での Permit-All ルールの設定

- タスク 10:Cisco VSG での Permit-All ルールの確認

- タスク 11:ロギングのイネーブル化

- ポリシーエンジン ロギングのロギング レベル 6 のイネーブル化

- グローバル ポリシーエンジン ロギングのイネーブル化

- タスク 12:ファイアウォールによる保護のためのトラフィック VM ポート プロファイルのイネーブル化と VSM、VEM、VSG 間の通信の確認

- ファイアウォールによる保護のためのトラフィック VM ポート プロファイルのイネーブル化

- Cisco VSG への到達可否に関する VSM または VEM の検証

- ファイアウォール保護のための VM 仮想イーサネット ポートの確認

- タスク 13:トラフィック フローの送信と Cisco VSG での統計およびログの確認

- トラフィック フローの送信

- Cisco VSG のポリシーエンジン統計およびログの確認

この章は、次の内容で構成されています。

- Cisco VNMC および Cisco VSG のインストールに関する情報

- タスク 1:OVA テンプレートからの Cisco VNMC のインストール

- タスク 2:Cisco VNMC で、vCenter と接続できるよう VM Manager を設定

- タスク 3:VSM での VNMC ポリシー エージェントの設定

- タスク 4:VSM での Cisco VSG ポート プロファイルの作成

- タスク 5:OVA テンプレートからの Cisco VSG のインストール

- タスク 6:Cisco VSG および Cisco VNMC での VNM ポリシー エージェント ステータスの確認

- タスク 7:Cisco VNMC でのテナント、セキュリティ プロファイル、およびコンピュート ファイアウォールの設定

- タスク 8:Cisco VNMC での Cisco VSG のコンピュート ファイアウォールへの割り当て

- タスク 9:Cisco VNMC での Permit-All ルールの設定

- タスク 10:Cisco VSG での Permit-All ルールの確認

- タスク 11:ロギングのイネーブル化

- タスク 12:ファイアウォールによる保護のためのトラフィック VM ポート プロファイルのイネーブル化と VSM、VEM、VSG 間の通信の確認

- タスク 13:トラフィック フローの送信と Cisco VSG での統計およびログの確認

Cisco VNMC および Cisco VSG のインストールに関する情報

この章では、Cisco VNMC およびCisco VSG の基本的な設定をインストールし、セットアップする方法について説明します。 この章の例では、ソフトウェアの OVA ファイルをインストールするために OVF テンプレート方式を使用します。 手順においては、Cisco Nexus 1000V シリーズ スイッチが正常に動作しており、エンドポイントの VM がすでにインストールされていることを想定しています。

Cisco VSG および Cisco VNMC インストール計画チェックリスト

Cisco VNMC および Cisco VSG を正常に動作させるには、お使いのネットワークおよび装置の配置とアーキテクチャを計画する必要があります。

- ハードウェアおよびソフトウェアの基本要件

- VLAN 設定要件

- Cisco VNMC および Cisco VSG の必須情報

- タスクおよび前提条件のチェックリスト

- ホスト要件

- Cisco VNMC および Cisco VSG ソフトウェアの入手方法

ハードウェアおよびソフトウェアの基本要件

次の表に、Cisco VSG および Cisco VNMC のインストールの基本的なハードウェアおよびソフトウェア要件を示します。

- VMware 互換表に記載された 64 ビット プロセッサを搭載した x86 Intel または AMD サーバ

- Intel VT が BIOS でイネーブル

- VMware ESX 4.1 または 5.0

- Cisco VSG 向けに最小で 4 GB の物理メモリを搭載した VMware リリース 4.1 または 5.0 を動作させる ESX または ESXi プラットフォーム。Cisco VNMC 向けにも同様の要件、または両方のホストで 6 GB。

- VMware vSphere Hypervisor

- VMware vCenter 5.0(4.1 VMware は 4.1 のホストのみサポート可)

- 1 プロセッサ

- CPU 速度 1.5 GHz

- Cisco VNMC を HA クラスタに導入した場合は、共有 NFS/SAN ストレージで 25 GB 以上のディスク領域を持つデータストアが必要

- Windows の Internet Explorer 8.0 または Mozilla Firefox 3.6.x

- Flash 10.0 または 10.1

- Cisco VSG のソフトウェアは、http://www.cisco.com/en/US/products/ps11208/index.html からダウンロードできます

- Cisco VNMC のソフトウェアは、http://www.cisco.com/en/US/products/ps11213/index.html からダウンロードできます

VLAN 設定要件

Cisco Nexus 1000V シリーズ スイッチの追加的なインストール プロセスに備えるには、次の VLAN 要件を満たす必要があります。

Cisco VNMC および Cisco VSG の必須情報

次の情報は、Cisco VNMC および Cisco VSG のインストール中に使用されることがあります。

| 種類 | 自分の情報 | ||

|---|---|---|---|

Cisco VSG 名:インベントリ フォルダ内で一意の、80 文字までの名前 |

|||

ホスト名:Cisco VSG がインベントリ フォルダ内でインストールされる場所 |

|||

データストア名:VM ファイルが保存される場所 |

|||

Cisco VSG 管理 IP アドレス |

|||

VSM 管理 IP アドレス |

|||

Cisco VNMC インスタンス IP アドレス |

|||

Cisco VSG をインストールするためのモード |

|||

Cisco VSG VLAN 番号 |

|||

Cisco VSG ポート プロファイル名

|

|||

HA ペア ID(HA ドメイン ID) |

|||

Cisco VSG 管理者パスワード |

|||

Cisco VNMC 管理者パスワード |

|||

Cisco VSM 管理者パスワード |

|||

共有秘密パスワード(Cisco VNMC、Cisco VSG ポリシー エージェント、Cisco VSM ポリシー エージェント) |

タスクおよび前提条件のチェックリスト

タスク |

前提条件 | ||||

|---|---|---|---|---|---|

| タスク 1:OVA テンプレートからの Cisco VNMC のインストール |

|

||||

| タスク 2:Cisco VNMC で、vCenter と接続できるよう VM Manager を設定 |

|

||||

| タスク 3:VSM での VNMC ポリシー エージェントの設定 |

|

||||

| タスク 4:VSM での Cisco VSG ポート プロファイルの作成 |

|

||||

| タスク 5:OVA テンプレートからの Cisco VSG のインストール |

|

||||

| タスク 6:Cisco VSG および Cisco VNMC での VNM ポリシー エージェント ステータスの確認 | — | ||||

| タスク 7:Cisco VNMC でのテナント、セキュリティ プロファイル、およびコンピュート ファイアウォールの設定 |

|

||||

| タスク 8:Cisco VNMC での Cisco VSG のコンピュート ファイアウォールへの割り当て | — | ||||

| タスク 9:Cisco VNMC での Permit-All ルールの設定 | — | ||||

| タスク 10:Cisco VSG での Permit-All ルールの確認 | — | ||||

| タスク 11:ロギングのイネーブル化 | — | ||||

| タスク 12:ファイアウォールによる保護のためのトラフィック VM ポート プロファイルのイネーブル化と VSM、VEM、VSG 間の通信の確認 |

|

||||

| タスク 13:トラフィック フローの送信と Cisco VSG での統計およびログの確認 | — |

ホスト要件

Cisco VNMC および Cisco VSG ソフトウェアの入手方法

Cisco VSG ソフトウェアは、次の URL からダウンロードできます。

http://www.cisco.com/en/US/products/ps11208/index.htmlCisco VNMC ソフトウェアは、次の URL からダウンロードできます。

http://www.cisco.com/en/US/products/ps11213/index.htmlタスク 1:OVA テンプレートからの Cisco VNMC のインストール

次を確認しておく必要があります。

- Cisco VNMC OVA イメージが vCenter で使用可能である。

- Cisco VNMC の IP、サブネット マスクおよびゲートウェイ情報を確認する。

- 使用したい admin アカウントのパスワード、共有シークレット、ホスト名を確認する。

- DNS サーバおよびドメイン名情報を確認する。

-

仮想マシン(VM)の管理ポート プロファイル名(Management)を確認する。

(注)

管理ポート プロファイルは、仮想スーパーバイザ モジュール(VSM)に使用されているポート プロファイルと同じです。 ポート プロファイルは、VSM 内で設定され、Cisco VNMC 管理インターフェイスに使用されます。

- ホストに 2 GB の RAM と 25 GB の空きハード ディスク領域がある。

- 共有秘密パスワードが使用可能である(このパスワードは Cisco VNMC、VSM、Cisco VSG の間の通信を可能にします)。

タスク 2:Cisco VNMC で、vCenter と接続できるよう VM Manager を設定

vCenter に接続できるよう VM-manager を設定するには、次のタスクを順番どおりに実行してください。

- Cisco VNMC からの vCenter 拡張ファイルのダウンロード

- vCenter への vCenter 拡張プラグインの登録

- Cisco VNMC の VM-Manager での vCenter の設定

Cisco VNMC からの vCenter 拡張ファイルのダウンロード

次を確認しておく必要があります。

| ステップ 1 |

クライアント マシンから Cisco VNMC にアクセスするには、Internet Explorer を開き、https://vnmc-ip/(https://xxx.xxx.xxx.xxx)にアクセスします。 [Website Security Certificate] ウィンドウが開きます。 |

| ステップ 2 | [Website Security Certificate] ウィンドウで、[Continue to this website] を選択します。 |

| ステップ 3 |

[Cisco VNMC Access] ウィンドウで、次を実行します。

|

| ステップ 4 |

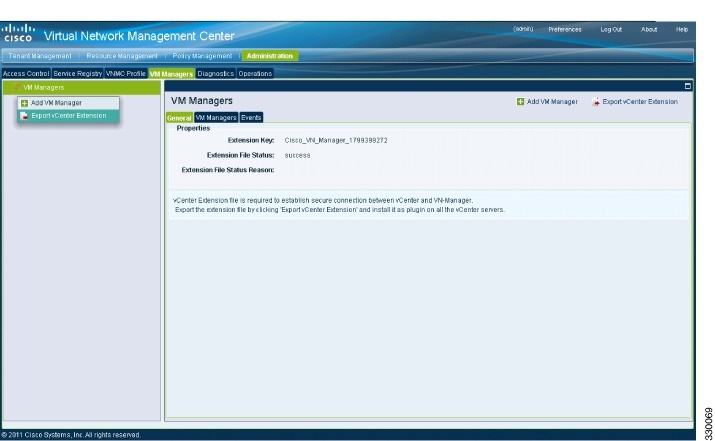

VNMC メイン ウィンドウで、 を選択します。 [VM Managers] ウィンドウが開きます。 |

| ステップ 5 | [Cisco Virtual Network Management Center - VM Managers] ウィンドウで、次を実行します。 |

次の作業

vCenter への vCenter 拡張プラグインの登録

このタスクは、クライアントのデスクトップにある vSphere クライアントのディレクトリで行います。

Cisco VNMC からの vCenter 拡張ファイルのダウンロードを参照してください。

| ステップ 1 |

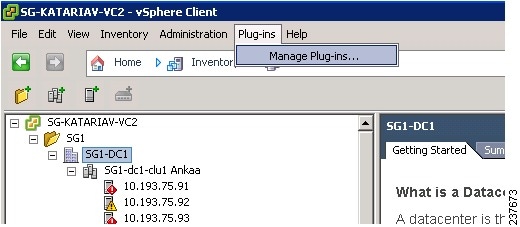

vSphere クライアントから、vCenter にログインします。

[vSphere Client Directory] ウィンドウが開きます。 |

| ステップ 2 | [Vsphere Client] ウィンドウで、 を選択します。 |

| ステップ 3 |

空白の領域を右クリックし、ドロップダウン リストから [New Plug-in] を選択します。 プラグインを管理する vSphere クライアントと vCenter ディレクトリを表示した [Register Plug-in] ウィンドウが開きます。

|

| ステップ 4 | [Register Plug-in] ウィンドウで、次を実行します。 |

| ステップ 5 | [Register Plug-in] 進行状況インジケータで、登録成功メッセージが表示されたら、[OK] をクリックします。 |

| ステップ 6 | [Close] をクリックします。 |

次の作業

Cisco VNMC の VM-Manager での vCenter の設定

タスク 2:Cisco VNMC で、vCenter と接続できるよう VM Manager を設定を参照してください。

| ステップ 1 | Cisco VNMC に移動し、 をクリックします。 | ||

| ステップ 2 | [Cisco Virtual Network Management Center] ウィンドウで、[VM Manager] タブをクリックします。 | ||

| ステップ 3 | 左側のペインで、 を選択します。 | ||

| ステップ 4 | [Add VM Manager] ダイアログボックスで、次を実行します。 | ||

| ステップ 5 |

[OK] をクリックします。

|

タスク 3:VSM での VNMC ポリシー エージェントの設定

Cisco VNMC のインストール後、VSM を Cisco VNMC ポリシーに登録する必要があります。

次を確認しておく必要があります。

-

Cisco VNMC ポリシー エージェント イメージが VSM で使用可能である(例、vnmc-vsmpa.1.0.1j.bin)。

(注)

イメージ名の中に、太字の vsmpa というストリングが表示される必要があります。

- Cisco VNMC の IP アドレス。

- Cisco VNMC のインストール中に定義した共有秘密パスワード。

-

VSM と Cisco VNMC の間の IP 接続が機能している。

(注)

VSM をアップグレードする場合は、最新の Cisco VSM ポリシー エージェント イメージもコピーする必要があります。 このイメージは、フラッシュ ドライブから起動する Cisco VNMC イメージ バンドルに同梱されています。

| ステップ 1 |

VSM で、次のコマンドを入力します。 vsm# configure terminal vsm(config)# vnm-policy-agent vsm(config-vnm-policy-agent)# registration-ip 10.193.75.95 vsm(config-vnm-policy-agent)# shared-secret Example_Secret123 vsm(config-vnm-policy-agent)# policy-agent-image vnmc-vsmpa.1.0.1j.bin vsm(config-vnm-policy-agent)# exit vsm(config)# copy running-config startup-config vsm(config)# exit |

| ステップ 2 |

Cisco VNMC が正しくインストールされ、到達可能になったことを確認するため、show vnm-pa status コマンドを入力して VNM のステータスを確認します。 次の例は、Cisco VNMC が到達可能で、インストールが正しく行われたことを示しています。 vsm# show vnm-pa status VNM Policy-Agent status is - Installed Successfully. Version 1.0(1j)-vsm vsm これで、VSM が Cisco VNMC に登録されたことが確認できました。 |

次の例は、Cisco VNMC が到達不能で、不適切な IP が設定されていることを示しています。

vsm# show vnm-pa status VNM Policy-Agent status is - Installation Failure VNMC not reachable. vsm#

次の例は、VNM ポリシー エージェントが設定されていないだけでなくインストールされていないことを示しています。

vsm# show vnm-pa status VNM Policy-Agent status is - Not Installed

タスク 4:VSM での Cisco VSG ポート プロファイルの作成

Cisco VSG ポート プロファイルを作成するには、VLAN を作成して、Cisco VSG データ ポート プロファイルと Cisco VSG-ha ポート プロファイルでそれらの VLAN を使用します。

次を確認しておく必要があります。

| ステップ 1 |

VSM で、次のコマンドを使用し、グローバル設定モードを開始して VLAN を作成します。 vsm# configure |

| ステップ 2 |

次のコンフィギュレーション コマンドを入力します。 vsm(config)# vlan 100 vsm(config-vlan)# no shutdown vsm(config-vlan)# exit vsm(config)# vlan 200 vsm(config-vlan)# no shutdown vsm(config-vlan)# exit vsm(config)# exit vsm# configure vsm(config)# copy running-config startup-config vsm(config)# exit |

| ステップ 3 | Ctrl を押してから Z を押して、終了します。 |

| ステップ 4 |

まず Cisco VSG データ ポート プロファイル設定モードをイネーブル化することで、Cisco VSG-ha データ ポート プロファイルと Cisco VSG ポート プロファイルを作成します。 configure コマンドを使用して、グローバル設定モードを開始します。 vsm# configure |

| ステップ 5 |

次のコンフィギュレーション コマンドを入力します。 vsm(config)# port-profile VSG-Data vsm(config-port-prof)# vmware port-group vsm(config-port-prof)# switchport mode access vsm(config-port-prof)# switchport access vlan 100 vsm(config-port-prof)# no shutdown vsm(config-port-prof)# state enabled vsm(config-port-prof)# exit vsm(config)# vsm(config)# copy running-config startup-config vsm(config)# exit |

| ステップ 6 | Ctrl を押してから Z を押して、セッションを終了します。 |

| ステップ 7 |

Cisco VSG-ha ポート プロファイル設定モードをイネーブルにします。 vsm# configure |

| ステップ 8 |

次のコンフィギュレーション コマンドを入力します。 vsm(config)# port-profile VSG-HA vsm(config-port-prof)# vmware port-group vsm(config-port-prof)# switchport mode access vsm(config-port-prof)# switchport access vlan 200 vsm(config-port-prof)# no shutdown vsm(config-port-prof)# state enabled vsm(config-port-prof)# exit vsm(config)# copy running-config startup-config vsm(config)# exit |

| ステップ 9 |

Cisco VSG データおよび Cisco VSG-ha インターフェイス用に作成された VLAN を、使用可能な VLAN の一部としてアップリンク ポート プロファイルに追加します。 configure コマンドを使用して、グローバル設定モードを開始します。 vsm# configure |

| ステップ 10 |

次のコンフィギュレーション コマンドを入力します。 vsm(config)# port-profile type ethernet uplink vsm(config-port-prof)# switchport trunk allowed vlan add 100, 200 vsm(config-port-prof)# exit vsm(config)# |

| ステップ 11 | Ctrl を押してから Z を押して、セッションを終了します。 |

タスク 5:OVA テンプレートからの Cisco VSG のインストール

次を確認しておく必要があります。

- Cisco VSG OVA イメージが vCenter で使用可能である。

- Cisco VSG-Data および Cisco VSG-ha ポート プロファイルが VSM で作成されている。

-

管理ポート プロファイル(Management)。

(注)

管理ポート プロファイルは、VSM に使用されているポート プロファイルと同じです。 ポート プロファイルは、VSM 内で設定され、Cisco VNMC 管理インターフェイスに使用されます。

- Cisco VSG-Data ポート プロファイル:VSG-Data。

- Cisco VSG-ha ポート プロファイル:VSG-ha。

- HA ID。

- Cisco VSG の IP、サブネット マスクおよびゲートウェイ情報。

- admin アカウントのパスワード。

- 2 GB の RAM と 3 GB のハード ディスク領域が使用可能である。

- Cisco VNMC の IP アドレス。

- 共有秘密パスワード。

- Cisco VSG と Cisco VNMC の間の IP 接続が良好である。

- Cisco VSG の VNM-PA イメージ名(vnmc-vsgpa.1.0.1j.bin)が存在している。

| ステップ 1 |

Cisco VSG VM を導入するホストを選択します。 |

||

| ステップ 2 | を選択します。 | ||

| ステップ 3 | [Deploy OVF Template - Source] ウィンドウで、次を実行します。 | ||

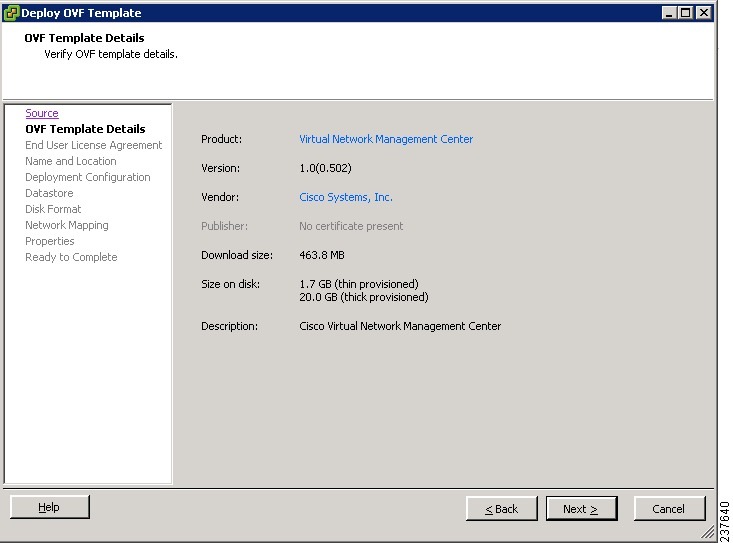

| ステップ 4 | [Deploy OVF Template - OVF Template Details] ウィンドウで、このファイルや VM ディスクのサイズを含む製品情報を確認します。 | ||

| ステップ 5 | [Next] をクリックします。 | ||

| ステップ 6 | [Deploy OVF Template - End User License Agreement] ウィンドウで、次を実行します。 | ||

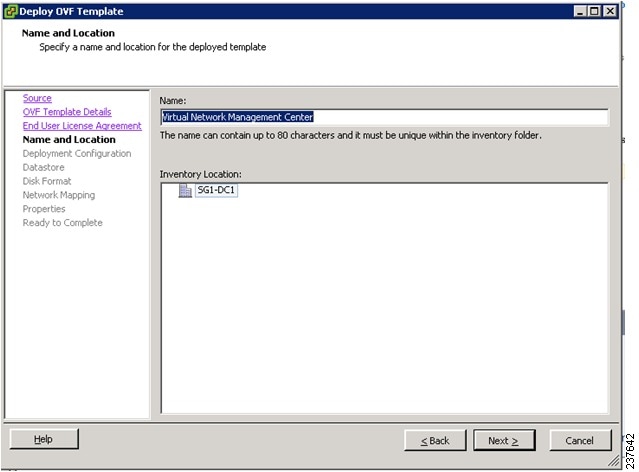

| ステップ 7 |

[Deploy OVF Template - Name and Location] ウィンドウで、次を実行します。

|

||

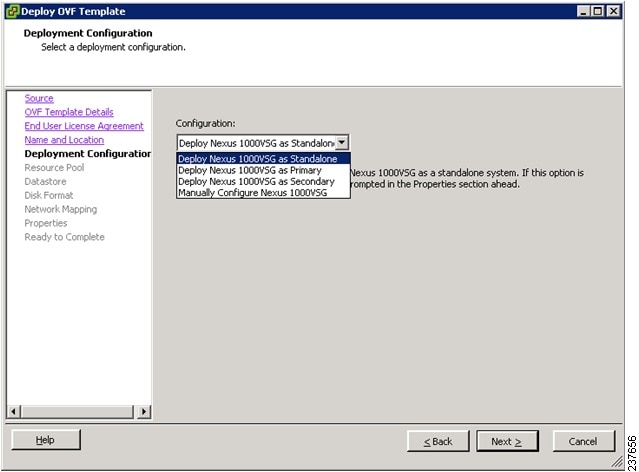

| ステップ 8 | [Deploy OVF Template - Deployment Configuration] ウィンドウで、次を実行します。 | ||

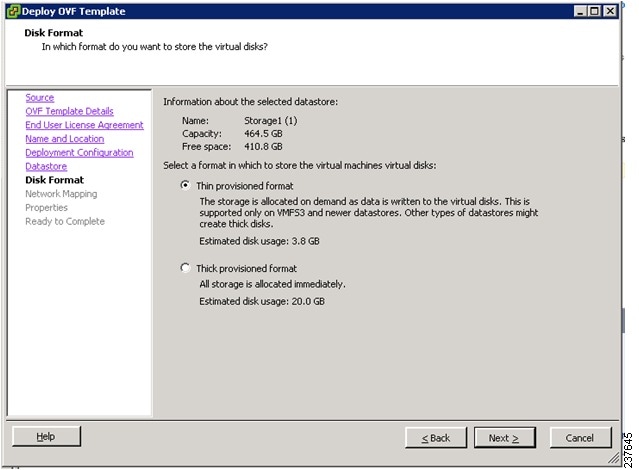

| ステップ 9 |

[Deploy OVF Template - Datastore] ウィンドウで、VM のデータストアを選択し、[Next] をクリックします。 [Disk Format] ウィンドウが開きます。 ストレージは、ローカルか、ネットワーク ファイル ストレージ(NFS)やストレージ エリア ネットワーク(SAN)などの共有リモートにできます。

|

||

| ステップ 10 |

[Deploy OVF Template - Disk Format] ウィンドウで、次を実行します。

|

||

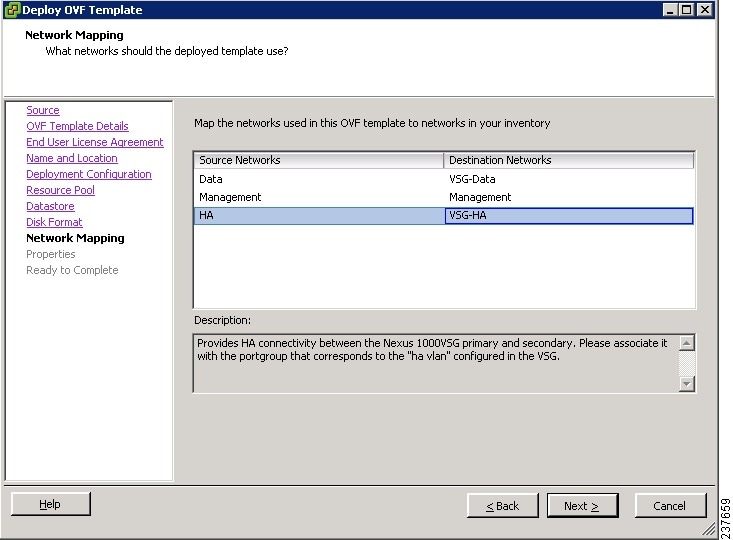

| ステップ 11 |

[Deploy OVF Template - Network Mapping] ウィンドウで、次を実行します。

|

||

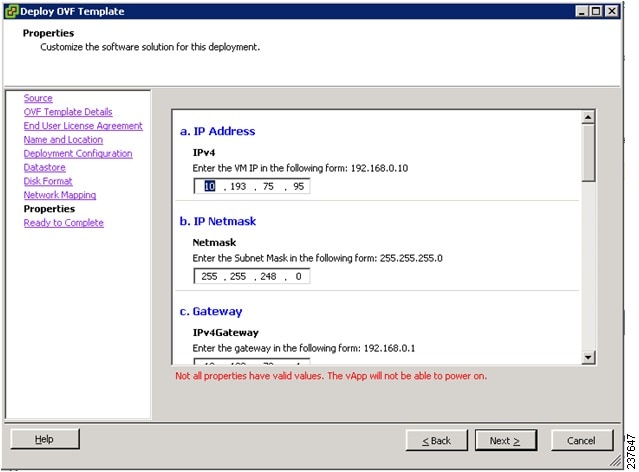

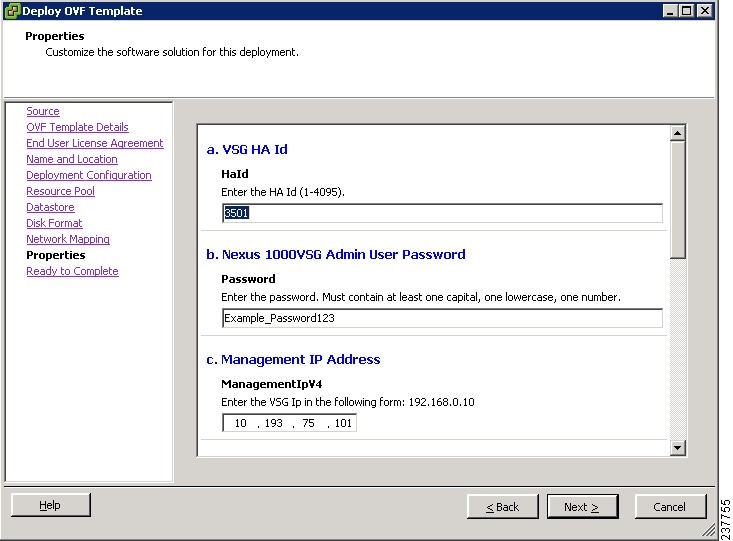

| ステップ 12 |

[Deploy OVF Template - Properties] ウィンドウで、次を実行します。

|

||

| ステップ 13 | [Next] をクリックします。 [Ready to Complete] ウィンドウが開きます。 | ||

| ステップ 14 |

[Ready to Complete] ウィンドウで、導入設定情報を確認します。

|

||

| ステップ 15 |

[Finish] をクリックします。 [Deploying Nexus 1000VSG] ダイアログボックスが開きます。 Cisco VNMC が導入されるまで、[Deploying Nexus 1000VSG] ダイアログボックスの経過表示バーに導入タスクの完了率が示されます。 |

||

| ステップ 16 | 進行状況インジケータに導入が正常に完了したことが示されるまで待ってから、[Close] をクリックします。 | ||

| ステップ 17 |

仮想マシンで、次のいずれかを実行します。

|

||

| ステップ 18 |

[Virtual Machine Properties] ウィンドウで、次を実行します。

2 つの CPU を選択すると、パフォーマンスが向上します。 |

||

| ステップ 19 | Cisco VSG VM を起動します。 |

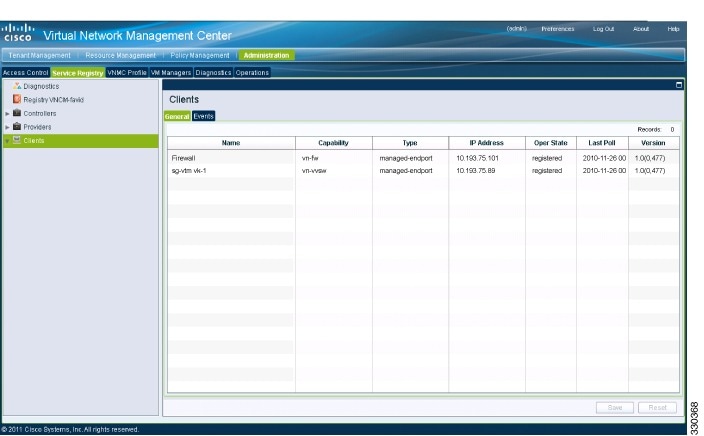

タスク 6:Cisco VSG および Cisco VNMC での VNM ポリシー エージェント ステータスの確認

show vnm-pa status コマンドを使用して VNM ポリシー エージェント ステータスを確認できます(このステータスにより、ポリシー エージェントが正常にインストールされているかどうかがわかります)。

| ステップ 1 | Cisco VSG にログインします。 |

| ステップ 2 |

次のコマンドを入力して、VNM-PA 設定のステータスを確認します。 vsg# show vnm-pa status VNM Policy-Agent status is - Installed Successfully. Version 1.0(1j)-vsg vsg# |

| ステップ 3 |

Cisco VNMC にログインします。 VNMC の [Administration - Service Registry] ウィンドウが開きます。

|

| ステップ 4 | を選択します。 |

| ステップ 5 | VNMC の [Administration - Service Registry] ウィンドウの [Client] ペインに Cisco VSG と VSM 情報がリストされていることを確認します。 |

タスク 7:Cisco VNMC でのテナント、セキュリティ プロファイル、およびコンピュート ファイアウォールの設定

Cisco VNMC および Cisco VSG を基本設定で正常にインストール(OVA File Template ウィザードで実行)できたため、基本的なセキュリティ プロファイルとポリシーの一部を設定する必要があります。

このタスクには、次のサブタスクが含まれます。

次を確認しておく必要があります。

| ステップ 1 | クライアント マシンから Cisco VNMC にアクセスするには、Internet Explorer を開き、https://vnmc-ip/(https://xxx.xxx.xxx.xxx)にアクセスします。 |

| ステップ 2 | [Website Security Certification] ウィンドウで、[Continue to this website] をクリックします。 |

| ステップ 3 | [Cisco VNMC Access] ウィンドウで、Cisco VNMC にログインします。 |

| ステップ 4 |

Cisco VNMC メイン ウィンドウで、 を選択して、Cisco VNMC への Cisco VSG と VSM の登録を確認します。 [Clients] ペインに Cisco VSG および VSM の情報がリストされます。 |

次の作業

Cisco VNMC のテナントの設定に進みます。

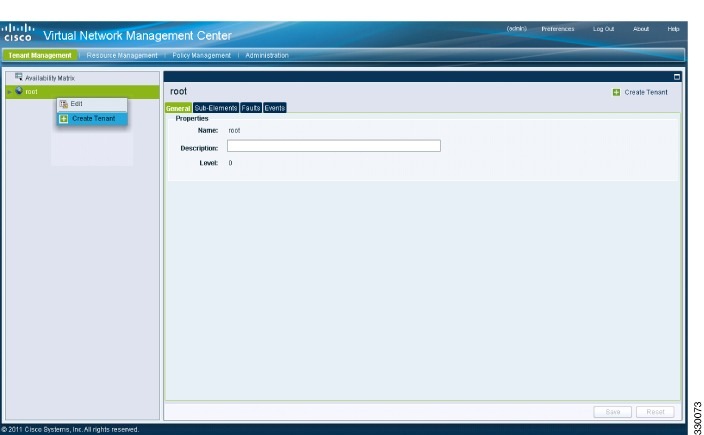

Cisco VNMC のテナントの設定

テナントは、データとプロセスが仮想データセンターの VM でホストされているエンティティ(企業、政府機関、公共機関など)です。 各テナントにファイアウォールのセキュリティを提供するには、まずそれらのテナントを Cisco VNMC 内で設定する必要があります。

| ステップ 1 |

Cisco VNMC ツールバーで、[Tenant Management] タブをクリックします。

|

| ステップ 2 | [Navigation] ペインのディレクトリ ツリーで、[root] を右クリックし、ドロップダウン リストから [Create Tenant] を選択します。 |

| ステップ 3 | ルート ペインで、[General] タブをクリックして、次を実行します。 |

| ステップ 4 |

[OK] をクリックします。 作成したテナントが、ルートの下の左側のペインに表示されます。 |

次の作業

Cisco VNMC でのセキュリティ プロファイルの設定

Cisco VNMC でセキュリティ プロファイルを設定できます。

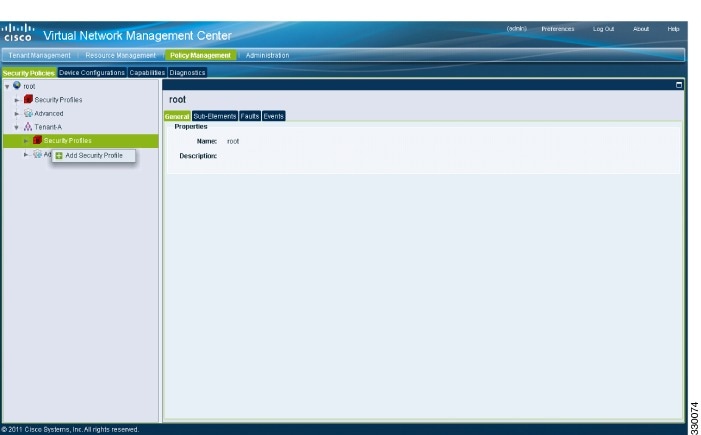

| ステップ 1 |

[Cisco VNMC]Cisco VNMCツールバーの [Policy Management] タブをクリックします。 [Policy Management] ウィンドウが開きます。

|

| ステップ 2 | [Policy Management - Security Policies] ウィンドウで、ディレクトリ パスから を選択します。 |

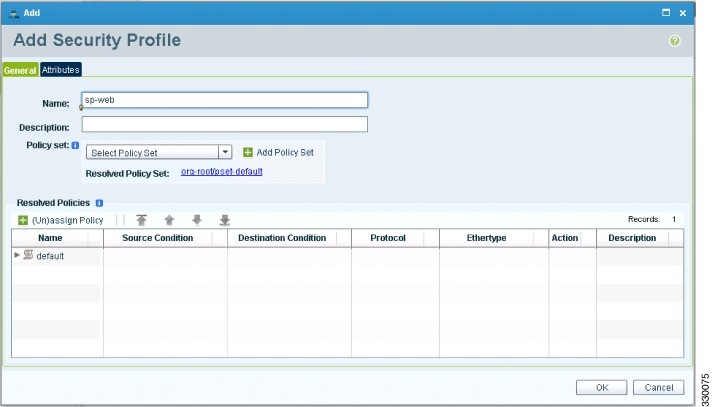

| ステップ 3 |

空白の領域を右クリックし、ドロップダウン リストから [Add Security Profile] を選択します。 [Add Security Profile] ダイアログボックスが開きます。

|

| ステップ 4 | [Add Security Profile] ダイアログボックスで、次の内容を実行します。 |

| ステップ 5 | [OK] をクリックします。 |

次の作業

Cisco VNMC でのコンピュート ファイアウォールの設定

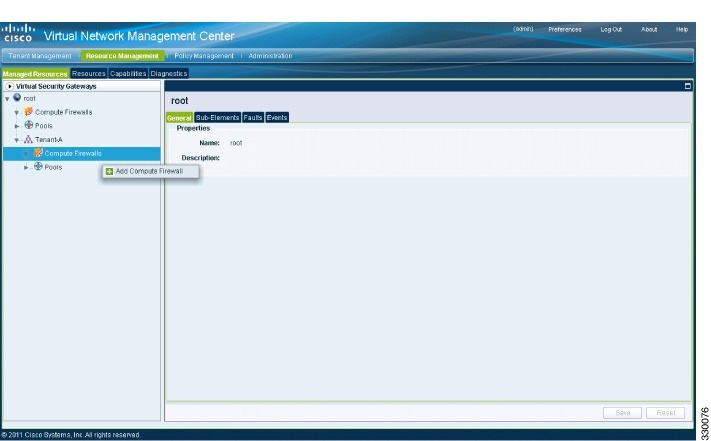

コンピュート ファイアウォールは、論理仮想エンティティで、Cisco VSG VM にバインド(割り当て)できるデバイス プロファイルを含んでいます。 このバインドにより、デバイス プロファイルのデバイス ポリシーが Cisco VNMC から Cisco VSG にプッシュされます。 プッシュ後、コンピュート ファイアウォールは Cisco VNMC 上で適用済みの設定状態になります。

| ステップ 1 |

Cisco VNMC から、 を選択します。 [Firewall Profiles] ウィンドウが開きます。

|

| ステップ 2 | 左側のペインのディレクトリ ツリーで、 を選択します。 |

| ステップ 3 |

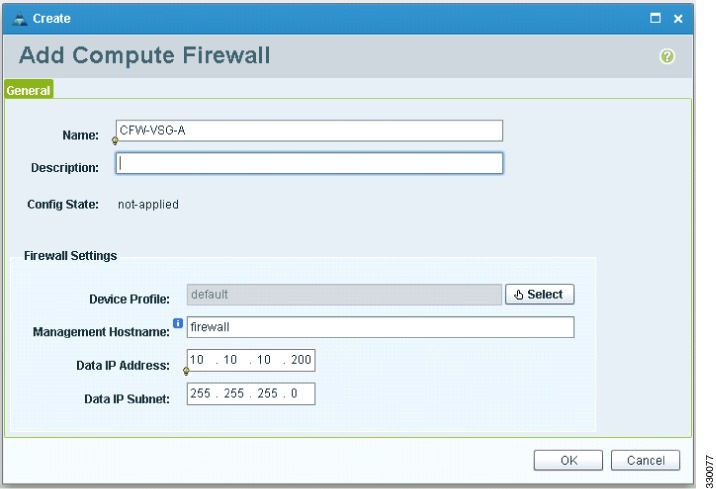

ドロップダウン リストから、[Add Compute Firewall] を選択します。 [Add Compute Firewall] ダイアログボックスが開きます。

|

| ステップ 4 | [Add Compute Firewall] ダイアログボックスで、次を実行します。 |

| ステップ 5 |

[OK] をクリックします。 入力した内容が [Compute Firewall] ペインに別途表示されます。 |

タスク 8:Cisco VNMC での Cisco VSG のコンピュート ファイアウォールへの割り当て

コンピュート ファイアウォールは、論理仮想エンティティで、後で Cisco VNMC および VSM との通信用のデバイスにバインドできるデバイス プロファイルを含んでいます。

| ステップ 1 | を選択します。[Deploy OVF Template] ウィンドウが開きます。 | ||

| ステップ 2 |

[Deploy OVF Template] ウィンドウで、 を選択します。

|

||

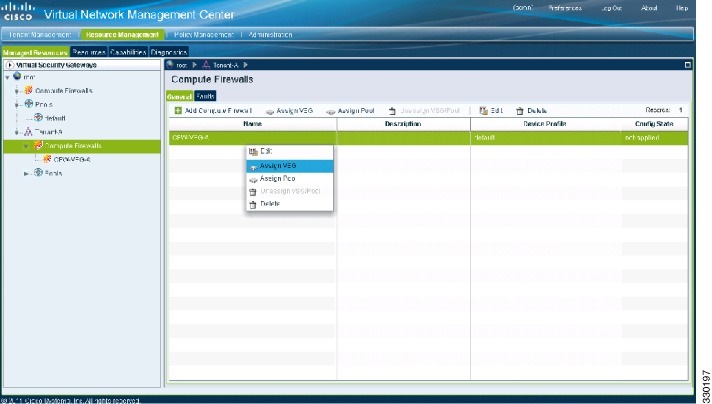

| ステップ 3 |

[Compute Firewalls] ペイン内で右クリックして、ドロップダウン リストから [Assign VSG] を選択します。 [Assign VSG] ダイアログボックスが開きます。

|

||

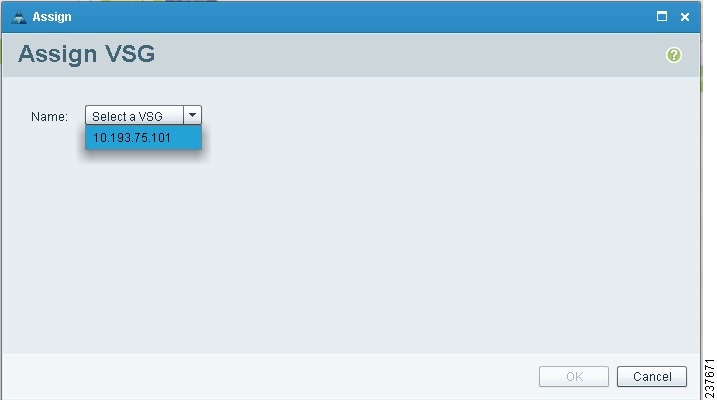

| ステップ 4 | [Name] ドロップダウン リストから、Cisco VSG の IP アドレスを選択します。 | ||

| ステップ 5 |

[OK] をクリックします。

|

タスク 9:Cisco VNMC での Permit-All ルールの設定

Cisco VNMC で permit-all ルールを設定できます。

| ステップ 1 | Cisco VSG にログインします。 |

| ステップ 2 |

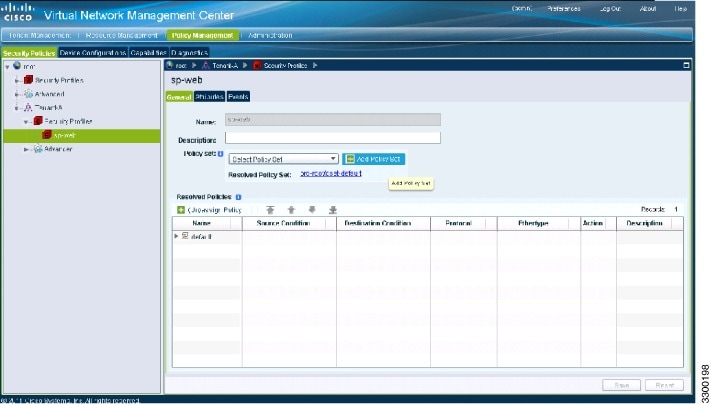

を選択します。 Cisco VNMC の [Policy Management - Security Policies] ウィンドウが開きます。

|

| ステップ 3 | Cisco VNMC の [Policy Management - Security Policies] ウィンドウで、次を実行します。 |

| ステップ 4 |

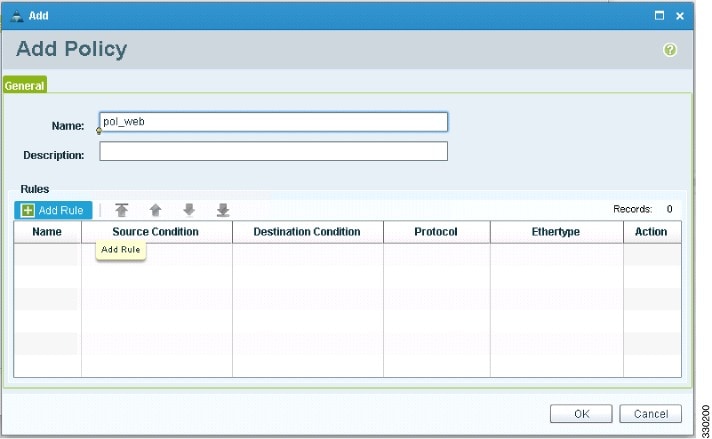

[Add Policy] をクリックします。 [Add Policy] ダイアログボックスが開きます。

|

| ステップ 5 | [Add Policy] ダイアログボックスで、次を実行します。 |

| ステップ 6 | [Add Rule] ダイアログボックスで、次を実行します。 |

| ステップ 7 |

[Add Policy] ダイアログ ボックスで、[OK] をクリックします。 [permit] フィールドに、新しく作成されたポリシーが表示されます。 |

| ステップ 8 | [Add Policy Set] ダイアログ ボックスで、[OK] をクリックします。 |

| ステップ 9 | [Security Profile] ウィンドウで、[Save] をクリックします。 |

タスク 10:Cisco VSG での Permit-All ルールの確認

Cisco VSG CLI および show コマンドを使用して、Cisco VSG にルールが存在していることを確認できます。

vsg# show running-config | begin security security-profile default@root policy default@root custom-attribute vnsporg "root" security-profile sp-web@root/Tenant-A policy PS_web@root/Tenant-A custom-attribute vnsporg "root/Tenant-A" rule default/default-rule@root action 10 drop rule pol_web/permit-all@root/Tenant-A action 10 log action 11 permit policy default@root rule default/default-rule@root order 2 policy PS_web@root/Tenant-A rule pol_web/permit-all@root/Tenant-A order 101

タスク 11:ロギングのイネーブル化

ロギングをイネーブルにするには、次の手順を実行します。

ポリシーエンジン ロギングのロギング レベル 6 のイネーブル化

ロギングを使用すると、モニタしている仮想マシンを通過するトラフィックを確認できます。 このロギングは、適切な設定を行っていることを確認したり、トラブルシューティングを行ったりするのに役立ちます。 モニタ セッションで、ポリシーエンジン ロギングに対してログ レベル 6 をイネーブルにできます。

| ステップ 1 | Cisco VNMC にログインします。 |

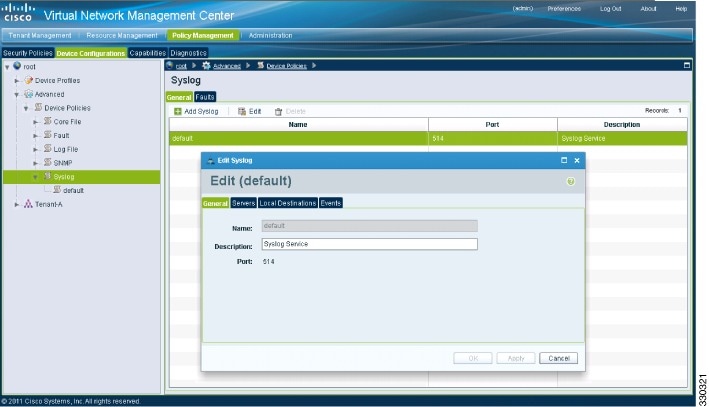

| ステップ 2 | を選択します。 |

| ステップ 3 |

[Device Configuration] ウィンドウで、次を実行します。

|

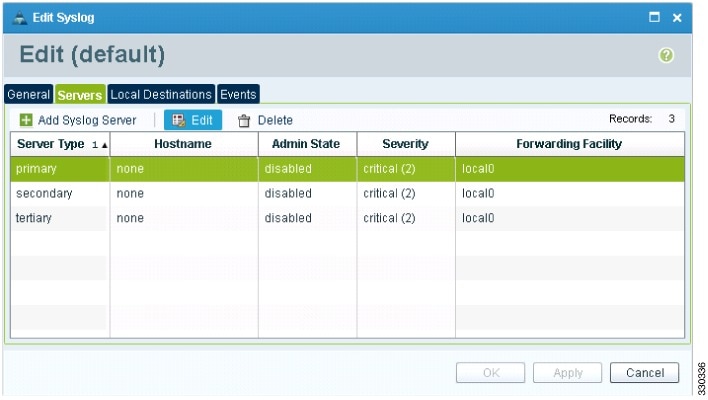

| ステップ 4 |

[Edit Syslog] ダイアログボックスで、次を実行します。

|

| ステップ 5 | [Edit (Primary) Syslog Server] ダイアログボックスで、次を実行します。 |

| ステップ 6 | [OK] をクリックします。 |

次の作業

グローバル ポリシーエンジン ロギングのイネーブル化 に進みます。

グローバル ポリシーエンジン ロギングのイネーブル化

ロギングを使用すると、モニタしている VM を通過するトラフィックを確認できます。 このロギングは、適切な設定を行っていることを確認したり、トラブルシューティングを行ったりするのに役立ちます。

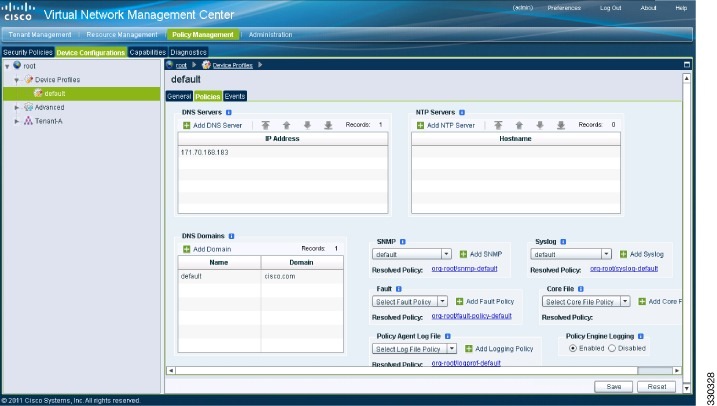

| ステップ 1 |

Cisco VNMC にログインします。

|

| ステップ 2 | [Virtual Network Management Control] ウィンドウで、] を選択します。 [default - Device Profile] ウィンドウが開きます。 |

| ステップ 3 | [default] ウィンドウで、次を実行します。 |

| ステップ 4 | [Save] をクリックします。 |

タスク 12:ファイアウォールによる保護のためのトラフィック VM ポート プロファイルのイネーブル化と VSM、VEM、VSG 間の通信の確認

ここでは、次の内容について説明します。

ファイアウォールによる保護のためのトラフィック VM ポート プロファイルのイネーブル化

次を確認しておく必要があります。

ファイアウォールによる保護のためのトラフィック VM ポート プロファイルのイネーブル化

トラフィックの保護用にトラフィック VM ポート プロファイルをイネーブルにできます。

vsm(config)# port-profile type vethernet pp-webserver vmware port-group switchport mode access switchport access vlan 3770 no shutdown state enabled ファイアウォールによる保護をイネーブルにします。 vsm(config)# port-profile pp-webserver vsm(config-port-prof)# vn-service ip-address 10.10.10.200 vlan 100 security-profile sp-web vsm(config-port-prof)# org root/Tenant-A ファイアウォールによる保護を行った後に、トラフィック VM ポート プロファイルを確認します。 vsm(config)# port-profile type vethernet pp-webserver vmware port-group switchport mode access switchport access vlan 3770 vn-service ip-address 10.10.10.200 vlan 100 security-profile sp-web org root/Tenant-A no shutdown state enabled |

Cisco VSG への到達可否に関する VSM または VEM の検証

この例では、VEM と VSG 間の通信を確認する方法を示します。

vsm# show vsn brief

LAN IP-ADDR MAC-ADDR FAIL-MODE STATE MODULE

100 10.10.10.200 00:50:56:83:00:46 Close Up 3

vsm#

ディスプレイに MAC-ADDR リストおよび Up 状態が示されている場合は、VEM が Cisco VSG と通信できる状態であることを意味します。

(注) |

この状態を示すには、vPath 設定を持つポート プロファイル内の 1 つのアクティブ ポートが動作している必要があります。 |

ファイアウォール保護のための VM 仮想イーサネット ポートの確認

この例では、ファイアウォール保護を行うために VM 仮想イーサネット ポートを検証する方法を示します。

vsm# show vsn port vethernet16

Veth : Veth16

VM Name : sg-allrun-centos2

VM uuid : 42 03 d1 ab 29 20 fd 01-57 89 80 1a 6f fe 04 8b

DV Port : 2112

DVS uuid : 40 f2 03 50 4b b3 50 eb-2e 13 bc 0c 82 ee 54 58

Flags : 0x148

VSN Data IP : 10.10.10.200

Security Profile : sp-web

Org : root/Tenant-A

VNSP id : 2

IP addresses:

172.31.2.92

(注) |

VNSP ID 値が 1 よりも大きい数値であることを確認してください。 |

タスク 13:トラフィック フローの送信と Cisco VSG での統計およびログの確認

ここでは、次の内容について説明します。

トラフィック フローの送信

Cisco VSG が正常に動作していることを確認するため、Cisco VSG にトラフィック フローを送信できます。

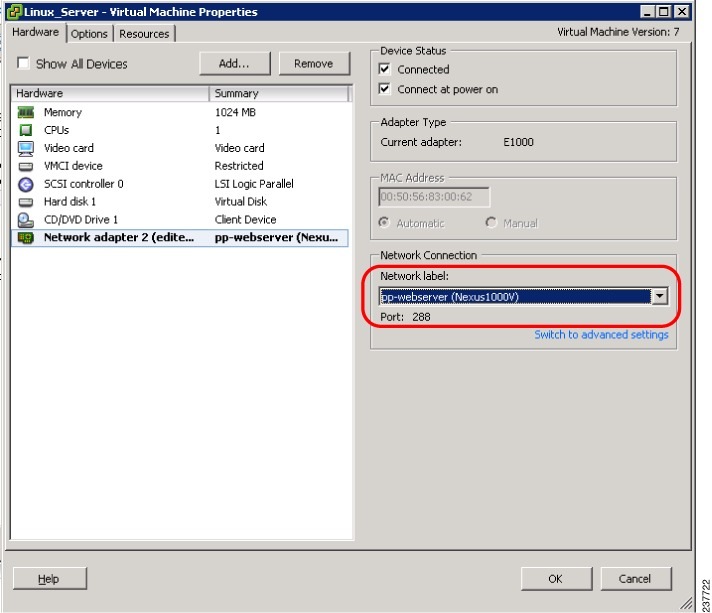

| ステップ 1 |

ファイアウォールによる保護を行うため、ポート プロファイル(pp-webserver)を使用する VM(サーバ VM)を設定しておく必要があります。

|

| ステップ 2 |

[Virtual Machine Properties] ウィンドウで、次を実行します。

[root@]# wget http://172.31.2.92/ --2010-11-28 13:38:40-- http://172.31.2.92/ Connecting to 172.31.2.92:80... connected. HTTP request sent, awaiting response... 200 OK Length: 258 [text/html] Saving to: `index.html' 100%[=======================================================================>] 258 --.-K/s in 0s 2010-11-28 13:38:40 (16.4 MB/s) - `index.html' saved [258/258] [root]# |

| ステップ 3 | ポリシー エンジン統計を確認し、Cisco VSG にログオンします。 |

次の作業

Cisco VSG のポリシーエンジン統計およびログの確認

Cisco VSG にログインし、ポリシーエンジン統計およびログを検証します。

この例では、ポリシーエンジン統計およびログを確認する方法を示します。

vsg# show policy-engine stats Policy Match Stats: default@root : 0 default/default-rule@root : 0 (Drop) NOT_APPLICABLE : 0 (Drop) PS_web@root/Tenant-A : 1 pol_web/permit-all@root/Tenant-A : 1 (Log, Permit) NOT_APPLICABLE : 0 (Drop) vsg# terminal monitor vsg# 2010 Nov 28 05:41:27 firewall %POLICY_ENGINE-6-POLICY_LOOKUP_EVENT: policy=PS_web@root/Tenant-A rule=pol_web/permit-all@root/Tenant-A action=Permit direction=egress src.net.ip-address=172.31.2.91 src.net.port=48278 dst.net.ip-address=172.31.2.92 dst.net.port=80 net.protocol=6 net.ethertype=800