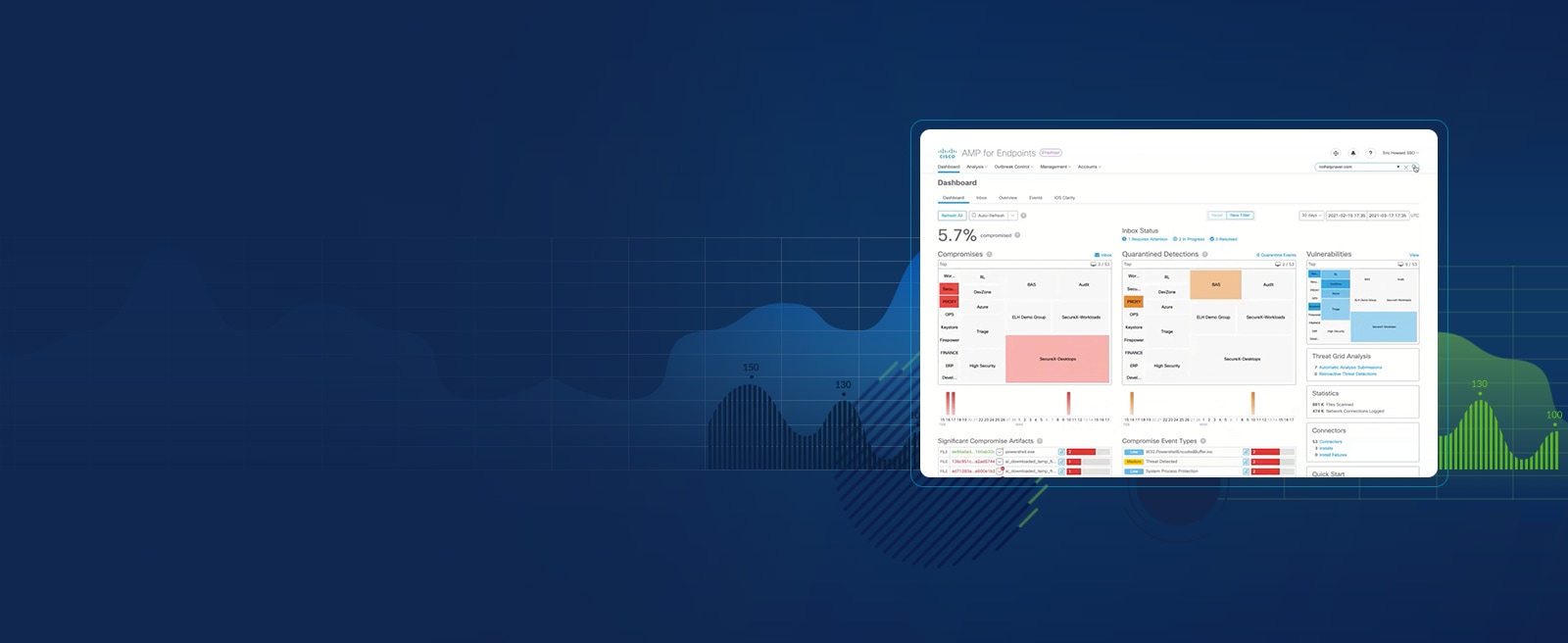

Blocca le minacce prima che compromettano la tua azienda

Prima vengono rilevate le minacce e prima possono riprendersi le aziende. Cisco Secure Endpoint offre una protezione avanzata degli endpoint su vari punti di controllo, favorendo la resilienza aziendale.

Soluzioni spesso acquistate insieme

Licenze Cisco Secure Endpoint

Cisco Secure Endpoint

Essentials

Con il supporto di Cisco Talos, blocchiamo più minacce di qualsiasi altro provider di soluzioni di sicurezza. La minaccia viene rilevata anche solo una volta e bloccata ovunque. Automatizza la risposta alle minacce con l'isolamento di un singolo host con un solo clic.

Cisco Secure Endpoint

Advantage

Semplifica le indagini sulla sicurezza con il rilevamento e la risposta avanzati degli endpoint per accedere rapidamente al portale di analisi approfondita del malware e intelligence sulle minacce.

Cisco Secure Endpoint

Premier

Con la funzione di threat hunting di SecureX, esperti di sicurezza altamente qualificati di Cisco cercano in modo proattivo le minacce nel tuo ambiente e forniscono avvisi attendibili con consigli sulla risoluzione.