حل تحديات العملاء باستخدام جدار حماية الشبكة الهجينة

المشكلة: يؤدي تعقيد الإدارة إلى عدم اتساق الأمان

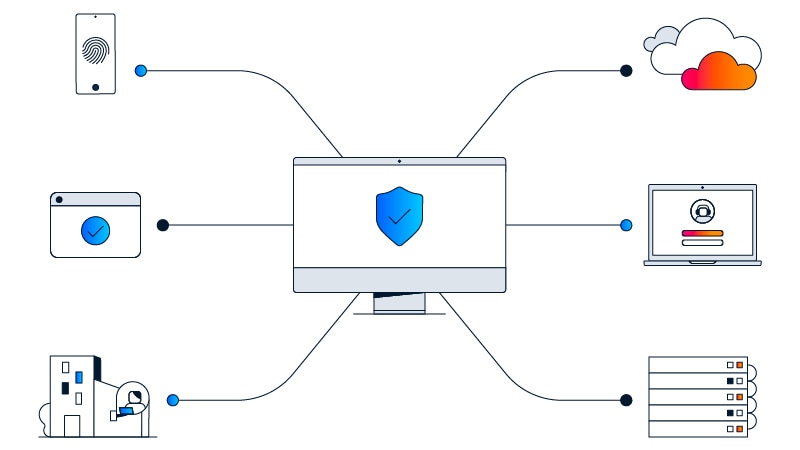

تستخدم المؤسسات بشكل تقليدي جدران حماية مختلفة عبر محيطات الشبكة والسحابات والفروع والحاويات، ما يؤدي إلى إمكانية رؤية مجزأة وسياسات غير متسقة.

الحل: الإدارة الموحّدة

يوفّر جدار حماية الشبكة الهجينة لوحة إدارة واحدة، ويتيح للمسؤولين إمكانية التعبير عن الغرض لمرة واحدة وتحديد السياسات مرة واحدة فقط، ليتم تحديثها تلقائيًا وبشكل متسق في كل مكان - ما يساعد على ضمان توفر حماية متسقة وقابلة للتطوير، وتقليل التعقيد التشغيلي، وتقليل حالات سوء التكوين.

المشكلة: عدم اكتشاف الحركة الجانبية غير المُصرّح بها

تتيح الشبكات الداخلية المسطحة للمهاجمين، الذين يخترقون عُقدة واحدة، إمكانية التحرك بحرية داخل الشبكة.

الحل: تجزئة الشبكة

يُتيح حل جدار حماية الشبكة الهجينة للمؤسسات إمكانية مواءمة أساليب التجزئة الكلية والدقيقة بشكل أكثر فعالية لمنع الحركة غير المُصرّح بها عبر الشبكة. فهو يحدّ من حركة مرور البيانات رأسيًا وأفقيًا ويدمج سياسات نهج انعدام الثقة Zero Trust في أعباء العمل لحماية التطبيقات الهامة واحتواء الاختراقات. وهذا يكافح بشكل مباشر أساليب برامج الفدية والتهديد المتقدم المستمر (APT) التي تعتمد على الحركة الجانبية للهجمات.

المشكلة: متجهات تهديد جديدة أتى بها الذكاء الاصطناعي

يؤدي تطوير نماذج وتطبيقات الذكاء الاصطناعي ونشرها إلى ظهور طرق جديدة للهجمات الإلكترونية وانتهاكات خصوصية البيانات للمؤسسات. وتشمل هذه الهجمات عمليات إدخال الأوامر، وإفساد نماذج الذكاء الاصطناعي، وتسريب البيانات.

الحل: حماية تطبيقات الذكاء الاصطناعي

يعمل حل جدار حماية الشبكة الهجينة على التحقق باستمرار من صحة نماذج وتطبيقات الذكاء الاصطناعي لاكتشاف الثغرات الأمنية وتخفيف المخاطر مع فرض ضوابط حماية أصلية مباشرةً على نقاط الإنفاذ الخاصة به لحماية نماذج وتطبيقات الذكاء الاصطناعي من التهديدات.

المشكلة: مواكبة مشهد الثغرات الأمنية المتزايدة

إن القائمة المتزايدة باستمرار للثغرات الأمنية وحالات التعرض الحرجة (CVEs) تجعل من الصعب تحديد أولوياتها والحد من استغلالها أثناء تطوير التصحيحات.

الحل: الحماية من الاستغلال

يساعد حل جدار حماية الشبكة الهجينة المؤسسات على تحديد أولويات الثغرات الأمنية وحالات التعرض الحرجة (CVEs) وحماية نقاط الضعف من الاستغلالات لكسب الوقت لتطوير التصحيحات.

المشكلة: معوقات الأداء وزمن التأخير

لا تستطيع نقاط الاختناق في جدار الحماية المركزي مواكبة أحجام حركة البيانات الحالية، ولا سيما بالنسبة لبيانات الذكاء الاصطناعي/تعلم الآلة أو إنترنت الأشياء.

الحل: إنفاذ الأمن الموزّع

يعني إنفاذ الأمن الموزّع أن الأمن يتم تطبيقه محليًا، بسرعة الخط، ما يؤدي إلى تجنب زمن التأخير في نقل حركة الشبكة والانفصال عن معالجة حِزَم الشبكة. يُعد هذا ضروريًا لتقنيات الحوسبة عند الحافة وتطبيقات الوقت الحقيقي حيث إن عمليات التنقل ذهابًا وإيابًا للسحابة بطيئة للغاية.

المشكلة: نقاط عمياء بسبب نقص تتبع الأمان

يُعد التقاط كل السجلات وتجميعها مركزيًا في نظام إدارة معلومات الأمان (SIEM) للحصول على تنبيهات عالية الثقة وتصيد التهديدات أمر غير فعّال ومكلّف.

الحل: بنية تقنية موزّعة وموحّدة

يستفيد جدار حماية الشبكة الهجينة من الذكاء الموزّع لمراقبة الأمن، ما يعني أن كل نقطة إنفاذ يمكنها معالجة البيانات مسبقًا، وإعادة توجيه التنبيهات ذات الصلة فقط - ما يؤدي إلى اكتشاف أسرع للتهديدات بتكلفة أقل على الإدخال المركزي إلى SIEM.