Catalyst 6500 シリーズ スイッチ コンテント スイッチング モジュール コンフィギュレーション ノート Software Release 4.2(1)

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月5日

章のタイトル: 冗長性の設定

冗長性の設定

•![]() 「設定の同期化」

「設定の同期化」

フォールトトレランスの設定

ここでは、フォールトトレラントの設定について説明します。この設定では、2つの異なるCatalyst 6500シリーズ シャーシのそれぞれにContent Switching Module(CSM;コンテント スイッチング モジュール)を搭載します。

(注) 1つのCatalyst 6500シリーズ シャーシにCSMを2つ搭載して、フォールトトレラント コンフィギュレーションを作成することもできます。フォールトトレラントは、セキュア(ルータ)モードまたは非セキュア(ブリッジ)モードのどちらでも設定できます。

セキュア(ルータ)モードでは、クライアント側およびサーバ側VLAN(仮想LAN)によって、CSMとクライアント側のルータとの間、およびCSMとサーバ側のサーバとの間にフォールトトレラントな(冗長性のある)接続パスが確立されます。冗長構成では、2つのCSMはアクティブCSMおよびスタンバイCSMとして機能します。各CSMには同じIP、仮想サーバ、サーバ プール、および実サーバ情報が格納されます。各CSMは、クライアント側およびサーバ側ネットワークで同じように設定されます。ネットワークは、フォールトトレラント コンフィギュレーションを単一のCSMとして認識します。

(注) 複数のフォールトトレラントCSMペアを設定する場合、同じフォールトトレラントVLANを使用するCSMペアを複数設定しないでください。フォールトトレラントCSMペアごとに異なるフォールトトレラントVLANを使用してください。

フォールトトレランスを設定するための条件は、次のとおりです。

•![]() Catalyst 6500シリーズ シャーシに2つのCSMが搭載されている。

Catalyst 6500シリーズ シャーシに2つのCSMが搭載されている。

•![]() 2つのCSMが同じ設定である。一方のCSMはアクティブとして、他方はスタンバイとして設定します。

2つのCSMが同じ設定である。一方のCSMはアクティブとして、他方はスタンバイとして設定します。

•![]() 各CSMが同じクライアント側およびサーバ側VLANに接続されている。

各CSMが同じクライアント側およびサーバ側VLANに接続されている。

•![]() CSM間の通信が共有プライベートVLANによって提供されている。

CSM間の通信が共有プライベートVLANによって提供されている。

•![]() ネットワークが冗長CSMを単一のエンティティとして認識している。

ネットワークが冗長CSMを単一のエンティティとして認識している。

•![]() 1 GB/秒の容量のリンク設定によって接続の冗長性が得られる。CSMのステート変化に正しい時刻のスタンプが与えられるように、スイッチのCisco IOSソフトウェアでカレンダーをイネーブルにします。

1 GB/秒の容量のリンク設定によって接続の冗長性が得られる。CSMのステート変化に正しい時刻のスタンプが与えられるように、スイッチのCisco IOSソフトウェアでカレンダーをイネーブルにします。

カレンダーをイネーブルにするには、次のコマンドを使用します。

各CSMのクライアント側およびサーバ側VLANには異なるIPアドレスが設定されているので、CSMはネットワークにヘルス モニタ プローブを送信して( ヘルス モニタリング用プローブの設定を参照)、応答を受信できます。アクティブおよびスタンバイの両方のCSMが、動作中にプローブを送信します。パッシブCSMが制御している場合、そのCSMは受信したプローブ応答からサーバのステータスを認識します。

接続複製機能は、非TCP接続とTCP接続の両方をサポートします。CSMに複製を設定するには、仮想サーバ モードで replicate csrp{sticky | connection} コマンドを入力します。

(注) replicateコマンドは、ディセーブルがデフォルトの設定です。

接続の冗長性を得るために接続複製機能を使用する場合には、次のコマンドを使用します。

複製フレームには、ユニキャストIPアドレスと同様マルチキャスト タイプの宛先MACがあるので、 no ip igmp snooping コマンドを入力する必要があります。スイッチが、Internet Group Management Protocol(IGMP)にマルチキャスト グループ メンバーシップの検索およびマルチキャストForwarding Information Base(FIB;転送情報ベース)の確立をリスンする場合、スイッチはグループ メンバーを検索せずにマルチキャスト テーブルをプルーニングします。アクティブからスタンバイまですべてのマルチキャスト フレームは、エラー結果の原因となるため廃棄されます。

サーバ側VLANにルータがない場合、各サーバのデフォルト ルートはエイリアスIPアドレスを示します。

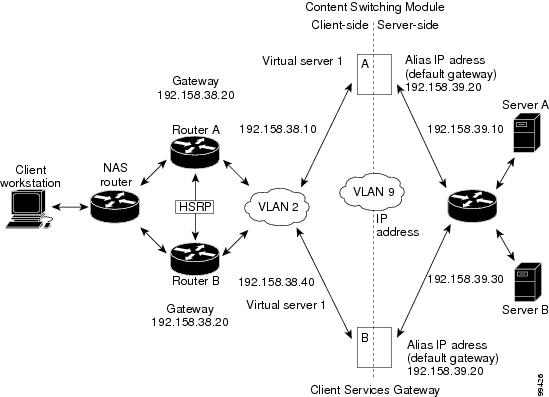

図7-1に、セキュア(ルータ)モードのフォールトトレラント コンフィギュレーションの設定方法を示します。

(注) 図7-1のアドレスは、次の2種類の手順に関連します。

アクティブ(A)CSMをフォールトトレランスとして設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

クライアント側VLAN 2を作成し、SLB VLANモードを開始します1。 |

|

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

VLANモードを開始します1。 |

|

|

|

クライアント側VLAN 2を設定します2。 |

|

|

|

||

|

|

||

|

|

| 1.モードまたはサブモードを終了するには、exitコマンドを入力します。メニューのトップ レベルに戻るには、endコマンドを入力します。 |

スタンバイ(B)CSMをフォールトトレランスとして設定する手順は、次のとおりです(図7-1を参照)。

|

|

|

|

|---|---|---|

|

|

クライアント側VLAN 2を作成し、SLB VLANモードを開始します3。 |

|

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

| 3.モードまたはサブモードを終了するには、exitコマンドを入力します。メニューのトップ レベルに戻るには、endコマンドを入力します。 |

HSRPの設定

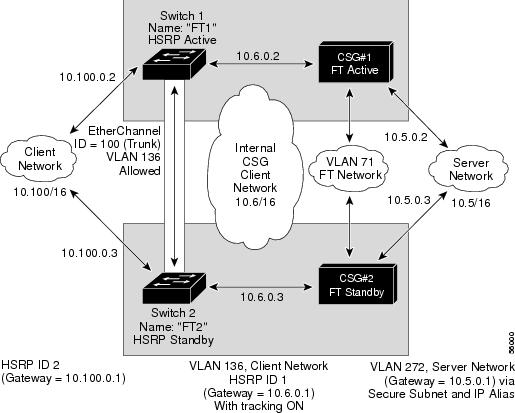

ここではHot Standby Router Protocol(HSRP)の設定を概説し(図7-2を参照)、Catalyst 6500シリーズ スイッチでHSRPおよびCSMフェールオーバーを指定してCSMを設定する方法について説明します。

HSRPの設定の概要

図7-2では、HSRPゲートウェイ(10.100.0.1)を介してクライアント側ネットワーク(10.100/16)から内部CSMクライアント ネットワーク(10.6/16、VLAN 136)にルーティングするように、Catalyst 6500シリーズ スイッチのスイッチ1およびスイッチ2を設定しています。設定には次の点に留意してください。

•![]() クライアント側ネットワークには、HSRP ID 2というHSRPグループIDが割り当てられています。

クライアント側ネットワークには、HSRP ID 2というHSRPグループIDが割り当てられています。

•![]() 内部CSMクライアント ネットワークには、HSRP ID 1というHSRPグループIDが割り当てられています。

内部CSMクライアント ネットワークには、HSRP ID 1というHSRPグループIDが割り当てられています。

(注) HSRPグループ1は、HSRPグループ2のクライアント ネットワーク ポートを追跡できるように、トラッキングをオンにしておく必要があります。HSRPグループがこれらのポートのアクティブ ステート変化を検出すると、その変化を複製し、HSRPアクティブ スイッチ(スイッチ1)とHSRPスタンバイ スイッチ(スイッチ2)の両方で、同じネットワーク情報が共有されるようにします。

この設定例では、クライアント側とサーバ側VLANの間でトラフィックを転送するように2つのCSM(スイッチ1およびスイッチ2に1つずつ)が設定されています。

(注) クライアントVLANは、実際は内部CSM VLANネットワークです。実際のクライアント ネットワークはスイッチの反対側にあります。

サーバ ネットワーク(10.5/1)上の実際のサーバは、エイリアス ゲートウェイ(10.5.0.1)を介してCSMサーバ ネットワークを示しているため、サーバは安全なサブネットを実現できます。

設定例では、EtherChannelはトランキングがイネーブルになるようにセットアップされているため、内部CSMクライアント ネットワークのトラフィックを2つのCatalyst 6500シリーズ スイッチ間で送受信できます。図7-2に設定を示します。

(注) EtherChannelはアクティブ スイッチへのリンクの切断、およびCSM以外のスイッチ コンポーネントの故障に対して保護します。また、スイッチ内のアクティブなCSMと別のスイッチとの間でパスを確立して、CSMとスイッチが独立してフェールオーバーできるようにします。これによって、フォールトトレランス レベルがさらに向上します。

HSRPゲートウェイの作成

ここでは、クライアント側ネットワーク用のHSRPゲートウェイを作成する方法について説明します。クライアント側ネットワークのゲートウェイはHSRP ID 2です。

(注) この例では、HSRPはファスト イーサネット ポート3/6に設定されています。

ステップ 1![]() スイッチ1 ― FT1(HSRPアクティブ)を設定します。

スイッチ1 ― FT1(HSRPアクティブ)を設定します。

ステップ 2![]() スイッチ2 ― FT2(HSRPスタンバイ)を設定します。

スイッチ2 ― FT2(HSRPスタンバイ)を設定します。

フォールトトレラントHSRPコンフィギュレーションの作成

ここでは、フォールトトレラントHSRPセキュア モードを設定する方法について説明します。非セキュア モードを設定するには、次の例外に従ってコマンドを入力します。

•![]() サーバ側およびクライアント側VLANの両方に同じIPアドレスを割り当てます。

サーバ側およびクライアント側VLANの両方に同じIPアドレスを割り当てます。

•![]() サーバ側VLANにデフォルト ゲートウェイを割り当てる場合は、 alias コマンドを使用しないでください。

サーバ側VLANにデフォルト ゲートウェイを割り当てる場合は、 alias コマンドを使用しないでください。

フォールトトレラントHSRPコンフィギュレーションを作成する手順は、次のとおりです。

(注) トラッキングを作動させるには、preemptをオンにする必要があります。

ステップ 3![]() 両方のスイッチでEtherChannelを設定します。

両方のスイッチでEtherChannelを設定します。

(注) デフォルトでは、ポート チャネル上ですべてのVLANが許可されます。

ステップ 4![]() 問題が発生しないように、サーバおよびフォールトトレラントのCSM VLANを削除します。

問題が発生しないように、サーバおよびフォールトトレラントのCSM VLANを削除します。

ステップ 5![]() EtherChannelにポートを追加します。

EtherChannelにポートを追加します。

インターフェイスおよびデバイスのトラッキングの設定

フォールトトレラントHSRPを設定した場合、CSMのアクティブおよびスタンバイ状態は、アクティブHSRPグループの状態とは一致しません。アクティブHSRPがあるシャーシ内にあり、アクティブCSMが別のシャーシ内にある場合、トラフィックは2つのシャーシ間のトランク ポートを経由します。

トラッキングを設定して、HSRPグループ、物理インターフェイス、およびゲートウェイの状態を追跡できます。

HSRPグループのトラッキング

HSRPグループのトラッキングは、指定した追跡対象グループのHSRP状態が変化したときに、Cisco IOSソフトウェアがCSMにアクティブ スイッチオーバーの実行を指示するメッセージを送信するように設定できます。

HSRPグループのトラッキングを設定する手順は、次のとおりです。フォールトトレラント サブモードで実行します。

|

|

|

|---|---|

|

|

ゲートウェイのトラッキング

ゲートウェイのトラッキングを設定すると、Cisco IOSソフトウェアが設定済みのゲートウェイIPアドレスとネクスト ホップIPアドレスをCSMへ送信します。その後、CSMはゲートウェイのアベイラビリティを定期的に調べます。ゲートウェイが使用不可能な場合、CSMは強制的にアクティブ スイッチオーバーを実行します。

ゲートウェイのトラッキングを設定する手順は、次のとおりです。フォールトトレラント サブモードで実行します。

|

|

|

|---|---|

|

|

インターフェイスのトラッキング

インターフェイスのトラッキングは、指定した物理インターフェイスがダウンしたときに、Cisco IOSソフトウェアがCSMにアクティブ スイッチオーバーの実行を指示するメッセージを送信するように設定できます。

インターフェイスのトラッキングを設定する手順は、次のとおりです。フォールトトレラント サブモードで実行します。

|

|

|

|---|---|

|

|

トラッキング モードの設定

トラッキング モードを設定する手順は、次のとおりです。フォールトトレラント サブモードで実行します。

接続の冗長性の設定

接続の冗長性によって、アクティブCSMで障害が発生し、スタンバイCSMがアクティブになるときに、オープンな接続が応答を停止する事態を防止できます。接続の冗長性によって、アクティブCSMからスタンバイCSMへのフェールオーバー時にオープンなままにしておくべき各接続について、アクティブCSMはスタンバイCSMに転送情報をコピーします。

次に、接続の冗長性を目的として、フォールトトレランスを設定する例を示します。

設定の同期化

1つのシャーシ内または別々のシャーシ内のアクティブCSMとスタンバイCSM間で設定を同期化できます。同期化はフォールトトレラントVLAN上で実行されます。

(注) フォールトトレラントVLAN上のトラフィックはブロードキャスト パケットを使用します。そのため、アクティブCSMとスタンバイCSM間の通信に必要なデバイス以外は、すべてのデバイスをフォールトトレラントVLANから削除することを推奨します。

(注) ここに示す手順を記述されているとおりに実行することが重要です。設定を同期化する前に(下記のステップ 4で説明されているとおり)アクティブCSMでalt standby_ip_addressコマンドを入力しなかった場合、バックアップCSMのVLAN IPアドレスは削除されます。

アクティブCSM上で同期化を設定する手順は、次のとおりです。

スタンバイCSM上で同期化を設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

同期化を設定する手順は、次のとおりです。これらの手順はアクティブCSM上で実行します。

|

|

|

|

|

次に、アクティブCSMとスタンバイCSM間で設定を同期化する例を示します。

ヒットレス アップグレードの設定

ヒットレス アップグレード 機能を使用すると、アップグレードのためのダウンタイムが原因で主要なサービスが停止する事態を招かずに、新しいバージョンにアップグレードできます。ヒットレス アップグレードを設定する手順は、次のとおりです。

ステップ 1![]() preemptがイネーブルになっている場合は、オフにします。

preemptがイネーブルになっている場合は、オフにします。

ステップ 2![]() スタンバイCSMでwrite memoryを実行します。

スタンバイCSMでwrite memoryを実行します。

ステップ 3![]() 新しいリリースでスタンバイCSMをアップグレードし、CSMを再起動します。

新しいリリースでスタンバイCSMをアップグレードし、CSMを再起動します。

スタンバイCSMは、新しいリリースのスタンバイとして起動します。スティッキ バックアップをイネーブルにしている場合、スタンバイCSMは5分間以上、スタンバイ モードが続きます。

アクティブCSMを再起動すると、スタンバイCSMが新しいアクティブCSMになり、サービスを引き受けます。

ステップ 6![]() 再起動したCSMはスタンバイCSMとして起動します。

再起動したCSMはスタンバイCSMとして起動します。

フィードバック

フィードバック