簡介

本檔案介紹如何透過IPsec使用FTD設定安全存取,以便使用動態路由實現安全私人存取。

必要條件

需求

- 思科安全訪問知識

- 思科安全訪問控制面板/租戶

- 安全防火牆威脅防禦和防火牆管理中心知識

- IPsec知識

- 動態路由知識

採用元件

- 運行7.7.10代碼的安全防火牆

- 雲交付的防火牆管理中心。配置也適用於典型的虛擬FMC

- Cisco Secure Access控制面板

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

安全訪問中的網路隧道可用於兩個主要用途:安全的網際網路訪問和安全專用訪問。

對於安全專用訪問,組織可以利用零信任訪問(ZTA)和/或VPN即服務(VPNaaS)將使用者連線到專用資源(如內部應用程式或資料中心)。IPsec隧道在此架構中扮演著重要角色,它安全地加密使用者和私有資源之間的網路流量,確保敏感資料在穿越不受信任的網路的過程中始終受到保護。通過將IPsec隧道與ZTA或VPNaaS整合,組織可以無縫安全地訪問內部資源,同時保持強大的安全控制和可視性。

本檔案介紹如何透過IPsec為安全私人存取設定使用安全防火牆威脅防禦(FTD)的安全存取。

此外,本指南還提供使用BGP配置動態路由的步驟。

雖然本文檔介紹為安全專用訪問配置IPsec隧道,但設定零信任訪問(ZTA)或用於訪問專用應用程式的VPN即服務(VPNaaS)不在本指南範圍內。

設定

安全訪問配置

網路隧道組配置

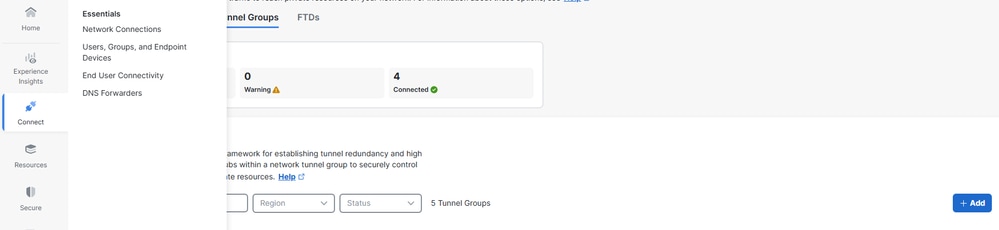

1.導航到Secure Access的管理面板。

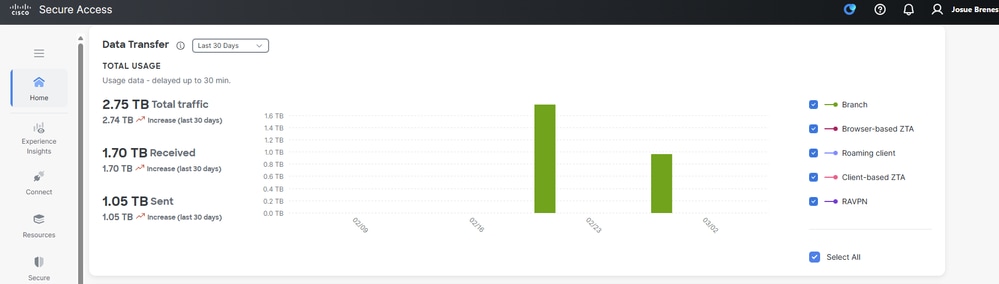

CSA控制面板2.新增網路隧道組。

CSA控制面板2.新增網路隧道組。

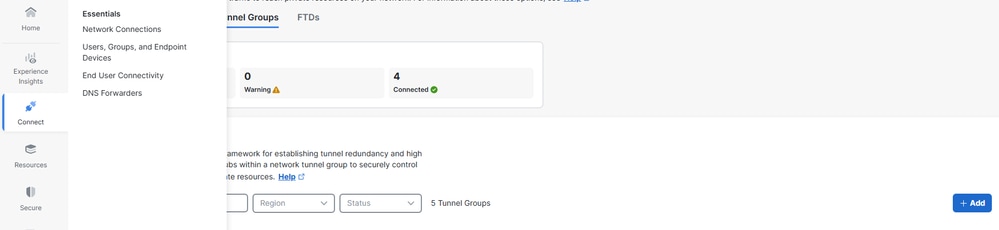

- 按一下

Connect> Network Connections

- 在

Network Tunnel Groups下,按一下> Add

檢查NTG

檢查NTG

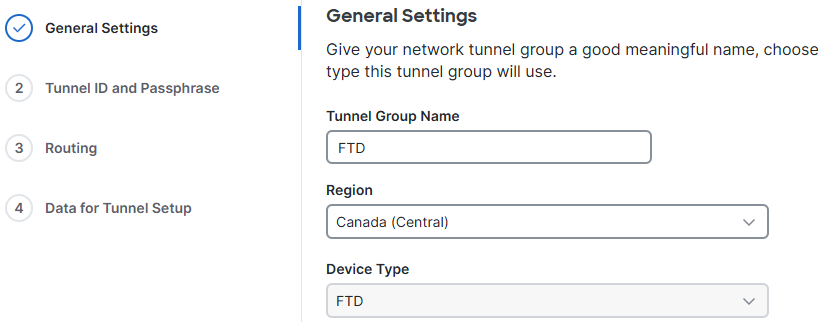

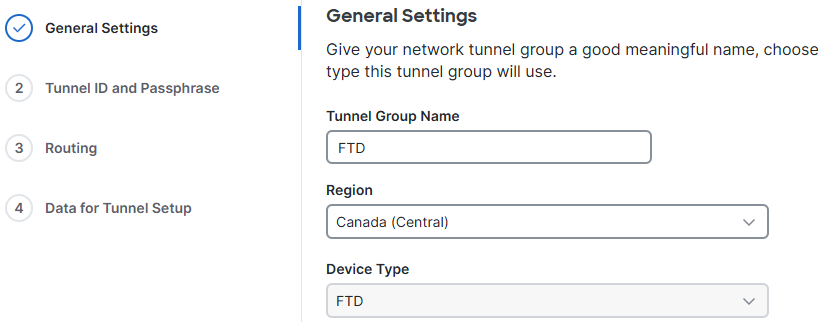

3.配置General Settings。

- 配置

Tunnel Group Name,以Region 及 Device Type

- 按一下

Next

常規設定

常規設定

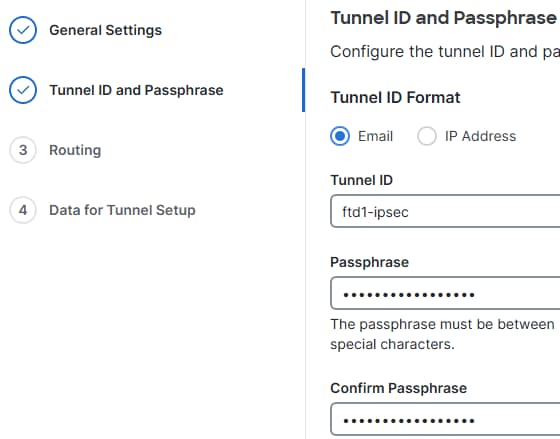

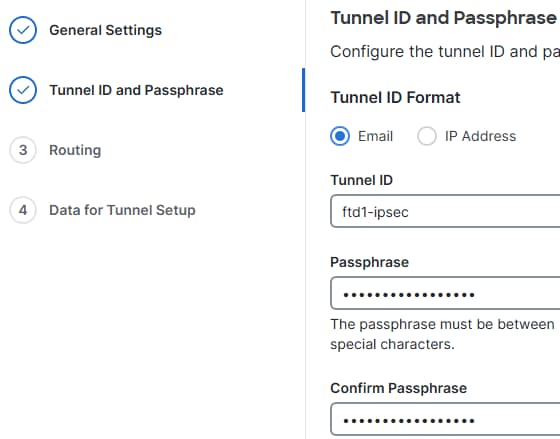

4.設定Tunnel ID和Passphrase。此ID非常重要,因為FTD設定需要此ID

-

按一下 Next

ID和PSK

ID和PSK

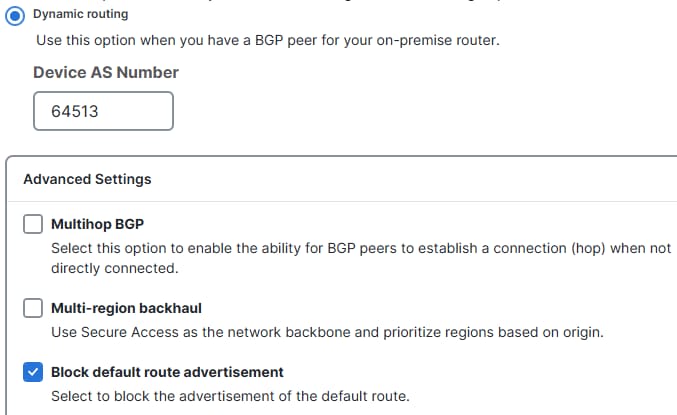

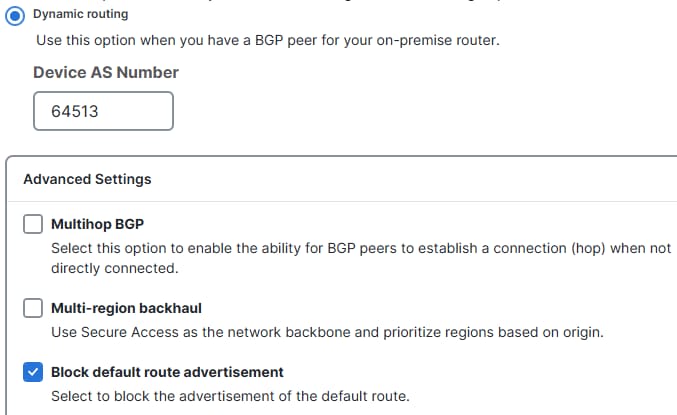

5.配置動態路由。

安全存取路由

動態路由(BGP)

- 在安全存取中設定BGP對等點時,指定FTD的BGP自主系統(AS)編號。

- 按一下

Routing> Dynamic routing

- 按一下

Device AS Number,然後新增FTD BGP ASN

- 選中

Block default route advertisement覈取方塊

- 按一下

Save

CSA BGP配置

CSA BGP配置

附註:由安全訪問通告的路由在原始AS路徑之前包含:1表示主隧道,2表示輔助隧道。支援多區域回傳場景。有關詳細資訊,請按一下。

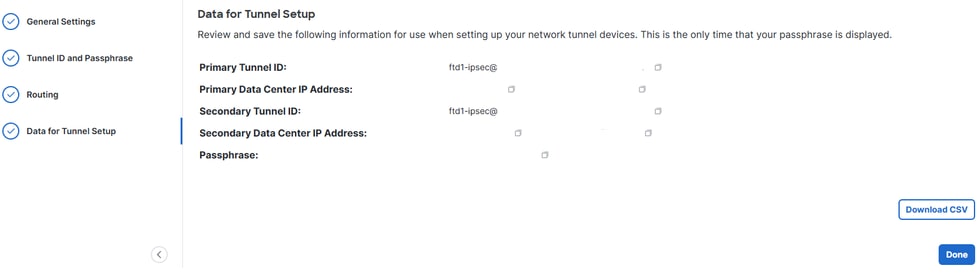

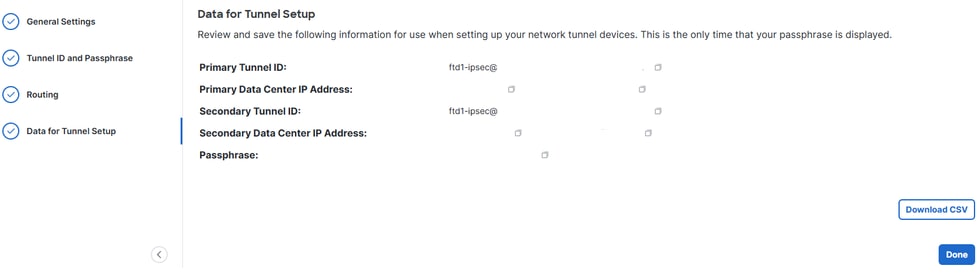

儲存網路隧道組配置

下載並儲存通道設定資料,這是FTD設定所需的資料。

- 按一下

Download CSV

- 按一下

Done

NTG資料

NTG資料 BGP設定

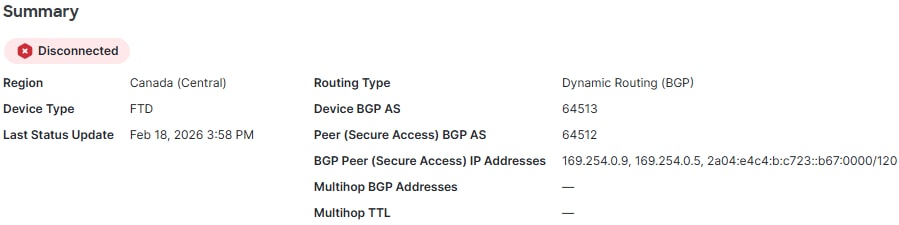

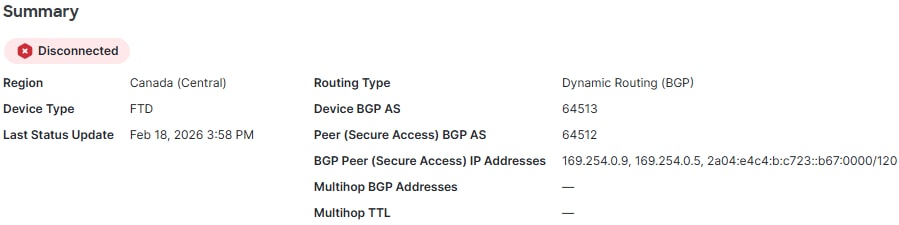

BGP設定

附註:按一下Network Tunnel Group以檢視BGP AS編號和BGP對等IP位址,這些位址之後在FTD端設定。

建立專用資源

私有資源是託管在資料中心或私有雲環境中的內部應用程式、網路或子網。這些資源不可公開訪問,並且受您組織的基礎架構保護。

通過在Secure Access中將其定義為私有資源,您可以通過零信任訪問(ZTA)或VPN即服務(VPNaaS)等解決方案啟用受控訪問。 這可確保使用者根據身份、裝置狀態和訪問策略安全地連線到內部系統,而無需將資源直接暴露到網際網路上。

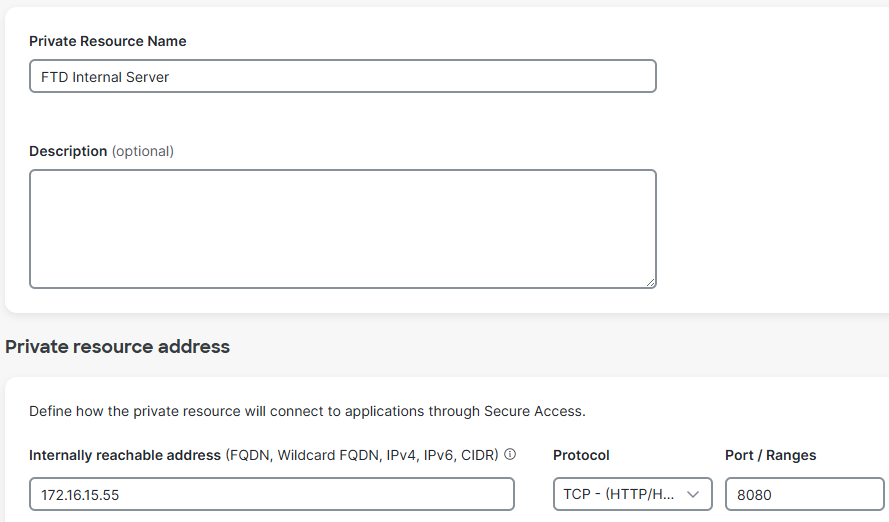

導航到Resources > Private Resources>按一下Add。

公關

公關

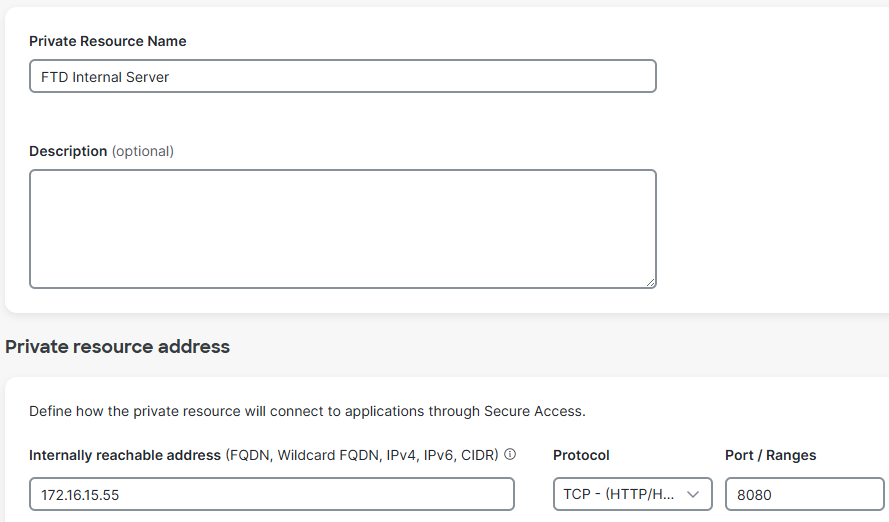

- 指定

Private Resource Name、Internally reachable address、ProtocolPort/Ranges。指定埠和協定,並根據需要新增其他專用資源

- 根據您的需要

Connection Method,選擇所需的連線,例如「零信任連線」和/或「VPN連線」(根據您的要求)

- 按一下

Save

專用資源

專用資源

建立訪問策略規則

專用訪問規則定義使用者如何安全地連線到不可公開訪問的內部資源和應用程式。

這些規則通過根據使用者身份、組成員身份、裝置狀態、位置或其他策略條件等因素控制誰可以訪問特定私有資源來實施安全性。這可確保敏感的內部系統始終受到保護,不會受到一般公眾訪問,同時仍通過ZTA或VPNaaS安全地可供授權使用者使用。

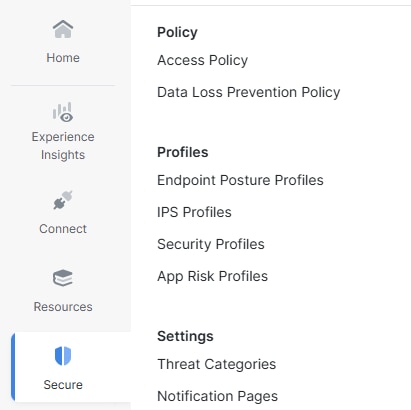

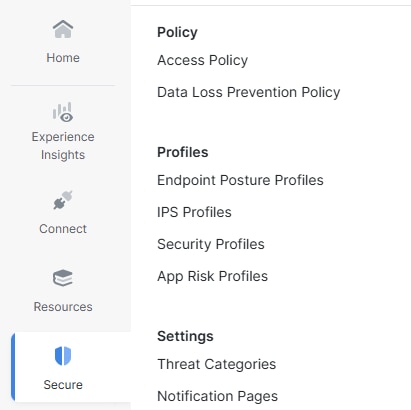

導航至 Secure>Access Policy

ACP

ACP

- 按一下

Add Rule

- 按一下

Private Access

新增ACP

新增ACP

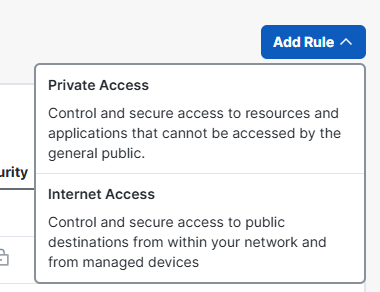

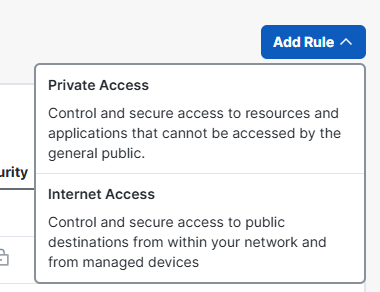

- 按一下

Rule Name,然後為其命名

- 按一下

Action,選擇Allow允許此流量

- 按一下on

From並指定具有授予許可權的使用者

- 按一下並

To指定使用者基於此規則的訪問許可權

- 按一下

Next,然後Save進入下一頁

ACP配置

ACP配置

安全防火牆威脅防禦(FTD)組態

虛擬隧道介面配置

FTD上的虛擬通道介面(VTI)是用來設定路由型IPsec VPN通道的邏輯第3層介面。

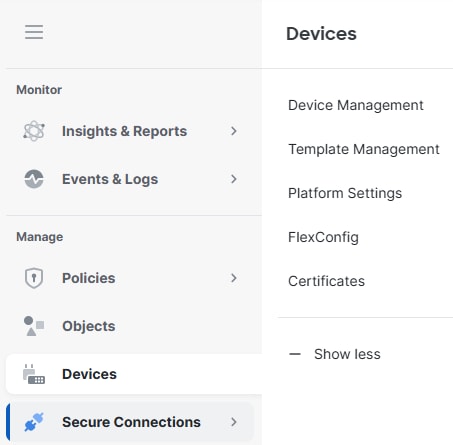

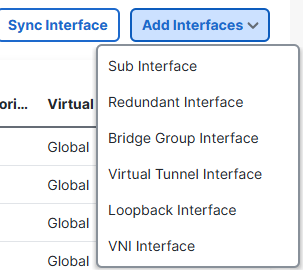

1.定位至Devices> Device Management。 FTD裝置

FTD裝置

- 按一下「FTD Device,

Interfaces

- 按一下

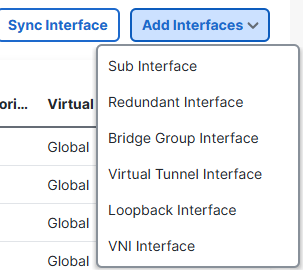

Add Interfaces

- 按一下

Virtual Tunnel Interface

- 建立兩個虛擬通道介面,一個用於主安全訪問中心,另一個用於輔助安全訪問中心

新增VTI

新增VTI

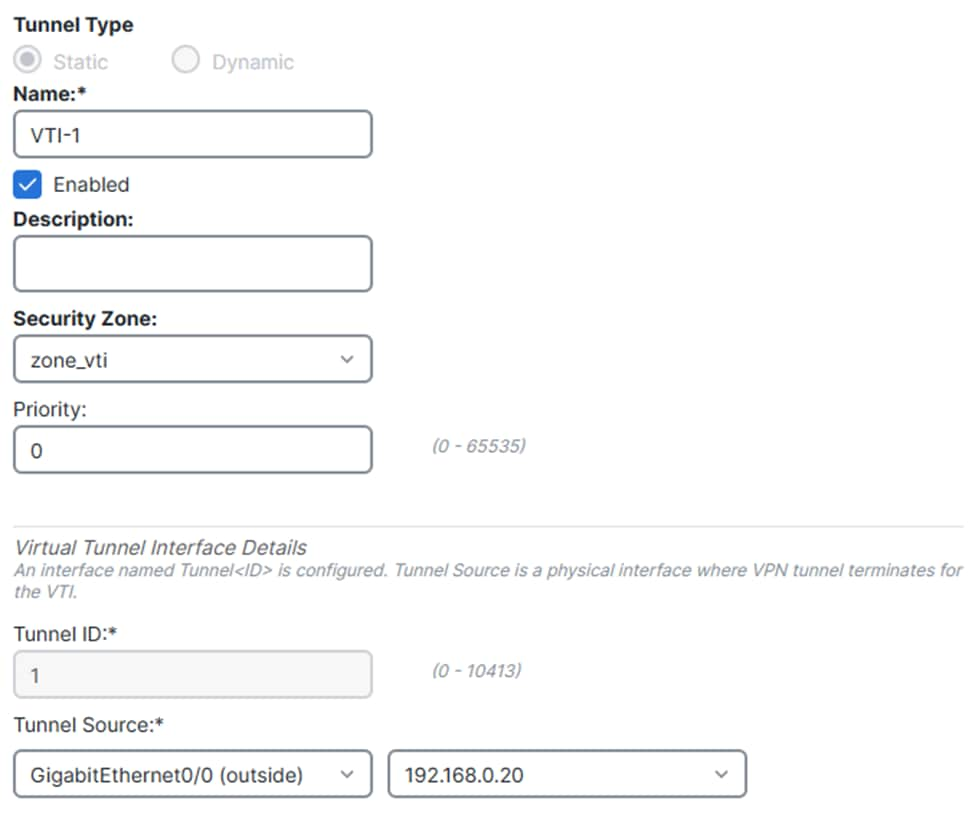

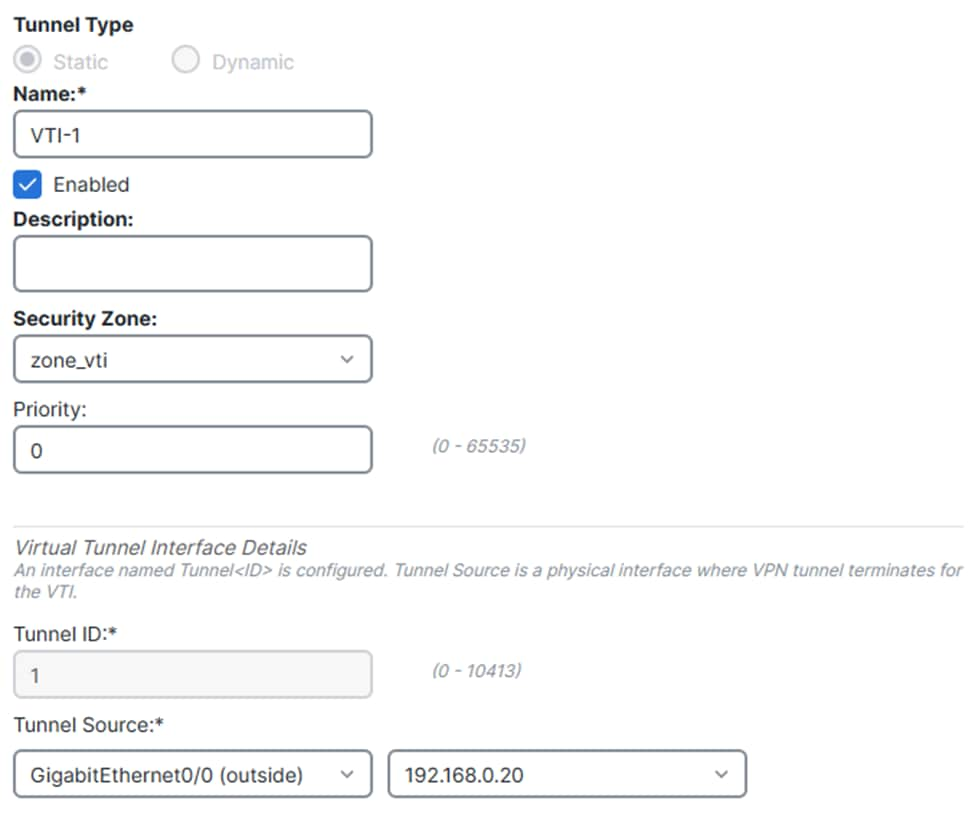

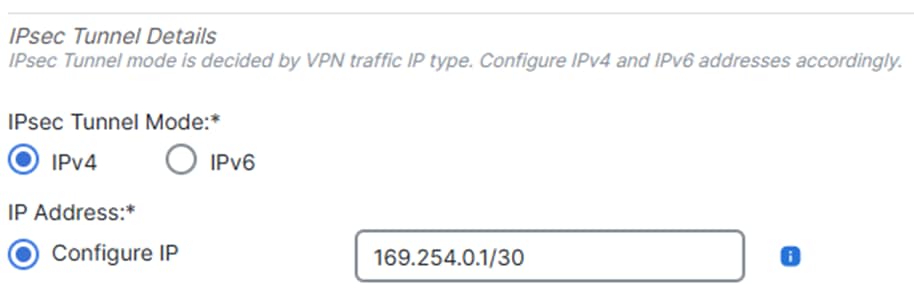

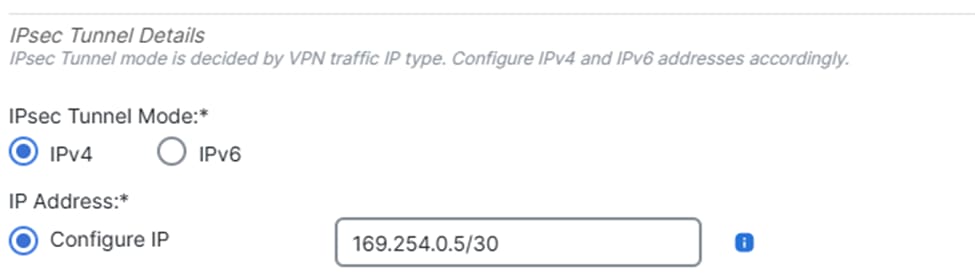

虛擬通道介面1:

- 請為其指定一個名稱,按一下

Enable

- 選擇或建立

Security Zone

- 點選

Tunnel ID,並賦予其一個值。

- 點選

Tunnel Source,指定隧道要從中建立的WAN介面

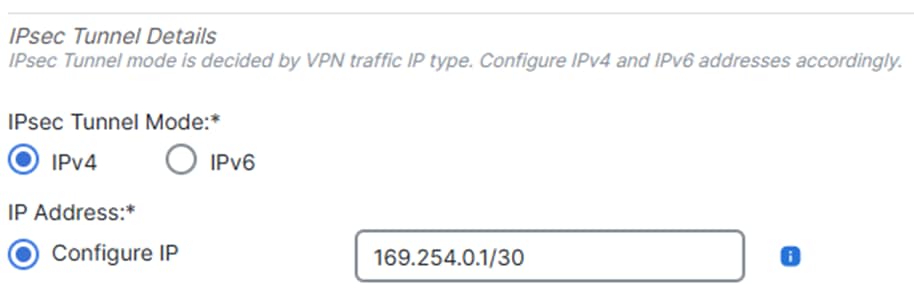

- 按一下

IPsec Tunnel Mode,選擇IPv4

- 按一下

IP Address,然後配置VTI的IP地址

按一下OK

VTI1.1

VTI1.1

VTI1.2

VTI1.2

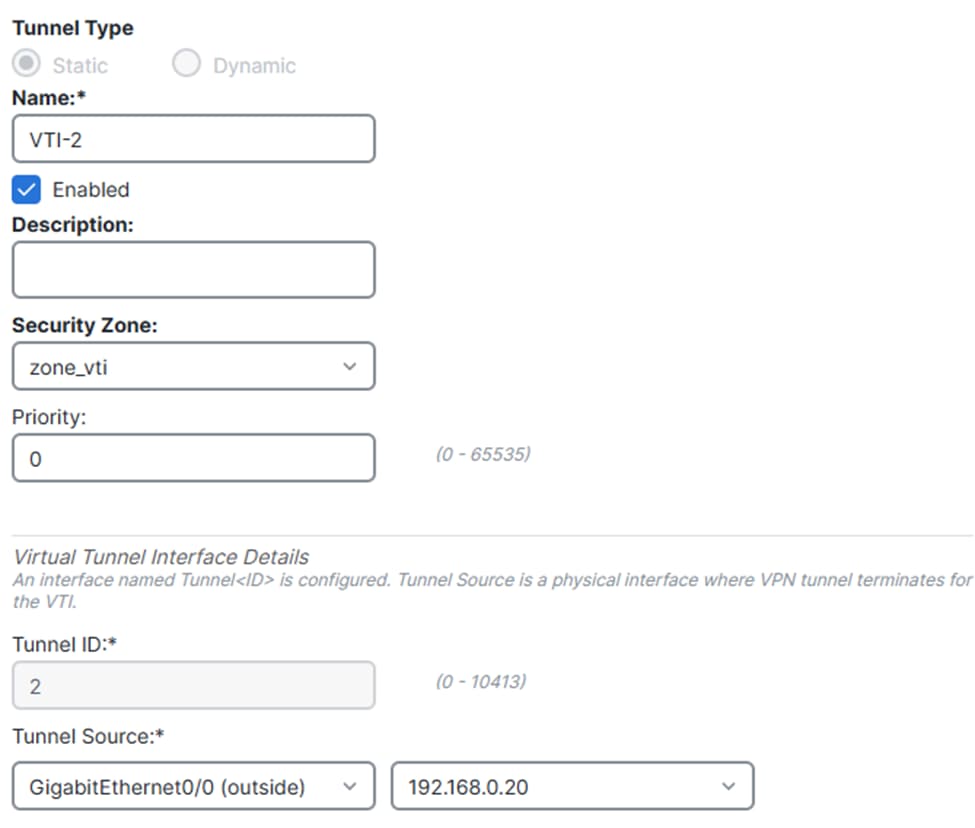

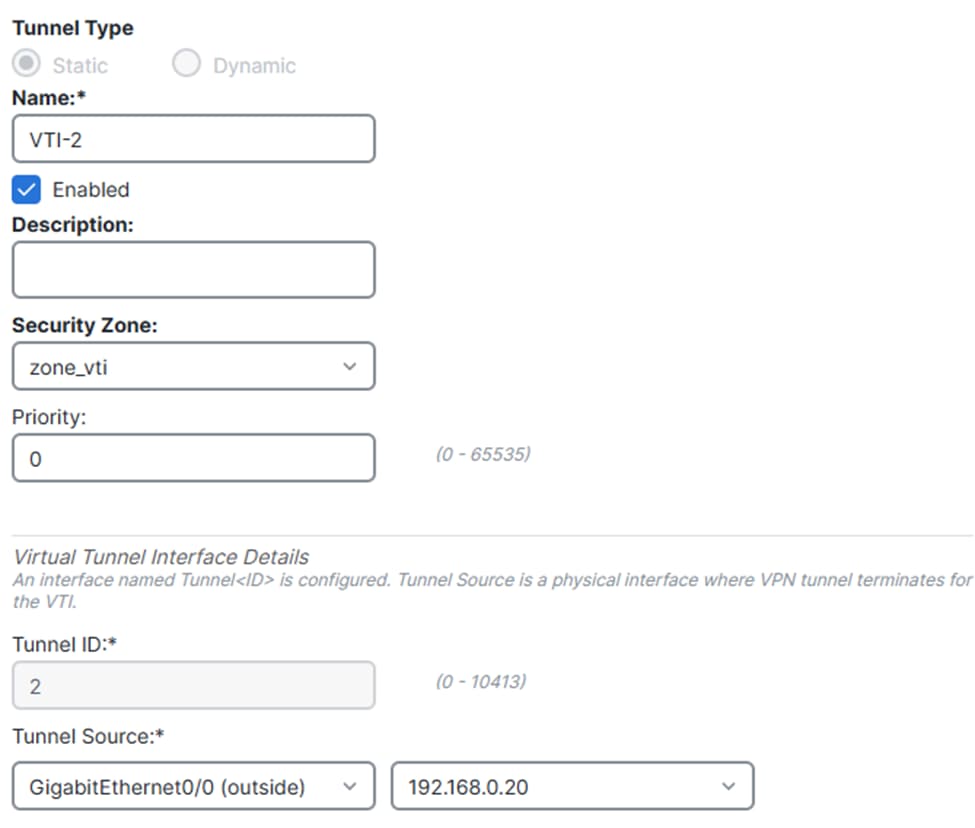

虛擬通道介面2:

- 請為其指定一個名稱,按一下

Enable

- 選擇或建立

Security Zone

- 點選

Tunnel ID,並賦予其一個值

- 點選

Tunnel Source,指定隧道要從中建立的WAN介面

- 按一下

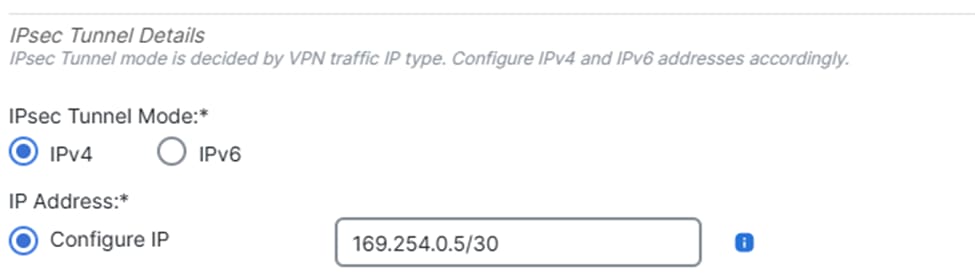

IPsec Tunnel Mode,選擇IPv4

- 按一下

IP Address,然後配置VTI的IP地址

- 按一下

OK

VTI2.1

VTI2.1

VTI2.2

VTI2.2

按一下Save。

儲存VTI更改

儲存VTI更改

IPsec通道組態

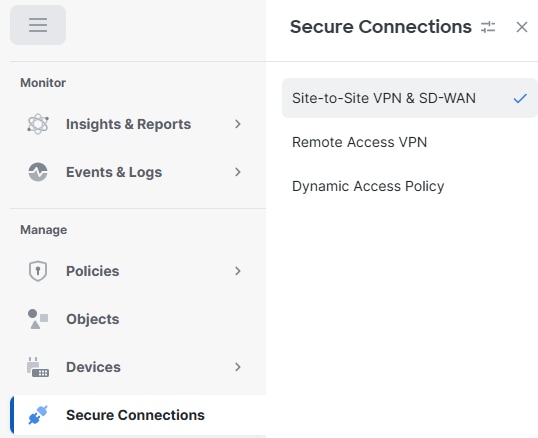

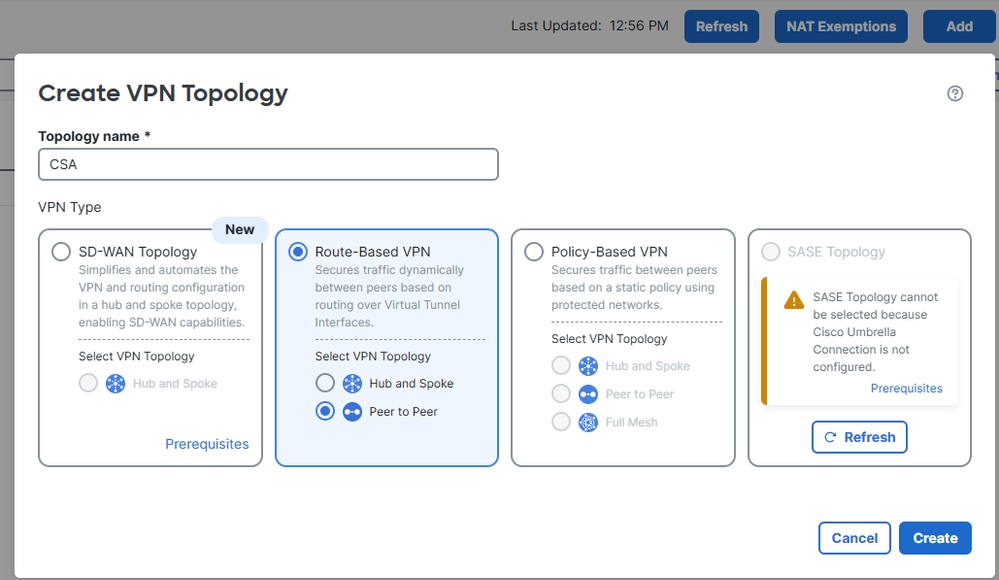

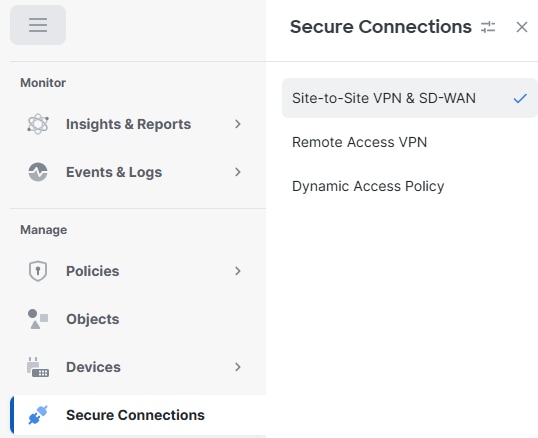

導航到您的cdFMC控制面板。

- 按一下

Secure Connection> Site-to-Site VPN & SD-WAN

S2S

S2S

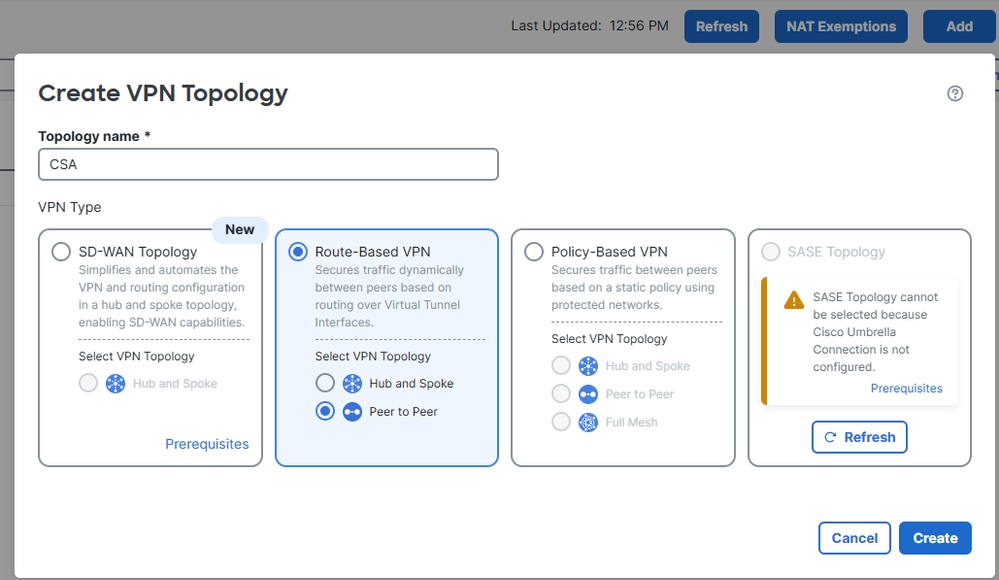

- 按一下

Add

- 按一下

Route-Based VPN

- 按一下

Peer to Peer

新增VPN

新增VPN

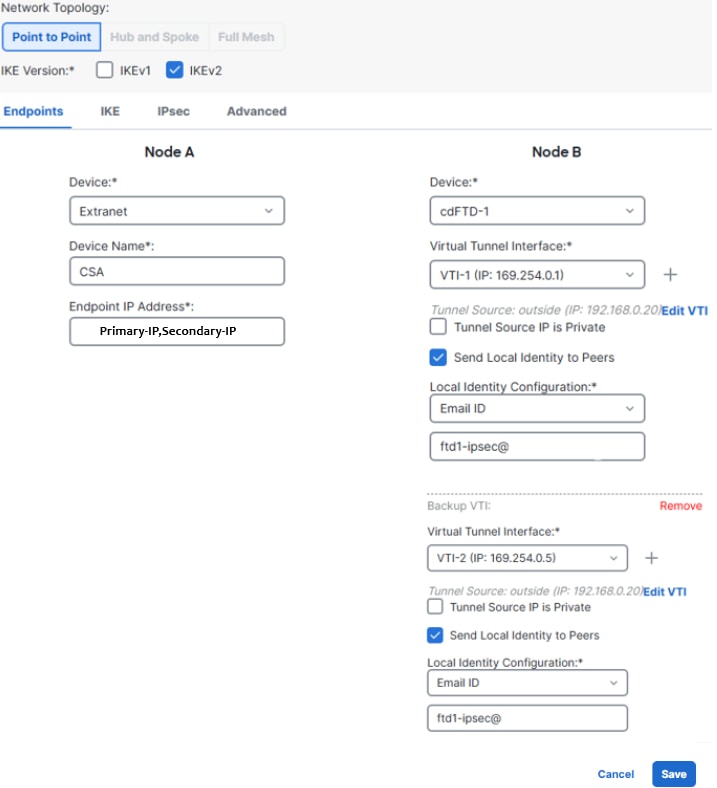

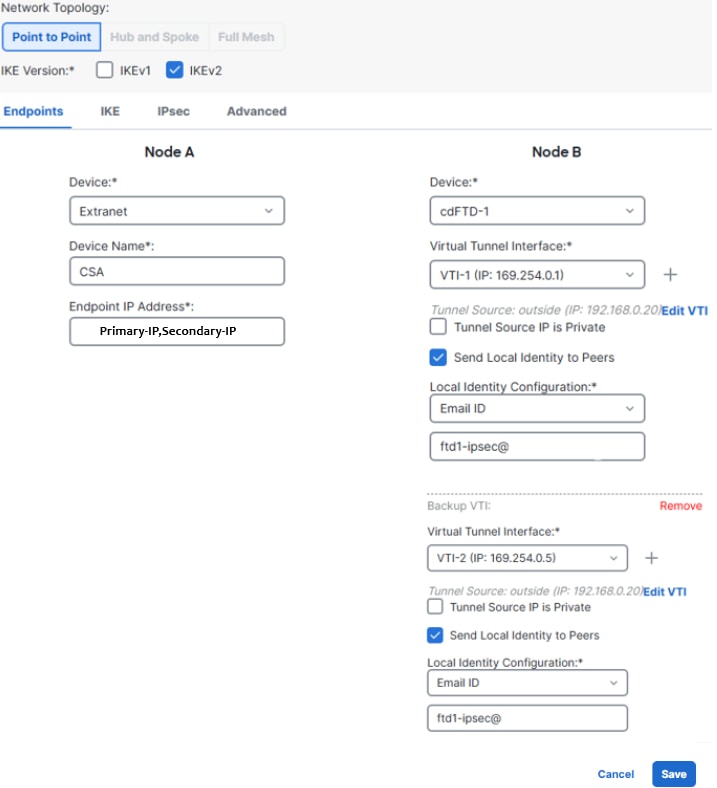

- 從安全訪問配置的第5步獲取主資料中心和輔助資料中心的隧道ID和IP地址

- 按一下

Endpoints

- 在

Node A下,按一下Deviceon並選擇 Extranet

- 點選

Device Name並為其命名

- 點選

Enpoint IP Addresses,然後輸入安全訪問主要和輔助IP地址(以逗號分隔),該地址位於Secure Access下的「Save Network Tunnel Group Configuration」中

組態)

- 在

Node B下,按一下Device並選擇FTD裝置

- 按一下

Virtual Tunnel Interface,選擇在上一步中建立的第一個VTI介面

- 按一下

Send Local Identity to Peers選項並選擇Email ID,輸入主隧道ID(從「安全訪問配置」下的「儲存網路隧道組配置」中)

- 按一下

Add Backup VTI

- 點選

Virtual Tunnel Interface,選擇上一步中建立的第二個VTI介面

- 按一下

Send Local Identity to Peersonoption並選擇Email ID,輸入輔助隧道ID(在Secure Access Configuration下的「Save Network Tunnel Group Configuration」中)

- 按一下Save

FTD VTI組態

FTD VTI組態

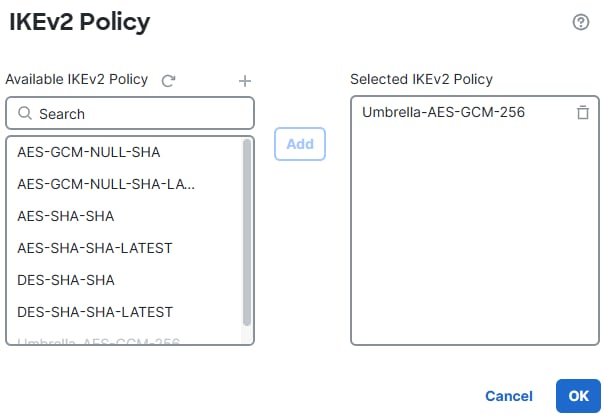

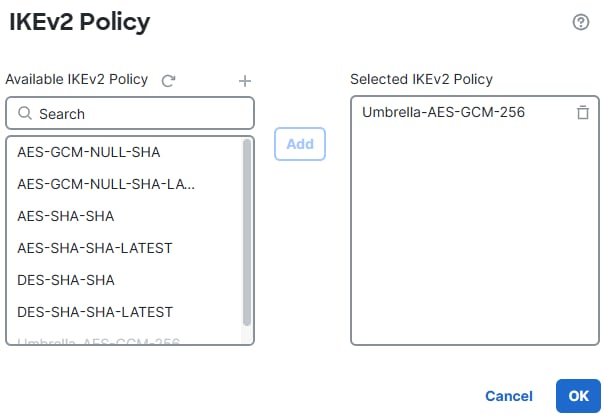

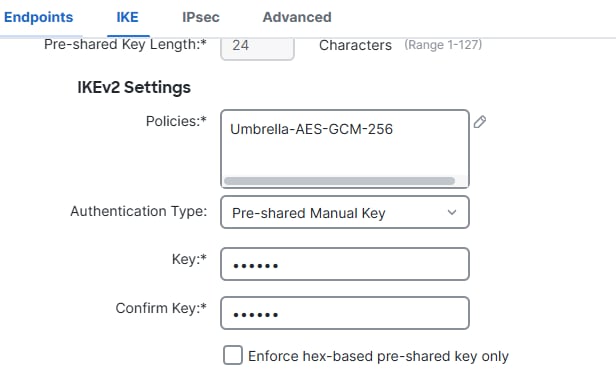

- 按一下

IKE

- 按一下

IKEv2 Settings > Policies

- 選擇選

Umbrella-AES-GCM-256項

按一下 OK

IKEv2原則

IKEv2原則

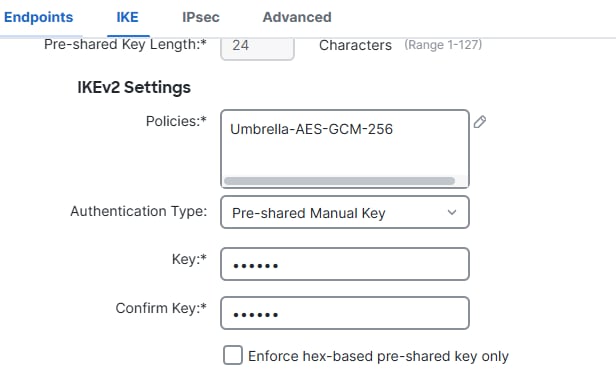

- 按一下

Authentication Type並選擇Pre Shared Manual Key,輸入在安全訪問(密碼短語)中配置的PSK

IKE

IKE

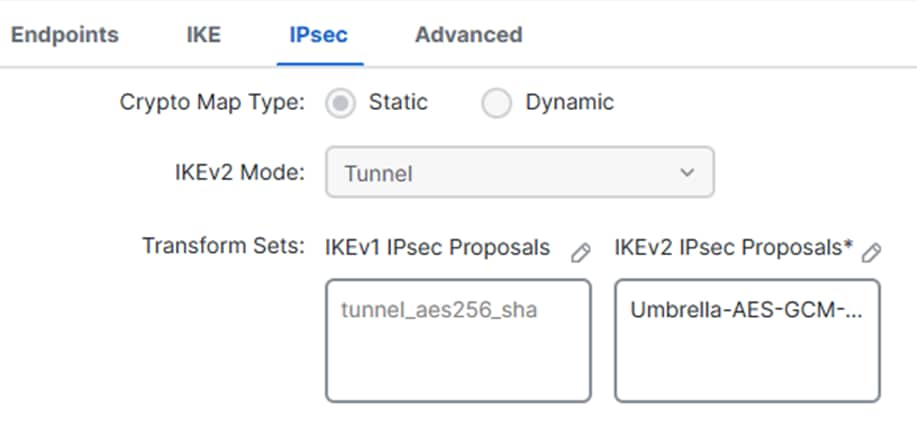

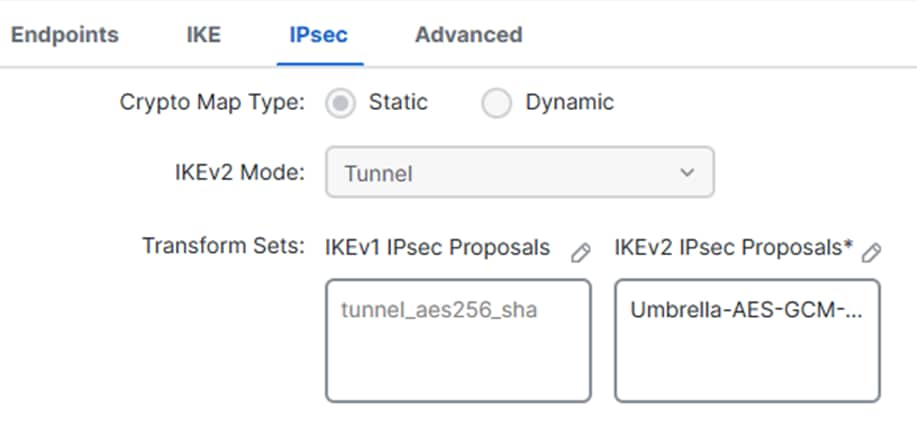

- 按一下

IPSEC

- 按一下

IKEv2 Proposals

- 選擇

Umbrella-AES-GCM-256

- 按一下

OK

IPSec

IPSec

儲存IKEv2提議

儲存IKEv2提議

FTD路由組態

動態路由(BGP)

邊界閘道通訊協定(BGP)是一種動態路由通訊協定,可在自治系統(AS)之間自動交換路由資訊。 它根據屬性和策略確定資料流量的最佳可用路徑,而不是依賴靜態路由。

通過動態學習和更新路由,BGP提高了可擴充性,最佳化了路徑選擇,並在鏈路或網路發生變化時提供自動故障切換。

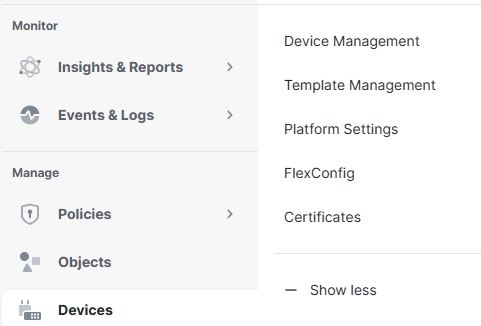

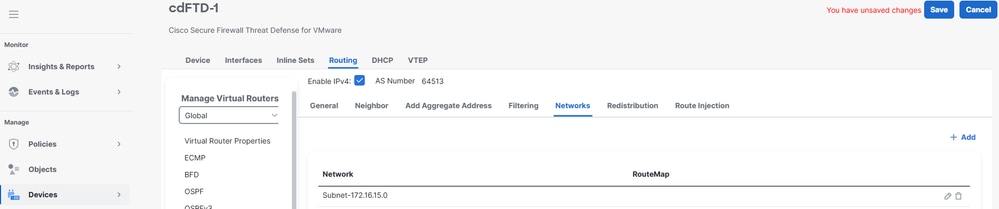

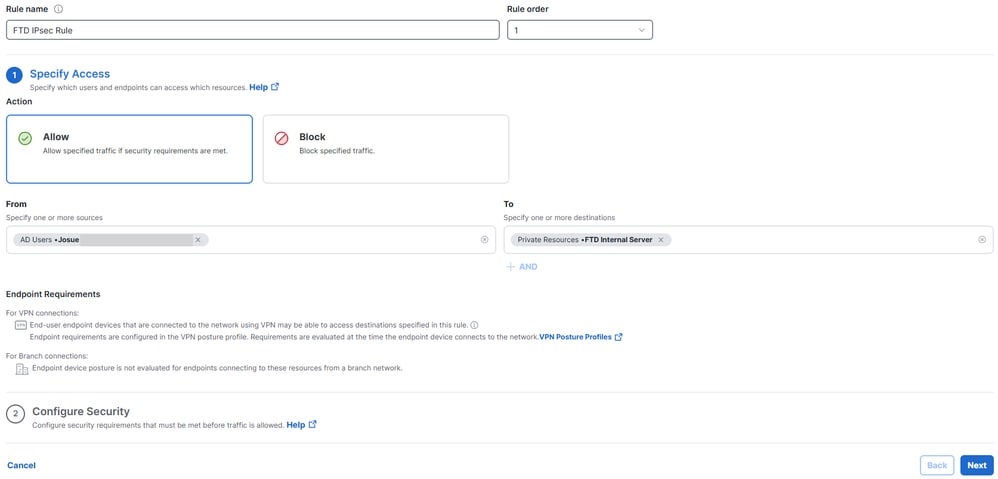

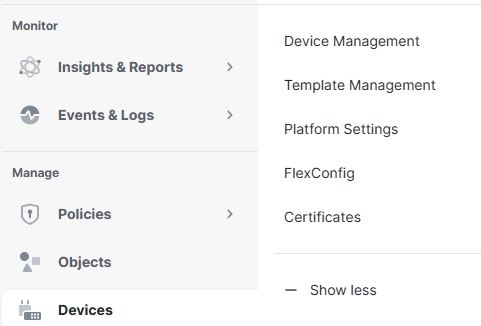

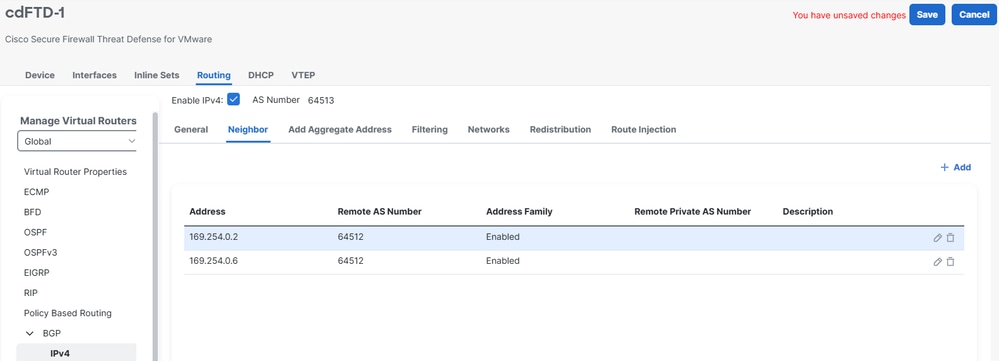

導航到您的cdFMC控制面板。

- 按一下

Devices> Device Management

裝置

裝置

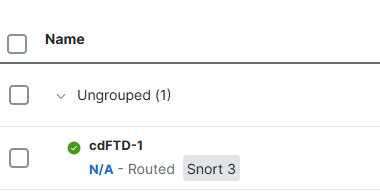

- 按一下FTD

FTD裝置

FTD裝置

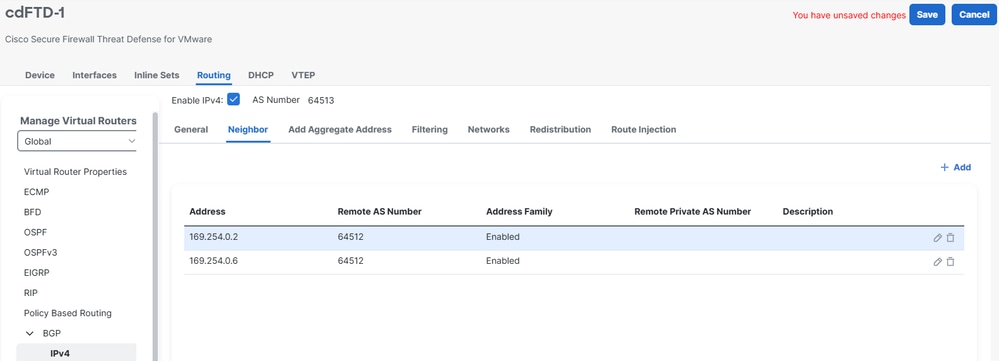

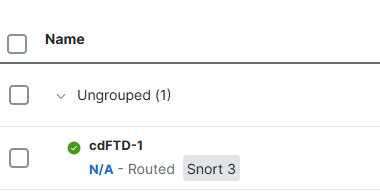

- 按一下

Routing> BGP > IPv4 > Enable IPv4

- 點選

Neighbor,並指定Secure Access的BGP Autonomous System(AS)編號以及鄰居IP地址

請參閱安全訪問配置下的說明,其中提供了此過程的所有相關配置詳細資訊。

- 按一下

Save

BGP鄰居

BGP鄰居

附註:從2025年11月開始,所有新建立的安全訪問組織預設使用公共ASN組32644在網路隧道組中的BGP對等。在2025年11月之前建立的現有組織繼續使用之前為64512全接入BGP對等體保留的私有ASN路由。

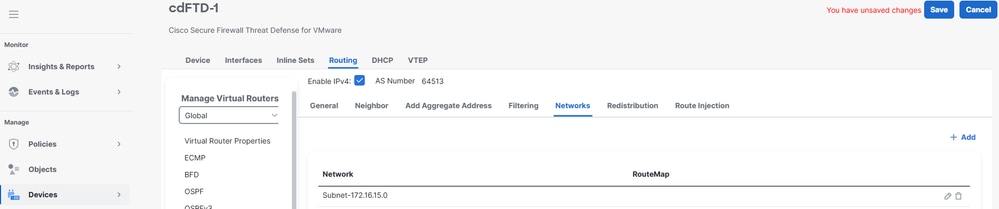

- 點選

Networks,將您要通告的網路新增到Secure Access

- 按一下

Save

新增網路

新增網路

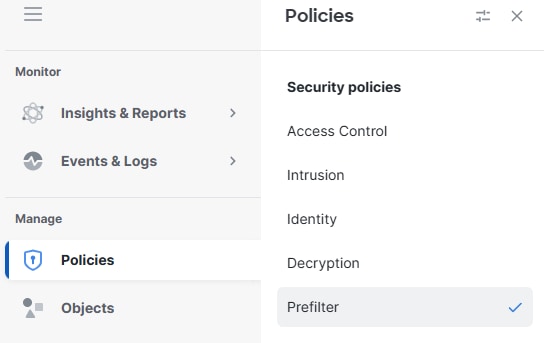

訪問策略配置

要允許Cisco Firepower威脅防禦(FTD)上的流量並啟用對專用資源的訪問,流量必須首先通過稱為預過濾的訪問控制初始階段。

預濾波是在進行深度檢測之前進行的,設計簡單快速。它使用基本外部報頭標準(如源和目標IP地址和埠)評估流量,以快速允許、阻止或繞過流量。在此階段允許流量時,可以跳過資源密集型檢查(如深度資料包檢查或入侵策略),從而在提高效能的同時保持安全控制。

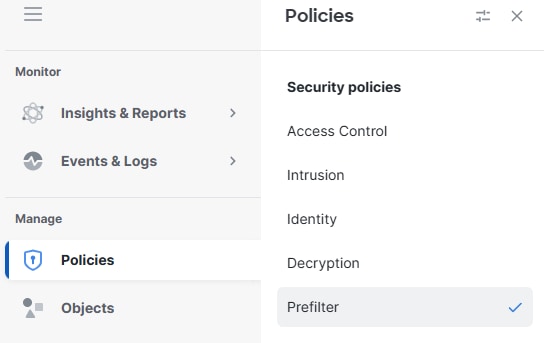

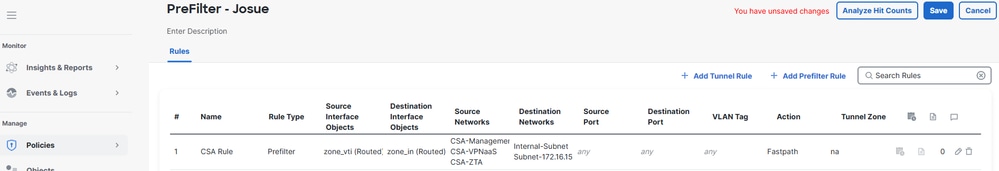

導覽至Policies> Prefilter

預過濾器

預過濾器

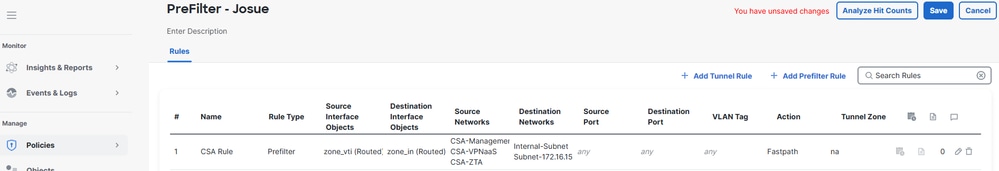

- 點選編輯您的訪問策略正在使用的預過濾器策略

按一下prefilter

按一下prefilter

- 按一下

Add Tunnel Rule

- 新增和允許來自VPNaaS網路和/或ZTA子網的流量到您的專用資源

- 按一下

Save

儲存規則

儲存規則

此時,一旦完成並驗證FTD上的組態,就可以繼續部署。部署後,IPsec隧道和BGP鄰居會話均成功啟動,從而確認連線和動態路由是否按預期運行。

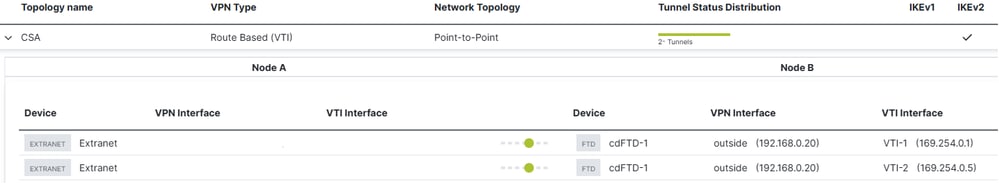

驗證

在FTD中驗證

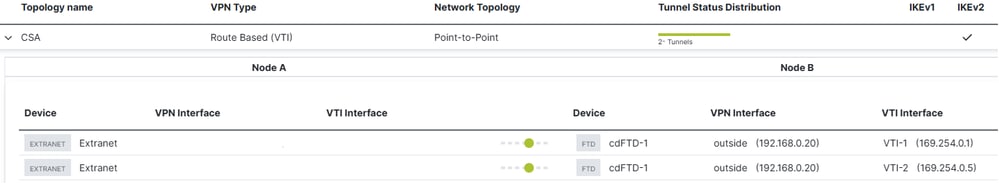

FTD中的通道狀態

您可以檢視通道的目前狀態,包括up 或down。這有助於檢驗IPsec隧道是否正確建立。

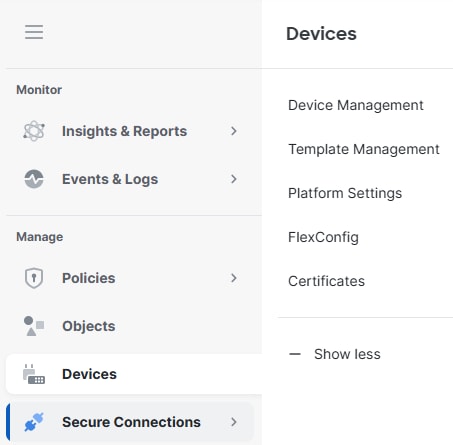

- 按一下Secure Connections

- 按一下Site-to-Site VPN & SD-WAN

- 按一下拓撲名稱

FTD通道狀態

FTD通道狀態

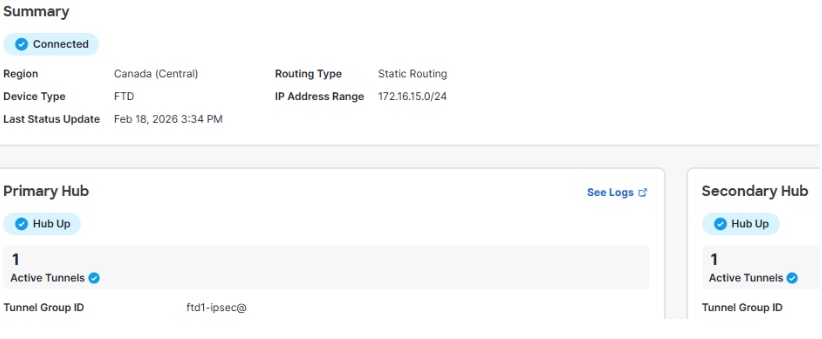

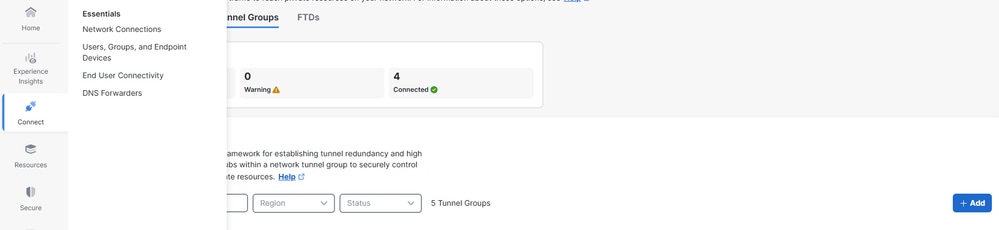

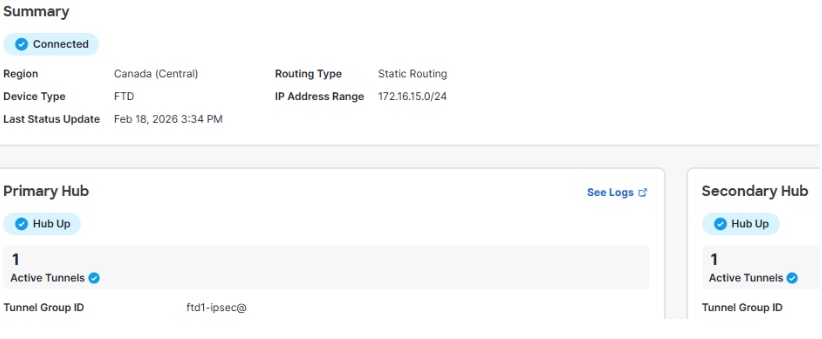

安全存取中的通道狀態

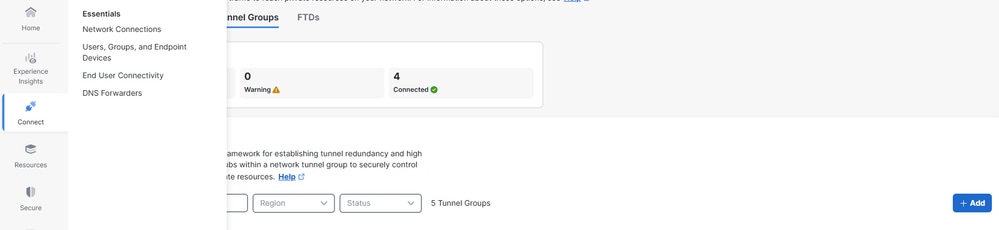

您可以檢視通道的目前狀態,包括通道是否已斷開、警告或連線。這有助於檢驗IPsec隧道是否正確建立。

- 按一下Connect > Network Connections

- 按一下「Network Tunnel Groups」

檢查NTG

檢查NTG

CSA隧道狀態

CSA隧道狀態

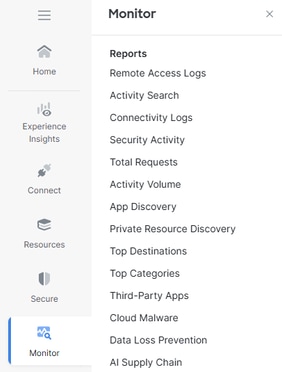

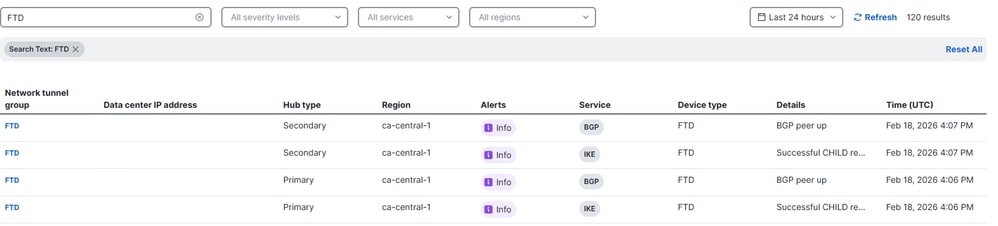

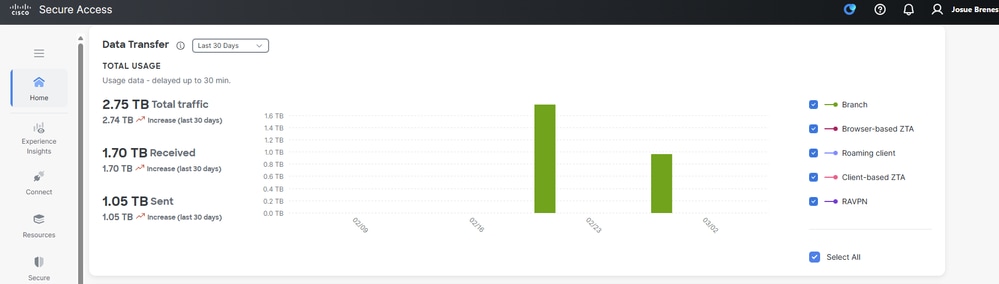

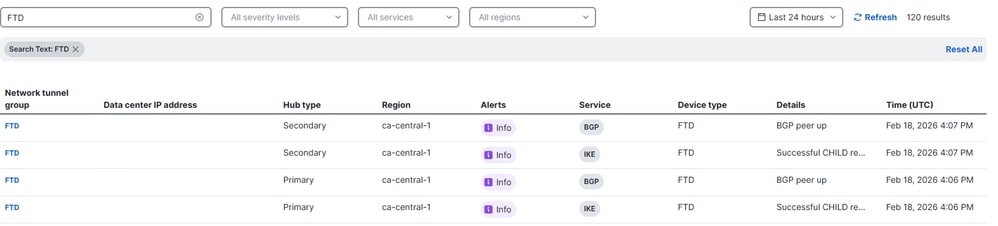

Secure Access中的事件

您可以檢視通道和BGP事件,並確認IPsec通道的狀態是否為up且穩定,以及是否建立BGP作業階段。

按一下「Monitor」>「Network Connectivity」。

監控連線日誌

監控連線日誌

NTG日誌

NTG日誌

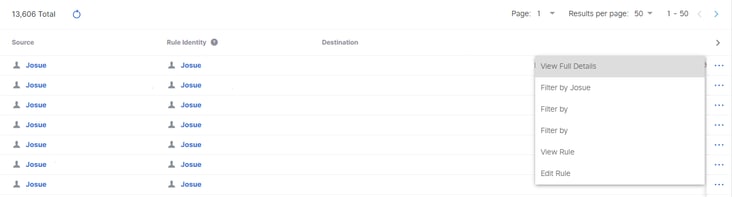

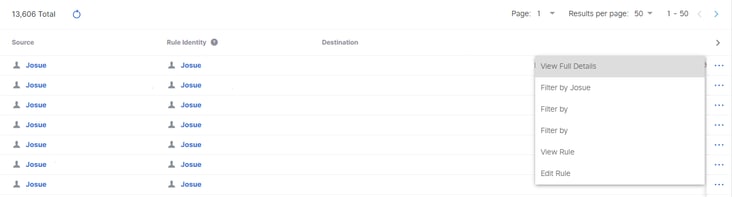

導覽至Monitor > Activity Search。

監控連線日誌

監控連線日誌

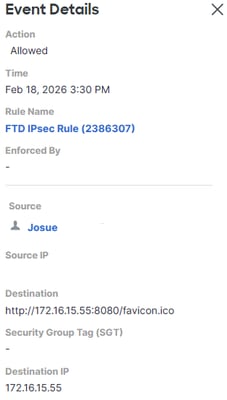

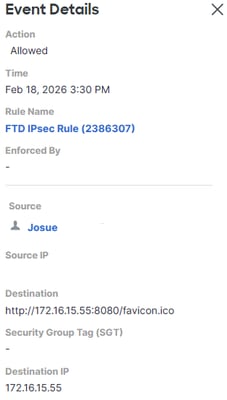

在任何相關事件上,按一下View Full Details。

完整詳細資訊

完整詳細資訊

活動搜尋

活動搜尋

相關資訊

意見

意見