簡介

本文檔介紹安全防火牆管理中心和防火牆威脅防禦的外部身份驗證配置示例。

必要條件

需求

建議瞭解以下主題:

- Cisco Secure Firewall Management Center通過GUI和/或外殼進行初始配置。

- 在ISE上配置身份驗證和授權策略。

- 基本RADIUS知識。

採用元件

本文中的資訊係根據以下軟體和硬體版本:

- vFMC 7.4.2

- vFTD 7.4.2

- ISE 3.3

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

當您為Secure Firewall系統的管理和管理使用者啟用外部身份驗證時,裝置將使用外部身份驗證對象中指定的輕型目錄訪問協定(LDAP)或RADIUS伺服器驗證使用者憑據。

外部身份驗證對象可以由FMC和FTD裝置使用。您可以在不同的裝置/裝置型別之間共用相同的對象,或建立單獨的對象。

FMC的外部驗證

您可以為Web介面訪問配置多個外部身份驗證對象。只有一個外部身份驗證對象可用於CLI或外殼訪問。

FTD的外部驗證

針對FTD,您只能啟用一個外部驗證對象。

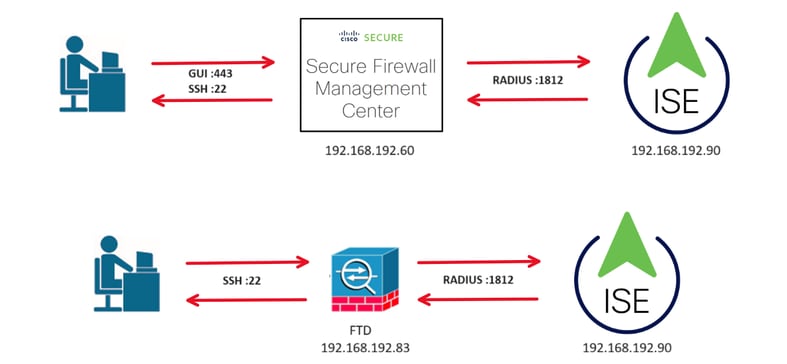

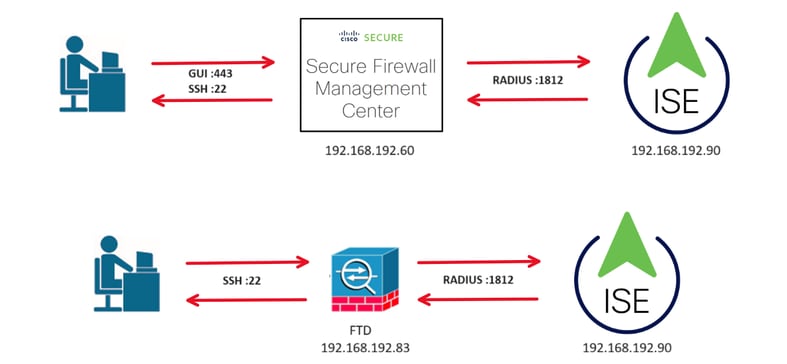

網路拓撲

設定

ISE 組態

附註:為網路接入裝置(NAD)(例如FMC)設定ISE身份驗證和授權策略的方法有多種。本文檔中描述的示例是一個參考點,我們在其中建立了兩個配置檔案(一個具有管理員許可權,另一個為只讀),可以對其進行修改以符合訪問網路的基線。可在ISE上定義一個或多個授權策略,將RADIUS屬性值返回到FMC,然後對映到FMC系統策略配置中定義的本地使用者組。

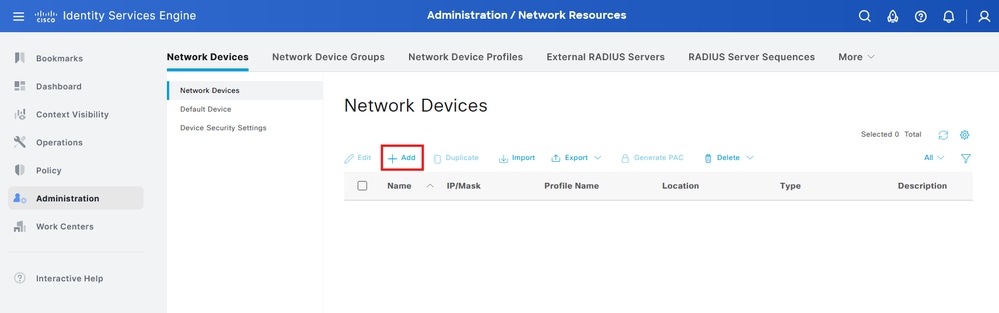

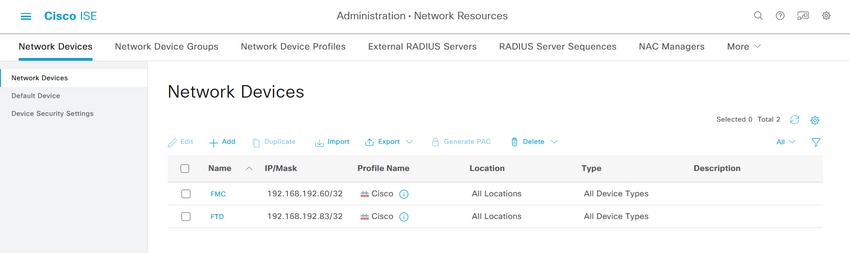

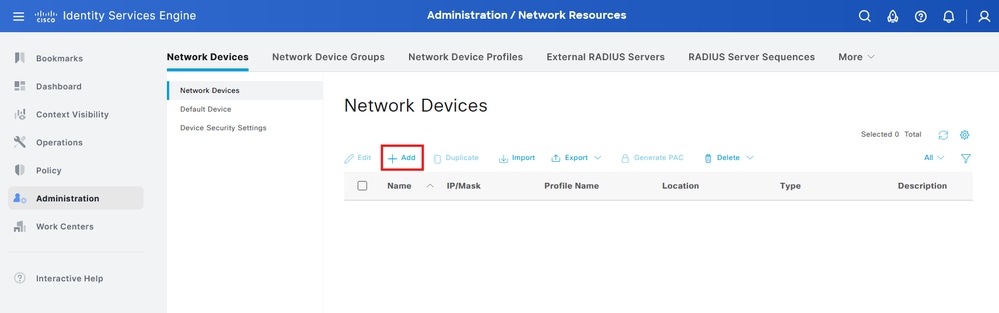

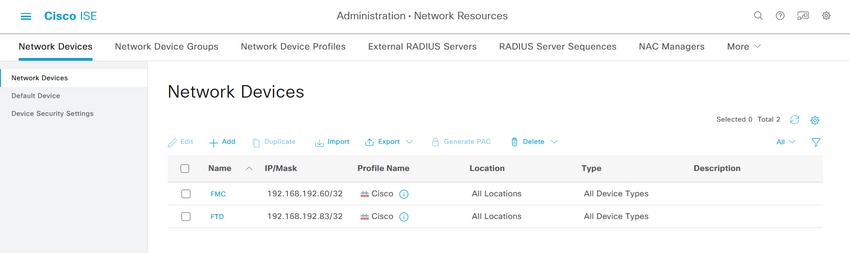

新增網路裝置

步驟1.導航至漢堡圖示  位於左上角>Administration > Network Resources > Network Devices > +Add。

位於左上角>Administration > Network Resources > Network Devices > +Add。

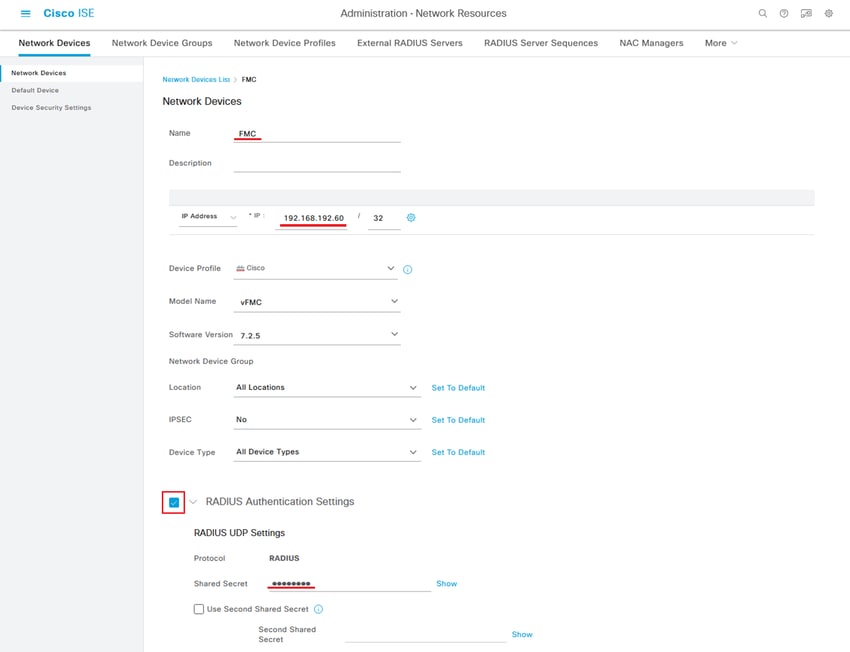

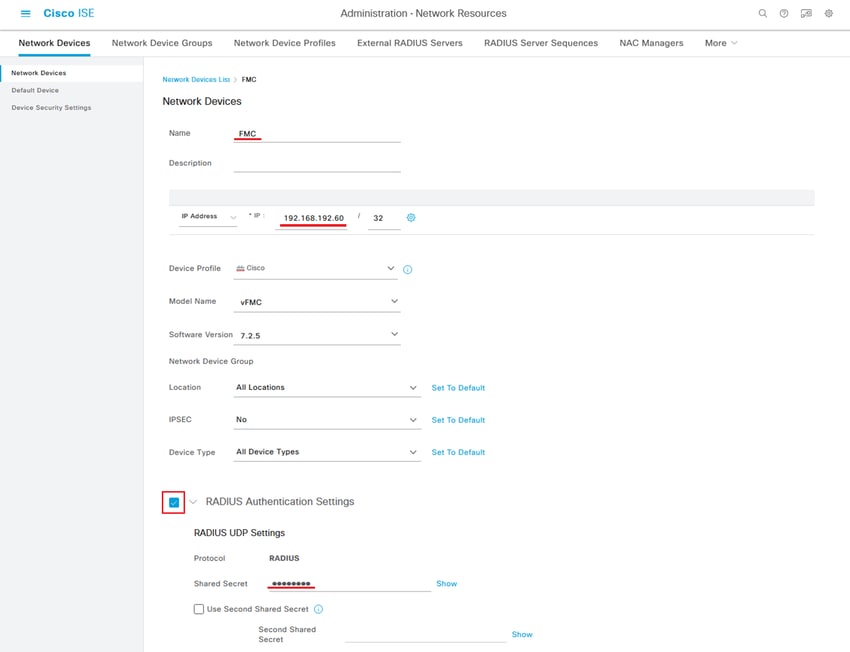

步驟2.為網絡設備對象分配名稱,並插入FMC IP地址。

勾選RADIUS 複選框,並定義共用密碼。

稍後必須用相同的金鑰來配置FMC。

完成後,按一下「Save」。

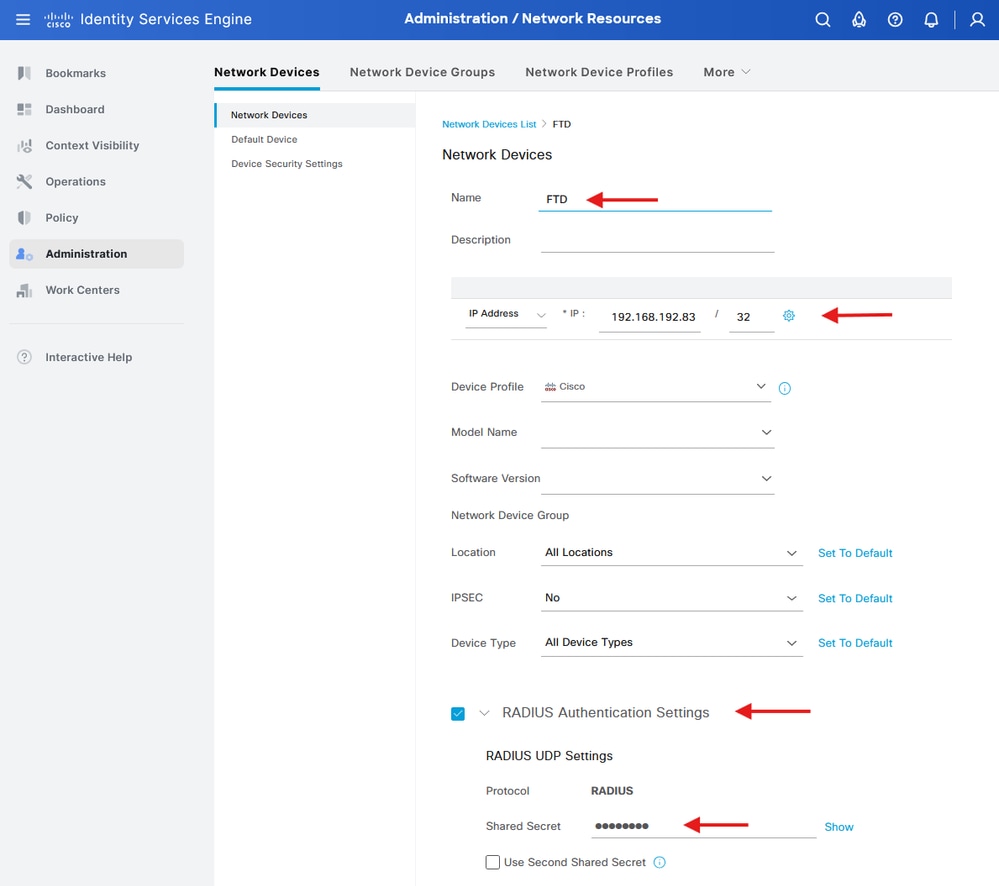

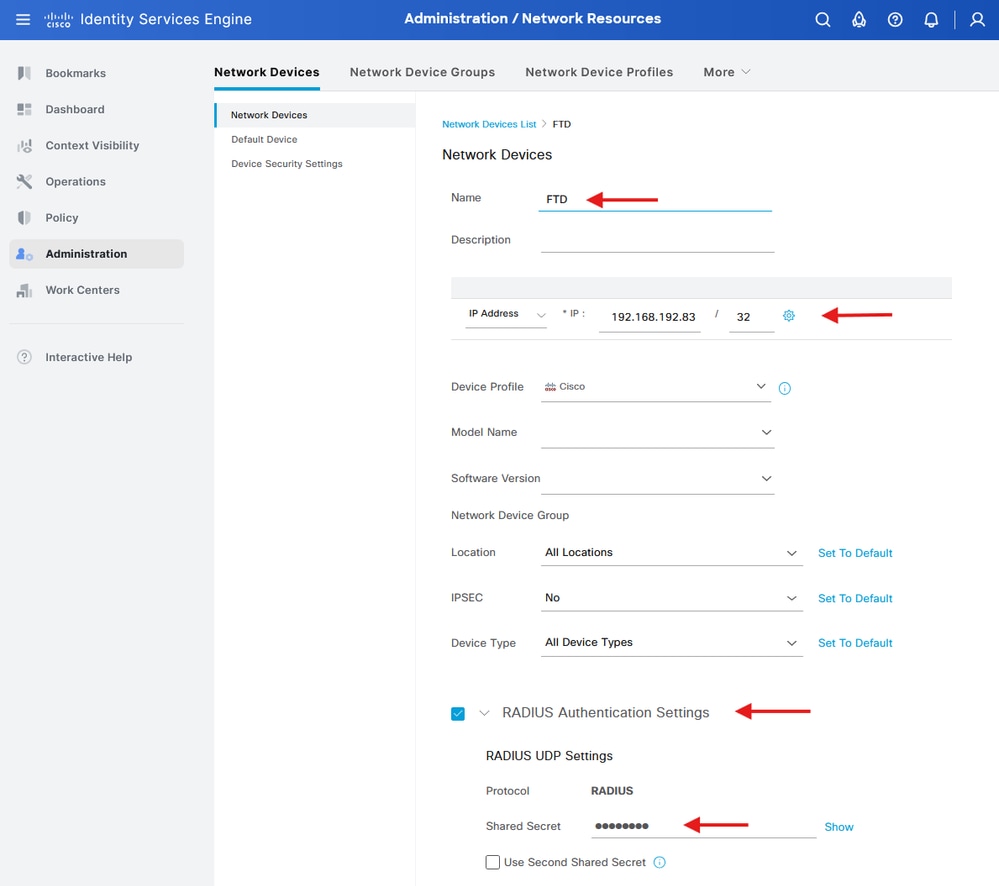

步驟2.1.重複相同步驟以新增FTD。

為網路裝置對象分配Name並插入FTD IP地址。

勾選RADIUS 複選框,並定義共用密碼。

完成後,按一下「Save」。

步驟2.3.驗證兩台裝置均顯示在Network Devices下。

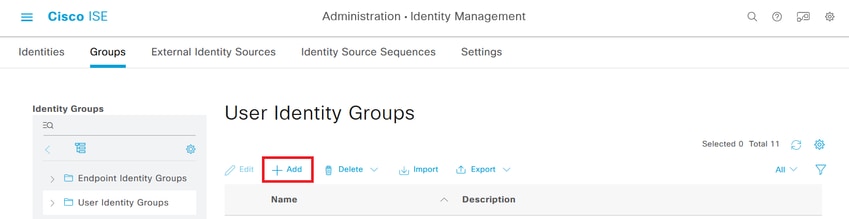

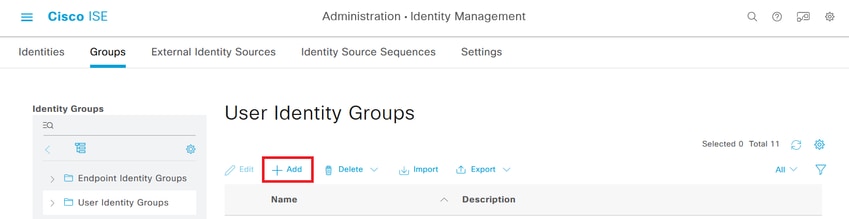

建立本地使用者身份組和使用者

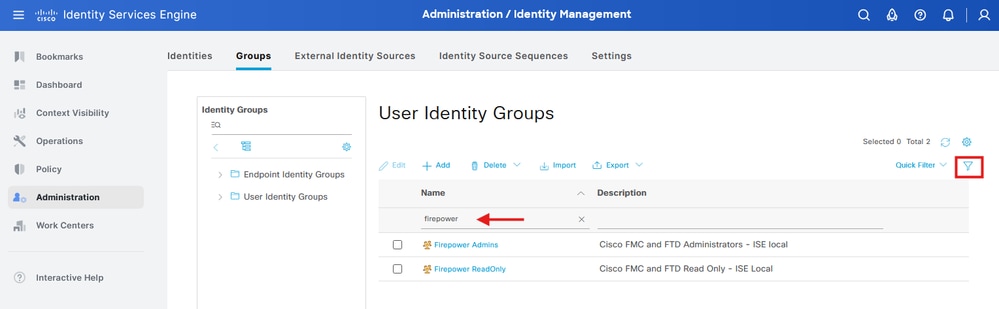

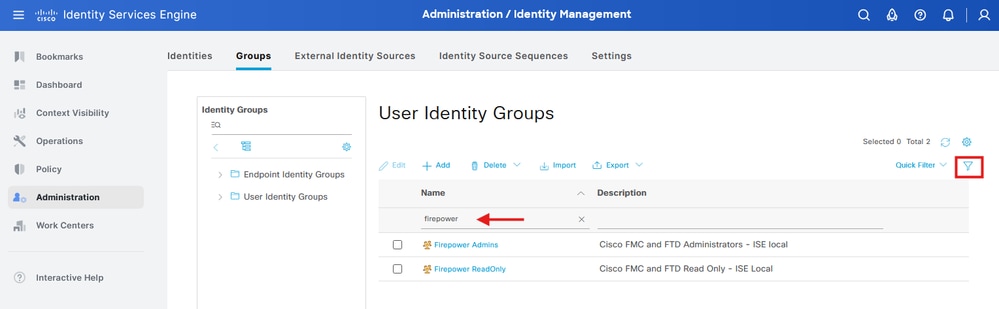

步驟3.建立所需的使用者身份組。導航到漢堡圖示  位於左上角> Administration > Identity Management > Groups > User Identity Groups > +新增

位於左上角> Administration > Identity Management > Groups > User Identity Groups > +新增

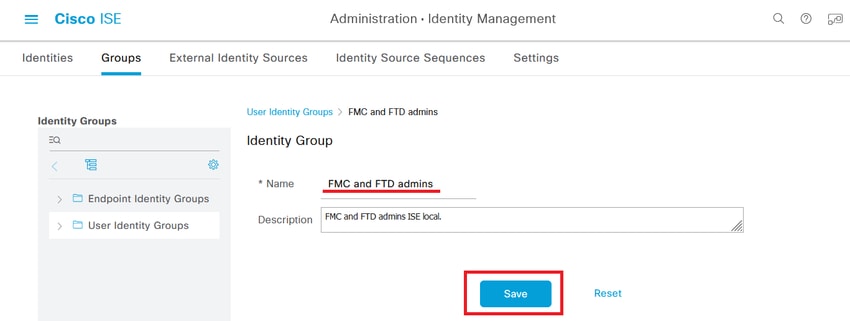

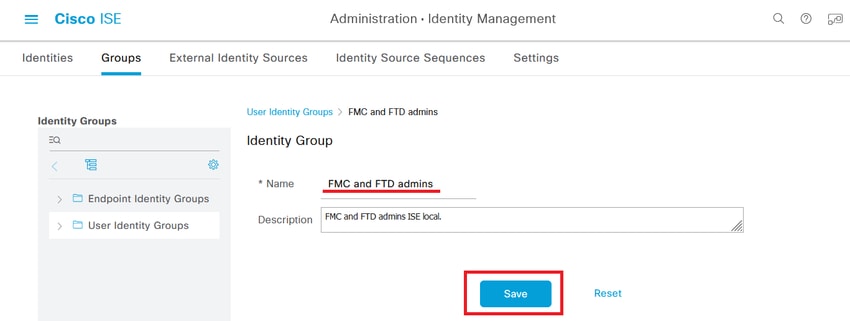

步驟4.為每個組指定一個名稱,然後單獨儲存。在本示例中,我們為管理員使用者建立一個組,為只讀使用者建立一個組。首先,為具有管理員許可權的使用者建立組。

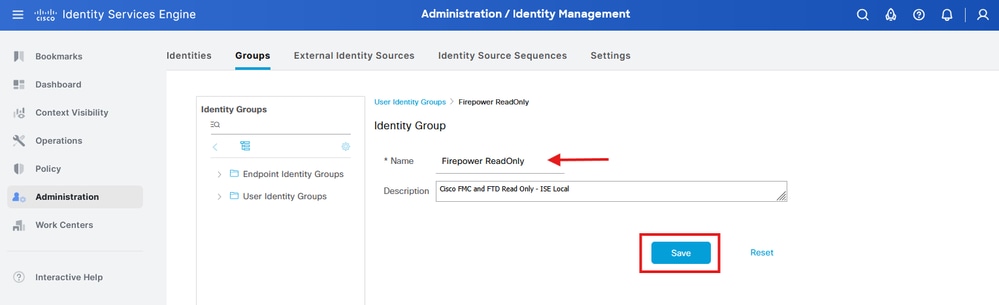

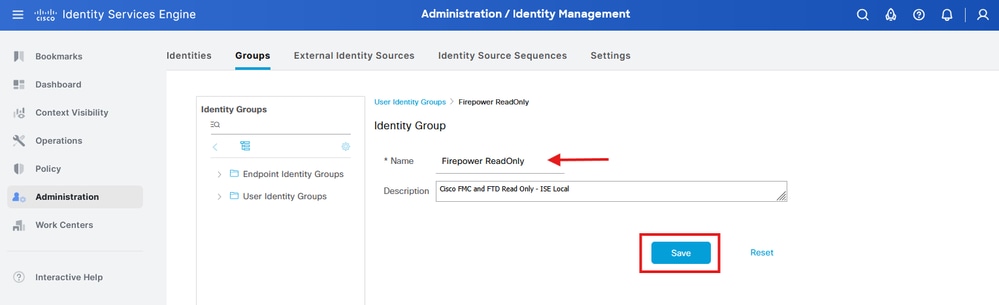

步驟4.1.為只讀使用者建立第二個組。

步驟4.2.驗證兩個組都顯示在User Identity Groups List下。使用過濾器可以輕鬆找到它們。

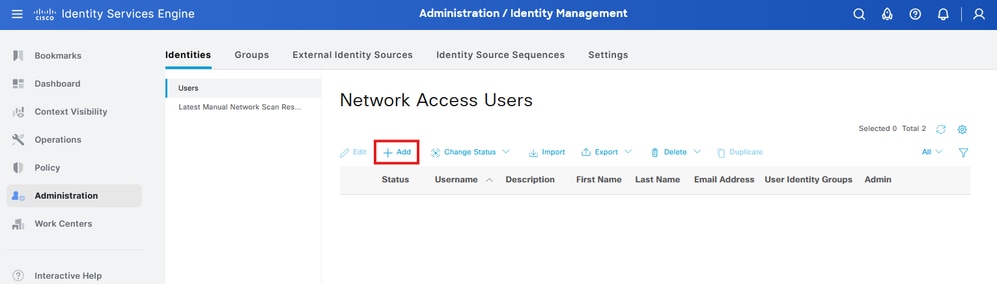

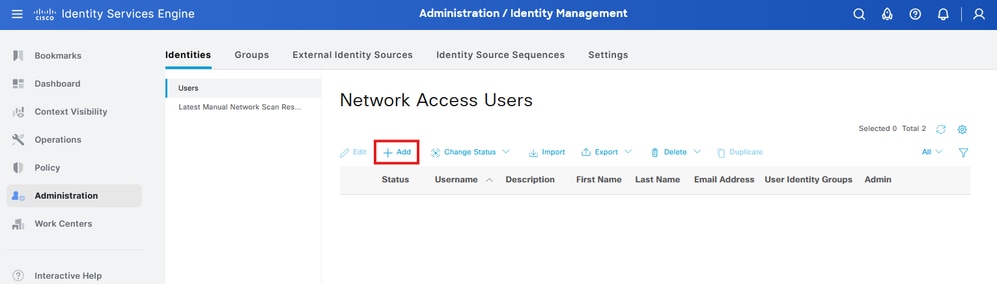

步驟5.創建本地使用者並將其新增到其往來行組。導航至  > 管理>身份管理>身份> +新增。

> 管理>身份管理>身份> +新增。

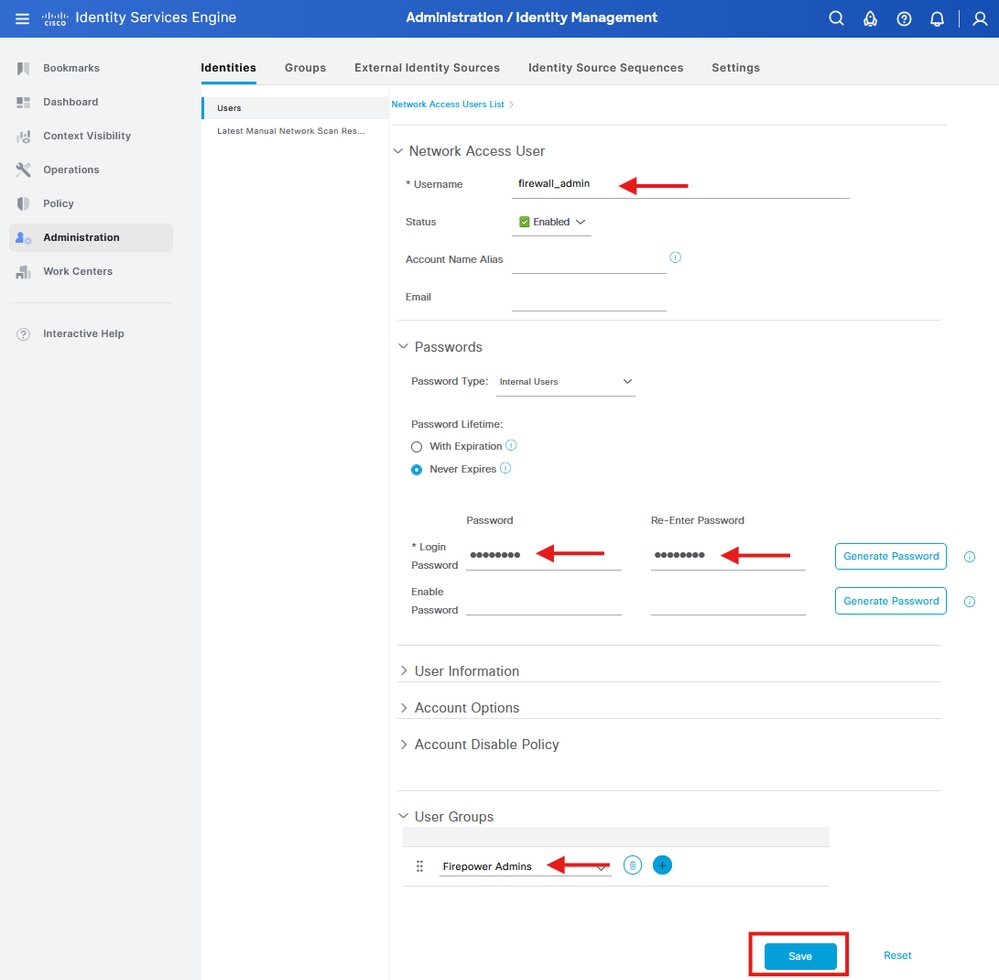

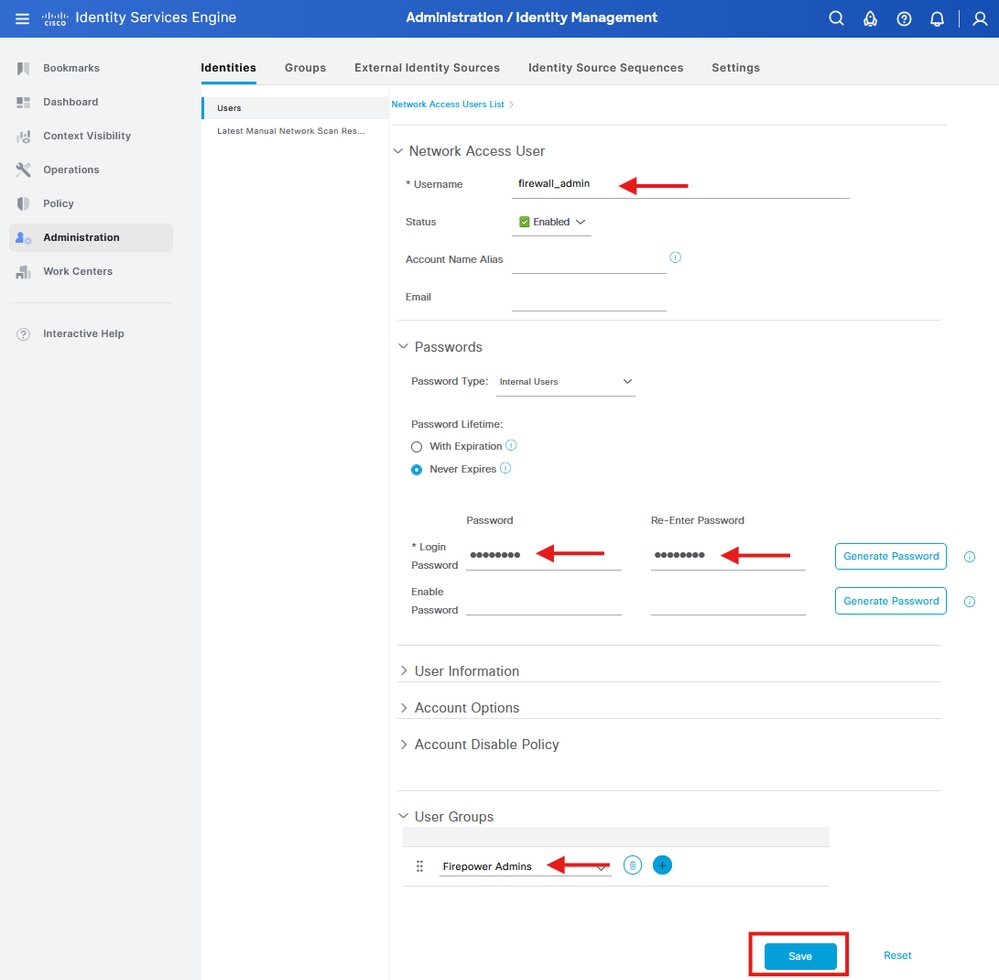

步驟5.1.首先建立具有管理員許可權的使用者。為其指定名稱、密碼和組Firepower Admins。

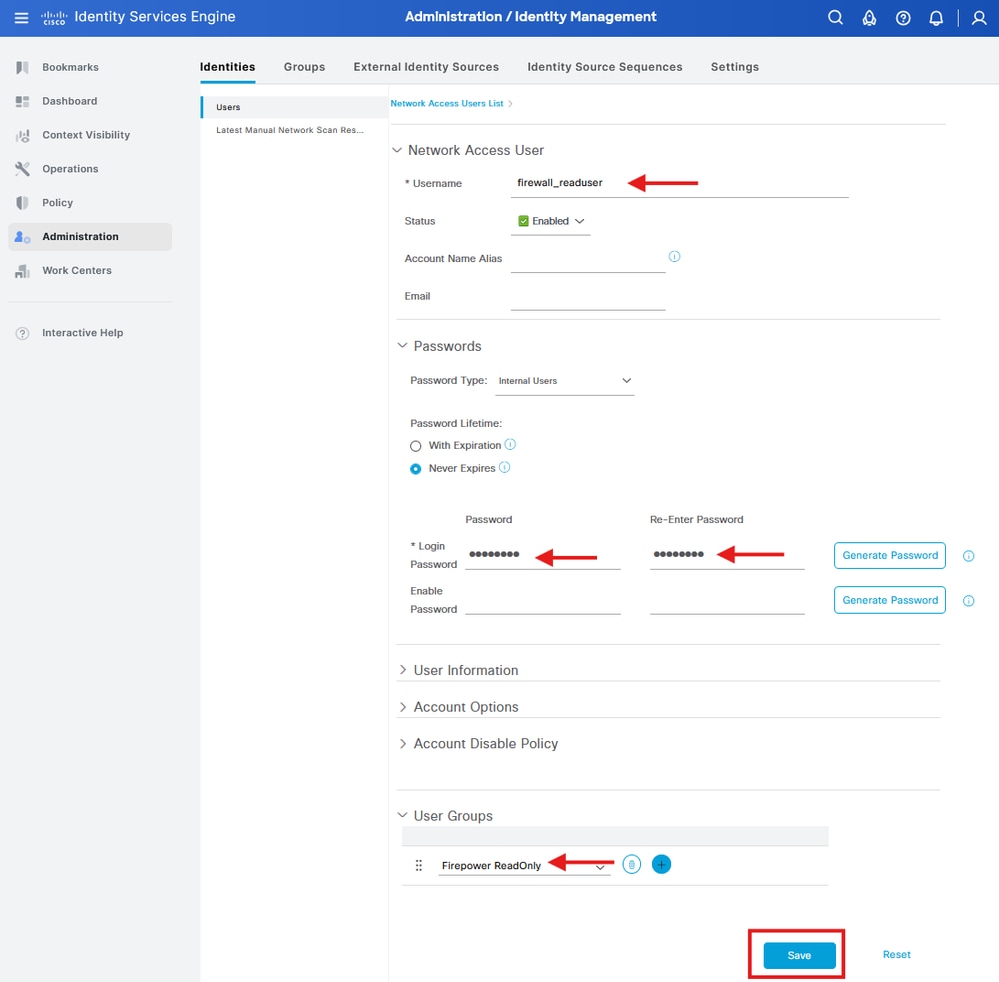

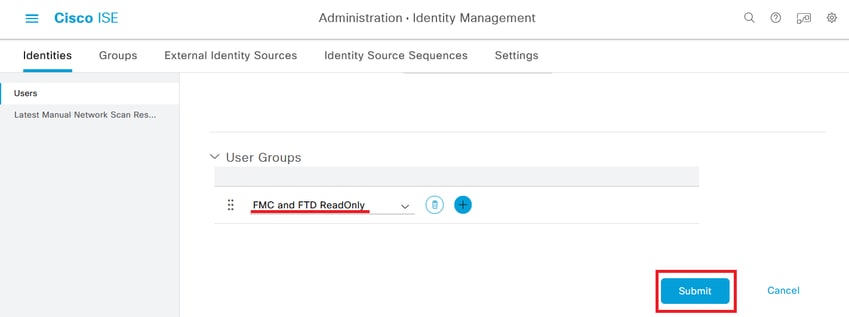

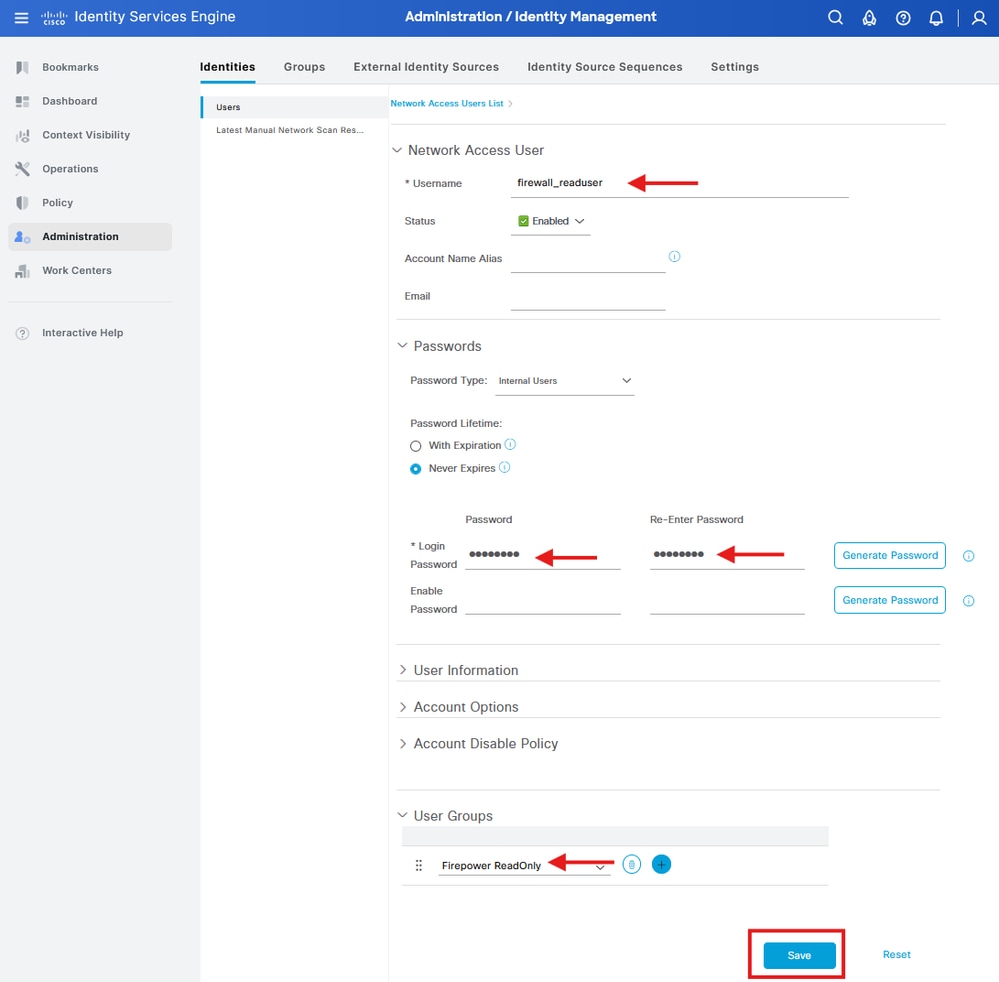

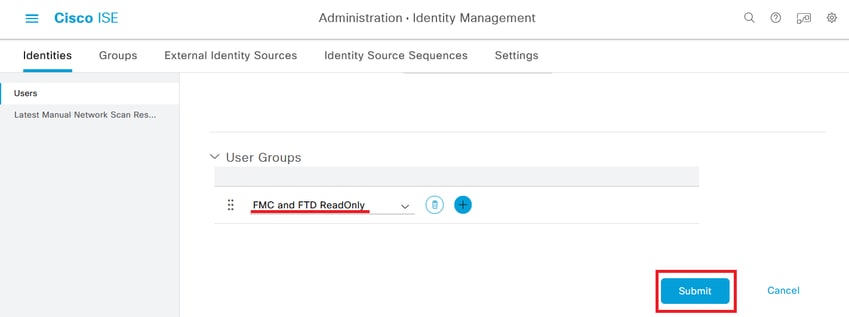

步驟5.2.添加具有只讀許可權的使用者。分配名稱、密碼和組Firepower ReadOnly。

建立授權配置檔案

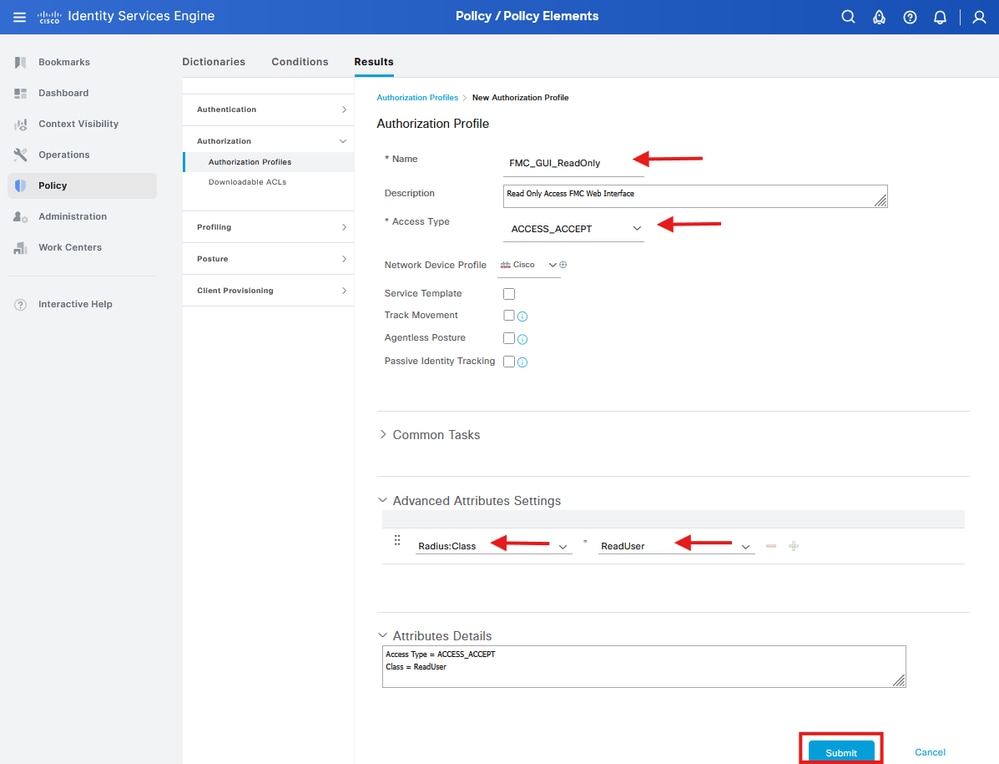

步驟6.為FMC Web Interface Admin使用者建立授權配置檔案。

導航至  >Policy > Policy Elements > Results > Authorization > Authorization Profiles > +Add。

>Policy > Policy Elements > Results > Authorization > Authorization Profiles > +Add。

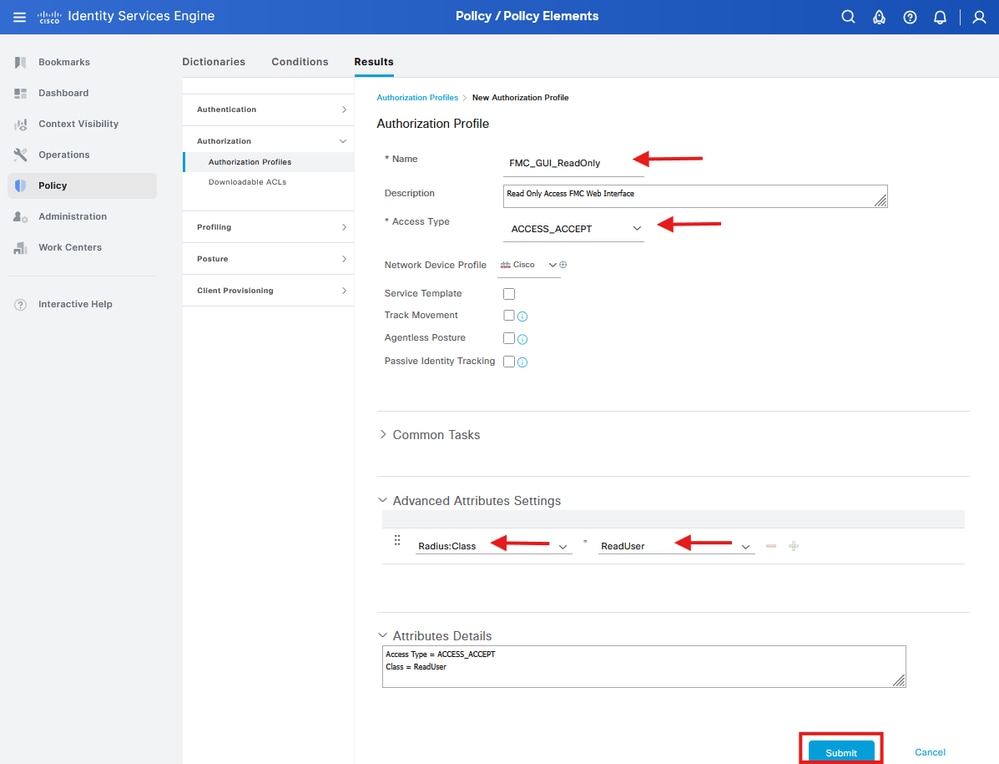

定義Authorization Profile的名稱,將Access Type保留為ACCESS_ACCEPT。

在Advanced Attributes Settings下,新增值為Administrator的Radius > Class—[25],然後按一下Submit。

步驟6.1.重復上一步為FMC Web介面只讀使用者建立授權配置檔案。這次使用ReadUser而不是Administrator值建立Radius類。

附註:對於FMC(所有版本)和FTD(6.2.3和6.3),必須在FMC外部身份驗證對象中定義命令列介面(CLI)訪問的使用者,我在FMC配置過程的步驟4中顯示了這些使用者。對於FTD 6.4及更新版本,我們建議您在下一步驟中顯示的內容中定義RADIUS伺服器上的使用者。

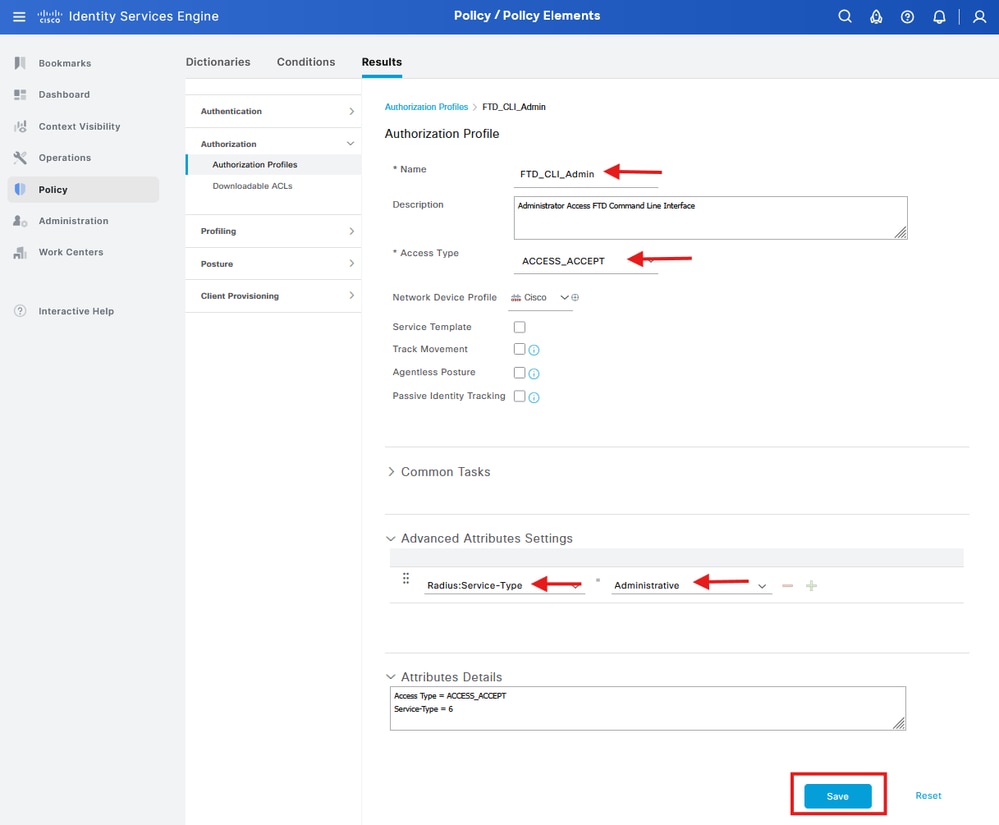

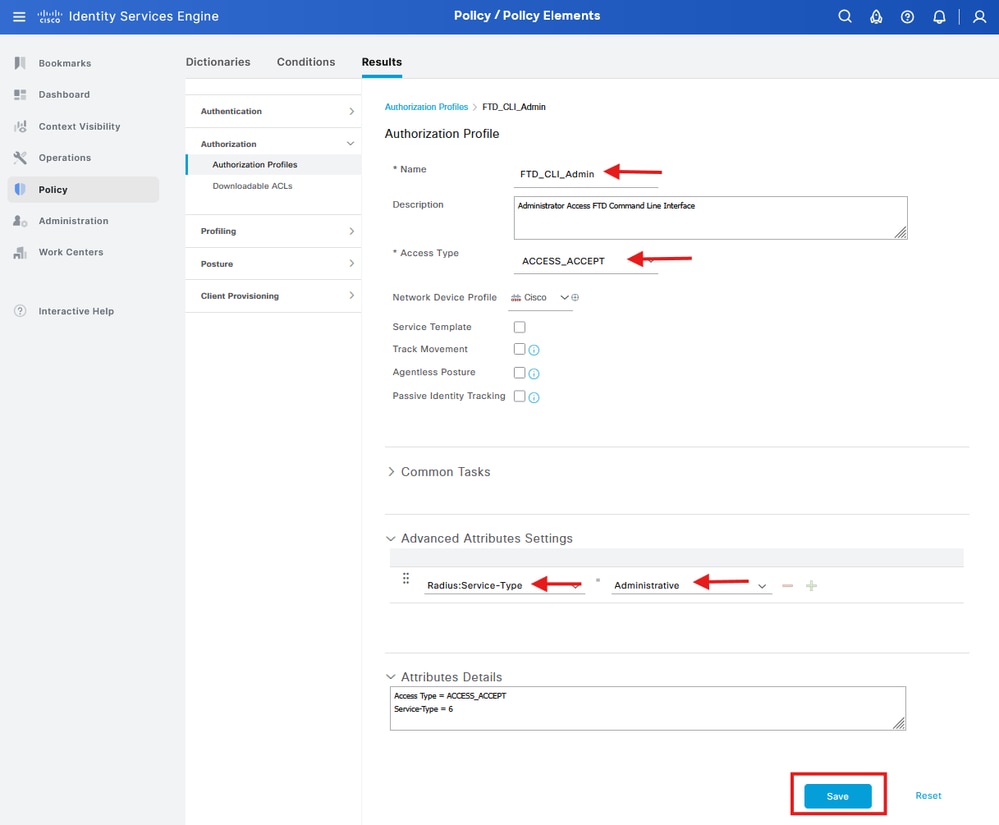

步驟7.為具有管理員許可權的FTD CLI使用者建立授權設定檔。

導航至  >Policy > Policy Elements > Results > Authorization > Authorization Profiles > +Add。

>Policy > Policy Elements > Results > Authorization > Authorization Profiles > +Add。

定義Authorization Profile的名稱,將Access Type保留為ACCESS_ACCEPT。

在Advanced Attributes Settings下新增值為Administrative的Radius > Service-Type—[6],然後單擊Submit。

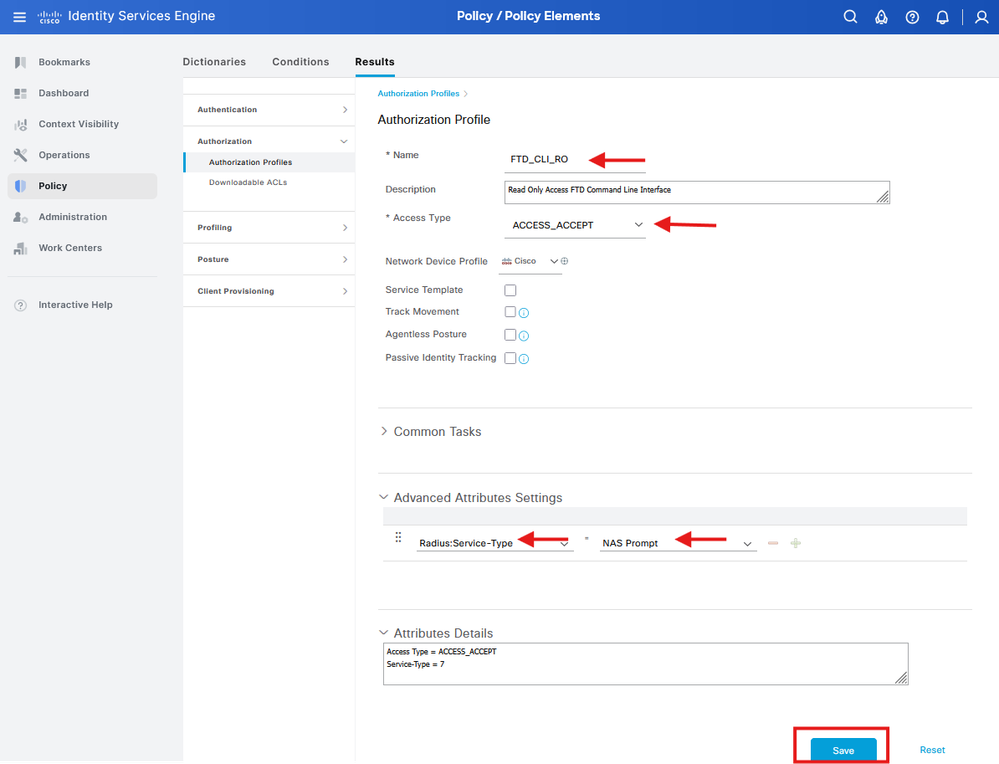

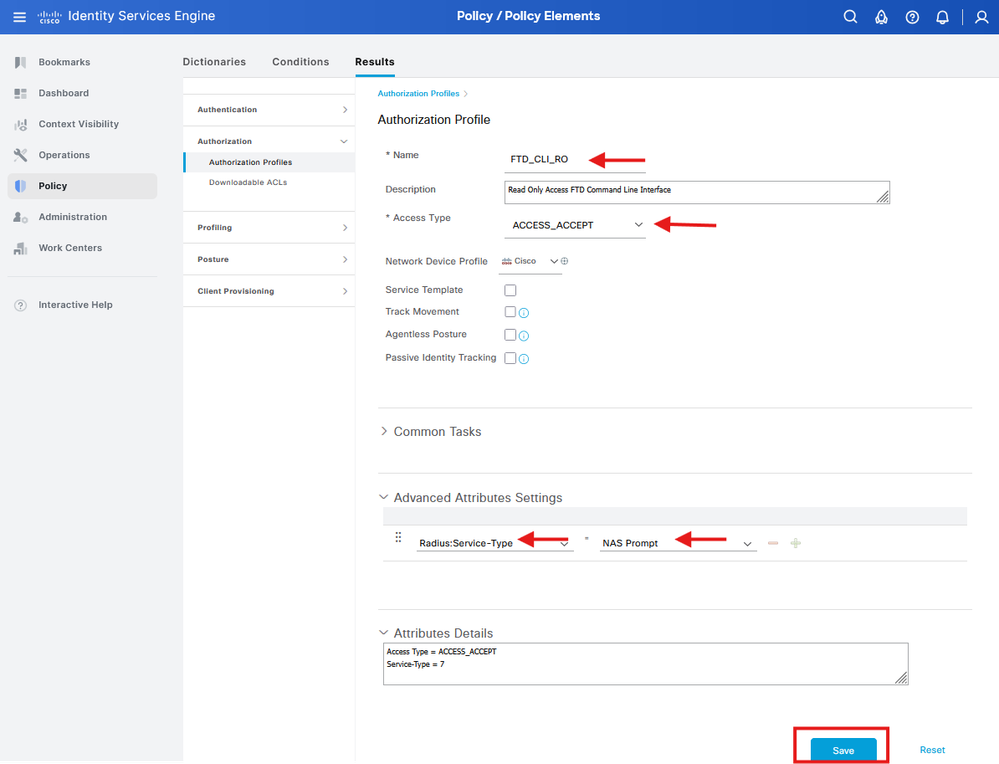

步驟7.1.重復上一步驟為FTD CLI唯讀使用者建立授權設定檔。這次改為使用NAS Prompt值建立Radius > Service-Type -[6]。

新增新策略集

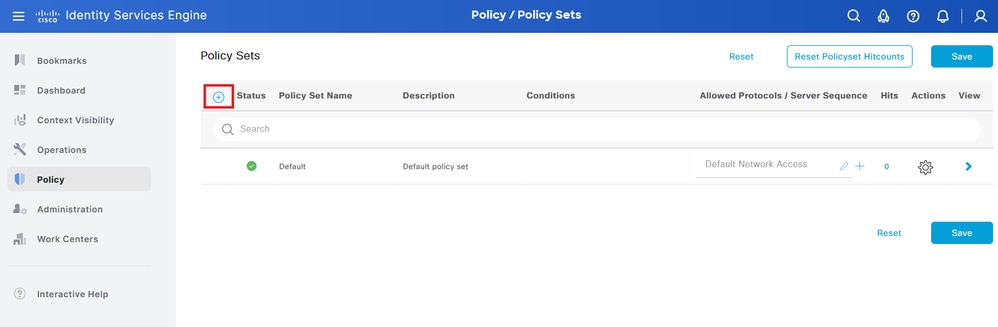

步驟8.創建與FMC IP地址匹配的策略集。這是為了防止其他裝置向使用者授予訪問許可權。

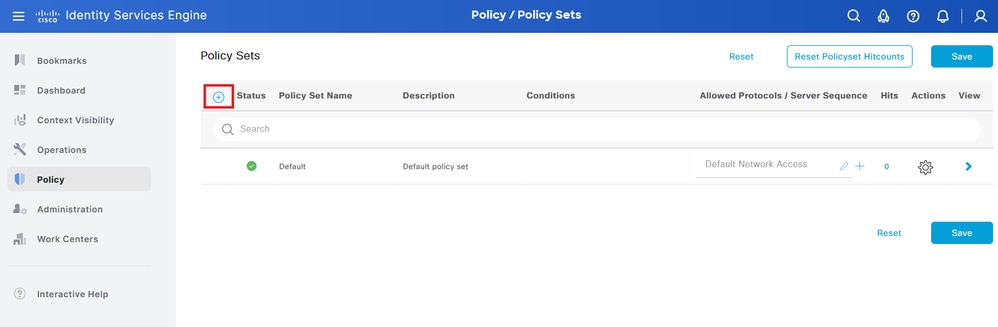

導航至  >策略>策略集>

>策略>策略集>  圖示位於左上角。

圖示位於左上角。

步驟8.1.新行位於策略集的頂部。

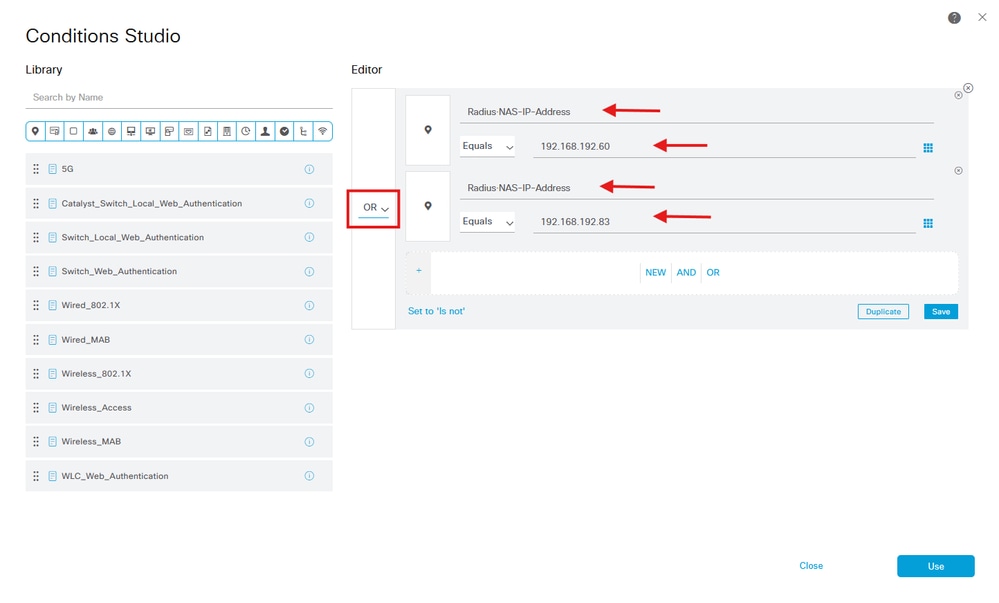

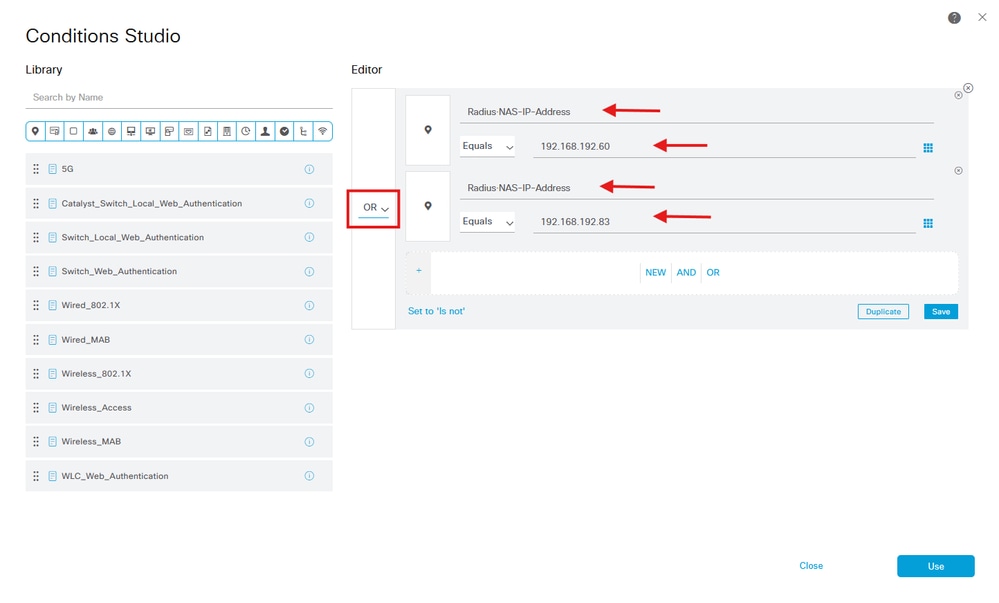

命名新策略,並為與FMC IP地址匹配的RADIUS NAS-IP-Address屬性新增頂端條件。

新增帶有OR的第二個條件以包括FTD的IP地址。

按一下Use以保留更改並退出編輯器。

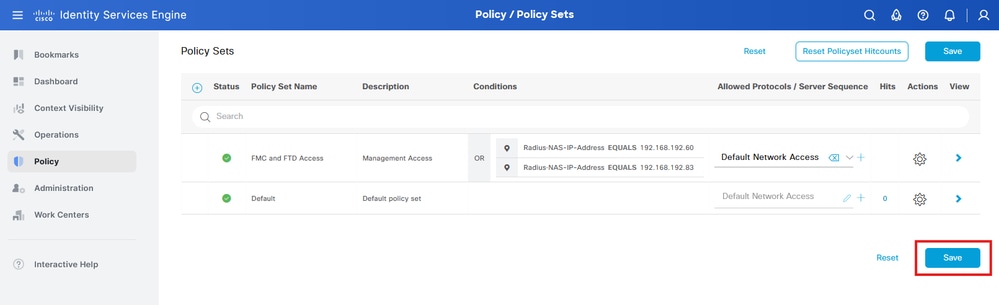

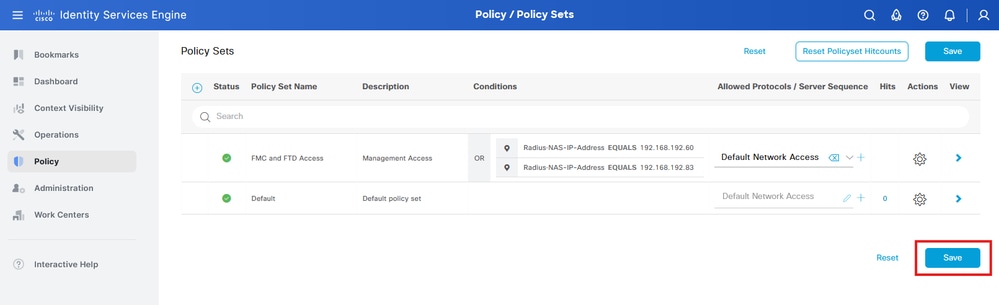

步驟8.2.完成後點選儲存。

提示:在本練習中,我們允許使用Default Network Access Protocols清單。您可以建立一個新清單並根據需要縮小該清單的範圍。

步驟9.通過按一下檢視新策略集  圖示置於行的末尾。

圖示置於行的末尾。

展開Authorization Policy選單並推送  圖示新增新的規則,以允許訪問具有管理員許可權的使用者。

圖示新增新的規則,以允許訪問具有管理員許可權的使用者。

給它起個名字。

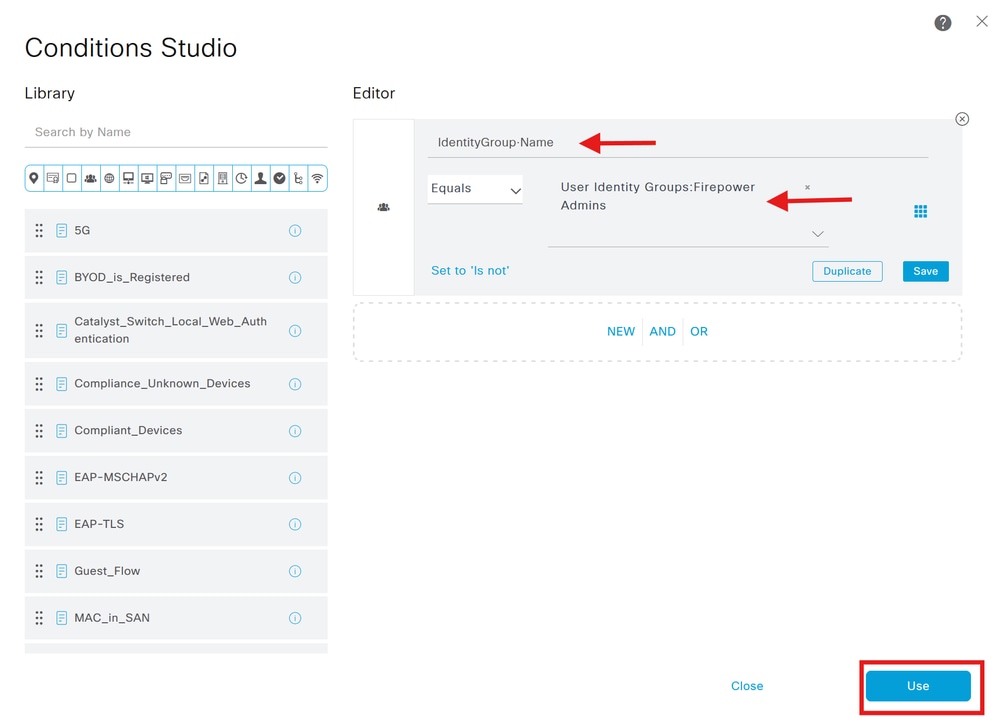

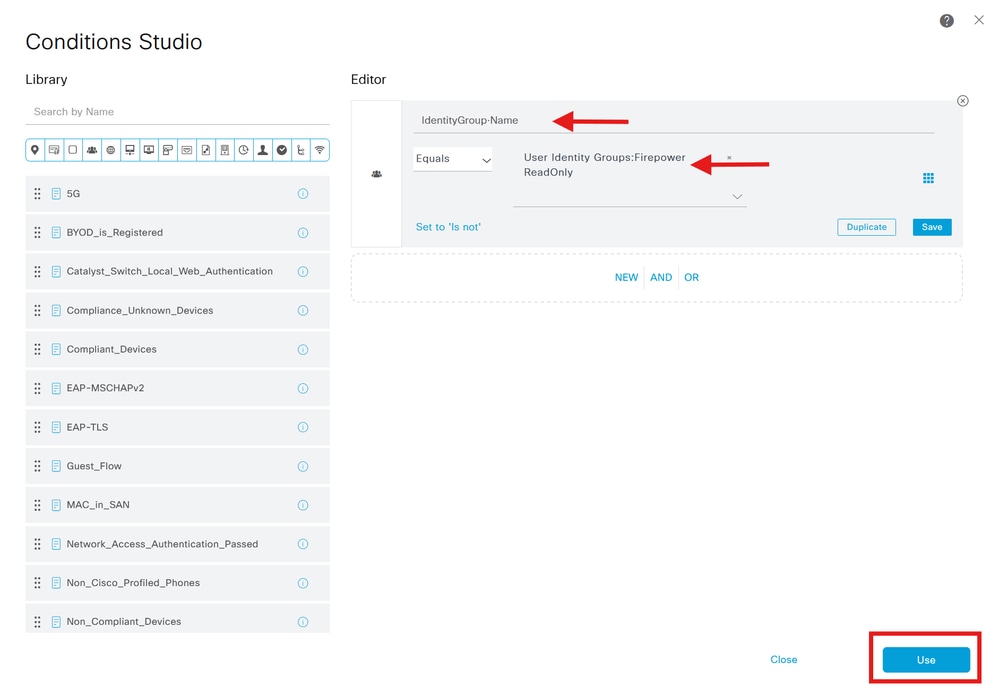

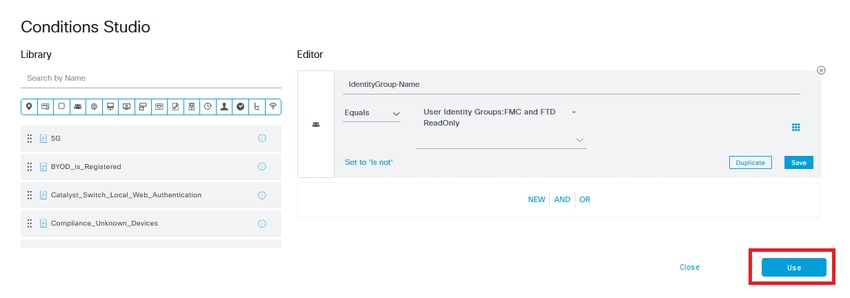

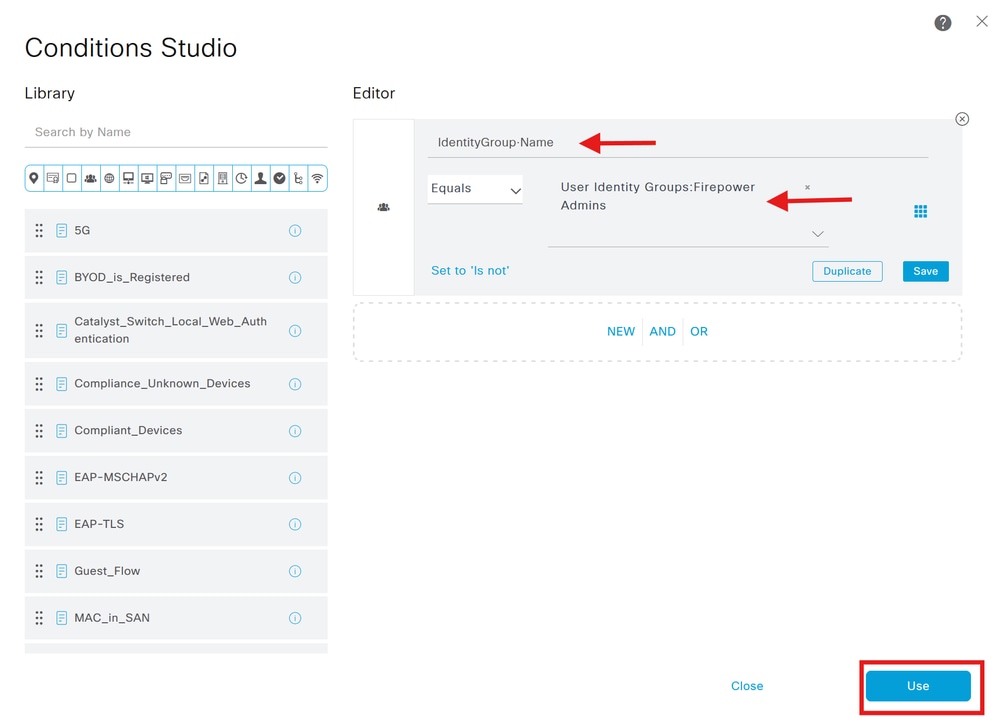

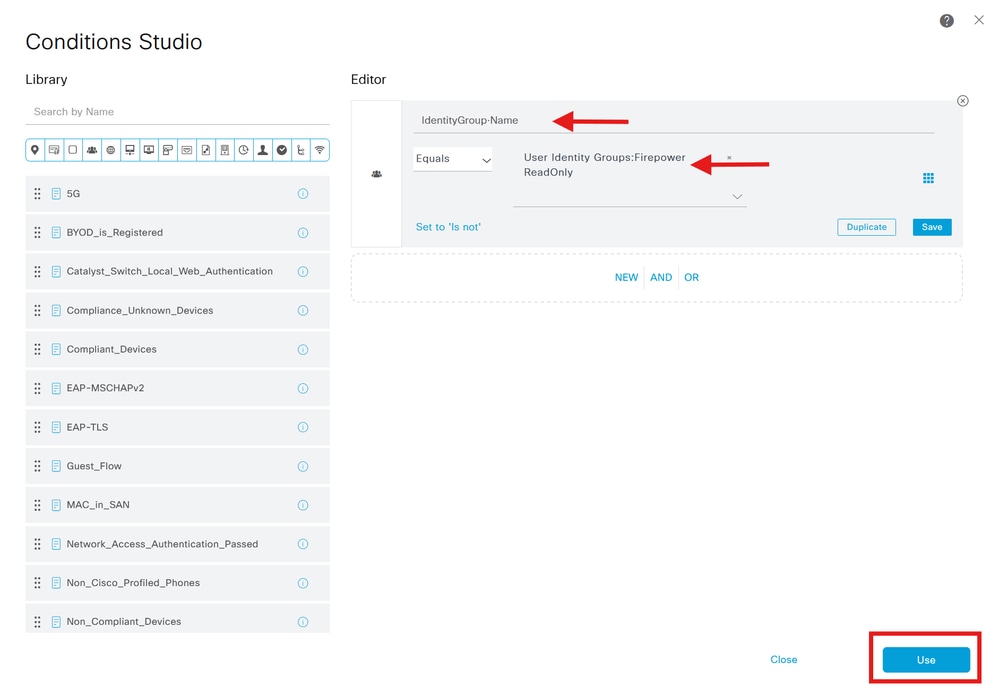

設定條件以匹配屬性名稱等於的詞典身份組,然後選擇使用者身份組:Firepower管理員(步驟4中建立的組名稱),然後點選使用。

步驟10.按一下  icon,新增第二個規則,以允許訪問具有只讀許可權的使用者。

icon,新增第二個規則,以允許訪問具有只讀許可權的使用者。

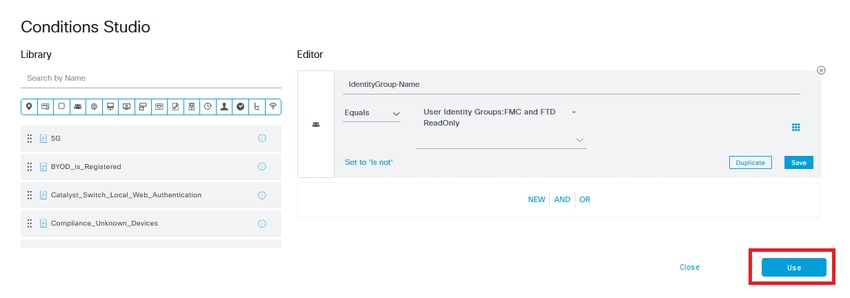

給它起個名字。

設定條件以匹配屬性名稱等於使用者身份組的字典身份組:Firepower只讀(在步驟4.1中建立的組名稱),然後點選使用。

步驟11.分別為每個規則設定授權配置檔案,然後點選儲存。

FMC配置

新增用於FMC身份驗證的ISE RADIUS伺服器

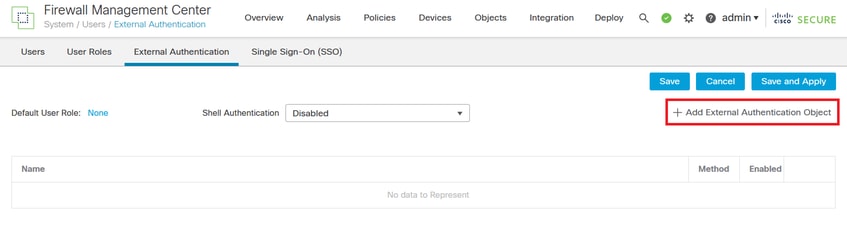

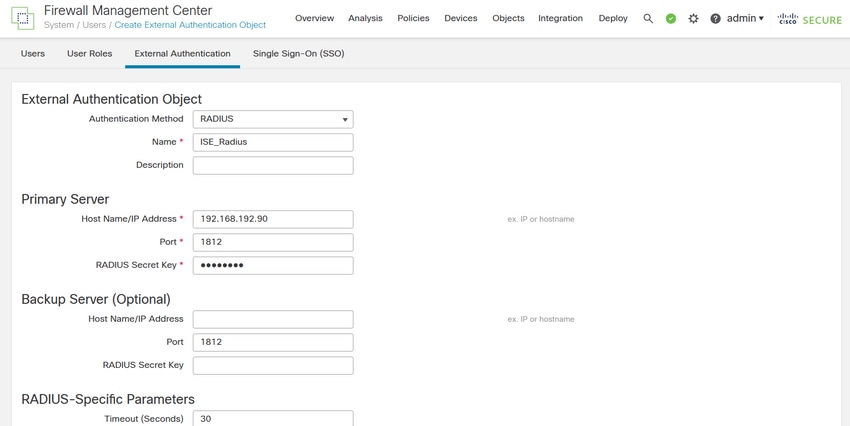

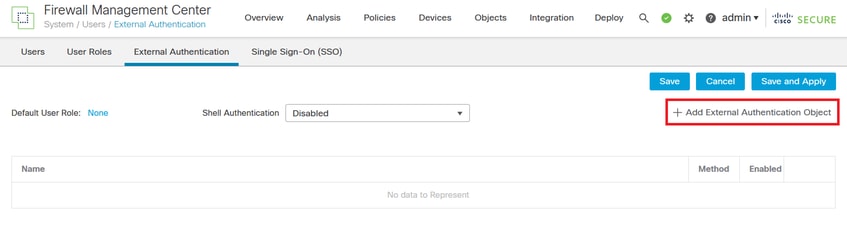

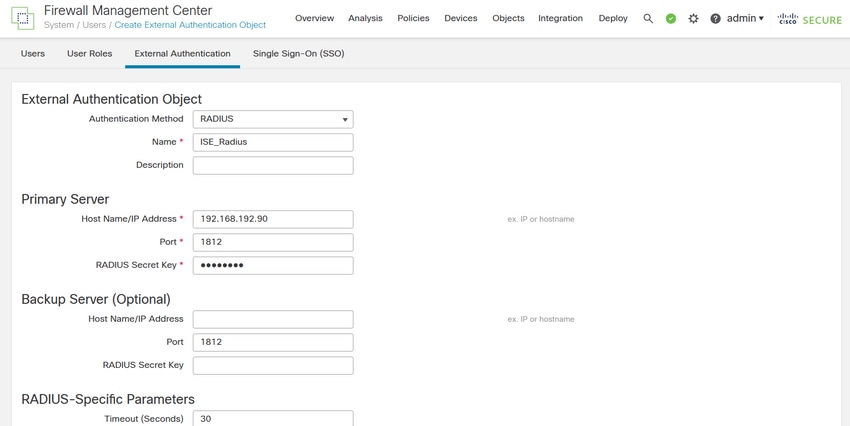

步驟1.在System > Users > External Authentication > + Add External Authentication Object下建立外部身份驗證對象。

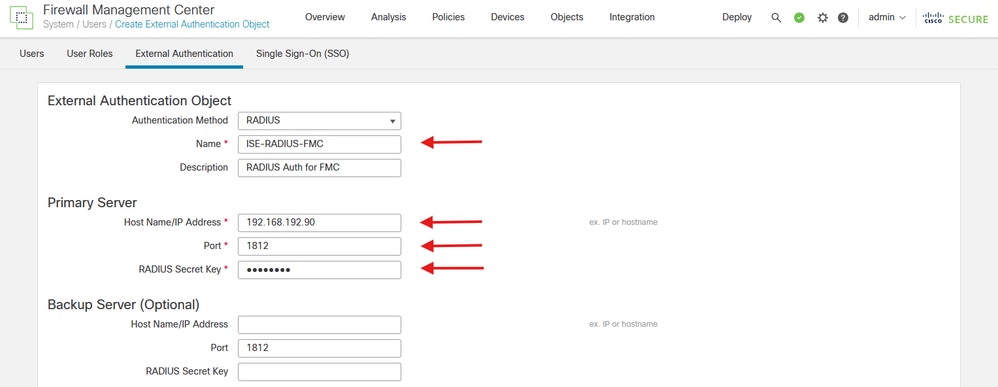

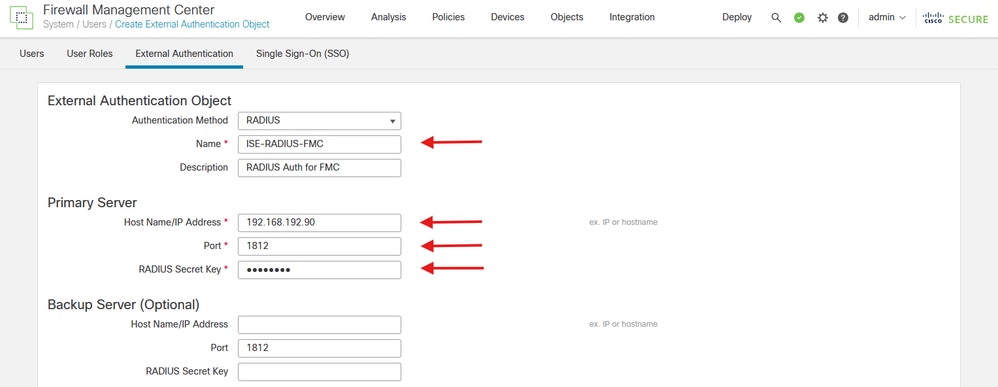

步驟2.選擇RADIUS作為驗證方法。

在External Authentication Object下,為新對象指定Name。

接下來,在Primary Server設定中,插入ISE IP地址和在ISE配置的第2步中使用的同一RADIUS金鑰。

步驟3.插入在ISE配置的步驟6和步驟7中配置的RADIUS類屬性值:Firewall_admin和firewall_readuser的Administrator和ReadUser。

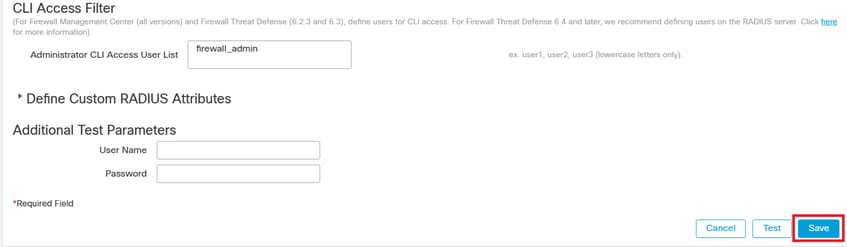

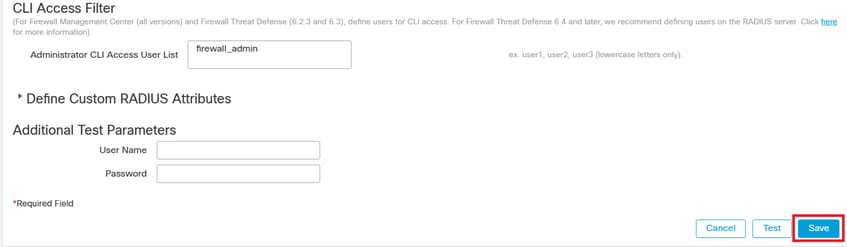

步驟4.使用必須對FMC具有CLI訪問許可權的使用者名稱填充CLI訪問過濾器(CLI Access Filter)下的管理員CLI訪問使用者清單。

完成後按一下Save。

附註:在此過程中,我們將使用「服務型別」屬性定義RADIUS伺服器上的使用者,以阻止只讀使用者使用專家許可權獲得FTD的CLI訪問許可權。

對於FMC CLI訪問,您必須使用此使用者清單。

注意:任何使用CLI訪問FMC的使用者都可以使用expert命令獲得Linux shell訪問許可權。Linux shell使用者可以獲得root許可權,這會帶來安全風險。確保使用CLI或Linux shell訪問限制使用者清單。

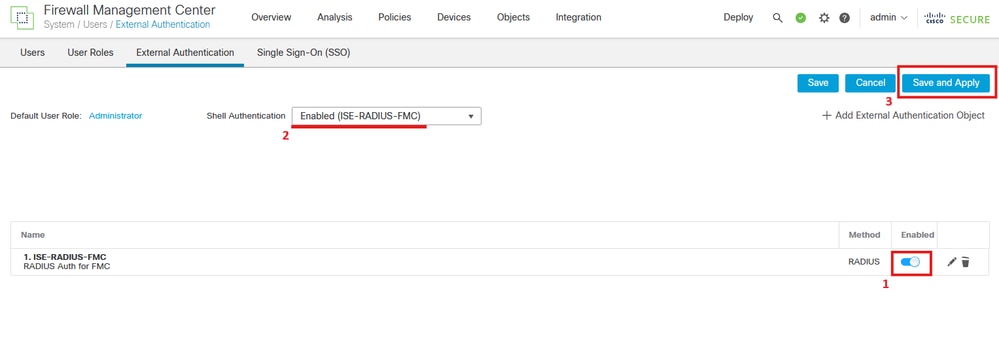

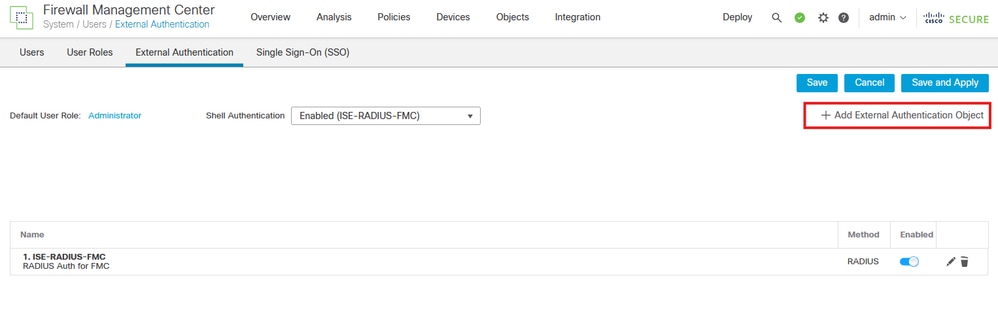

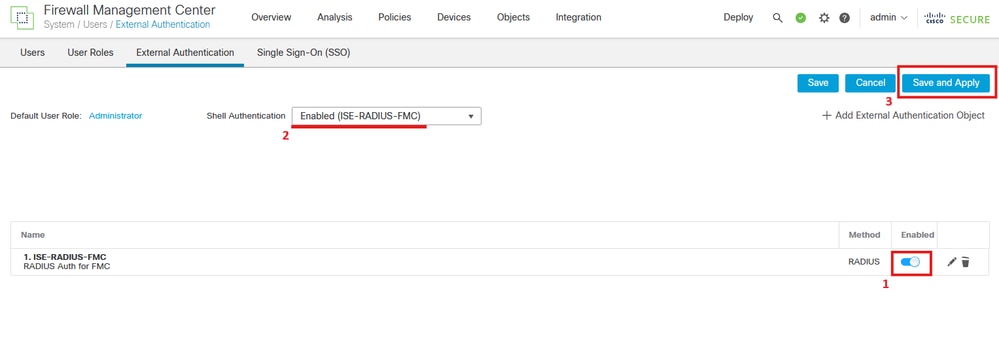

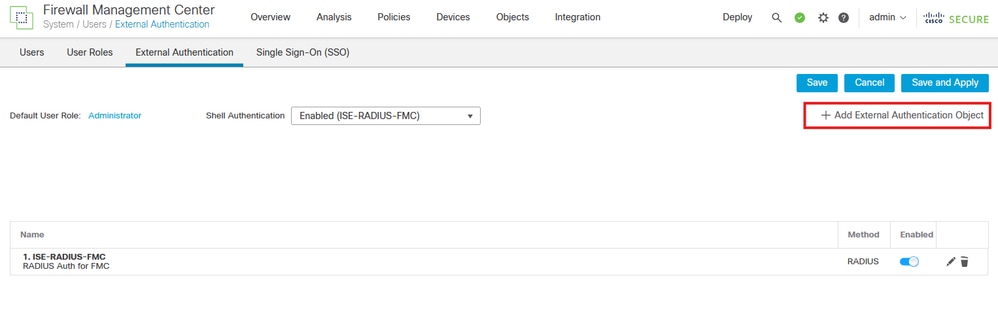

步驟5.啟用新對象。將其設定為FMC的Shell Authentication方法,然後按一下Save and Apply。

FTD組態

新增用於FTD身份驗證的ISE RADIUS伺服器

附註:您可以在管理中心和裝置之間共用同一對象,也可以建立單獨的對象,具體取決於您要定義使用者的位置及其必須具有的授權級別。在此場景中,我們將在RADIUS伺服器上定義使用者,因此我們需要為威脅防禦和管理中心建立單獨的對象。

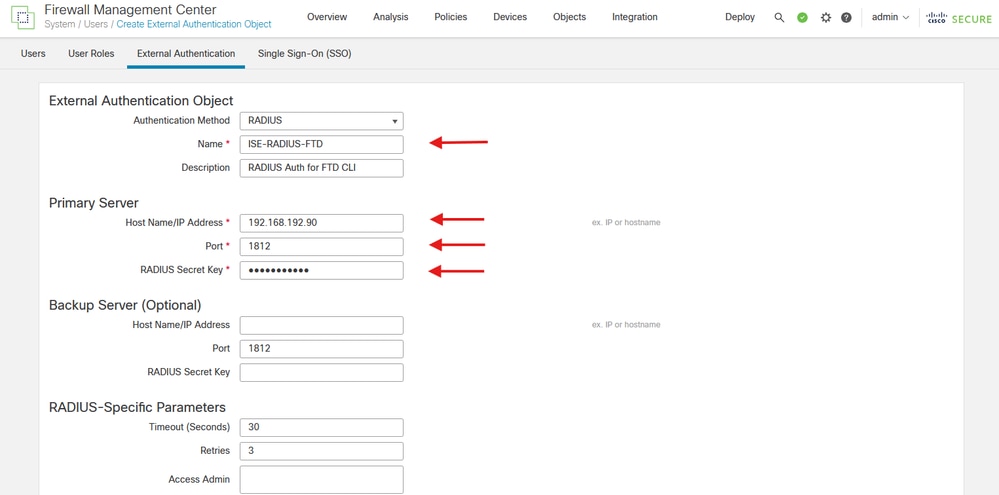

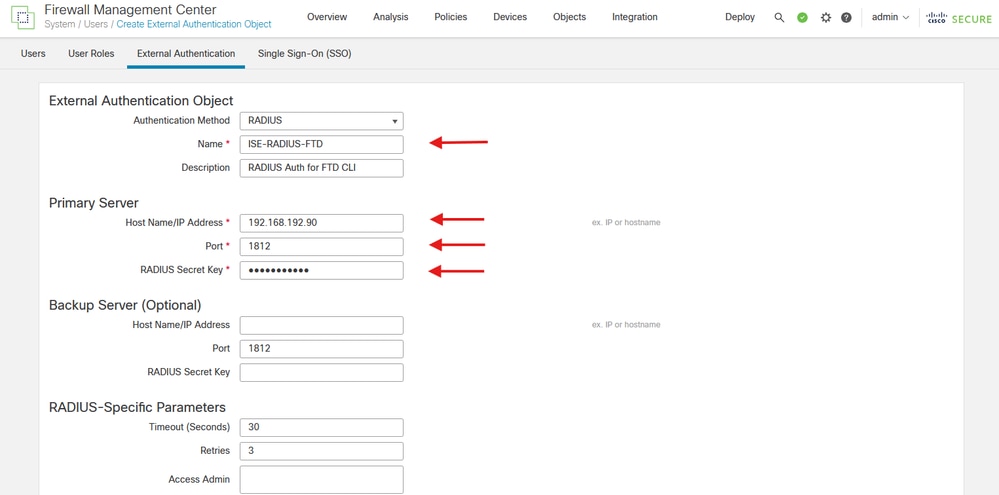

步驟1。與對FMC執行的操作相同,在System > Users > External Authentication > + Add External Authentication Object下建立外部身份驗證對象。

步驟2.選擇RADIUS作為驗證方法。

在External Authentication Object下,為新對象指定Name。

接下來,在主伺服器設定中,插入ISE IP地址和在ISE配置的第2.1步中使用的同一RADIUS金鑰。按一下「Save」

警告:FTD和FMC的超時範圍不同,因此如果您共用一個物件且變更預設值30秒,請確保FTD裝置的超時範圍不要超過較小的超時範圍(1-300秒)。如果將超時值設定為更高的值,威脅防禦RADIUS配置將不起作用。

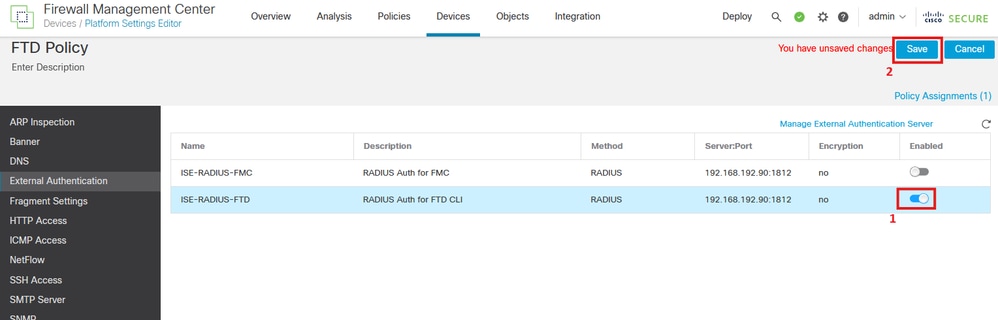

啟用RADIUS伺服器

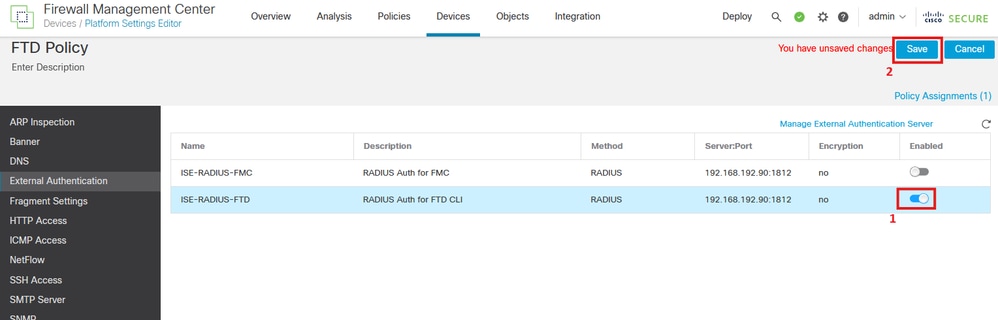

步驟1。在FMC GUI中導覽至Devices > Platform Settings。編輯當前策略,或建立新策略(如果您沒有分配給需要訪問的FTD)。在External Authentication下啟用RADIUS伺服器,然後按一下Save。

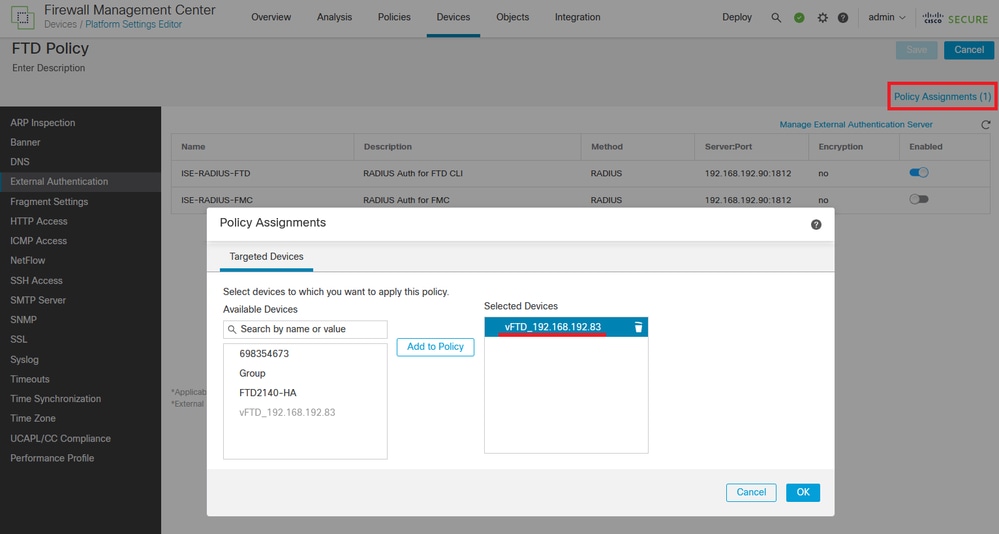

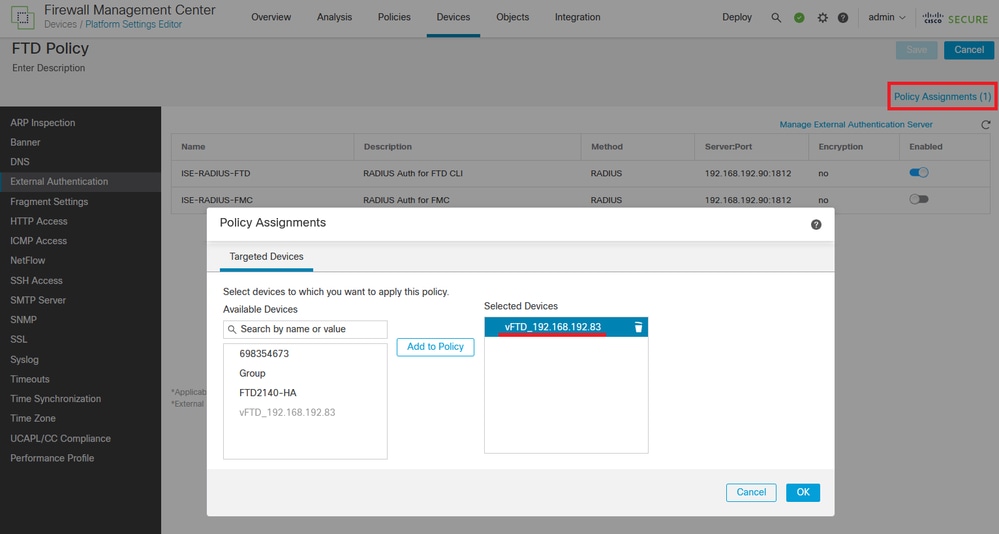

步驟2.確保您需要獲得存取的FTD列在「Policy Assignments as a Selected Device(作為選定裝置的策略分配)」下。

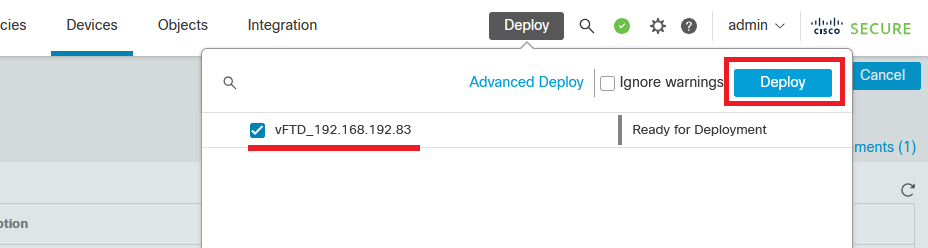

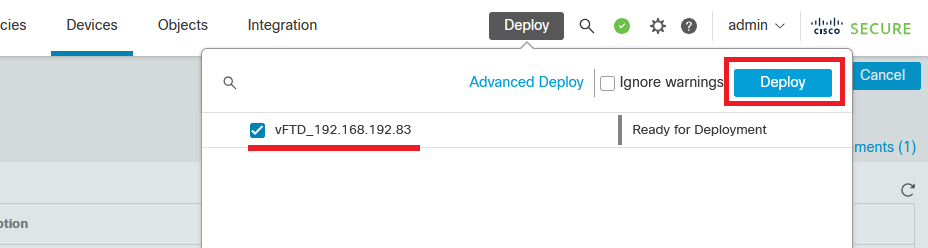

步驟3.部署更改。

附註:如果之前使用configure user add命令將某個存在的外部使用者名稱配置為內部使用者,威脅防禦首先會檢查該內部使用者的密碼,如果檢查失敗,則檢查RADIUS伺服器。請注意,您以後無法新增與外部使用者同名的內部使用者,因為部署將失敗;僅支援預先存在的內部使用者。

驗證

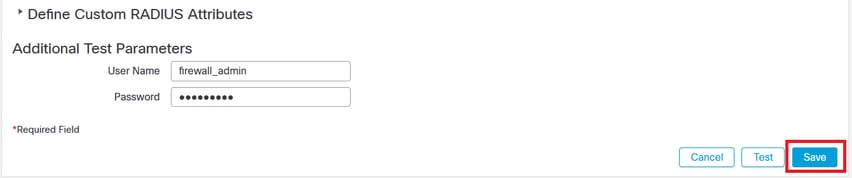

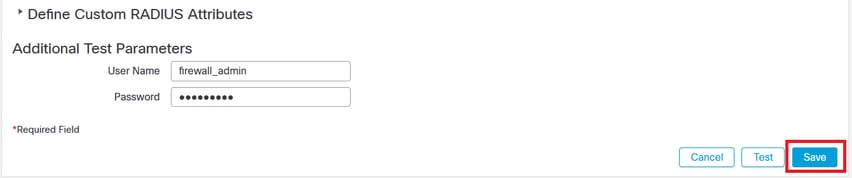

- 測試您的新部署是否正常工作。

- 在FMC GUI中,導覽至RADIUS伺服器設定,然後向下滾動至Additional Test Parameters一節。

- 輸入ISE使用者的使用者名稱和密碼,然後點選測試。

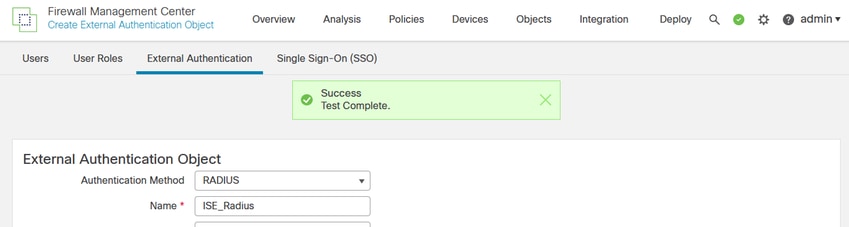

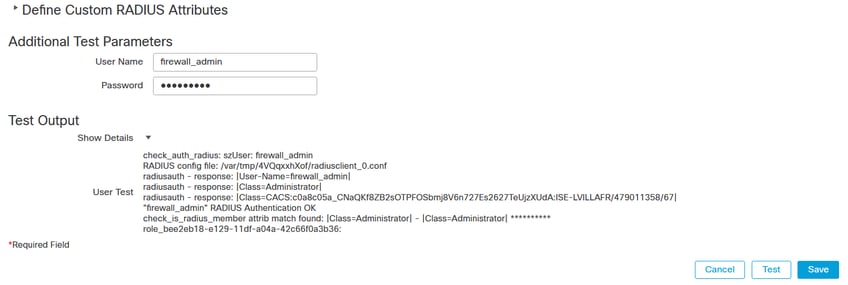

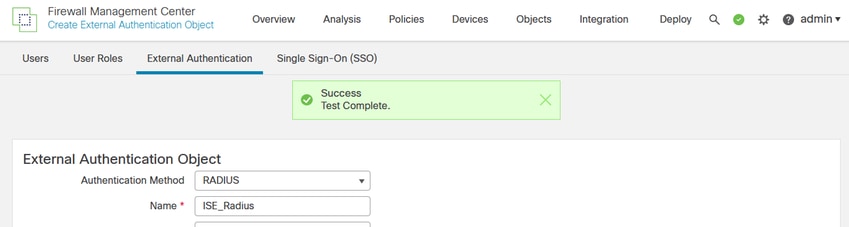

- 成功的測試在瀏覽器視窗的頂部顯示綠色的Success Test Complete消息。

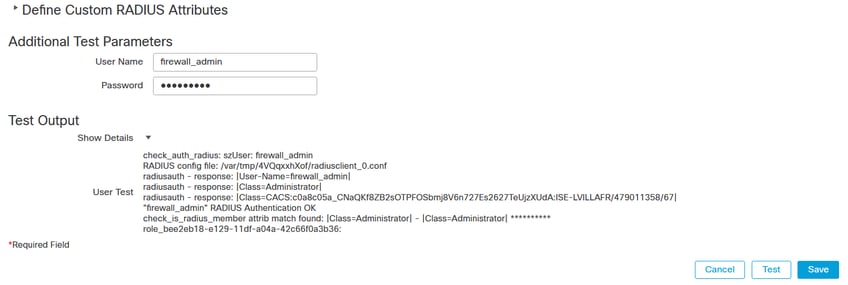

- 如需詳細資訊,可以展開測試輸出底下的Details。

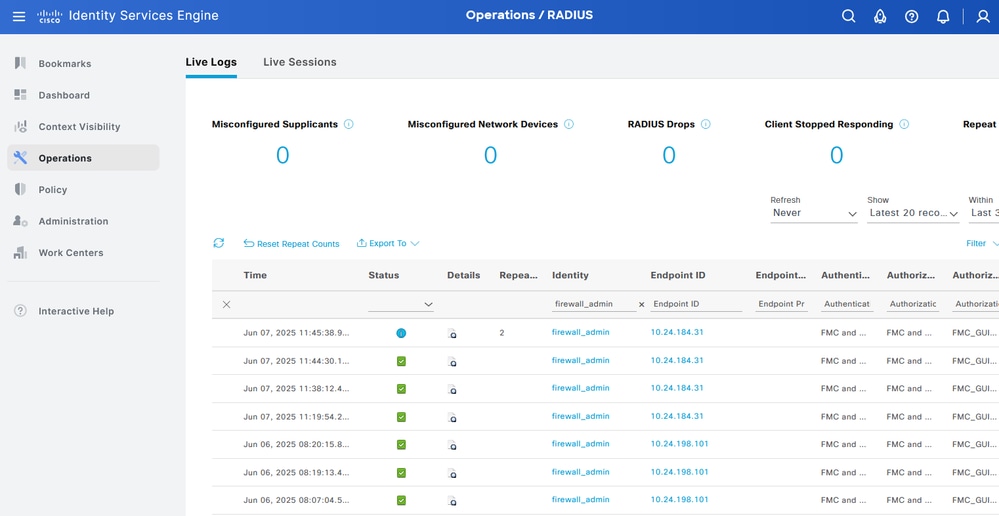

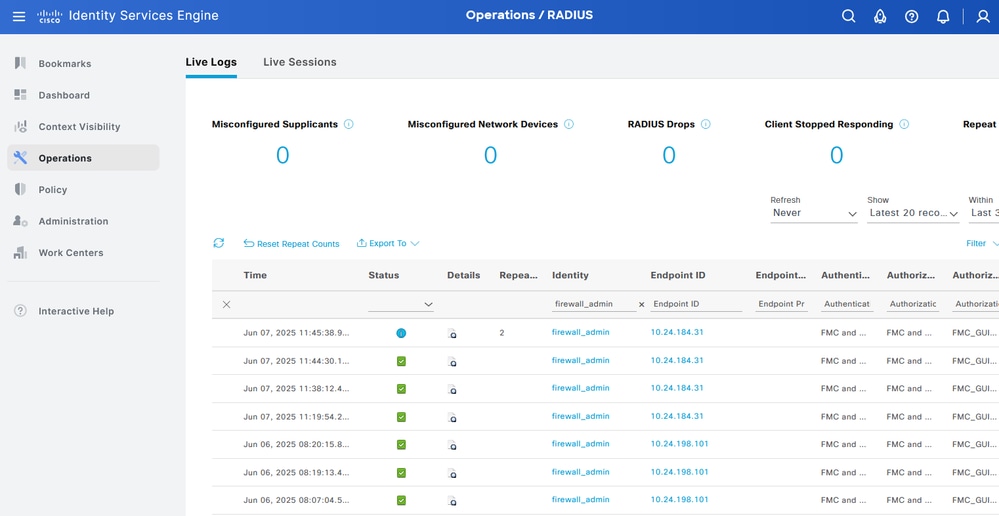

- 在Operations > RADIUS > Live Logs下,檢查ISE RADIUS中的身份驗證請求和響應。

意見

意見