簡介

本文檔介紹思科的客戶體驗(CX)雲代理。

必要條件

CX Cloud Agent 以虛擬機器 (VM) 的形式執行,並且可做為開放式虛擬裝置 (OVA) 或虛擬硬碟 (VHD) 下載。

需求

部署要求:

- 以下任何Hypervisor:

- VMware ESXi 5.5或更高版本

- Oracle Virtual Box 5.2.30或更高版本

- Windows Hypervisor版本2012到2022

- 虛擬機器監控程式可以託管具有以下需求的虛擬機器:

- 8 核心 CPU

- 16 GB 記憶體/RAM

- 200 GB 磁碟空間

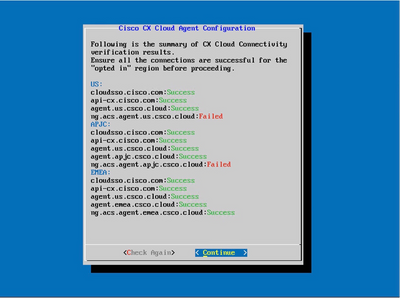

- 對於使用指定美國資料中心作為主要資料區域來儲存CX雲資料的客戶,CX雲代理必須能夠連線到此處所示的伺服器,使用完全限定域名(FQDN),並在TCP埠443上使用HTTPS:

- FQDN: agent.us.csco.cloud

- FQDN: ng.acs.agent.us.csco.cloud

- FQDN: cloudsso.cisco.com

- FQDN: api-cx.cisco.com

- 對於使用指定歐洲資料中心作為主要資料區域來儲存CX雲資料的客戶:CX雲代理必須能夠使用FQDN和在TCP埠443上使用HTTPS連線到此處顯示的兩個伺服器:

- FQDN: agent.us.csco.cloud

- FQDN: agent.emea.csco.cloud

- FQDN: ng.acs.agent.emea.csco.cloud

- FQDN: cloudsso.cisco.com

- FQDN: api-cx.cisco.com

- 對於使用指定亞太地區資料中心作為主要資料區域來儲存CX雲資料的客戶:CX雲代理必須能夠使用FQDN和在TCP埠443上使用HTTPS連線到此處所示的兩個伺服器:

- FQDN: agent.us.csco.cloud

- FQDN: agent.apjc.csco.cloud

- FQDN: ng.acs.agent.apjc.csco.cloud

- FQDN: cloudsso.cisco.com

- FQDN: api-cx.cisco.com

- 對於使用指定的歐洲和亞太地區資料中心作為其主要資料區域的客戶,僅在初始設定期間向CX雲註冊CX雲代理時需要連線到FQDN:agent.us.csco.cloud。成功向CX Cloud註冊CX Cloud後,就不再需要此連線。

- 對於CX雲代理的本地管理,必須可以訪問埠22。

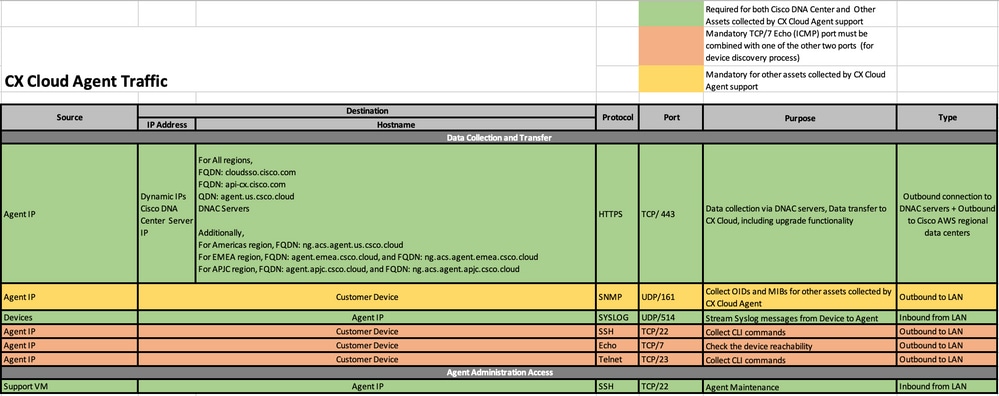

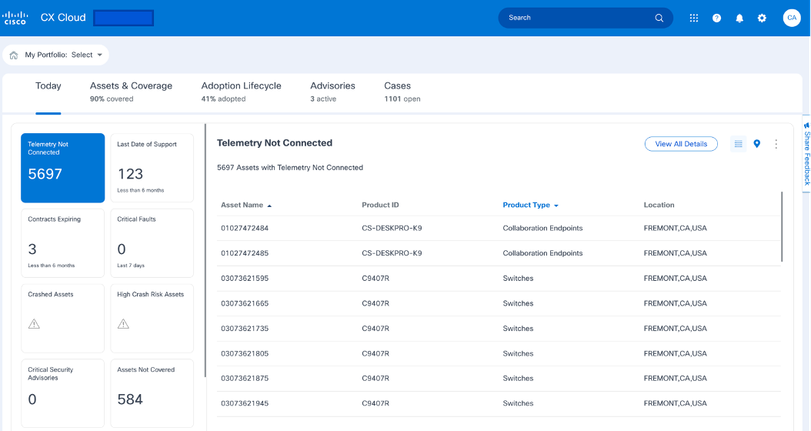

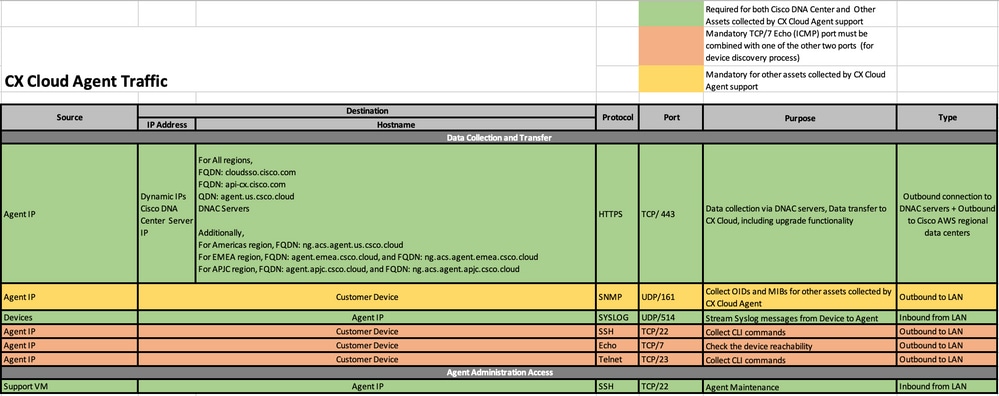

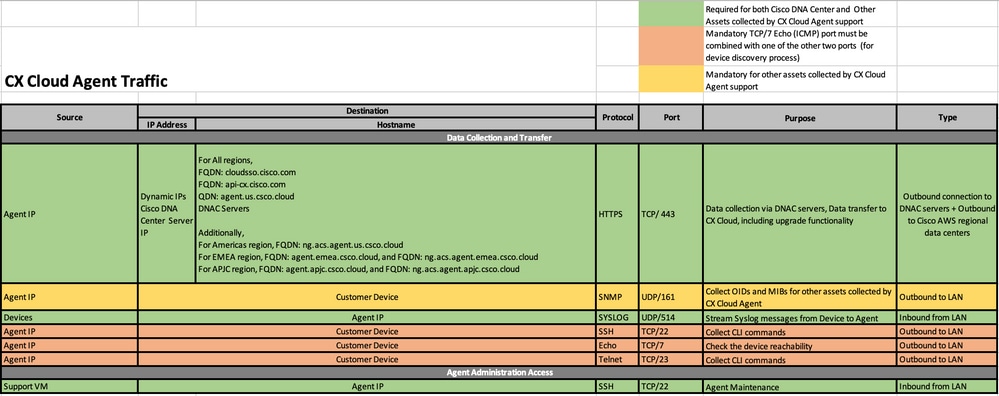

- 下表總結了必須打開和啟用CX雲代理才能正常運行的埠和協定:

背景資訊

思科(CX)雲代理是一個高度可擴展的平台,從客戶網路裝置收集遙測資料,為客戶提供可行的見解。CX Cloud Agent支援將活動運行配置資料轉換為在CX Cloud中顯示的主動和預測性見解的人工智慧(AI)/機器學習(ML)。

本指南針對CX Cloud Agent v2.2及後續版本。請參閱Cisco CX Cloud Agent頁以訪問以前的版本。

CX雲架構

CX雲架構

附註:本指南中的影像(以及其中的內容)僅供參考。實際內容可能有所不同。

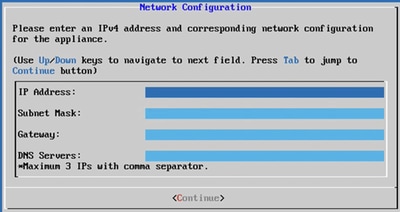

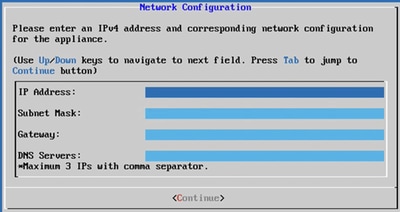

- 如果在VM環境中啟用了動態主機配置協定(DHCP),則會自動檢測到IP;否則,必須提供可用的IPv4地址、子網掩碼、預設網關IP地址和域名服務(DNS)伺服器IP地址。

- 僅支援IPv4。

- 認證的單節點和高可用性(HA)集群Cisco DNA中心版本為2.1.2.x到2.2.3.x、2.3.3.x、2.3.5.x和Cisco Catalyst Center虛擬裝置和Cisco DNA Center虛擬裝置。

- 如果網路具有SSL攔截,則允許清單CX雲代理的IP地址。

- 對於所有直接連線的資產,需要SSH許可權級別15。

- 僅使用提供的主機名;不能使用靜態IP地址。

關鍵網域存取

要開始CX雲之旅,使用者需要訪問這些域。僅使用提供的主機名;不使用靜態IP地址。

特定於CX雲代理門戶的域

| 主要網域 |

其他網域 |

| cisco.com |

mixpanel.com |

| csco.cloud |

cloudfront.net |

| split.io |

eum-appdynamics.com |

| appdynamics.com |

| tiqcdn.com |

| jquery.com |

CX雲代理OVA特定的域

| 美洲 |

歐洲、中東與非洲地區 |

亞太地區、日本及中國 |

| cloudsso.cisco.com |

cloudsso.cisco.com |

cloudsso.cisco.com |

| api-cx.cisco.com |

api-cx.cisco.com |

api-cx.cisco.com |

| agent.us.csco.cloud |

agent.us.csco.cloud |

agent.us.csco.cloud |

| ng.acs.agent.us.csco.cloud |

agent.emea.csco.cloud |

agent.apjc.csco.cloud |

| ng.acs.agent.emea.csco.cloud |

ng.acs.agent.apjc.csco.cloud |

注意:必須在埠443上為指定的FQDN啟用重定向的情況下,允許出站訪問。

Cisco DNA Center支援的版本

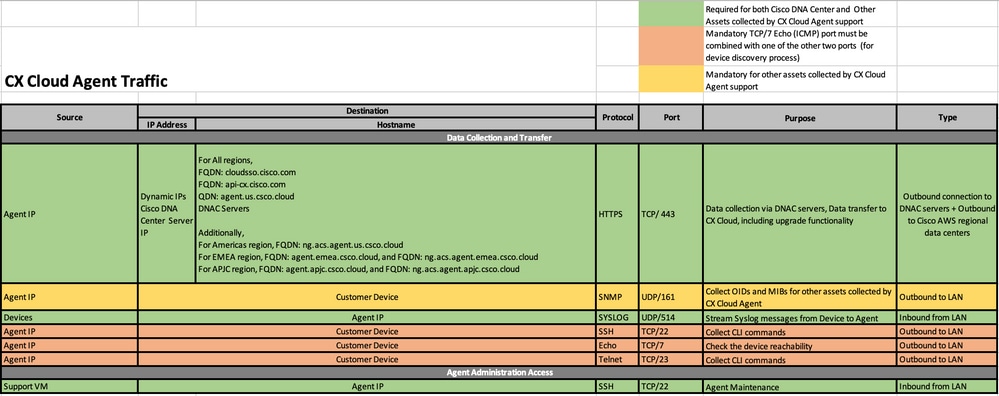

支援的單節點和HA集群Cisco DNA中心版本為2.1.2.x到2.2.3.x、2.3.3.x、2.3.5.x和Cisco Catalyst Center Virtual Appliance和Cisco DNA Center Virtual Appliance。

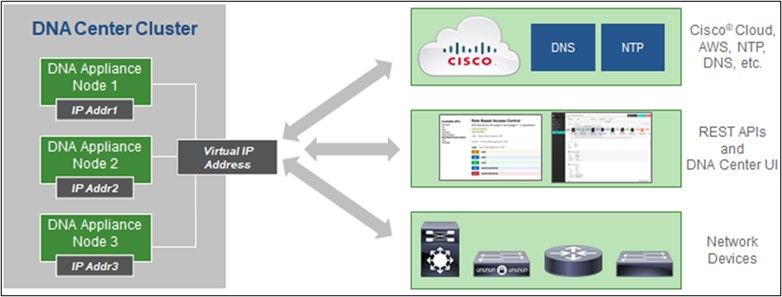

多節點 HA 叢集 Cisco DNA 中心

多節點 HA 叢集 Cisco DNA 中心

支援的瀏覽器

要獲得Cisco.com上的最佳體驗,建議使用以下瀏覽器的最新正式版本:

- Google Chrome

- Microsoft Edge

- Mozilla Firefox

支援的產品清單

要檢視CX Cloud Agent支援的產品清單,請參閱支援的產品清單。

連線資料來源

若要連線資料來源:

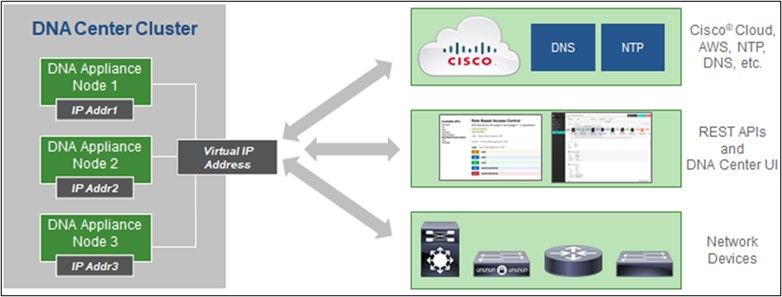

- 按一下cx.cisco.com登入到CX Cloud。

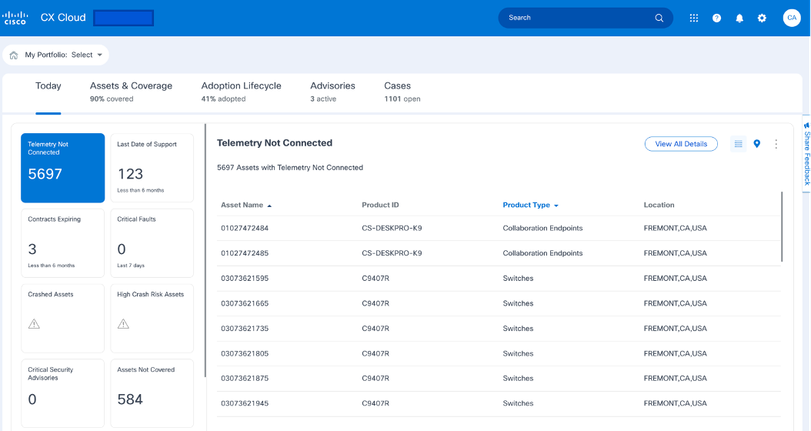

CX雲端首頁

CX雲端首頁

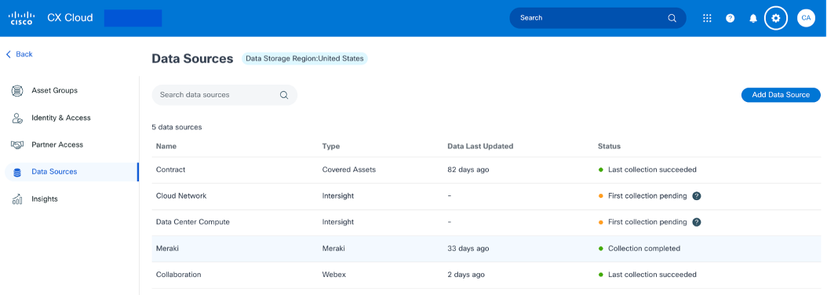

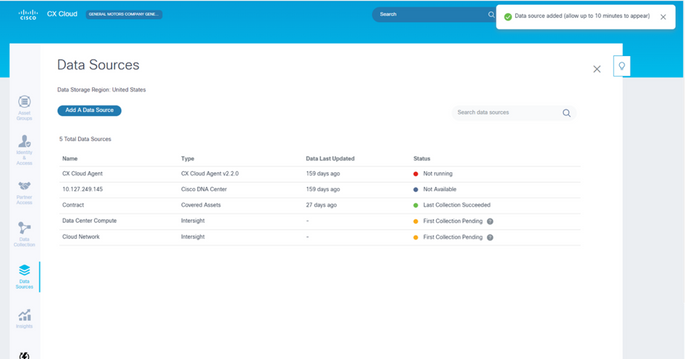

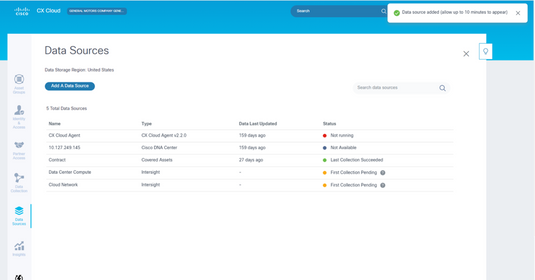

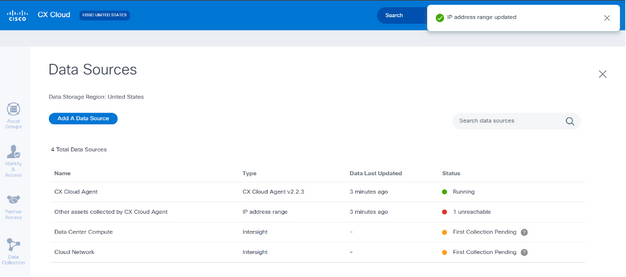

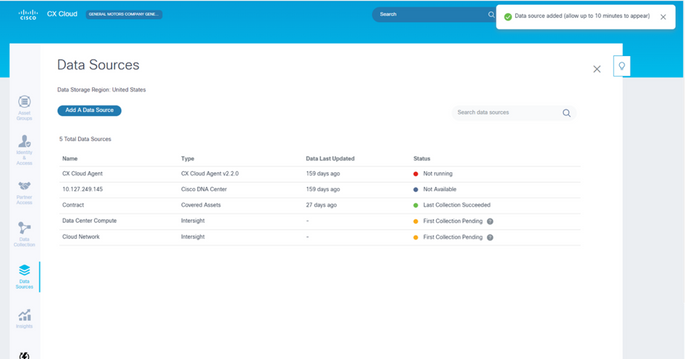

- 選擇管理中心圖示。此時將打開Data Sources窗口。

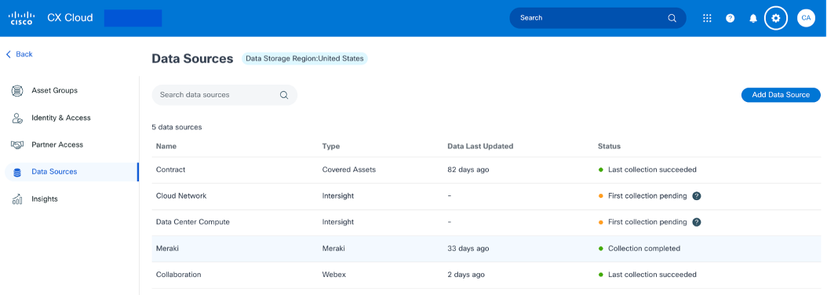

資料來源

資料來源

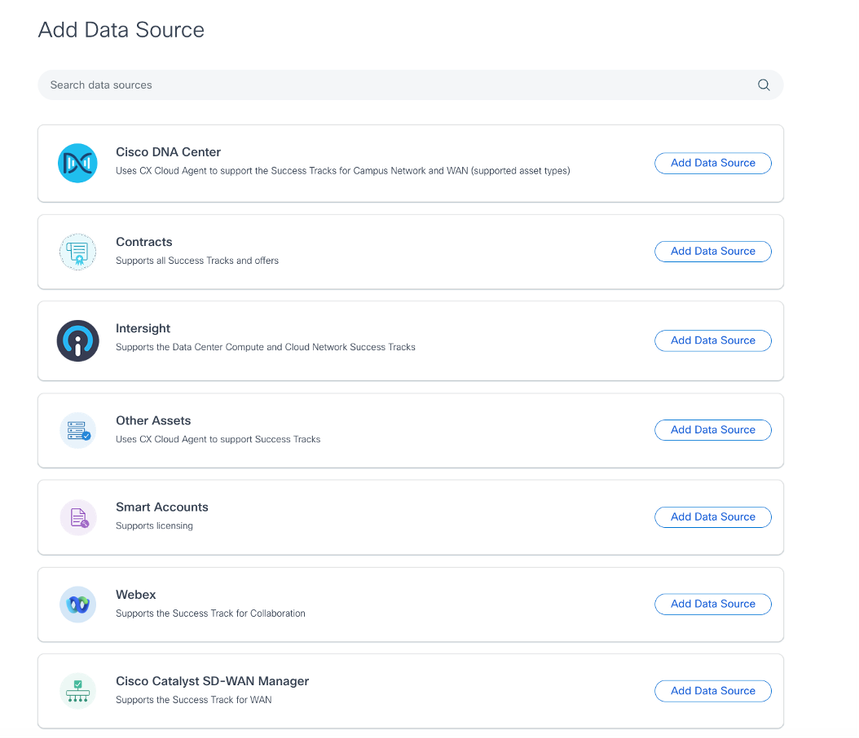

- 按一下Add Data Source。此時將打開Add Data Source窗口。 顯示的選項會根據客戶訂閱而有所不同。

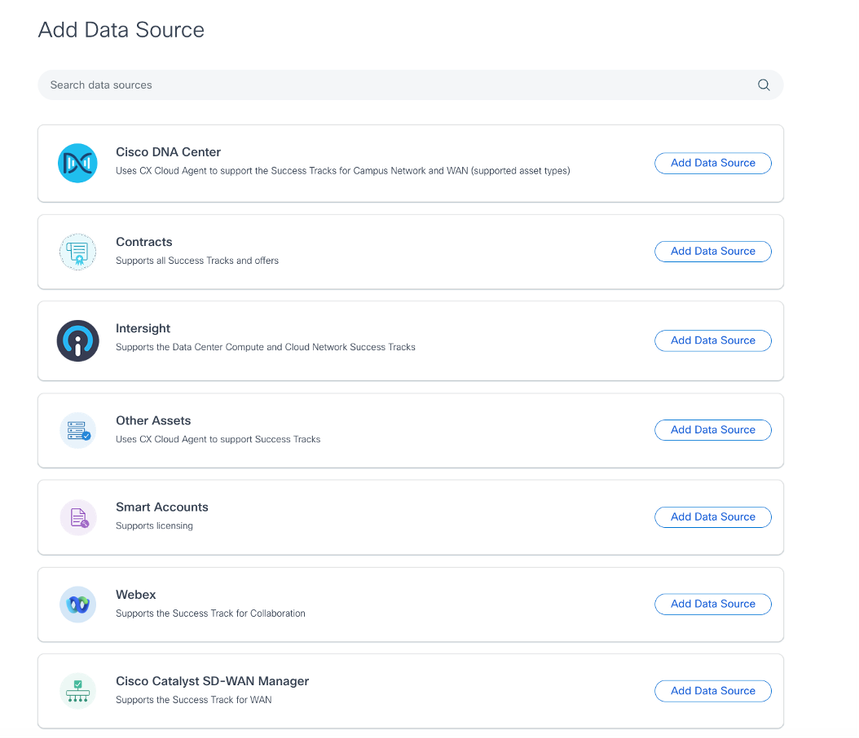

新增資料來源

新增資料來源

- 按一下Add Data Source以選擇適用的資料來源。如果之前未設定CX Cloud Agent,則會打開設定CX Cloud Agent窗口,必須在該窗口中完成設定。如果設定完成,連線將繼續。請參閱以下章節之一以繼續:

設定CX雲代理

增加思科DNA中心作為資料來源

新增其他資產作為資料來源

注意:僅當以前未配置直接裝置連線時,才能使用「其他資產」選項。

設定CX雲代理

如果之前未完成連線,則在連線資料來源時會提示CX雲代理設定。

要設定CX雲代理,請執行以下操作:

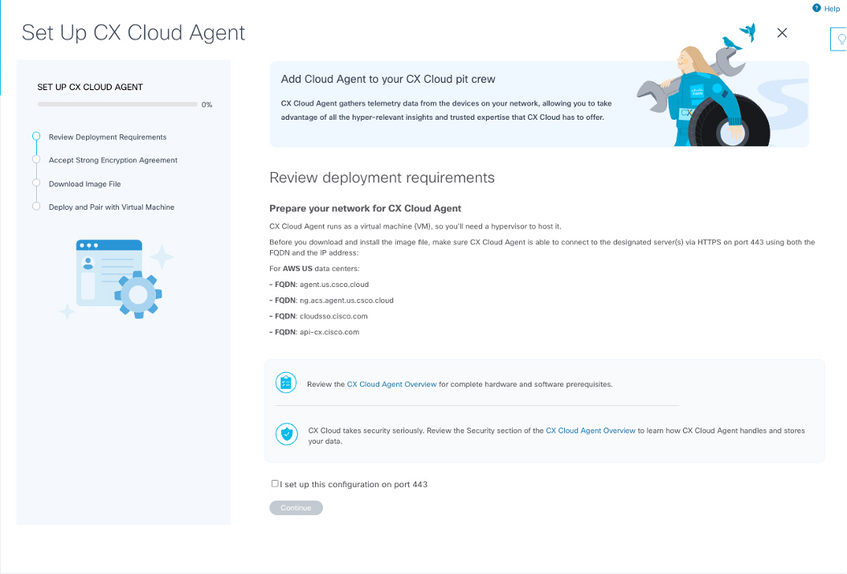

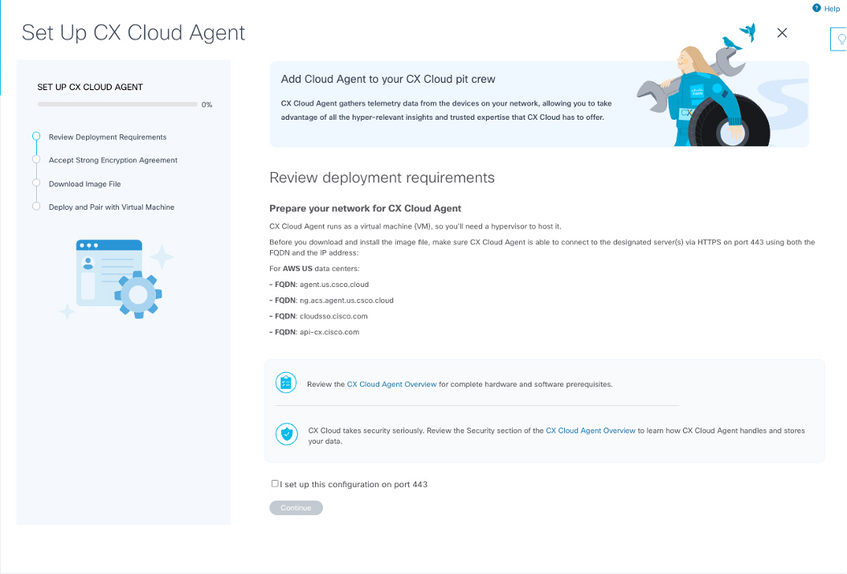

檢閱部署需求

檢閱部署需求

- 檢視檢視部署要求,並選擇I set up this configuration on port 443 覈取方塊。

- 按一下「Continue」(繼續)。Set Up CX Cloud Agent - Accept the strong encryption agreement窗口將打開。

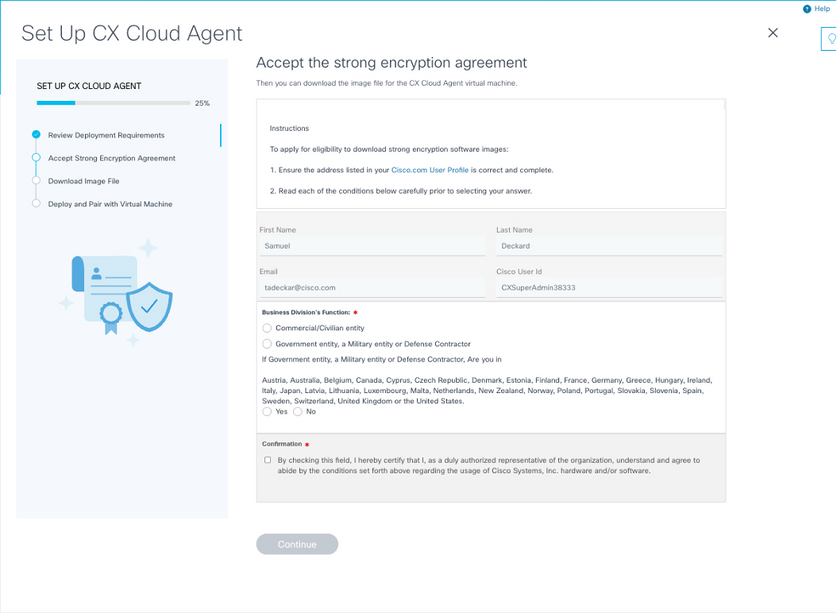

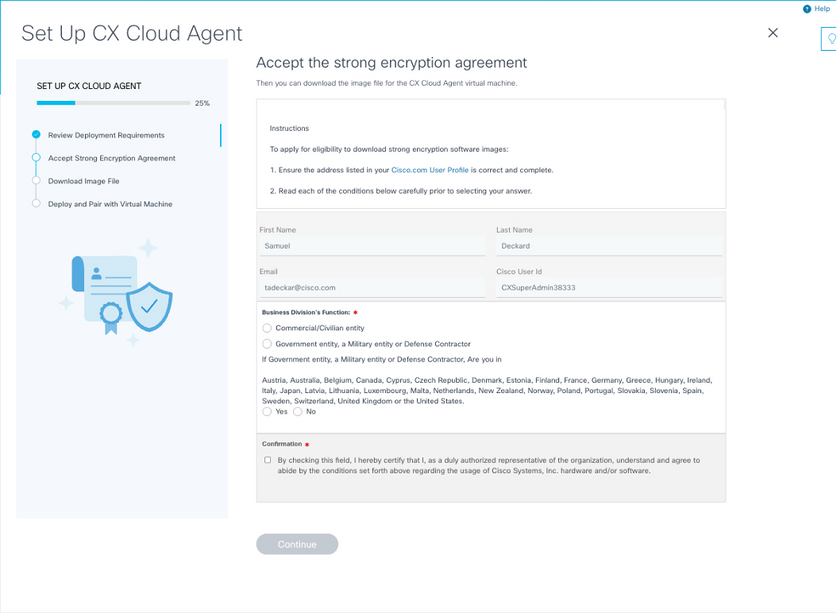

加密合約

加密合約

- 驗證First Name、Last Name、E-mail和Cisco User Id欄位中預先填充的資訊。

- 選擇適當的業務部門的功能。

- 選取「Confirmation」(確認)選取方塊,以同意使用條件。

- 按一下「Continue」(繼續)。Set Up CX Cloud Agent - Download image file窗口打開。

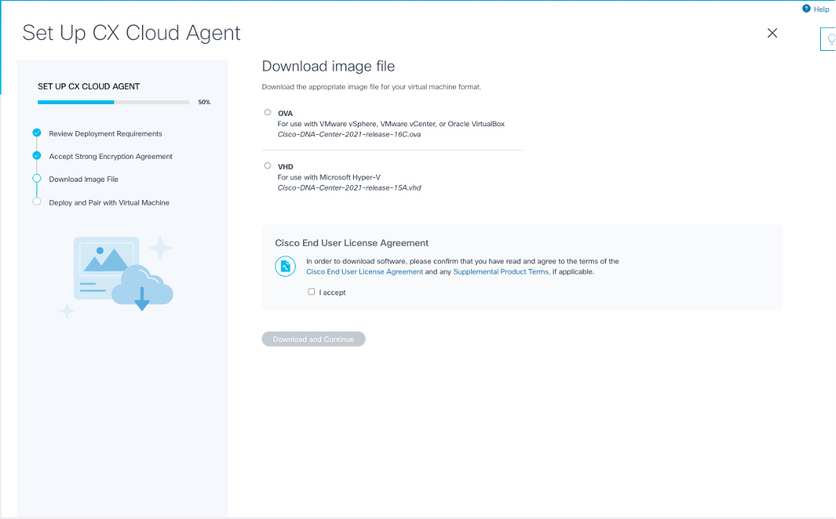

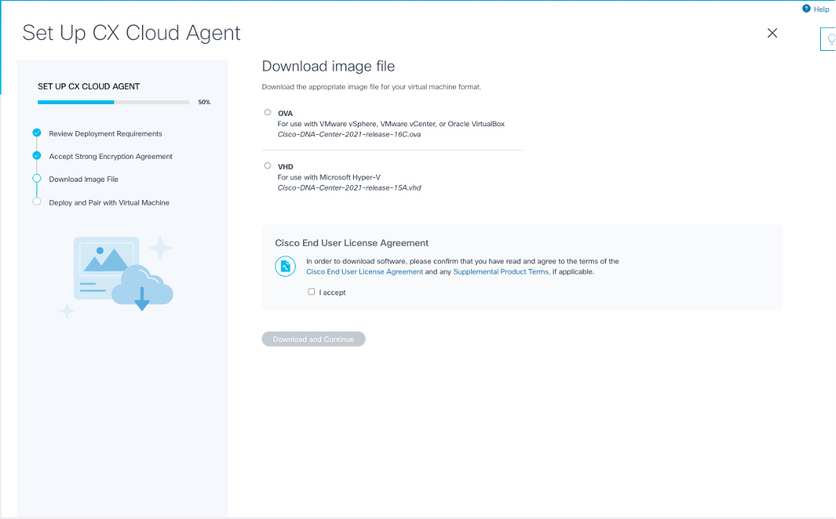

下載影像

下載影像

- 選取適當的檔案格式來下載安裝所需的影像檔案。

- 選中I accept覈取方塊同意思科終端使用者許可協定。

- 按一下「Download and Continue」。Set Up CX Cloud Agent - Deploy and pair with your virtual machine窗口打開。

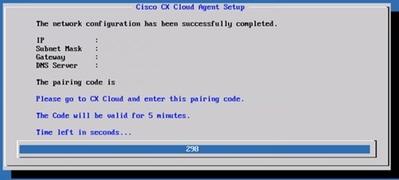

- 要獲取下一部分中所需的配對代碼,請參閱網路配置。

將 CX Cloud Agent 連線至 CX Cloud

開始遙測收集需要將CX雲代理連線到CX雲,以便可以更新UI中的資訊以顯示當前資產和見解。本節提供完成連線和故障排除指南的詳細資訊。

要將CX Cloud Agent連線到CX Cloud:

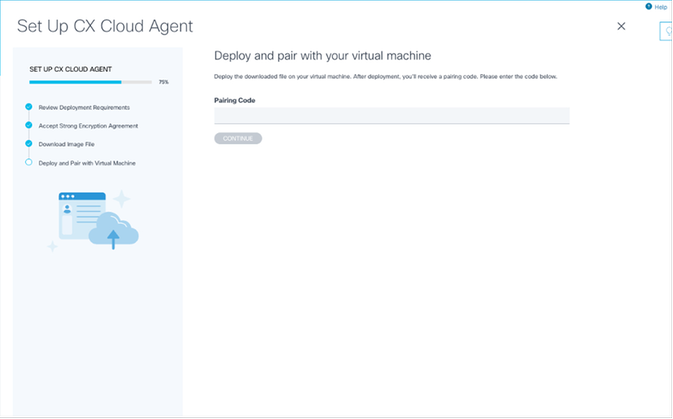

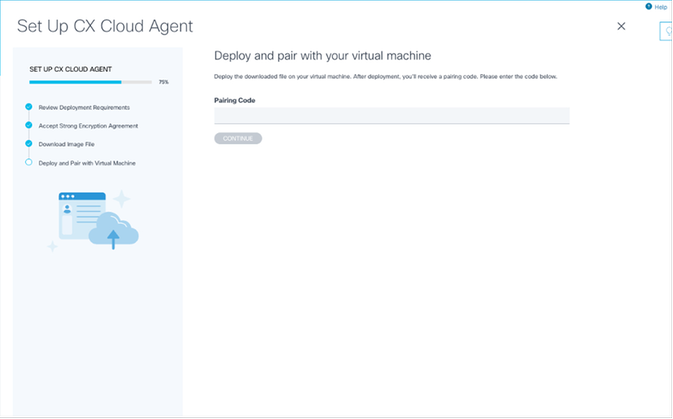

- 輸入在控制檯對話方塊或透過Agent連線的虛擬機器的命令列介面(CLI)中提供的配對代碼。

註:在部署下載的OVA檔案後收到配對代碼。

配對程式碼

配對程式碼

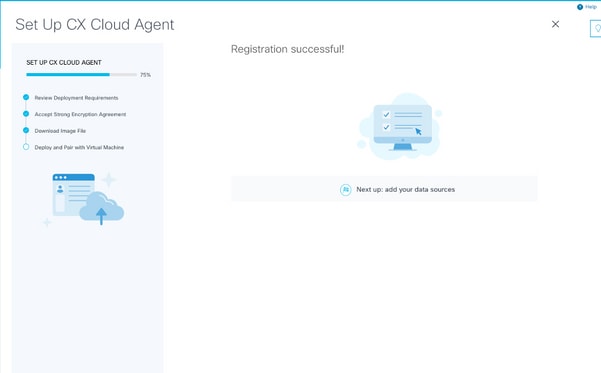

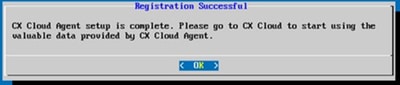

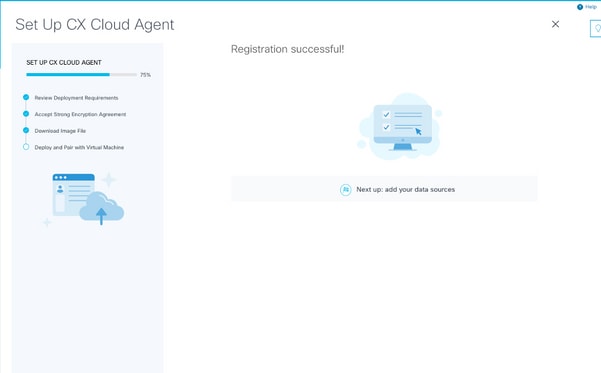

- 按一下Continue以註冊CX雲代理。在自動導航到增加資料來源頁之前,設定CX雲代理-註冊成功窗口會短暫打開。

註冊成功

註冊成功

增加Cisco DNA Center作為資料來源

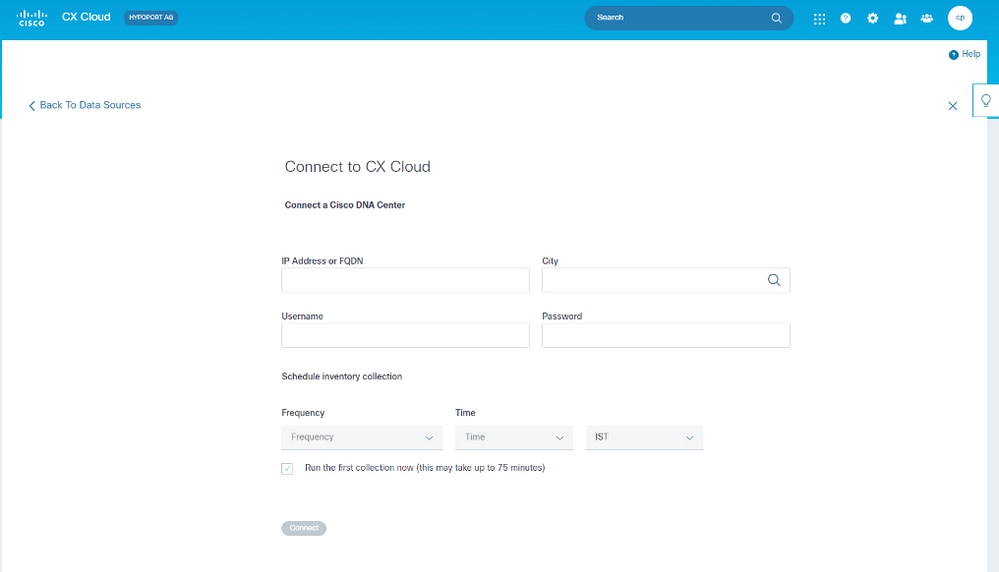

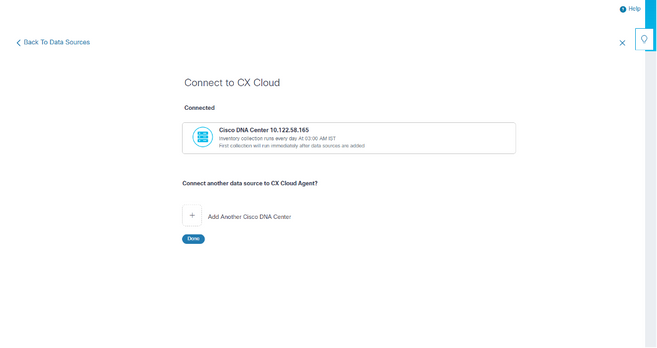

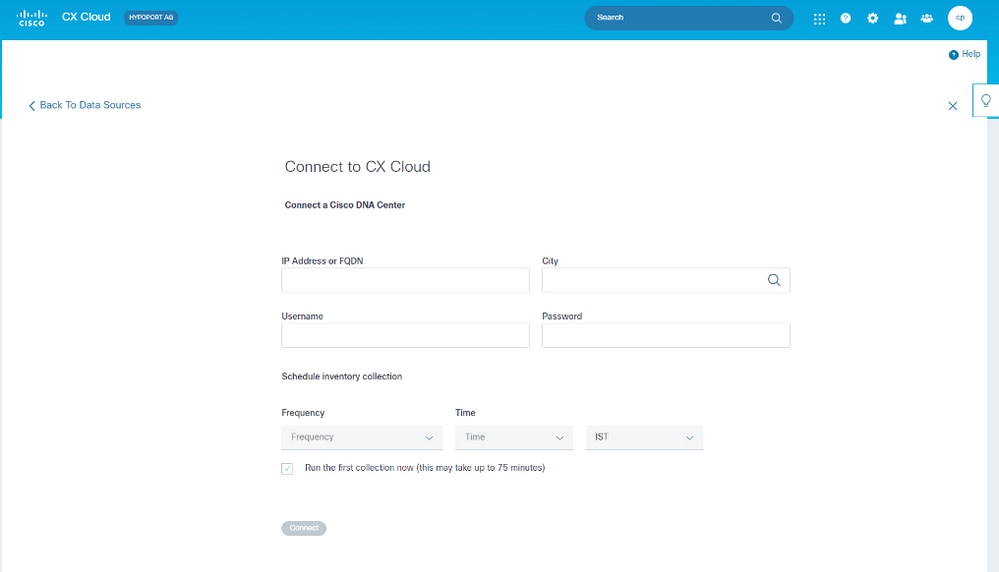

從資料來源連線窗口中選擇Cisco DNA Center(請參閱連線資料來源部分中的連線資料來源影象),此窗口將打開:

連線到CX雲

連線到CX雲

要增加Cisco DNA Center作為資料來源,請執行以下操作:

- 輸入Cisco DNA Center IP Address或虛擬IP Address或FQDN、City(Cisco DNA Center位置)、Username和Password。

注意:請勿使用個別叢集節點IP。

- 透過輸入頻率和時間以指示CX Cloud Agent在連線的裝置上執行網路掃描和更新資訊的頻率,從而安排資產收集。

註:第一次資產收集最多需要75分鐘。

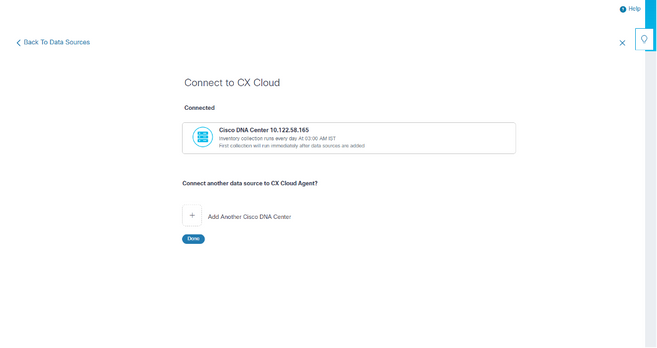

- 按一下Connect。系統將顯示一條確認資訊,其中包含Cisco DNA Center IP地址。

已成功連線

已成功連線

- 按一下Add Another Cisco DNA Center、Done或Back to Data Sources以導航回Data Sources窗口。

新增其他資產作為資料來源

概觀

遙測收集已擴展至非思科DNA中心管理的裝置,使客戶能夠檢視遙測衍生的見解和分析功能並與其互動,從而獲得更廣泛的裝置。在最初設定CX Cloud Agent後,使用者可選擇將CX Cloud Agent配置為連線到CX Cloud監控的基礎設施中的20個其他Cisco DNA中心。使用者還可以將CX Cloud Agent直接連線到其環境中的其他硬體資產,最多可連線10,000個直連裝置。

使用者可以透過使用種子檔案唯一標識此類裝置或指定IP範圍(CX Cloud Agent可以對其進行掃描)來標識要合併到CX雲中的裝置。這兩種方法都依賴簡單網路管理協定(SNMP)進行發現(SNMP),並依賴安全外殼(SSH)進行連線。這些必須正確配置才能成功進行遙測收集。

附註:

可以使用種子檔案或IP範圍。初始設定後無法變更此選擇。

附註:

初始種子檔案可以用另一個種子檔案替換,而初始IP範圍可以編輯為新的IP範圍。

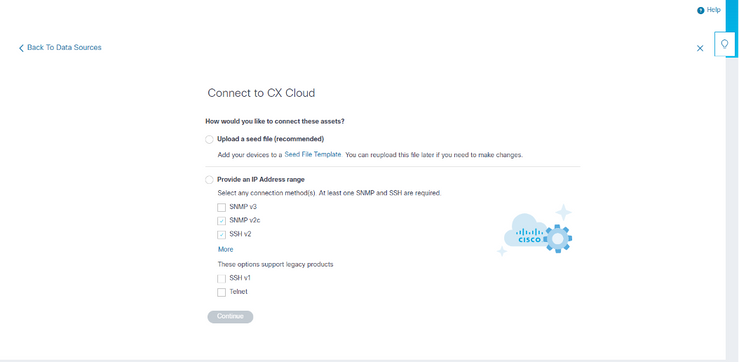

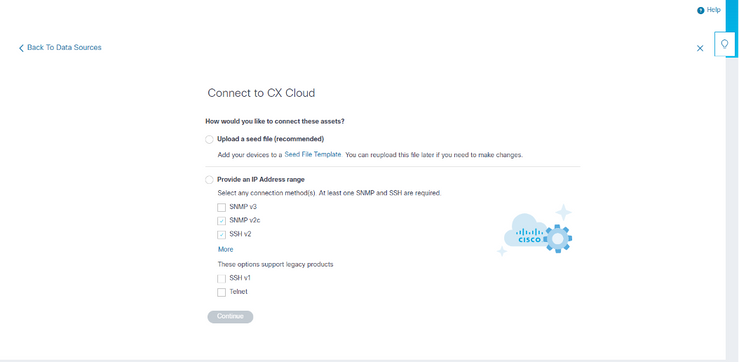

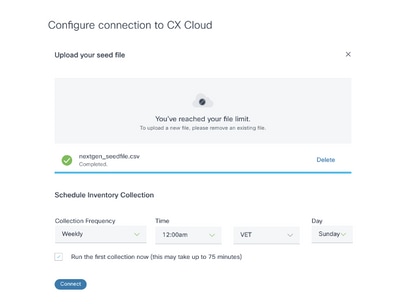

從資料來源連線窗口中選擇其他資產時,將打開以下窗口:

配置與CX雲的連線

配置與CX雲的連線

若要新增其他資產作為資料來源,請執行下列動作:

- 使用種子檔案模板上載種子檔案。

- 提供IP地址範圍。

探索通訊協定

基於種子檔案的直接裝置發現和基於IP範圍的發現都依賴於SNMP作為發現協定。存在不同版本的SNMP,但CX Cloud Agent支援SNMPV2c和SNMP V3,並且可配置其中任一版本或同時配置兩者。使用者必須提供下面完整詳細介紹的相同資訊,才能完成配置並啟用SNMP管理的裝置與SNMP服務管理器之間的連線。

SNMPV2c和SNMPV3在安全性和遠端配置模型方面不同。SNMPV3使用支援SHA加密的增強型加密安全系統來驗證消息並確保其隱私。建議在所有面向公共和網際網路的網路上使用SNMPv3,以防範安全風險和威脅。在CX Cloud上,最好配置SNMPv3而不是SNMPv2c,但舊版裝置缺乏內建的SNMPv3支援除外。如果兩個版本的SNMP都由使用者配置,預設情況下,CX Cloud Agent可以嘗試使用SNMPv3與各個裝置通訊,如果通訊無法成功協商,則恢復為SNMPv2c。

連線協定

作為直接裝置連線設定的一部分,使用者必須指定裝置連線協定的詳細資訊:SSH(或者telnet)。可以使用SSHv2,但缺少適當內建支援的單個舊資產除外。請注意,SSHv1協定包含基本漏洞。在依賴SSHv1時,如果沒有額外的安全性,則遙測資料和底層資產可能會因這些漏洞受損。Telnet也不安全。透過telnet提交的憑證資訊(使用者名稱和密碼)不會加密,因此很容易受到危害,並且沒有額外的安全性。

使用種子檔案增加裝置

關於種子檔案

種子檔案是逗號分隔值(csv)檔案,其中每一行代表系統資料記錄。在種子檔案中,每個種子檔案記錄都對應於一個唯一裝置,CX雲代理可從該裝置中收集遙測。從要匯入的種子檔案中擷取每個裝置專案的所有錯誤或資訊訊息,作為工作記錄詳細資訊的一部份。種子檔案中的所有裝置都被視為受管裝置,即使裝置在初始配置時不可訪問。如果正在上載新的種子檔案以替換以前的種子檔案,上次上載的日期將顯示在CX雲中。

CX Cloud Agent可以嘗試連線到裝置,但在無法確定PID或序列號的情況下,無法處理每個要顯示在「資產」頁中的裝置。種子檔案中以分號開頭的任何行將被忽略。種子檔案中的標頭列以分號開頭,可在建立客戶種子檔案時保持原樣(建議選項)或刪除。

範例種子檔案的格式(包括欄標題)必須不作任何變更。按一下提供的連結以檢視PDF格式的種子檔案。此PDF僅供參考,可用於建立需要以.csv格式儲存的種子檔案。

按一下此連結可檢視可用於建立.csv格式種子檔案的種子檔案。

附註:此PDF僅供參考,可用於建立需要以.csv格式儲存的種子檔案。

此表標識所有必要的種子檔案列以及必須包括在每個列中的資料。

| 種子檔案欄 |

欄標題/辨識碼 |

列的用途 |

| A |

IP地址或主機名 |

提供裝置的有效、唯一的IP地址或主機名。 |

| B |

SNMP協定版本 |

SNMP協定是CX Cloud Agent所必需的,用於客戶網路中的裝置發現。值可以是snmpv2c或snmpv3,但由於安全考慮,建議使用snmpv3。 |

| 思 |

snmpRo:如果將col#=3選擇為「snmpv2c」,則為必填項 |

如果為特定裝置選擇了SNMPv2的舊變體,則必須為裝置SNMP集合指定snmpRO(只讀)憑證。否則,條目可以為空白。 |

| D |

snmpv3UserName:如果將col#=3選為「snmpv3」,則為必填項 |

如果選擇SNMPv3與特定裝置通訊,則必須提供各自的登入使用者名稱。 |

| E |

snmpv3AuthAlgorithm:值可以是MD5或SHA |

SNMPv3協定允許透過MD5或SHA演算法執行身份驗證。如果裝置配置了安全身份驗證,則必須提供相應的身份驗證演算法。

注意:MD5被認為是不安全的,SHA可用於支援它的所有裝置上。

|

| 思 |

snmpv3AuthPassword:password |

如果在裝置上配置了MD5或SHA加密演算法,則需要為裝置訪問提供相關的身份驗證密碼。 |

| G |

snmpv3PrivAlgorithm:值可以是DES、3DES |

如果裝置配置了SNMPv3隱私演算法(此演算法用於加密響應),則需要提供相應的演算法。

注意:DES所使用的56位金鑰太短,無法提供加密安全性;3DES可用於支援它的所有裝置上。

|

| H |

snmpv3PrivPassword:password |

如果在裝置上配置了SNMPv3隱私演算法,則需要為裝置連線提供其各自的隱私密碼。 |

| I |

snmpv3EngineId:engineID,表示裝置的唯一ID,如果手動在裝置上配置,請指定引擎ID |

SNMPv3引擎ID是代表每個裝置的唯一ID。在收集CX Cloud Agent的SNMP資料集時,會傳送此引擎ID作為參考。如果客戶手動配置EngineID,則需要提供相應的EngineID。 |

| J |

cliProtocol:值可以是'telnet'、'sshv1'、'sshv2'。如果為空,則預設情況下可以設定為「sshv2」 |

CLI用於直接與裝置互動。CX Cloud Agent使用此協定為特定裝置進行CLI收集。此CLI收集資料用於CX雲中的資產和其他見解報告。建議使用SSHv2;如果沒有其他網路安全措施,SSHv1和Telnet協定本身無法提供足夠的傳輸安全性。 |

| K |

cliPort:CLI協定埠號 |

如果選擇了任何CLI協定,則需要提供其各自的埠號。例如,22代表SSH,23代表telnet。 |

| L |

CliUser:CLI使用者名稱(可以提供CLI使用者名稱/密碼或同時提供BOTH,但兩列(col#=12和col#=13)不能為空。) |

需要提供裝置的相應CLI使用者名稱。CX Cloud Agent在CLI收集期間連線到裝置時使用此功能。 |

| M |

CliPassword:CLI使用者密碼(可以提供CLI使用者名稱/密碼或兩者,但兩列(col#=12和col#=13)不能為空。) |

需要提供裝置相應的CLI密碼。CX Cloud Agent在CLI收集期間連線到裝置時使用此功能。 |

| 否 |

cliEnableUser |

如果在裝置上配置了啟用,則需要提供裝置的enableUsername值。 |

| O |

cliEnablePassword |

如果在裝置上配置了啟用,則需要提供裝置的enablePassword值。 |

| P |

未來支援(無需輸入) |

保留供未來使用 |

| Q |

未來支援(無需輸入) |

保留供未來使用 |

| R |

未來支援(無需輸入) |

保留供未來使用 |

| S |

未來支援(無需輸入) |

保留供未來使用 |

裝置的遙測處理限制

以下是處理裝置遙測資料時的限制:

- 某些裝置可能在收集摘要中顯示為可訪問,但在CX雲資產頁面中不可見。裝置工具限制阻止處理此類裝置遙測。

- 對於不屬於園區成功跟蹤的裝置,遙測屬性可能不準確或在CX雲資產頁面中缺失。

- 如果種子檔案或IP範圍集合中的裝置也是Cisco DNA Center資產的一部分,則僅會為Cisco DNA Center條目報告一次該裝置。不會收集或處理種子檔案/ IP範圍條目,以避免重複。

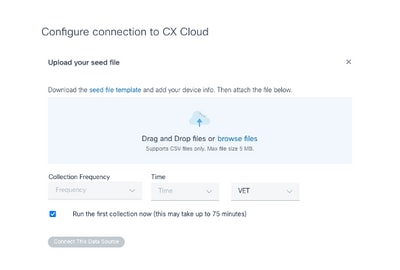

使用新種子檔案增加裝置

使用新的種子檔案新增裝置:

- 使用本文檔中嵌入的連結(請參閱關於種子檔案)或透過配置與CX雲的連線窗口中的連結下載種子檔案模板(PDF)。

注意:下載初始種子檔案後,配置與CX雲的連線窗口中的連結將不再可用。

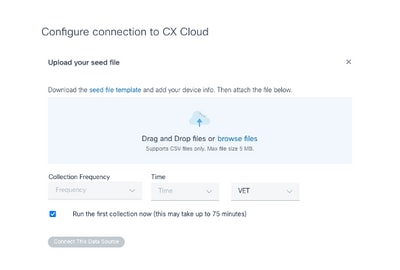

配置連線到CX雲窗口

配置連線到CX雲窗口

- 開啟Excel試算表(或任何偏好的試算表),然後輸入範本中所示的標題。

- 手動輸入資料或將資料匯入檔案。

- 完成後,將模板另存為.csv檔案,以便將檔案導入到CX雲代理中。

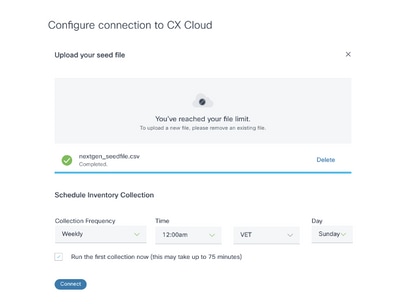

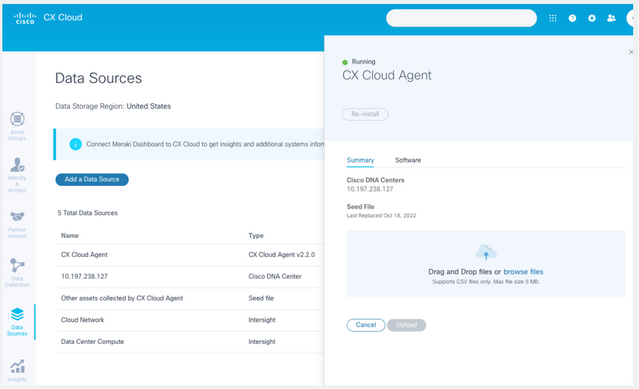

上傳種子檔案視窗

上傳種子檔案視窗

- 在「上傳您的種子檔案」窗口中,拖放新建立的.csv檔案,或按一下瀏覽檔案並導航到。csv檔案。

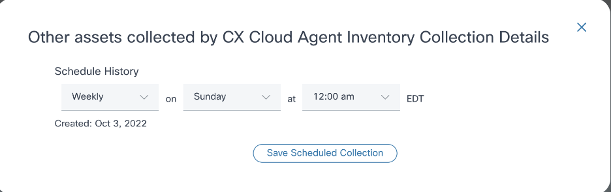

- 完成計畫資產收集部分並按一下連線。「資料來源」視窗即會開啟,並顯示確認訊息。

- 在完成CX雲的初始配置之前,CX雲代理必須透過處理種子檔案並與所有確定的裝置建立連線來執行第一次遙測收集。收集可以按需啟動,也可以根據此處定義的計畫運行。使用者可以透過選中立即運行第一個集合覈取方塊來執行第一個遙測連線。根據種子檔案中指定的條目數和其他因素,此過程可能需要相當長的時間。

確認訊息

確認訊息

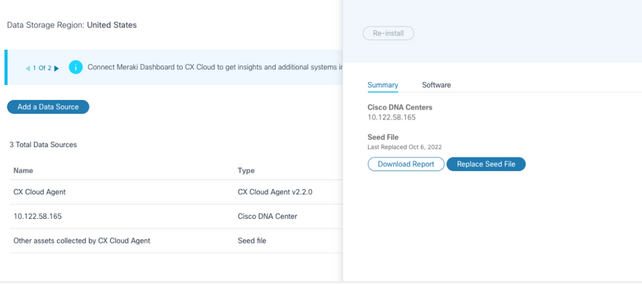

使用修改的種子檔案增加裝置

使用目前的種子檔案新增、修改或刪除裝置:

- 開啟先前建立的種子檔案,進行必要的變更,然後儲存該檔案。

注意:若要將資源新增至種子檔案,請將那些資源附加到先前建立的種子檔案並重新載入該檔案。這是必要的,因為上傳新的種子檔案會取代目前的種子檔案。只有最新上傳的種子檔案可用於探索和收集。

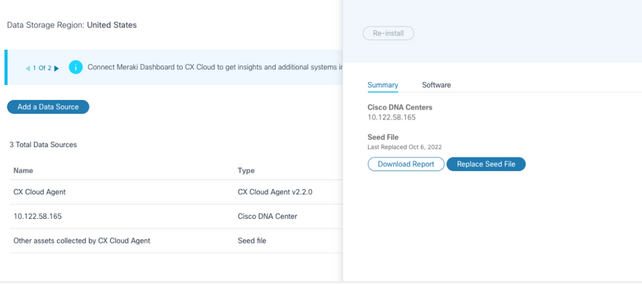

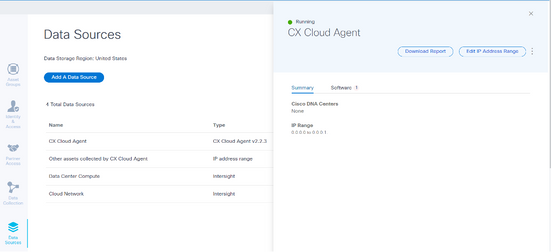

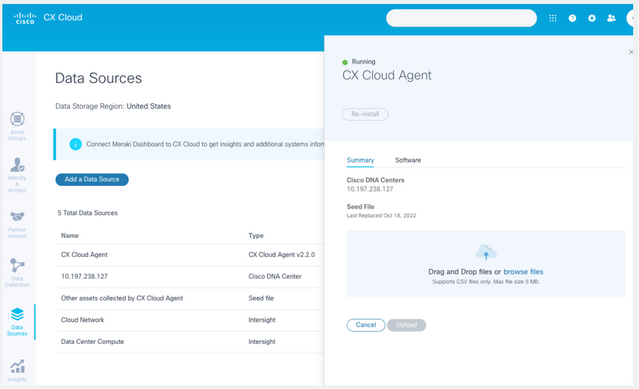

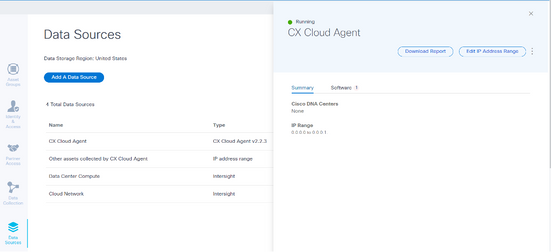

- 在資料來源頁中,選擇型別為CX Cloud Agent的資料來源。此時將打開詳細資訊窗口,其中包含Summary和Software頁籤。

詳細資訊視窗

詳細資訊視窗

- 按一下Download Report以生成關於所選資料來源的所有資產的報告。報告提供有關裝置IP地址、序列號、可接通性、命令型別、命令狀態和命令錯誤的資訊(如果適用)。

- 按一下Replace Seed File。CX Cloud Agent窗口打開。

CX雲代理窗口

CX雲代理窗口

- 將修改過的種子檔案拖放到視窗中,或瀏覽到該檔案並將其加入視窗中。

- 按一下Upload。

使用IP範圍增加裝置

IP範圍允許使用者辨識硬體資產,然後根據IP地址從這些裝置收集遙測。透過指定單個網路級IP範圍(CX Cloud Agent可以使用SNMP協定對其進行掃描),可以唯一標識用於遙測收集的裝置。如果選擇IP範圍來標識直連裝置,則所引用的IP地址可以儘可能受到限制,同時允許覆蓋所有必需的資產。

- 可以提供特定的IP,也可以使用萬用字元替換IP的八位組來建立範圍。

- 如果在設定期間辨識的IP範圍中未包括特定IP地址,則CX Cloud Agent不會嘗試與具有此類IP地址的裝置通訊,也不會從此類裝置收集遙測資料。

- 輸入*.*.*.*可讓CX Cloud Agent將使用者提供的認證與任何IP搭配使用。例如:172.16.*.*允許將憑證用於172.16.0.0/16子網中的所有裝置。

- 如果網路或客戶群(IB)發生任何更改,則可以修改IP範圍。請參閱編輯IP範圍

CX Cloud Agent可以嘗試連線到裝置,但如果無法確定PID或序列號,則無法處理資產檢視中顯示的每個裝置。

附註:

點選Edit IP Address Range發起按需裝置發現。向指定的IP範圍增加或刪除(內部或外部)任何新裝置時,客戶必須始終點選編輯IP地址範圍(請參閱編輯IP範圍)並完成啟動按需裝置發現所需的步驟,以將任何新增加的裝置包含到CX Cloud Agent收集資產中。

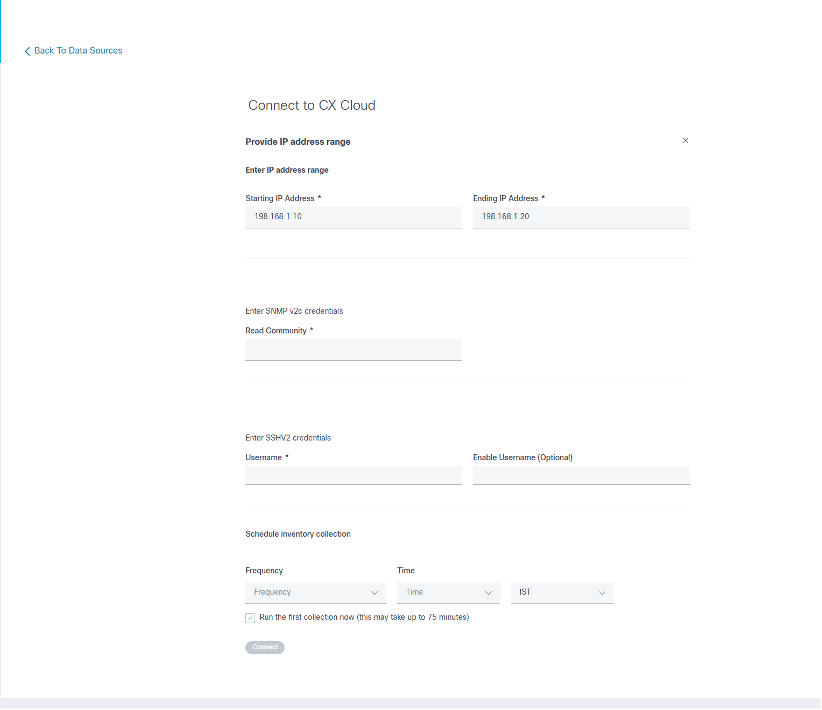

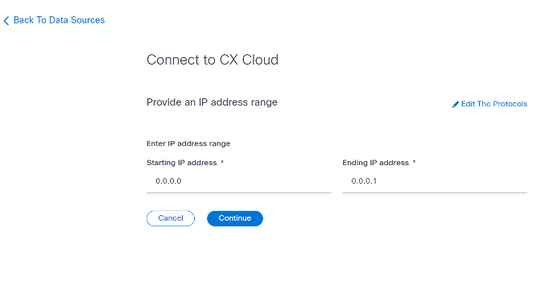

初始IP地址範圍窗口

初始IP地址範圍窗口

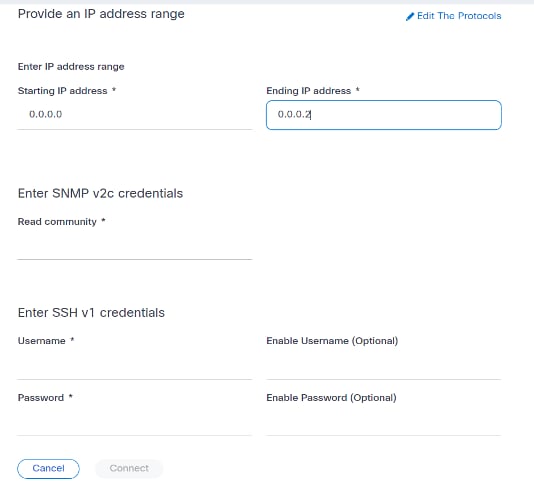

使用IP範圍增加裝置需要使用者透過配置UI指定所有適用的憑據。顯示的欄位會根據先前視窗中選取的協定而有所不同。如果為同一協定選擇了多個選項(例如,同時選擇SNMPv2c和SNMPv3或同時選擇SSHv2和SSHv1),則CX Cloud Agent會根據各個裝置功能自動協商協定選擇。

使用IP地址連線裝置時,客戶可以確保IP範圍內所有相關協定以及SSH版本和Telnet憑證有效,否則連線可能會失敗。

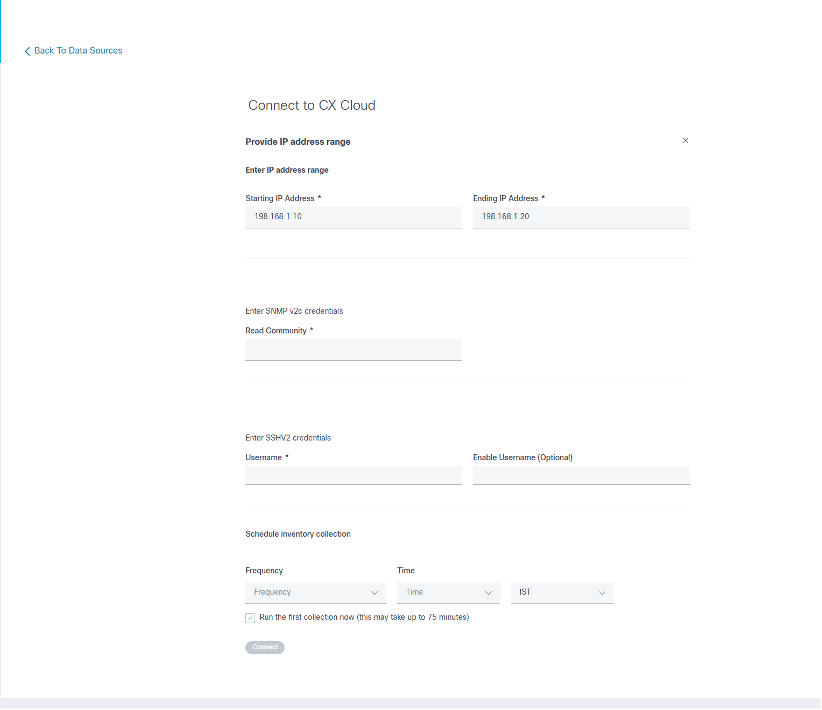

使用IP範圍增加裝置:

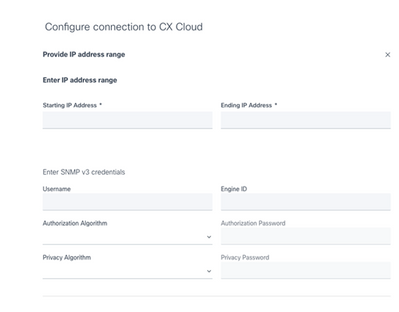

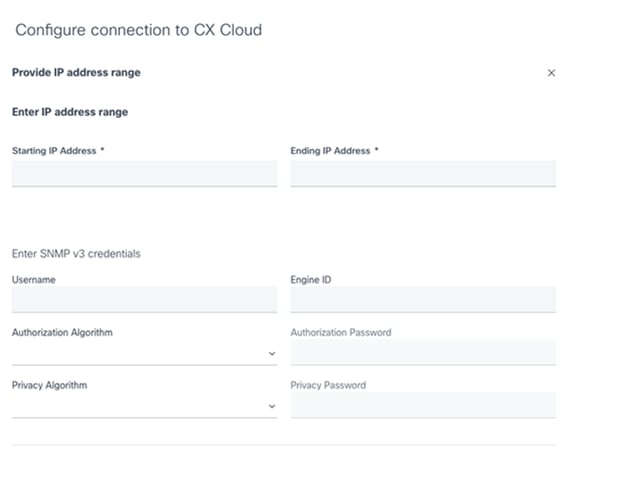

- 在配置到CX雲的連線窗口中,選擇提供IP地址範圍選項。

使用IP地址增加裝置表單

使用IP地址增加裝置表單

- 填寫包含相關資訊的表格。

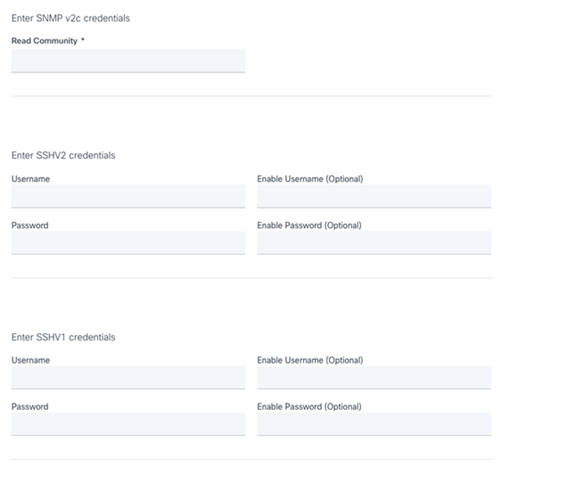

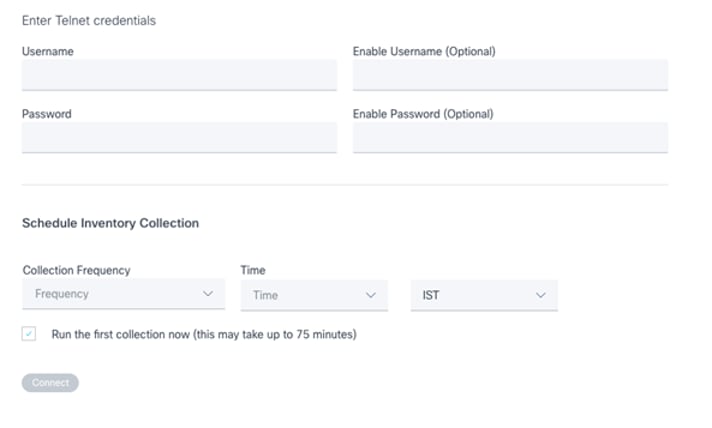

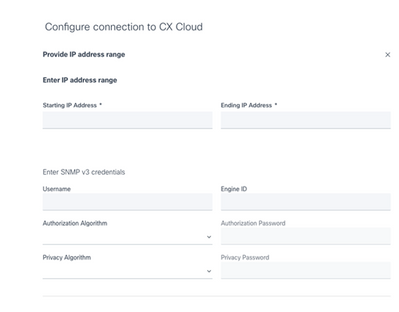

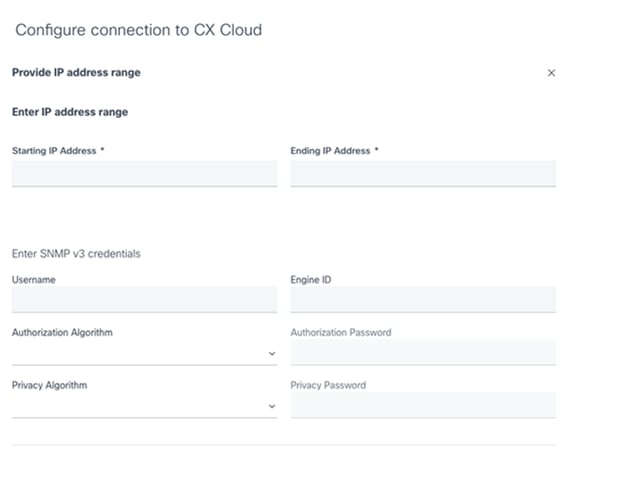

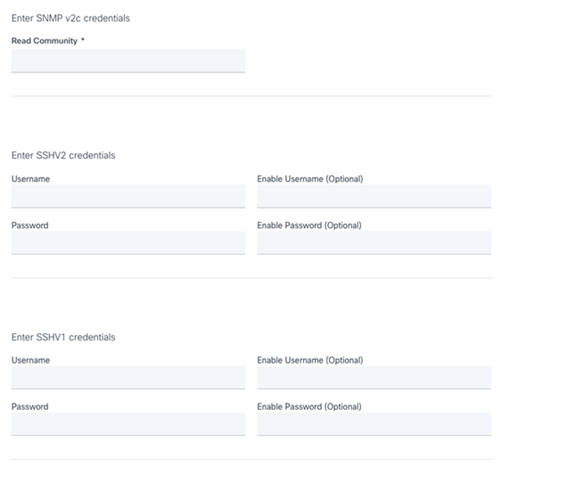

- 可以選擇多個連線選項。這些畫面會顯示選項的組態證明資料。有關每個連線選項的憑據欄位的說明,請參閱關於種子檔案。

SNMP v3憑證

SNMP v3憑證

SNMP v2、SSHV2和SSHV1憑證

SNMP v2、SSHV2和SSHV1憑證

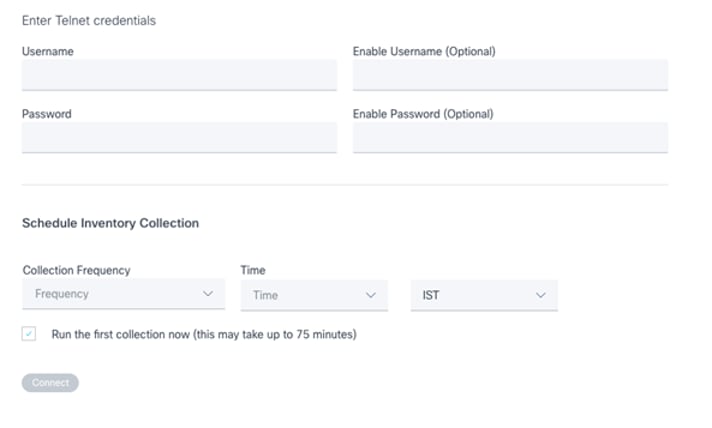

Telnet憑證和網路掃描計畫

Telnet憑證和網路掃描計畫

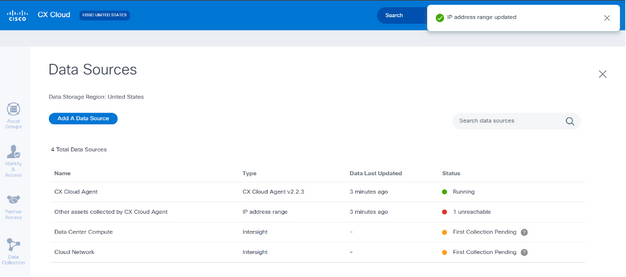

- 按一下Connect。 「資料來源」視窗即會開啟,並顯示確認訊息。

確認

確認

編輯IP範圍

編輯IP範圍;

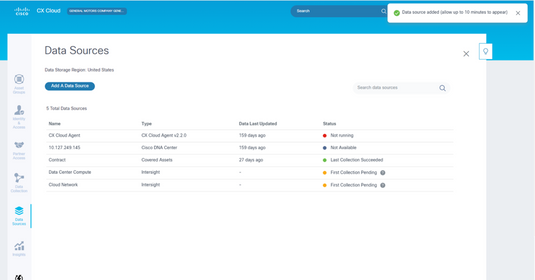

- 切換作業選項至「資料來源」視窗。

資料來源

資料來源

- 按一下需要在資料來源中進行IP範圍編輯的CX Cloud Agent。「詳細資訊」視窗會開啟。

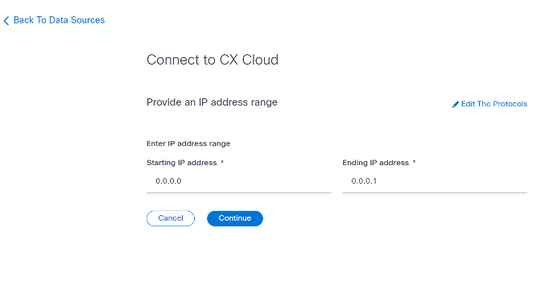

- 按一下Edit IP Address Range。Connect to CX Cloud(連線到CX雲)窗口打開。

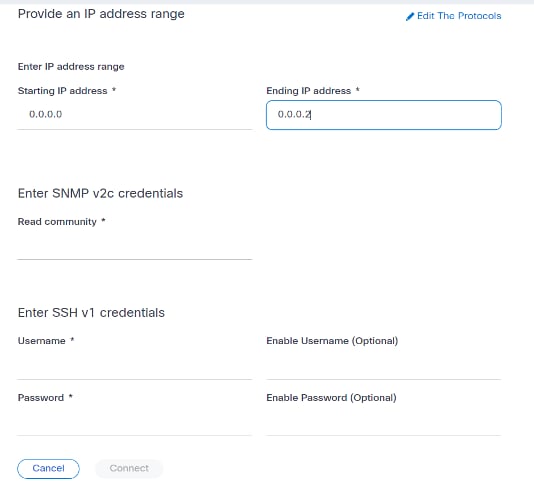

提供IP範圍

提供IP範圍

- 在起始IP地址和終止IP地址欄位中更新新的IP。

- 按一下Edit the Protocols連結。Connect to CX Cloud - Select a protocol(連線到CX雲-選擇一個協定)窗口打開。

選擇協定

選擇協定

- 按一下相應的覈取方塊選擇適用的協定。

- 按一下「Continue」(繼續)。將打開「提供IP地址範圍」窗口。

輸入身份證明

輸入身份證明

- 輸入配置憑據。

- 按一下Connect。「資料來源」視窗即會開啟,並顯示確認訊息。

確認

確認 注意:確認消息不能確保可訪問已編輯範圍內的裝置,並且已接受憑據。

關於從多個控制器中發現的裝置

Cisco DNA Center和直接連線到CX雲代理的裝置可能會發現某些裝置,從而導致從這些裝置收集重複資料。為避免收集重複資料,並且僅由一個控制器來管理裝置,需要確定CX Cloud Agent管理裝置的優先順序。

- 如果裝置先由Cisco DNA Center發現,然後由直接裝置連線(使用種子檔案或IP範圍)重新發現,則Cisco DNA Center優先控制裝置。

- 如果裝置首先透過直接裝置連線到CX雲代理被發現,然後由Cisco DNA Center重新發現,則Cisco DNA Center優先控制裝置。

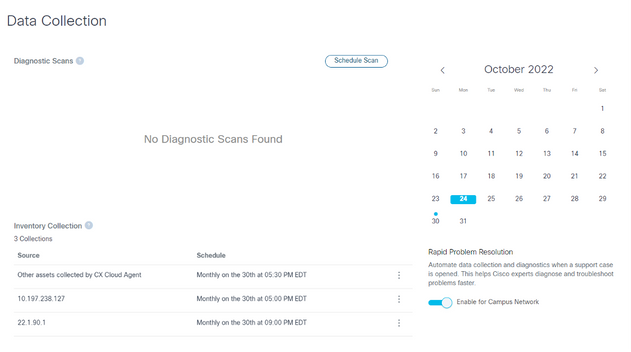

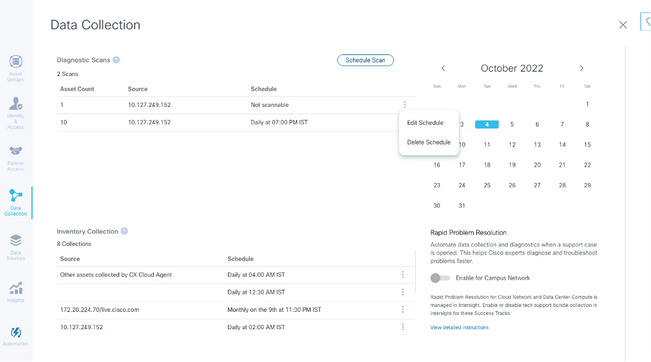

排定診斷掃描

客戶可以在CX雲中按需安排診斷掃描。

注意:思科建議計畫診斷掃描或啟動按需掃描,這些掃描應在資產收集計畫以外至少運行6-7小時,以便不會重疊。同時執行多個診斷掃描可能會減慢掃描過程,並可能導致掃描失敗。

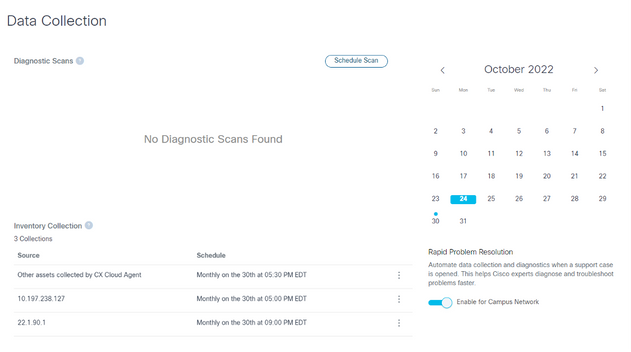

若要排定診斷掃描:

- 在首頁上,按一下設定(齒輪)圖示。

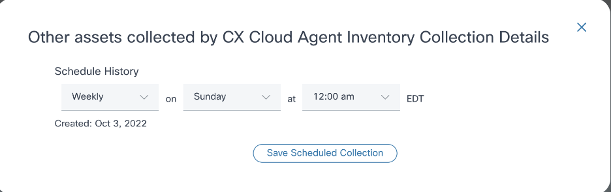

- 在資料來源頁上,在左側窗格中選擇資料收集。

- 按一下Schedule Scan。

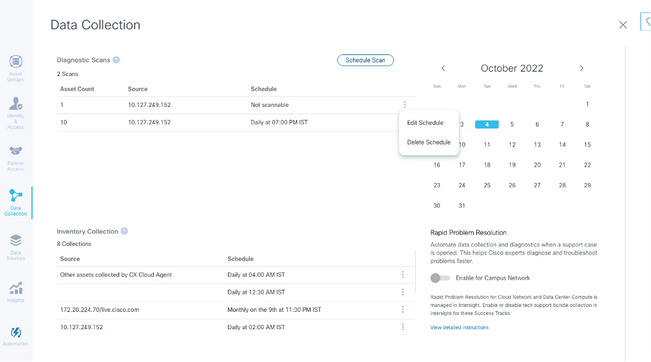

資料收集

資料收集

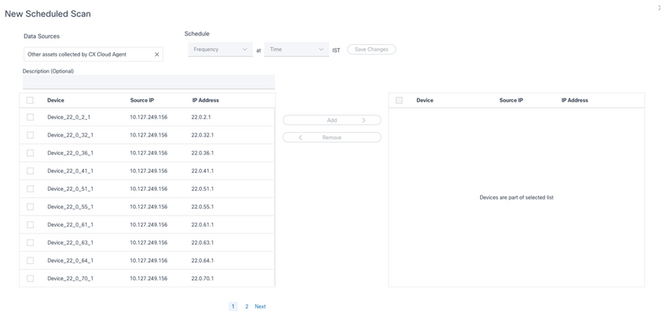

- 設定此掃描的排程。

配置掃描計畫

配置掃描計畫

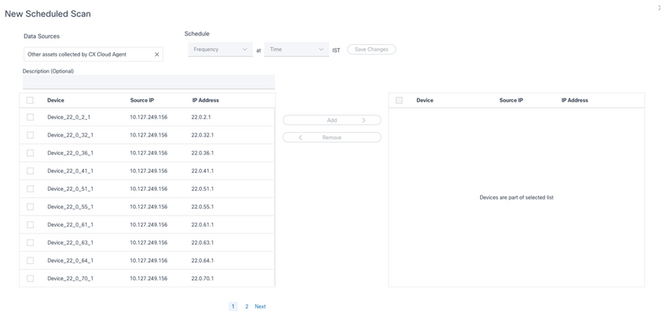

- 在devices清單中,選擇所有要掃描的裝置,然後按一下Add。

排定掃描

排定掃描

- 排程完成後,按一下Save Changes。

診斷掃描和資產收集計畫可從「資料收集」頁面編輯和刪除。

具有編輯和刪除計畫選項的資料收集

具有編輯和刪除計畫選項的資料收集

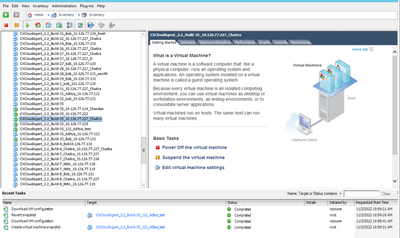

部署和網路組態

選擇以下任一選項以部署CX雲代理:

OVA 部署

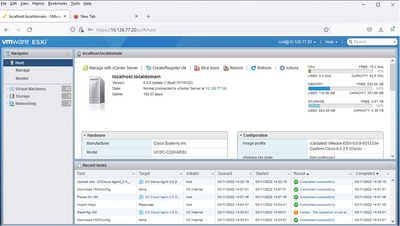

複雜型用戶端 ESXi 5.5/6.0 安裝

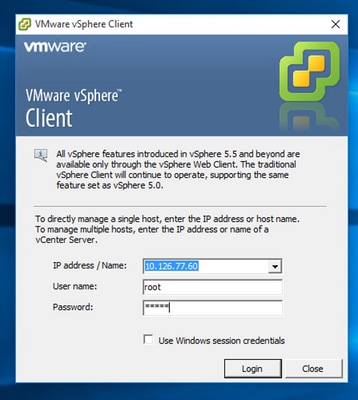

此客戶端允許使用vSphere厚客戶端部署CX雲代理OVA。

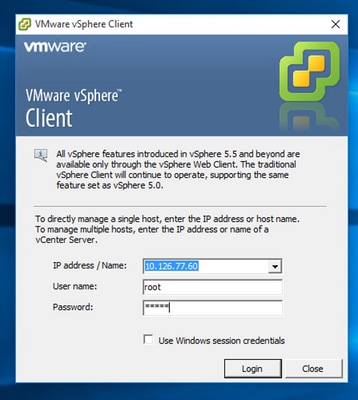

- 下載映像後,啟動VMware vSphere客戶端並登入。

登入

登入

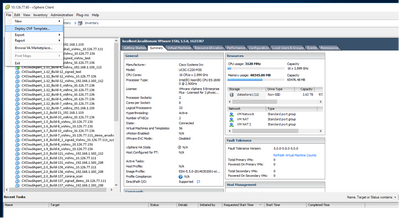

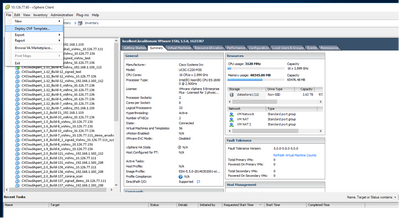

- 從選單中選擇File > Deploy OVF Template。

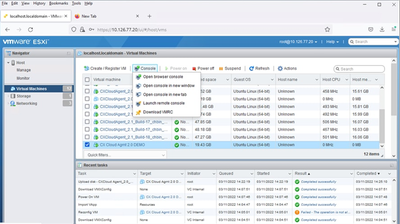

vSphere 用戶端

vSphere 用戶端

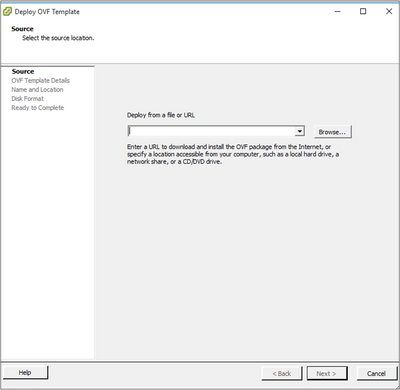

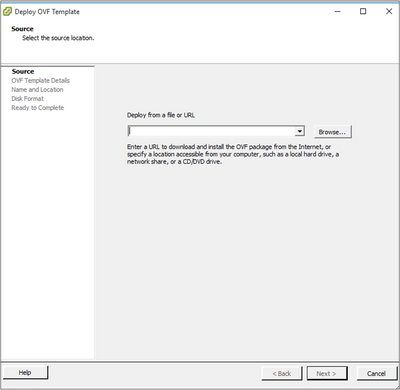

- 瀏覽並選擇OVA檔案,然後按一下下一步。

OVA 路徑

OVA 路徑

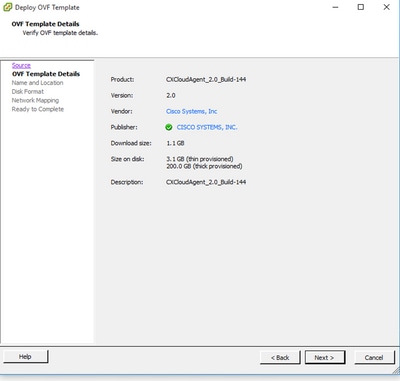

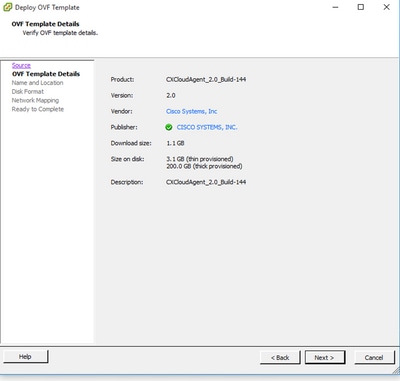

- 驗證OVF詳細資訊,然後按一下下一步。

範本詳細資料

範本詳細資料

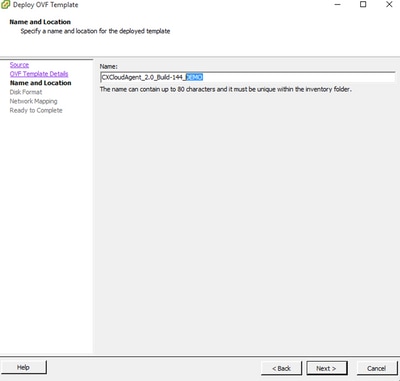

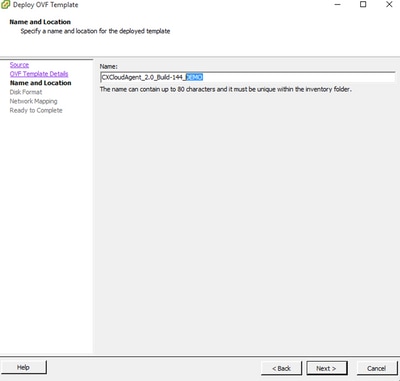

- 輸入唯一名稱並按一下下一步。

名稱與位置

名稱與位置

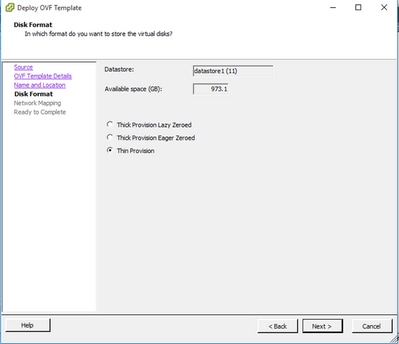

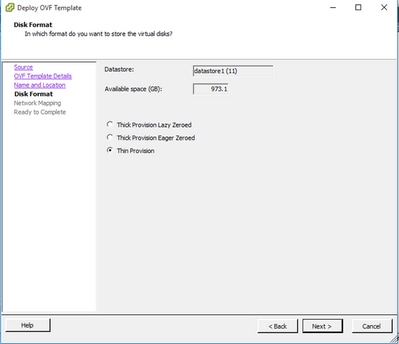

- 選擇磁碟格式並按一下下一步(建議使用精簡資源調配)。

磁碟格式

磁碟格式

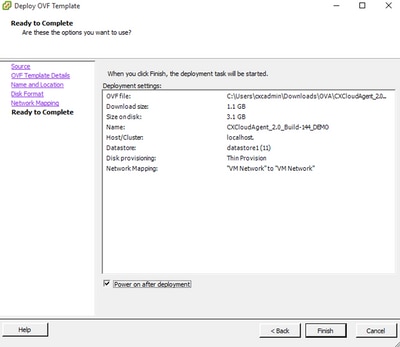

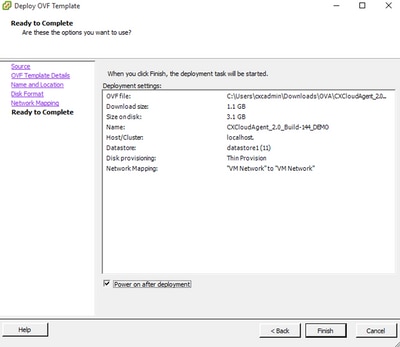

- 選中Power on after deployment覈取方塊並按一下Close。

準備完成

準備完成

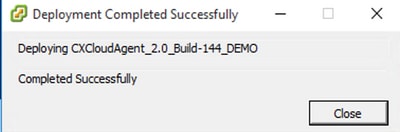

部署可能需要幾分鐘的時間。成功部署後顯示確認。

部署完成

部署完成

- 選擇已部署的VM,打開控制檯,然後轉至Network Configuration,繼續執行下一步。

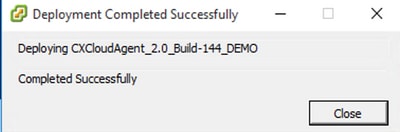

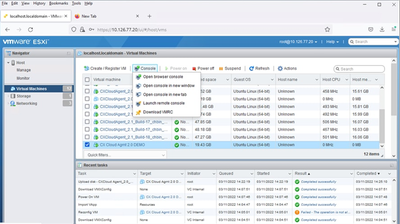

Web 用戶端 ESXi 6.0 安裝

此客戶端使用vSphere Web部署CX雲代理OVA。

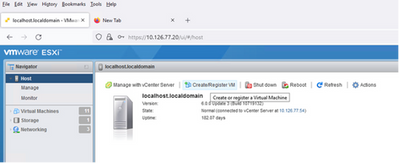

- 使用用於部署VM的ESXi/Hypervisor憑證登入到VMWare UI。

VMware ESXi 登入

VMware ESXi 登入

- 選擇Virtual Machine > Create / Register VM。

建立 VM

建立 VM

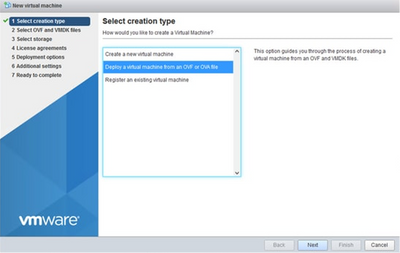

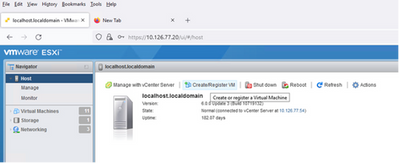

- 選取「Deploy a virtual machine from an OVF or OVA file」(從 OVF 或 OVA 檔案部署虛擬機器),並按一下「Next」(下一步)。

選取建立型別

選取建立型別

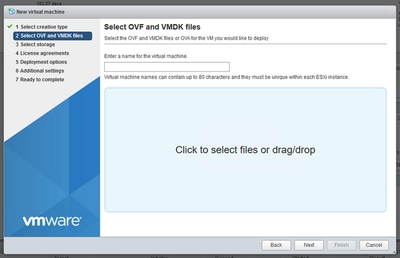

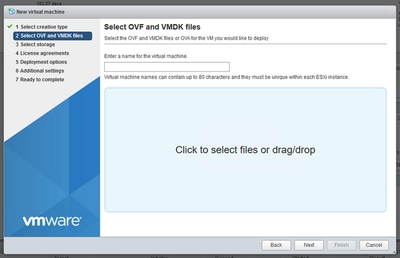

- 輸入VM的名稱,瀏覽以選擇檔案,或拖放下載的OVA檔案。

- 按「Next」(下一步)。

OVA 選擇

OVA 選擇

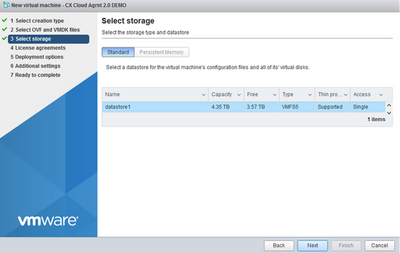

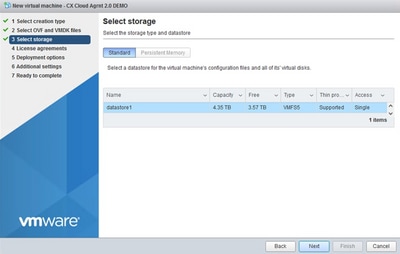

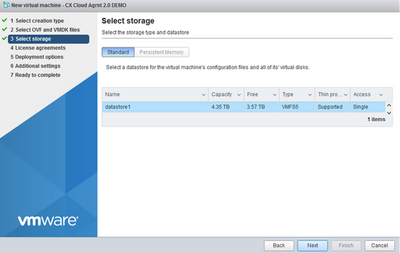

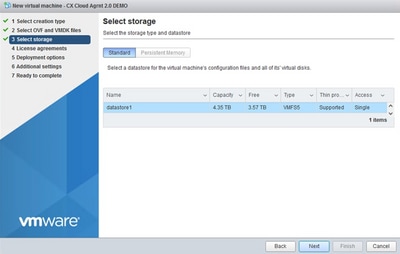

- 選取「Standard Storage」(標準儲存裝置),並按一下「Next」(下一步)。

選取儲存裝置

選取儲存裝置

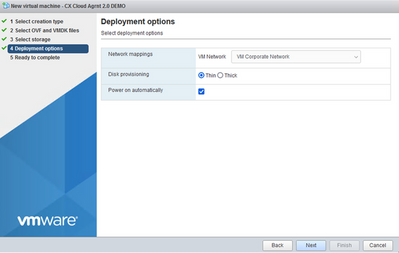

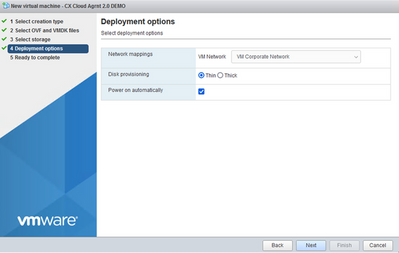

- 選擇相應的部署選項並按一下下一步。

部署選項

部署選項

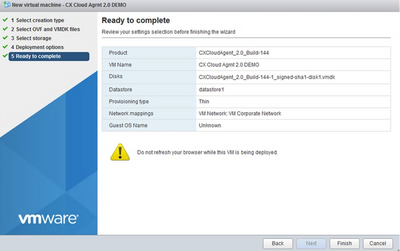

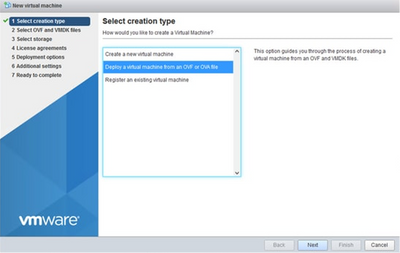

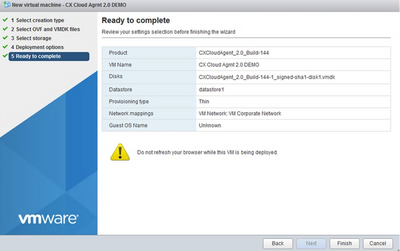

- 檢閱設定,並按一下「Finish」(完成)。

準備完成

準備完成

成功完成

成功完成

- 選擇剛部署的VM,然後選擇Console > Open browser console。

主控台

主控台

- 導航到網路配置以繼續執行下一步。

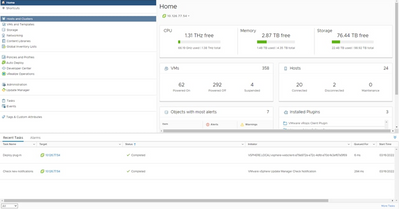

Web 用戶端 vCenter 安裝

執行下列步驟:

- 使用ESXi/Hypervisor憑證登入vCenter Client。

登入

登入

- 在首頁中,按一下主機和集群。

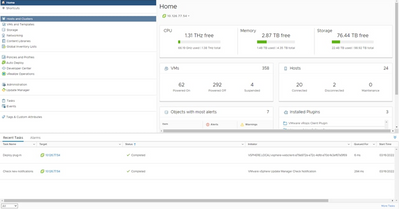

首頁

首頁

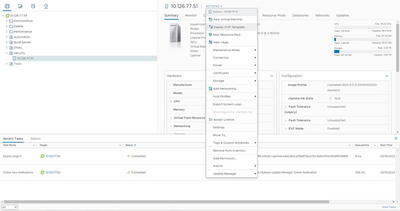

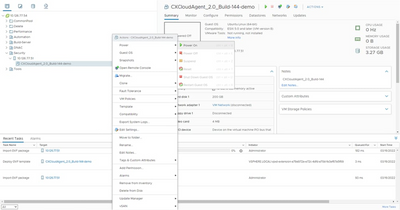

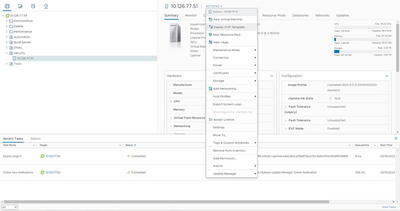

- 選取 VM,並按一下「Action > Deploy OVF Template」(動作 > 部署 OVF 範本)。

動作

動作

選取範本

選取範本

- 直接增加URL或瀏覽以選擇OVA檔案,然後按一下Next。

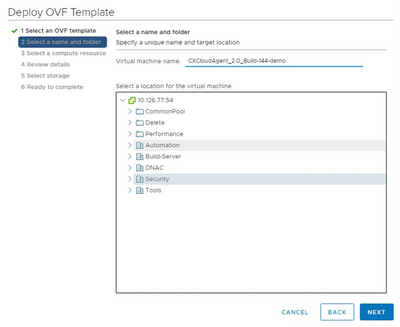

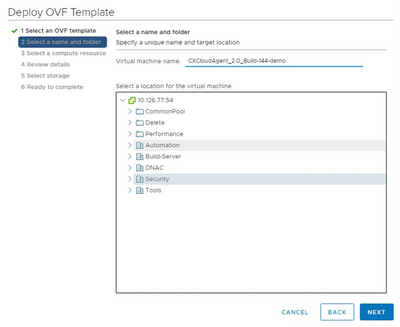

- 輸入唯一的名稱,並瀏覽至所需的位置。

- 按「Next」(下一步)。

名稱和資料夾

名稱和資料夾

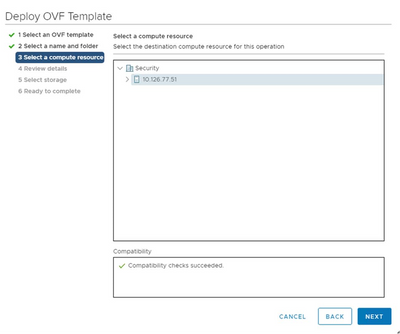

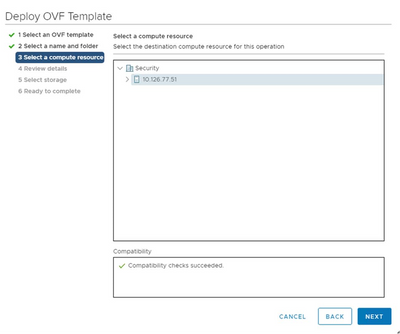

- 選擇計算資源並按一下Next。

選擇電腦資源

選擇電腦資源

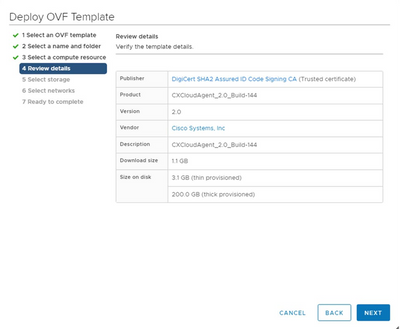

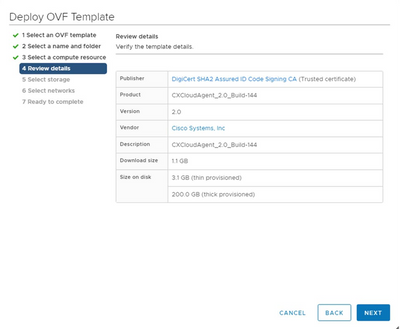

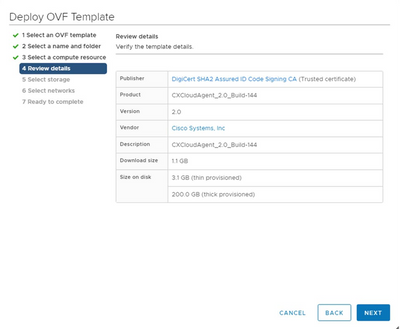

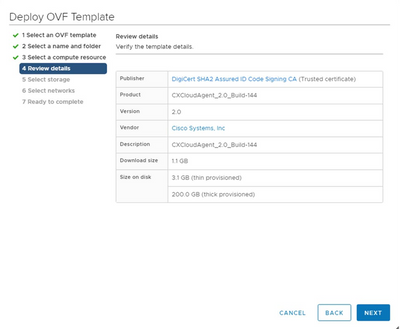

- 檢閱詳細資料,並按一下「Next」(下一步)。

檢閱詳細資料

檢閱詳細資料

- 選取虛擬磁碟格式,並按一下「Next」(下一步)。

選取儲存裝置

選取儲存裝置

- 按「Next」(下一步)。

選取網路

選取網路

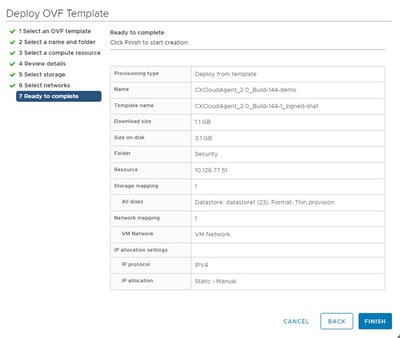

- 按一下「Finish」(結束)。

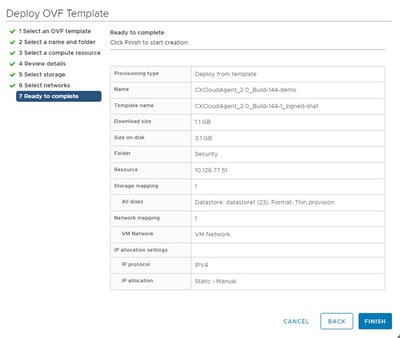

準備完成

準備完成

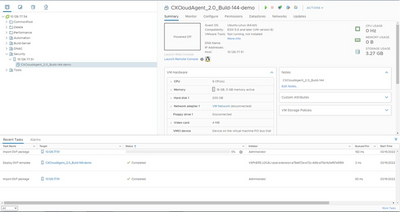

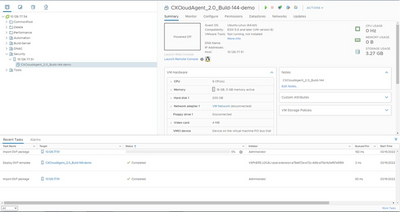

- 點選新增加的虛擬機器的名稱以檢視狀態。

已增加VM

已增加VM

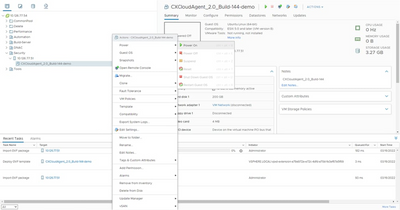

- 安裝後,請打開虛擬機器並打開控制檯。

開啟主控台

開啟主控台

- 導航到網路配置以繼續執行下一步。

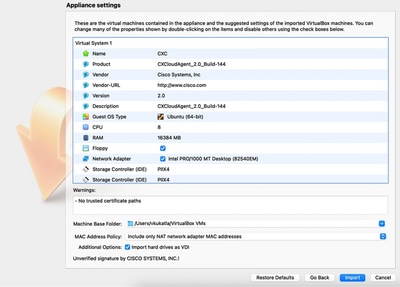

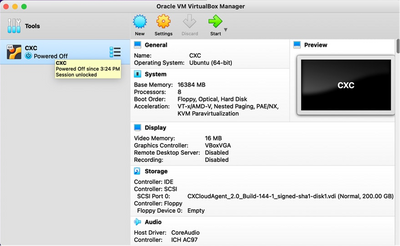

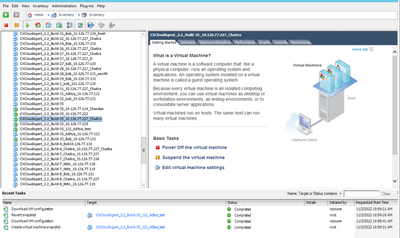

Oracle Virtual Box 5.2.30 安裝

此客戶端透過Oracle Virtual Box部署CX Cloud Agent OVA。

- 打開Oracle VM UI,然後選擇檔案>導入裝置。

Oracle VM

Oracle VM

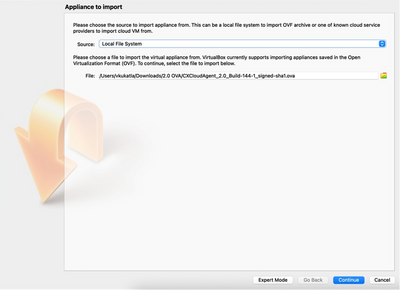

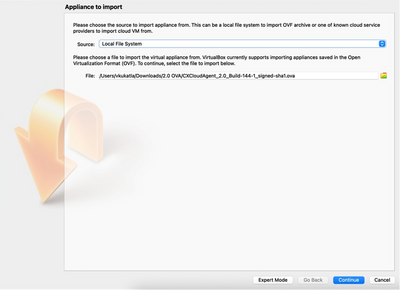

- 瀏覽以匯入 OVA 檔案。

選取檔案

選取檔案

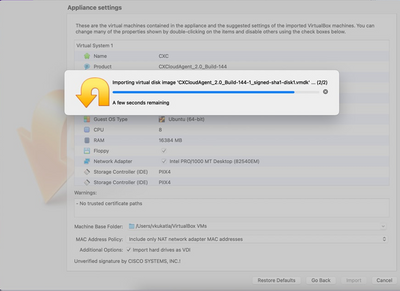

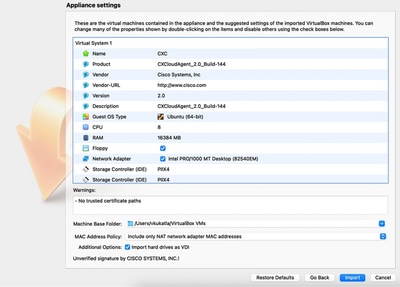

- 按一下「Import」(匯入)。

匯入檔案

匯入檔案

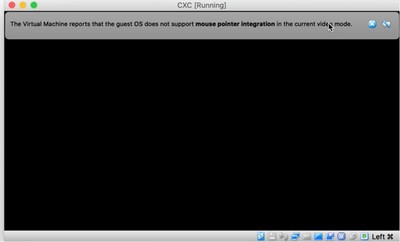

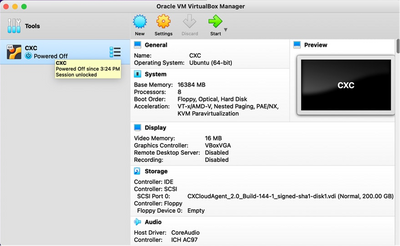

- 選擇剛部署的VM,然後按一下Start。

VM 主控台啟動

VM 主控台啟動

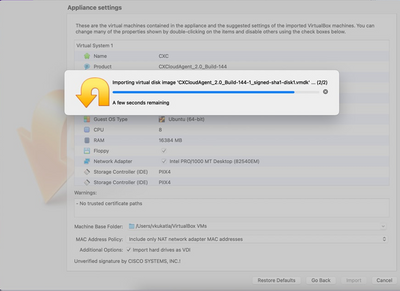

匯入進行中

匯入進行中

- 開啟虛擬機器器電源。控制檯會顯示出來。

開啟主控台

開啟主控台

- 導航到網路配置以繼續執行下一步。

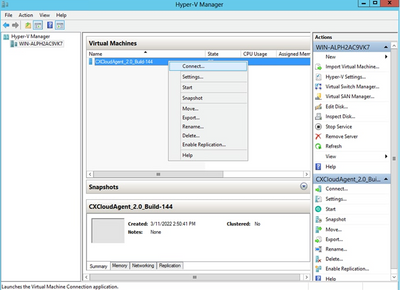

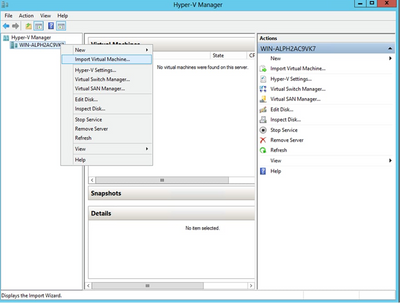

Microsoft Hyper-V 安裝

執行下列步驟:

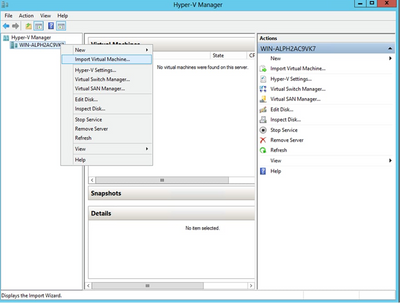

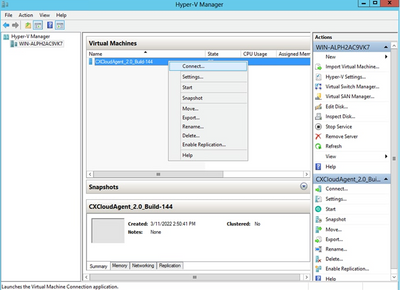

- 選擇導入虛擬機器。

Hyper V管理員

Hyper V管理員

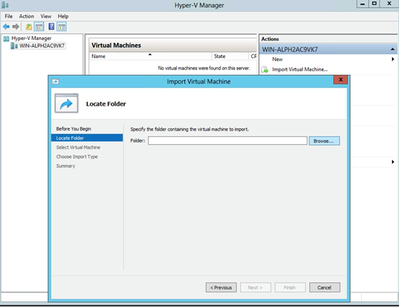

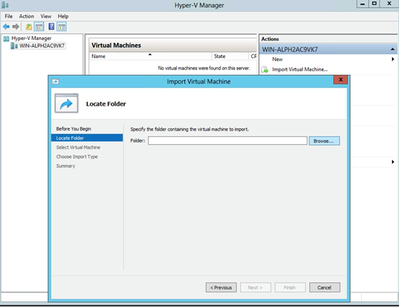

- 瀏覽並選取下載資料夾。

- 按「Next」(下一步)。

要匯入的資料

要匯入的資料

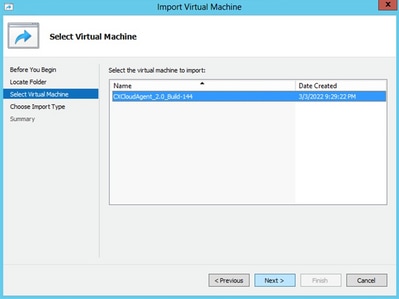

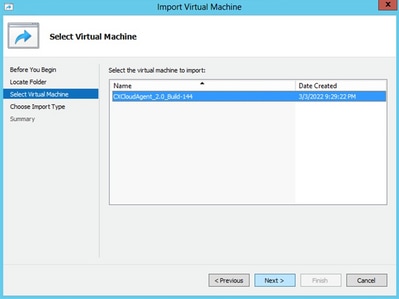

- 選擇VM,然後按一下下一步。

選取 VM

選取 VM

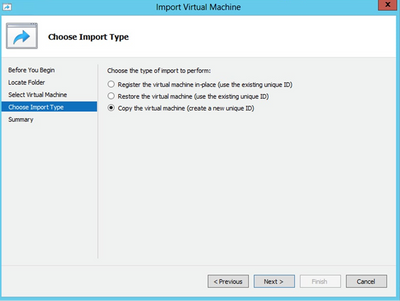

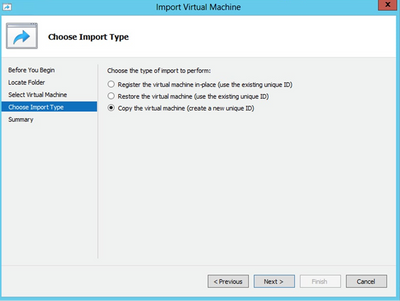

- 選擇Copy the virtual machine (create a new unique ID) 單選按鈕,然後按一下Next。

匯入類型

匯入類型

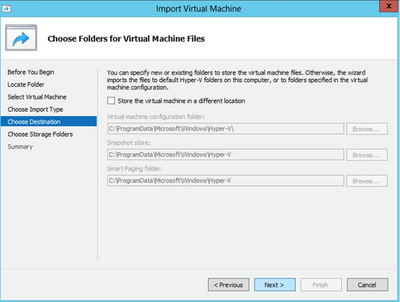

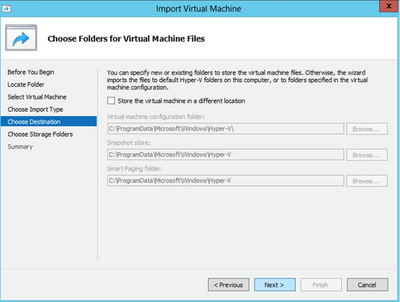

- 瀏覽以選取 VM 檔案的資料夾。建議使用預設路徑。

- 按「Next」(下一步)。

選擇虛擬機器器檔案的資料夾

選擇虛擬機器器檔案的資料夾

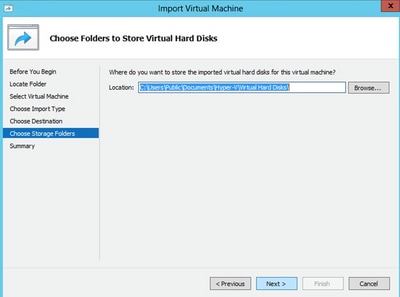

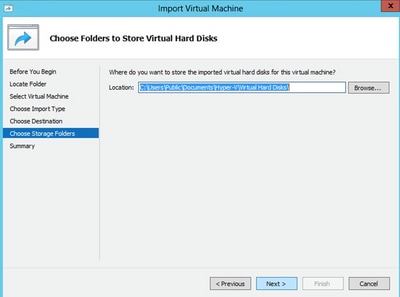

- 瀏覽並選取要存放 VM 硬碟的資料夾。建議使用預設路徑。

- 按「Next」(下一步)。

儲存虛擬硬碟的資料夾

儲存虛擬硬碟的資料夾

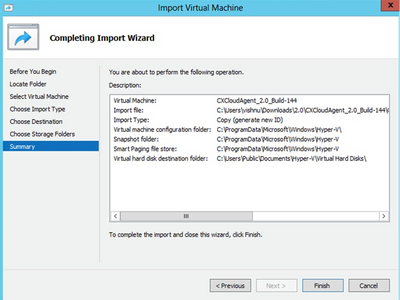

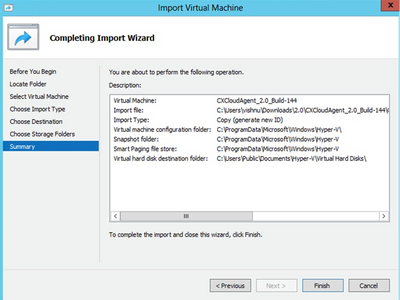

- 將顯示VM摘要。驗證所有輸入並按一下Finish。

摘要

摘要

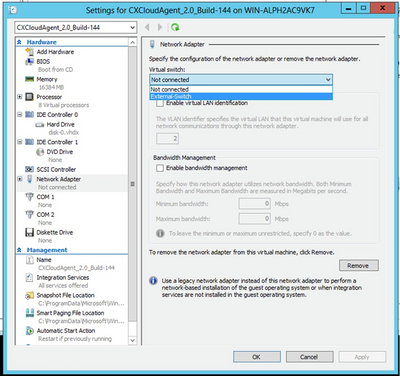

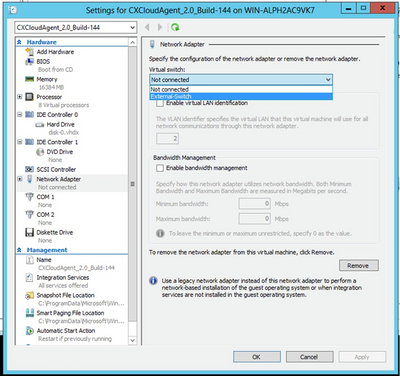

- 成功完成匯入後,會在Hyper-V上建立新的VM。請開啟VM設定。

- 在左側窗格中選取網路介面卡,並從下拉式清單選擇可用的虛擬交換器。

虛擬交換器

虛擬交換器

- 選擇Connect以啟動VM。

正在啟動 VM

正在啟動 VM

- 導航到網路配置以繼續執行下一步。

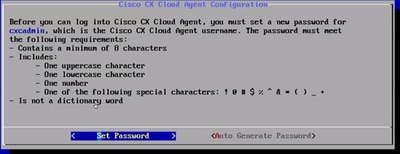

網路設定

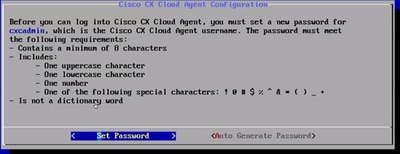

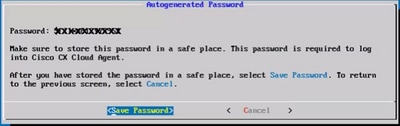

- 按一下Set Password為cxcadmin增加新口令,或按一下Auto Generate Password獲取新口令。

設定密碼

設定密碼

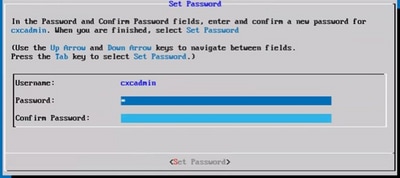

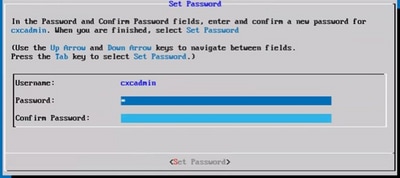

- 如果已選取「Set Password」(設定密碼),請輸入 cxcadmin 的密碼,並確認該密碼。按一下「Set Password」(設定密碼),並前往步驟 3。

新密碼

新密碼

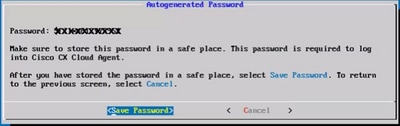

或

如果選擇Auto Generate Password,則複製生成的口令並將其儲存以備將來使用。按一下「Save Password」(儲存密碼),並前往步驟 4。

自動產生密碼

自動產生密碼

- 按一下「Save Password」(儲存密碼),以供驗證時使用。

儲存密碼

儲存密碼

- 輸入IP地址、子網掩碼、網關和DNS伺服器,然後按一下Continue。

網路設定

網路設定

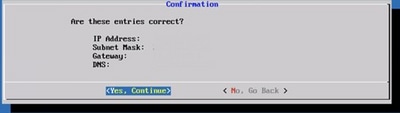

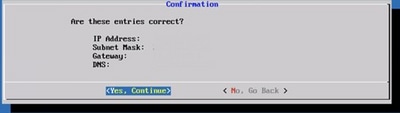

- 確認項目,並按一下「Yes, Continue」(是,繼續)。

組態

組態

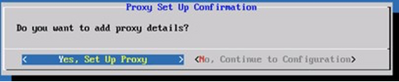

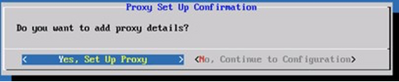

- 要設定代理詳細資訊,請按一下Yes, Set Up Proxy,或按一下No, Continue to Configuration以完成配置,然後轉到步驟8。

Proxy

Proxy

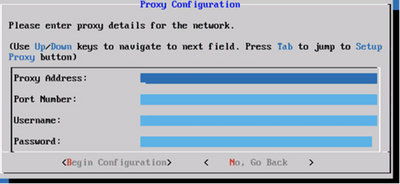

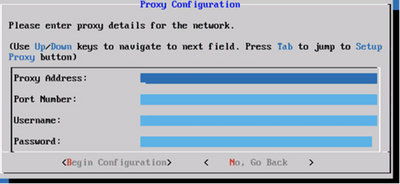

- 輸入 Proxy 位址、連接埠號碼、使用者名稱和密碼。

Proxy 組態

Proxy 組態

- 按一下「Begin Configuration」(開始設定)。

開始配置

開始配置

- 按一下「Continue」(繼續)。

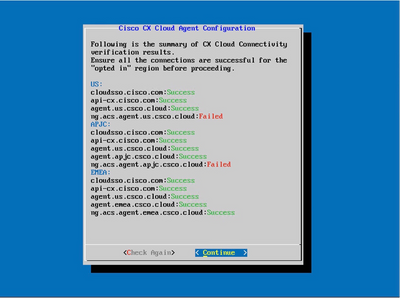

配置繼續

配置繼續

- 按一下Continue繼續進行配置,以便成功到達域。完成配置可能需要幾分鐘的時間。

注意:如果域無法成功訪問,客戶必須透過在其防火牆中進行更改來修復域可接通性,以確保域可訪問。域可接通性問題得到解決後,按一下Check Again。

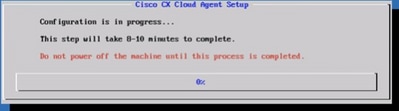

設定進行中

設定進行中

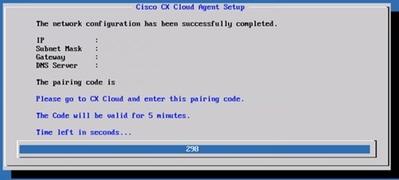

- 複製配對程式碼,並返回 CX Cloud 繼續設定。

配對程式碼

配對程式碼

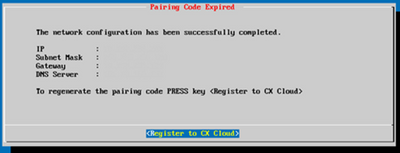

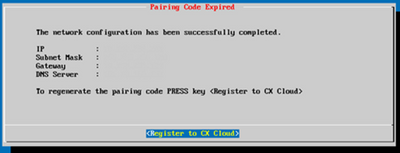

- 如果配對代碼過期,請按一下Register to CX Cloud以再次獲取該代碼。

程式碼已到期

程式碼已到期

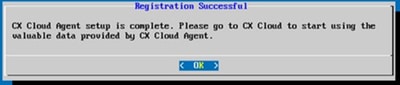

- 按一下「OK」(確定)。

註冊成功

註冊成功

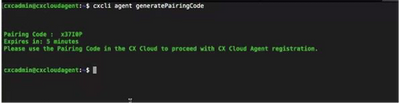

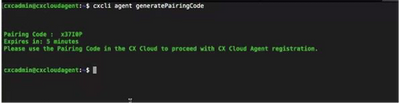

使用CLI生成配對代碼的備選方法

使用者還可以使用CLI選項生成配對代碼。

使用CLI生成配對代碼:

- 使用cxcadmin使用者憑證透過SSH登入到Cloud Agent。

- 使用 cxcli agent generatePairingCode 命令產生配對程式碼。

產生配對程式碼 CLI

產生配對程式碼 CLI

- 複製配對程式碼,並返回 CX Cloud 繼續設定。

配置Cisco DNA Center以將系統日誌轉發到CX雲代理

必要條件

支援的Cisco DNA Center版本為2.1.2.0到2.2.3.5、2.3.3.4到2.3.3.6、2.3.5.0和Cisco DNA Center Virtual Appliance

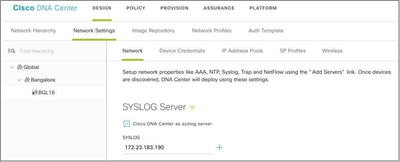

配置系統日誌轉發設定

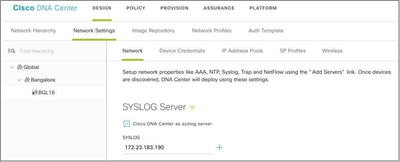

要在Cisco DNA Center中配置Syslog Forwarding to CX Cloud Agent,請執行以下步驟:

- 啟動 Cisco DNA 中心。

- 前往「Design」(設計)>「Network Settings」(網路設定)>「Network」(網路)。

- 對於每個站台,新增 CX Cloud Agent IP 做為系統日誌伺服器。

系統日誌伺服器

系統日誌伺服器

附註:

配置完成後,與該站點關聯的所有裝置都將配置為向CX雲代理傳送級別為「關鍵」的系統日誌。裝置必須關聯到站點,才能啟用從裝置到CX雲代理的系統日誌轉發。 更新syslog伺服器設定後,與該站點關聯的所有裝置將自動設定為預設關鍵級別。

配置其他資產以將系統日誌轉發到CX雲代理

必須將裝置配置為將系統日誌消息傳送到CX Cloud Agent,以使用CX Cloud的故障管理功能。

注意:只有園區成功跟蹤第2級裝置才有資格配置其他資產以轉發系統日誌。

具有轉發功能的現有系統日誌伺服器

執行系統日誌伺服器軟體的配置說明,並將CX雲代理IP地址增加為新目標。

注意:轉發syslog時,請確保保留原始syslog消息的源IP地址。

沒有轉發功能的現有系統日誌伺服器或沒有系統日誌伺服器

將每台裝置配置為將系統日誌直接傳送到CX雲代理IP地址。如需特定組態步驟,請參閱本檔案。

Cisco IOS® XE配置指南

AireOS無線控制器配置指南

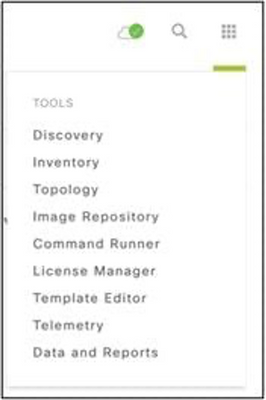

啟用資訊級別系統日誌設定

要顯示Syslog Information級別,請執行以下步驟:

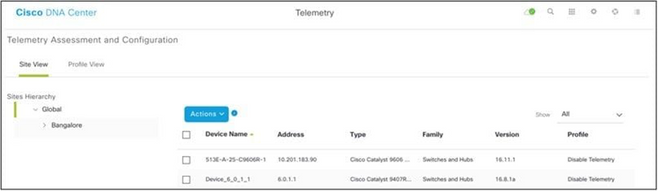

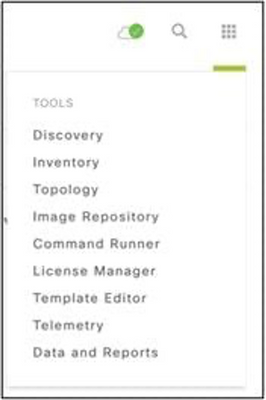

- 導航到工具>遙測。

工具功能表

工具功能表

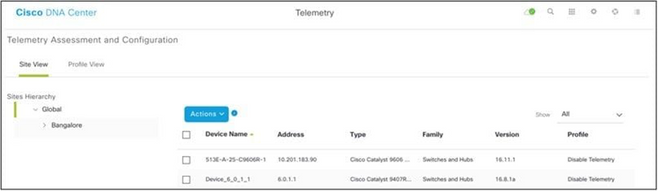

- 選擇並展開站點檢視,然後從站點層次結構中選擇站點。

站台檢視

站台檢視

-

選擇所需站點並使用裝置名稱覈取方塊選擇所有裝置。

- 從操作下拉選單中選擇最佳可視性。

動作

動作

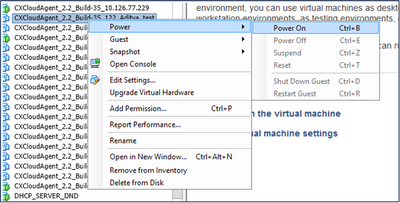

備份和恢復CX雲虛擬機器

建議使用快照功能在特定時間點保留CX Cloud Agent VM的狀態和資料。此功能可促進CX雲虛擬機器恢復到拍攝快照的特定時間。

備份

要備份CX雲虛擬機器,請執行以下操作:

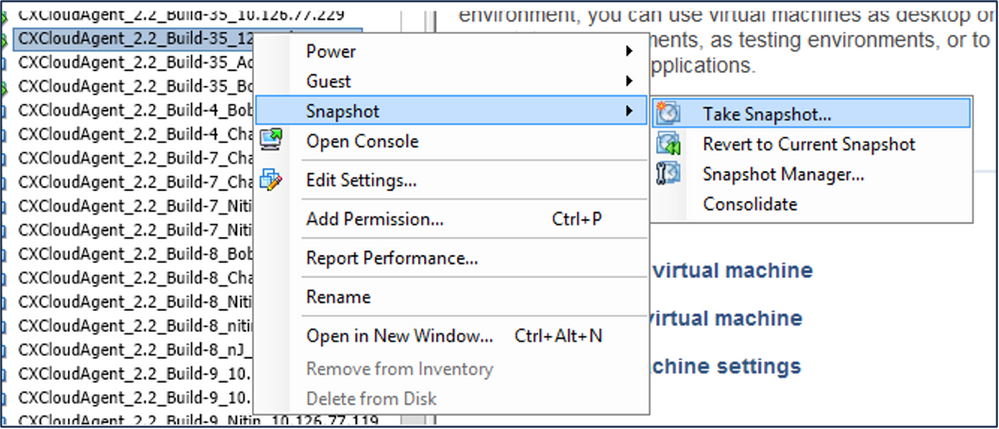

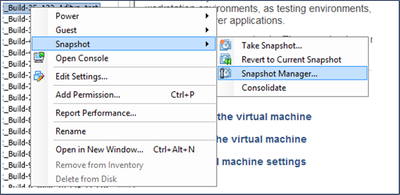

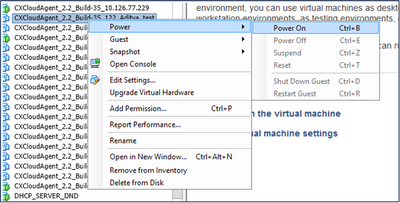

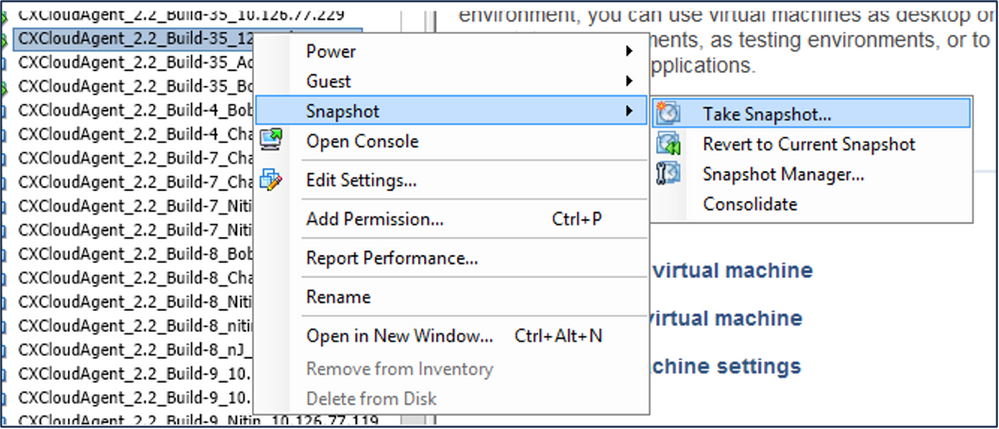

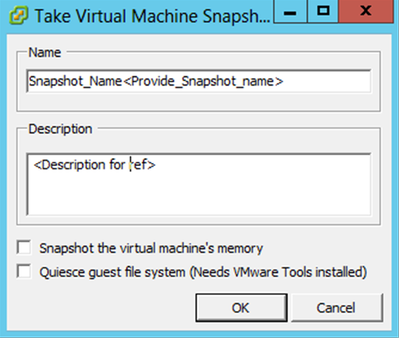

- 按一下右鍵VM並選擇快照>拍攝快照。Take Virtual Machine Snapshot 窗口打開。

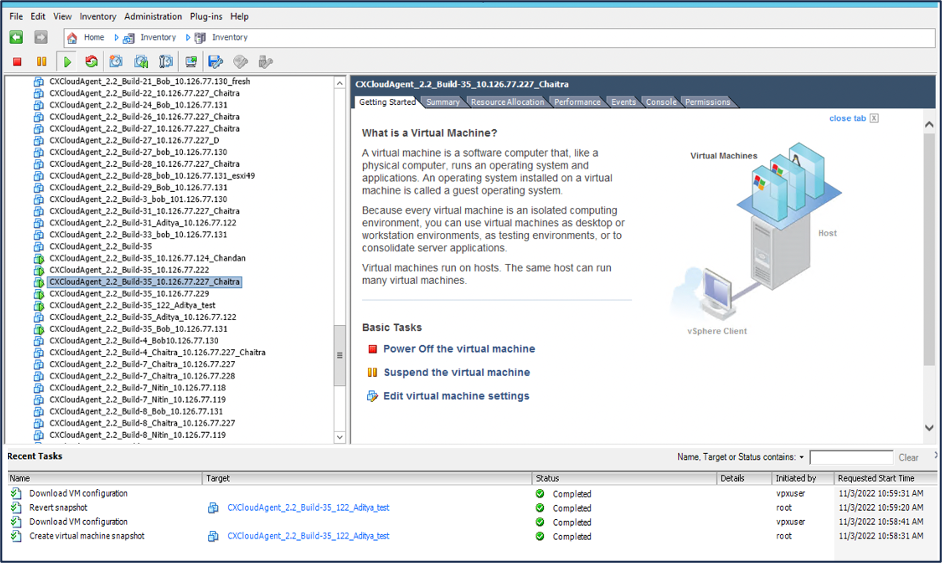

選取 VM

選取 VM

拍攝虛擬機器器快照

拍攝虛擬機器器快照

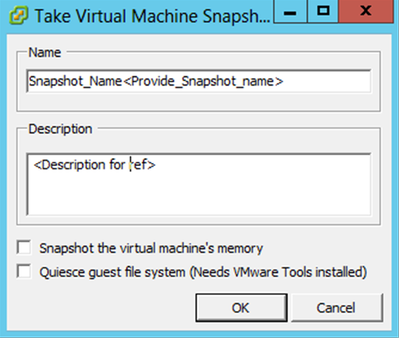

- 輸入Name和Description。

注意:驗證是否已清除「快照虛擬機器的記憶體」覈取方塊。

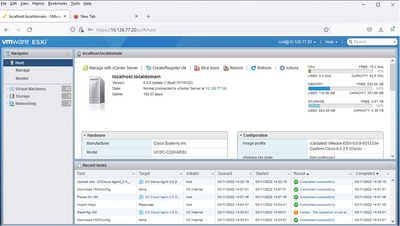

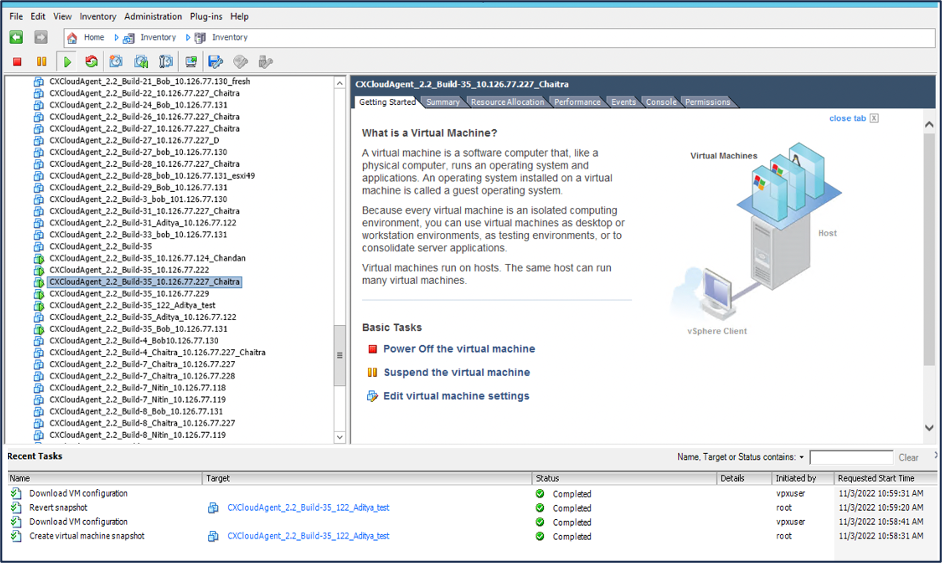

3. 按一下確定。建立虛擬機器快照狀態在「最近的任務」清單中顯示為已完成。

最近的任務

最近的任務

還原

要恢復CX雲虛擬機器:

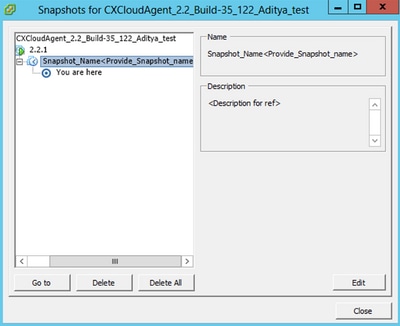

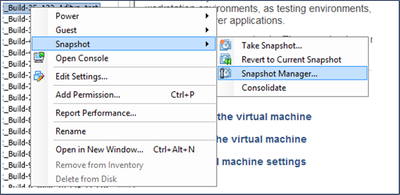

- 按一下右鍵VM並選擇Snapshot > Snapshot Manager。Snapshots of the VM窗口將打開。

選擇VM窗口

選擇VM窗口

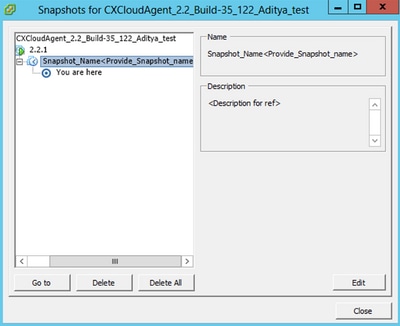

快照視窗

快照視窗

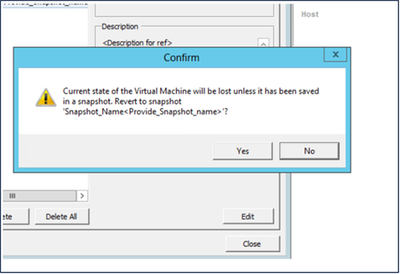

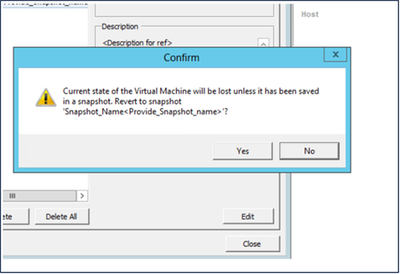

- 按一下Go to。確認窗口打開。

確認視窗

確認視窗

- 按一下Yes。恢復快照狀態在「最近的任務」清單中顯示為已完成。

最近的任務

最近的任務

- 按一下右鍵VM,然後選擇Power > Power On以打開VM。

安全性

CX Cloud Agent可確保客戶的端到端安全性。CX Cloud和CX Cloud Agent之間的連線受到TLS保護。雲代理的預設SSH使用者只能執行基本操作。

實體安全

在安全的VMware伺服器公司中部署CX雲代理OVA映像。OVA 是透過思科軟體下載中心所安全分享。開機載入器(單一使用者模式)密碼是使用隨機的唯一密碼設定的。使用者必須參閱此常見問題才能設定此引導載入程式(單使用者模式)口令。

帳戶安全性

在部署期間,會建立cxcadmin使用者帳戶。在初始配置期間,使用者將被強制設定密碼。cxcadmin使用者/憑據用於訪問CX雲代理API和透過SSH連線到裝置。

cxcadmin使用者具有限制存取權,但許可權最少。cxcadmin密碼遵循安全性原則,是單向雜湊密碼,到期期間為90天。cxcadmin使用者可以使用名為remoteaccount的公用程式建立cxcroot使用者。cxcroot使用者可以取得root許可權。

網路安全

CX雲代理VM可使用SSH和cxcadmin使用者憑據進行訪問。傳入連接埠限制為 22 (ssh),514(Syslog)。

驗證

基於密碼的身份驗證:裝置維護一個使用者(cxcadmin),該使用者可透過該使用者與CX雲代理進行身份驗證和通訊。

cxcadmin使用者可以使用名為remoteaccount的實用程式建立cxcroot使用者。此公用程式會顯示RSA/ECB/PKCS1v1_5加密密碼,該密碼只能從SWIM入口網站解密(DECRYPT要求表單)。只有授權人員可以存取此入口網站。cxcroot使用者可以使用此解密的密碼取得root許可權。密碼短語的有效期僅為兩天。cxcadmin使用者必須在密碼到期後重新建立帳戶並從SWIM門戶獲取密碼。

強化

CX Cloud Agent裝置遵循Center of Internet Security強化標準。

資料安全

CX Cloud Agent 設備不會儲存任何客戶個人資訊。 裝置憑證應用程式(作為其中一個pod運行)將加密的伺服器憑證儲存在安全資料庫中。除了處理時,收集的資料不會以任何形式儲存在裝置內。收集完成之後,遙測資料將儘快上傳到CX雲,並在確認上傳成功後,立即從本地儲存中刪除。

資料傳輸

註冊包包含所需的唯一X.509裝置證書和金鑰,用於與Iot核心建立安全連線。使用該代理透過傳輸層安全(TLS) v1.2使用消息隊列遙測傳輸(MQTT)建立安全連線

記錄與監視

日誌不包含任何形式的個人辨識資訊(PII)資料。稽核日誌捕獲在CX Cloud Agent裝置上執行的所有安全敏感型操作。

思科遙測命令

CX雲使用Cisco遙測命令中列出的API和命令檢索資產遙測。本文檔根據命令對Cisco DNA Center清單、診斷網橋、Intersight、合規性見解、故障以及CX雲代理收集的所有其他遙測源的適用性對命令進行分類。

資產遙測中的敏感資訊在傳輸到雲之前會被掩蔽。CX Cloud Agent遮蔽直接向CX Cloud Agent傳送遙測資訊的所有收集資產的敏感資料。這包括密碼、金鑰、社群字串、使用者名稱等。在將資訊傳輸到CX雲代理之前,控制器為所有由控制器管理的資產提供資料掩碼。在某些情況下,控制器管理的資產遙測可以進一步匿名化。請參閱相應的產品支援文檔以瞭解有關遙測匿名化的詳細資訊(例如《Cisco DNA Center管理員指南》中的匿名資料部分)。

雖然無法自定義遙測命令清單並且無法修改資料掩碼規則,但是客戶可以透過指定資料來源來控制哪些資產的CX雲遙測訪問,如控制器受管裝置的產品支援文檔或本文檔的「連線資料來源」部分(針對CX雲代理收集的其他資產)中所述。

安全摘要

| 安全性功能 |

說明 |

| 開機載入器密碼 |

開機載入器(單一使用者模式)密碼是使用隨機的唯一密碼設定的。使用者必須參閱常見問題才能設定其引導載入程式(單使用者模式)口令。 |

| 使用者存取 |

SSH: ·使用 cxcadmin 使用者存取設備需要安裝期間建立的認證。 · 使用cxcroot使用者訪問裝置需要授權人員使用SWIM門戶解密憑證。 |

| 使用者帳戶 |

· cxcadmin:已建立預設使用者帳戶;使用者可以使用cxcli執行CX Cloud Agent應用程式命令,並且在裝置上具有最低許可權;cxcroot使用者及其加密密碼使用cxcadmin使用者生成。 · cxcroot: cxcadmin可以使用實用程式remoteaccount建立此使用者;使用者可使用此帳戶獲得root許可權。 |

| cxcadmin 密碼原則 |

·密碼是使用 SHA-256 的單向雜湊,並安全地存放。 · 最少八(8)個字元,包含下列三種:大寫、小寫、數字及特殊字元。 |

| cxcroot 密碼原則 |

· cxcroot密碼已加密RSA/ECB/PKCS1v1_5 ·產生的複雜密碼需要在 SWIM 入口網站中解密。 · cxcroot使用者和密碼的有效期為兩天,可以使用cxcadmin使用者重新產生。 |

| ssh 登入密碼原則 |

· 最少八個字元,包含下列三種類別:大寫、小寫、數字及特殊字元。 · 五次失敗的登入嘗試將方塊鎖定30分鐘;密碼將在90天後過期。 |

| 連接埠 |

開啟傳入連接埠 – 514(Syslog) 和 22 (ssh) |

| 資料安全 |

·未儲存任何客戶資訊。 ·未儲存任何裝置資料。 ·Cisco DNA 中心伺服器認證已加密並儲存在資料庫中。 |

配對程式碼

配對程式碼

配置連線到CX雲窗口

配置連線到CX雲窗口

部署完成

部署完成

自動產生密碼

自動產生密碼

設定進行中

設定進行中

意見

意見