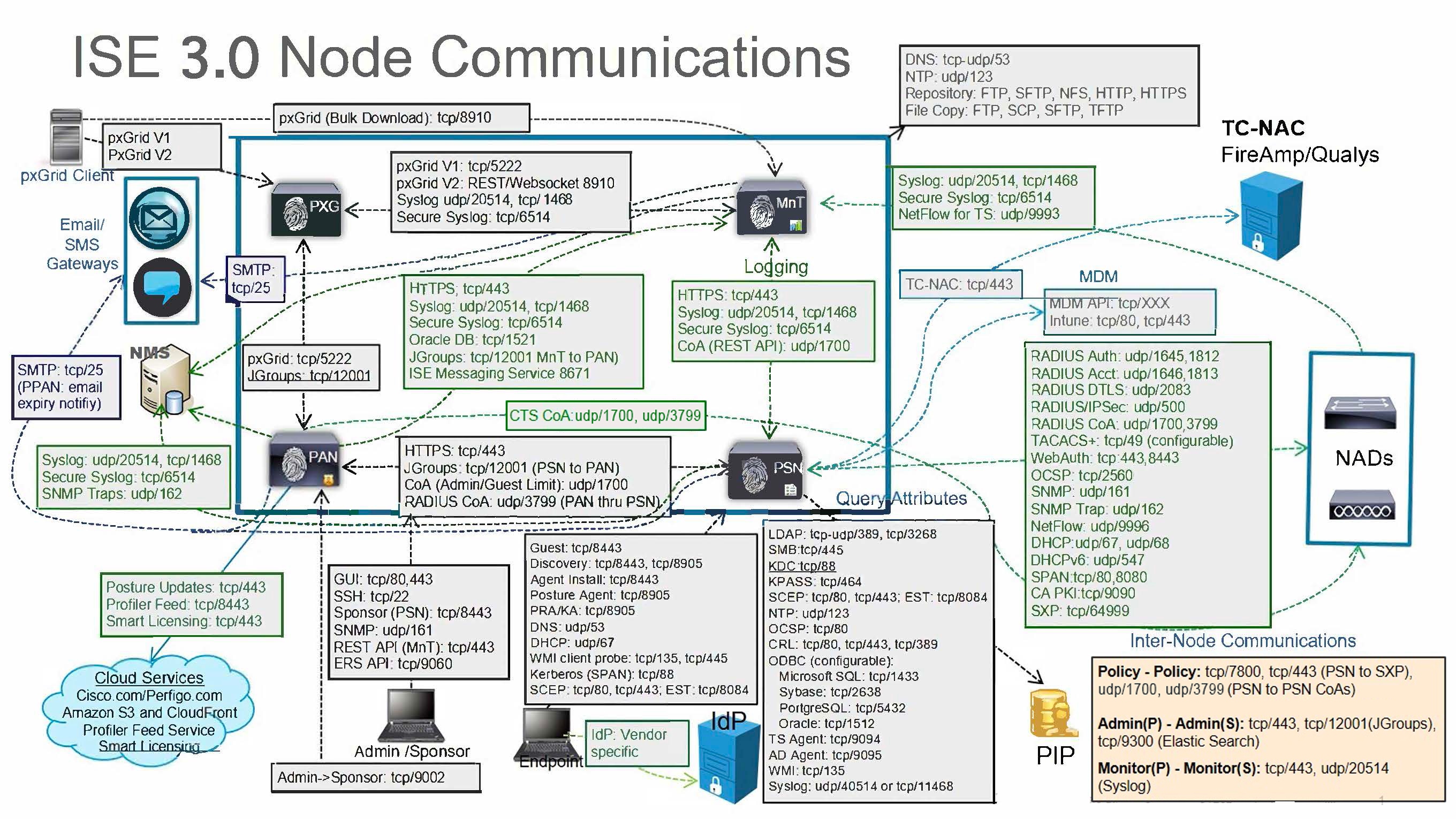

思科 ISE 所有角色节点端口

|

思科 ISE 服务 |

千兆以太网 0 或绑定 0 上的端口 |

其他以太网接口(千兆以太网 1 至 5 或绑定 1 和绑定 2)上的端口 |

|---|---|---|

|

复制和同步 |

|

- |

反馈

反馈