API 客户端身份验证过程概述

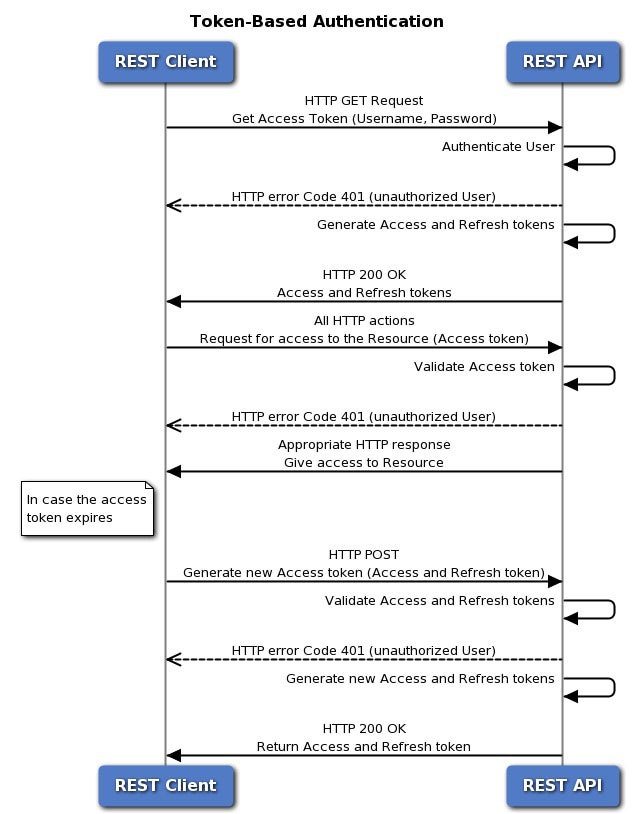

以下是如何使用威胁防御设备对 API 客户端进行身份验证的全方位解析。

开始之前

每个令牌代表一个 HTTPS 登录会话,该会话计入 API 会话和 设备管理器 会话。最多可以有 5 个活动 HTTPS 会话。如果超过此限制,则最早的会话(设备管理器 登录或 API 令牌)将过期以允许建立新会话。因此,重要的是,您只能获取所需的令牌,并重复使用每个令牌直到其到期,然后续约。为每个 API 调用获取新令牌将导致严重的会话中断,并可能使用户无法访问 设备管理器。这些限制不适用于 SSH 会话。

过程

|

步骤 1 |

使用所需的方法对 API 客户端用户进行身份验证。 您的客户端有义务对用户进行身份验证,并确保其有权访问和修改 威胁防御 设备。如果希望根据授权权限提供不同的功能,则需要将其构建到客户端中。 例如,如果希望允许只读访问,则必须设置所需的身份验证服务器、用户账户等。然后,当拥有只读权限的用户登录客户端时,必须确保只发出 GET 调用。在 API v1 中,这种类型的变量访问不能由 威胁防御 设备自身控制。自 API v2 起,如果您使用外部用户且未根据用户授权修整调用,那么如果用户授权和尝试的调用之间不匹配,系统会出错。 在 v1 中,与设备通信时,必须在 威胁防御 设备上使用 admin 用户账户。管理员账户对所有用户可配置的对象拥有完全的读/写授权权限。 |

|

步骤 2 |

使用管理员账户,根据用户名/密码请求密码授予的访问令牌。 请参阅请求密码授予的访问令牌。 |

|

步骤 3 |

或者,为客户端请求自定义访问令牌。 使用自定义令牌,可以明确为该令牌请求一个有效期并分配一个使用者名称。请参阅请求自定义访问令牌。 |

|

步骤 4 |

在“授权:无记名”报头中使用 API 调用的访问令牌。 请参阅在 API 调用中使用访问令牌。 |

|

步骤 5 |

在访问令牌到期之前,刷新该令牌。 请参阅刷新访问令牌。 |

|

步骤 6 |

完成后,如果令牌尚未过期,系统将撤销该令牌。 请参阅撤销访问令牌。 |

反馈

反馈