简介

本文档介绍如何对您的ISP的DNS劫持和重定向进行故障排除。

概述

一些客户发现Umbrella未按预期工作,即使他们将DNS指向Umbrella的解析程序。

许多Internet服务提供商(ISP)可以使用一种DNS劫持方式来控制用户的DNS请求。出现这种情况的原因可能各不相同,但通常是为了收集统计信息,并在用户访问未知域时返回广告,有时是为了内容过滤。一些政府使用DNS劫持来实施审查,将用户重定向到政府授权的网站。

根据您的ISP或路由器/调制解调器配置,您可能会发现由于此DNS劫持而您的DNS请求未到达Umbrella。这篇文章可以帮助您检查是否受到此问题的影响,以及下一步应如何解决此问题。

如何检查您的DNS请求是否到达Umbrella

- 首先,检查您的终端设备是否配置为指向Umbrella解析器(208.67.220.220和208.67.222.222)。

- 如果您将DNS指向内部DNS服务器,请确保将DNS服务器的转发器设置配置为指向Umbrella。

- 要测试计算机以查看其是否使用Umbrella,请导航至:https://welcome.umbrella.com/。如果您没有看到成功消息,则您的ISP可能正在拦截您的DNS流量。

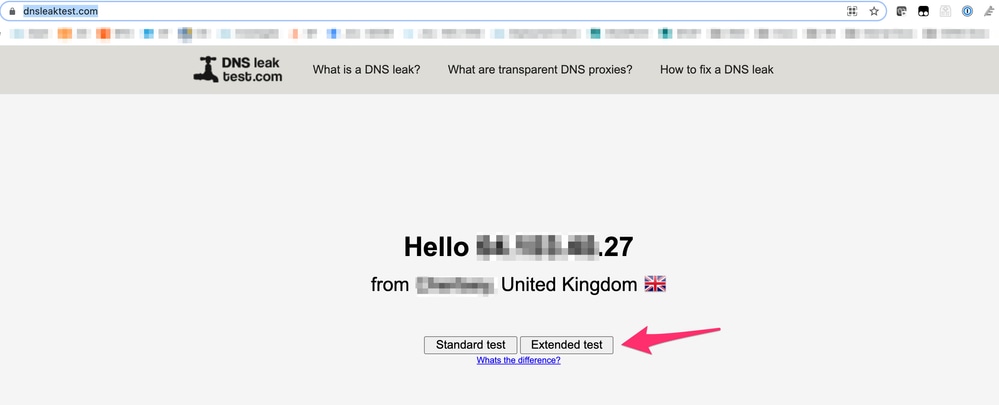

- 使用此工具并运行“扩展测试”检查您正在使用哪些DNS循环工具:https://www.dnsleaktest.com/.

10270213564692

10270213564692

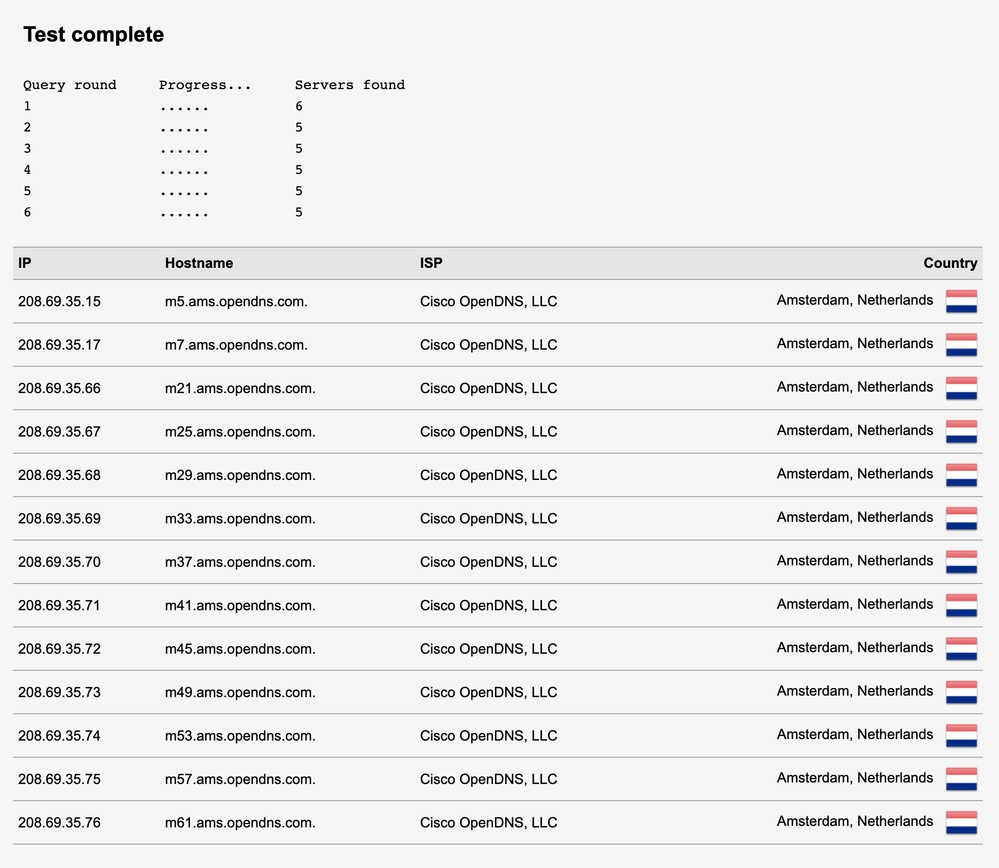

- 以下是“良好”工作场景的示例,其中DNS将到达Umbrella/OpenDNS:

10270203031060

10270203031060

注意:如您所见,每一跳均显示为Cisco OpenDNS。此处未显示其他第三方DNS服务器。这意味着Cisco Umbrella会逐一处理DNS请求。

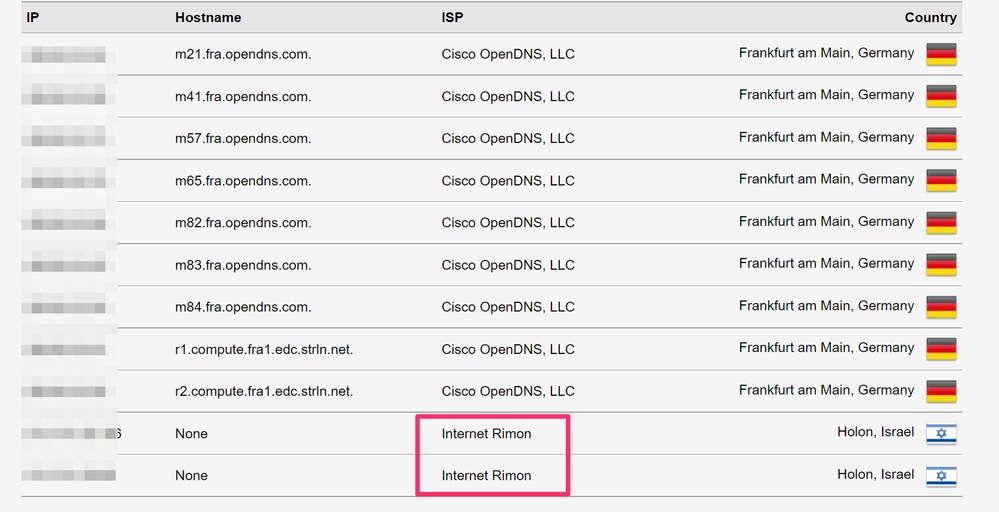

- 以下是ISP劫持/拦截DNS的“不良”非工作场景示例:

10270203443220

10270203443220

注意:如红色方框所示,您可以看到在本场景中,名为“Internet Rimon”的ISP正在响应DNS请求。这表明Umbrella不响应最终的DNS查询,而ISP劫持了此DNS流量。

接下来呢?

如果您发现您的ISP正在劫持您的DNS查询,请联系ISP技术支持团队,他们能够进一步帮助您禁用路由器/调制解调器上的任何DNS重定向。由于DNS重定向在请求到达Umbrella之前发生,因此不属于我们的支持范围。

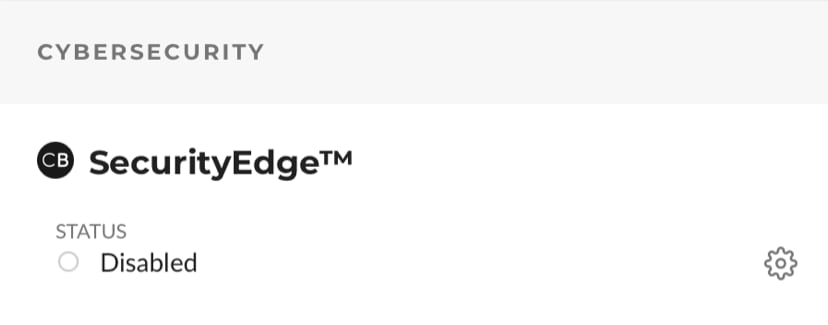

注意:Comcast提供名为“SecurityEdge”的功能,这是一种覆盖在客户端设备级别设置的任何内容的DNS过滤服务。如果组织位于启用了SecurityEdge的Comcast调制解调器之后,所有DNS查询都会重定向到NetActuate或Comcast DNS服务器。客户可以通过登录其Comcast门户并关闭“Internet”选项卡下的“SecurityEdge”来禁用此功能。如果您不确定您的Comcast服务是通过SecurityEdge启用还是如何禁用,请联系Comcast支持团队。

16151650344212

16151650344212

在与ISP解决这个问题后,您可以再次访问https://welcome.umbrella.com/以测试您是否使用Umbrella。如果您在与您的ISP交谈后仍然遇到问题,请咨询我们的支持团队以寻求帮助。