简介

本文档介绍如何创建内容过滤器以监控邮件安全设备(ESA)邮件,这些邮件可能会与SPF和DKIM一起发生故障。

先决条件

- 思科邮件安全设备产品知识

- 了解发件人策略框架(SPF)和DomainKeys识别邮件(DKIM)邮件身份验证方法的基础知识。

要求

- 在任何邮件流策略中均启用SPF和DKIM验证。

- 一个适当的用户角色,您可以在其中创建和实施内容过滤器。

- 如果要使用命令行选项搜索过滤器匹配项,请通过CLI访问设备。

背景信息

当您实施内容过滤器来监控这两种机制时,您可以获得以下优势:提供可视性、跟踪,甚至能够导出可能因使用这些邮件身份验证技术而失败的邮件,以供将来参考和根据您的组织需求进行导出,从而帮助您做出未来的实施决策。

什么是SPF和DKIM

SPF和DKIM是维护电子邮件安全性的机制。这些协议能够防止未经授权的服务器将邮件像来自您的域一样发送,并为收件人提供了一种验证来自您组织的电子邮件的方式。

SPF记录可提高身份验证覆盖率、可交付性并帮助提升您的域所需的安全级别。SPF应用于接收方邮件服务器,并检查发件人的IP地址、邮件的FROM报头中的域以及该域的DNS SPF记录中允许的发件人列表。如果发件人的IP不在列表中,则传送可能会失败。

当SPF指示服务器是否可以作为您的域发送时,DKIM检查电子邮件。它是一种签名形式,允许收件人服务器追踪回其原始邮件。

DKIM提供了一种验证邮件是否真实的方法,验证邮件在传输过程中未被修改,并且实际上是由您的服务器发送的。当DKIM失败时,收件人可以将电子邮件视为不受信任,由收件人决定如何处理该电子邮件。最有可能的结果是出现在收件人的某个垃圾邮件文件夹中,但也可能被完全丢弃。

配置

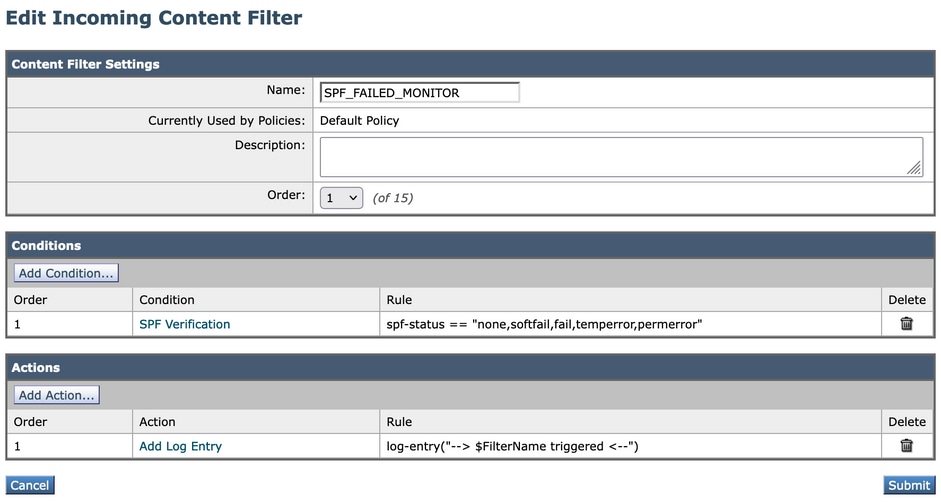

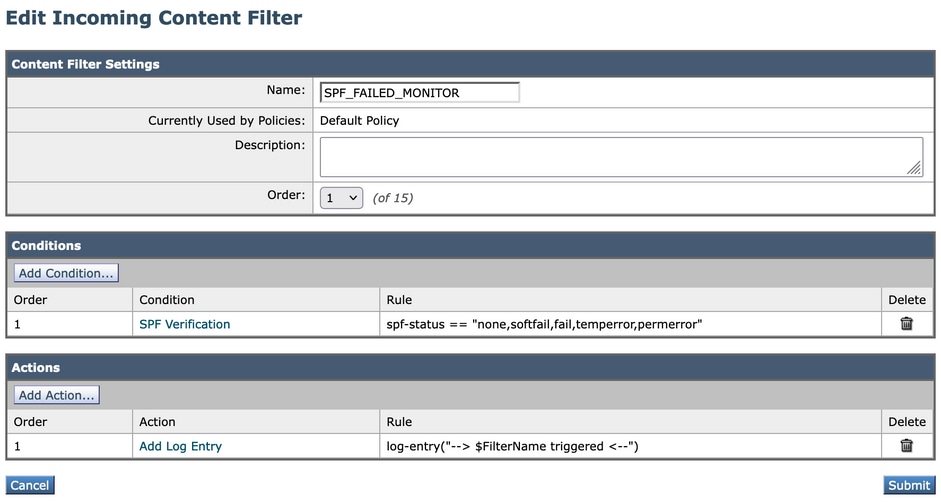

为SPF监视器创建传入内容过滤器。

- 从ESA GUI导航到Mail Policies > Incoming Content Filters。

- 单击Add Filter。

- 在名称字段中,使用正确的名称来标识过滤器。在本例中为SPF_FAILED_MONITOR。

- 点击添加条件。

- 在您左侧,搜索SPF验证。此处:None、SoftFail、Fail、TempError、PermError。

- 选中这些选项后,单击该窗口底部的Ok。

- 现在,单击Add Action,然后在左侧选择Add Log Entry。

- 在文本字段中,您可以添加最适合您的文本,本例中如下所示: —> $FilterName triggered <—

注意:日志条目可以更好地控制和查看何时在ESA中触发此过滤器,例如,当您通过命令行进行故障排除时,可以更好地了解已激活的过滤器。

示例:

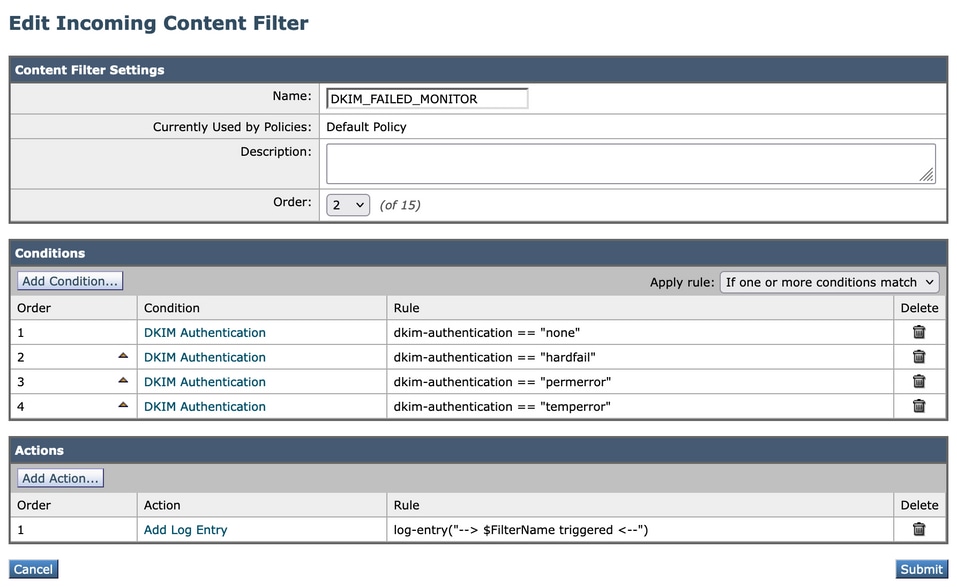

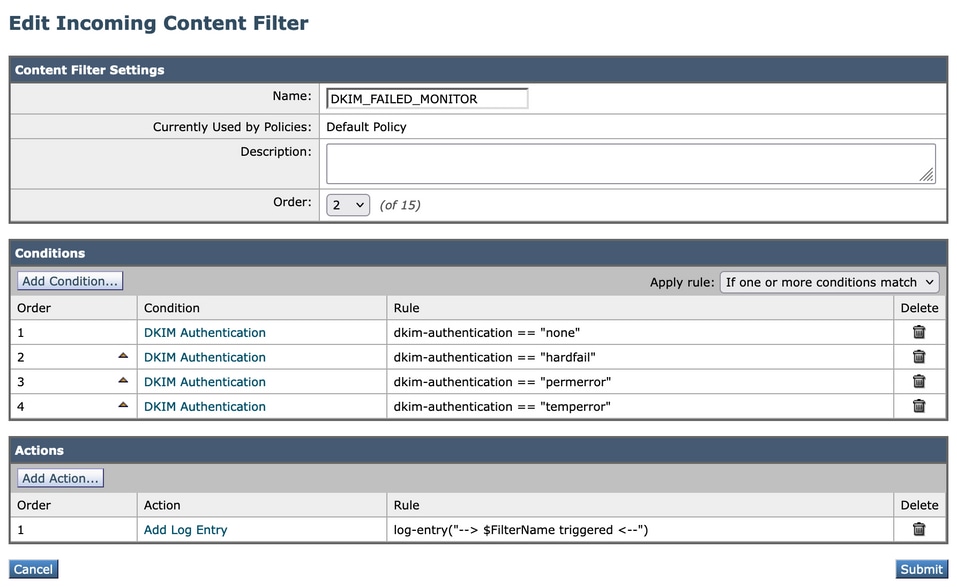

为DKIM监视器创建传入内容过滤器。

- 从ESA GUI导航到Mail Policies > Incoming Content Filters。

- 单击Add Filter。

- 在名称字段中,使用正确的名称来标识过滤器。在本例中使用DKIM_FAILED_MONITOR。

- 点击添加条件。

- 在左侧,搜索DKIM身份验证。在此处使用:none、hardfail、permerror、temperror。

- 选中这些选项后,单击该窗口底部的Ok。

- 与SPF配置不同,在此DKIM内容过滤器中,您必须为每个身份验证结果添加一个条件。

- 添加条件后,单击Add Action,然后在左侧选择Add Log Entry。

- 在文本字段中,您可以添加最适合您的文本。在本例中,如下所示:—> $FilterName triggered <—

示例:

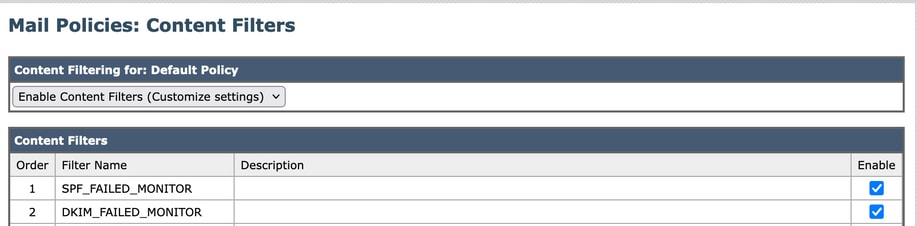

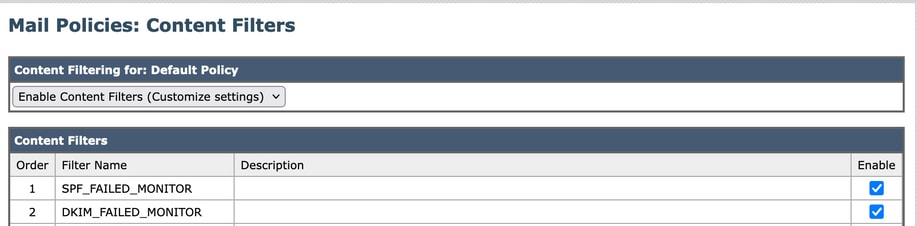

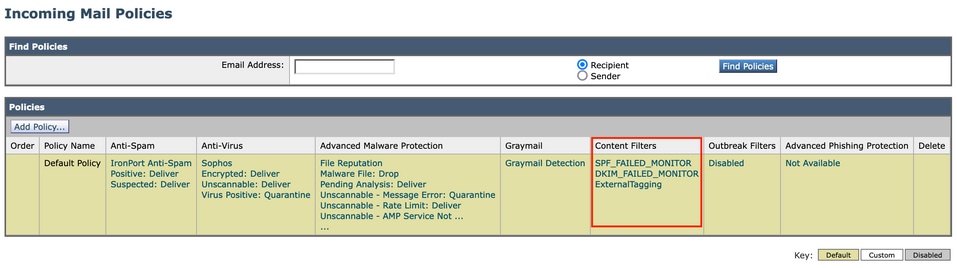

启用传入邮件策略中的传入内容过滤器。

配置两个内容过滤器后,您需要在“传入邮件策略”(Incoming Mail Policy)中启用它们。为此,您可以执行这些步骤。

- 从ESA GUI导航到Mail Policies > Incoming Mail Policies。

- 您需要选择内容过滤器工作所在的策略。在这种情况下,请使用Default Policy。

- 转到第7列(与内容过滤器相关的列),然后点击该列中显示的字段。

-

系统将显示一个名为“内容过滤”的窗口,用于:默认策略。

-

完成后,选择Enable Content Filters(Customize Settings)选项。使用此选项,您可以选择想要在该策略中启用哪些内容过滤器。

-

然后,单击 Submit。

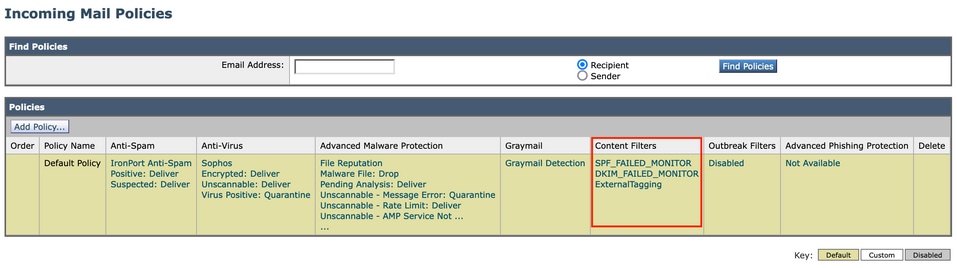

- 单击Submit后,该窗口将返回到“Incoming Mail Policies”(传入邮件策略),并在“Content Filters”(内容过滤器)列中看到已添加新过滤器。

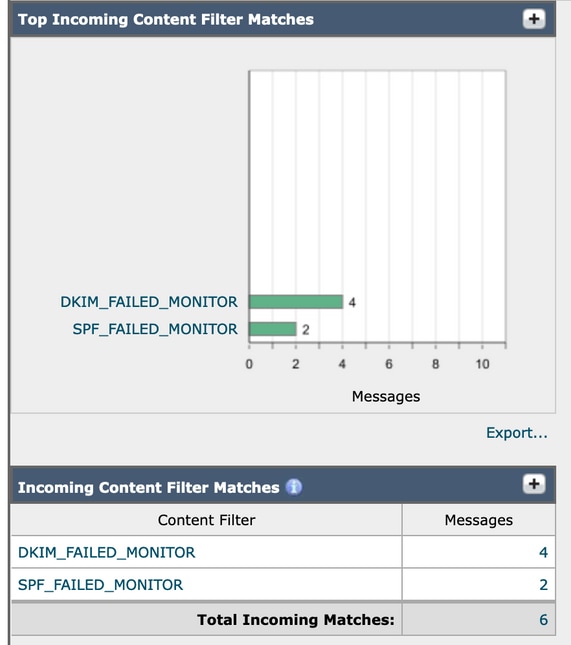

检查结果

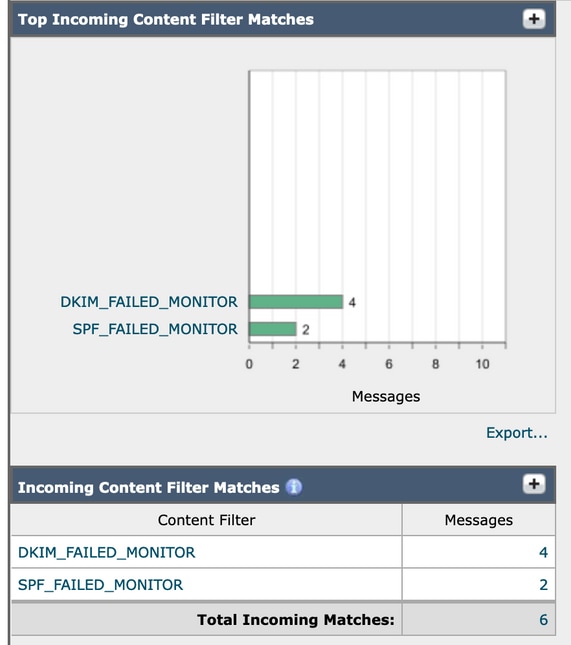

要检查这些内容过滤器的结果,可以通过GUI或命令行访问在监视器选项中验证这些结果。

通过GUI监控

- 从ESA/SMA GUI导航到Monitor > Content Filters。

- 查找传入内容过滤器的所有匹配项以及匹配过滤器已具有的匹配项的邮件。

- 您可以单击每个按钮,这样您就可以找到它匹配的内容。

-

如果点击邮件数量,它会发送至“邮件跟踪”(Message Tracking),对与该内容过滤器匹配的邮件进行全局搜索。

通过CLI监控

也可以通过以下步骤通过CLI监控这些内容过滤器:

- 通过CLI登录到ESA后,可以键入以下命令搜索巧合:

grep "SPF_FAILED_MONITOR" mail_logs

- 此命令的输出如下所示:

esa1.cisco.com> grep "SPF_FAILED_MONITOR" mail_logs Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- ================================================================================== esa1.cisco.com> grep "DKIM_FAILED_MONITOR" mail_logs Tue Mar 28 08:09:04 2023 Info: MID 3364 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:17:45 2023 Info: MID 3366 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <--

相关信息

反馈

反馈