简介

本文档介绍如何在ISE上将两个符合RFC的RADIUS服务器分别配置为代理和授权。

先决条件

要求

Cisco 建议您了解以下主题:

- RADIUS协议的基本知识

- 身份服务引擎(ISE)策略配置方面的专业知识

使用的组件

本文档中的信息基于Cisco ISE版本2.2和2.4。

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

配置

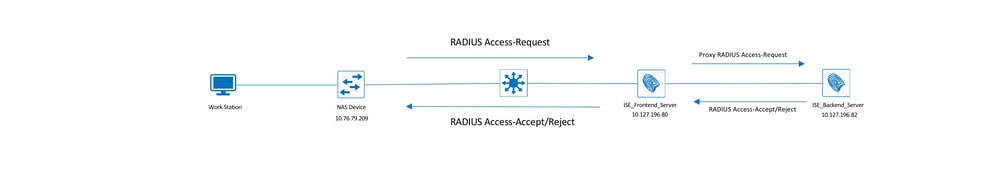

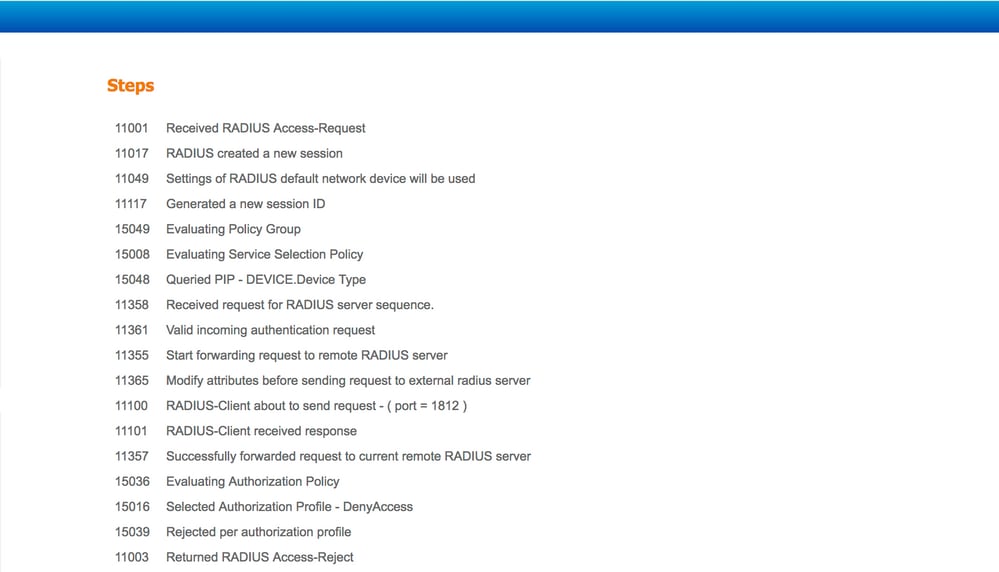

网络图

配置ISE(前端服务器)

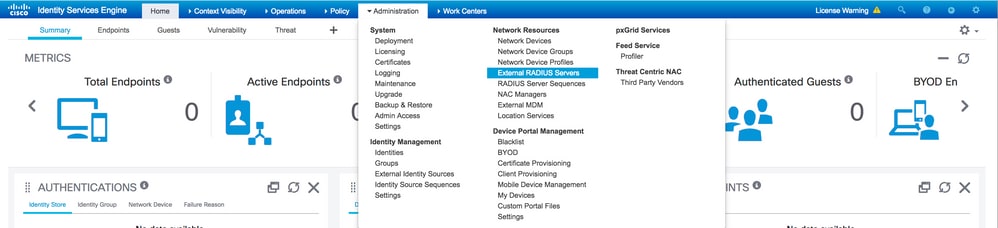

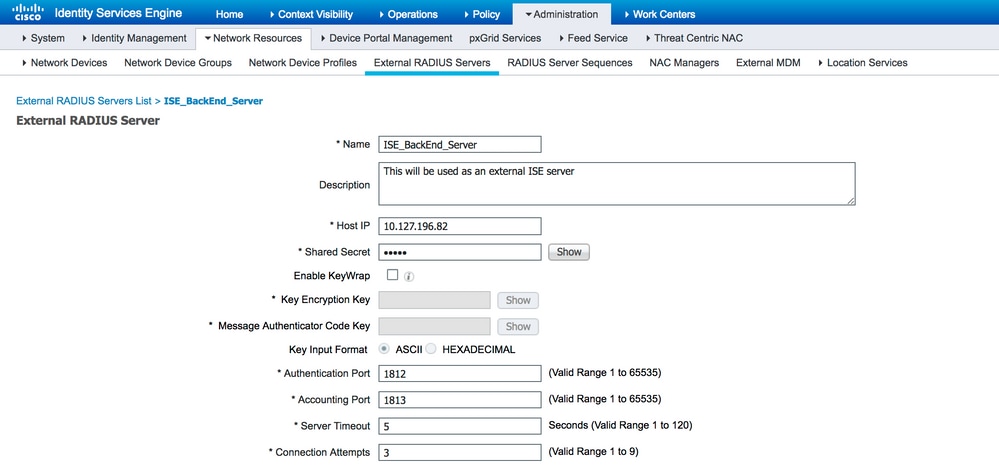

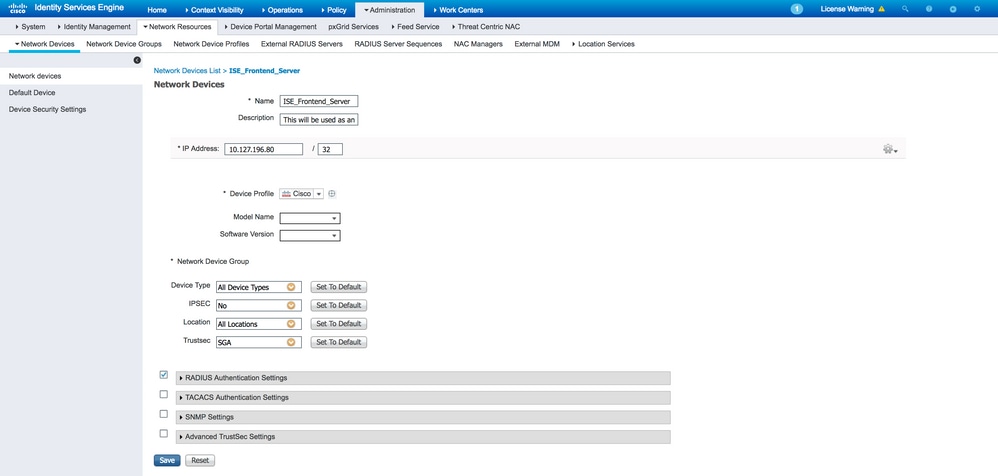

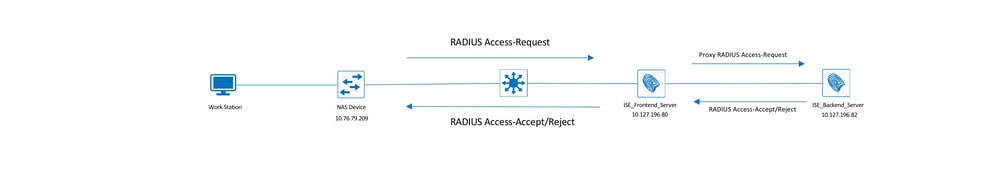

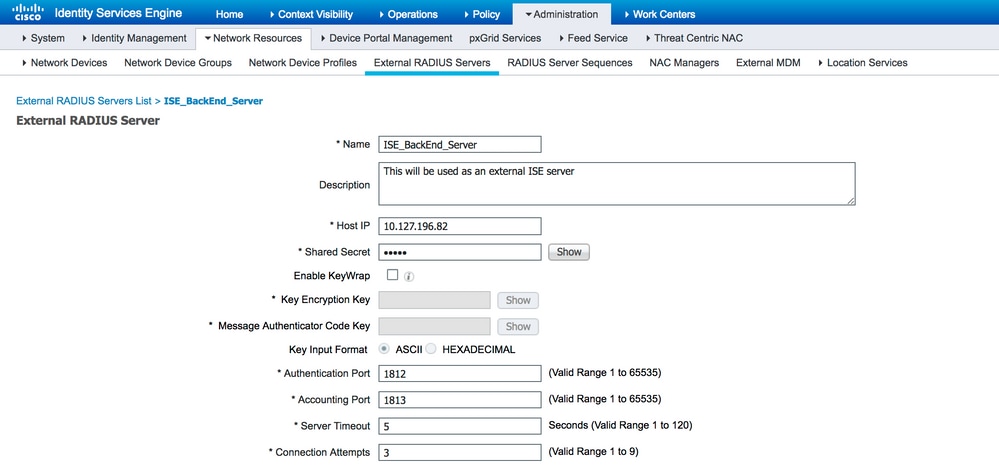

步骤1.可以配置和使用多个外部RADIUS服务器以对ISE上的用户进行身份验证。要配置外部RADIUS服务器,请导航至Administration > Network Resources > External RADIUS Servers > Add,如图所示:

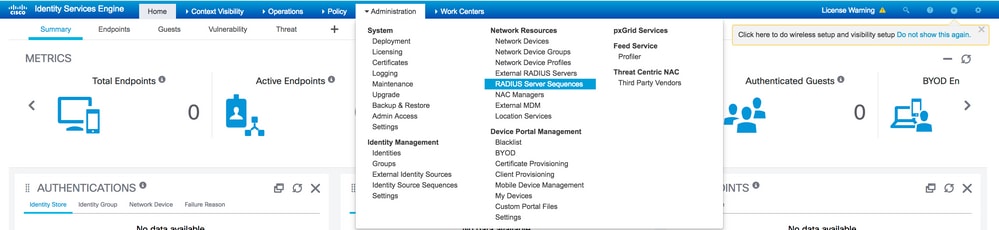

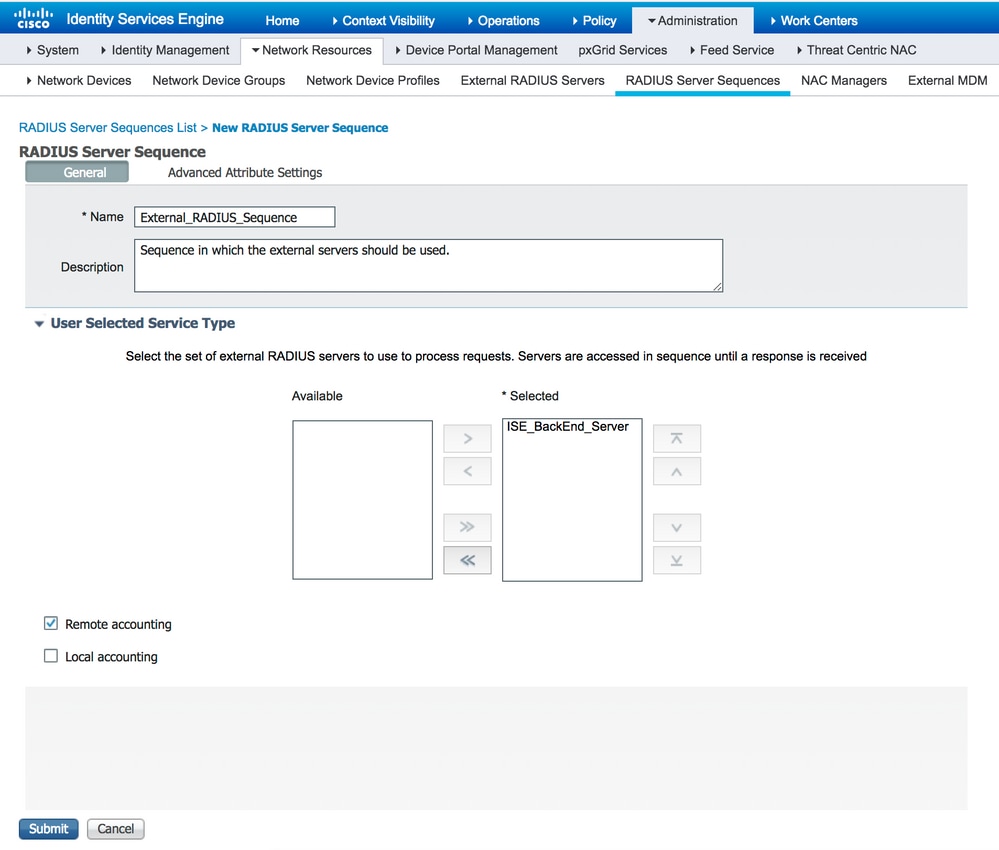

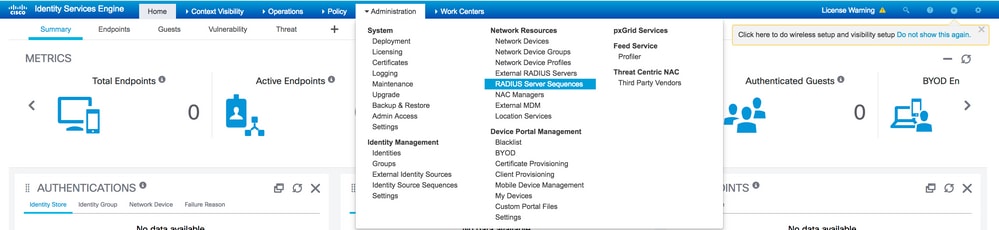

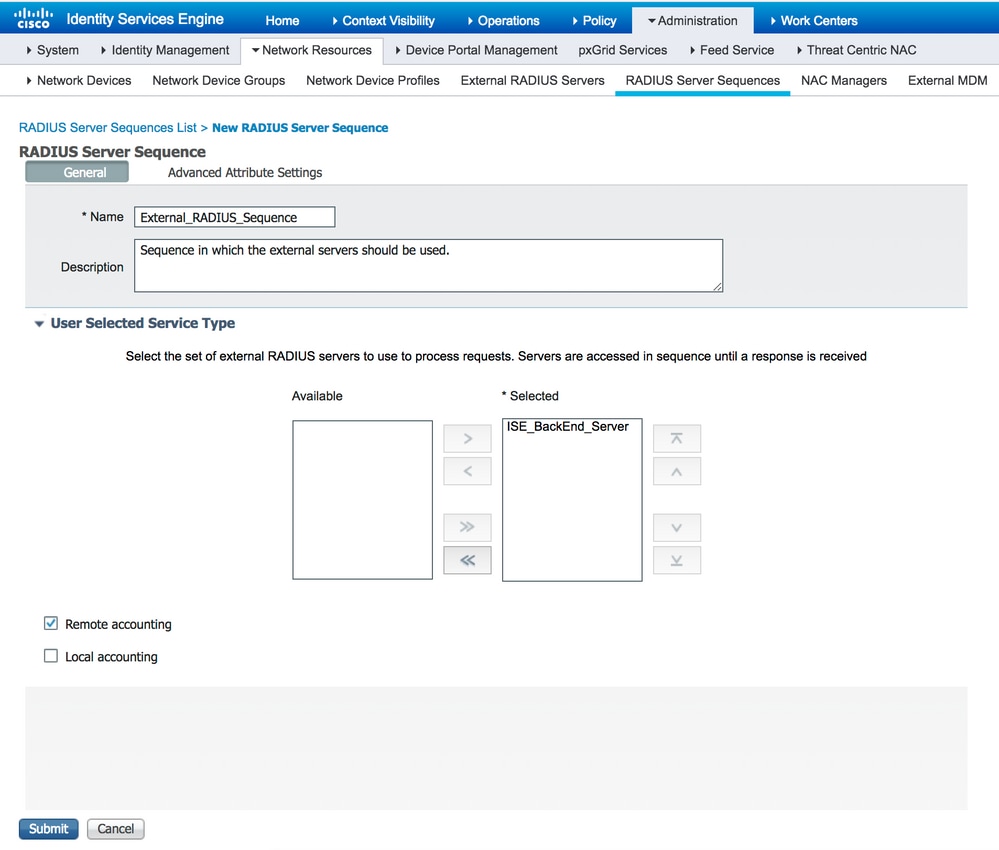

步骤2.要使用已配置的外部RADIUS服务器,RADIUS服务器序列必须配置为类似于身份源序列。要配置相同内容,请导航至Administration > Network Resources > RADIUS Server Sequences > Add,如图所示:

注意:创建服务器序列时可用的其中一个选项是选择记账必须在ISE本地还是在外部RADIUS服务器上执行。根据此处选择的选项,ISE决定是代理记帐请求还是将这些日志存储在本地。

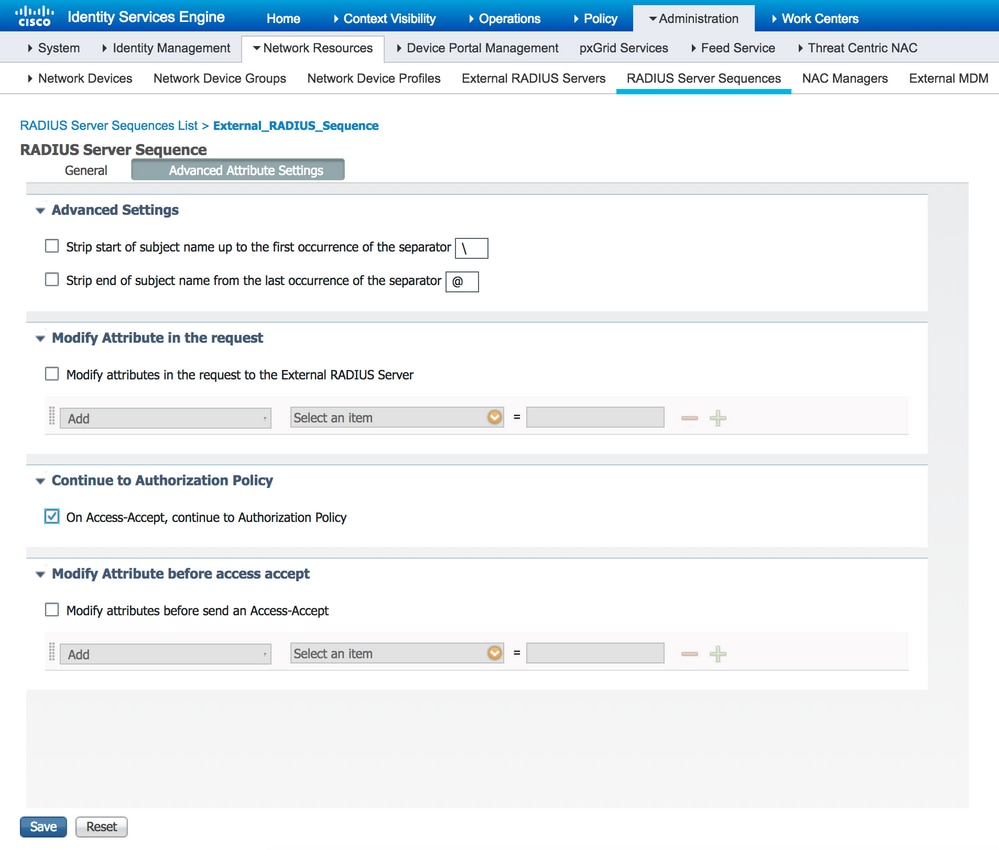

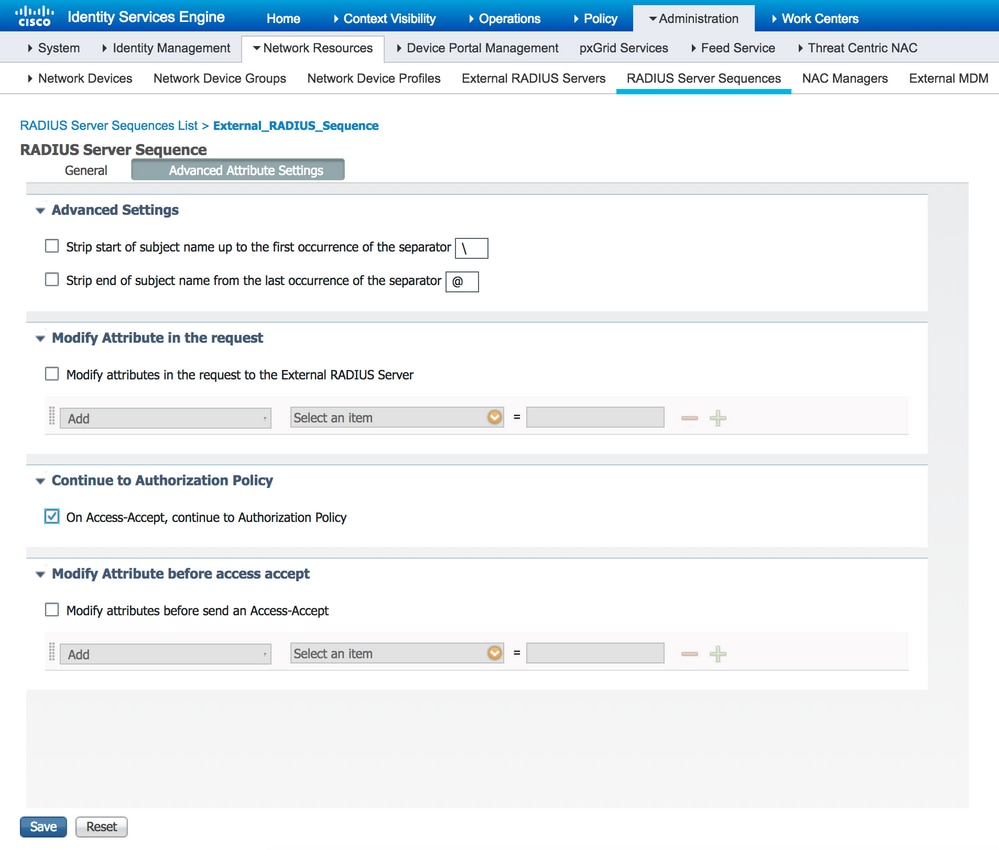

第3步:还有一个附加部分,为ISE代理外部RADIUS服务器请求时必须如何操作提供了更大的灵活性。如下图所示Advance Attribute Settings,您可以在下找到该文档:

- 高级设置:提供用于删除带有分隔符的RADIUS请求中用户名的开始或结尾的选项。

- 修改请求中的属性:提供用于修改RADIUS请求中的任何RADIUS属性的选项。此处的列表显示了可以添加/删除/更新的属性:

User-Name--[1]

NAS-IP-Address--[4]

NAS-Port--[5]

Service-Type--[6]

Framed-Protocol--[7]

Framed-IP-Address--[8]

Framed-IP-Netmask--[9]

Filter-ID--[11]

Framed-Compression--[13]

Login-IP-Host--[14]

Callback-Number--[19]

State--[24]

VendorSpecific--[26]

Called-Station-ID--[30]

Calling-Station-ID--[31]

NAS-Identifier--[32]

Login-LAT-Service--[34]

Login-LAT-Node--[35]

Login-LAT-Group--[36]

Event-Timestamp--[55]

Egress-VLANID--[56]

Ingress-Filters--[57]

Egress-VLAN-Name--[58]

User-Priority-Table--[59]

NAS-Port-Type--[61]

Port-Limit--[62]

Login-LAT-Port--[63]

Password-Retry--[75]

Connect-Info--[77]

NAS-Port-Id--[87]

Framed-Pool--[88]

NAS-Filter-Rule--[92]

NAS-IPv6-Address--[95]

Framed-Interface-Id--[96]

Framed-IPv6-Prefix--[97]

Login-IPv6-Host--[98]

Error-Cause--[101]

Delegated-IPv6-Prefix--[123]

Framed-IPv6-Address--[168]

DNS-Server-IPv6-Address--[169]

Route-IPv6-Information--[170]

Delegated-IPv6-Prefix-Pool--[171]

Stateful-IPv6-Address-Pool--[172]

-

继续访问接受上的授权策略:提供选项以选择ISE是否必须按原样发送访问接受,或继续根据ISE上配置的授权策略而不是外部RADIUS服务器提供的授权提供访问。如果选择此选项,外部RADIUS服务器提供的授权将被ISE提供的授权覆盖。

注意:此选项仅在外部RADIUS服务器发送响应Access-Accept代理RADIUS访问请求时起作用。

-

Modify Attribute before Access-Accept:与相似Modify Attribute in the request,前面提到的属性可以在外部RADIUS服务器发送到网络设备之前添加/删除/更新外部RADIUS服务器发送的Access-Accept中现有的属性。

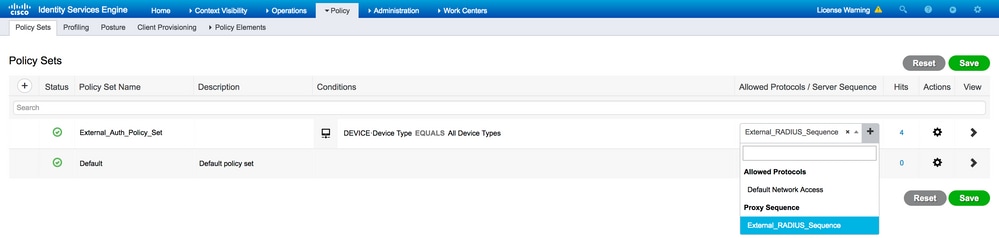

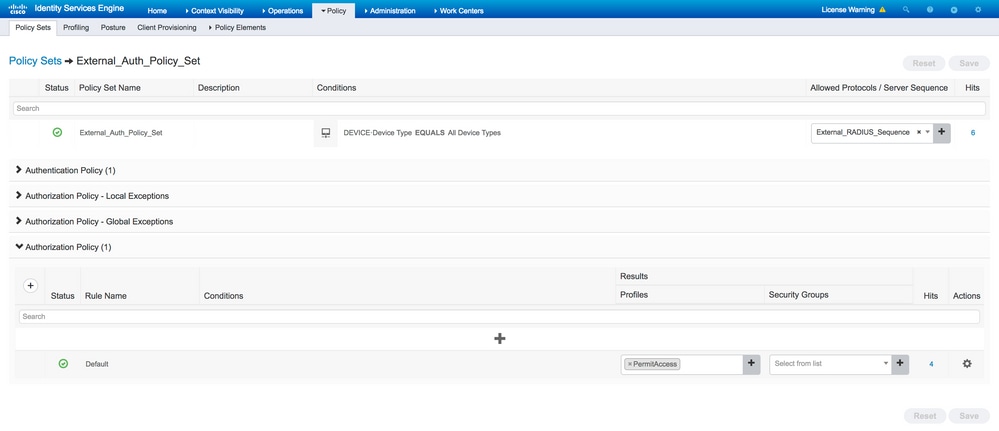

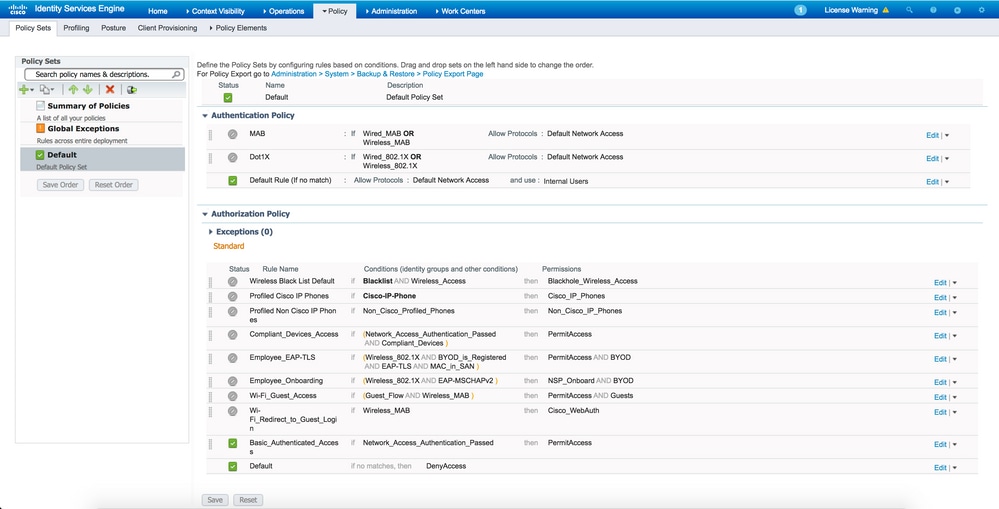

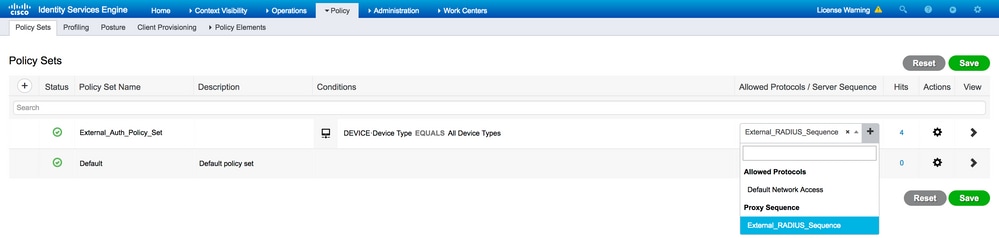

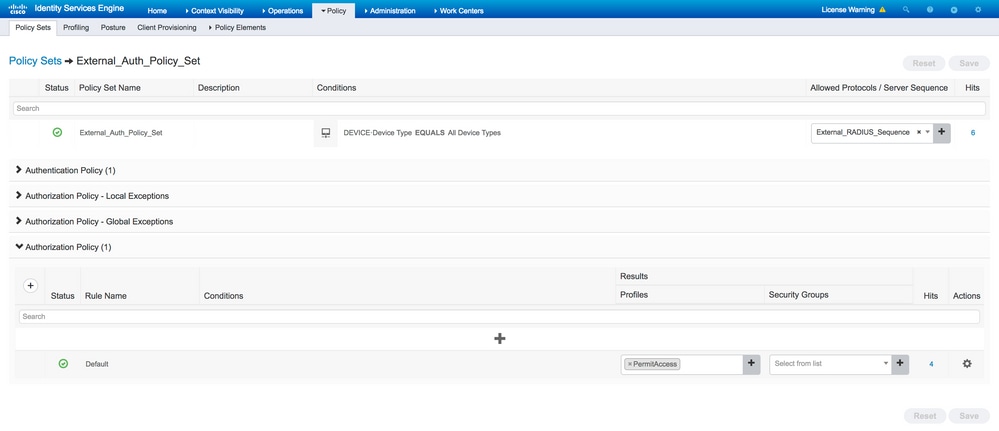

步骤4.下一部分是配置策略集,以便使用RADIUS服务器序列而不是允许的协议,以便将请求发送到外部RADIUS服务器。可以在下配置Policy > Policy Sets。可以在下配置授权策略Policy Set,但只有在选择选项时Continue to Authorization Policy on Access-Accept才会生效。否则,ISE仅充当RADIUS请求的代理,以便匹配为此策略集配置的条件。

配置外部RADIUS服务器

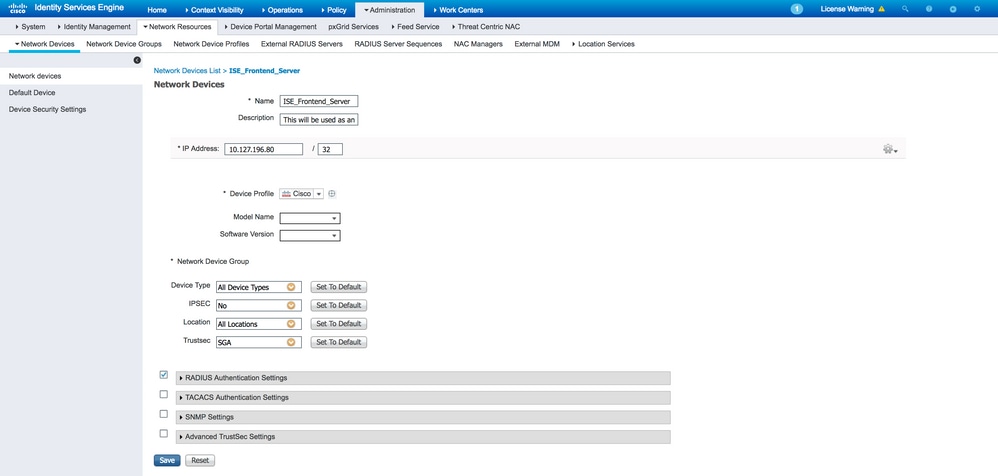

步骤1.在本示例中,另一个ISE服务器(版本2.2)用作名为的外部RADIUS服务器ISE_Backend_Server。ISE(ISE_Frontend_Server)必须配置为网络设备或外部RADIUS服务器(在本例ISE_Backend_Server)中的传统名称NAS,因为转发到外部RADIUS服务器的NAS-IP-Address-Request中的属性被替换为的IP地址ISE_Frontend_Server。要配置的共享密钥与上为外部RADIUS服务器配置的共享密钥相同ISE_Frontend_Server。

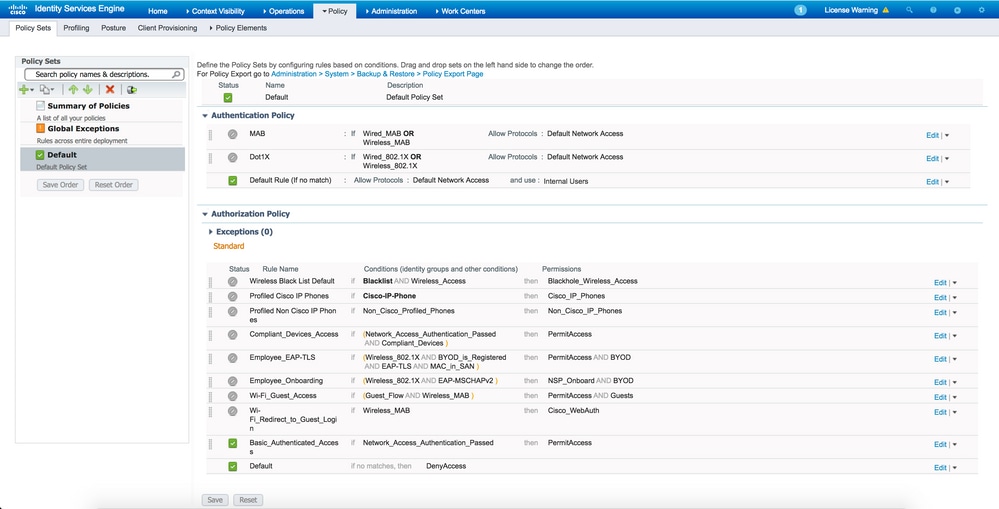

步骤2.外部RADIUS服务器可以配置其自己的身份验证和授权策略,以便为ISE代理的请求提供服务。在本示例中,配置简单策略以检查内部用户中的用户,然后在经过身份验证后允许访问。

验证

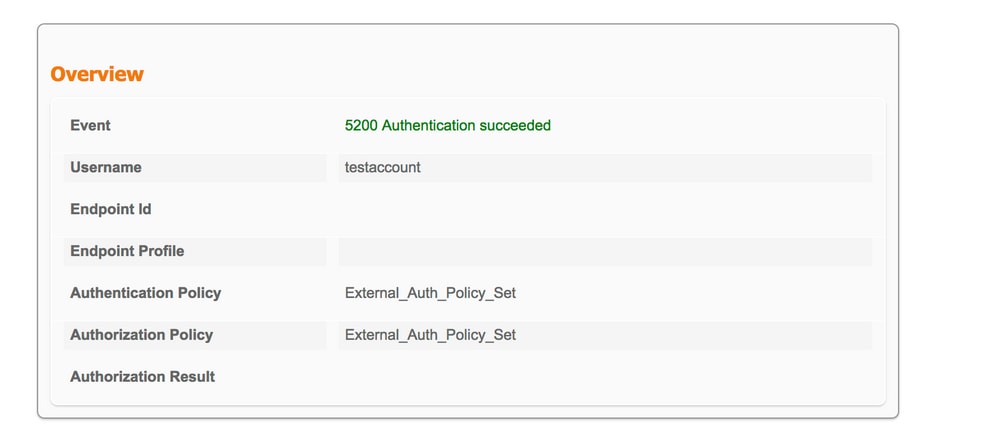

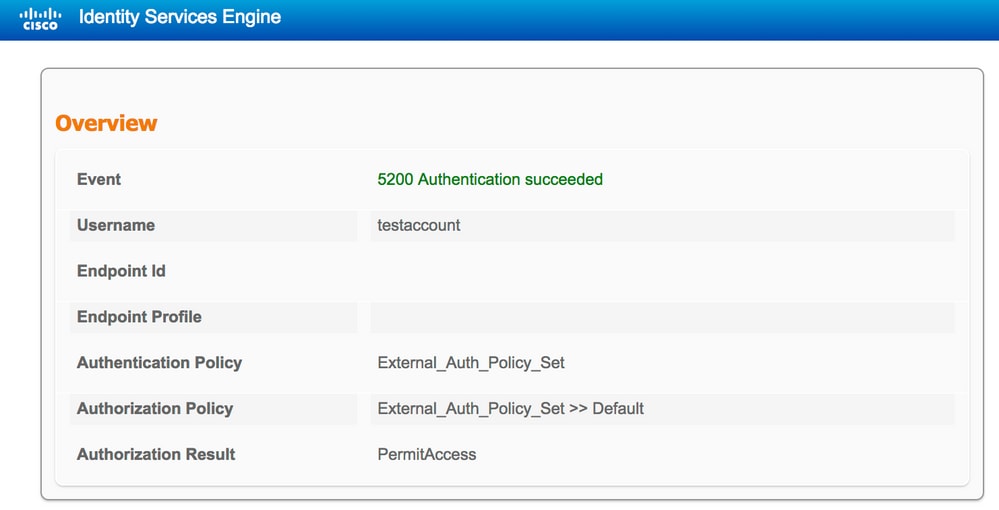

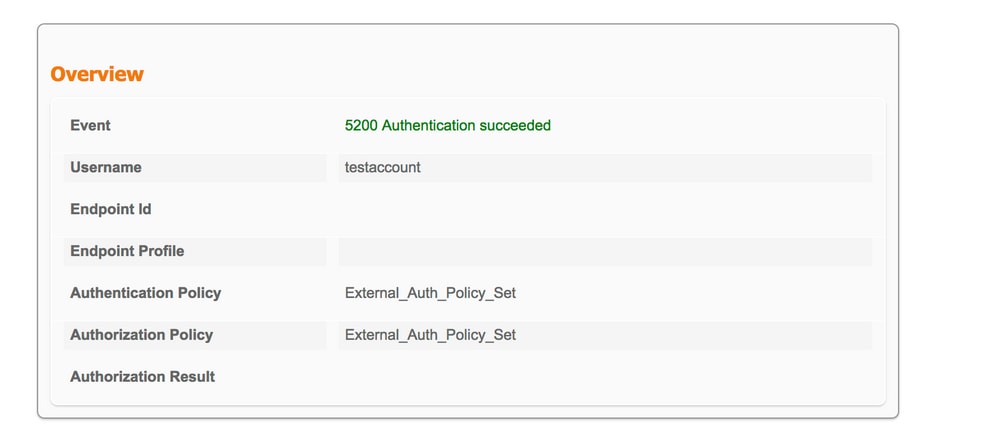

步骤1.如果收到请求,请检查ISE实时日志,如图所示。

步骤2.检查是否选择了正确的策略集,如图所示。

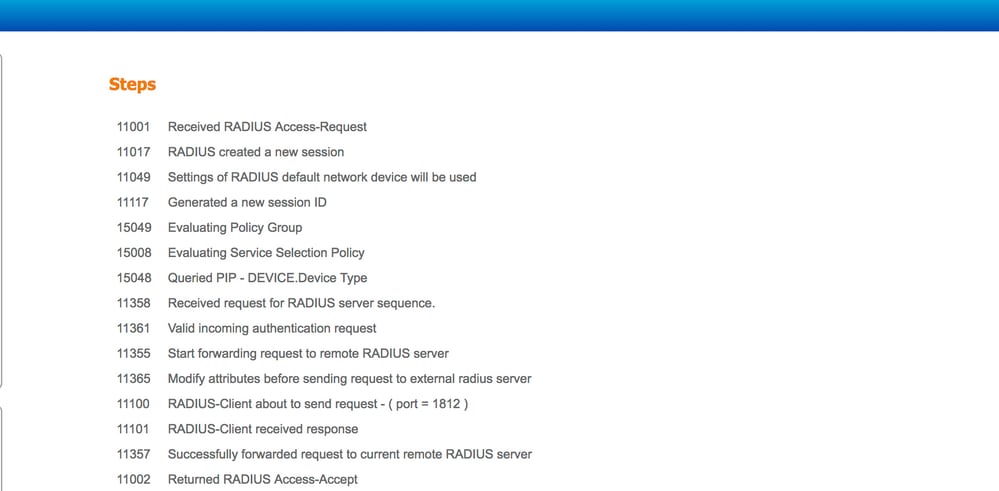

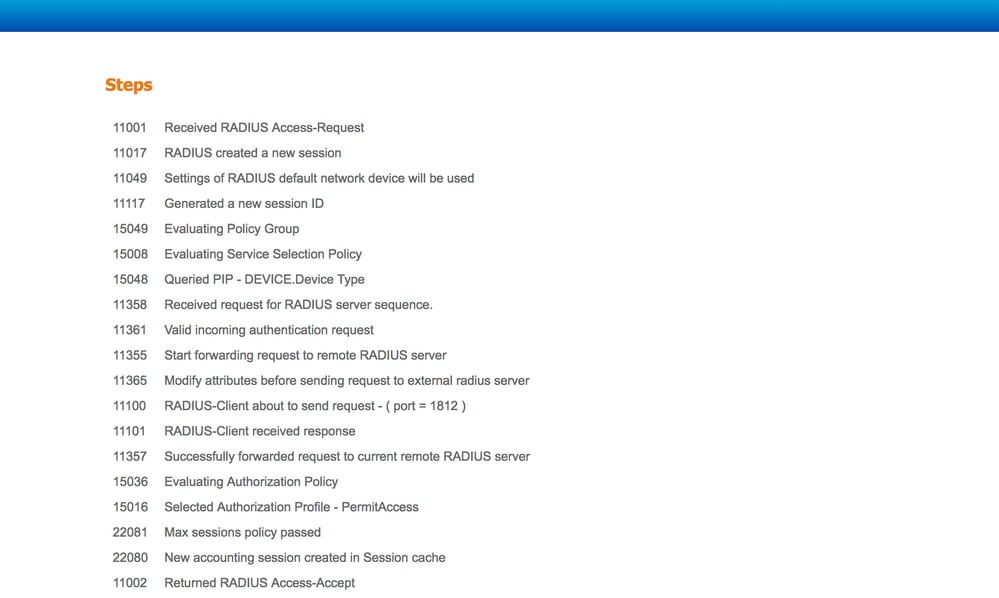

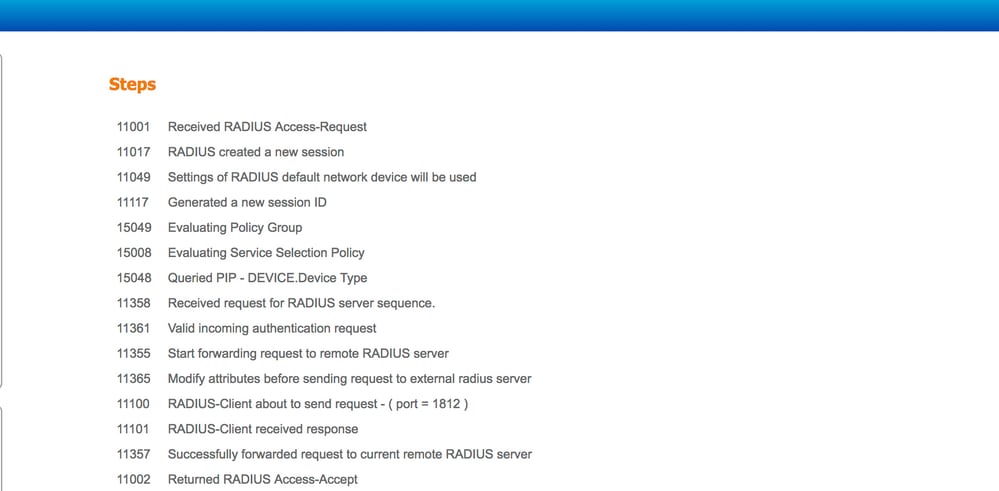

步骤3.检查请求是否转发到外部RADIUS服务器。

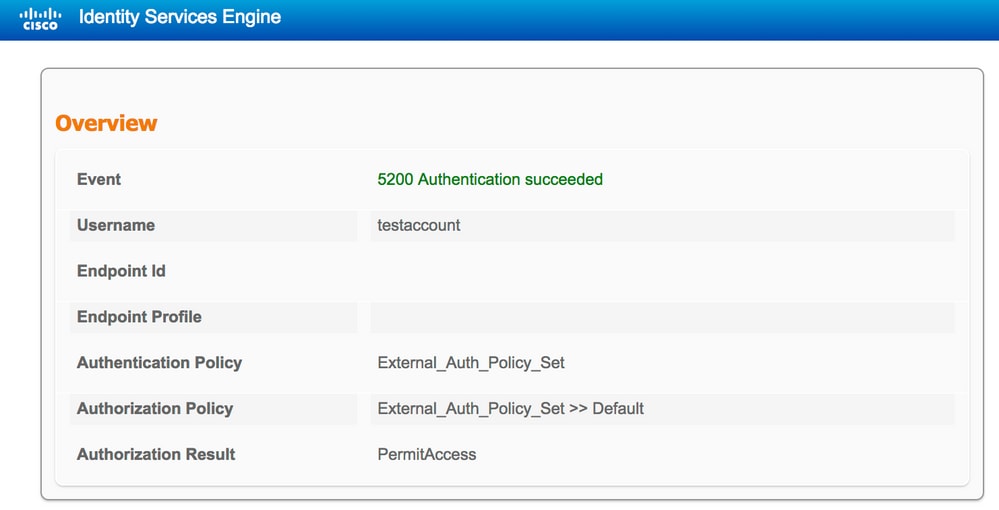

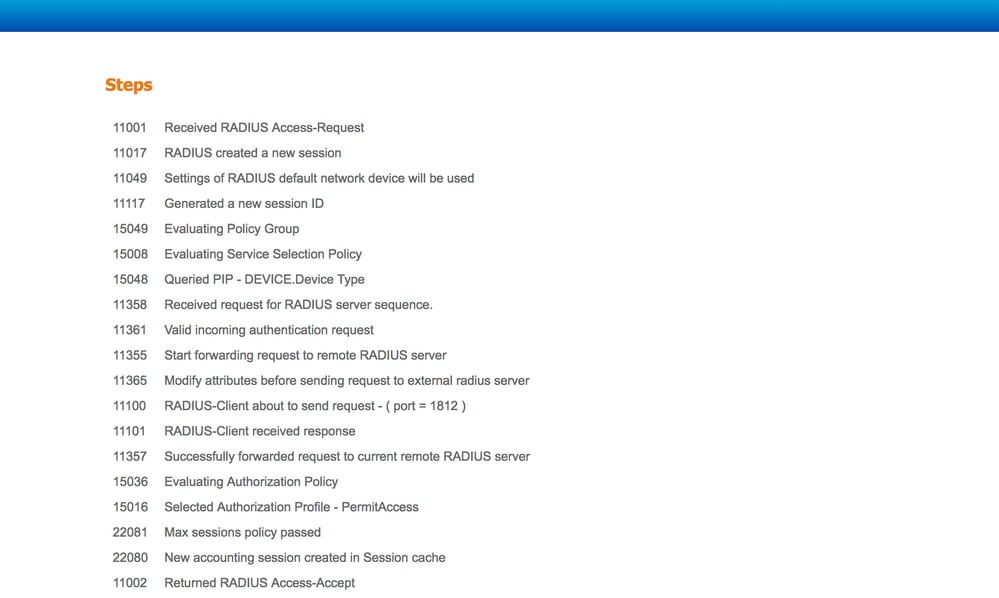

4.如果选择了Continue to Authorization Policy on Access-Accept选项,请检查是否评估授权策略。

故障排除

场景1.事件 — 5405 RADIUS请求已丢弃

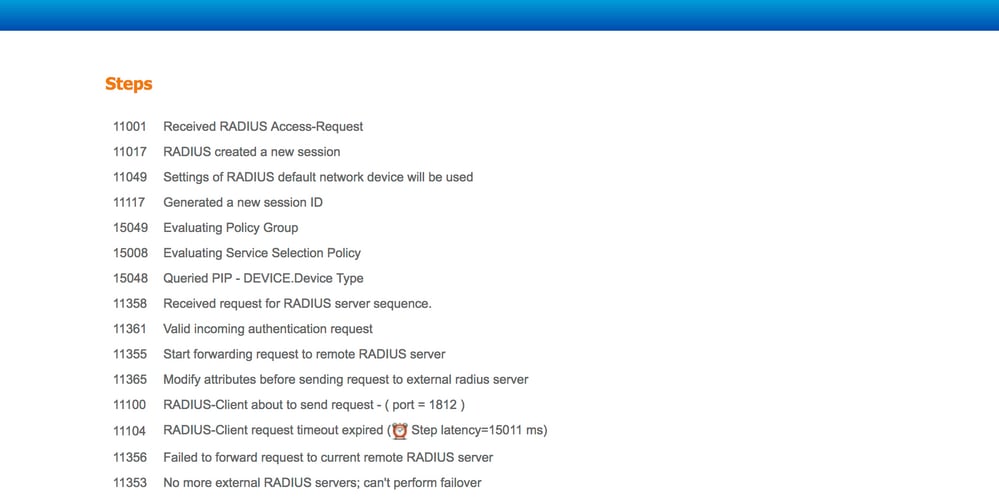

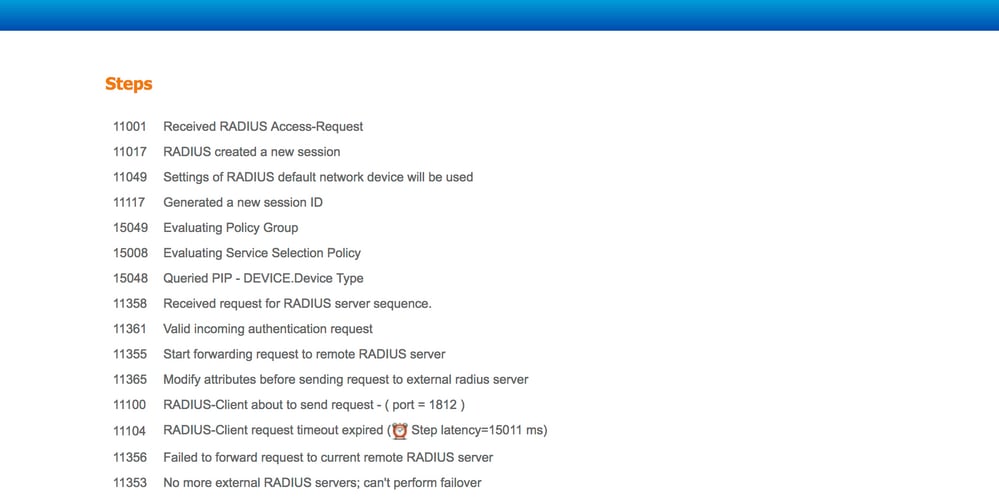

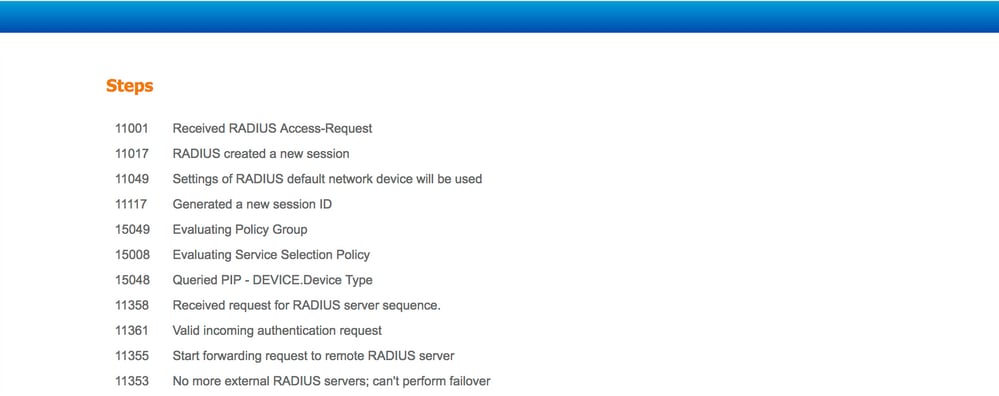

- 必须验证的最重要的事情是详细身份验证报告中的步骤。如果步骤显示“RADIUS-Client request timeout expired”,则表示ISE未收到来自已配置的外部RADIUS服务器的任何响应。在下列情况下,可能会发生这种情况:

- 外部RADIUS服务器存在连接问题。ISE无法到达为其配置的端口上的外部RADIUS服务器。

- ISE未配置为外部RADIUS服务器上的网络设备或NAS。

- 外部RADIUS服务器通过配置或由于外部RADIUS服务器上的某些问题丢弃数据包。

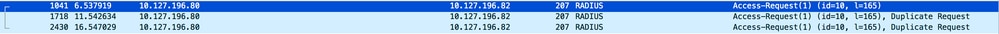

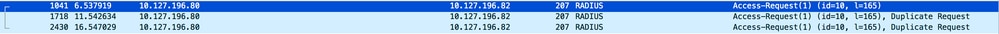

检查数据包捕获,查看它是否不是错误消息;即,ISE收到来自服务器的数据包,但仍报告请求超时。

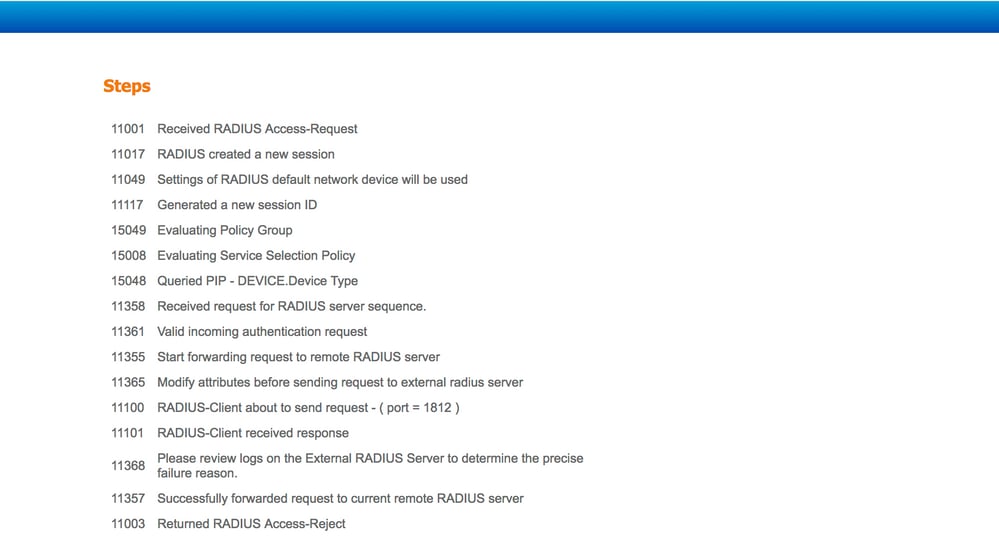

场景2.事件 — 5400身份验证失败

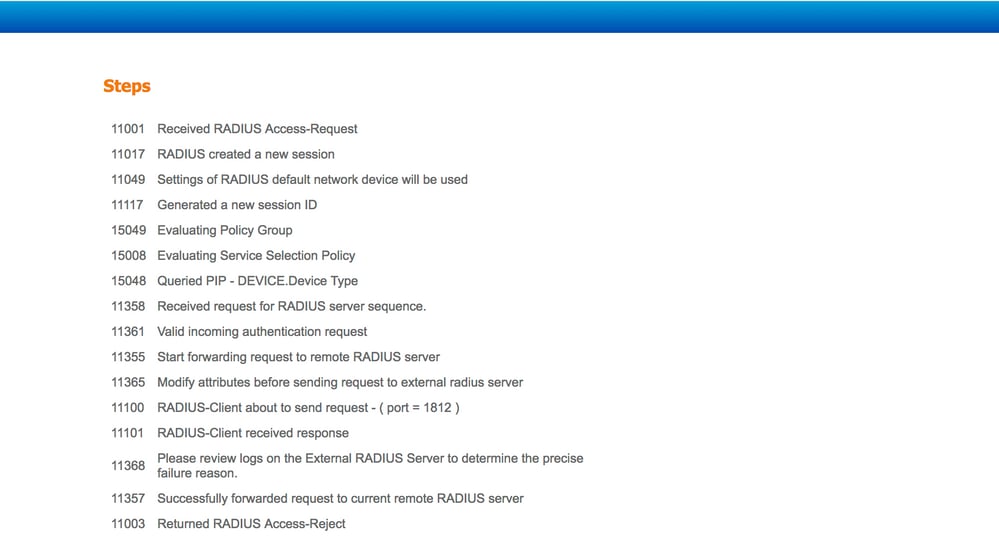

- 在这种情况下,如果步骤为“11368查看外部RADIUS服务器上的日志以确定确切的故障原因”,这意味着身份验证在外部RADIUS服务器本身上失败,并且已发送Access-Reject。

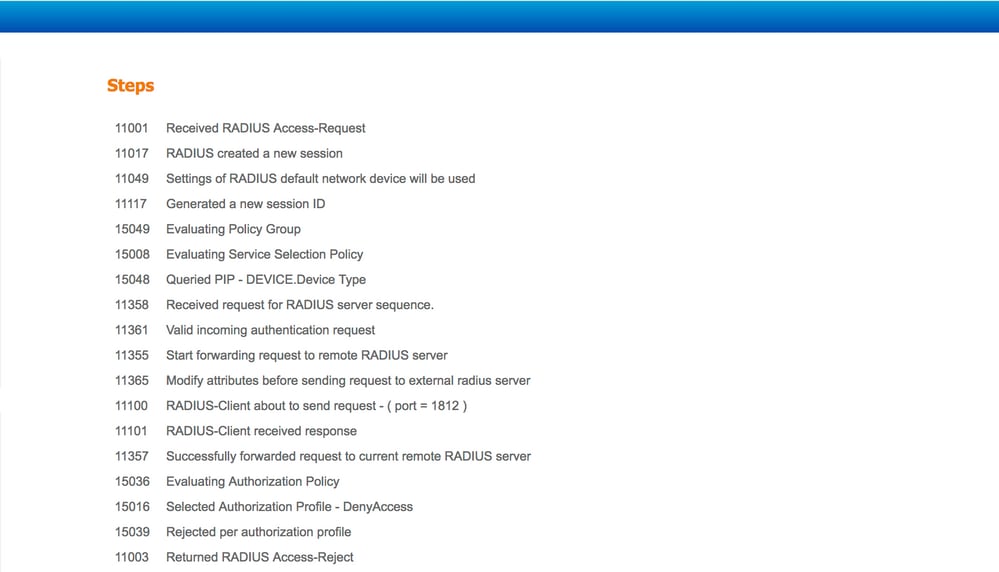

- 如果步骤为“15039 Rejected per authorization profile”,则表示ISE从外部RADIUS服务器收到访问接受,但ISE根据配置的授权策略拒绝授权。

- 如果ISE上的Failure Reason不同于此处提到的身份验证失败的原因,则可能意味着配置或ISE本身存在潜在问题。建议此时打开TAC案例。

反馈

反馈