简介

本文档介绍如何使用syntex在ADFS信赖方信任中手动添加属性UID。

先决条件

要求

使用的组件

- ADFS服务器

- Cisco Webex Control Hub

- 内部AD

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

配置

如果由于现有属性而导致在ADFS中添加属性声明时出现问题,则此命令非常有用。

场景 1

您有一个现有信赖方信任,该信任通过名为UID或UID的属性创建了声明规则。

由于Webex(SP)对所需属性区分大小写,因此身份验证失败,并且必须是uid,并且必须在SAML响应中传递用户的emailAddress。

场景 2

您有一个交易方信任,该信任有一个通过名为uid的属性的声明规则,但该规则与AD中不同于所需属性(emailAddress/UserPrincipleName)的属性相关联。 这会带来问题。

配置

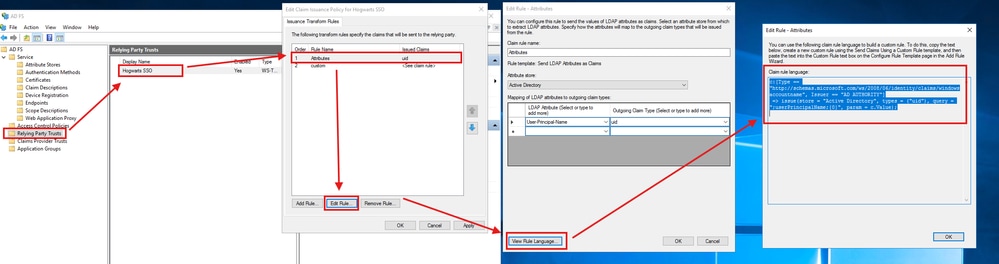

根据《Cisco Webex指南》,在理想配置中,ADFS配置必须如下所示:

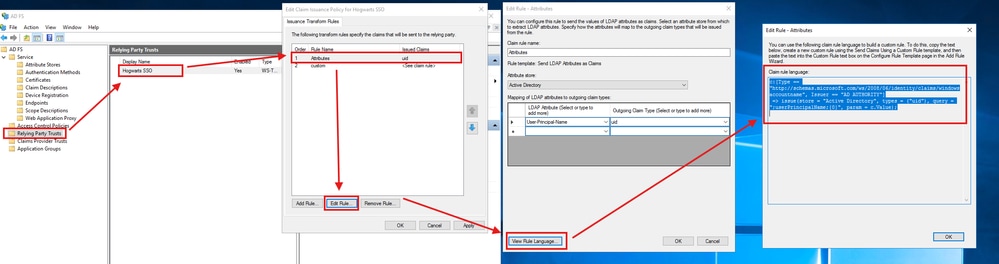

ADFS管理员可以从他们为Webex创建的信赖方信任 — >信任 — >编辑声明颁发策略 — >编辑规则 — >属性 — >查看规则语言访问此证书。

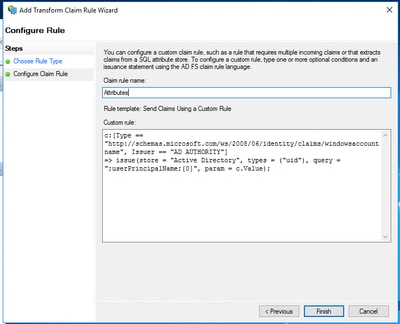

纯文本中的规则语言为:

c:[类型==“http://schemas.microsoft.com/ws/2008/06/identity/claims/windowsaccountname”,颁发者==“AD颁发机构”]

=> issue(store = "Active Directory",types =("uid"),query = ";userPrincipalName;{0}",param = c.Value);

由于配置无法正确显示,请使用规则语言的纯文本手动创建此规则。

在Webex Relying Party Trust下的ADFS服务器中添加自定义声明规则

创建此规则的步骤

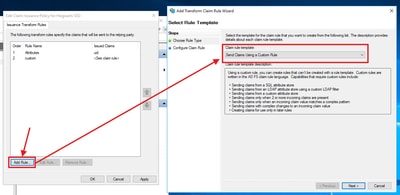

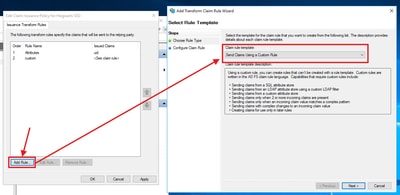

- 在ADFS主窗格中,选择您创建的信任关系,然后选择编辑声明规则。在Issuance Transform Rules选项卡下,选择Add Rule。

- 选择Send Claims Using a Custom Rule,然后选择Next。

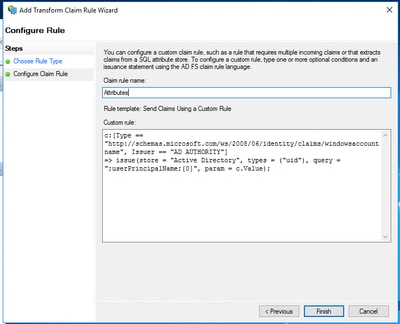

- 从文本编辑器复制规则(从c:开始),并将其粘贴到ADFS服务器上的自定义规则框中。

此命令必须如下所示:

完成此操作后,您就可以从Control Hub测试SSO,该测试必须按预期工作。

反馈

反馈