简介

本文档介绍Cisco Intersight-Managed Mode环境中的本征VLAN配置选项,突出显示常见场景。

先决条件

要求

Cisco 建议您了解以下主题:

- 对统一计算系统服务器(UCS)的基本了解

- 对Intersight管理模式(IMM)的基本了解

- 基本了解ESXi和Windows操作系统

- 对网络的基本了解

使用的组件

本文档中的信息基于以下软件和硬件版本:

- Intersight管理模式(IMM)

- UCSX-215C-M8

- UCSC-C240-M7SX

- 6536交换矩阵互联

- 6454交换矩阵互联

- 服务器X系列固件版本5.3(0.240016)

- 交换矩阵互联6536固件版本4.3(5.250004)

- 服务器C系列固件版本4.3(4.241063)

- 交换矩阵互联6536固件版本4.2(3m)

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

背景信息

Cisco Intersight-Managed Mode环境中的本征VLAN配置选项具有导致Double-Tagging的常见方案。本文还提供了建议的故障排除步骤。

在Cisco UCS中,NIC适配器已虚拟化,并通过vNIC呈现给操作系统。这些虚拟适配器连接到通常配置为中继端口的虚拟以太网接口(vEthernet)。本征VLAN用于通过TRUNK端口传输无标记流量(或不使用802.1Q标记的流量)。

根据安装的操作系统,它可以具有或不对其自己的流量进行标记的功能。例如,VMWare ESXi能够标记多个VLAN。对于VLAN标记不可用或不需要的操作系统,建议为要用于未标记流量的默认VLAN选择本征VLAN。

故障排除情况

VMware ESXi

未在vNIC、FI上行链路或上游网络设备上配置本征VLAN

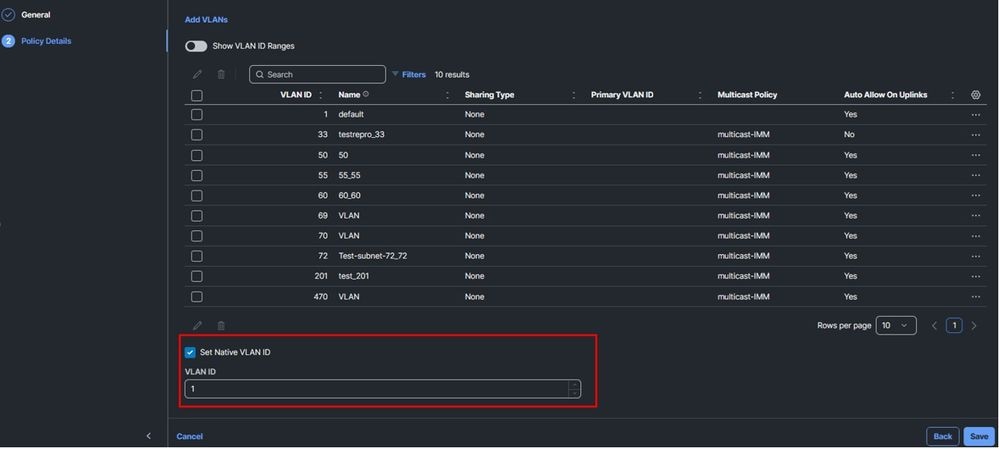

在本例中,VLAN 470和72在环境中使用。下面是一个工作场景示例。

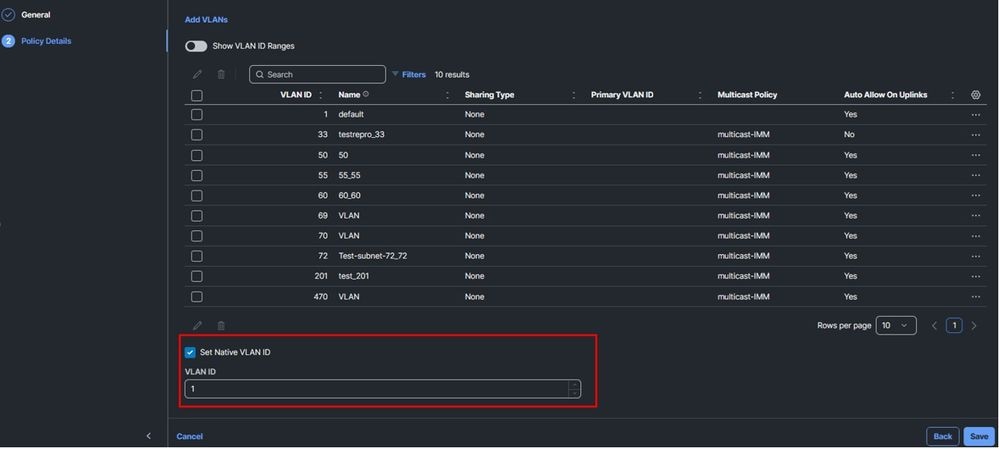

域配置文件:

通过CLI:

FI-A:

6536-A(nx-os)# show running-config interface ethernet 1/1

description Uplink PC Member

pinning border

switchport mode trunk

switchport trunk allowed vlan 1,50,55,60,69-70,72,201,470

FI-B:

6536-B(nx-os)# show running-config interface ethernet 1/1

description Uplink PC Member

pinning border

switchport mode trunk

switchport trunk allowed vlan 1,50,55,60,69-70,72,201,470

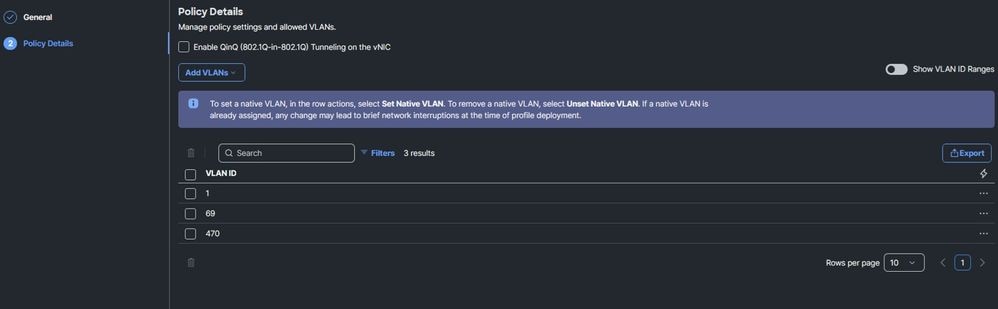

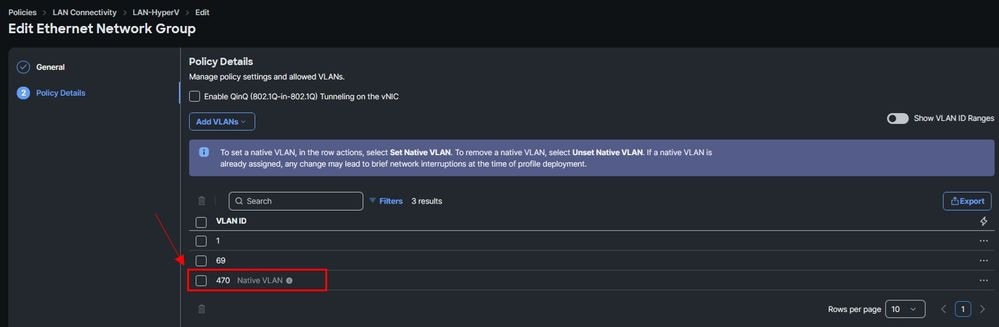

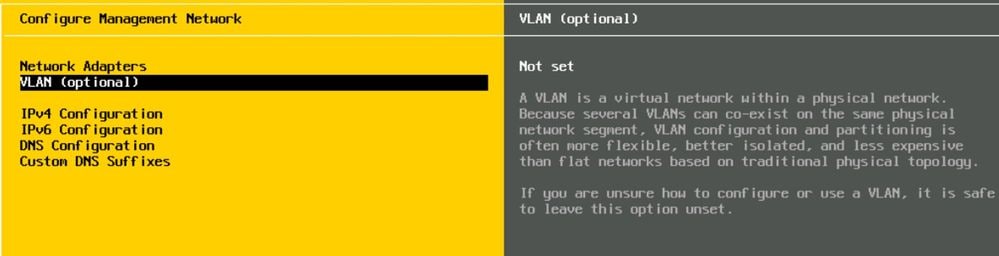

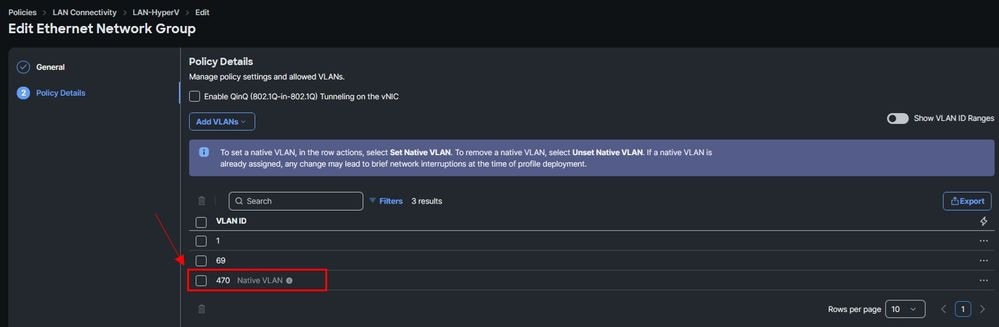

以太网网络组策略:

通过CLI:

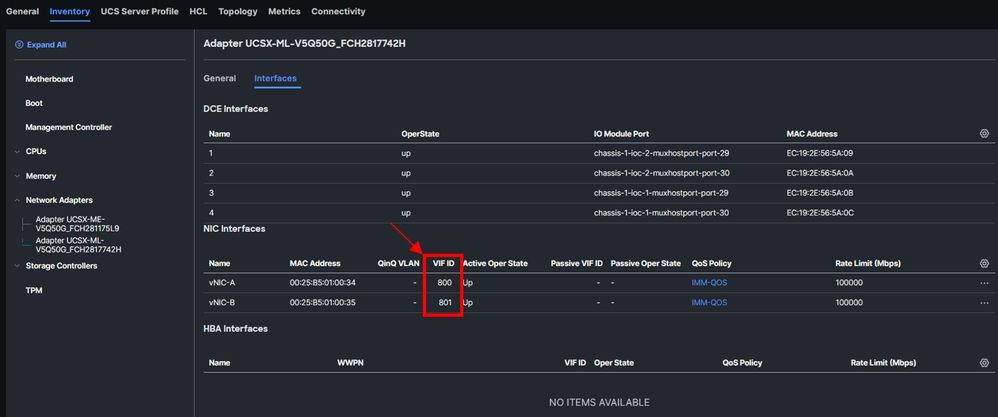

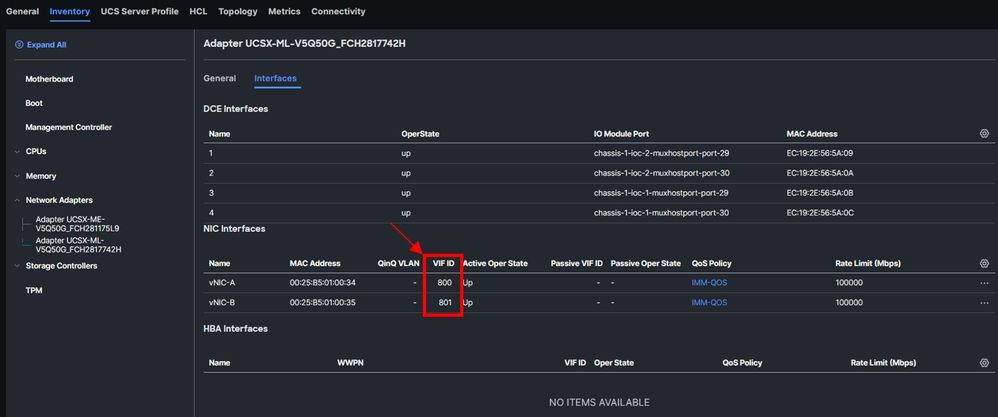

注意:您可以通过Servers > Inventory > Network Adapters路径查看服务器中的vEthernet,然后选择VIC卡,然后单击Interfaces。

FI-A:

6536-A(nx-os)# show running-config interface vethernet 800

interface Vethernet800

switchport mode trunk

switchport trunk allowed vlan 1,69,470

FI-B:

6536-B(nx-os)# show running-config interface vethernet 801

interface Vethernet801

switchport mode trunk

switchport trunk allowed vlan 1,69,470

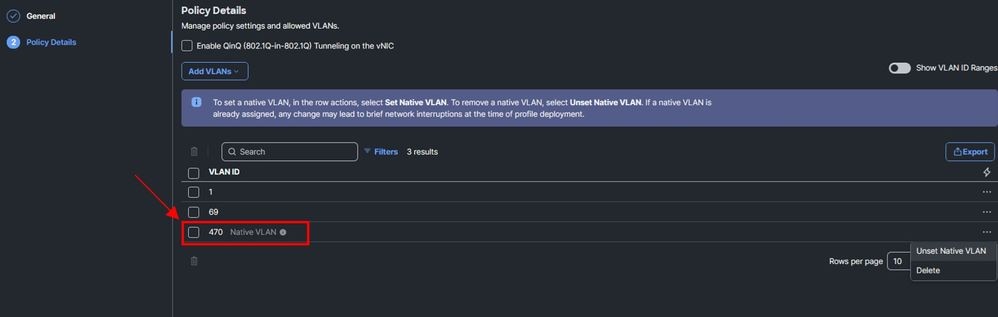

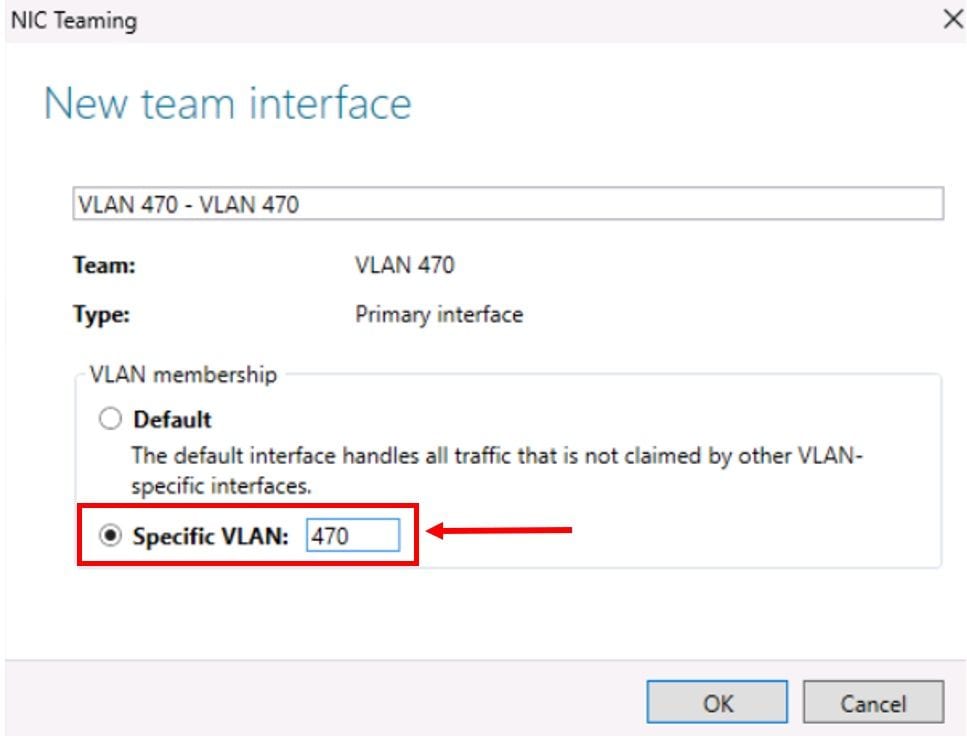

场景1.本征VLAN配置在vNIC级别

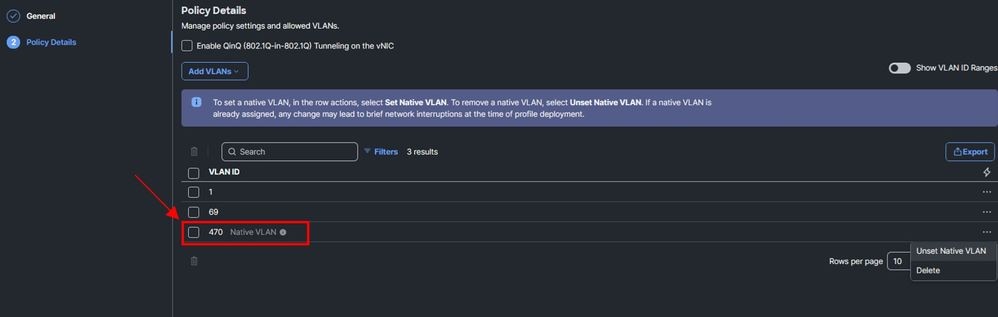

如果在以太网网络组中将VLAN配置为Native,则可能会因VLAN标记问题而导致网络连接丢失。

通过CLI:

FI-A:

6536-A(nx-os)# show running-config interface vethernet 800

interface Vethernet800

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,69,470

FI-B:

6536-B(nx-os)# show running-config interface vethernet 801

interface Vethernet801

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,69,470

注意:从网络组中删除本征VLAN后,即可恢复连接。

场景2.本地VLAN在FI上行链路中配置

FI-A

6536-A(nx-os)# show running-config interface ethernet 1/1

description Uplink PC Member

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,50,55,60,69-70,72,201,470

FI-B

6536-B(nx-os)# show running-config interface ethernet 1/1

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,50,55,60,69-70,72,201,470

如果尝试使用上行链路中配置的本地VLAN ping操作系统,ping测试会失败。

要解决此问题,您需要从上行链路删除VLAN,并保留在ESXi(OS)级别配置的VLAN。

本征VLAN配置在vNIC、FI上行链路和上游网络设备

为此,使用了另一个VLAN。在本场景中,使用的VLAN为72。

考虑事项:

- VLAN 72在Catalyst DG中配置为本征。

- VLAN 72在Nexus设备中配置为本征。

- VLAN 72在FI上行链路中配置为本征。

- VLAN 72在vNIC中配置为本征。

- 操作系统中未标记VLAN。

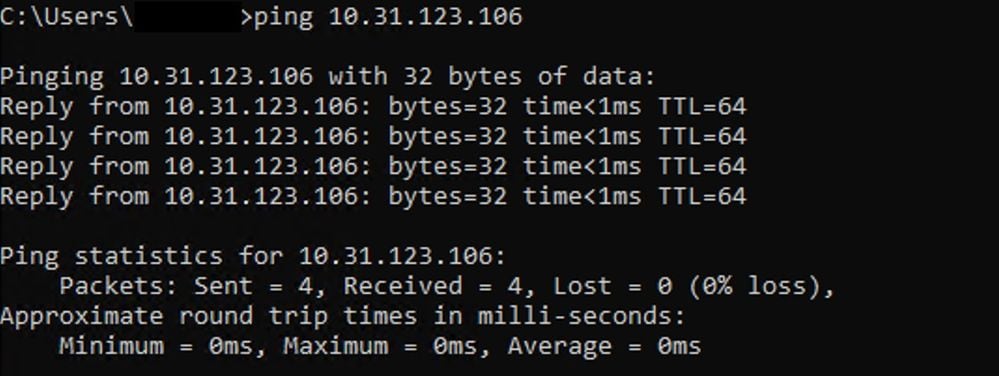

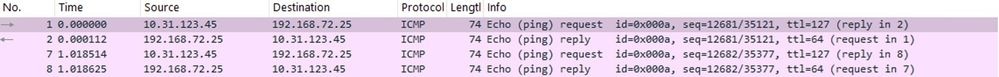

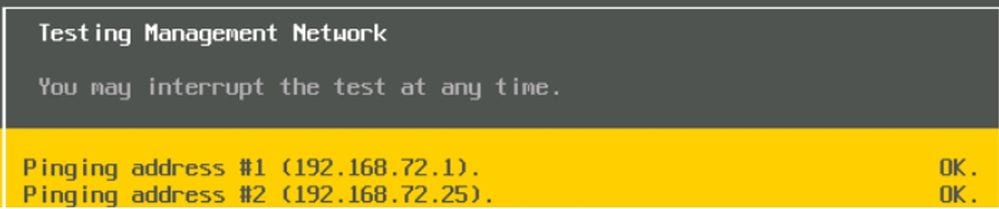

如果您使用这些注意事项并尝试ping测试,可以看到ping操作如预期一样工作:

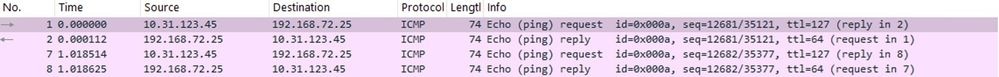

在操作系统级别捕获数据包:

查看数据平面是否按预期工作的另一种方法是,您可以在操作系统级别执行数据包捕获。对于本故障排除文章,您使用了pktcap-uw工具来捕获流经物理网络适配器的流量,例如:

pktcap-uw --uplink vmnic0 --dir 2 -o /vmfs/volumes/datastore1/pcaps/nativeworking.pcap -i icmp:

ELAM捕获:

当您排除本地VLAN问题时,ELAM捕获非常有用,该工具允许实时查看在ASIC级别转发的数据包。它不会对数据平面造成中断,出于故障排除目的,只关注源设备和目的设备的MAC和IP地址。

数据包工作时的示例:

root@IMM-SAAS-MXSVLAB-6536-A(nx-os)# attach module 1

root@module-1# debug platform internal tah elam asic 0

root@module-1(TAH-elam)# trigger init asic 0 slice 1 lu-a2d 1 in-select 6 out-select 0

Slot 1: param values: start asic 0, start slice 1, lu-a2d 1, in-select 6, out-select 0

root@module-1(TAH-elam-insel6)# set outer ipv4 src_ip 192.168.72.25 dst_ip 192.168.72.1

root@module-1(TAH-elam-insel6)# start

root@module-1(TAH-elam-insel6)# report

HEAVENLY ELAM REPORT SUMMARY

slot - 1, asic - 0, slice - 1

============================

Incoming Interface: Eth1/10

Src Idx : 0x1001, Src BD : 72

Outgoing Interface Info: dmod 1, dpid 72

Dst Idx : 0x601, Dst BD : 72

Packet Type: IPv4

Dst MAC address: B0:8B:CF:C8:A2:6B

Src MAC address: 00:25:B5:01:00:34

.1q Tag0 VLAN: 72, cos = 0x0

Dst IPv4 address: 192.168.72.1

Src IPv4 address: 192.168.72.25

Ver = 4, DSCP = 0, Don't Fragment = 0

Proto = 1, TTL = 64, More Fragments = 0

Hdr len = 20, Pkt len = 84, Checksum = 0xc0a9

L4 Protocol : 1

ICMP type : 8

ICMP code : 0

Drop Info:

----------

LUA:

LUB:

LUC:

LUD:

Final Drops:

vntag:

vntag_valid : 1

vntag_vir : 195

vntag_svif : 195

在获得的输出中,src和dst显然位于VLAN 72上。这是预期结果,因为您知道您将VLAN 72用作所有路径中的本地端口,并且它到达了端口ethernet 1/10,指定了dpid 72接口,dpid是ASIC端口内部标识符,可以使用show interface hardware-mappings找到映射:

6536-A(nx-os)# show interface hardware-mappings

-------------------------------------------------------------------------------------------------------

Name Ifindex Smod Unit HPort FPort NPort VPort Slice SPort SrcId MacId MacSP VIF Block BlkSrcID

-------------------------------------------------------------------------------------------------------

Eth1/1 1a000000 1 0 72 255 0 -1 1 0 0 18 0 1537 0 0

6536-A(nx-os)# show hardware internal tah interface ethernet 1/1

#########################################

IfIndex: 0x1a000000

DstIndex: 6144

IfType: 26

Asic: 0

Asic: 0

AsicPort: 72

SrcId: 0

Slice: 1

PortOnSlice: 0

Table entries for interface Ethernet1/1

根据show interface hardware-mappings命令获取的信息,目标端口是端口Ethernet 1/1,它是UCS域中的上行链路之一。

场景1.本地VLAN在FI上行链路中配置,未在vNIC上配置上游设备

这次,很明显ICMP请求停止了工作,这是预期的结果,因为本征VLAN已从vNIC中删除:

ELAM捕获。

在这种情况下,无法对其执行ping操作,并且如果您尝试使用源和目标的IP地址,则它不起作用,因为没有连接。在本例中,将MAC地址设置为过滤器以获取更多信息:

root@module-1(TAH-elam-insel6)# set outer l2 src_mac 00:25:B5:01:00:34 dst_mac ff:ff:ff:ff:ff:ff

root@module-1(TAH-elam-insel6)# start

root@module-1(TAH-elam-insel6)# report

HEAVENLY ELAM REPORT SUMMARY

slot - 1, asic - 0, slice - 1

============================

Incoming Interface: Eth1/10

Src Idx : 0x1001, Src BD : 1

Outgoing Interface Info: dmod 1, dpid 72

Dst Idx : 0x601, Dst BD : 72

Packet Type: ARP

Dst MAC address: FF:FF:FF:FF:FF:FF

Src MAC address: 00:25:B5:01:00:34

.1q Tag0 VLAN: 1, cos = 0x0

Target Hardware address: 00:00:00:00:00:00

Sender Hardware address: 00:25:B5:01:00:34

Target Protocol address: 192.168.72.1

Sender Protocol address: 192.168.72.25

ARP opcode: 1

Drop Info:

----------

LUA:

LUB:

LUC:

LUD:

Final Drops:

vntag:

vntag_valid : 1

vntag_vir : 195

vntag_svif : 195

6536-A(nx-os)# show interface hardware-mappings

-------------------------------------------------------------------------------------------------------

Name Ifindex Smod Unit HPort FPort NPort VPort Slice SPort SrcId MacId MacSP VIF Block BlkSrcID

-------------------------------------------------------------------------------------------------------

Eth1/1 1a000000 1 0 72 255 0 -1 1 0 0 18 0 1537 0 0

您可以看到MAC地址00:25:B5:01:00:34(vNIC-A)使用的VLAN是VLAN 1,这是不正确的,因为您需要使用VLAN 72。

场景2.本征VLAN配置在vNIC上,但上游设备未配置在FI上行链路上

ELAM捕获:

root@module-1(TAH-elam-insel6)# set outer l2 src_mac 00:25:B5:01:00:34 dst_mac ff:ff:ff:ff:ff:ff

root@module-1(TAH-elam-insel6)# start

root@module-1(TAH-elam-insel6)# report

HEAVENLY ELAM REPORT SUMMARY

slot - 1, asic - 0, slice - 1

============================

Incoming Interface: Eth1/10

Src Idx : 0x1001, Src BD : 72

Outgoing Interface Info: met_ptr 0

Packet Type: ARP

Dst MAC address: FF:FF:FF:FF:FF:FF

Src MAC address: 00:25:B5:01:00:34

.1q Tag0 VLAN: 72, cos = 0x0

Target Hardware address: 00:00:00:00:00:00

Sender Hardware address: 00:25:B5:01:00:34

Target Protocol address: 192.168.72.1

Sender Protocol address: 192.168.72.25

ARP opcode: 1

Drop Info:

----------

LUA:

LUB:

LUC:

LUD:

Final Drops:

vntag:

vntag_valid : 1

vntag_vir : 195

vntag_svif : 195

在输出中,显然使用了正确的VLAN 72。但是,如果您检查上行链路中的配置,您会发现本地VLAN未配置:

6536-A(nx-os)# show running-config interface ethernet 1/1

description Uplink PC Member

switchport mode trunk

switchport trunk allowed vlan 1,50,55,60,69-70,72,201,470

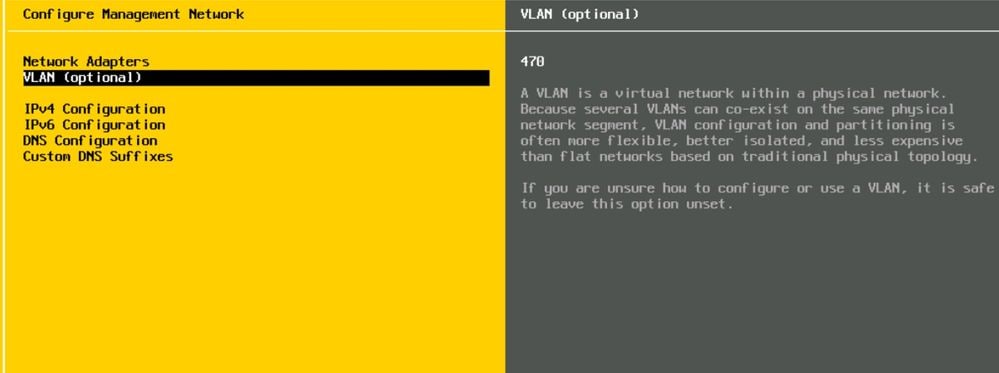

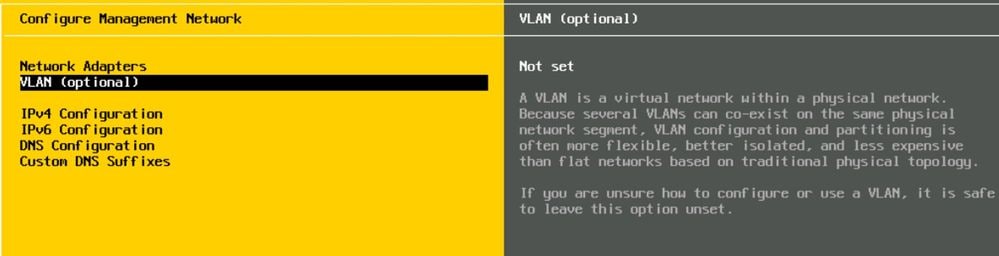

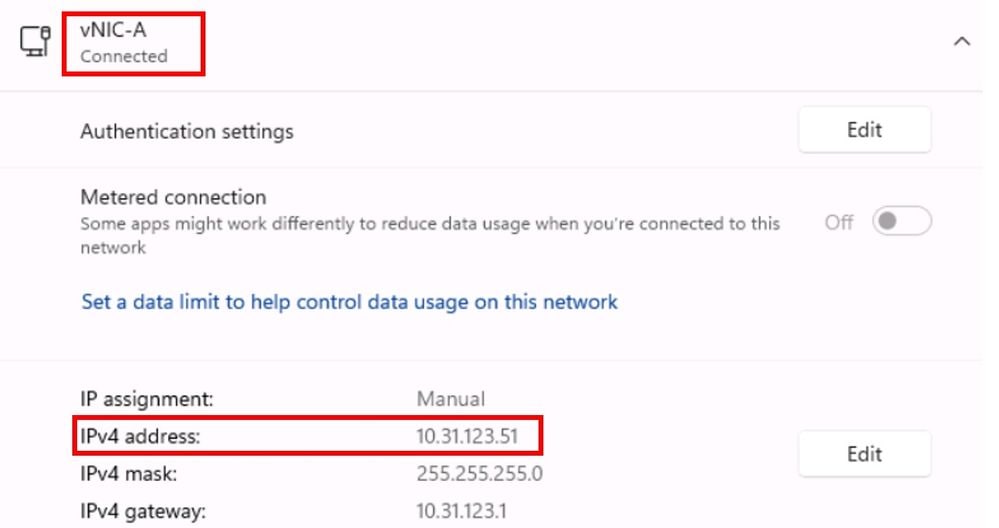

Windows Server操作系统

本征VLAN问题也可能出现在Windows操作系统中,通常由于本征VLAN未在vNIC上标记,因此可能会发生此问题。

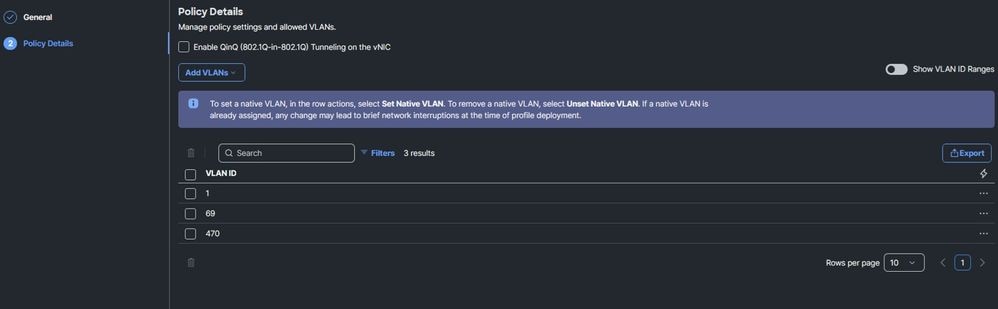

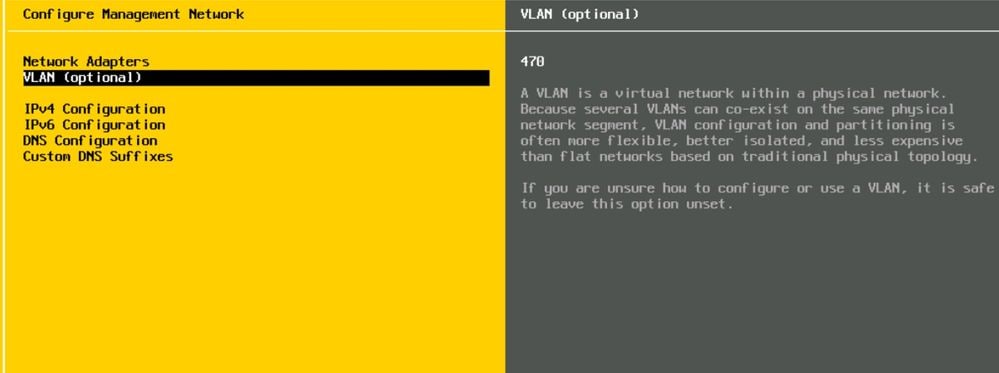

在本场景中,使用了本地VLAN 470:

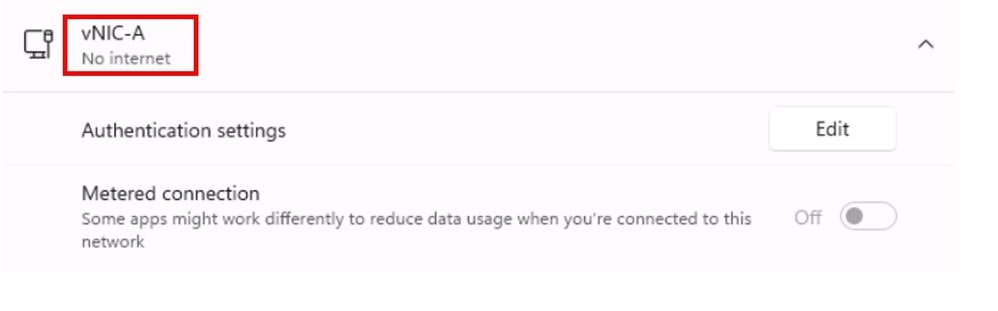

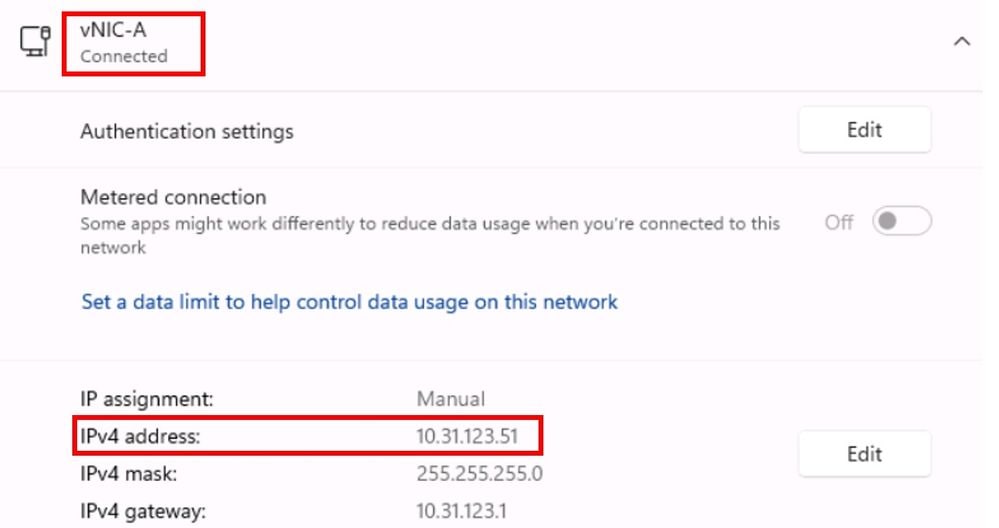

vNIC在Windows中连接:

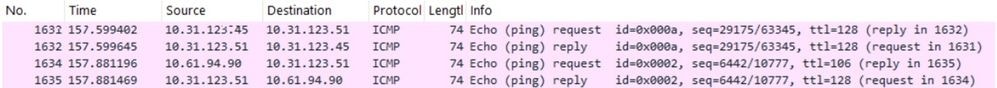

数据包捕获

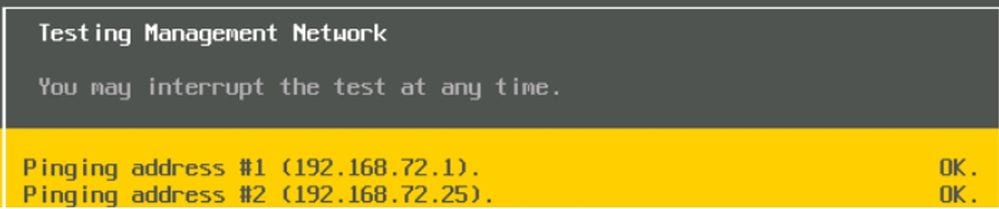

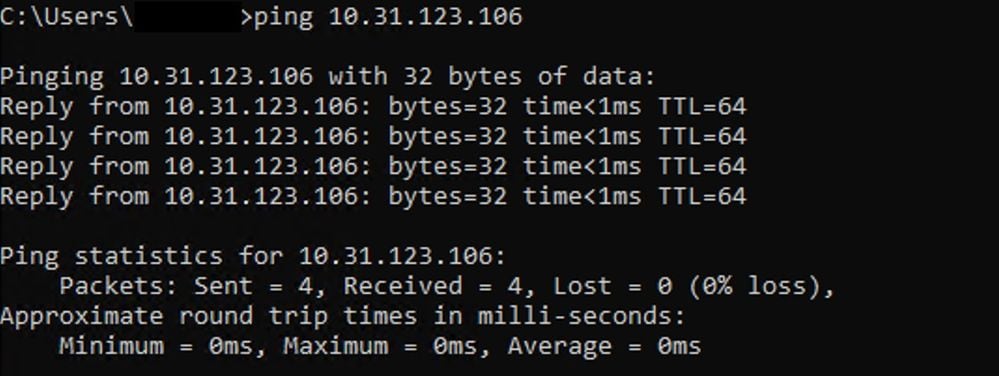

如果尝试ping网络,可以看到数据包捕获按预期运行,因为本征VLAN在vNIC中标记:

场景1.本地VLAN在FI上行链路中配置,但未在vNIC中配置

6454-A(nx-os)# show running-config interface vethernet 801

interface Vethernet801

switchport mode trunk

switchport trunk allowed vlan 1,69,470

6454-A(nx-os)# show running-config interface ethernet 1/15-16

interface Ethernet1/15

description Uplink PC Member

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,69-70,72,470

interface Ethernet1/16

description Uplink PC Member

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,69-70,72,470

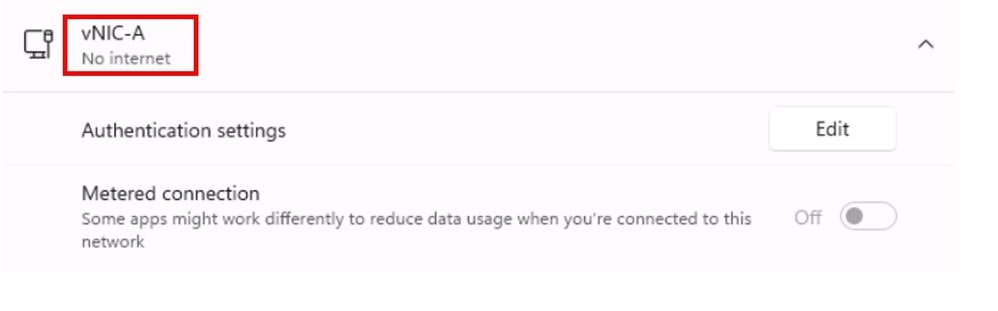

未在Windows中连接使用的vNIC:

如果尝试ping,则预期此操作无法正常工作。

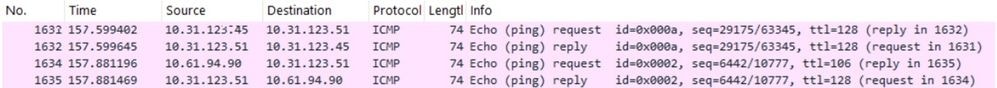

场景2.本地VLAN在FI上行链路和vNIC上配置

6454-A(nx-os)# show running-config interface vethernet 801

interface Vethernet801

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,69,470

IMM-SAAS-MXSVLAB-6454-A(nx-os)# show running-config interface ethernet

interface Ethernet1/15

description Uplink PC Member

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,69-70,72,470

interface Ethernet1/16

description Uplink PC Member

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,69-70,72,470

此配置不允许连接,因此您应该在执行ping测试时没有收到响应。

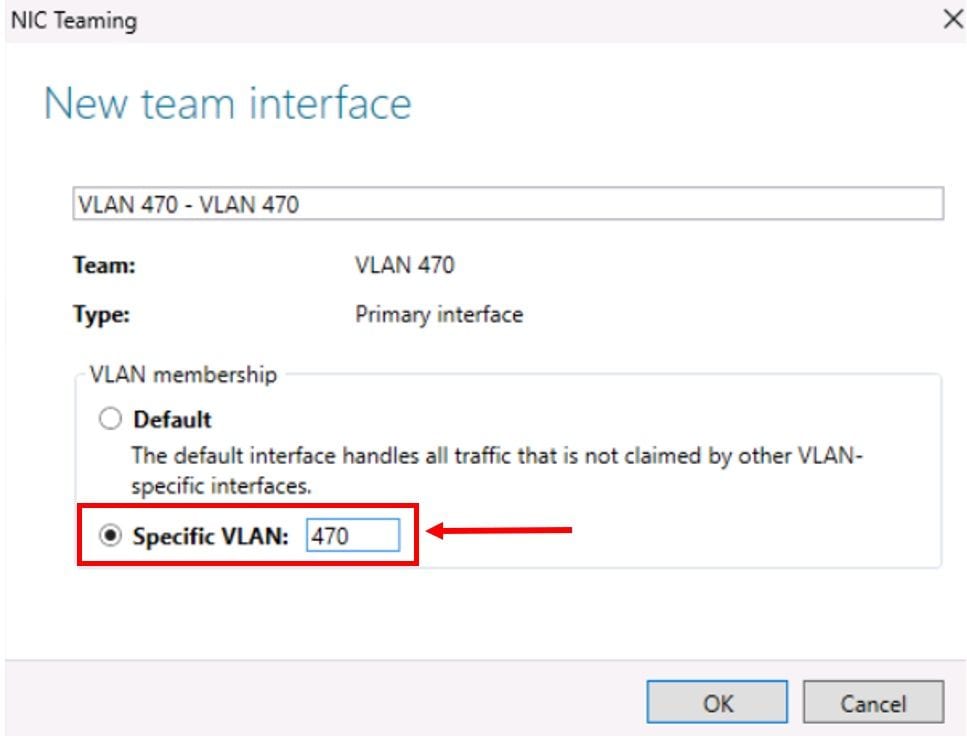

场景3.在操作系统和vNIC级别配置本征VLAN

6454-A(nx-os)# show running-config interface vethernet 801

interface Vethernet801

switchport mode trunk

switchport trunk native vlan 470 <<<<<<<<<<

switchport trunk allowed vlan 1,69,470

相关信息

反馈

反馈