Introdução

Este documento descreve um exemplo de configuração para suporte a Wake-On-LAN (WOL) em VLANs com um switch Catalyst de Camada 3.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos antes de tentar esta configuração:

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

Switch Catalyst 3750 Series com Cisco IOS® System Software Release 12.2(25r)SEC

-

Catalyst 2950 Series Switches com Cisco IOS System Software Release 12.1(19)EA1a

-

PCs com o sistema operacional Microsoft Windows 2000

-

Utilitário Freeware Wake-On-LAN da SolarWinds.

Observação: a Cisco não recomenda nenhum utilitário Wake-On-LAN.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Conventions

Consulte Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Informações de Apoio

Wake-On-LAN

O Wake-On-LAN (WOL) é uma combinação de tecnologias de hardware e software para ativar sistemas em repouso. A WOL envia pacotes de rede especialmente codificados, chamados pacotes mágicos, para sistemas equipados e habilitados a responder a esses pacotes. Essa funcionalidade adicional permite que os administradores executem manutenção nos sistemas mesmo que o usuário os tenha desligado. O recurso WOL permite que o administrador ligue remotamente todas as máquinas em espera para que elas possam receber atualizações. O WOL se baseia no princípio de que, quando o PC é desligado, a placa de rede ainda recebe energia e fica escutando na rede para que o pacote mágico chegue. Esse pacote mágico pode ser enviado por uma variedade de protocolos sem conexão (UDP, IPX), mas o UDP é mais comumente usado.

Se você enviar pacotes WOL de redes remotas, os roteadores devem ser configurados para permitir broadcasts direcionados. Isso deve ser feito por estes dois motivos:

-

Como o PC está suspenso, ele não pode ter um endereço IP e não pode responder aos Address Resolution Protocols (ARPs) a partir do roteador. Portanto, somente um pacote de broadcast IP de sub-rede local é transmitido no segmento sem um ARP.

-

Se houver um switch de Camada 2 entre o roteador e o PC, o que é verdadeiro para a maioria das redes atualmente, o switch não saberá a que porta o PC está fisicamente conectado. Somente um broadcast de Camada 2 ou um quadro unicast desconhecido é enviado para todas as portas do switch. Todos os pacotes de broadcast IP são endereçados ao endereço MAC de broadcast.

Aviso - Difusão Direcionada

Os broadcasts direcionados por IP são usados no ataque de negação de serviço smurf comum e popular, e também podem ser usados em ataques relacionados.

Uma transmissão direcionada de IP é um datagrama enviado ao endereço de transmissão de uma sub-rede à qual a máquina emissora não está diretamente conectada. A transmissão direcionada é roteada pela rede como um pacote unicast até que chegue à sub-rede de destino, onde será convertida em uma transmissão de camada de enlace. Devido à natureza da arquitetura de endereçamento IP, apenas o último roteador da cadeia, o que está diretamente conectado à sub-rede de destino, pode identificar conclusivamente uma transmissão direcionada. As transmissões direcionadas são utilizadas ocasionalmente para finalidades legitimas, mas tal uso não é comum fora do setor de serviços financeiros.

Em um ataque de smurf, o invasor envia solicitações de eco ICMP de um endereço de origem falsificado para um endereço de broadcast direcionado. Isso faz com que todos os hosts na sub-rede de destino enviem respostas à origem falsificada. Ao enviar um fluxo contínuo de tais solicitações, o invasor pode criar um fluxo muito maior de respostas. Isso pode inundar completamente o host, cujo endereço é falsificado.

Se uma interface Cisco é configurada com o no ip directed-broadcast comando, broadcasts direcionados que são de outra forma explodidos em broadcasts da camada de enlace nessa interface são descartados. Isso significa que no ip directed-broadcast o comando deve ser configurado em cada interface de cada roteador conectado a uma sub-rede de destino. Não é suficiente configurar somente em roteadores com firewall. O no ip directed-broadcast comando é o padrão no Cisco IOS Software Release 12.0 e posterior. Em versões anteriores, o comando deve ser aplicado a todas as interfaces de LAN que não sejam conhecidas por encaminhar broadcasts direcionados legítimos.

Configurar

Nesta seção, você encontrará informações para configurar os recursos descritos neste documento.

Observação: use a Command Lookup Tool para obter mais informações sobre os comandos usados nesta seção. Somente usuários registrados da Cisco podem acessar ferramentas e informações internas da Cisco.

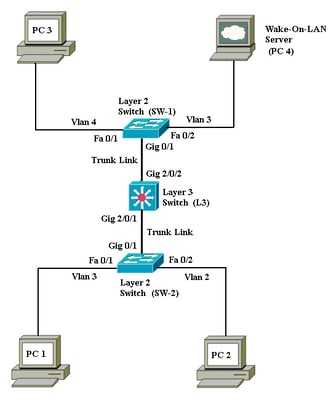

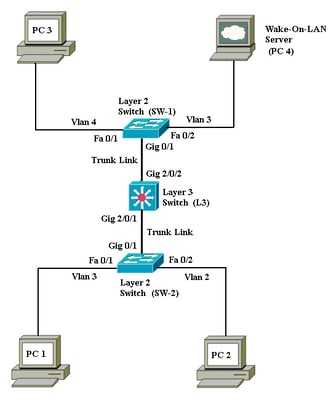

Diagrama de Rede

Este documento utiliza a seguinte configuração de rede:

Diagrama de Rede

Diagrama de Rede

Estes são os detalhes dessa configuração de rede:

-

Os PCs 1, 2 e 3 são os PCs clientes que precisam ser ativados.

-

PC 4 é o servidor WOL e o servidor DHCP.

-

O PC 4 está configurado com um endereço IP estático de 172.16.3.2/24.

-

Os PCs cliente são configurados para obter o endereço IP de um servidor DHCP.

-

O servidor DHCP (PC 4) é configurado com três escopos IP para clientes que se conectam às VLANs 2, 3 e 4.

-

SW-1 e SW-2 (Catalyst 2950) são usados como switches de Camada 2 e L3 (Catalyst 3750) é usado como switch de Camada 3.

-

Os computadores 1 e 4 estão conectados na mesma VLAN (VLAN 3).

-

Os computadores 2 e 3 estão conectados nas VLANs 2 e 4, respectivamente.

Configurações do switch

Este documento usa as seguintes configurações de switch:

| L3 |

Switch>en

Switch#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#hostname L3

L3(config)#ip routing

L3(config)#vtp mode server

Device mode already VTP SERVER.

L3(config)#vtp domain cisco

Changing VTP domain name from NULL to cisco

L3(config)#vlan 2

L3(config-vlan)#vlan 3

L3(config-vlan)#vlan 4

L3(config)#interface gigabitEthernet 2/0/1

L3(config-if)#switchport trunk encapsulation dot1q

L3(config-if)#switchport mode trunk

L3(config-if)#interface gigabitEthernet 2/0/2

L3(config-if)#switchport trunk encapsulation dot1q

L3(config-if)#switchport mode trunk

L3(config-if)#exit

L3(config)#access-list 101 permit udp host 172.16.3.2 any eq 7

!--- This accepts directed broadcasts only from PC 4.

L3(config)#ip forward-protocol udp 7

!--- Specifies the protocol and port to be forwarded.

!--- Capture the WOL packet with any network sniffer to determine the UDP port

!--- to use in this command. The port number varies with the WOL utility used.

L3(config-if)#interface vlan 2

L3(config-if)#ip address 172.16.2.1 255.255.255.0

L3(config-if)#ip helper-address 172.16.3.2

!--- Enables BOOTP broadcast forwarding to the DHCP server.

L3(config-if)#ip directed-broadcast 101

!--- Enables the translation of a directed broadcast to physical broadcasts.

L3(config-if)#interface vlan 3

L3(config-if)#ip address 172.16.3.1 255.255.255.0

L3(config-if)#ip helper-address 172.16.2.255

L3(config-if)#ip helper-address 172.16.4.255

!-- Enables forwarding of WoL packets to clients.

!-- Works in conjunction with the ip forward-protocol command.

L3(config-if)#interface vlan 4

L3(config-if)#ip address 172.16.4.1 255.255.255.0

L3(config-if)#ip helper-address 172.16.3.2

!--- Enables BOOTP broadcast forwarding to the DHCP server.

L3(config-if)#ip directed-broadcast 101

!--- Enables the translation of a directed broadcast to physical broadcasts.

L3(config)#^Z

L3#wr

Building configuration...

[OK]

L3# |

| SW-1 |

Switch>en

Switch#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#hostname SW-1

SW-1(config)#vtp mode client

Setting device to VTP CLIENT mode.

SW-1(config)#vtp domain cisco

Changing VTP domain name from NULL to cisco

SW-1(config)#interface fastEthernet 0/1

SW-1(config-if)#spanning-tree portfast

%Warning: portfast must only be enabled on ports connected to a single

host. Connecting hubs, concentrators, switches, bridges, etc... to this

interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION

%Portfast has been configured on FastEthernet0/1 but can only

have effect when the interface is in a non-trunking mode.

SW-1(config-if)#switchport mode access

SW-1(config-if)#switchport access vlan 4

SW-1(config-if)#interface fastEthernet 0/2

SW-1(config-if)#spanning-tree portfast

%Warning: portfast must only be enabled on ports connected to a single

host. Connecting hubs, concentrators, switches, bridges, etc... to this

interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION

%Portfast has been configured on FastEthernet0/2 but can only

have effect when the interface is in a non-trunking mode.

SW-1(config-if)#switchport mode access

SW-1(config-if)#switchport access vlan 3

SW-1(config-if)#interface gigabitethernet 0/1

SW-1(config-if)#switchport mode trunk

SW-1(config-if)#^Z

SW-1#wr

Building configuration...

[OK]

SW-1# |

| SW-2 |

Switch>en

Switch#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#hostname SW-2

SW-2(config)#vtp mode client

Setting device to VTP CLIENT mode.

SW-2(config)#vtp domain cisco

Changing VTP domain name from NULL to cisco

SW-2(config)#interface fastEthernet 0/1

SW-2(config-if)#spanning-tree portfast

%Warning: portfast must only be enabled on ports connected to a single

host. Connecting hubs, concentrators, switches, bridges, etc... to this

interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION

%Portfast has been configured on FastEthernet0/1 but can only

have effect when the interface is in a non-trunking mode.

SW-2(config-if)#switchport mode access

SW-2(config-if)#switchport access vlan 3

SW-2(config-if)#interface fastEthernet 0/2

SW-2(config-if)#spanning-tree portfast

%Warning: portfast must only be enabled on ports connected to a single

host. Connecting hubs, concentrators, switches, bridges, etc... to this

interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION

%Portfast has been configured on FastEthernet0/2 but can only

have effect when the interface is in a non-trunking mode.

SW-2(config-if)#switchport mode access

SW-2(config-if)#switchport access vlan 2

SW-2(config)#interface gigabitethernet 0/1

SW-2(config-if)#switchport mode trunk

SW-2(config-if)#^Z

SW-2#wr

Building configuration...

[OK]

SW-2# |

Configuração do PC Cliente

A maioria das placas-mãe hoje tem uma placa de rede integrada e suporta a funcionalidade WOL. Alguns computadores têm o WOL desativado por padrão. Você precisa ir para as opções do BIOS (Basic Input Output System [sistema básico de entradas e saídas]) para ativar o WOL. Este é o procedimento para ativar o WOL em um PC cliente:

-

Entre na tela de configuração do BIOS durante o POST (Power On Self Test, Teste automático quando religado) do computador.

Nota: normalmente, a tecla F10 ou Delete é pressionada para entrar nas configurações do BIOS.

-

Na tela do BIOS, navegue até as configurações avançadas e, em seguida, até as Opções do dispositivo.

-

Nesta tela, procure as configurações relacionadas ao Wake-On-LAN e ative-o.

-

Salve e saia das configurações do BIOS.

Nota: O procedimento exato e as opções disponíveis no BIOS para ativar o WOL são diferentes em cada fabricante de computador. Consulte o manual da motherboard fornecido com cada computador para obter mais informações sobre as configurações do BIOS.

-

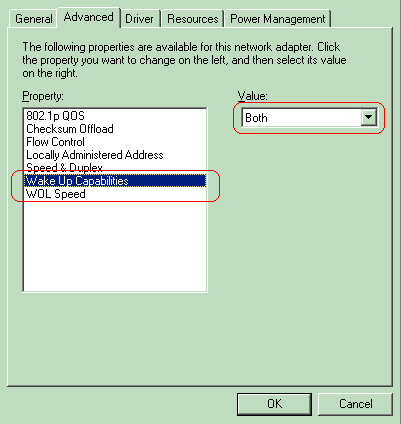

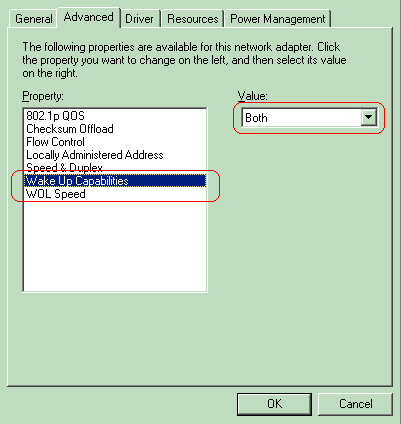

Verifique as propriedades avançadas da placa de rede para garantir que a funcionalidade WOL esteja habilitada.

-

Selecione Start > Settings > Network and Dial-up Connections e clique com o botão direito do mouse em sua Conexão local.

-

Clique em Properties e escolha Configure.

-

Navegue até a guia Avançado. Defina a propriedade Wake Up Capabilities como Both e WOL Speed como Auto.

Recursos de ativação

Recursos de ativação

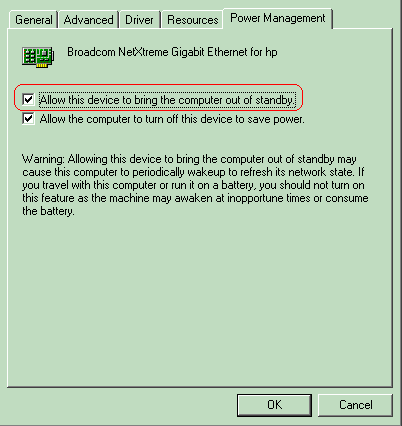

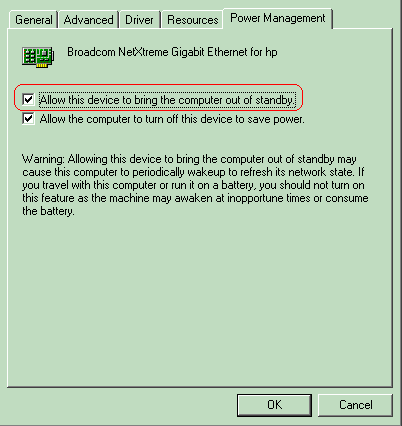

d. Clique na guia Gerenciamento de energia e marque a caixa que diz Permitir que este dispositivo retire o computador do modo de espera.

Tire o computador do modo de espera

Tire o computador do modo de espera

Observação: em máquinas com Microsoft Windows XP, há mais uma opção: permitir que somente as estações de gerenciamento coloquem o computador fora do modo de espera. Esta última opção liga o computador somente se um pacote mágico WOL for recebido. Sem essa opção marcada, todo o tráfego enviado ao adaptador de rede será ligado no PC.

Conclua estas etapas para que o cliente obtenha um endereço IP do servidor DHCP:

-

Selecione Iniciar > Configurações > Conexões dial-up e de rede , clique com o botão direito do mouse em sua Conexão local e escolha Propriedades.

-

Na guia Geral, clique em Protocolo de Internet (TCP/IP) e em Propriedades.

-

Escolha Obter um endereço IP automaticamente.

Obter endereço IP automaticamente

Obter endereço IP automaticamente

Configuração do PC Servidor

Conclua estas etapas para configurar o servidor WOL:

-

Baixe e instale o utilitário Wake-On-LAN.

-

Configure o PC com um endereço IP estático de 172.16.3.2/24.

-

Configure o PC como um servidor DHCP.

-

Coma três escopos com estes detalhes:

| Escopo |

Intervalo IP |

Intervalo de IP Excluído |

| VLAN 2 |

172.16.2.1 - 172.16.2.254 Máscara - 255.255.255.0 |

172.16.2.1 |

| VLAN 3 |

172.16.3.1 - 172.16.3.254 Máscara - 255.255.255.0 |

172.16.3.1 e 172.16.3.2 |

| VLAN 4 |

172.16.4.1 - 172.16.4.254 Máscara - 255.255.255.0 |

172.16.4.1 |

Consulte Como instalar e configurar um servidor DHCP em um grupo de trabalho no Windows Server 2003 para obter mais informações sobre a configuração do servidor DHCP.

Verificar

Use esta seção para confirmar se a sua configuração funciona corretamente.

Conclua estes passos:

-

Ligue os PCs e conecte-os aos respectivos switches conforme mostrado no Diagrama de rede.

-

Faça login em cada PC e anote os endereços MAC e IP.

Observação: abra um prompt de comando e insira o comando ipconfig /all para determinar o endereço MAC e o endereço IP.

-

Use Ping para verificar a conectividade entre os computadores.

-

Desligue todos os computadores cliente (PC 1, PC 2 e PC 3) após a verificação de uma conectividade bem-sucedida.

-

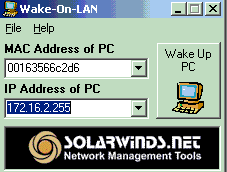

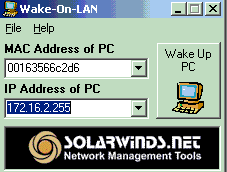

Inicie o utilitário WOL no PC servidor (PC 4).

-

Digite o endereço MAC e o endereço IP do PC que você deseja "ativar" como mostrado aqui:

Endereço IP do PC

Endereço IP do PC

Observação: o endereço IP pode ser qualquer endereço (até mesmo broadcast de sub-rede) no intervalo de sub-rede da VLAN ao qual o PC cliente está conectado. Somente o endereço MAC do PC cliente precisa ser correspondente.

-

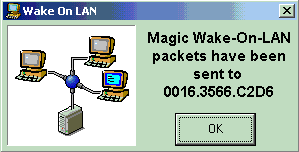

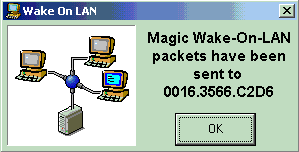

Clique no ícone Wake UP PC para enviar uma série de pacotes Magic para o PC de destino em uma tentativa de ligar o dispositivo.

Magic Packets para o PC alvo

Magic Packets para o PC alvo

-

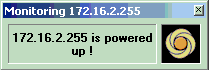

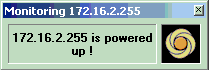

Quando o dispositivo remoto recebe a mensagem de ativação e é ligado, esta mensagem é exibida:

Mensagem de Ativação e Powers On

Mensagem de Ativação e Powers On

O PC cliente agora está ligado.

Troubleshooting

Atualmente, não existem informações disponíveis específicas sobre Troubleshooting para esta configuração.

Informações Relacionadas

Feedback

Feedback