Configurar o registro ZTNA para solução de problemas

Contents

Introdução

Este documento descreve como coletar logs detalhados de solução de problemas de ZTA e quando ativar passo a passo.

Informações de Apoio

À medida que as organizações adotam cada vez mais a Zero Trust Architecture (ZTA) para proteger usuários, dispositivos e aplicativos, a solução de problemas de conectividade e aplicação de políticas se tornou mais complexa. Ao contrário dos modelos tradicionais baseados em perímetro, a ZTA conta com várias decisões em tempo real em identidade, postura de dispositivo, contexto de rede e mecanismos de política baseados em nuvem. Quando surgem problemas, os registros de alto nível geralmente são insuficientes para identificar a causa raiz.

A coleta de rastreamento detalhado do nível ZTA desempenha um papel fundamental na obtenção de visibilidade profunda do comportamento do cliente, avaliação de políticas, interceptação de tráfego e interações de serviços em nuvem. Esses rastreamentos permitem que os engenheiros vão além da solução de problemas baseada em sintomas e analisem a sequência exata de eventos que levam a falhas de acesso, degradação de desempenho ou resultados inesperados de políticas.

Coletando logs

Pré-verificações antes da abertura de um caso de TAC

Essas pré-verificações ajudam a equipe do TAC a identificar o problema com mais eficiência. Fornecer essas informações aos engenheiros ajuda a resolver o problema o mais rápido possível:

-

Qual é o problema e quantos usuários são afetados?

-

Quais sistemas operacionais e versões são afetados?

-

O problema é consistente ou intermitente? Em caso de intermitência, é específico do usuário ou está difundido?

-

O problema começou após uma alteração ou está presente desde a implantação?

-

Há algum gatilho conhecido?

-

Há uma solução alternativa disponível?

Registros a serem coletados

-

pacote DART

- Logs do modo de rastreamento de depuração ZTNA

-

Captura Wireshark (todas as interfaces, incluindo loopback)

-

Mensagens de erro observadas

-

Carimbos de data/hora da emissão

-

Captura de tela de status do módulo ZTA do CSC

-

Nome do usuário afetado

As próximas seções explicam como ativar e coletar cada um desses logs em detalhes.

Habilitar Modo de Rastreamento de Depuração ZTNA

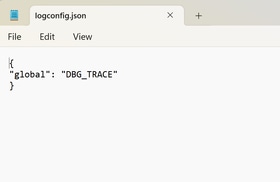

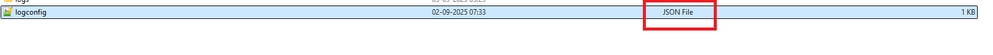

Crie um arquivo chamado logconfig.json com estes detalhes abaixo:

{ "global": "DBG_TRACE" }

aviso: Certifique-se de que o arquivo esteja salvo com o nome logconfig.json.

Depois de criar o arquivo, coloque-o no local apropriado com base no sistema operacional:

-

Windows:

C:\ProgramData\Cisco\Cisco Secure Client\ZTA -

MacOS:

/opt/cisco/secureclient/zta

Note: Depois de criar o arquivo especificado, você deve reiniciar o serviço Zero Trust Access Agent (verifique a etapa Reiniciando o serviço ZTA ). Se não for possível reiniciar o serviço, reinicie o computador.

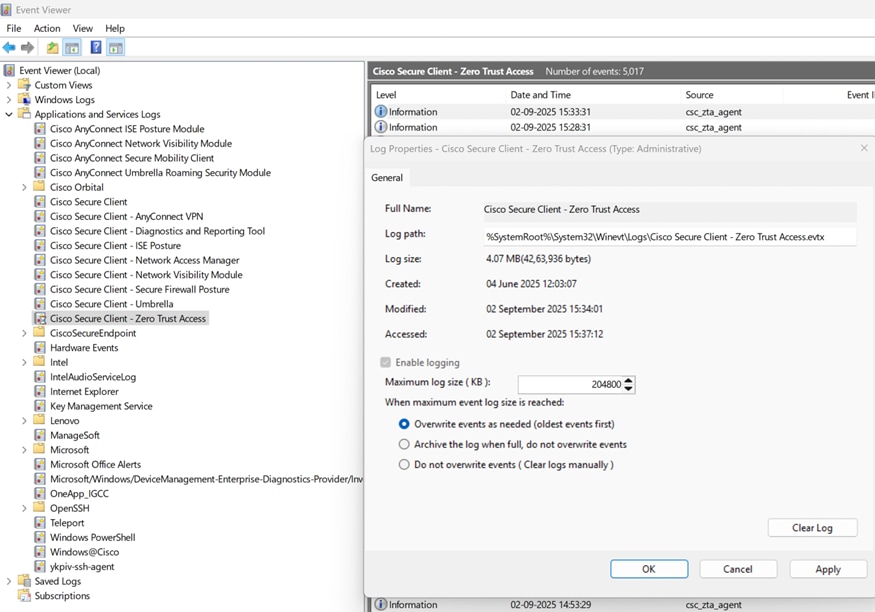

Aumentar o tamanho do log ZTA no Visualizador de Eventos

Em PCs com Windows, depois de habilitar o registro em nível de rastreamento, você deve aumentar manualmente o tamanho do arquivo de registro ZTA.

- Abrir.

Event Viewer - No painel esquerdo, expanda

Applications and Services Logs. - Clique com o botão direito do mouse

Cisco Secure Client – Zero Trust Accesse selecioneProperties. - Em

Maximum log size (KB), defina o valor como204800(equivalente a 200 MB).

Para finalizar, clique em Apply e em OK.

Reiniciando o serviço ZTA

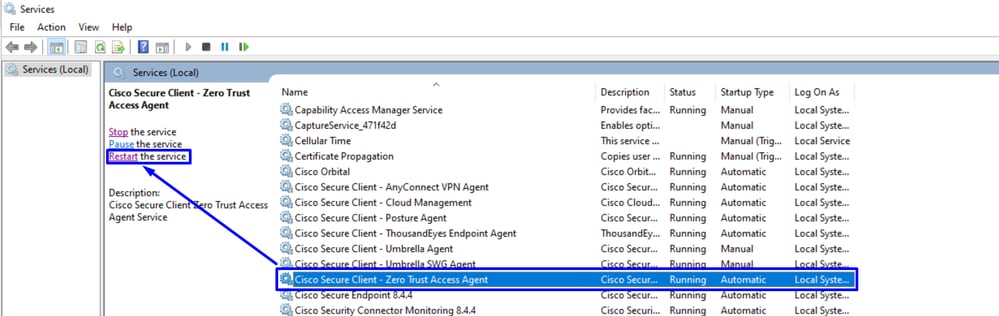

Windows

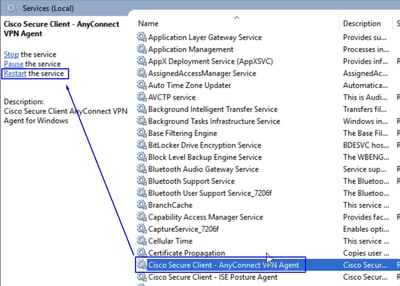

- Use

Windows + Rpara abrir aRun Searchgravaçãoservices.msce pressione enter. - Localize o serviço

Cisco Secure Client - Zero trust Access Agente clique emRestart. Depois de concluir, verifique o status do módulo ZTA do CSC para confirmar se ele está ativo.

Note: Se o serviço ZTA não puder ser reiniciado devido à falta de acesso administrativo, a próxima opção será uma reinicialização completa do sistema.

MacOS

Stop Service.

sudo "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app/Contents/MacOS/Cisco Secure Client - Zero Trust Access" uninstallStart Service.

open -a "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app"

Note: Se os comandos não puderem ser executados ou o serviço ZTA não puder ser reiniciado devido à falta de acesso administrativo, a próxima opção será uma reinicialização completa do sistema.

Habilitar log KDF, captura de pacotes, modo de depuração Duo e pacote Dart

Windows

Abra um CMD com privilégios de administrador e execute o próximo comando:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152- Baixe DebugView de SysInternal para capturar o log KDF.

- Execute

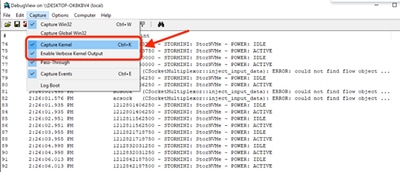

DebugViewcomoadministratore ative as próximas opções de menu: - Clique em Capturar.

- Marca de seleção

Capture Kernel. - Marca de seleção

Enable Verbose Kernel Output.

- Marca de seleção

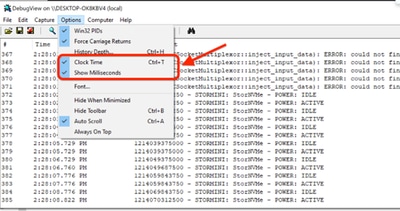

- Opções

- Marca de seleção

Clock Time. - Marca de seleção

Show Milliseconds.

- Marca de seleção

-

Reinicie o serviço do cliente através do prompt do administrador:

net stop csc_vpnagent && net start csc_vpnagent- Se

net stop csc_vpnagent && net start csc_vpnagentnão funcionar, reinicie oCisco Secure Clientserviço do services.msc.

- Ative o Duo no modo de depuração

-

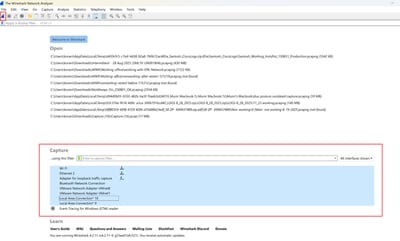

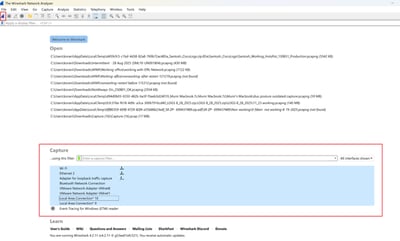

Iniciar

Wireshark Capture. -

Selecione todas as interfaces e inicie a captura de pacotes.

- Reproduza o problema, salve

KDF LogsWireshark Capturee siga as etapas para capturarDART Bundle. - Abra o

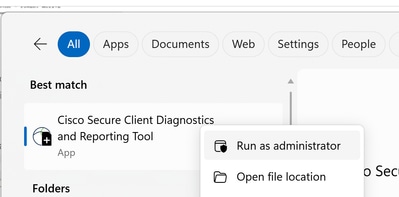

Cisco Secure Client Diagnostics & Reporting Tool (DART)com privilégios de administrador.

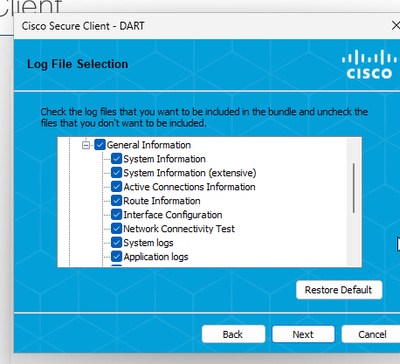

- Clique em

Custom.- Incluir

System Information ExtensiveeNetwork Connectivity Test.

- Incluir

- Para parar o registro KDF no Windows, use o próximo comando:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -cdf

Note: Coletar todos os logs: Logs KDF, Captura Wireshark e Pacote DART para o caso TAC.

Comandos do Windows Powershell para habilitar e desabilitar, ele deve ser executado como administrador:

#Enable ZTNA Logs

New-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json" -ItemType "file" -Value '{"global" : "DBG_TRACE"}'

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 2240000KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

#Disable ZTNA Logs

Remove-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json"

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 6400KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -cdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

MacOS

Abra o terminal e siga a próxima cadeia de comandos para ativar o registro KDF no MacOS:

StopService.

sudo "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app/Contents/MacOS/Cisco Secure Client - AnyConnect VPN Service" uninstallEnableFlag.

echo debug=0x400080152 | sudo tee /opt/cisco/secureclient/kdf/acsock.cfgStartService.

open -a "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app"- Ative Duo no modo de depuração.

-

Iniciar

Wireshark Capture. -

Selecione todas as interfaces e inicie a captura de pacotes.

- Reproduza o problema, salve

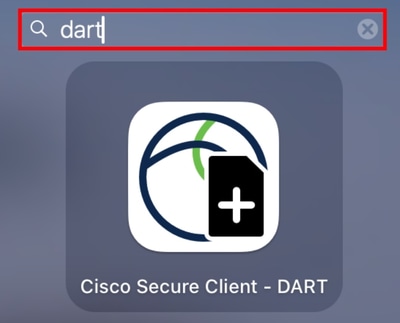

KDF LogsWireshark Capturee siga as etapas para capturarDART Bundle. - Abra o

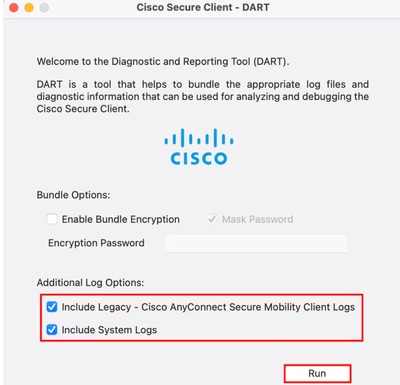

Cisco Secure Client - DART.

- Marque as próximas opções:

IncludeLegacy - Cisco AnyConnect Secure Mobility Client Logs.IncludeSystem Logs.

- Clique em

Run.

Note: Coletar todos os logs: Logs KDF, Captura Wireshark e Pacote DART para o caso TAC.

Informações Relacionadas

- Suporte técnico e downloads da Cisco

- Central de ajuda do Cisco Secure Access

- Guia de design do Cisco SASE

- Coletando registros KDF para cliente seguro no Windows e MacOS

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

2.0 |

30-Mar-2026

|

Texto Alt e Formatação Atualizados. |

1.0 |

31-Dec-2025

|

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback