Preparar o Identity Services Engine para Restrições de Uso Estendido de Chave em Certificados Emitidos por Autoridades de Certificação Públicas.

Contents

Introdução

Este documento descreve o impacto das restrições aplicadasaos critérios de emissão dos certificados emitidosautoridades de certificaçãoalinhando ao programa Certificado raiz do Chrome no Cisco Identity Services Engine (ISE).

Informações de Apoio

Os certificados digitais são credenciais eletrônicas emitidas pelas Autoridades de Certificação (CAs) que protegem a comunicação entre servidores e clientes, garantindo a autenticação, a integridade dos dados e a confidencialidade.

Uso Estendido de Chave (EKU) são atributos que definem a finalidade da chave pública do certificado

Dois dos valores de EKU disponíveis são:

- EKU de Autenticação do Servidor (id-kp-serverAuth): Usado quando um servidor apresenta seu certificado para comprovar a identidade

- EKU de Autenticação de Cliente (id-kp-clientAuth): Usado em conexões TLS mútuas (mTLS) onde ambas as partes se autenticam

Um único certificado pode conter EKUs de Autenticação de Servidor e de Cliente, permitindo que ele sirva a duas finalidades. Isso é particularmente importante para produtos como o ISE que atuam como servidor ou cliente, dependendo do caso de uso.

Definição do problema

Mudança de política do programa Chrome Root

A implementação do EKU depende da assinatura do certificado pela CA. O uso de EKU de Autenticação de Servidor e Autenticação de Cliente foi uma prática comum.

No entanto, como parte da alteração da política do Chrome Root Program, as CAs que se alinham a esses critérios de emissão de certificado estão descontinuando a assinatura de certificados TLS que incluem o uso estendido de chave (EKU) da autenticação de cliente. Os certificados emitidos recentemente incluem somente EKU de Autenticação de Servidor.

Principais requisitos da política

- As CAs de raiz públicas devem declarar Uso Estendido de Chave (EKU) SOMENTE para Autenticação de Servidor (id-kp-serverAuth)

- Os certificados devem incluir SOMENTE EKU de Autenticação de Servidor.

- É proibido incluir EKU de Autenticação de Cliente nesses certificados

- As CAs raiz que continuam a emitir certificados com EKU de autenticação de cliente são removidas do Chrome Root Store, causando a sinalização de tais certificados como "Não confiável" pelo Chrome Browser

Cronograma

- Outubro de 2025: as CAs alinhadas ao programa (por exemplo: DigiCert, Sectigo, etc.) começaram a emitir certificados somente de servidor por padrão.

- Maio de 2026: CAs alinhadas ao programa param de emitir certificados EKU de Autenticação de Cliente

- Março de 2027: A política do programa Chrome Root torna-se totalmente eficaz

Como isso afeta o Cisco ISE

Produtos afetados

Todas as versões do Cisco ISE são afetadas:

- ISE 3.1

- ISE 3.2

- ISE 3.3

- ISE 3.4

- ISE 3.5

Observação: as changeimpactsall versões do ISE mencionadas, incluindo versões anteriores a 3.x. No entanto, as alterações de código são liberadas apenas para as versões mencionadas na seçãoanterior. A Cisco recomenda atualizar o ISE para evitar qualquer impacto.

Casos de uso específicos afetados

A Tabela 1 resume os serviços afetados pelas próximas alterações do EKU de autenticação do cliente, juntamente com o impacto esperado para cada serviço.

| Serviço |

Impacto |

| pxGrid |

O ISE pxGrid Service requer comunicação entre nós através do canal pxGrid. Isso significa que alguns nós funcionarão como servidores e outros como clientes.

Portanto, a presença de EKU de autenticação de servidor e EKU de autenticação de cliente é necessária para a instalação do certificado pxGrid.

Como resultado, a instalação de certificados de CA pública recém-emitidos contendo apenas o EKU de Autenticação de Servidor é restrita.

Caution: O serviço pxGrid do ISE realiza a validação de EKU de certificado. Os certificados de cliente pxGrid externos devem incluir o EKU de Autenticação de Cliente ao se comunicar com o ISE ou a conexão for rejeitada. A Cisco recomenda a verificação de certificados assinados por CA pública usados em clientes pxGrid externos para evitar o impacto na integração. Para saber mais sobre isso, revise o Impacto do Cisco Secure Firewall nas alterações de EKU de autenticação de cliente de CA pública a partir de maio de 2026 para comunicações seguras |

| Serviço de mensagens do ISE (IMS) |

O ISE Messaging Services (IMS) é um canal seguro usado para comunicação entre nós. Portanto, a presença de EKU de Autenticação de Servidor e EKU de Autenticação de Cliente é necessária para a instalação do certificado IMS.

Como resultado, a instalação de certificados de CA pública recentemente emitidos que não contenham ambas as EKUs é restrita. |

| TC-NAC |

Ao selecionar o fornecedor TC-NAC Tenable Security Center: VA em Administration > Threat Centric NAC > Add a new TC-NAC connector is created.

Depois que o conector estiver pronto para ser configurado, é possível selecionar a "Autenticação baseada em certificado" como o método de autenticação para o conector TC-NAC e, em seguida, selecionar o "Certificado de administrador ISE".

Se o mTLS estrito estiver habilitado em Tenable, o EKU de Autenticação de Cliente será necessário. A falta deo EKU de Autenticação de Cliente pode causar a rejeição do certificado de Cliente ISE TC-NAC pelo servidor. |

| LDAPs, Syslog seguro, DTLs RADIUS para CoA |

Esses três serviços oferecem a possibilidade de usar certificados específicos como "certificados de cliente" para autenticação TLS. O ISE não faz nenhuma validação de EKU. Portanto, o impacto para esses serviços depende completamente do lado do servidor. se a validação do certificado EKU for imposta no servidor, o certificado específico usado pelo ISE requer o EKU de autenticação do cliente ou a autenticação TLS falhará. |

Tabela 1: Serviços afetados

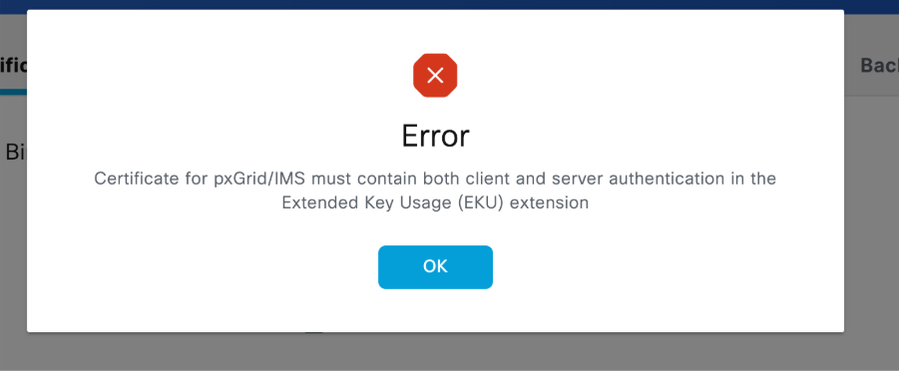

Sintomas do problema

A tentativa de instalar um certificado com EKU de Autenticação de Servidor somente para serviços com requisitos específicos de EKU gera o erro mostrado na Imagem 1.

pxGrid e ISE Messaging Service (IMS) são serviços com esses requisitos de EKU.

Imagem 1: Erro exibido ao tentar instalar um certificado que não está seguindo os requisitos de EKU

Recomendações

Auditoria de certificados com impacto potencial e siga as recomendações

- Use a Tabela 1 para descobrir os serviços do ISE com impacto potencial. Verifique quais dos serviços mencionados dependem de certificados assinados por CA pública ou de CAs alinhados ao programa chrome root.

- Documente a cadeia de CAs para cada certificado e valide se essa CA está implementando as alterações nos critérios de emissão.

- Verificar datas de vencimento: Planeje as renovações estrategicamente antes da aplicação da política. Lembre-se de que o EKU de Autenticação de Cliente pode ser restrito dependendo da política de CA.

- Utilize a Tabela 2 para obter recomendações específicas para os serviços afetados pela alteração nos critérios de emissão

- O ISE não exibe as informações de EKU nos certificados. Se isso precisar ser validado, o certificado ISE específico deverá ser exportado e lido com ferramentas externas.

- Para exportar certificados do sistema ISE, vá para Administração > Sistema > Certificados > Certificados do sistema > Selecione o nó específico que deseja exportar > Clique em Exportar > Selecione Exportar somente certificado > Clique no botão Exportar.

Você pode usar o próximo comando como referência para verificar as informações de um arquivo de certificado com o nome de arquivo "certnew.cer" e avistar Server Authentication e Client Authentication EKU usando o openSSL.

mymachine% openssl x509 -noout -text -in "certnew.cer"

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

Signature Algorithm: sha256WithRSAEncryption

Issuer: DC=com, DC=mydc, CN=mycert-MYDC-DC-CA

Validity

Not Before: Mar 10 22:01:51 2026 GMT

Not After : Mar 10 22:11:51 2027 GMT

Subject: L=XX, O=XX, OU=XXX, CN=XXXX

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

RSA Public-Key: (4096 bit)

Modulus:

Exponent: XXXXX (0xXXXX)

X509v3 extensions:

X509v3 Key Usage:

Digital Signature, Non Repudiation, Key Encipherment

X509v3 Subject Key Identifier:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication

X509v3 Subject Alternative Name:

IP Address:x.x.x.x

X509v3 Authority Key Identifier:

keyid:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

.

.

.

| Serviço |

Ações recomendadas |

| pxGrid |

Se o certificado pxGrid no ISE for emitido por uma CA pública e uma renovação ou migração para uma CA pública for planejada, recomendamos o seguinte: 1. Verifique se, no momento, o EKU de Autenticação de Servidor e o EKU de Autenticação de Cliente estão presentes no certificado e se é possível manter ambos, dependendo da política de CA 2. Se a política de CA não permitir a presença de ambos os EKUs, recomendamos a migração do certificado para ser assinado pela CA interna do ISE. Para fazer a migração, vá para: Administração > Sistema > Certificados > Certificados do sistema > Selecione o certificado emitido pela CA interna do ISE do nó específico que você deseja modificar > Editar > Marque a caixa pxGrid na seção de uso > Clique em Salvar.

Se um certificado emitido pela CA interna do ISE não existir, você precisará gerar um. Use o próximo vídeo para gerar o certificado. |

| Certificado de Mensagens do ISE (IMS) |

Se o certificado do ISE Messaging Service estiver assinado por uma CA pública e houver uma renovação ou migração para uma CA pública planejada, recomendamos o seguinte:

1.- Verifique se a CA pública para a qual você está migrando ou usando para renovação aceita o uso de EKUs de Autenticação de Servidor e Autenticação de Cliente. 2.- Se a CA pública não permitir isso, migre o Certificado de mensagens do ISE para usar a CA interna do ISE. Você pode fazer isso indo para Administration > System > Certificates > Certificate Signing Request > Generate Certificate Signing Request (CSR) > Selecione "ISE Messaging Service" no menu suspenso "Certificate(s) will be used for" > Marque a caixa "Regenerate ISE Messaging Service Certificate > Pressione o botão "Generate ISE Messaging Service Certificate" no canto inferior direito da tela

Não é necessário reiniciar o serviço.

Certifique-se de que todos os nós do ISE estejam ativos, em execução e acessíveis do PAN nas portas 12001 e 443, para que a alteração do certificado seja propagada corretamente para todos os nós. |

| TC-NAC |

O serviço TC-NAC depende do certificado ISE Admin do nó específico para autenticação mTLS.

Se o certificado for emitido por uma CA pública e uma renovação ou migração para uma CA pública estiver planejada, recomendamos o seguinte: 1. Verifique se, no momento, o EKU de Autenticação de Servidor e o EKU de Autenticação de Cliente estão presentes no certificado e se é possível manter ambos, dependendo da política de CA 2. Verifique se o mTLS estrito está habilitado em Tenable. Desabilitar mTLS estrito permite o uso de um certificado somente com EKU de Autenticação de Servidor. |

| LDAPs, Syslog seguro, DTLs RADIUS para CoA |

O ISE não faz validação de EKU para os certificados de cliente desses serviços. Se uma renovação ou uma migração para uma CA pública for planejada, recomendamos validar se o EKU do certificado será alterado após a renovação/migração e se isso tiver conflitos com a política TLS no lado do servidor. |

Tabela 2: Ações recomendadas para evitar o impacto nos serviços específicos.

Soluções Alternativas De Curto Prazo (Antes De junho De 2026)

Os administradores podem escolher uma destas opções alternativas:

Opção 1: Alternar para CAs raiz públicas que fornecem certificados EKU combinados

Algumas CAs de raiz pública (como DigiCert e IdenTrust) emitem certificados com EKU combinado de uma raiz alternativa, que não pode ser incluída no armazenamento confiável do navegador Chrome.

Exemplos de CAs raiz públicas e tipos de EKU:

| Fornecedor de CA |

Tipo de EKU |

CA raiz |

Emitente/Sub CA |

| IdenTrustName |

clientAuth + serverAuth |

CA raiz do setor público IdenTrust 1 |

CA 1 do IdenTrust Public Setor Server |

| DigiCert |

clientAuth + serverAuth |

Raiz G2 do ID Assegurado do DigiCert |

ID garantida do DigiCert CA G2 |

Pré-requisitos para esta abordagem:

- Entre em contato com o provedor de CA para verificar a disponibilidade desses certificados.

- Antes de implantar certificados, certifique-se de que o servidor que apresenta o certificado e todos os clientes que o consomem confiem na CA raiz correspondente.

- Se a cadeia de CAs não estiver pré-instalada, instale-a onde for necessário.

- Essa abordagem evita a necessidade imediata de atualizações de software.

Referências de gerenciamento de certificados:

- Guia do Administrador do Cisco Identity Services Engine, Versão 3.3

- Configurar renovações de certificado no ISE

Opção 2: Renove os certificados atuais para estender sua validade

Os certificados emitidos por CAs de raiz pública antes de maio de 2026 que têm EKU de autenticação de servidor e de cliente continuam a ser honrados até o termo expirar.

Estratégia de renovação

Diretrizes gerais:

- Renovar certificados EKU combinados antes que ocorra o cancelamento da política

- Após 15 de março de 2026, os certificados emitidos por uma autoridade de certificação pública são válidos apenas por 200 dias.

- A política de CA pública e as datas de implementação podem variar.

- Algumas CAs públicas pararam de emitir certificados EKU combinados.

Opção 3: Avaliar e migrar para provedores de CA alternativos

Diretrizes gerais:

- Migrar para uma CA alternativa permitindo a presença de EKU de Autenticação de Servidor e de Cliente

- Fornece controle de longo prazo sobre políticas de certificado

- Ao emitir um certificado assinado por uma CA privada, você precisa compartilhar as informações do certificado raiz com o correspondente.

- Antes de emitir ou implantar um certificado, verifique se o servidor que apresenta o certificado e todos os clientes que o consomem confiam na cadeia de CA correspondente

Solução de longo prazo (atualização de software necessária)

Os clientes podem atualizar o ISE para uma versão de patch que introduz uma manipulação de certificado atualizada para oferecer suporte a certificados emitidos sob as novas políticas de CA.

As próximas versões de patch incluem alterações de comportamento para alinhar o ISE com as novas restrições. A data de lançamento planejada é abril de 2026:

| Versão do Cisco ISE |

Versão do patch |

| ISE 3.1 |

Correção 11 |

| ISE 3.2 |

Correção 10 |

| ISE 3.3 |

Correção 11 |

| ISE 3.4 |

Correção 6 |

| ISE 3.5 |

Correção 3 |

Alteração de Comportamento Após a Instalação do Patch

Cuidado: Este patch introduz alterações de comportamento na lógica de gerenciamento de certificado.

Faça um backup do ISEpxGrid e certificados IMS junto com suas chaves privadasantes de substituí-los por novos certificados.

Desinstalando este patch após instalar certificados somente com EKU de Autenticação de Servidorcausa impacto na comunicação TLS de ambos os serviços

Certificado pxGrid

Após a instalação da versão do patch:

- A importação de certificados pxGrid contendo somente EKU de Autenticação de Servidor, EKUs de Autenticação de Servidor e de Cliente ou nenhuma extensão EKU é permitida.

- Os certificados que contêm somente EKU de Autenticação de Cliente são rejeitados.

Certificado do Serviço de Mensagens do ISE (IMS)

ISE 3.1, 3.2 e 3.3

Nenhuma alteração de comportamento foi introduzida após a instalação do patch. O Serviço de Mensagens do ISE requer um certificado com EKU de cliente e servidor. Os clientes devem planejar a migração para um certificado assinado pela CA interna do ISE quando o certificado atual expirar.

ISE 3.4 e 3.5

Após a instalação do patch, a restrição de EKU no ISE é reduzida. O uso de certificados assinados por uma autoridade de certificação contendo EKU de Autenticação de Servidor somente , EKUs de Autenticação de Servidor e de Cliente, ou nenhum EKU é permitido.

Certificados contendo somente EKU de Autenticação de Cliente foram rejeitados.

O certificado IMS é usado para autenticação de Servidor e de Cliente na comunicação entre nós do ISE.

Note: Mesmo que o uso de um certificado assinado por CA público seja suportado pelo IMS. A Cisco recomenda o uso do certificado CA interno do ISE, pois essa comunicação é somente para transações internas.

Perguntas frequentes

Perguntas gerais

P: Preciso me preocupar com isso se eu usar uma PKI privada?

R: A política aplicada por CAs privadas é definida por cada organização. Se sua CA privada estiver seguindo os mesmos critérios de emissão, as diretrizes neste documento poderão ser usadas.

P: Posso continuar usando meus certificados existentes?

R: Sim, certificados válidos com EKU combinado podem ser usados até tempodeexpiração.

P: Como sei se estou usando mTLS ou TLS padrão?

R: Reveja a seção Casos de uso afetados específicos.

Outros recursos

- ID de bug Cisco CSCws83036- Avaliação de impacto da aplicação de ClientAuth EKU no ISE

- Impacto do Cisco Secure Firewall das alterações de EKU de autenticação de cliente CA público a partir de maio de 2026 para comunicações seguras

Referências externas

Recursos da autoridade de certificação

Conclusão

O desligamento do EKU de Autenticação de Cliente em certificados CA públicos representa uma mudança significativa na política de segurança que afeta as implantações do Cisco ISE usando conexões mTLS. Embora essa seja uma mudança em todo o setor, a avaliação de impacto é CRÍTICA e é necessária uma ação imediata para evitar interrupções no serviço.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

2.0 |

19-Mar-2026

|

Seção QA corrigida |

1.0 |

12-Mar-2026

|

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback