Verificar A Configuração De Modo, Instância, Disponibilidade E Escalabilidade Do Firepower

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve a verificação da configuração de alta disponibilidade e escalabilidade do Firepower, o modo do firewall e o tipo de implantação da instância.

Informações de Apoio

As etapas de verificação para a configuração de alta disponibilidade e escalabilidade, o modo de firewall e o tipo de implantação da instância são mostrados na interface do usuário (UI), na interface de linha de comando (CLI), através de consultas REST-API, SNMP e no arquivo de solução de problemas.

Pré-requisitos

Requisitos

- Conhecimento básico do produto

- REST-API, SNMP

Componentes Utilizados

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

As informações neste documento são baseadas nestas versões de software e hardware:

- Firepower 1000, 2100, Firepower 4100/9300

- Firewall seguro 3100/4200

- Firepower Management Center (FMC) versão 7.1.x

- Sistema operacional extensível Firepower (FXOS) 2.11.1.x, 2.16.x

- Firepower Device Manager (FDM) 7.1.x

- Defesa contra ameaças do Firepower 7.1.x, 7.6.x

- ASA 9.17.x

Verificar a configuração de alta disponibilidade e escalabilidade

Alta disponibilidade refere-se à configuração de failover. A configuração de alta disponibilidade ou failover une dois dispositivos para que, se um deles falhar, o outro possa assumir o controle.

Escalabilidade refere-se à configuração do cluster. Uma configuração de cluster permite agrupar vários nós FTD como um único dispositivo lógico. Um cluster oferece toda a conveniência de um único dispositivo (gerenciamento, integração em uma rede) e o maior throughput e redundância de vários dispositivos.

Neste documento, essas expressões são usadas de forma intercambiável:

- alta disponibilidade ou failover

- escalabilidade ou cluster

Em alguns casos, a verificação de configuração ou status de alta disponibilidade e escalabilidade não está disponível. Por exemplo, não há nenhum comando de verificação para a configuração autônoma do FTD. Os modos de configuração autônomo, de failover e de cluster são mutuamente exclusivos. Se um dispositivo não tiver failover e configuração de cluster, ele será considerado como operando no modo autônomo.

Alta disponibilidade do FMC

A configuração e o estado de alta disponibilidade dos FMC podem ser verificados com recurso às seguintes opções:

- IU do FMC

- CLI FMC

- Solicitação de API REST

- arquivo de solução de problemas do FMC

IU do FMC

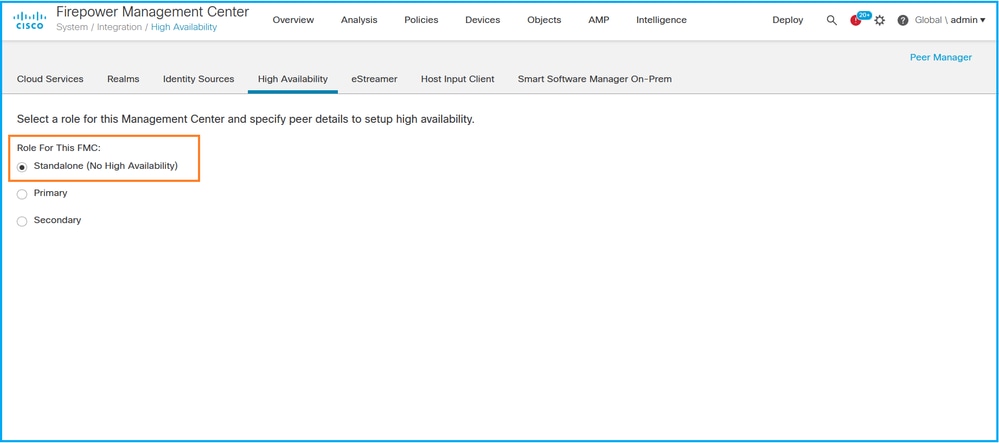

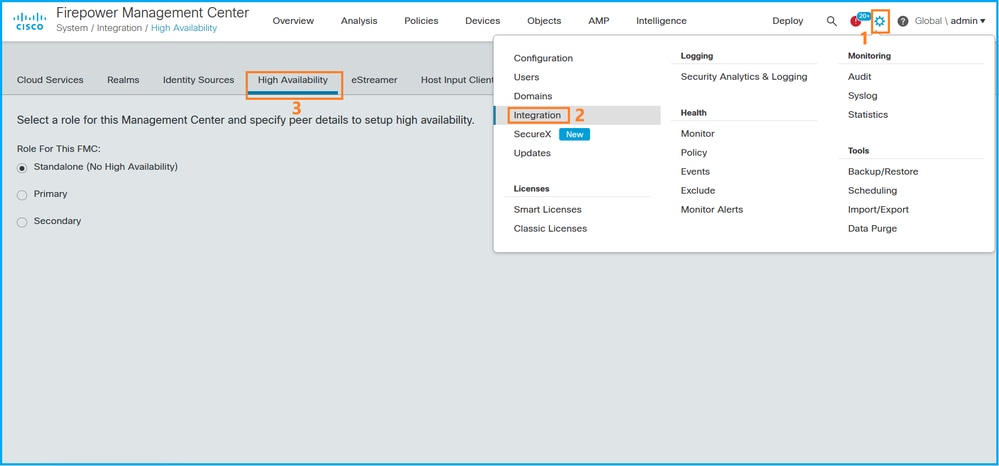

Siga estas etapas para verificar a configuração e o status de alta disponibilidade do FMC na interface do usuário do FMC:

1. Escolha Sistema > Integração > Alta Disponibilidade:

2. Verificar o papel do CVP. Nesse caso, a alta disponibilidade não é configurada e o FMC opera em uma configuração autônoma:

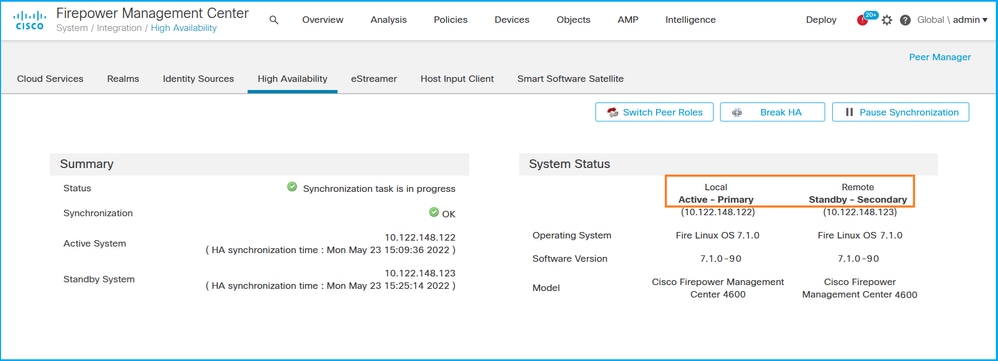

Se a alta disponibilidade estiver configurada, as funções locais e remotas serão mostradas:

CLI FMC

Siga estas etapas para verificar a configuração e o status de alta disponibilidade do FMC na CLI do FMC:

1. Acesse o FMC via SSH ou conexão de console.

2. Execute o comando expert e depois execute o comando sudo su:

> expert admin@fmc1:~$ sudo su Password: Last login: Sat May 21 21:18:52 UTC 2022 on pts/0 fmc1:/Volume/home/admin#

3. Execute o comando troubleshoot_HADC.pl e selecione a opção 1 Show HA Info Of FMC. Se a alta disponibilidade não estiver configurada, esta saída será mostrada:

fmc1:/Volume/home/admin# troubleshoot_HADC.pl

**************** Troubleshooting Utility ************** 1 Show HA Info Of FMC 2 Execute Sybase DBPing 3 Show Arbiter Status 4 Check Peer Connectivity 5 Print Messages of AQ Task 6 Show FMC HA Operations History (ASC order) 7 Dump To File: FMC HA Operations History (ASC order) 8 Last Successful Periodic Sync Time (When it completed) 9 Print HA Status Messages 10 Compare active and standby device list 11 Check manager status of standby missing devices 12 Check critical PM processes details 13 Help 0 Exit ************************************************************** Enter choice: 1 HA Enabled: No

Se a alta disponibilidade estiver configurada, esta saída será mostrada:

fmc1:/Volume/home/admin# troubleshoot_HADC.pl **************** Troubleshooting Utility ************** 1 Show HA Info Of FMC

2 Execute Sybase DBPing

3 Show Arbiter Status

4 Check Peer Connectivity

5 Print Messages of AQ Task

6 Show FMC HA Operations History (ASC order)

7 Dump To File: FMC HA Operations History (ASC order)

8 Help

0 Exit **************************************************************

Enter choice: 1 HA Enabled: Yes This FMC Role In HA: Active - Primary

Status out put: vmsDbEngine (system,gui) - Running 29061

In vmsDbEngineStatus(): vmsDbEngine process is running at /usr/local/sf/lib/perl/5.24.4/SF/Synchronize/HADC.pm line 3471.

Sybase Process: Running (vmsDbEngine, theSybase PM Process is Running)

Sybase Database Connectivity: Accepting DB Connections.

Sybase Database Name: csm_primary

Sybase Role: Active

Note: Em uma configuração de alta disponibilidade, a função do FMC pode ter uma função primária ou secundária e um status ativo ou standby.

API REST FMC

Siga estas etapas para verificar a configuração e o status de alta disponibilidade e escalabilidade do FMC através da REST-API. Use um cliente REST-API. Neste exemplo, curl é usado:

1. Solicite um token de autenticação:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

... < X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. Use o token nesta consulta para localizar o UUID do domínio global:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{ "items": [

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/LAB2",

"type": "Domain",

"uuid": "84cc4afe-02bc-b80a-4b09-000000000000"

},

{

"name": "Global/TEST1",

"type": "Domain",

"uuid": "ef0cf3e9-bb07-8f66-5c4e-000000000001"

},

{

"name": "Global/TEST2",

"type": "Domain",

"uuid": "341a8f03-f831-c364-b751-000000000001"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/domain?offset=0&limit=25"

},

"paging": {

"count": 4,

"limit": 25,

"offset": 0,

"pages": 1

}

}

Note: A parte | python -m json.tool do comando string é usado para formatar a saída no estilo JSON e é opcional.

3. Use o UUID de domínio global nesta consulta:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/e276abec-e0f2-11e3-8169-6d9ed49b625f/integration/fmchastatuses' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

Se a alta disponibilidade não estiver configurada, esta saída será mostrada:

{

"links": {},

"paging": {

"count": 0,

"limit": 0,

"offset": 0,

"pages": 0

}

}Se a alta disponibilidade estiver configurada, esta saída será mostrada:

{

"items": [

{

"fmcPrimary": {

"ipAddress": "192.0.2.1",

"role": "Active",

"uuid": "de7bfc10-13b5-11ec-afaf-a0f8cf9ccb46"

},

"fmcSecondary": {

"ipAddress": "192.0.2.2",

"role": "Standby",

"uuid": "a2de9750-4635-11ec-b56d-201c961a3600"

},

"haStatusMessages": [

"Healthy"

],

"id": "de7bfc10-13b5-11ec-afaf-a0f8cf9ccb46",

"overallStatus": "GOOD",

"syncStatus": "GOOD",

"type": "FMCHAStatus"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/e276abec-e0f2-11e3-8169-6d9ed49b625f/integration/fmchastatuses?offset=0&limit=25"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

}Arquivo de solução de problemas do FMC

Siga estas etapas para verificar a configuração e o status de alta disponibilidade do FMC no arquivo de solução de problemas do FMC:

1. Abra o arquivo de solução de problemas e navegue até a pasta <filename>.tar/results-<date>—xxxxxx/command-outputs

2. Abra o arquivo usr-local-sf-bin-troubleshoot_HADC.pl -a.output:

Se a alta disponibilidade não estiver configurada, esta saída será mostrada:

# pwd

/var/tmp/results-05-06-2022--199172/command-outputs

# cat "usr-local-sf-bin-troubleshoot_HADC.pl -a.output"

Output of /usr/local/sf/bin/troubleshoot_HADC.pl -a:

$VAR1 = [

'Mirror Server => csmEng',

{

'rcode' => 0,

'stderr' => undef,

'stdout' => 'SQL Anywhere Server Ping Utility Version 17.0.10.5745

Type Property Value

--------- ---------------- ------------------------------

Database MirrorRole NULL

Database MirrorState NULL

Database PartnerState NULL

Database ArbiterState NULL

Server ServerName csmEng

Ping database successful.

'

}

];

(system,gui) - Waiting

HA Enabled: No

Sybase Database Name: csmEng

Arbiter Not Running On This FMC.

Not In HA

Se a alta disponibilidade estiver configurada, esta saída será mostrada:

# pwd /var/tmp/results-05-06-2022--199172/command-outputs

# cat "usr-local-sf-bin-troubleshoot_HADC.pl -a.output" Output of /usr/local/sf/bin/troubleshoot_HADC.pl -a: Status out put: vmsDbEngine (system,gui) - Running 9399 In vmsDbEngineStatus(): vmsDbEngine process is running at /usr/local/sf/lib/perl/5.24.4/SF/Synchronize/HADC.pm line 3471. $VAR1 = [ 'Mirror Server => csm_primary', { 'stderr' => undef, 'stdout' => 'SQL Anywhere Server Ping Utility Version 17.0.10.5745 Type Property Value --------- ---------------- ------------------------------ Database MirrorRole primary Database MirrorState synchronizing Database PartnerState connected Database ArbiterState connected Server ServerName csm_primary Ping database successful. ', 'rcode' => 0 } ]; (system,gui) - Running 8185 ...

HA Enabled: Yes

This FMC Role In HA: Active - Primary

Sybase Process: Running (vmsDbEngine, theSybase PM Process is Running)

Sybase Database Connectivity: Accepting DB Connections.

Sybase Database Name: csm_primary

Sybase Role: Active

Sybase Database Name: csm_primary

Arbiter Running On This FMC.

Peer Is Connected

Alta Disponibilidade do FDM

A configuração e o status de alta disponibilidade do FDM podem ser verificados com o uso destas opções:

- IU do FDM

- Solicitação de API REST do FDM

- CLI de FTD

- Pesquisa SNMP FTD

- arquivo de solução de problemas do FTD

IU do FDM

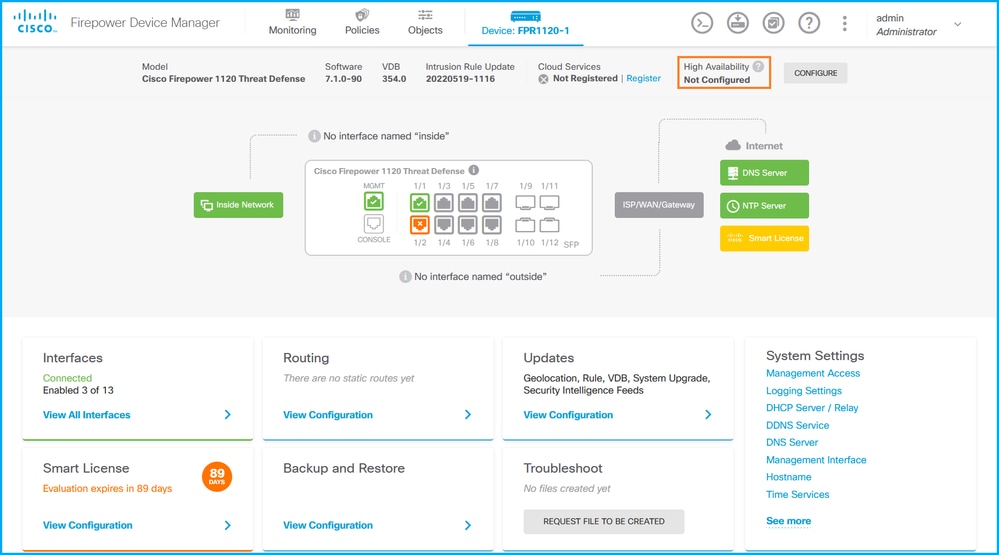

Para verificar a configuração e o status de alta disponibilidade do FDM na interface do usuário do FDM, marque Alta Disponibilidade na página principal. Se a alta disponibilidade não estiver configurada, o valor de Alta Disponibilidade será Não Configurado:

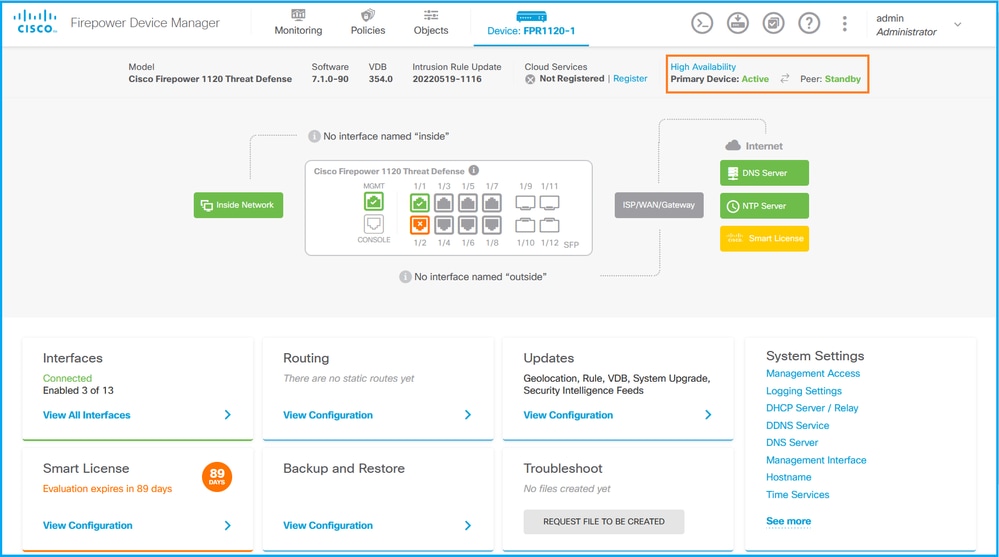

Se a alta disponibilidade estiver configurada, a configuração e as funções de failover da unidade peer local e remoto serão mostradas:

API REST do FDM

Siga estas etapas para verificar a configuração e o status de alta disponibilidade do FDM por meio da solicitação REST-API do FDM. Use um cliente REST-API. Neste exemplo, curl é usado:

1. Solicite um token de autenticação:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Cisco123" }' 'https://192.0.2.3/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTMyMDg1MjgsInN1YiI6ImFkbWluIiwianRpIjoiMjI1YWRhZWMtZDlhYS0xMWVjLWE5MmEtMjk4YjRjZTUxNmJjIiwibmJmIjoxNjUzMjA4NTI4LCJleHAiOjE2NTMyMTAzMjgsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MzIxMDkyODU2OSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTNmZDA3ZjMtZDgxZS0xMWVjLWE5MmEtYzk5N2UxNDcyNTM0IiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.ai3LUbnsLOJTN6exKOANsEG5qTD6L-ANd_1V6TbFe6M",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}2. Para verificar a configuração de alta disponibilidade, use o valor do token de acesso nesta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTMyMDg1MjgsInN1YiI6ImFkbWluIiwianRpIjoiMjI1YWRhZWMtZDlhYS0xMWVjLWE5MmEtMjk4YjRjZTUxNmJjIiwibmJmIjoxNjUzMjA4NTI4LCJleHAiOjE2NTMyMTAzMjgsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MzIxMDkyODU2OSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTNmZDA3ZjMtZDgxZS0xMWVjLWE5MmEtYzk5N2UxNDcyNTM0IiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.ai3LUbnsLOJTN6exKOANsEG5qTD6L-ANd_1V6TbFe6M' 'https://192.0.2.3/api/fdm/v6/devices/default/ha/configurations'

Se a alta disponibilidade não estiver configurada, esta saída será mostrada:

{

"items": [

{

"version": "issgb3rw2lixf",

"name": "HA",

"nodeRole": null,

"failoverInterface": null,

"failoverName": null,

"primaryFailoverIPv4": null,

"secondaryFailoverIPv4": null,

"primaryFailoverIPv6": null,

"secondaryFailoverIPv6": null,

"statefulFailoverInterface": null,

"statefulFailoverName": null,

"primaryStatefulFailoverIPv4": null,

"secondaryStatefulFailoverIPv4": null,

"primaryStatefulFailoverIPv6": null,

"secondaryStatefulFailoverIPv6": null,

"sharedKey": null,

"id": "76ha83ga-c872-11f2-8be8-8e45bb1943c0",

"type": "haconfiguration",

"links": {

"self": "https://192.0.2.2/api/fdm/v6/devices/default/ha/configurations/76ha83ga-c872-11f2-8be8-8e45bb1943c0"

}

}

],

"paging": {

"prev": [],

"next": [],

"limit": 10,

"offset": 0,

"count": 1,

"pages": 0

}

}Se a alta disponibilidade estiver configurada, esta saída será mostrada:

{

"items": [

{

"version": "issgb3rw2lixf",

"name": "HA",

"nodeRole": "HA_PRIMARY",

"failoverInterface": {

"version": "ezzafxo5ccti3",

"name": "",

"hardwareName": "Ethernet1/1",

"id": "8d6c41df-3e5f-465b-8e5a-d336b282f93f",

"type": "physicalinterface"

},

...3. Para verificar o status de alta disponibilidade, use esta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTMyMDg1MjgsInN1YiI6ImFkbWluIiwianRpIjoiMjI1YWRhZWMtZDlhYS0xMWVjLWE5MmEtMjk4YjRjZTUxNmJjIiwibmJmIjoxNjUzMjA4NTI4LCJleHAiOjE2NTMyMTAzMjgsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MzIxMDkyODU2OSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTNmZDA3ZjMtZDgxZS0xMWVjLWE5MmEtYzk5N2UxNDcyNTM0IiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.ai3LUbnsLOJTN6exKOANsEG5qTD6L-ANd_1V6TbFe6M' 'https://192.0.2.3/api/fdm/v6/devices/default/operational/ha/status/default'

Se a alta disponibilidade não estiver configurada, esta saída será mostrada:

{

"nodeRole" : null,

"nodeState" : "SINGLE_NODE",

"peerNodeState" : "HA_UNKNOWN_NODE",

"configStatus" : "UNKNOWN",

"haHealthStatus" : "HEALTHY",

"disabledReason" : "",

"disabledTimestamp" : null,

"id" : "default",

"type" : "hastatus",

"links" : {

"self" : "https://192.0.2.3/api/fdm/v6/devices/default/operational/ha/status/default"

}

}Se a alta disponibilidade estiver configurada, esta saída será mostrada:

{

"nodeRole": "HA_PRIMARY",

"nodeState": "HA_ACTIVE_NODE",

"peerNodeState": "HA_STANDBY_NODE",

"configStatus": "IN_SYNC",

"haHealthStatus": "HEALTHY",

"disabledReason": "",

"disabledTimestamp": "",

"id": "default",

"type": "hastatus",

"links": {

"self": "https://192.0.2.3/api/fdm/v6/devices/default/operational/ha/status/default"

}

}CLI de FTD

Siga as etapas na seção FTD CLI.

Pesquisa SNMP FTD

Siga as etapas na seção FTD SNMP.

Arquivo de Solução de Problemas do FTD

Siga as etapas na seção Arquivo de Troubleshooting de FTD.

Alta disponibilidade e escalabilidade de FTD

A configuração e o status de alta disponibilidade e escalabilidade do FTD podem ser verificados com o uso destas opções:

- CLI de FTD

- SNMP FTD

- arquivo de solução de problemas do FTD

- IU do FMC

- FMC REST-API

- IU do FDM

- API REST do FDM

- IU do FCM

- CLI FXOS

- FXOS REST-API

- Arquivo show-tech do chassi

CLI de FTD

Siga estas etapas para verificar a configuração e o status de alta disponibilidade e escalabilidade do FTD na CLI do FTD:

1. Use estas opções para acessar a CLI do FTD de acordo com a plataforma e o modo de implantação:

- Acesso SSH direto ao FTD - todas as plataformas

- Acesso a partir da CLI do console FXOS (Firepower 1000/2100/3100/4200) por meio do comando connect ftd

- Acesso a partir da CLI FXOS por meio de comandos (Firepower 4100/9300):

conecte o módulo <x> [console|telnet], onde x é o slot ID, e conecte ftd [instância], onde a instância é relevante apenas para a implantação de várias instâncias

- Para FTDs virtuais, acesso SSH direto ao FTD ou acesso de console do hipervisor ou da interface de usuário da nuvem

2. Para verificar a configuração e o status de failover do FTD, execute os comandos show running-config failover e show failover state na CLI.

Se o failover não estiver configurado, esta saída será mostrada:

> show running-config failover

no failover

> show failover state

State Last Failure Reason Date/Time

This host - Secondary

Disabled None

Other host - Primary

Not Detected None

====Configuration State===

====Communication State==

Se o failover estiver configurado, esta saída será mostrada:

> show running-config failover

failover failover lan unit primary failover lan interface failover-link Ethernet1/1 failover replication http failover link failover-link Ethernet1/1 failover interface ip failover-link 10.30.34.2 255.255.255.0 standby 10.30.34.3

> show failover state

State Last Failure Reason Date/Time

This host - Primary

Active None

Other host - Secondary

Standby Ready Comm Failure 09:21:50 UTC May 22 2022

====Configuration State===

Sync Done

====Communication State===

Mac set

3. Para verificar a configuração e o status do cluster FTD, execute os comandos show running-config cluster e show cluster info na CLI.

Se o cluster não estiver configurado, esta saída será mostrada:

> show running-config cluster

> show cluster info

Clustering is not configured

Se o cluster estiver configurado, esta saída será mostrada:

> show running-config cluster cluster group ftd_cluster1 key ***** local-unit unit-1-1 cluster-interface Port-channel48.204 ip 10.173.1.1 255.255.0.0 priority 9 health-check holdtime 3 health-check data-interface auto-rejoin 3 5 2 health-check cluster-interface auto-rejoin unlimited 5 1 health-check system auto-rejoin 3 5 2 health-check monitor-interface debounce-time 500 site-id 1 no unit join-acceleration enable > show cluster info Cluster ftd_cluster1: On Interface mode: spanned Cluster Member Limit : 16 This is "unit-1-1" in state MASTER ID : 0 Site ID : 1 Version : 9.17(1) Serial No.: FLM1949C5RR6HE CCL IP : 10.173.1.1 CCL MAC : 0015.c500.018f Module : FPR4K-SM-24 Resource : 20 cores / 44018 MB RAM Last join : 13:53:52 UTC May 20 2022 Last leave: N/A Other members in the cluster: Unit "unit-2-1" in state SLAVE ID : 1 Site ID : 1 Version : 9.17(1) Serial No.: FLM2108V9YG7S1 CCL IP : 10.173.2.1 CCL MAC : 0015.c500.028f Module : FPR4K-SM-24 Resource : 20 cores / 44018 MB RAM Last join : 14:02:46 UTC May 20 2022 Last leave: 14:02:31 UTC May 20 2022

Note: As funções source e control são as mesmas.

SNMP FTD

Siga estas etapas para verificar a configuração e o status de alta disponibilidade e escalabilidade de FTD via SNMP:

- Verifique se o SNMP está configurado e habilitado. Para FTD gerenciado por FDM, consulte Configurar e solucionar problemas de SNMP no Firepower FDM para obter as etapas de configuração. Para FTD gerenciado por FMC, consulte Configurar SNMP em dispositivos NGFW Firepower para obter as etapas de configuração.

- Para verificar a configuração e o status de failover de FTD, pesquise o OID .1.3.6.1.4.1.9.9.147.1.2.1.1.1.

Se o failover não estiver configurado, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 -On 192.0.2.5 .1.3.6.1.4.1.9.9.147.1.2.1.1.1 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.4 = STRING: "Failover LAN Interface" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.6 = STRING: "Primary unit" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.7 = STRING: "Secondary unit (this device)" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.4 = INTEGER: 3 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.6 = INTEGER: 3 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.7 = INTEGER: 3 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.4 = STRING: "not Configured" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.6 = STRING: "Failover Off" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.7 = STRING: "Failover Off"

Se o failover estiver configurado, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 -On 192.0.2.5 .1.3.6.1.4.1.9.9.147.1.2.1.1.1 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.4 = STRING: "Failover LAN Interface" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.6 = STRING: "Primary unit (this device)" <-- This device is primary SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.7 = STRING: "Secondary unit" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.4 = INTEGER: 2 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.6 = INTEGER: 9 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.7 = INTEGER: 10 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.4 = STRING: "fover Ethernet1/2" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.6 = STRING: "Active unit" <-- Primary device is active SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.7 = STRING: "Standby unit"

3. Para verificar a configuração e o status do cluster, pesquise o OID 1.3.6.1.4.1.9.9.491.1.8.1.

Se o cluster não estiver configurado, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 192.0.2.5 .1.3.6.1.4.1.9.9.491.1.8.1

SNMPv2-SMI::enterprises.9.9.491.1.8.1.1.0 = INTEGER: 0

Se o cluster estiver configurado, mas não habilitado, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 -On 192.0.2.7 .1.3.6.1.4.1.9.9.491.1.8.1 .1.3.6.1.4.1.9.9.491.1.8.1.1.0 = INTEGER: 0 <-- Cluster status, disabled .1.3.6.1.4.1.9.9.491.1.8.1.2.0 = INTEGER: 1 .1.3.6.1.4.1.9.9.491.1.8.1.3.0 = INTEGER: 0 <-- Cluster unit state, disabled .1.3.6.1.4.1.9.9.491.1.8.1.4.0 = INTEGER: 11 .1.3.6.1.4.1.9.9.491.1.8.1.5.0 = STRING: "ftd_cluster1" <-- Cluster group name .1.3.6.1.4.1.9.9.491.1.8.1.6.0 = STRING: "unit-1-1" <-- Cluster unit name

.1.3.6.1.4.1.9.9.491.1.8.1.7.0 = INTEGER: 0 <-- Cluster unit ID

.1.3.6.1.4.1.9.9.491.1.8.1.8.0 = INTEGER: 1 <-- Cluster side ID

...

Se o cluster estiver configurado, habilitado e operacionalmente ativo, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 -On 192.0.2.7 .1.3.6.1.4.1.9.9.491.1.8.1 .1.3.6.1.4.1.9.9.491.1.8.1.1.0 = INTEGER: 1 <-- Cluster status, enabled .1.3.6.1.4.1.9.9.491.1.8.1.2.0 = INTEGER: 1

.1.3.6.1.4.1.9.9.491.1.8.1.3.0 = INTEGER: 16 <-- Cluster unit state, control unit .1.3.6.1.4.1.9.9.491.1.8.1.4.0 = INTEGER: 10 .1.3.6.1.4.1.9.9.491.1.8.1.5.0 = STRING: "ftd_cluster1" <-- Cluster group name .1.3.6.1.4.1.9.9.491.1.8.1.6.0 = STRING: "unit-1-1" <-- Cluster unit name .1.3.6.1.4.1.9.9.491.1.8.1.7.0 = INTEGER: 0 <-- Cluster unit ID .1.3.6.1.4.1.9.9.491.1.8.1.8.0 = INTEGER: 1 <-- Cluster side ID

...

Para obter mais informações sobre as descrições do OID, consulte CISCO-UNIFIED-FIREWALL-MIB.

Arquivo de Solução de Problemas do FTD

Siga estas etapas para verificar a configuração e o status de alta disponibilidade e escalabilidade do FTD no arquivo de solução de problemas do FTD:

1. Abra o arquivo de solução de problemas e navegue até a pasta <filename>-troubleshoot .tar/results-<date>—xxxxxx/command-outputs.

2. Abra o arquivo usr-local-sf-bin-sfcli.pl show_tech_support asa_lina_cli_util.output:

# pwd

/ngfw/var/common/results-05-22-2022--102758/command-outputs

# cat 'usr-local-sf-bin-sfcli.pl show_tech_support asa_lina_cli_util.output'

3. Para verificar a configuração e o status de failover, consulte a seção show failover.

Se o failover não estiver configurado, esta saída será mostrada:

------------------ show failover ------------------ Failover Off Failover unit Secondary Failover LAN Interface: not Configured Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 3 of 1292 maximum MAC Address Move Notification Interval not set

Se o failover estiver configurado, esta saída será mostrada:

------------------ show failover ------------------ Failover On Failover unit Primary Failover LAN Interface: fover Ethernet1/2 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1291 maximum MAC Address Move Notification Interval not set failover replication http Version: Ours 9.17(1), Mate 9.17(1) Serial Number: Ours FLM2006EN9UR93, Mate FLM2006EQFWAGG Last Failover at: 13:45:46 UTC May 20 2022 This host: Primary - Active Active time: 161681 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.17(1)) status (Up Sys) Interface diagnostic (0.0.0.0): Normal (Waiting) slot 1: snort rev (1.0) status (up) slot 2: diskstatus rev (1.0) status (up) Other host: Secondary - Standby Ready Active time: 0 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.17(1)) status (Up Sys) Interface diagnostic (0.0.0.0): Normal (Waiting) slot 1: snort rev (1.0) status (up) slot 2: diskstatus rev (1.0) status (up)…

4. Para verificar a configuração e o status do cluster de FTD, consulte a seção show cluster info.

Se o cluster não estiver configurado, esta saída será mostrada:

------------------ show cluster info ------------------

Clustering is not configured

Se o cluster estiver configurado e habilitado, esta saída será mostrada:

------------------ show cluster info ------------------ Cluster ftd_cluster1: On Interface mode: spanned Cluster Member Limit : 16 This is "unit-1-1" in state MASTER ID : 0 Site ID : 1 Version : 9.17(1) Serial No.: FLM1949C5RR6HE CCL IP : 10.173.1.1 CCL MAC : 0015.c500.018f Module : FPR4K-SM-24 Resource : 20 cores / 44018 MB RAM Last join : 13:53:52 UTC May 20 2022 Last leave: N/A Other members in the cluster: Unit "unit-2-1" in state SLAVE ID : 1 Site ID : 1 Version : 9.17(1) Serial No.: FLM2108V9YG7S1 CCL IP : 10.173.2.1 CCL MAC : 0015.c500.028f Module : FPR4K-SM-24 Resource : 20 cores / 44018 MB RAM Last join : 14:02:46 UTC May 20 2022 Last leave: 14:02:31 UTC May 20 2022

IU do FMC

Siga estas etapas para verificar a configuração e o status de alta disponibilidade e escalabilidade do FTD na interface do usuário do FMC:

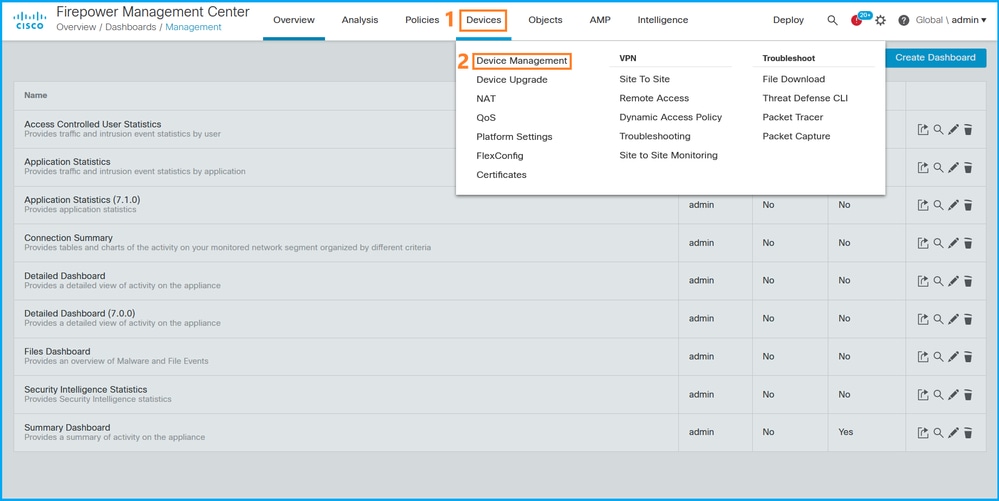

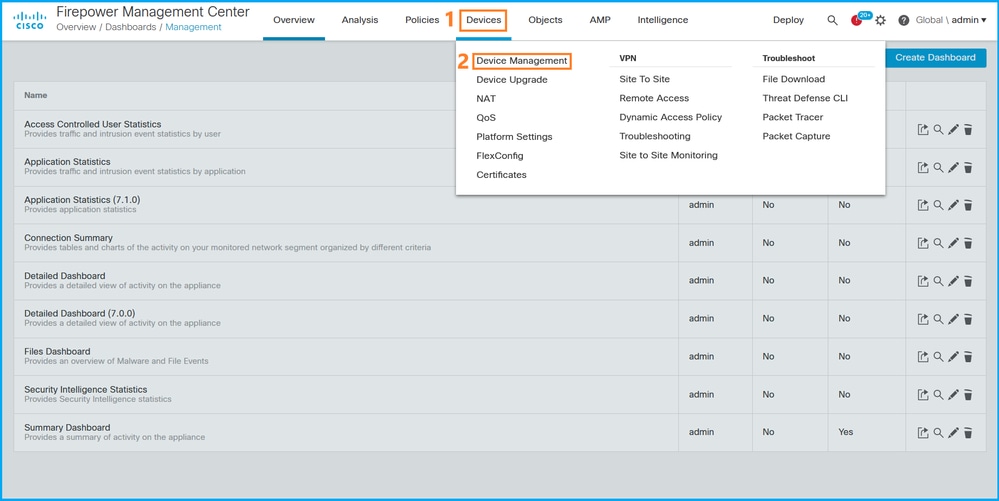

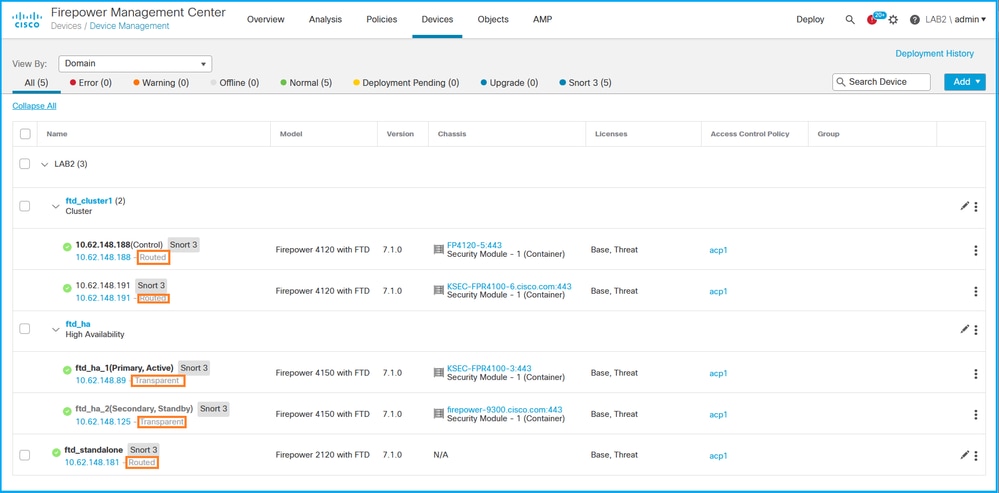

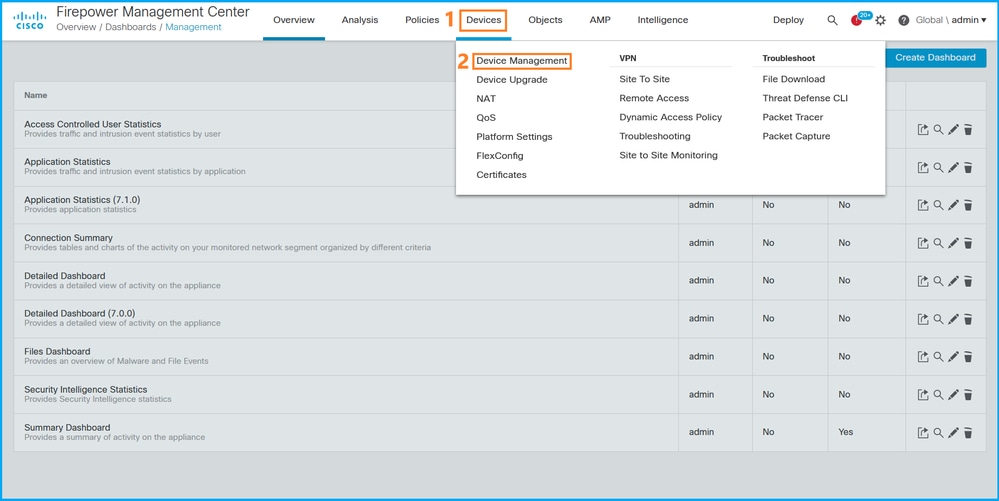

1. Escolha Devices > Device Management:

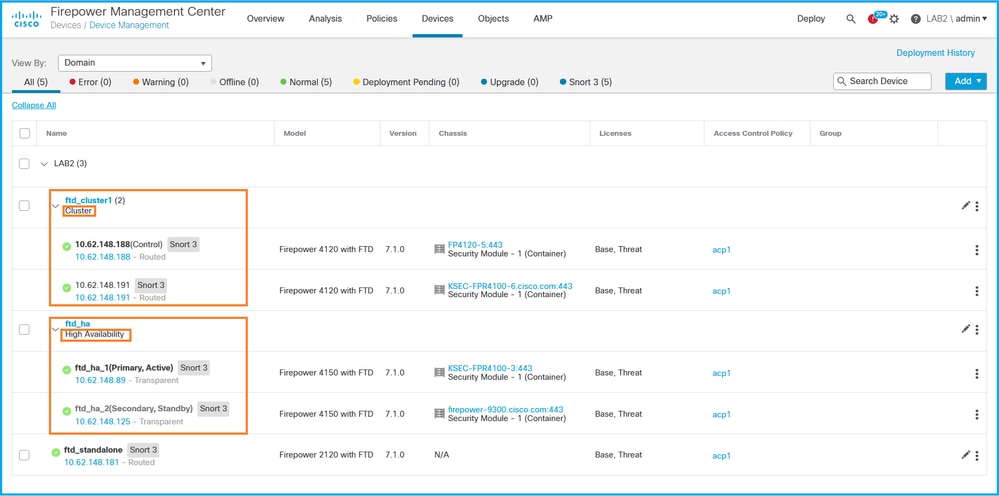

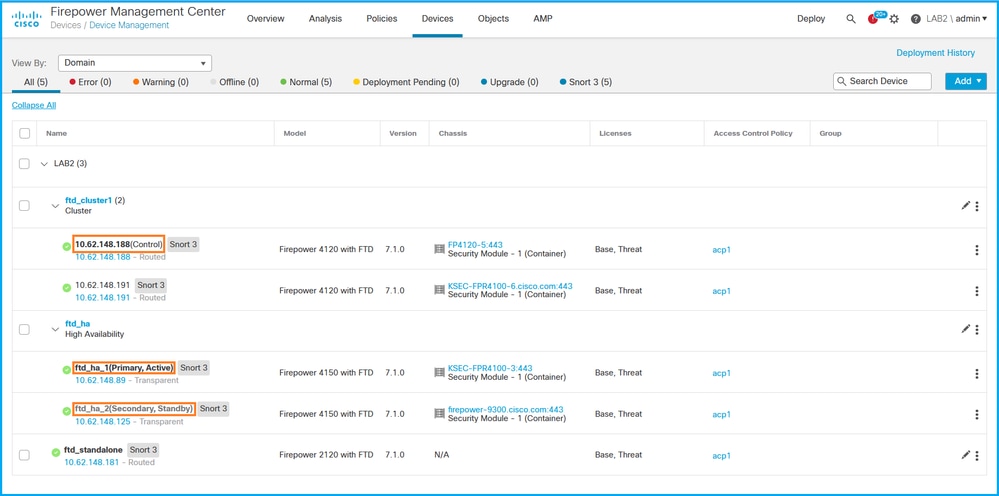

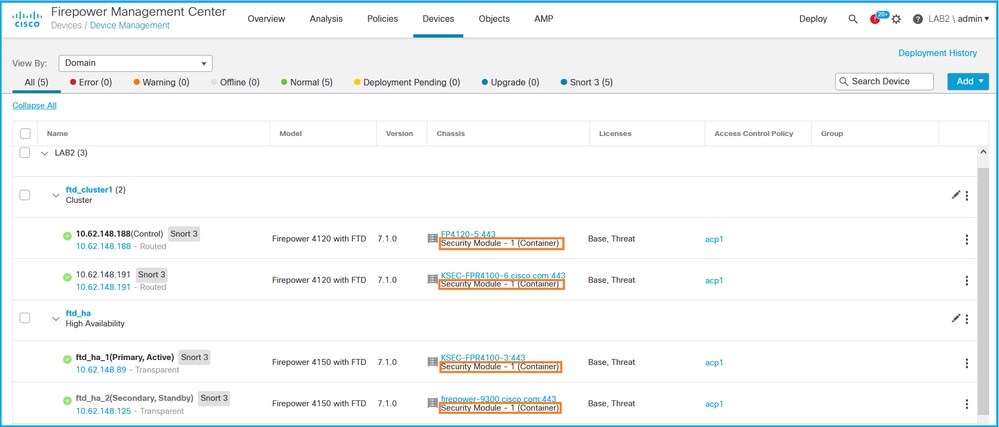

2. Para verificar a configuração de alta disponibilidade e escalabilidade do FTD, verifique os rótulos Alta Disponibilidade ou Cluster. Se nenhum existir, o FTD será executado em uma configuração independente:

3. Para verificar o status de alta disponibilidade e escalabilidade do FTD, verifique a função da unidade entre parênteses. Se uma função não existir e o FTD não fizer parte de um cluster ou failover, o FTD será executado em uma configuração autônoma:

Note: No caso de um cluster, apenas a função da unidade de controle é mostrada.

API REST FMC

Nessas saídas, ftd_ha_1, ftd_ha_2, ftd_standalone, ftd_ha, ftc_cluster1 são nomes de dispositivos configuráveis pelo usuário. Esses nomes não se referem à configuração ou ao status de alta disponibilidade e escalabilidade reais.

Siga estas etapas para verificar a configuração e o status de alta disponibilidade e escalabilidade do FTD por meio da API REST do FMC. Use um cliente REST-API. Neste exemplo, curl é usado:

- Solicitar um token de autenticação:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. Identifique o domínio que contém o dispositivo. Na maioria das consultas da API REST, o parâmetro domain é obrigatório. Use o token nesta consulta para recuperar a lista de domínios:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items":

[

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/LAB2",

"type": "Domain",

"uuid": "84cc4afe-02bc-b80a-4b09-000000000000"

},

...

3. Use o UUID do domínio para consultar os registros de dispositivo específicos e o UUID do dispositivo específico:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"id": "796eb8f8-d83b-11ec-941d-b9083eb612d8",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords/796eb8f8-d83b-11ec-941d-b9083eb612d8"

},

"name": "ftd_ha_1",

"type": "Device"

},

...

4. Para verificar a configuração de failover, use o UUID do domínio e o UUID do dispositivo/contêiner da Etapa 3 nesta consulta:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords/796eb8f8-d83b-11ec-941d-b9083eb612d8' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool ...

"containerDetails": { "id": "eec3ddfc-d842-11ec-a15e-986001c83f2f", "name": "ftd_ha", "type": "DeviceHAPair" },

...

5. Para verificar o status de failover, use o UUID de domínio e o UUID DeviceHAPair da Etapa 4 nesta consulta:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devicehapairs/ftddevicehapairs/eec3ddfc-d842-11ec-a15e-986001c83f2f' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool ...

"primaryStatus": { "currentStatus": "Active", "device": { "id": "796eb8f8-d83b-11ec-941d-b9083eb612d8", "keepLocalEvents": false, "name": "ftd_ha_1" } }, "secondaryStatus": { "currentStatus": "Standby", "device": { "id": "e60ca6d0-d83d-11ec-b407-cdc91a553663", "keepLocalEvents": false, "name": "ftd_ha_2" } }

...

6. Para verificar a configuração do cluster, use o UUID do domínio e o UUID do dispositivo/contêiner da Etapa 3 nesta consulta:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords/3344bc4a-d842-11ec-a995-817e361f7ea5' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool ...

"containerDetails": { "id": "8e6188c2-d844-11ec-bdd1-6e8d3e226370", "links": { "self": "https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/deviceclusters/ftddevicecluster/8e6188c2-d844-11ec-bdd1-6e8d3e226370" }, "name": "ftd_cluster1", "type": "DeviceCluster" }, ...

- Para verificar o status do cluster, use o UUID do domínio e o UUID do dispositivo/contêiner da Etapa 6 nesta consulta:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/deviceclusters/ftddevicecluster/8e6188c2-d844-11ec-bdd1-6e8d3e226370' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"controlDevice": {

"deviceDetails": {

"id": "3344bc4a-d842-11ec-a995-817e361f7ea5",

"name": "10.62.148.188",

"type": "Device"

}

},

"dataDevices": [

{

"deviceDetails": {

"id": "a7ba63cc-d842-11ec-be51-f3efcd7cd5e5",

"name": "10.62.148.191",

"type": "Device"

}

}

],

"id": "8e6188c2-d844-11ec-bdd1-6e8d3e226370",

"name": "ftd_cluster1",

"type": "DeviceCluster"

}

IU do FDM

Siga as etapas na seção Interface do Usuário do FDM.

API REST do FDM

Siga as etapas na seção REST-API.

IU do FCM

A interface do usuário do FCM está disponível no Firepower 4100/9300 e no Firepower 2100 com ASA no modo de plataforma.

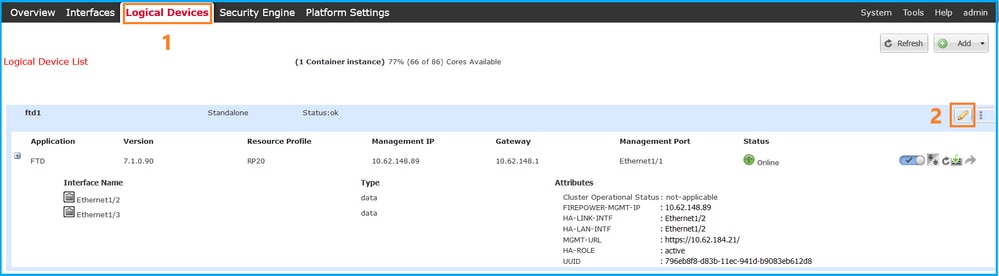

Siga estas etapas para verificar o status de alta disponibilidade e escalabilidade do FTD na interface do usuário do FCM:

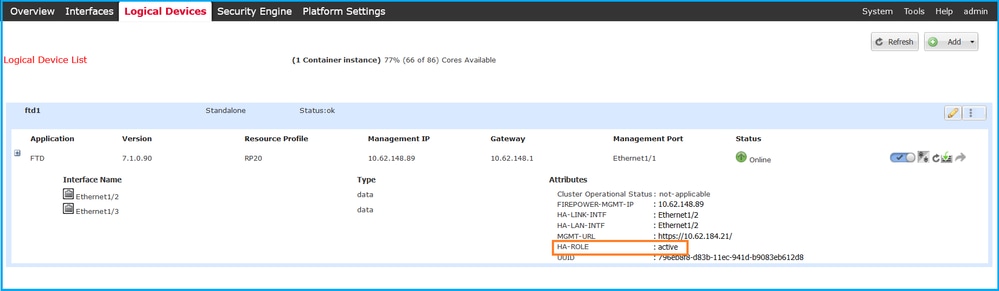

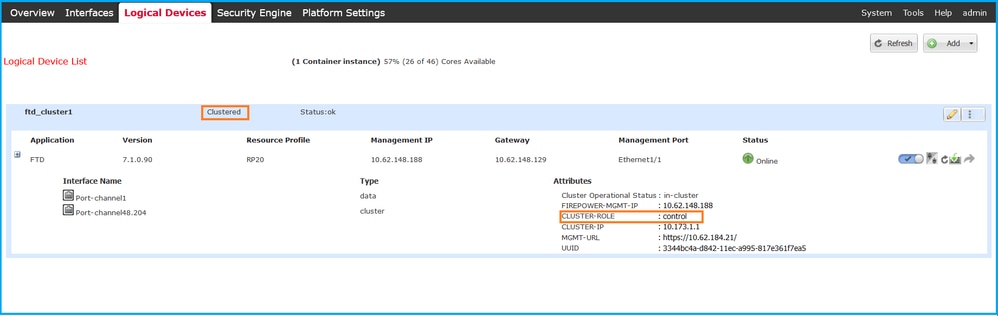

1. Para verificar o status de failover do FTD, verifique o valor do atributo HA-ROLE na página Dispositivos Lógicos:

Note: O rótulo Standalone ao lado do identificador do dispositivo lógico se refere à configuração do dispositivo lógico do chassi, não à configuração de failover de FTD.

2. Para verificar a configuração e o status do cluster FTD, verifique o rótulo Clustered e o valor do atributo CLUSTER-ROLE na página Dispositivos lógicos:

CLI FXOS

A configuração de alta disponibilidade e escalabilidade de FTD e a verificação de status na CLI FXOS estão disponíveis no Firepower 4100/9300 ou no Secure Firewall 3100/4200.

Siga estas etapas para verificar a configuração e o status de alta disponibilidade e escalabilidade do FTD na CLI do FXOS:

1. Estabeleça uma conexão de console ou SSH com o chassi.

2. Para verificar o status de alta disponibilidade do FTD, execute o comando scope ssa e, em seguida, execute o scope slot <x> para alternar para o slot específico onde o FTD é executado e execute o comando show app-instance expand :

firepower # scope ssa firepower /ssa # scope slot 1 firepower /ssa/slot # show app-instance expand Application Instance: App Name: ftd Identifier: ftd1 Admin State: Enabled Oper State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90 Deploy Type: Container Turbo Mode: No Profile Name: RP20 Cluster State: Not Applicable Cluster Role: None App Attribute: App Attribute Key Value ----------------- ----- firepower-mgmt-ip 192.0.2.5 ha-lan-intf Ethernet1/2 ha-link-intf Ethernet1/2 ha-role active mgmt-url https://192.0.2.1/ uuid 796eb8f8-d83b-11ec-941d-b9083eb612d8 ...

3. Para verificar a configuração e o status do cluster de FTD, execute o comando scope ssa, execute o comando show logical-device <name> detail expand, onde o nome é o nome do dispositivo lógico e o comando show app-instance. Verifique a saída para um slot específico:

firepower # scope ssa firepower /ssa # show logical-device ftd_cluster1 detail expand Logical Device: Name: ftd_cluster1 Description: Slot ID: 1 Mode: Clustered Oper State: Ok Template Name: ftd Error Msg: Switch Configuration Status: Ok Sync Data External Port Link State with FTD: Disabled Current Task: … firepower /ssa # show app-instance App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role ---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------ ftd ftd_cluster1 1 Enabled Online 7.1.0.90 7.1.0.90 Container No RP20 In Cluster Master

API REST FXOS

O FXOS REST-API é compatível com o Firepower 4100/9300.

Siga estas etapas para verificar a configuração e o status de alta disponibilidade e escalabilidade de FTD por meio da solicitação REST-API de FXOS. Use um cliente REST-API. Neste exemplo, curl é usado:

1. Solicite um token de autenticação:

# curl -k -X POST -H 'USERNAME: admin' -H 'PASSWORD: Cisco123' 'https://192.0.2.100/api/login'

{

"refreshPeriod": "0",

"token": "3dba916cdfb850c204b306a138cde9659ba997da4453cdc0c37ffb888816c94d"

}2. Para verificar o status de failover de FTD, use o token e o ID do slot nesta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 3dba916cdfb850c204b306a138cde9659ba997da4453cdc0c37ffb888816c94d' 'https://192.0.2.100/api/slot/1/app-inst' ...

{ "smAppInstance": [ { "adminState": "enabled", "appDn": "sec-svc/app-ftd-7.1.0.90", "appInstId": "ftd_001_JAD201200R43VLP1G3", "appName": "ftd", "clearLogData": "available", "clusterOperationalState": "not-applicable", "clusterRole": "none", "currentJobProgress": "100", "currentJobState": "succeeded", "currentJobType": "start", "deployType": "container", "dn": "slot/1/app-inst/ftd-ftd1", "errorMsg": "", "eventMsg": "", "executeCmd": "ok", "externallyUpgraded": "no", "fsmDescr": "", "fsmProgr": "100", "fsmRmtInvErrCode": "none", "fsmRmtInvErrDescr": "", "fsmRmtInvRslt": "", "fsmStageDescr": "", "fsmStatus": "nop", "fsmTry": "0", "hotfix": "", "identifier": "ftd1", "operationalState": "online", "reasonForDebundle": "", "resourceProfileName": "RP20", "runningVersion": "7.1.0.90", "smAppAttribute": [ { "key": "firepower-mgmt-ip", "rn": "app-attribute-firepower-mgmt-ip", "urllink": "https://192.0.2.100/api/slot/1/app/inst/ftd-ftd1/app/attribute-firepower-mgmt-ip", "value": "192.0.2.5" }, { "key": "ha-link-intf", "rn": "app-attribute-ha-link-intf", "urllink": "https://192.0.2.100/api/slot/1/app/inst/ftd-ftd1/app/attribute-ha-link-intf", "value": "Ethernet1/2" }, { "key": "ha-lan-intf", "rn": "app-attribute-ha-lan-intf", "urllink": "https://192.0.2.100/api/slot/1/app/inst/ftd-ftd1/app/attribute-ha-lan-intf", "value": "Ethernet1/2" }, { "key": "mgmt-url", "rn": "app-attribute-mgmt-url", "urllink": "https://192.0.2.100/api/slot/1/app/inst/ftd-ftd1/app/attribute-mgmt-url", "value": "https://192.0.2.1/" }, { "key": "ha-role", "rn": "app-attribute-ha-role", "urllink": "https://192.0.2.100/api/slot/1/app/inst/ftd-ftd1/app/attribute-ha-role", "value": "active" }, { "key": "uuid", "rn": "app-attribute-uuid", "urllink": "https://192.0.2.100/api/slot/1/app/inst/ftd-ftd1/app/attribute-uuid", "value": "796eb8f8-d83b-11ec-941d-b9083eb612d8" } ],

...

- Para verificar a configuração do cluster de FTD, use o identificador de dispositivo lógico nesta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 3dba916cdfb850c204b306a138cde9659ba997da4453cdc0c37ffb888816c94d' 'https://192.0.2.102/api/ld/ftd_cluster1'

{

"smLogicalDevice": [

{

"description": "",

"dn": "ld/ftd_cluster1",

"errorMsg": "",

"fsmDescr": "",

"fsmProgr": "100",

"fsmRmtInvErrCode": "none",

"fsmRmtInvErrDescr": "",

"fsmRmtInvRslt": "",

"fsmStageDescr": "",

"fsmStatus": "nop",

"fsmTaskBits": "",

"fsmTry": "0",

"ldMode": "clustered",

"linkStateSync": "disabled",

"name": "ftd_cluster1",

"operationalState": "ok",

"slotId": "1",

"smClusterBootstrap": [

{

"cclNetwork": "10.173.0.0",

"chassisId": "1",

"gatewayv4": "0.0.0.0",

"gatewayv6": "::",

"key": "",

"mode": "spanned-etherchannel",

"name": "ftd_cluster1",

"netmaskv4": "0.0.0.0",

"poolEndv4": "0.0.0.0",

"poolEndv6": "::",

"poolStartv4": "0.0.0.0",

"poolStartv6": "::",

"prefixLength": "",

"rn": "cluster-bootstrap",

"siteId": "1",

"supportCclSubnet": "supported",

"updateTimestamp": "2022-05-20T13:38:21.872",

"urllink": "https://192.0.2.101/api/ld/ftd_cluster1/cluster-bootstrap",

"virtualIPv4": "0.0.0.0",

"virtualIPv6": "::"

}

],

...4. Para verificar o status do cluster de FTD, use esta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 3dba916cdfb850c204b306a138cde9659ba997da4453cdc0c37ffb888816c94d' 'https://192.0.2.102/api/slot/1/app-inst'

{

"smAppInstance": [

{

"adminState": "enabled",

"appDn": "sec-svc/app-ftd-7.1.0.90",

"appInstId": "ftd_001_JAD19500BABIYA3OO58",

"appName": "ftd",

"clearLogData": "available",

"clusterOperationalState": "in-cluster",

"clusterRole": "master",

"currentJobProgress": "100",

"currentJobState": "succeeded",

"currentJobType": "start",

"deployType": "container",

"dn": "slot/1/app-inst/ftd-ftd_cluster1",

"errorMsg": "",

"eventMsg": "",

"executeCmd": "ok",

"externallyUpgraded": "no",

"fsmDescr": "",

"fsmProgr": "100",

"fsmRmtInvErrCode": "none",

"fsmRmtInvErrDescr": "",

"fsmRmtInvRslt": "",

"fsmStageDescr": "",

"fsmStatus": "nop",

"fsmTry": "0",

"hotfix": "",

"identifier": "ftd_cluster1",

"operationalState": "online",

"reasonForDebundle": "",

"resourceProfileName": "RP20",

"runningVersion": "7.1.0.90",

... Arquivo show-tech do chassi

A configuração e o status de alta disponibilidade e escalabilidade do FTD podem ser verificados no arquivo show-tech do chassi do Firepower 1000/2100/4100/9300 ou do Secure Firewall 3100/4200.

Siga estas etapas para verificar a configuração e o status de alta disponibilidade e escalabilidade no arquivo show-tech do chassi:

- No Firepower 4100/9300, para FXOS versões 2.7 e posteriores, abra o arquivo sam_techsupportinfo em <name>_BC1_all.tar/FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tar

Para versões anteriores, abra o arquivo sam_techsupportinfo em FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tar.

2. No Firepower 1000/2100 e no Secure Firewall 3100/4200, abra o arquivo tech_support_brief.

2. Para verificar o status de failover, verifique o valor do atributo ha-role sob o slot específico na seção `show slot expand detail` :

# pwd

/var/tmp/20220313201802_F241-01-11-FPR-2_BC1_all/FPRM_A_TechSupport/

# cat sam_techsupportinfo

...

`show slot expand detail` Slot: Slot ID: 1 Log Level: Info Admin State: Ok Oper State: Online Disk Format State: Ok Disk Format Status: 100% Clear Log Data: Available Error Msg: Application Instance: App Name: ftd Identifier: ftd1 Admin State: Enabled Oper State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90 Deploy Type: Container Turbo Mode: No Profile Name: RP20 Hotfixes: Externally Upgraded: No Cluster State: Not Applicable Cluster Role: None Current Job Type: Start Current Job Progress: 100 Current Job State: Succeeded Clear Log Data: Available Error Msg: Current Task: App Attribute: App Attribute Key: firepower-mgmt-ip Value: 10.62.148.89 App Attribute Key: ha-lan-intf Value: Ethernet1/2 App Attribute Key: ha-link-intf Value: Ethernet1/2 App Attribute Key: ha-role Value: active App Attribute Key: mgmt-url Value: https://10.62.184.21/

3. Para verificar a configuração do cluster de FTD, verifique o valor do atributo Mode sob o slot específico na seção `show logical-device detail expand` :

`show logical-device detail expand` Logical Device: Name: ftd_cluster1 Description: Slot ID: 1 Mode: Clustered Oper State: Ok Template Name: ftd Error Msg: Switch Configuration Status: Ok Sync Data External Port Link State with FTD: Disabled Current Task: Cluster Bootstrap: Name of the cluster: ftd_cluster1 Mode: Spanned Etherchannel Chassis Id: 1 Site Id: 1 Key: Cluster Virtual IP: 0.0.0.0 IPv4 Netmask: 0.0.0.0 IPv4 Gateway: 0.0.0.0 Pool Start IPv4 Address: 0.0.0.0 Pool End IPv4 Address: 0.0.0.0 Cluster Virtual IPv6 Address: :: IPv6 Prefix Length: IPv6 Gateway: :: Pool Start IPv6 Address: :: Pool End IPv6 Address: :: Last Updated Timestamp: 2022-05-20T13:38:21.872 Cluster Control Link Network: 10.173.0.0 ...

4. Para verificar o status do cluster FTD, verifique o valor dos valores dos atributos Cluster State e Cluster Role no slot específico da seção `show slot expand detail` :

`show slot expand detail` Slot: Slot ID: 1 Log Level: Info Admin State: Ok Oper State: Online Disk Format State: Ok Disk Format Status: Clear Log Data: Available Error Msg: Application Instance: App Name: ftd Identifier: ftd_cluster1 Admin State: Enabled Oper State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90 Deploy Type: Native Turbo Mode: No Profile Name: Hotfixes: Externally Upgraded: No Cluster State: In Cluster Cluster Role: Master Current Job Type: Start Current Job Progress: 100 Current Job State: Succeeded Clear Log Data: Available Error Msg: Current Task:

Alta disponibilidade e escalabilidade do ASA

A configuração e o status de alta disponibilidade e escalabilidade do ASA podem ser verificados com o uso destas opções:

- CLI do ASA

- ASA SNMP poll

- Arquivo de show-tech do ASA

- IU do FCM

- CLI FXOS

- FXOS REST-API

- Arquivo show-tech do chassi

CLI do ASA

Siga estas etapas para verificar a configuração de alta disponibilidade e escalabilidade do ASA na CLI do ASA:

- Use estas opções para acessar a CLI do ASA de acordo com a plataforma e o modo de implantação:

- Acesso Telnet/SSH direto ao ASA no Firepower 1000/3100 e no Firepower 2100 no modo de dispositivo

- Acesso a partir da CLI do console FXOS no Firepower 2100 no modo de plataforma e conexão ao ASA através do comando connect asa.

- Acesso a partir da CLI do FXOS através de comandos (Firepower 4100/9300):

conecte o módulo <x> [console|telnet], onde x é o ID do slot, e conecte-se como

- Para ASA virtual, acesso SSH direto ao ASA ou acesso de console a partir da interface de usuário do hipervisor ou da nuvem

2. Para verificar a configuração e o status do failover do ASA, execute os comandos show running-config failover e show failover state na CLI do ASA.

Se o failover não estiver configurado, esta saída será mostrada:

asa# show running-config failover

no failover

asa# show failover state

State Last Failure Reason Date/Time

This host - Secondary

Disabled None

Other host - Primary

Not Detected None

====Configuration State===

====Communication State==

Se o failover estiver configurado, esta saída será mostrada:

asa# show running-config failover

failover failover lan unit primary failover lan interface failover-link Ethernet1/1 failover replication http failover link failover-link Ethernet1/1 failover interface ip failover-link 10.30.35.2 255.255.255.0 standby 10.30.35.3

# show failover state

State Last Failure Reason Date/Time

This host - Primary

Active None

Other host - Secondary

Standby Ready Comm Failure 19:42:22 UTC May 21 2022

====Configuration State===

Sync Done

====Communication State===

Mac set

3. Para verificar a configuração e o status do cluster ASA, execute os comandos show running-config cluster e show cluster info na CLI.

Se o cluster não estiver configurado, esta saída será mostrada:

asa# show running-config cluster

asa# show cluster info

Clustering is not configured

Se o cluster estiver configurado, esta saída será mostrada:

asa# show running-config cluster cluster group asa_cluster1 key ***** local-unit unit-1-1 cluster-interface Port-channel48.205 ip 10.174.1.1 255.255.0.0 priority 9 health-check holdtime 3 health-check data-interface auto-rejoin 3 5 2 health-check cluster-interface auto-rejoin unlimited 5 1 health-check system auto-rejoin 3 5 2 health-check monitor-interface debounce-time 500 site-id 1 no unit join-acceleration enable asa# show cluster info Cluster asa_cluster1: On Interface mode: spanned Cluster Member Limit : 16 This is "unit-1-1" in state MASTER ID : 0 Site ID : 1 Version : 9.17(1) Serial No.: FLM2949C5232IT CCL IP : 10.174.1.1 CCL MAC : 0015.c500.018f Module : FPR4K-SM-24 ...

SNMP ASA

Siga estas etapas para verificar a configuração de alta disponibilidade e escalabilidade do ASA via SNMP:

- Verifique se o SNMP está configurado e habilitado.

- Para verificar a configuração de failover e o poll de status do OID .1.3.6.1.4.1.9.9.147.1.2.1.1.1.

Se o failover não estiver configurado, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 -On 192.0.2.10 .1.3.6.1.4.1.9.9.147.1.2.1.1.1 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.4 = STRING: "Failover LAN Interface" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.6 = STRING: "Primary unit" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.7 = STRING: "Secondary unit (this device)" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.4 = INTEGER: 3 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.6 = INTEGER: 3 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.7 = INTEGER: 3 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.4 = STRING: "not Configured" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.6 = STRING: "Failover Off" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.7 = STRING: "Failover Off"

Se o failover estiver configurado, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 -On 192.0.2.10 .1.3.6.1.4.1.9.9.147.1.2.1.1.1 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.4 = STRING: "Failover LAN Interface" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.6 = STRING: "Primary unit (this device)" <-- This device is primary SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.2.7 = STRING: "Secondary unit" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.4 = INTEGER: 2 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.6 = INTEGER: 9 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.3.7 = INTEGER: 10 SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.4 = STRING: "fover Ethernet1/2" SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.6 = STRING: "Active unit" <-- Primary device is active SNMPv2-SMI::enterprises.9.9.147.1.2.1.1.1.4.7 = STRING: "Standby unit"

3. Para verificar a configuração e o status do cluster, pesquise o OID 1.3.6.1.4.1.9.9.491.1.8.1.

Se o cluster não estiver configurado, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 192.0.2.12 .1.3.6.1.4.1.9.9.491.1.8.1

SNMPv2-SMI::enterprises.9.9.491.1.8.1.1.0 = INTEGER: 0

Se o cluster estiver configurado, mas não habilitado, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 -On 192.0.2.12 .1.3.6.1.4.1.9.9.491.1.8.1 .1.3.6.1.4.1.9.9.491.1.8.1.1.0 = INTEGER: 0 <-- Cluster status, disabled .1.3.6.1.4.1.9.9.491.1.8.1.2.0 = INTEGER: 1 .1.3.6.1.4.1.9.9.491.1.8.1.3.0 = INTEGER: 0 <-- Cluster unit state, disabled .1.3.6.1.4.1.9.9.491.1.8.1.4.0 = INTEGER: 11 .1.3.6.1.4.1.9.9.491.1.8.1.5.0 = STRING: "asa_cluster1" <-- Cluster group name .1.3.6.1.4.1.9.9.491.1.8.1.6.0 = STRING: "unit-1-1" <-- Cluster unit name

.1.3.6.1.4.1.9.9.491.1.8.1.7.0 = INTEGER: 0 <-- Cluster unit ID

.1.3.6.1.4.1.9.9.491.1.8.1.8.0 = INTEGER: 1 <-- Cluster side ID

...

Se o cluster estiver configurado, habilitado e operacionalmente ativo, esta saída será mostrada:

# snmpwalk -v2c -c cisco123 -On 192.0.2.12 .1.3.6.1.4.1.9.9.491.1.8.1 .1.3.6.1.4.1.9.9.491.1.8.1.1.0 = INTEGER: 1 <-- Cluster status, enabled .1.3.6.1.4.1.9.9.491.1.8.1.2.0 = INTEGER: 1

.1.3.6.1.4.1.9.9.491.1.8.1.3.0 = INTEGER: 16 <-- Cluster unit state, control unit .1.3.6.1.4.1.9.9.491.1.8.1.4.0 = INTEGER: 10 .1.3.6.1.4.1.9.9.491.1.8.1.5.0 = STRING: "asa_cluster1" <-- Cluster group name .1.3.6.1.4.1.9.9.491.1.8.1.6.0 = STRING: "unit-1-1" <-- Cluster unit name .1.3.6.1.4.1.9.9.491.1.8.1.7.0 = INTEGER: 0 <-- Cluster unit ID .1.3.6.1.4.1.9.9.491.1.8.1.8.0 = INTEGER: 1 <-- Cluster side ID

...

Para obter mais informações sobre as descrições do OID, consulte CISCO-UNIFIED-FIREWALL-MIB.

Arquivo de show-tech do ASA

1. Para verificar a configuração e o status do failover do ASA, verifique a seção show failover.

Se o failover não estiver configurado, esta saída será mostrada:

------------------ show failover ------------------ Failover Off Failover unit Secondary Failover LAN Interface: not Configured Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 3 of 1292 maximum MAC Address Move Notification Interval not set

Se o failover estiver configurado, esta saída será mostrada:

------------------ show failover ------------------ Failover On Failover unit Primary Failover LAN Interface: fover Ethernet1/2 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1291 maximum MAC Address Move Notification Interval not set failover replication http Version: Ours 9.17(1), Mate 9.17(1) Serial Number: Ours FLM2006EN9AB11, Mate FLM2006EQZY02 Last Failover at: 13:45:46 UTC May 20 2022 This host: Primary - Active Active time: 161681 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.17(1)) status (Up Sys) Other host: Secondary - Standby Ready Active time: 0 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.17(1)) status (Up Sys) ...

2. Para verificar a configuração e o status do cluster, consulte a seção show cluster info.

Se o cluster não estiver configurado, esta saída será mostrada:

------------------ show cluster info ------------------

Clustering is not configured

Se o cluster estiver configurado e habilitado, esta saída será mostrada:

------------------ show cluster info ------------------ Cluster asa_cluster1: On

Interface mode: spanned

Cluster Member Limit : 16

This is "unit-1-1" in state MASTER

ID : 0

Site ID : 1

Version : 9.17(1)

Serial No.: FLM2949C5232IT

CCL IP : 10.174.1.1

CCL MAC : 0015.c500.018f

Module : FPR4K-SM-24

...

IU do FCM

Siga as etapas na seção UI do FCM.

CLI FXOS

Siga as etapas na seção CLI FXOS.

API REST FXOS

Siga as etapas na seção FXOS REST-API.

Arquivo show-tech do chassi

Siga as etapas na seção Chassis show-tech file.

Verificar o modo Firewall

Modo de Firewall FTD

O modo de firewall refere-se a uma configuração de firewall roteada ou transparente.

O modo de firewall FTD pode ser verificado com o uso destas opções:

- CLI de FTD

- FTD show-tech

- IU do FMC

- FMC REST-API

- IU do FCM

- CLI FXOS

- FXOS REST-API

- Arquivo show-tech do chassi

Note: O FDM não oferece suporte ao modo transparente.

CLI de FTD

Siga estas etapas para verificar o modo de firewall FTD na CLI FTD:

1. Use estas opções para acessar a CLI do FTD de acordo com a plataforma e o modo de implantação:

- Acesso SSH direto ao FTD - todas as plataformas

- Acesso a partir da CLI do console FXOS (Firepower 1000/2100/3100) por meio do comando connect ftd

- Acesso a partir da CLI FXOS por meio de comandos (Firepower 4100/9300):

conecte o módulo <x> [console|telnet], onde x é o ID do slot, e

connect ftd [instância], onde a instância é relevante apenas para a implantação de várias instâncias.

- Para FTDs virtuais, acesso SSH direto ao FTD ou acesso de console do hipervisor ou da interface de usuário da nuvem

2. Para verificar o modo de firewall, execute o comando show firewall na CLI:

> show firewall Firewall mode: Transparent

Arquivo de Solução de Problemas do FTD

Siga estas etapas para verificar o modo de firewall FTD no arquivo de solução de problemas de FTD:

1. Abra o arquivo de solução de problemas e navegue até a pasta <filename>-troubleshoot .tar/results-<date>—xxxxxx/command-outputs.

2. Abra o arquivo usr-local-sf-bin-sfcli.pl show_tech_support asa_lina_cli_util.output:

# pwd

/ngfw/var/common/results-05-22-2022--102758/command-outputs

# cat 'usr-local-sf-bin-sfcli.pl show_tech_support asa_lina_cli_util.output'

3. Para verificar o modo de firewall FTD, verifique a seção show firewall:

------------------ show firewall ------------------ Firewall mode: Transparent

IU do FMC

Siga estas etapas para verificar o modo de firewall FTD na interface do usuário do FMC:

1. Escolha Devices > Device Management:

2. Verifique os labels Roteados ou Transparentes:

API REST FMC

Siga estas etapas para verificar o modo de firewall FTD através do FMC REST-API. Use um cliente REST-API. Neste exemplo, curl é usado:

- Solicitar um token de autenticação:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. Identifique o domínio que contém o dispositivo. Na maioria das consultas da API REST, o parâmetro domain é obrigatório. Use o token nesta consulta para recuperar a lista de domínios:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items":

[

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/LAB2",

"type": "Domain",

"uuid": "84cc4afe-02bc-b80a-4b09-000000000000"

},

...

3. Use o UUID do domínio para consultar os registros de dispositivo específicos e o UUID do dispositivo específico:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"id": "796eb8f8-d83b-11ec-941d-b9083eb612d8",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords/796eb8f8-d83b-11ec-941d-b9083eb612d8"

},

"name": "ftd_ha_1",

"type": "Device"

},

...

4. Use o UUID de domínio e o UUID de dispositivo/contêiner da Etapa 3 nesta consulta e verifique o valor de ftdMode:

# curl -s -k -X 'GET' 'https://192.0.2.1./api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords/796eb8f8-d83b-11ec-941d-b9083eb612d8' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

... { "accessPolicy": { "id": "00505691-3a23-0ed3-0006-536940224514", "name": "acp1", "type": "AccessPolicy" }, "advanced": { "enableOGS": false }, "description": "NOT SUPPORTED", "ftdMode": "ROUTED", ...

IU do FCM

O modo de firewall pode ser verificado para FTD no Firepower 4100/9300.

Siga estas etapas para verificar o modo de firewall FTD na interface do usuário do FCM:

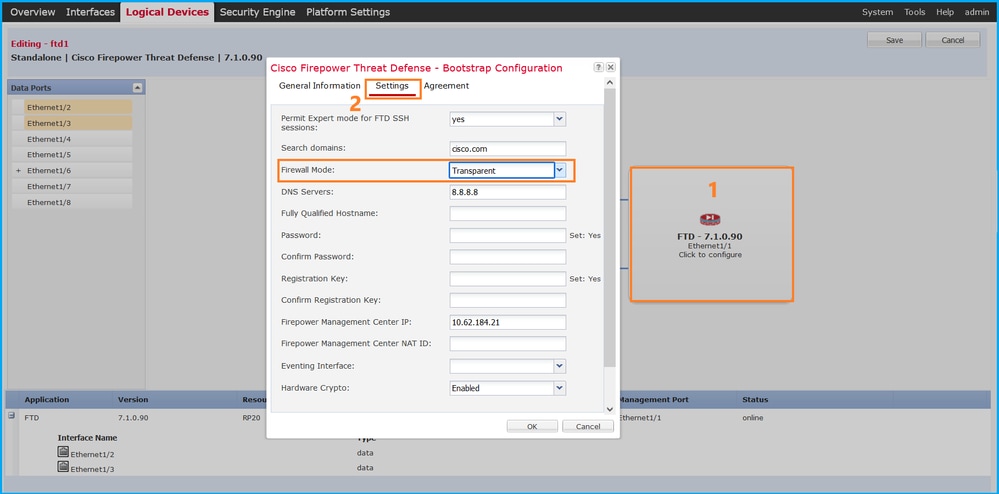

1. Edite o dispositivo lógico na página Dispositivos Lógicos:

2. Clique no ícone do aplicativo e verifique o Modo de firewall na guia Configurações:

CLI FXOS

O modo de firewall pode ser verificado para FTD no Firepower 4100/9300.

Siga estas etapas para verificar o modo de firewall FTD na CLI FXOS:

- Estabeleça uma conexão de console ou SSH com o chassi.

- Mude para o ssa do escopo, mude para o dispositivo lógico específico, execute o comando show mgmt-bootstrap expand e verifique o valor do atributo FIREWALL_MODE:

firepower# scope ssa firepower /ssa # scope logical-device ftd_cluster1 firepower /ssa/logical-device # show mgmt-bootstrap expand Management Configuration: App Name: ftd Secret Bootstrap Key: Key Value ------------------------- ----- PASSWORD REGISTRATION_KEY IP v4: Slot ID Management Sub Type IP Address Netmask Gateway Last Updated Timestamp ---------- ------------------- --------------- --------------- --------------- ---------------------- 1 Firepower 10.62.148.188 255.255.255.128 10.62.148.129 2022-05-20T13:50:06.238 Bootstrap Key: Key Value ------------------------- ----- DNS_SERVERS 192.0.2.250 FIREPOWER_MANAGER_IP 10.62.184.21 FIREWALL_MODE routed PERMIT_EXPERT_MODE yes SEARCH_DOMAINS cisco.com

...

API REST FXOS

O FXOS REST-API é compatível com o Firepower 4100/9300.

Siga estas etapas para verificar o modo de firewall FTD através da solicitação REST-API FXOS. Use um cliente REST-API. Neste exemplo, curl é usado:

- Solicitar um token de autenticação:

# curl -k -X POST -H 'USERNAME: admin' -H 'PASSWORD: Cisco123' https://192.0.2.100/api/ld/ftd_cluster1

{

"refreshPeriod": "0",

"token": "3dba916cdfb850c204b306a138cde9659ba997da4453cdc0c37ffb888816c94d"

}2. Use o identificador de dispositivo lógico nesta consulta e verifique o valor da chave FIREWALL_MODE:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 3dba916cdfb850c204b306a138cde9659ba997da4453cdc0c37ffb888816c94d' https://192.0.2.100/api/ld/ftd_cluster1

... { "key": "FIREWALL_MODE", "rn": "key-FIREWALL_MODE", "updateTimestamp": "2022-05-20T13:28:37.093", "urllink": "https://192.0.2.100/api/ld/ftd_cluster1/mgmt-bootstrap/ftd/key/FIREWALL_MODE", "value": "routed" }, ...

Arquivo show-tech do chassi

O modo de firewall para FTD pode ser verificado no arquivo show-tech do Firepower 4100/9300.

Siga estas etapas para verificar o modo de firewall FTD no arquivo show-tech do chassi:

- Para as versões 2.7 e posteriores do FXOS, abra o arquivo sam_techsupportinfo em <name>_BC1_all.tar/ FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tar

Para versões anteriores, abra o arquivo sam_techsupportinfo em FPRM_A_TechSupport.tar.gz/ FPRM_A_TechSupport.tar.

- Verifique a seção `show logical-device detail expand` sob o identificador específico e o slot:

# pwd

/var/tmp/20220313201802_F241-01-11-FPR-2_BC1_all/FPRM_A_TechSupport/

# cat sam_techsupportinfo

...

`show logical-device detail expand`

Logical Device: Name: ftd_cluster1 Description: Slot ID: 1 Mode: Clustered Oper State: Ok Template Name: ftd Error Msg: Switch Configuration Status: Ok Sync Data External Port Link State with FTD: Disabled Current Task: ... Bootstrap Key: Key: DNS_SERVERS Value: 192.0.2.250 Last Updated Timestamp: 2022-05-20T13:28:37.093 Key: FIREPOWER_MANAGER_IP Value: 10.62.184.21 Last Updated Timestamp: 2022-05-20T13:28:37.093 Key: FIREWALL_MODE Value: routed Last Updated Timestamp: 2022-05-20T13:28:37.093 ...

Modo de firewall ASA

O modo de firewall ASA pode ser verificado com o uso destas opções:

- CLI do ASA

- ASA show-tech

- IU do FCM

- CLI FXOS

- FXOS REST-API

- Arquivo show-tech do chassi

CLI do ASA

Siga estas etapas para verificar o modo de firewall do ASA na CLI do ASA:

- Use estas opções para acessar a CLI do ASA de acordo com a plataforma e o modo de implantação:

- Acesso Telnet/SSH direto ao ASA no Firepower 1000/3100 e no Firepower 2100 no modo de dispositivo

- Acesso a partir da CLI do console FXOS no Firepower 2100 no modo de plataforma e conexão ao ASA através do comando connect asa.

- Acesso a partir da CLI do FXOS através de comandos (Firepower 4100/9300):

conecte o módulo <x> [console|telnet], onde x é o ID do slot, e conecte-se como

- Para ASA virtual, acesso SSH direto ao ASA ou acesso de console a partir da interface de usuário do hipervisor ou da nuvem

2. Execute o comando show firewall na CLI:

asa# show firewall Firewall mode: Routed

Arquivo de show-tech do ASA

Para verificar o modo de firewall ASA, verifique a seção show firewall:

------------------ show firewall ------------------

Firewall mode: Routed

IU do FCM

Siga as etapas na seção UI do FCM.

CLI FXOS

Siga as etapas na seção CLI FXOS.

API REST FXOS

Siga as etapas na seção API REST FXOS.

Arquivo show-tech do chassi

Siga as etapas na seção Chassis show-tech file.

Verificar tipo de Implantação de Instância

Há dois tipos de implantação de instância de aplicativo:

- Instância nativa - Uma instância nativa usa todos os recursos (CPU, RAM e espaço em disco) do módulo/mecanismo de segurança, de modo que você pode instalar apenas uma instância nativa.

- Instância do contêiner - Uma instância do contêiner usa um subconjunto de recursos do módulo/mecanismo de segurança. A capacidade de várias instâncias só é suportada para o DTF gerido pelo CVP; não é suportado para o ASA ou o FTD gerenciado pelo FDM.

A configuração da instância do modo de contêiner é suportada apenas para FTD no Firepower 4100/9300 ou no Secure Firewall 3100/4200. O próprio chassi do Secure Firewall 3100/4200 pode ser executado no modo nativo ou de contêiner.

O tipo de implantação da instância pode ser verificado com o uso destas opções:

- CLI de FTD

- FTD Show-tech

- IU do FMC

- FMC REST-API

- IU do FCM

- CLI FXOS

- FXOS REST-API

- Arquivo show-tech do chassi

CLI de FTD

Siga estas etapas para verificar o tipo de implantação da instância de FTD na CLI de FTD:

- Use estas opções para acessar a CLI do FTD de acordo com a plataforma e o modo de implantação:

- Acesso SSH direto ao FTD - todas as plataformas

- No Firepower 4100/9300, acesse o FTD usando a CLI FXOS por meio de comandos:

conecte o módulo <x> [console|telnet], onde x é o slot ID, e conecte ftd [instância], onde a instância é relevante apenas para a implantação de várias instâncias.

- No Secure Firewall 3100/4200, acesse a partir da CLI FXOS através do comando connect ftd [instância], onde a instância é relevante apenas para a implantação de várias instâncias.

- Execute o comando show version system. O FTD é executado em um modo de contêiner se qualquer uma das seguintes situações for verdadeira:

- com a string SSP Slot Number contém "Container.

- no caso do Secure Firewall 3100/4200, se a linha Container Disk: Existe 40 GB.

> show version system -------------------[ firepower ]-------------------- Model : Cisco Firepower 4120 Threat Defense (76) Version 7.1.0 (Build 90) UUID : 3344bc4a-d842-11ec-a995-817e361f7ea5 VDB version : 346 ---------------------------------------------------- Cisco Adaptive Security Appliance Software Version 9.17(1) SSP Operating System Version 2.11(1.154) Compiled on Tue 30-Nov-21 18:38 GMT by builders System image file is "disk0:/fxos-lfbff-k8.2.11.1.154.SPA" Config file at boot was "startup-config" firepower up 2 days 19 hours Start-up time 3 secs SSP Slot Number: 1 (Container) …

> show version system

-------------------[ firepower ]--------------------

Model : Cisco Secure Firewall 3140 Threat Defense (80) Version 7.6.1 (Build 291)

UUID : 4ab1bbba-674d-11f0-90a8-fe60a1ff824b

LSP version : lsp-rel-20241211-1948

VDB version : 408

----------------------------------------------------

Cisco Adaptive Security Appliance Software Version 9.22(1)21

SSP Operating System Version 2.16(0.3007)

Compiled on Thu 29-May-25 01:38 GMT by fpbesprd

System image file is "disk0:/installables/switch/fxos-k8-fp3k-lfbff.2.16.0.3007.SPA"

Config file at boot was "startup-config"

firepower up 11 days 18 hours

Start-up time 7 secs

Hardware: FPR-3140, 36831 MB RAM, CPU Ryzen Zen 2 2345 MHz, 1 CPU (10 cores)

Container Disk: 40 GB

...

Arquivo de Solução de Problemas do FTD

Siga estas etapas para verificar o tipo de implantação da instância de FTD no arquivo de solução de problemas de FTD:

- Abra o arquivo de solução de problemas e navegue até a pasta <filename>-troubleshooting .tar/results-<date>—xxxxx/command-outputs.

- Abra o arquivo usr-local-sf-bin-sfcli.pl show_tech_support asa_lina_cli_util.output:

# pwd

/ngfw/var/common/results-05-22-2022--102758/command-outputs

# cat 'usr-local-sf-bin-sfcli.pl show_tech_support asa_lina_cli_util.output'

- Verifique a linha com a string SSP Slot Number. O FTD é executado em um modo de contêiner se qualquer uma das alternativas a seguir for verdadeira:

- com a string SSP Slot Number contém "Container.

- no caso do Secure Firewall 3100/4200, se a linha Container Disk: Existe 40 GB.

-------------------[ firepower ]-------------------- Model : Cisco Firepower 4120 Threat Defense (76) Version 7.1.0 (Build 90) UUID : 3344bc4a-d842-11ec-a995-817e361f7ea5 VDB version : 346 ---------------------------------------------------- Cisco Adaptive Security Appliance Software Version 9.17(1) SSP Operating System Version 2.11(1.154) Compiled on Tue 30-Nov-21 18:38 GMT by builders System image file is "disk0:/fxos-lfbff-k8.2.11.1.154.SPA" Config file at boot was "startup-config" firepower up 2 days 19 hours Start-up time 3 secs SSP Slot Number: 1 (Container) …

> show version system

-------------------[ firepower ]--------------------

Model : Cisco Secure Firewall 3140 Threat Defense (80) Version 7.6.1 (Build 291)

UUID : 4ab1bbba-674d-11f0-90a8-fe60a1ff824b

LSP version : lsp-rel-20241211-1948

VDB version : 408

----------------------------------------------------

Cisco Adaptive Security Appliance Software Version 9.22(1)21

SSP Operating System Version 2.16(0.3007)

Compiled on Thu 29-May-25 01:38 GMT by fpbesprd

System image file is "disk0:/installables/switch/fxos-k8-fp3k-lfbff.2.16.0.3007.SPA"

Config file at boot was "startup-config"

firepower up 11 days 18 hours

Start-up time 7 secs

Hardware: FPR-3140, 36831 MB RAM, CPU Ryzen Zen 2 2345 MHz, 1 CPU (10 cores)

Container Disk: 40 GB

...

IU do FMC

Siga estas etapas para verificar o tipo de implantação da instância do FTD na interface do usuário do FMC:

- Escolha Devices > Device Management:

- Verifique a coluna Chassis. Se o Contêiner existir na linha, o FTD será executado no modo de contêiner.

FMC REST-API

Siga estas etapas para verificar o tipo de implantação da instância de FTD por meio da API REST do FMC. Use um cliente REST-API. Neste exemplo, curl é usado:

- Solicitar um token de autenticação:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. Identifique o domínio que contém o dispositivo. Na maioria das consultas da API REST, o parâmetro domain é obrigatório. Use o token nesta consulta para recuperar a lista de domínios:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items":

[

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/LAB2",

"type": "Domain",

"uuid": "84cc4afe-02bc-b80a-4b09-000000000000"

},

...

3. Use o UUID do domínio para consultar os registros de dispositivo específicos e o UUID do dispositivo específico:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"id": "796eb8f8-d83b-11ec-941d-b9083eb612d8",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords/796eb8f8-d83b-11ec-941d-b9083eb612d8"

},

"name": "ftd_ha_1",

"type": "Device"

},

...

4. Use o UUID de domínio e o UUID de dispositivo/contêiner da Etapa 3 nesta consulta e verifique o valor de isMultiInstance:

# curl -s -k -X 'GET' 'https://192.0.2.1./api/fmc_config/v1/domain/84cc4afe-02bc-b80a-4b09-000000000000/devices/devicerecords/796eb8f8-d83b-11ec-941d-b9083eb612d8' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

...

"name": "ftd_cluster1",

"isMultiInstance": true, ...

IU do FCM

Para verificar o tipo de implantação da instância de FTD, verifique o valor do atributo de Perfil de Recurso em Dispositivos Lógicos. Se o valor não estiver vazio, o FTD será executado no modo de contêiner:

CLI FXOS

Siga estas etapas para verificar o tipo de implantação da instância de FTD na CLI FXOS:

- Estabeleça uma conexão de console ou SSH com o chassi.

- Alterne para o ssa do escopo e execute o comando show app-instance e verifique a coluna Tipo de Implantação do FTD específico com base no slot e no identificador:

firepower # scope ssa

firepower /ssa # show app-instance App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role ---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------ ftd ftd_cluster1 1 Enabled Online 7.1.0.90 7.1.0.90 Container No RP20 In Cluster Master

3. No caso do Secure Firewall 3100/4200, todo o chassi é executado no modo nativo ou de contêiner. Verifique a saída do comando show system para verificação:

firepower-3140# show system

Systems:

Name Mode Deploy Mode System IP Address System IPv6 Address

---------- ----------- ----------- ----------------- -------------------

firepower-3140

Stand Alone Container 192.0.2.1 ::

API REST FXOS

Siga estas etapas para verificar o tipo de implantação da instância de FTD por meio de uma solicitação REST-API de FXOS. Use um cliente REST-API. Neste exemplo, curl é usado:

- Solicitar um token de autenticação:

# curl -k -X POST -H 'USERNAME: admin' -H 'PASSWORD: Cisco123' 'https://10.62.148.88/api/login'

{

"refreshPeriod": "0",

"token": "3dba916cdfb850c204b306a138cde9659ba997da4453cdc0c37ffb888816c94d"

}2. Especifique o token, a ID do slot nesta consulta e verifique o valor de deployType:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 3dba916cdfb850c204b306a138cde9659ba997da4453cdc0c37ffb888816c94d' https://192.0.2.100/api/slot/1/app-inst

… { "smAppInstance": [ { "adminState": "enabled", "appDn": "sec-svc/app-ftd-7.1.0.90", "appInstId": "ftd_001_JAD201200R43VLP1G3", "appName": "ftd", "clearLogData": "available", "clusterOperationalState": "not-applicable", "clusterRole": "none", "currentJobProgress": "100", "currentJobState": "succeeded", "currentJobType": "start", "deployType": "container",

...

Arquivo show-tech do chassi

No Firepower 4100/9300, siga estas etapas para verificar o modo de firewall FTD no arquivo show-tech do chassi:

- Para as versões 2.7 e posteriores do FXOS, abra o arquivo sam_techsupportinfo em <name>_BC1_all.tar/ FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tar

Para versões anteriores, abra o arquivo sam_techsupportinfo em FPRM_A_TechSupport.tar.gz/ FPRM_A_TechSupport.tar.

- Verifique a seção `show slot expand detail` para obter o slot específico e o identificador:

# pwd

/var/tmp/20220313201802_F241-01-11-FPR-2_BC1_all/FPRM_A_TechSupport/

# cat sam_techsupportinfo

...

`show slot expand detail` Slot: Slot ID: 1 Log Level: Info Admin State: Ok Oper State: Online Disk Format State: Ok Disk Format Status: 100% Clear Log Data: Available Error Msg: Application Instance: App Name: ftd Identifier: ftd_cluster1 Admin State: Enabled Oper State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90 Deploy Type: Container

No Secure Firewall 3100/4200, verifique a seção `scope system` dentro do arquivo tech_support_brief para verificar o modo de implantação do chassi:

`scope system`

`show detail`

Systems:

Name: firepower-3140

Mode: Stand Alone

System IP Address: 192.0.2.1

System IPv6 Address: ::

System Owner:

System Site:

Deploy Mode: Container

Description for System

Verificar o modo de contexto do ASA

O ASA suporta modos de contexto único e múltiplo. O FTD não oferece suporte ao modo de contexto múltiplo.

O tipo de contexto pode ser verificado com o uso destas opções:

- CLI do ASA

- ASA show-tech

CLI do ASA

Siga estas etapas para verificar o modo de contexto do ASA na CLI do ASA: