Introdução

Este documento demonstra como instalar e registrar o software Cisco Secure Firewall Threat Defense (FTD) em dispositivos de segurança Firepower 4100.

Pré-requisitos

Requisitos

Não existem requisitos específicos para este documento.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Dispositivo de segurança Cisco Firepower 4125, que executa FXOS 2.16(0.128) e FTD 7.6.0

- Cisco Secure Firewall Management Center, que executa a versão 7.6.0

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Informações de Apoio

O FTD é uma imagem de software unificada que pode ser instalada nestas plataformas:

-

Dispositivos Cisco Secure Firewall (FPR1xxx, FPR12xx, FPR21xx, FPR31xx, FPR42xx)

-

Dispositivos de segurança Firepower (FPR41xx e FPR9300)

- Dispositivos de segurança industrial (ISA) 3000 Series

- Módulo Integrated Service Router (ISR)

- Nuvem privada:

- VMware (ESXi)

- Máquina virtual baseada em kernel (KVM)

- OpenStack

- Cisco HyperFlex

- Nuvem pública:

- Amazon Web Services (AWS)

- Microsoft Azure

- Plataforma de nuvem do Google

- Infraestrutura de nuvem da Oracle

- Nuvem Nutanix

- Equinício

Configurar

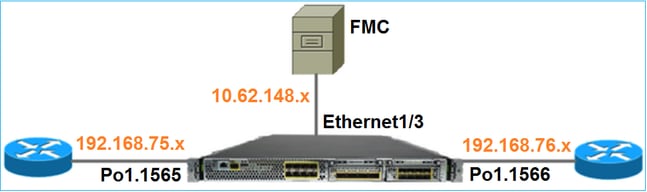

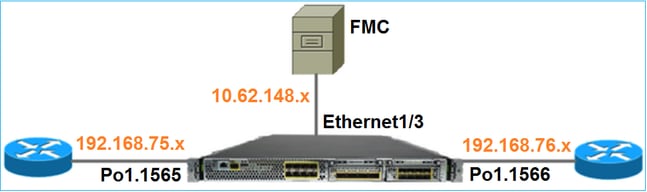

Diagrama de Rede

Tarefa 1. Download do software FTD

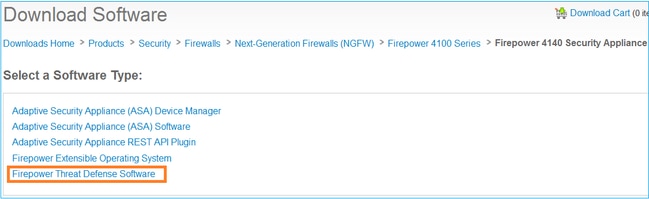

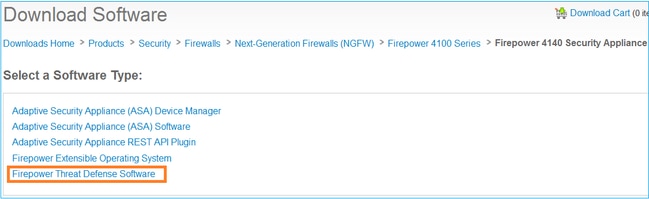

Navegue até Security > Firewalls > Next-Generation Firewalls (NGFW) > Firepower 4100 Series > Firepower 4125 Security Appliance e escolha Firepower Threat Defense Software como mostrado nesta imagem:

Tarefa 2. Verificar a Compatibilidade do FXOS-FTD

Requisito da tarefa

Verifique se a versão do FXOS executada no chassi é compatível com a versão do FTD que você deseja instalar no módulo de segurança.

Solução

Etapa 1. Verificar a compatibilidade FXOS-FTD.

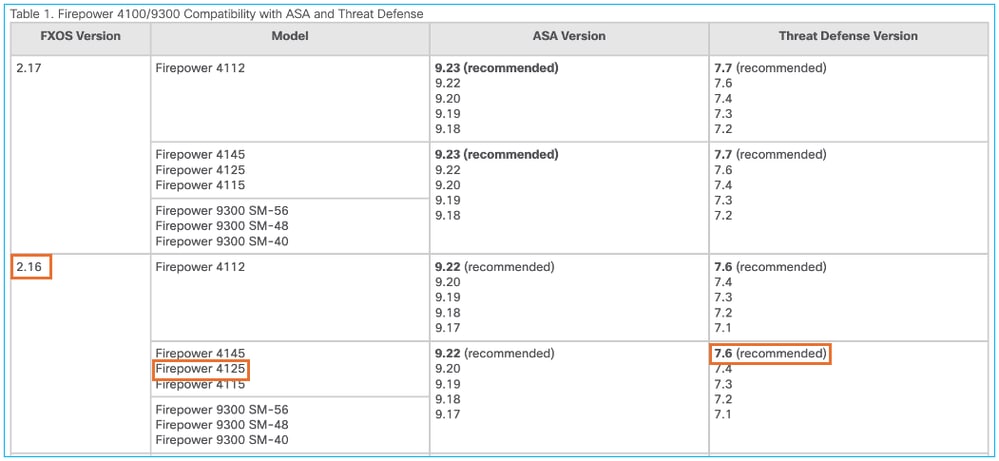

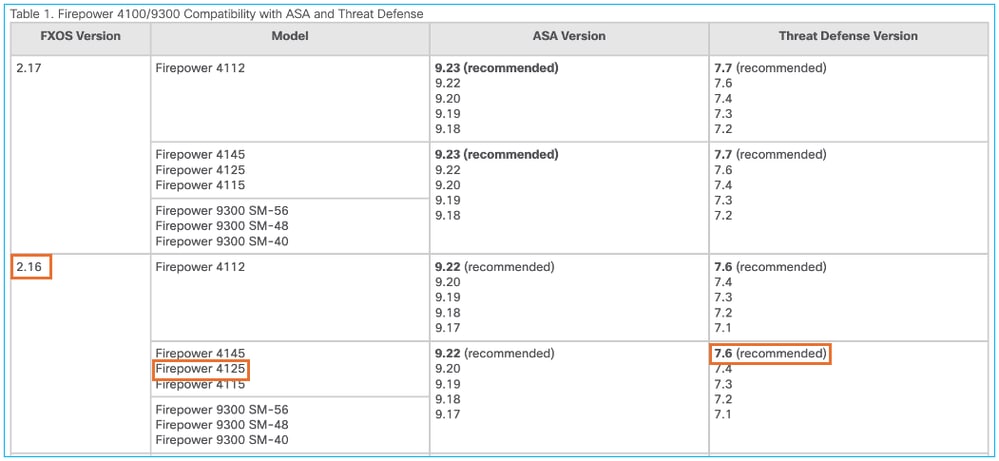

Antes de instalar uma imagem FTD no módulo/blade, verifique se o chassi do Firepower executa um software FXOS compatível. No Guia de compatibilidade FXOS, verifique a tabela Compatibilidade do dispositivo lógico. A versão mínima necessária do FXOS para executar o FTD 7.6.0 é 2.16, conforme mostrado na Tabela 1:

Se a imagem FXOS não for compatível com a imagem FTD de destino, atualize primeiro o software FXOS.

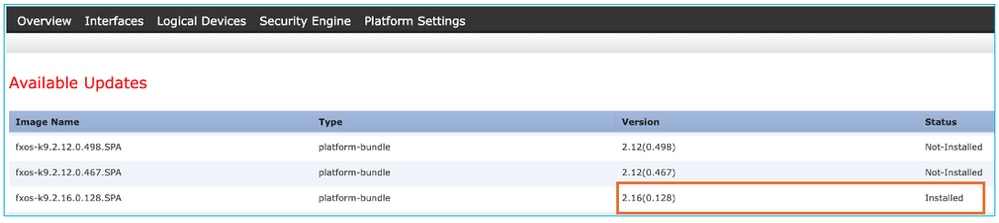

Verificar a Imagem FXOS

Método 1. Na página Visão geral da interface do usuário do Firepower Chassis Manager (FCM), como mostrado na imagem:

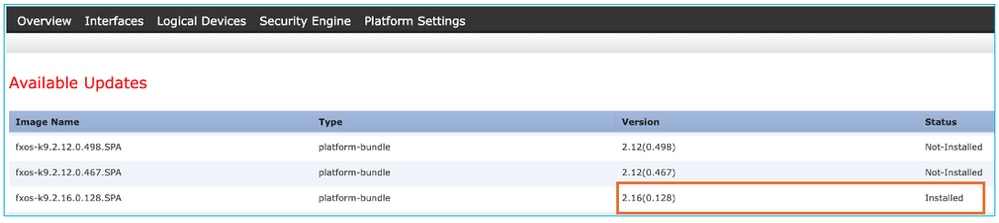

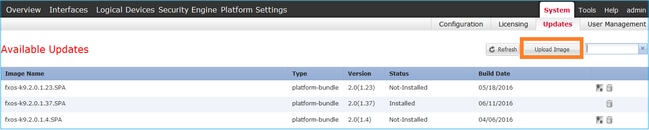

Método 2. Navegue até a página Sistema FCM > Atualizar, conforme mostrado na imagem:

Método 3. Da CLI FXOS:

FPR4125# show fabric-interconnect firmware

Fabric Interconnect A:

Running-Kern-Vers: 5.0(3)N2(4.160.555)

Running-Sys-Vers: 5.0(3)N2(4.160.555)

Package-Vers: 2.16(0.128)

Startup-Kern-Vers: 5.0(3)N2(4.160.555)

Startup-Sys-Vers: 5.0(3)N2(4.160.555)

Act-Kern-Status: Ready

Act-Sys-Status: Ready

Bootloader-Vers:

Tarefa 3. Carregar imagem FTD no dispositivo Firepower

Requisito da tarefa

Carregue a imagem do FTD no chassi do FPR4100.

Solução

Método 1. Carregue a imagem do FTD da interface do usuário do FCM.

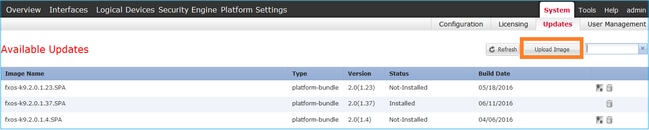

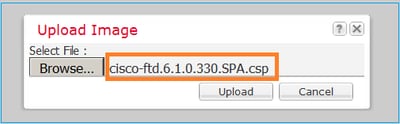

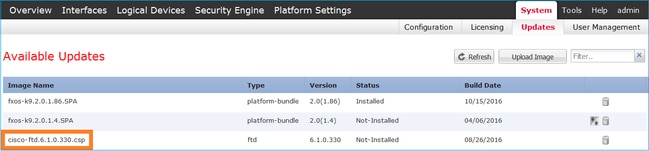

Efetue login no FPR4100 Chassis Manager e navegue até a guia System > Updates. Escolha Carregar imagem para carregar o arquivo, como mostrado nesta imagem:

Navegue para escolher o arquivo de imagem FTD e clique em Upload, como mostrado nesta imagem:

Aceite o Contrato de Licença de Usuário Final (EULA).

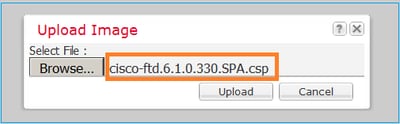

A verificação é como mostra a imagem:

Método 2. Carregue a imagem FTD a partir da CLI do FXOS.

Você pode carregar a imagem FTD de um FTP, HTTP, HTTPS, Cópia Segura (SCP), FTP Seguro (SFTP), TFTP ou via USB. (Neste exemplo, o FTP é utilizado):

FPR4100# scope ssa

FPR4100 /ssa # scope app-software

FPR4100 /ssa/app-software # download image ?

ftp: Location of the image file

http: Location of the image file

https: Location of the image file

scp: Location of the image file

sftp: Location of the image file

tftp: Location of the image file

usbA: Location of the image file

Antes de iniciar a transferência da imagem, verifique a conectividade entre a interface de gerenciamento do chassi e o servidor remoto:

FPR4100# connect local-mgmt

FPR4100(local-mgmt)# ping 10.229.24.22

PING 10.229.24.22 (10.229.24.22) from 10.62.148.88 eth0: 56(84) bytes of data.

64 bytes from 10.229.24.22: icmp_seq=1 ttl=124 time=0.385 ms

64 bytes from 10.229.24.22: icmp_seq=2 ttl=124 time=0.577 ms

64 bytes from 10.229.24.22: icmp_seq=3 ttl=124 time=0.347 ms

Para baixar a imagem FTD, navegue até este escopo e use o comando download image:

FPR4100# scope ssa

FPR4100 /ssa # scope app-software

FPR4100 /ssa/app-software # download image ftp://ftp_username@10.229.24.22/cisco-ftd.7.6.0.113.SPA.csp

Password:

Para monitorar o progresso do upload da imagem:

FPR4100 /ssa/app-software # show download-task detail

Downloads for Application Software:

File Name: cisco-ftd.7.6.0.113.SPA.csp

Protocol: Ftp

Server: 10.229.24.22

Port: 0

Userid: ftp

Path:

Downloaded Image Size (KB): 95040

Time stamp: 2016-12-11T20:27:47.856

State: Downloading

Transfer Rate (KB/s): 47520.000000

Current Task: downloading image cisco-ftd.7.6.0.113.SPA.csp from 10.229.24.22(FSM-STAGE:sam:dme:ApplicationDownloaderDownload:Local)Use este comando para verificar o download bem-sucedido:

FPR4100 /ssa/app-software # show download-task

Downloads for Application Software:

File Name Protocol Server Port Userid State

------------------------------ ---------- ------------- ---------- --------- -----

cisco-ftd.7.6.0.113.SPA.csp Ftp 10.229.24.22 0 ftp Downloaded

Para obter mais detalhes:

KSEC-FPR4100 /ssa/app-software # show download-task fsm status expand

File Name: cisco-ftd.7.6.0.113.SPA.csp

FSM Status:

Affected Object: sys/app-catalogue/dnld-cisco-ftd.7.6.0.113.SPA.csp/fsm

Current FSM: Download

Status: Success

Completion Time: 2016-12-11T20:28:12.889

Progress (%): 100

FSM Stage:

Order Stage Name Status Try

------ ---------------------------------------- ------------ ---

1 DownloadLocal Success 1

2 DownloadUnpackLocal Success 1

File Name: Cisco_FTD_SSP_Upgrade-7.6.0-113.shA imagem é mostrada no repositório de chassis:

KSEC-FPR4100 /ssa/app-software # exit

KSEC-FPR4100 /ssa # show app

Application:

Name Version Description Author Deploy Type CSP Type Is Default App

---------- ---------- ----------- ---------- ----------- ----------- --------------

asa 9.6.2.3 N/A cisco Native Application No

ftd 7.6.0.113 N/A cisco Native Application No

Tarefa 4. Configurar o Gerenciamento de FTD e as Interfaces de Dados

Requisito da tarefa

Configure e habilite as interfaces de Gerenciamento e Dados para FTD no dispositivo Firepower.

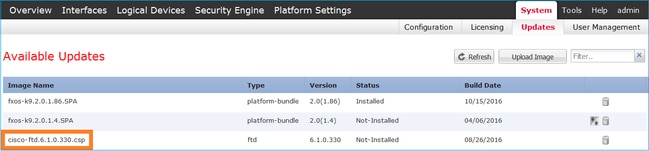

Solução

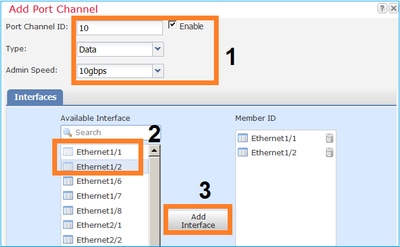

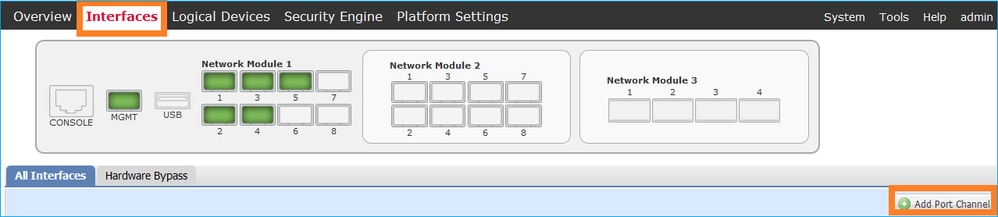

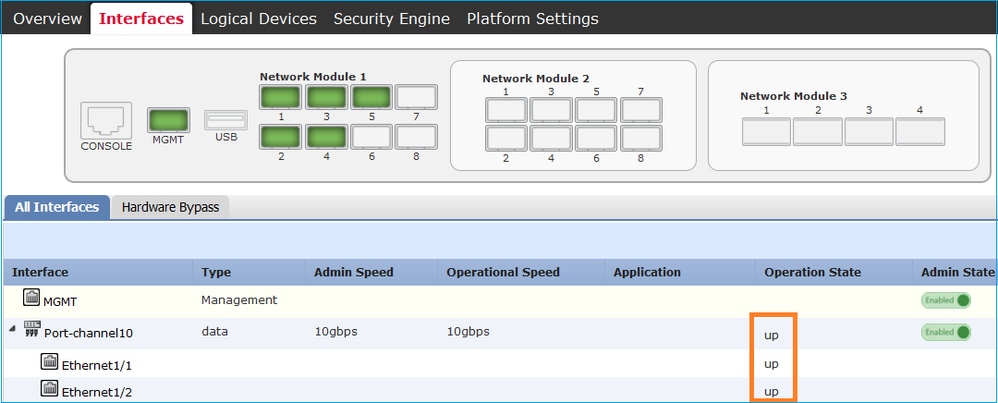

Para criar uma nova interface, faça login no FCM e navegue até a guia Interfaces. As interfaces atuais estão visíveis. Para criar uma nova interface Port Channel, escolha o botão Add New > Port Channel, conforme mostrado na imagem:

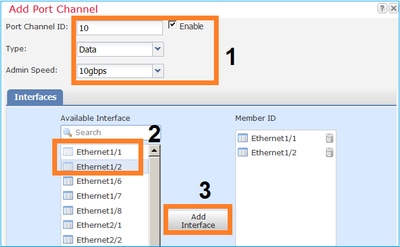

Etapa 1. Criar uma Interface de Dados do Canal da Porta.

Crie uma nova interface de canal de porta, conforme mostrado nesta imagem:

|

ID do canal de porta

|

1

|

|

Tipo

|

Dados

|

|

Enable

|

Yes

|

|

ID do membro

|

Ethernet 1/2, Ethernet 1/3

|

Para o ID do canal de porta, um valor de 1 a 47.

Note: O PortChannel 48 é usado para clusters.

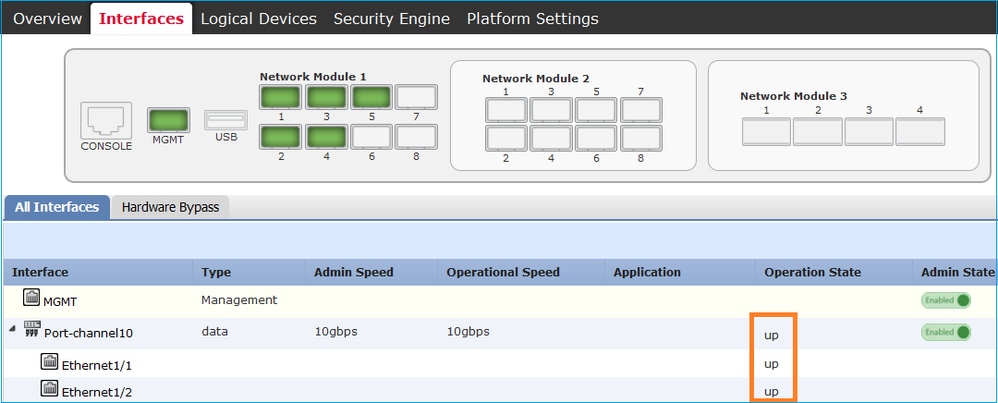

A verificação é como mostra a imagem:

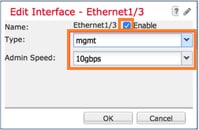

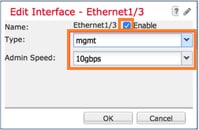

Etapa 2. Criar uma Interface de Gerenciamento.

Na guia Interfaces, escolha a interface, selecione Edit e configure a interface de gerenciamento, como mostrado nesta imagem:

Tarefa 5. Criar e Configurar Novo Dispositivo Lógico

Requisito da tarefa

Crie um FTD como um dispositivo lógico autônomo e implante-o.

Solução

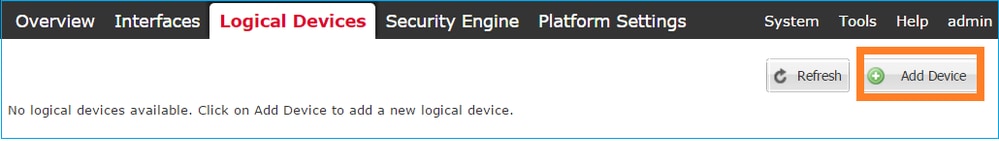

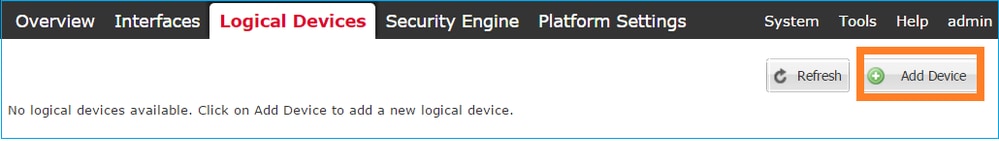

Etapa 1. Adicionar um dispositivo lógico.

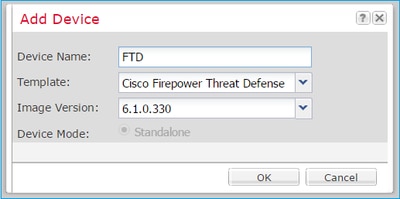

Navegue até a guia Logical Devices e escolha o botão Add Device para criar um novo dispositivo lógico, como mostrado nesta imagem:

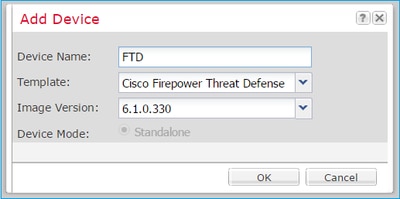

Configure um dispositivo FTD com as configurações mostradas nesta imagem:

|

Nome de dispositivo

|

FPR4125-1

|

|

Modelo

|

Defesa contra ameaças do Cisco Secure Firewall

|

|

Versão da imagem

|

7.6.0.113

|

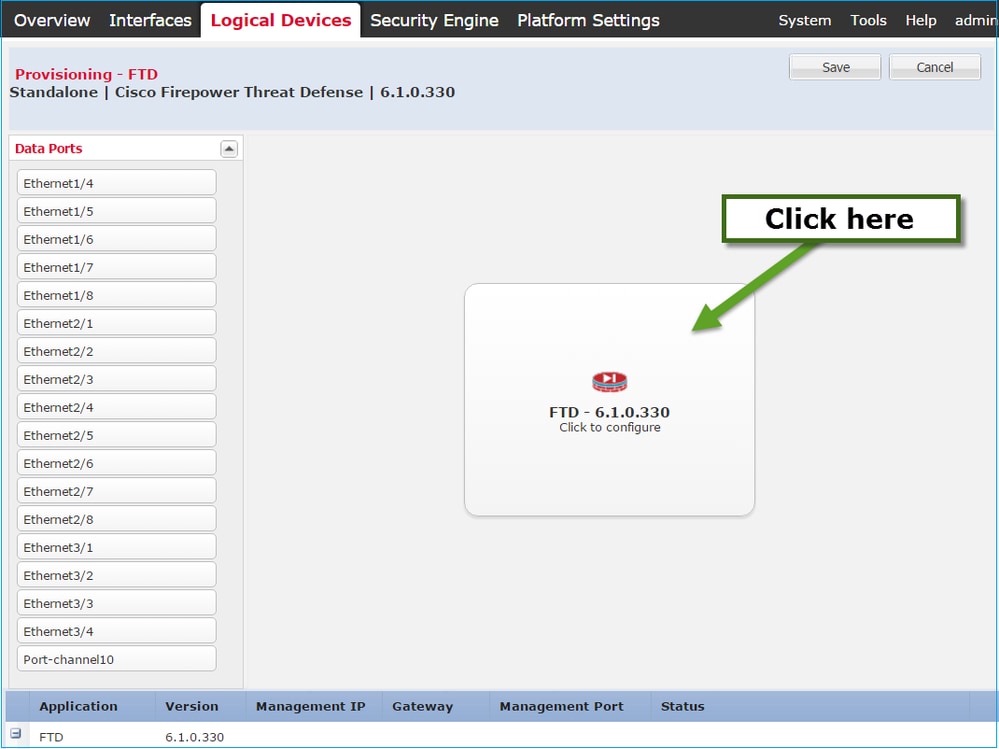

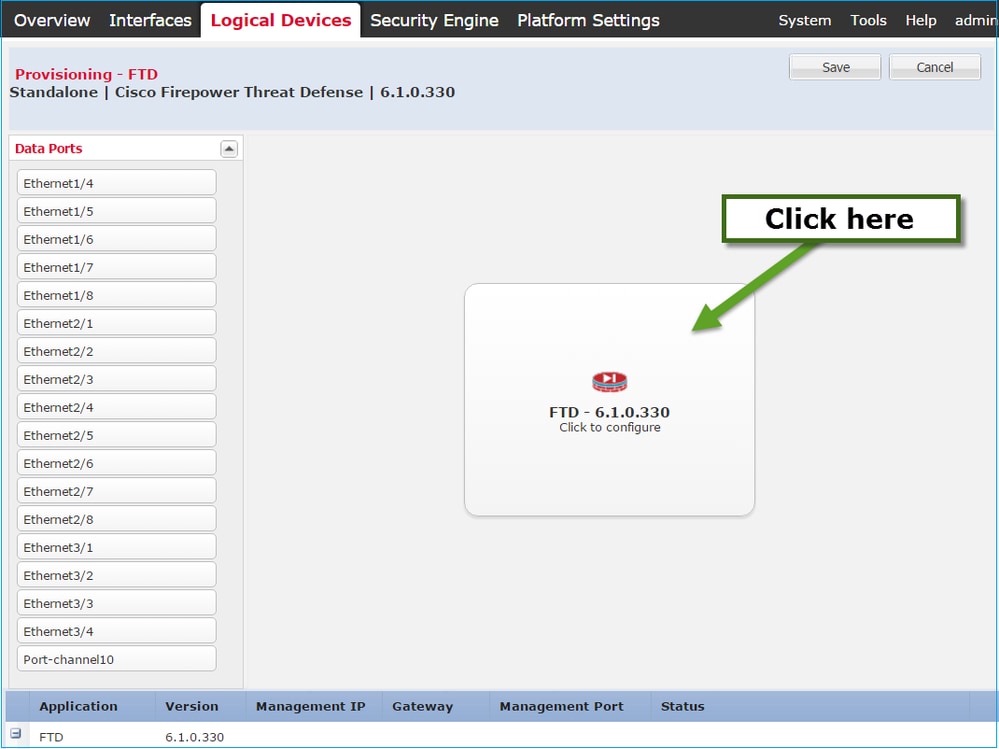

Etapa 2. Inicialize o dispositivo lógico.

Após a criação do dispositivo lógico, a janela Provisioning - device_name é exibida. Escolha o ícone do dispositivo para iniciar a configuração, como mostrado nesta imagem:

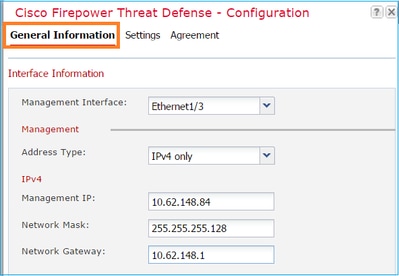

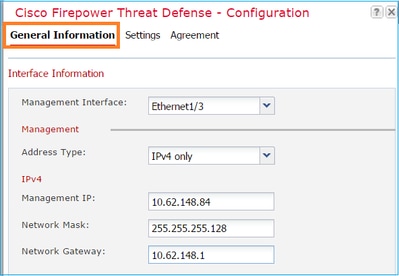

Configure a guia Informações gerais do FTD, conforme mostrado nesta imagem:

|

Interface de gerenciamento

|

Ethernet1/1

|

|

Tipo de endereço

|

Somente IPv4

|

|

IP de gerenciamento

|

10.62.148.226

|

|

Máscara de rede

|

255.255.255.128

|

|

Gateway de rede

|

10.62.148.129

|

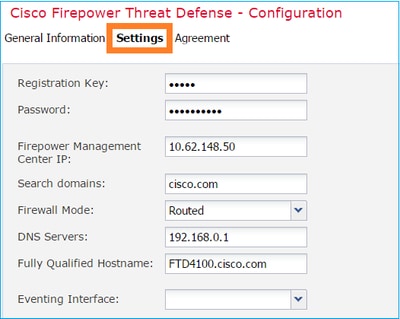

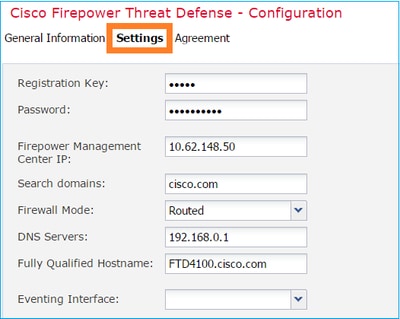

Configure a guia Configurações de FTD, conforme mostrado nesta imagem:

|

Chave de registro

|

cisco

|

|

Senha

|

Pa$$w0rd |

|

IP do Cisco Secure Firewall Management Center

|

10.62.148.43

|

|

Domínios de pesquisa

|

cisco.com

|

|

Modo de firewall

|

Roteado

|

|

Servidores DNS

|

192.168.0.2

|

|

Nome de host totalmente qualificado

|

FPR4125-1.cisco.com

|

|

Interface de Evento

|

-

|

Verifique se o Contrato é aceito e selecione OK.

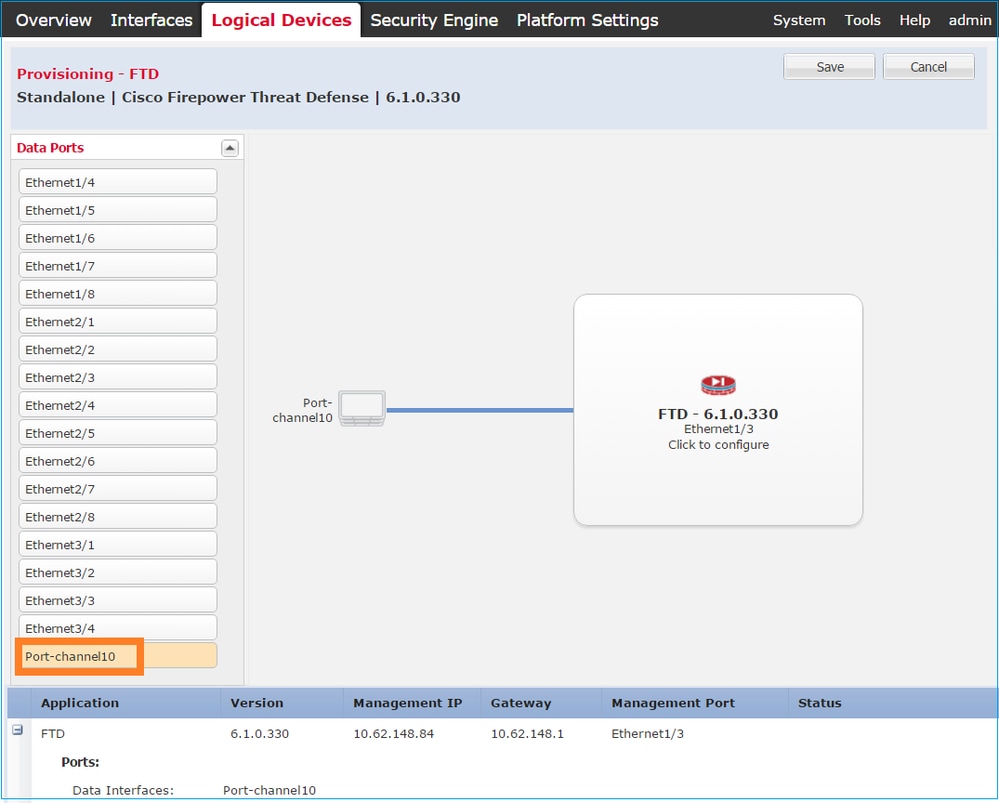

Etapa 3. Atribua as Interfaces de Dados.

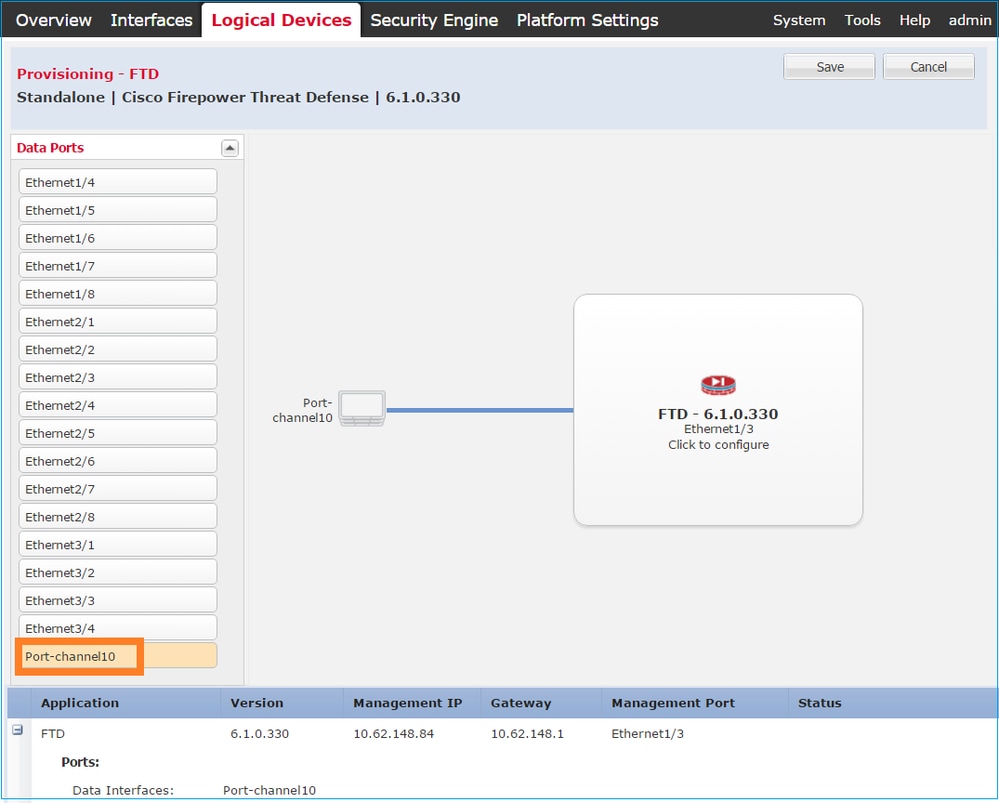

Expanda a área Portas de dados e escolha cada interface a ser atribuída ao FTD. Neste cenário, uma interface (Port-channel1) foi atribuída, como mostrado nesta imagem:

Escolha Save para concluir a configuração.

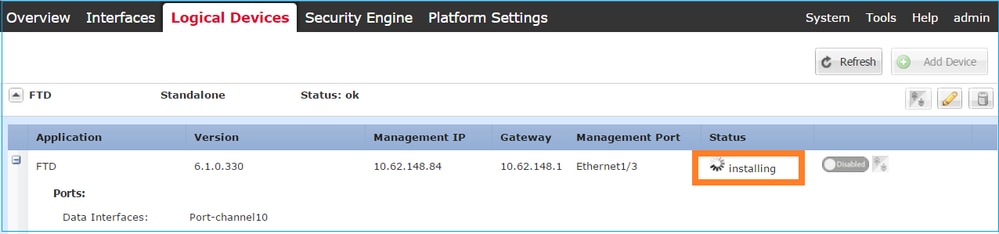

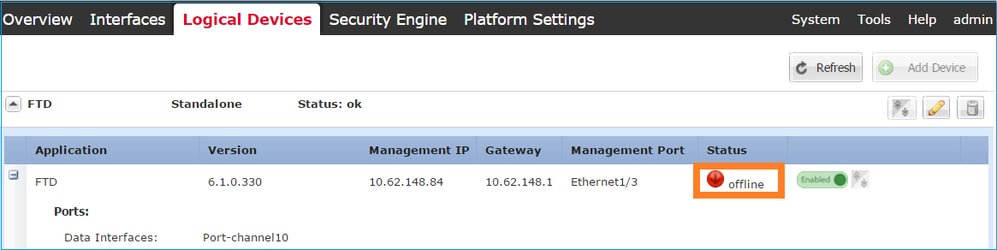

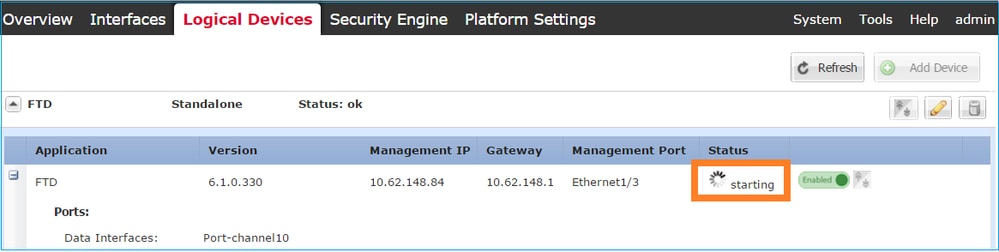

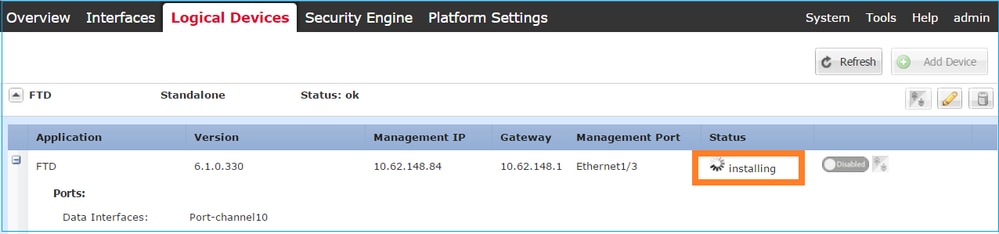

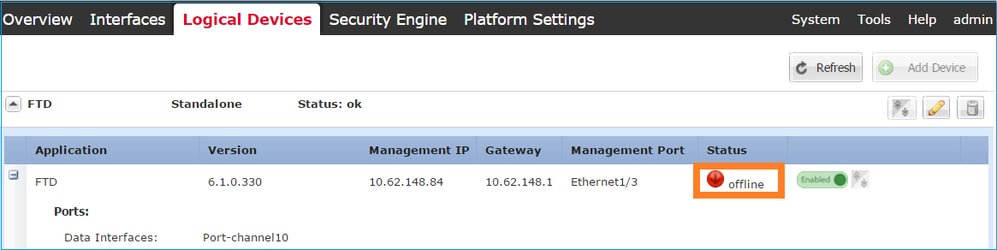

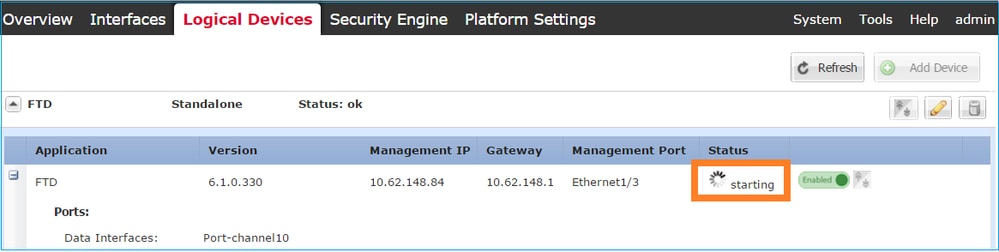

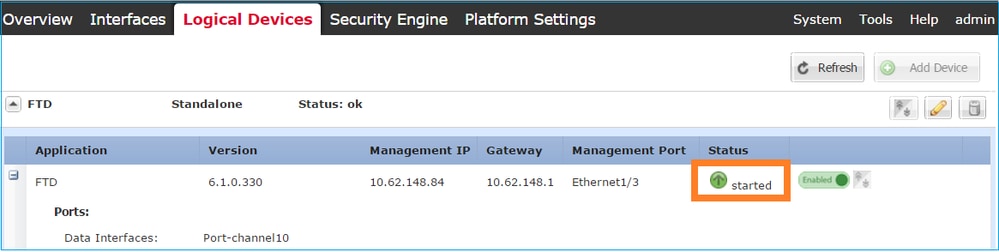

Etapa 4. Monitorar o Processo de Instalação.

É assim que a instalação do FTD progride quando monitorada pela interface do usuário do FCM, como mostrado nas imagens a seguir:

Monitore o processo de instalação a partir da CLI do Firepower:

FPR4100# connect module 1 console

Telnet escape character is '~'.

Trying 127.5.1.1...

Connected to 127.5.1.1.

Escape character is '~'.

Firepower-module1>show services status all

Services currently running:

Application Type | Identifier | Oper State | Up Since | Instance ID

---------------- | ---------- | ---------- | -------- | -----------

ftd (native) | FPR4125-1 | RUNNING | 00:01:56 | ftd_001_JAD22360004VWC84030

Tarefa 6. Registrar o FTD no Cisco Secure Firewall Management Center (FMC)

Requisito da tarefa

Registrar o DTF no CVP.

Solução

Etapa 1. Verificar a conectividade básica entre o FTD e o FMC.

Antes de registrar o FTD no FMC, verifique a conectividade básica entre o FTD e o FMC:

Firepower-module1>connect ftd

Connecting to ftd(FPR4125-1) console... enter exit to return to bootCLI

> ping system 10.62.148.43

PING 10.62.148.43 (10.62.148.43) 56(84) bytes of data.

64 bytes from 10.62.148.43: icmp_seq=1 ttl=63 time=0.254 ms

64 bytes from 10.62.148.43: icmp_seq=2 ttl=63 time=0.283 ms

64 bytes from 10.62.148.43: icmp_seq=3 ttl=63 time=0.217 ms

Devido à configuração de bootstrap, o FTD tem o FMC do gerente já configurado:

> show managers

Type : Manager

Host : 10.62.148.43

Display name : 10.62.148.43

Identifier : 10.62.148.43

Registration : Pending

Etapa 2. Adicione o FTD ao FMC.

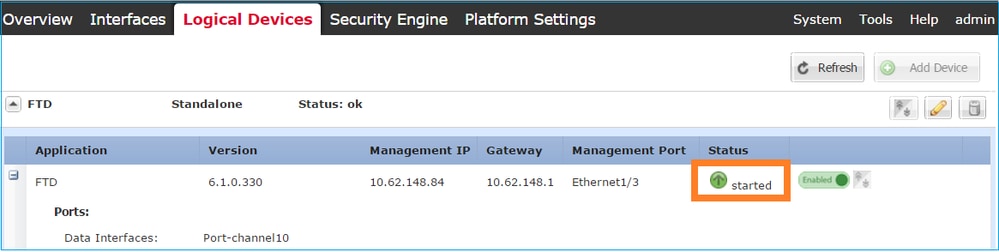

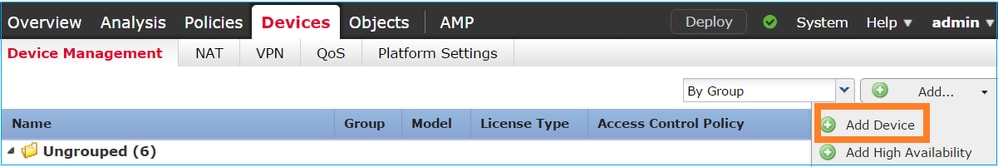

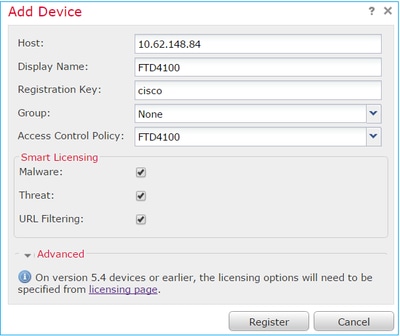

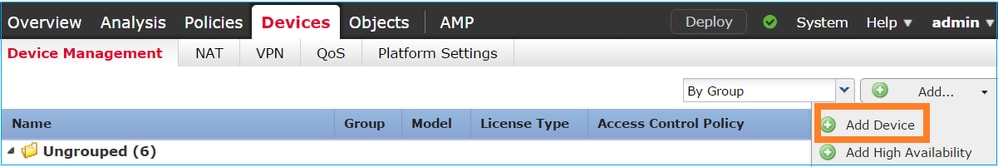

No FMC, navegue até a guia Devices> Device Management e navegue até Add... > Add Device, conforme mostrado na imagem:

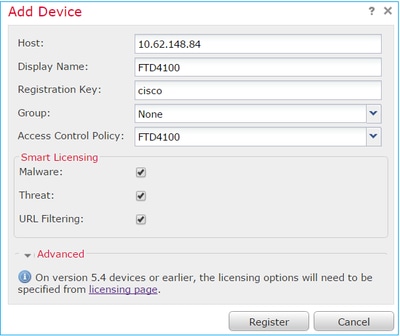

Defina as configurações do dispositivo FTD, conforme mostrado nesta imagem:

Escolha o botão Registrar.

No FMC, verifique as Tarefas para ver como o registro progride. Para além do registro, o CVP também:

- Descobre o dispositivo FTD (recupera a configuração de interface presente).

- Implanta a política inicial.

O registro bem-sucedido é como mostrado nesta imagem:

Se você encontrar algum problema com o registro, consulte este documento:

Informações Relacionadas

Feedback

Feedback