Lokale webverificatie configureren met lokale verificatie

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

In dit document wordt beschreven hoe u lokale webverificatie configureert met lokale verificatie op een 9800 Wireless LAN-controller (WLC).

Voorwaarden

Cisco raadt u aan kennis te hebben van het 9800 WLC-configuratiemodel.

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco WLC 9800-serie.

-

Uitgebreide kennis van webauthenticatie.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- 9800-CL WLC Cisco IOS® XE versie 17.12.5

- Cisco Access Point C9117AXI.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Local Web Authentication (LWA) is een verificatiemethode voor Wireless Local Area Network (WLAN) die kan worden geconfigureerd op de WLC. Wanneer een gebruiker het WLAN selecteert in de lijst met beschikbare netwerken, wordt deze doorgestuurd naar een webportaal. In dit portaal kan de gebruiker, afhankelijk van de configuratie, worden gevraagd om een gebruikersnaam en wachtwoord in te voeren, een Acceptable Use Policy (AUP) te accepteren of een combinatie van beide acties om hun verbinding te voltooien.

Raadpleeg de handleiding Lokale webverificatie configureren voor informatie over de vier typen webpagina's die tijdens het aanmeldingsproces worden weergegeven en bekijk de beschikbare opties voor het type webverificatie. U kunt ook de handleiding Lokale webverificatie configureren met externe verificatie raadplegen in het gedeelte Typen verificatie.

parameterkaart

Parameter Map is een essentieel configuratie-element op een WLC dat webverificatie mogelijk maakt. Het bestaat uit een reeks instellingen die verschillende facetten van het webverificatieproces regelen, waaronder het verificatietype, omleidings-URL's, toegevoegde parameters, time-outs en aangepaste webpagina's. Als u webgebaseerde verificatie voor een bepaalde SSID wilt activeren en beheren, moet deze kaart zijn gekoppeld aan het WLAN-profiel.

De draadloze LAN-controller wordt geleverd met een standaard globale parametertoewijzing, maar beheerders hebben de optie om aangepaste parametertoewijzingen te maken om het webverificatiegedrag aan te passen aan specifieke behoeften.

Database voor verificatie

Als de parametertoewijzing is geconfigureerd om een gebruikersnaam en wachtwoord te gebruiken, moet u de verificatiereferenties definiëren die lokaal op de WLC worden opgeslagen. Wanneer u een gastgebruikersaccount aanmaakt via de GUI, kunt u het maximum aantal gelijktijdige aanmeldingen instellen dat per gastaccount is toegestaan. Geldige waarden variëren van 0 tot 64, waarbij 0 aangeeft dat onbeperkte gelijktijdige aanmeldingen zijn toegestaan voor die gast.

LWA is voornamelijk bedoeld voor kleine implementaties. Het ondersteunt integratie met andere verificatiemethoden. U kunt de ondersteunde combinatie van verificaties voor een client controleren voor meer informatie.

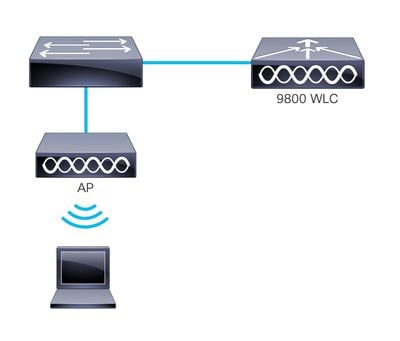

De afbeelding vertegenwoordigt een generieke topologie van LWA:

Algemene topologie van LWA met lokale authenticatie

Apparaten in de netwerktopologie van LWA:

- Client/leverancier: initieert een verbindingsverzoek naar het WLAN, later naar de DHCP- en DNS-servers en reageert op communicatie van de WLC.

- Toegangspunt: Verbonden met een switch, zendt het het gast-WLAN uit en biedt draadloze connectiviteit met gastapparaten. Het staat DHCP- en DNS-verkeer toe voordat de gastgebruiker de verificatie voltooit door geldige referenties in te voeren, een AUP te accepteren of een combinatie van beide acties.

- WLC/Authenticator: beheert de toegangspunten en clientapparaten. De WLC host de omleidings-URL en handhaaft de Access Control List (ACL) die het verkeer regelt en de URL die standaard wordt gemaakt bij het configureren van de parametertoewijzing. Het onderschept HTTP-verzoeken van gastgebruikers en leidt ze door naar een webportaal (aanmeldingspagina) waar gebruikers zich moeten authenticeren. De WLC legt gebruikersreferenties vast, verifieert gasten en controleert de lokale database om de geldigheid van de referenties te verifiëren.

- Verificatieserver: in dit scenario fungeert de WLC als de verificatieserver. Het valideert de referenties van gastgebruikers en verleent of weigert netwerktoegang dienovereenkomstig.

Configureren

Lokale webverificatie met lokale verificatie op de CLI

Methodenlijsten voor lokale verificatie

9800WLC>enable

9800WLC#configure terminal

9800WLC(config)#aaa new-model

9800WLC(config)#aaa authentication login LWA_AUTHENTICATION local

9800WLC(config)#aaa authorization network default local

9800WLC(config)#end

Opmerking: Zorg ervoor dat de standaard lokale netwerkautorisatie voor configuratie aaa bestaat op de WLC, zodat de lijst met lokale aanmeldingsmethoden werkt. Dit is nodig omdat de WLC de gebruiker autoriseert om het netwerk te betreden.

Parameterkaarten

9800WLC>enable

9800WLC#configure terminal

9800WLC(config)#parameter-map type webauth global

9800WLC(config-params-parameter-map)#type webauth

9800WLC(config-params-parameter-map)#virtual-ip ipv4 192.0.2.1

9800WLC(config-params-parameter-map)#trustpoint

9800WLC(config-params-parameter-map)#webauth-http-enable

9800WLC(config-params-parameter-map)#end

Let op: Virtual IP moet een niet-routeerbaar adres zijn dat wordt voorgesteld op RFC 5737. Standaard is IP 192.0.2.1 ingesteld. Meer informatie over virtueel IP-adres vindt u in de best practices voor configuratie van de Cisco Catalyst 9800-reeks. Op AireOs was het IP-adres meestal 1.1.1.1. Dit wordt niet meer aanbevolen omdat het een openbaar IP is geworden.

De mogelijkheid om meerdere parameterkaarten te maken maakt aangepaste stromen mogelijk: aangepaste webpagina's en specifieke presentatieparameters voor elk WLAN. De globale parametermap bepaalt het Trustpoint en daarmee het certificaat dat de WLC aan de client op het omleidingsportaal presenteert. Daarnaast regelt het de soorten clientverkeer die worden onderschept, zoals HTTP / HTTPS voor het omleidingsportaal, domein- of hostnaamomzetting voor het virtuele IP-adres. Door deze scheiding kan de globale kaart overkoepelende instellingen zoals certificaatpresentatie en verkeersonderschepping verwerken, terwijl door de gebruiker gedefinieerde parameterkaarten een gedetailleerde ervaring per WLAN bieden.

WLAN-beveiligingsparameters

9800WLC>enable#wlan LWA_LA 1 "LWA LA"

9800WLC#configure terminal

9800WLC(config)9800WLC(config-wlan)#no security wpa9800WLC(config-wlan)#no security wpa wpa29800WLC(config-wlan)#no security wpa wpa2 ciphers aes9800WLC(config-wlan)#no security wpa akm dot1x9800WLC(config-wlan)#security web-auth9800WLC(config-wlan)#security web-auth authentication-list LWA_AUTHENTICATION9800WLC(config-wlan)#security web-auth parameter-map global9800WLC(config-wlan)#no shutdown9800WLC(config-wlan)#end

Een beleidsprofiel maken

9800WLC>enable

9800WLC#configure terminal

9800WLC(config)#wireless profile policy

9800WLC(config-wireless-policy)#vlan

9800WLC(config-wireless-policy)#no shutdown

9800WLC(config-wireless-policy)#endEen beleidstag maken

9800WLC>enable

9800WLC#configure terminal

9800WLC(config)#wireless tag policy

9800WLC(config-policy-tag)#wlan LWA_LA policy

9800WLC(config-policy-tag)# endEen beleidstag aan een toegangspunt toewijzen

9800WLC>enable

9800WLC#configure terminal

9800WLC(config)#ap>

9800WLC(config-ap-tag)#policy-tag POLICY_TAG

9800WLC(config-ap-tag)#end

Gastgebruikersnaam maken

9800WLC>enable

9800WLC#configure terminal

9800WLC(config)#user-name johndoe

9800WLC(config-user-name)#description Guest-User

9800WLC(config-user-name)#password 0 Cisco123

9800WLC(config-user-name)#type network-user description guest-user lifetime year 0 month 11 day 30 hour 23

9800WLC(config-user-name)#end

Opmerking: Als het jaar is ingesteld op 1, kunt u bij het instellen van de levensduur voor de gastgebruiker de volgende parameters niet opgeven: maanden, dagen, uren en minuten, omdat de maximale levensduur 1 jaar is.

Lokale webverificatie met lokale verificatie via WebUI

Methodenlijsten voor lokale verificatie

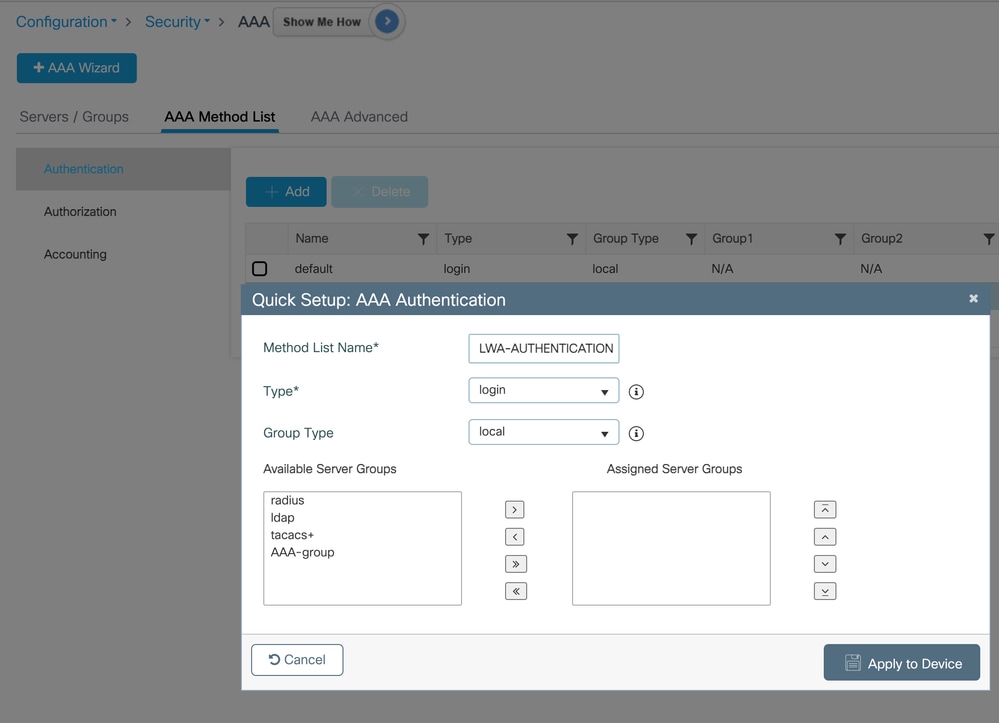

Navigeer naar Configuratie > Beveiliging > AAA > Methodenlijst > Authenticatie > Toevoegen om de methodenlijst later te maken voor gebruik in de WLAN-configuratie.

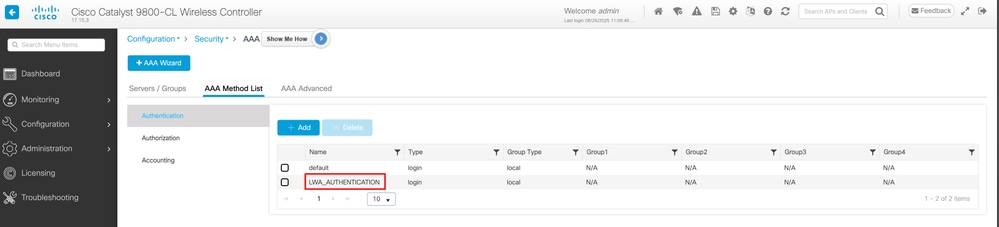

Nadat u op Toepassen op apparaat hebt geklikt, bevestigt u het maken van de AAA-methodenlijst:

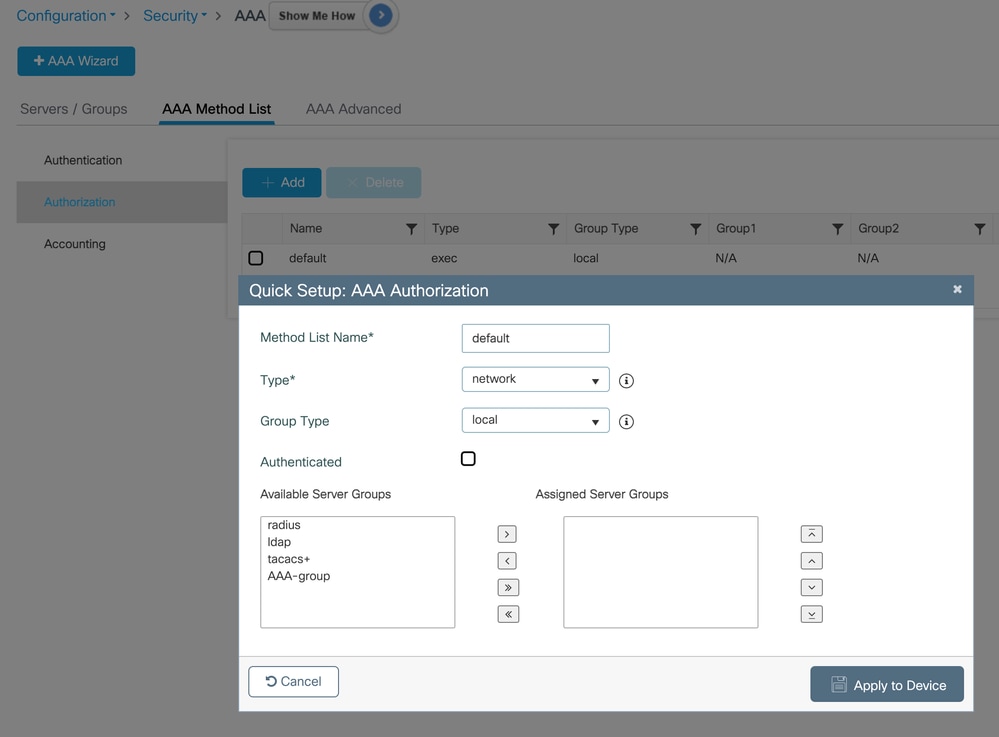

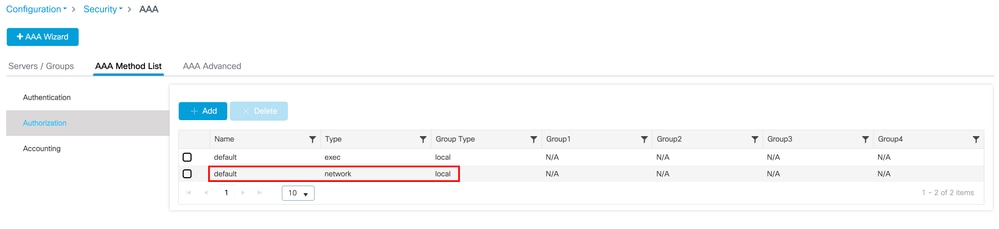

Zorg ervoor dat er een lijst met lokale autorisatiemethoden is, dit is een vereiste voor de lijst met lokale aanmeldingsmethoden die is gemaakt om te werken.

Configuratie > Beveiliging > AAA > Methodenlijst AAA > Autorisatie > Toevoegen

Nadat u op Toepassen op apparaat hebt geklikt, bevestigt u het maken van de AAA-methodenlijst:

Parameterkaarten

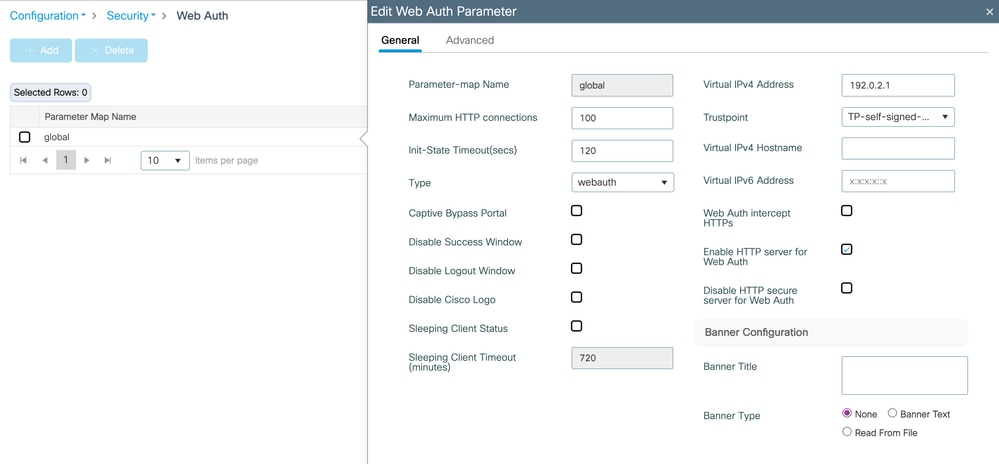

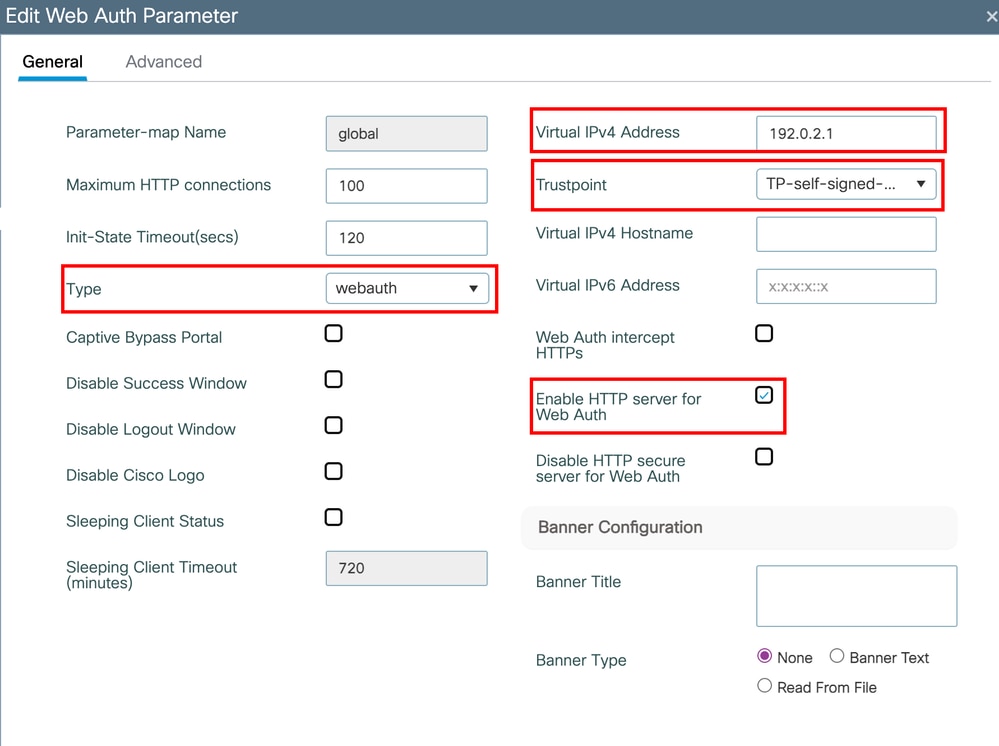

De globale parametertoewijzing bewerken bij Configuratie > Beveiliging > Webverificatie

Selecteer het type webverificatie dat moet worden gebruikt, Virtual IP en het Trustpoint dat de WLC op het webportaal weergeeft. In dit geval wordt het Self-Signed-certificaat geselecteerd en zal dit waarschijnlijk een disclaimer veroorzaken van het soort "uw verbinding is niet privé-net:: ERR_CERT_AUTHORITY_INVALID", omdat dit een Lokaal significant certificaat (LSC) is en niet is ondertekend door een herkenbare CA op internet. Om dit te wijzigen, gebruikt u een door derden ondertekend certificaat. Details worden weergegeven op MVO-certificaten genereren en downloaden op Catalyst 9800 WLC's of er is een video-optie die de upload- en Truspoint-creatie uitlegt Vernieuwingscertificaten voor WebAuth & WebAdmin op Cisco 9800 WLC | Secure Wireless LAN Controller Setup.

Waarschuwing: Als HTTP wereldwijd is uitgeschakeld op de 9800, moet u ervoor zorgen dat de HTTP-server inschakelen voor Web Auth is ingeschakeld, omdat Cisco de afhankelijkheid van deze processen heeft gescheiden. Van klanten of leveranciers wordt verwacht dat ze een HTTP-verbindingsproces starten en dat die sessie door de controller wordt onderschept om het webportaal te presenteren. Om die reden wordt het niet aanbevolen om Web Auth Intercept HTTPS in te schakelen tenzij absoluut vereist, omdat deze instelling voor de meeste implementaties overbodig is en het CPU-gebruik van de controller kan verhogen, wat mogelijk van invloed is op de prestaties.

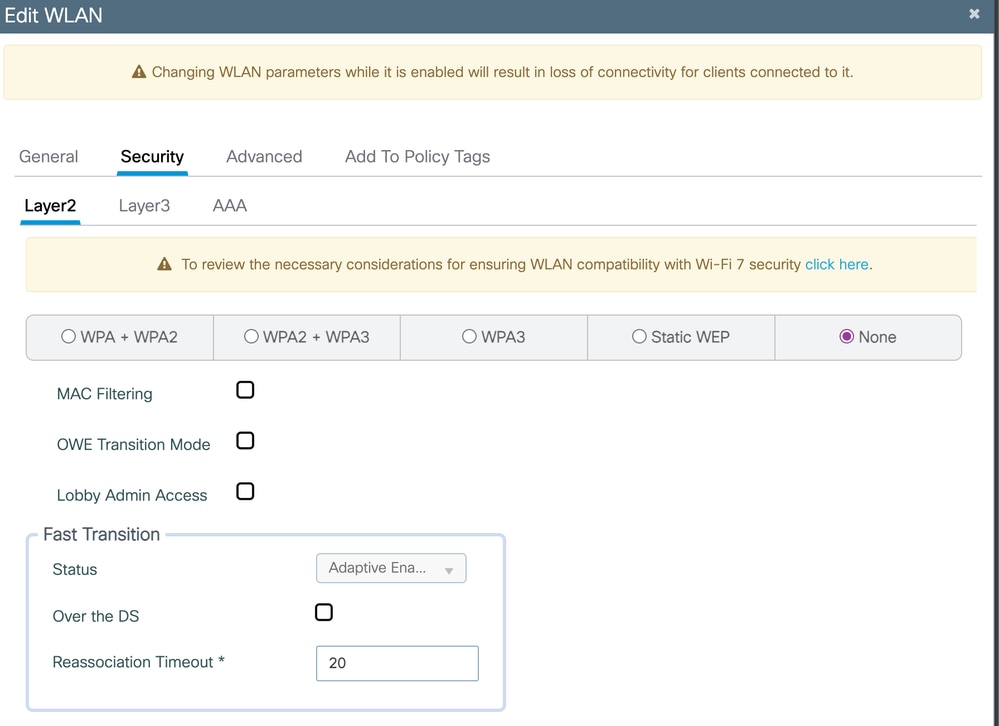

WLAN-beveiligingsparameters

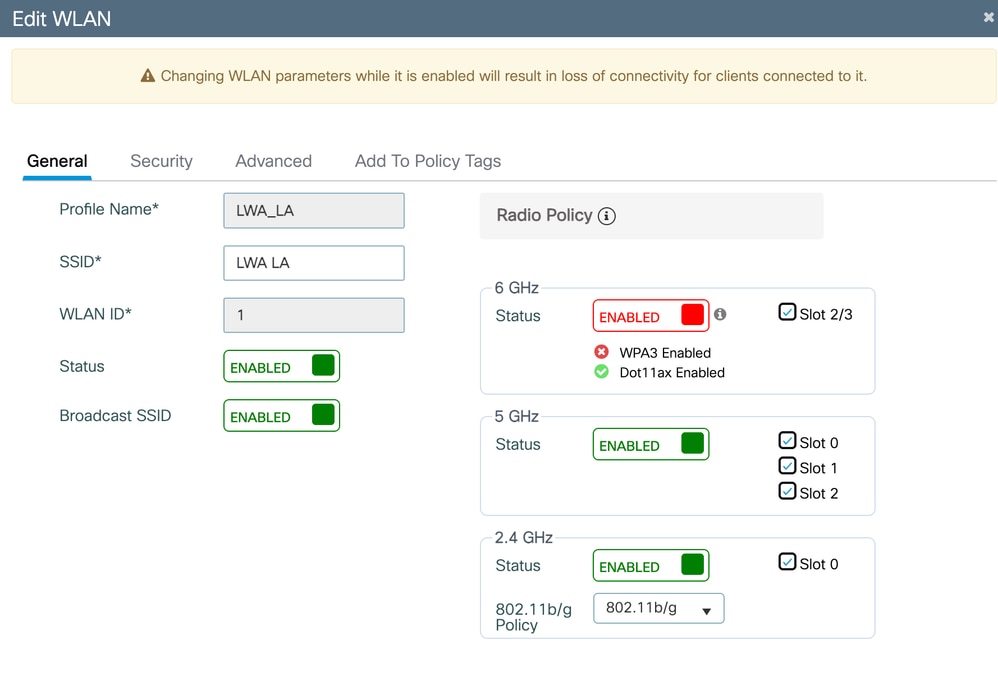

Navigeer naar Configuratie > Tags en profielen > WLAN's, klik op Toevoegen.

Selecteer op het tabblad Beveiliging voor Layer2 Geen.

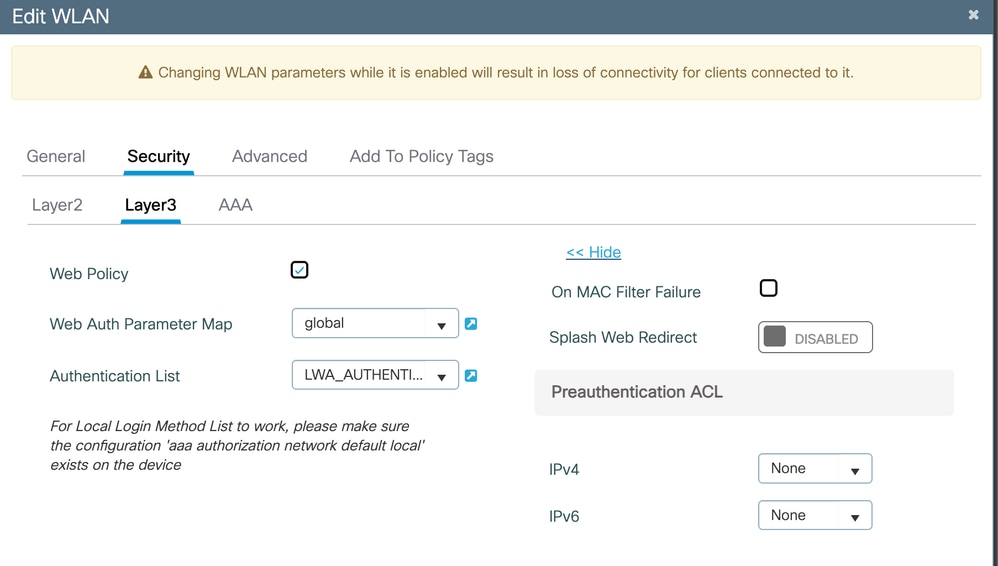

Selecteer op het tabblad Beveiliging voor Layer3 het vak Webbeleid de eerder geconfigureerde parametertoewijzing in het vervolgkeuzemenu en de verificatielijst.

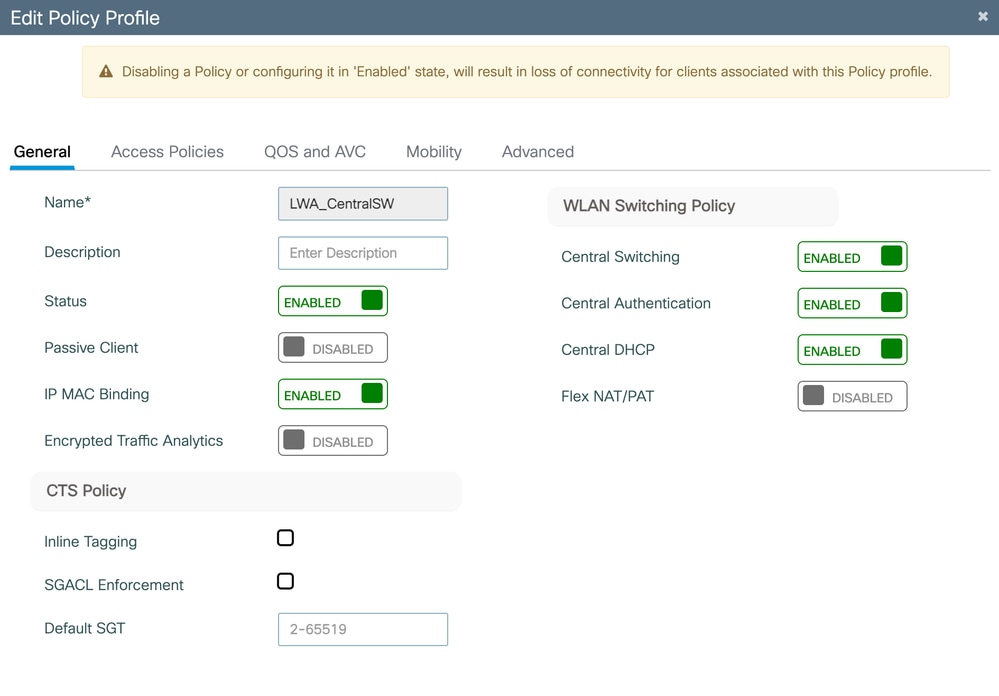

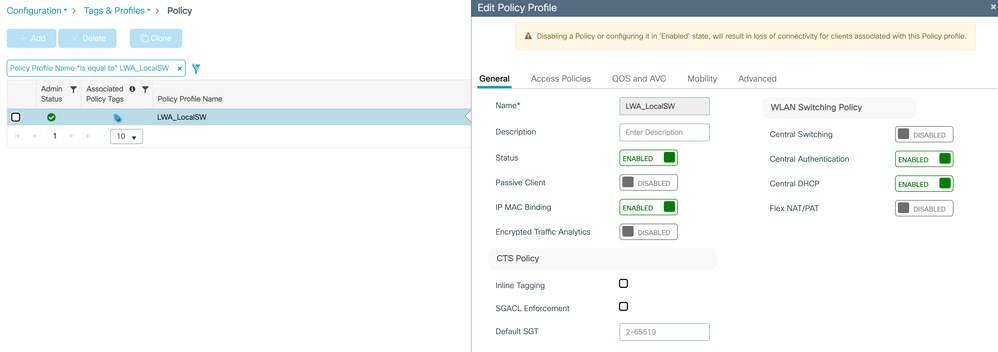

Een beleidsprofiel maken

Als u het beleidsprofiel wilt maken dat aan het WLAN-profiel moet worden gekoppeld, gaat u naar Configuratie > Codes en profielen > Beleid.

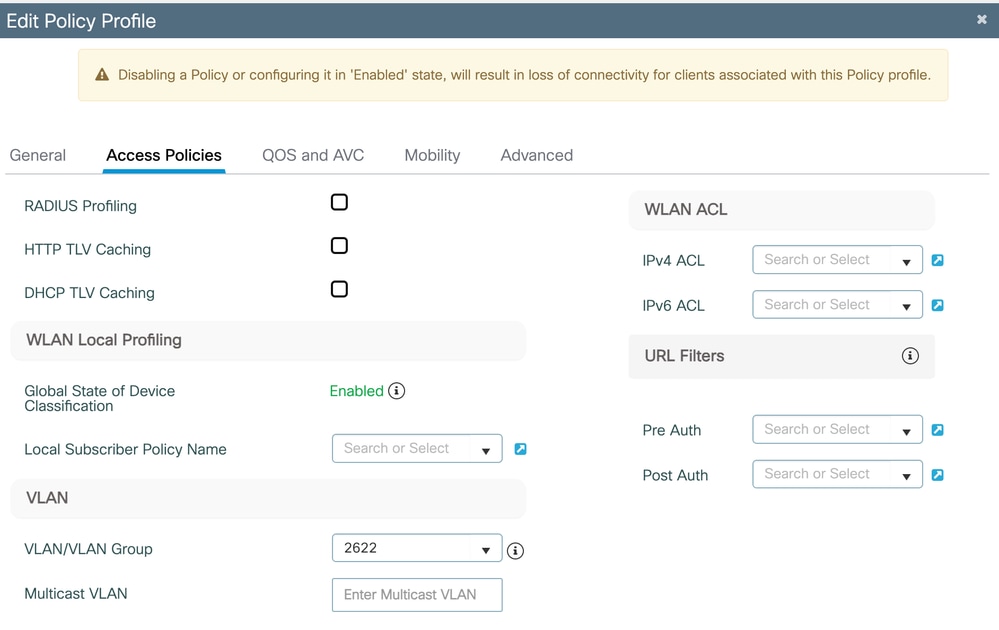

Selecteer op het tabblad Toegangsbeleid het VLAN van waaruit de clients/leveranciers een IP-adres aanvragen.

Een beleidstag maken

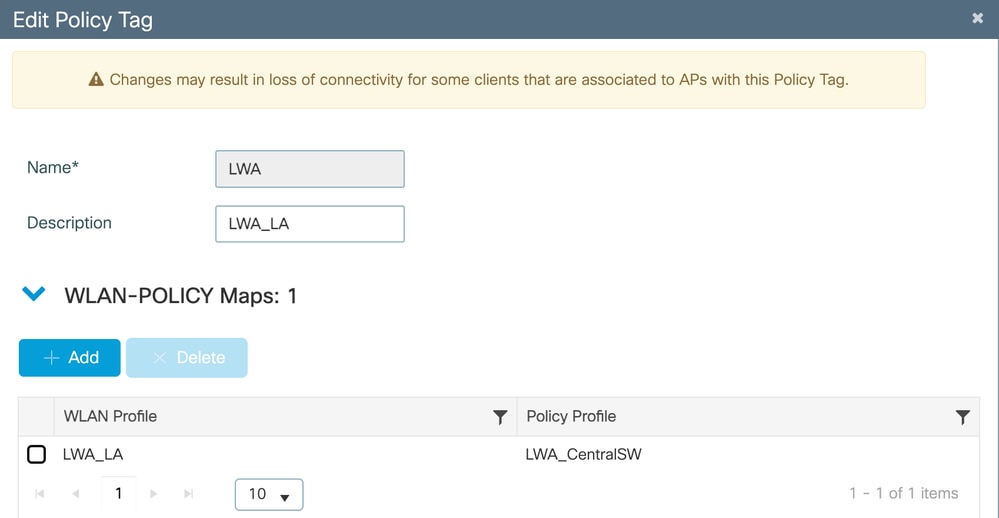

Voor deze configuratiehandleiding hebben we een aangepaste beleidstag gemaakt met de naam LWA.

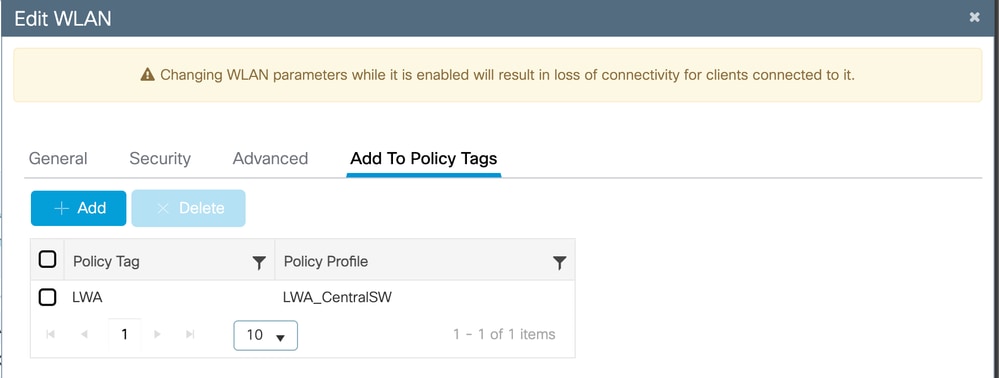

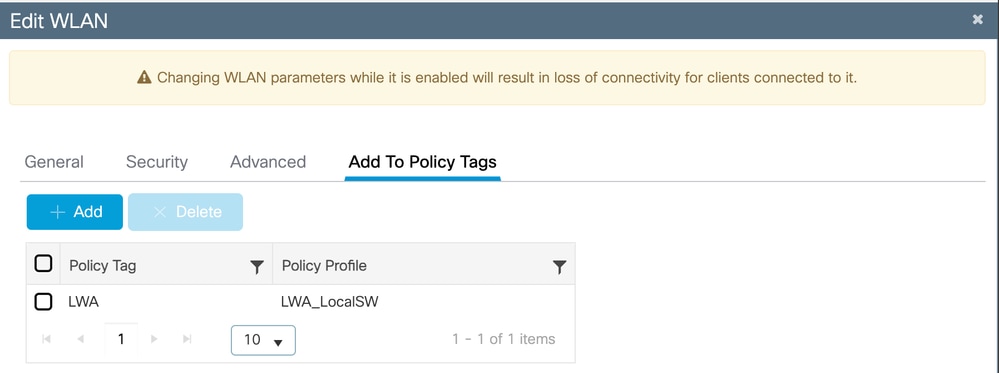

WLAN en beleidsprofiel koppelen

Als u de beleidsregels voor het overschakelen vanuit het beleidsprofiel en het WLAN-netwerk wilt koppelen, gaat u naar Configuratie > Codes en profielen > WLAN's, selecteert u het WLAN-profiel en klikt u op Toevoegen aan beleidscodes.

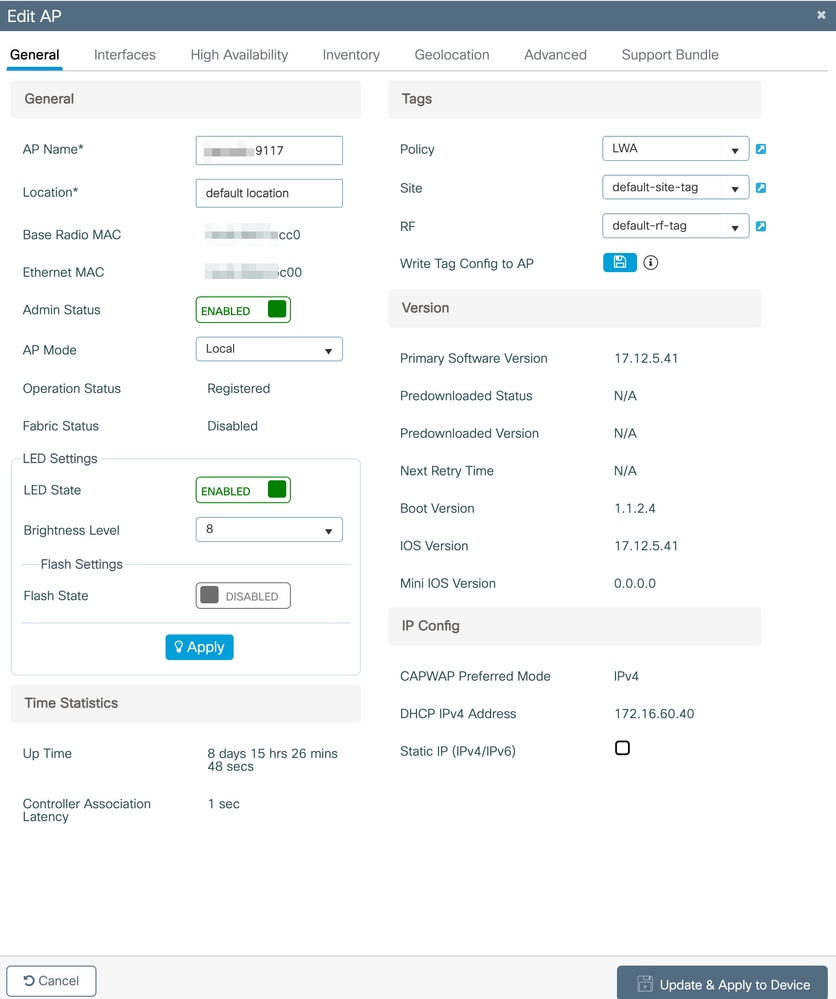

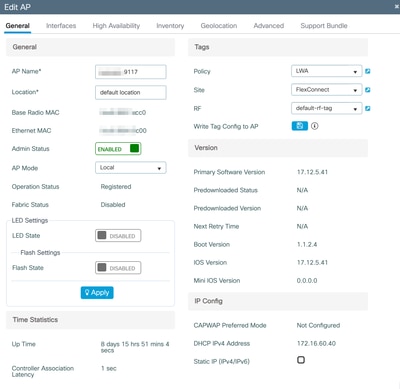

Een beleidstag aan een toegangspunt toewijzen

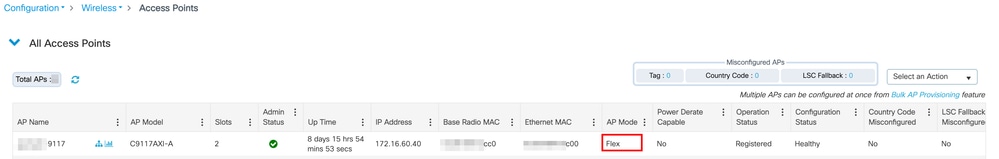

Als u het toegangspunt wilt labelen met de gemaakte beleidstag, gaat u naar Configuratie > Draadloos > Toegangspunten, selecteert u het toegangspunt en op het tabblad Algemeen vindt u rechts de tags die door het toegangspunt worden gebruikt.

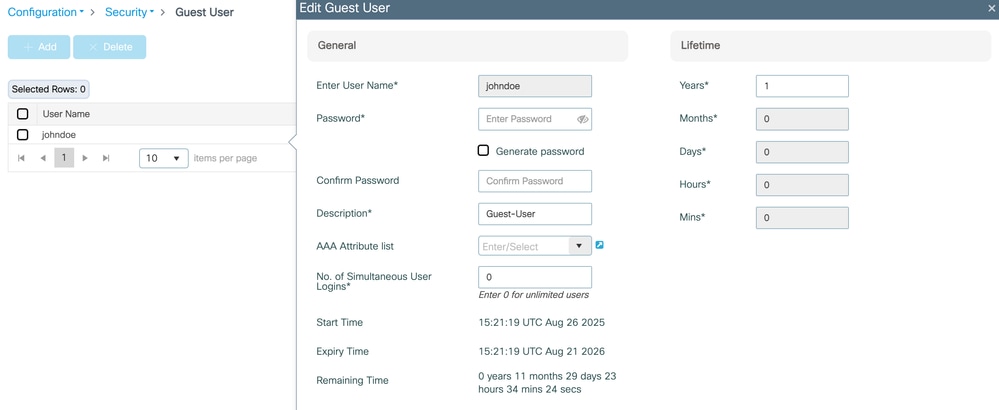

Gebruikersnaam gast maken

Als u het webauth-type hebt geselecteerd op de Parameter Map, is een gastgebruikersnaam nodig om deze te maken en te navigeren naar Configuratie > Beveiliging > Gastgebruiker.

De maximale levensduur van de gebruiker is 1 jaar. U kunt anders opgeven met de beschikbare opties.

Verifiëren

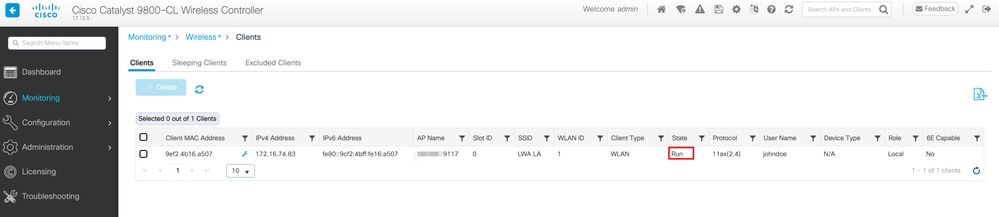

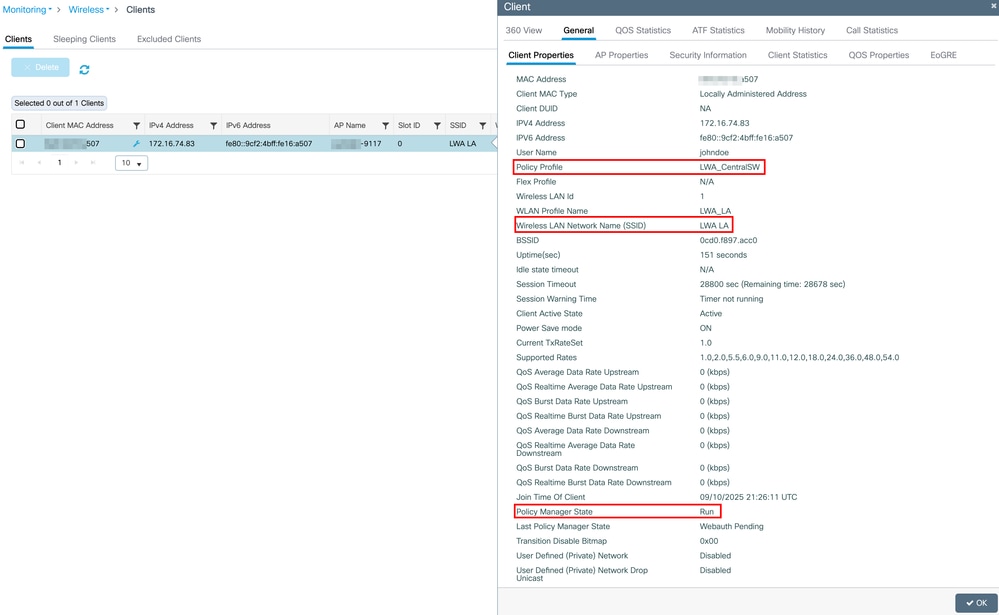

Via GUI

Via CLI

9800WLC>enable

9800WLC#show wireless client summary

Number of Clients: 1

MAC Address AP Name Type ID State Protocol Method Role

-------------------------------------------------------------------------------------------------------------------------

9ef2.4b16.a507 xxxxx-9117 WLAN 1 Run 11ax(2.4) Web Auth Local

9800WLC#show wireless client mac-address detail

Client MAC Address : 9ef2.4b16.a507

Client MAC Type : Locally Administered Address

Client DUID: NA

Client IPv4 Address : 172.16.74.83

Client IPv6 Addresses : fe80::9cf2:4bff:fe16:a507

Client Username : johndoe

AP MAC Address : 0cd0.f897.acc0

AP Name: xxxxx-9117

AP slot : 0

Client State : Associated

Policy Profile : LWA_CentralSW

Flex Profile : N/A

Wireless LAN Id: 1

WLAN Profile Name: LWA_LA

Wireless LAN Network Name (SSID): LWA LA

BSSID : 0cd0.f897.acc0

Connected For : 392 seconds

Protocol : 802.11ax - 2.4 GHz

Channel : 11

Client IIF-ID : 0xa0000002

Association Id : 1

Authentication Algorithm : Open System

Idle state timeout : N/A

Session Timeout : 28800 sec (Remaining time: 28455 sec)

Session Warning Time : Timer not running

Input Policy Name : None

Input Policy State : None

Input Policy Source : None

Output Policy Name : None

Output Policy State : None

Output Policy Source : None

WMM Support : Enabled

U-APSD Support : Disabled

Fastlane Support : Disabled

Client Active State : Active

Power Save : ON

Current Rate : m0 ss2

Supported Rates : 1.0,2.0,5.5,6.0,9.0,11.0,12.0,18.0,24.0,36.0,48.0,54.0

AAA QoS Rate Limit Parameters:

QoS Average Data Rate Upstream : 0 (kbps)

QoS Realtime Average Data Rate Upstream : 0 (kbps)

QoS Burst Data Rate Upstream : 0 (kbps)

QoS Realtime Burst Data Rate Upstream : 0 (kbps)

QoS Average Data Rate Downstream : 0 (kbps)

QoS Realtime Average Data Rate Downstream : 0 (kbps)

QoS Burst Data Rate Downstream : 0 (kbps)

QoS Realtime Burst Data Rate Downstream : 0 (kbps)

Mobility:

Move Count : 0

Mobility Role : Local

Mobility Roam Type : None

Mobility Complete Timestamp : 09/10/2025 21:41:11 UTC

Client Join Time:

Join Time Of Client : 09/10/2025 21:41:11 UTC

Client State Servers : None

Client ACLs : None

Policy Manager State: Run

Last Policy Manager State : Webauth Pending

Client Entry Create Time : 392 seconds

Policy Type : N/A

Encryption Cipher : None

Transition Disable Bitmap : 0x00

User Defined (Private) Network : Disabled

User Defined (Private) Network Drop Unicast : Disabled

Encrypted Traffic Analytics : No

Protected Management Frame - 802.11w : No

EAP Type : Not Applicable

VLAN Override after Webauth : No

VLAN : 2667

Multicast VLAN : 0

VRF Name : N/A

WiFi Direct Capabilities:

WiFi Direct Capable : No

Central NAT : DISABLED

Session Manager:

Point of Attachment : capwap_90400005

IIF ID : 0x90400005

Authorized : TRUE

Session timeout : 28800

Common Session ID: 044A10AC0000000F359351E3

Acct Session ID : 0x00000000

Auth Method Status List

Method : Web Auth

Webauth State : Authz

Webauth Method : Webauth

Local Policies:

Service Template : IP-Adm-V4-LOGOUT-ACL (priority 100)

URL Redirect ACL : IP-Adm-V4-LOGOUT-ACL

Service Template : wlan_svc_LWA_CentralSW_local (priority 254)

VLAN : 2667

Absolute-Timer : 28800

Server Policies:

Resultant Policies:

URL Redirect ACL : IP-Adm-V4-LOGOUT-ACL

VLAN Name : xxxxx

VLAN : 2667

Absolute-Timer : 28800

DNS Snooped IPv4 Addresses : None

DNS Snooped IPv6 Addresses : None

Client Capabilities

CF Pollable : Not implemented

CF Poll Request : Not implemented

Short Preamble : Not implemented

PBCC : Not implemented

Channel Agility : Not implemented

Listen Interval : 0

Fast BSS Transition Details :

Reassociation Timeout : 0

11v BSS Transition : Implemented

11v DMS Capable : No

QoS Map Capable : Yes

FlexConnect Data Switching : N/A

FlexConnect Dhcp Status : N/A

FlexConnect Authentication : N/A

Client Statistics:

Number of Bytes Received from Client : 111696

Number of Bytes Sent to Client : 62671

Number of Packets Received from Client : 529

Number of Packets Sent to Client : 268

Number of Data Retries : 136

Number of RTS Retries : 0

Number of Tx Total Dropped Packets : 1

Number of Duplicate Received Packets : 0

Number of Decrypt Failed Packets : 0

Number of Mic Failured Packets : 0

Number of Mic Missing Packets : 0

Number of Policy Errors : 0

Radio Signal Strength Indicator : -61 dBm

Signal to Noise Ratio : 4 dB

Fabric status : Disabled

Radio Measurement Enabled Capabilities

Capabilities: Link Measurement, Neighbor Report, Repeated Measurements, Passive Beacon Measurement, Active Beacon Measurement, Table Beacon Measurement, RM MIB

Client Scan Report Time : Timer not running

Client Scan Reports

Assisted Roaming Neighbor List

Nearby AP Statistics:

EoGRE : Pending Classification

Max Client Protocol Capability: Wi-Fi6 (802.11ax)

WiFi to Cellular Steering : Not implemented

Cellular Capability : N/A

Advanced Scheduling Requests Details:

Apple Specific Requests(ASR) Capabilities/Statistics:

Regular ASR support: DISABLED

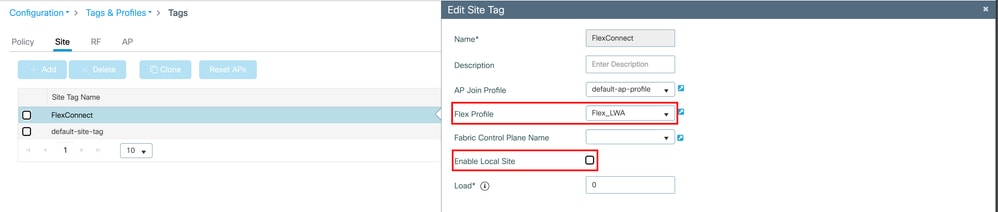

Lokale webverificatie voor lokale FlexConnect-switching

Voor dit scenario wordt ervan uitgegaan dat het toegangspunt zich in de FlexConnect-modus bevindt. Als een toegangspunt zich in de FlexConnect-modus bevindt, hebt u een Flex-profiel nodig dat is gekoppeld aan de SiteTag, waarbij het selectievakje Lokale site inschakelen is uitgeschakeld. Deze sitetag gebruikt de standaard-ap-join en een aangepaste flexprofielnaam Flex_LWA:

Een beleidstag aan een toegangspunt toewijzen

Navigeer naar Configuratie > Draadloos > Toegangspunten, selecteer het toegangspunt en op het tabblad Algemeen staan rechts de tags die door het toegangspunt worden gebruikt.

Waarschuwing: als u de tags wijzigt, wordt de verbinding met de WLC verbroken.

Het beleidsprofiel dat aan het WLAN is gekoppeld, is Lokale switching

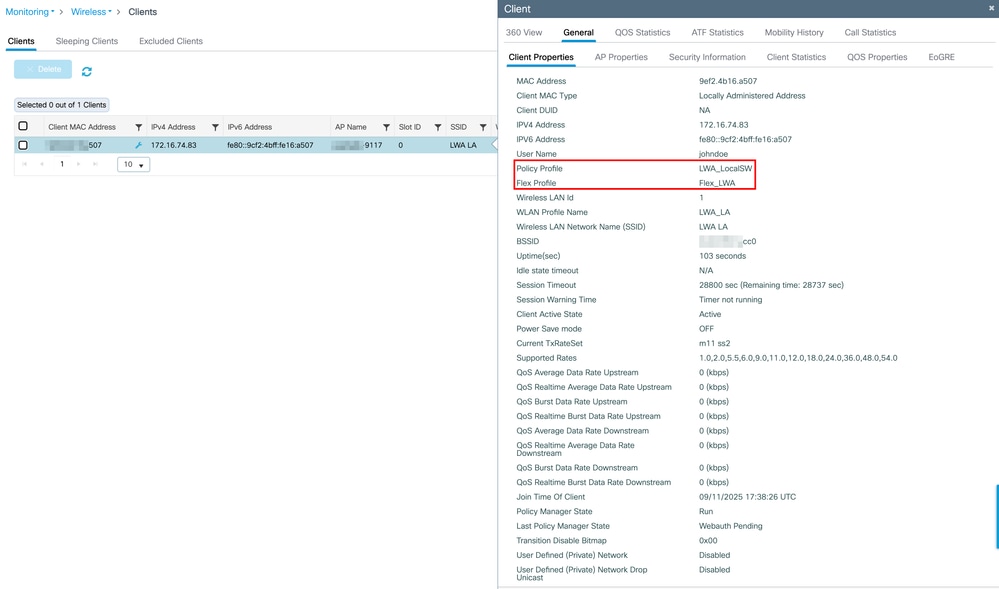

Verifiëren

9800WLC>enable

9800WLC#show wireless client summary

Number of Clients: 1

MAC Address AP Name Type ID State Protocol Method Role

-----------------------------------------------------------------------------------------------

9ef2.4b16.a507 xxxxx-9117 WLAN 1 Run 11ax(2.4) Web Auth Local

9800WLC#show wireless client mac-addressdetail

Client MAC Address :

Client MAC Type : Locally Administered Address

Client DUID: NA

Client IPv4 Address : 172.16.74.83

Client IPv6 Addresses : fe80::9cf2:4bff:fe16:a507

Client Username : johndoe

AP MAC Address : xxxx.xxxx.xcc0

AP Name: xxxxxx-9117

AP slot : 0

Client State : Associated

Policy Profile : LWA_LocalSW

Flex Profile : Flex_LWA

Wireless LAN Id: 1

WLAN Profile Name: LWA_LA

Wireless LAN Network Name (SSID): LWA LA

BSSID : 0cd0.f897.acc0

Connected For : 315 seconds

Protocol : 802.11ax - 2.4 GHz

Channel : 6

Client IIF-ID : 0xa0000004

Association Id : 1

Authentication Algorithm : Open System

Idle state timeout : N/A

Session Timeout : 28800 sec (Remaining time: 28525 sec)

Session Warning Time : Timer not running

Input Policy Name : None

Input Policy State : None

Input Policy Source : None

Output Policy Name : None

Output Policy State : None

Output Policy Source : None

WMM Support : Enabled

U-APSD Support : Disabled

Fastlane Support : Disabled

Client Active State : Active

Power Save : ON

Current Rate : m11 ss2

Supported Rates : 1.0,2.0,5.5,6.0,9.0,11.0,12.0,18.0,24.0,36.0,48.0,54.0

AAA QoS Rate Limit Parameters:

QoS Average Data Rate Upstream : 0 (kbps)

QoS Realtime Average Data Rate Upstream : 0 (kbps)

QoS Burst Data Rate Upstream : 0 (kbps)

QoS Realtime Burst Data Rate Upstream : 0 (kbps)

QoS Average Data Rate Downstream : 0 (kbps)

QoS Realtime Average Data Rate Downstream : 0 (kbps)

QoS Burst Data Rate Downstream : 0 (kbps)

QoS Realtime Burst Data Rate Downstream : 0 (kbps)

Mobility:

Move Count : 0

Mobility Role : Local

Mobility Roam Type : None

Mobility Complete Timestamp : 09/11/2025 17:38:26 UTC

Client Join Time:

Join Time Of Client : 09/11/2025 17:38:26 UTC

Client State Servers : None

Client ACLs : None

Policy Manager State: Run

Last Policy Manager State : Webauth Pending

Client Entry Create Time : 315 seconds

Policy Type : N/A

Encryption Cipher : None

Transition Disable Bitmap : 0x00

User Defined (Private) Network : Disabled

User Defined (Private) Network Drop Unicast : Disabled

Encrypted Traffic Analytics : No

Protected Management Frame - 802.11w : No

EAP Type : Not Applicable

VLAN Override after Webauth : No

VLAN : 2667

Multicast VLAN : 0

VRF Name : N/A

WiFi Direct Capabilities:

WiFi Direct Capable : No

Central NAT : DISABLED

Session Manager:

Point of Attachment : capwap_90400005

IIF ID : 0x90400005

Authorized : TRUE

Session timeout : 28800

Common Session ID: 044A10AC0000002A39DB6F52

Acct Session ID : 0x00000000

Auth Method Status List

Method : Web Auth

Webauth State : Authz

Webauth Method : Webauth

Local Policies:

Service Template : IP-Adm-V4-LOGOUT-ACL (priority 100)

URL Redirect ACL : IP-Adm-V4-LOGOUT-ACL

Service Template : wlan_svc_LWA_LocalSW (priority 254)

VLAN : 2667

Absolute-Timer : 28800

Server Policies:

Resultant Policies:

URL Redirect ACL : IP-Adm-V4-LOGOUT-ACL

VLAN Name : xxxxx

VLAN : 2667

Absolute-Timer : 28800

DNS Snooped IPv4 Addresses : None

DNS Snooped IPv6 Addresses : None

Client Capabilities

CF Pollable : Not implemented

CF Poll Request : Not implemented

Short Preamble : Not implemented

PBCC : Not implemented

Channel Agility : Not implemented

Listen Interval : 0

Fast BSS Transition Details :

Reassociation Timeout : 0

11v BSS Transition : Implemented

11v DMS Capable : No

QoS Map Capable : Yes

FlexConnect Data Switching : Local

FlexConnect Dhcp Status : Central

FlexConnect Authentication : Central

Client Statistics:

Number of Bytes Received from Client : 295564

Number of Bytes Sent to Client : 90146

Number of Packets Received from Client : 1890

Number of Packets Sent to Client : 351

Number of Data Retries : 96

Number of RTS Retries : 0

Number of Tx Total Dropped Packets : 0

Number of Duplicate Received Packets : 0

Number of Decrypt Failed Packets : 0

Number of Mic Failured Packets : 0

Number of Mic Missing Packets : 0

Number of Policy Errors : 0

Radio Signal Strength Indicator : -34 dBm

Signal to Noise Ratio : 31 dB

Fabric status : Disabled

Radio Measurement Enabled Capabilities

Capabilities: Link Measurement, Neighbor Report, Repeated Measurements, Passive Beacon Measurement, Active Beacon Measurement, Table Beacon Measurement, RM MIB

Client Scan Report Time : Timer not running

Client Scan Reports

Assisted Roaming Neighbor List

Nearby AP Statistics:

EoGRE : Pending Classification

Max Client Protocol Capability: Wi-Fi6 (802.11ax)

WiFi to Cellular Steering : Not implemented

Cellular Capability : N/A

Advanced Scheduling Requests Details:

Apple Specific Requests(ASR) Capabilities/Statistics:

Regular ASR support: DISABLED

Problemen oplossen

De status "Web Auth Pending" geeft aan dat de client is gekoppeld aan het toegangspunt, maar dat het webverificatieproces nog niet is voltooid. Tijdens deze status onderschept de controller het HTTP-verkeer van de client en leidt het door naar een webverificatieportaal voor gebruikersaanmelding of acceptatie van voorwaarden. De client blijft in deze status totdat de webverificatie is voltooid, waarna de status van de clientbeleidsmanager wordt gewijzigd in "Uitvoeren" en volledige netwerktoegang wordt verleend.

Om de stroom van de clientverbinding visueel te bekijken, controleert u LWA Flow van Configure Local Web Authentication with External Authentication (Lokale webverificatie configureren met externe verificatie).

De fasen die de klant ondergaat vanuit het perspectief van de klant worden weergegeven in Problemen oplossen met veelvoorkomende problemen met LWA op 9800 WLC's.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

3.0 |

22-Sep-2025

|

Eerste versie, herstelde de authenticatie naar titel en verkortte deze door de laatste 3 woorden te verwijderen. |

1.0 |

17-Sep-2025

|

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Juan Pablo Valverde Lopeztechnisch adviseur

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback