EAP-TLS configureren op 9800 WLC met ISE Internal CA

Inleiding

In dit document wordt EAP-TLS-verificatie beschreven met behulp van de engine Certificaatautoriteit van identiteitsservices om gebruikers te verifiëren.

Voorwaarden

Vereisten

Er zijn geen specifieke vereisten van toepassing op dit document.

Gebruikte componenten

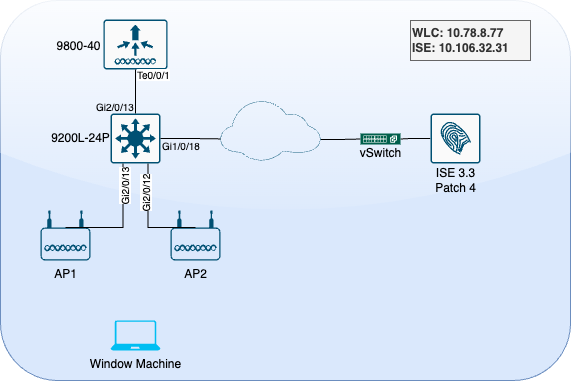

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Draadloze controller: C9800-40-K9 met 17.09.04a

- Cisco ISE: uitvoering van versie 3 Patch 4

- AP Model: C9130AXI-D

- Switch: 9200-L-24P

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

De meeste organisaties hebben hun eigen CA die certificaten uitgeeft aan eindgebruikers voor EAP-TLS-verificatie. ISE bevat een ingebouwde certificeringsinstantie die kan worden gebruikt om certificaten te genereren voor gebruikers die kunnen worden gebruikt in EAP-TLS-verificatie. In scenario's waarin het gebruik van een volwaardige CA niet haalbaar is, wordt het gebruik van de ISE CA voor gebruikersverificatie voordelig.

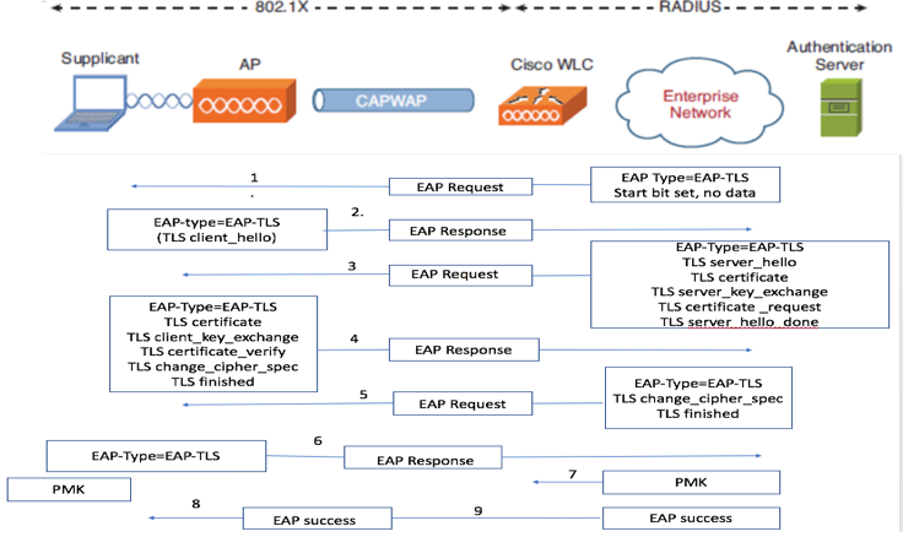

In dit document worden de configuratiestappen beschreven die nodig zijn om de ISE CA effectief te gebruiken voor de verificatie van draadloze gebruikers. EAP-TLS-verificatiestroom

EAP-TLS-verificatiestroom

EAP-TLS-verificatiestroom

EAP-TLS-verificatiestroom

Stappen in de EAP-TLS-stroom

- De draadloze client wordt gekoppeld aan het toegangspunt (AP).

- In dit stadium staat het toegangspunt geen gegevensoverdracht toe en stuurt het een authenticatieverzoek.

- De klant, die optreedt als de aanvrager, reageert met een EAP-Response Identity.

- De Wireless LAN Controller (WLC) stuurt de gebruikers-ID door naar de verificatieserver.

- De RADIUS-server reageert op de client met een EAP-TLS-startpakket.

- De EAP-TLS-conversatie begint vanaf dit punt.

- De client verzendt een EAP-Response-bericht terug naar de verificatieserver, inclusief een client_hello-handshake-bericht met een cijfer dat is ingesteld op NULL.

- De verificatieserver reageert met een Access-Challenge-pakket met:

TLS server_hello

Handshake message

Certificate

Server_key_exchange

Certificate request

Server_hello_done

9. De client antwoordt met een EAP-Response-bericht dat het volgende bevat:

Certificate (for server validation)

Client_key_exchange

Certificate_verify (to verify server trust)

Change_cipher_spec

TLS finished

10. Na succesvolle clientverificatie verzendt de RADIUS-server een Access-Challenge met daarin:

Change_cipher_spec

Handshake finished message

11. De client verifieert de hash om de RADIUS-server te verifiëren.

12. Een nieuwe coderingssleutel wordt dynamisch afgeleid van het geheim tijdens de TLS-handshake.

13. Er wordt een EAP-succesbericht verzonden van de server naar de verificator en vervolgens naar de aanvrager.

14. De draadloze client met EAP-TLS kan nu toegang krijgen tot het draadloze netwerk.

Configureren

Netwerkdiagram

LAB-topologie

LAB-topologie

Configuraties

In deze sectie configureert u twee componenten: ISE en 9800 WLC.

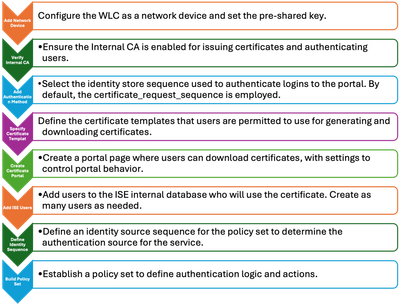

ISE-configuratie

Hier zijn de configuratiestappen voor de ISE-server. Elke stap gaat vergezeld van screenshots in deze sectie om visuele begeleiding te bieden.

Configuratiestappen ISE-server

Configuratiestappen ISE-server

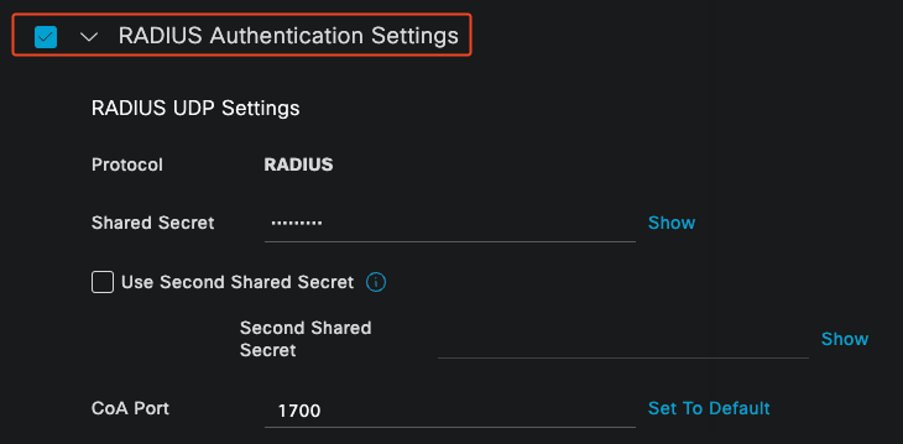

Een netwerkapparaat toevoegen

Gebruik de volgende instructies om de Wireless LAN Controller (WLC) als netwerkapparaat toe te voegen:

- Ga naar Beheer > Netwerkbronnen > Netwerkapparaten.

- Klik op het pictogram +Toevoegen om het toevoegen van de WLC te starten.

- Zorg ervoor dat de vooraf gedeelde sleutel overeenkomt met zowel de WLC- als de ISE-server om een goede communicatie mogelijk te maken.

- Zodra alle gegevens correct zijn ingevoerd, klikt u linksonder op Verzenden om de configuratie op te slaan

Een netwerkapparaat toevoegen

Een netwerkapparaat toevoegen

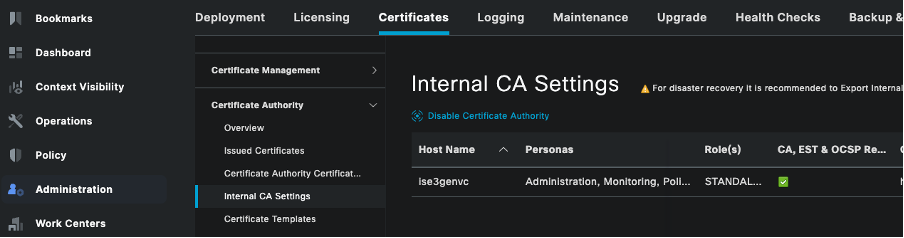

Interne certificeringsinstantie verifiëren

Voer de volgende stappen uit om de instellingen van de Internal Certificate Authority (CA) te controleren:

- Ga naar Beheer > Systeem > Certificaten > Certificaatautoriteit > Interne CA-instellingen.

- Zorg ervoor dat de CA-kolom is ingeschakeld om te bevestigen dat de interne CA actief is.

Interne certificeringsinstantie verifiëren

Interne certificeringsinstantie verifiëren

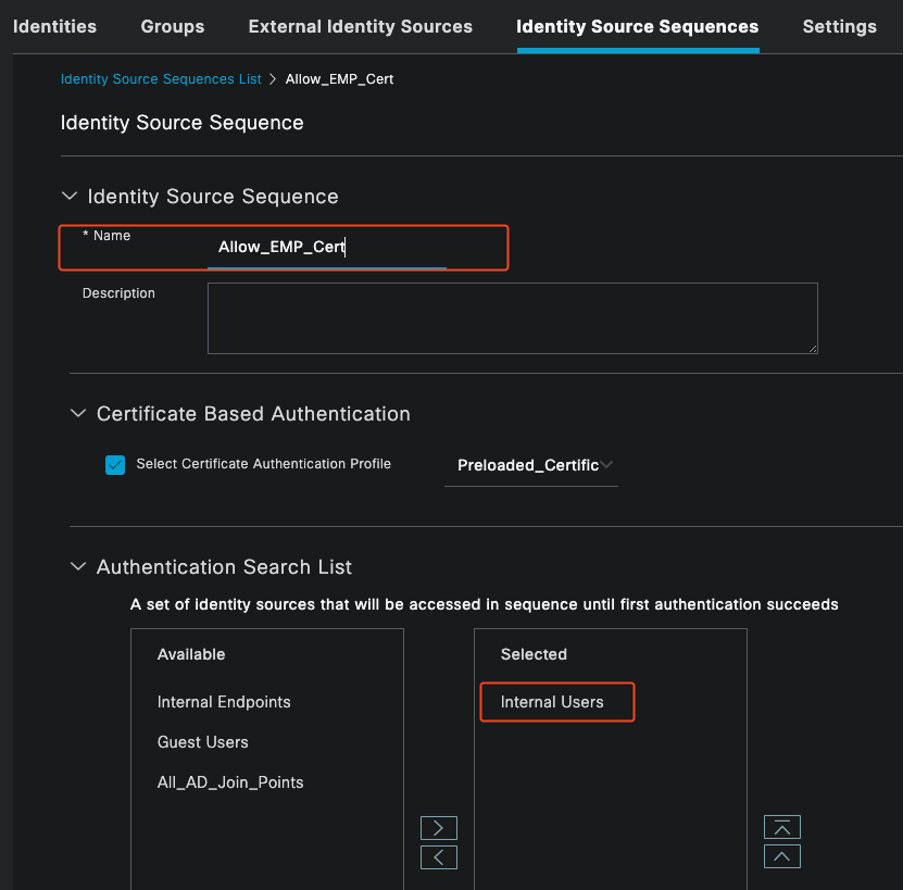

Authenticatiemethode toevoegen

Navigeer naar Beheer > Identiteitsbeheer > Identiteitsbronsequenties. Voeg een aangepaste identiteitsreeks toe om de aanmeldingsbron van het portaal te beheren.

authenticatiemethode

authenticatiemethode

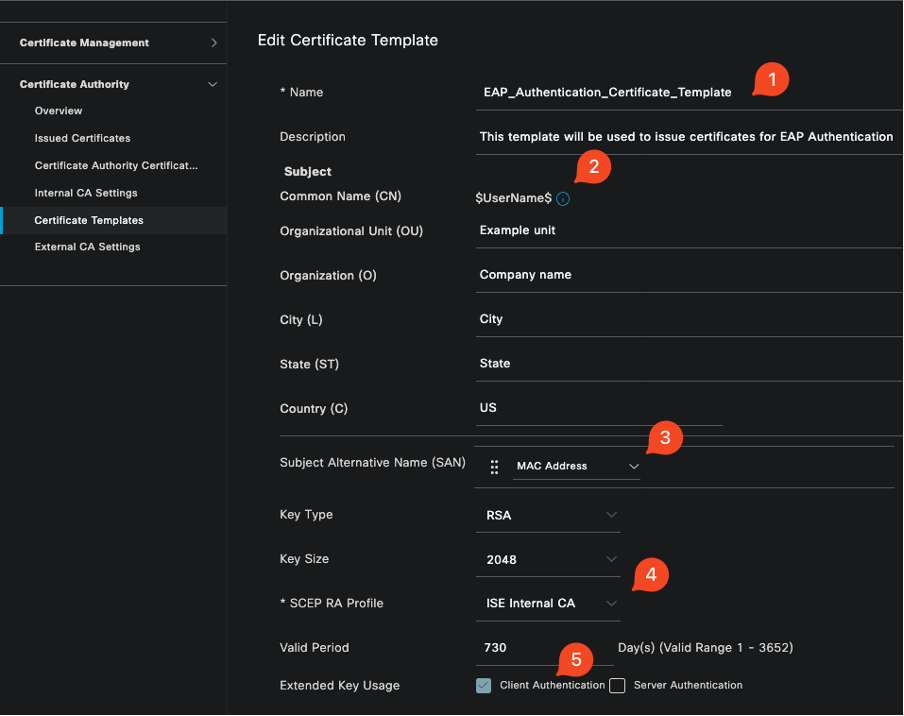

Certificaatsjabloon opgeven

Voer de volgende stappen uit om een certificaatsjabloon op te geven:

Stap 1. Navigeer naar Beheer > Systeem > Certificaten > Certificaatautoriteit > Certificaatsjablonen.

Stap 2. Klik op het pictogram +Toevoegen om een nieuwe certificaatsjabloon te maken:

2.1 Geef een unieke naam op die lokaal is voor de ISE-server voor de sjabloon.

2.2 Zorg ervoor dat de Common Name (CN) is ingesteld op $UserName$.

2.3 Controleer of de alternatieve naam van het onderwerp (SAN) is toegewezen aan het MAC-adres.

2.4 Stel het SCEP RA-profiel in op ISE Internal CA.

2.5 Schakel in het gedeelte Uitgebreid sleutelgebruik de verificatie van de client in.

Certificaatsjabloon

Certificaatsjabloon

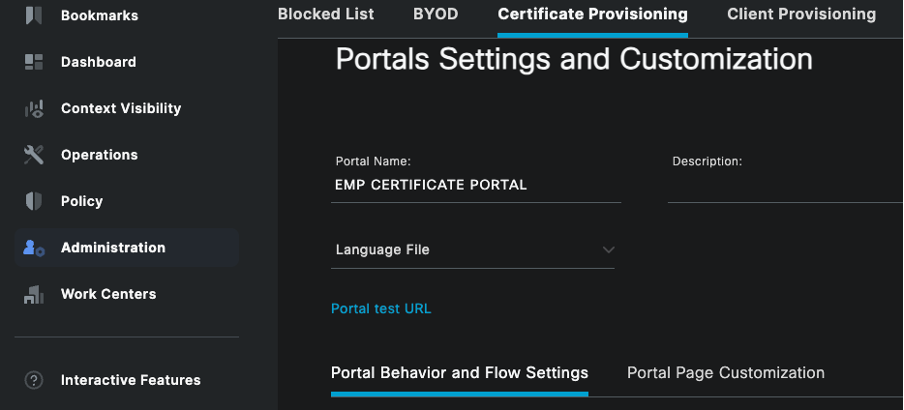

Certificaatportal maken

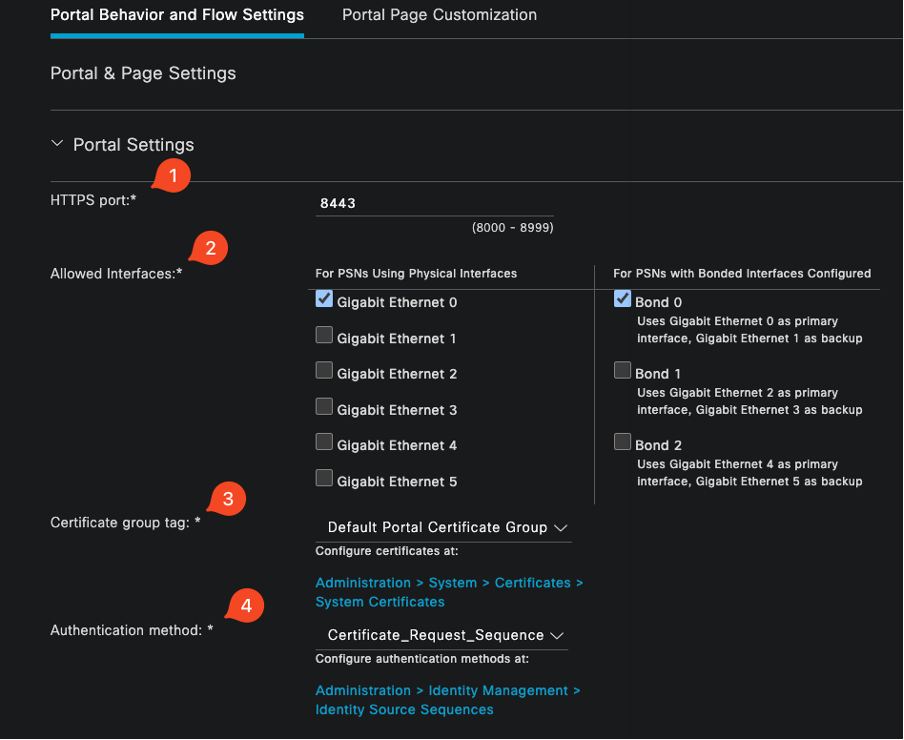

Voer de volgende stappen uit om een certificaatportal voor het genereren van clientcertificaten te maken:

Stap 1. Navigeer naar Beheer > Apparaatportaalbeheer > Certificaatprovisioning.

Stap 2. Klik op Aanmaken om een nieuwe portaalpagina in te stellen.

Stap 3. Geef een unieke naam voor het portaal om het gemakkelijk te identificeren.

3.1. Kies het poortnummer waarop het portaal moet werken; stel dit in op 8443.

3.2. Geef de interfaces op waarop ISE naar dit portaal luistert.

3.3. Selecteer de certificaatgroeptag als de standaardcertificaatgroep van het portaal.

3.4. Selecteer de verificatiemethode, die de identiteitsopslagsequentie aangeeft die wordt gebruikt om de aanmelding bij dit portaal te verifiëren.

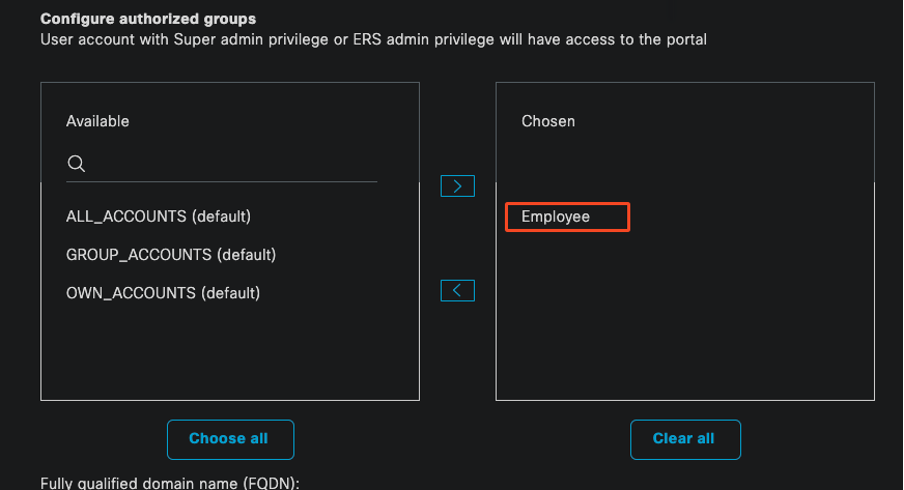

3.5. Voeg de geautoriseerde groepen toe waarvan de leden toegang hebben tot het portaal. Selecteer bijvoorbeeld de gebruikersgroep Medewerker als uw gebruikers tot deze groep behoren.

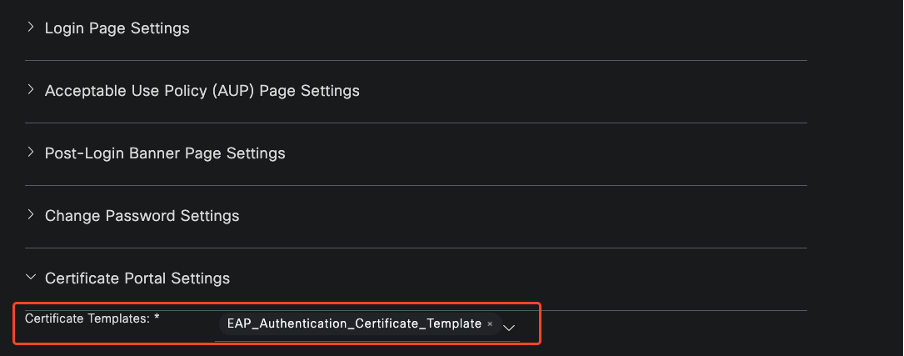

3.6. Definieer de certificaatsjablonen die zijn toegestaan onder de instellingen voor certificaatprovisioning.

Configuratie van certificaatportal

Configuratie van certificaatportal

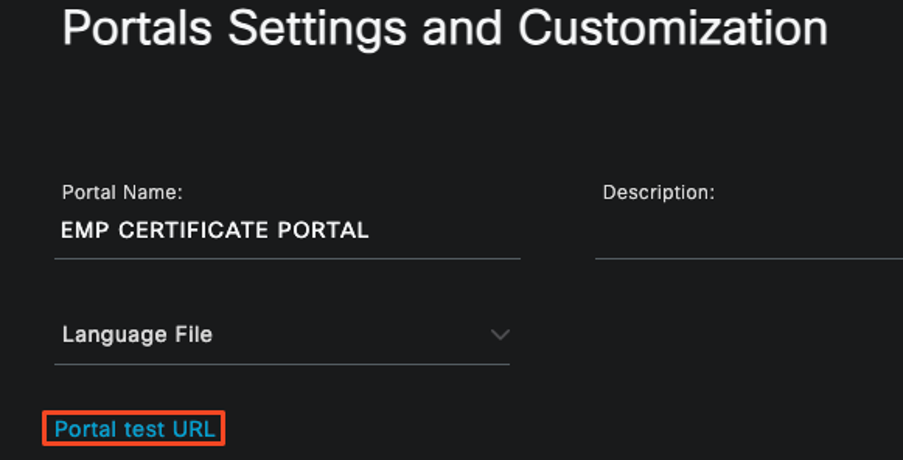

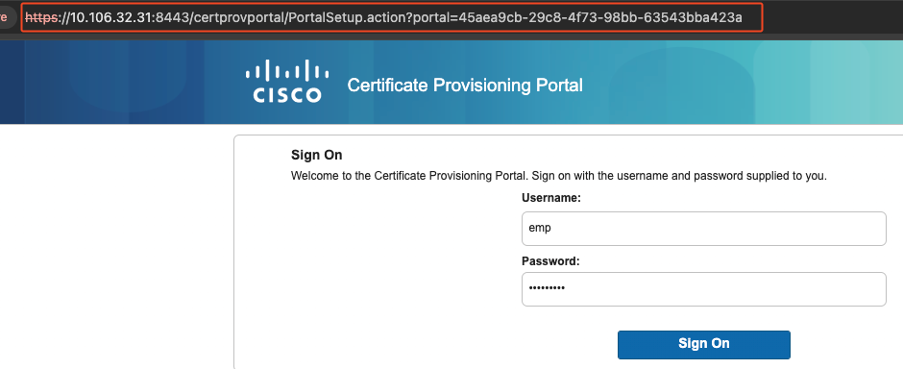

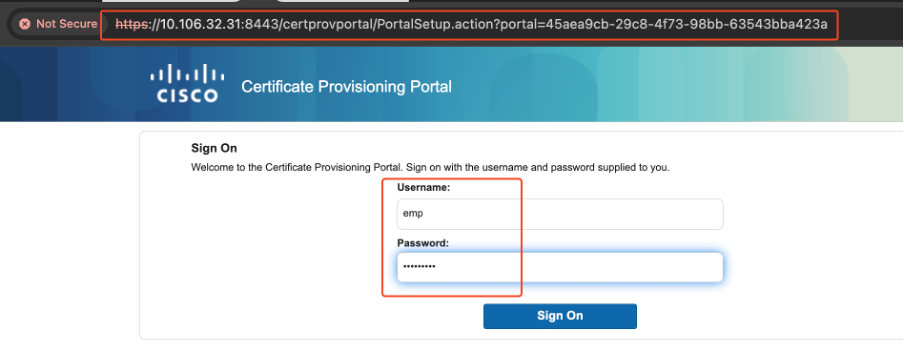

Nadat deze installatie is voltooid, kunt u het portaal testen door op de URL voor de portale test te klikken. Met deze actie wordt de portaalpagina geopend.

URL van testportal

URL van testportal

Portaalpagina

Portaalpagina

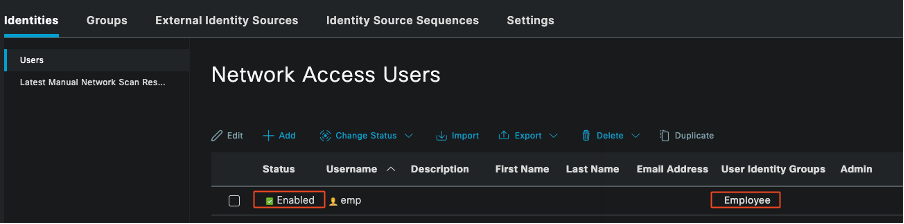

Interne gebruiker toevoegen

Voer de volgende stappen uit om een gebruiker te maken voor verificatie via het certificaatportaal:

- Navigeer naar Beheer > Identiteitsbeheer > Identiteiten > Gebruikers.

- Klik op de optie om een gebruiker aan het systeem toe te voegen.

- Selecteer de gebruikersidentiteitsgroepen waartoe de gebruiker behoort. Wijs de gebruiker bijvoorbeeld toe aan de groep Medewerkers.

Interne gebruiker toevoegen

Interne gebruiker toevoegen

ISE Certificate Provisioning Portal en RADIUS-beleidsconfiguratie

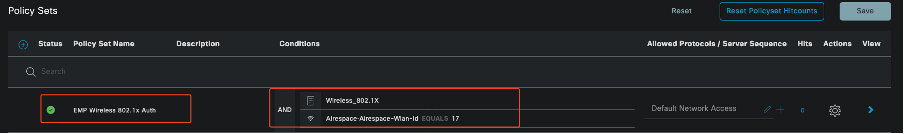

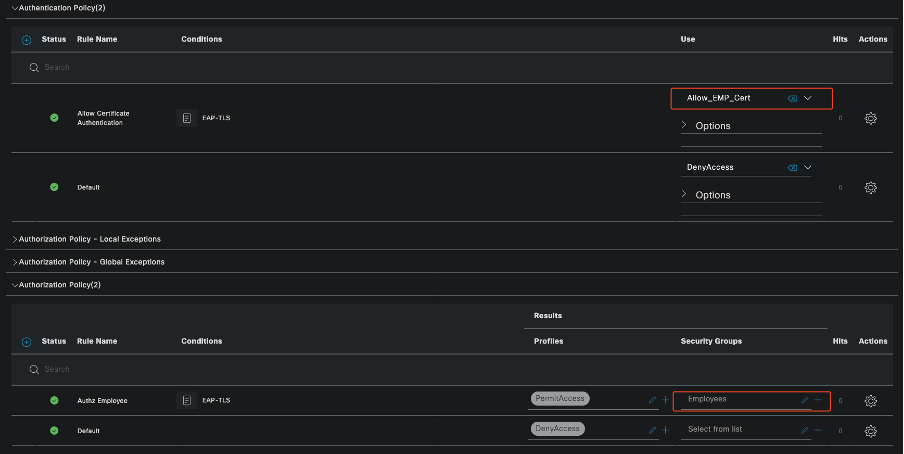

In het vorige deel werd de opzet van het ISE-portaal voor de levering van certificaten behandeld. Nu configureert u de beleidssets ISE RADIUS om gebruikersverificatie toe te staan.

- Beleidssets ISE RADIUS configureren.

- Navigeer naar Beleid > Beleidsreeksen.

- Klik op het plusteken (+) om een nieuwe beleidsset te maken.

In dit voorbeeld stelt u een eenvoudige beleidsset in die is ontworpen om gebruikers te verifiëren met behulp van hun certificaten.

beleidsbepaling

beleidsbepaling

Beleidsset waarin het verificatie- en autorisatiebeleid wordt weergegeven

Beleidsset waarin het verificatie- en autorisatiebeleid wordt weergegeven

9800 WLC-configuratie

Hier zijn de configuratiestappen voor de 9800 WLC. Elke stap gaat vergezeld van screenshots in deze sectie om visuele begeleiding te bieden.

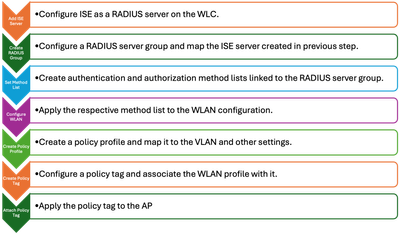

Stappen voor WLC-configuratie

Stappen voor WLC-configuratie

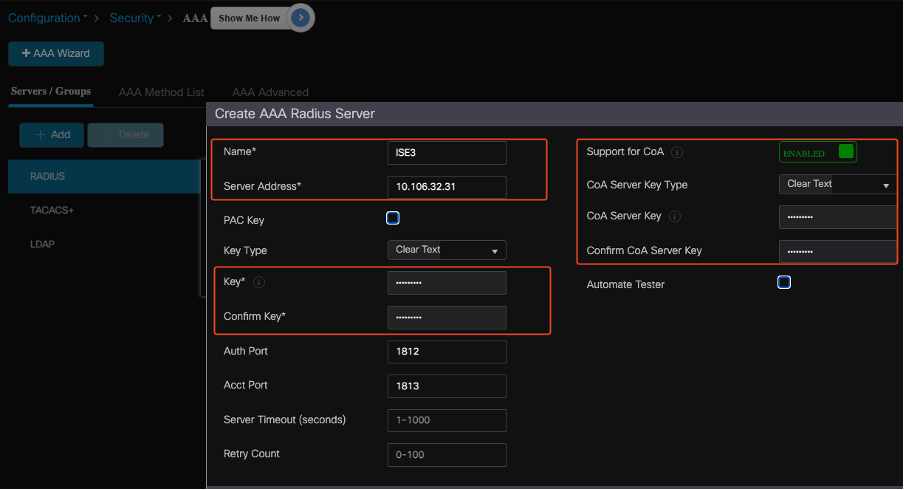

ISE-server toevoegen aan 9800 WLC

- Voer de volgende stappen uit om de ISE-server te integreren met de 9800 Wireless LAN Controller (WLC):

- Navigeer naar Configuratie > Beveiliging > AAA.

- Klik op de knop Toevoegen om de ISE-server in de WLC-configuratie op te nemen.

ISE-server toevoegen in de WLC

ISE-server toevoegen in de WLC

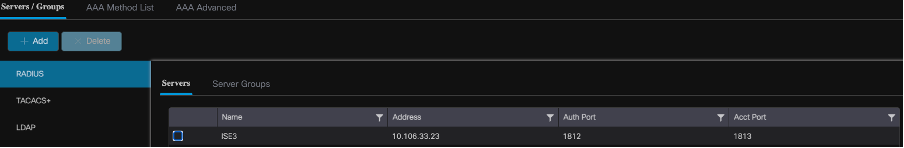

Zodra de server is toegevoegd, wordt deze weergegeven in de lijst met servers.

Radius-servers weergeven

Radius-servers weergeven

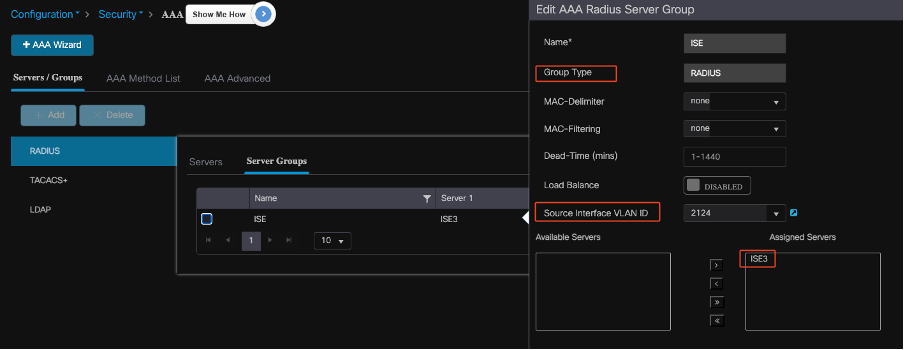

Servergroep toevoegen op 9800 WLC

Voer de volgende stappen uit om een servergroep toe te voegen aan de 9800 Wireless LAN Controller:

- Navigeer naar Configuratie > Beveiliging > AAA.

- Klik op het tabblad Servergroep en klik vervolgens op Toevoegen om een nieuwe servergroep te maken.

ISE-servers toewijzen aan een Radius-servergroep

ISE-servers toewijzen aan een Radius-servergroep

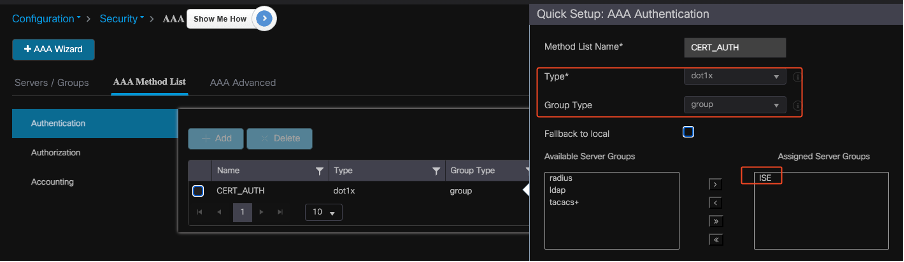

AAA-methodenlijst configureren op 9800 WLC

Nadat u de servergroep hebt gemaakt, configureert u de lijst met verificatiemethoden met de volgende stappen:

- Ga naar Configuratie > Beveiliging > AAA > Methodenlijst AAA.

- Voeg op het tabblad Verificatie een nieuwe lijst met verificatiemethoden toe.

- Stel het type in op punt1x.

- Selecteer groep als groepstype.

- Neem de ISE-servergroepen op die u eerder hebt gemaakt als de servergroepen.

Verificatiemethodenlijsten maken

Verificatiemethodenlijsten maken

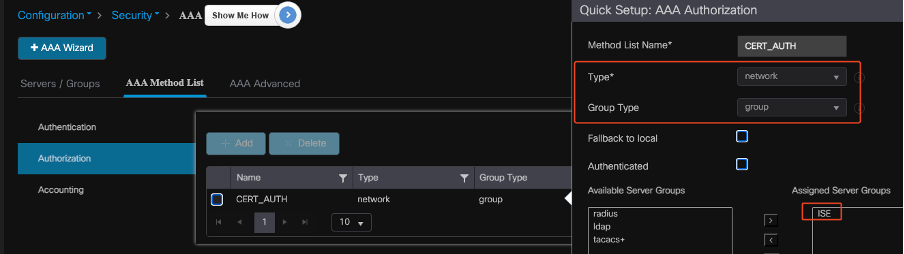

Lijst met autorisatiemethoden configureren op 9800 WLC

Voer de volgende stappen uit om de lijst met autorisatiemethoden in te stellen:

- Navigeer naar het tabblad Autorisatie in de sectie AAA-methodenlijst.

- Klik op Toevoegen om een lijst met nieuwe autorisatiemethoden te maken.

- Kies het netwerk als type.

- Selecteer groep als groepstype.

- Neem de ISE-servergroep op als de servergroep.

Lijst met autorisatiemethoden toevoegen

Lijst met autorisatiemethoden toevoegen

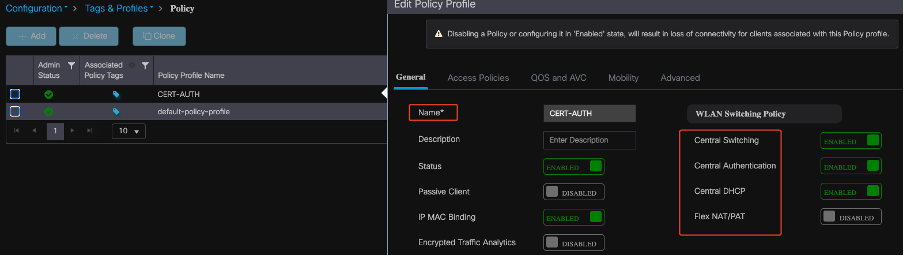

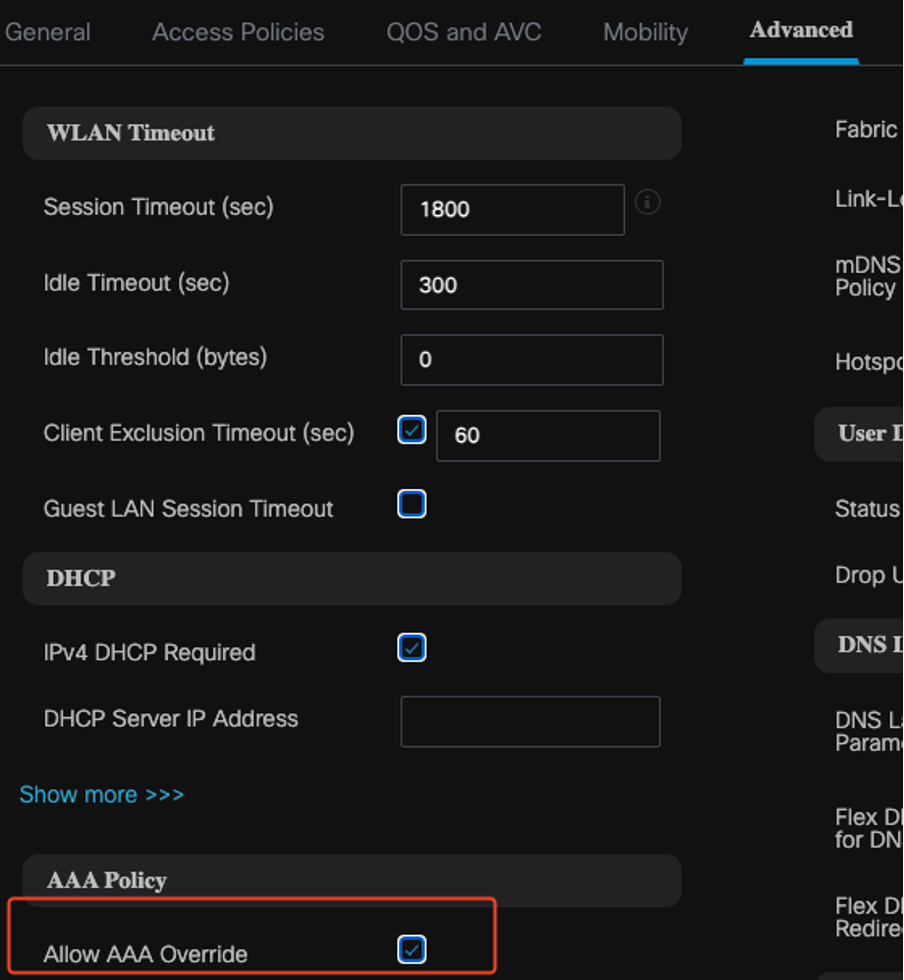

Een beleidsprofiel maken op 9800 WLC

Als de configuratie van de RADIUS-groep is voltooid, gaat u verder met het maken van een beleidsprofiel:

- Navigeer naar Configuratie > Tags en profielen > Beleid.

- Klik op Toevoegen om een nieuw beleidsprofiel te maken.

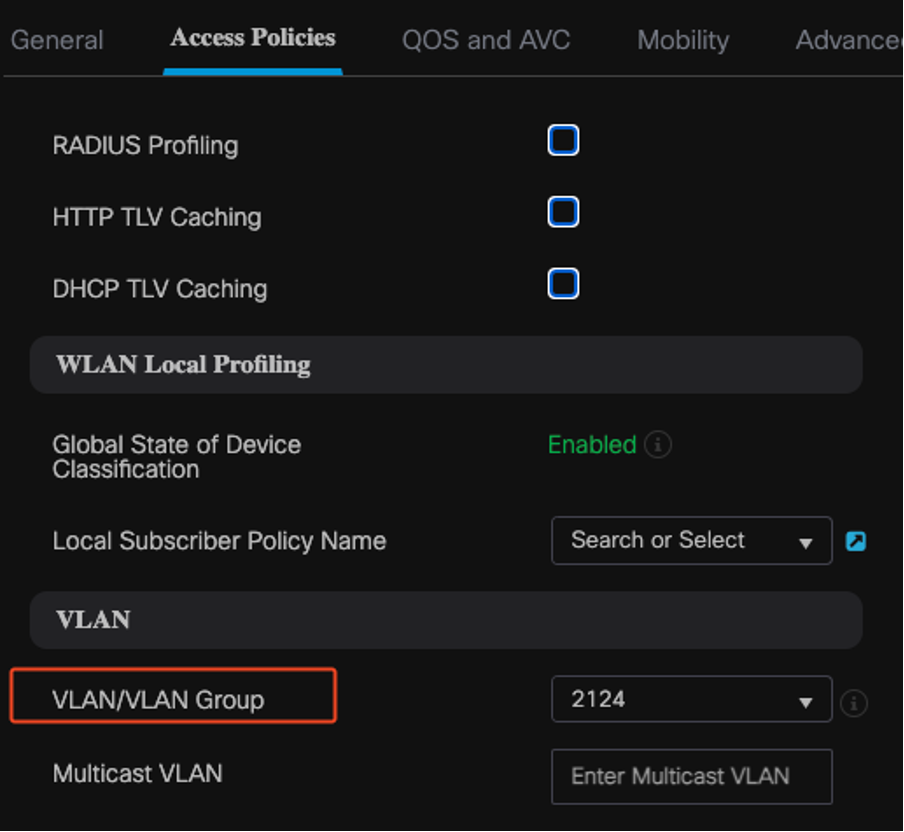

- Kies de juiste parameters voor uw beleidsprofiel. In dit voorbeeld staat alles centraal en wordt LAB VLAN gebruikt als client VLAN.

Beleidsprofiel configureren

Beleidsprofiel configureren

Toewijzing van VLAN naar beleid

Toewijzing van VLAN naar beleid

Zorg er bij het configureren van RADIUS-autorisatie voor dat de optie AAA Override is ingeschakeld op het tabblad Geavanceerd van de instellingen voor het beleidsprofiel. Met deze instelling kan de draadloze LAN-controller op RADIUS gebaseerde machtigingsbeleidslijnen toepassen op gebruikers en apparaten.

AAA-overschrijving

AAA-overschrijving

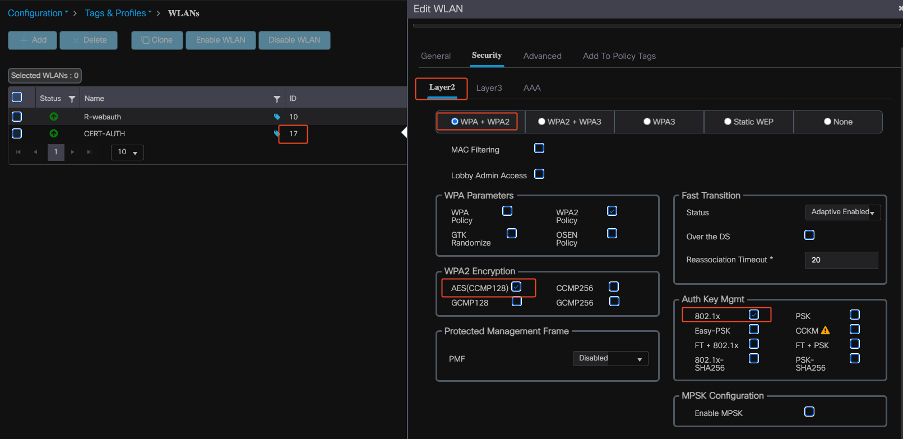

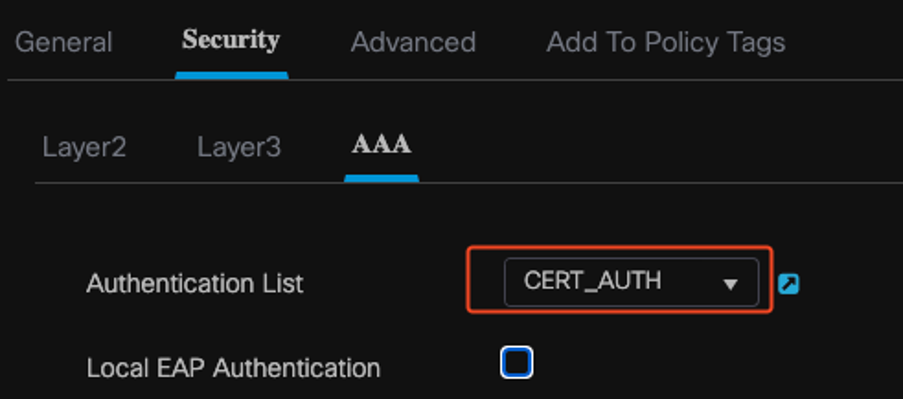

Een WLAN maken op 9800 WLC

Ga als volgt te werk om een nieuw WLAN met 802.1x-verificatie in te stellen:

- Navigeer naar Configuratie > Tags en profielen > WLAN's.

- Klik op Toevoegen om een nieuw WLAN te maken.

- Selecteer de Layer 2-verificatieinstellingen en schakel 802.1x-verificatie in.

Configuratie WLAN-profiel

Configuratie WLAN-profiel

WLAN-profiel naar methodenlijsttoewijzing

WLAN-profiel naar methodenlijsttoewijzing

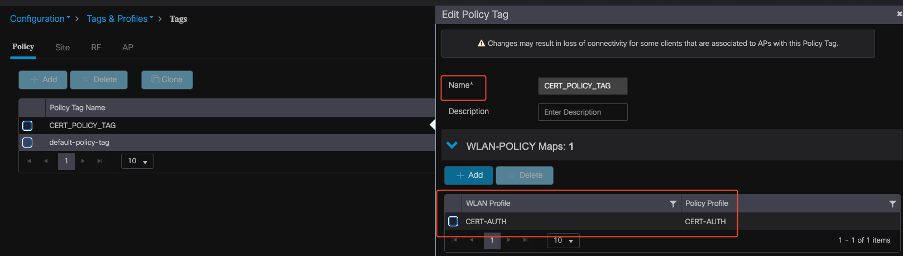

WLAN-kaart met beleidsprofiel op 9800 WLC

Ga als volgt te werk om uw WLAN te koppelen aan een beleidsprofiel:

- Navigeer naar Configuratie > Tags en profielen > Tags.

- Klik op Toevoegen om een nieuwe tag toe te voegen.

- In het gedeelte WLAN-BELEID koppelt u het nieuw gemaakte WLAN aan het juiste beleidsprofiel.

Beleidstag-configuratie

Beleidstag-configuratie

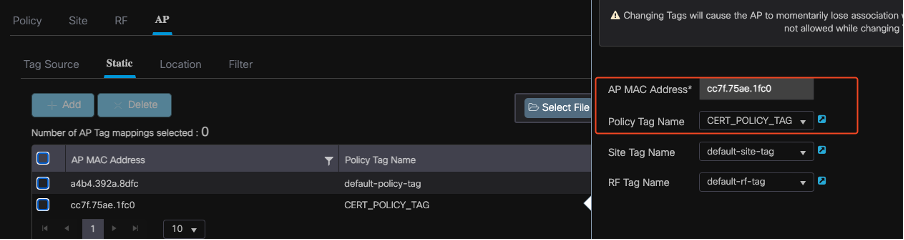

Beleidstag toewijzen aan toegangspunt op 9800 WLC

Voer de volgende stappen uit om de beleidstag aan een toegangspunt (AP) toe te wijzen:

- Navigeer naar Configuratie > Tags en profielen > Tags > AP.

- Navigeer naar de statische sectie in de AP-configuratie.

- Klik op het specifieke toegangspunt dat u wilt configureren.

- Wijs de door u gemaakte tag policy toe aan het geselecteerde toegangspunt.

AP TAG-toewijzing

AP TAG-toewijzing

Configuratie van de WLC uitvoeren na voltooiing van de installatie

aaa group server radius ISE

server name ISE3

ip radius source-interface Vlan2124

aaa authentication dot1x CERT_AUTH group ISE

aaa authorization network CERT_AUTH group ISE

aaa server radius dynamic-author

client 10.106.32.31 server-key Cisco!123

!

wireless profile policy CERT-AUTH

aaa-override

ipv4 dhcp required

vlan 2124

no shutdown

wlan CERT-AUTH policy CERT-AUTH

wlan CERT-AUTH 17 CERT-AUTH

security dot1x authentication-list CERT_AUTH

no shutdown

!

wireless tag policy CERT_POLICY_TAG

wlan CERT-AUTH policy CERT-AUTH

Certificaat maken en downloaden voor de gebruiker

Als u een certificaat voor een gebruiker wilt maken en downloaden, bladert u door de volgende stappen:

1. Laat de gebruiker zich aanmelden bij het certificaatportaal dat eerder is ingesteld.

Toegang tot certificaatportal

Toegang tot certificaatportal

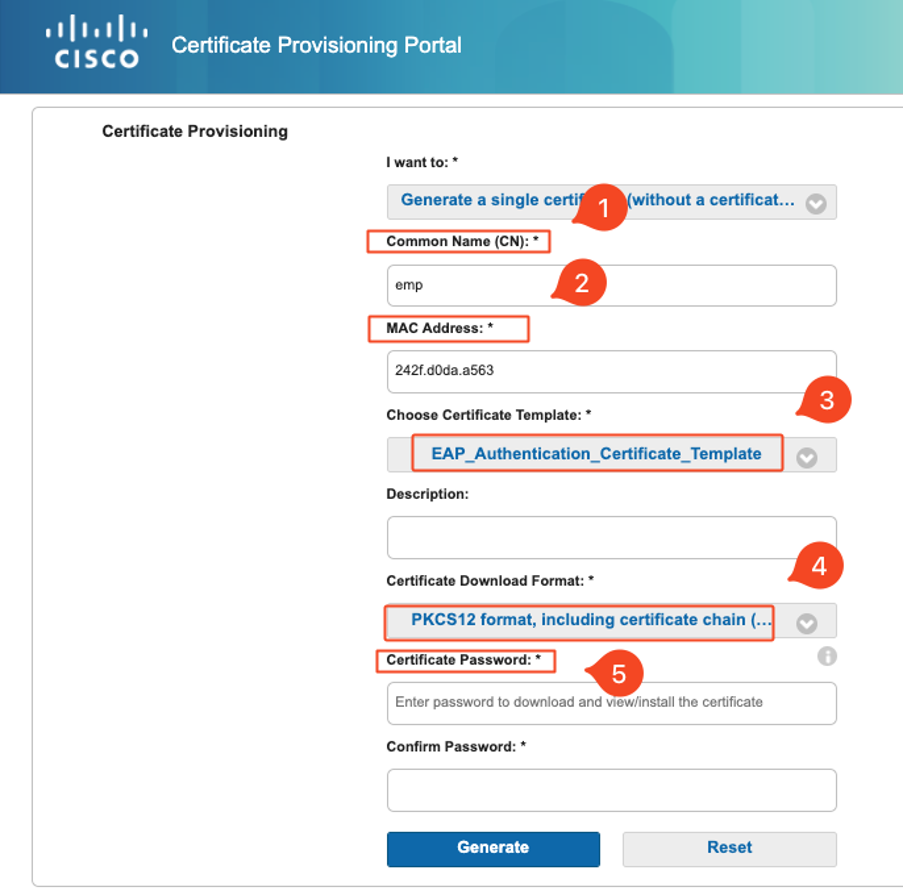

2. Accepteer het Acceptable Use Policy (AUP). De ISE presenteert vervolgens een pagina voor het genereren van certificaten.

3. Selecteer Eén certificaat genereren (zonder verzoek om ondertekening van een certificaat).

generatiecertificaat

generatiecertificaat

Als u een certificaat wilt genereren via het Certificaatprovisioningportaal, moet u ervoor zorgen dat deze verplichte velden worden ingevuld:

- CN: De verificatieserver gebruikt de waarde die wordt weergegeven in het veld Algemene naam in het clientcertificaat om een gebruiker te verifiëren. Voer in het veld Gemeenschappelijke naam de gebruikersnaam in (waarmee u zich hebt aangemeld bij het Certificate Provisioning Portal).

- MAC-adres: Subject Alternative Names (SAN) is een X.509-extensie waarmee verschillende waarden kunnen worden gekoppeld aan een beveiligingscertificaat. Cisco ISE, Release 2.0 ondersteunt alleen MAC-adres. In het veld SAN/MAC-adres.

- Certificaatsjabloon: De certificaatsjabloon definieert een reeks velden die de certificeringsinstantie gebruikt bij het valideren van een aanvraag en het afgeven van een certificaat. Velden zoals de Common Name (CN) worden gebruikt om het verzoek te valideren (CN moet overeenkomen met de gebruikersnaam). Andere velden worden gebruikt door de CA tijdens de afgifte van het certificaat.

- Certificaatwachtwoord: u hebt een certificaatwachtwoord nodig om uw certificaat te beveiligen. U moet het certificaatwachtwoord opgeven om de inhoud van het certificaat te bekijken en het certificaat op een apparaat te importeren.

- Uw wachtwoord moet voldoen aan deze regels:

- Het wachtwoord moet ten minste één hoofdletter, één kleine letter en één cijfer bevatten

- Wachtwoord moet tussen 8 en 15 tekens lang zijn

- Toegestane tekens zijn A-Z, a-z, 0-9, _, #

Nadat alle velden zijn ingevuld, selecteert u Genereren om het certificaat aan te maken en te downloaden.

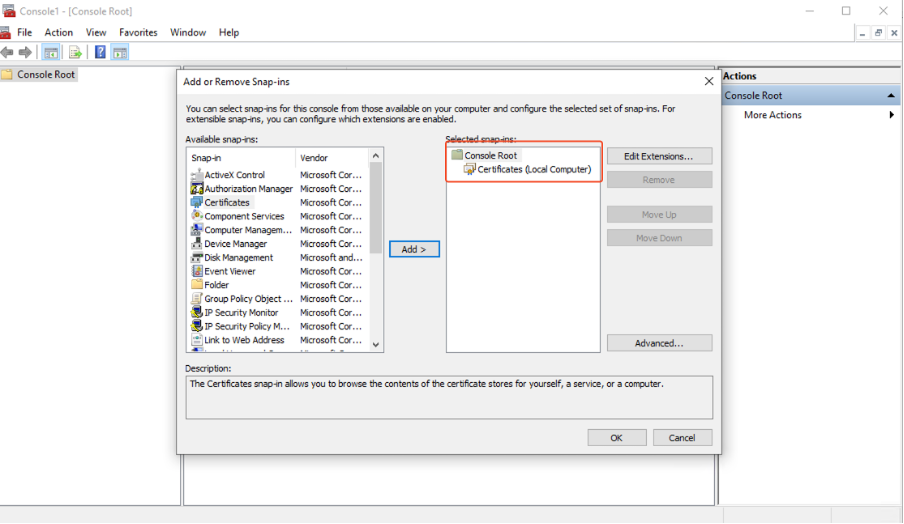

Certificaatinstallatie op een Windows 10-systeem

Als u een certificaat op een Windows 10-systeem wilt installeren, opent u de Microsoft Management Console (MMC) met behulp van de volgende stappen:

Opmerking: deze instructies kunnen variëren op basis van uw Windows-installatie, dus het raadplegen van de Microsoft-documentatie voor specifieke details wordt aanbevolen.

- Klik op Start en vervolgens op Uitvoeren.

- Typ MMC in het vak Uitvoeren en druk op Enter. De Microsoft Management Console wordt geopend.

- Certificaat invoegen:

- Navigeer naar Bestand > Module toevoegen/verwijderen.

- Selecteer Toevoegen, kies Certificaten en klik op Toevoegen.

- Selecteer Computeraccount, vervolgens Lokale computer en klik op Voltooien.

Met deze stappen kunt u certificaten beheren op uw lokale computer.

Windows MMC-console

Windows MMC-console

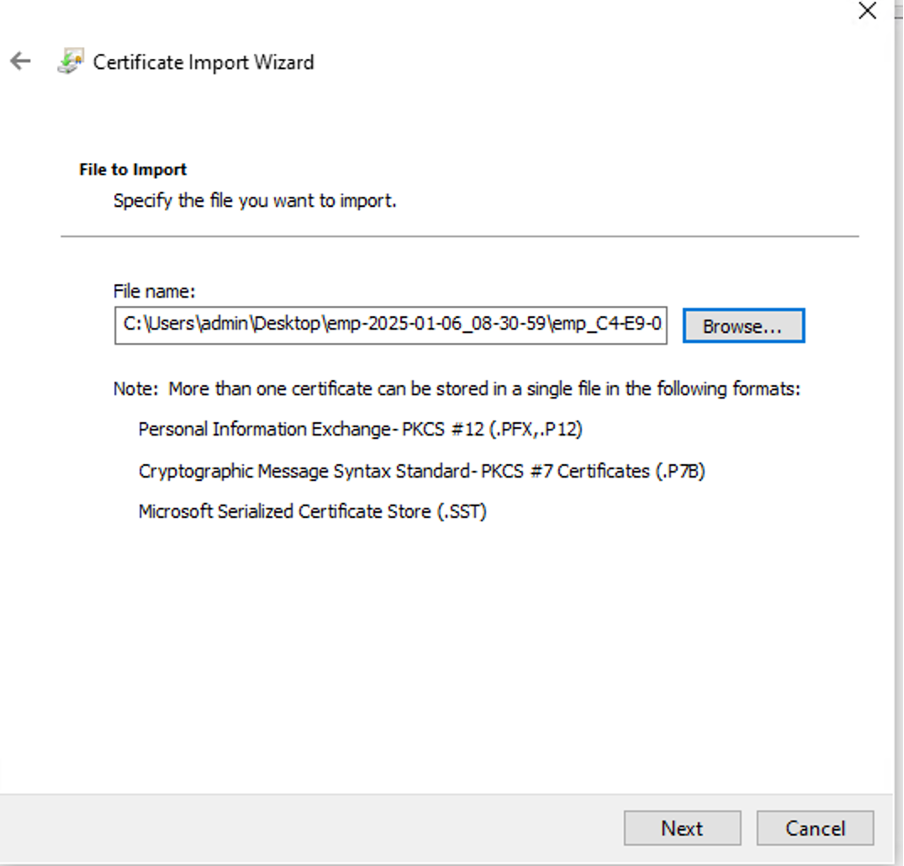

Stap 1. Importeer het certificaat:

1.1. Klik op Actie in het menu.

1.2. Navigeer naar Alle taken en selecteer vervolgens Importeren.

1.3. Ga door de aanwijzingen om het certificaatbestand op uw computer te zoeken en te selecteren.

invoercertificaat

invoercertificaat

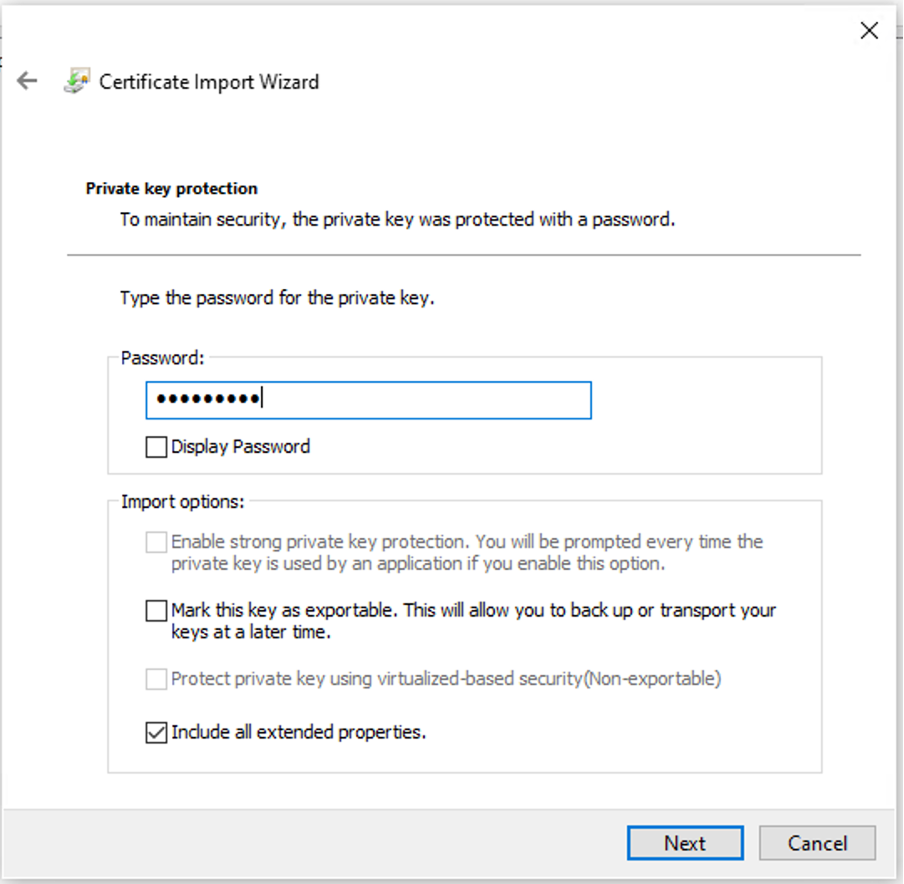

Tijdens het proces voor het importeren van certificaten wordt u gevraagd het wachtwoord in te voeren dat u hebt gemaakt bij het genereren van het certificaat op het portaal. Zorg ervoor dat u dit wachtwoord nauwkeurig invoert om het certificaat met succes te importeren en op uw systeem te installeren.

Wachtwoord voor certificaat invoeren

Wachtwoord voor certificaat invoeren

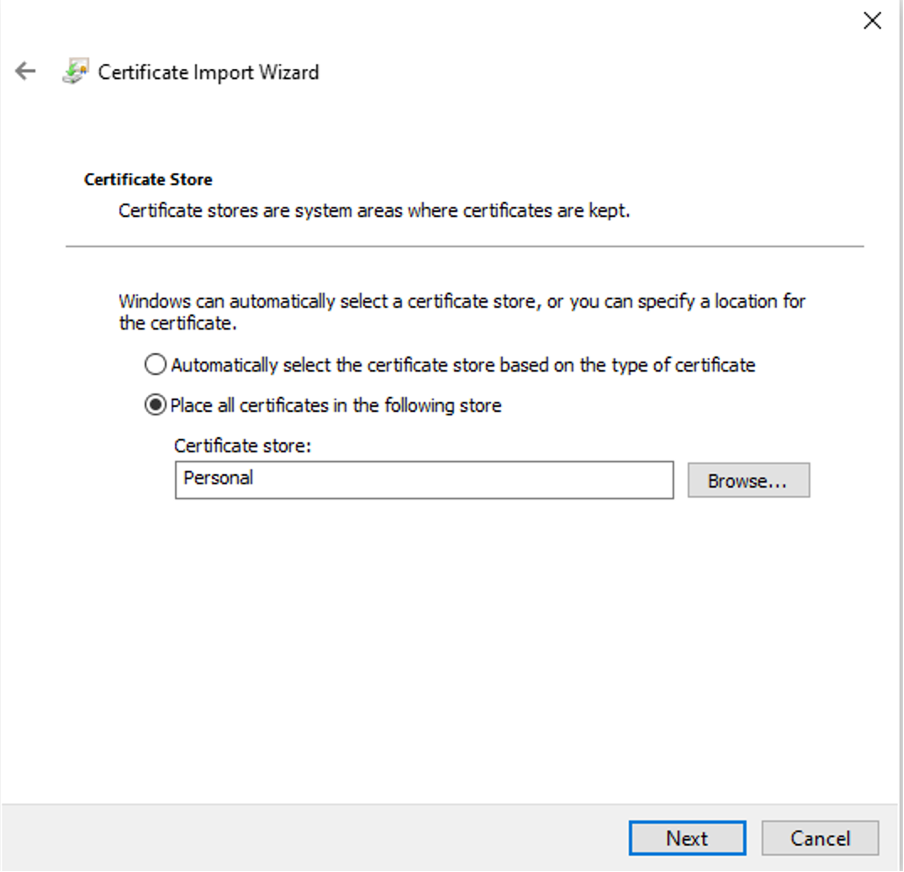

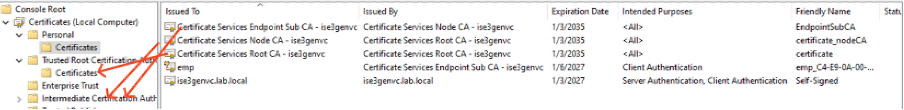

Stap 2. Certificaten verplaatsen naar de juiste mappen:

2.1. Open de Microsoft Management Console (MMC) en navigeer naar de map Certificaten (Lokale computer) > Persoonlijk.

2.2. Controleer de certificaten en bepaal de typen ervan (bijvoorbeeld Root CA, Intermediate CA of Personal).

2.3. Verplaats elk certificaat naar het juiste opslagmedium:

2.4. CA-basiscertificaten: overstappen naar vertrouwde basiscertificeringsinstanties.

2.5. Tussenliggende CA-certificaten: overstappen naar tussenliggende certificeringsautoriteiten.

2.6. Persoonlijke certificaten: laat het in de map Persoonlijk achter.

Certificaten opslaan in de persoonlijke map

Certificaten opslaan in de persoonlijke map

Certificaten verplaatsen in hun winkels

Certificaten verplaatsen in hun winkels

De Windows-machine aansluiten

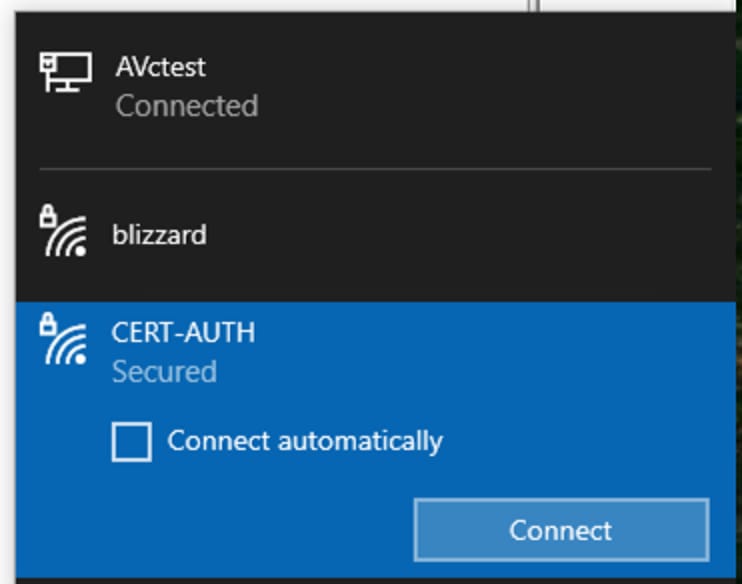

Zodra de certificaten naar de juiste opslagplaatsen zijn verplaatst, gebruikt u deze stappen om verbinding te maken met het WLAN:

- Klik op het pictogram Netwerk in het systeemvak om de beschikbare draadloze netwerken te bekijken.

- Zoek en klik op de naam van het WLAN waarmee u verbinding wilt maken.

- Klik op Verbinden en ga verder met eventuele aanvullende vragen om het verbindingsproces te voltooien met behulp van uw certificaat voor verificatie.

Verbinding maken met het draadloze netwerk

Verbinding maken met het draadloze netwerk

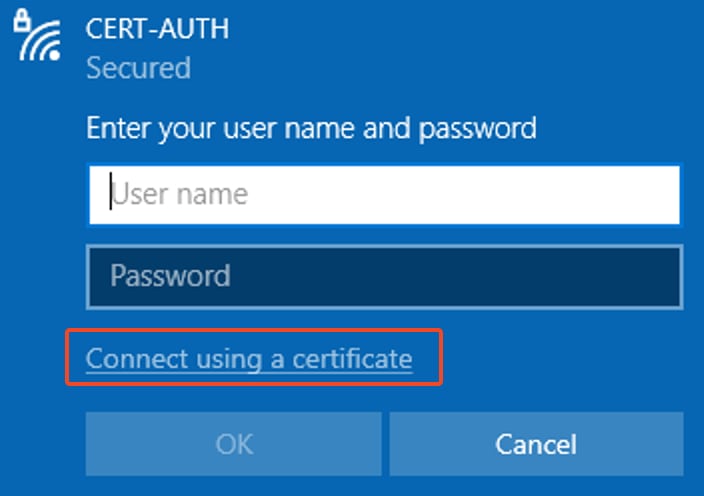

Selecteer de optie Verbinding maken met behulp van een certificaat wanneer u hierom wordt gevraagd tijdens het verbindingsproces met het WLAN.

Certificaat als referentie gebruiken

Certificaat als referentie gebruiken

Hiermee kunt u met behulp van het certificaat verbinding maken met het draadloze netwerk.

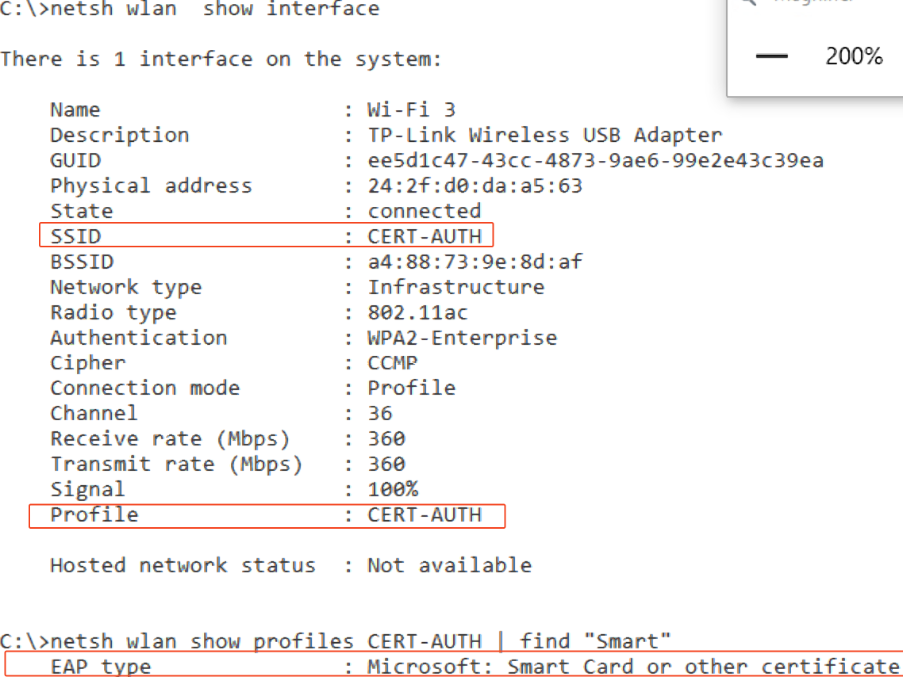

Profiel voor draadloze verbinding controleren

Profiel voor draadloze verbinding controleren

Verifiëren

Controleer of het WLAN wordt uitgezonden door de WLC:

POD6_9800#show wlan summ

Number of WLANs: 2

ID Profile Name SSID Status Security

---------------------------------------------------------------------------------------------------------------------------------------------------------------------

17 CERT-AUTH CERT-AUTH UP [WPA2][802.1x][AES]

Controleer of het toegangspunt op de WLC staat:

POD6_9800#show ap summ

Number of APs: 1

CC = Country Code

RD = Regulatory Domain

AP Name Slots AP Model Ethernet MAC Radio MAC CC RD IP Address State Location

----------------------------------------------------------------------------------------------------------------------------------------------------------

AP1 3 C9130AXI-D cc7f.75ae.1fc0 a488.739e.8da0 IN -D 10.78.8.78 Registered default location

Controleer of het toegangspunt het WLAN uitzendt:

POD6_9800#show ap name AP1 wlan dot11 24ghz

Slot id : 0

WLAN ID BSSID

-------------------------

17 a488.739e.8da0

POD6_9800#show ap name AP1 wlan dot11 5ghz

Slot id : 1

WLAN ID BSSID

-------------------------

17 a488.739e.8daf

Client aangesloten met EAP-TLS:

POD6_9800#show wire cli summ

Number of Clients: 1

MAC Address AP Name Type ID State Protocol Method Role

-----------------------------------------------------------------------------------------------------------

242f.d0da.a563 AP1 WLAN 17 IP Learn 11ac Dot1x Local

POD6_9800#sho wireless client mac-address 242f.d0da.a563 detail | in username|SSID|EAP|AAA|VLAN

Wireless LAN Network Name (SSID): CERT-AUTH

BSSID : a488.739e.8daf

EAP Type : EAP-TLS

VLAN : 2124

Multicast VLAN : 0

VLAN : 2124

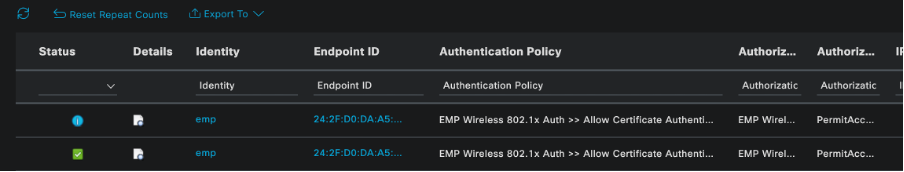

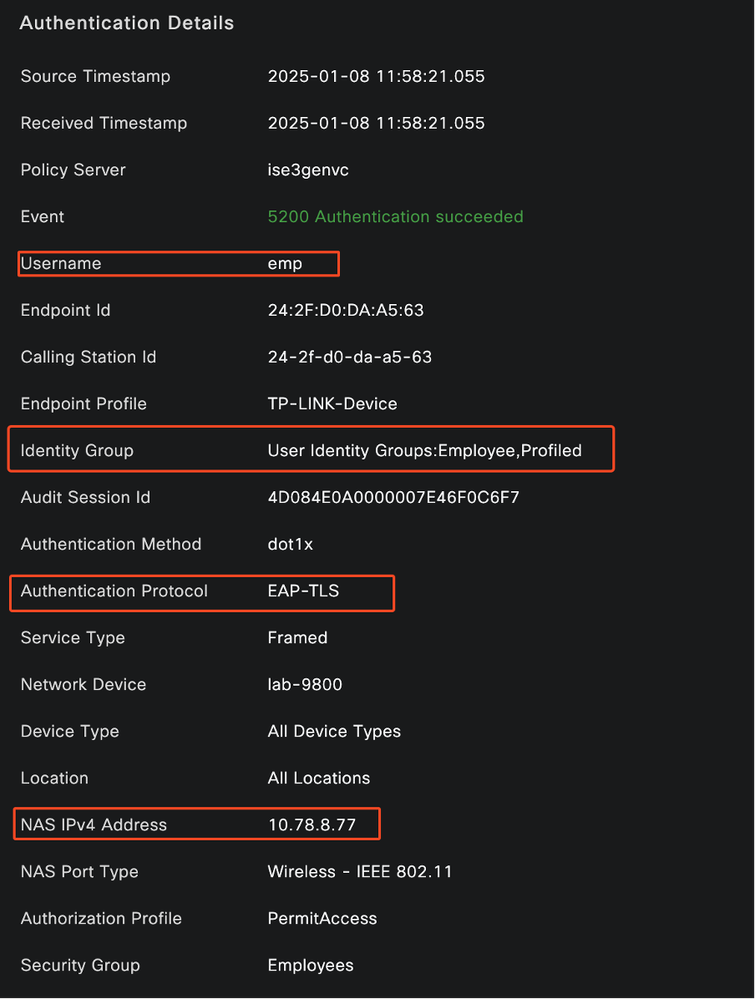

Live logs van Cisco Radius ISE:

Live-logs van ISE Radius

Live-logs van ISE Radius

Gedetailleerd verificatietype:

Gedetailleerde logboeken van ISE

Gedetailleerde logboeken van ISE

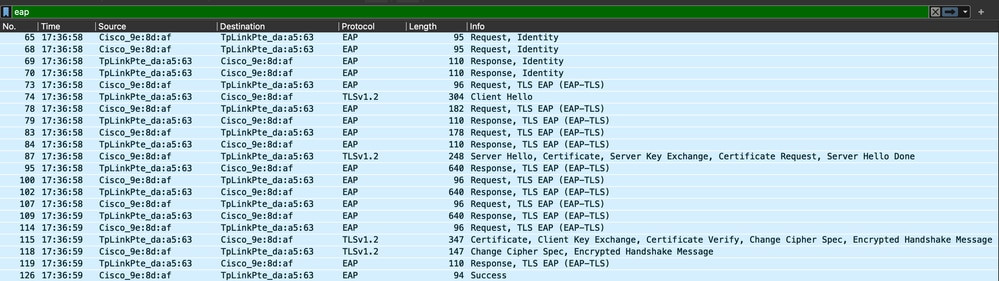

WLC EPC Capture met de EAP-TLS-pakketten:

WLC-vastlegging die de EAP-transactie toont

WLC-vastlegging die de EAP-transactie toont

- Pakketnummer 87 komt overeen met stap 8 in de EAP-TLS-stroom die aan het begin van het document wordt beschreven.

- Pakketnummer 115 komt overeen met stap 9 in de EAP-TLS-stroom die aan het begin van het document wordt beschreven.

- Pakketnummer 118 komt overeen met stap 10 in de EAP-TLS-stroom die aan het begin van het document wordt beschreven.

Radio Active (RA) Trace toont clientverbinding: deze RA-trace wordt gefilterd om enkele van de relevante regels van de authenticatietransactie weer te geven.

2025/01/08 11 58 20.816875191 {wncd_x_R0-2}{1} [ewlc-capwapmsg-sess] [15655] (debug) Versleutelde DTLS bericht verzenden. Dest IP 10.78.8.78[5256], lengte 499

2025/01/08 11 58 20.851392112 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Verzend Toegang-Verzoek naar 10.106.33.23 1812 id 0/25, len 390

2025/01/08 11 58 20.871842938 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Ontvangen van id 1812/25 10.106.33.23 0, Access-Challenge, len 123

2025/01/08 11 58 20.872246323 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Verzonden EAPOL-pakket - Versie 3, EAPOL Type EAP, Payload Length 6, EAP-Type = EAP-TLS

2025/01/08 11 58 20.881960763 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Ontvangen EAPOL-pakket - Versie 1, EAPOL Type EAP, Payload Length 204, EAP-Type = EAP-TLS

2025/01/08 11 58 20.882292551 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Verzend Toegang-Verzoek naar 10.106.33.23 1812 id 0/26, len 663

2025/01/08 11 58 20.926204990 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Ontvangen van id 1812/26 10.106.33.23 0, Access-Challenge, len 1135

2025/01/08 11 58 20.927390754 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Verzonden EAPOL-pakket - Versie 3, EAPOL Type EAP, Payload Length 1012, EAP-Type = EAP-TLS

2025/01/08 11 58 20.935081108 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Ontvangen EAPOL-pakket - Versie 1, EAPOL Type EAP, Payload Length 6, EAP-Type = EAP-TLS

2025/01/08 11 58 20.935405770 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Verzend het verzoek om toegang naar 10.106.33.23 1812 id 0/27, len 465

2025/01/08 11 58 20.938485635 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Ontvangen van id 1812/27 10.106.33.23 0, Access-Challenge, len 1131

2025/01/08 11 58 20.939630108 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Verzonden EAPOL-pakket - Versie 3, EAPOL Type EAP, Payload Length 1008, EAP-Type = EAP-TLS

2025/01/08 11 58 20.947417061 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Ontvangen EAPOL-pakket - Versie 1, EAPOL Type EAP, Payload Length 6, EAP-Type = EAP-TLS

2025/01/08 11 58 20.947722851 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Verzend Toegang-Verzoek naar 10.106.33.23 1812 id 0/28, len 465

2025/01/08 11 58 20.949913199 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Ontvangen van id 1812/28 10.106.33.23 0, Access-Challenge, len 275

2025/01/08 11 58 20.950432303 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Verzonden EAPOL-pakket - Versie 3, EAPOL Type EAP, Payload Length 158, EAP-Type = EAP-TLS

2025/01/08 11 58 20.966862562 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Ontvangen EAPOL-pakket - Versie 1, EAPOL Type EAP, Payload Length 1492, EAP-Type = EAP-TLS

2025/01/08 11 58 20.967209224 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Verzend Toegang-Verzoek naar 10.106.33.23 1812 id 0/29, len 1961

2025/01/08 11 58 20.971337739 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Ontvangen van id 1812/29 10.106.33.23 0, Access-Challenge, len 123

2025/01/08 11 58 20.971708100 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Verzonden EAPOL-pakket - Versie 3, EAPOL Type EAP, Payload Length 6, EAP-Type = EAP-TLS

2025/01/08 11 58 20.978742828 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Ontvangen EAPOL-pakket - Versie 1, EAPOL Type EAP, Payload Length 1492, EAP-Type = EAP-TLS

2025/01/08 11 58 20.979081544 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Verzend Toegang-Verzoek naar 10.106.33.23 1812 id 0/30, len 1961

2025/01/08 11 58 20.982535977 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Ontvangen van id 1812/30 10.106.33.23 0, Access-Challenge, len 123

2025/01/08 11 58 20.982907200 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Verzonden EAPOL-pakket - Versie 3, EAPOL Type EAP, Payload Length 6, EAP-Type = EAP-TLS

2025/01/08 11 58 20.990141062 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Ontvangen EAPOL-pakket - Versie 1, EAPOL Type EAP, Payload Length 1492, EAP-Type = EAP-TLS

2025/01/08 11 58 20.990472026 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Verzend Toegang-Verzoek naar 10.106.33.23 1812 id 0/31, len 1961

2025/01/08 11 58 20.994358525 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Ontvangen van id 1812/31 10.106.33.23 0, Access-Challenge, len 123

2025/01/08 11 58 20.994722151 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Verzonden EAPOL-pakket - Versie 3, EAPOL Type EAP, Payload Length 6, EAP-Type = EAP-TLS

2025/01/08 11 58 21.001735553 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Ontvangen EAPOL-pakket - Versie 1, EAPOL Type EAP, Payload Length 247, EAP-Type = EAP-TLS

2025/01/08 11 58 21.002076369 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Verstuur toegangsverzoek naar 10.106.33.23 1812 id 0/32, len 706

2025/01/08 11 58 21.013571608 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Ontvangen van id 1812/32 10.106.33.23 0, Access-Challenge, len 174

2025/01/08 11 58 21.013987785 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Verzonden EAPOL-pakket - Versie 3, EAPOL Type EAP, Payload Length 57, EAP-Type = EAP-TLS

2025/01/08 11 58 21.024429150 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Ontvangen EAPOL-pakket - Versie 1, EAPOL Type EAP, Payload Length 6, EAP-Type = EAP-TLS

2025/01/08 11 58 21.024737996 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Verzend het verzoek om toegang naar 10.106.33.23 1812 id 0/33, len 465

2025/01/08 11 58 21.057794929 {wncd_x_R0-2}{1} [radius] [15655] (info) RADIUS Ontvangen van id 1812/33 10.106.33.23 0, Access-Accept, len 324

2025/01/08 11 58 21.058149893 {wncd_x_R0-2}{1} [dot1x] [15655] (info) [242f.d0da.a563 capwap_90800005] Gebeurtenis voor update van identiteit voor EAP-TLS-methode

Problemen oplossen

Er zijn geen specifieke stappen voor probleemoplossing voor dit probleem die verder gaan dan de gebruikelijke procedures voor probleemoplossing voor Wireless 802.1x:

- Neem Client RA-traceringsfouten om het verificatieproces te controleren.

- Voer een WLC EPC-opname uit om de pakketten tussen de client-, WLC- en RADIUS-server te onderzoeken.

- Controleer ISE live logs om te controleren of de aanvraag overeenkomt met het juiste beleid.

- Controleer op het Windows-eindpunt of het certificaat correct is geïnstalleerd en of de gehele vertrouwensketen aanwezig is.

Gerelateerde informatie

- Veelgestelde vragen over het Certificate Provisioning Portal, release 3.2

- De services van de ISE Internal Certificate Authority begrijpen

- EAP-TLS begrijpen en configureren met een WLC en ISE

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

2.0 |

26-Mar-2026

|

Opmaak bijgewerkt. |

1.0 |

23-Jan-2025

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback