Inleiding

Dit document beschrijft de configuratie van Local EAP op Catalyst 9800 WLC's (draadloze LAN-controllers).

Voorwaarden

Vereisten

Dit document beschrijft de configuratie van Local EAP (Extensible Authentication Protocol) op Catalyst 9800 WLC's; dat wil zeggen dat de WLC wordt uitgevoerd als RADIUS-verificatieserver voor de draadloze clients.

In dit document wordt ervan uitgegaan dat u bekend bent met de basisconfiguratie van een WLAN op de 9800 WLC en wordt alleen aandacht besteed aan de WLC die werkt als Local EAP-server voor draadloze clients.

Gebruikte componenten

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Catalyst 9800 op versie 17.3.6

Configureren

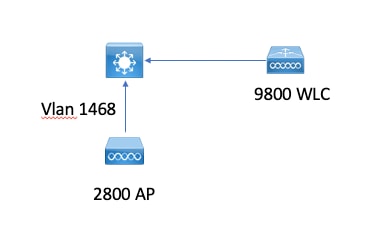

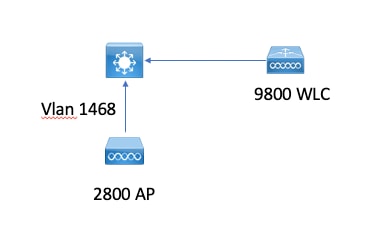

Netwerkdiagram

Main Local EAP-configuratie

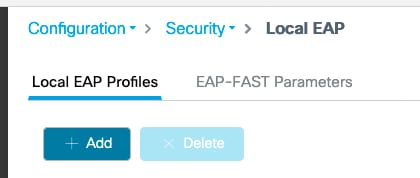

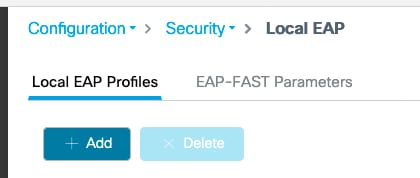

Stap 1. Lokaal EAP-profiel

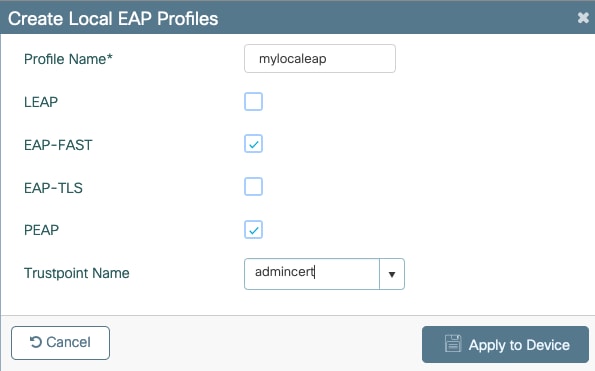

Ga naar Configuratie > Beveiliging > Lokale EAP in de 9800 web-gebruikersinterface.

Selecteer Toevoegen

Voer een profielnaam in.

Het wordt niet aangeraden om LEAP te gebruiken vanwege de zwakke beveiliging. Voor elk van de andere 3 EAP-methoden moet u een trustpoint configureren. Dit komt omdat de 9800, die als authenticator fungeert, een certificaat moet verzenden zodat de klant het kan vertrouwen.

Cliënten vertrouwen het WLC-standaardcertificaat niet, dus moet u de validatie van het servercertificaat aan de clientzijde deactiveren (niet geadviseerd) of een certificaattrustpoint installeren op de 9800 WLC die de client vertrouwt (of handmatig importeren in de client trust store).

CLI:

(config)#eap profile mylocapeap

(config-eap-profile)#method peap

(config-eap-profile)#pki-trustpoint admincert

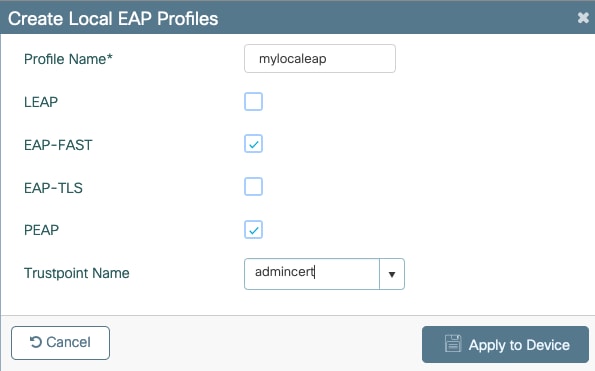

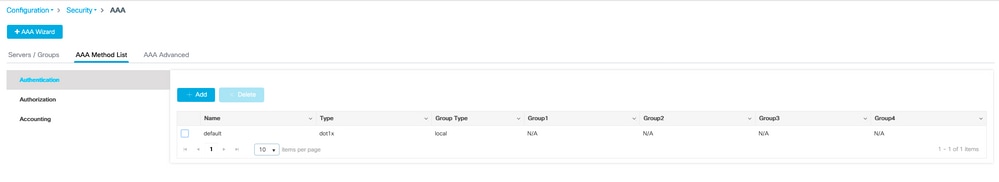

Stap 2. AAA-verificatiemethode

U moet een AAA dot1x-methode configureren die ook lokaal wijst om de lokale database van gebruikers te gebruiken (maar u kunt bijvoorbeeld externe LDAP-zoekopdracht gebruiken).

Ga naar Configuratie > Beveiliging > AAA en ga naar het tabblad AAA-methodenlijst voor verificatie. Selecteer Toevoegen.

Kies het type "dot1x" en het lokale groepstype.

Stap 3. Een AAA-autorisatiemethode configureren

Ga naar het subtabblad Autorisatie en maak een nieuwe methode voor het type credential-download en wijs deze aan naar lokaal.

Doe hetzelfde voor het type netwerkautorisatie

CLI:

(config)#aaa new-model

(config)#aaa authentication dot1x default local

(config)#aaa authorization credential-download default local

(config)#aaa local authentication default authorization default

(config)#aaa authorization network default local

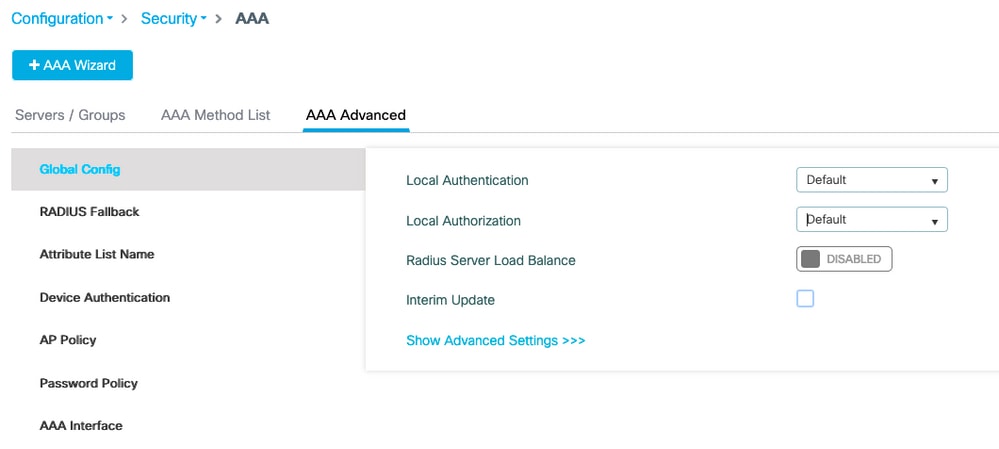

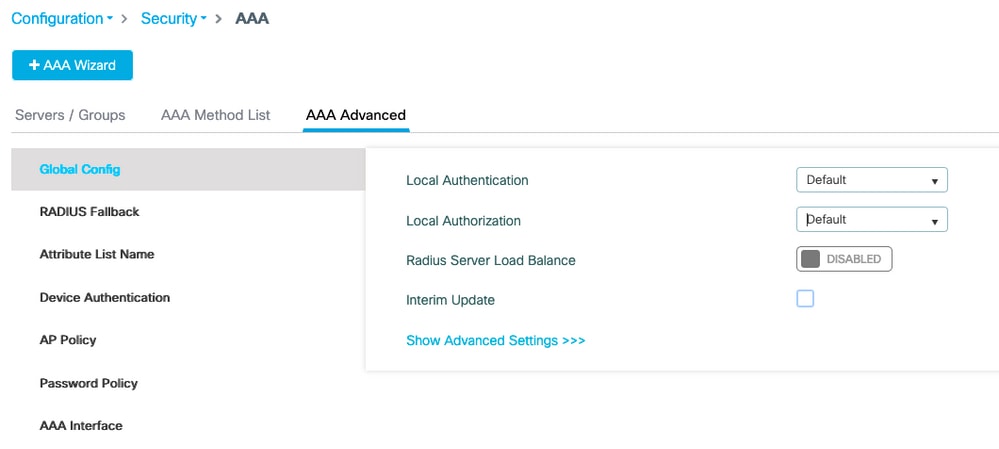

Stap 4. Geavanceerde lokale methoden configureren

Ga naar het tabblad AAA advanced.

Definieer de lokale authenticatie- en autorisatiemethode. Aangezien dit voorbeeld de "standaard" credential-download en de "standaard" dot1x-methode gebruikte, moet u hier standaard instellen voor zowel lokale verificatie als autorisatie.

Als u benoemde methoden hebt gedefinieerd, kiest u "methodenlijst" in de vervolgkeuzelijst en kunt u in een ander veld de naam van uw methode invoeren.

CLI:

aaa local authentication default authorization default

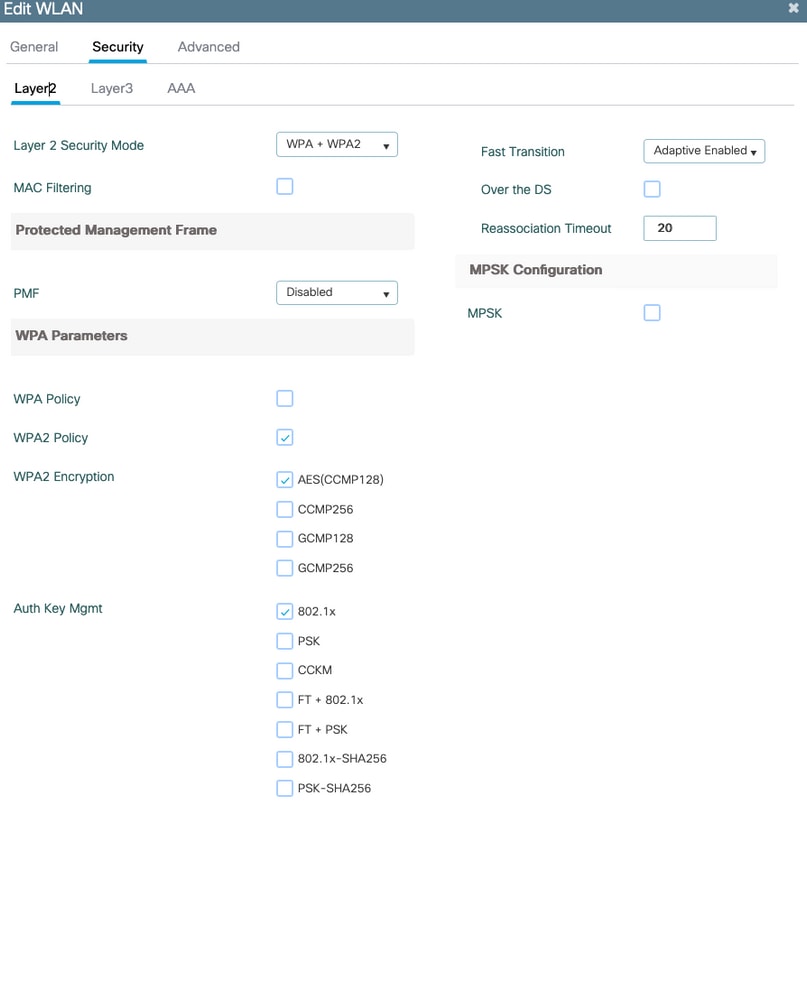

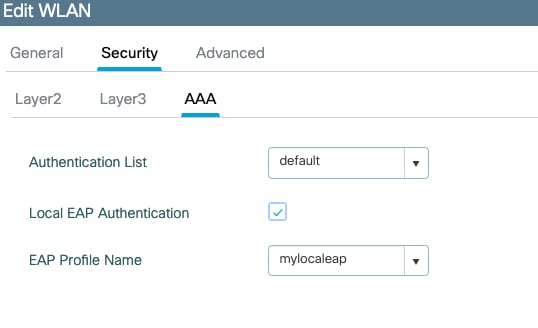

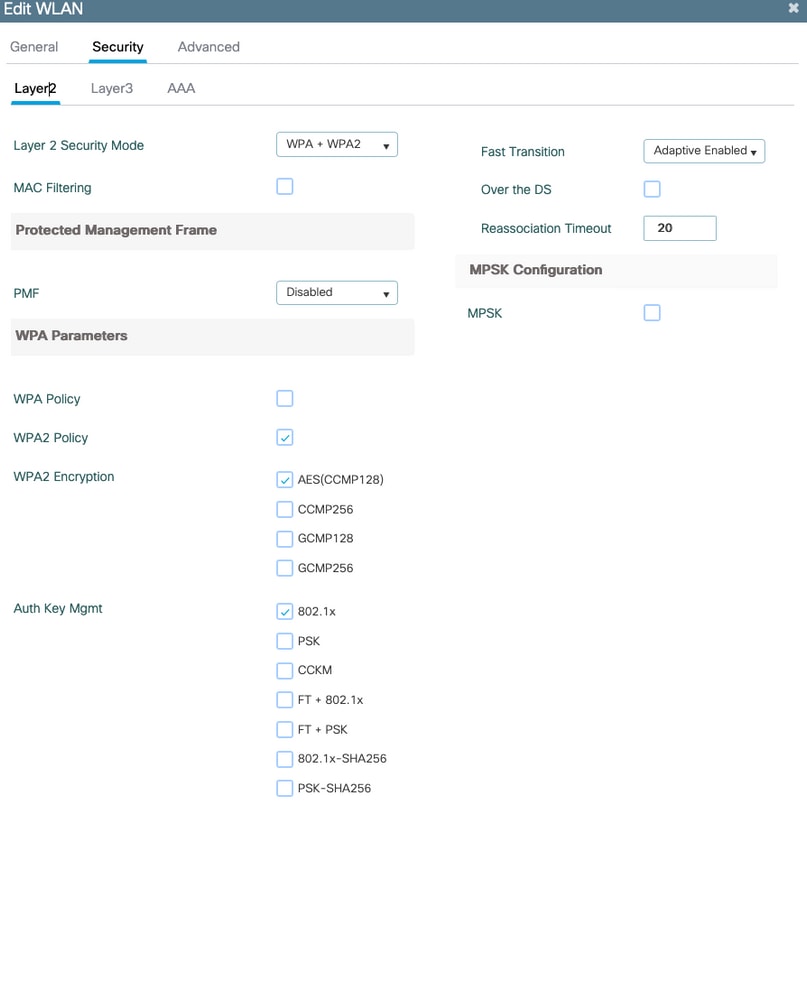

Stap 5. Een WLAN configureren

Vervolgens kunt u uw WLAN voor 802.1x-beveiliging configureren op basis van het lokale EAP-profiel en de AAA-verificatiemethode die in de vorige stap zijn gedefinieerd.

Ga naar Configuratie > Codes en profielen > WLAN's > + Toevoegen >

SSID en profielnaam opgeven.

Dot1x-beveiliging is standaard geselecteerd onder Layer 2.

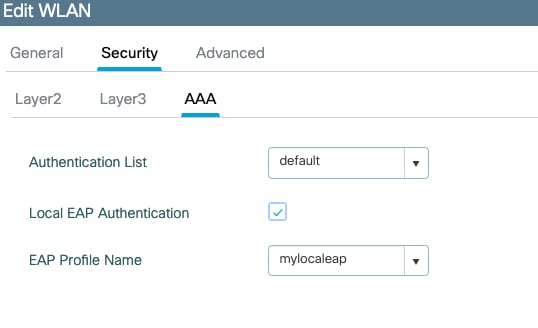

Selecteer onder AAA Lokale EAP-verificatie en kies Lokale EAP-profiel en AAA-verificatie in de vervolgkeuzelijst.

(config)#wlan localpeapssid 1 localpeapssid

(config-wlan)#security dot1x authentication-list default

(config-wlan)#local-auth mylocaleap

Stap 6. Een of meer gebruikers aanmaken

In CLI moeten de gebruikers van het type netwerkgebruiker zijn. Hier is een voorbeeld gebruiker gemaakt in CLI:

(config)#user-name 1xuser

creation-time 1572730075

description 1xuser

password 0 Cisco123

type network-user description 1xuser

Eenmaal gemaakt in CLI, is deze gebruiker zichtbaar in de web-UI, maar als deze is gemaakt in de web-UI, zijn er geen methoden om er een netwerkgebruiker van te maken vanaf 10 .12

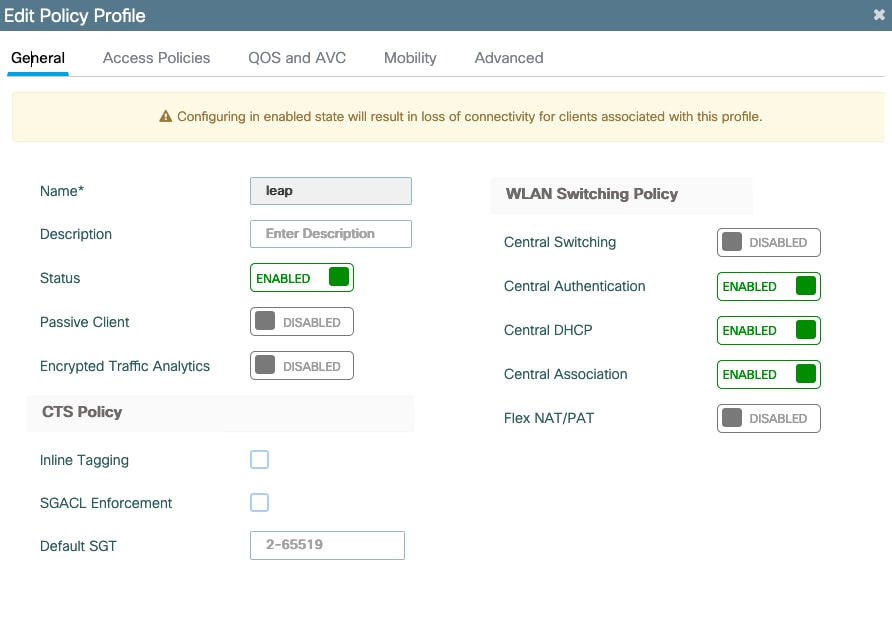

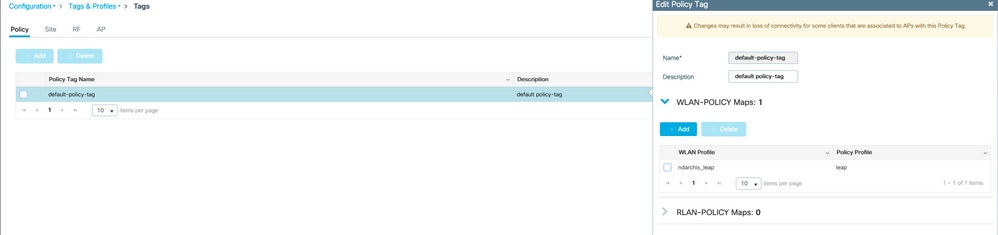

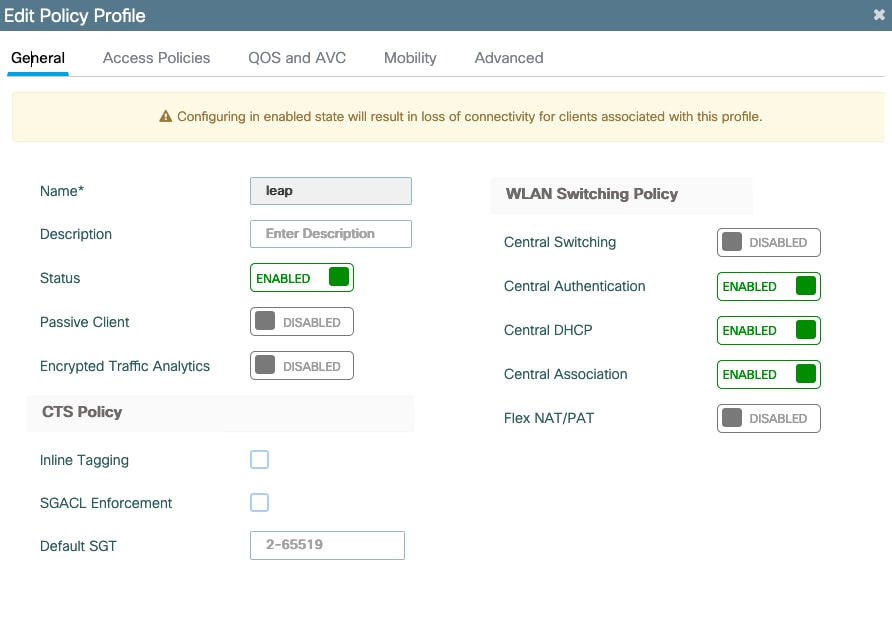

Stap 7. Beleidsprofiel maken. Beleidstag maken om dit WLAN-profiel aan een beleidsprofiel toe te wijzen

Ga naar Configuratie > Codes en profielen > Beleid

Maak een beleidsprofiel voor uw WLAN.

In dit voorbeeld wordt een scenario voor lokale switching met flexconnect maar centrale verificatie op vlan 1468 weergegeven, maar dit is afhankelijk van uw netwerk.

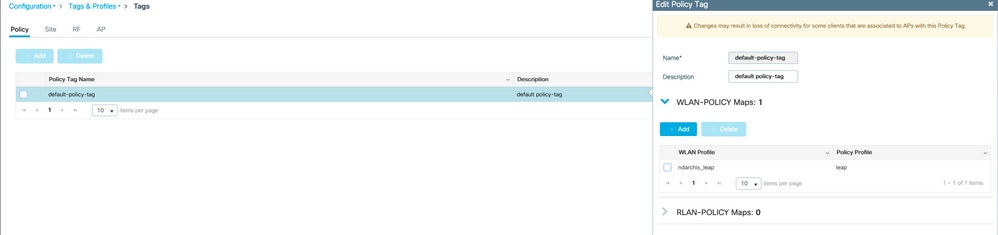

Ga naar Configuratie > Tags en profielen > Tags

WLAN toewijzen aan een beleidsprofiel in uw tag.

Stap 8. Implementeer de beleidstag in Access Points.

In dit geval kunt u voor één toegangspunt de tags rechtstreeks op het toegangspunt toewijzen.

Ga naar Configuratie > Draadloos > Toegangspunten en selecteer het toegangspunt dat u wilt configureren.

Zorg ervoor dat de tags die u hebt toegewezen, de tags zijn die u hebt geconfigureerd.

Verifiëren

De belangrijkste configuratielijnen zijn als volgt:

aaa new-model

aaa authentication dot1x default local

aaa authorization credential-download default local

aaa local authentication default authorization default

eap profile mylocaleap

method peap

pki-trustpoint admincert

user-name 1xuser

creation-time 1572730075 description 1xuser

password 0 Cisco123

type network-user description 1xuser

wlan ndarchis_leap 1 ndarchis_leap

local-auth mylocaleap

security dot1x authentication-list default

no shutdown

Problemen oplossen

Merk op dat Cisco IOS® XE 10 .12 en eerdere versies alleen TLS 1.0 ondersteunen voor lokale EAP-verificatie, wat problemen kan veroorzaken als uw client alleen TLS 1.2 ondersteunt, aangezien dit meer en meer de norm is. Cisco IOS® XE 17.1 en hoger ondersteunen TLS 1.2 en TLS 1.0.

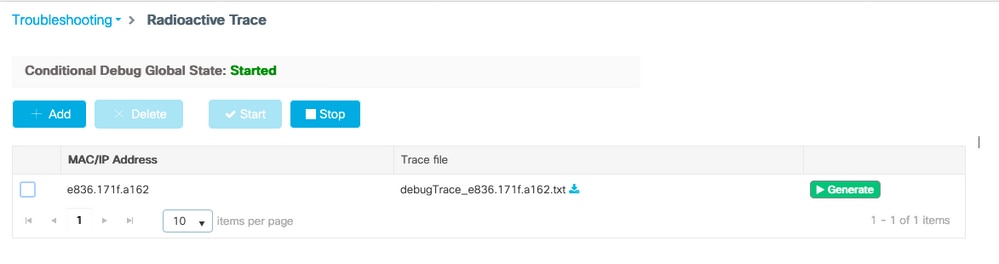

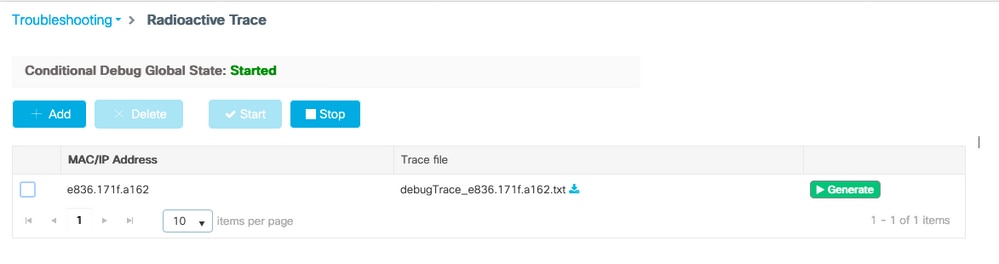

Als u problemen wilt oplossen met een specifieke client die problemen heeft met de verbinding, gebruikt u RadioActive Tracing. Ga naar Problemen oplossen > RadioActive Trace en voeg het MAC-adres van de client toe.

Selecteer Start om het overtrekken voor die client in te schakelen.

Zodra het probleem is gereproduceerd, kunt u de knop Genereren selecteren om een bestand te maken dat de foutopsporingsuitvoer bevat.

Voorbeeld van een client die geen verbinding maakt vanwege een verkeerd wachtwoord

2019/10/30 14:54:00.781 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Sent EAPOL packet - Version : 3,EAPOL Type : EAP, Payload Length : 8, EAP-Type = EAP-FAST

2019/10/30 14:54:00.781 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - REQUEST, ID : 0x5

2019/10/30 14:54:00.784 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Received EAPOL packet - Version : 1,EAPOL Type : EAP, Payload Length : 204, EAP-Type = EAP-FAST

2019/10/30 14:54:00.784 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - RESPONSE, ID : 0x5

2019/10/30 14:54:00.785 {wncd_x_R0-0}{2}: [caaa-authen] [23294]: (info): [CAAA:AUTHEN:66000006] DEBUG: mlist=(null) for type=0

2019/10/30 14:54:00.788 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Sent EAPOL packet - Version : 3,EAPOL Type : EAP, Payload Length : 85, EAP-Type = EAP-FAST

2019/10/30 14:54:00.788 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - REQUEST, ID : 0x6

2019/10/30 14:54:00.791 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Received EAPOL packet - Version : 1,EAPOL Type : EAP, Payload Length : 6, EAP-Type = EAP-FAST

2019/10/30 14:54:00.791 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - RESPONSE, ID : 0x6

2019/10/30 14:54:00.791 {wncd_x_R0-0}{2}: [caaa-authen] [23294]: (info): [CAAA:AUTHEN:66000006] DEBUG: mlist=(null) for type=0

2019/10/30 14:54:00.792 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Sent EAPOL packet - Version : 3,EAPOL Type : EAP, Payload Length : 59, EAP-Type = EAP-FAST

2019/10/30 14:54:00.792 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - REQUEST, ID : 0x7

2019/10/30 14:54:00.795 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Received EAPOL packet - Version : 1,EAPOL Type : EAP, Payload Length : 75, EAP-Type = EAP-FAST

2019/10/30 14:54:00.795 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - RESPONSE, ID : 0x7

2019/10/30 14:54:00.795 {wncd_x_R0-0}{2}: [caaa-authen] [23294]: (info): [CAAA:AUTHEN:66000006] DEBUG: mlist=(null) for type=0

2019/10/30 14:54:00.796 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Sent EAPOL packet - Version : 3,EAPOL Type : EAP, Payload Length : 91, EAP-Type = EAP-FAST

2019/10/30 14:54:00.796 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - REQUEST, ID : 0x8

2019/10/30 14:54:00.804 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Received EAPOL packet - Version : 1,EAPOL Type : EAP, Payload Length : 123, EAP-Type = EAP-FAST

2019/10/30 14:54:00.804 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - RESPONSE, ID : 0x8

2019/10/30 14:54:00.804 {wncd_x_R0-0}{2}: [caaa-authen] [23294]: (info): [CAAA:AUTHEN:66000006] DEBUG: mlist=(null) for type=0

2019/10/30 14:54:00.805 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Sent EAPOL packet - Version : 3,EAPOL Type : EAP, Payload Length : 139, EAP-Type = EAP-FAST

2019/10/30 14:54:00.805 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - REQUEST, ID : 0x9

2019/10/30 14:54:00.808 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Received EAPOL packet - Version : 1,EAPOL Type : EAP, Payload Length : 75, EAP-Type = EAP-FAST

2019/10/30 14:54:00.808 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - RESPONSE, ID : 0x9

2019/10/30 14:54:00.808 {wncd_x_R0-0}{2}: [caaa-authen] [23294]: (info): [CAAA:AUTHEN:66000006] DEBUG: mlist=(null) for type=0

2019/10/30 14:54:00.808 {wncd_x_R0-0}{2}: [eap] [23294]: (info): FAST:EAP_FAIL from inner method MSCHAPV2

2019/10/30 14:54:00.808 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Sent EAPOL packet - Version : 3,EAPOL Type : EAP, Payload Length : 59, EAP-Type = EAP-FAST

2019/10/30 14:54:00.808 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - REQUEST, ID : 0xa

2019/10/30 14:54:00.811 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Received EAPOL packet - Version : 1,EAPOL Type : EAP, Payload Length : 59, EAP-Type = EAP-FAST

2019/10/30 14:54:00.811 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] EAP Packet - RESPONSE, ID : 0xa

2019/10/30 14:54:00.811 {wncd_x_R0-0}{2}: [caaa-authen] [23294]: (info): [CAAA:AUTHEN:66000006] DEBUG: mlist=(null) for type=0

2019/10/30 14:54:00.812 {wncd_x_R0-0}{2}: [eap-auth] [23294]: (info): FAIL for EAP method name: EAP-FAST on handle 0xBD000006

2019/10/30 14:54:00.812 {wncd_x_R0-0}{2}: [dot1x] [23294]: (info): [e836.171f.a162:capwap_90000004] Raised identity update event for eap method EAP-FAST

2019/10/30 14:54:00.813 {wncd_x_R0-0}{2}: [errmsg] [23294]: (note): %DOT1X-5-FAIL: Authentication failed for client (e836.171f.a162) with reason (Cred Fail) on Interface capwap_90000004 AuditSessionID 00000000000000101D28423A Username: fakeuser

2019/10/30 14:54:00.813 {wncd_x_R0-0}{2}: [auth-mgr] [23294]: (info): [e836.171f.a162:capwap_90000004] Authc failure from Dot1X, Auth event fail

Feedback

Feedback