Debug-verificaties

Inhoud

Inleiding

Draadloze communicatie maakt op veel manieren gebruik van authenticatie. Het meest voorkomende verificatietype is EAP (Extensible Authentication Protocol) in verschillende typen en vormen. Andere verificatietypen omvatten MAC-adresverificatie en administratieve verificatie. In dit document wordt beschreven hoe u de uitvoer van foutopsporingsverificaties kunt opsporen en interpreteren. De informatie van deze debugs is van onschatbare waarde wanneer u problemen met draadloze installaties oplost.

Opmerking: De delen van dit document die verwijzen naar niet-Cisco-producten zijn gebaseerd op de ervaring van de auteur, niet op formele training. Ze zijn bedoeld voor uw gemak en niet als technische ondersteuning. Neem contact op met de technische support voor producten die niet van Cisco zijn.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

-

Authenticatie met betrekking tot draadloze netwerken

-

De opdrachtregelinterface (CLI) van Cisco IOS®-software

-

RADIUS-serverconfiguratie

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

-

Cisco IOS software-gebaseerde draadloze producten van elk model en versie

-

Hilgraeve HyperTerminal

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Conventies

Debugs vastleggen

Als u foutopsporingsinformatie niet kunt vastleggen en analyseren, is de informatie nutteloos. De eenvoudigste manier om deze gegevens vast te leggen, is met een schermopnamefunctie die is ingebouwd in de Telnet- of communicatietoepassing.

In dit voorbeeld wordt beschreven hoe u uitvoer kunt vastleggen met de toepassing Hilgraeve HyperTerminal![]() . De meeste Microsoft Windows-besturingssystemen bevatten HyperTerminal, maar u kunt de concepten toepassen op elke terminalemulatietoepassing. Voor meer volledige informatie over de toepassing, zie Hilgraeve

. De meeste Microsoft Windows-besturingssystemen bevatten HyperTerminal, maar u kunt de concepten toepassen op elke terminalemulatietoepassing. Voor meer volledige informatie over de toepassing, zie Hilgraeve![]() .

.

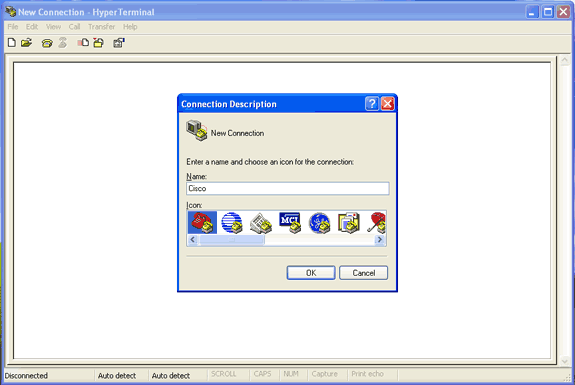

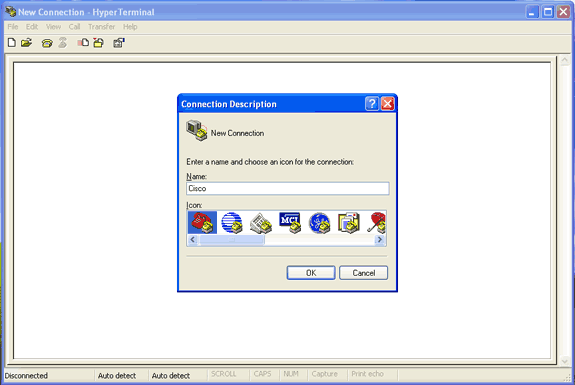

Voer de volgende stappen uit om HyperTerminal zo te configureren dat het met uw toegangspunt (AP) of bridge kan communiceren:

-

Als u HyperTerminal wilt openen, kiest u Start > Programma's > Systeemgereedschappen > Communicatie > HyperTerminal.

Afbeelding 1 – HyperTerminal starten

-

Voer de volgende stappen uit wanneer HyperTerminal wordt geopend:

-

Voer een naam in voor de verbinding.

-

Kies een icoon.

-

Klik op OK.

-

-

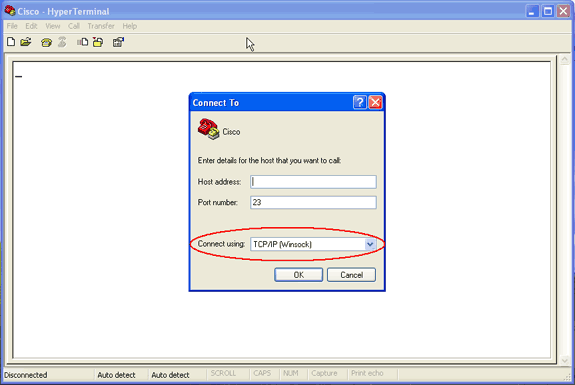

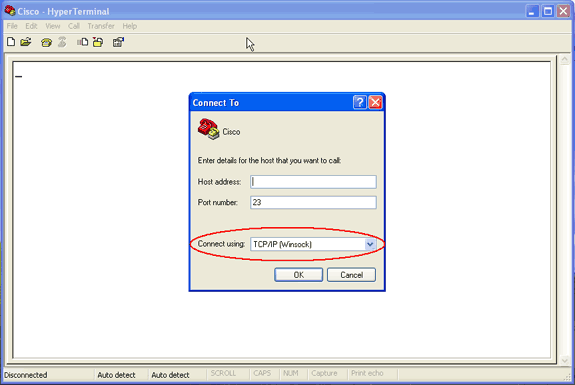

Voer voor Telnet-verbindingen de volgende stappen uit:

-

Kies TCP/IP in de vervolgkeuzelijst Verbinden met IP.

-

Voer het IP-adres in van het apparaat waarop u de foutopsporing wilt uitvoeren.

-

Klik op OK.

Afbeelding 2 – Telnet-verbinding

-

-

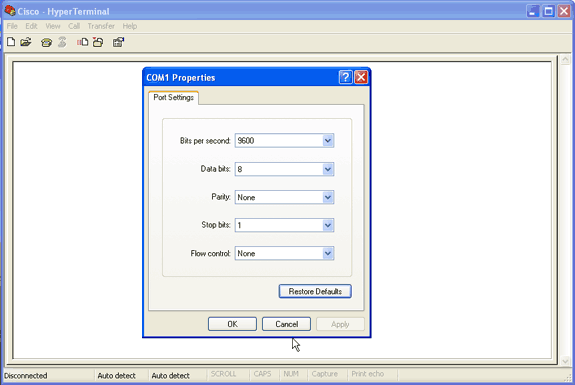

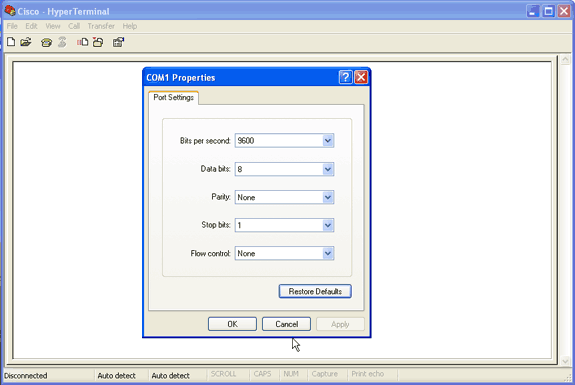

Voer voor consoleverbindingen de volgende stappen uit:

-

Kies in het vervolgkeuzemenu Verbinden via de COM-poort waarop de consolekabel is aangesloten.

-

Klik op OK.

Het eigenschappenoverzicht voor de verbinding wordt weergegeven.

-

Stel de snelheid in voor de verbinding met de consolepoort.

-

Als u de standaardinstellingen voor de poort wilt herstellen, klikt u op Standaardinstellingen herstellen.

Opmerking: De meeste Cisco-producten volgen de standaardinstellingen voor poorten.

De standaardinstellingen voor poorten zijn:

-

Bits per seconde: 9600

-

Gegevensbits—8

-

Pariteit—Geen

-

Stopbits—1

-

Stroomregeling—Geen

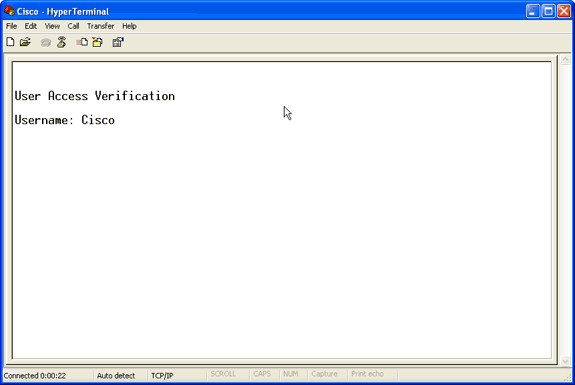

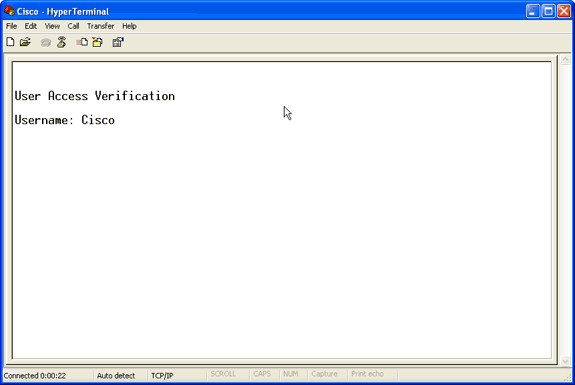

Op dit punt wordt de Telnet- of consoleverbinding tot stand gebracht en wordt u gevraagd om een gebruikersnaam en wachtwoord.

Opmerking: Cisco Airnet-apparatuur wijst zowel een standaardgebruikersnaam als een wachtwoord van Cisco toe (hoofdlettergevoelig).

-

-

-

Voer de volgende stappen uit om foutopsporing uit te voeren:

-

Geef de opdracht Enable op om in de geprivilegieerde modus te gaan.

-

Voer het wachtwoord voor inschakelen in.

Opmerking: vergeet niet dat het standaardwachtwoord voor Airnet-apparatuur Cisco is (hoofdlettergevoelig).

Opmerking: Als u de uitvoer van fouten uit een Telnet-sessie wilt bekijken, gebruikt u de terminalmonitor of de term common command om de terminalmonitor in te schakelen.

Afbeelding 4 – Connected Telnet-sessie

-

-

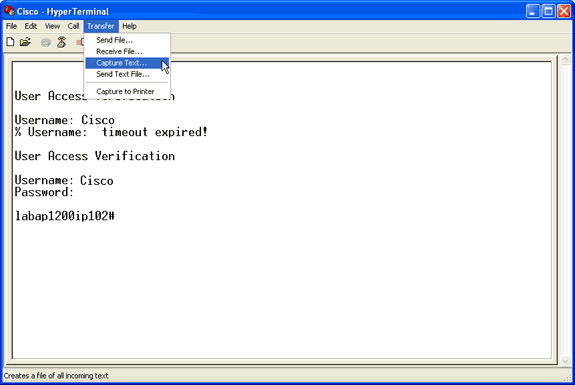

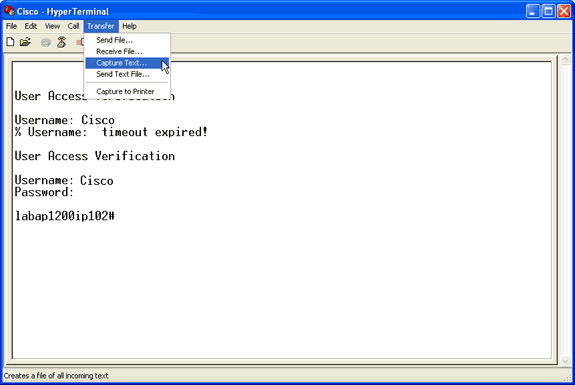

Nadat u een verbinding tot stand hebt gebracht, voert u deze stappen uit om een schermopname te verzamelen:

-

Kies Tekst vastleggen in het menu Overdracht.

Afbeelding 5 – Een schermopname opslaan

-

Wanneer een dialoogvenster wordt geopend waarin u wordt gevraagd om een bestandsnaam voor de uitvoer, voert u een bestandsnaam in.

-

-

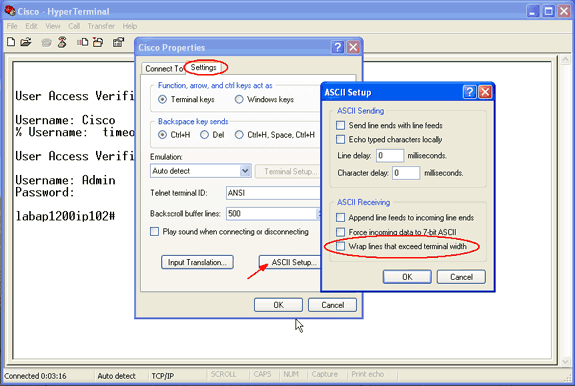

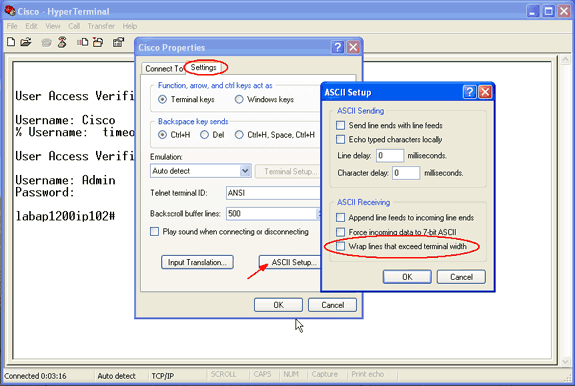

Voer de volgende stappen uit om de schermfolie uit te schakelen:

Opmerking: U kunt de debugs gemakkelijker lezen wanneer u de schermfolie uitschakelt.

-

Kies Bestand in het menu HyperTerminal.

-

Kies Eigenschappen.

-

Klik op het tabblad Instellingen op het eigenschappenblad van de verbinding.

-

Klik op ASCII Setup.

-

Schakel het vinkje Wrap-lijnen uit die de terminalbreedte overschrijden.

-

Klik op OK om de ASCII-instellingen te sluiten.

-

Klik op OK om het eigenschappenblad voor de verbinding te sluiten.

Afbeelding 6 – ASCII-instellingen

-

Nu u elke schermuitvoer naar een tekstbestand kunt vastleggen, zijn de debugs die u uitvoert afhankelijk van wat er wordt onderhandeld. De volgende secties van dit document beschrijven het type onderhandelde verbinding dat door de debugs wordt geboden.

EAP

Deze fouten zijn het meest nuttig voor EAP-verificaties:

-

foutopsporingsradius-authenticatie: de uitvoer van dit foutopsporingsapparaat begint met dit woord: RADIUS.

-

debug dot11 aaa authenticator process—De uitvoer van dit debug begint met deze tekst: dot11_auth_dot1x_.

-

debug dot11 aaa authenticator state-machine—De uitvoer van dit debug begint met deze tekst: dot11_auth_dot1x_run_rfsm.

Deze debugs tonen:

-

Wat wordt gemeld tijdens de RADIUS-gedeelten van een authenticatiedialoog

-

De acties die tijdens dat authenticatiedialoogvenster worden ondernomen

-

De verschillende staten waarin de authenticatiedialoog overgaat

Dit voorbeeld toont een geslaagde Light EAP (LEAP)-verificatie:

| Voorbeeld van succesvolle EAP-verificatie |

|---|

Apr 8 17:45:48.208: dot11_auth_dot1x_start: in the dot11_auth_dot1x_start

Apr 8 17:45:48.208: dot11_auth_dot1x_send_id_req_to_client:

sending identity request for 0002.8aa6.304f

Apr 8 17:45:48.208: dot11_auth_dot1x_send_id_req_to_client:

Started timer client_timeout 30 seconds

Apr 8 17:45:48.210: dot11_auth_parse_client_pak:

Received EAPOL packet from 0002.8aa6.304f

Apr 8 17:45:48.210: dot11_auth_dot1x_run_rfsm:

Executing Action(CLIENT_WAIT,EAP_START) for 0002.8aa6.304f

Apr 8 17:45:48.210: dot11_auth_dot1x_send_id_req_to_client:

sending identity request for 0002.8aa6.304f

Apr 8 17:45:48.210: dot11_auth_dot1x_send_id_req_to_client:

Started timer client_timeout 30 seconds

Apr 8 17:45:48.212: dot11_auth_parse_client_pak:

Received EAPOL packet from 0002.8aa6.304f

Apr 8 17:45:48.212: dot11_auth_parse_client_pak:

id is not matching req-id:1resp-id:2, waiting for response

Apr 8 17:45:48.213: dot11_auth_parse_client_pak:

Received EAPOL packet from 0002.8aa6.304f

Apr 8 17:45:48.213: dot11_auth_dot1x_run_rfsm:

Executing Action(CLIENT_WAIT,CLIENT_REPLY) for 0002.8aa6.304f

Apr 8 17:45:48.214: dot11_auth_dot1x_send_response_to_server:

Sending client 0002.8aa6.304f data to server

Apr 8 17:45:48.214: dot11_auth_dot1x_send_response_to_server:

tarted timer server_timeout 60 seconds

Apr 8 17:45:48.214: RADIUS: AAA Unsupported [248] 14

Apr 8 17:45:48.214: RADIUS: 6C 61 62 61 70 31 32 30 30 69 70 31

[labap1200ip1]

Apr 8 17:45:48.215: RADIUS: AAA Unsupported [150] 2

Apr 8 17:45:48.215: RADIUS(0000001C): Storing nasport 17 in rad_db

Apr 8 17:45:48.215: RADIUS(0000001C): Config NAS IP: 10.0.0.102

Apr 8 17:45:48.215: RADIUS/ENCODE(0000001C): acct_session_id: 28

Apr 8 17:45:48.216: RADIUS(0000001C): Config NAS IP: 10.0.0.102

Apr 8 17:45:48.216: RADIUS(0000001C): sending

Apr 8 17:45:48.216: RADIUS(0000001C): Send Access-Request

to 10.0.0.3:1645 id 21645/93, len 139

Apr 8 17:45:48.216: RADIUS: authenticator 92 26 A8 31 ED 60 6A 88

- 84 8C 80 B2 B8 26 4C 04

Apr 8 17:45:48.216: RADIUS: User-Name [1] 9 "aironet"

Apr 8 17:45:48.216: RADIUS: Framed-MTU [12] 6 1400

Apr 8 17:45:48.217: RADIUS: Called-Station-Id [30] 16 "0005.9a39.0374"

Apr 8 17:45:48.217: RADIUS: Calling-Station-Id [31] 16 "0002.8aa6.304f"

Apr 8 17:45:48.217: RADIUS: Service-Type [6] 6 Login [1]

Apr 8 17:45:48.217: RADIUS: Message-Authenticato[80] 18 *

Apr 8 17:45:48.217: RADIUS: EAP-Message [79] 14

Apr 8 17:45:48.218: RADIUS: 02 02 00 0C 01 61 69 72 6F 6E 65 74

[?????aironet]

Apr 8 17:45:48.218: RADIUS: NAS-Port-Type [61] 6 802.11

wireless [19]

Apr 8 17:45:48.218: RADIUS: NAS-Port [5] 6 17

Apr 8 17:45:48.218: RADIUS: NAS-IP-Address [4] 6 10.0.0.102

Apr 8 17:45:48.218: RADIUS: Nas-Identifier [32] 16 "labap1200ip102"

Apr 8 17:45:48.224: RADIUS: Received from id 21645/93 10.0.0.3:1645,

Access-Challenge, len 69

Apr 8 17:45:48.224: RADIUS: authenticator C8 6D 9B B3 67 60 44 29

- CC AB 39 DE 00 A9 A8 CA

Apr 8 17:45:48.224: RADIUS: EAP-Message [79] 25

Apr 8 17:45:48.224: RADIUS: 01 43 00 17 11 01 00 08 63 BB E7 8C 0F AC EB 9A

[?C??????c???????]

Apr 8 17:45:48.225: RADIUS: 61 69 72 6F 6E 65 74

[aironet]

Apr 8 17:45:48.225: RADIUS: Session-Timeout [27] 6 20

Apr 8 17:45:48.225: RADIUS: Message-Authenticato[80] 18 *

Apr 8 17:45:48.226: RADIUS(0000001C): Received from id 21645/93

Apr 8 17:45:48.226: RADIUS/DECODE: EAP-Message fragments, 23, total 23 bytes

Apr 8 17:45:48.226: dot11_auth_dot1x_parse_aaa_resp:

Received server response: GET_CHALLENGE_RESPONSE

Apr 8 17:45:48.226: dot11_auth_dot1x_parse_aaa_resp: found eap pak in

server response

Apr 8 17:45:48.226: dot11_auth_dot1x_parse_aaa_resp: found session timeout

20 sec

Apr 8 17:45:48.227: dot11_auth_dot1x_run_rfsm:

Executing Action(SERVER_WAIT,SERVER_REPLY) for

0002.8aa6.304f

Apr 8 17:45:48.227: dot11_auth_dot1x_send_response_to_client:

Forwarding server message to client 0002.8aa6.304f

Apr 8 17:45:48.227: dot11_auth_dot1x_send_response_to_client:

Started timer client_timeout 20 seconds

Apr 8 17:45:48.232: dot11_auth_parse_client_pak:

Received EAPOL packet from 0002.8aa6.304f

Apr 8 17:45:48.232: dot11_auth_dot1x_run_rfsm: Executing Action

(CLIENT_WAIT,CLIENT_REPLY) for 0002.8aa6.304f

Apr 8 17:45:48.232: dot11_auth_dot1x_send_response_to_server:

Sending client 0002.8aa6.304f data to server

Apr 8 17:45:48.232: dot11_auth_dot1x_send_response_to_server:

Started timer server_timeout 60 seconds

Apr 8 17:45:48.233: RADIUS: AAA Unsupported [248] 14

Apr 8 17:45:48.234: RADIUS: 6C 61 62 61 70 31 32 30 30 69 70 31

[labap1200ip1]

Apr 8 17:45:48.234: RADIUS: AAA Unsupported [150] 2

Apr 8 17:45:48.234: RADIUS(0000001C): Using existing nas_port 17

Apr 8 17:45:48.234: RADIUS(0000001C): Config NAS IP: 10.0.0.102

Apr 8 17:45:48.234: RADIUS/ENCODE(0000001C): acct_session_id: 28

Apr 8 17:45:48.234: RADIUS(0000001C): Config NAS IP: 10.0.0.102

Apr 8 17:45:48.234: RADIUS(0000001C): sending

Apr 8 17:45:48.234: RADIUS(0000001C): Send Access-Request to

10.0.0.3:1645 id 21645/94, len 166

Apr 8 17:45:48.235: RADIUS: authenticator 93 B5 CC B6 41 97 A0 85

- 1B 4D 13 0F 6A EE D4 11

Apr 8 17:45:48.235: RADIUS: User-Name [1] 9 "aironet"

Apr 8 17:45:48.235: RADIUS: Framed-MTU [12] 6 1400

Apr 8 17:45:48.236: RADIUS: Called-Station-Id [30] 16 "0005.9a39.0374"

Apr 8 17:45:48.236: RADIUS: Calling-Station-Id [31] 16 "0002.8aa6.304f"

Apr 8 17:45:48.236: RADIUS: Service-Type [6] 6 Login [1]

Apr 8 17:45:48.236: RADIUS: Message-Authenticato[80] 18 *

Apr 8 17:45:48.236: RADIUS: EAP-Message [79] 41

Apr 8 17:45:48.236: RADIUS: 02 43 00 27 11 01 00 18 30 9F 55 AF 05 03 71 7D

[?C?'????0?U???q}]

Apr 8 17:45:48.236: RADIUS: 25 41 1B B0 F4 A9 7C EE F5 51 24 9A FC 6D 51 6D

[?A????|??Q$??mQm]

Apr 8 17:45:48.237: RADIUS: 61 69 72 6F 6E 65 74 [aironet]

Apr 8 17:45:48.237: RADIUS: NAS-Port-Type [61] 6 802.11

wireless [19]

Apr 8 17:45:48.237: RADIUS: NAS-Port [5] 6 17

Apr 8 17:45:48.238: RADIUS: NAS-IP-Address [4] 6 10.0.0.102

Apr 8 17:45:48.238: RADIUS: Nas-Identifier [32] 16 "labap1200ip102"

Apr 8 17:45:48.242: RADIUS: Received from id 21645/94 10.0.0.3:1645,

Access-Challenge, len 50

Apr 8 17:45:48.243: RADIUS: authenticator 59 2D EE 24 CF B2 87 AF

- 86 D0 C9 00 79 BE 6E 1E

Apr 8 17:45:48.243: RADIUS: EAP-Message [79] 6

Apr 8 17:45:48.243: RADIUS: 03 43 00 04

[?C??]

Apr 8 17:45:48.244: RADIUS: Session-Timeout [27] 6 20

Apr 8 17:45:48.244: RADIUS: Message-Authenticato[80] 18 *

Apr 8 17:45:48.244: RADIUS(0000001C): Received from id 21645/94

Apr 8 17:45:48.244: RADIUS/DECODE: EAP-Message fragments, 4, total 4 bytes

Apr 8 17:45:48.244: dot11_auth_dot1x_parse_aaa_resp:

Received server response: GET_CHALLENGE_RESPONSE

Apr 8 17:45:48.245: dot11_auth_dot1x_parse_aaa_resp:

found eap pak in server response

Apr 8 17:45:48.245: dot11_auth_dot1x_parse_aaa_resp:

found session timeout 20 sec

Apr 8 17:45:48.245: dot11_auth_dot1x_run_rfsm:

Executing Action(SERVER_WAIT,SERVER_REPLY)

for 0002.8aa6.304f

Apr 8 17:45:48.245: dot11_auth_dot1x_send_response_to_client:

Forwarding server message to client 0002.8aa6.304f

Apr 8 17:45:48.246: dot11_auth_dot1x_send_response_to_client:

Started timer client_timeout 20 seconds

Apr 8 17:45:48.249: dot11_auth_parse_client_pak:

Received EAPOL packet from 0002.8aa6.304f

Apr 8 17:45:48.250: dot11_auth_dot1x_run_rfsm:

Executing Action(CLIENT_WAIT,CLIENT_REPLY) for 0002.8aa6.304f

Apr 8 17:45:48.250: dot11_auth_dot1x_send_response_to_server:

Sending client 0002.8aa6.304f data to server

Apr 8 17:45:48.250: dot11_auth_dot1x_send_response_to_server:

Started timer server_timeout 60 seconds

Apr 8 17:45:48.250: RADIUS: AAA Unsupported [248] 14

Apr 8 17:45:48.251: RADIUS: 6C 61 62 61 70 31 32 30 30 69 70 31

[labap1200ip1]

Apr 8 17:45:48.251: RADIUS: AAA Unsupported [150] 2

Apr 8 17:45:48.251: RADIUS(0000001C): Using existing nas_port 17

Apr 8 17:45:48.252: RADIUS(0000001C): Config NAS IP: 10.0.0.102

Apr 8 17:45:48.252: RADIUS/ENCODE(0000001C): acct_session_id: 28

Apr 8 17:45:48.252: RADIUS(0000001C): Config NAS IP: 10.0.0.102

Apr 8 17:45:48.252: RADIUS(0000001C): sending

Apr 8 17:45:48.252: RADIUS(0000001C): Send Access-Request to

10.0.0.3:1645 id 21645/95, len 150

Apr 8 17:45:48.252: RADIUS: authenticator 39 1C A5 EF 86 9E BA D1

- 50 FD 58 80 A8 8A BC 2A

Apr 8 17:45:48.253: RADIUS: User-Name [1] 9 "aironet"

Apr 8 17:45:48.253: RADIUS: Framed-MTU [12] 6 1400

Apr 8 17:45:48.253: RADIUS: Called-Station-Id [30] 16 "0005.9a39.0374"

Apr 8 17:45:48.253: RADIUS: Calling-Station-Id [31] 16 "0002.8aa6.304f"

Apr 8 17:45:48.254: RADIUS: Service-Type [6] 6 Login [1]

Apr 8 17:45:48.254: RADIUS: Message-Authenticato[80] 18 *

Apr 8 17:45:48.254: RADIUS: EAP-Message [79] 25

Apr 8 17:45:48.254: RADIUS: 01 43 00 17 11 01 00 08 50 9A 67 2E 7D 26 75 AA

[?C??????P?g.}&u?]

Apr 8 17:45:48.254: RADIUS: 61 69 72 6F 6E 65 74

[aironet]

Apr 8 17:45:48.254: RADIUS: NAS-Port-Type [61] 6 802.11

wireless [19]

Apr 8 17:45:48.254: RADIUS: NAS-Port [5] 6 17

Apr 8 17:45:48.255: RADIUS: NAS-IP-Address [4] 6 10.0.0.102

Apr 8 17:45:48.255: RADIUS: Nas-Identifier [32] 16 "labap1200ip102"

Apr 8 17:45:48.260: RADIUS: Received from id 21645/95 10.0.0.3:1645,

Access-Accept, len 206

Apr 8 17:45:48.260: RADIUS: authenticator 39 13 3C ED FC 02 68 63

- 24 13 1B 46 CF 93 B8 E3

Apr 8 17:45:48.260: RADIUS: Framed-IP-Address [8] 6 255.255.255.255

Apr 8 17:45:48.261: RADIUS: EAP-Message [79] 41

Apr 8 17:45:48.261: RADIUS: 02 00 00 27 11 01 00 18 FA 53 D0 29 6C 9D 66 8E

[???'?????S?)l?f?]

Apr 8 17:45:48.262: RADIUS: C4 A3 CD 54 08 8C 35 7C 74 0C 6A EF D4 6D 30 A4

[???T??5|t?j??m0?]

Apr 8 17:45:48.262: RADIUS: 61 69 72 6F 6E 65 74 [aironet]

Apr 8 17:45:48.262: RADIUS: Vendor, Cisco [26] 59

Apr 8 17:45:48.262: RADIUS: Cisco AVpair [1] 53

"leap:session-key=G:3asil;mwerAEJNYH-JxI,"

Apr 8 17:45:48.262: RADIUS: Vendor, Cisco [26] 31

Apr 8 17:45:48.262: RADIUS: Cisco AVpair [1] 25

"auth-algo-type=eap-leap"

Apr 8 17:45:48.262: RADIUS: Class [25] 31

Apr 8 17:45:48.263: RADIUS: 43 49 53 43 4F 41 43 53 3A 30 30 30 30 31 64 36

[CISCOACS:00001d6]

Apr 8 17:45:48.263: RADIUS: 33 2F 30 61 30 30 30 30 36 36 2F 31 37

[3/0a000066/17]

Apr 8 17:45:48.263: RADIUS: Message-Authenticato[80] 18 *

Apr 8 17:45:48.264: RADIUS(0000001C): Received from id 21645/95

Apr 8 17:45:48.264: RADIUS/DECODE: EAP-Message fragments, 39, total 39 bytes

Apr 8 17:45:48.264: found leap session key

Apr 8 17:45:48.265: dot11_auth_dot1x_parse_aaa_resp:

Received server response: PASS

Apr 8 17:45:48.265: dot11_auth_dot1x_parse_aaa_resp:

found eap pak in server response

Apr 8 17:45:48.265: dot11_auth_dot1x_parse_aaa_resp:

found leap session key in server response

Apr 8 17:45:48.265: dot11_auth_dot1x_parse_aaa_resp:

leap session key length 16

Apr 8 17:45:48.266: dot11_auth_dot1x_run_rfsm:

Executing Action(SERVER_WAIT,SERVER_PASS) for 0002.8aa6.304f

Apr 8 17:45:48.266: dot11_auth_dot1x_send_response_to_client:

Forwarding server message to client 0002.8aa6.304f

Apr 8 17:45:48.266: dot11_auth_dot1x_send_response_to_client:

Started timer client_timeout 20 seconds

Apr 8 17:45:48.266: %DOT11-6-ASSOC: Interface Dot11Radio0,

Station RKIBBE-W2K4 0002.8aa6.304f Associated KEY_MGMT[NONE] |

Let op de stroom in de foutopsporingen van de toestandsmachine. Er is een progressie door verschillende staten:

-

EAP_START

-

CLIENT_WAIT

-

CLIENT_REPLY

-

SERVER_WAIT

-

SERVER_REPLY

Opmerking: Terwijl de twee onderhandelen, kunnen er verschillende iteraties zijn van CLIENT_WAIT en CLIENT_REPLY, evenals SERVER_WAIT en SERVER_REPLY.

-

SERVER_PASS

Het proces debug toont elke afzonderlijke stap door elke staat. De radius-foutmeldingen tonen het werkelijke gesprek tussen de verificatieserver en de client. De eenvoudigste manier om met EAP-debugs te werken, is door de voortgang van statusmachineberichten door elke status te bekijken.

Wanneer iets faalt in de onderhandeling, laten de fouten van de staatsmachine zien waarom het proces is gestopt. Kijk voor berichten vergelijkbaar met deze voorbeelden:

-

TIME-OUT VOOR CLIENT — Deze status geeft aan dat de client niet binnen een passende tijd heeft gereageerd. Dit uitblijven van een reactie kan het gevolg zijn van een van de volgende redenen:

-

Er is een probleem met de software van de client.

-

De waarde voor de time-out van de EAP-client (op het subtabblad EAP-verificatie onder Geavanceerde beveiliging) is verlopen.

Sommige EAP's, met name Protected EAP (PEAP), hebben meer dan 30 seconden nodig om de verificatie te voltooien. Stel deze timer in op een hogere waarde (tussen 90 en 120 seconden).

Dit is een voorbeeld van een TIME-OUT-poging van een CLIENT:

VOORBEELD VAN TIME-OUT VOOR CLIENTS Apr 12 17:51:09.373: dot11_auth_dot1x_start: in the dot11_auth_dot1x_start Apr 12 17:51:09.373: dot11_auth_dot1x_send_id_req_to_client: sending identity request for 0040.96a0.3758 Apr 12 17:51:09.374: dot11_auth_dot1x_send_id_req_to_client: Started timer client_timeout 30 seconds Apr 12 17:51:39.358: dot11_auth_dot1x_run_rfsm: Executing Action(CLIENT_WAIT,TIMEOUT) for 0040.96a0.3758 Apr 12 17:51:39.358: dot11_auth_dot1x_send_client_fail: Authentication failed for 0040.96a0.3758 Apr 12 17:51:39.358: %DOT11-7-AUTH_FAILED: Station 0040.96a0.3758 Authentication failedOpmerking: let op systeemfoutberichten die vergelijkbaar zijn met dit bericht:

%DOT11-4-MAXRETRIES: Packet to client xxxx.xxxx.xxxx reached max retries, removing the client

Opmerking: Dergelijke foutmeldingen kunnen wijzen op een RF-probleem (radiofrequentie).

-

-

Gedeelde geheime mismatch tussen het toegangspunt en de RADIUS-server: in dit voorbeeldlog accepteert de RADIUS-server het verificatieverzoek van het toegangspunt niet. Het toegangspunt blijft het verzoek naar de RADIUS-server sturen, maar de RADIUS-server wijst het verzoek af omdat het gedeelde geheim niet goed is afgestemd.

Om dit probleem op te lossen, moet u controleren of het gedeelde geheim op het toegangspunt hetzelfde is als dat wordt gebruikt in de RADIUS-server.

Gedeelde geheime mismatch tussen AP en RADIUS-server Jun 2 15:58:13.553: %RADIUS-4-RADIUS_DEAD: RADIUS server 10.10.1.172:1645, 1646 is not responding. Jun 2 15:58:13.553: %RADIUS-4-RADIUS_ALIVE: RADIUS server 10.10.1.172:1645,1646 has returned. Jun 2 15:58:23.664: %DOT11-7-AUTH_FAILED: Station 0040.96a0.3758 Authentication failed -

server_timeout — Deze status geeft aan dat de verificatieserver niet tijdig heeft gereageerd. Deze fout treedt op als gevolg van een probleem op de server. Controleer of deze situaties waar zijn:

-

Het toegangspunt heeft een IP-verbinding met de verificatieserver.

Opmerking: U kunt de ping-opdracht gebruiken om de connectiviteit te controleren.

-

De verificatie- en accountpoortnummers zijn correct voor de server.

Opmerking: U kunt de poortnummers controleren op het tabblad Serverbeheer.

-

De verificatieservice is actief en functioneel.

Dit is een voorbeeld van een server_timeout poging:

Voorbeeld server_timeout Apr 8 20:02:55.469: dot11_auth_dot1x_start: in the dot11_auth_dot1x_start Apr 8 20:02:55.469: dot11_auth_dot1x_send_id_req_to_client: sending identity request for 0002.8aa6.304f Apr 8 20:02:55.469: dot11_auth_dot1x_send_id_req_to_client: Started timer client_timeout 30 seconds Apr 8 20:02:55.470: dot11_auth_parse_client_pak: Received EAPOL packet from 0002.8aa6.304f Apr 8 20:02:55.470: dot11_auth_dot1x_run_rfsm: Executing Action(CLIENT_WAIT,EAP_START) for 0002.8aa6.304f Apr 8 20:02:55.470: dot11_auth_dot1x_send_id_req_to_client: sending identity request for 0002.8aa6.304f Apr 8 20:02:55.470: dot11_auth_dot1x_send_id_req_to_client: Started timer client_timeout 30 seconds Apr 8 20:02:55.471: dot11_auth_parse_client_pak: Received EAPOL packet from 0002.8aa6.304f Apr 8 20:02:55.472: dot11_auth_parse_client_pak: id is not matching req-id:1resp-id:2, waiting for response Apr 8 20:02:55.474: dot11_auth_parse_client_pak: Received EAPOL packet from 0002.8aa6.304f Apr 8 20:02:55.474: dot11_auth_dot1x_run_rfsm: Executing Action(CLIENT_WAIT,CLIENT_REPLY) for 0002.8aa6.304f Apr 8 20:02:55.474: dot11_auth_dot1x_send_response_to_server: Sending client 0002.8aa6.304f data to server Apr 8 20:02:55.475: dot11_auth_dot1x_send_response_to_server: Started timer server_timeout 60 seconds Apr 8 20:02:55.476: RADIUS: AAA Unsupported [248] 14 Apr 8 20:02:55.476: RADIUS: 6C 61 62 61 70 31 32 30 30 69 70 31 [labap1200ip1] Apr 8 20:02:55.476: RADIUS: AAA Unsupported [150] 2 Apr 8 20:02:55.476: RADIUS(00000031): Storing nasport 32 in rad_db Apr 8 20:02:55.476: RADIUS(00000031): Config NAS IP: 10.0.0.102 Apr 8 20:02:55.476: RADIUS/ENCODE(00000031): acct_session_id: 49 Apr 8 20:02:55.477: RADIUS(00000031): Config NAS IP: 10.0.0.102 Apr 8 20:02:55.477: RADIUS(00000031): sending Apr 8 20:02:55.477: RADIUS(00000031): Send Access-Request to 10.0.0.3:1234 id 21645/145, len 139 Apr 8 20:02:55.478: RADIUS: authenticator B6 F7 BB 41 0E 9F 44 D1 - 9A F8 E2 D7 5D 70 F2 76 Apr 8 20:02:55.478: RADIUS: User-Name [1] 9 "aironet" Apr 8 20:02:55.478: RADIUS: Framed-MTU [12] 6 1400 Apr 8 20:02:55.478: RADIUS: Called-Station-Id [30] 16 "0005.9a39.0374" Apr 8 20:02:55.478: RADIUS: Calling-Station-Id [31] 16 "0002.8aa6.304f" Apr 8 20:02:55.478: RADIUS: Service-Type [6] 6 Login [1] Apr 8 20:02:55.478: RADIUS: Message-Authenticato[80] 18 * Apr 8 20:02:55.478: RADIUS: EAP-Message [79] 14 Apr 8 20:02:55.479: RADIUS: 02 02 00 0C 01 61 69 72 6F 6E 65 74 [?????aironet] Apr 8 20:02:55.479: RADIUS: NAS-Port-Type [61] 6 802.11 wireless [19] Apr 8 20:02:55.479: RADIUS: NAS-Port [5] 6 32 Apr 8 20:02:55.479: RADIUS: NAS-IP-Address [4] 6 10.0.0.102 Apr 8 20:02:55.480: RADIUS: Nas-Identifier [32] 16 "labap1200ip102" Apr 8 20:03:00.478: RADIUS: Retransmit to (10.0.0.3:1234,1234) for id 21645/145 Apr 8 20:03:05.475: RADIUS: Retransmit to (10.0.0.3:1234,1234) for id 21645/145 Apr 8 20:03:10.473: RADIUS: Retransmit to (10.0.0.3:1234,1234) for id 21645/145 Apr 8 20:03:15.470: RADIUS: No response from (10.0.0.3:1234,1234) for id 21645/145 Apr 8 20:03:15.470: RADIUS/DECODE: parse response no app start; FAIL Apr 8 20:03:15.470: RADIUS/DECODE: parse response; FAIL Apr 8 20:03:15.470: dot11_auth_dot1x_parse_aaa_resp: Received server response: FAIL Apr 8 20:03:15.470: dot11_auth_dot1x_parse_aaa_resp: found eap pak in server response Apr 8 20:03:15.470: dot11_auth_dot1x_parse_aaa_resp: detailed aaa_status 1 Apr 8 20:03:15.471: dot11_auth_dot1x_run_rfsm: Executing Action(SERVER_WAIT,SERVER_FAIL) for 0002.8aa6.304f Apr 8 20:03:15.471: dot11_auth_dot1x_send_client_fail: Authentication failed for 0002.8aa6.304f Apr 8 20:03:15.471: %DOT11-7-AUTH_FAILED: Station 0002.8aa6.304f Authentication failed -

-

SERVER_FAIL — Deze status geeft aan dat de server een niet-geslaagde verificatierespons heeft gegeven op basis van de gebruikersreferenties. Het RADIUS-foutopsporing dat aan deze fout voorafgaat, toont de gebruikersnaam die aan de verificatieserver is gepresenteerd. Controleer het logbestand Mislukte pogingen op de verificatieserver voor meer informatie over de reden waarom de server de clienttoegang heeft geweigerd.

Dit is een voorbeeld van een SERVER_FAIL-poging:

Voorbeeld SERVER_FAIL Apr 8 17:46:13.604: dot11_auth_dot1x_send_response_to_server: Sending client 0002.8aa6.304f data to server Apr 8 17:46:13.604: dot11_auth_dot1x_send_response_to_server: Started timer server_timeout 60 seconds Apr 8 17:46:13.605: RADIUS: AAA Unsupported [248] 14 Apr 8 17:46:13.605: RADIUS: 6C 61 62 61 70 31 32 30 30 69 70 31 [labap1200ip1] Apr 8 17:46:13.606: RADIUS: AAA Unsupported [150] 2 Apr 8 17:46:13.606: RADIUS(0000001D): Using existing nas_port 18 Apr 8 17:46:13.606: RADIUS(0000001D): Config NAS IP: 10.0.0.102 Apr 8 17:46:13.606: RADIUS/ENCODE(0000001D): acct_session_id: 29 Apr 8 17:46:13.606: RADIUS(0000001D): Config NAS IP: 10.0.0.102 Apr 8 17:46:13.606: RADIUS(0000001D): sending Apr 8 17:46:13.607: RADIUS(0000001D): Send Access-Request to 10.0.0.3:1645 id 21645/97, len 176 Apr 8 17:46:13.607: RADIUS: authenticator 88 82 8C BB DC 78 67 76 - 36 88 1D 89 2B DC C9 99 Apr 8 17:46:13.607: RADIUS: User-Name [1] 14 "unknown_user" Apr 8 17:46:13.607: RADIUS: Framed-MTU [12] 6 1400 Apr 8 17:46:13.608: RADIUS: Called-Station-Id [30] 16 "0005.9a39.0374" Apr 8 17:46:13.608: RADIUS: Calling-Station-Id [31] 16 "0002.8aa6.304f" Apr 8 17:46:13.608: RADIUS: Service-Type [6] 6 Login [1] Apr 8 17:46:13.608: RADIUS: Message-Authenticato[80] 18 * Apr 8 17:46:13.608: RADIUS: EAP-Message [79] 46 Apr 8 17:46:13.608: RADIUS: 02 44 00 2C 11 01 00 18 02 69 C3 F1 B5 90 52 F7 [?D?,?????i????R?] Apr 8 17:46:13.609: RADIUS: B2 57 FF F0 74 8A 80 59 31 6D C7 30 D3 D0 AF 65 [?W??t??Y1m?0???e] Apr 8 17:46:13.609: RADIUS: 75 6E 6B 6E 6F 77 6E 5F 75 73 65 72 [unknown_user] Apr 8 17:46:13.609: RADIUS: NAS-Port-Type [61] 6 802.11 wireless [19] Apr 8 17:46:13.609: RADIUS: NAS-Port [5] 6 18 Apr 8 17:46:13.610: RADIUS: NAS-IP-Address [4] 6 10.0.0.102 Apr 8 17:46:13.610: RADIUS: Nas-Identifier [32] 16 "labap1200ip102" Apr 8 17:46:13.622: RADIUS: Received from id 21645/97 10.0.0.3:1645, Access-Reject, len 56 Apr 8 17:46:13.622: RADIUS: authenticator 55 E0 51 EF DA CE F7 78 - 92 72 3D 97 8F C7 97 C3 Apr 8 17:46:13.622: RADIUS: EAP-Message [79] 6 Apr 8 17:46:13.623: RADIUS: 04 44 00 04 [?D??] Apr 8 17:46:13.623: RADIUS: Reply-Message [18] 12 Apr 8 17:46:13.623: RADIUS: 52 65 6A 65 63 74 65 64 0A 0D [Rejected??] Apr 8 17:46:13.623: RADIUS: Message-Authenticato[80] 18 * Apr 8 17:46:13.624: RADIUS(0000001D): Received from id 21645/97 Apr 8 17:46:13.624: RADIUS/DECODE: EAP-Message fragments, 4, total 4 bytes Apr 8 17:46:13.624: RADIUS/DECODE: Reply-Message fragments, 10, total 10 bytes Apr 8 17:46:13.624: dot11_auth_dot1x_parse_aaa_resp: Received server response: FAIL Apr 8 17:46:13.625: dot11_auth_dot1x_parse_aaa_resp: found eap pak in server response Apr 8 17:46:13.625: dot11_auth_dot1x_run_rfsm: xecuting Action(SERVER_WAIT,SERVER_FAIL) for 0002.8aa6.304f Apr 8 17:46:13.625: dot11_auth_dot1x_send_response_to_client: Forwarding server message to client 0002.8aa6.304f Apr 8 17:46:13.626: dot11_auth_dot1x_send_response_to_client: Started timer client_timeout 20 seconds Apr 8 17:46:13.626: dot11_auth_dot1x_send_client_fail: Authentication failed for 0002.8aa6.304f Apr 8 17:46:13.626: %DOT11-6-DISASSOC: Interface Dot11Radio0, Deauthenticating Station 0002.8aa6.304f Apr 8 17:46:13.626: %DOT11-7-AUTH_FAILED: Station 0002.8aa6.304f Authentication failed -

Geen antwoord van client—In dit voorbeeld stuurt de radiusserver een bericht naar het toegangspunt waarop het toegangspunt doorstuurt en vervolgens de client koppelt. Uiteindelijk reageert de klant niet op de AP. Daarom deauthenticeert het toegangspunt het nadat het de maximale herhalingen heeft bereikt.

Geen reactie van de klant Sep 22 08:42:04: dot11_auth_dot1x_run_rfsm: Executing Action(SERVER_WAIT,SERVER_PASS) for 0040.96a0.3758 Sep 22 08:42:04: dot11_auth_dot1x_send_response_to_client: Forwarding server message to client 0040.96a0.3758 Sep 22 08:42:04: dot11_auth_dot1x_send_response_to_client: Started timer client_timeout 30 seconds Sep 22 08:42:04: %DOT11-6-ASSOC: Interface Dot11Radio0, Station arlit1ad1hd6j91 0040.96a0.3758 Associated KEY_MGMT[NONE] Sep 22 10:35:10: %DOT11-4-MAXRETRIES: Packet to client 0040.96a0.3758 reached max retries, removing the client Sep 22 10:35:10: %DOT11-6-DISASSOC: Interface Dot11Radio0, Deauthenticating Station 0040.96a0.3758 Reason: Previous authentication no longer validDe AP-forwards krijgen een reactie op de uitdaging van de radius naar de klant. De client reageert niet en bereikt maximale herhalingen waardoor EAP mislukt en het toegangspunt de client deauthenticeert.

Geen reactie van de klant Sep 22 10:43:02: dot11_auth_dot1x_parse_aaa_resp: Received server response: GET_CHALLENGE_RESPONSE Sep 22 10:43:02: dot11_auth_dot1x_parse_aaa_resp: found eap pak in server response Sep 22 10:43:02: dot11_auth_dot1x_run_rfsm: Executing Action(SERVER_WAIT,SERVER_REPLY) for 0040.96a0.3758 Sep 22 10:43:02: dot11_auth_dot1x_send_response_to_client: Forwarding server message to client 0040.96a0.3758 Sep 22 10:43:02: dot11_auth_dot1x_send_response_to_client: Started timer client_timeout 30 seconds Sep 22 10:43:05: %DOT11-4-MAXRETRIES: Packet to client 0040.96a0.3758 reached max retries, removing the client Sep 22 10:43:05: Client 0040.96a0.3758 failed: reached maximum retriesRadius verzendt een passbericht naar het toegangspunt, het toegangspunt stuurt het passbericht door naar de client en de client reageert niet. Het toegangspunt deauthenticeert het nadat het de maximale herhalingsposten heeft bereikt. De client probeert vervolgens een nieuw identiteitsverzoek in te dienen bij het toegangspunt, maar het toegangspunt wijst dit verzoek af omdat de client de maximale herhalingen al heeft bereikt.

Geen reactie van de klant Sep 22 10:57:08: dot11_auth_dot1x_run_rfsm: Executing Action(SERVER_WAIT,SERVER_PASS) for 0040.96a0.3758 Sep 22 10:57:08: dot11_auth_dot1x_send_response_to_client: Forwarding server message to client 0040.96a0.3758 Sep 22 10:57:08: dot11_auth_dot1x_send_response_to_client: Started timer client_timeout 30 seconds Sep 22 10:57:08: %DOT11-6-ASSOC: Interface Dot11Radio0, Station arlit1ad1hd6j91 0040.96a0.3758 Reassociated KEY_MGMT[NONE] Sep 22 10:57:10: %DOT11-4-MAXRETRIES: Packet to client 0040.96a0.3758 reached max retries, removing the client Sep 22 10:57:10: %DOT11-6-DISASSOC: Interface Dot11Radio0, Deauthenticating Station0040.96a0.3758 Reason: Previous authentication no longer valid Sep 22 10:57:15: AAA/BIND(00001954): Bind i/f Sep 22 10:57:15: dot11_auth_dot1x_start: in the dot11_auth_dot1x_start Sep 22 10:57:15: dot11_auth_dot1x_send_id_req_to_client: Sending identity request to 0040.96a0.3758 Sep 22 10:57:15: dot11_auth_dot1x_send_id_req_to_client: Client 0040.96a0.3758 timer started for 30 seconds Sep 22 10:57:15: %DOT11-4-MAXRETRIES: Packet to client 0040.96a0.3758 reached max retries, removing the client Sep 22 10:57:15: Client 0040.96a0.3758 failed: reached maximum retries

De proces- en/of radius-foutmeldingen die onmiddellijk voorafgaan aan het statusmachinebericht geven de details van de fout weer.

Raadpleeg EAP-verificatie met RADIUS Server voor meer informatie over het configureren van EAP.

MAC-verificatie

Deze foutmeldingen zijn het meest nuttig voor MAC-verificatie:

-

foutopsporingsradiusverificatie—Als een externe verificatieserver wordt gebruikt, begint de uitvoer van dit foutopsporingsfoutbericht met dit woord: RADIUS.

-

debug dot11 aaa authenticator mac-authen—De uitvoer van dit debug begint met deze tekst: dot11_auth_dot1x_.

Deze debugs tonen:

-

Wat wordt gemeld tijdens de RADIUS-gedeelten van een authenticatiedialoog

-

De vergelijking tussen het MAC-adres dat wordt gegeven en het adres dat is geverifieerd tegen

Wanneer een externe RADIUS-server wordt gebruikt met MAC-adresverificatie, zijn de RADIUS-foutopsporing van toepassing. Het resultaat van deze conjunctie is een weergave van het werkelijke gesprek tussen de verificatieserver en de client.

Wanneer een lijst met MAC-adressen lokaal op het apparaat is gebouwd als een gebruikersnaam en wachtwoorddatabase, worden alleen de mac-authen-debugs weergegeven. Als de adresovereenkomst of -mismatch wordt bepaald, worden deze uitgangen weergegeven.

Opmerking: Voer altijd alfabetische tekens in een MAC-adres in kleine letters in.

Dit voorbeeld toont een succesvolle MAC-verificatie tegen een lokale database:

| Voorbeeld van geslaagde MAC-verificatie |

|---|

Apr 8 19:02:00.109: dot11_auth_mac_start: method_list: mac_methods

Apr 8 19:02:00.109: dot11_auth_mac_start: method_index: 0x4500000B, req: 0xA7626C

Apr 8 19:02:00.109: dot11_auth_mac_start: client->unique_id: 0x28

Apr 8 19:02:00.110: dot11_mac_process_reply: AAA reply for 0002.8aa6.304f PASSED

Apr 8 19:02:00.145: %DOT11-6-ASSOC: Interface Dot11Radio0, Station RKIBBE-W2K4

0002.8aa6.304f Associated KEY_MGMT[NONE] |

Dit voorbeeld toont een mislukte MAC-verificatie tegen een lokale database:

| Voorbeeld van mislukte MAC-verificatie |

|---|

Apr 8 19:01:22.336: dot11_auth_mac_start: method_list: mac_methods

Apr 8 19:01:22.336: dot11_auth_mac_start: method_index: 0x4500000B,

req: 0xA7626C

Apr 8 19:01:22.336: dot11_auth_mac_start: client->unique_id: 0x27

Apr 8 19:01:22.337: dot11_mac_process_reply:

AAA reply for 0002.8aa6.304f FAILED

Apr 8 19:01:22.337: %DOT11-7-AUTH_FAILED:

Station 0002.8aa6.304f Authentication failed |

Als de verificatie van een MAC-adres mislukt, controleert u of de tekens die in het MAC-adres worden ingevoerd, juist zijn. Zorg ervoor dat u alle alfabetische tekens in een MAC-adres in kleine letters hebt ingevoerd.

Raadpleeg voor meer informatie over het configureren van MAC-verificatie de verificatietypen configureren (Cisco IOS Software Configuration Guide for Cisco Aironet Access Points, 12.2(13)JA).

WPA

Hoewel Wi-Fi Protected Access (WPA) geen verificatietype is, is het een onderhandelde protocol.

-

WPA onderhandelt tussen het toegangspunt en de clientkaart.

-

WPA-sleutelbeheer onderhandelt nadat een client met succes is geverifieerd door een verificatieserver.

-

WPA onderhandelt zowel over een Pairwise Transient Key (PTK) als over een Groupwise Transient Key (GTK) in een vierwegs handdruk.

Opmerking: omdat WPA vereist dat het onderliggende EAP succesvol is, moet u controleren of clients zich met succes kunnen verifiëren met dat EAP voordat u WPA gebruikt.

Deze debugs zijn het meest nuttig voor WPA-onderhandelingen:

-

debug dot11 aaa authenticator process—De uitvoer van dit debug begint met deze tekst: dot11_auth_dot1x_.

-

debug dot11 aaa authenticator state-machine—De uitvoer van dit debug begint met deze tekst: dot11_auth_dot1x_run_rfsm.

Ten opzichte van de andere authenticaties in dit document zijn WPA-debugs eenvoudig te lezen en te analyseren. Er moet een PTK-bericht worden verzonden en een passend antwoord worden ontvangen. Vervolgens moet een GTK-bericht worden verzonden en een ander passend antwoord worden ontvangen.

Als de PTK- of GTK-berichten niet worden verzonden, kan het configuratie- of softwareniveau op het toegangspunt in gebreke blijven. Als de PTK- of GTK-antwoorden van de client niet worden ontvangen, controleert u het configuratie- of softwareniveau op de WPA-aanvrager van de clientkaart.

| Succesvol WPA-onderhandelingsvoorbeeld |

|---|

labap1200ip102#

Apr 7 16:29:57.908: dot11_dot1x_build_ptk_handshake:

building PTK msg 1 for 0030.6527.f74a

Apr 7 16:29:59.190: dot11_dot1x_verify_ptk_handshake:

verifying PTK msg 2 from 0030.6527.f74a

Apr 7 16:29:59.191: dot11_dot1x_verify_eapol_header: Warning:

Invalid key info (exp=0x381, act=0x109

Apr 7 16:29:59.191: dot11_dot1x_verify_eapol_header: Warning:

Invalid key len (exp=0x20, act=0x0)

Apr 7 16:29:59.192: dot11_dot1x_build_ptk_handshake:

building PTK msg 3 for 0030.6527.f74a

Apr 7 16:29:59.783: dot11_dot1x_verify_ptk_handshake:

verifying PTK msg 4 from 0030.6527.f74a

Apr 7 16:29:59.783: dot11_dot1x_verify_eapol_header: Warning:

Invalid key info (exp=0x381, act=0x109

Apr 7 16:29:59.783: dot11_dot1x_verify_eapol_header: Warning:

Invalid key len (exp=0x20, act=0x0)

Apr 7 16:29:59.788: dot11_dot1x_build_gtk_handshake:

building GTK msg 1 for 0030.6527.f74a

Apr 7 16:29:59.788: dot11_dot1x_build_gtk_handshake:

dot11_dot1x_get_multicast_key len 32 index 1

Apr 7 16:29:59.788: dot11_dot1x_hex_dump: GTK:

27 CA 88 7D 03 D9 C4 61 FD 4B BE 71 EC F7 43 B5 82 93 57 83

Apr 7 16:30:01.633: dot11_dot1x_verify_gtk_handshake:

verifying GTK msg 2 from 0030.6527.f74a

Apr 7 16:30:01.633: dot11_dot1x_verify_eapol_header:

Warning: Invalid key info (exp=0x391, act=0x301

Apr 7 16:30:01.633: dot11_dot1x_verify_eapol_header: Warning:

Invalid key len (exp=0x20, act=0x0)

Apr 7 16:30:01.633: %DOT11-6-ASSOC: Interface Dot11Radio0,

Station 0030.6527.f74a Associated KEY_MGMT[WPA]

labap1200ip102# |

Zie Overzicht van WPA-configuratie voor meer informatie over het configureren van WPA.

Administratieve/HTTP-verificatie

U kunt de beheerderstoegang tot het apparaat beperken tot gebruikers die worden vermeld in een lokale gebruikersnaam- en wachtwoorddatabase of op een externe verificatieserver. Administratieve toegang wordt ondersteund met zowel RADIUS als TACACS+.

Deze foutmeldingen zijn het meest nuttig voor administratieve verificatie:

-

foutopsporingsradiusverificatie of foutopsporingstacacs-verificatie—De uitvoer van dit foutopsporingsfoutopsporing begint met een van deze woorden: RADIUS of TACACS.

-

debug aaa authenticatie—De uitgangen van deze debugs beginnen met deze tekst: AAA/AUTHEN.

-

debug aaa authorisatie—De uitgangen van deze debugs beginnen met deze tekst: AAA/AUTHOR.

Deze debugs tonen:

-

Wat wordt gemeld tijdens de RADIUS- of TACACS-gedeelten van een authenticatiedialoog

-

De daadwerkelijke onderhandelingen voor authenticatie en autorisatie tussen het apparaat en de verificatieserver

In dit voorbeeld wordt een geslaagde administratieve verificatie weergegeven wanneer het kenmerk RADIUS van het servicetype is ingesteld op Administratief:

| Succesvol voorbeeld van administratieve verificatie met kenmerk Service-Type |

|---|

Apr 13 19:43:08.030: AAA: parse name=tty2 idb type=-1 tty=-1

Apr 13 19:43:08.030: AAA: name=tty2 flags=0x11 type=5 shelf=0 slot=0

adapter=0 port=2 channel=0

Apr 13 19:43:08.031: AAA/MEMORY: create_user (0xA1BB6C) user='NULL' ruser='NULL'

ds0=0 port='tty2' rem_addr='10.0.0.25' authen_type=ASCII service=LOGINN

Apr 13 19:43:08.031: AAA/AUTHEN/START (3200017540): port='tty2'

list='' action=LOGIN service=LOGIN

Apr 13 19:43:08.031: AAA/AUTHEN/START (3200017540): using "default" list

Apr 13 19:43:08.031: AAA/AUTHEN/START (3200017540):

Method=tac_admin (tacacs+)

Apr 13 19:43:08.032: TAC+: send AUTHEN/START packet ver=192 id=3200017540

Apr 13 19:43:08.032: AAA/AUTHEN(3200017540): Status=ERROR

Apr 13 19:43:08.032: AAA/AUTHEN/START (3200017540):

Method=rad_admin (radius)

Apr 13 19:43:08.032: AAA/AUTHEN(3200017540): Status=GETUSER

Apr 13 19:43:08.032: AAA/AUTHEN/CONT (3200017540):

continue_login (user='(undef)')

Apr 13 19:43:08.032: AAA/AUTHEN(3200017540): Status=GETUSER

Apr 13 19:43:08.032: AAA/AUTHEN(3200017540): Method=rad_admin (radius)

Apr 13 19:43:08.032: AAA/AUTHEN(3200017540): Status=GETPASS

Apr 13 19:43:08.033: AAA/AUTHEN/CONT (3200017540):

continue_login (user='aironet')

Apr 13 19:43:08.033: AAA/AUTHEN(3200017540): Status=GETPASS

Apr 13 19:43:08.033: AAA/AUTHEN(3200017540): Method=rad_admin (radius)

Apr 13 19:43:08.033: RADIUS: Pick NAS IP for u=0xA1BB6C tableid=0

cfg_addr=10.0.0.102 best_addr=0.0.0.0

Apr 13 19:43:08.033: RADIUS: ustruct sharecount=1

Apr 13 19:43:08.034: Radius: radius_port_info() success=1 radius_nas_port=1

Apr 13 19:43:08.034: RADIUS(00000000): Send Access-Request to 10.0.0.3:1645

id 21646/48, len 76

Apr 13 19:43:08.034: RADIUS: authenticator 91 A0 98 87 C1 FC F2 E7

- E7 E4 57 DF 20 D0 82 27

Apr 13 19:43:08.034: RADIUS: NAS-IP-Address [4] 6 10.0.0.102

Apr 13 19:43:08.034: RADIUS: NAS-Port [5] 6 2

Apr 13 19:43:08.035: RADIUS: NAS-Port-Type [61] 6 Virtual [5]

Apr 13 19:43:08.035: RADIUS: User-Name [1] 9 "aironet"

Apr 13 19:43:08.035: RADIUS: Calling-Station-Id [31] 11 "10.0.0.25"

Apr 13 19:43:08.035: RADIUS: User-Password [2] 18 *

Apr 13 19:43:08.042: RADIUS: Received from id 21646/48 10.0.0.3:1645,

Access-Accept, len 62

Apr 13 19:43:08.042: RADIUS: authenticator C9 32 E7 8F 97 5F E6 4C

- 6B 90 71 EE ED 2C 2B 2B

Apr 13 19:43:08.042: RADIUS: Service-Type [6] 6

Administrative [6]

Apr 13 19:43:08.042: RADIUS: Framed-IP-Address [8] 6 255.255.255.255

Apr 13 19:43:08.042: RADIUS: Class [25] 30

Apr 13 19:43:08.043: RADIUS: 43 49 53 43 4F 41 43 53 3A 30 30 30 30 33 36 36

[CISCOACS:0000366]

Apr 13 19:43:08.043: RADIUS: 39 2F 30 61 30 30 30 30 36 36 2F 32

[9/0a000066/2]

Apr 13 19:43:08.044: RADIUS: saved authorization data for user A1BB6C at B0C260

Apr 13 19:43:08.044: AAA/AUTHEN(3200017540): Status=PASS

Apr 13 19:43:08.044: tty2 AAA/AUTHOR/HTTP(1763745147):

Port='tty2' list='' service=EXEC

Apr 13 19:43:08.044: AAA/AUTHOR/HTTP: tty2(1763745147) user='aironet'

Apr 13 19:43:08.044: tty2 AAA/AUTHOR/HTTP(1763745147): send AV service=shell

Apr 13 19:43:08.044: tty2 AAA/AUTHOR/HTTP(1763745147): send AV cmd*

Apr 13 19:43:08.045: tty2 AAA/AUTHOR/HTTP(1763745147): found list "default"

Apr 13 19:43:08.045: tty2 AAA/AUTHOR/HTTP(1763745147): Method=tac_admin (tacacs+)

Apr 13 19:43:08.045: AAA/AUTHOR/TAC+: (1763745147): user=aironet

Apr 13 19:43:08.045: AAA/AUTHOR/TAC+: (1763745147): send AV service=shell

Apr 13 19:43:08.045: AAA/AUTHOR/TAC+: (1763745147): send AV cmd*

Apr 13 19:43:08.046: AAA/AUTHOR (1763745147): Post authorization status = ERROR

Apr 13 19:43:08.046: tty2 AAA/AUTHOR/HTTP(1763745147):

Method=rad_admin (radius)

Apr 13 19:43:08.046: AAA/AUTHOR (1763745147):

Post authorization status = PASS_ADD

Apr 13 19:43:08.443: AAA/MEMORY: free_user (0xA1BB6C) user='aironet'

ruser='NULL' port='tty2' rem_addr='10.0.0.25' authen_type=ASCII service=LOGIN |

In dit voorbeeld wordt een geslaagde administratieve verificatie weergegeven wanneer u leverancierspecifieke kenmerken gebruikt om een instructie "op priv-niveau" te verzenden:

| Voorbeeld van geslaagde administratieve verificatie met leveranciersspecifiek kenmerk |

|---|

Apr 13 19:38:04.699: RADIUS: cisco AVPair ""shell:priv-lvl=15""

not applied for shell

Apr 13 19:38:04.699: AAA/AUTHOR (380584213): Post authorization status

= PASS_ADD

Apr 13 19:38:04.802: AAA/MEMORY: free_user (0xAA0E38) user='aironet'

ruser='NULL' port='tty3' rem_addr='10.0.0.25' authen_type=ASCII

service=LOGIN

Apr 13 19:38:04.901: AAA: parse name=tty3 idb type=-1 tty=-1

Apr 13 19:38:04.901: AAA: name=tty3 flags=0x11 type=5 shelf=0 slot=0

adapter=0 port=3 channel=0

Apr 13 19:38:04.902: AAA/MEMORY: create_user (0xAA23BC) user='NULL'

ruser='NULL' ds0=0 port='tty3' rem_addr='10.0.0.25'

authen_type=ASCII service=LOGIN

Apr 13 19:38:04.902: AAA/AUTHEN/START (1346300140): port='tty3' list=''

action=LOGIN service=LOGIN

Apr 13 19:38:04.902: AAA/AUTHEN/START (1346300140): using "default" list

Apr 13 19:38:04.902: AAA/AUTHEN/START (1346300140): Method=tac_admin (tacacs+)

Apr 13 19:38:04.902: TAC+: send AUTHEN/START packet ver=192 id=1346300140

Apr 13 19:38:04.902: AAA/AUTHEN(1346300140): Status=ERROR

Apr 13 19:38:04.902: AAA/AUTHEN/START (1346300140): Method=rad_admin (radius)

Apr 13 19:38:04.902: AAA/AUTHEN(1346300140): Status=GETUSER

Apr 13 19:38:04.903: AAA/AUTHEN/CONT (1346300140): continue_login

(user='(undef)')

Apr 13 19:38:04.903: AAA/AUTHEN(1346300140): Status=GETUSER

Apr 13 19:38:04.903: AAA/AUTHEN(1346300140): Method=rad_admin (radius)

Apr 13 19:38:04.904: AAA/AUTHEN(1346300140): Status=GETPASS

Apr 13 19:38:04.904: AAA/AUTHEN/CONT (1346300140): continue_login

(user='aironet')

Apr 13 19:38:04.904: AAA/AUTHEN(1346300140): Status=GETPASS

Apr 13 19:38:04.904: AAA/AUTHEN(1346300140): Method=rad_admin (radius)

Apr 13 19:38:04.904: RADIUS: Pick NAS IP for u=0xAA23BC tableid=0

cfg_addr=10.0.0.102 best_addr=0.0.0.0

Apr 13 19:38:04.904: RADIUS: ustruct sharecount=1

Apr 13 19:38:04.904: Radius: radius_port_info() success=1 radius_nas_port=1

Apr 13 19:38:04.925: RADIUS(00000000): Send Access-Request to

10.0.0.3:1645 id 21646/3, len 76

Apr 13 19:38:04.926: RADIUS: authenticator 0C DD 2B B7 CA 5E 7C B9

- 46 90 FD 7A FD 56 3F 07

Apr 13 19:38:04.926: RADIUS: NAS-IP-Address [4] 6 10.0.0.102

Apr 13 19:38:04.926: RADIUS: NAS-Port [5] 6 3

Apr 13 19:38:04.926: RADIUS: NAS-Port-Type [61] 6 Virtual [5]

Apr 13 19:38:04.926: RADIUS: User-Name [1] 9 "aironet"

Apr 13 19:38:04.926: RADIUS: Calling-Station-Id [31] 11 "10.0.0.25"

Apr 13 19:38:04.926: RADIUS: User-Password [2] 18 *

Apr 13 19:38:04.932: RADIUS: Received from id 21646/3 10.0.0.3:1645,

Access-Accept, len 89

Apr 13 19:38:04.933: RADIUS: authenticator FA A4 31 49 51 87 9D CA

- 9D F7 B3 9B EF C2 8B 7E

Apr 13 19:38:04.933: RADIUS: Vendor, Cisco [26] 27

Apr 13 19:38:04.933: RADIUS: Cisco AVpair [1] 21 ""shell:priv-lvl=15""

Apr 13 19:38:04.934: RADIUS: Service-Type [6] 6 Login [1]

Apr 13 19:38:04.934: RADIUS: Framed-IP-Address [8] 6 255.255.255.255

Apr 13 19:38:04.934: RADIUS: Class [25] 30

Apr 13 19:38:04.934: RADIUS: 43 49 53 43 4F 41 43 53 3A 30 30 30 30 33 36 33

[CISCOACS:0000363]

Apr 13 19:38:04.934: RADIUS: 61 2F 30 61 30 30 30 30 36 36 2F 33

[a/0a000066/3]

Apr 13 19:38:05.634: AAA/AUTHOR (3854191802): Post authorization

status = PASS_ADD

Apr 13 19:38:05.917: AAA/MEMORY: free_user (0xA9D054) user='aironet'

ruser='NULL' port='tty2' rem_addr='10.0.0.25' authen_type=ASCII

service=LOGIN priv=0 |

Het meest voorkomende probleem met administratieve verificatie is dat de verificatieserver niet is geconfigureerd voor het verzenden van de juiste attributen op het niveau van het privilege of het servicetype van het beheer. In dit voorbeeld is een poging tot administratieve verificatie mislukt omdat er geen attributen op het niveau van bevoegdheden of attributen van het servicetype voor het beheer zijn verzonden:

| Zonder leverancierspecifieke of servicetype-kenmerken |

|---|

Apr 13 20:02:59.516: tty3 AAA/AUTHOR/HTTP(2007927065): Port='tty3'

list='' service=EXEC

Apr 13 20:02:59.516: AAA/AUTHOR/HTTP: tty3(2007927065) user='aironet'

Apr 13 20:02:59.516: tty3 AAA/AUTHOR/HTTP(2007927065): send AV service=shell

Apr 13 20:02:59.516: tty3 AAA/AUTHOR/HTTP(2007927065): send AV cmd*

Apr 13 20:02:59.516: tty3 AAA/AUTHOR/HTTP(2007927065): found list "default"

Apr 13 20:02:59.516: tty3 AAA/AUTHOR/HTTP(2007927065): Method=tac_admin (tacacs+)

Apr 13 20:02:59.516: AAA/AUTHOR/TAC+: (2007927065): user=aironet

Apr 13 20:02:59.516: AAA/AUTHOR/TAC+: (2007927065): send AV service=shell

Apr 13 20:02:59.516: AAA/AUTHOR/TAC+: (2007927065): send AV cmd*

Apr 13 20:02:59.516: AAA/AUTHOR (2007927065): Post authorization status = ERROR

Apr 13 20:02:59.517: tty3 AAA/AUTHOR/HTTP(2007927065): Method=rad_admin (radius)

Apr 13 20:02:59.517: AAA/AUTHOR (2007927065): Post authorization status = PASS_ADD

Apr 13 20:02:59.561: AAA/MEMORY: free_user (0xA756E8) user='aironet'

ruser='NULL' port='tty2' rem_addr='10.0.0.25' authen_type=ASCII

service=LOGIN priv=0 vrf= (id=0)

Apr 13 20:02:59.620: AAA/MEMORY: free_user (0x9E5B04) user='aironet'

ruser='NULL' port='tty3' rem_addr='10.0.0.25' authen_type=ASCII

service=LOGIN priv=0 vrf= (id=0)

Apr 13 20:03:04.501: AAA: parse name=tty2 idb type=-1 tty=-1

Apr 13 20:03:04.501: AAA: name=tty2 flags=0x11 type=5 shelf=0 slot=0 adapter=0

port=2 channel=0

Apr 13 20:03:04.502: AAA/MEMORY: create_user (0xA9C7A4) user='NULL'

ruser='NULL' ds0=0 port='tty2' rem_addr='10.0.0.25' authen_type=ASCII

service=LOGIN priv=0

Apr 13 20:03:04.502: AAA/AUTHEN/START (377202642): port='tty2' list=''

action=LOGIN service=LOGIN

Apr 13 20:03:04.502: AAA/AUTHEN/START (377202642): using "default" list

Apr 13 20:03:04.503: AAA/AUTHEN/START (377202642): Method=tac_admin (tacacs+)

Apr 13 20:03:04.503: TAC+: send AUTHEN/START packet ver=192 id=377202642

Apr 13 20:03:04.503: AAA/AUTHEN(377202642): Status=ERROR

Apr 13 20:03:04.503: AAA/AUTHEN/START (377202642): Method=rad_admin (radius)

Apr 13 20:03:04.503: AAA/AUTHEN(377202642): Status=GETUSER

Apr 13 20:03:04.503: AAA/AUTHEN/CONT (377202642): continue_login (user='(undef)')

Apr 13 20:03:04.503: AAA/AUTHEN(377202642): Status=GETUSER

Apr 13 20:03:04.503: AAA/AUTHEN(377202642): Method=rad_admin (radius)

Apr 13 20:03:04.503: AAA/AUTHEN(377202642): Status=GETPASS

Apr 13 20:03:04.504: AAA/AUTHEN/CONT (377202642): continue_login (user='aironet')

Apr 13 20:03:04.504: AAA/AUTHEN(377202642): Status=GETPASS

Apr 13 20:03:04.504: AAA/AUTHEN(377202642): Method=rad_admin (radius)

Apr 13 20:03:04.504: RADIUS: Pick NAS IP for u=0xA9C7A4 tableid=0

cfg_addr=10.0.0.102 best_addr=0.0.0.0

Apr 13 20:03:04.505: RADIUS: ustruct sharecount=1

Apr 13 20:03:04.505: Radius: radius_port_info() success=1 radius_nas_port=1

Apr 13 20:03:04.505: RADIUS(00000000): Send Access-Request to 10.0.0.3:1645

id 21646/59, len 76

Apr 13 20:03:04.505: RADIUS: authenticator 0F BD 81 17 8F C5 1C B4

- 84 1C 66 4D CF D4 96 03

Apr 13 20:03:04.505: RADIUS: NAS-IP-Address [4] 6 10.0.0.102

Apr 13 20:03:04.506: RADIUS: NAS-Port [5] 6 2

Apr 13 20:03:04.506: RADIUS: NAS-Port-Type [61] 6 Virtual [5]

Apr 13 20:03:04.506: RADIUS: User-Name [1] 9 "aironet"

Apr 13 20:03:04.506: RADIUS: Calling-Station-Id [31] 11 "10.0.0.25"

Apr 13 20:03:04.507: RADIUS: User-Password [2] 18 *

Apr 13 20:03:04.513: RADIUS: Received from id 21646/59 10.0.0.3:1645,

Access-Accept, len 56

Apr 13 20:03:04.513: RADIUS: authenticator BB F0 18 78 33 D0 DE D3

- 8B E9 E0 EE 2A 33 92 B5

Apr 13 20:03:04.513: RADIUS: Framed-IP-Address [8] 6 255.255.255.255

Apr 13 20:03:04.513: RADIUS: Class [25] 30

Apr 13 20:03:04.514: RADIUS: 43 49 53 43 4F 41 43 53 3A 30 30 30 30 33 36 38

[CISCOACS:0000368]

Apr 13 20:03:04.514: RADIUS: 33 2F 30 61 30 30 30 30 36 36 2F 32

[3/0a000066/2]

Apr 13 20:03:04.515: RADIUS: saved authorization data for user A9C7A4 at A9C99C

Apr 13 20:03:04.515: AAA/AUTHEN(377202642): Status=PASS

Apr 13 20:03:04.515: tty2 AAA/AUTHOR/HTTP(2202245138): Port='tty2' list=''

service=EXEC

Apr 13 20:03:04.515: AAA/AUTHOR/HTTP: tty2(2202245138) user='aironet'

Apr 13 20:03:04.515: tty2 AAA/AUTHOR/HTTP(2202245138): send AV service=shell

Apr 13 20:03:04.515: tty2 AAA/AUTHOR/HTTP(2202245138): send AV cmd*

Apr 13 20:03:04.515: tty2 AAA/AUTHOR/HTTP(2202245138): found list "default"

Apr 13 20:03:04.516: tty2 AAA/AUTHOR/HTTP(2202245138): Method=tac_admin (tacacs+)

Apr 13 20:03:04.516: AAA/AUTHOR/TAC+: (2202245138): user=aironet

Apr 13 20:03:04.516: AAA/AUTHOR/TAC+: (2202245138): send AV service=shell

Apr 13 20:03:04.516: AAA/AUTHOR/TAC+: (2202245138): send AV cmd*

Apr 13 20:03:04.517: AAA/AUTHOR (2202245138): Post authorization status = ERROR

Apr 13 20:03:04.517: tty2 AAA/AUTHOR/HTTP(2202245138): Method=rad_admin (radius)

Apr 13 20:03:04.517: AAA/AUTHOR (2202245138): Post authorization status

= PASS_ADD

Apr 13 20:03:04.619: AAA/MEMORY: free_user (0xA9C7A4) user='aironet'

ruser='NULL' port='tty2' rem_addr='10.0.0.25' authen_type=ASCII

service=LOGIN priv=0 vrf= |

Raadpleeg Beheer van het toegangspunt (Cisco IOS Software Configuration Guide for Cisco Aironet Access Points, 12.2(13)JA) voor meer informatie over het configureren van administratieve verificatie.

Raadpleeg Voorbeeldconfiguratie: lokale verificatie voor HTTP-servergebruikers voor meer informatie over het configureren van beheerdersbevoegdheden voor gebruikers op de verificatieserver. Controleer het gedeelte dat overeenkomt met het verificatieprotocol dat u gebruikt.

Gerelateerde informatie

- Cisco IOS Software Configuration Guide for Cisco Aironet Access Points, 12.2(13)JA

- EAP-verificatie met RADIUS-server

- LEAP-verificatie met lokale RADIUS-server

- Veelgestelde vragen over Cisco Aironet Wireless Security

- Wireless Domain Services AP als voorbeeld van een AAA-serverconfiguratie

- Technische ondersteuning en documentatie – Cisco Systems

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

01-Feb-2007

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback