Maximale mislukte inlogpogingen configureren voor lokale beheerder op FTD

uitgeven

Het doel is om het maximale aantal mislukte inlogpogingen voor lokale beheerdersaccounts op Cisco Secure Firewall Threat Defense (FTD) te configureren.

Het verzoek bevat richtlijnen voor het instellen van deze limiet via zowel de grafische gebruikersinterface (GUI) als de opdrachtregelinterface (CLI).

Zorg ervoor dat beheerdersaccounts zijn beschermd tegen brute-force-inlogpogingen.

milieu

Product: Cisco Secure Firewall

Softwareversie: Alle

Hulp bij de configuratie vereist voor het instellen van limieten voor mislukte inlogpogingen

resolutie

Er zijn twee verschillende gevallen, afhankelijk van hoe de beveiligde firewall wordt beheerd.

Standaardgedrag

Firewall beheerd door FDM

Standaard kunt u geen maxfailedlogins configureren voor de lokale beheerdersaccount op de beveiligde firewall die wordt beheerd door Firewall Device Manager (FDM):

> configure user maxfailedlogins admin 5 Unable to modify admin account.

Firewall beheerd door FMC

Standaard kunt u geen maxfailedlogins configureren voor de lokale beheerdersaccount die wordt beheerd door Cisco Firewall Management Center (FMC):

> configure user maxfailedlogins admin 5 Unable to modify admin account.

De oplossing

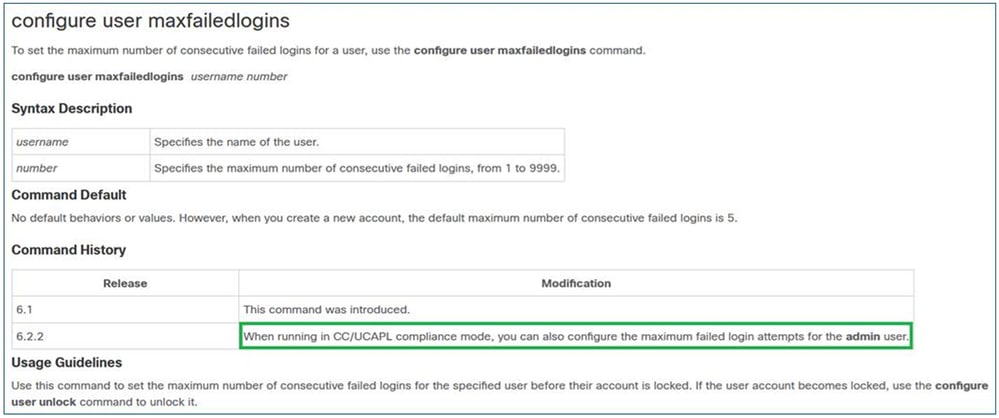

Als u deze beperking voor een door de FMC beheerde firewall wilt overwinnen, moet u de nalevingsmodus op de firewall inschakelen. Dit wordt gedocumenteerd in de verwijzing naar Cisco FTD-opdrachten:

inline_image_0.png

inline_image_0.pngNaleving van CC en UCAPL

Het zijn normen voor de naleving van de beveiliging die eisen voor het verharden van beveiligingsproducten specificeren.

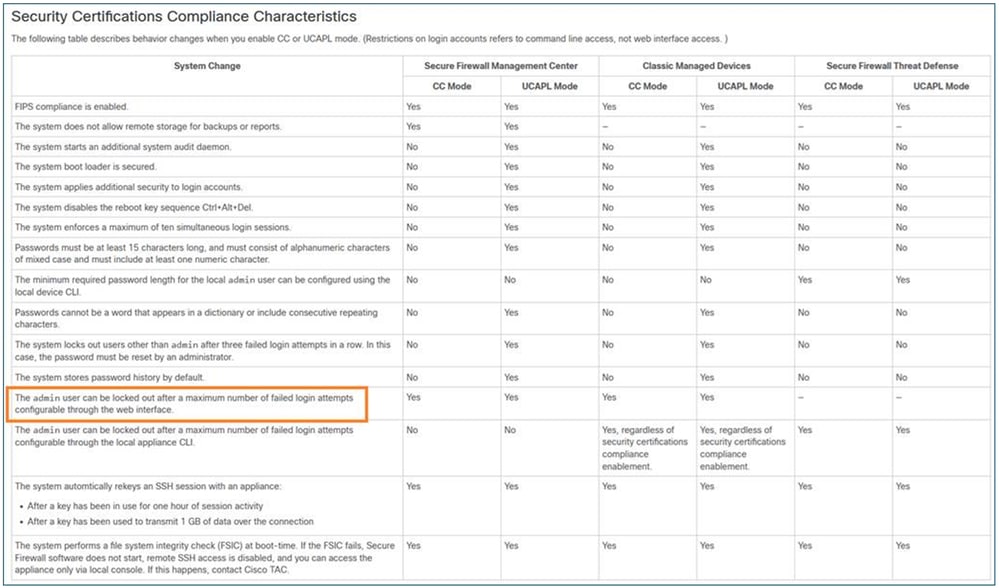

In het geval van maxfailedlogins, is de gerelateerde informatie in Security Certifications Compliance.

Belangrijke opmerkingen

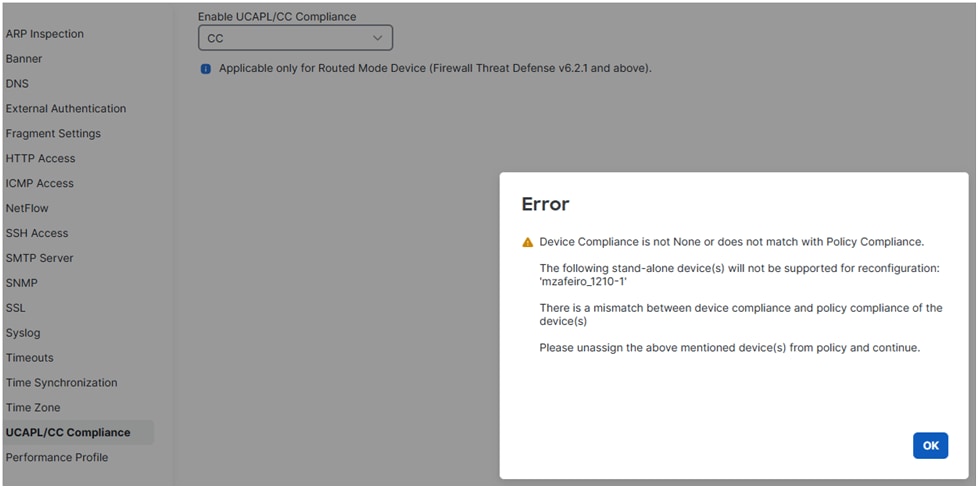

Ten eerste, onthoud dat wanneer u CC- of UCAPL-naleving inschakelt op FTD, u de wijziging niet kunt herstellen. Als u probeert terug te keren, krijgt u:

inline_image_0.png

inline_image_0.pngZodra u een nalevingsmodus inschakelt en het beleid implementeert, wordt de FTD opnieuw opgestart.

Als het gaat om maxfailedlogins, kunt u met CC tot 9999 mislukte pogingen configureren, terwijl u met UCAPL tot 3 kunt werken.

CC- of UCAPL-naleving op FTD inschakelen

Stap 1: Op FMC navigeert u naar de Apparaten / Platforminstellingen.

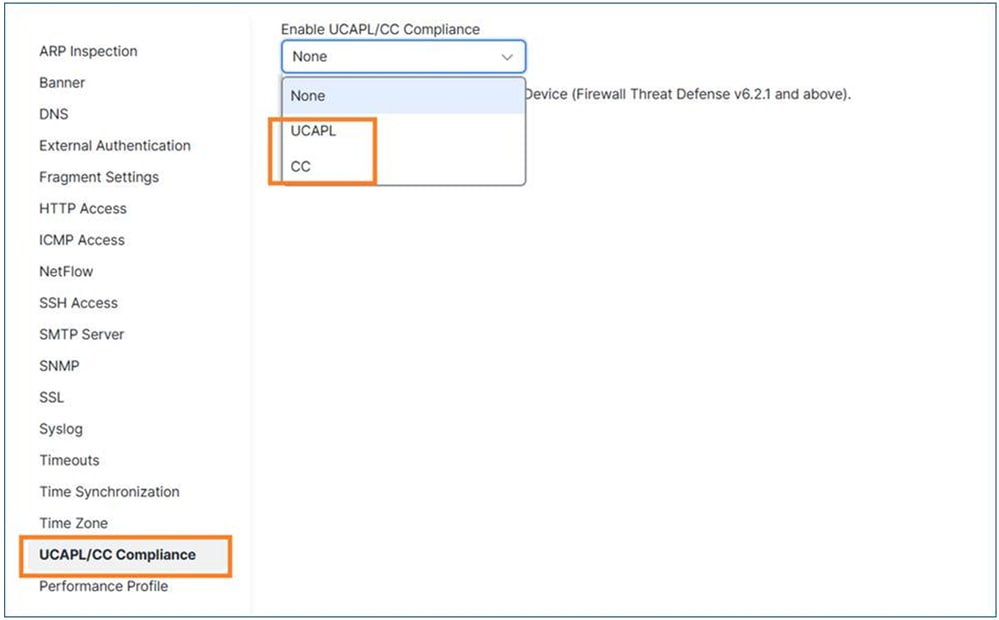

Stap 2: Schakel een van de twee nalevingsmodi in (UCAP of CC). Aangezien de wijziging niet ongedaan kan worden gemaakt, wordt het ten zeerste aanbevolen om de handleiding voor naleving van beveiligingscertificaten aandachtig te lezen.

inline_image_0.png

inline_image_0.pngStap 3: Zodra dit is gebeurd, moet u het beleid voor platforminstellingen toewijzen aan de FTD (als dit nog niet is gebeurd) en implementeren.

Zodra de implementatie is voltooid, wordt het FTD-apparaat automatisch opnieuw opgestart:

Broadcast message from root@secure_fw (Tue Jan 13 10:10:49 2026): A reboot has been scheduled to occur 10 seconds from now. Jan 13 2026 10:11:01 INIT: Running /etc/rc6.d/K00all_ports_down.sh stop... Tue Jan 13 10:11:01 UTC 2026 : Checking for running portmgr process... Terminating DME and all AGs bfore bring down all ports... Tue Jan 13 10:11:01 UTC 2026 : Sending IPC message to portmgr to bring down all ports... 2026-01-13 10:11:02.112 PMLOG:PM IPC UTILITY: Shutting down all ports Jan 13 2026 10:11:02 INIT: Completed /etc/rc6.d/K00all_ports_down.sh stop... Jan 13 2026 10:11:02 INIT: Running /etc/rc6.d/K00ftd.sh stop... Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.7.6.1.291__ftd_001_FOL2751Z03FLKF25W1, FLAG='' Cisco Firewall Threat Defense stopping ...

Stap 4: Zodra de firewall weer is ingeschakeld, kunt u de instelling voor maximale aanmelding configureren. Als u UCAPL kiest, kunt u maximaal 3 mislukte inlogpogingen configureren:

> configure user maxfailedlogins admin 5 Unable to set limit, must be 3 or less for UCAPL mode >

In het geval van CC kunt u instellen op 9999:

> configure user maxfailedlogins admin 9999 >

Stap 5: Verifieer de configuratie met de opdracht show user:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 5

Tip: zorg ervoor dat er een andere gebruiker met configuratiebevoegdheden beschikbaar is voor het geval de beheerdersgebruiker wordt vergrendeld!

Een vergrendelde beheerdersgebruiker ontgrendelen

Ervan uitgaande dat u maxfailedlogins 3 instelt, wordt de beheerdersaccount na 3 mislukte pogingen vergrendeld:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis Yes 3

In dat geval moet u inloggen met een andere gebruiker en de beheerder handmatig ontgrendelen:

> configure user unlock admin > show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 3

Firewall beheerd door Apparaatbeheer (FDM)

FDM ondersteunt momenteel geen CC- of UCAPL-nalevingsmodi.

Gerelateerde verbetering: CSCws76567 ENH: CC/UCAPL-ondersteuning toevoegen aan Firepower Device Manager

Als deze functionaliteit van cruciaal belang is, is het raadzaam om de prioritering van het gerelateerde verbeteringsverzoek, waarnaar wordt verwezen als CSCws76567, te bespreken met uw accountmanager.

Het maximum aantal mislukte aanmeldingspogingen voor Web GUI-toegang instellen

Net als bij de CLI-aanmelding is deze functionaliteit alleen beschikbaar als de nalevingsmodus CC of UCAPL is ingeschakeld:

inline_image_0.png

inline_image_0.pngreferentie

Aangezien de CC- of UCAPL-modi niet kunnen worden gebruikt op door FDM beheerde apparaten, kunt u het maximale aantal mislukte inlogpogingen voor web GUI-toegang niet instellen (zie verbetering CSCws76567).

Oorzaak

- Voor apparaten die door de FMC worden beheerd, is de optie alleen beschikbaar als de nalevingsmodus CC of UCAPL is ingeschakeld.

- Voor door FDM beheerde apparaten is een verzoek tot verbetering (CSCws76567) ingediend om deze functiekloof aan te pakken en ondersteuning toe te voegen voor Common Criteria (CC) en UCAPL-naleving in Firewall Device Manager.

Verwante inhoud

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

2.0 |

21-Apr-2026

|

Enkele wijzigingen in de opmaak. |

1.0 |

14-Apr-2026

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback