Inleiding

Dit document beschrijft hoe u een contentfilter kunt maken om e-mail security applicatie (ESA) berichten te controleren die met SFP en DKIM kunnen falen.

Voorwaarden

- Cisco e-mail security applicatie productkennis

- Ervaring met de basisbeginselen van Sender Policy Framework (SPF) en DomainKeys Identified Mail (DKIM) e-mailverificatiemethoden.

Vereisten

- SPF- en DKIM-verificatie ingeschakeld in elk van uw mailflowbeleid.

- Een geschikte gebruikersrol waar u inhoudsfilters kunt creëren en uitvoeren.

- CLI-toegang tot uw apparaat als u de optie opdrachtregel wilt gebruiken om op zoek te gaan naar filtertoevalligheden.

Achtergrondinformatie

Wanneer u een inhoudfilter implementeert om deze twee mechanismen te controleren, heeft u het voordeel om zichtbaarheid te bieden, te volgen en zelfs de mogelijkheid om berichten te kunnen exporteren die kunnen falen met deze e-mail authenticatie technologieën voor toekomstige referentie en behoeften gebaseerd op uw organisatie die ook kan helpen u toekomstige implementatiebeslissingen te nemen.

Wat is SPF en DKIM

SPF en DKIM zijn mechanismen die de veiligheid van e-mailberichten handhaven. Deze protocollen hebben de mogelijkheid om te voorkomen dat onbevoegde servers berichten verzenden alsof ze van uw domein waren, en ook geven ontvangers een manier om te verifiëren dat e-mails die afkomstig zijn van uw organisatie.

SPF-record verbetert de authenticatiedekking, de leverbaarheid en helpt het gewenste beveiligingsniveau voor uw domeinen te bevorderen. SPF wordt toegepast bij de ontvanger e-mailserver en controleer het IP-adres van de afzender, het domein in de VAN-header van de e-mail en de lijst van toegestane afzenders in de DNS SPF-record voor dat domein. De levering kan mislukken als de IP van de afzender niet in de lijst staat.

Terwijl SPF aangeeft of een server als uw domein kan verzenden, onderzoekt DKIM e-mails. Het is een vorm van handtekening die ontvangende servers in staat stelt om e-mails terug naar hun oorsprong te traceren.

DKIM biedt een manier om te verifiëren dat een e-mail authentiek is, dat het niet is gewijzigd in transit, en eigenlijk verzonden door uw server. Wanneer DKIM mislukt, kan de ontvanger de e-mail als onbetrouwbaar behandelen en het is aan de ontvanger om te beslissen wat te doen met de e-mail. Waarschijnlijk komt het in een spammap van de ontvanger terecht, maar het kan ook volledig worden weggegooid.

Configureren

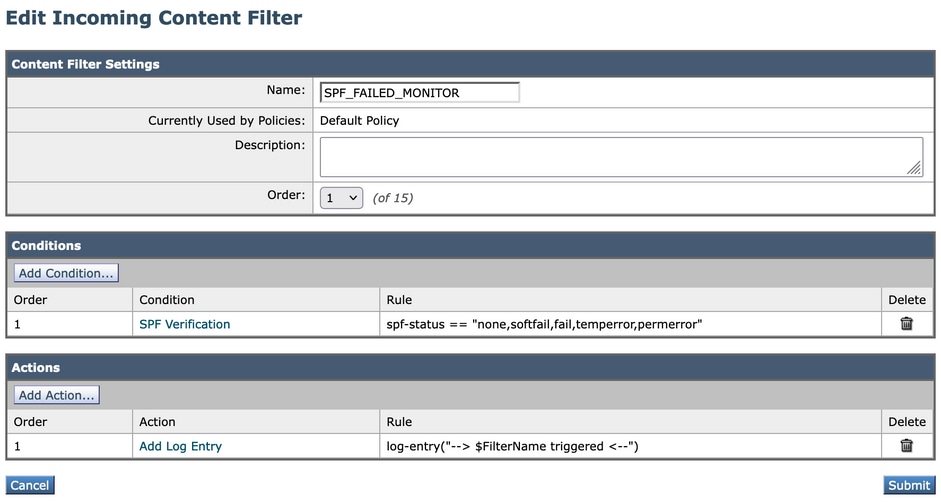

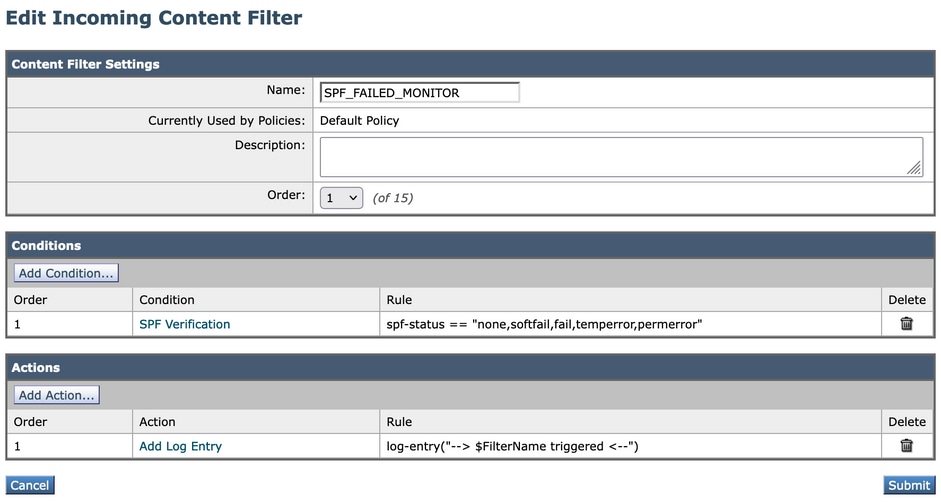

Maak een inkomende contentfilter voor SPF-monitor.

- Ga vanuit de ESA GUI naar Mail Policies > Inkomende contentfilters.

- Klik op Filter toevoegen.

- Gebruik in het veld Naam een eigennaam om het filter te identificeren. In dit geval SPF_FAILLIET_MONITOR.

- Klik op Voorwaarde toevoegen.

- Aan uw linkerkant, zoek naar SPF Verificatie. Hier: Geen, SoftFail, Fail, TempError, PermError.

- Nadat u deze opties hebt geselecteerd, klikt u op OK onder in het venster.

- Klik nu op Actie toevoegen en kies aan uw linkerkant voor Log toevoegen.

- In het tekstveld kunt u de tekst toevoegen die het beste bij u past, in dit geval: —> $FilterName geactiveerd <—

Opmerking: Een logbestand kan meer controle en zichtbaarheid bieden wanneer deze filter binnen uw ESA wordt geactiveerd en wanneer u problemen oplost via de opdrachtregel, biedt u een beter zicht op de filters die zijn geactiveerd.

Voorbeeld:

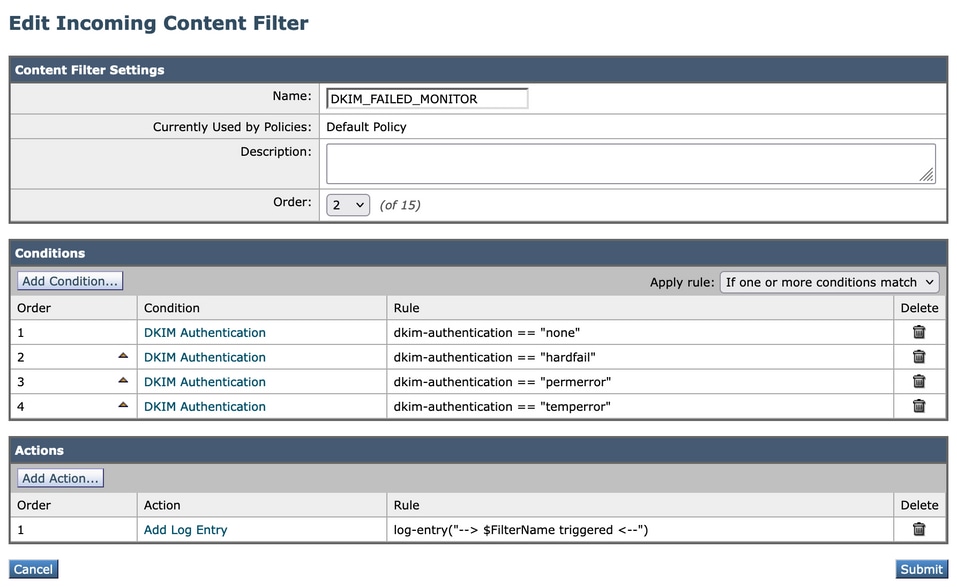

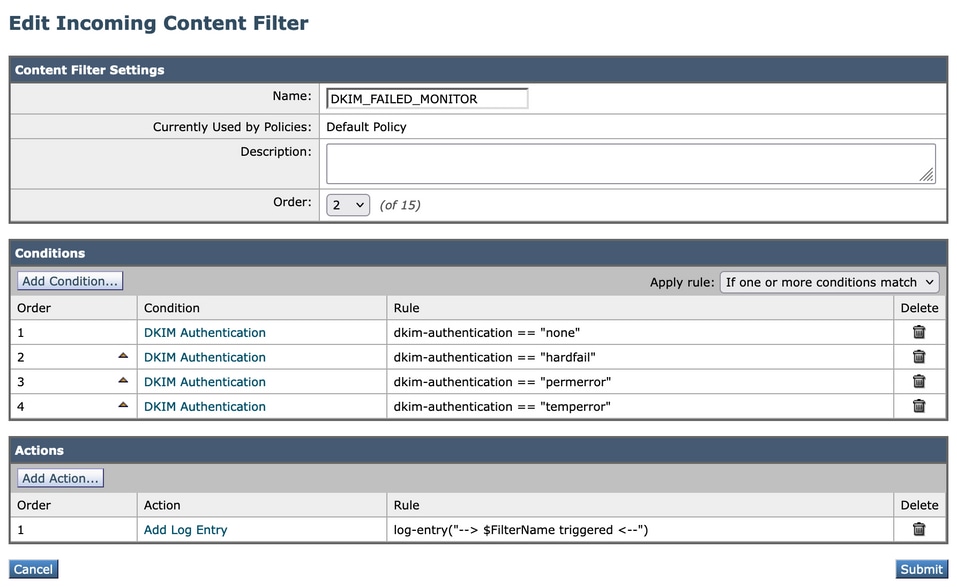

Maak een inkomende contentfilter voor DKIM Monitor.

- Ga vanuit de ESA GUI naar Mail Policies > Inkomende contentfilters.

- Klik op Filter toevoegen.

- Gebruik in het veld Naam een eigennaam om het filter te identificeren. Gebruik in dit geval DKIM_MISLUKTE_MONITOR.

- Klik op Voorwaarde toevoegen.

- Aan de linkerkant zoeken naar DKIM-verificatie. Gebruik in dit geval: geen, hard fail fail, permerror, temperror.

- Nadat u deze opties hebt geselecteerd, klikt u op OK onder in het venster.

- In tegenstelling tot SPF-configuratie moet u in dit DKIM-inhoudsfilter een voorwaarde toevoegen voor elk verificatieresultaat.

- Zodra u de voorwaarden toevoegt, klikt u op Actie toevoegen en kiest u aan uw linkerkant voor Log toevoegen.

- In het tekstveld kunt u de tekst toevoegen die het best bij u past. In dit geval, zoals dit: —> $FilterName geactiveerd <—

Voorbeeld:

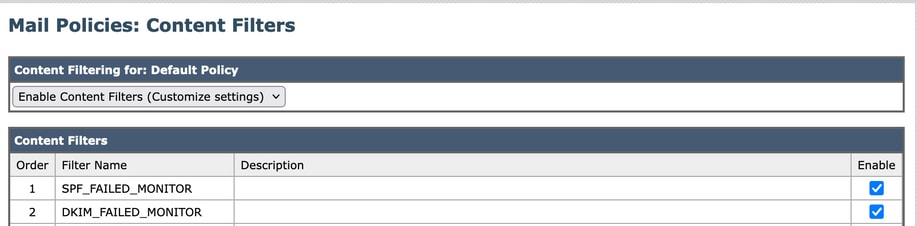

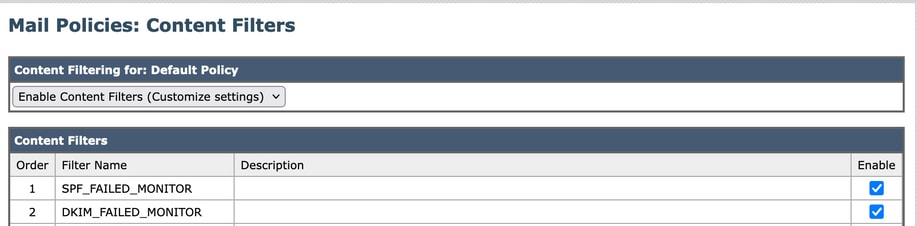

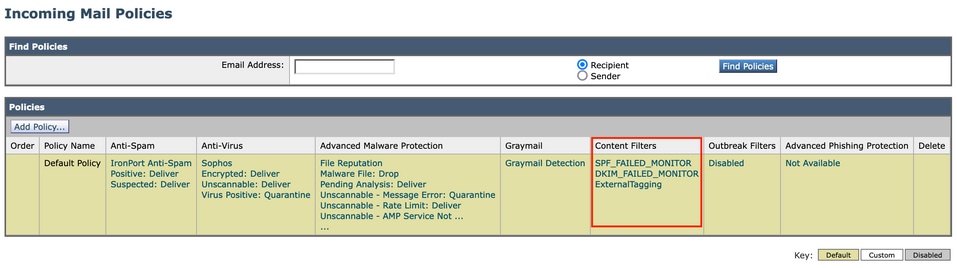

Schakel de filters voor inkomende inhoud in het beleid voor inkomende e-mail in.

Zodra u al beide inhoudsfilters hebt geconfigureerd, moet u deze inschakelen in uw Inkomende Mail Beleid. Om dat te bereiken, kunt u deze stappen uitvoeren.

- Ga vanuit de ESA GUI naar Mail Policies > Incoming Mail Policies.

- U moet kiezen welk beleid waar uw inhoudfilters werken is. Gebruik in dit geval het Standaardbeleid.

- Ga naar de 7e kolom, die gerelateerd is aan contentfilters en klik op de velden die in die kolom verschijnen.

-

U krijgt een venster met de naam contentfiltering voor: Standaardbeleid.

-

Zodra er, kies de optie Inhoudsfilters inschakelen (Instellingen aanpassen). Met deze optie hebt u de mogelijkheid om te kiezen welke contentfilters u in dat beleid wilt inschakelen.

-

Klik vervolgens op Indienen.

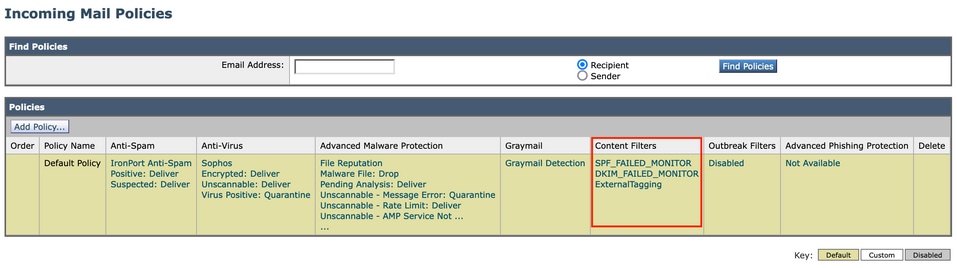

- Nadat u op Indienen klikt, keert het venster u terug naar uw Inkomende Mail Policies en in de kolom Content Filters ziet u dat er nieuwe filters zijn toegevoegd.

Controleer de resultaten

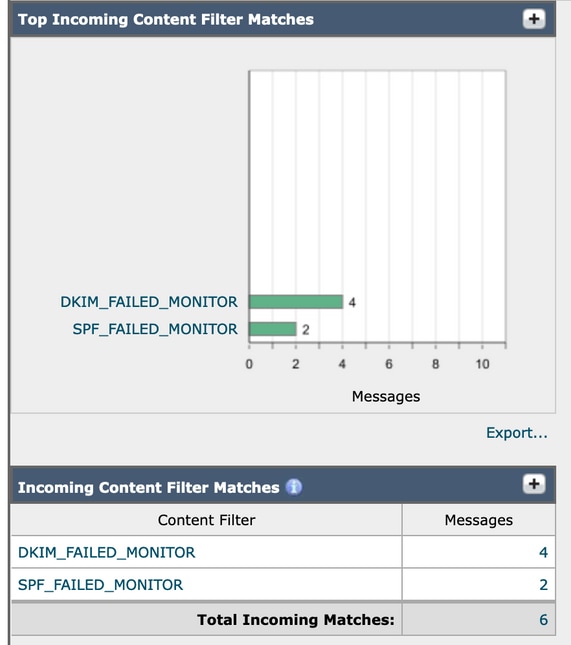

Om de resultaten van deze inhoudsfilters te controleren, kunt u hen in de monitoroptie via GUI of via de toegang van de bevellijn verifiëren.

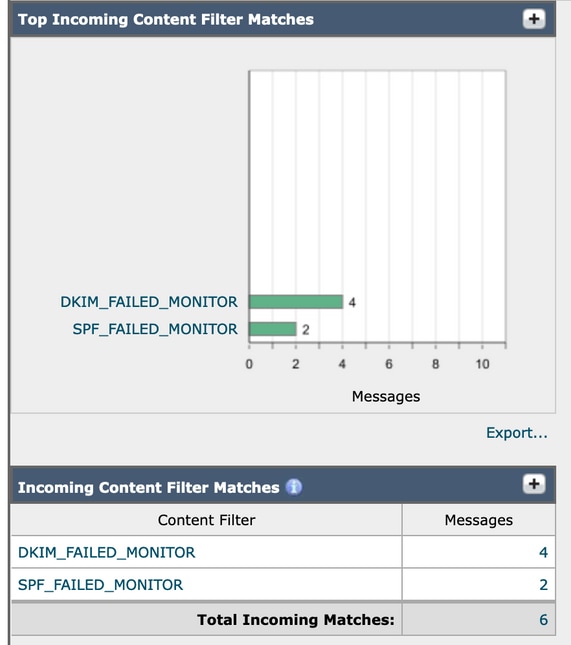

Monitor via GUI

- Navigeer vanuit de ESA/SMA GUI naar Monitor > Content Filters.

- Vind alle overeenkomsten van uw Inkomende Content Filters en de berichten die overeenkomen met de overeenkomsten die de filters hebben gehad.

- Je kan op elke knop klikken en zo krijg je de overeenkomsten die het heeft gemaakt.

-

Als u op het aantal berichten klikt, stuurt het u naar de Berichttracering om een globale zoekactie te maken van de berichten die overeenkomen met die inhoudsfilter.

Monitor via CLI

Deze inhoudsfilters kunnen ook via CLI met deze stappen worden bewaakt:

- Zodra u via CLI inlogt bij uw ESA, kunt u deze opdracht typen om toevalligheden te zoeken:

grep "SPF_FAILED_MONITOR" mail_logs

- De uitvoer van deze opdracht ziet er als volgt uit:

esa1.cisco.com> grep "SPF_FAILED_MONITOR" mail_logs Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- ================================================================================== esa1.cisco.com> grep "DKIM_FAILED_MONITOR" mail_logs Tue Mar 28 08:09:04 2023 Info: MID 3364 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:17:45 2023 Info: MID 3366 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <--

Gerelateerde informatie

Feedback

Feedback