Beveiligde toegang configureren met Secure Firewall Threat Defense voor privétoegang met dynamische routering

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

In dit document wordt beschreven hoe u Veilige toegang met FTD via IPsec configureert voor Veilige privétoegang met dynamische routering.

Voorwaarden

Vereisten

- Cisco Secure Access-kennis

- Cisco Secure Access-dashboard/tenant

- Kennis van het Secure Firewall Threat Defense and Firewall Management Center

- IPsec-kennis

- Kennis van dynamische routering

Gebruikte componenten

- Secure Firewall Running 7.7.10 code

- Het door de cloud geleverde Firewall Management Center. Configuratie is ook van toepassing voor de typische virtuele FMC

- Cisco Secure Access-dashboard

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Netwerktunnels in Secure Access kunnen worden gebruikt voor twee primaire doeleinden: Secure Internet Access en Secure Private Access.

Voor Secure Private Access kunnen organisaties gebruikmaken van Zero Trust Access (ZTA) en/of VPN as a Service (VPNaaS) om gebruikers te verbinden met privébronnen zoals interne toepassingen of datacenters. IPsec-tunnels spelen een belangrijke rol in deze architectuur door het netwerkverkeer tussen gebruikers en privébronnen veilig te coderen en ervoor te zorgen dat gevoelige gegevens beschermd blijven terwijl ze door niet-vertrouwde netwerken gaan. Door IPsec-tunnels te integreren met ZTA of VPNaaS kunnen organisaties naadloze en veilige toegang bieden tot interne bronnen met behoud van robuuste beveiligingscontroles en zichtbaarheid.

In dit document wordt beschreven hoe u Secure Access configureert met Secure Firewall Threat Defense (FTD) via IPsec voor Secure Private Access.

Daarnaast bevat deze handleiding stappen voor het configureren van dynamische routering met BGP.

Hoewel dit document betrekking heeft op de configuratie van IPsec-tunnels voor beveiligde privétoegang, valt de installatie van Zero Trust Access (ZTA) of VPN as a Service (VPNaaS) voor toegang tot privétoepassingen buiten het toepassingsgebied van deze handleiding.

Configureren

Beveiligde toegangsconfiguratie

Configuratie netwerktunnelgroep

1. Navigeer naar het beheerderspaneel van Secure Access.

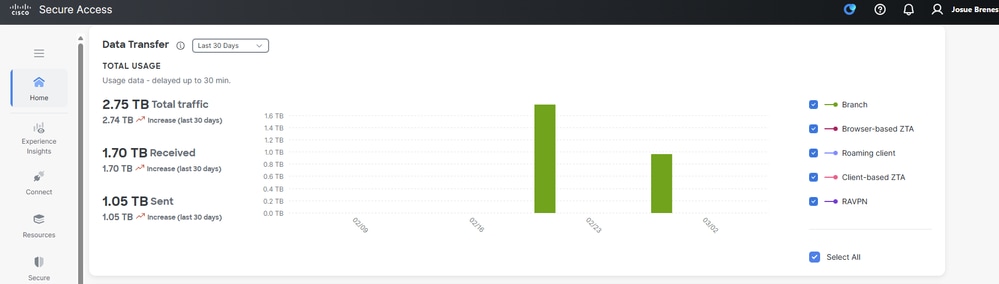

CSA-dashboard2. Voeg een netwerktunnelgroep toe.

CSA-dashboard2. Voeg een netwerktunnelgroep toe.

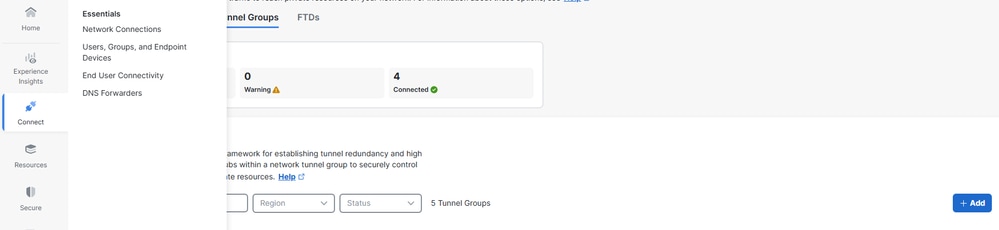

- Klik op

Connect>Network Connections- Klik onder

Network Tunnel Groupsop >Add NTG controleren

NTG controleren

- Klik onder

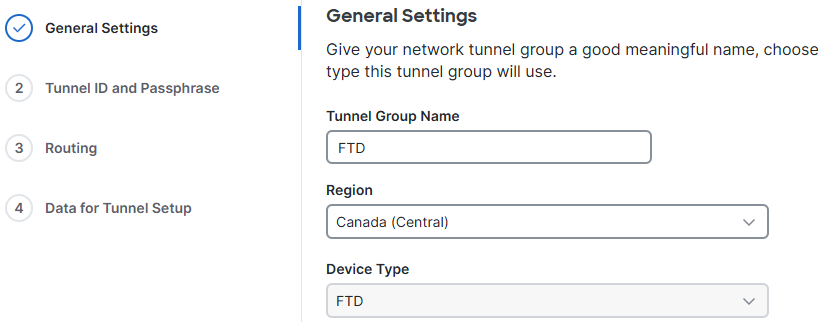

3. General Settings Configuratie.

- Configureer de

Tunnel Group NameenRegiondeDevice Type- Klik op de knop

Next Algemene instellingen

Algemene instellingen

- Klik op de knop

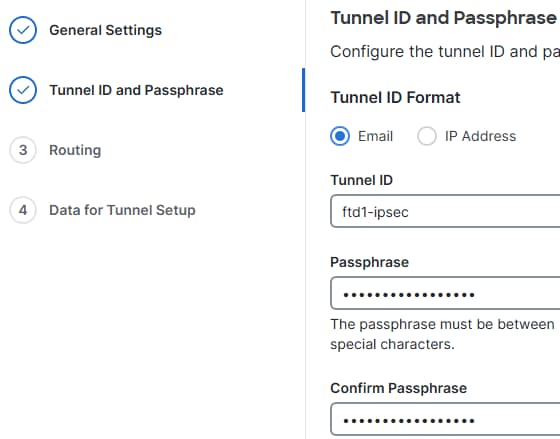

4. Configureer de Tunnel IDenPassphrase. Deze ID is belangrijk, omdat deze vereist is voor de FTD-configuratie

-

Klik op

Next ID en PSK

ID en PSK

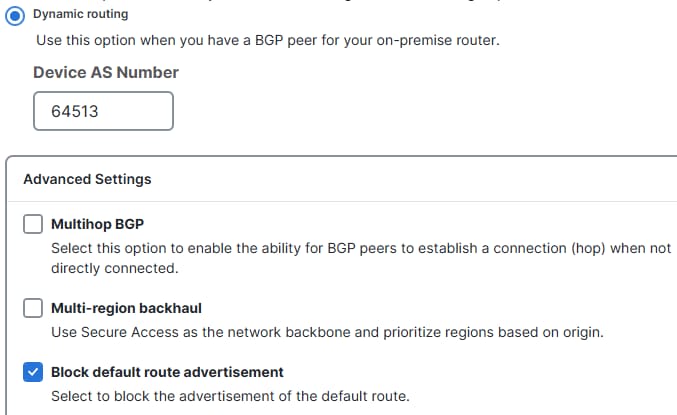

5. Dynamische routering configureren.

beveiligde toegangsroutering

Dynamische routering (BGP)

- Geef het BGP Autonomous System (AS)-nummer van de FTD op bij het configureren van de BGP-peer in Secure Access.

- Klik op

Routing>Dynamic routing- Klik op

Device AS Numberen voeg de FTD's BGP ASN toe - Vink het

Block default route advertisementselectievakje aan - Klik op

Save CSA BGP Config

CSA BGP Config

- Klik op

Opmerking: Routes die door Secure Access worden geadverteerd, vormen een aanvulling op het oorspronkelijke AS-pad en omvatten: 1 voor primaire tunnels en 2 voor secundaire tunnels. Back-upscenario's voor meerdere regio's worden ondersteund. Voor meer informatie klik op.

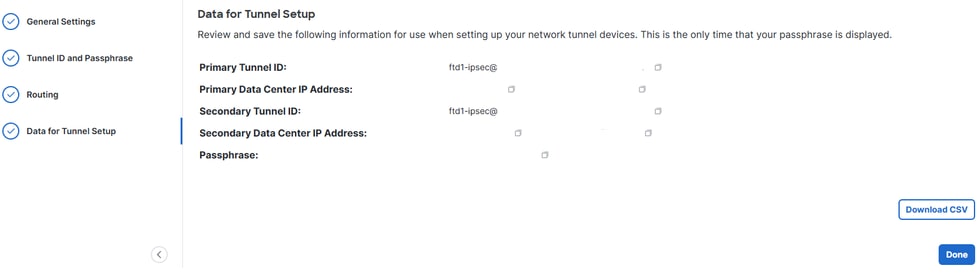

Configuratie netwerktunnelgroep opslaan

Download en sla de tunnelinstallatiegegevens op, zoals deze nodig zijn voor de FTD-configuratie.

- Klik op

Download CSV - Klik op

Done

NTG-gegevens

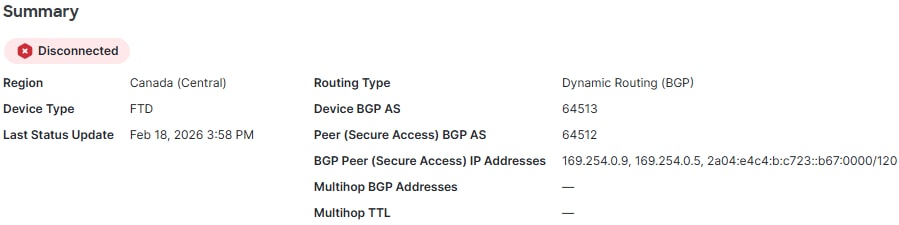

NTG-gegevens BGP-instellingen

BGP-instellingen

Opmerking: Klik op de Netwerktunnelgroep om het BGP AS-nummer en de BGP peer IP-adressen te bekijken, die later aan de FTD-zijde worden geconfigureerd.

Een privé-bron maken

Privébronnen zijn interne toepassingen, netwerken of subnetten die worden gehost in uw datacenter- of privécloudomgeving. Deze bronnen zijn niet openbaar toegankelijk en worden beschermd achter de infrastructuur van uw organisatie.

Door ze te definiëren als Private Resources in Secure Access, kunt u gecontroleerde toegang inschakelen via oplossingen zoals Zero Trust Access (ZTA) of VPN as a Service (VPNaaS). Dit zorgt ervoor dat gebruikers veilig verbinding kunnen maken met interne systemen op basis van identiteit, apparaathouding en toegangsbeleid, zonder de bronnen rechtstreeks aan het internet bloot te stellen.

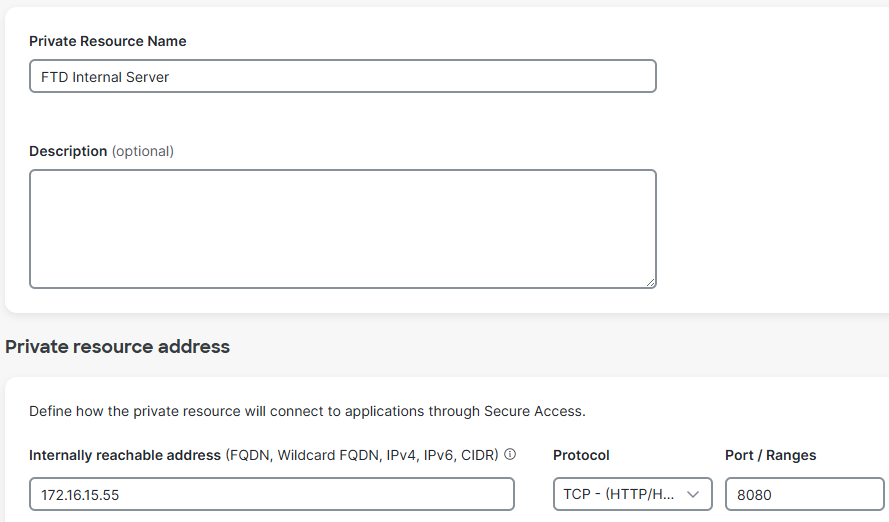

Navigeer naar Resources > Private Resources> klik opAdd.

PR

PR

- Specificeer de

Private Resource Name,Internally reachable address,Protocol,Port/Ranges. Geef poorten en protocollen op en voeg indien nodig extra privébronnen toe - Selecteer de gewenste verbinding

Connection Methodop basis van uw behoefte, bijvoorbeeld Zero-trust-verbindingen en/of VPN-verbindingen, volgens uw vereisten - Klik op

Save particuliere hulpbron

particuliere hulpbron

Een regel voor toegangsbeleid maken

Privé-toegangsregels bepalen hoe gebruikers veilig verbinding kunnen maken met interne bronnen en toepassingen die niet openbaar toegankelijk zijn.

Deze regels handhaven de beveiliging door te bepalen wie toegang heeft tot specifieke privébronnen op basis van factoren zoals gebruikersidentiteit, groepslidmaatschap, apparaathouding, locatie of andere beleidsvoorwaarden. Dit zorgt ervoor dat gevoelige interne systemen beschermd blijven tegen algemene publieke toegang, terwijl ze nog steeds veilig beschikbaar zijn voor geautoriseerde gebruikers via ZTA of VPNaaS.

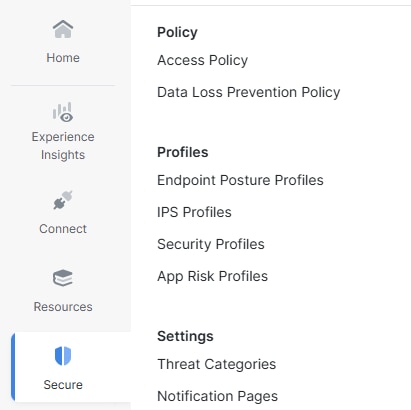

Navigeer naar Secure>Access Policy

ACS

ACS

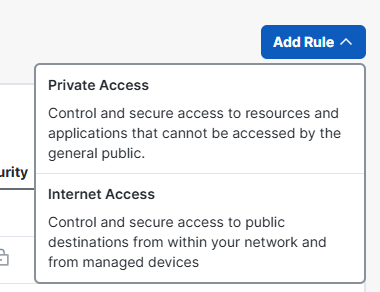

- Klik op

Add Rule- Klik op

Private Access ACP toevoegen

ACP toevoegen

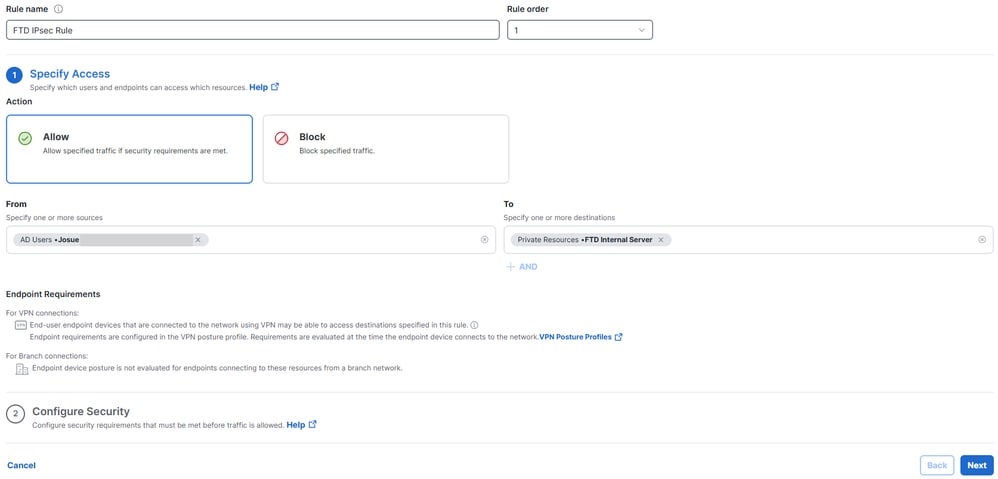

- Klik op

- Klik erop

Rule Nameen geef het een naam - Klik op

Actionen selecteerAllowom dit verkeer toe te staan - Klik

Fromop en geef de gebruikers op die toestemming hebben gekregen - Klik op

Toen geef de toegang op die gebruikers hebben op basis van deze regel - Klik op

Nexten danSaveop de volgende pagina

ACS-configuratie

ACS-configuratie

Beveiligde Firewall Threat Defense (FTD)-configuratie

Configuratie van virtuele tunnelinterfaces

Een Virtual Tunnel Interface (VTI) op FTD is een logische Layer 3-interface die wordt gebruikt om routegebaseerde IPsec VPN-tunnels te configureren.

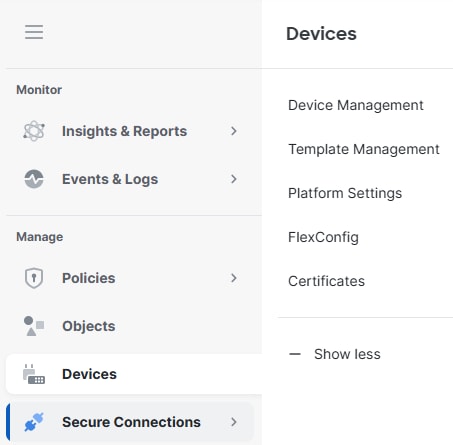

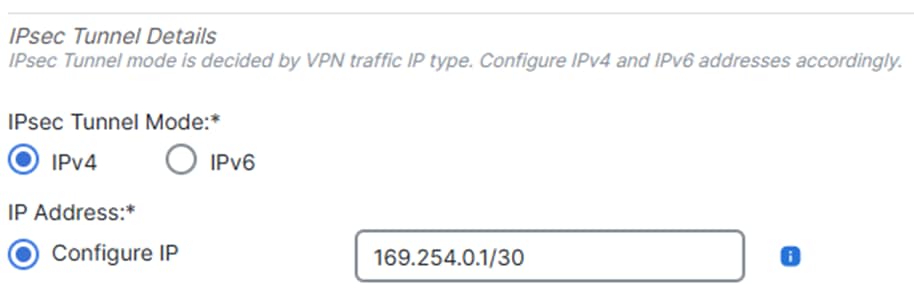

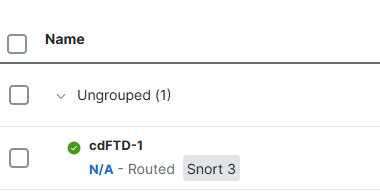

1. Navigeer naar Devices> Device Management. FTD-apparaten

FTD-apparaten

- Klik op het FTD-apparaat,

Interfaces- Klik op

Add Interfaces - Klik op

Virtual Tunnel Interface - Maak twee Virtual Tunnel Interfaces, één voor de primaire beveiligde toegangshub en een andere voor de secundaire beveiligde toegangshub

VTI's toevoegen

VTI's toevoegen

- Klik op

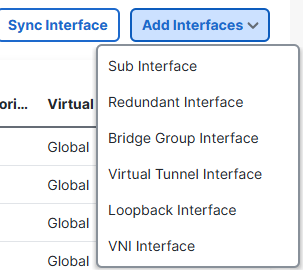

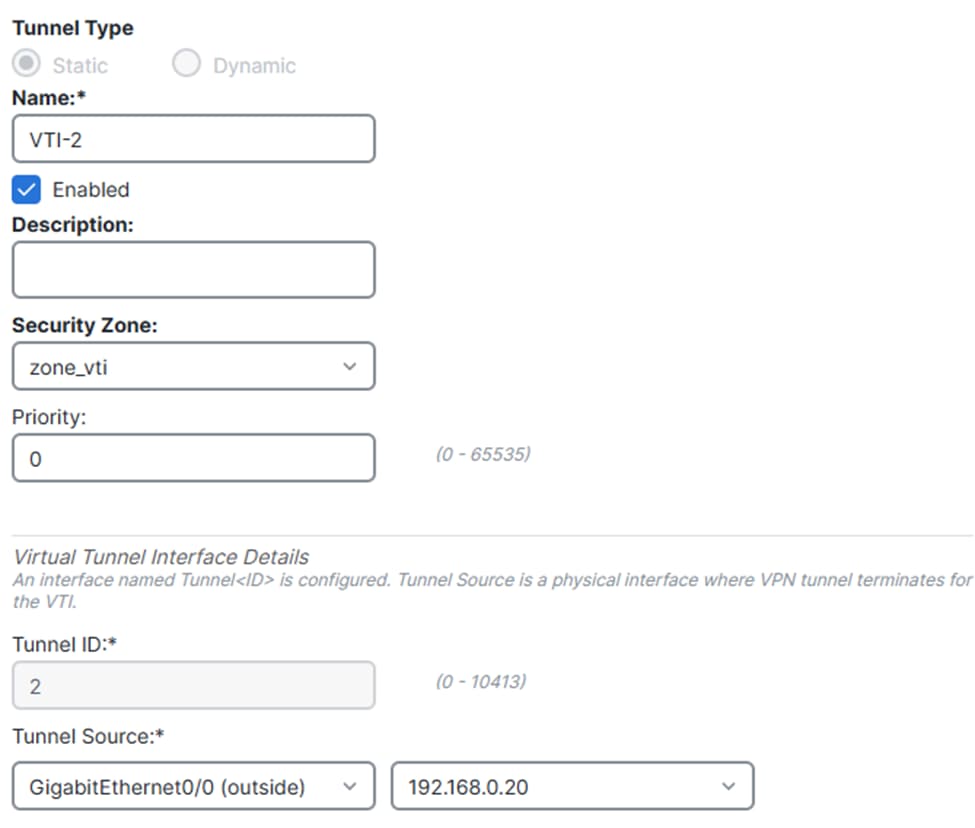

Virtual Tunnel Interface 1:

- Geef het een naam, klik op

Enable - Selecteer of maak een

Security Zone - Klik erop

Tunnel IDen geef het een waarde. - Klik op en specificeer

Tunnel Sourcede WAN-interface van waaruit de tunnel wordt ingesteld - Klik op

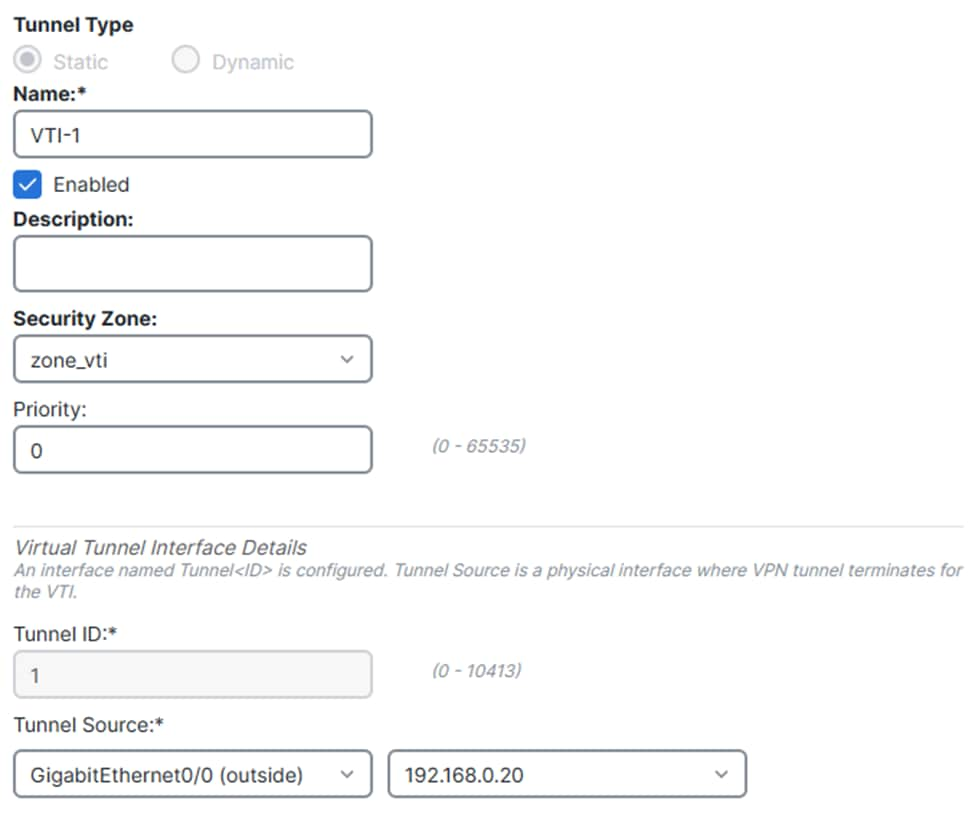

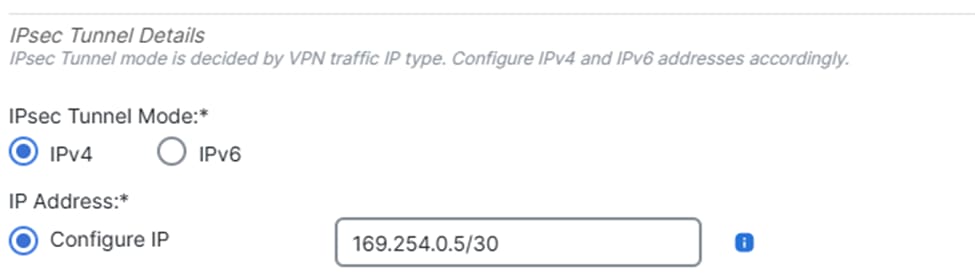

IPsec Tunnel Modeen selecteerIPv4 - Klik op

IP Addressen configureer het IP-adres voor de VTI

Klik opOK VTI1,1

VTI1,1 VTI1,2

VTI1,2

Virtual Tunnel Interface 2:

- Geef het een naam, klik op

Enable - Selecteer of maak een

Security Zone - Klik erop

Tunnel IDen geef het een waarde - Klik op en specificeer

Tunnel Sourcede WAN-interface van waaruit de tunnel wordt ingesteld - Klik op

IPsec Tunnel Modeen selecteerIPv4 - Klik op

IP Addressen configureer het IP-adres voor de VTI - Klik op

OK VTI2,1

VTI2,1 VTI2,2

VTI2,2

Klik op Opslaan.

VTI-wijzigingen opslaan

VTI-wijzigingen opslaan

IPsec-tunnelconfiguratie

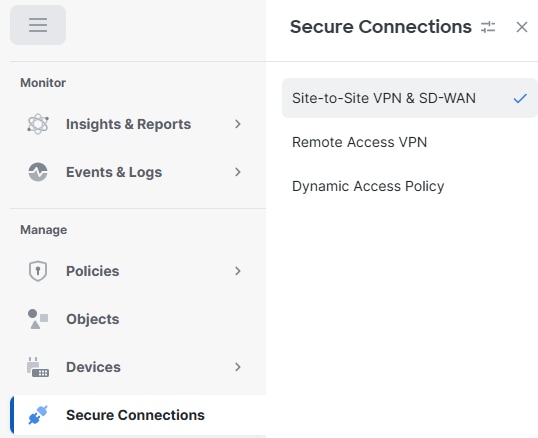

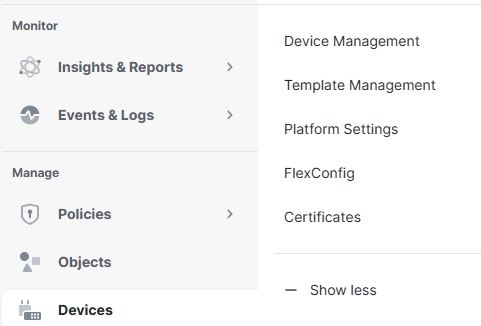

Navigeer naar uw cdFMC-dashboard.

- Klik op

Secure Connection>Site-to-Site VPN & SD-WAN

S2S

S2S

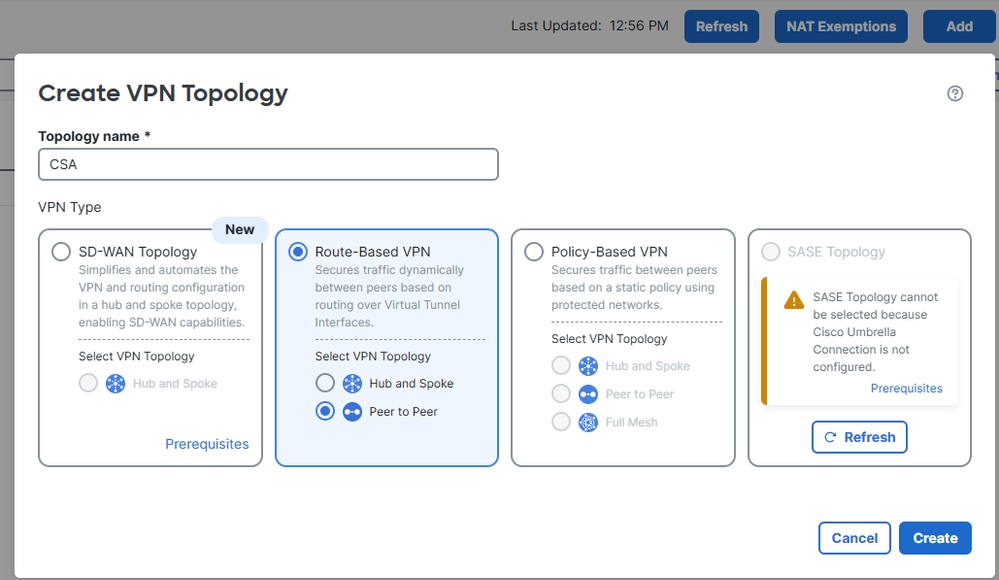

- Klik op

Add- Klik op

Route-Based VPN - Klik op

Peer to Peer VPN toevoegen

VPN toevoegen

- Klik op

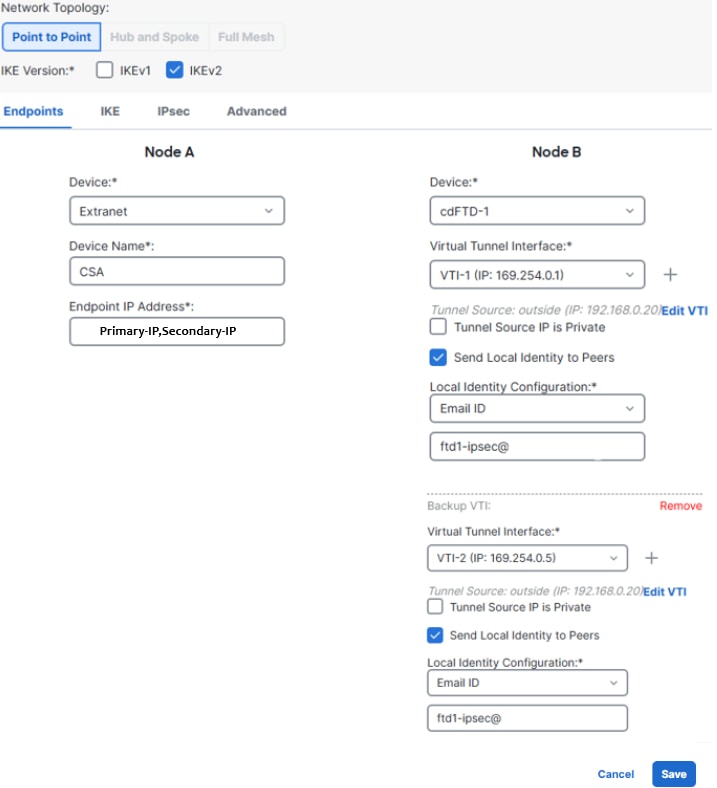

- Verzamel in stap 5 van de Secure Access-configuratie de tunnel-ID's en IP-adressen voor de primaire en secundaire datacenters

- Klik op

Endpoints- Klik onder

Node Aaan enDeviceselecteerExtranet - Klik op

Device Nameen geef het een naam - Klik op

Enpoint IP Addressesen voer de primaire en secundaire IP-adressen voor beveiligde toegang in, gescheiden door een komma (van "Configuratie netwerktunnelgroep opslaan" onder de optie Beveiligde toegang)

Configuratie) - Klik onder

Node BaanDeviceen selecteer uw FTD-apparaat - Klik op

Virtual Tunnel Interfaceen selecteer de eerste VTI-interface die in de vorige stap is gemaakt - Klik op de optie

Send Local Identity to Peersen selecteerEmail ID, voer de primaire tunnel-ID in (van "Save Network Tunnel Group Configuration" onder de Secure Access Configuration) - Klik op

Add Backup VTI - Klik op

Virtual Tunnel Interfaceen selecteer de tweede VTI-interface die in de vorige stap is gemaakt - Klik

Send Local Identity to Peersop optie en selecteerEmail ID, voer de secundaire tunnel-ID in (van "Save Network Tunnel Group Configuration" onder de Secure Access Configuration) - Klik op Opslaan

FTD VTI-configuratie

FTD VTI-configuratie

- Klik onder

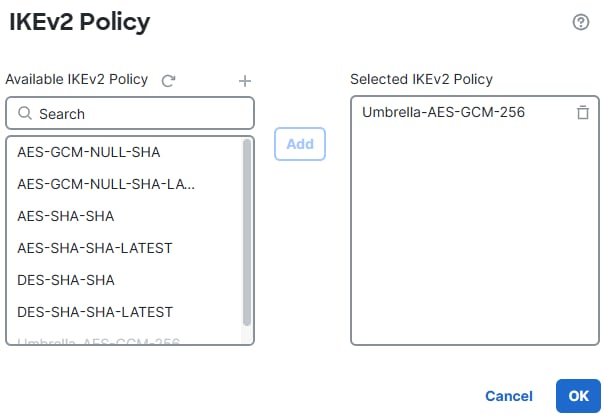

- Klik op

IKE- Klik op

IKEv2 Settings>Policies - Selecteer de

Umbrella-AES-GCM-256optie

- Klik op

Klik op OK IKEv2-beleid

IKEv2-beleid

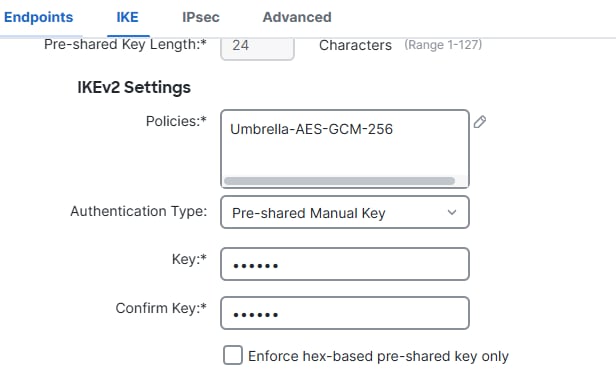

- Klik op

Authentication Typeen selecteerPre Shared Manual Keyde PSK die is geconfigureerd in Secure Access (wachtwoordgroep) IKE

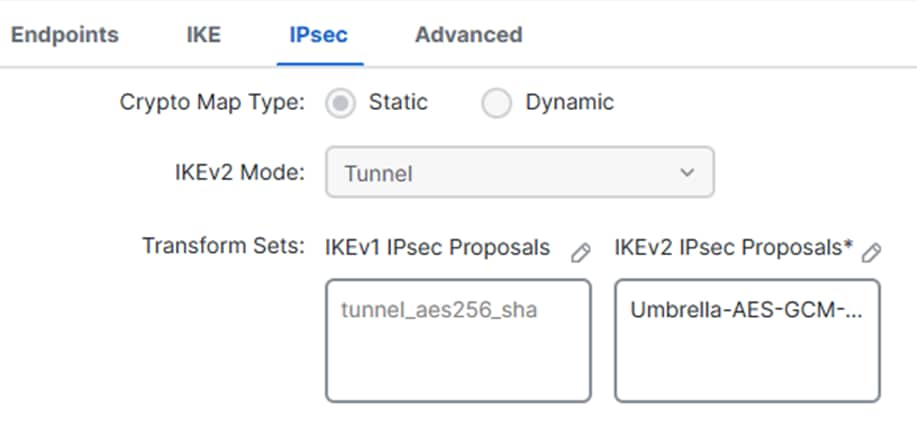

IKE - Klik op

IPSEC- Klik op

IKEv2 Proposals - selecteren

Umbrella-AES-GCM-256 - Klik op

OK IPSEC

IPSEC IKEv2-voorstellen opslaan

IKEv2-voorstellen opslaan

- Klik op

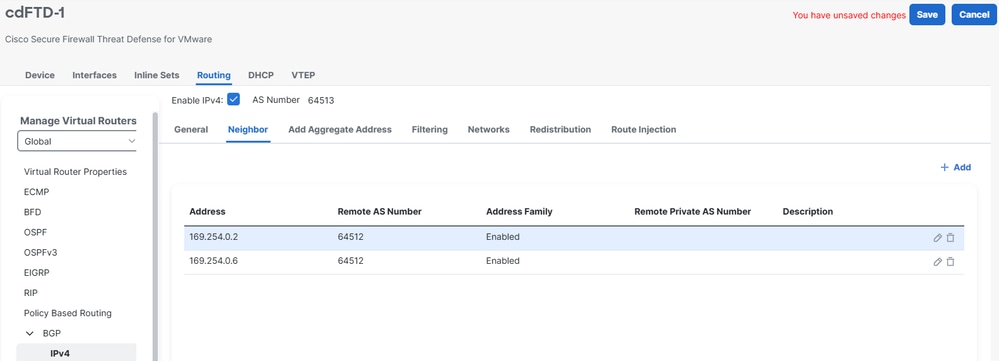

FTD-routeringsconfiguratie

Dynamische routering (BGP)

Border Gateway Protocol (BGP) is een dynamisch routeringsprotocol dat de uitwisseling van routeringsinformatie tussen autonome systemen automatiseert. Het bepaalt het best beschikbare pad voor gegevensverkeer op basis van kenmerken en beleid, in plaats van te vertrouwen op statische routes.

Door dynamisch routes te leren en bij te werken, verbetert BGP de schaalbaarheid, optimaliseert het de padselectie en zorgt het voor automatische failover in het geval van link- of netwerkwijzigingen.

Navigeer naar uw cdFMC-dashboard.

- Klik op

Devices>Device Management Apparaat

Apparaat - Klik op de FTD

FTD-apparaat

FTD-apparaat

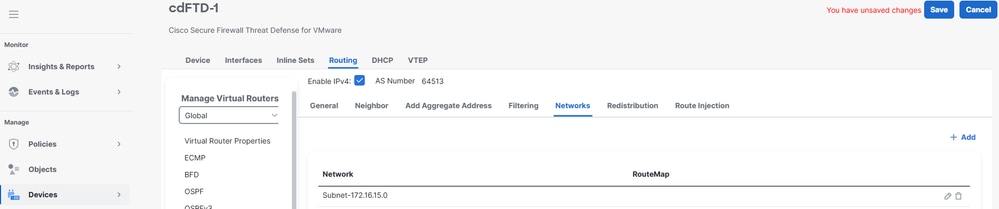

- Klik op

Routing>BGP>IPv4>Enable IPv4 - Klik op

Neighboren geef het BGP Autonomous System (AS)-nummer voor beveiligde toegang op, samen met de IP-adressen van de buren

Raadpleeg de opmerking onder de Configuratie beveiligde toegang, waar alle relevante configuratiedetails voor dit proces worden verstrekt. - Klik op

Save

- Klik op

BGP-buur

BGP-buur

Opmerking: vanaf november 2025 gebruiken alle nieuw opgerichte organisaties voor beveiligde toegang standaard de openbare ASN 32644 voor BGP-peering in netwerktunnelgroepen. Bestaande organisaties die vóór november 2025 zijn opgericht, blijven gebruikmaken van de private ASN 64512 die voorheen was gereserveerd voor Secure Access BGP-peers.

- Klik op

Networksen voeg de netwerk(en) die u wilt adverteren toe aan Secure Access - Klik op

Save Netwerk toevoegen

Netwerk toevoegen

Configuratie toegangsbeleid

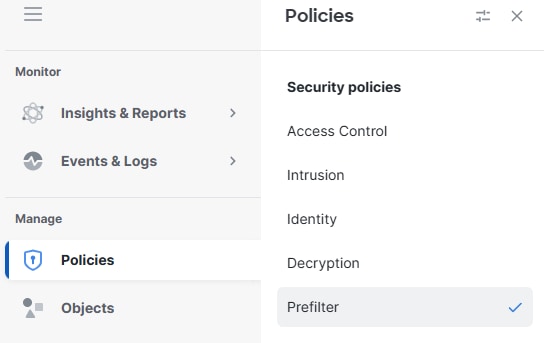

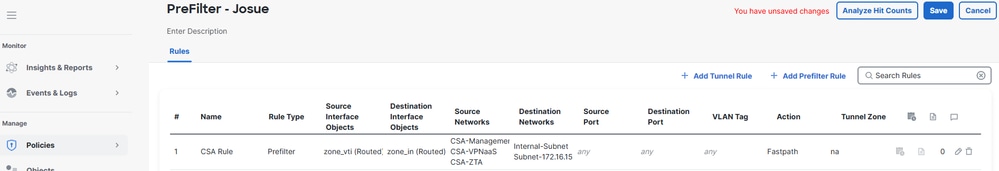

Om verkeer op een Cisco Firepower Threat Defense (FTD) mogelijk te maken en toegang tot privébronnen mogelijk te maken, moet het verkeer eerst door de eerste fase van toegangscontrole gaan die bekend staat als Prefiltering.

Prefiltering wordt verwerkt voordat diepere inspectie plaatsvindt en is ontworpen om eenvoudig en snel te zijn. Het evalueert verkeer met behulp van basis-criteria voor de buitenste koptekst (zoals bron- en bestemmings-IP-adressen en -poorten) om snel verkeer toe te staan, te blokkeren of te omzeilen. Wanneer verkeer in dit stadium is toegestaan, kan het meer resource-intensieve inspecties zoals diepe pakketinspectie of inbraakbeleid overslaan, waardoor de prestaties worden verbeterd terwijl de beveiligingscontrole behouden blijft.

Navigeer naar Policies> Prefilter voorfilter

voorfilter

- Klik op het beleid Voorfilter bewerken dat wordt gebruikt in uw toegangsbeleid

Klik op Prefilter

Klik op Prefilter - Klik op

Add Tunnel Rule

- Voeg het verkeer van het VPNaaS-netwerk en/of het ZTA-subnet toe aan uw privébronnen

- Klik op

Save Regel opslaan

Regel opslaan

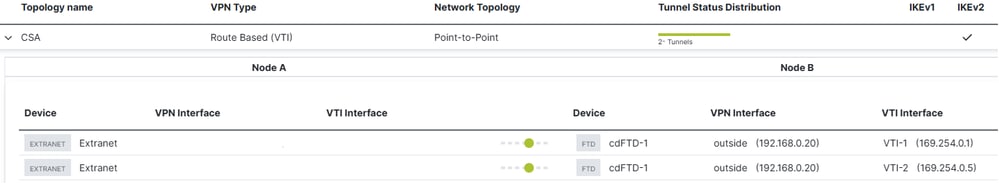

Zodra de configuratie op de FTD is voltooid en geverifieerd, kunt u doorgaan met de implementatie. Na de implementatie komen zowel de IPsec-tunnels als de BGP-buursessies met succes naar voren, wat bevestigt dat connectiviteit en dynamische routering werken zoals verwacht.

Verifiëren

Controleren in FTD

De tunnelstatus in FTD

U kunt de huidige status van de tunnel bekijken, inclusief of deze omhoog of omlaag is. Dit helpt om te controleren of de IPsec-tunnel correct is ingesteld.

- Klik op Beveiligde verbindingen

- Klik op Site-to-Site VPN & SD-WAN

- Klik op de topologienaam

FTD-tunnelstatus

FTD-tunnelstatus

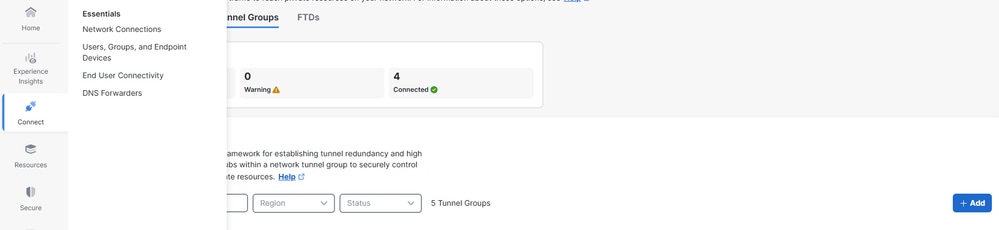

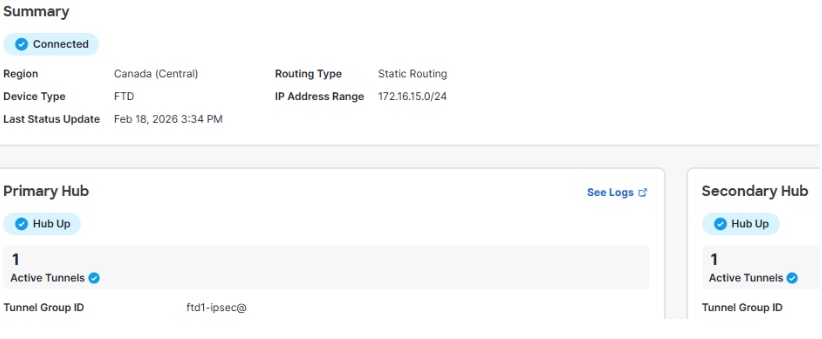

Tunnel Status in Veilige Toegang

U kunt de huidige status van de tunnel bekijken, inclusief of de tunnel is losgekoppeld, gewaarschuwd of verbonden. Dit helpt om te controleren of de IPsec-tunnel correct is ingesteld.

- Klik op Verbinden > Netwerk verbindingen

- Klik op Network Tunnel Groups

NTG controleren

NTG controleren

- Klik op de Netwerktunnelgroep

CSA-tunnelstatus

CSA-tunnelstatus

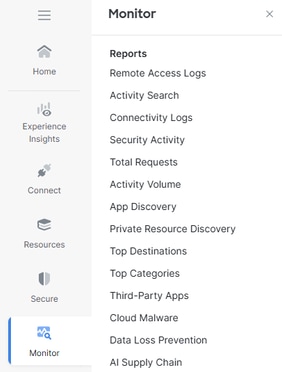

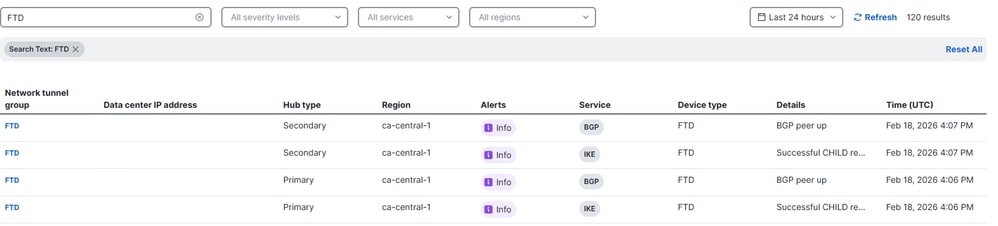

Evenementen in Secure Access

U kunt de gebeurtenissen Tunnel en BGP bekijken en bevestigen of de status van de IPsec-tunnels is ingesteld en stabiel is en of BGP-sessies zijn ingesteld.

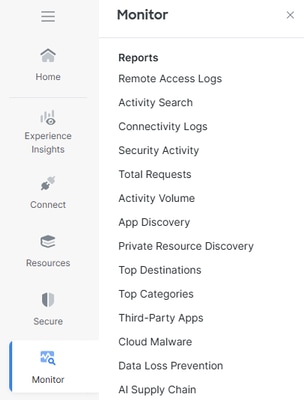

Klik op Monitor > Netwerk connectiviteit.

Conn-logboeken bewaken

Conn-logboeken bewaken

NTG-logs

NTG-logs

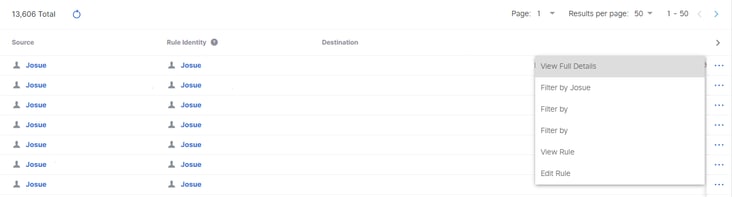

Navigeer naar Monitor > Activiteit zoeken. Conn-logboeken bewaken

Conn-logboeken bewaken

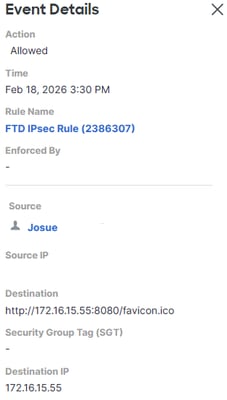

Klik op een van de gerelateerde gebeurtenissen View Full Details.

Volledige details

Volledige details

Activiteit zoeken

Activiteit zoeken

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

23-Mar-2026

|

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Josue BrenesCustomer Experience Customer Success Specialist

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback