Inleiding

In dit document wordt beschreven hoe u een stapsgewijze Resource Connector implementeert in Azure.

Voorwaarden

Verzamel de benodigde informatie en begrijp de

- Zorg dat u het beeld van de connector hebt.

- U kunt de afbeelding eenmaal downloaden en deze voor een willekeurig aantal connectors in elke connectorgroep gebruiken.

- Als u een eerder gedownloade afbeelding gebruikt, moet u ervoor zorgen dat de afbeelding de nieuwste versie is.

- Zie Afbeelding van de connector opvragen voor meer informatie.

- Kopieer de provisioningsleutel voor de specifieke connectorgroep waarvoor u connectors implementeert.

Zie Provisioning Keys voor bronconnectors.

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Beheerderstoegang tot Cisco Secure Access-dashboard

- Azure Portal Access

- Cisco Secure Client

- Windows-machine met ZTA-inschrijving

Gebruikte componenten

De informatie in dit document is gebaseerd op de test die in een laboratoriumomgeving is uitgevoerd met behulp van de volgende componenten:

- ZTNA-client

- beveiligde toegang

- Azure

- particuliere hulpbron

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configureren

Configuraties in beveiligde toegang

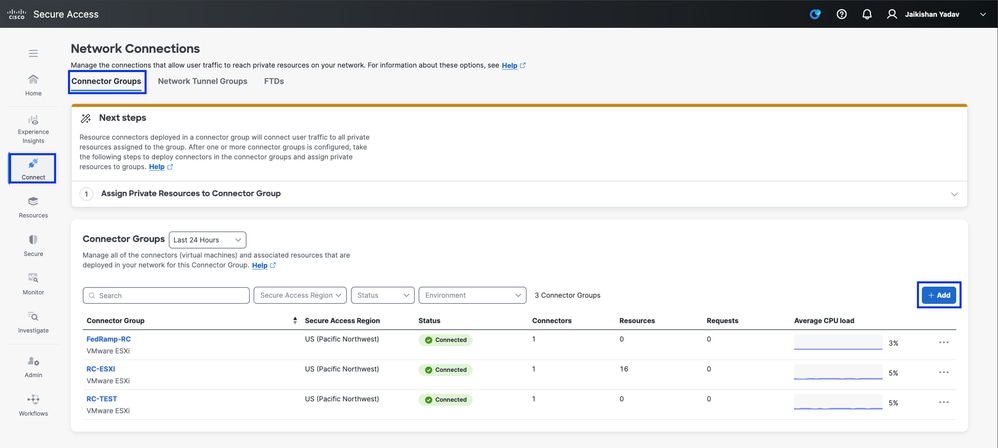

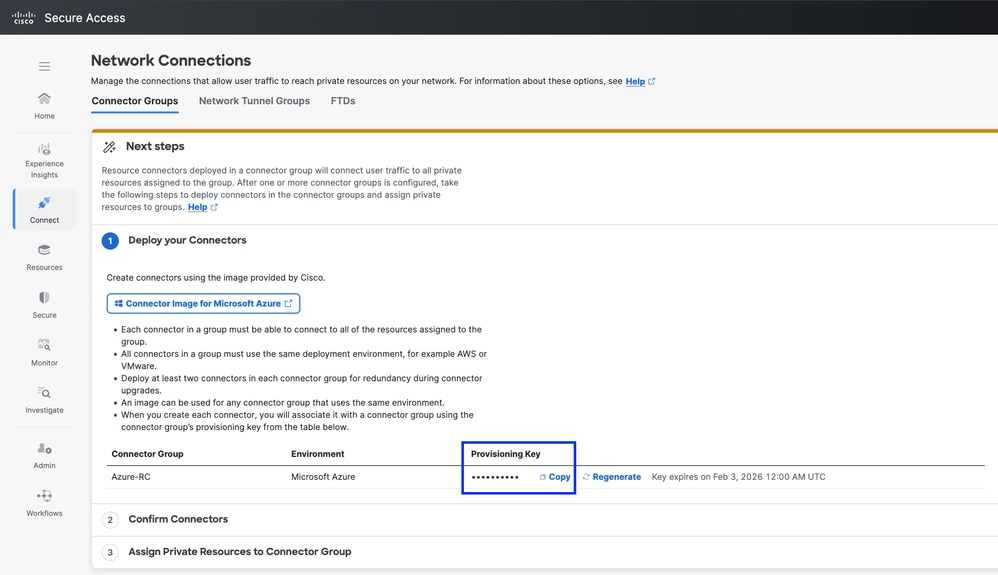

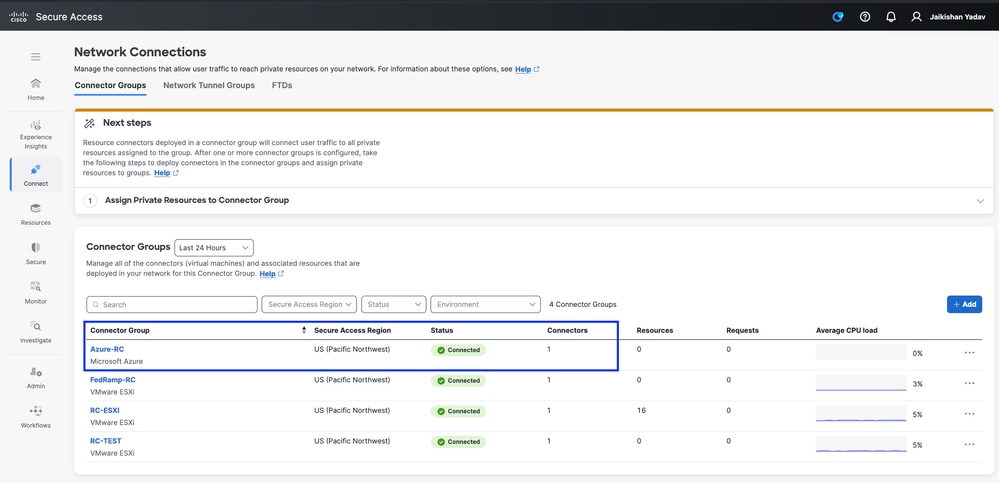

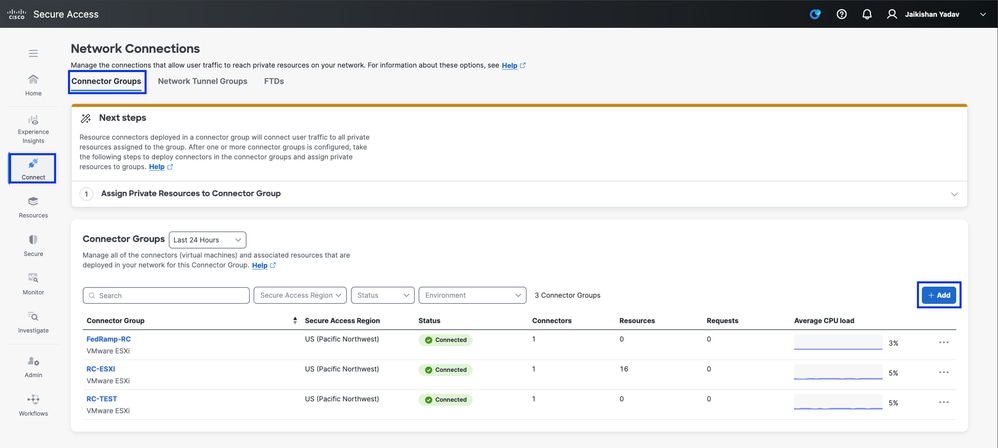

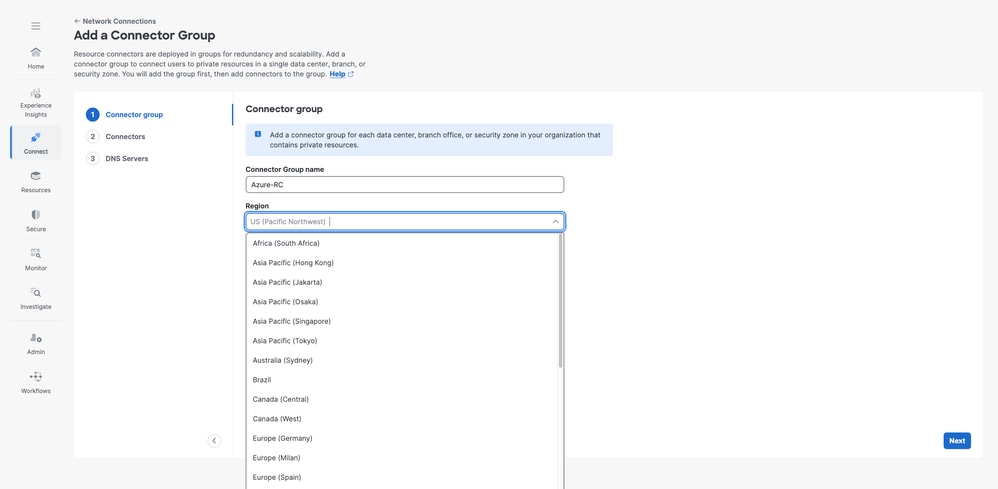

Meld u aan bij Secure Access Dashboard en navigeer naar Connect > Network Connections > Connector Groups

Veilige toegang - Connectorgroepen

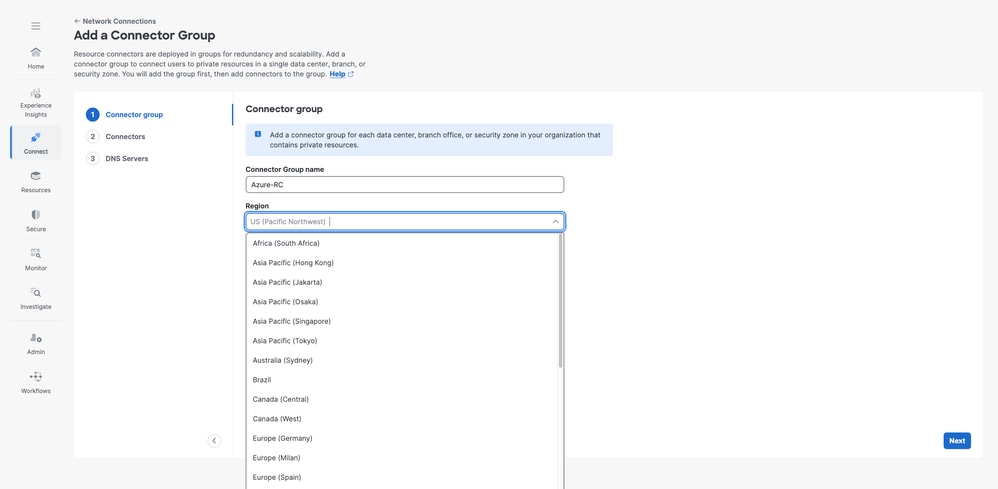

- Geef de

Connector Group Name en de Region

- Klik op de knop

Next

Beveiligde toegang - Configuratie van connectorgroepen

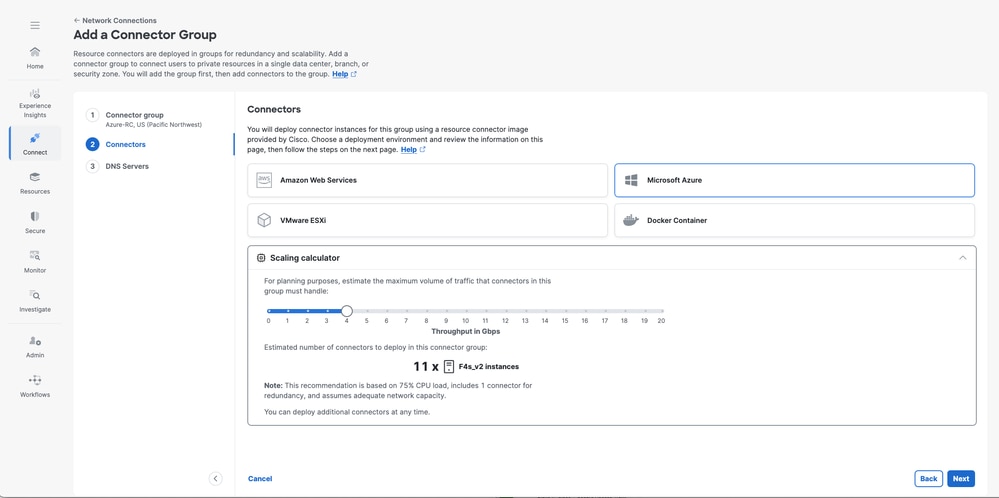

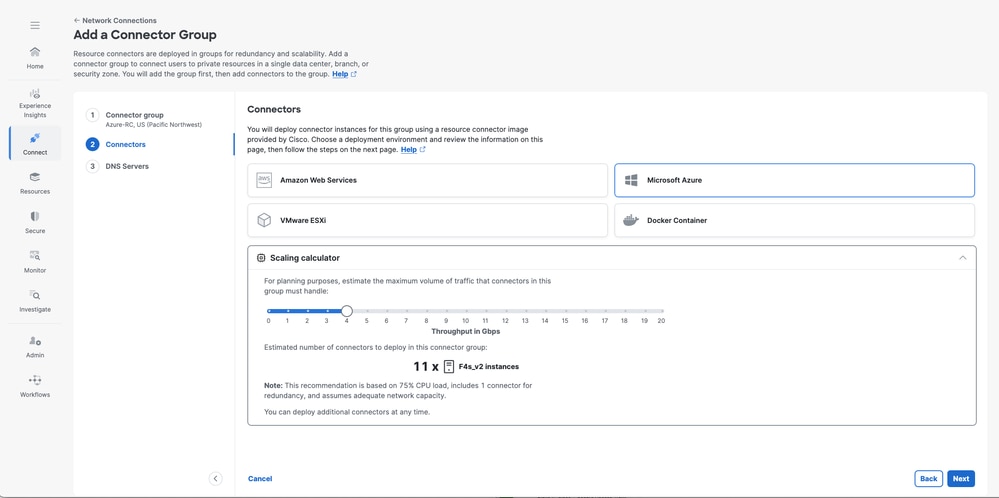

- Kies

Microsoft Azure en gebruik het Scaling Calculator om de benodigde middelen te bepalen

Veilige toegang - Controle van de configuratie van de bronconnector

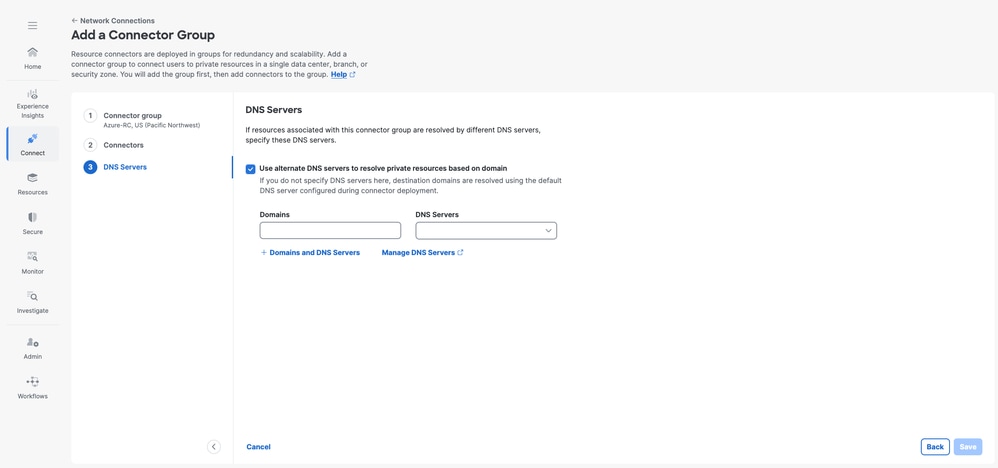

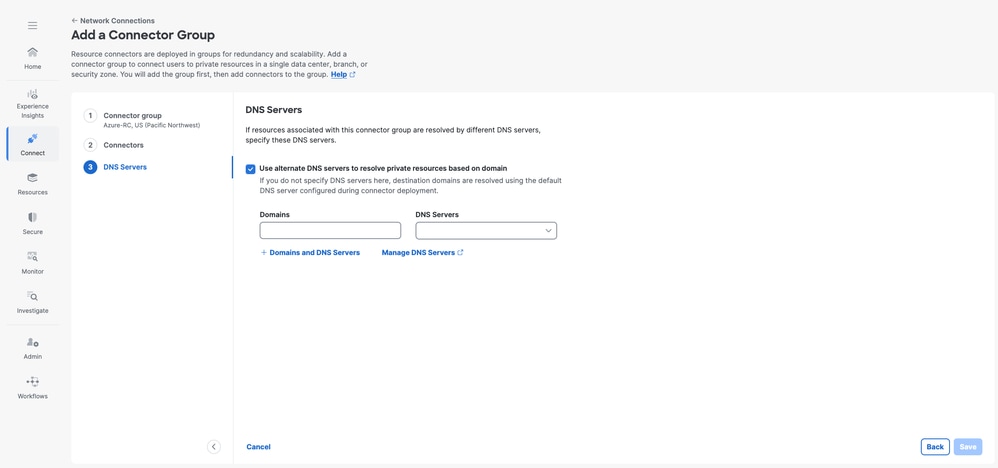

- Maak gebruik van de

DNS Servers optie om specifieke domeinen op te lossen via speciale DNS-servers. Dit wordt beschouwd als een best practice voor organisaties met meerdere interne domeinen.

- Klik op de knop

Save

Veilige toegang - Configuratie van bronconnector

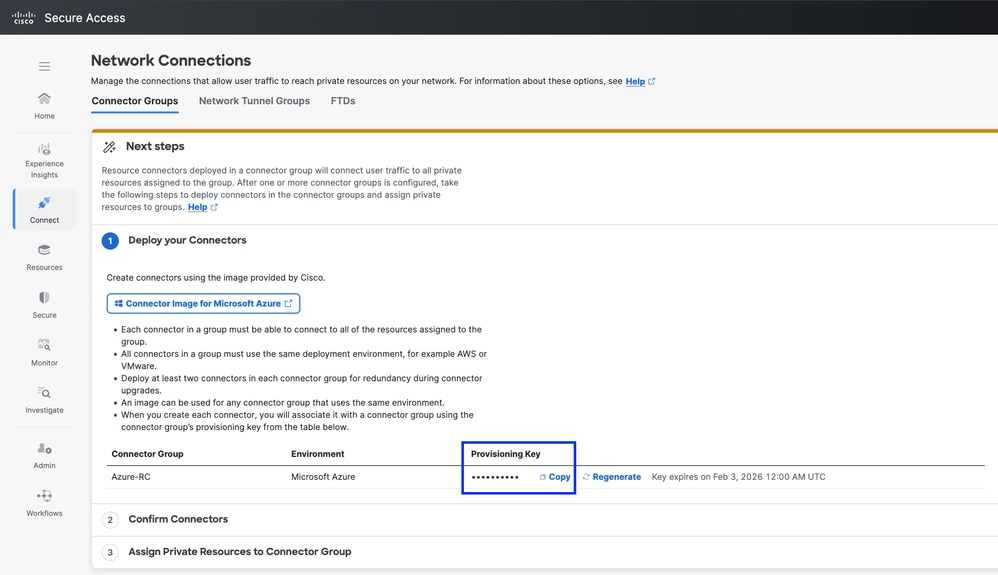

- Zorg er in dit stadium voor dat u de

Provisioning Keycode kopieert. U hebt het later nodig in Azure tijdens de implementatie van de Resource Connector om registratie met uw Secure Access Tenant mogelijk te maken.

Veilige toegang - Configuratie van bronconnector

Configuraties in Azure

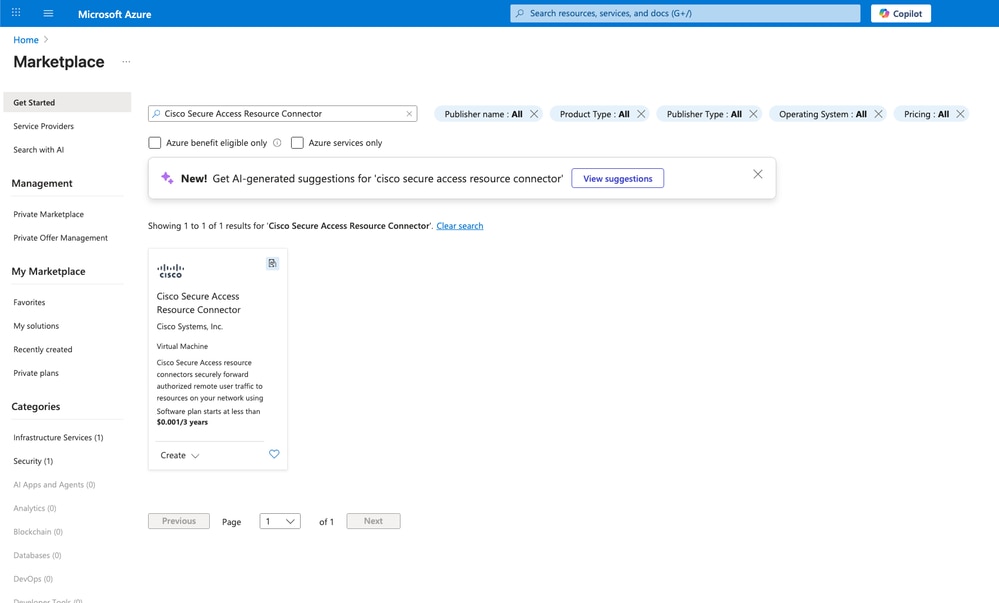

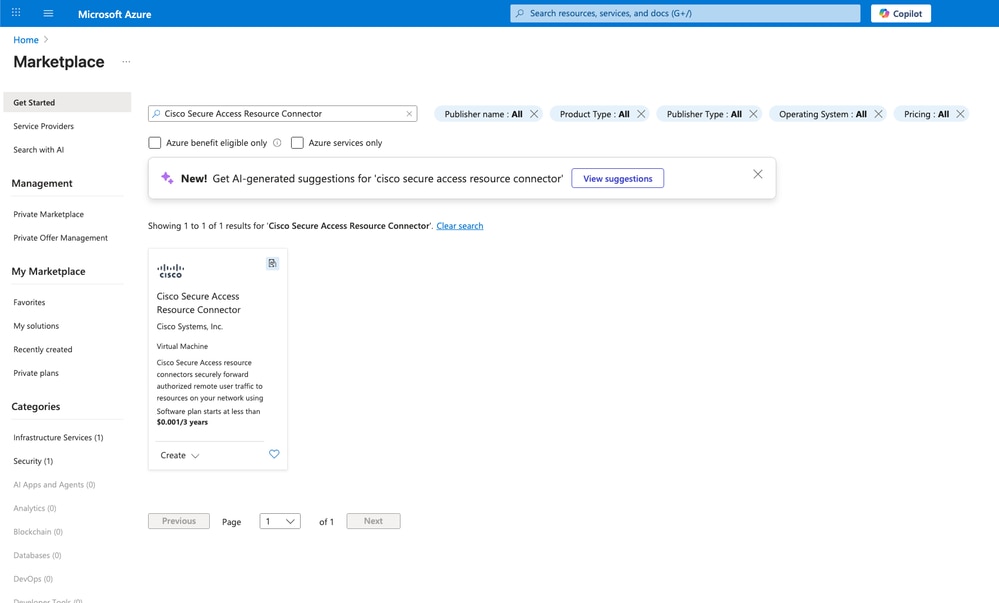

Navigeer naar het Azure-portaal en navigeer vervolgens naar de Microsoft Azure Marketplace en zoek naar de Cisco Secure Access Resource Connector-image:

Veilige toegang - Creatie van bronconnectors op Azure

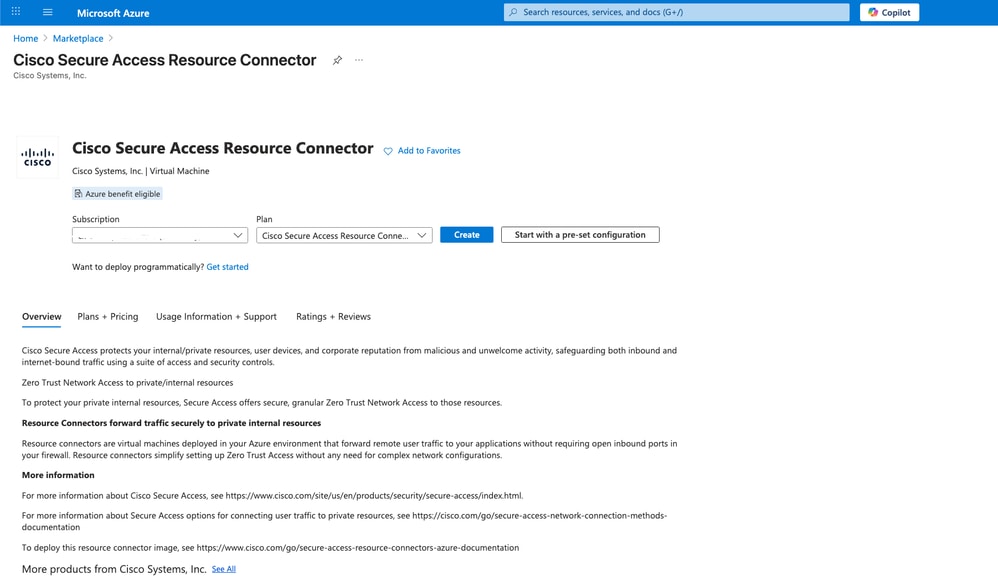

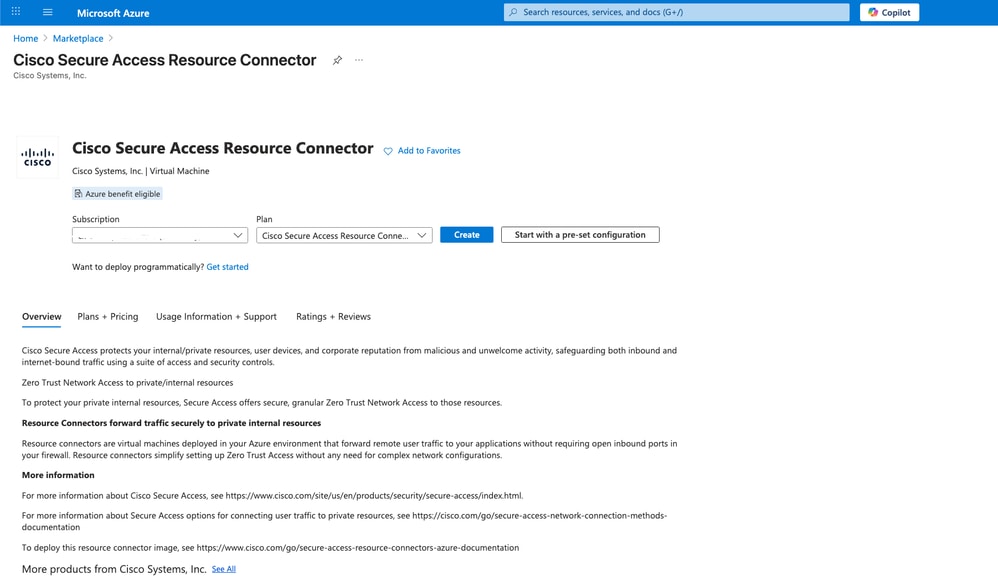

- Kies de juiste

Subscription en klik Plan vervolgens op Create

Veilige toegang - Creatie van bronconnectors op Azure

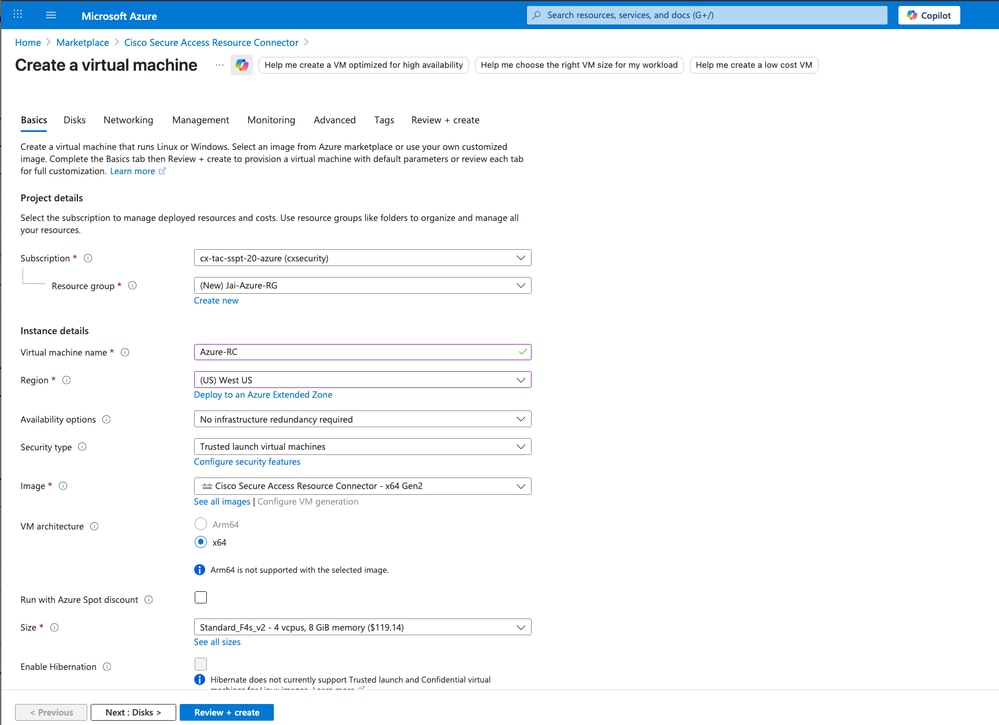

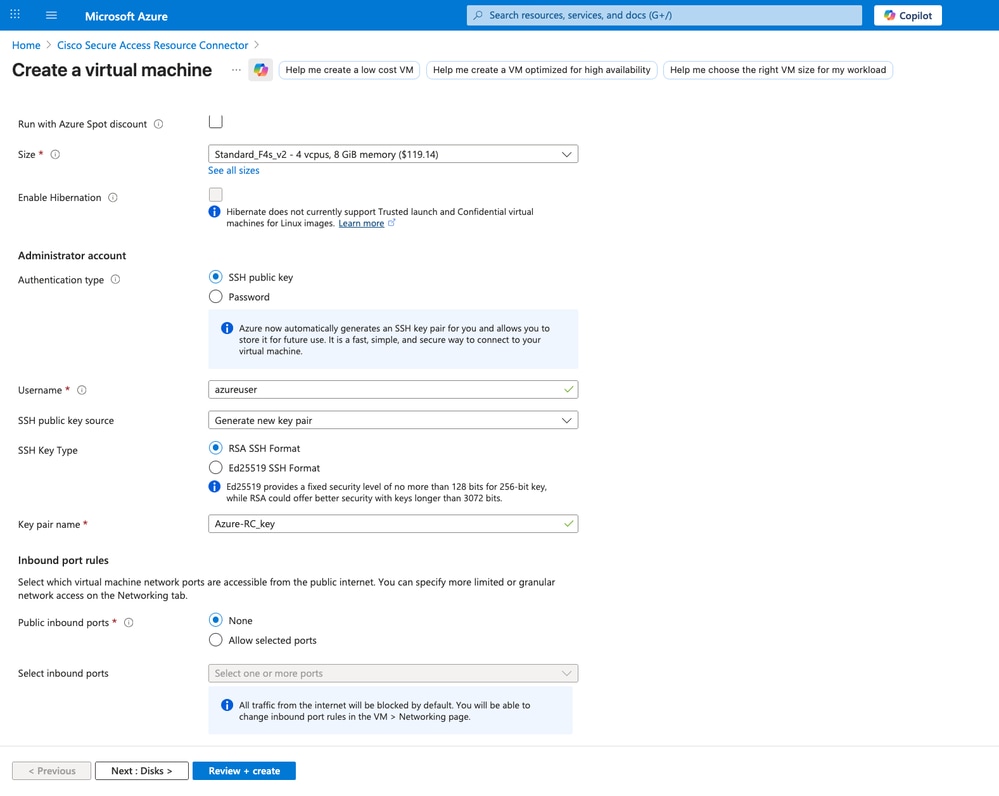

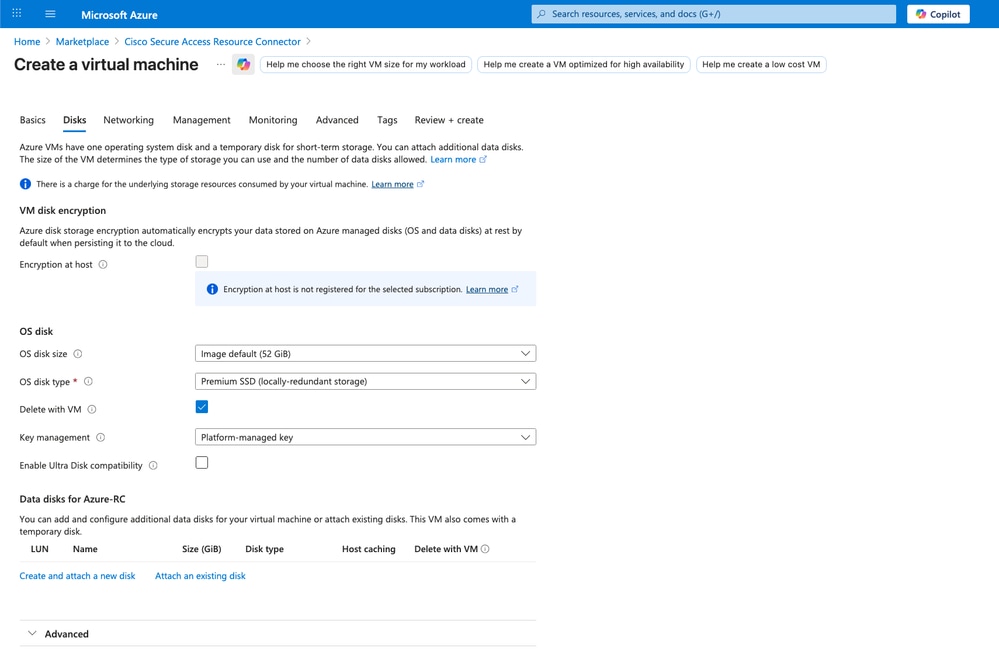

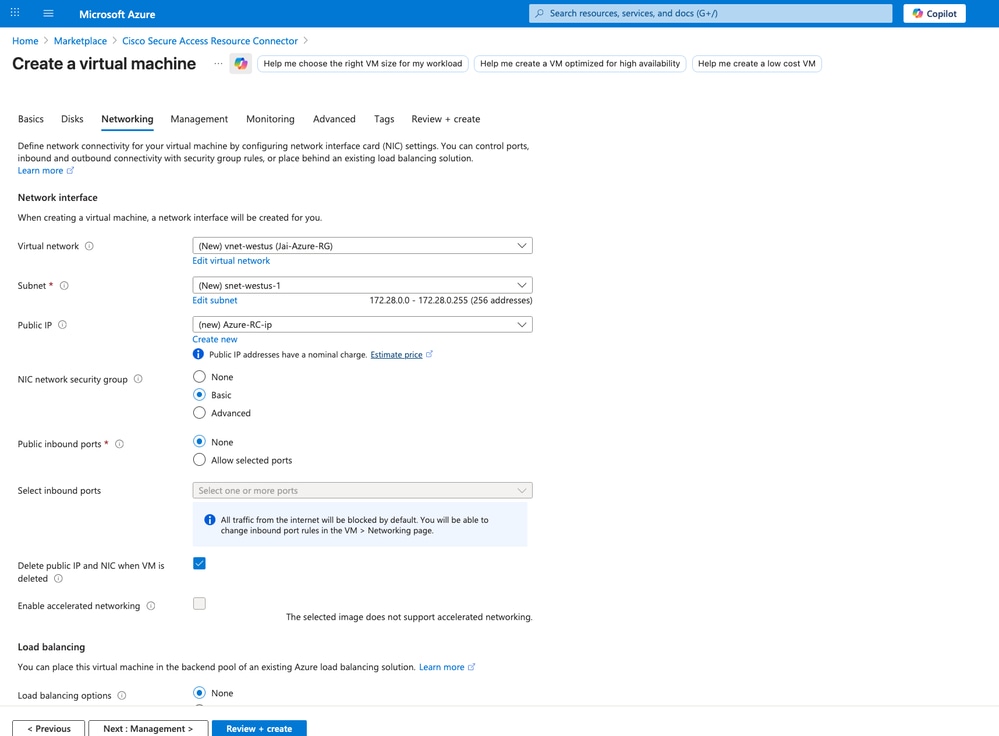

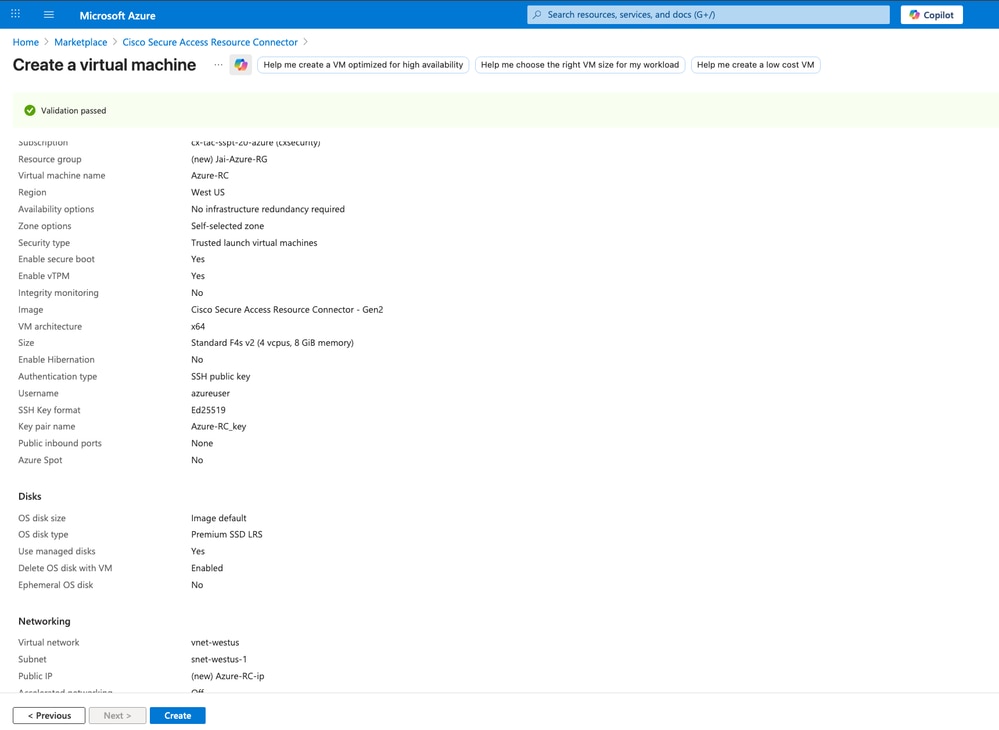

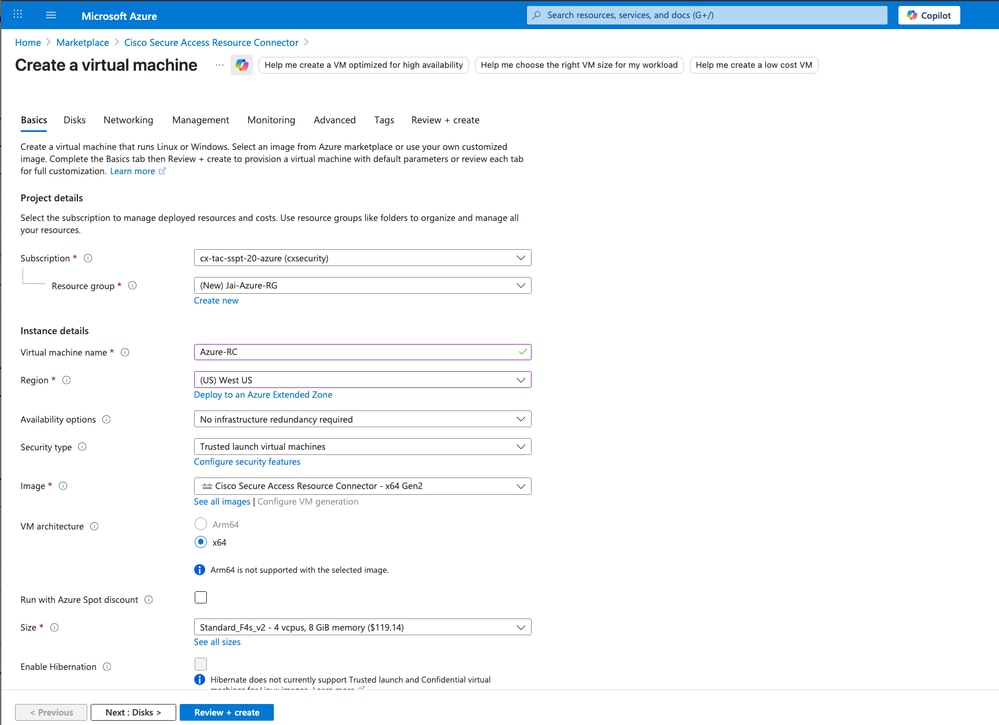

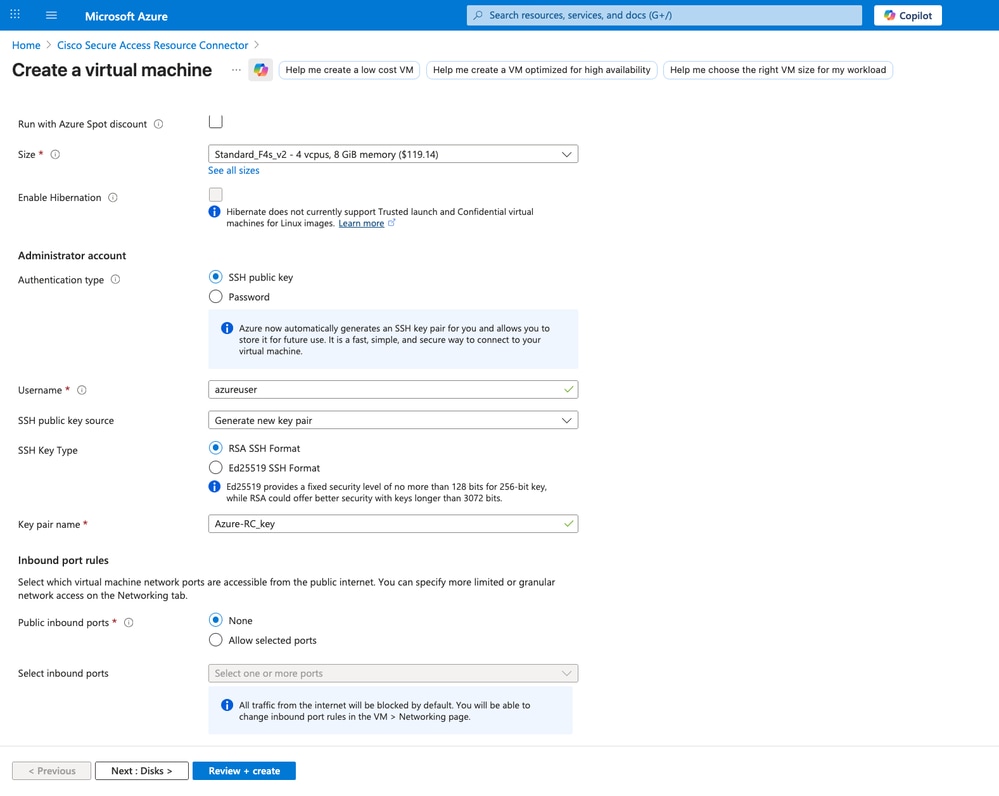

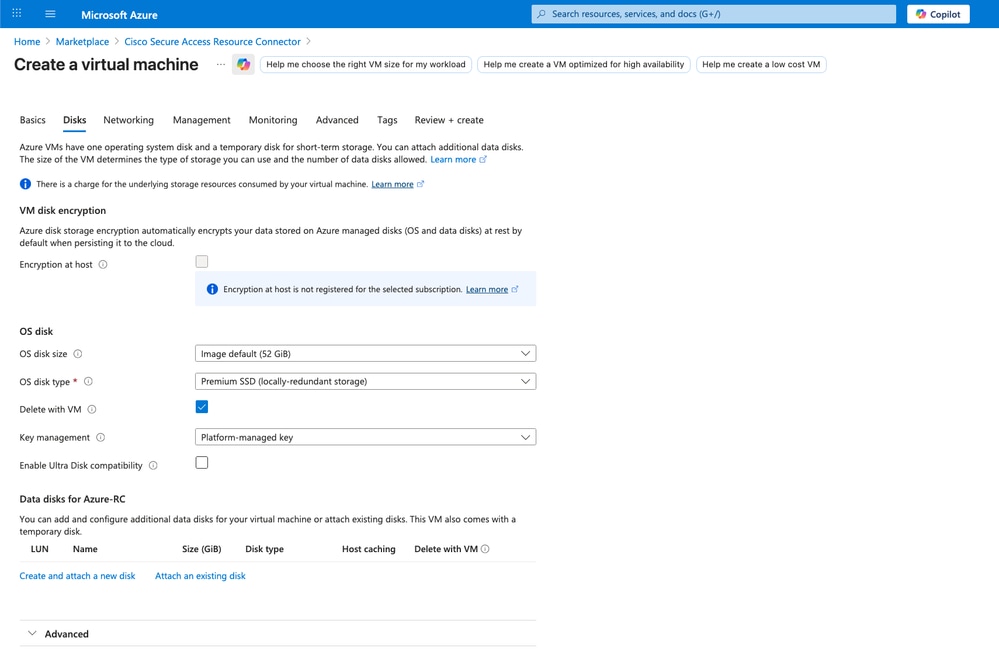

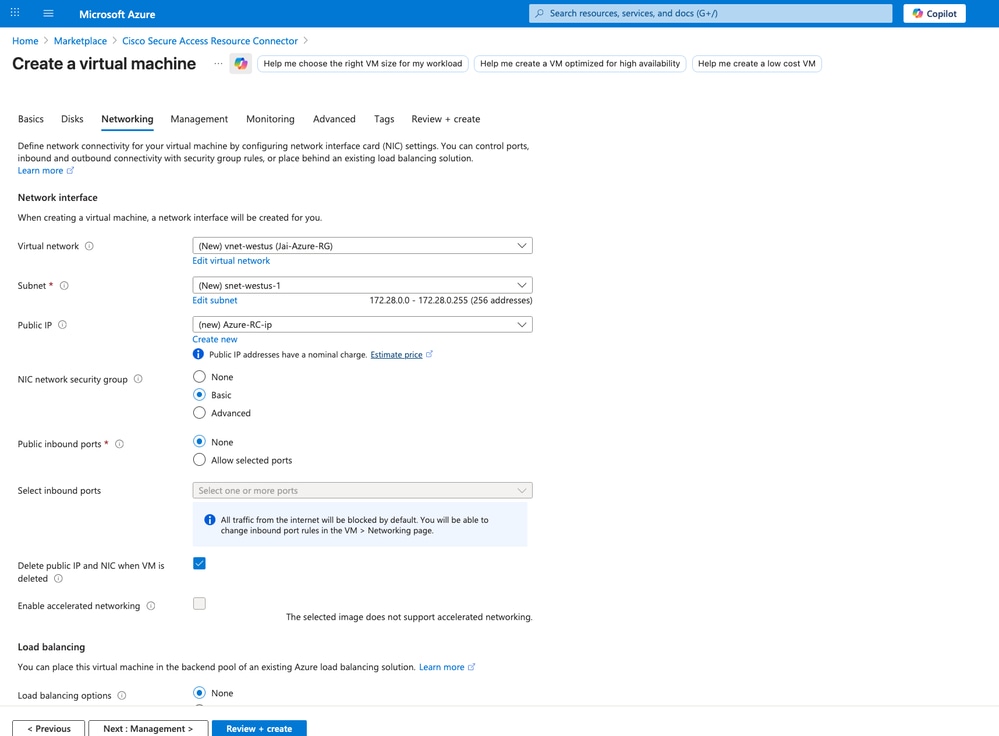

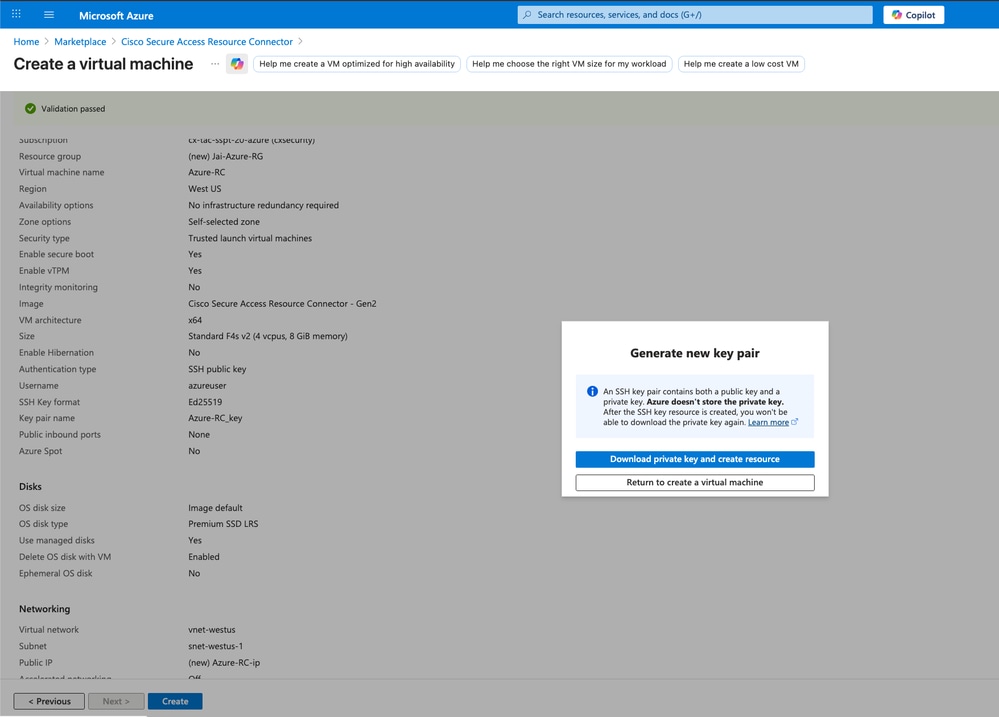

- Controleer de configuratie voor

DisksSSH, Networking en openbare SSH-sleutel

Let op: verlies de private SSH-sleutel niet; anders hebt u geen toegang tot de RC CLI en moet u deze opnieuw implementeren voor probleemoplossing.

Veilige toegang - Creatie van bronconnectors op Azure

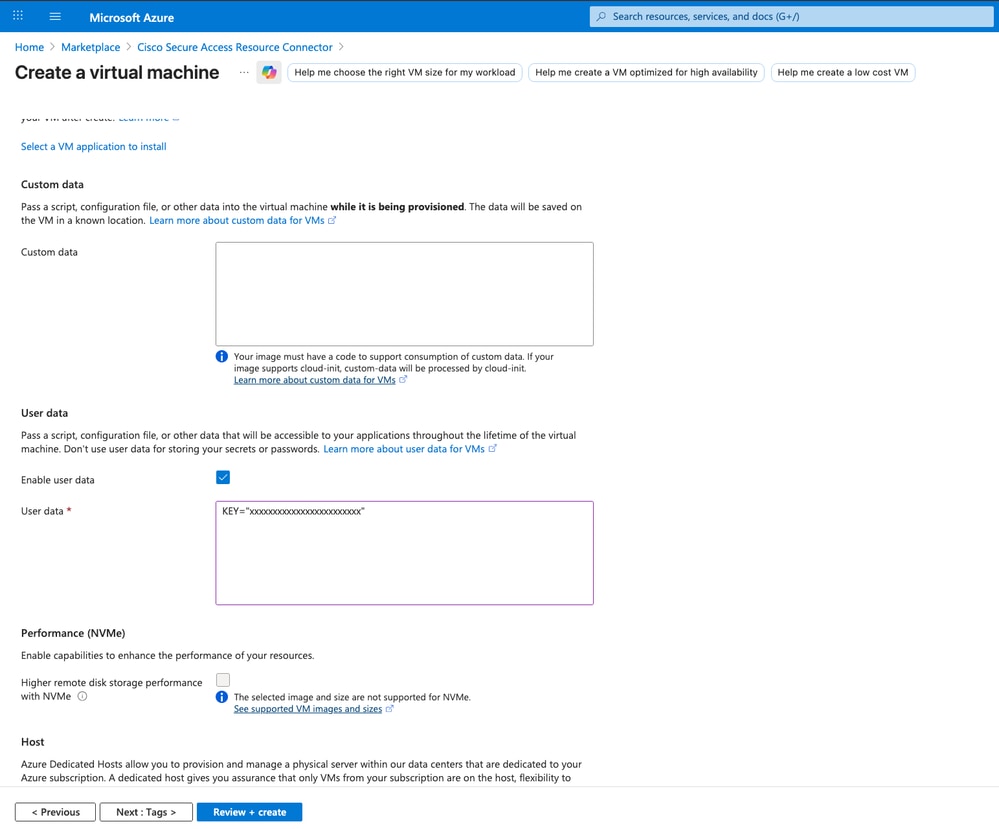

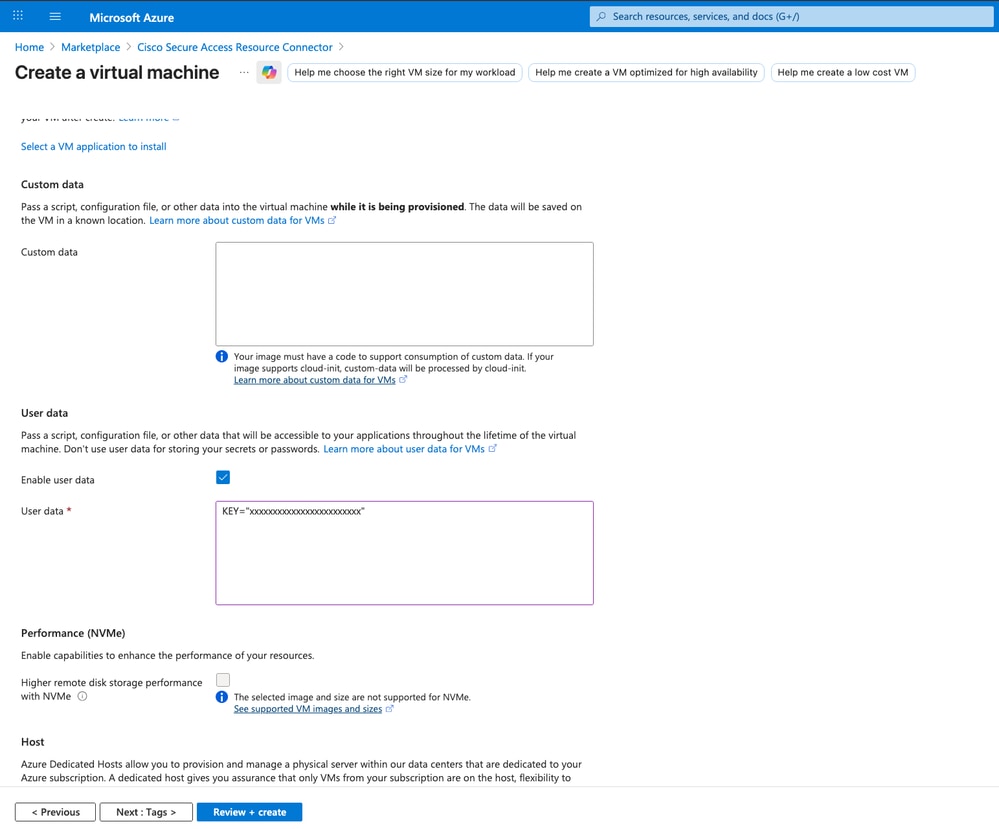

- Plak het

Provisioning Key gekopieerde bestand van Cisco Secure Access in hetUser dataveld

KEY=XXXXXXXXXXXXXXXXXXXXX

Veilige toegang - Creatie van bronconnectors op Azure

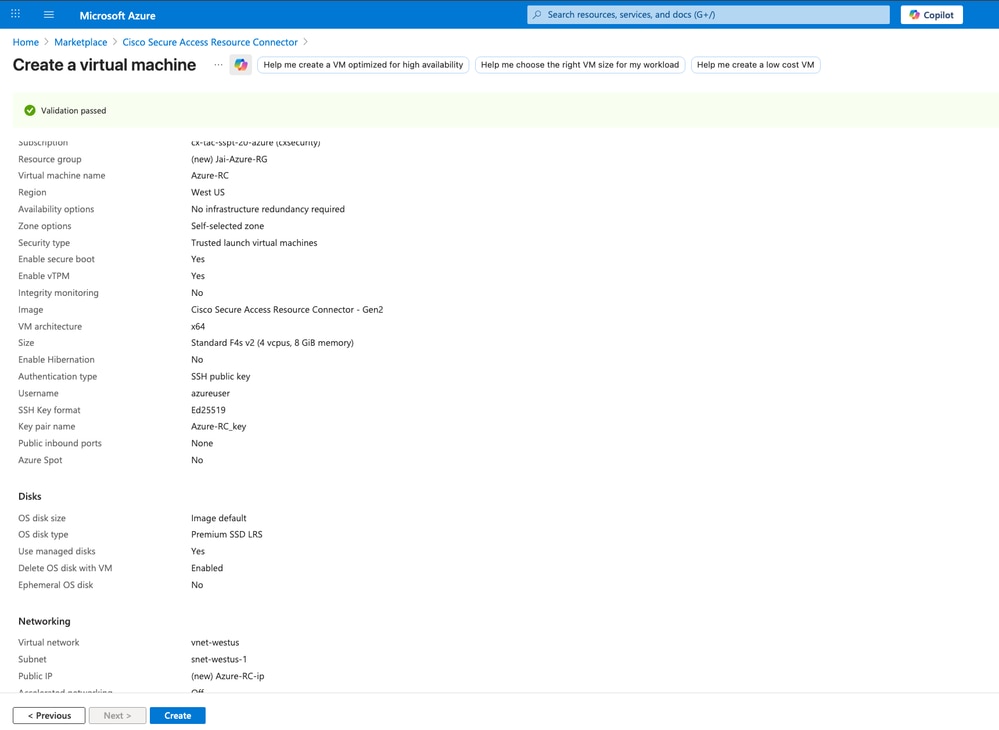

- Controleer en klik op

Createom door te gaan met het maken van uw Resource Connector

Veilige toegang - Creatie van bronconnectors op Azure

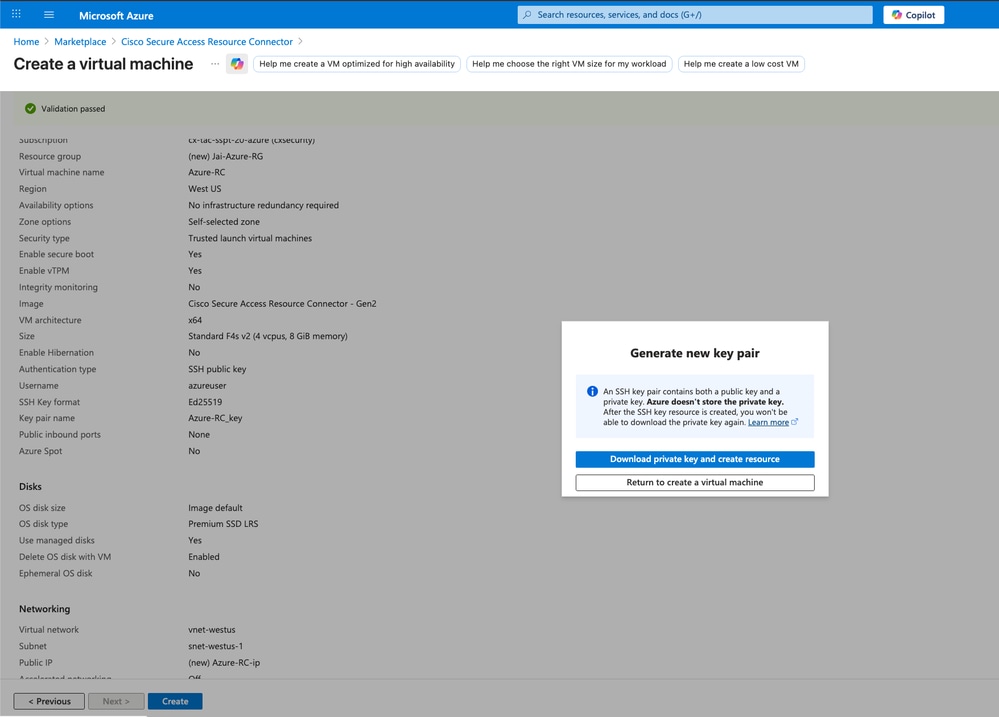

- Nadat u hebt geklikt

Create, wordt een optie voor het downloaden van de privésleutel weergegeven. Klik op Download private key and create resource

Veilige toegang - Creatie van bronconnectors op Azure

Let op: verlies de private SSH-sleutel niet; anders hebt u geen toegang tot de RC CLI en moet u deze opnieuw implementeren voor probleemoplossing.

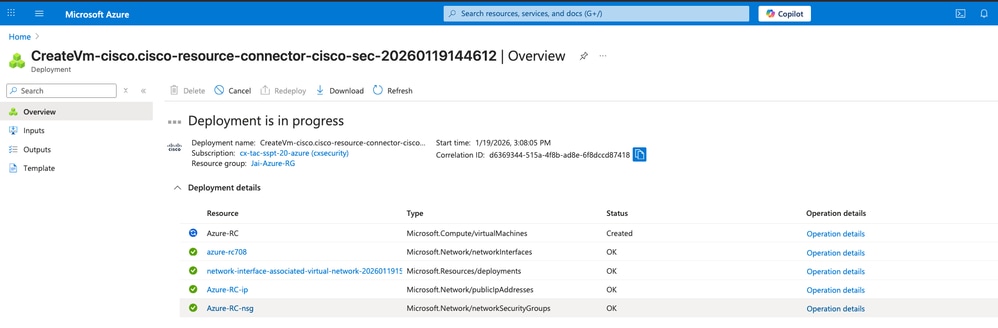

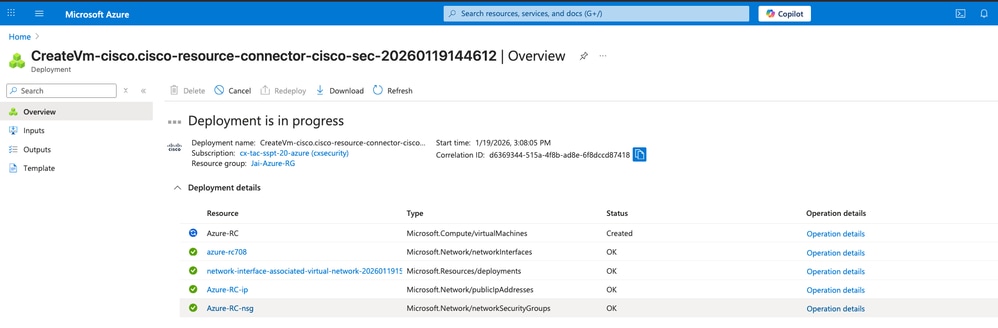

- Daarna kunt u de voortgang van uw

Resource Connector

Veilige toegang - Implementatie van bronconnectors op Azure

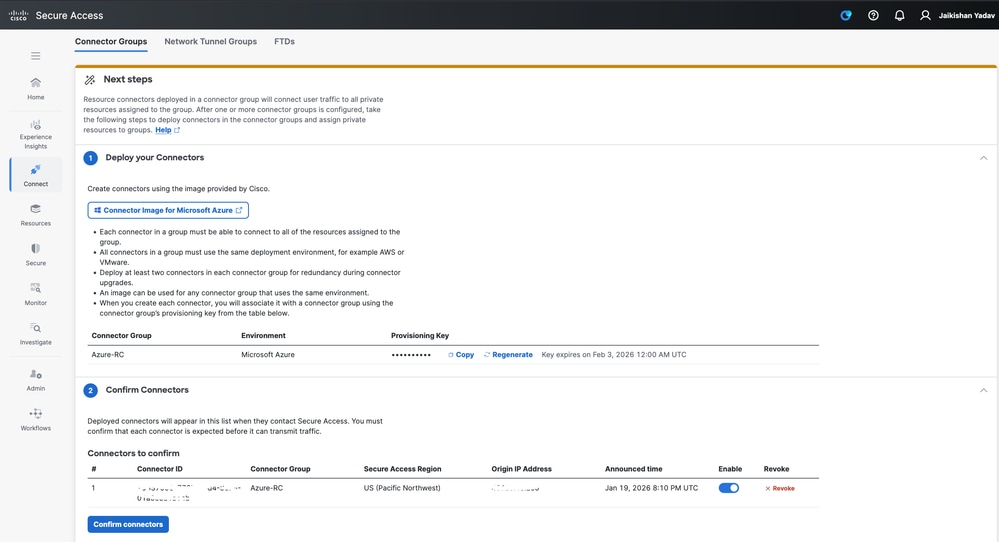

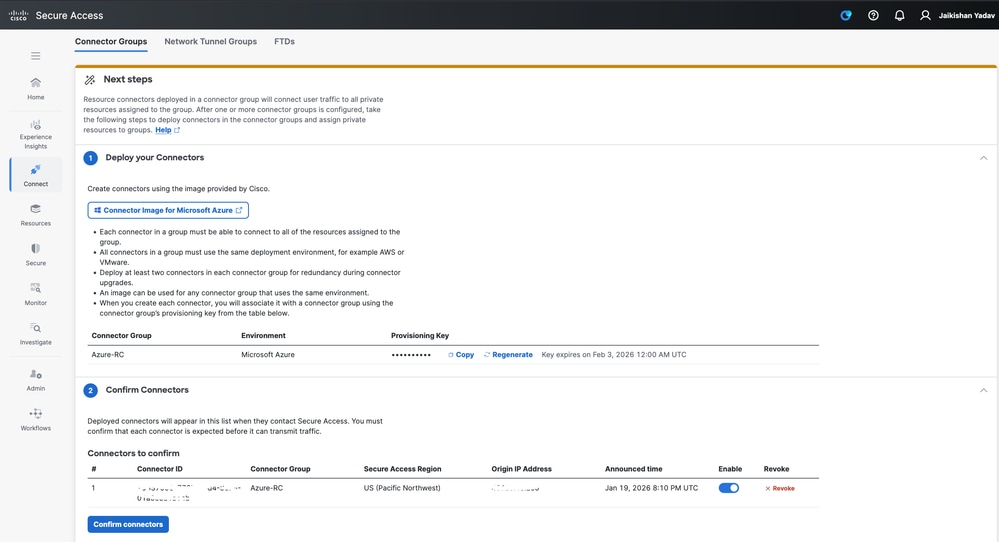

- Navigeer vervolgens naar Secure Access Dashboard om de verbinding te bevestigen

Resource Connector en de implementatie in uw Secure Access Tenant succesvol te laten verlopen

- Klik op

Connect > Network Connections > Connector Groups

- Klik onder optie 2 Connectors bevestigen op

Confirm Connectorsom de implementatie te beëindigen

Beveiligde toegang - Bevestiging van bronconnector

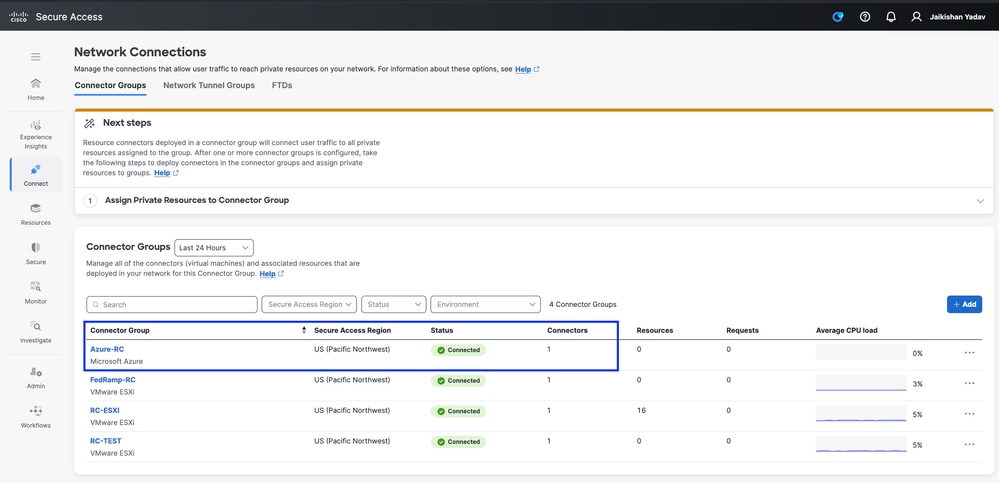

Nu kunt u zien dat uw nieuwe Resource Connector is geïmplementeerd en verbonden in uw Secure Access-tenant:

Veilige toegang - Resource Connector

Verifiëren

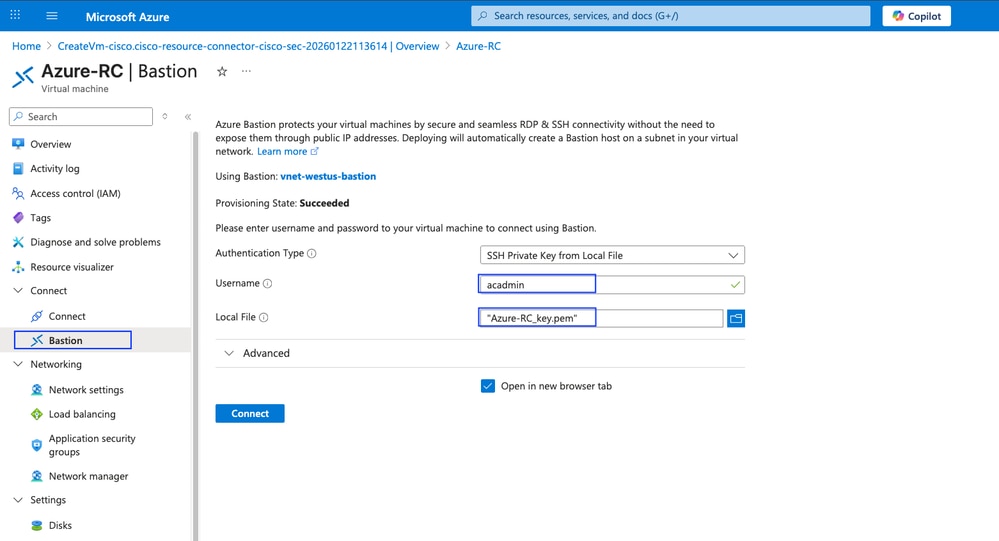

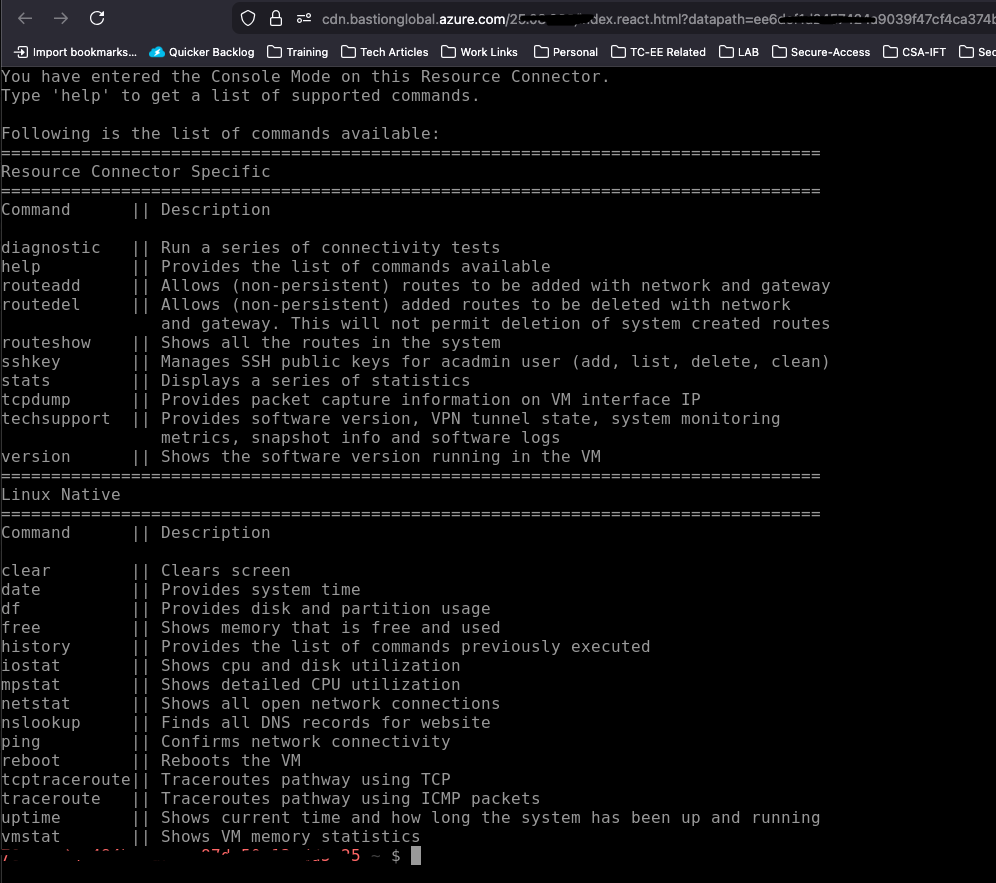

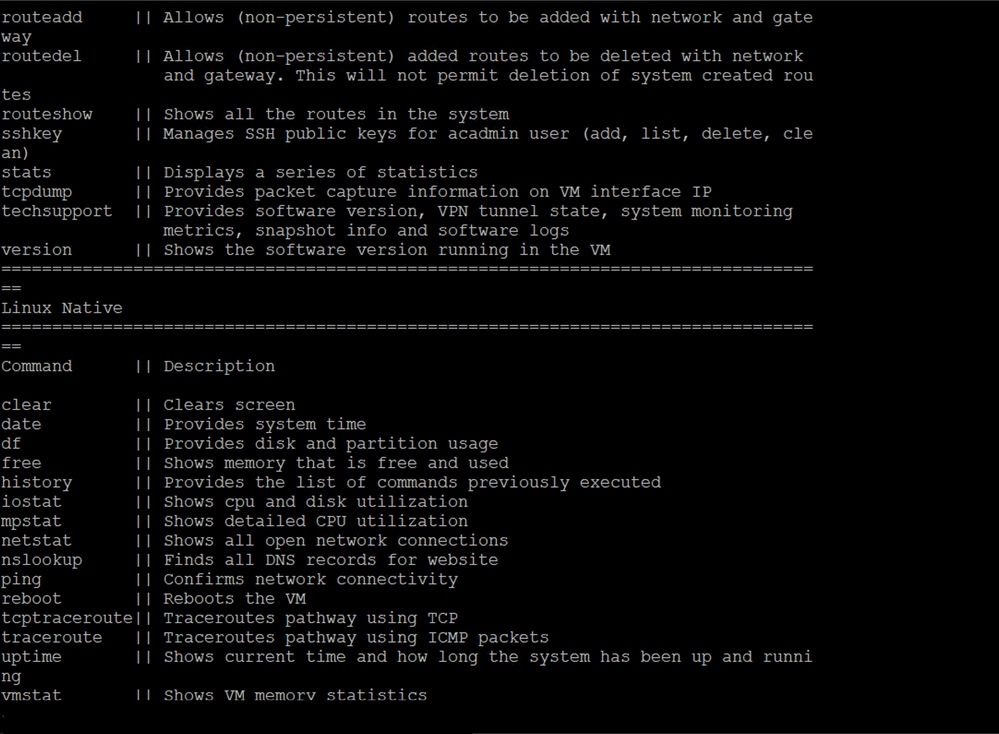

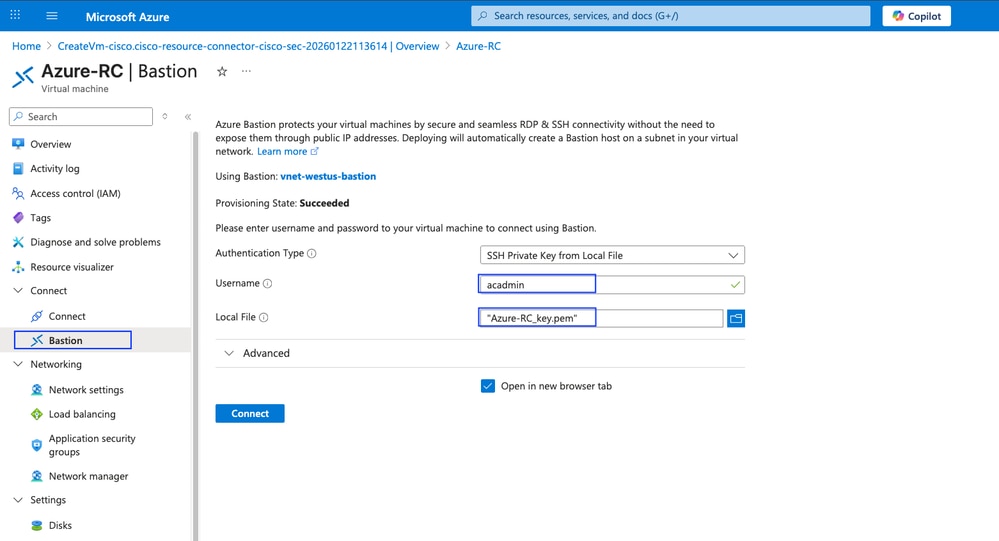

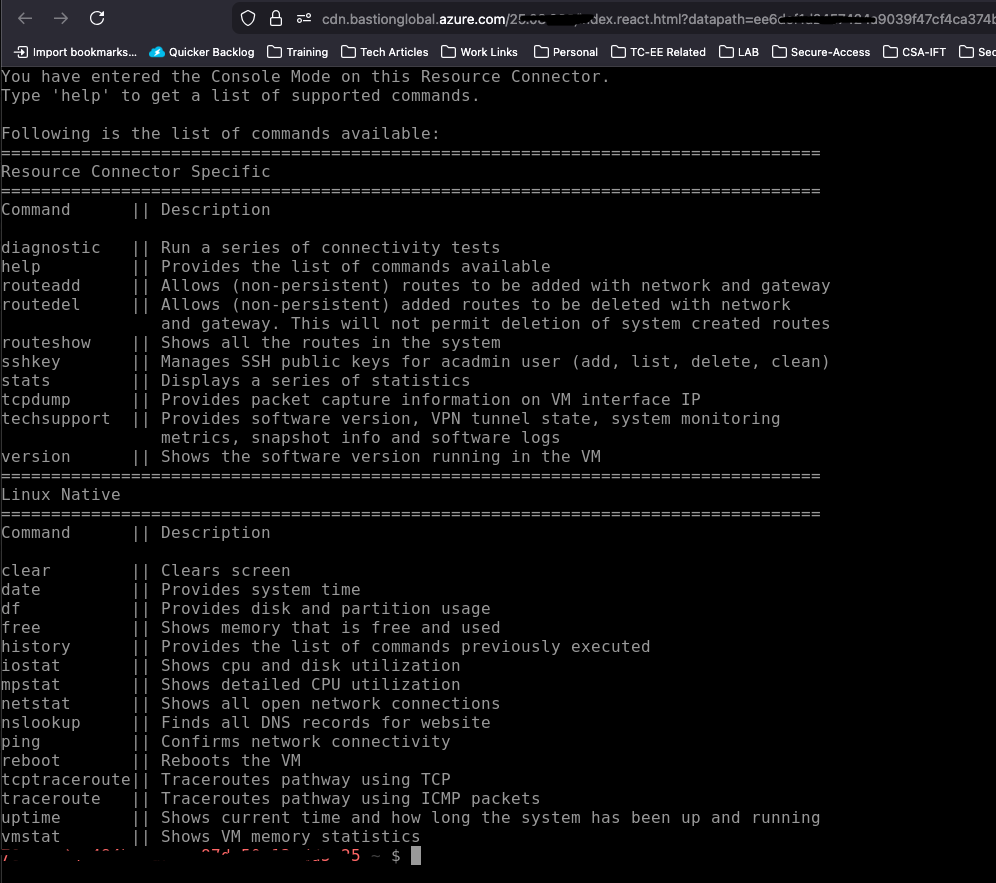

Toegang vanaf de inbuild Bastion CLI

In Azure, toegang tot uw resource connector en klik op Bastion:

Authentication TypeKies: SSH Private key from Local FileUsername: Je moet gebruiken acadminLocal File: Kies het private key eerder gedownloade bestand

Veilige toegang - Opdrachtregel van Resource Connector

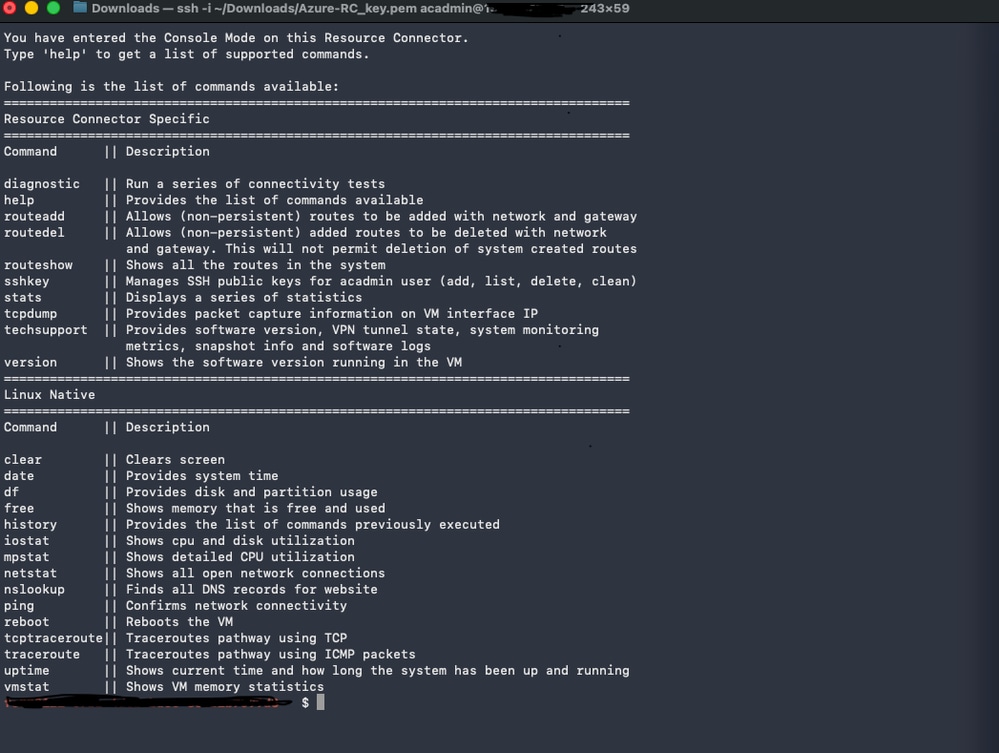

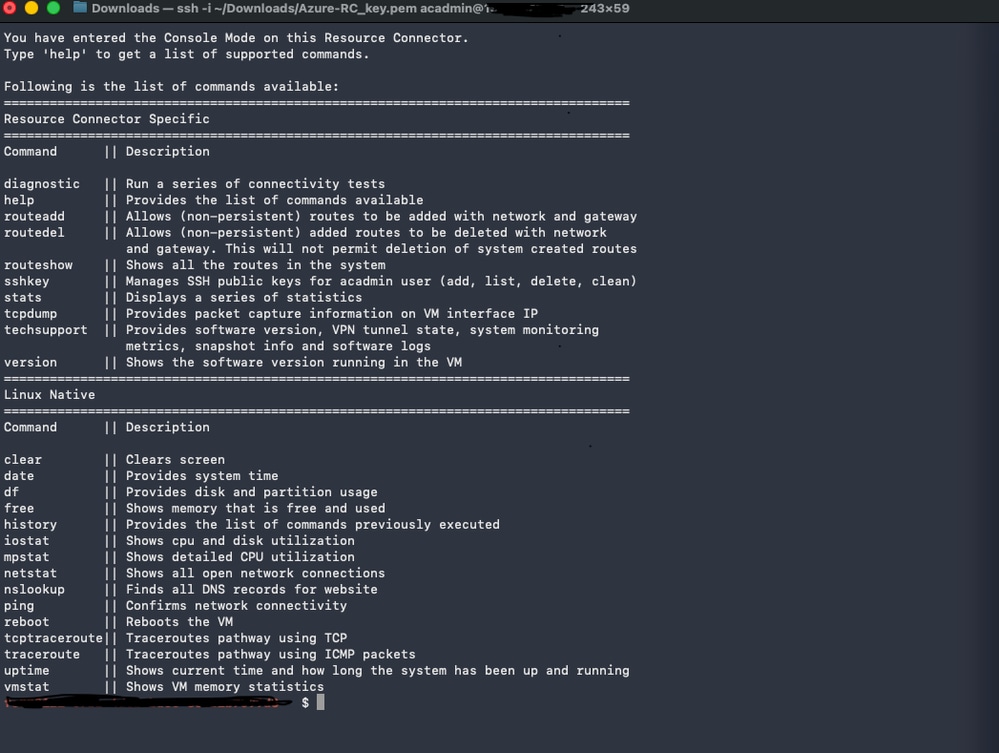

Toegang tot RC vanaf MAC-OS-terminal

Open de terminal en gebruik ssh -i <private-key-file-path> acadmin@x.x.x.x.x om verbinding te maken met uw bronconnector.

Veilige toegang - Opdrachtregel van Resource Connector

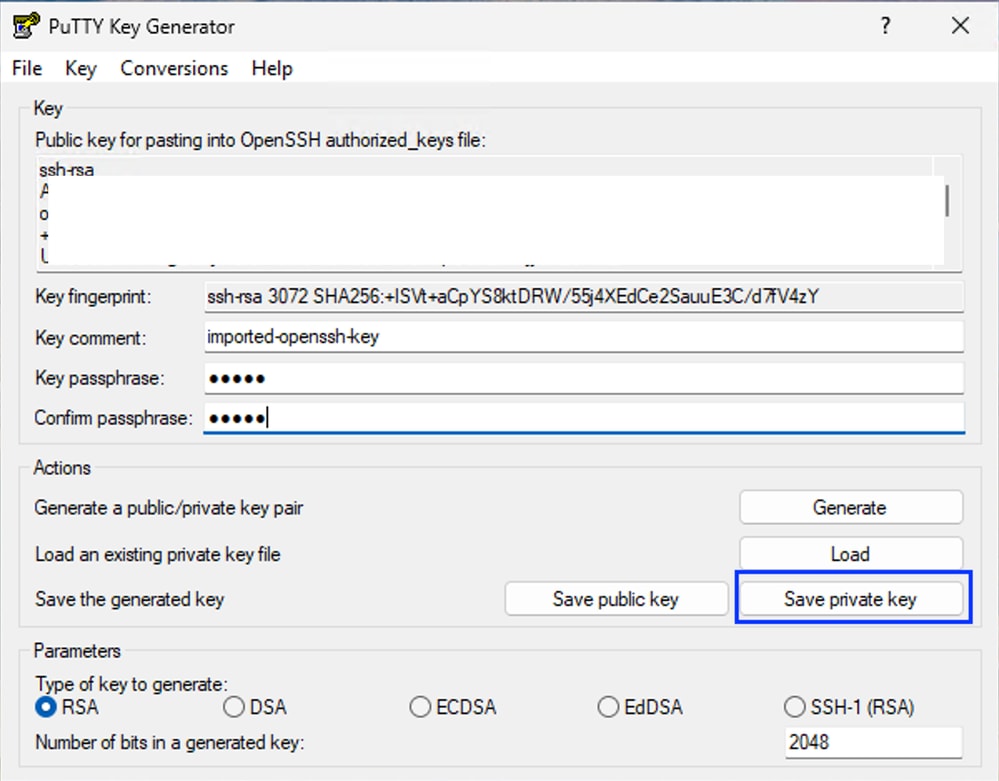

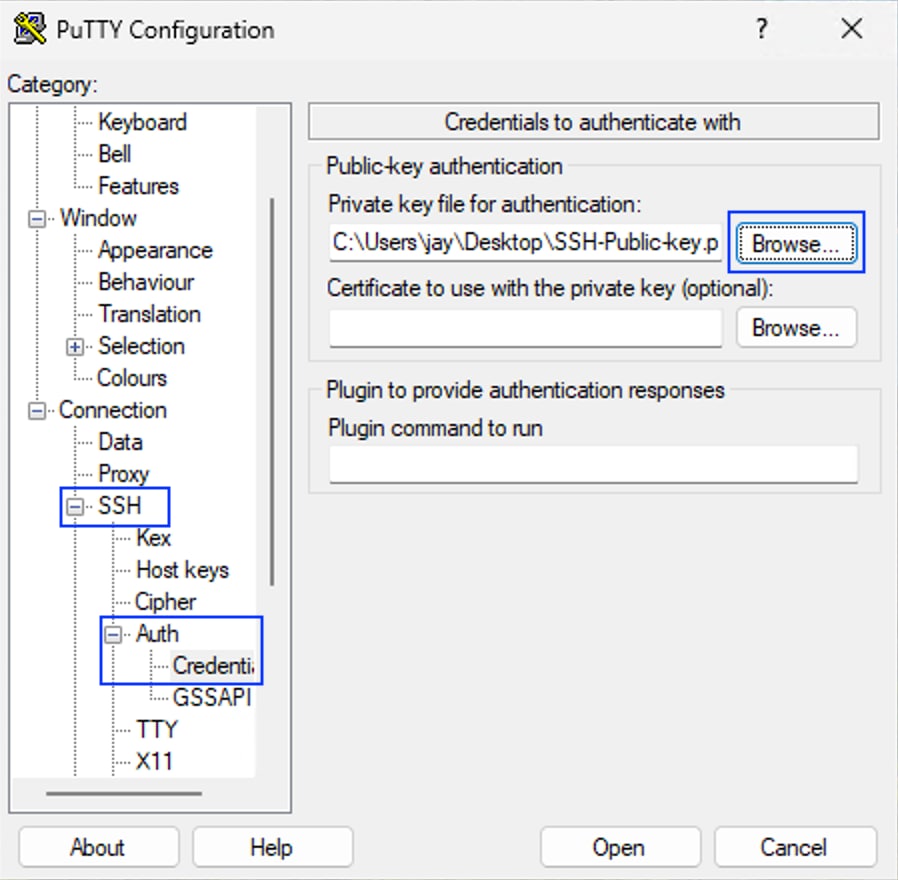

Toegang vanuit Windows - Putty

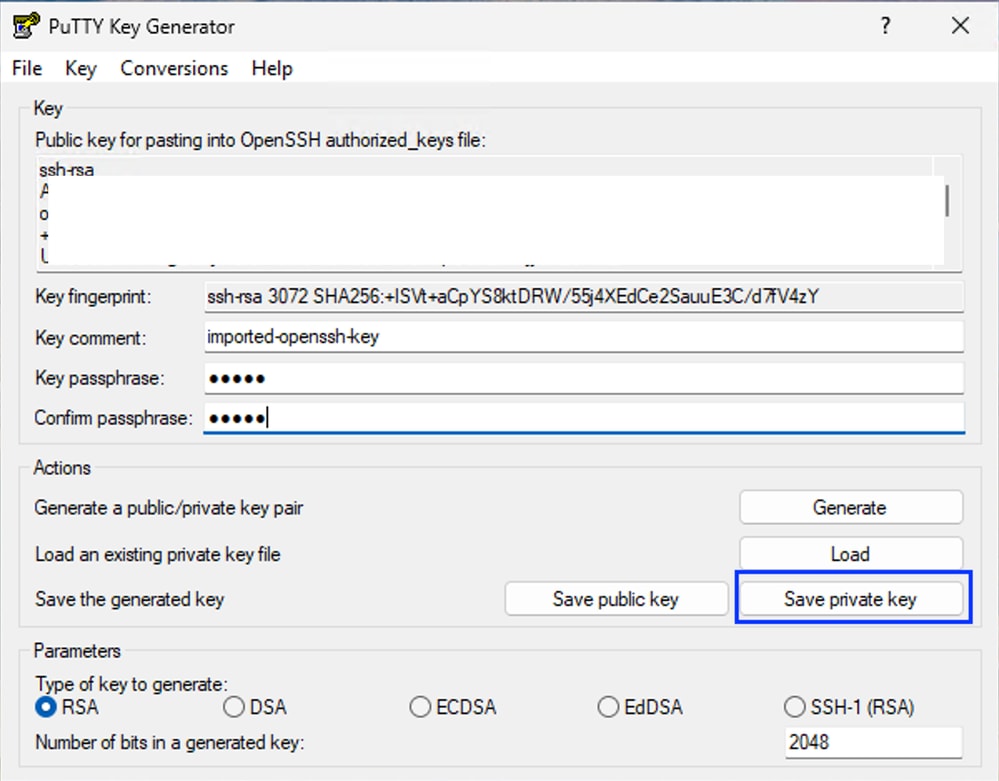

Als u de privésleutel wilt gebruiken, moet u de sleutel SSH private key van.pemnaar .ppk opmaak converteren met Puttygen:

- Sla de privésleutel op in .ppk-indeling

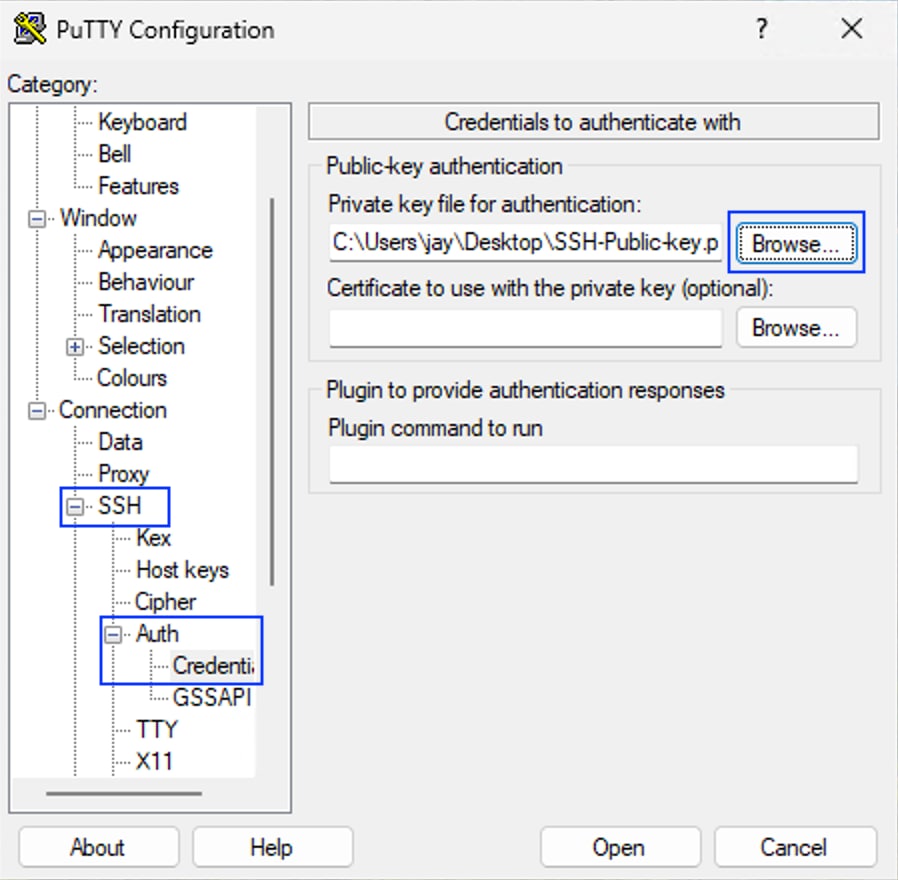

- Start de putty-applicatie en navigeer naar

SSH > Auth > Credentials en blader door uw SSH private key .ppkformaat

- Navigeer naar

Sessionen plaats het IP-adres van de Resource Connector en klik op Open

Tip: gebruikersnaam: acadmin passphrase: de wachtwoordzin die is geconfigureerd tijdens het converteren van de privésleutel van .pem naar .ppk-indeling

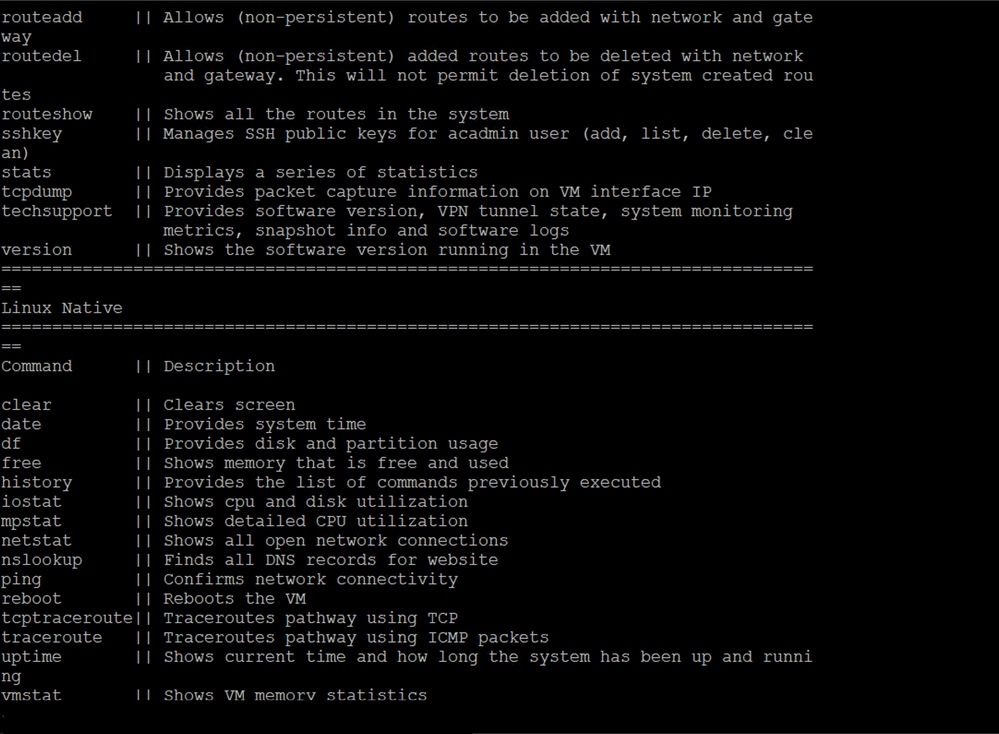

Probleemoplossing

Om toegang te krijgen tot de opdracht Problemen oplossen, hebt u toegang tot.

Let op: verlies de private SSH-sleutel niet; anders hebt u geen toegang tot de RC CLI en moet u deze opnieuw implementeren voor probleemoplossing.

Gerelateerde informatie

Feedback

Feedback