Inleiding

In dit document wordt beschreven hoe u twee RADIUS-servers met RFC-compatibiliteit op ISE kunt configureren als respectievelijk proxy en autorisatie.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Basiskennis van het RADIUS-protocol

- Expertise in Identity Services Engine (ISE) beleidsconfiguratie

Gebruikte componenten

De informatie in dit document is gebaseerd op Cisco ISE versies 2.2 en 2.4.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configureren

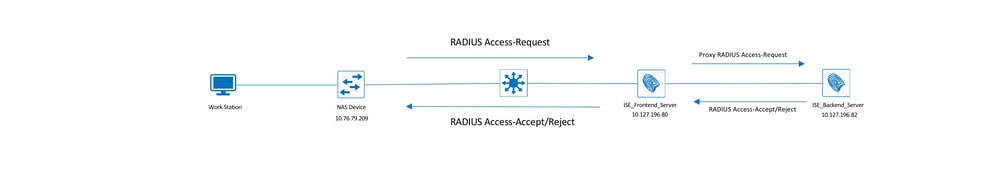

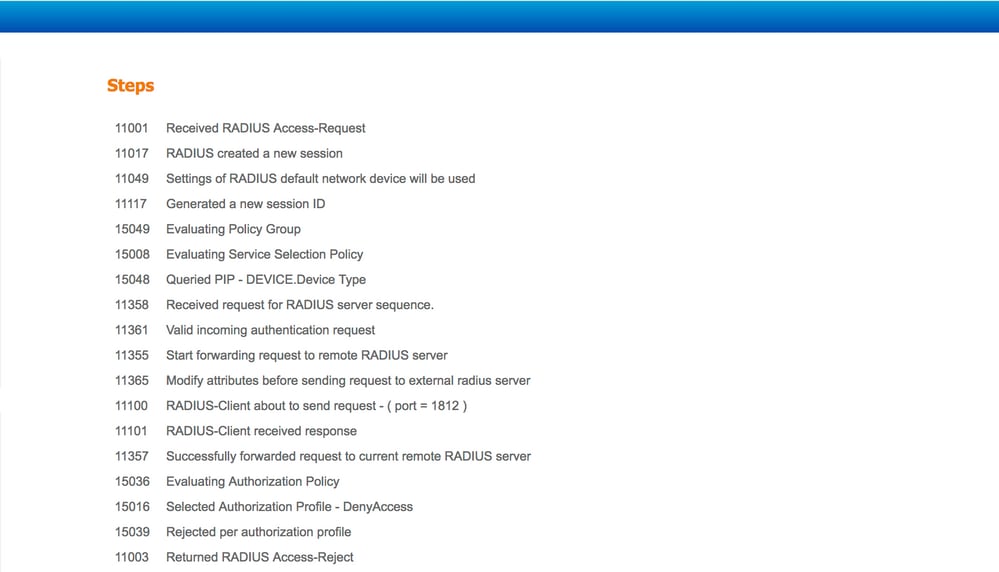

Netwerkdiagram

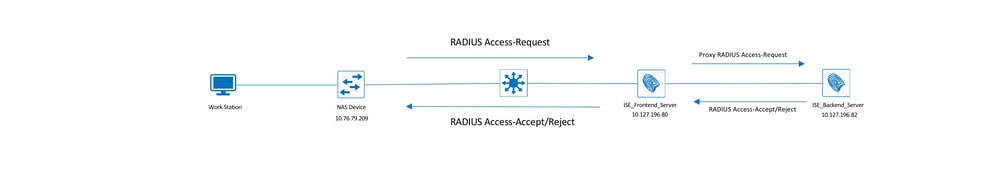

ISE (Frontend Server) configureren

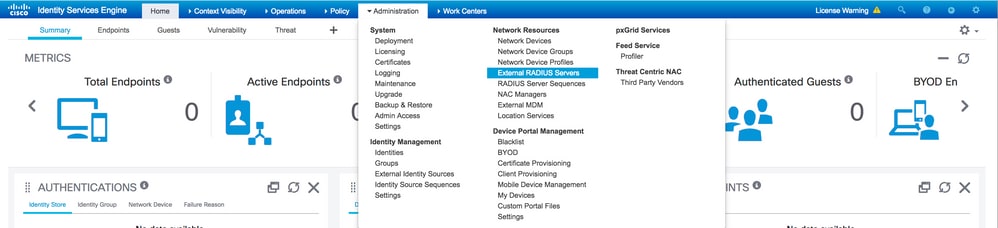

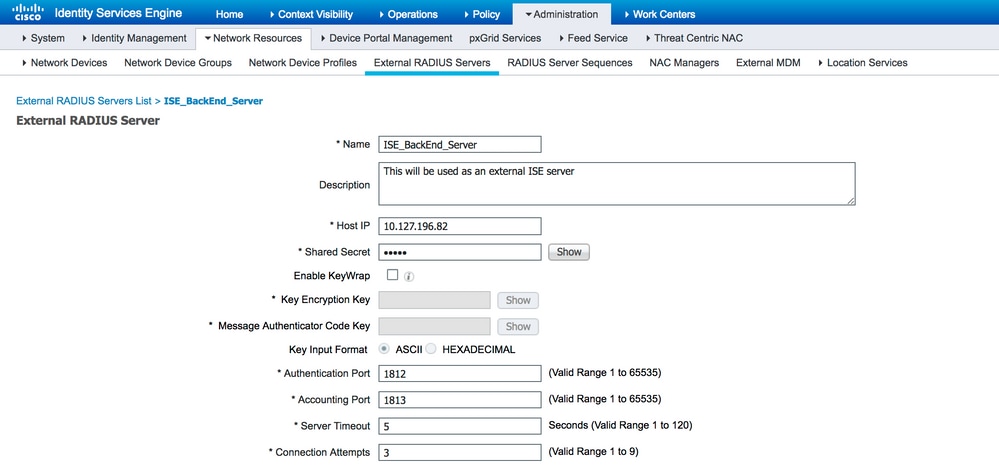

Stap 1. Meerdere externe RADIUS-servers kunnen worden geconfigureerd en gebruikt om gebruikers op de ISE te verifiëren. Om externe RADIUS-servers te configureren, navigeert u naarAdministration > Network Resources > External RADIUS Servers > Add, zoals in de afbeelding wordt weergegeven:

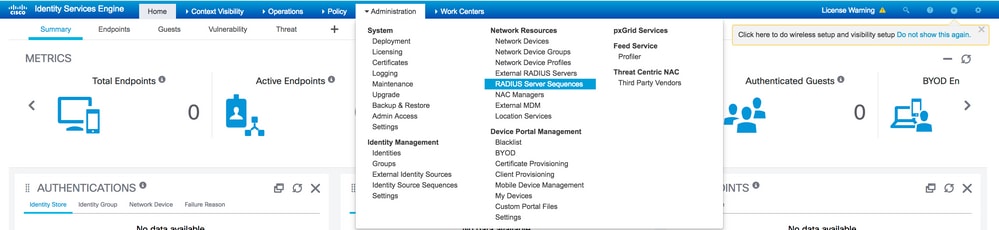

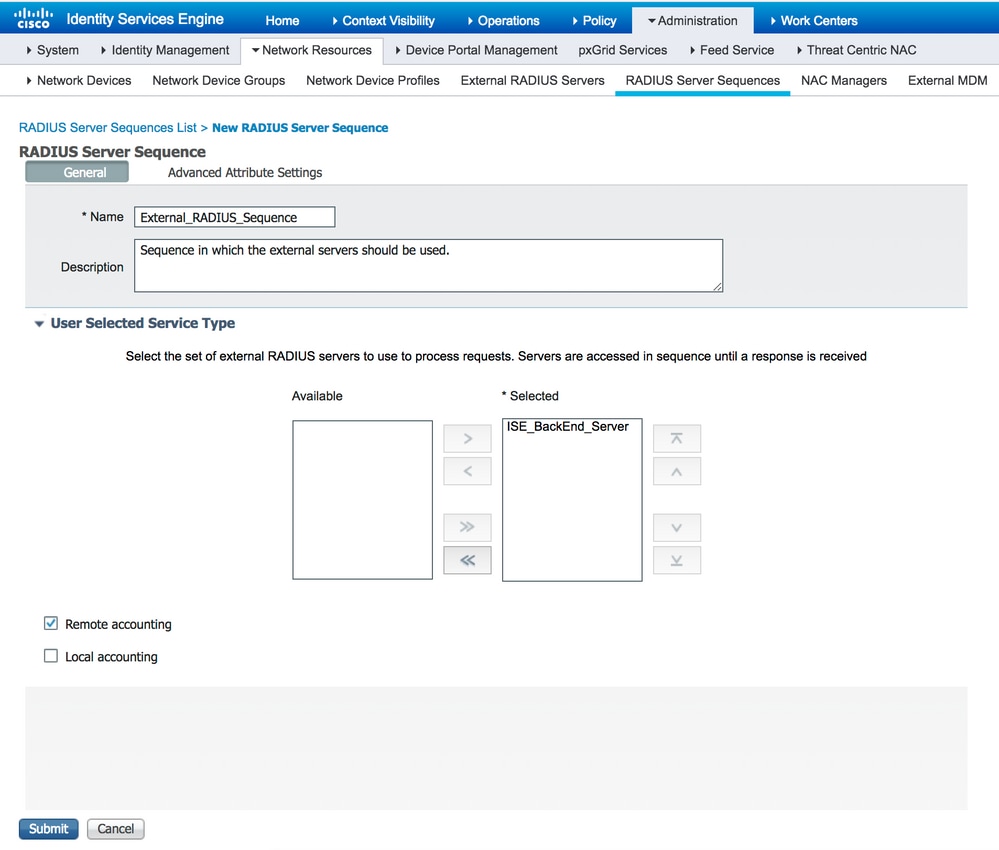

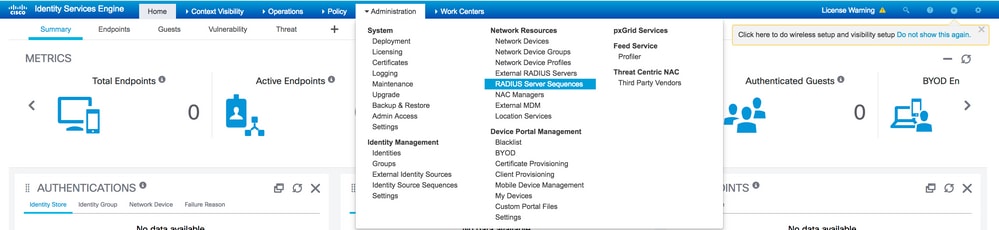

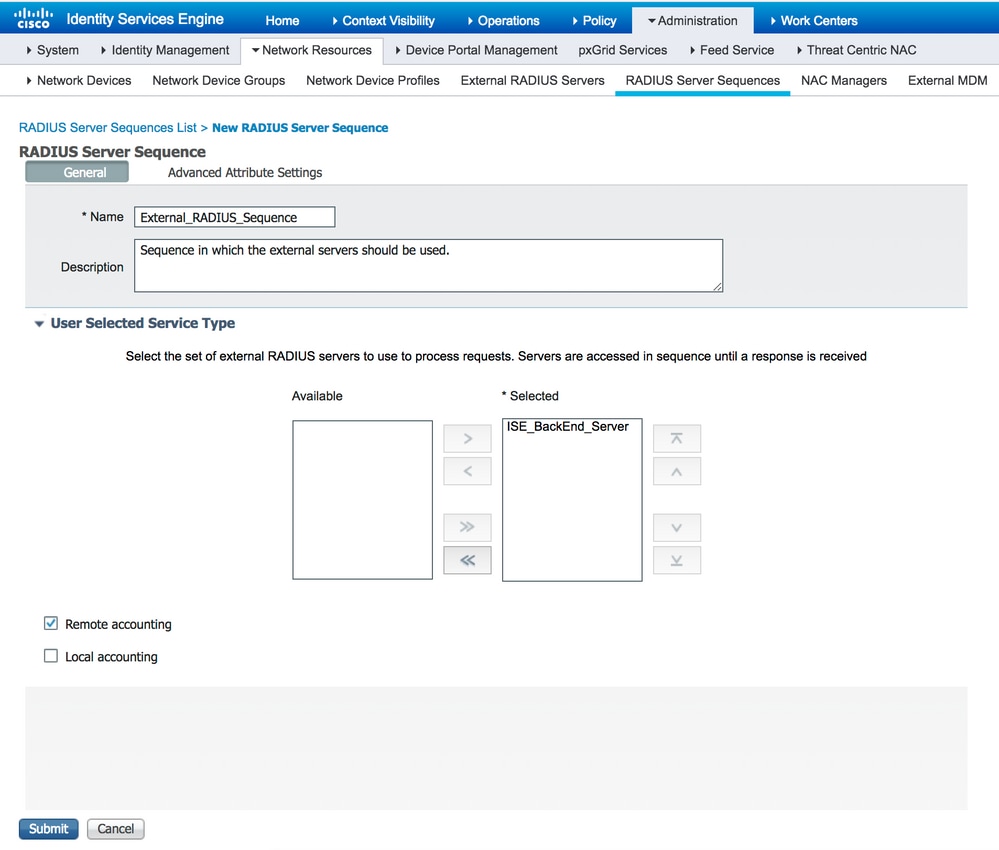

Stap 2. Om de geconfigureerde externe RADIUS-server te kunnen gebruiken, moet een RADIUS-serverreeks worden geconfigureerd die vergelijkbaar is met de bronreeks Identiteit. Om hetzelfde te configureren, navigeert u naarAdministration > Network Resources > RADIUS Server Sequences > Add, zoals weergegeven in de afbeelding:

Opmerking: een van de opties die beschikbaar zijn tijdens het maken van de serverreeks, is kiezen of de boekhouding lokaal moet worden uitgevoerd op de ISE of op de externe RADIUS-server. Op basis van de hier gekozen optie beslist ISE of ze de boekhoudaanvragen proxy's of lokaal opslaan.

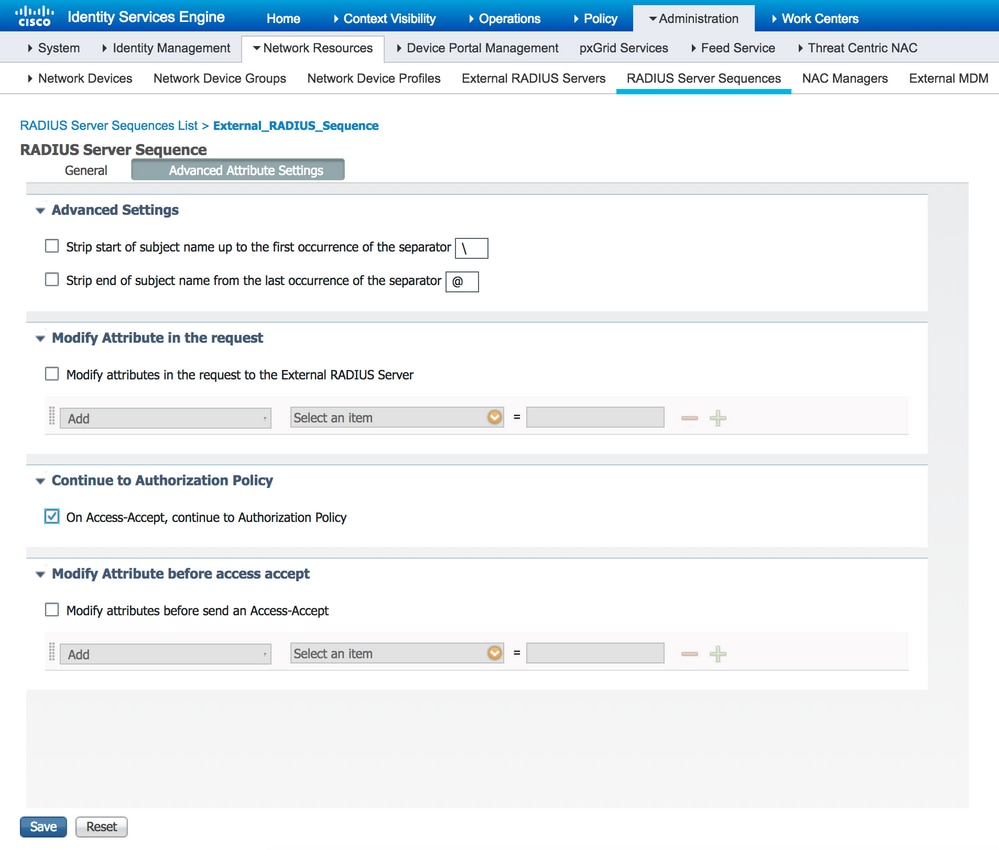

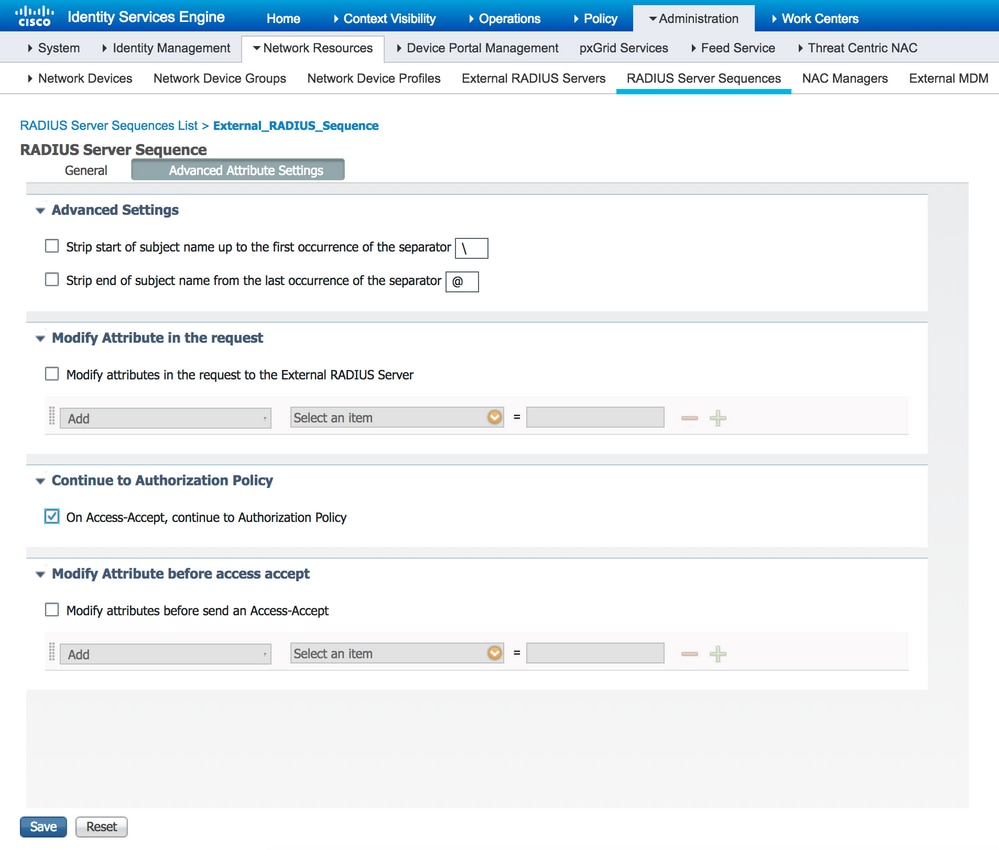

Stap 3. Er is een extra sectie die meer flexibiliteit biedt over hoe ISE zich moet gedragen wanneer het proxy-verzoeken indient bij externe RADIUS-servers. U kunt het vinden onderAdvance Attribute Settings, zoals getoond in de afbeelding:

- Geavanceerde instellingen: biedt opties om het begin of het einde van de gebruikersnaam in RADIUS-verzoeken te verwijderen met een scheidingsteken.

- Attribuut wijzigen in het verzoek: biedt de optie om elk RADIUS-attribuut in de RADIUS-verzoeken te wijzigen. De lijst hier toont de attributen die kunnen worden toegevoegd / verwijderd / bijgewerkt:

User-Name--[1]

NAS-IP-Address--[4]

NAS-Port--[5]

Service-Type--[6]

Framed-Protocol--[7]

Framed-IP-Address--[8]

Framed-IP-Netmask--[9]

Filter-ID--[11]

Framed-Compression--[13]

Login-IP-Host--[14]

Callback-Number--[19]

State--[24]

VendorSpecific--[26]

Called-Station-ID--[30]

Calling-Station-ID--[31]

NAS-Identifier--[32]

Login-LAT-Service--[34]

Login-LAT-Node--[35]

Login-LAT-Group--[36]

Event-Timestamp--[55]

Egress-VLANID--[56]

Ingress-Filters--[57]

Egress-VLAN-Name--[58]

User-Priority-Table--[59]

NAS-Port-Type--[61]

Port-Limit--[62]

Login-LAT-Port--[63]

Password-Retry--[75]

Connect-Info--[77]

NAS-Port-Id--[87]

Framed-Pool--[88]

NAS-Filter-Rule--[92]

NAS-IPv6-Address--[95]

Framed-Interface-Id--[96]

Framed-IPv6-Prefix--[97]

Login-IPv6-Host--[98]

Error-Cause--[101]

Delegated-IPv6-Prefix--[123]

Framed-IPv6-Address--[168]

DNS-Server-IPv6-Address--[169]

Route-IPv6-Information--[170]

Delegated-IPv6-Prefix-Pool--[171]

Stateful-IPv6-Address-Pool--[172]

-

Doorgaan naar Autorisatiebeleid voor toegang-accepteren: biedt de optie om te kiezen of ISE de toegang-accepteren moet verzenden zoals deze is of doorgaan met toegang bieden op basis van het Autorisatiebeleid dat is geconfigureerd op de ISE in plaats van de autorisatie die is verleend door de externe RADIUS-server. Als deze optie is geselecteerd, wordt de autorisatie die door de externe RADIUS-server wordt verstrekt, overschreven met de autorisatie die door ISE wordt verstrekt.

Opmerking: deze optie werkt alleen als de externe RADIUS-server eenAccess-Acceptreactie verzendt op het benaderde RADIUS-toegangsverzoek.

-

Attribuut wijzigen vóór Access-Accept: Net als bij de eerder genoemde attributen kunnen de attributen die aanwezig zijn in de Access-Accept die door de externe RADIUS-server is verzonden worden toegevoegd/verwijderd/bijgewerkt voordat deze naar het netwerkapparaat wordt verzondenModify Attribute in the request.

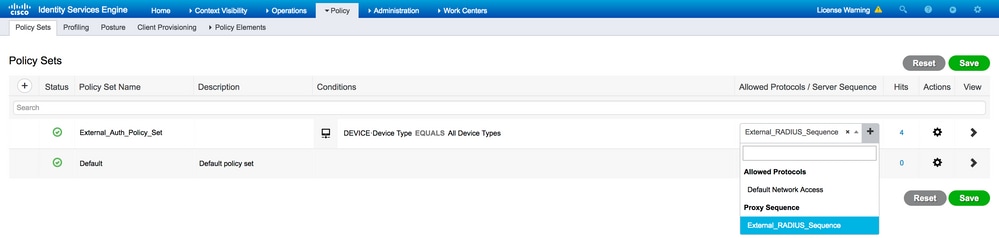

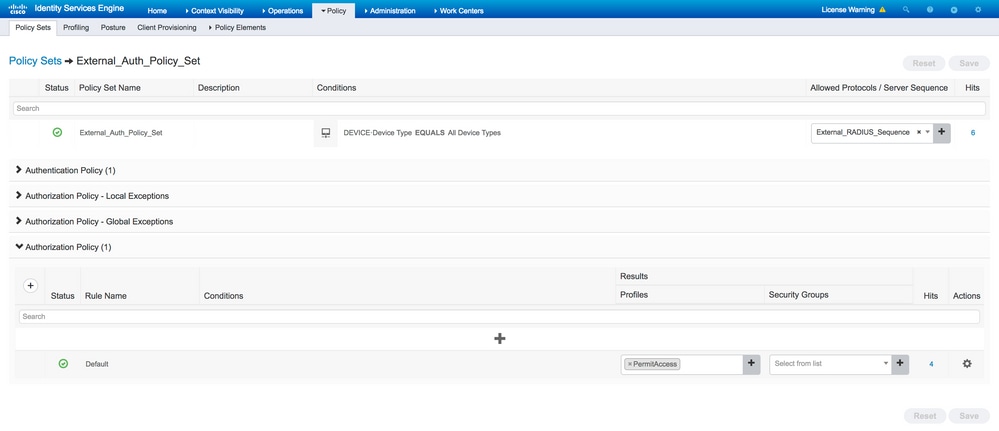

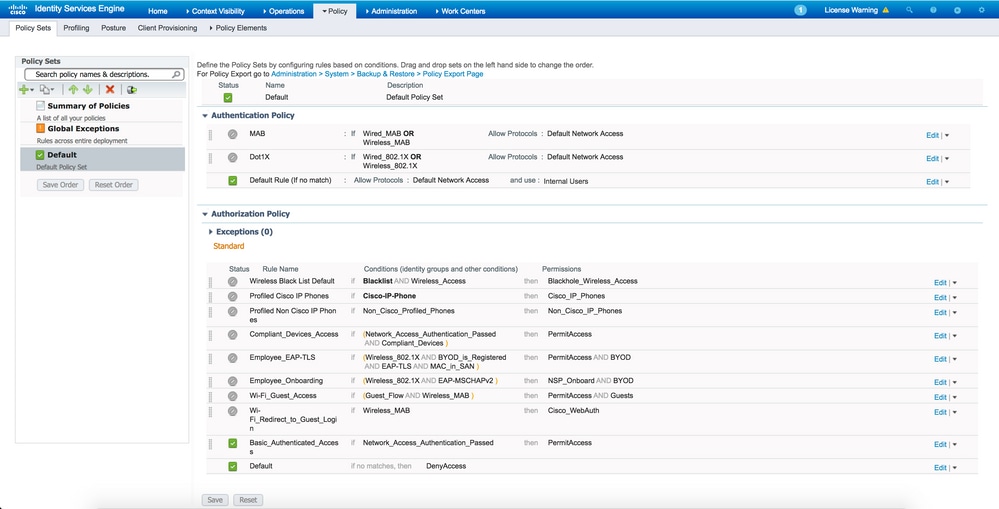

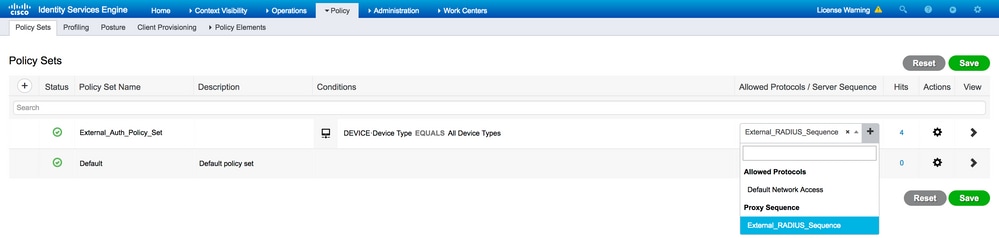

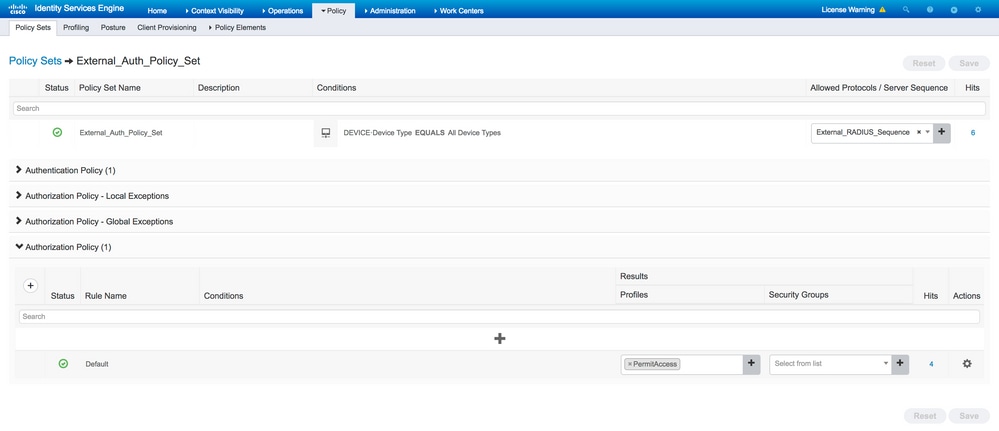

Stap 4. Het volgende deel is het configureren van de beleidssets om de RADIUS-serverreeks te gebruiken in plaats van toegestane protocollen, zodat de verzoeken naar de externe RADIUS-server worden verzonden. Het kan worden geconfigureerd onderPolicy > Policy Sets. Autorisatiebeleid kan worden geconfigureerd onder dePolicy Setvoorwaarden, maar treedt alleen in werking als voor deContinue to Authorization Policy on Access-Acceptoptie wordt gekozen. Zo niet, dan fungeert ISE gewoon als een proxy voor de RADIUS-verzoeken om te voldoen aan de voorwaarden die zijn geconfigureerd voor deze beleidsset.

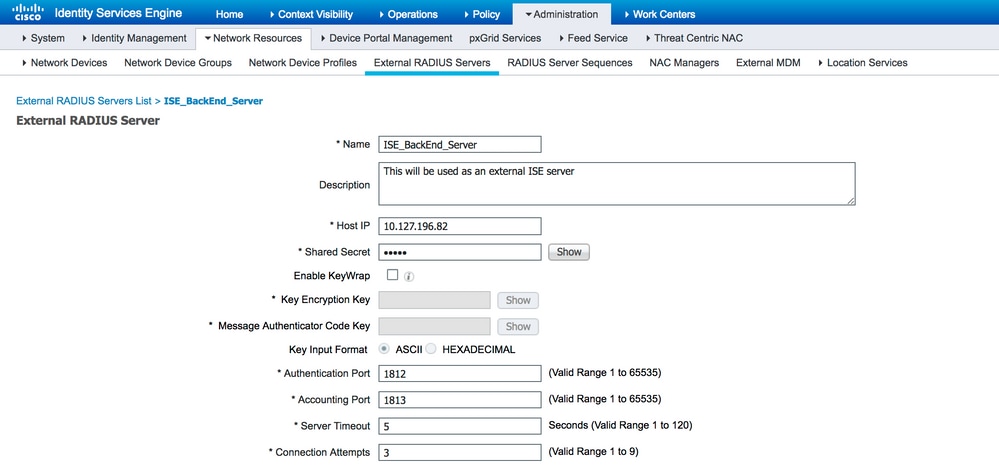

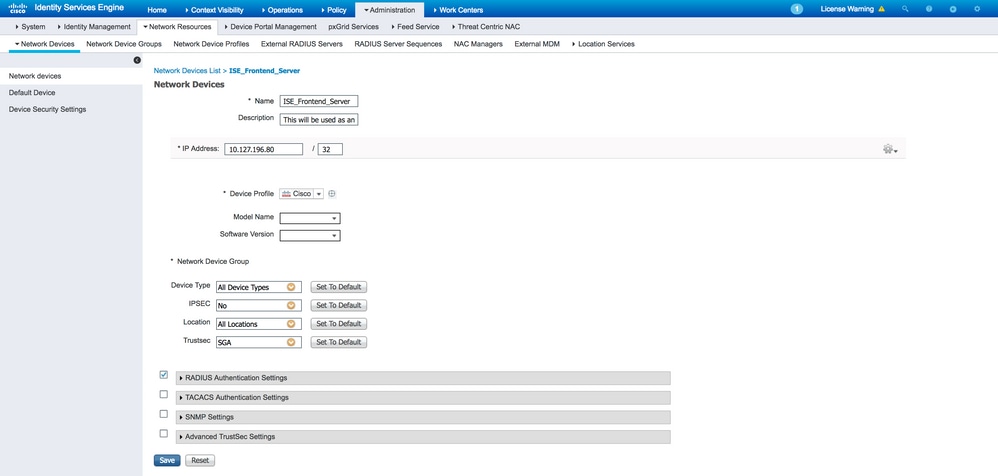

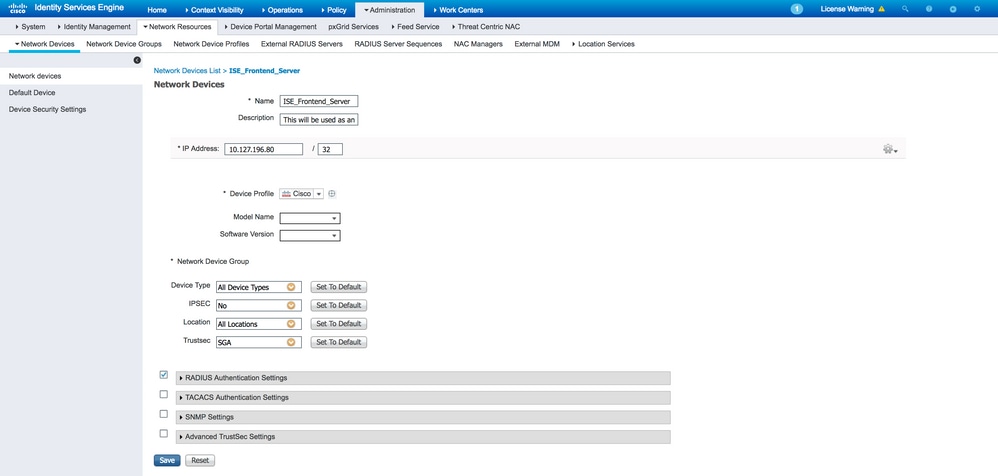

De externe RADIUS-server configureren

Stap 1. In dit voorbeeld wordt een andere ISE-server (versie 2.2) gebruikt als een externe RADIUS-server met de naamISE_Backend_Server. De ISE (ISE_Frontend_Server) moet worden geconfigureerd als een netwerkapparaat of traditioneel NAS worden genoemd in de externe RADIUS-server (ISE_Backend_Serverin dit voorbeeld), omdat hetNAS-IP-Addresskenmerk in het Access-Request dat wordt doorgestuurd naar de externe RADIUS-server wordt vervangen door het IP-adres van deISE_Frontend_Server. Het gedeelde geheim dat moet worden geconfigureerd, is hetzelfde als het gedeelde geheim dat is geconfigureerd voor de externe RADIUS-server op deISE_Frontend_Servercomputer.

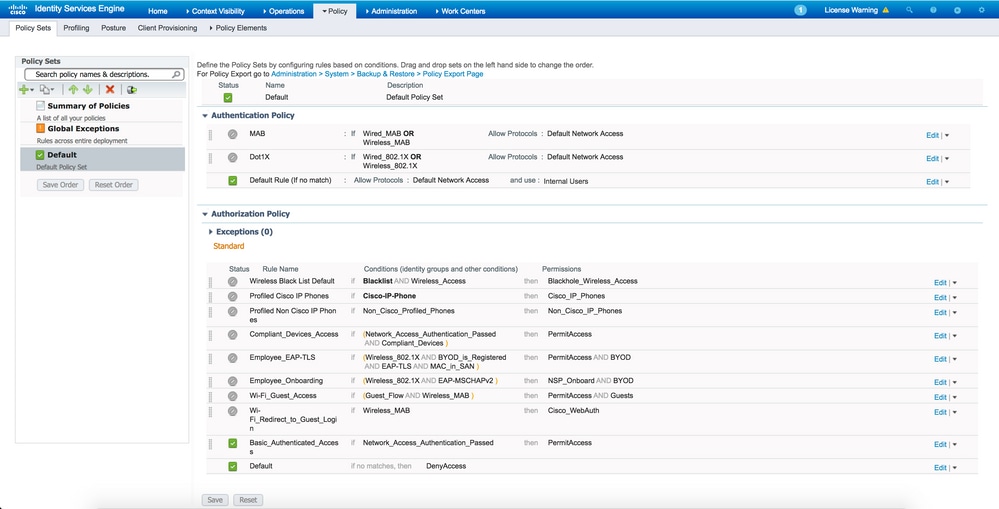

Stap 2. De externe RADIUS-server kan worden geconfigureerd met een eigen verificatie- en autorisatiebeleid om de verzoeken te kunnen verwerken die door de ISE zijn gepropageerd. In dit voorbeeld wordt een eenvoudig beleid geconfigureerd om de gebruiker in de interne gebruikers te controleren en vervolgens toegang toe te staan als deze is geverifieerd.

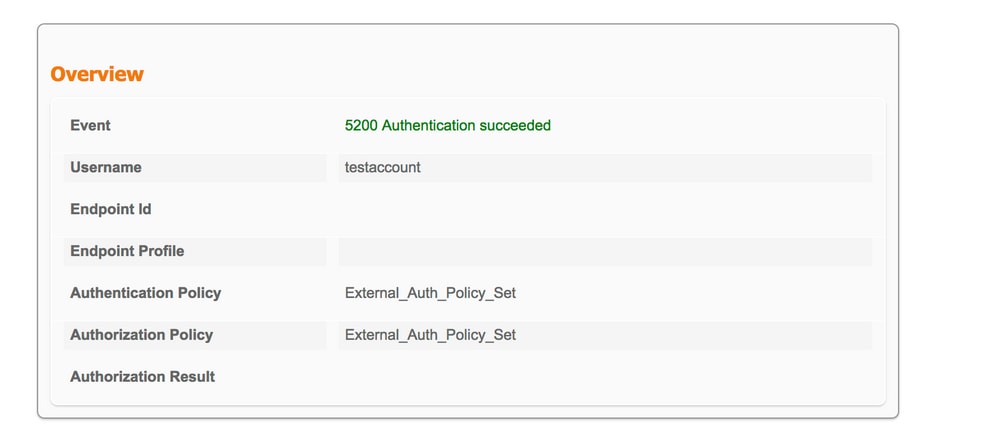

Verifiëren

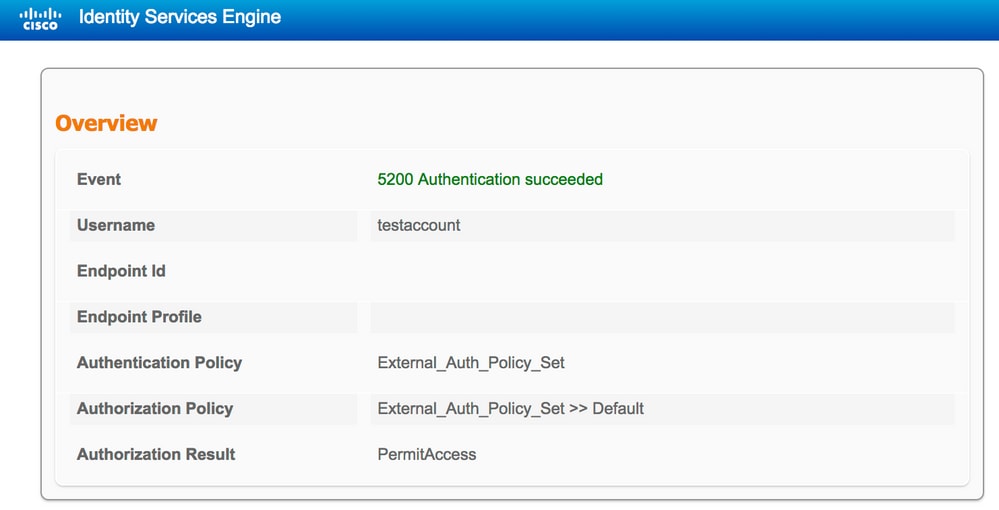

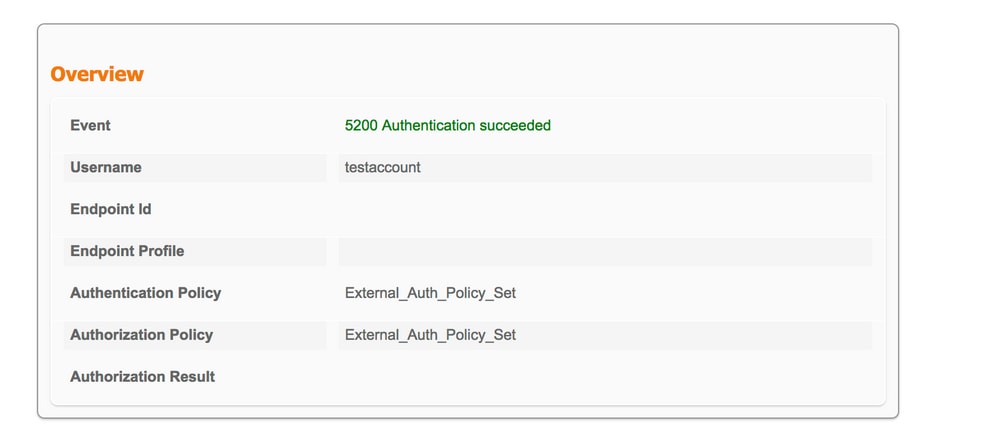

Stap 1. Controleer ISE live logs als het verzoek is ontvangen, zoals weergegeven in de afbeelding.

Stap 2. Controleer of de juiste beleidsset is geselecteerd, zoals wordt weergegeven in de afbeelding.

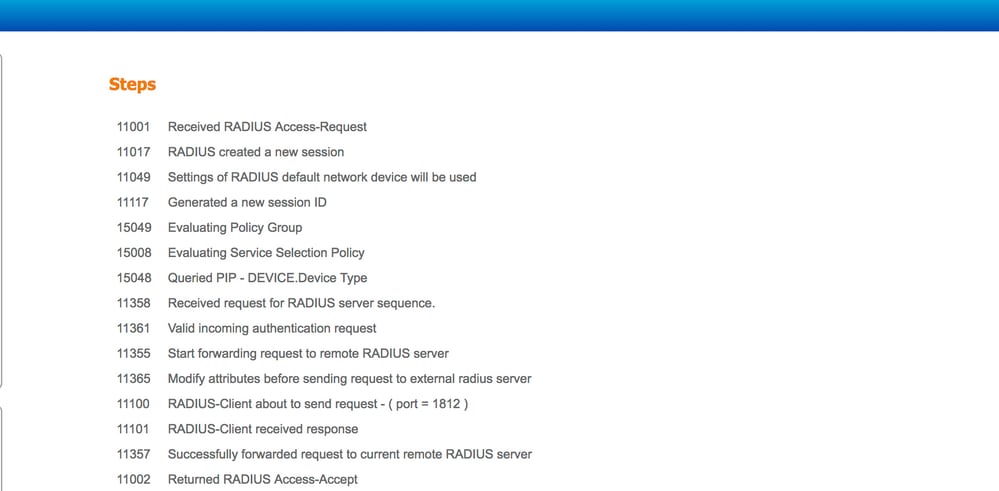

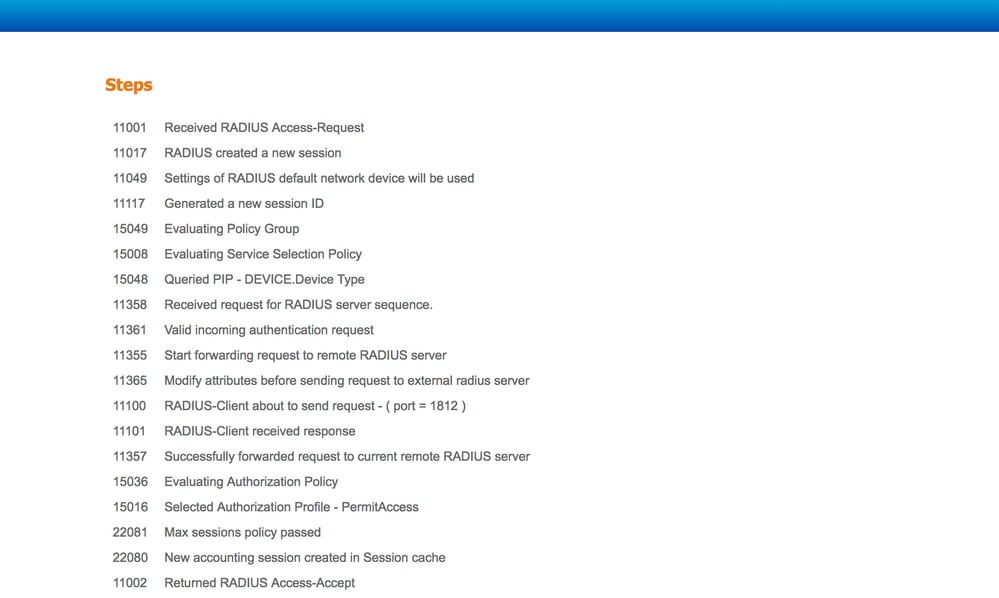

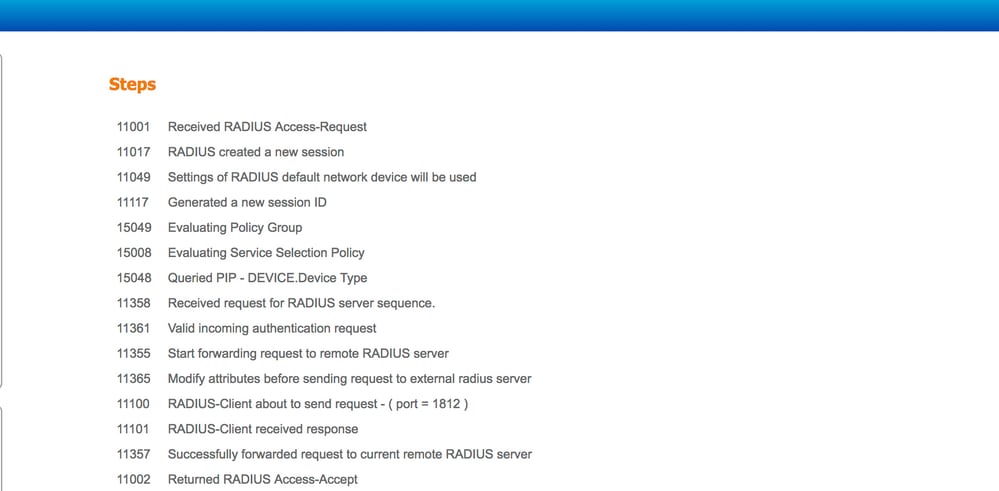

Stap 3. Controleer of het verzoek is doorgestuurd naar de externe RADIUS-server.

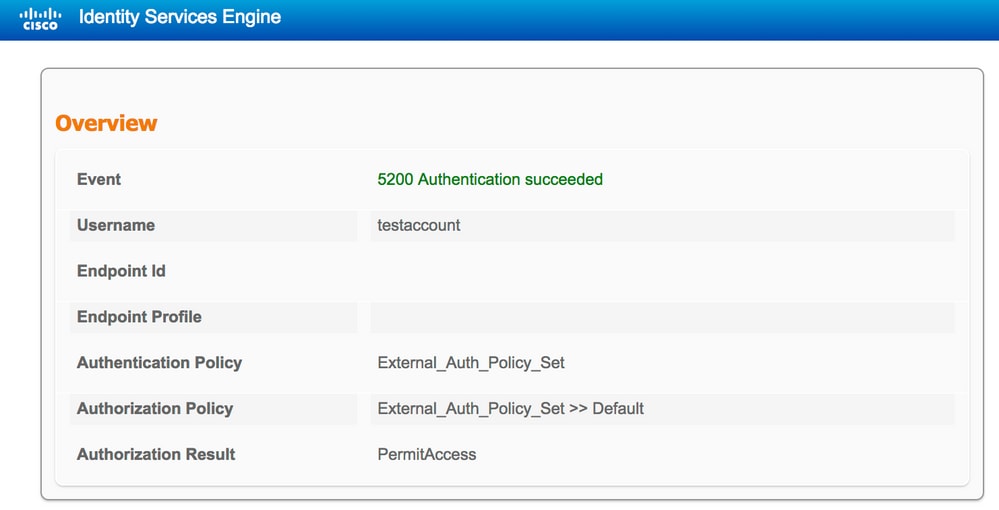

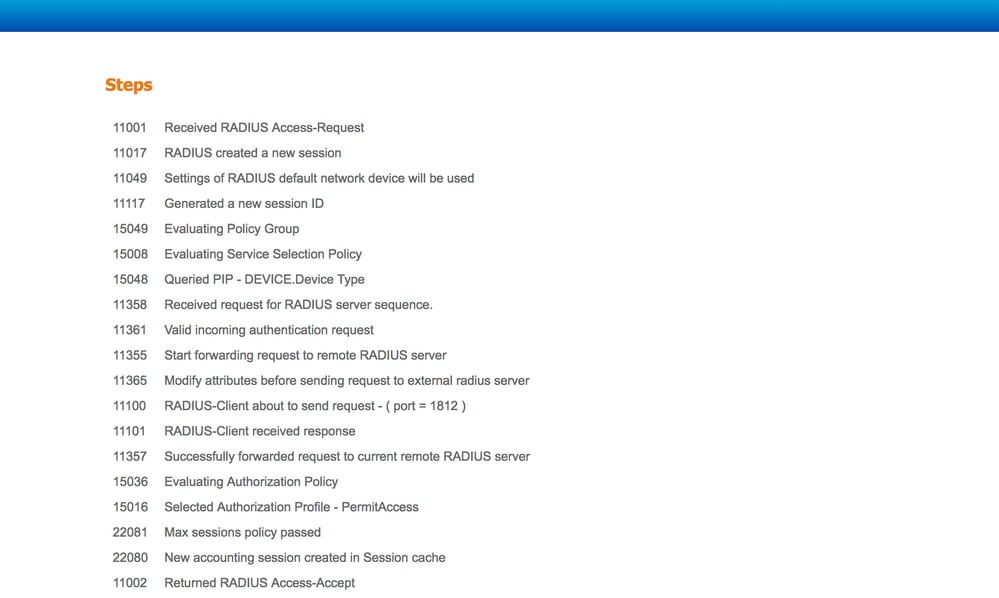

4. Als voor deContinue to Authorization Policy on Access-Acceptoptie wordt gekozen, controleer dan of het machtigingsbeleid wordt geëvalueerd.

Problemen oplossen

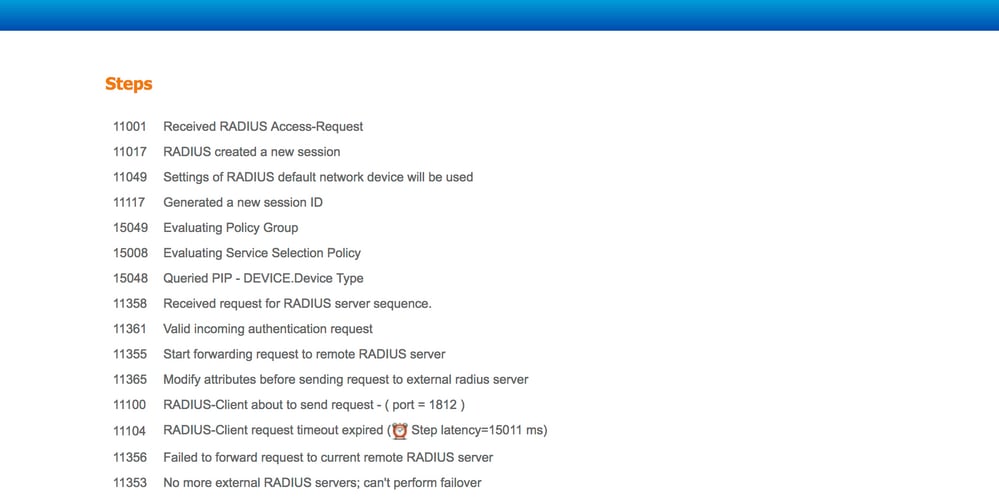

Scenario 1. Gebeurtenis - 5405 RADIUS-aanvraag ingetrokken

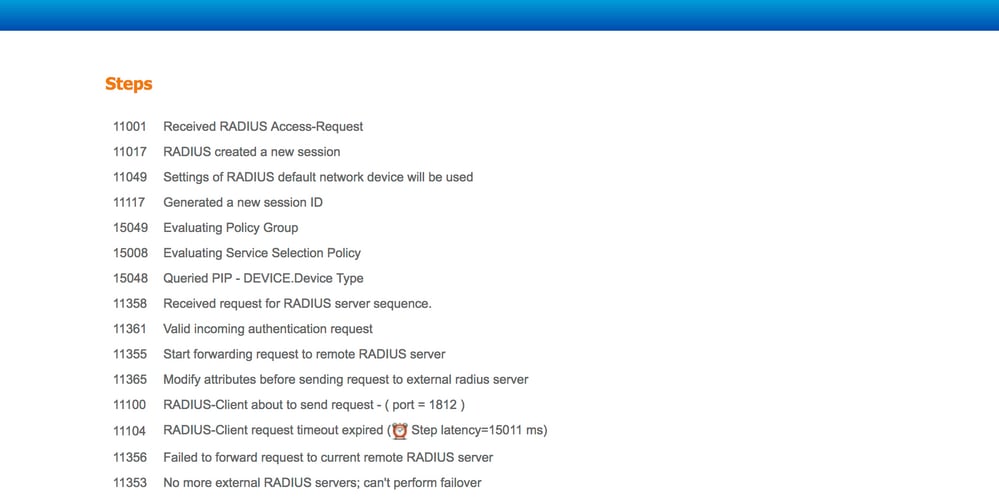

- Het belangrijkste dat moet worden geverifieerd, zijn de stappen in het gedetailleerde verificatierapport. Als in de stappen de "Time-out voor RADIUS-clientaanvragen is verlopen", betekent dit dat de ISE geen reactie heeft ontvangen van de geconfigureerde externe RADIUS-server. Dit kan gebeuren wanneer:

- Er is een verbindingsprobleem met de externe RADIUS-server. ISE kan de externe RADIUS-server niet bereiken op de poorten die ervoor zijn geconfigureerd.

- ISE is niet geconfigureerd als netwerkapparaat of NAS op de externe RADIUS-server.

- Pakketten worden door de externe RADIUS-server gedropt, hetzij door configuratie of vanwege een probleem op de externe RADIUS-server.

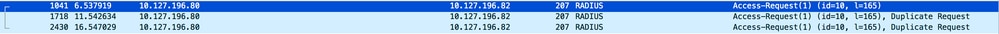

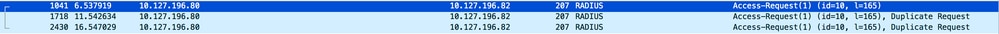

Controleer ook pakketopnames om te zien of het geen vals bericht is; dat wil zeggen, ISE ontvangt het pakket terug van de server, maar meldt nog steeds dat de aanvraag is verlopen.

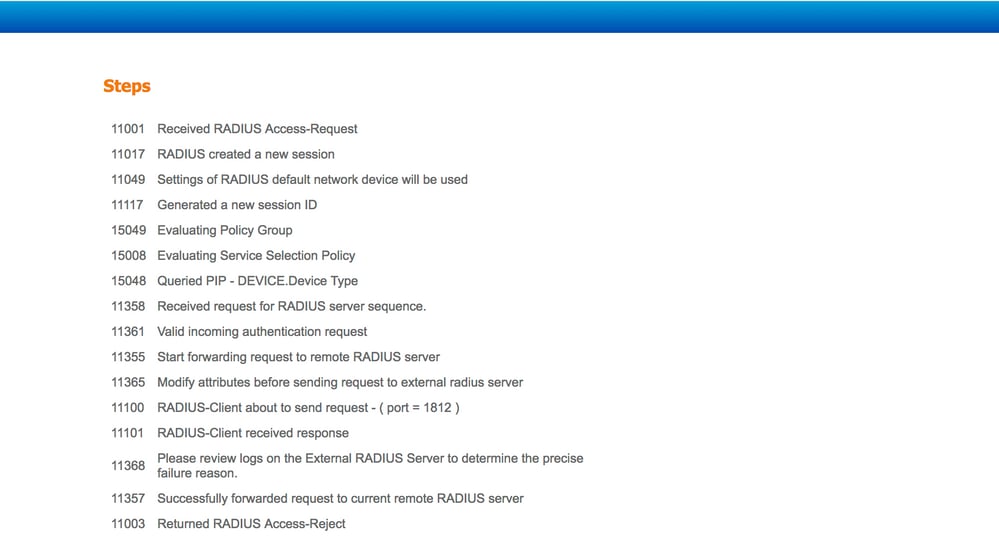

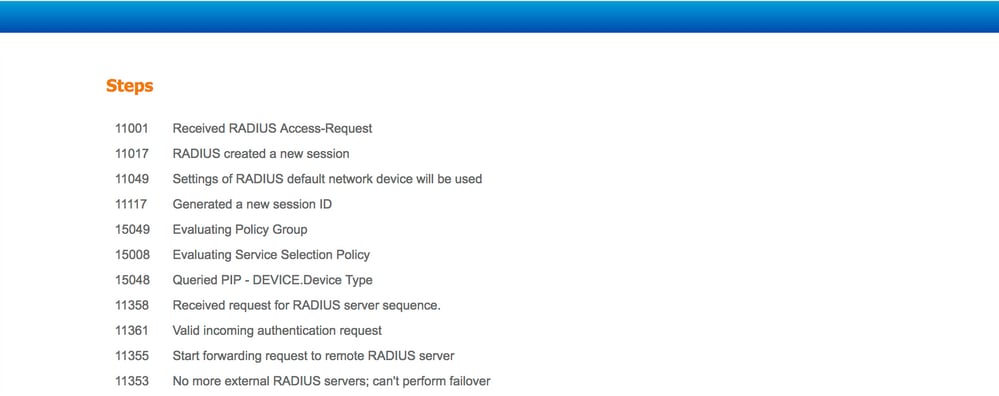

Scenario 2. Gebeurtenis - 5400-verificatie mislukt

- In dit geval, als in de stappen "11368 Controleer de logs op de externe RADIUS-server om de precieze reden van de storing te bepalen" staatDit betekent echter dat de verificatie op de externe RADIUS-server zelf is mislukt en dat deze een Access-Reject heeft verzonden.

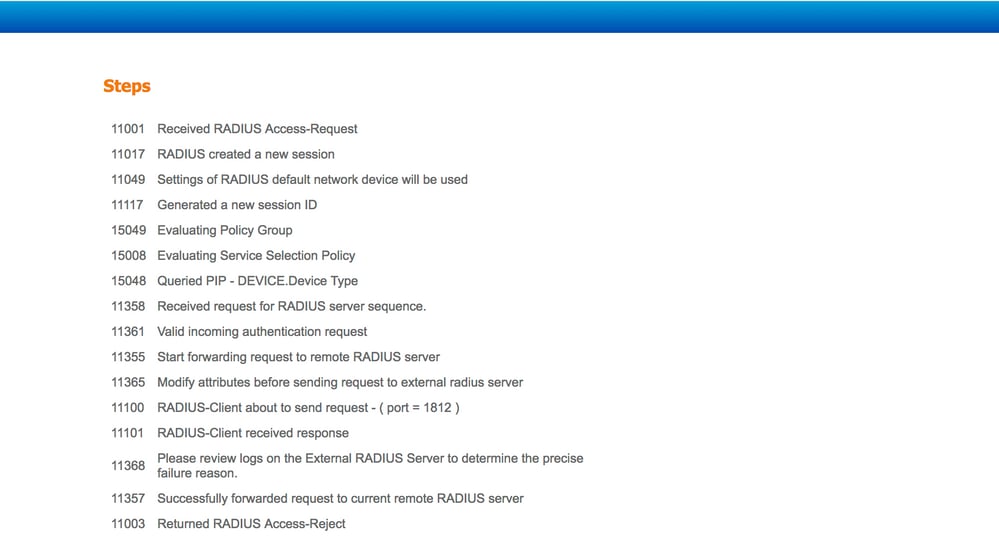

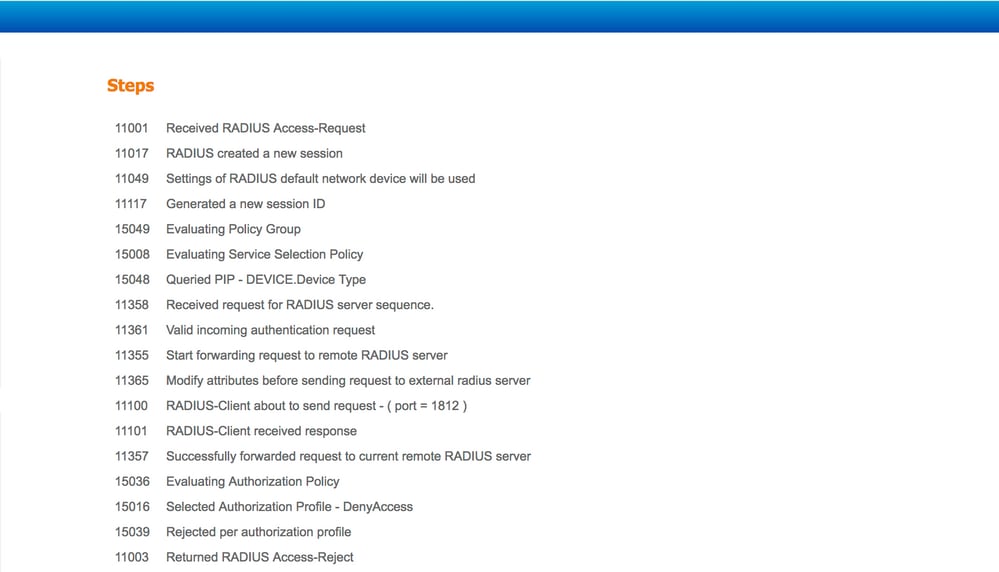

- Als in de stappen "15039 Afgewezen per autorisatieprofiel" staat, betekent dit dat ISE een Access-Accept heeft ontvangen van de externe RADIUS-server, maar ISE de autorisatie afwijst op basis van het geconfigureerde autorisatiebeleid.

- Als de storingsreden op de ISE iets anders is dan de redenen die hier worden genoemd in het geval van een verificatiefout, kan dit een potentieel probleem met de configuratie of met de ISE zelf betekenen. Aanbevolen wordt om op dit punt een TAC-geval te openen.

Feedback

Feedback