Configureer ISE 2.2 IPSEC voor beveiligde en beveiligde (IOS) communicatie

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft hoe u TACACS IPSEC kunt configureren en problemen kunt oplossen om de communicatie met Cisco Identity Service Engine (ISE) 2.2 - Network Access Device (NAD) te beveiligen. Het TACACS-verkeer kan worden versleuteld met een site-to-site (LAN-to-LAN) IPSec Internet Key Exchange versie 2 (IKEv2)-tunnel tussen router en ISE. Dit document is niet van toepassing op het onderdeel TACACS-configuratie.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- ISE

- Cisco 4200 router

- Algemene IPSec-concepten

- Algemene TACACS-concepten

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco ISR4451-X router waarop software versie 15.4(3)S2 wordt uitgevoerd

- Cisco Identity Service Engine versie 2.2

- Windows 7-servicepack 1

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Achtergrondinformatie

Het doel is om protocollen te beveiligen die onveilige MD5 hash, Radius en TACACS met IPSec gebruiken. Weinig feiten waarmee rekening moet worden gehouden:

- Cisco ISE-ondersteuning voor IPSec in tunnel- en transportmodi.

- Wanneer u IPSec inschakelt op een Cisco ISE-interface, wordt er een IPSec-tunnel gemaakt tussen Cisco ISE en de NAD om de communicatie te beveiligen.

- U kunt een vooraf gedeelde sleutel definiëren of X.509-certificaten gebruiken voor IPSec-verificatie.

- IPsec kan worden ingeschakeld op Eth1 via Eth5 interfaces. U kunt IPSec configureren op slechts één Cisco ISE-interface per VPN.

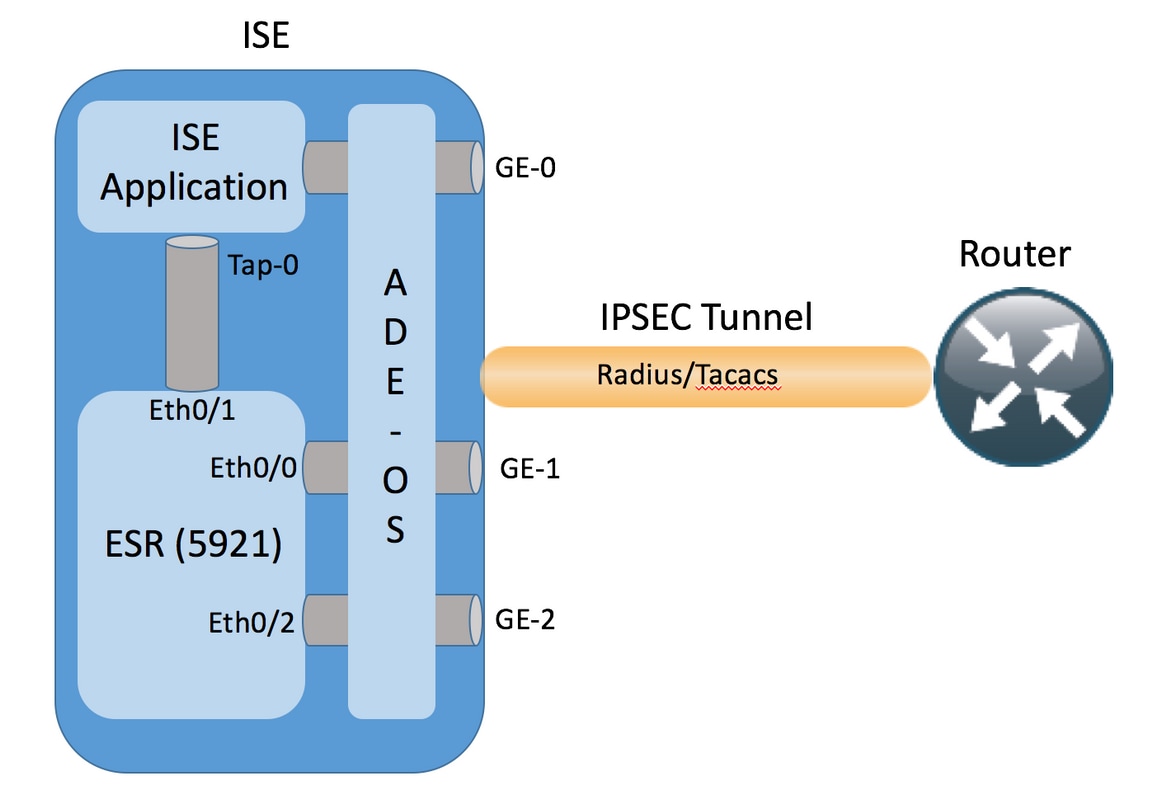

ISE-IPsec-architectuur

Nadat versleutelde pakketten zijn ontvangen door GE-1 ISE-interface, worden ze door Embedded Services Router (ESR) onderschept op de Eth0/0-interface.

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.17.87 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

ESR decrypteert ze en voert volgens vooraf ingestelde NAT-regels adresomzetting uit. Uitgaande (naar NAD) RADIUS/TACACS-pakketten worden vertaald naar Ethernet0/0-interfaceadres en daarna versleuteld.

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

access-list 1 permit 10.1.1.0 0.0.0.3

Pakketten die bestemd zijn voor de Eth0/0-interface op RADIUS/TACACS-poorten moeten via de Eth0/1-interface worden doorgestuurd naar het 10.1.1.2 IP-adres, het interne adres van ISE. ESR-configuratie van Eth0/1

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

ISE-configuratie van interne Tap-0 interface:

ISE22-1ek/admin# show interface | b tap0

tap0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.1.1.2 netmask 255.255.255.252 broadcast 10.1.1.3

inet6 fe80::6c2e:37ff:fe5f:b609 prefixlen 64 scopeid 0x20<link>

ether 6e:2e:37:5f:b6:09 txqueuelen 500 (Ethernet)

RX packets 81462 bytes 8927953 (8.5 MiB)

RX errors 0 dropped 68798 overruns 0 frame 0

TX packets 105 bytes 8405 (8.2 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

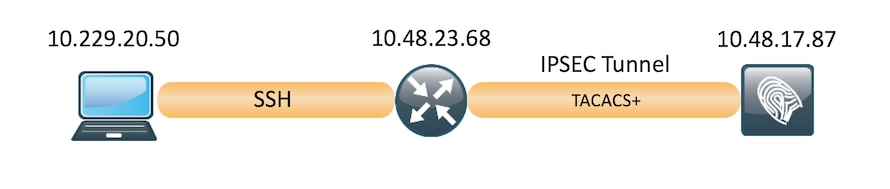

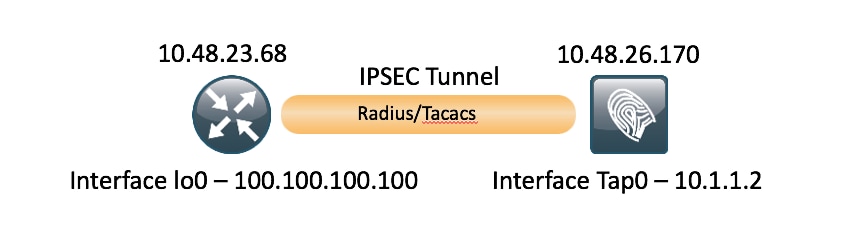

Netwerkdiagram

Voor de informatie in dit document wordt gebruik gemaakt van deze netwerkinstelling:

Configureer ikev1 ipsec VPN met behulp van vooraf gedeelde sleutel (uit het vak)

In deze sectie wordt beschreven hoe de IOS CLI- en ISE-configuraties moeten worden voltooid.

IOS-router CLI-configuratie

De interfaces configureren

Als de IOS-routerinterfaces nog niet zijn geconfigureerd, moet ten minste de WAN-interface worden geconfigureerd. Hierna volgt een voorbeeld:

interface GigabitEthernet0/0/0

ip address 10.48.23.68 255.255.255.0

negotiation auto

no shutdown

!

Zorg ervoor dat er connectiviteit is met de externe peer die moet worden gebruikt om een site-to-site VPN-tunnel te maken. U kunt gebruiken pingelt om basisconnectiviteit te verifiëren.

Het ISAKMP-beleid (IKEv1) configureren

Om het ISAKMP-beleid voor de IKEv1-verbindingen te configureren, voert u de opdracht crypto isakmp beleid <prioriteit> in in de globale configuratiemodus. Hierna volgt een voorbeeld:

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

Opmerking: u kunt meerdere IKE-beleidsregels configureren op elke peer die deelneemt aan IPSec. Wanneer de IKE-onderhandeling begint, probeert deze een gemeenschappelijk beleid te vinden dat op beide peers is geconfigureerd, en begint de onderhandeling met de hoogste prioriteit die op de externe peer is gespecificeerd.

Een Crypto ISAKMP-toets configureren

Om een vooraf gedeelde verificatiesleutel te configureren voert u de opdracht crypto isakmp in in de globale configuratiemodus:

crypto isakmp key Krakow123 address 10.48.17.87

Configureer een ACL voor VPN-verkeer van belang

Gebruik de uitgebreide of benoemde toegangslijst om aan te geven welk verkeer door codering moet worden beveiligd. Hierna volgt een voorbeeld:

access-list 101 permit ip 10.48.23.68 0.0.0.0 10.48.17.87 0.0.0.0

N.B.: Een ACL voor VPN-verkeer gebruikt de IP-adressen van bron en bestemming na NAT.

Een transformatieset configureren

Als u een IPSec-transformatieset (een aanvaardbare combinatie van beveiligingsprotocollen en algoritmen) wilt definiëren, voert u de opdracht crypto ipsec-transformatieset in in de globale configuratiemodus. Hierna volgt een voorbeeld:

crypto ipsec transform-set SET esp-aes esp-sha256-hmac

mode transport

Configureer een Crypto-kaart en pas deze toe op een interface

Om een crypto kaartingang te creëren of te wijzigen en de crypto kaartconfiguratiewijze in te gaan, ga het globale configuratiebevel van de kaart crypto in. Om de crypto-kaartvermelding volledig te maken, zijn er bepaalde aspecten die op zijn minst moeten worden gedefinieerd:

- De IPsec-peers waarnaar het beveiligde verkeer kan worden doorgestuurd, moeten worden gedefinieerd. Dit zijn de peers waarmee een SA kan worden opgericht. Om een IPSec-peer in een crypto-kaartingang te specificeren, voert u de ingestelde peer-opdracht in.

- De transformatiesets die acceptabel zijn voor gebruik met het beschermde verkeer moeten worden gedefinieerd. Om de transformatiereeksen te specificeren die met de crypto kaartingang kunnen worden gebruikt, ga het vastgestelde transformatie-vastgestelde bevel in.

- Het verkeer dat beschermd moet worden, moet gedefinieerd worden. Om een uitgebreide toegangslijst voor een crypto kaartingang te specificeren, ga het bevel van het matchadres in.

Hierna volgt een voorbeeld:

crypto map MAP 10 ipsec-isakmp

set peer 10.48.17.87

set transform-set SET

match address 101

De laatste stap is om de eerder gedefinieerde crypto map toe te passen die is ingesteld op een interface. Om dit toe te passen, ga het bevel van de interfaceconfiguratie van de crypto kaart in:

interface GigabitEthernet0/0

crypto map MAP

IOS-definitieve configuratie

Hier is de definitieve IOS router CLI configuratie:

aaa group server tacacs+ ISE_TACACS

server name ISE22

!

aaa authentication login default group ISE_TACACS

aaa authorization exec default group ISE_TACACS

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp key Krakow123 address 10.48.17.87

!

crypto ipsec transform-set SET esp-aes esp-sha256-hmac

mode transport

!

crypto map MAP 10 ipsec-isakmp

set peer 10.48.17.87

set transform-set SET

match address 101

!

access-list 101 permit ip 10.48.23.68 0.0.0.0 10.48.17.87 0.0.0.0

!

interface GigabitEthernet0/0/0

ip address 10.48.23.68 255.255.255.0

negotiation auto

no shutdown

!

crypto map MAP 10 ipsec-isakmp

set peer 10.48.17.87

set transform-set SET

match address 101

!

tacacs server ISE22

address ipv4 10.48.17.87

key cisco

ISE-configuratie

IP-adres op ISE configureren

Adres moet op interface GE1-GE5 van de CLI zijn geconfigureerd, GE0 wordt niet ondersteund.

interface GigabitEthernet 1

ip address 10.48.17.87 255.255.255.0

ipv6 address autoconfig

ipv6 enable

Opmerking: toepassing wordt opnieuw gestart nadat IP-adres op de interface is geconfigureerd:

% Als u het IP-adres wijzigt, kunnen de ISE-services opnieuw worden gestart

Doorgaan met wijziging van IP-adres? J/N [N]: Y

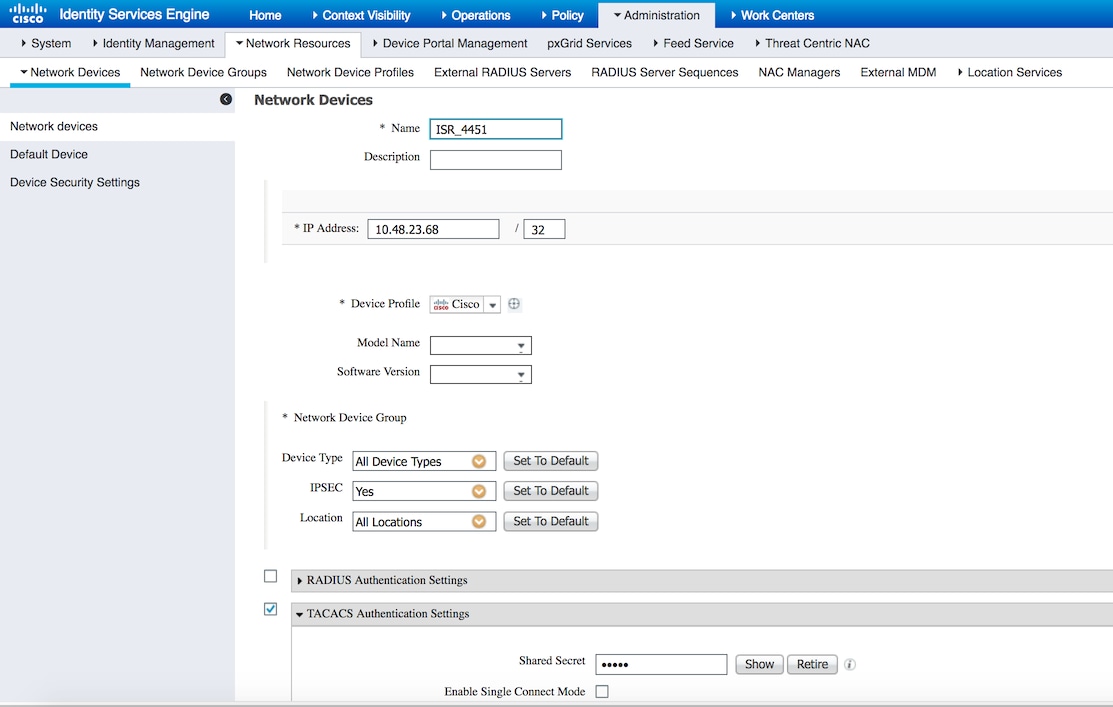

Toevoegen en toevoegen aan IPSec-groep op ISE

Ga naar Beheer > Netwerkbronnen > Netwerkapparaten. Klik op Add (Toevoegen). Zorg ervoor dat u de naam, IP-adres, gedeeld geheim configureren. Als u de IPSec-tunnel uit de NAD wilt sluiten, selecteert u JA tegen de IPSEC-netwerkapparaatgroep.

Zodra NAD is toegevoegd, moet er op ISE een extra route worden gecreëerd om er zeker van te zijn dat RADIUS-verkeer door ESR verloopt en versleuteld wordt:

ip route 10.48.23.68 255.255.255.255 gateway 10.1.1.1

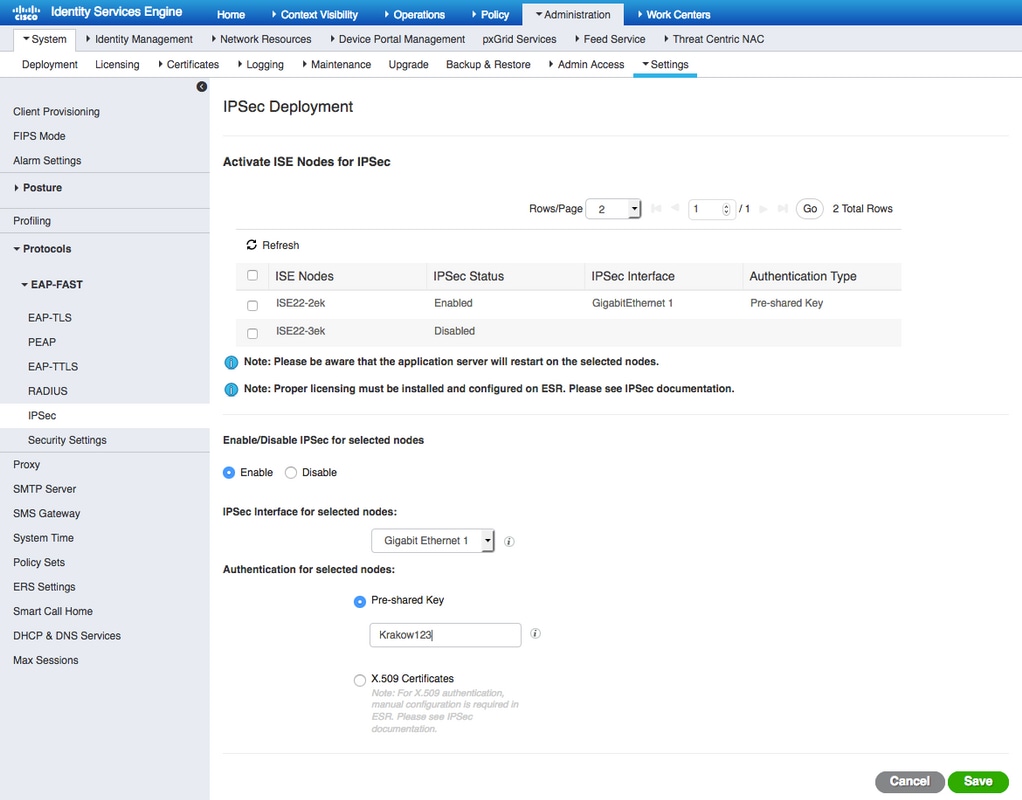

IPSEC inschakelen op ISE

Ga naar Beheer > Systeem > Instellingen. Klik op Straal en verder op IPSEC. Selecteer PSN (Single/Multiple/All) Selecteer de optie Inschakelen, kies de interface en selecteer Verificatiemethode. Klik op Save (Opslaan). Opnieuw starten van services op het geselecteerde knooppunt op dit punt.

Houd er rekening mee dat na het opnieuw opstarten van de services de ISE CLI-configuratie een geconfigureerde interface zonder IP-adres en in afsluitstatus laat zien, wordt verwacht dat deze interface als ESR (Embedded Services Router) de controle over de ISE-interface krijgt.

interface GigabitEthernet 1

shutdown

ipv6 address autoconfig

ipv6 enable

Nadat de services opnieuw zijn opgestart, is de ESR-functionaliteit ingeschakeld. U kunt als volgt inloggen op ESR-type esr in de opdrachtregel:

ISE22-1ek/admin# esr

% Entering ESR 5921 shell

% Cisco IOS Software, C5921 Software (C5921_I86-UNIVERSALK9-M), Version 15.5(2)T2, RELEASE SOFTWARE (fc3)

% Technical Support: http://www.cisco.com/techsupport

% Copyright (c) 1986-2015 Cisco Systems, Inc.

Press RETURN to get started, <CTRL-C> to exit

ise-esr5921>en

ise-esr5921#

ESR wordt geleverd met deze crypto-configuratie, die voldoende is om de ipsec-tunnel te laten eindigen met vooraf gedeelde toetsen:

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

!

crypto isakmp key Krakow123 address 0.0.0.0

!

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

Zorg ervoor dat ESR een route heeft om versleutelde pakketten te verzenden:

ip route 0.0.0.0 0.0.0.0 10.48.26.1

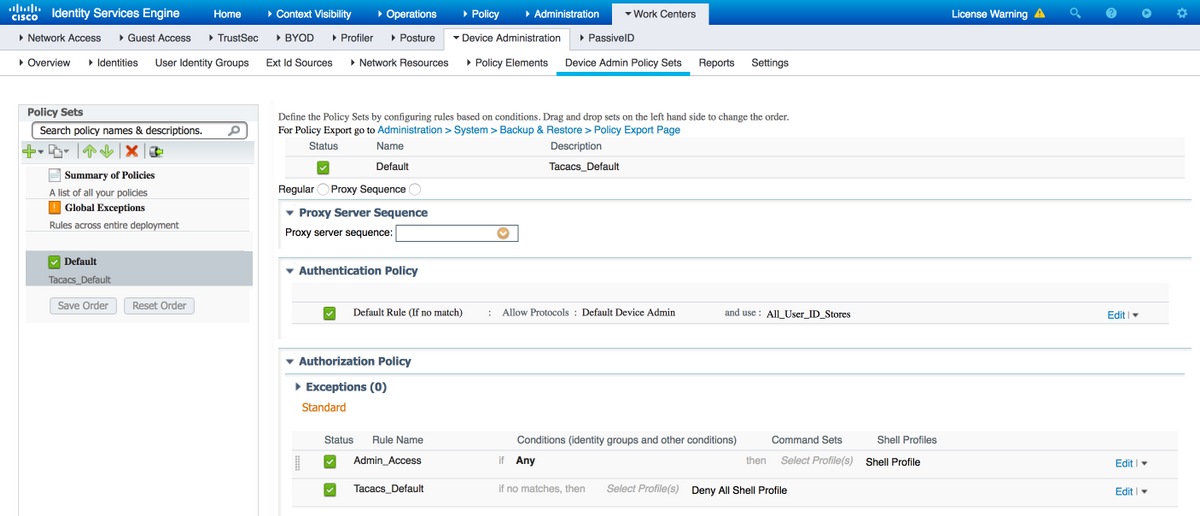

Tacacs-beleid op ISE instellen

Verifiëren

IOS-router

Alvorens een SSH-sessie wordt gestart op de router, zijn er geen actieve VPN-verbindingen:

ISR4451#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

IPv6 Crypto ISAKMP SA

De client maakt verbinding met de router, aangezien een verificatiebron ISE 2.2 wordt gebruikt.

EKORNEYC-M-K04E:~ ekorneyc$ ssh alice@10.48.23.68

Password:

ISR4451#

IOS stuurt een TACACS-pakket, dat VPN-sessieinstelling activeert, zodra de tunnel omhoog is deze uitvoer wordt gezien op de router. Het bevestigt dat fase 1 van de tunnel is gestegen:

ISR4451#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

10.48.17.87 10.48.23.68 QM_IDLE 1962 ACTIVE

IPv6 Crypto ISAKMP SA

ISR4451#

Fase 2 is gestart en pakketten worden versleuteld en gedecrypteerd:

ISR4451#sh cry ipsec sa

interface: GigabitEthernet0/0/0

Crypto map tag: MAP, local addr 10.48.23.68

protected vrf: (none)

local ident (addr/mask/prot/port): (10.48.23.68/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.17.87/255.255.255.255/0/0)

current_peer 10.48.17.87 port 500

PERMIT, flags={origin_is_acl,}

#pkts encaps: 48, #pkts encrypt: 48, #pkts digest: 48

#pkts decaps: 48, #pkts decrypt: 48, #pkts verify: 48

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 10.48.23.68, remote crypto endpt.: 10.48.17.87

plaintext mtu 1458, path mtu 1500, ip mtu 1500, ip mtu idb GigabitEthernet0/0/0

current outbound spi: 0x64BD51B8(1690128824)

PFS (Y/N): N, DH group: none

inbound esp sas:

spi: 0xFAE51DF8(4209319416)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 2681, flow_id: ESG:681, sibling_flags FFFFFFFF80004008, crypto map: MAP

sa timing: remaining key lifetime (k/sec): (4607998/3127)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0x64BD51B8(1690128824)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 2682, flow_id: ESG:682, sibling_flags FFFFFFFF80004008, crypto map: MAP

sa timing: remaining key lifetime (k/sec): (4607997/3127)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

outbound ah sas:

outbound pcp sas:

ISR4451#

ESR

Dezelfde uitgangen kunnen worden gecontroleerd op ESR, fase één is omhoog:

ise-esr5921#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

10.48.17.87 10.48.23.68 QM_IDLE 1002 ACTIVE

IPv6 Crypto ISAKMP SA

ise-esr5921#

Fase 2 is gestart, pakketten worden versleuteld en gedecodeerd:

ise-esr5921#sh cry ipsec sa

interface: Ethernet0/0

Crypto map tag: radius, local addr 10.48.17.87

protected vrf: (none)

local ident (addr/mask/prot/port): (10.48.17.87/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.23.68/255.255.255.255/0/0)

current_peer 10.48.23.68 port 500

PERMIT, flags={}

#pkts encaps: 48, #pkts encrypt: 48, #pkts digest: 48

#pkts decaps: 48, #pkts decrypt: 48, #pkts verify: 48

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 10.48.17.87, remote crypto endpt.: 10.48.23.68

plaintext mtu 1458, path mtu 1500, ip mtu 1500, ip mtu idb Ethernet0/0

current outbound spi: 0xFAE51DF8(4209319416)

PFS (Y/N): N, DH group: none

inbound esp sas:

spi: 0x64BD51B8(1690128824)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 3, flow_id: SW:3, sibling_flags 80000000, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4242722/3056)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0xFAE51DF8(4209319416)

transform: esp-aes esp-sha256-hmac ,

in use settings ={Transport, }

conn id: 4, flow_id: SW:4, sibling_flags 80000000, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4242722/3056)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

outbound ah sas:

outbound pcp sas:

ise-esr5921#

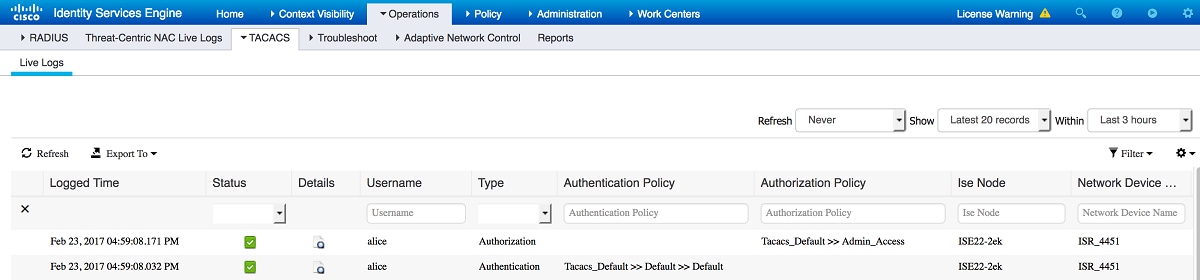

ISE

Live verificatie geeft regelmatige PAP_ASCII-verificatie aan:

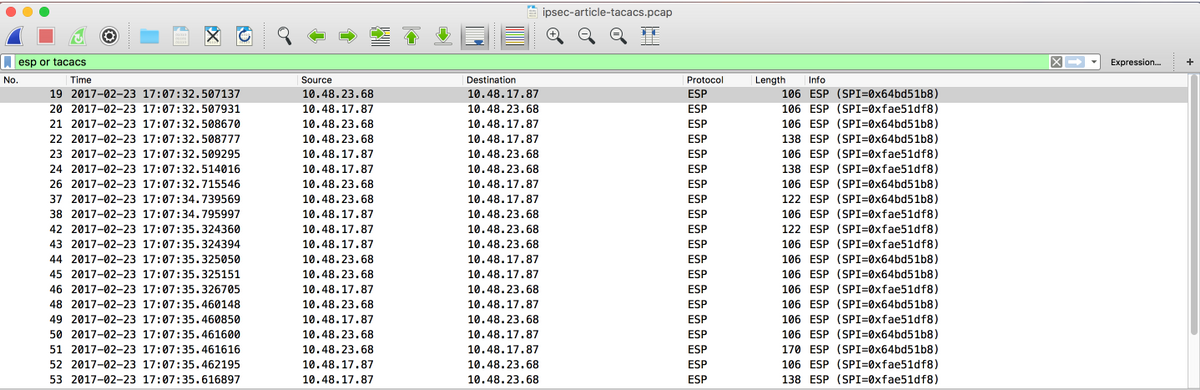

Leg opnamen op GE1-interface van ISE vast en filtert met ESP of Tacacs, bevestig dat er geen Tacacs in duidelijke tekst is en al het verkeer is versleuteld:

Problemen oplossen

De gemeenschappelijke techniek van het Oplossen van problemen van VPN kan worden toegepast om kwesties met betrekking tot IPSEC problemen op te lossen. Hieronder vindt u nuttige documenten:

IOS IKEv2-debuggen voor site-to-site VPN met PSK’s voor probleemoplossing - TechNote

ASA IKEv2-debugs voor site-to-site VPN met PSK’s

IPsec-probleemoplossing: kennis van en gebruik van debug-opdrachten

FlexVPN site-to-site (DVTI naar SVTI) configureren tussen NAD en ISE 2.2

Het is ook mogelijk om RADIUS-verkeer te beschermen met FlexVPN. De volgende topologie wordt gebruikt in het onderstaande voorbeeld:

FlexVPN-configuratie is eenvoudig. Meer details vindt u hier:

http://www.cisco.com/c/en/us/support/docs/security/flexvpn/115782-flexvpn-site-to-site-00.html

Voordelen van Flex VPN-ontwerp

- U kunt Flex uitvoeren via al uw vorige IPsec VPN’s. De meeste scenario's staan coëxistentie van vorige configuratie en flex toe.

- Flex VPN is gebaseerd op IKEv2 en niet op IKEv1, wat bijna alle aspecten van onderhandeling en protocolstabiliteit verbetert.

- Meervoudige functionaliteiten haalbaar met één framework.

- Eenvoudig te configureren met behulp van normale standaardwaarden - u hoeft geen beleid te definiëren, sets te transformeren etc., IKEv2 heeft ingebouwde standaardwaarden die zinvol zijn en worden bijgewerkt.

Routerconfiguratie

aaa new-model

!

!

aaa group server tacacs+ ISE_TACACS

server name ISE22_VRF

ip vrf forwarding TACACS

!

aaa authentication login default group ISE_TACACS

aaa authorization exec default group ISE_TACACS

aaa authorization network default local

!

crypto ikev2 authorization policy default

route set interface Loopback0

no route set interface

!

!

crypto ikev2 keyring mykeys

peer ISE22

address 10.48.17.87

pre-shared-key Krakow123

!

!

!

crypto ikev2 profile default

match identity remote address 10.48.17.87 255.255.255.255

authentication remote pre-share (with the command authentication remote pre-share keyin place keyring is not required)

authentication local pre-share

keyring local mykeys

aaa authorization group psk list default default

!

!

ip tftp source-interface GigabitEthernet0

!

!

!

crypto ipsec profile default

set ikev2-profile default (it is default configuration)

!

!

!

interface Loopback0

ip vrf forwarding TACACS

ip address 100.100.100.100 255.255.255.0

!

interface Tunnel0

ip vrf forwarding TACACS

ip address 10.1.12.1 255.255.255.0

tunnel source GigabitEthernet0/0/0

tunnel mode ipsec ipv4

tunnel destination 10.48.17.87

tunnel protection ipsec profile default

!

interface GigabitEthernet0/0/0

ip address 10.48.23.68 255.255.255.0

negotiation auto

!

!

ip route 0.0.0.0 0.0.0.0 10.48.23.1

ip tacacs source-interface Loopback0

!

!

tacacs server ISE22_VRF

address ipv4 10.1.1.2

key cisco

!

ISR4451#

ESR-configuratie op ISE

ise-esr5921#sh run

Building configuration...

Current configuration : 5778 bytes

!

! Last configuration change at 17:32:58 CET Thu Feb 23 2017

!

version 15.5

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

service call-home

!

hostname ise-esr5921

!

boot-start-marker

boot host unix:default-config

boot-end-marker

!

!

!

no aaa new-model

bsd-client server url https://cloudsso.cisco.com/as/token.oauth2

clock timezone CET 1 0

mmi polling-interval 60

no mmi auto-configure

no mmi pvc

mmi snmp-timeout 180

call-home

! If contact email address in call-home is configured as sch-smart-licensing@cisco.com

! the email address configured in Cisco Smart License Portal will be used as contact email address to send SCH notifications.

contact-email-addr sch-smart-licensing@cisco.com

profile "CiscoTAC-1"

active

destination transport-method http

no destination transport-method email

!

!

!

!

!

!

!

!

!

!

!

!

ip cef

no ipv6 cef

!

multilink bundle-name authenticated

!

!

!

!

!

!

!

!

!

crypto pki trustpoint SLA-TrustPoint

enrollment pkcs12

revocation-check crl

!

!

crypto pki certificate chain SLA-TrustPoint

certificate ca 01

30820321 30820209 A0030201 02020101 300D0609 2A864886 F70D0101 0B050030

32310E30 0C060355 040A1305 43697363 6F312030 1E060355 04031317 43697363

6F204C69 63656E73 696E6720 526F6F74 20434130 1E170D31 33303533 30313934

3834375A 170D3338 30353330 31393438 34375A30 32310E30 0C060355 040A1305

43697363 6F312030 1E060355 04031317 43697363 6F204C69 63656E73 696E6720

526F6F74 20434130 82012230 0D06092A 864886F7 0D010101 05000382 010F0030

82010A02 82010100 A6BCBD96 131E05F7 145EA72C 2CD686E6 17222EA1 F1EFF64D

CBB4C798 212AA147 C655D8D7 9471380D 8711441E 1AAF071A 9CAE6388 8A38E520

1C394D78 462EF239 C659F715 B98C0A59 5BBB5CBD 0CFEBEA3 700A8BF7 D8F256EE

4AA4E80D DB6FD1C9 60B1FD18 FFC69C96 6FA68957 A2617DE7 104FDC5F EA2956AC

7390A3EB 2B5436AD C847A2C5 DAB553EB 69A9A535 58E9F3E3 C0BD23CF 58BD7188

68E69491 20F320E7 948E71D7 AE3BCC84 F10684C7 4BC8E00F 539BA42B 42C68BB7

C7479096 B4CB2D62 EA2F505D C7B062A4 6811D95B E8250FC4 5D5D5FB8 8F27D191

C55F0D76 61F9A4CD 3D992327 A8BB03BD 4E6D7069 7CBADF8B DF5F4368 95135E44

DFC7C6CF 04DD7FD1 02030100 01A34230 40300E06 03551D0F 0101FF04 04030201

06300F06 03551D13 0101FF04 05300301 01FF301D 0603551D 0E041604 1449DC85

4B3D31E5 1B3E6A17 606AF333 3D3B4C73 E8300D06 092A8648 86F70D01 010B0500

03820101 00507F24 D3932A66 86025D9F E838AE5C 6D4DF6B0 49631C78 240DA905

604EDCDE FF4FED2B 77FC460E CD636FDB DD44681E 3A5673AB 9093D3B1 6C9E3D8B

D98987BF E40CBD9E 1AECA0C2 2189BB5C 8FA85686 CD98B646 5575B146 8DFC66A8

467A3DF4 4D565700 6ADF0F0D CF835015 3C04FF7C 21E878AC 11BA9CD2 55A9232C

7CA7B7E6 C1AF74F6 152E99B7 B1FCF9BB E973DE7F 5BDDEB86 C71E3B49 1765308B

5FB0DA06 B92AFE7F 494E8A9E 07B85737 F3A58BE1 1A48A229 C37C1E69 39F08678

80DDCD16 D6BACECA EEBC7CF9 8428787B 35202CDC 60E4616A B623CDBD 230E3AFB

418616A9 4093E049 4D10AB75 27E86F73 932E35B5 8862FDAE 0275156F 719BB2F0

D697DF7F 28

quit

license udi pid CISCO5921-K9 sn 98492083R3X

username lab password 0 lab

!

redundancy

!

!

!

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

crypto ikev2 authorization policy default

route set interface

route set remote ipv4 10.1.1.0 255.255.255.0

!

!

!

crypto ikev2 keyring mykeys

peer ISR4451

address 10.48.23.68

pre-shared-key Krakow123

!

!

!

crypto ikev2 profile default

match identity remote address 0.0.0.0

authentication remote pre-share

authentication local pre-share

keyring local mykeys

aaa authorization group psk list default default local

virtual-template 1

!

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

crypto isakmp key Krakow123 address 0.0.0.0

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

!

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

!

!

!

!

!

interface Loopback0

ip address 10.1.12.2 255.255.255.0

!

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.17.87 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

!

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/2

description e0/2->connection to CSSM backend license server

no ip address

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/3

no ip address

shutdown

!

interface Virtual-Template1 type tunnel

ip unnumbered Loopback0

tunnel source Ethernet0/0

tunnel mode ipsec ipv4

tunnel protection ipsec profile default

!

ip forward-protocol nd

!

!

no ip http server

no ip http secure-server

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

ip route 0.0.0.0 0.0.0.0 10.48.17.1

!

!

!

access-list 1 permit 10.1.1.0 0.0.0.3

!

control-plane

!

!

!

!

!

!

!

!

!

!

!

!

line con 0

logging synchronous

line aux 0

line vty 0 4

login

transport input none

!

!

end

FlexVPN-ontwerpoverwegingen

- In de meeste gevallen moet de RADIUS-verbinding worden beëindigd op de G0/1-interface van ISE, die de E0/0-interface van ESR is. Terwijl het gebruiken van crypto kaarten, zou het interessante verkeer met toegang-lijsten, met SVTI moeten worden bepaald - het gebruiken van het verpletteren. Het zal niet werken, als twee routers worden geconfigureerd om ISE-interface te bieden via Tunnel (versleuteld) en via interface (Tunnelinstelling). Het zelfde probleem is van toepassing op de routerconfiguratie.

- Om deze reden wordt interessant verkeer (Versleutelde straal) gecommuniceerd tussen Lo0-interface van de router en Tap0-interface van ISE (in dit geval is geen NAT nodig op ESR). Daarom kan IP-route worden geconfigureerd om Radius-verkeer te dwingen door de tunnel te gaan en versleuteld te worden.

- Aangezien IP-adres van de Tap0-interface van de ISE vast staat (10.1.1.2) kan deze in VRF op de router worden geplaatst, om ervoor te zorgen dat de communicatie met dit IP-adres alleen voor TACACS en alleen door de tunnel plaatsvindt.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

01-Apr-2017 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Eugene KorneychukCisco TAC Engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback