Gebruikershandleiding voor Secure ASA Firewall

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft informatie om u te helpen Cisco ASA-apparaten te beveiligen, waardoor de algehele beveiliging van uw netwerk wordt verhoogd.

Voorwaarden

Vereisten

Er zijn geen specifieke vereisten van toepassing op dit document.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

-

Cisco actieve security applicatie (ASA) 9.16(1) en hoger.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Dit document bestaat uit 4 delen.

- Beheerplane Hardening - Dit is van toepassing op alle ASA-gerelateerd Management/To-boxverkeer zoals SNMP, SSH enzovoort.

- Config beveiligen - Opdrachten waardoor u kunt stoppen met het invullen van de wachtwoorden en zo verder voor de actieve configuratie enzovoort.

- Vastlegging en bewaking - Dit is van toepassing op alle instellingen met betrekking tot het inloggen op ASA.

- Doorgaand verkeer - Dit is van toepassing op het verkeer dat door de ASA gaat.

De dekking van veiligheidseigenschappen in dit document verstrekt vaak genoeg detail voor u om de eigenschap te vormen. In gevallen waarin dit niet het geval is, wordt de functie op een zodanige manier uitgelegd dat u kunt beoordelen of extra aandacht voor de functie vereist is. Waar mogelijk en passend bevat dit document aanbevelingen die, indien geïmplementeerd, helpen een netwerk te beveiligen.

Verwante producten

Deze configuratie kan ook worden gebruikt met Cisco ASA softwareversie 9.1x.

Conventies

Raadpleeg Cisco Technical Tips Conventions (Conventies voor technische tips van Cisco) voor meer informatie over documentconventies.

Beveiligde bewerkingen

Beveiligde netwerkbewerkingen is een belangrijk onderwerp. Hoewel het grootste deel van dit document aan de veilige configuratie van een Cisco ASA-apparaat is gewijd, wordt een netwerk niet volledig beveiligd door configuraties alleen. De operationele procedures die op het netwerk worden toegepast, dragen evenzeer bij tot de veiligheid als de configuratie van de onderliggende apparaten.

Deze onderwerpen bevatten operationele aanbevelingen die u geadviseerd wordt te implementeren. Deze onderwerpen benadrukken specifieke kritieke gebieden van netwerkverrichtingen en zijn niet uitvoerig.

Cisco Security Advisories en antwoorden bewaken

Het Cisco Product Security Incident Response Team (PSIRT) maakt en onderhoudt publicaties, vaak aangeduid als PSIRT Advisories, voor security gerelateerde problemen in Cisco-producten. De methode die wordt gebruikt voor de communicatie van minder ernstige problemen is de Cisco Security Response. Security advisories en reacties zijn beschikbaar bij PSIRT.

Aanvullende informatie over deze communicatievoertuigen is beschikbaar in het Cisco Security Vulnerability Policy.

Om een veilig netwerk te kunnen onderhouden, moet u bekend zijn met de beveiligingsadviezen en antwoorden van Cisco die zijn vrijgegeven. U moet kennis van een kwetsbaarheid hebben alvorens de bedreiging het aan een netwerk kan vormen kan worden geëvalueerd. Raadpleeg Risk Triage voor Security Vulnerability aankondigingen voor ondersteuning bij dit evaluatieproces.

Hefboomverificatie, autorisatie en accounting

Het AAA-kader (Verificatie, autorisatie en accounting) is van vitaal belang voor de beveiliging van netwerkapparaten. Het AAA-framework biedt verificatie van beheersessies en kan gebruikers ook beperken tot specifieke, door de beheerder gedefinieerde opdrachten en alle opdrachten die door alle gebruikers zijn ingevoerd registreren. Zie de sectie Verificatie, autorisatie en accounting van dit document voor meer informatie over het gebruik van AAA.

Gecentraliseerde verzameling en bewaking van logbestanden

Om kennis te verkrijgen over bestaande, opkomende en historische gebeurtenissen die verband houden met beveiligingsincidenten, moet uw organisatie een uniforme strategie hebben voor logboekregistratie en correlatie. Deze strategie moet gebruik maken van vastlegging vanaf alle netwerkapparaten en gebruik maken van voorverpakte en aanpasbare correlatiemogelijkheden.

Nadat gecentraliseerde vastlegging is geïmplementeerd, moet u een gestructureerde aanpak voor loganalyse en incidenttracering ontwikkelen. Gebaseerd op de behoeften van uw organisatie, kan deze benadering variëren van een eenvoudig zorgvuldig overzicht van loggegevens tot geavanceerde regelgebaseerde analyse.

Gebruik indien mogelijk beveiligde protocollen

Veel protocollen worden gebruikt om gevoelige netwerkbeheergegevens over te dragen. U moet waar mogelijk gebruik maken van beveiligde protocollen. Een beveiligde protocolkeuze omvat het gebruik van SSH in plaats van Telnet zodat zowel de verificatiegegevens als de beheerinformatie worden versleuteld. Daarnaast moet u beveiligde protocollen voor bestandsoverdracht gebruiken wanneer u configuratiegegevens kopieert. Een voorbeeld is het gebruik van het Secure Copy Protocol (SCP) in plaats van FTP of TFTP.

Verbeterde zichtbaarheid van verkeer met NetFlow

Met NetFlow kunt u verkeersstromen in het netwerk bewaken. Oorspronkelijk bedoeld om verkeersinformatie naar netwerkbeheertoepassingen uit te voeren, kan NetFlow ook worden gebruikt om stroominformatie over een router te tonen. Met deze mogelijkheid kunt u zien welk verkeer in realtime via het netwerk verloopt. Ongeacht of stroominformatie wordt geëxporteerd naar een externe collector, wordt u aangeraden om netwerkapparaten te configureren voor NetFlow zodat het reactief kan worden gebruikt indien nodig.

Configuratiebeheer

Configuratiebeheer is een proces waarbij configuratiewijzigingen worden voorgesteld, beoordeeld, goedgekeurd en geïmplementeerd. Binnen de context van een Cisco ASA apparatenconfiguratie, zijn twee extra aspecten van configuratiebeheer kritiek: configuratie archivering en veiligheid.

U kunt configuratie archieven gebruiken om veranderingen terug te rollen die aan netwerkapparaten worden gemaakt. In een beveiligingscontext kunnen ook configuratie-archieven worden gebruikt om te bepalen welke beveiligingswijzigingen zijn aangebracht en wanneer deze wijzigingen hebben plaatsgevonden. In combinatie met AAA-loggegevens kan deze informatie helpen bij de veiligheidscontrole van netwerkapparaten.

De configuratie van een Cisco ASA-apparaat bevat veel gevoelige informatie. Gebruikersnamen, wachtwoorden en de inhoud van toegangscontrolelijsten zijn voorbeelden van dit soort informatie. De opslagplaats die u gebruikt om Cisco ASA-apparaatconfiguraties te archiveren moet worden beveiligd. Onveilige toegang tot deze informatie kan de beveiliging van het gehele netwerk ondermijnen.

Beheer vlak

Het beheersplatform bestaat uit functies die de beheerdoelen van het netwerk realiseren. Dit omvat interactieve beheersessies die SSH gebruiken, evenals het verzamelen van statistieken met SNMP of NetFlow. Wanneer u de veiligheid van een netwerkapparaat overweegt, is het kritiek dat het beheervliegtuig wordt beschermd. Als een veiligheidsincident de functies van het beheervliegtuig kan ondermijnen, kan het voor u onmogelijk zijn om het netwerk terug te krijgen of te stabiliseren.

Hardening Management Plan

Het beheervliegtuig wordt gebruikt om toegang te hebben tot, een apparaat te vormen en te beheren, evenals zijn verrichtingen en het netwerk te controleren waarop het wordt opgesteld. Het managementvliegtuig is het vliegtuig dat verkeer ontvangt en verstuurt voor de werking van deze functies. Deze lijst van protocollen wordt gebruikt door het managementvliegtuig:

- Eenvoudig netwerkbeheerprotocol

- Secure Shell-protocol

- Protocol voor bestandsoverdracht

- Trivial File Transfer Protocol

- Secure Copy-protocol

- TACACS+

- STRAAL

- NetFlow

- Tijdprotocol voor netwerk

- Syslog

- ICMP

- SMB

Opmerking: het inschakelen van TELNET wordt niet aanbevolen omdat het onbewerkte tekst is.

Wachtwoordbeheer

Wachtwoorden regelen de toegang tot bronnen of apparaten. Dit wordt bereikt door de definitie van een wachtwoord of geheim dat wordt gebruikt om verzoeken te verifiëren. Wanneer een verzoek om toegang tot een middel of een apparaat wordt ontvangen, wordt het verzoek betwist voor controle van het wachtwoord en de identiteit, en de toegang kan worden verleend, worden ontkend, of worden beperkt gebaseerd op het resultaat. Als best practice voor de beveiliging moeten wachtwoorden worden beheerd met een TACACS+- of RADIUS-verificatieserver. Houd er echter rekening mee dat een lokaal ingesteld wachtwoord voor geprivilegieerde toegang nog steeds nodig is in geval van een storing van de TACACS+- of RADIUS-services. Een apparaat kan ook andere wachtwoordinformatie binnen zijn configuratie, zoals een sleutel NTP, SNMP communitytekenreeks of Routing Protocol-sleutel hebben.

ASA 9.7(1) introduceerde PBKDF2-hashing voor lokale wachtwoorden. Lokale gebruikersnaam en het inschakelen van wachtwoorden van alle lengtes worden in de configuratie opgeslagen met behulp van een wachtwoordgebaseerde Key Derivation Functie 2 (PBKDF2) hash. Voorheen werd voor wachtwoorden van 32 tekens en korter de op MD5 gebaseerde hashingmethode gebruikt. Reeds bestaande wachtwoorden blijven de op MD5 gebaseerde hash gebruiken tenzij u een nieuw wachtwoord invoert. Zie het hoofdstuk Software en configuraties in de General Operations Configuration Guide voor richtlijnen voor downgrading.

HTTP-service inschakelen

Om ASDM te kunnen gebruiken, moet u de HTTPS-server inschakelen en HTTPS-verbindingen naar de ASA toestaan. Het security apparaat staat een maximum van 5 gelijktijdige ASDM-instanties per context toe, indien beschikbaar, met een maximum van 32 ASDM-instanties tussen alle contexten. U configureert ASDM-toegang als volgt:

http server enable <port>

Sta alleen de IP's toe die in de ACL-lijst nodig zijn. Het toestaan van een brede toegang is geen goede praktijk.

http 0.0.0.0 0.0.0.0 <interface>

Configureer ASDM-toegangscontrole :

http <remote_ip_address> <remote_subnet_mask> <interface_name>

// Set server version ASA(config)# ssl server-version tlsv1 tlsv1.1 tlsv.1.2

// Set client version ASA(config) # ssl client-version tlsv1 tlsv1.1 tlsv.1.2

ASA heeft deze algoritmen ingeschakeld in de volgorde zoals standaard aangegeven.

De standaard hoogte.

-

Het all trefwoord specificeert met behulp van alle algoritmen: hmac-sha1 hmac-sha1-96 hmac-sha2-256 hmac-md5 hmac-md5 hmac-md5-96

-

Het aangepaste sleutelwoord specificeert een aangepaste coderingsconfiguratietekenreeks, gescheiden door dubbele punten.

-

Het sleutelwoord FIPS specificeert alleen FIPS-conforme algoritmen: hmac-sha1 hmac-sha2-256

-

Het hoge sleutelwoord specificeert alleen algoritmen met hoge sterkte (het standaard): hmac-sha2-256

-

Het lage sleutelwoord specificeert algoritmen met een lage, gemiddelde en hoge sterkte: hmac-sha1 hmac-sha1-96 hmac-md5 hmac-md5-hmac-sha2-256

-

Het medium sleutelwoord specificeert de medium en hoge sterkte algoritmen: hmac-sha1 hmac-sha1-96hmac-sha2-256

De ASA gebruikt standaard een tijdelijk zelfondertekend certificaat dat bij elke herstart verandert. Als u op zoek bent naar één certificaat, kunt u deze link gebruiken om een permanent zelfondertekend certificaat te genereren.

ASA ondersteunt TLS versie 1.2 voor beveiligde berichtoverdracht voor ASDM, Clientloze VPN en AnyConnect VPN. Deze opdrachten zijn geïntroduceerd of gewijzigd: ssl client-version, ssl server-version, ssl algoritme, ssl trust-point, ssl dh-group, show ssl, toon sssl algoritme, toon vpn-sessiondb.

ASA-1/act(config)# ssl server-version ?

configure mode commands/options:

tlsv1 Enter this keyword to accept SSLv2 ClientHellos and negotiate TLSv1

(or greater)

tlsv1.1 Enter this keyword to accept SSLv2 ClientHellos and negotiate

TLSv1.1 (or greater)

tlsv1.2 Enter this keyword to accept SSLv2 ClientHellos and negotiate

TLSv1.2 (or greater)

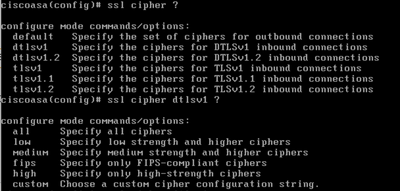

ASA-1/act(config)# ssl cipher ? configure mode commands/options: default Specify the set of ciphers for outbound connections dtlsv1 Specify the ciphers for DTLSv1 inbound connections tlsv1 Specify the ciphers for TLSv1 inbound connections tlsv1.1 Specify the ciphers for TLSv1.1 inbound connections tlsv1.2 Specify the ciphers for TLSv1.2 inbound connections

SSH inschakelen

De ASA maakt SSH-verbindingen met de ASA mogelijk voor beheerdoeleinden. De ASA staat een maximum van 5 gelijktijdige SSH-verbindingen per context toe, indien beschikbaar, met een maximum van 100 verbindingen verdeeld over alle contexten.

hostname <device_hostname> domain-name <domain-name> crypto key generate rsa modulus 2048

Het standaard sleutelpaartype is algemene sleutel. De standaard modulusgrootte is 1024. De hoeveelheid NVRAM-ruimte voor het opslaan van sleutelparen varieert afhankelijk van het ASA-platform. U kunt een limiet bereiken als u meer dan 30 sleutelparen genereert.

Om de belangrijkste paren van het aangegeven type (rsa of dsa) te verwijderen,

crypto key zeroize { rsa | eddsa | ecdsa } [ label key-pair-label ] [ default ] [ noconfirm ]

SSH configureren voor externe apparaattoegang:

ssh <remote_ip_address> <remote_subnet_mask> <interface_name>

Om sleutels te ruilen met de Diffie-Hellman (DH) groep 1, DH groep 14 of Curve25519 key-exchange methode, gebruik het sh key-exchange commando in globale configuratie modus, beginnend bij 9.1(2) ASA ondersteunt dh-groep 14-sha1 voor SSH.

ASA(config)#ssh key-exchange group dh-group14-sha256

Time-out voor inlogsessies configureren

// Configure Console timeout

ASA(config)#console timeout 10

// Configure Console timeout

ASA(config)#ssh timeout 10

Wachtwoordbeheer

Wachtwoorden regelen de toegang tot bronnen of apparaten. Dit wordt bereikt door de definitie van een wachtwoord of geheim dat wordt gebruikt om verzoeken te verifiëren. Wanneer een verzoek om toegang tot een middel of een apparaat wordt ontvangen, wordt het verzoek betwist voor controle van het wachtwoord en de identiteit, en de toegang kan worden verleend, worden ontkend, of worden beperkt gebaseerd op het resultaat. Als best practice voor de beveiliging moeten wachtwoorden worden beheerd met een TACACS+- of RADIUS-verificatieserver. Houd er echter rekening mee dat een lokaal ingesteld wachtwoord voor geprivilegieerde toegang nog steeds nodig is in geval van een storing van de TACACS+- of RADIUS-services. Een apparaat kan ook andere wachtwoordinformatie binnen zijn configuratie, zoals een sleutel NTP, SNMP communitytekenreeks of Routing Protocol-sleutel hebben.

Lokale gebruiker en versleuteld wachtwoord configureren

username <local_username> password <local_password> encrypted

Configureren Wachtwoord inschakelen

enable password <enable_password> encrypted

AAA-verificatie configureren voor activeringsmodus

ASA(config)#aaa authentication enable console LOCAL

Verificatie, autorisatie en accounting

Het AAA-kader (Verificatie, autorisatie en accounting) is cruciaal om interactieve toegang tot netwerkapparaten te beveiligen. Het AAA-framework biedt een zeer configureerbare omgeving die op maat kan worden gesneden op basis van de behoeften van het netwerk.

TACACS+ verificatie

TACACS+ is een verificatieprotocol dat ASA kan gebruiken voor verificatie van beheergebruikers tegen een externe AAA-server. Deze beheergebruikers kunnen het ASA-apparaat benaderen via SSH, HTTPS, telnet of HTTP.

Met TACACS+ verificatie, of meer in het algemeen AAA-verificatie, kunt u individuele gebruikersaccounts gebruiken voor elke netwerkbeheerder. Wanneer u niet afhankelijk bent van één gedeeld wachtwoord, wordt de beveiliging van het netwerk verbeterd en wordt uw verantwoordelijkheid versterkt.

RADIUS is een protocol dat vergelijkbaar is met TACACS+. Het wachtwoord wordt echter alleen versleuteld wanneer het via het netwerk wordt verzonden. In tegenstelling, versleutelt TACACS+ de gehele TCP payload, die zowel de gebruikersnaam als het wachtwoord bevat. Daarom kan TACACS+ bij voorkeur worden gebruikt in plaats van RADIUS wanneer TACACS+ wordt ondersteund door de AAA-server. Raadpleeg de vergelijking TACACS+ en RADIUS voor een gedetailleerdere vergelijking van deze twee protocollen.

U kunt TACACS+ verificatie inschakelen op een Cisco ASA-apparaat met een configuratie die vergelijkbaar is met dit voorbeeld:

aaa authentication serial console Tacacs aaa authentication ssh console Tacacs aaa authentication http console Tacacs aaa authentication telnet console Tacacs

ASA image-signalering en -verificatie

Vanaf softwareversie 9.3.1 worden ASA-beelden nu getekend met een digitale handtekening. De digitale handtekening wordt geverifieerd nadat de ASA is opgestart.

ASA-1/act(config)# verify flash:/asa941-smp-k8.bin

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!Done! Embedded Hash SHA-512: 0e707a0e45b1c7c5afa9ef4e802a273677a5e46f7e1d186292abe1154 c948a63c625463b74119194da029655487659490c2873506974cab78b66d6d9742ed73e Computed Hash SHA-512: 0e707a0e45b1c7c5afa9ef4e802a273677a5e46f7e1d186292abe1154 c948a63c625463b74119194da029655487659490c2873506974cab78b66d6d9742ed73e CCO Hash SHA-512: 1b6d41e893868aab9e06e78a9902b925227c82d8e31978ff2c412c18a c99f49f70354715441385e0b96e4bd3e861d18fb30433d52e12b15b501fa790f36d0ea0 Signature Verified

ASA(config)# verify /signature running Requesting verify signature of the running image... Starting image verification Hash Computation: 100% Done! Computed Hash SHA2: 2fbb0f62b5fbc61b081acfca76bddbb2 26ce7a5fb4b424e5e21636c6c8a7d665 1e688834203dfb7ffa6eaefc7fdf9d3d 1d0a063a20539baba72c2526ca37771c Get key records from key storage: PrimaryASA, key_store_type: 6 Embedded Hash SHA2: 2fbb0f62b5fbc61b081acfca76bddbb2 26ce7a5fb4b424e5e21636c6c8a7d665 1e688834203dfb7ffa6eaefc7fdf9d3d 1d0a063a20539baba72c2526ca37771c Returned. rc: 0, status: 1 The digital signature of the running image verified successfully

ASA-1/act(config)# show software authenticity running

Image type : Release

Signer Information

Common Name : abraxas

Organization Unit : ASAv

Organization Name : CiscoSystems

Certificate Serial Number : 550DBBD5

Hash Algorithm : SHA2 512

Signature Algorithm : 2048-bit RSA

Key Version : A

Kloktijdzone configureren

clock timezone GMT <hours offset>

NTP configureren

Het Network Time Protocol (NTP) is geen bijzonder gevaarlijke service, maar elke onnodige service kan een aanvalsvector vertegenwoordigen. Als NTP wordt gebruikt, is het belangrijk om een vertrouwde tijdbron expliciet te configureren en de juiste verificatie te gebruiken. Nauwkeurige en betrouwbare tijd is vereist voor syslogdoeleinden, zoals tijdens forensisch onderzoek naar mogelijke aanvallen, en voor succesvolle VPN-connectiviteit wanneer deze afhankelijk is van certificaten voor fase 1-verificatie.

- NTP Time Zone - Wanneer u NTP configureert, moet de tijdzone zo worden geconfigureerd dat tijdstempels nauwkeurig gecorreleerd kunnen worden. Er zijn gewoonlijk twee benaderingen om de tijdzone voor apparaten in een netwerk met een globale aanwezigheid te vormen. Een methode is om alle netwerkapparaten te configureren met de Coordinated Universal Time (UTC) (voorheen Greenwich Mean Time (GMT)). De andere benadering is netwerkapparaten te configureren met de lokale tijdzone. ntp server ip_address [ key_id ] [ source interface_name ] [ preferred ]

- NTP-verificatie - Als u NTP-verificatie configureert, biedt het de zekerheid dat NTP-berichten worden uitgewisseld tussen vertrouwde NTP-peers. Schakel verificatie in met de opdracht NTP-verificatie. Hiermee stelt u de vertrouwde sleutel-ID voor deze server in. Als u verificatie inschakelt, communiceert de ASA alleen met een NTP-server als de juiste vertrouwde sleutel in de pakketten wordt gebruikt. Als u verificatie met een NTP-server wilt inschakelen, gebruikt u de opdracht NTP-verificatie in de globale configuratiemodus.

ASA(config)#ntp authenticate

DHCP-serverservice (indien niet gebruikt)

clear configure dhcpd no dhcpd enable <interface_name>

Opmerking: ASA ondersteunt CDP niet.

Toegangslijst voor besturingsplane

Toegangscontroleregels voor verkeer met alleen een vak (gedefinieerd door opdrachten als http, ssh of telnet) hebben een hogere prioriteit dan een toegangslijst die wordt toegepast met de optie Control-plane. Daarom kan zulk toegelaten beheersverkeer worden toegestaan om binnen te komen zelfs als uitdrukkelijk ontkend door de aan-de-doostoegangslijst.

access-list <name> in interface <Interface_name> control-plane

Van ASA

Hier zijn de protocollen die kunnen worden gebruikt om bestanden naar ASA te kopiëren/overbrengen.

Tekst wissen:

- FTP

- HTTP

- TFTP

- SMB

Beveiligd:

- HTTPS

- Secure Copy Client (SCP) ASA ondersteunt SCP-client om bestanden naar en van een SCP-server over te brengen.

Voor doorgaand verkeer

Randomisering van TCP-volgnummer

Elke TCP-verbinding heeft twee ISDN’s: een gegenereerd door de client en een gegenereerd door de server. ASA verdeelt ISDN van TCP SYN dat in zowel de inkomende als uitgaande richtingen overgaat.

Het willekeurig maken van de ISDN van de beschermde host voorkomt dat een aanvaller de volgende ISDN voor een nieuwe verbinding vooraf decodeert en mogelijk de nieuwe sessie kapt.

De randomisatie van het TCP-initiële sequentienummer kan indien nodig worden uitgeschakeld. Voorbeeld:

- Als een andere in-line firewall ook de eerste sequentienummers willekeurig kiest, is het niet nodig dat beide firewalls deze actie uitvoeren, ook al heeft deze actie geen invloed op het verkeer.

- Als u eBGP multihop via de ASA gebruikt, en de eBGP-peers maken gebruik van MD5. Randomisering breekt de MD5 checksum.

- Als we een WAAS-apparaat gebruiken dat vereist dat de ASA de sequentienummers van verbindingen niet willekeurig kiest.

TTL-decreet

Standaard wordt TTL niet verlaagd in de IP-header, omdat ASA niet verschijnt als een routerhop bij het uitvoeren van Traceroute.

dissguard

Dwingt één DNS reactie per vraag af. Het kan worden ingeschakeld met de opdracht in globale configuratiemodus.

ASA(config)#dns-guard

Fragmentatiecontroles van fragmentatiekettingen configureren

Om extra beheer van pakketfragmentatie te bieden en de compatibiliteit met NFS te verbeteren, gebruikt u de opdracht fragment in de globale configuratiemodus.

fragment reassembly { full | virtual } { size | chain | timeout limit } [ interface ]

Protocolinspectie configureren

Inspectiemotoren zijn nodig voor diensten die IP-adresseringsinformatie insluiten in het gebruikerspakket of secundaire kanalen openen op dynamisch toegewezen poorten. Deze protocollen vereisen ASA om een diepe pakketinspectie te doen in plaats van het pakket door de snelle weg over te gaan. Hierdoor kunnen inspectiemotoren de totale doorvoersnelheid beïnvloeden. Raadpleeg ASA 9.4 Config Guide voor meer informatie over Application Layer Protocol Inspection.

Inspectie op ASA kan worden ingeschakeld met deze opdracht.

policy-map <Policy-map_name> class inspection_default inspect <Protocol> service-policy <Policy-map_name> interface <Interface_name> (Per Interface) service-policy <Policy-map_name> global (Globally)

ASA heeft global_policy standaard wereldwijd ingeschakeld.

Unicast Forwarding van omgekeerd pad configureren

ip verify reverse-path interface <interface_name>

Wanneer het verkeer door RPF-controle wordt gedropt, wordt een teller voor de asp-daling bij ASA-stappen weergegeven.

ASA(config)# show asp drop

Frame drop:

Invalid TCP Length (invalid-tcp-hdr-length) 21

Reverse-path verify failed (rpf-violated) 90

// Check Reverse path statistics

ASA(config)# sh ip verify statistics

interface inside: 11 unicast rpf drops

interface outside: 79 unicast rpf drops

Bedreigingsdetectie

Threat Detection biedt firewallbeheerders de nodige tools om aanvallen te identificeren, te begrijpen en te stoppen voordat ze de interne netwerkinfrastructuur bereiken. Om dit te doen steunt de eigenschap op een aantal verschillende triggers en statistieken, die in detail worden beschreven in deze secties.

Raadpleeg ASA Threat Detection Functionality en Configuration voor uitgebreide uitleg over Threat Detection op ASA.

Botnetfilter

De BotNet verkeersfilter controleert verzoeken en antwoorden van de Domeinnaamserver (DNS) tussen interne DNS-clients en externe DNS-servers. Wanneer een DNS reactie wordt verwerkt, wordt het domein verbonden aan de reactie gecontroleerd tegen het gegevensbestand van bekende kwaadwillige domeinen. Als er een overeenkomst is, wordt om het even welk verder verkeer aan het IP adres huidig in de DNS reactie geblokkeerd.

Malware is kwaadaardige software die is geïnstalleerd op een onbekende host. Malware die netwerkactiviteit probeert zoals het verzenden van privé-gegevens (wachtwoorden, creditcardnummers, toetsaanslagen of bedrijfseigen gegevens) kan worden gedetecteerd door het Botnet Traffic Filter wanneer de malware een verbinding start met een bekend slecht IP-adres. Het Botnet Traffic Filter controleert inkomende en uitgaande verbindingen tegen een dynamische database van bekende slechte domeinnamen en IP-adressen (de geblokkeerde lijst) en logt vervolgens elke verdachte activiteit in of blokkeert deze.

U kunt de dynamische database van Cisco ook aanvullen met geblokkeerde lijstadressen van uw keuze door deze toe te voegen aan een statische geblokkeerde lijst. Als de dynamische database geblokkeerde lijstadressen bevat waarvan u denkt dat deze niet kunnen worden geblokkeerd, kunt u deze handmatig invoeren in een statische toegestane lijst. Toegestane lijstadressen genereren nog steeds syslog-berichten, maar omdat u zich alleen richt op blokkeerde syslog-berichten, zijn deze informatief. Raadpleeg Het botnetverkeersfilter configureren voor meer informatie.

ARP-cachetoevoegingen voor niet-verbonden subnetten

Standaard ASA reageert niet op ARP voor niet-direct verbonden subnetIP-adressen. Als u een NAT IP-telefoon op ASA hebt die niet tot dezelfde subnetserver van de ASA-interface behoort, kunt u arp-rechten die niet op ASA zijn aangesloten op proxy-ARP voor de NATted IP inschakelen.

arp permit-nonconnected

Het wordt altijd aanbevolen om de juiste routing op upstream- en downstream-apparaten te hebben zodat NAT kan werken zonder de vorige opdracht in te schakelen.

Vastlegging en bewaking

SNMP configureren

Deze sectie benadrukt verscheidene methodes die kunnen worden gebruikt om de plaatsing van SNMP binnen ASA apparaten te beveiligen. Het is van cruciaal belang dat SNMP goed wordt beveiligd om de vertrouwelijkheid, integriteit en beschikbaarheid van zowel de netwerkgegevens als de netwerkapparaten waardoor deze gegevens worden verzonden te beschermen. SNMP biedt u een schat aan informatie over de status van netwerkapparaten. Deze informatie kan worden beveiligd tegen kwaadwillige gebruikers die deze gegevens willen gebruiken om aanvallen op het netwerk uit te voeren.

SNMP-communitytekenreeksen

Community-strings zijn wachtwoorden die op een ASA-apparaat worden toegepast om de toegang, zowel alleen-lezen als lezen-schrijven, tot de SNMP-gegevens op het apparaat te beperken. Deze community-strings kunnen, net als alle wachtwoorden, zorgvuldig worden gekozen om te voorkomen dat ze onbelangrijk zijn. Communitytekenreeksen kunnen op gezette tijden en in overeenstemming met het beleid voor netwerkbeveiliging worden gewijzigd. De strings kunnen bijvoorbeeld worden gewijzigd wanneer een netwerkbeheerder rollen wijzigt of het bedrijf verlaat.

SNMP-leestoegang inschakelen

snmp-server host <interface_name> <remote_ip_address>

SNMP-traps inschakelen

snmp-server enable traps all

Syslog configureren

Het wordt geadviseerd om logboekinformatie naar een verre syslog server te verzenden. Dit maakt het mogelijk om netwerk- en beveiligingsgebeurtenissen effectiever te correleren en te controleren op netwerkapparaten.

Opmerking: Syslog-berichten worden onbetrouwbaar verzonden door UDP en in cleartext.

Om deze reden kan elke bescherming die een netwerk biedt aan beheerverkeer (bijvoorbeeld codering of out-of-band toegang) uitgebreid worden met syslog verkeer. Logbestanden kunnen zo worden geconfigureerd dat ze vanuit ASA naar deze bestemming worden verzonden:

- ASDM

- buffer

- Flitser

- FTP-server

- SNMP-server als vallen

- Syslogs-server

Ernstniveau voor vastlegging console configureren

logging console critical

TCP-gebaseerde syslog is ook beschikbaar. Alle syslogs kunnen worden verzonden naar syslogserver in plaintext of in versleuteld in het geval van TCP.

Platte tekst

logging host interface_name syslog_ip [ tcp/ poort

Versleuteld

logging host interface_name syslog_ip [ tcp/ poort | [ beveiligd ]

Als een TCP verbinding niet tot stand kan worden gebracht met de syslogs server, kunnen alle nieuwe verbindingen worden geweigerd. U kunt dit standaardgedrag wijzigen door de opdracht logboekvergunning-hostdown in te voeren.

Tijdstempels in logberichten configureren

De configuratie van logboektijdstempels helpt u gebeurtenissen over netwerkapparaten te correleren. Het is belangrijk om een correcte en consistente logboektijdstempelconfiguratie te implementeren om ervoor te zorgen dat u logboekgegevens kunt correleren.

logging timestamp

Raadpleeg ASA Syslog Configuration Voorbeeld voor aanvullende informatie over syslog.

NetFlow configureren

Soms, kunt u netwerkverkeer snel moeten identificeren en traceback, vooral tijdens incident reactie of slechte netwerkprestaties. NetFlow kan zichtbaarheid bieden in al het verkeer op het netwerk. Bovendien kan NetFlow worden geïmplementeerd met verzamelaars die op lange termijn trending en geautomatiseerde analyse kunnen leveren.

Cisco ASA ondersteunt NetFlow versie 9 services. De ASA en ASM implementaties van NSEL bieden een stateful IP flow tracking methode die alleen records exporteert die wijzen op belangrijke gebeurtenissen in een stroom. Bij stateful flow tracking gaan de getraceerde stromen door een reeks van staatswijzigingen. NSEL-gebeurtenissen worden gebruikt om gegevens over de stroomstatus te exporteren en worden geactiveerd door de gebeurtenis die de statuswijziging heeft veroorzaakt.

Raadpleeg de Cisco ASA NetFlow-implementatiegids voor meer informatie over NetFlow op ASA:

Config vastzetten

Wachtwoorden in de configuratie

Alle wachtwoorden en de toetsen zijn versleuteld of verduisterd. De show in werking stellen-config onthult niet de daadwerkelijke wachtwoorden.

Een dergelijke back-up kan niet worden gebruikt voor back-up/herstel op ASA. De back-up die voor terugzetdoeleinden wordt genomen, zou worden uitgevoerd met behulp van het commando more system:run-config. De ASA-configuratiewachtwoorden kunnen worden versleuteld met een primaire wachtwoordgroep. Raadpleeg Wachtwoordversleuteling voor meer informatie.

Wachtwoordherstel voor services

Als u dit uitschakelt, kan het wachtwoordherstelmechanisme worden uitgeschakeld en kan de toegang tot ROMMON worden uitgeschakeld. De enige manier om van verloren of vergeten wachtwoorden te herstellen kan voor ROMMON zijn om alle bestandssystemen, inclusief configuratiebestanden en afbeeldingen, te wissen. U kunt een back-up maken van uw configuratie en een mechanisme hebben om afbeeldingen te herstellen van de ROMMON-opdrachtregel.

Problemen oplossen

Er is geen informatie over probleemoplossing beschikbaar.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

2.0 |

02-Aug-2023 |

Toegevoegd Alt Text.

Bijgewerkte Titel, Inleiding, SEO, Machinevertaling, Stijl Vereisten, Grammatica, Spelling en het Formatteren. |

1.0 |

17-Sep-2015 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Srinivasa MunagalaCisco TAC Engineer

- Dinkar SharmaCisco TAC Engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback