ASA/PIX met OSPF-configuratievoorbeeld

Inhoud

Inleiding

Dit document beschrijft hoe u Cisco ASA kunt configureren om routes te leren via Open Shortest Path First (OSPF), verificatie en herdistributie uit te voeren.

Raadpleeg PIX/ASA 8.X: EIGRP configureren op de Cisco adaptieve security applicatie (ASA) voor meer informatie over de EIGRP-configuratie.

Opmerking: asymmetrische routing wordt niet ondersteund in ASA/PIX.

Voorwaarden

Vereisten

Voordat u deze configuratie uitvoert, moet aan de volgende vereisten worden voldaan:

-

Cisco ASA/PIX moet versie 7.x of hoger uitvoeren.

-

OSPF wordt niet ondersteund in multi-contextmodus. Het wordt alleen in de enkelvoudige modus ondersteund.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

-

Cisco 5500 Series adaptieve security applicatie (ASA) die softwareversie 8.0 en hoger uitvoert

-

Software voor Cisco Adaptive Security Device Manager (ASDM), versie 6.0 en hoger

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Verwante producten

De informatie in dit document is ook van toepassing op de Cisco 500 Series PIX firewall die softwareversie 8.0 en hoger uitvoert.

Conventies

Raadpleeg Cisco Technical Tips Conventions (Conventies voor technische tips van Cisco) voor meer informatie over documentconventies.

Achtergrondinformatie

OSPF gebruikt een link-state algoritme om het kortste pad naar alle bekende bestemmingen te bouwen en te berekenen. Elke router in een OSPF-gebied bevat een identieke link-state database, die een lijst is van alle router bruikbare interfaces en bereikbare buren.

De voordelen van OSPF over RIP omvatten:

-

OSPF link-state database updates worden minder vaak verzonden dan RIP updates, en de link-state database wordt direct bijgewerkt in plaats van geleidelijk als verouderde informatie is uitgetimed.

-

Routing-beslissingen zijn gebaseerd op kosten, wat een indicatie is van de overheadkosten die nodig zijn om pakketten te verzenden via een bepaalde interface. Het security apparaat berekent de kosten van een interface op basis van link bandbreedte in plaats van het aantal hop naar de bestemming. De kosten kunnen worden geconfigureerd om voorkeurspaden te specificeren.

Het nadeel van de kortste pad eerste algoritmen is dat ze veel CPU cycli en geheugen vereisen.

Het security applicatie kan twee processen van OSPF protocol tegelijkertijd uitvoeren, op verschillende sets van interfaces. U zou twee processen kunnen willen uitvoeren als u interfaces hebt die dezelfde IP-adressen gebruiken (NAT staat toe dat deze interfaces naast elkaar bestaan, maar OSPF staat geen overlappende adressen toe). Of u zou één proces op de binnenkant, en een andere op de buitenkant kunnen willen in werking stellen, en een ondergroep van routes tussen de twee processen opnieuw verdelen. Op dezelfde manier zou u privé adressen van openbare adressen kunnen moeten scheiden.

U kunt routes in een OSPF-routeringsproces herverdelen vanaf een ander OSPF-routeringsproces, via een RIP-routeringsproces of via statische en verbonden routes die op OSPF-interfaces zijn geconfigureerd.

Het security applicatie ondersteunt deze OSPF-functies:

-

Ondersteuning van intra-zone-, interarea- en externe (Type I en Type II) routes.

-

Ondersteuning van een virtuele link.

-

OSPF LSA-overstroming.

-

Verificatie naar OSPF-pakketten (zowel wachtwoord als MD5-verificatie).

-

Ondersteuning voor het configureren van het security apparaat als een aangewezen router of een aangewezen back-uprouter. Het security apparaat kan ook worden ingesteld als een ABR. De mogelijkheid om het security apparaat te configureren als een ASBR is echter beperkt tot alleen standaardinformatie (bijvoorbeeld het inspuiten van een standaardroute).

-

Ondersteuning voor stub-gebieden en niet-zo-stopby-gebieden.

-

Gebiedsgrens router type-3 LSA-filtering.

Configureren

Deze sectie bevat informatie over het configureren van de functies die in dit document worden beschreven.

Opmerking: Gebruik de Command Lookup Tool (alleen geregistreerde klanten) om meer informatie te verkrijgen over de opdrachten die in deze sectie worden gebruikt.

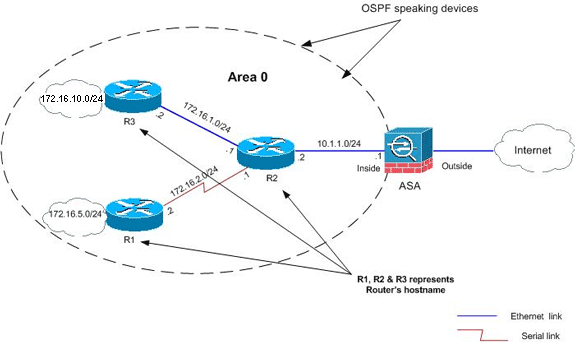

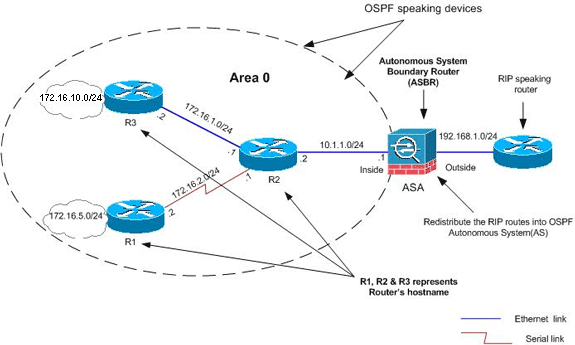

Netwerkdiagram

Het netwerk in dit document is als volgt opgebouwd:

In deze netwerktopologie is het IP-adres van de interface van Cisco ASA 10.1.1.1/24. Het doel is OSPF te configureren op Cisco ASA om routes naar de interne netwerken (172.16.1.0/24, 172.16.2.0/24, 172.16.5.0/24 en 172.16.10.0/24) dynamisch via de aangrenzende router (R2) te leren. R2 leert de routes naar externe interne netwerken via de andere twee routers (R1 en R3).

Configuraties

Dit document gebruikt de volgende configuraties:

ASDM-configuratie

Adaptive Security Device Manager (ASDM) is een op een browser gebaseerde toepassing die wordt gebruikt om de software op security applicaties te configureren en te bewaken. ASDM wordt geladen vanuit het security apparaat en vervolgens gebruikt om het apparaat te configureren, te bewaken en te beheren. U kunt ook de ASDM Launcher (alleen Windows) gebruiken om de ASDM-applicatie sneller te starten dan de Java-applicatie. In dit gedeelte wordt de informatie beschreven die u nodig hebt om de functies te configureren die in dit document met ASDM worden beschreven.

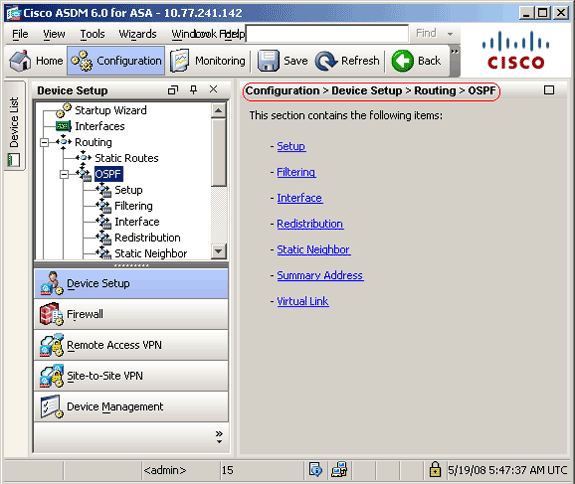

Voltooi deze stappen om OSPF in Cisco ASA te configureren:

-

Log in op Cisco ASA met ASDM.

-

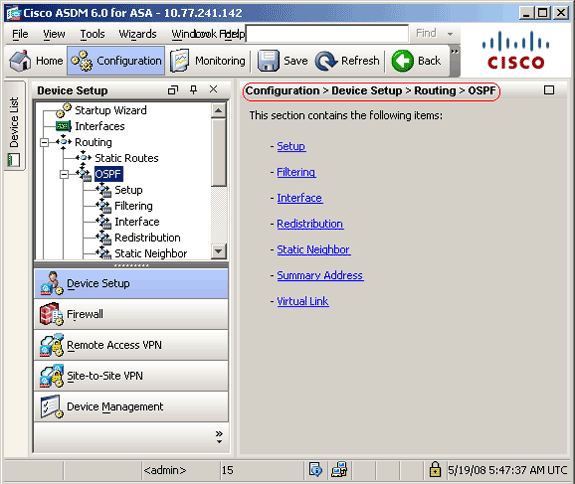

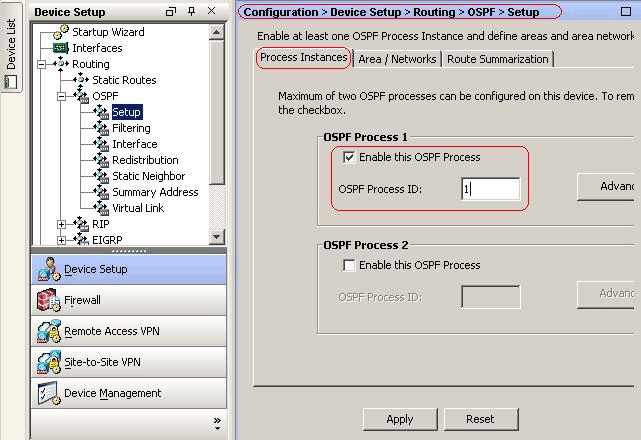

Navigeer naar het gebied Configuration > Device Setup > Routing > OSPF van de ASDM-interface, zoals in deze afbeelding wordt getoond.

-

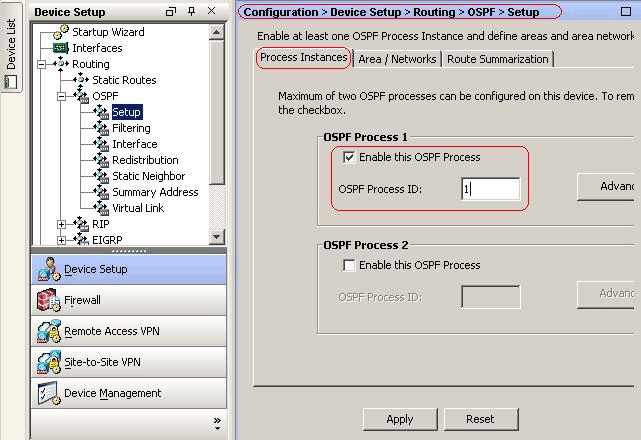

Schakel het OSPF-routingproces in op het tabblad Setup > Procesinstanties, zoals in deze afbeelding. In dit voorbeeld is het OSPF ID-proces 1.

-

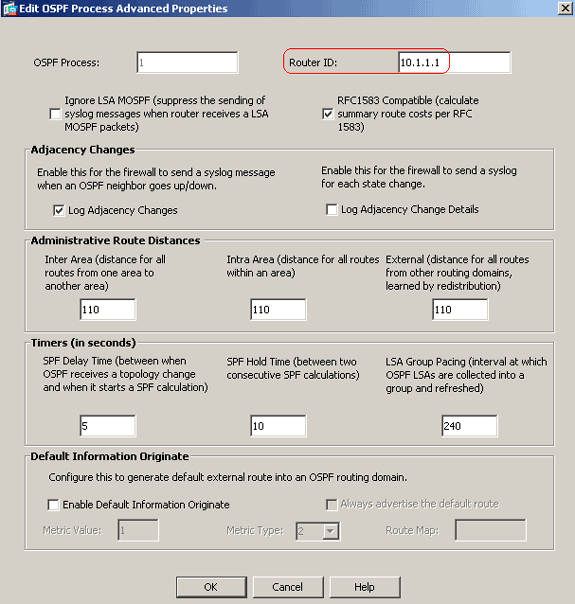

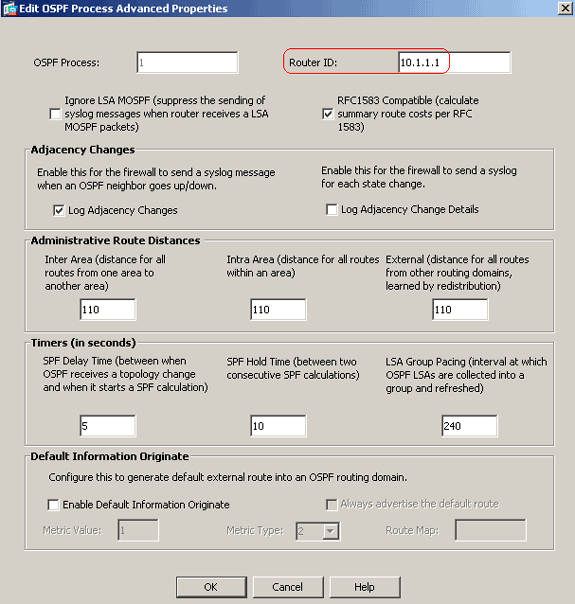

U kunt op het tabblad Setup > Procesinstanties op Advanced klikken om optionele geavanceerde OSPF-procesparameters te configureren. U kunt processpecifieke instellingen bewerken, zoals de instellingen van de router-id, Aanpassingswijzigingen, Administratieve routeafstanden, Timers en Standaardinformatie.

Deze lijst beschrijft elk veld:

-

OSPF-proces - Hier wordt het OSPF-proces weergegeven dat u configureert. U kunt deze waarde niet wijzigen.

-

Routerid-om een vaste router-id te gebruiken, voert u een router-id in IP-adresindeling in het veld Routerid in. Als u deze waarde leeg laat, wordt het IP-adres op het hoogste niveau op het security apparaat gebruikt als router-ID.

In dit voorbeeld wordt de router-ID statisch geconfigureerd met het IP-adres van de binnenkant van de interface (10.1.1.1).

-

Negeer LSA MOSPF—Schakel dit selectievakje in om het verzenden van systeemlogberichten te onderdrukken wanneer het security apparaat type 6 (MOSPF) LSA-pakketten ontvangt. Deze instelling is standaard niet ingeschakeld.

-

RFC 1583 Compatibel-controleer deze controledoos om summiere routekosten per RFC 1583 te berekenen. Schakel dit aanvinkvakje uit om de kosten van een summiere route per RFC 2328 te berekenen. Om de kans op het routing van lijnen te minimaliseren, moeten alle OSPF-apparaten in een OSPF-routeringsdomein RFC-compatibiliteit hebben die identiek is ingesteld. Deze instelling is standaard geselecteerd.

-

Adjacency Verandering-bevat instellingen die de nabijheidsveranderingen bepalen die veroorzaken dat de berichten van het systeemlogboek worden verzonden.

-

Aanpassing logboekwijzigingen—Schakel dit selectievakje in om het beveiligingstoestel een systeemlogbericht te laten verzenden wanneer een OSPF-buur omhoog of omlaag gaat. Deze instelling is standaard geselecteerd.

-

Logaanpassing verandert Detail—Schakel dit selectievakje in om het beveiligingstoestel een systeemlogbericht te laten versturen wanneer er een verandering optreedt in de status, niet alleen wanneer een buur omhoog of omlaag gaat. Deze instelling is standaard niet ingeschakeld.

-

-

Administratieve routeafstanden — Bevat de instellingen voor de administratieve afstanden van routes op basis van het routetype.

-

Inter Area—Hiermee stelt u de administratieve afstand in voor alle routes van het ene gebied naar het andere. Geldige waarden variëren van 1 tot 25. De standaardwaarde is 100.

-

Intra Area—Hiermee stelt u de administratieve afstand in voor alle routes binnen een gebied. Geldige waarden variëren van 1 tot 25. De standaardwaarde is 100.

-

Extern-stelt de administratieve afstand voor alle routes van andere routingdomeinen in die door herdistributie worden geleerd. Geldige waarden variëren van 1 tot 25. De standaardwaarde is 100.

-

-

Timer-bevat de instellingen die worden gebruikt om LSA-pakkings- en SFP-berekeningtimers te configureren.

-

SPF-vertragingstijd - specificeert de tijd tussen het moment waarop OSPF een topologiewijziging ontvangt en het moment waarop de SPF-berekening start. Geldige waarden variëren van 0 tot 65535. De standaardwaarde is 5.

-

SPF-wachttijd - specificeert de wachttijd tussen opeenvolgende SPF-berekeningen. Geldige waarden variëren van 1 tot 65534. De standaardwaarde is 10.

-

LSA Group Pacing—Specificeert het interval waarmee LSA's in een groep worden verzameld en worden ververst, checksummed of verouderd. Geldige waarden variëren van 10 tot 1800. De standaardwaarde is 240.

-

-

Standaard Informatie van oorsprong-bevat de instellingen die door een ASBR worden gebruikt om een standaard externe route in een OSPF routeringsdomein te genereren.

-

Schakel standaardinformatie van oorsprong in—controleer dit aankruisvakje om de generatie van de standaardroute in het OSPF routeringsdomein toe te laten.

-

Adverteer altijd de standaardroute-controle deze controledoos om de standaardroute altijd te adverteren. Deze optie is standaard niet ingeschakeld.

-

Metrische waarde - Specificeert de OSPF-standaardmetriek. Geldige waarden variëren van 0 tot 16777214. De standaardwaarde is 1.

-

Metrische type-Specificeert het externe koppelingstype dat aan de standaardroute is gekoppeld die in het OSPF-routeringsdomein wordt geadverteerd. Geldige waarden zijn 1 of 2, wat een externe route van het type 1 of 2 aangeeft. De standaardwaarde is 2.

-

Routekaart—(optioneel) De naam van de toe te passen routekaart. Het routerproces genereert de standaardroute als de routekaart is ingevuld.

-

-

-

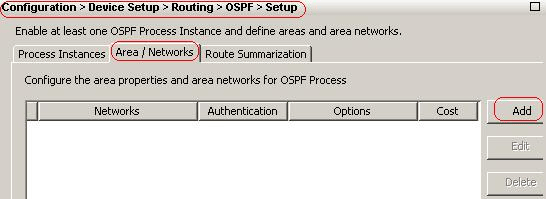

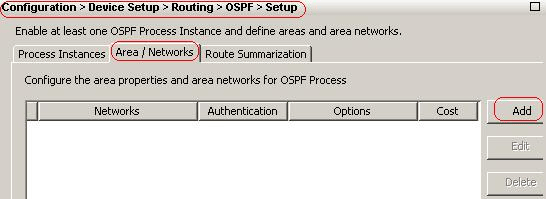

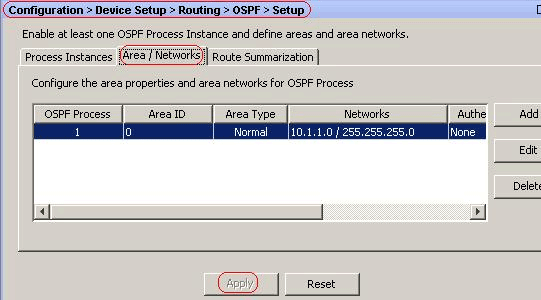

Nadat u de vorige stappen hebt voltooid, definieert u de netwerken en interfaces die deelnemen aan OSPF-routing op het tabblad Setup > Gebied/netwerken en klikt u vervolgens op Toevoegen zoals in deze afbeelding:

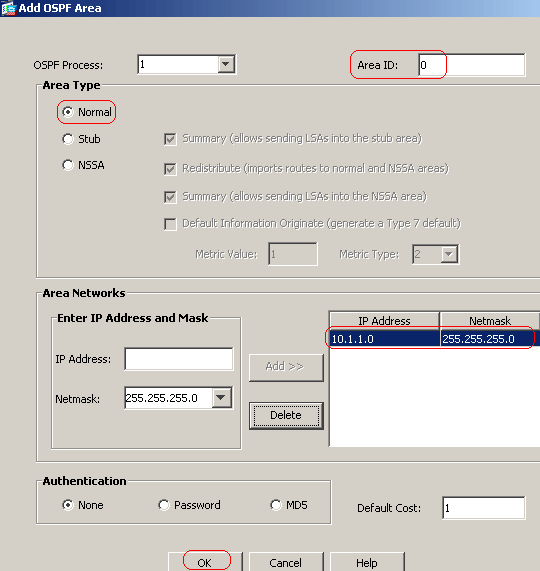

Het dialoogvenster OSPF-gebied toevoegen verschijnt.

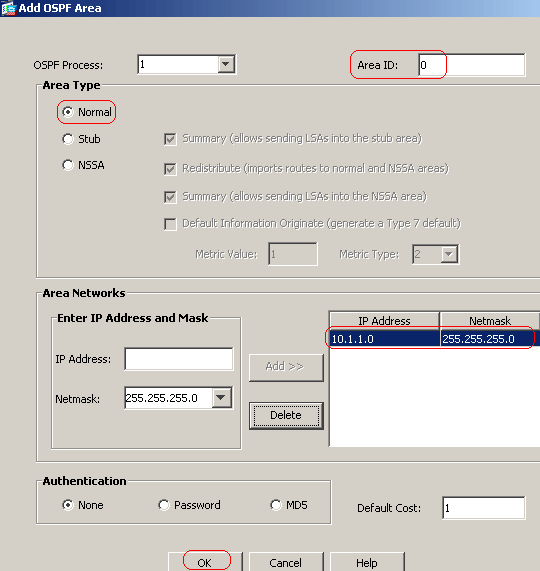

In dit voorbeeld, het enige netwerk dat wordt toegevoegd is het binnennetwerk (10.1.1.0/24) aangezien OSPF slechts op de binneninterface wordt toegelaten.

Opmerking: alleen interfaces met een IP-adres die binnen de gedefinieerde netwerken vallen, nemen deel aan het OSPF-routingproces.

-

Klik op OK.

Deze lijst beschrijft elke velden:

-

OSPF-proces—Wanneer u een nieuw gebied toevoegt, kiest u de id voor het OSPF-proces. Als er slechts één OSPF-proces is ingeschakeld op het security apparaat, dan wordt dat proces standaard geselecteerd. Wanneer u een bestaand gebied bewerkt, kunt u de OSPF-proces-ID niet wijzigen.

-

Gebied-ID—Wanneer u een nieuw gebied toevoegt, voert u de gebiedsidentificatie in. U kunt de gebied-ID opgeven als een decimaal nummer of als een IP-adres. Geldige decimale waarden variëren van 0 tot 4294967295. U kunt de gebieds-ID niet wijzigen wanneer u een bestaand gebied bewerkt.

In dit voorbeeld is Area ID 0.

-

Gebiedstype - Bevat de instellingen voor het type gebied dat wordt geconfigureerd.

-

Normaal-kies deze optie om het gebied tot een standaardOSPF gebied te maken. Deze optie wordt standaard geselecteerd wanneer u voor het eerst een gebied maakt.

-

Stub—Kies deze optie om van het gebied een stub-gebied te maken. Stub-gebieden hebben geen routers of gebieden daarbuiten. Stub-gebieden voorkomen dat AS Externe LSA's (type 5 LSA's) worden overstroomd naar het stub-gebied. Wanneer u een stub-gebied maakt, kunt u het aanvinkvakje Samenvatting uitschakelen om te voorkomen dat samenvattende LSA's (type 3 en 4) het gebied worden overspoeld.

-

Samenvatting—Wanneer het gebied dat wordt gedefinieerd een stub-gebied is, schakelt u dit aanvinkvakje uit om te voorkomen dat LSA's naar het stub-gebied worden verzonden. Dit selectievakje is standaard ingeschakeld voor stub-gebieden.

-

NSSA—Kies deze optie om van het gebied een niet-zo-halsstarrig gebied te maken. NSA's accepteren LSA's van type 7. Wanneer u een NSSA aanmaakt, kunt u het aanvinkvakje Samenvatting uitschakelen om te voorkomen dat samenvattende LSA's het gebied worden overspoeld. Daarnaast kunt u het aanvinkvakje Redistribute uitschakelen en het aanvinkvakje Default Information Origineer in te schakelen om routeherdistributie uit te schakelen.

-

Redistribute-Uncheck deze controledoos om routes in NSSA te verhinderen worden ingevoerd. Dit selectievakje is standaard ingeschakeld.

-

Samenvatting—Wanneer het gebied dat wordt gedefinieerd een NSSA is, schakelt u dit aanvinkvakje uit om te voorkomen dat LSA's naar het stompgebied worden verzonden. Dit selectievakje is standaard ingeschakeld voor NSA's.

-

Standaard Informatie Origineel-controleer deze controledoos om een type 7 gebrek in NSSA te produceren. Dit selectievakje is standaard niet ingeschakeld.

-

Metrische waarde—Voer een waarde in om de OSPF-metrische waarde voor de standaardroute te specificeren. Geldige waarden variëren van 0 tot 16777214. De standaardwaarde is 1.

-

Metrisch type-kiest een waarde om het metrische type OSPF voor de standaardroute te specificeren. U kunt kiezen uit 1 (type 1) of 2 (type 2). De standaardwaarde is 2.

-

-

Gebiedsnetwerken - Bevat de instellingen die een OSPF-gebied definiëren.

-

Voer IP-adres en masker in - Bevat de instellingen die worden gebruikt om de netwerken in het gebied te definiëren.

-

IP-adres: Voer het IP-adres van het netwerk of de host in die aan het gebied moet worden toegevoegd. Gebruik 0.0.0.0 met een netmasker van 0.0.0.0 om het standaardgebied te maken. U kunt 0.0.0.0 slechts in één gebied gebruiken.

-

Netmasker: kies het netwerkmasker voor het IP-adres of de host die aan het gebied moet worden toegevoegd. Als u een host toevoegt, kies dan het 255.255.255.255 masker.

In dit voorbeeld is 10.1.1.0/24 het netwerk dat moet worden geconfigureerd.

-

-

Voeg toe-voegt het netwerk toe dat in het gebied IP-adres en masker invoeren is gedefinieerd. Het toegevoegde netwerk wordt weergegeven in de tabel Gebiedsnetwerken.

-

Verwijderen—Verwijdert het geselecteerde netwerk uit de tabel Gebiedsnetwerken.

-

Gebiedsnetwerken - Hier worden de netwerken weergegeven die voor het gebied zijn gedefinieerd.

-

IP-adres: hiermee wordt het IP-adres van het netwerk weergegeven.

-

Netmasker—Hier wordt het netwerkmasker voor het netwerk weergegeven.

-

-

Verificatie—Bevat de instellingen voor OSPF-gebiedsverificatie.

-

Niet-kies deze optie om OSPF-gebiedsverificatie uit te schakelen. Dit is de standaardinstelling.

-

Wachtwoord: kies deze optie om een duidelijk tekstwachtwoord voor gebiedsverificatie te gebruiken. Deze optie wordt niet aanbevolen wanneer beveiliging een probleem is.

-

MD5: kies deze optie om MD5-verificatie te gebruiken.

-

-

Standaard kosten: specificeer de standaardkosten voor het gebied. Geldige waarden variëren van 0 tot 65535. De standaardwaarde is 1.

-

-

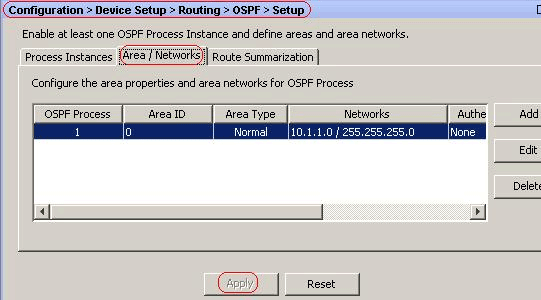

Klik op Apply (Toepassen).

-

Naar keuze, kunt u routefilters op de ruit van de Regels van het Filter bepalen. Routefiltering biedt meer controle over de routes die mogen worden verzonden of ontvangen in OSPF-updates.

-

U kunt routeherdistributie naar keuze configureren. Cisco ASA kan routes die door RIP en EIGRP zijn ontdekt, opnieuw verdelen in het OSPF-routerproces. U kunt ook statische en verbonden routes opnieuw verdelen in het OSPF-routeringsproces. Bepaal routeherverdeling op het deelvenster Herdistributie.

-

OSPF hello-pakketten worden als multicast pakketten verzonden. Als een OSPF-buur zich over een niet-uitzendingsnetwerk bevindt, moet u die buur handmatig definiëren. Wanneer u handmatig een OSPF-buur definieert, worden hello-pakketten naar die buur verzonden als unicastberichten. Om statische OSPF-buren te definiëren gaat u naar het Statische buurvenster.

-

De routers die van andere routeringsprotocollen worden geleerd kunnen worden samengevat. De metriek die wordt gebruikt om de samenvatting te adverteren is de kleinste metriek van alle meer specifieke routes. Samenvattende routes helpen de omvang van de routeringstabel te verminderen.

Het gebruiken van summiere routes voor OSPF veroorzaakt een OSPF ASBR om één externe route als aggregaat voor alle opnieuw verdeelde routes te adverteren die door het adres worden behandeld. Slechts kunnen de routes van andere routeringsprotocollen die in OSPF worden opnieuw verdeeld worden samengevat.

-

In het deelvenster Virtuele link kunt u een gebied toevoegen aan een OSPF-netwerk en het is niet mogelijk om het gebied rechtstreeks aan de backbone te verbinden; u moet een virtuele link aanmaken. Een virtuele link verbindt twee OSPF-apparaten die een gemeenschappelijk gebied hebben, het transitgebied genoemd. Een van de OSPF-apparaten moet zijn aangesloten op het backbone-gebied.

OSPF-verificatie configureren

Cisco ASA ondersteunt MD5-verificatie van routing en updates van het OSPF-routeringsprotocol. De MD5-toetssamenvatting in elk OSPF-pakket voorkomt de introductie van onbevoegde of valse routingberichten uit niet-goedgekeurde bronnen. De toevoeging van verificatie aan uw OSPF-berichten zorgt ervoor dat uw routers en Cisco ASA alleen routingberichten van andere routingapparaten accepteren die met dezelfde vooraf gedeelde sleutel zijn geconfigureerd. Zonder deze verificatie geconfigureerd, als iemand een ander routerapparaat met andere of tegengestelde routeinformatie op het netwerk introduceert, kunnen de routertabellen op uw routers of Cisco ASA corrupt worden en kan er een denial of service-aanval optreden. Wanneer u verificatie toevoegt aan de EIGRP-berichten die tussen uw routingapparaten worden verzonden (wat de ASA omvat), voorkomt dit de doelbewuste of toevallige toevoeging van een andere router aan het netwerk en eventuele problemen.

OSPF-routeverificatie wordt per interface geconfigureerd. Alle buren OSPF op interfaces die voor OSPF-berichtverificatie zijn geconfigureerd, moeten met dezelfde verificatiemodus en -toets worden geconfigureerd voor vaststelling van nabijheid.

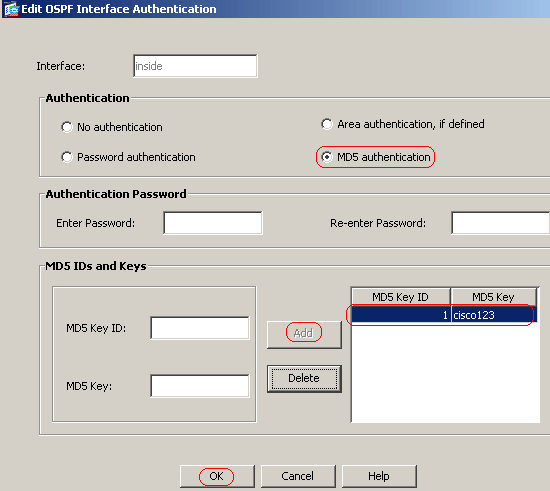

Voltooi deze stappen om OSPF MD5-verificatie op Cisco ASA in te schakelen:

-

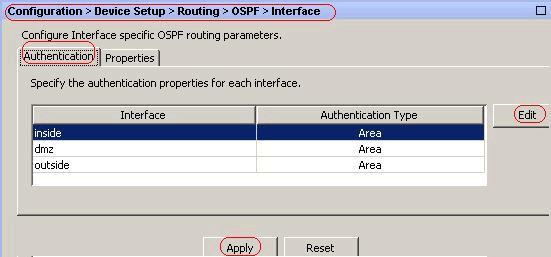

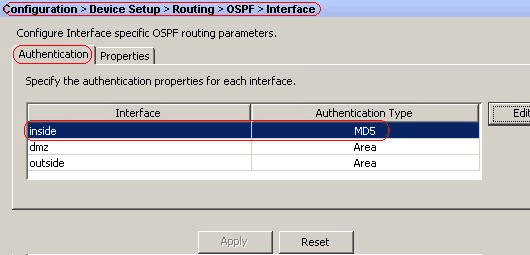

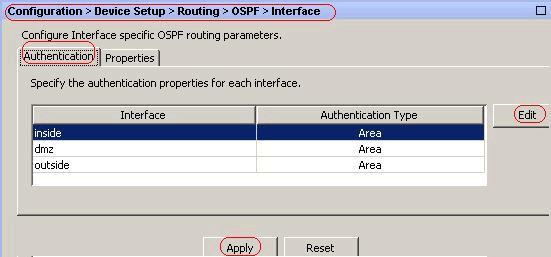

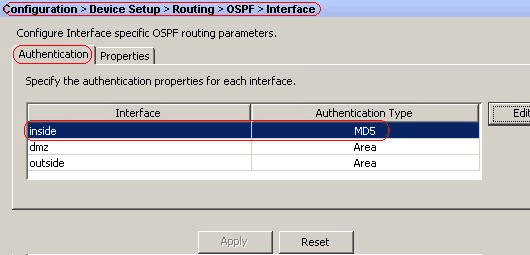

Navigeer in ASDM naar Configuration > Device Setup > Routing > OSPF > Interface en klik vervolgens op het tabblad Verificatie zoals in deze afbeelding.

In dit geval, wordt OSPF toegelaten op de binneninterface.

-

Kies de binneninterface en klik op Bewerken.

-

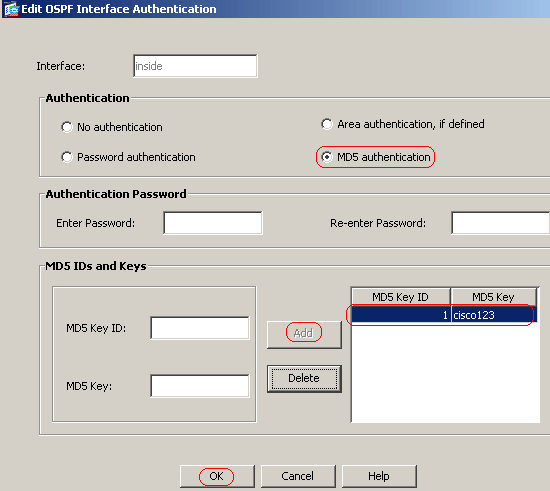

Kies onder Verificatie MD5-verificatie en voeg hier meer informatie over verificatieparameters toe.

In dit geval is de vooraf gedeelde sleutel cisco123 en de sleutel-ID 1.

-

Klik op OK en klik vervolgens op Toepassen.

Cisco ASA CLI-configuratie

| Cisco ASA |

|---|

ciscoasa#show running-config : Saved : ASA Version 8.0(2) ! hostname ciscoasa enable password 8Ry2YjIyt7RRXU24 encrypted names !--- Inside interface configuration interface Ethernet0/1 nameif inside security-level 100 ip address 10.1.1.1 255.255.255.0 ospf cost 10 !--- OSPF authentication is configured on the inside interface ospf message-digest-key 1 md5 <removed> ospf authentication message-digest ! !--- Outside interface configuration interface Ethernet0/2 nameif outside security-level 0 ip address 192.168.1.2 255.255.255.0 ospf cost 10 ! !--- Output Suppressed icmp unreachable rate-limit 1 burst-size 1 asdm image disk0:/asdm-602.bin no asdm history enable arp timeout 14400 ! !--- OSPF Configuration router ospf 1 network 10.1.1.0 255.255.255.0 area 0 log-adj-changes ! !--- This is the static default gateway configuration in order to reach Internet route outside 0.0.0.0 0.0.0.0 192.168.1.1 1 ciscoasa# |

Cisco IOS-router (R2) CLI-configuratie

| Cisco IOS-router (R2) |

|---|

!--- Interface that connects to the Cisco ASA. !--- Notice the OSPF authentication parameters interface Ethernet0 ip address 10.1.1.2 255.255.255.0 ip ospf authentication message-digest ip ospf message-digest-key 1 md5 cisco123 !--- Output Suppressed !--- OSPF Configuration router ospf 1 log-adjacency-changes network 10.1.1.0 0.0.0.255 area 0 network 172.16.1.0 0.0.0.255 area 0 network 172.16.2.0 0.0.0.255 area 0 |

Cisco IOS-router (R1) CLI-configuratie

| Cisco IOS-router (R1) |

|---|

!--- Output Suppressed !--- OSPF Configuration router ospf 1 log-adjacency-changes network 172.16.5.0 0.0.0.255 area 0 network 172.16.2.0 0.0.0.255 area 0 |

Cisco IOS-router (R3) CLI-configuratie

| Cisco IOS-router (R3) |

|---|

!--- Output Suppressed !--- OSPF Configuration router ospf 1 log-adjacency-changes network 172.16.1.0 0.0.0.255 area 0 network 172.16.10.0 0.0.0.255 area 0 |

Opnieuw distribueren in OSPF met ASA

Zoals eerder vermeld, kunt u routes in een OSPF-routeringsproces herverdelen vanaf een ander OSPF-routeringsproces, een RIP-routeringsproces of van statische en verbonden routes die op OSPF-enabled interfaces zijn geconfigureerd.

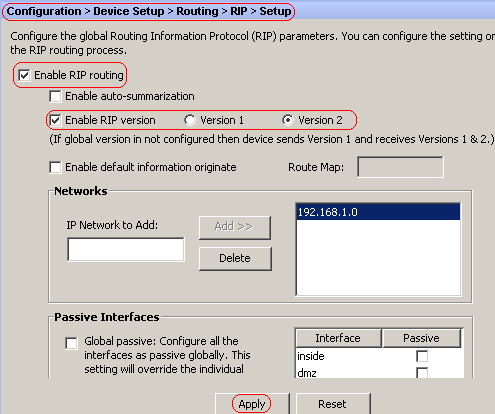

In dit voorbeeld, herverdelend de routes van RIP in OSPF met het netwerkdiagram zoals getoond:

ASDM-configuratie

-

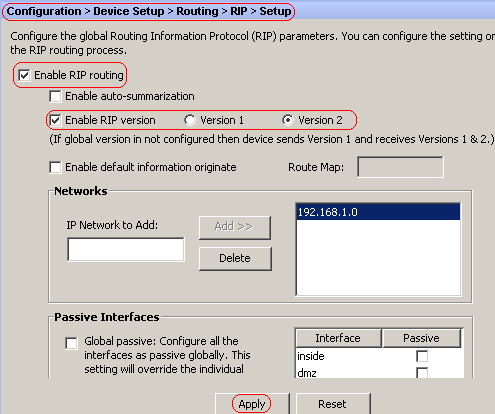

Kies Configuratie > Apparaatinstellingen > Routing > RIP > Setup om RIP in te schakelen en voeg het netwerk 192.168.1.0 toe zoals in deze afbeelding.

-

Klik op Apply (Toepassen).

-

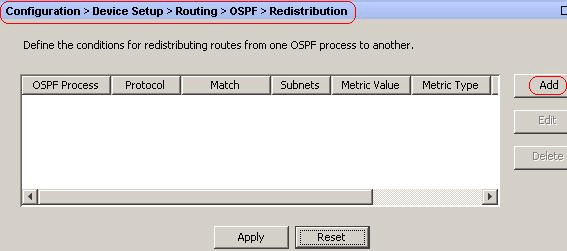

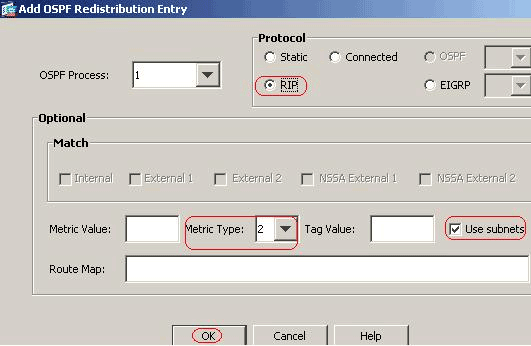

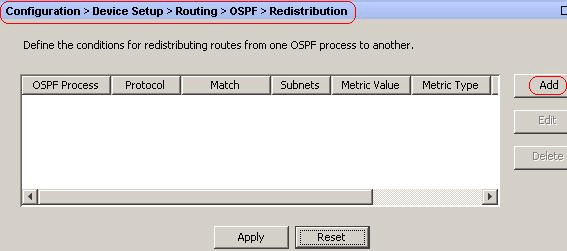

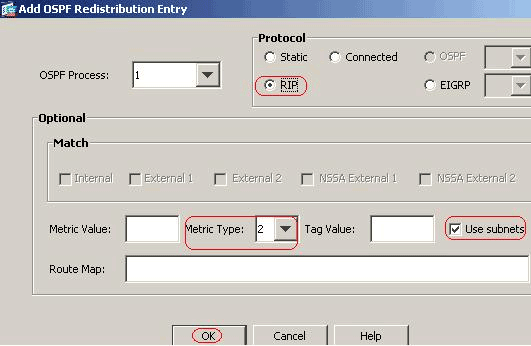

Kies Configuratie > Installatie apparaat > Routing > OSPF > Herdistributie > Add om RIP-routes naar OSPF opnieuw te verdelen.

-

Klik op OK en klik vervolgens op Toepassen.

Equivalente CLI-configuratie

| CLI-configuratie van ASA voor herdistributie van RIP in OSPF AS |

|---|

router ospf 1 network 10.1.1.0 255.255.255.0 area 0 log-adj-changes redistribute rip subnets router rip network 192.168.1.0 |

U kunt de routeringstabel van de naburige IOS-router (R2) zien na het opnieuw verdelen van RIP-routes in OSPF AS.

R2#show ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route

Gateway of last resort is not set

172.16.0.0/16 is variably subnetted, 4 subnets, 2 masks

O 172.16.10.1/32 [110/11] via 172.16.1.2, 01:17:29, Ethernet1

O 172.16.5.1/32 [110/65] via 172.16.2.2, 01:17:29, Serial1

C 172.16.1.0/24 is directly connected, Ethernet1

C 172.16.2.0/24 is directly connected, Serial1

10.0.0.0/24 is subnetted, 1 subnets

C 10.1.1.0 is directly connected, Ethernet0

O E2 192.168.1.0/24 [110/20] via 10.1.1.1, 01:17:29, Ethernet0

!--- Redistributed route adverstied by Cisco ASA

Verifiëren

Voltooi de volgende stappen om uw configuratie te controleren:

-

Op ASDM kunt u naar Monitoring > Routing > OSPF Neighbours navigeren om elk van de OSPF-buren te zien. Dit beeld toont de binnenrouter (R2) als actieve buur. U kunt ook de interface zien waar deze buur verblijft, buurrouter-ID, staat en dode tijd.

-

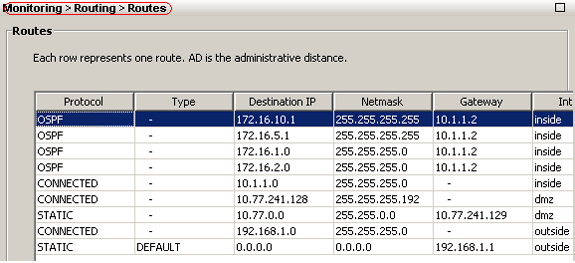

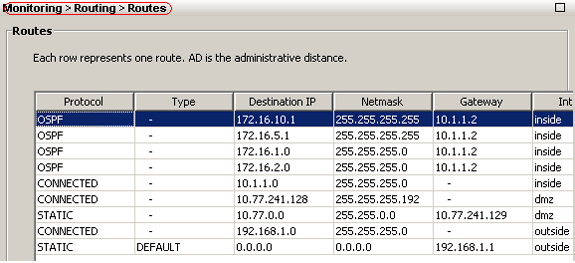

Daarnaast kunt u de routeringstabel controleren als u naar Monitoring > Routing > Routers navigeert. In deze afbeelding worden de netwerken 172.16.1.0/24, 172.16.2.0/24, 172.16.5.0/24 en 172.16.10.0/24 aangeleerd via R2 (10.1.1.2).

-

Van CLI, kunt u het bevel van de showroute gebruiken om de zelfde output te krijgen.

ciscoasa#show route Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area * - candidate default, U - per-user static route, o - ODR P - periodic downloaded static route Gateway of last resort is 192.168.1.1 to network 0.0.0.0 O 172.16.10.1 255.255.255.255 [110/21] via 10.1.1.2, 0:00:06, inside O 172.16.5.1 255.255.255.255 [110/75] via 10.1.1.2, 0:00:06, inside O 172.16.1.0 255.255.255.0 [110/20] via 10.1.1.2, 0:00:06, inside O 172.16.2.0 255.255.255.0 [110/74] via 10.1.1.2, 0:00:06, inside C 10.1.1.0 255.255.255.0 is directly connected, inside C 10.77.241.128 255.255.255.192 is directly connected, dmz S 10.77.0.0 255.255.0.0 [1/0] via 10.77.241.129, dmz C 192.168.1.0 255.255.255.0 is directly connected, outside S* 0.0.0.0 0.0.0.0 [1/0] via 192.168.1.1, outside -

U kunt ook de show ospf database opdracht gebruiken om informatie te verkrijgen over de geleerde netwerken en ospf topologie.

ciscoasa#show ospf database OSPF Router with ID (192.168.1.2) (Process ID 1) Router Link States (Area 0) Link ID ADV Router Age Seq# Checksum Link count 172.16.1.2 172.16.1.2 123 0x80000039 0xfd1d 2 172.16.2.1 172.16.2.1 775 0x8000003c 0x9b42 4 172.16.5.1 172.16.5.1 308 0x80000038 0xb91b 3 192.168.1.2 192.168.1.2 1038 0x80000037 0x29d7 1 Net Link States (Area 0) Link ID ADV Router Age Seq# Checksum 10.1.1.1 192.168.1.2 1038 0x80000034 0x72ee 172.16.1.1 172.16.2.1 282 0x80000036 0x9e68 -

Het bevel van show ospf buren is ook nuttig om de actieve buren en de overeenkomstige informatie te verifiëren. Dit voorbeeld toont de zelfde informatie u uit ASDM op stap 1 verkregen hebt.

ciscoasa#show ospf neighbor Neighbor ID Pri State Dead Time Address Interface 172.16.2.1 1 FULL/BDR 0:00:36 10.1.1.2 inside

Problemen oplossen

Deze sectie verstrekt informatie die het oplossen van problemen OSPF zou kunnen vergemakkelijken.

Statische buurconfiguratie voor point-to-point netwerk

Als u OSPF-netwerkpoint-to-point non-broadcast op de ASA hebt geconfigureerd, moet u statische OSPF-buren definiëren om OSPF-routes te adverteren via een point-to-point, niet-broadcast netwerk. Raadpleeg Statische OSPF-buren definiëren voor meer informatie.

Opdrachten voor troubleshooting

De Output Interpreter Tool (OIT) (alleen voor geregistreerde klanten) ondersteunt bepaalde opdrachten met show. Gebruik de OIT om een analyse te bekijken van de output van de opdracht show.

Opmerking: raadpleeg Belangrijke informatie over debug-opdrachten voordat u debug-opdrachten gebruikt.

-

debug ospf gebeurtenissen - maakt het debuggen van OSPF-gebeurtenissen mogelijk.

ciscoasa(config)#debug ospf events OSPF events debugging is on ciscoasa(config)# int e0/1 ciscoasa(config-if)# no shu ciscoasa(config-if)# OSPF: Interface inside going Up OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: 2 Way Communication to 172.16.2.1 on inside, state 2WAY OSPF: Backup seen Event before WAIT timer on inside OSPF: DR/BDR election on inside OSPF: Elect BDR 172.16.2.1 OSPF: Elect DR 172.16.2.1 DR: 172.16.2.1 (Id) BDR: 172.16.2.1 (Id) OSPF: Send DBD to 172.16.2.1 on inside seq 0x1abd opt 0x2 flag 0x7 len 32 OSPF: Send with youngest Key 1 OSPF: End of hello processing OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processing OSPF: Rcv DBD from 172.16.2.1 on inside seq 0x12f3 opt 0x42 flag 0x7 len 32 mtu 1500 state EXSTART OSPF: First DBD and we are not SLAVE OSPF: Rcv DBD from 172.16.2.1 on inside seq 0x1abd opt 0x42 flag 0x2 len 152 mt u 1500 state EXSTART OSPF: NBR Negotiation Done. We are the MASTER OSPF: Send DBD to 172.16.2.1 on inside seq 0x1abe opt 0x2 flag 0x3 len 132 OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Database request to 172.16.2.1 OSPF: sent LS REQ packet to 10.1.1.2, length 12 OSPF: Rcv DBD from 172.16.2.1 on inside seq 0x1abe opt 0x42 flag 0x0 len 32 mtu 1500 state EXCHANGE OSPF: Send DBD to 172.16.2.1 on inside seq 0x1abf opt 0x2 flag 0x1 len 32 OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Rcv DBD from 172.16.2.1 on inside seq 0x1abf opt 0x42 flag 0x0 len 32 mtu 1500 state EXCHANGE OSPF: Exchange Done with 172.16.2.1 on inside OSPF: Synchronized with 172.16.2.1 on inside, state FULL OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: Neighbor change Event on interface inside OSPF: DR/BDR election on inside OSPF: Elect BDR 192.168.1.2 OSPF: Elect DR 172.16.2.1 OSPF: Elect BDR 192.168.1.2 OSPF: Elect DR 172.16.2.1 DR: 172.16.2.1 (Id) BDR: 192.168.1.2 (Id) OSPF: End of hello processing OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processing OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processing OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processing OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processingN.B.: Raadpleeg de debug ospf-sectie van de Opdracht Cisco Security Appliance, versie 8.0 voor meer informatie over verschillende opdrachten die nuttig zijn voor het oplossen van het probleem.

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

19-Feb-2014

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback