ASA 9.3.1 TrustSec-inline-signalering configureren

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft hoe de functie gebruikt wordt die is geïmplementeerd in de Adaptieve security applicatie (ASA) release 9.3.1 - TrustSec Inline Tagging. Deze functie stelt ASA in staat om TrustSec-frames te ontvangen en te verzenden. Op deze manier kan ASA eenvoudig binnen TrustSec domein worden geïntegreerd zonder de noodzaak om het Protocol van de VertrouwenSec SGT Exchange (SXP) te gebruiken.

In dit voorbeeld wordt een externe VPN-gebruiker voorgesteld die een SGT-tag (SGT) kreeg toegewezen = 3 (Marketing) en 802.1x-gebruiker die een SGT-tag = 2 (Finance) heeft gekregen. Verkeershandhaving wordt uitgevoerd door zowel ASA met het gebruik van Security Group Access Control List (SGACL) die lokaal is gedefinieerd en Cisco IOS® switch met behulp van RolBased Access Control List (RBACL) gedownload van Identity Services Engine (ISE).

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- ASA CLI-configuratie en Secure Socket Layer (SSL) VPN-configuratie

- VPN-configuratie voor externe toegang op ASA

- ISE- en vertrouwensdiensten

Gebruikte componenten

De informatie in dit document is gebaseerd op deze softwareversies:

- Cisco ASA-software, versie 9.3.1 en hoger

- Cisco ASA hardware-555-x5 of ASAv

- Windows 7 met Cisco AnyConnect Secure Mobility Client, release 3.1

- Cisco Catalyst 3750X switch met software 15.0.2 en hoger

- Cisco ISE, release 1.2 en hoger

Configureren

Opmerking: Gebruik de Command Lookup Tool (alleen voor geregistreerde gebruikers) voor meer informatie over de opdrachten die in deze sectie worden gebruikt.

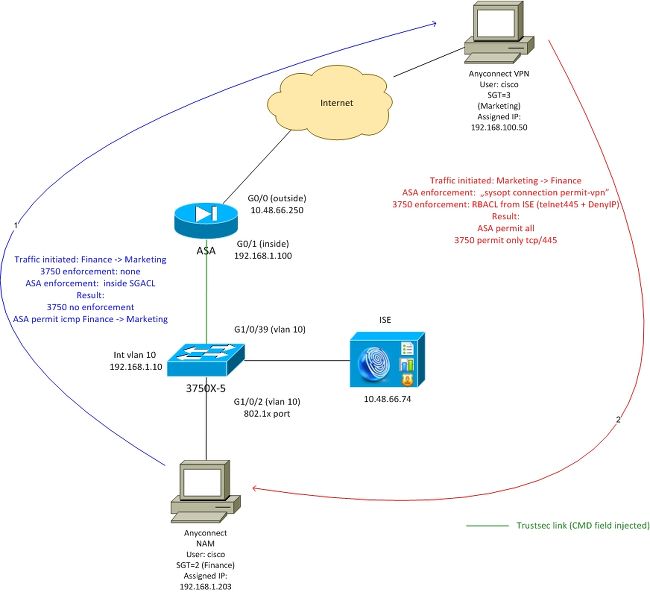

Netwerkdiagram

Een verbinding tussen ASA en 3750X is ingesteld voor handmatige verbindingen. Dat betekent dat beide apparaten aangepaste Ethernet-frames met Cisco Metagegevens Field (CMD) kunnen verzenden en ontvangen. Dat veld bevat Security Group Tag (SGT), waarmee de bron van het pakket wordt beschreven.

Remote VPN-gebruiker beëindigt SSL-sessie op ASA en krijgt een SGT-tag 3 (Marketing) toegewezen.

Plaatselijke bedrijven 802.1x-gebruikers na succesvolle authenticatie kregen SGT tag 2 (Financiën) toegewezen.

ASA heeft SGACL ingesteld op de interne interface die voor ICMP-verkeer mogelijk maakt dat vanuit Finance naar Marketing wordt gestart.

ASA maakt al het verkeer mogelijk dat geïnitieerd werd om een VPN-gebruiker te verwijderen (vanwege de configuratie van de "sysopt-verbinding").

SGACL op ASA is stateful wat betekent dat wanneer de flow is gecreëerd, retourpakje automatisch wordt geaccepteerd (op basis van de inspectie).

3750-schakelaar gebruikt RBACL om het verkeer te beheersen dat van Marketing naar Finance wordt ontvangen.

RBACL is stateloos, wat betekent dat elk pakje wordt gecontroleerd maar de handhaving van TrustSec op 3750X platform wordt uitgevoerd op de bestemming. Op deze manier is de overstap verantwoordelijk voor de handhaving van het verkeer van marketing naar financiering.

Opmerking: Voor Trustsec-bewuste stateful firewall op Cisco IOS®Zone-gebaseerde firewall kan bijvoorbeeld worden gebruikt:

Opmerking: ASA zou SGACL kunnen hebben om verkeer te controleren dat van verre VPN-gebruiker komt. Om het scenario te vereenvoudigen is het niet in dit artikel opgenomen. Bijvoorbeeld: ASA versie 9.2 VPN SGT Classificatie en Handhaving Configuratievoorbeeld

ISE - Configuratiescherm

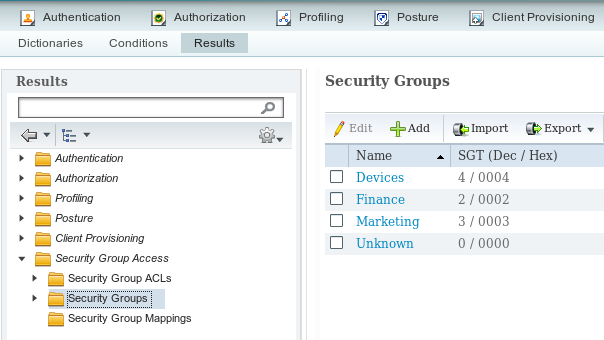

1. SGT voor financiering en marketing

Navigeer aan Beleid > Resultaten > Security Group Access > Security Groepen en creëer SGT voor Financiën en marketing zoals in deze afbeelding weergegeven.

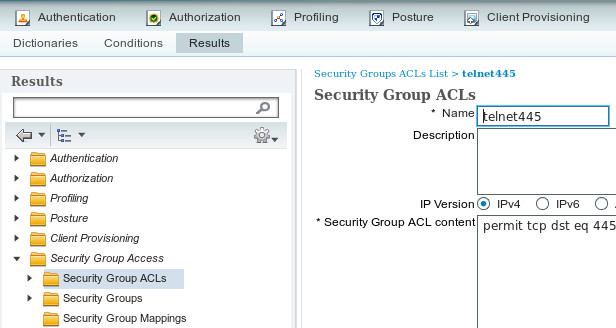

2. Security Group ACL voor traffic marketing > Finance

Navigeer naar beleid > Resultaten > Security Group Access > Security Group ACL en maak deze ACL aan om verkeer van marketing naar financiering te controleren. Alleen tcp/445 is toegestaan zoals in deze afbeelding.

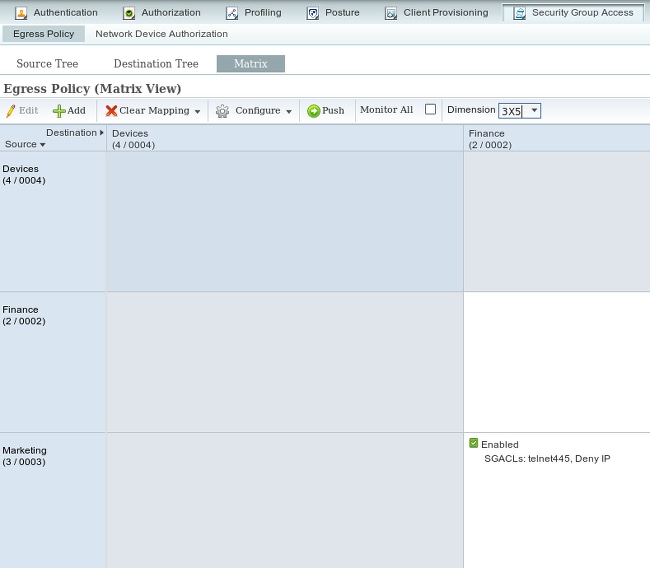

3. Bindende ACL in matrix

Navigeer aan Beleid > Uitgangsbeleid > Matrixbinden voor de Bron: In de handel brengen en bestemming: Financiën. Sluit ook Deny IP aan als laatste ACL om al ander verkeer zoals in de afbeelding te laten vallen. (zonder dat een wanbetalingsbeleid wordt aangehecht, staat een wanbetaling toe)

4. Toelaatingsregel voor VPN Access Assurance SGT = 3 (marketing)

Navigeren in op beleid > autorisatie en maken een regel voor externe VPN-toegang. Alle VPN-verbindingen die via AnyConnect 4.x client zijn gemaakt, krijgen volledige toegang (PermitAccess) en krijgen SGT tag 3 (Marketing) toegewezen. Voorwaarde is het gebruik van AnyConnect Identity Extents (ACIDEX):

Rule name: VPN

Condition: Cisco:cisco-av-pair CONTAINS mdm-tlv=ac-user-agent=AnyConnect Windows 4

Permissions: PermitAccess AND Marketing

5. Toestingsregel voor 802.1x Toegangstoewijzing SGT = 2 (Financiën)

Navigeer naar beleid > Vergunning en creëer een regel voor 802.1x toegang. Leverancier die 802.1x sessie afsluit op 3750 switch met gebruikersnaam cisco krijgt volledige toegang (PermitAccess) en krijgt SGT tag 2 (Financiën) toegewezen.

Rule name: 802.1x

Condition: Radius:User-Name EQUALS cisco AND Radius:NAS-IP-Address EQUALS 192.168.1.10

Permissions: PermitAccess ANDFinance

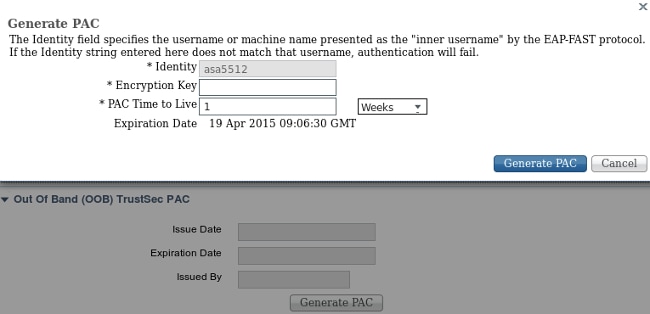

6. Netwerkapparaat toevoegen, PAC genereren voor ASA

Om ASA aan TrustSec-domein toe te voegen, is het nodig om PAC-bestand handmatig te genereren. Dat bestand wordt op ASA geïmporteerd.

Dat kan worden ingesteld via Beheer > Netwerkapparaten. Nadat ASA is toegevoegd, scrolt u naar TrustSec-instellingen en genereert u PAC zoals in deze afbeelding.

Switches (3750X) ondersteunen automatische PAC-provisioning, zodat stappen alleen uitgevoerd hoeven te worden voor ASA die alleen handmatige PAC-provisioning ondersteunt.

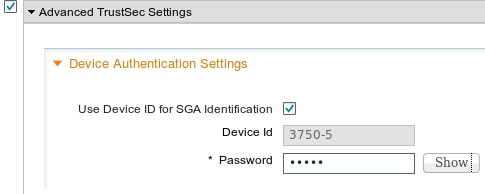

7. Voeg netwerkapparaat toe, configureren geheim voor switch - automatische PAC Provisioning

Voor een schakelaar die automatische PAC-provisioning gebruikt, moet een correct geheim worden ingesteld, zoals in deze afbeelding.

Opmerking: PAC wordt gebruikt om ISE-gegevens te authentiseren en om milieugegevens te downloaden (bijvoorbeeld. SGT) samen met beleid (ACL). ASA ondersteunt alleen omgevingsgegevens, beleid moet handmatig worden ingesteld op ASA. Cisco IOS® ondersteunt beide, zodat het beleid gedownload kan worden van ISE.

ASA - Configuratiestappen

1. Basis VPN-toegang

Configureer de basistoegang tot SSL VPN voor AnyConnect met ISE voor verificatie.

aaa-server ISE protocol radius

aaa-server ISE (inside) host 10.62.145.41

key cisco

webvpn

enable outside

anyconnect-essentials

anyconnect image disk0:/anyconnect-win-4.0.00051-k9.pkg 1

anyconnect enable

tunnel-group-list enable

error-recovery disable

tunnel-group TAC type remote-access

tunnel-group TAC general-attributes

address-pool (outside) POOL

authentication-server-group ISE

default-group-policy TAC

tunnel-group TAC webvpn-attributes

group-alias TAC enable

ip local pool POOL 192.168.100.50-192.168.100.60 mask 255.255.255.0

2. PAC's importeren en ct's inschakelen

Importeer PAC gegenereerd voor ASA (vanuit Stap 6 van de ISE-configuratie). Gebruik dezelfde encryptiesleutel:

BSNS-ASA5512-4# cts import-pac http://10.229.20.86/asa5512.pac password ciscocisco

PAC Imported Successfully

Zo verifieert u:

BSNS-ASA5512-4# show cts pac

PAC-Info:

Valid until: Apr 11 2016 10:16:41

AID: c2dcb10f6e5474529815aed11ed981bc

I-ID: asa5512

A-ID-Info: Identity Services Engine

PAC-type: Cisco Trustsec

PAC-Opaque:

000200b00003000100040010c2dcb10f6e5474529815aed11ed981bc00060094000301

007915dcb81032f2fdf04bfe938547fad2000000135523ecb300093a8089ee0193bb2c

8bc5cfabf8bc7b9543161e6886ac27e5ba1208ce445018a6b07cc17688baf379d2f1f3

25301fffa98935ae5d219b9588bcb6656799917d2ade088c0a7e653ea1dca530e24274

4366ed375488c4ccc3d64c78a7fc8c62c148ceb58fad0b07d7222a2c02549179dbf2a7

4d4013e8fe

Sneltoetsen inschakelen:

cts server-group ISE

Nadat u cts hebt ingeschakeld, moet ASA omgevingsgegevens van ISE downloaden:

BSNS-ASA5512-4# show cts environment-data

CTS Environment Data

====================

Status: Active

Last download attempt: Successful

Environment Data Lifetime: 86400 secs

Last update time: 10:21:41 UTC Apr 11 2015

Env-data expires in: 0:00:37:31 (dd:hr:mm:sec)

Env-data refreshes in: 0:00:27:31 (dd:hr:mm:sec)

3. SGACL voor verkeersfinanciering > Marketing

Configureer SGACL op de interne interface. Met ACL kan alleen ICMP-verkeer van Financiën naar Marketting worden gestart.

access-list inside extended permit icmp security-group name Finance any security-group name Marketing any

access-group inside in interface inside

ASA moet de naam van de tag uitbreiden naar het nummer:

BSNS-ASA5512-4(config)# show access-list inside

access-list inside line 1 extended permit icmp security-group name Finance(tag=2) any security-group name Marketing(tag=3) any (hitcnt=47) 0x5633b153

4. Ingeschakeld op interne interface inschakelen

Nadat u knopen op de binneninterface van ASA toelaat:

interface GigabitEthernet0/1

nameif inside

cts manual

policy static sgt 100 trusted

security-level 100

ip address 192.168.1.100 255.255.255.0

ASA kan TrustSec-frames verzenden en ontvangen (Ethernet-frames met CMD-veld). ASA gaat ervan uit dat alle ingangsframes zonder een tag moeten worden behandeld zoals met de tag 100. Alle ingangsframes die de tag al bevatten, zullen worden vertrouwd.

Switch - Configuratiestappen

1. Basis 802.1x

aaa new-model

aaa authentication dot1x default group radius

aaa authorization network default group radius

dot1x system-auth-control

interface GigabitEthernet1/0/2

description windows7

switchport access vlan 10

switchport mode access

authentication host-mode multi-domain

authentication port-control auto

dot1x pae authenticator

spanning-tree portfast

radius-server host 10.48.66.74 pac key cisco

Met die configuratie moet de gebruiker, na een geslaagde 802.1x-vergunning (toegestaan via ISE), tag 2 (Financiën) krijgen toegewezen.

2. CTS-configuratie en -provisioning

Op dezelfde manier zijn cts, net als voor ASA, ingesteld en wijst ze op ISE:

aaa authorization network ise group radius

cts authorization list ise

Handhaving is ook ingeschakeld voor Layer 3 en Layer 2 (alle VLAN’s):

cts role-based enforcement

cts role-based enforcement vlan-list 1-1005,1008-4094

Zo stelt u PAC automatisch in:

bsns-3750-5#cts credentials id 3750-5 password ciscocisco

Het wachtwoord moet opnieuw overeenkomen met de bijbehorende configuratie op ISE (Netwerkapparaat > Switch > TrustSec). Op dit moment start Cisco IOS® een EAP-FAST-sessie met ISE om de PAC te krijgen. Meer informatie over dit proces is hier te vinden:

ASA en Catalyst 3750X Series switchstack-SEC Configuratievoorbeeld en probleemoplossing

Om te controleren of PAC is geïnstalleerd:

bsns-3750-5#show cts pacs

AID: EA48096688D96EF7B94C679A17BDAD6F

PAC-Info:

PAC-type = Cisco Trustsec

AID: EA48096688D96EF7B94C679A17BDAD6F

I-ID: 3750-5

A-ID-Info: Identity Services Engine

Credential Lifetime: 14:41:24 CEST Jul 10 2015

PAC-Opaque: 000200B00003000100040010EA48096688D96EF7B94C679A17BDAD6F0006009400030100365AB3133998C86C1BA1B418968C60690000001355261CCC00093A808F8A81F3F8C99A7CB83A8C3BFC4D573212C61CDCEB37ED279D683EE0DA60D86D5904C41701ACF07BE98B3B73C4275C98C19A1DD7E1D65E679F3E9D40662B409E58A9F139BAA3BA3818553152F28AE04B089E5B7CBB22A0D4BCEEF80F826A180B5227EAACBD07709DBDCD3CB42AA9F996829AE46F

Refresh timer is set for 4y14w

3. Inschakelen van links op interface naar ASA

interface GigabitEthernet1/0/39

switchport access vlan 10

switchport mode access

cts manual

policy static sgt 101 trusted

Van nu af aan moet de schakelaar klaar zijn om kaders van TrustSec te verwerken en te verzenden en het beleid te handhaven van ISE wordt gedownload.

Verifiëren

Gebruik dit gedeelte om te bevestigen dat de configuratie correct werkt.

Verificatie vindt plaats in afzonderlijke delen van dit document.

Problemen oplossen

SGT-toewijzing

Nadat de VPN-sessie aan ASA is uitgevoerd, moet de juiste SGT-toewijzing worden bevestigd:

BSNS-ASA5512-4# show vpn-sessiondb anyconnect

Session Type: AnyConnect

Username : cisco Index : 13

Assigned IP : 192.168.100.50 Public IP : 10.229.20.86

Protocol : AnyConnect-Parent SSL-Tunnel DTLS-Tunnel

License : AnyConnect Essentials

Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES256 DTLS-Tunnel: (1)AES256

Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA256 DTLS-Tunnel: (1)SHA1

Bytes Tx : 10308 Bytes Rx : 10772

Group Policy : TAC Tunnel Group : TAC

Login Time : 15:00:13 UTC Mon Apr 13 2015

Duration : 0h:00m:25s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : c0a801640000d000552bd9fd

Security Grp : 3:Marketing

Overeenkomstig de vergunningsregels voor ISE, zijn alle AnyConnect4 gebruikers toegewezen aan de Marketing tag.

Hetzelfde met een sessie van 802.1x op de switch. Nadat AnyConnect Network Analysis Module (NAM) is voltooid, zal de authenticatieswitch de juiste tag toepassen die vanuit ISE is geretourneerd:

bsns-3750-5#show authentication sessions interface g1/0/2 details

Interface: GigabitEthernet1/0/2

MAC Address: 0050.5699.36ce

IPv6 Address: Unknown

IPv4 Address: 192.168.1.203

User-Name: cisco

Status: Authorized

Domain: DATA

Oper host mode: multi-domain

Oper control dir: both

Session timeout: N/A

Common Session ID: 0A30426D000000130001B278

Acct Session ID: Unknown

Handle: 0x53000002

Current Policy: POLICY_Gi1/0/2

Local Policies:

Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Security Status: Link Unsecure

Server Policies:

SGT Value: 2

Method status list:

Method State

dot1x Authc Success

mab Stopped

Overeenkomstig de vergunningsregels voor ISE, moeten alle gebruikers die op die schakelaar zijn aangesloten, worden toegewezen aan SGT = 2 (Financiën).

Handhaving op ASA

Wanneer je probeert om een verkeer van Financiën (192.168.1.203) naar Marketing (192.168.100.50) te sturen, raakt het in interface van ASA. Voor een ICMP-echo-verzoek maakt het de sessie:

Built outbound ICMP connection for faddr 192.168.100.50/0(LOCAL\cisco, 3:Marketing) gaddr 192.168.1.203/1 laddr 192.168.1.203/1(2)

en verhoogt de ACL-tellers:

BSNS-ASA5512-4(config)# sh access-list

access-list inside line 1 extended permit icmp security-group name Finance(tag=2) any security-group name Marketing(tag=3) any (hitcnt=138)

Dat kan ook bevestigd worden als je pakketvastlegging bekijkt. Let op dat de juiste tags worden weergegeven:

BSNS-ASA5512-4(config)# capture CAP interface inside

BSNS-ASA5512-4(config)# show capture CAP

1: 15:13:05.736793 INLINE-TAG 2 192.168.1.203 > 192.168.100.50: icmp: echo request

2: 15:13:05.772237 INLINE-TAG 3 192.168.100.50 > 192.168.1.203: icmp: echo reply

3: 15:13:10.737236 INLINE-TAG 2 192.168.1.203 > 192.168.100.50: icmp: echo request

4: 15:13:10.772726 INLINE-TAG 3 192.168.100.50 > 192.168.1.203: icmp: echo reply

Er is een inkomend ICMP echo-verzoek, gelabeld met SGT = 2 (Finance) en vervolgens een reactie van VPN-gebruiker die gelabeld is door ASA met SGT = 3 (Marketing). Een ander middel om problemen op te lossen, pakkettracer is ook TrustSec klaar.

Helaas ziet 802.1x PC dat antwoord niet omdat het geblokkeerd is door stateless RBACL op de switch (verklaring in de volgende sectie).

Een ander middel om problemen op te lossen, pakkettracer is ook TrustSec klaar. Laten we bevestigen of het inkomende ICMP-pakket van Finance zal worden geaccepteerd:

BSNS-ASA5512-4# packet-tracer input inside icmp inline-tag 2 192.168.1.203 8 0 192.168.100.50

Mapping security-group 3:Marketing to IP address 192.168.100.50

Phase: 1

Type: CAPTURE

Subtype:

Result: ALLOW

Config:

Additional Information:

MAC Access list

Phase: 2

Type: ACCESS-LIST

Subtype:

Result: ALLOW

Config:

Implicit Rule

Additional Information:

MAC Access list

Phase: 3

Type: ROUTE-LOOKUP

Subtype: Resolve Egress Interface

Result: ALLOW

Config:

Additional Information:

found next-hop 10.48.66.1 using egress ifc outside

Phase: 4

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group inside in interface inside

access-list inside extended permit icmp security-group name Finance any security-group name Marketing any

Additional Information:

<some output omitted for clarity>

Phase: 13

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Config:

Additional Information:

New flow created with id 4830, packet dispatched to next module

Result:

input-interface: inside

input-status: up

input-line-status: up

output-interface: NP Identity Ifc

output-status: up

output-line-status: up

Action: allow

Laten we ook proberen om elke TCP verbinding van Finance naar Marketing te initiëren, die geblokkeerd moet worden door de ASA:

Deny tcp src inside:192.168.1.203/49236 dst outside:192.168.100.50/445(LOCAL\cisco, 3:Marketing) by access-group "inside" [0x0, 0x0]

Switch-handhaving

Laten we controleren of de schakelaar beleid van ISE correct heeft gedownload:

bsns-3750-5#show cts role-based permissions

IPv4 Role-based permissions default:

Permit IP-00

IPv4 Role-based permissions from group 2:Finance to group Unknown:

test_deny-30

IPv4 Role-based permissions from group 8 to group Unknown:

permit_icmp-10

IPv4 Role-based permissions from group Unknown to group 2:Finance:

test_deny-30

Permit IP-00

IPv4 Role-based permissions from group 3:Marketing to group 2:Finance:

telnet445-60

Deny IP-00

RBACL Monitor All for Dynamic Policies : FALSE

RBACL Monitor All for Configured Policies : FALSE

Beleid dat het verkeer van Marketing naar Finance controleert wordt correct geïnstalleerd. Alleen tcp/445 is toegestaan volgens RBACL:

bsns-3750-5#show cts rbacl telnet445

CTS RBACL Policy

================

RBACL IP Version Supported: IPv4

name = telnet445-60

IP protocol version = IPV4

refcnt = 2

flag = 0x41000000

stale = FALSE

RBACL ACEs:

permit tcp dst eq 445

Dit is de reden waarom de echo-respons van ICMP afkomstig van Marketing to Finance is ingetrokken. Dit kan worden bevestigd door de tellers voor het verkeer van SGT 3 naar SGT 2 te controleren:

bsns-3750-5#show cts role-based counters

Role-based IPv4 counters

# '-' in hardware counters field indicates sharing among cells with identical policies

From To SW-Denied HW-Denied SW-Permitted HW-Permitted

* * 0 0 223613 3645233

0 2 0 0 0 122

3 2 0 65 0 0

2 0 0 0 179 0

8 0 0 0 0 0

Pakketten zijn door hardware gevallen (de huidige teller is 65 en groeit elke 1 seconde).

Wat als tcp/445 verbinding gestart is vanaf Marketing?

ASA staat toe dat (accepteert al VPN-verkeer vanwege "sysopt Connection istor-vpn"):

Built inbound TCP connection 4773 for outside:192.168.100.50/49181 (192.168.100.50/49181)(LOCAL\cisco, 3:Marketing) to inside:192.168.1.203/445 (192.168.1.203/445) (cisco)

De juiste sessie wordt gemaakt:

BSNS-ASA5512-4(config)# show conn all | i 192.168.100.50

TCP outside 192.168.100.50:49181 inside 192.168.1.203:445, idle 0:00:51, bytes 0, flags UB

En, Cisco IOS® accepteert het omdat het telnet445 RBACL aanpast. De juiste tellers worden verhoogd:

bsns-3750-5#show cts role-based counters from 3 to 2

3 2 0 65 0 3

(laatste kolom is verkeer toegestaan door de hardware). De sessie is toegestaan.

Dit voorbeeld wordt expres voorgesteld om het verschil in de configuratie en handhaving van TrustksSec-beleid op ASA en Cisco IOS® te tonen. Wees bewust van de verschillen in Cisco IOS® beleid gedownload van ISE (stateless RBACL) en TrustSec aware stateful Zone Based Firewall.

Gerelateerde informatie

- ASA versie 9.2.1 VPN-post met ISE Configuration Voorbeeld

- ASA en Catalyst 3750X Series switchstack-SEC Configuratievoorbeeld en probleemoplossing

- Cisco TrustSec-switchconfiguratie-gids: De betekenis van Cisco TrustSec

- Een externe server configureren voor security applicatie, gebruikersautorisatie

- Cisco ASA Series 5000 Series VPN CLI-configuratiegids, 9.1

- Gebruikershandleiding voor Cisco Identity Services Engine, release 1.2

- Technische ondersteuning en documentatie – Cisco Systems

Bijgedragen door Cisco-engineers

- Michal GarcarzCisco TAC-ingenieur

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback