De OpenAM Identity Provider (IdP) voor Cisco Identity Service (IdS) installeren en configureren om SSO in te schakelen

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft de configuratie op de OpenAM Identity Provider (IdP) om Single Sign On (SSO) in te schakelen.

Cisco IDs-implementatiemodellen

| Product | Implementatie |

| UCCX | medebewoner |

| PCCE | Medebewoner van CUIC (Cisco Unified Intelligence Center) en LD (Live Data) |

| UCCE |

Co-resident met CUIC en LD voor 2k-implementaties. Standalone voor 4k en 12k implementaties. |

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco Unified Contact Center Express (UCCX) versie 11.6 of Cisco Unified Contact Center Enterprise versie 11.6 of Packaged Contact Center Enterprise (PCCE) versie 11.6, indien van toepassing.

Opmerking: Dit document verwijst naar de configuratie met betrekking tot de Cisco Identitify Service (IdS) en de Identity Provider (IdP). Het document verwijst naar UCCX in de screenshots en voorbeelden, maar de configuratie is vergelijkbaar met betrekking tot de Cisco Identitify Service (UCCX / UCCE / PCCE) en de IdP.

Gebruikte componenten

Dit document is niet beperkt tot specifieke software- en hardware-versies.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Installeren

Opmerking: Dit document verwijst naar OpenAM versie 10.0.1 als onderdeel van de kwalificatie met SSO

Systeemvereisten

Installeren

OpenAM-software verkrijgen

- Download OpenAM 10.0.1 releases van https://backstage.forgerock.com/downloads/OpenAM/OpenAM%20Enterprise/10.0.1/OpenAM%2010.0.1/zip#list

- Voor elke release van de OpenAM-kernservices kunt u het volledige pakket downloaden als een .zip-archief, alleen het OpenAM .war-bestand, alleen de administratieve hulpmiddelen als een .zip-archief

- Nadat u het archief van het hele pakket hebt uitgepakt, krijgt u een openSo-directory met een README, een set licentiebestanden en de directory's

voorwaarden

Zorg ervoor dat u de vereiste vereiste software voor OpenAM-kernservices hebt voordat u deze installeert,

- Een Java 6 runtime omgeving

- Apache Tomcat installeren als webtoepassingscontainer

- OpenAM-kernservices vereisen een minimale Java Virtual Memory (JVM) heapgrootte van 1 GB en een permanente generatiegrootte van 256 MB. Pas de JVM-opties toe wanneer u JAVA_OPTS instelt in het Catalina-bestand voordat de tomcat-toepassingsserver wordt gestart - -Xmx1024m -XX:MaxPermSize=256m

Bijvoorbeeld set JAVA_OPTS=%JAVA_OPTS% -Xmx1024m -XX:MaxPermSize=256m -Xms512m

- Installeer Microsoft Active Directory als een Data Store met weinig gebruikers.

OpenAM-webtoepassing installeren

Het bestand deployable-war/opensso.war bevat alle OpenAM-servercomponenten en -monsters in de directory openso.

OpenAM implementeren op Tomcat-container

Kopieer het bestand opensso.war naar de directory waar tomcat-webtoepassingen worden opgeslagen. Wijzig de naam van het bestand opensso.war in openam.war. Start de tomatenservice opnieuw op.

Controleer het scherm voor de eerste configuratie in uw browser op http://<FQHN>:8080/openam

OpenAM-service uitvoeren

Openam is een eenvoudige webapplicatie gehost in een tomcat-server. Dus, start gewoon uw tomcat-server en heb dus toegang tot de OpenAM-webservice.

Configureren

OpenAM Configurator

Het aangepaste configuratieproces van OpenAM maakt het mogelijk om veel algemene configuratieopties eenvoudig in te stellen, dus met meer moeite voor de configuratie worden de configuratiestappen die later nodig zijn, opgeslagen.

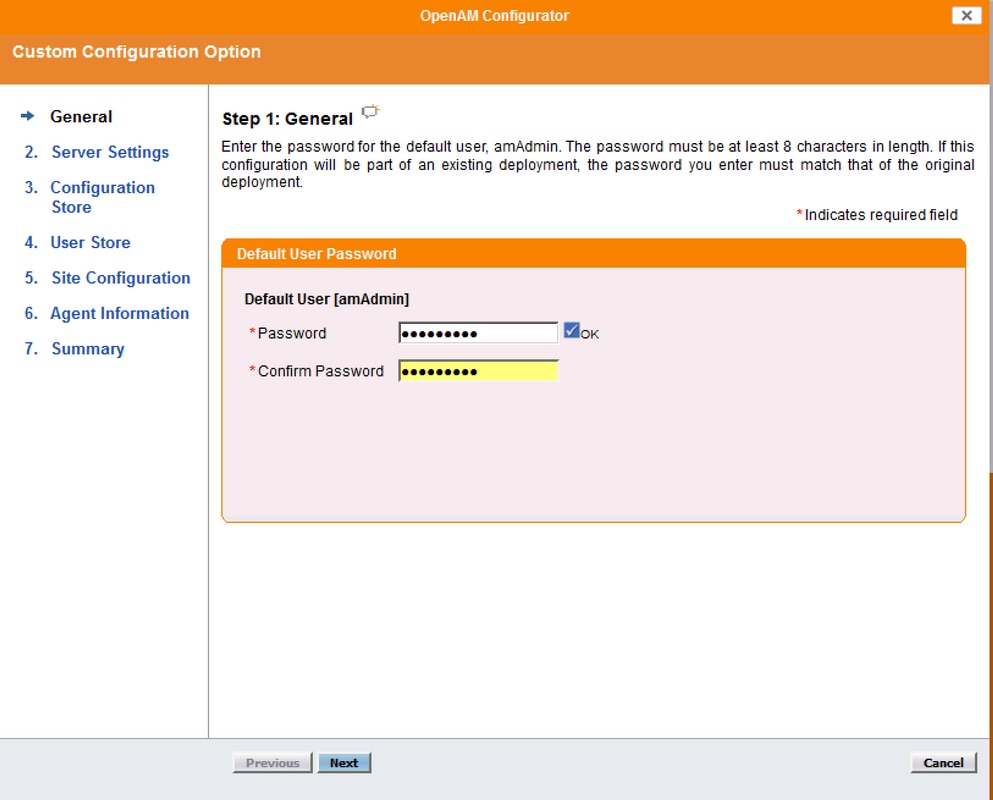

Algemene instellingen

Klik op Nieuwe configuratie maken en kies het wachtwoord voor de standaardbeheerdersaccount (amAdmin). Het wachtwoord moet minimaal 8 tekens lang zijn.

Zodra een geldig wachtwoord tweemaal is ingevoerd, verschijnt de knop Volgende en kan de configuratie worden voortgezet.

Serverinstellingen

Standaard is de server-URL de volledig gekwalificeerde domeinnaam van de server.

Opmerking: Het is belangrijk dat de gebruiker die Apache Tomcat uitvoert, schrijftoegang heeft tot de configuratiemap. Hierdoor is ~/openam/config geschikt voor dit doel. Ondersteunde platformlocaties zijn en_US (Engels), de (Duits), es (Spaans), fr (Frans), ja (Japans), zh_CN (vereenvoudigd Chinees) of zh_TW (traditioneel Chinees).

Instellingen voor de Configuration Data Store

Voor configuratie met één server hoeven deze instellingen niet te worden gewijzigd.

Instellingen voor opslag van gebruikersgegevens

De instellingen voor de gebruikersgegevensopslag verbinden OpenAM met de Microsoft Active Directory-gegevensopslag.

- Type gebruikersgegevensopslag: Active Directory met host en poort

- SSL/TLS ingeschakeld: niet ingeschakeld

- Directory-naam: <Domeinnaam van AD-server>

- Poort: 389

- Achtervoegsel wortel: dc=cisco, dc=com

- Inlog-ID: cn=<AD-gebruikersnaam>, cn=gebruikers, dc=cisco, dc=com

- Wachtwoord: <AD-gebruikerswachtwoord>

Opmerking: De configurator biedt geen optie om door te gaan totdat alle instellingen correct zijn opgegeven en de verbinding met de Active Directory-instantie is voltooid.

Siteconfiguratie

In het scherm Siteconfiguratie kunt u OpenAM instellen als onderdeel van een site waar de belasting over meerdere OpenAM-servers wordt verdeeld. Accepteer de standaardinstellingen voor de eerste OpenAM-installatie.

Agentgegevens

Geef in het scherm Agentinformatie een wachtwoord van ten minste 8 tekens op dat door de beleidsagenten moet worden gebruikt om verbinding te maken met OpenAM.

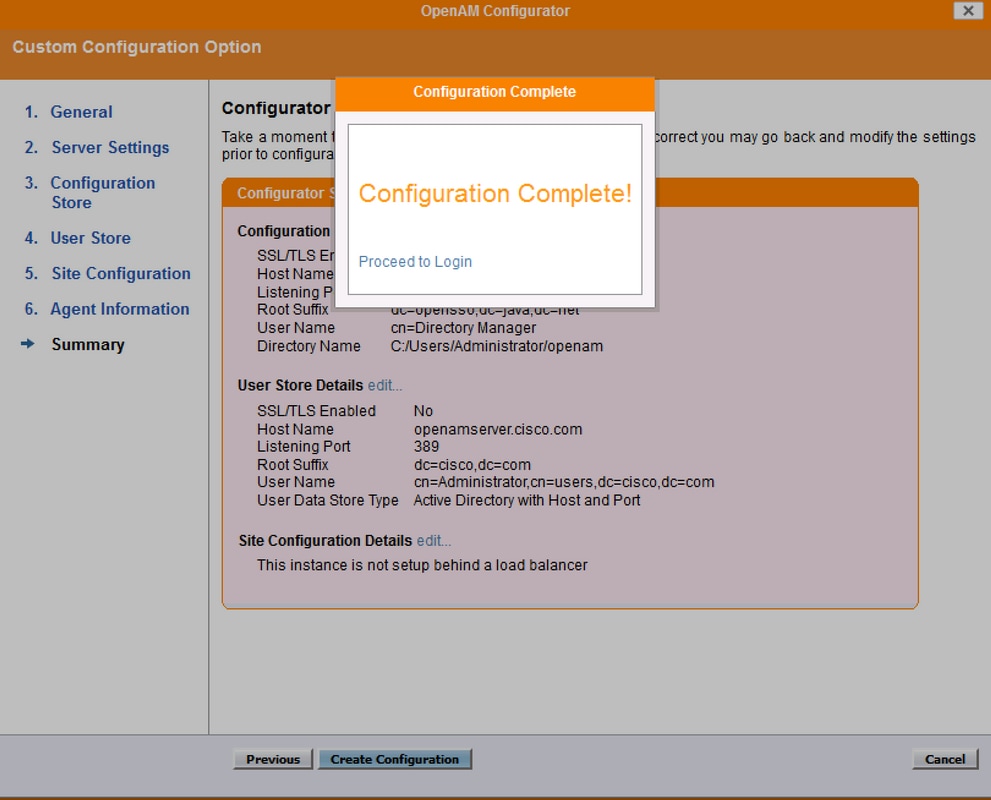

Samenvatting

Controleer de informatie en klik op Configuratie maken

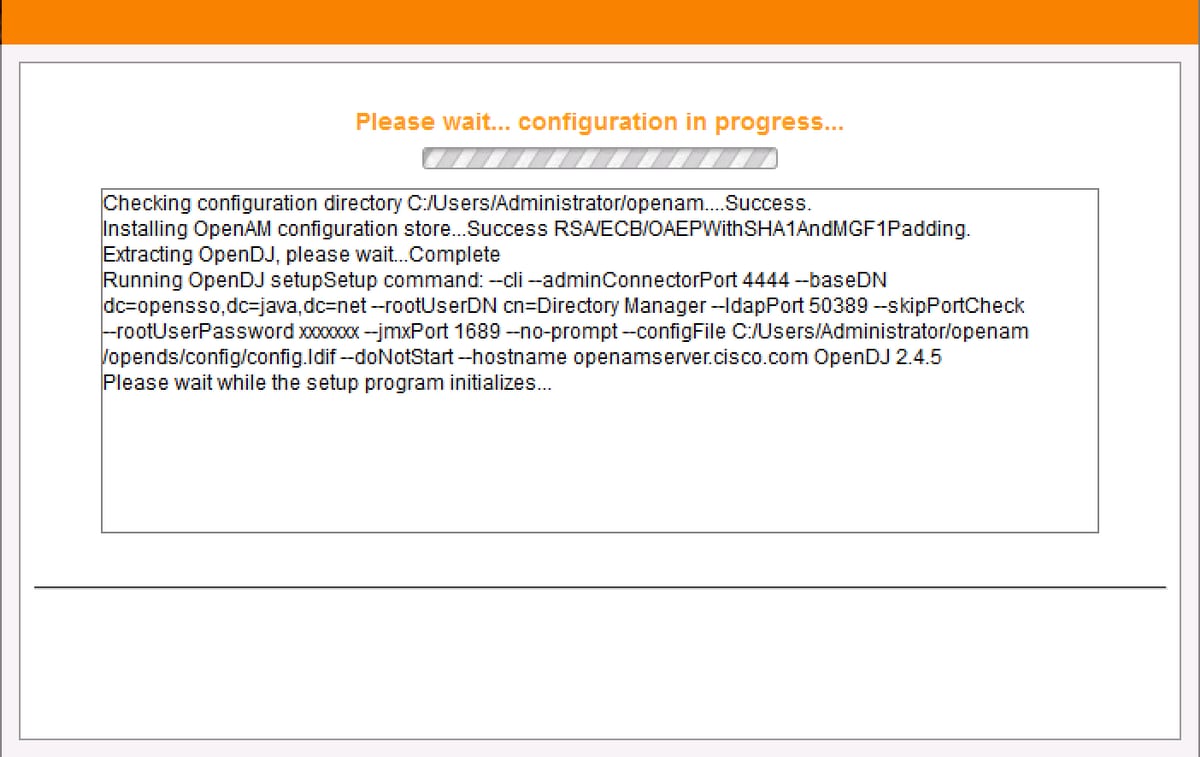

Configuratievoortgang

Het scherm Configuration Progress (Configuratievoortgang) geeft de voortgang van de installatie weer. Alle uitvoer op dit scherm en alle fouten worden naar het bestand geschreven: ~/openam/config/install.log.

Configuratie voltooid

OpenAM configureren als IdP

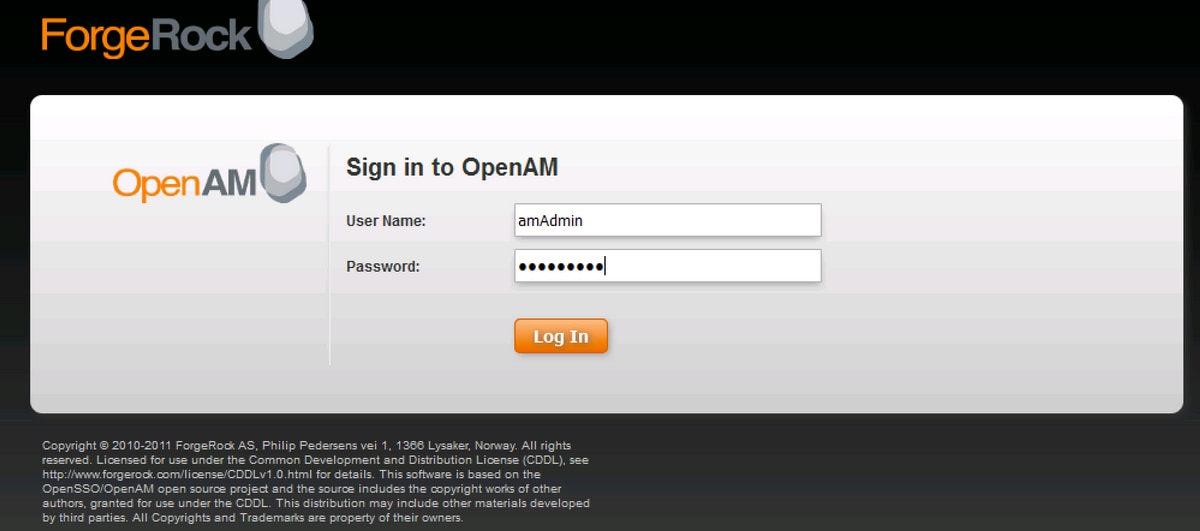

- Klik op Doorgaan om in te loggen of toegang te krijgen via URL http://<FQDN of OpenAM>:8080/openam, en meld u vervolgens aan als OpenAM-beheerder

- Wanneer u OpenSSO Enterprise voor de eerste keer opent, wordt u doorgestuurd naar de Configurator om de eerste configuratie van OpenSSO Enterprise uit te voeren

- Standaardconfiguratie selecteren

- U moet de wachtwoorden voor OpenAMserver configureren

- Configureer de wachtwoorden en log in op OpenAM server UI

Configuratie Circle of Trust

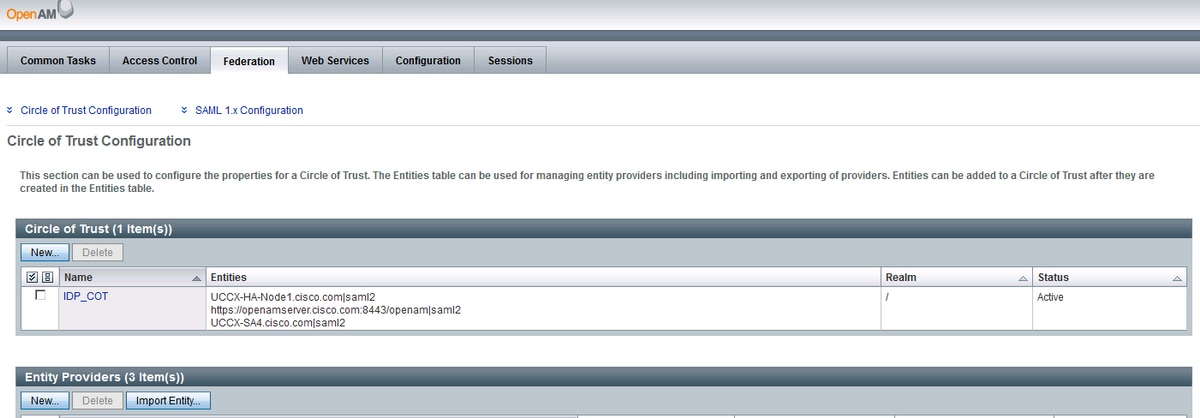

Navigeer naar het tabblad Federatie en klik op de knop Nieuw onder de sectie Circle of Trust

Maak een vertrouwenscirkel met een unieke naam voor de IdP-vertrouwenscirkel en klik op OK

Opmerking: Serviceverlener en IdP moeten zich in dezelfde vertrouwenscirkel (CoT) bevinden om SAML SSO te laten werken.

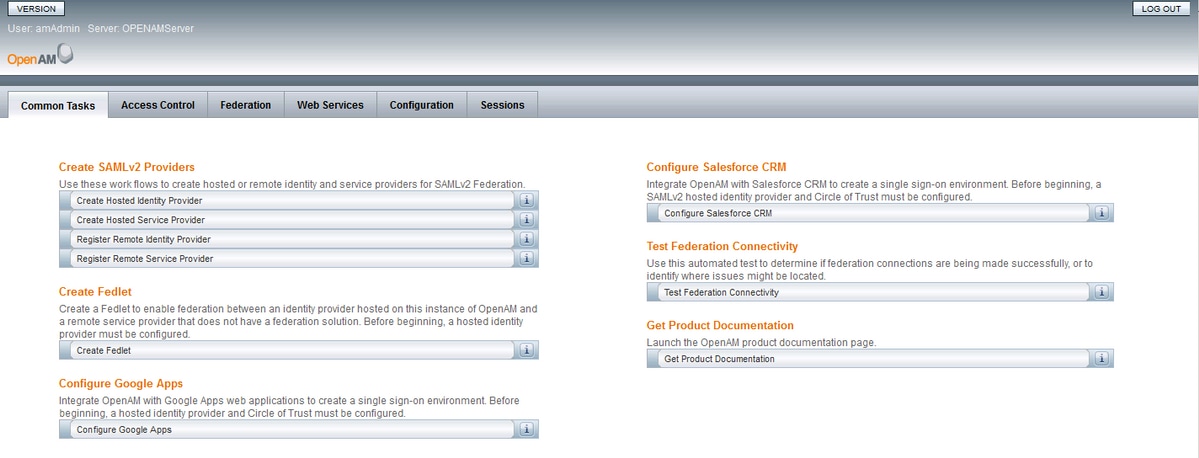

Hosted Identity Provider maken

Navigeer naar het tabblad Algemene taken en klik op Gehoste identiteitsprovider maken en maak een gehoste IdP (laat de standaard geconfigureerde waarden en sla de instellingen op).

De Circle of Trust die eerder is gemaakt, wordt vermeld

Ondertekeningssleutel configureren

Navigeer naar het tabblad Federatie en klik op gehoste identiteitsprovider toegevoegd onder sectie Entiteitsproviders. Navigeer naar de sectie Assertie-inhoud en configureer de waarde van het ondertekeningsveld als test onder de sectie Certificaat-aliassen. Dit is het certificaat dat zou worden gebruikt om de SAML-verklaring te ondertekenen.

entiteit van importserviceprovider

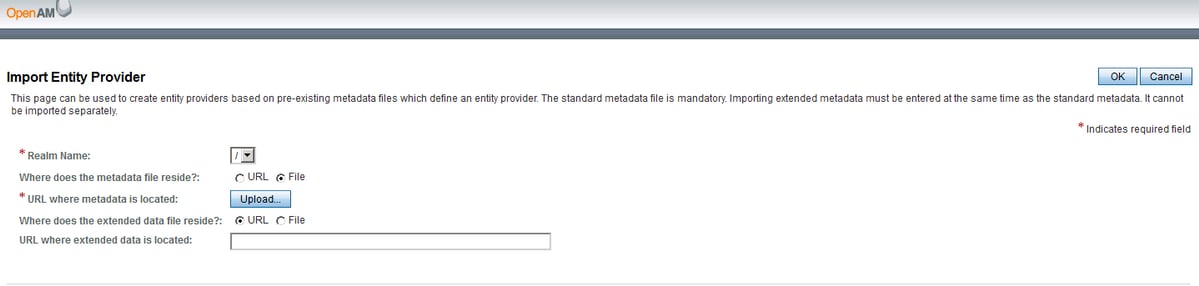

Navigeer naar het tabblad Federatie en klik op de knop Entiteit importeren... onder het gedeelte Entiteitsproviders.

Upload het Entiteitsbestand van de Serviceverlener (sp.xml) en sla de pagina op.

Aanvraag-/antwoordondertekening

Klik op de geïmporteerde entiteit en schakel ondertekening in voor Request/Response

attribuuttoewijzing

Navigeer naar Assertion Processing en voeg een toewijzingskenmerk toe voor uid en user_principal volgens de instellingen Directory en OpenAM. Klik op Opslaan.

Opmerking: Zowel de attributen uid en user_principal zijn verplicht – omdat Service Provider (SP) de identiteit van een Geverifieerde gebruiker identificeert met behulp van deze. Zorg er ook voor dat de attributen sAMAaccountName en userPrincipalName ook zijn toegewezen in de Attribuuteditor van Active Directory-gebruikerseigenschappen.

Circle of Trust bewerken

Navigeer naar het tabblad Federatie en klik op Circle of Trust toegevoegd en zorg ervoor dat u de IdP (OpenAm-server) en de entiteit van de Serviceverlener verplaatst van Beschikbaar naar Geselecteerde secties onder de sectie Entiteitsproviders. Dit wijst IdP en Serviceverlener toe aan dezelfde Circle of Trust.

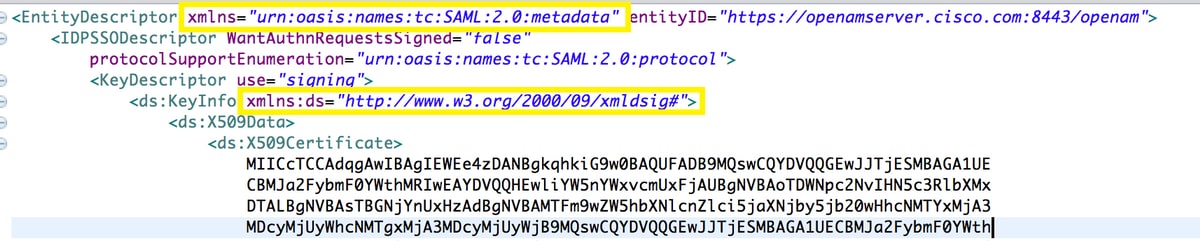

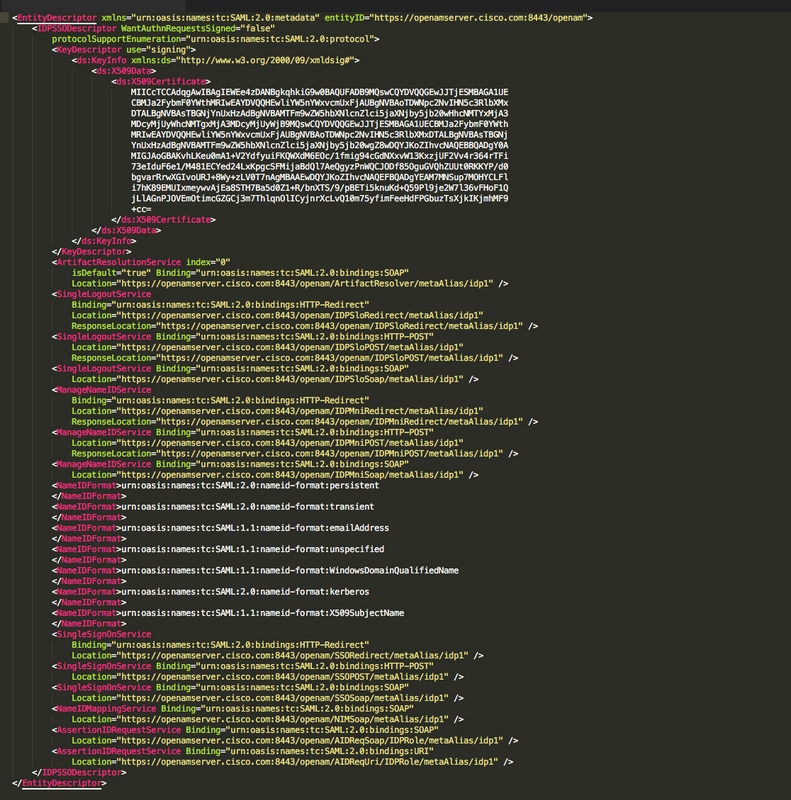

OpenAM IdP-metagegevens downloaden

U kunt het IdPmetadatafile van OpenAM server downloaden met de URL http://<FQDN van OpenAM>:8080/openam/saml2/jsp/exportmetadata.jsp?entityid=http://<FQDN van OpenAM>:8080/openam&realm=

Voorbeeld van OpenAM Metadata XML

Verdere configuratie voor SSO:

Dit document beschrijft de configuratie van het IdP-aspect voor SSO om te integreren met de Cisco Identity Service. Voor meer informatie raadpleegt u de afzonderlijke productconfiguratiehandleidingen:

Bijgedragen door Cisco-engineers

- Arundeep NagarajCisco TAC

- Jalander RamagiriCisco Engineering

- Venkatesh VedurumudiCisco Engineering

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback