SHA-256 Ondersteuning voor UCCX

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

In dit document wordt de SHA-256-ondersteuning voor Cisco Unified Contact Center Express (UCCX) beschreven. SHA-1-codering wordt binnenkort afgeschaft en alle ondersteunde webbrowsers voor UCCX beginnen webpagina's te blokkeren van servers die certificaten met de SHA-1-codering aanbieden.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco Unified Contact Center Express (UCCX)

- certificaatbeheer

Aankondigingen van Microsoft en Mozilla

SHA-1-certificaten geleidelijk afschaffen

In deze kennisgevingen hebben de browserfabrikanten verklaard dat de browsers omzeilbare waarschuwingen zullen tonen voor SHA-1-certificaten die worden aangetroffen en die zijn uitgegeven met ValidFrom-datums na 1 januari 2016.

Bovendien is het huidige plan om websites te blokkeren die SHA-1-certificaten gebruiken na 1 januari 2017, ongeacht de ValidFrom-vermelding in het certificaat. Echter, met recente aanvallen die zich richten op SHA-1-certificaten, kunnen deze browsers deze tijdlijn verhogen en websites blokkeren die SHA-1-certificaten gebruiken na 1 januari 2017, ongeacht de datum van afgifte van het certificaat.

Cisco adviseert klanten om de aankondigingen in detail te lezen en op de hoogte te blijven van verdere aankondigingen van Microsoft en Mozilla over dit onderwerp.

Sommige versies van UCCX genereren SHA-1 certificaten. Als u toegang krijgt tot UCCX-webpagina's die worden beschermd door SHA-1-certificaten, kunnen deze een waarschuwing genereren of worden geblokkeerd in overeenstemming met de eerder vermelde datums en regels.

gebruikerservaring

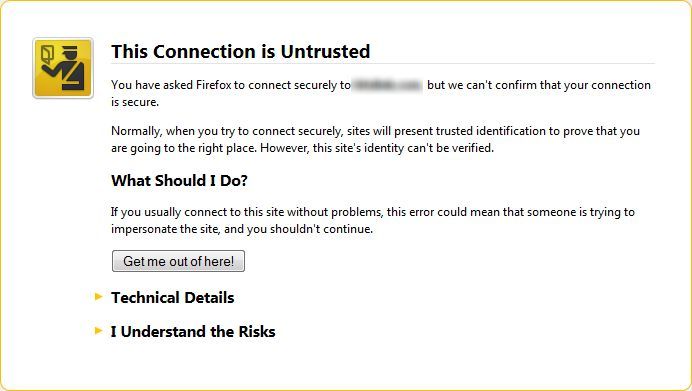

Wanneer een SHA-1-certificaat wordt gedetecteerd, kan de gebruiker, afhankelijk van de ValidFrom-datum en de eerder vermelde regels, een vergelijkbaar bericht zien:

Afhankelijk van de genomen beslissingen kan een gebruiker deze waarschuwing al dan niet omzeilen.

UCCX overwegingen

Deze tabellen beschrijven SHA-1-strategieën voor het beperken van de impact en het beperken van de gevolgen van certificaten voor elke versie van UCCX die momenteel wordt onderhouden door software.

Notaties die in dit document worden gebruikt

| notatie | Beschrijving |

|

Reeds ondersteund. Geen verdere actie vereist. |

|

Ondersteuning is beschikbaar, maar regeneratie van certificaten is nodig. |

|

Ondersteuning is niet beschikbaar. |

UCCX 11,5

| UCCX-toediening |

CUIC-toediening Live-gegevens# |

Finesse Administration Desktop# | Agent E-mail en chat met SocialMiner* | UCCX REST-scriptstappen | Opnemen met MediaSense* 11.5 |

|

| Verse installatie |  |

|

|

|

|

|

| Upgrade van vorige versie |

De UCCX-certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

De UCCX Cisco Unified Intelligence Center (CUIC) certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

De UCCX Finesse certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

De SocialMiner en UCCX certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

UCCX zal een externe webserver die SHA-1-certificaten gebruikt als onderdeel van de communicatie van de Representational State Transfer (REST) niet weigeren. De REST-stappen werken nadat de certificaten op de UCCX zijn geregenereerd. |

De MediaSense- en UCCX-certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

Opmerking: * De geregenereerde MediaSense- en SocialMiner-certificaten moeten opnieuw worden geïmporteerd in UCCX.

Opmerking: er zijn geen afzonderlijke acties nodig voor Finesse en CUIC. De certificaten worden slechts eenmaal geregenereerd op de beheerpagina van het UCCX-platform.

UCCX 11,0(1)

| UCCX-toediening | Toediening CUIC Live Data# | Finesse Administration Desktop# | Agent E-mail en chat met SocialMiner** | UCCX REST-scriptstappen | Opnemen met MediaSense** 11,0* en 10,5* | |

| Verse installatie |

Standaard zijn alle zelfondertekende nieuwe installatiecertificaten SHA-1-certificaten en moeten deze opnieuw worden gegenereerd. |

Standaard zijn alle zelfondertekende nieuwe installatiecertificaten SHA-1-certificaten en moeten deze opnieuw worden gegenereerd. |

Standaard zijn alle zelfondertekende nieuwe installatiecertificaten SHA-1-certificaten en moeten deze opnieuw worden gegenereerd. |

Standaard zijn alle zelfondertekende nieuwe installatiecertificaten SHA-1-certificaten en moeten deze opnieuw worden gegenereerd. |

UCCX zal een externe webserver die SHA-1-certificaten gebruikt als onderdeel van de REST-communicatie niet weigeren. De REST-stappen werken nadat de certificaten op de UCCX zijn geregenereerd. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

| Upgrade van vorige versie |

De UCCX-certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

De UCCX CUIC-certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

De UCCX Finesse certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

De SocialMiner en UCCX certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

UCCX zal een externe webserver die SHA-1-certificaten gebruikt als onderdeel van de REST-communicatie niet weigeren. De REST-stappen werken nadat de certificaten op de UCCX zijn geregenereerd. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

Opmerking: *Een Engineering Special (ES) wordt vrijgegeven om MediaSense 10.5 en 11.0 toe te staan SHA-256-certificaten te genereren en te accepteren.

Opmerking: **De geregenereerde MediaSense- en SocialMiner-certificaten moeten opnieuw worden geïmporteerd in UCCX.

Opmerking: er zijn geen afzonderlijke acties nodig voor Finesse en CUIC. De certificaten worden slechts eenmaal geregenereerd op de beheerpagina van het UCCX-platform.

UCCX 10.5 en 10.6

| UCCX-toediening | Toediening CUIC Live Data# | Finesse Administration Desktop# | Agent E-mail en chat met SocialMiner* | UCCX REST-scriptstappen | Opnemen met MediaSense*** 10,0** / 10,5** | |

| Verse installatie |

Standaard zijn alle zelfondertekende nieuwe installatiecertificaten SHA-1-certificaten en moeten deze opnieuw worden gegenereerd. |

Standaard zijn alle zelfondertekende nieuwe installatiecertificaten SHA-1-certificaten en moeten deze opnieuw worden gegenereerd. |

Standaard zijn alle zelfondertekende nieuwe installatiecertificaten SHA-1-certificaten en moeten deze opnieuw worden gegenereerd. |

SHA-256 ondersteuning voor agent e-mail en chat zijn alleen beschikbaar in SocialMiner (SM) v11 en SM v11 is niet compatibel met UCCX v10.x. |

UCCX zal een externe webserver die SHA-1-certificaten gebruikt als onderdeel van de REST-communicatie niet weigeren. De REST-stappen werken nadat de certificaten op de UCCX zijn geregenereerd. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

| Upgrade van vorige versie |

De certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

De certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

De certificaten behouden het algoritme van oudere releases. Indien gegenereerd met een SHA-11-sleutel in oudere releases, zijn de zelf ondertekende certificaten op SHA-1 gebaseerd en moeten ze opnieuw worden gegenereerd. |

SHA-256 ondersteuning voor agent e-mail en chat zijn alleen beschikbaar in SM v11 en SM v11 is niet compatibel met UCCX v10.x. |

UCCX zal een externe webserver die SHA-1-certificaten gebruikt als onderdeel van de REST-communicatie niet weigeren. De REST-stappen werken nadat de certificaten op de UCCX zijn geregenereerd. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

Opmerking: * Een speciale engineering zal worden vrijgegeven om SocialMiner 10.6 in staat te stellen SHA-256 certificaten te genereren en te accepteren.

Opmerking: **Een Engineering Special (ES) zal worden vrijgegeven om MediaSense 10.0 en 10.5 toe te staan SHA-256 certificaten te genereren en te accepteren.

Opmerking: ***Het geregenereerde MediaSense- en SocialMiner-certificaat moet opnieuw worden geïmporteerd in UCCX.

Opmerking: #Er zijn geen afzonderlijke acties nodig voor Finesse en CUIC. De certificaten worden slechts eenmaal geregenereerd op de beheerpagina van het UCCX-platform.

UCCX 10,0

| UCCX-toediening** | Toediening CUIC Live Data# | Finesse Administration Desktop# | Agent Chat met SocialMiner* | UCCX REST-scriptstappen | Opnemen met MediaSense*** 10.0** | |

| Verse installatie |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

SHA-256 ondersteuning voor agent chat is alleen beschikbaar in SM v11 en SM v11 is niet compatibel met UCCX v10.x. |

UCCX zal een externe webserver die SHA-1-certificaten gebruikt als onderdeel van de REST-communicatie niet weigeren. De REST-stappen werken nadat de certificaten op de UCCX zijn geregenereerd. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

| Upgrade van vorige versie |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

SHA-256 ondersteuning voor agent chat is alleen beschikbaar in SM v11 en SM v11 is niet compatibel met UCCX v10.x. |

UCCX zal een externe webserver die SHA-1-certificaten gebruikt als onderdeel van de REST-communicatie niet weigeren. De REST-stappen werken nadat de certificaten op de UCCX zijn geregenereerd. |

Het standaard zelf ondertekende certificaat is SHA-1. Het regeneratiecertificaat biedt geen optie voor SHA-256. |

Opmerking: * Een speciale engineering zal worden vrijgegeven om SocialMiner 10.6 in staat te stellen SHA-256 certificaten te genereren en te accepteren.

Opmerking: ** Er wordt een Engineering Special (ES) uitgebracht zodat MediaSense 10.0 SHA-256-certificaten kan genereren en accepteren.

Opmerking: ***Het geregenereerde MediaSense- en SocialMiner-certificaat moet opnieuw worden geïmporteerd in UCCX.

Opmerking: #Er zijn geen afzonderlijke acties nodig voor Finesse en CUIC. De certificaten worden slechts eenmaal geregenereerd op de beheerpagina van het UCCX-platform.

Instructies voor certificaatbeheer

Er zijn drie soorten certificaten die moeten worden geverifieerd en mogelijk geregenereerd:

- Zelf ondertekende certificaten

- Vertrouwde rootcertificaten

- Door derden ondertekende certificaten

Zelf ondertekende certificaten

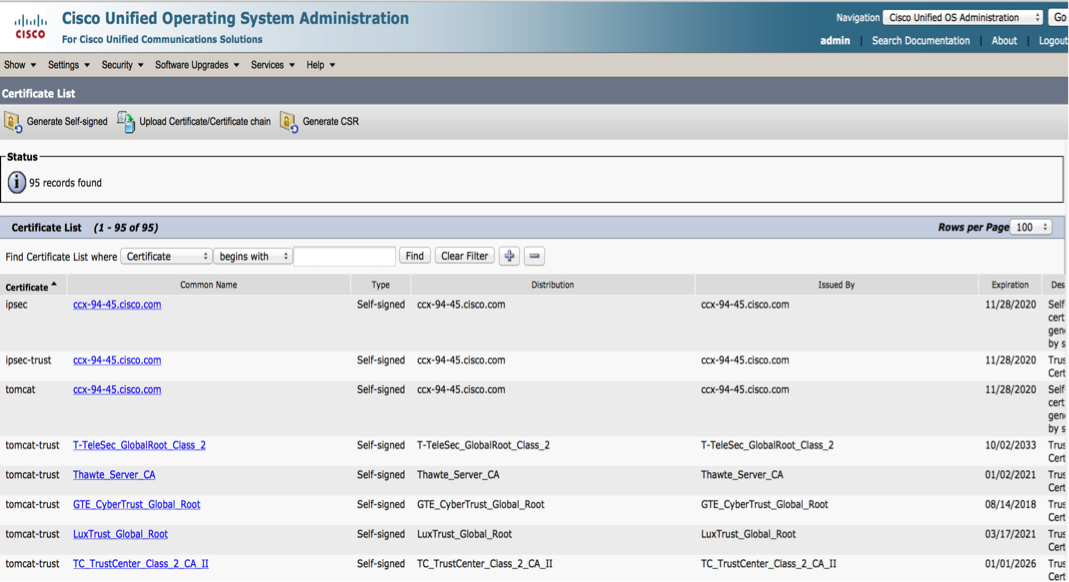

Navigeer naar de pagina Beheer van het besturingssysteem. Kies Beveiliging > Navigeer naar Certificaatbeheer. Klik op Zoeken.

Let op de vier certificaatcategorieën:

- ipsec

- ipsec-trust

- tomaat

- tomcat-trust

De certificaten in de categorie tomcat en type Self-signed zijn de certificaten die regeneratie vereisen. In de vorige afbeelding is het derde certificaat het certificaat dat moet worden geregenereerd.

Voer deze stappen uit om certificaten te regenereren:

Stap 1. Klik op de algemene naam van het certificaat.

Stap 2. Klik in het pop-upvenster op Regenereren.

Stap 3. Kies het versleutelingsalgoritme van SHA-256.

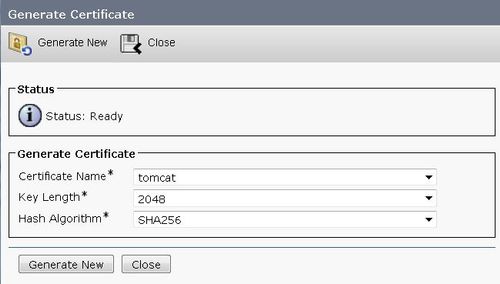

Voer voor UCCX versie 10.6 de volgende stappen uit om certificaten te regenereren:

Stap 1. Klik op Genereer nieuw.

Stap 2. Selecteer Certificaatnaam als tomcat, sleutellengte als 2048 en Hash-algoritme als SHA256.

Stap 3. Klik op Nieuw genereren.

Vertrouwde basiscertificaten

Dit zijn de certificaten die door het platform worden verstrekt. SHA-1-gebaseerde handtekeningen voor deze certificaten zijn geen probleem omdat deze certificaten worden vertrouwd door de Transport Layer Security (TLS) -clients op basis van hun identiteit, in plaats van de handtekening van hun hash.

Door derden ondertekende certificaten

Certificaten ondertekend door een derde partij Certificaat Autoriteit met de SHA-1 algoritme moeten worden opnieuw geïmporteerd met SHA-256 ondertekende certificaten. Alle certificaten in een certificaatketen moeten worden ondertekend met SHA-256.

Aanvullende opmerkingen

De nieuwste technische specials worden geplaatst op cisco.com wanneer beschikbaar. Controleer regelmatig de bijbehorende productpagina's voor de Engineering Special-downloads.

- Voor hulp bij de regeneratie van certificaten of gerelateerde problemen opent u een Cisco TAC-case.

- Klanten die op UCCX-versies 8.x of 9.x draaien, moeten een upgrade uitvoeren naar de nieuwste ondersteunde versies om Cisco en browserondersteuning te behouden.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

05-Apr-2016

|

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Abhiram KramadhatiCisco Engineering

- Arundeep NagarajCisco TAC Engineer

- Ryan LaFountainCisco TAC Engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback