Inleiding

Dit document beschrijft hoe u een standalone C-Series server kunt configureren en claimen in Cisco Intersight nadat het moederbord is vervangen.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco Integrated Management Controller (CIMC)

- Cisco-onderschepping

- Cisco C-Series servers

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco C240-M5 4.1(3d) switch

- Cisco Intersight-software als een service (SAAs)

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Verwante producten

Dit document kan ook worden gebruikt voor de volgende hardware- en softwareversies:

- C-Series M4 3.0(4) en hoger

- C-Series M5 3.1 en hoger

- C-Series M6 4.2 en hoger

- S-Series M5-4.0(4e) en hoger

Opmerking: Voor een uitgebreide lijst van ondersteunde hardware en software, verwijzen we naar deze links: Intersight Ondersteunde PID’s en Intersight Ondersteunde systemen.

Achtergrondinformatie

- De meest voorkomende gebruikscase voor dit document is wanneer een C-Series is geclaimd bij Cisco Intersight en het moederbord wordt vervangen door Return Material Authorisation (RMA). Telkens wanneer een RMA optreedt, moet de oorspronkelijke server niet worden geclaimd en moet de nieuwe server worden geclaimd in Cisco Intersight.

- In dit document wordt ervan uitgegaan dat de oorspronkelijke C-Series-server succesvol is geclaimd voor het moederbord van RMA en dat er geen configuratie- of netwerkproblemen zijn die zouden bijdragen aan een mislukt claimproces.

- U kunt doelstellingen rechtstreeks van het Cisco Intersight Portal of van de Connector van het Apparaat van het eindpunt zelf ongedaan maken, wordt het aanbevolen om doelstellingen van Cisco Intersight Portal te annuleren.

- Als een doel direct niet wordt geclaimd via de Apparaatconnector en niet via de Intersight Portal, wordt het doel binnen Cisco Intersight niet geclaimd. Het eindpunt moet ook handmatig worden geclaimd via Cisco Intersight.

- De oorspronkelijke C-Series server geeft waarschijnlijk de status weer als Niet verbonden met Cisco Intersight. Dit kan variëren op basis van de reden waarom het moederbord moet worden vervangen.

Probleem: Nieuwe RMA-server wordt niet geclaimd in Intersight en oorspronkelijke mislukte server wordt geclaimd

Als een standalone C-Series server is geclaimd in Cisco Intersight wordt het server Serial Number (SN) gekoppeld met Cisco Intersight. Als de geclaimde server om een storing of om een andere reden moet worden vervangen, moet de oorspronkelijke server niet worden geclaimd en moet de nieuwe server worden geclaimd in Cisco Intersight. De C-Series SN verandert met het moederbord RMA.

Oplossing

Annuleert de C-Series server van Cisco Intersight die moet worden vervangen. Configureer de nieuwe servers CIMC en Device Connector en claimt de nieuwe server naar Cisco Intersight.

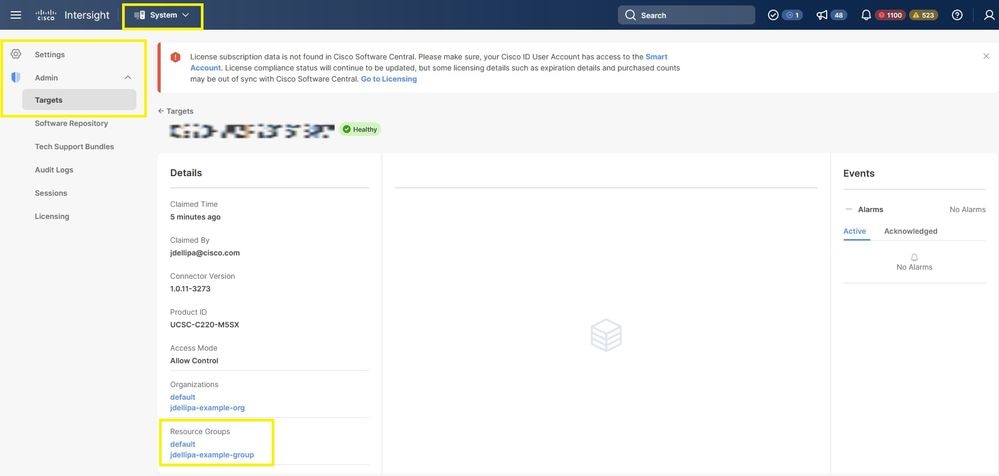

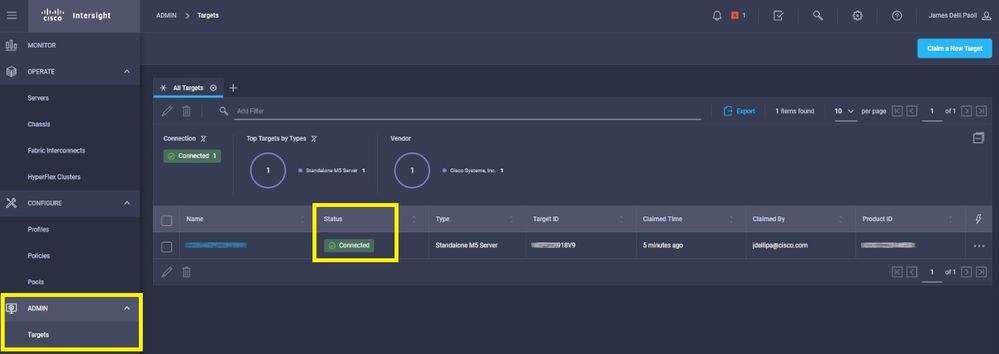

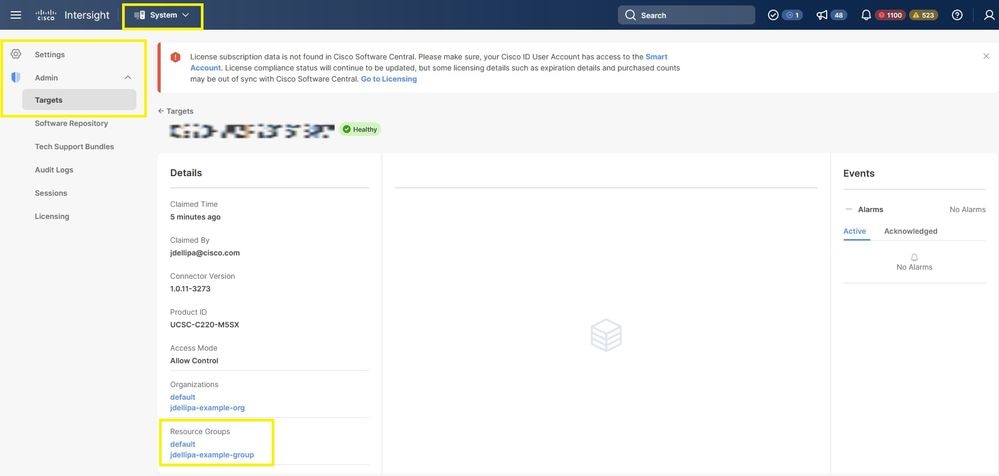

Stap 1. Als u een Resource Groups gedefinieerde stap hebt, volg dan deze stap, en ga verder naar Stap 1.1. Start Cisco Intersight en klik System > Settings > Admin > Targets en lokaliseer uw server die moet worden vervangen. Maak een aantekening van alle Resource Groups niet-standaardwaarden, zoals in deze afbeelding.

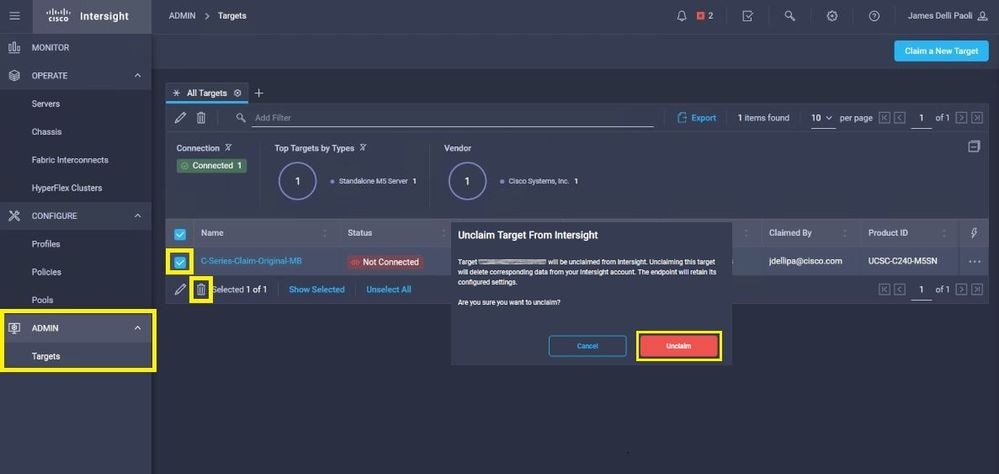

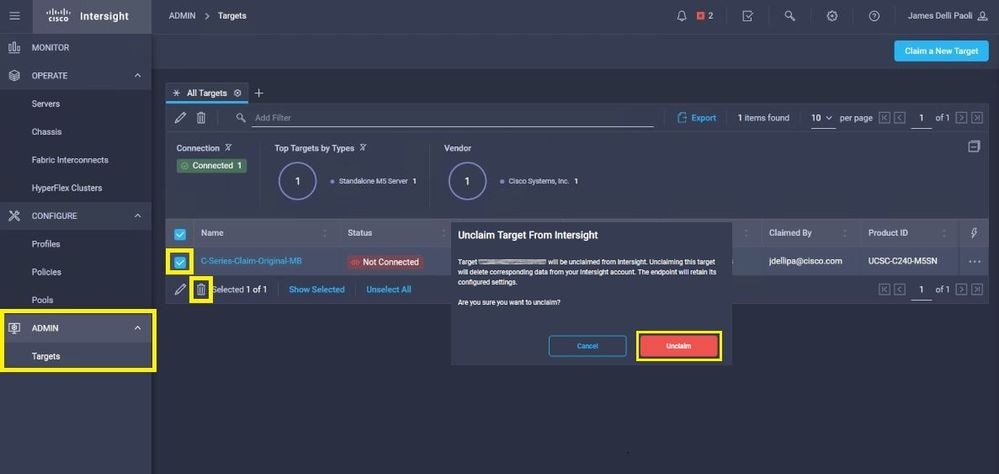

Stap 1.1. Navigeer om het vakje te selecteren voor de doelgroep(en) die moeten worden vervangen en niet geclaimd en klik op het Admin > Targets. veld zoals in deze afbeelding wordt Trash Can Icon > Unclaim weergegeven.

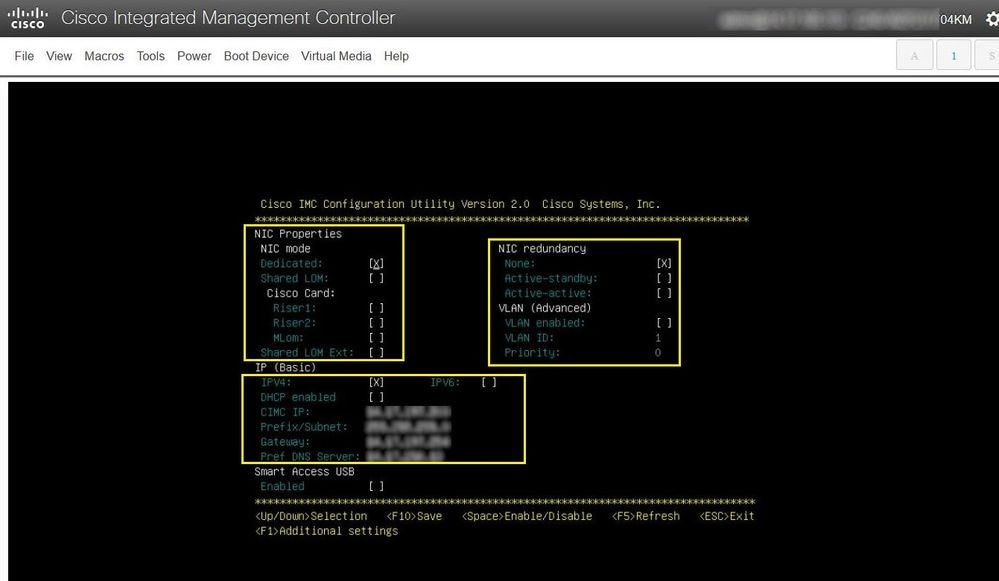

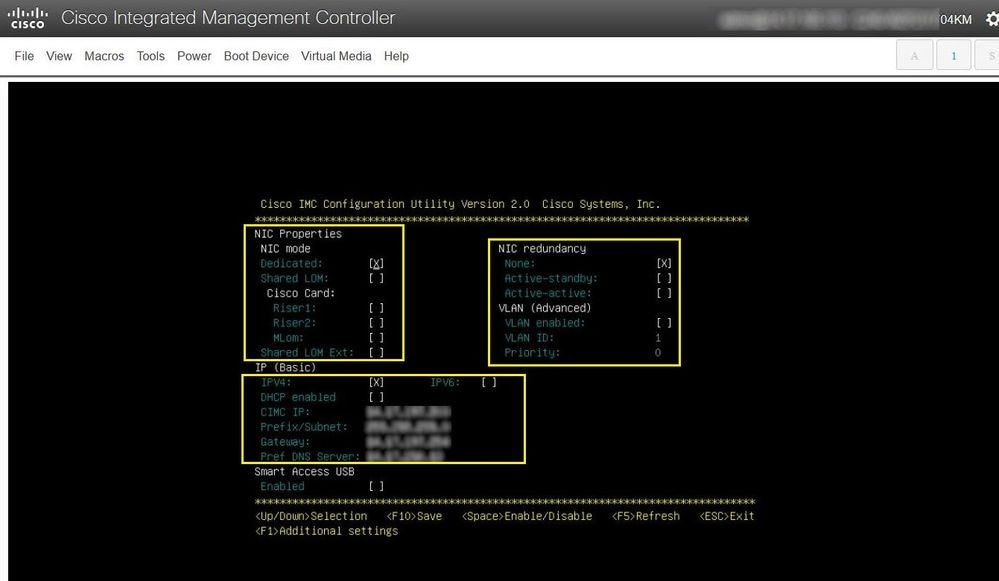

Stap 2. Sluit een Keyboard Video Monitor (KVM) aan op de nieuwe vervangen server (sla deze stap over als CIMC al is geconfigureerd). Selecteer deze optie om CIMC te configureren op het welkomstscherm van Cisco F8 bij opstarten. Configureer de juiste Network Interface Card (NIC) Properties instellingen voor uw omgeving en druk op F10 om de fysieke kabels in de server en het aangesloten apparaat te Save. plaatsen op basis van de NIC Properties beheerinstellingen.

Opmerking: Stap 2 illustreert en beschrijft een lokale installatie van de CIMC met een aangesloten KVM rechtstreeks op een C240-M5. De eerste CIMC-instelling kan ook op afstand worden uitgevoerd met DHCP. Raadpleeg de juiste installatiehandleiding voor uw servermodel en kies welke eerste CIMC-installatie het beste voor u is.

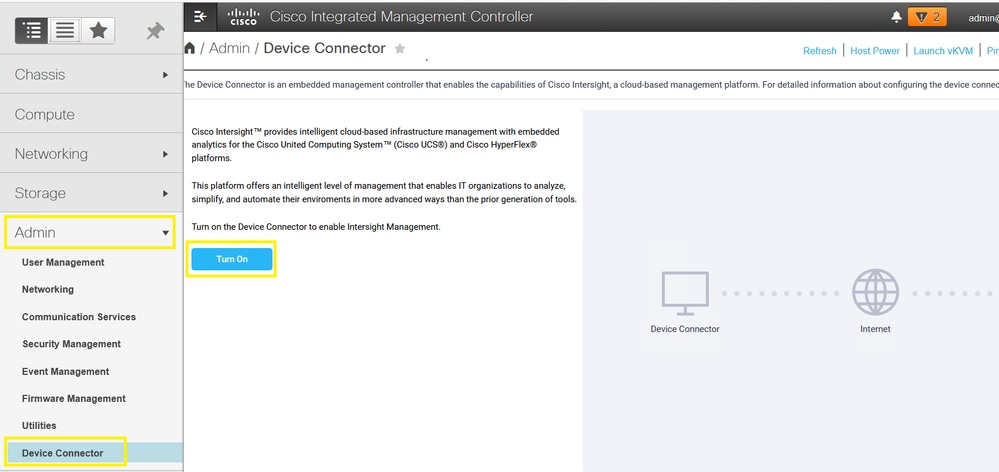

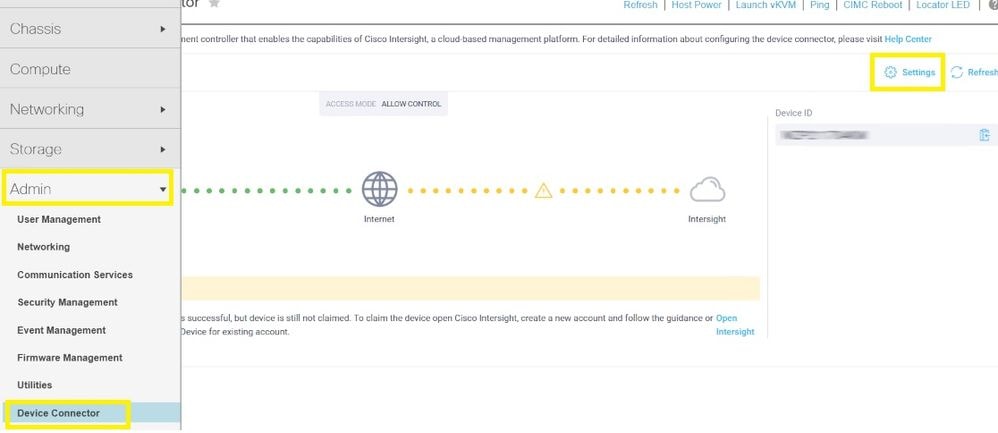

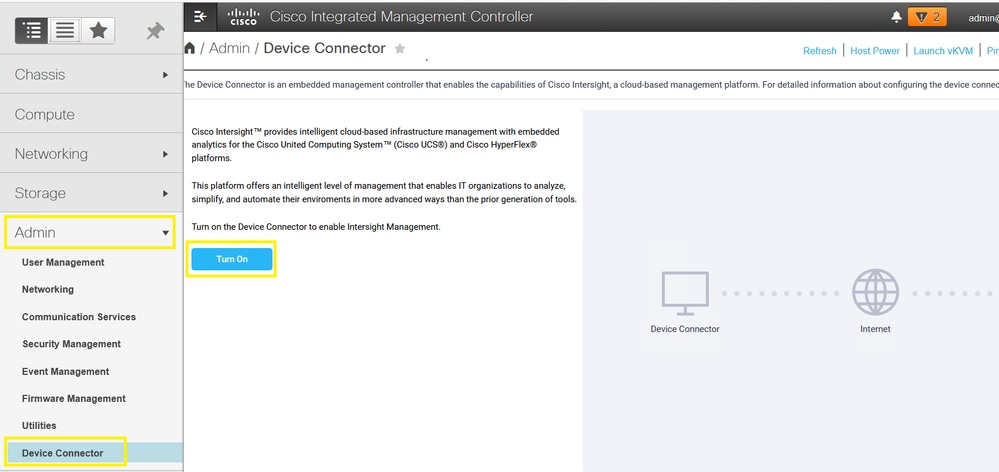

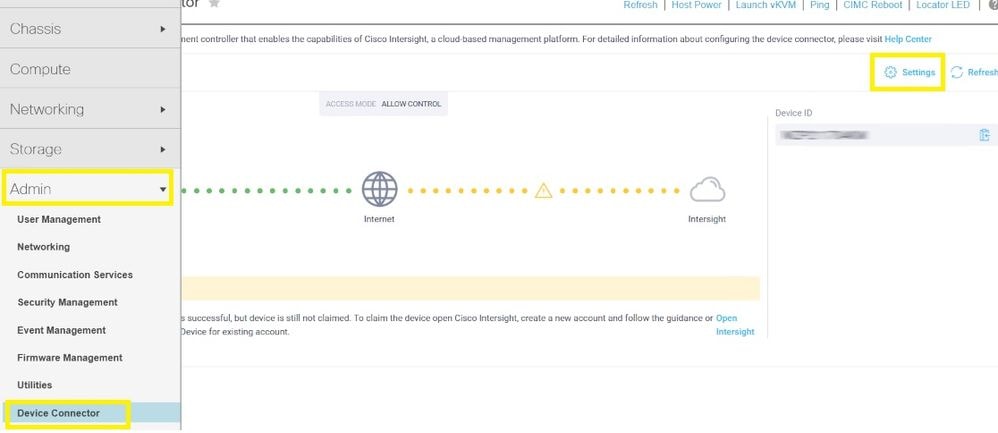

Stap 3. Start CIMC Graphical User Interface (GUI) en navigeer naar Admin > Device Connector. Als Device Connector deze is uitgeschakeld. Kies Turn On. Zodra deze is ingeschakeld Settings.

Tip: In de CIMC GUI navigeer Chassis > Summary Firmware Version en vergelijk de documenten om te bevestigen dat aan de minimale firmware-vereisten is voldaan en dat deze door Cisco Intersight moeten worden geclaimd. Gebruik deze link om de minimumvereisten voor uw specifieke servermodel te verifiëren: Intersight Ondersteunde Systems. Als de firmware niet voldoet aan de te claimen minimumeisen, voert u een Host Upgrade Utility (HUU) uit op de server. Zie hier: Cisco Host Upgrade Utility Process.

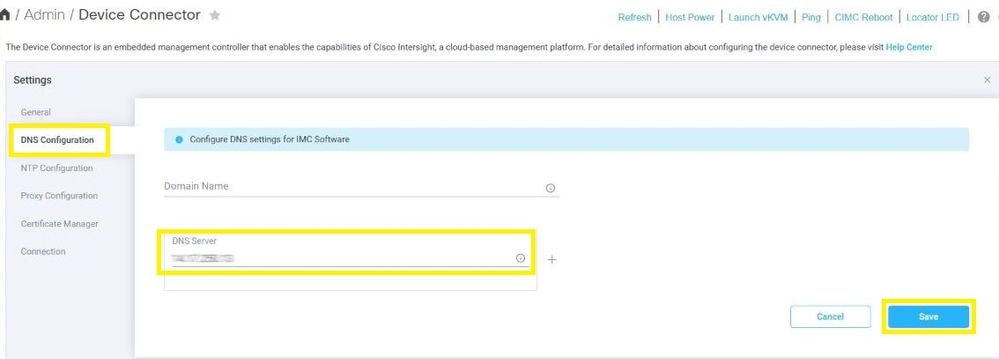

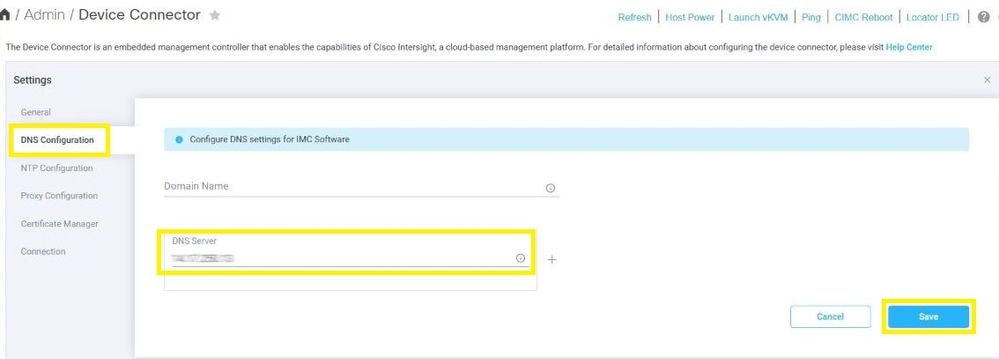

Stap 3.1. Navigeer naar Admin > Device Connector > Settings > DNS Configuration de juiste instellingen en configureer de instellingen DNS Server en selecteer Save zoals in deze afbeelding.

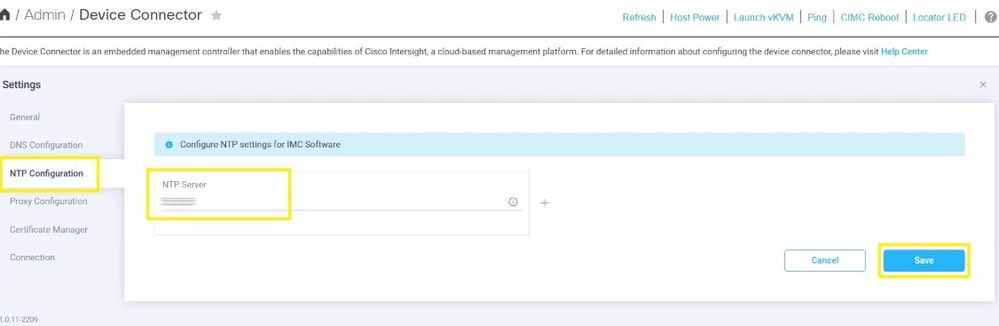

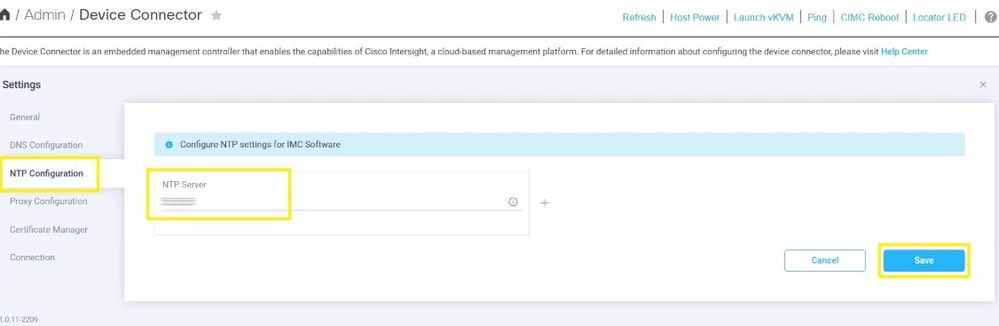

Stap 3.2. Navigeer Admin > Device Connector > Settings > NTP Configuration. om het NTP Server adres per de omgeving te configureren en selecteer Save zoals in deze afbeelding.

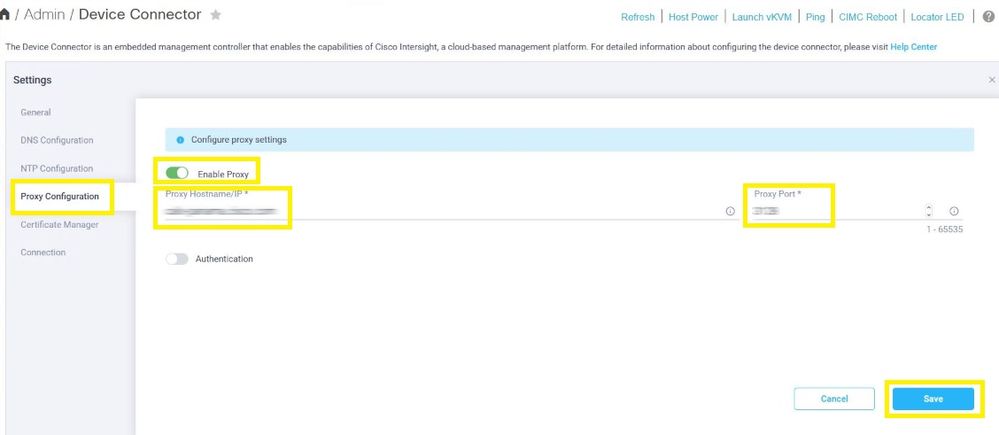

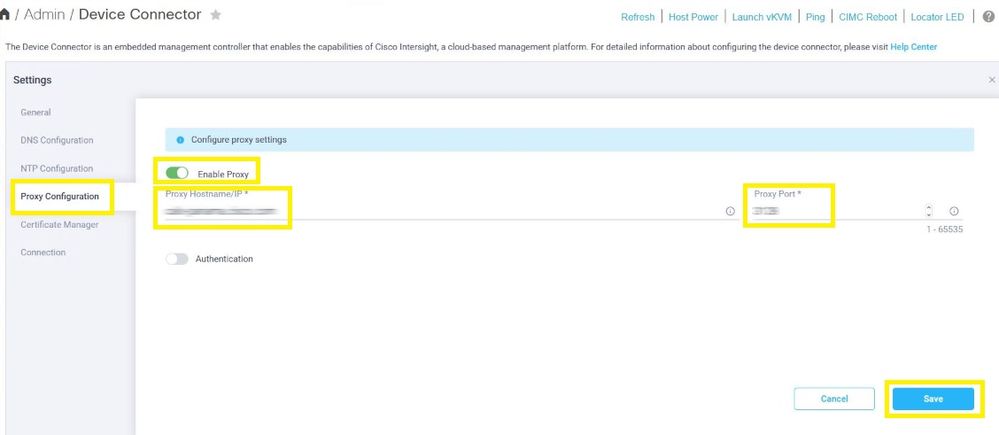

Stap 3.3. Configureer indien nodig een proxy om Cisco Intersight te bereiken. Admin > Device Connector > Settings > Proxy Configuration > Enable Proxy. Navigeer om het formulier Proxy Hostname/IP en de Proxy Port instellingen te configureren en selecteer Save.

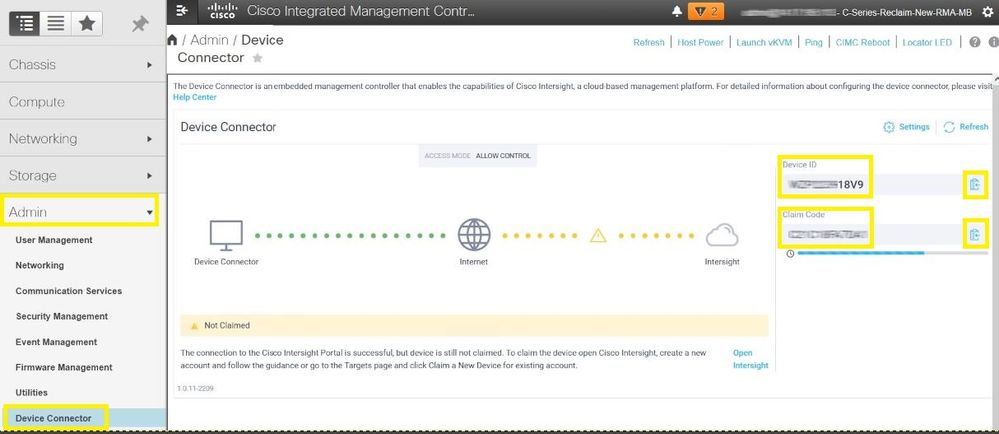

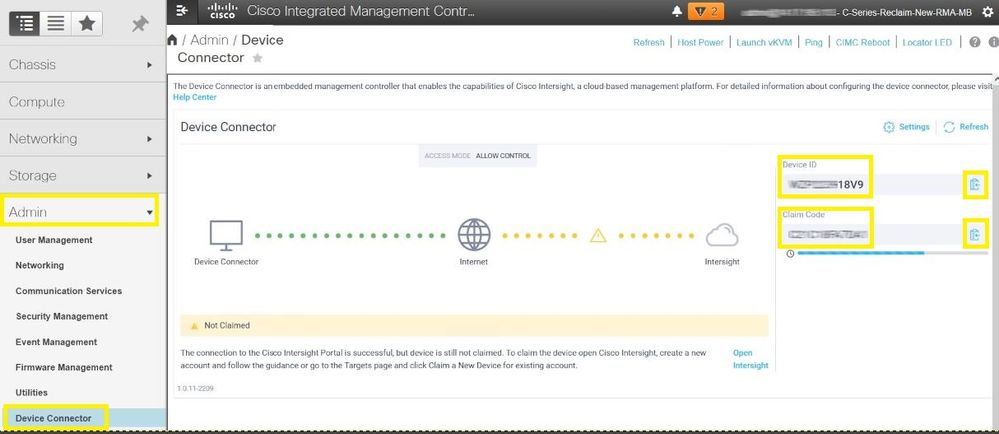

Stap 4. Selecteer Admin > Device Connector en kopieer het Device ID Claim Code. en kopieer zowel naar een blocnote of tekstbestand voor later gebruik.

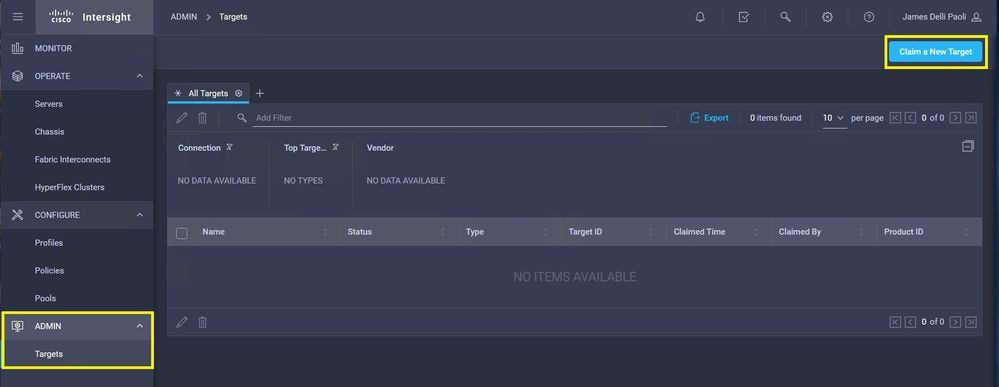

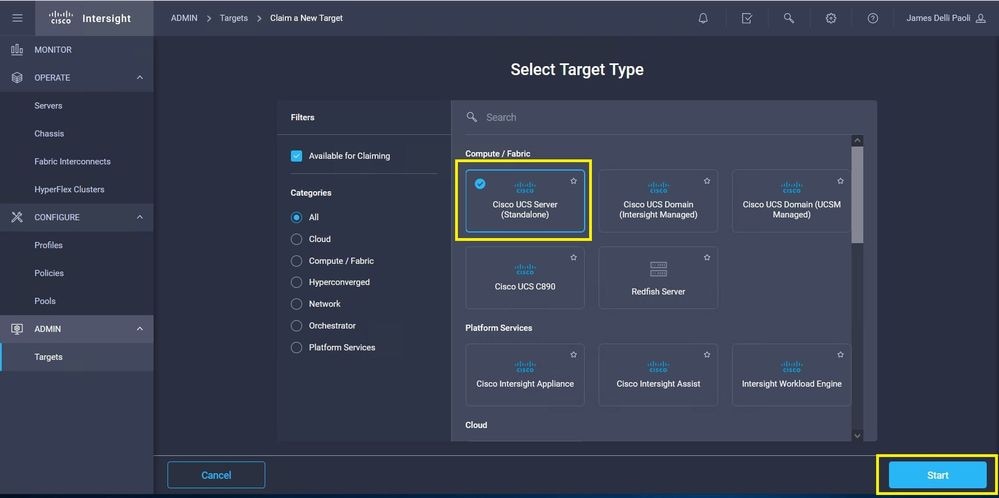

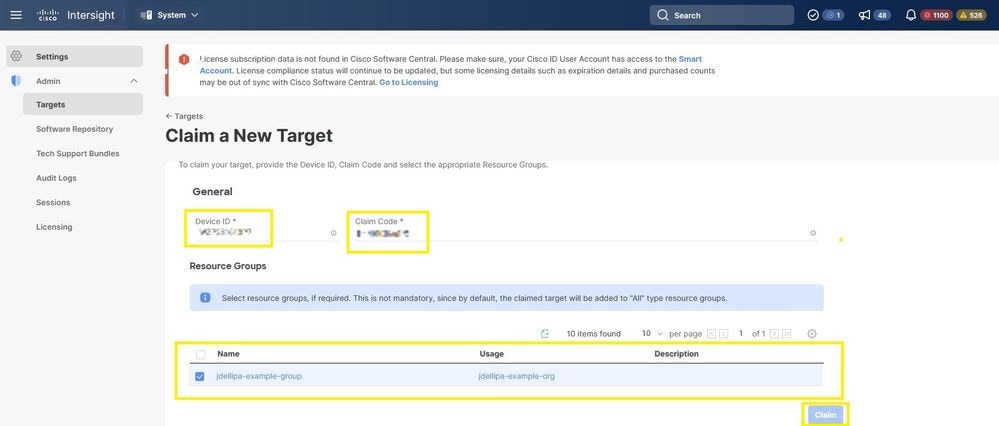

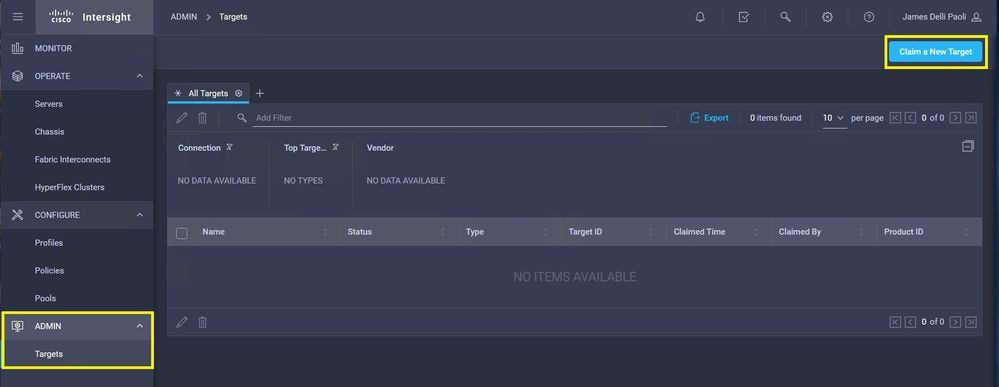

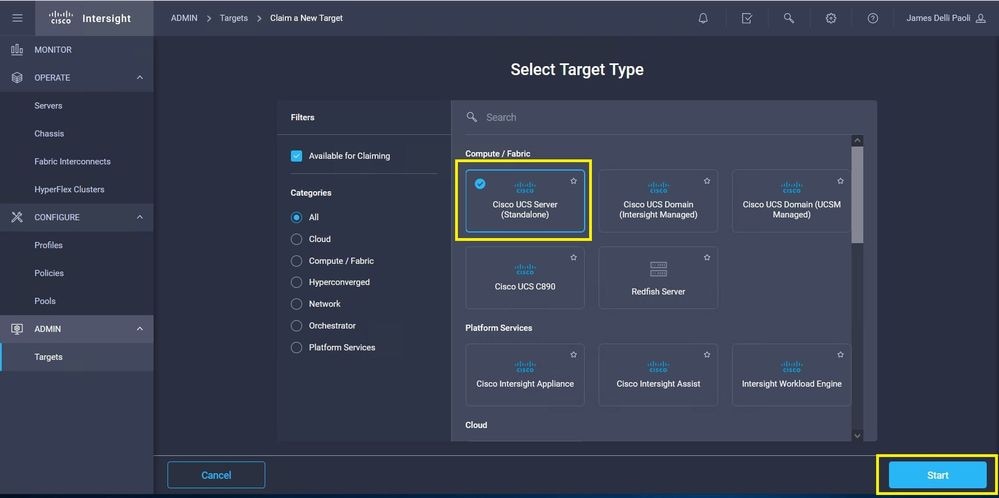

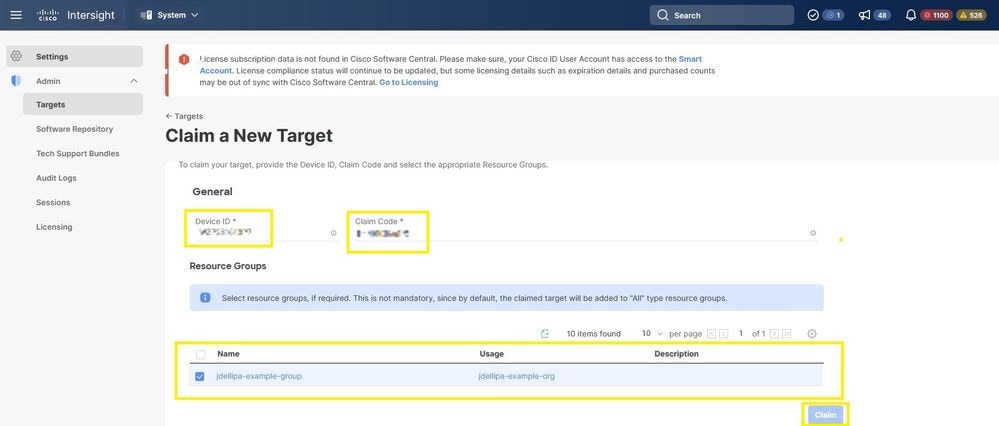

Stap 5. Admin > Targets > Claim a New Target > Cisco UCS Server (Standalone) > Start. Device ID Start Cisco Intersight en navigeer om het bestand in te voeren Claim Code dat uit de CIMC GUI is gekopieerd. Selecteer Resource Groups de gewenste opties en kies Claimdeze.

Opmerking: Resourcegroepen zijn standaard niet verplicht, geclaimde doelen worden gegroepeerd in de All resource groep. Als de vervangen server niet eerder deel uitmaakte van een resourcegroep, negeer dan de selectie en kies Claim.

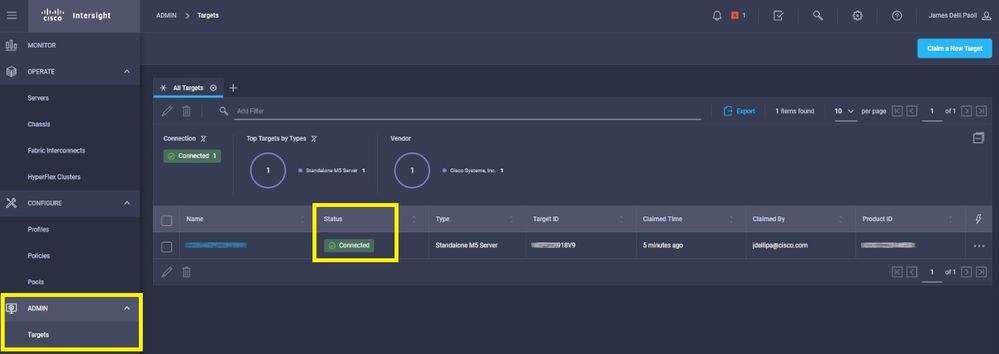

Stap 6. Navigeer naar Admin > Targets. Een succesvolle claim toont het Status > Connected, beeld zoals in deze afbeelding.

Basisverificatie voor problemen met apparaatclaims

Opmerking: Voor een uitgebreide lijst van foutvoorwaarden en herstelmaatregelen raadpleegt u deze link: Device Connector foutvoorwaarden en herstelstappen.

| Beschrijving van de verbindingsstatus van Apparaatconnector |

Uitleg over de verbindingsstatus van de apparaatconnector |

Mogelijke oplossingen |

| beweerd |

De verbinding met het Cisco Intersight-platform is succesvol en u hebt de verbinding geclaimd. |

N.v.t. |

| Niet aangegeven |

De verbinding met het Cisco Intersight-platform is succesvol, maar het eindpunt moet nog worden geclaimd. |

U kunt een niet-opgeëiste verbinding claimen via Cisco Intersight. |

| Administratief uitgeschakeld |

Geeft aan dat de Intersight Management/Device Connector is uitgeschakeld op het eindpunt. |

Schakel de Apparaatconnector in op het eindpunt. |

| DNS niet correct geconfigureerd |

DNS is in CIMC niet correct geconfigureerd of helemaal niet geconfigureerd. |

Geeft aan dat geen van de DNS-naamservers die op het systeem zijn geconfigureerd, bereikbaar zijn. Controleer of u geldige IP-adressen voor de DNS-naamservers hebt ingevoerd. |

| Intersight DNS Resolve-fout |

DNS is ingesteld maar kan de DNS-naam van Intersight niet oplossen. |

Controleer deze link om te zien of Intersight onderhoud ondergaat: Intersight Status. Als Intersight operationeel is, betekent dit waarschijnlijk dat de DNS-naam van de Intersight-dienst niet is opgelost. |

| UCS Connect-netwerkfout |

Geeft de ongeldige netwerkconfiguraties aan. |

Controleer en bevestig: MTU is correct van end-to-end, poort 43 en 80 zijn toegestaan, firewall staat alle fysieke en virtuele IP’s, DNS en NTP op het eindpunt toe. |

| Fout bij certificaatvalidatie |

Het eindpunt weigert een verbinding met het Cisco Intersight-platform te maken omdat het certificaat dat wordt aangeboden door het Cisco Intersight-platform ongeldig is. |

Verlopen of nog niet geldig certificaat: Controleer of NTP goed is geconfigureerd en de apparaattijd is gesynchroniseerd met de gecoördineerde universele tijd. Controleer of DNS goed is geconfigureerd. Als een transparante webproxy in gebruik is, verifieert u of het certificaat niet is verlopen. De certificaatnaam die door de webserver wordt gepresenteerd, komt niet overeen met de DNS-naam van de Intersight-service: Controleer of DNS correct is geconfigureerd. Neem contact op met uw webproxy beheerder om te controleren of de transparante webproxy correct is geconfigureerd. Met name de naam van het certificaat dat wordt aangeboden door de webproxy moet overeenkomen met de DNS-naam van de Intersight-dienst (svc.intersight.com). Het certificaat is afgegeven door een onbetrouwbare certificaatinstantie (CA): Controleer of DNS correct is geconfigureerd. Neem contact op met uw webbeheerder of infosec om te controleren of de transparante webproxy correct is geconfigureerd. Met name de naam van het certificaat dat wordt aangeboden door de webproxy moet overeenkomen met de DNS-naam van de Intersight-dienst. |

Vereisten voor Cisco Intersight General Network Connectivity

- Een netwerkverbinding met het Intersight-platform wordt tot stand gebracht via de Apparaatconnector in het eindpunt

- Controleer of een firewall is geïntroduceerd tussen het beheerde doel en Intersight of dat de regels voor een huidige firewall zijn gewijzigd. Dit kan end-to-end verbindingsproblemen tussen het eindpunt en Cisco Intersight veroorzaken. Als de regels worden gewijzigd, zorg er dan voor dat de gewijzigde regels verkeer via de firewall toestaan.

- Als u een HTTP proxy gebruikt om verkeer uit uw gebouw te routeren, en als u wijzigingen hebt aangebracht in de HTTP proxy server configuratie, zorg ervoor dat u de apparaat connector configuratie om de wijzigingen te weerspiegelen. Dit is nodig omdat Intersight niet automatisch HTTP proxy servers detecteert.

- Configureer DNS en los de DNS-naam op. De Device Connector moet DNS-verzoeken naar een DNS-server kunnen verzenden en DNS-records kunnen oplossen. De Apparaatconnector moet svc.intersight.com naar een IP-adres kunnen oplossen.

- Configureer NTP en bevestig dat de apparaattijd correct gesynchroniseerd is met een tijdserver.

Opmerking: voor een uitgebreide lijst van de vereisten voor de connectiviteit van het Intersight-netwerk met verwijzing naar de connectiviteitsvereisten.

Gerelateerde informatie

Feedback

Feedback