BPA User Guide RBAC-machtigingen v5.1

Inleiding

Role Based Access Control (RBAC) is een methode om toegang te beperken op basis van de rollen van gebruikers binnen een onderneming. Standaardrollen zijn beschikbaar en nieuwe rollen kunnen worden gemaakt door voorkeursrechten te selecteren en deze rollen aan gebruikersgroepen toe te wijzen. Door rollen aan gebruikersgroepen toe te wijzen, kunnen alle gebruikers in die gebruikersgroep de bewerkingen uitvoeren die aan de rol zijn gekoppeld.

Nieuwe machtigingen

In dit gedeelte wordt beschreven hoe een microservice zijn eigen set RBAC-machtigingen kan definiëren.

Statische machtigingen definiëren

Statische machtigingen definiëren:

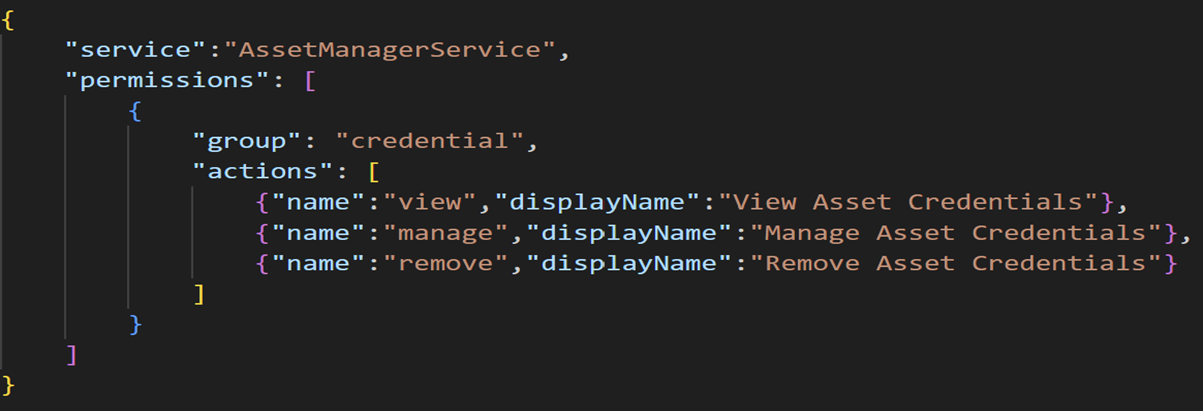

- Maak een JSON-bestand met alle machtigingen in het microservice/src/config/device-permissions-spec.json pad.

- Voer de volgende JSON-code uit om een machtiging weer te geven:

{

"service":"service-name",

"permissions": [

{

"group": "group-name",

"actions": [

{"name":"action-name","displayName":"Display name to be shown in roles page"}

]

}

]

}Raadpleeg het volgende voorbeeld om machtigingen binnen een aanmeldingsgroep te maken, te beheren en te verwijderen.

Registreren van rechten in BPA

Om rechten te registreren:

- Importeer rbacSpecProcessorHelper van @cisco-bpa-platform/mw-util-common-app.

const { rbacHelper, rbacSpecProcessorHelper } = require('@cisco-bpa-platform/mw-util-common-app');- Voer de volgende opdracht uit om rbacSpecProcessorHelper te gebruiken om de machtigingen in het JSON-bestand te verwerken.

let resources = require('./config/asset-manager-permissions-spec');

let rbacSpecProcessorObj = rbacSpecProcessorHelper.getRbacSpecProcessorUtil();

rbacSpecProcessorObj.setSpec(resources);

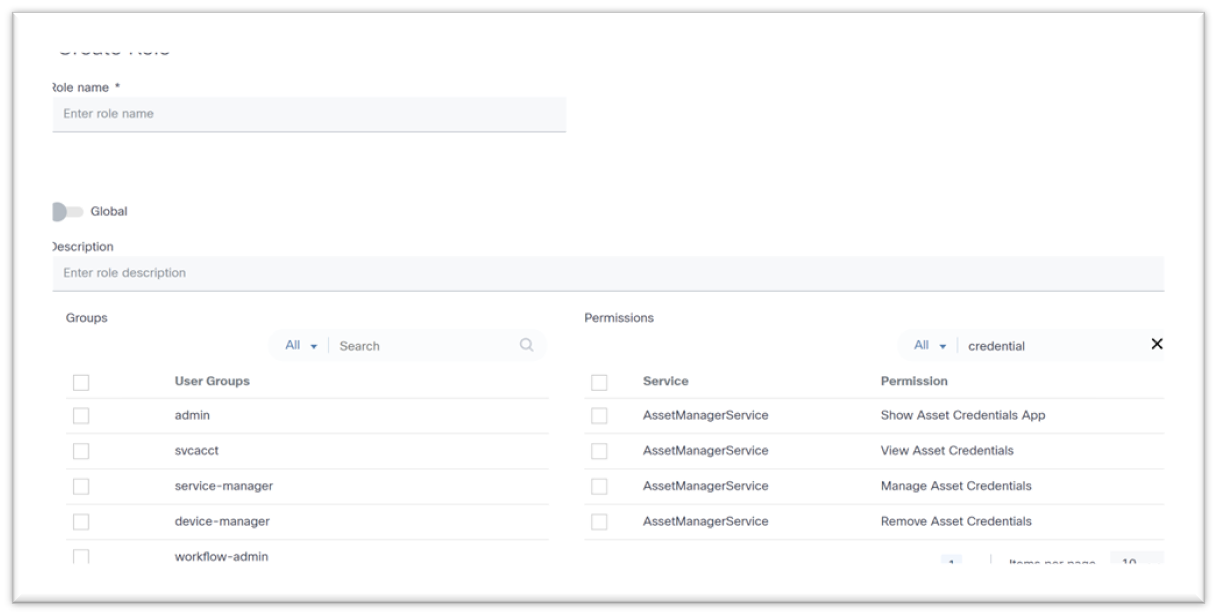

await rbacSpecProcessorObj.process();Gebruikers kunnen geregistreerde machtigingen bekijken op de pagina's Rol maken en Rol bewerken.

Toewijzingsmachtigingen

Machtigingen die in de vorige sectie zijn gemaakt, kunnen standaard aan rollen worden toegewezen of door toewijzingen met rollen te definiëren.

Toewijzing van machtigingen definiëren

Als u gedefinieerde machtigingen wilt toewijzen aan standaardrollen, maakt u een nieuw JSON-bestand in het pad microservice/src/config/device-role-permissions-mapping-spec.json.

In het onderstaande voorbeeld worden drie (3) machtigingen toegewezen aan de BPA Super Admin-rol, twee (2) aan de rol Tenant Admin en één (1) aan de rol Network Operator.

{

"service": "AssetManagerService",

"roles": [

{

"name": "BPA Super Admin",

"permissions": [

{"name":"view","displayName":"View Asset Credentials","group": "credential"},

{"name":"remove","displayName":"Remove Asset Credentials","group": "credential"},

{"name":"manage","displayName":"Manage Asset Credentials Add, Update and Delete Asset Credentials","group": "credential"}

]

},

{

"name": "Tenant Admin",

"permissions": [

{"name":"view","displayName":"View Asset Credentials","group": "credential"},

{"name":"remove","displayName":"Remove Asset Credentials","group": "credential"}

]

},

{

"name": "Network Operator",

"permissions": [

{"name":"view","displayName”:"View Asset Credentials","group": "credential"}

]

}

]

}

Toewijzing van machtigingen bijwerken

Toewijzingen voor machtigingen bijwerken:

- Importeren rbacHelper, rbacPermissionMappingHelper van @cisco-bpa-platform/mw-util-common-app.

const { rbacHelper, rbacPermissionMappingHelper } = require('@cisco-bpa-platform/mw-util-common-app');- Voer de volgende opdracht uit om machtigingen bij te werken met toewijzende rollen:

let rbacUtilObj = rbacHelper.getRbacUtilObj();

let registryDetails = await rbacUtilObj getRegistryByName({}, 'device-role-permissions-mapping-spec');

if (Array.isArray(registryDetails) && registryDetails.length === 0) {

let rbacPermissionMappingSpecProcessorObj = rbacPermissionMappingHelper.getRbacSpecProcessorUtil() ;

let rolePermissions = require('./config/device-role-permissions-mapping-spec');

rbacPermissionMappingSpecProcessorObj.setSpec(rolePermissions);

await rbacPermissionMappingSpecProcessorObj.process();

let rbacUtilObjRegister = rbacHelper.getRbacUtilObj();

await rbacUtilObjRegister addRegistry({}, 'device-role-permissions-mapping-spec');

}- Voer de volgende opdracht uit om de bestanden te verwerken, een lijst met machtigingen te maken en machtigingen met rollen toe te wijzen:

async function permissionsSpecProcessor() {

let resources = require('./config/device-permissions-spec');

let rbacSpecProcessorObj = rbacSpecProcessorHelper.getRbacSpecProcessorlltil();

rbacSpecProcessorObj.setSpec(resources);

await rbacSpecProcessorObj.process();

let rbacUtilObj = rbacHelper.getRbacUtilObj();

let registryDetails = await rbacUtilObj.getRegistryByName({} 'device-role-permissions-mapping-spec');

if (Array.isArray(registryDetails) && registryDetails.length === 0) {

let rbacPermissionMappingSpecProcessorObj = rbacPermissionMappingHelper.getRbacSpecProcessorUtil();

let rolePermissions = require('./config/device-role-permissions-mapping-spec');

rbacPermissionMappingSpecProcessorObj.setSpec(rolePermissions);

await rbacPermissionMappingSpecProcessorObj.process();

let rbacUtilObjRegister = rbacHelper.getRbacUtilObj();

await rbacUtilObjRegister.addRegistry({}, 'device-role-permissions-mapping-spec');

}

}Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

23-Sep-2025

|

Eerste vrijgave |

Feedback

Feedback