Meer verbonden gebruikers en apparaten maken het complexer. Overal waar de beveiliging is verbonden met een netwerk, maakt Cisco Security Cloud het eenvoudiger voor de IT en veiliger voor iedereen.

Slimmere, krachtigere beveiliging leveren

Bescherm uw organisatie in een multicoudomgeving, terwijl u beveiligingsbewerkingen vereenvoudigt, schaalbaarheid verbetert en door gegevens gegenereerde resultaten aanstuurt met Cisco Talos.

Betere gebruikerservaringen mogelijk maken

Creëer een naadloze ervaring die aanvallers, niet de gebruikers, frustreert door overal toegang te geven vanaf elk apparaat en door meer proactieve beveiligingsfuncties toe te voegen.

Kosteneffectieve verdediging leveren

Verbeter de ROI door leveranciers te consolideren, complexiteit te verminderen en je beveiliging te integreren.

Herstelvermogen van de beveiliging versterken

Uniforme end-to-end-bescherming maximaliseert waarde, minimaliseert risico's en sluit overal beveiligingshiaten af zodat u beschermd wordt tegen opkomende bedreigingen. Bescherm de toegang, apps en innovatie op uw hele netwerk om uw toekomst veilig te stellen.

Security Suites geleverd door Cisco Security Cloud

Cisco User Protection Suite

Krijg overal veilige toegang tot elke toepassing op elk apparaat. Bied bescherming tegen bedreigingen gericht op gebruikers en lever naadloze toegang voor hybride werken.

Cisco Cloud Protection Suite

Beveilig uw apps en gegevens met een krachtig, flexibel framework voor een hybride wereld met meerdere cloudomgevingen.

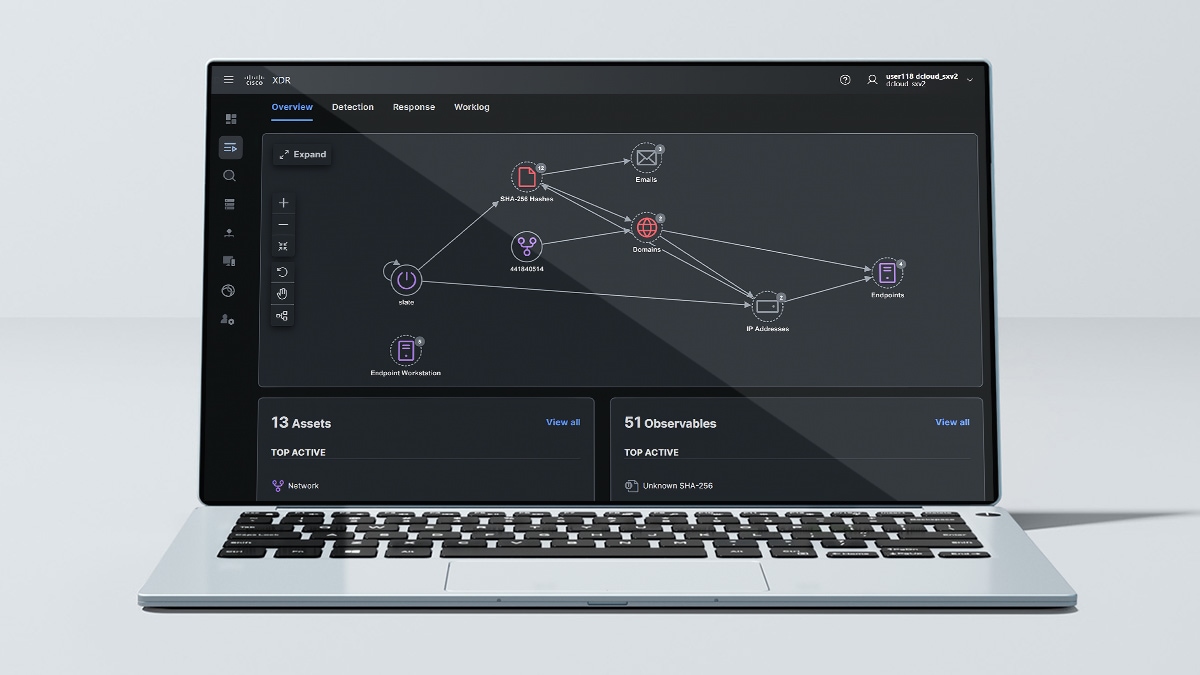

Cisco Breach Protection Suite

Beveilig uw bedrijf door incidenten te onderzoeken, prioriteit te geven en op te lossen via uniforme en contextuele en beschermingsinzichten van door AI aangestuurde beveiliging op basis van gegevens.

Klantverhalen en inzichten

Voeg waarde toe aan security oplossingen

Cisco Security Enterprise Agreement

Directe besparingen

Ervaar de flexibiliteit bij de aanschaf van beveiligingssoftware met één eenvoudig beheerbare overeenkomst.

Services voor security

Laat de experts uw bedrijf beveiligen.

Haal meer uit uw investeringen en garandeer doorlopende alertheid om uw organisatie te beschermen.