Secure Firewall Management Center와 Secure Workload 통합

기능 기록

|

기능 이름 |

릴리스 |

기능 설명 |

찾을 수 있는 위치 |

|---|---|---|---|

|

세분화 워크플로우 간소화 |

3.9.1.1 |

FMC(Secure Firewall Management Center) 및 FTD(Firepower Threat Defense)에 대해 범위를 액세스 제어 정책에 매핑하는 워크플로우 간소화. 향상된 API 통합은 세분화 및 가상 패치 워크플로우의 분리를 표시합니다. |

|

|

가상 패치 워크플로우 간소화 |

3.8.1.36 |

워크로드 또는 CVE(Common Vulnerability and Exposure) 필터링을 위한 워크플로우를 간소화합니다. |

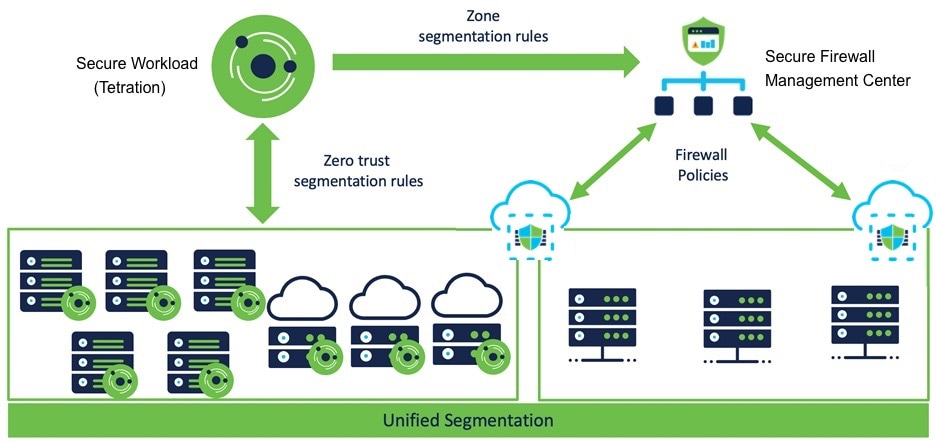

통합 정보

Cisco Secure Workload(이전 Cisco Tetration)의 기능을 Cisco Secure Firewall(이전 Cisco Firepower)의 강력한 기능과 통합하여 다음을 위해 특별히 설계된 에이전트 없는 보안 솔루션을 구축합니다.

-

소프트웨어 에이전트를 설치할 수 없는 워크로드 세분화.

예를 들어 워크로드 운영 체제(어플라이언스 기반 소프트웨어)를 제어할 수 없는 경우 또는 에이전트가 지원하지 않는 레거시 운영 체제에서 워크로드가 실행 중인 경우, 이 통합을 사용합니다.

-

데이터센터 및 클라우드 내의 여러 영역에 대한 트래픽 세분화.

예를 들어 네트워크로 들어오는 트래픽, 네트워크에서 나가는 트래픽 및 네트워크 내 워크로드 간 트래픽에 서로 다른 정책 집합을 쉽고 광범위하게 적용할 수 있습니다.

이 통합을 통해 Secure Workload가 Secure Firewall Management Center 인스턴스에서 관리하는 Secure Firewall Threat Defense(이전 Firepower Threat Defense) 방화벽에 세분화 정책을 자동으로 시행 및 관리합니다. 정책은 동적으로 업데이트되며, 정책이 적용되는 워크로드 집합은 애플리케이션 환경이 변경되면 지속적으로 업데이트됩니다.

Secure Workload 버전 3.7 및 3.6: Secure Workload 시행 세분화 정책이 범위, 인벤토리 필터 및 Secure Firewall Management Center에서 동적 개체로 변환된 클러스터의 IP 주소 집합을 기반으로 하는 액세스 제어 정책으로 변환됩니다. 자세한 내용은 Secure Workload 버전 3.7 및 3.6에 대한 중요 정보 섹션을 참조해 주십시오.

Tetration 버전 3.5: Tetration 세분화 정책이 Firepower Management Center에서 사전 필터 정책으로 변환됩니다.

모든 버전:

Secure Firewall Management Center External Orchestrator는 사용자 주석을 생성하지 않습니다.

이 가이드를 사용하여 제품 버전에 적용 가능한 솔루션을 구축합니다.

Secure Workload 버전 3.8 중요 정보

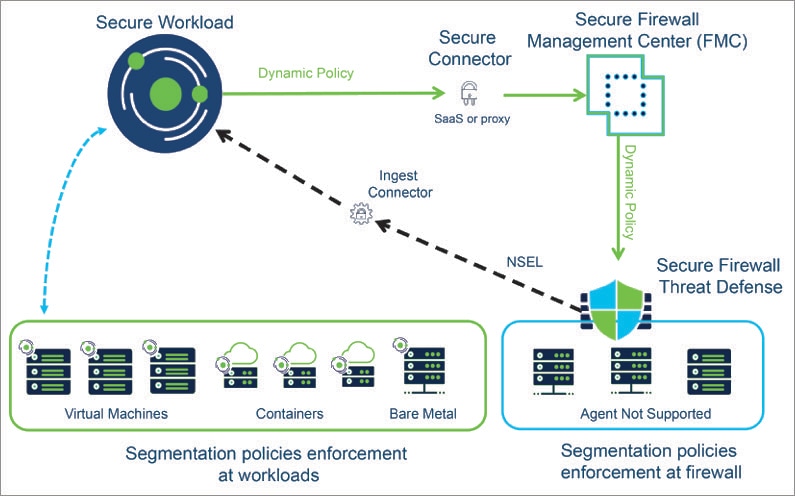

이러한 통합을 통해 얻는 기능과 이점은 다음과 같습니다.

-

에이전트 없는 워크로드에 대한 완전한 가시성 및 시행

-

Secure Workload는 Secure Firewall Management Center에서 NSEL 레코드를 수집할 수 있으며 에이전트 없는 워크로드에 대한 세분화 정책을 자동으로 생성할 수 있습니다.

-

Secure Workload는 시행된 정책을 Firewall Management Center에 자동으로 푸시합니다.

-

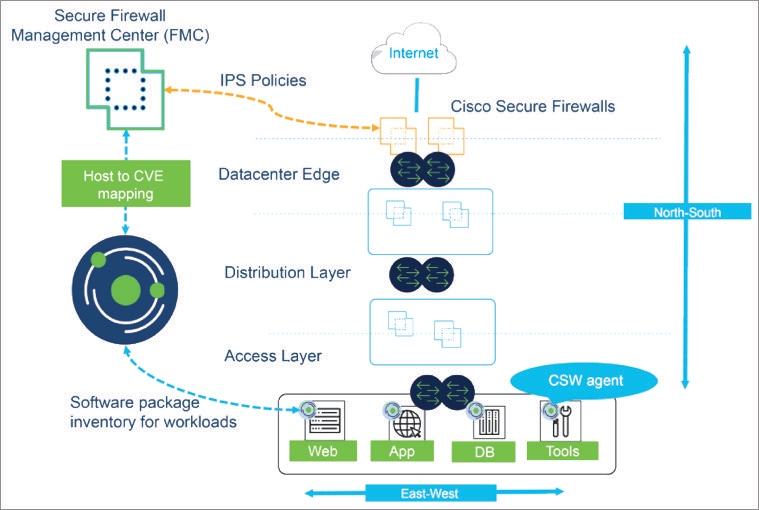

Secure Workload는 에이전트 기반 워크로드의 CVE 정보를 Secure Firewall Management Center로 푸시하여 취약한 워크로드의 가시성을 강화합니다. 이렇게 하면 FMC는 방화벽 권장 사항을 실행하여 관련 Snort 서명으로 침입 방지 정책을 조정하여 익스플로잇을 차단할 수 있습니다.

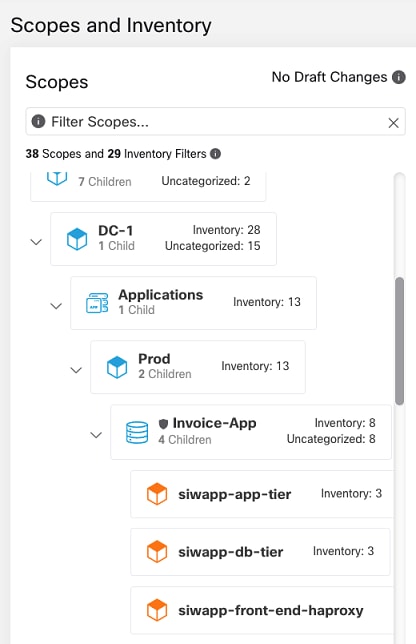

네트워크 인벤토리는 세분화 정책의 기반이 되는 클러스터, Secure Workload 범위, 인벤토리 필터 및 클러스터에 의해 동적으로 업데이트됩니다. 워크로드가 네트워크에서 추가, 변경 또는 제거될 때 Secure Workload는 해당 액세스 제어 규칙의 기반이 되는 Secure Firewall Management Center의 동적 개체를 자동으로 업데이트합니다.

프로세스 개요:

-

Secure Workload, Secure Firewall Management Center 및 Secure Firewall Threat Defense 제품을 구축합니다.

-

FMC 커넥터 Secure Workload 를 생성하고 Secure Firewall Management Center와의 통신을 설정합니다.

-

세분화 정책에 사용할 소비자 및 제공자를 정의하는 Secure Workload에서 범위, 인벤토리 필터 및 클러스터를 생성합니다.

(Secure Workload 의 "소비자"와 "제공자"는 대략 Secure Firewall Management Center에서 트래픽의 "소스"와 "대상"에 해당합니다.)

-

애플리케이션 종속성 매핑을 사용하여 정책을 자동으로 검색하거나 Secure Workload의 애플리케이션 워크스페이스에서 세분화 정책을 수동으로 생성합니다.

-

애플리케이션 워크스페이스에서 정책을 시행할 때 Secure Workload은 세분화 정책을 Secure Firewall Management Center에 액세스 제어 규칙으로 푸시합니다. 이 규칙의 소비자 및 제공자는 범위, 인벤토리 필터 및 클러스터에서 Secure Firewall Management Center의 동적 개체로 변환됩니다.

-

변경 사항은 Secure Firewall Management Center에서 관리하는 Secure Firewall Threat Defense 디바이스에 자동으로 구축됩니다.

-

Secure Workload에서는 변경 사항을 지속적으로 확인하고 5초마다 업데이트를 자동으로 푸시합니다.

동적 개체(예: 범위, 인벤토리 필터, 해당 소스인 클러스터)는 네트워크의 워크로드 인벤토리에 대한 추가, 삭제 및 변경 사항을 반영하도록 자동으로 업데이트됩니다. 이러한 변경 사항 및 애플리케이션 워크스페이스에서 시행하는 정책 변경 사항(정책 순서 포함)은 Secure Firewall Threat Defense 매니지드 디바이스에서 자동으로 업데이트됩니다.

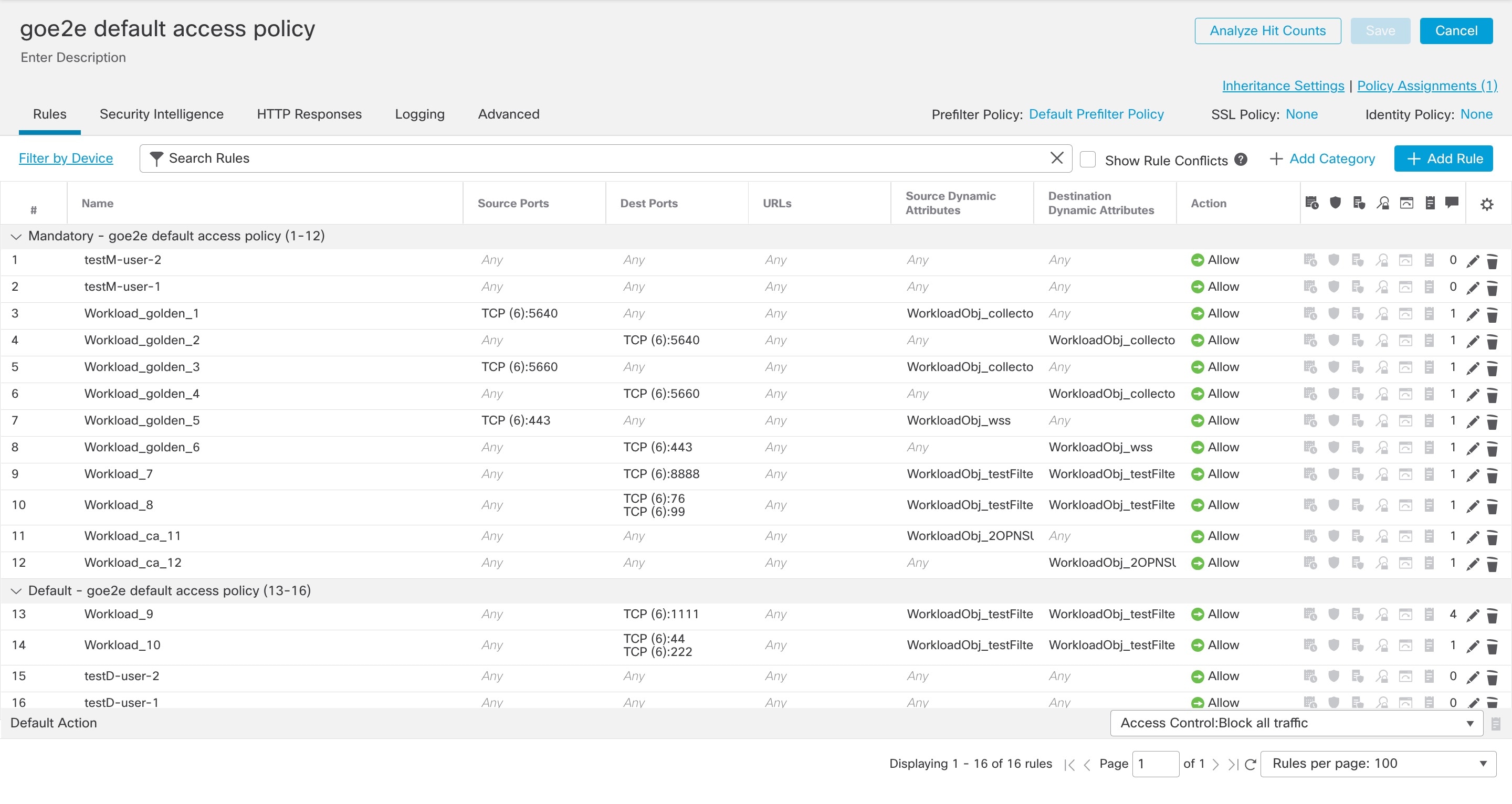

변환된 액세스 제어 정책 규칙

다음 유형의 액세스 제어 규칙이 추가됩니다.

-

접두사가 Workload_golden_인 규칙:

골든 규칙이라고 하는 이러한 규칙은 Secure Workload가 Secure Firewall 뒤에 있는 워크로드에 설치된 Secure Workload 에이전트와 통신할 수 있도록 합니다.

-

접두사가 Workload_인 규칙:

이는 시행이 활성화된 애플리케이션 워크스페이스의 세분화 정책에서 변환된 규칙입니다.

-

접두사가 Workload_ca_인 규칙:

이는 시행된 각 애플리케이션 워크스페이스에 대해 변환된 포괄적인 규칙입니다. Secure Workload 3.7 버전부터는 FMC 커넥터를 설정하는 동안 Use Secure Workload Catch-All(Secure Workload 포괄 사용) 옵션을 선택한 경우에만 Secure Workload 포괄 규칙을 사용할 수 있습니다.

-

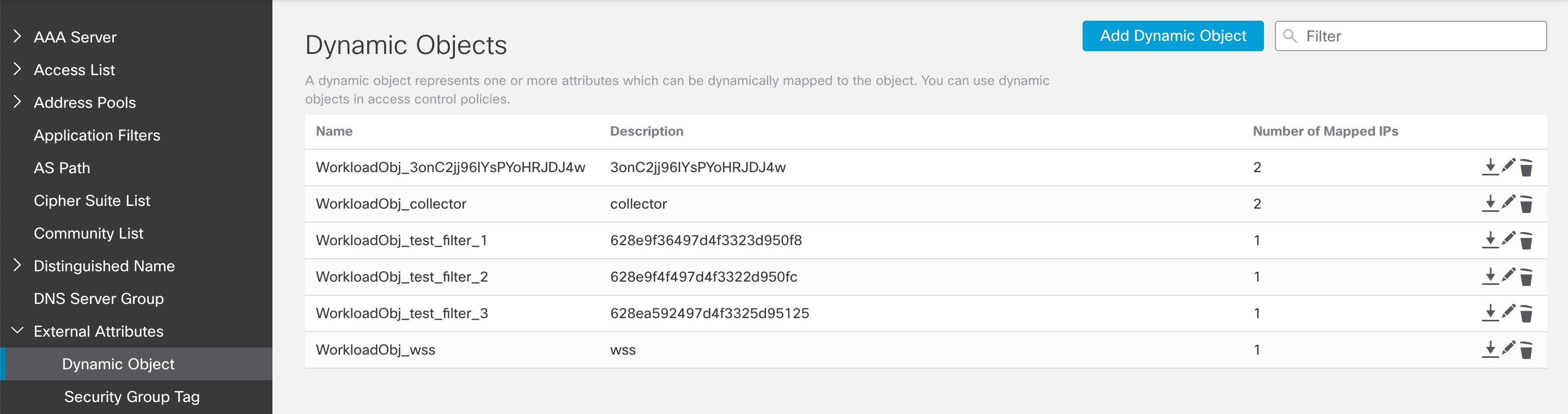

접두사가 WorkloadObj_인 동적 개체가 생성됩니다.

규칙 순서는 Secure Workload 정책 및 워크스페이스에 대한 표준 정책 시행 순서와 일치합니다.

FMC에서 이러한 규칙을 삭제하거나 수정하면 다음에 Secure Workload가 FMC에 업데이트를 푸시할 때 변경 사항을 덮어씁니다.

이 통합과 독립적인 추가 액세스 제어 규칙을 FMC에서 생성하고 기존 규칙을 덮어쓰지 않고 병합하도록 통합을 구성하는 경우 위에 설명된 접두사를 사용합니다.

Secure Workload 버전 3.7 및 3.6에 대한 중요 정보

이 통합을 통해 사용자는 Secure Workload 애플리케이션 워크스페이스에서 세분화 정책을 생성하고, Secure Workload는 시행된 정책을 Secure Firewall Management Center의 액세스 제어 규칙으로 변환합니다.

네트워크 인벤토리는 세분화 정책의 기반이 되는 클러스터, Secure Workload 범위, 인벤토리 필터에서 동적으로 관리합니다. 워크로드가 네트워크에서 추가, 변경 또는 제거될 때 Secure Workload는 해당 액세스 제어 규칙의 기반이 되는 Secure Firewall Management Center의 동적 개체를 자동으로 업데이트합니다.

프로세스 개요:

-

Secure Workload, Secure Firewall Management Center 및 Secure Firewall Threat Defense 제품을 구축합니다.

-

Secure Workload에서 FMC External Orchestrator를 생성하고 Secure Firewall Management Center와의 통신을 설정합니다.

-

세분화 정책에서 사용할 소비자 및 제공자를 정의하는 Secure Workload에서 범위, 인벤토리 필터 및 클러스터를 생성합니다.

(Secure Workload의 "소비자"와 "제공자"는 대략 Secure Firewall Management Center의 "소스"와 "대상"에 해당합니다.)

-

Secure Workload의 애플리케이션 워크스페이스에서 세분화 정책을 수동으로 생성합니다.

-

애플리케이션 작업 공간에서 정책을 시행할 때 Secure Workload은 세분화 정책을 Secure Firewall Management Center에 액세스 제어 규칙으로 푸시합니다. 이 규칙의 소비자 및 제공자는 범위, 인벤토리 필터 및 클러스터에서 Secure Firewall Management Center의 동적 개체로 변환됩니다.

-

변경 사항은 Secure Firewall Management Center에서 관리하는 Secure Firewall Threat Defense 디바이스에 자동으로 구축됩니다.

-

Secure Workload에서는 변경 사항을 지속적으로 확인하고 5초마다 업데이트를 자동으로 푸시합니다.

동적 개체(예: 범위, 인벤토리 필터, 해당 소스인 클러스터)는 네트워크의 워크로드 인벤토리에 대한 추가, 삭제 및 변경 사항을 반영하도록 자동으로 업데이트됩니다. 이러한 변경 사항 및 애플리케이션 워크스페이스에서 시행하는 정책 변경 사항(정책 순서 포함)은 Secure Firewall Threat Defense 매니지드 디바이스에서 자동으로 업데이트됩니다.

변환된 액세스 제어 정책 규칙: 세부 정보

-

Secure Workload 버전 3.7에서는 Secure Workload의 변환된 세분화 정책이 액세스 제어 정책의 각 섹션에 규칙으로 Secure Firewall Management Center에 추가됩니다. 절대 정책은 Mandatory(필수) 규칙 섹션에 추가되고 기본 정책은 Default(기본값) 섹션에 추가됩니다.

-

Secure Workload 버전 3.6에서는 Secure Workload의 변환된 세분화 정책이 액세스 제어 정책의 Default(기본값) 섹션에 규칙으로 추가됩니다.

다음 유형의 액세스 제어 규칙이 추가됩니다.

-

접두사가 Workload_golden_인 규칙:

골든 규칙이라고 하는 이러한 규칙은 Secure Workload가 Secure Firewall 뒤에 있는 워크로드에 설치된 Secure Workload 에이전트와 통신할 수 있도록 합니다.

-

접두사가Workload_인 규칙:

이는 시행이 활성화된 애플리케이션 워크스페이스의 세분화 정책에서 변환된 규칙입니다.

-

접두사가 Workload_ca_인 규칙

이는 시행된 각 애플리케이션 워크스페이스에 대해 변환된 포괄적인 규칙입니다. Secure Workload 버전 3.7부터는 FMC External Orchestrator를 구성하는 동안 Use Secure Workload Catch All(보안 워크로드 포괄 사용) 옵션을 선택한 경우에만 Secure Workload의 포괄 규칙을 사용할 수 있습니다.

규칙 순서는 Secure Workload 정책 및 워크스페이스에 대한 표준 정책 시행 순서와 일치합니다.

FMC에서 이러한 규칙을 삭제하거나 수정하면 다음에 Secure Workload가 FMC에 업데이트를 푸시할 때 변경 사항을 덮어씁니다.

이 통합과 독립적인 추가 액세스 제어 규칙을 FMC에서 생성하고 기존 규칙을 덮어쓰지 않고 병합하도록 통합을 구성하는 경우 위에 설명된 접두사를 사용합니다.

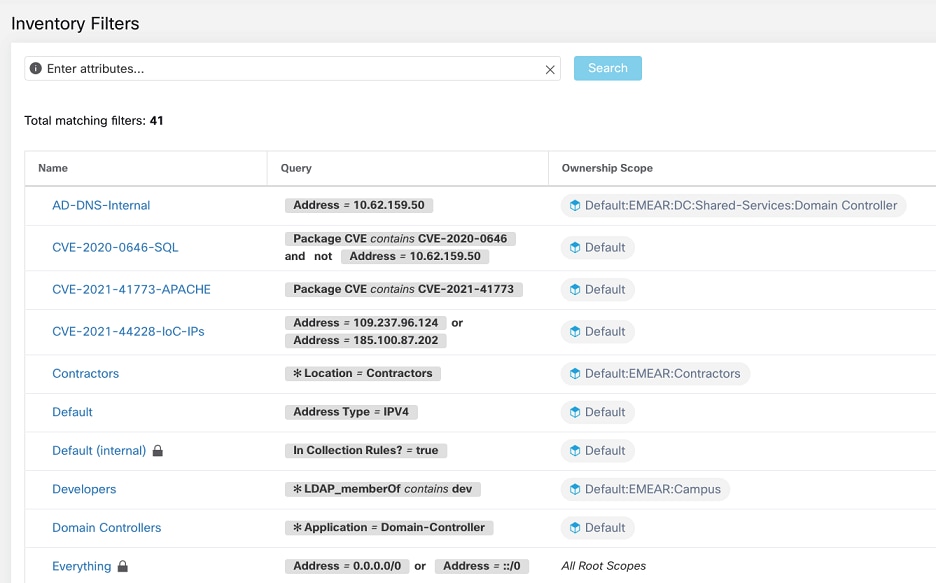

변환된 동적 개체: 세부 정보

동적 개체를 보려면 FMC 웹 인터페이스로 이동하여 Objects(개체) > Object Management(개체 관리) > External Attributes(외부 속성) > Dynamic Objects(동적 개체)를 선택합니다.

Secure Workload 범위에서 변환된 동적 개체, 인벤토리 필터 및 클러스터와 이 통합에 필요한 추가 동적 개체는 Secure Workload 버전에 따라 다음 형식으로 동적 개체의 FMC 목록에 표시됩니다.

-

Secure Workload 3.7에서

-

Name(이름) 열에 동적 개체가 WorkloadObj_<Secure Workload inventory filter name> 형식으로 나열됩니다.

-

Description(설명) 열에 UUID가 표시됩니다. 개체의 UUID가 누락된 경우 Secure Workload 인벤토리 필터 이름이 표시됩니다.

-

-

Secure Workload 3.6: 동적 개체가 WorkloadObj_ 접두사와 함께 나열됩니다.

개체를 편집해야 하는 경우 Secure Workload의 범위, 인벤토리 필터 및 클러스터를 편집합니다. FMC에서 변경한 내용은 다음에 Secure Workload가 통합을 업데이트할 때 덮어쓰기됩니다.

멤버십이 변경될 수 있으므로 이 통합에 의해 생성된 동적 개체를 다른 용도로 사용 시 주의하십시오.

이 통합은 다른 메커니즘을 사용하여 생성하고 유지 관리하는 동적 개체에는 영향을 주지 않습니다.

Secure Workload 버전 3.7 및 3.6의 구축 고려 사항

모든 3.7 버전의 경우:

Secure Firewall Management Center(이전의 Firepower Management Center)당 하나의 FMC Orchestrator만 지원됩니다.

참고 |

Cisco Secure Workload FMC External Orchestrator는 FMC가 응답을 중지하는 경우 장애 조치를 식별할 수 있습니다. 장애 조치가 발생하면 시스템에서는 메모리 내 데이터를 지우고 활성 FMC 인스턴스와 재동기화하기 시작합니다. FMC가 현재 설정을 Secure Workload에 복제하는 데 시간이 너무 오래 걸리면 External Orchestrator가 시간 초과되고 동기화를 다시 시도하는 상황이 발생할 수 있습니다. 이 구성 동기화의 시간 초과는 10분입니다. 또한 FMC는 FMC 7.2 이하와 같이 단일 엔드포인트에서 사용 중인 너무 많은 쿼리로부터 자체를 보호합니다. FMC는 1분 동안 120개가 넘는 요청을 탐지하는 경우 120개 요청에 도달한 후 1분 동안 HTTP 429 "너무 많은 요청"으로 응답합니다. 이러한 제한은 대부분의 FMC 엔드포인트에서 대량 삽입 및 읽기를 사용하여 방지됩니다. 그러나 모든 동적 개체에 대한 콘텐츠를 수집하면 각각에 대해 하나의 요청이 생성됩니다. 올바르게 작동하는 통합의 제한은 Secure Workload Orchestrator가 정책의 모든 구성 요소를 가져오는 데 걸리는 시간을 기반으로 합니다(10분으로 제한). 각 개체 요청은 FMC의 네트워크 레이턴시, 모델 및 로드의 영향을 받습니다. 예를 들어 첫 번째 1분은 일반 FMC 정보(FTDS, ACP 및 도메인의 수)를 수집하는 데 사용되고, 4.5분은 동적 개체/인벤토리 필터(540개) 수집에, 나머지 4.5분은 정책 규칙(11,250개) 수집에 분배됩니다. 따라서 현재 버전의 제품 통합에 대한 적절한 부하는 10분 = 1분(설정용) + (0.024초 * SW 정책의 규칙 수) + (0.5초 * 사용 중인 인벤토리 필터의 수)입니다. 이 제한을 초과하면 부분 로드가 발생하는데, 이는 ACP가 FMC에서 "동기화 중단" 상태로 유지되는 경우입니다. |

모든 3.6 버전의 경우:

Firepower Management Center당 1개의 FMC Orchestrator만 지원됩니다.

버전 3.6.1.36 이상을 사용 중이고 구축에서 도메인을 사용하는 경우:

모든 Secure Workload 워크스페이스의 모든 시행된 정책은 FMC Orchestrator 구성에서 지정한 도메인 내의 모든 액세스 제어 정책에 푸시됩니다. (하나 이상의 FTD 디바이스에 할당되지 않은 액세스 제어 정책 제외)

구축에서 도메인을 사용하지 않거나 3.6.1.36 이전의 3.6 버전을 사용 중인 경우:

모든 Secure Workload 워크스페이스의 모든 시행된 정책은 FTD 디바이스에 할당된 모든 액세스 제어 정책에 푸시됩니다.

동적 개체를 사용한 구성 예

Secure Workload의 세분화 정책

FMC에서 동적 개체

FMC에서 액세스 제어 정책

Secure Workload에서 범위 및 인벤토리

Secure Workload에서 필터

지원되는 구축

제품 버전

|

주요 특징 |

Secure Workload 버전 |

Secure Firewall Management Center 및 Secure Firewall Threat Defense 버전 |

||

|---|---|---|---|---|

|

FMC(Secure Firewall Management Center) 및 FTD(Firepower Threat Defense)에 대해 범위를 액세스 제어 정책에 매핑하는 워크플로우 간소화. |

3.9.1.1 |

세분화 및 가상 패치에 대한 7.2 가상 패치의 경우 7.1.x 세분화 7.0.1 |

||

|

3.8.1.1 3.8.1.36 |

세분화 및 가상 패치에 대한 7.2 가상 패치의 경우 7.1.x 세분화 7.0.1 |

||

|

3.7.1.5 |

7.1 7.0.1 |

||

|

동적 개체에 액세스 제어 정책을 사용할 경우의 FMC 도메인 지원 |

3.6.1.36 |

7.1 7.0.1 |

||

|

동적 개체를 사용한 액세스 제어 정책

|

3.6 |

7.1 7.0.1 |

||

|

사전 필터 정책 |

3.5 |

7.0 6.7 6.6 |

지원되는 Secure Firewall 플랫폼 및 구축

-

Secure Firewall Management Center에서 관리하는 Secure Firewall Threat Defense 디바이스만 지원됩니다.

-

FMC 고가용성은 구성된 경우 지원됩니다.

FMC External Orchestrator를 구성할 때 대기/보조 FMC의 호스트이름/IP 주소를 포함하는 경우 FMC가 새 활성 기본 어플라이언스로 전환하면 새 활성 FMC를 사용하도록 통합이 자동으로 전환됩니다.

-

FTD(Secure Firewall Threat Defense) 라우팅 모드 및 투명 방화벽 모드가 모두 지원됩니다.

Secure Firewall Threat Defense 모드에 대한 자세한 내용은 사용자의 버전에 대한 Secure Firewall Management Center 구성 설명의 Secure Firewall Threat Defense 투명 또는 라우팅 방화벽 모드 장을 참조하십시오.

Secure Workload 버전 3.7 및 3.6에 대한 추가 요구 사항

이 통합에는 전용 FMC를 사용하는 것이 좋습니다.

Cisco Tetration 버전 3.5 추가 요구 사항

FTD는 Tetration과의 통합에만 사용되는 전용 도메인에 할당해야 합니다. 이는 할당된 FTD가 Tetration 정책이 푸시되는 유일한 디바이스임을 보장하기 위한 것입니다.

새 도메인을 생성하고, 도메인을 관리하고, 도메인 간에 디바이스를 이동하는 방법에 대한 자세한 내용은 사용자의 Firepower 버전에 대한 Firepower Management Center 구성 가이드의 구축 관리 장에서 도메인 관리 섹션을 참조하십시오. 예: Firepower Management Center 구성 가이드, 버전 6.7

.

Secure Workload 버전 3.9.1.1 통합 구현

이 섹션은 모든 버전 3.9 빌드에 적용됩니다.

3.9.1.1 설정

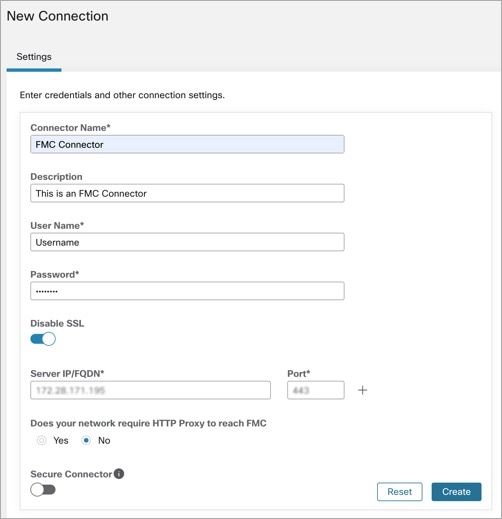

Secure Workload에서 FMC 커넥터를 생성하여 Secure Firewall Management Center와의 통신을 설정합니다.

-

탐색창에서 를 선택합니다.

-

Firewall(방화벽)에서 Cisco Secure Firewall을 클릭합니다.

-

Configure your new Connector here(여기에서 새 커넥터 구성)를 클릭합니다.

-

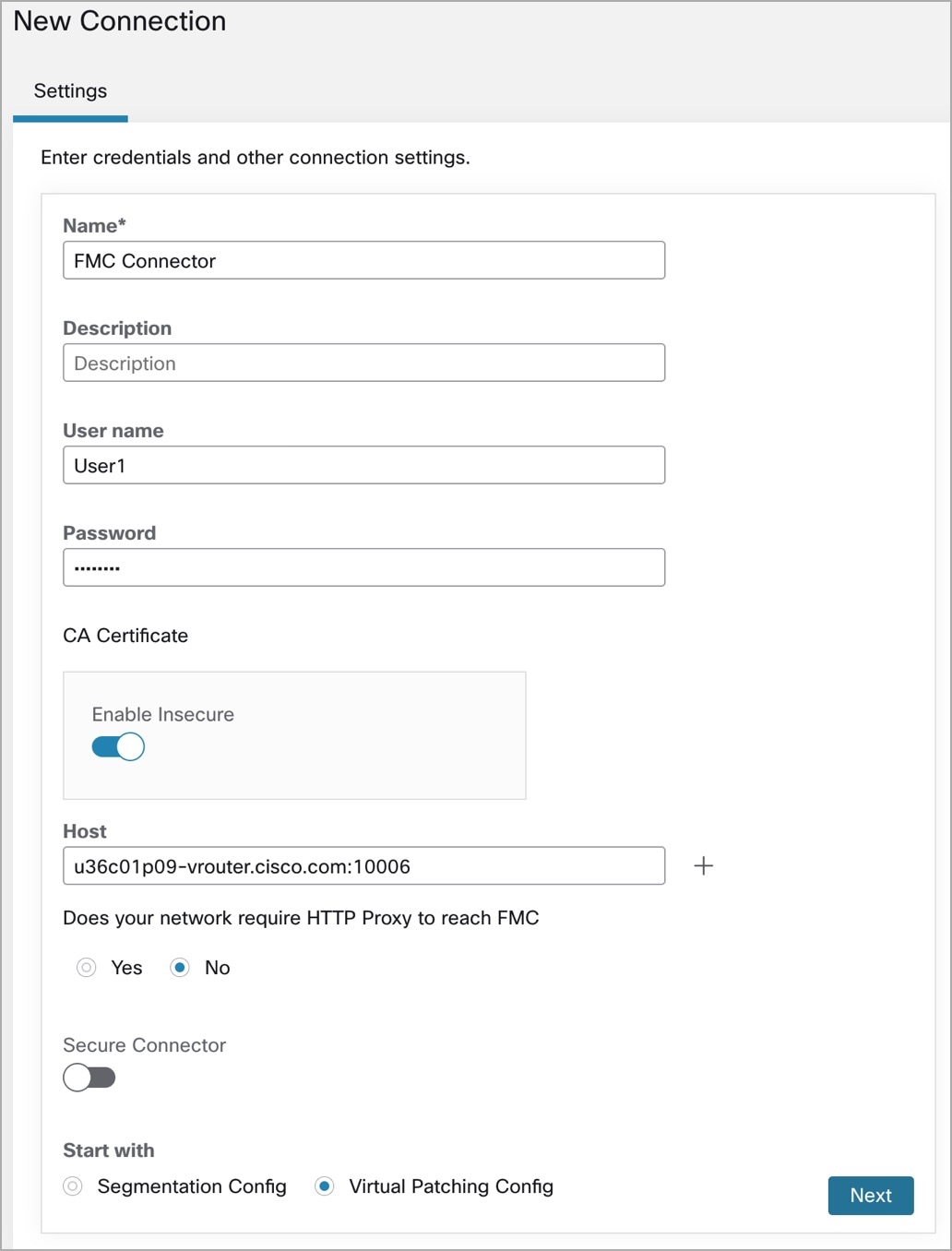

New Connection(새 연결) 페이지에서 다음과 같이 자격 증명 및 기타 연결 설정을 입력합니다.

필드

설명

커넥터 이름

FMC 커넥터의 고유 이름을 입력합니다.

설명

설명을 입력합니다.

Username and Password(사용자 이름 및 비밀번호)

FMC와 통신하는 데 사용되는 자격 증명을 입력합니다.

CA 인증서

보안 인증을 사용하려면 Secure Workload가 이 FMC를 인증하는 데 사용하는 CA 인증서를 입력합니다. 또는 네트워크를 신뢰할 수는 있지만 Secure Workload가 인증서를 검증하지 않는 경우 Disable SSL(SSL 비활성화)을 입력할 수 있습니다.

개체 관리 워크플로우를 사용하여 FMC에서 CA 인증서를 가져올 수 있습니다.

서버 IP/FQDN* 및 포트

연결된 FMC의 서버 IP 주소 및 포트 번호를 입력합니다. 호스트 이름은 정규화된 도메인 이름 또는 FMC의 IP 주소여야 합니다.

네트워크에서 FMC에 연결하는 데 HTTP 프록시가 필요합니까

그러한 경우 프록시 URL을 <proxy.host> :<proxy.port> 형식으로 입력합니다.

Secure Connector(보안 커넥터)

Secure Workload에서 FMC로 연결을 터널링하는 데 보안 커넥터를 사용하는 경우 활성화합니다.

이 옵션을 활성화하기 전에 보안 커넥터를 구축해야 합니다.

-

Create(생성)를 클릭합니다.

3.9.1.1 세분화

Secure Workload 적용 세분화 정책은 범위, 인벤토리 필터 및 클러스터에서 파생된 IP 주소 집합을 활용하여 액세스 제어 정책으로 변환됩니다. 이 집합은 Secure Firewall Management Center 내에서 동적 개체로 변형됩니다.

Secure Workload에서 변환된 세분화 정책은 액세스 제어 정책의 각 섹션에 규칙으로 Secure Firewall Management Center에 추가됩니다. Absolute(절대) 정책은 Mandatory(필수) 규칙 섹션에 추가되고 Default(기본) 정책은 Default(기본) 규칙 섹션에 추가됩니다.

다음 유형의 액세스 제어 규칙이 추가됩니다.

-

접두사가 Workload_golden_인 규칙:

골든 규칙이라고 하는 이러한 규칙은 Secure Workload가 보안 방화벽 뒤에 있는 워크로드에 설치된 모든 Secure Workload 에이전트와 통신할 수 있도록 합니다.

-

접두사가 Workload_인 규칙:

이는 시행이 활성화된 애플리케이션 워크스페이스의 세분화 정책에서 변환된 규칙입니다.

-

접두사가 Workload_ca_인 규칙:

이는 시행된 각 애플리케이션 워크스페이스에 대해 변환된 포괄 규칙입니다. Secure Workload 버전부터는 FMC 커넥터를 설정하는 동안 Use Secure Workload Catch-All(Secure Workload 포괄 사용) 옵션을 선택한 경우에만 Secure Workload 포괄 규칙을 사용할 수 있습니다.

-

동적 개체는 WorkloadObj_접두사가 붙은 개체에 생성됩니다.

참고 |

|

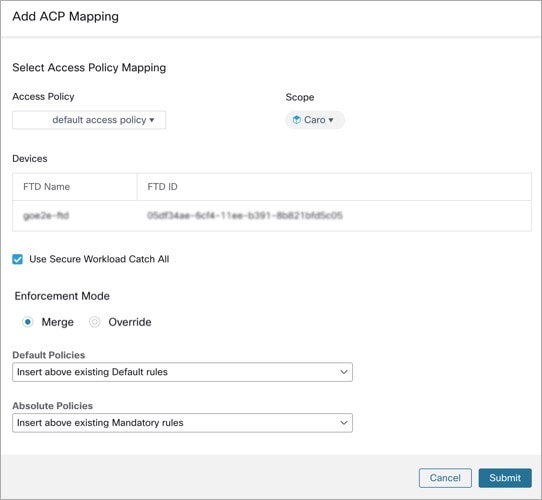

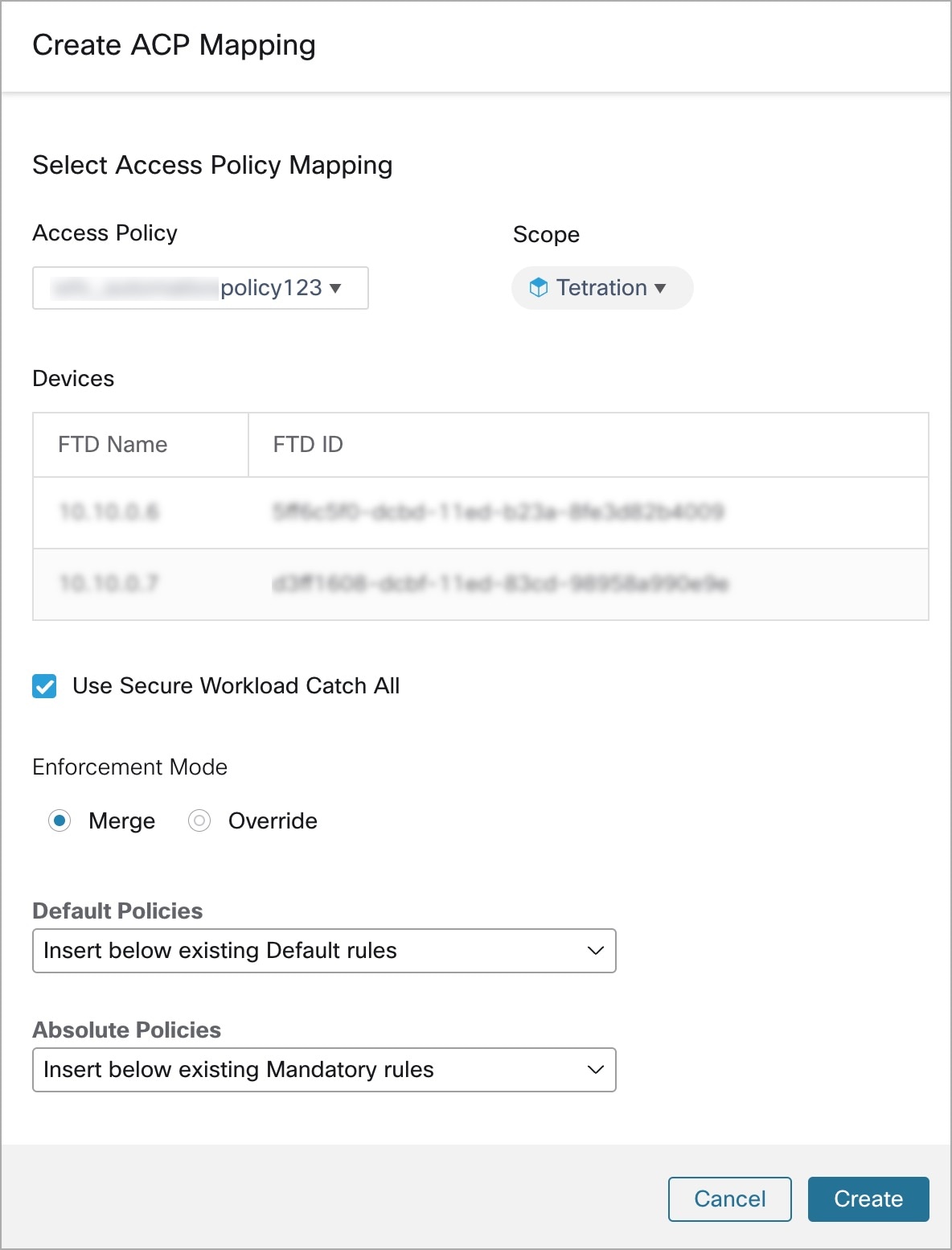

ACP 매핑 추가

-

Segmentation(세분화) 탭에서 + Add(+ 추가)를 클릭하여 액세스 정책을 매핑합니다.

-

Add ACP Mapping(ACP 매핑 추가) 창의 드롭다운 목록에서 Access Policy(액세스 정책)를 선택하고 이를 Scope(범위)에 매핑합니다. 하나의 범위에만 액세스 정책을 매핑할 수 있습니다.

-

Use Secure Workload Catch All(Secure Workload 포괄 사용) 확인란을 선택하여 Secure Workload에서 포괄 규칙을 활성화합니다. Secure Workload 포괄 규칙은 액세스 제어 정책의 기본 섹션에서 다른 모든 규칙 Secure Workload 규칙 및 FMC에서 직접 생성된 규칙(있는 경우)) 뒤에 나열됩니다. Secure Workload에서 포괄 규칙을 비활성화하려는 경우 FMC 액세스 제어 정책의 Default Action(기본 작업)을 사용하려면 이 옵션의 선택을 취소합니다.

-

Enforcement Mode(시행 모드)에서 옵션을 선택합니다.

-

Merge(병합): 사용자가 생성한 기존 규칙과 함께 Secure Workload 정책 규칙이 추가됩니다. 다음 단계에서 설명하는 대로 우선순위를 구성할 수 있습니다.

-

Override(재정의): 사용자가 생성한 기존 규칙이 Secure Workload 정책 규칙으로 대체됩니다.

참고

우선 순위 드롭다운 목록은 Merge(병합)가 Enforcement Mode(시행 모드)로 선택된 경우에만 사용할 수 있습니다.

-

-

Absolute(절대) 및 Default Policies(기본 정책) 드롭다운 메뉴에서 필수 옵션을 선택하여 Secure Workload 정책의 우선순위를 FMC에 있는 액세스 제어 정책의 각 섹션에 있는 기존 규칙보다 더 높거나 낮게 설정합니다.

-

기존의 필수 규칙 위의 Insert(삽입)를 선택하면 Secure Workload 정책이 필수 규칙보다 높은 우선 순위를 갖습니다.

-

기존의 필수 규칙 아래에서 Insert(삽입)를 선택하면 Secure Workload 정책이 필수 규칙보다 우선순위가 낮습니다.

예를 들어 Absolute Policies(절대 정책) 드롭다운 목록에서 기존 Mandatory(필수) 규칙 위에 Insert(삽입)를 선택하는 경우 Secure Firewall Management Center에서 필수 섹션의 시작 부분에 Secure Workload 규칙이 구성되고 그 뒤에 기존 액세스 제어 규칙이 구성됩니다. 새 규칙이 생성되면 Secure Workload에서 정책에 대해 선택한 우선순위에 따라 액세스 제어 정책의 규칙 순서가 업데이트됩니다.

-

-

Submit(제출)를 클릭합니다.

ACP 매핑 편집

-

Action(작업)에서 Pencil(연필) 아이콘을 클릭하여 편집합니다.

-

세부 정보를 업데이트하고 Submit(제출)를 클릭합니다.

-

Save(저장)를 클릭하여 모든 수정 사항을 저장합니다.

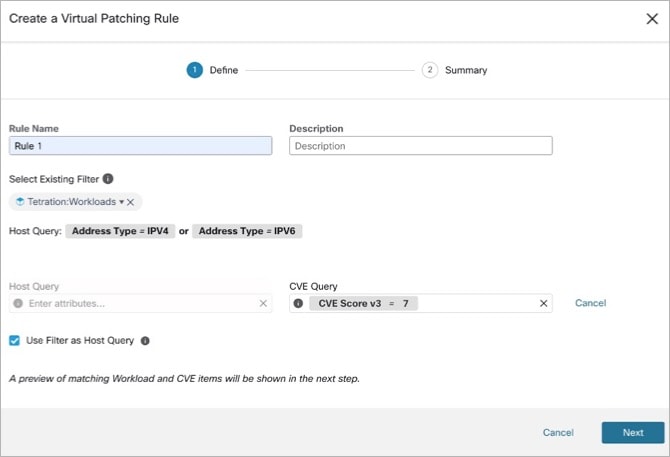

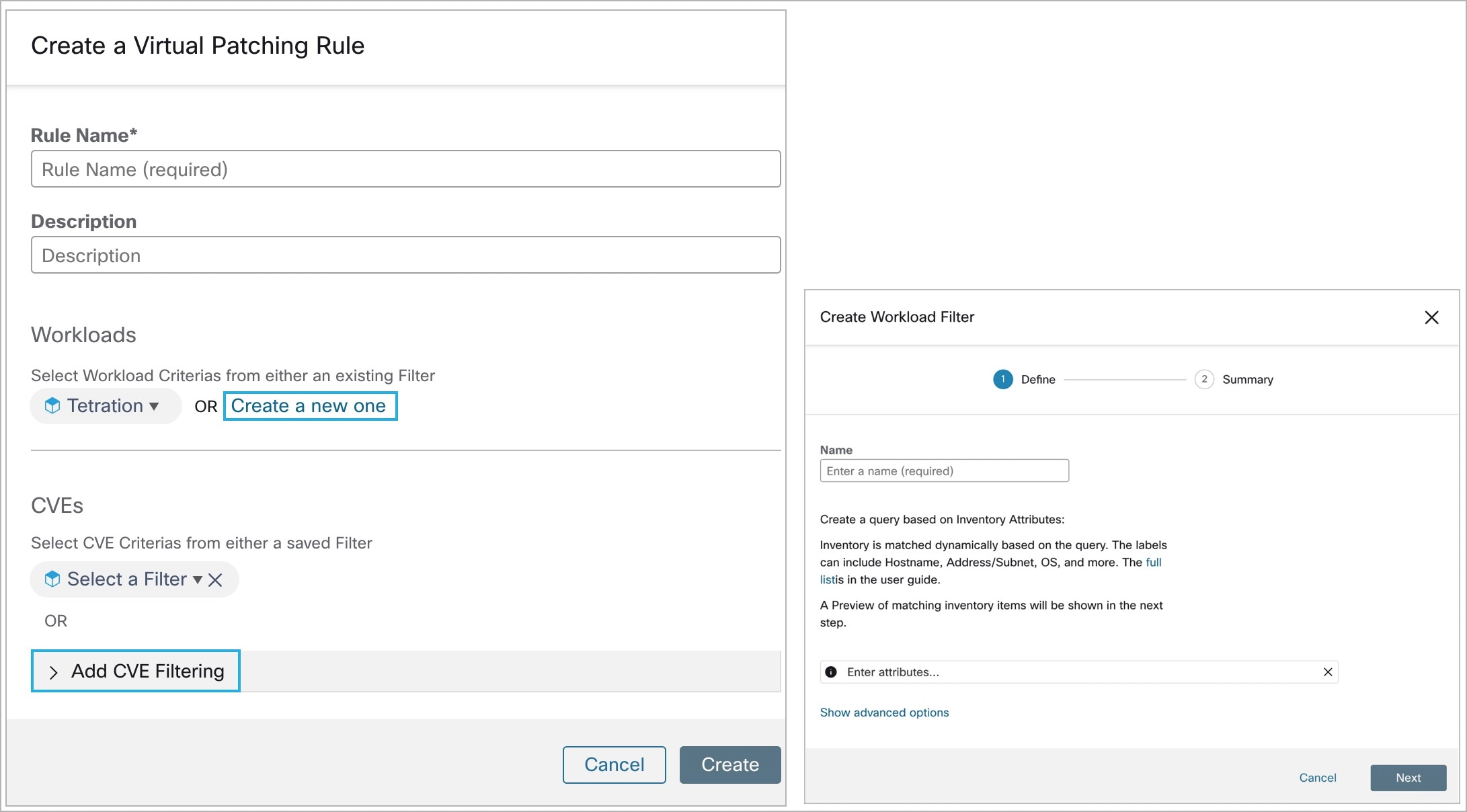

3.9.1.1 가상 패치

-

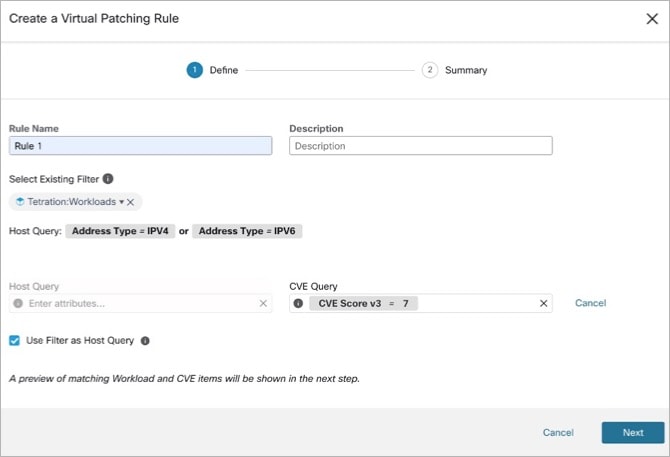

Create a Virtual Patching Rule(가상 패치 적용 규칙 생성) 창에서 Rule Name(규칙 이름) 및 Description(설명)을 입력합니다.

-

드롭다운에서 Existing Filter(기존 필터)를 선택합니다. 기존 범위를 선택하여 가상 패치 적용을 고려할 호스트를 선택할 수 있습니다.

-

기본적으로 Use Filter as Host Query(필터를 호스트 쿼리로 사용) 확인란은 선택되어 있습니다. CVE 쿼리를 입력하여 계속 진행할 수 있습니다. 가상 패치 적용 필터를 생성할 필요 없이 구축할 수 있습니다. 호스트 쿼리는 선택한 필터의 내용을 포함합니다.

Figure 4. 새 가상 패치 필터를 생성하지 않고

-

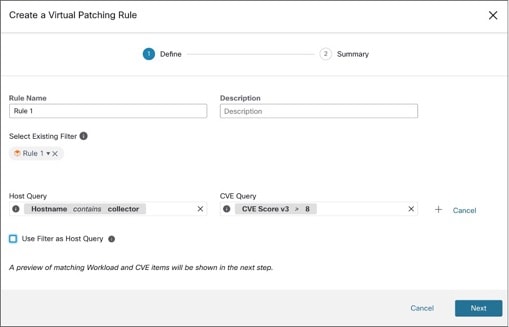

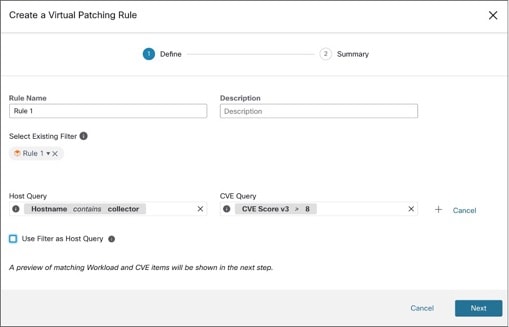

Use Filter as Host Query(필터를 호스트 쿼리로 사용) 확인란의 선택을 취소하여 호스트 및 CVE 쿼리를 모두 입력합니다. 그러면 새 가상 패치 필터가 생성됩니다.

Figure 5. 새 가상 패치 필터 생성

-

-

호스트 및 CVE 쿼리를 입력합니다. 쿼리를 더 추가하려면 + 아이콘을 클릭합니다.

Note

-

지원되는 쿼리 형식을 보려면 정보 아이콘 위에 마우스를 올려 놓습니다.

-

기본적으로 가상 패치 적용 필터는 입력한 쿼리 조합을 기반으로 생성됩니다.

-

-

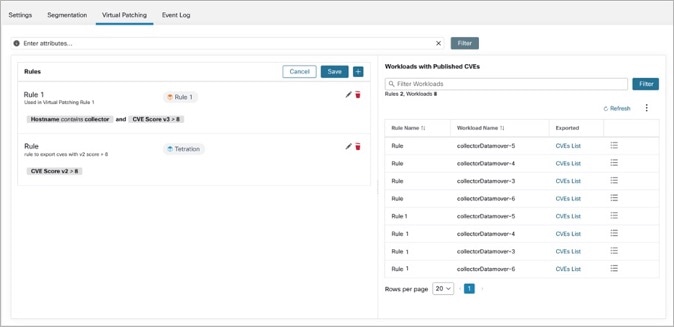

Next(다음)를 클릭합니다. Summary(요약) 창에 일치하는 Workload 및 CVE의 목록이 표시됩니다. Workload와 CVE는 쿼리에 따라 동적으로 일치합니다.

-

Create(생성)를 클릭합니다.

-

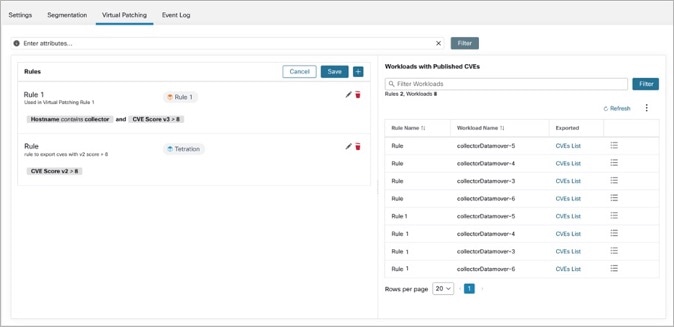

추가된 가상 패치 규칙은 Rules(규칙) 아래에 표시됩니다. 속성을 입력하고 Filter(필터)를 클릭하여 검색 결과의 범위를 좁힙니다.

-

Workloads with Published CVEs(게시된 CVE가 있는 Workload)가 오른쪽에 표시됩니다.

-

속성을 입력하고 Filter(필터)를 클릭하여 검색 결과의 범위를 좁힙니다.

-

항목을 정렬하려면 열 헤더를 클릭합니다.

-

Exported(내보내기함) 열에서 CVE List(CVE 목록)를 클릭하여 Workload에서 게시된 모든 CVE 목록을 확인합니다.

-

Workload의 Audit Log(감사 로그)를 보려면 햄버거 메뉴를 클릭합니다. 지난 48시간 동안의 로그가 저장되어 표시됩니다.

-

가상 패치 규칙 편집

-

Edit(편집)를 클릭하여 규칙을 더 추가하고, 세부 정보를 수정 및/또는 삭제합니다.

Figure 6. 가상 패치 규칙 편집

-

더 많은 규칙을 추가하려면 + 아이콘을 클릭합니다. Save(저장)를 클릭합니다.

-

규칙을 삭제하려면 Bin(휴지통) 아이콘을 클릭합니다.

-

-

규칙의 세부 사항을 수정하려면 Pencil(연필) 아이콘을 클릭합니다.

-

Edit Virtual Patching Rule(가상 패치 적용 규칙 편집) 창에서 필요에 따라 호스트 및 CVE 쿼리를 수정한 후 변경 사항을 저장합니다.

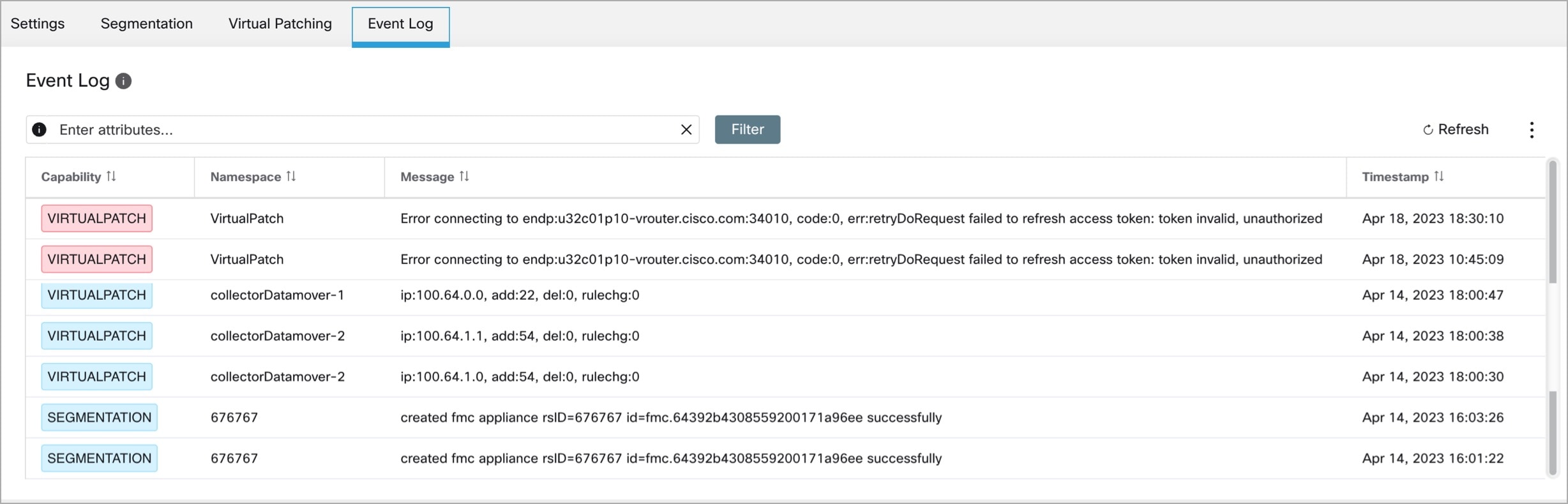

3.9.1.1 이벤트 로그

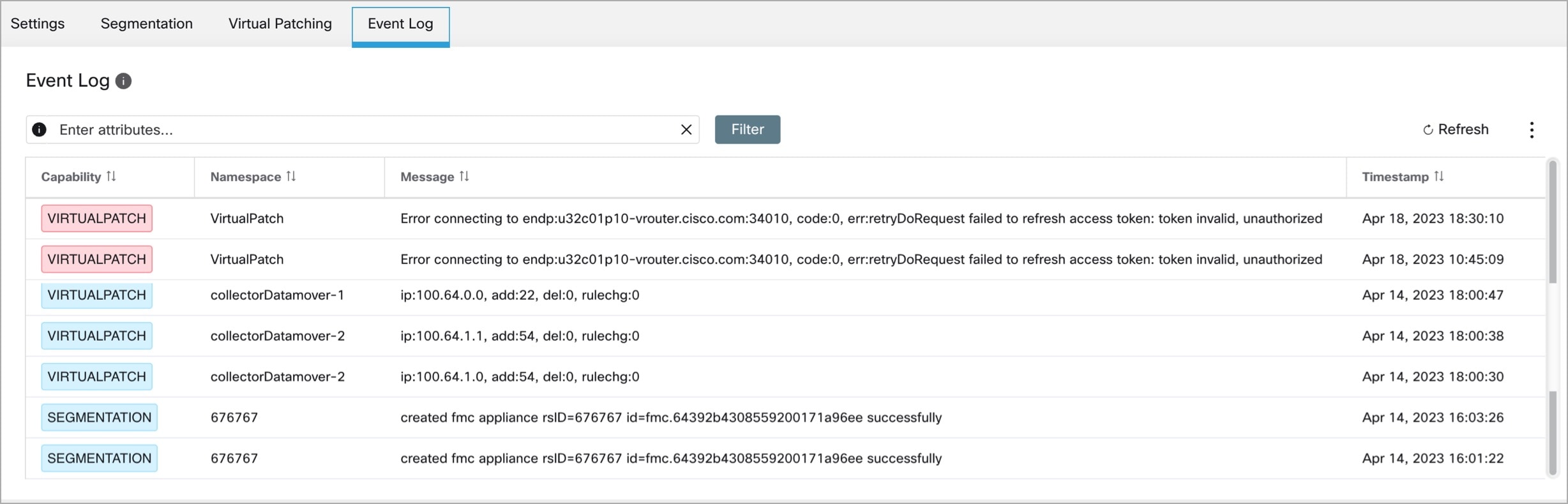

Event Log(이벤트 로그) 탭에는 Secure Workload와 Secure Firewall Management Center 사이의 중요한 이벤트 또는 트랜잭션이 나열됩니다.

-

기능, 이벤트 레벨, 네임스페이스 및 메시지를 기준으로 이벤트를 필터링할 속성을 입력합니다.

참고

이벤트 레벨의 색상 코드는 정보(파란색), 경고(주황색) 및 오류(빨간색)입니다.

-

항목을 정렬하려면 열 헤더를 클릭합니다.

-

세부 사항을 JSON 및/또는 CSV 형식으로 다운로드하려면 점 3개로 된 메뉴 아이콘을 클릭합니다.

-

모든 필터를 재설정하려면 Refresh(새로 고침)를 클릭합니다.

Secure Workload 버전 3.8.1.1용 통합 구현

이 섹션은 모든 버전 3.8 빌드에 적용됩니다.

업그레이드 정보

Secure Workload 버전 3.8.1.1로 업그레이드

-

버전 3.7.1.5에서 업그레이드

FMC External Orchestrator는 Cisco Secure Firewall로 마이그레이션됩니다.

업그레이드 전 구성은 변경되지 않습니다.

3.8.1.1 버전으로 업그레이드한 후 다음을 수행할 수 있습니다.

-

에이전트 기반 워크로드의 CVE 정보를 Secure Firewall Management Center에 게시하여 방화벽 권장 사항을 실행하여 IPS 정책을 세부적으로 조정합니다.

-

액세스 제어 정책의 Mandatory(필수) 또는 Default(기본) 섹션에 나열할 세분화 정책의 우선순위를 설정합니다.

-

Secure Workload 포괄 규칙을 사용하는 옵션을 활성화 또는 비활성화하려면 FMC External Orchestrator를 설정하는 동안 Use Secure Workload Catch All(Secure Workload 포괄 사용) 옵션을 선택하거나 선택 취소합니다.

통합 사전 요건: Secure Workload 버전 3.8.1.1

-

지원되는 Secure FMC(Firewall Management Center) 및 하나 이상의 지원되는 Secure FTD(Firewall Threat Defense) 디바이스를 설정했습니다. FTD 디바이스를 FMC와 연결하고, 각 FTD를 액세스 제어 정책에 할당했으며, FMC에서 FTD로 정책을 구축할 수 있으며, 시스템이 예상대로 네트워크 트래픽을 처리하고 있는지 확인했습니다.

전체 정보는 Cisco Secure Firewall Management Center 문서 로드맵을 포함하여 제품에 대한 Cisco Secure Firewall Management Center 문서를 참조하십시오.

-

Secure Workload 어플라이언스(온프레미스) 또는 어카운트(SaaS)가 설정되고 예상대로 작동합니다.

-

Secure Workload SaaS를 사용하거나 온프레미스 Secure Workload에서 FMC 어플라이언스에 직접 연결할 수 없는 경우, 보안 커넥터 터널을 설정하여 솔루션 구성 요소 간의 연결을 제공합니다.

기본적으로 Secure Workload은 포트 443에서 HTTPS를 사용하여 FMC REST API와 통신합니다.

보안 커넥터 설정에 대한 지침은 Secure Workload 웹 인터페이스에서 온라인 도움말로 제공되는 Secure Workload 사용 가이드를 참조하십시오.

Secure Workload 버전 3.8.1.1용 통합 구현 방법

다음 표에서는 Secure Firewall Management Center를 설정하고 Secure Workload 버전 3.8.1.1 릴리스와의 통합을 구성하는 End-to-End 워크플로우를 제공합니다.

|

단계 |

설명 |

추가 정보 |

|---|---|---|

|

시작하기 전에 |

이 통합의 작동 방식, 구현을 위한 고수준 프로세스 및 구축 고려 사항을 이해합니다. |

Secure Workload 버전 3.8 중요 정보 아래의 모든 섹션과 항목을 참조하십시오. |

|

시작하기 전에 |

시스템 요구 사항 및 사전 요건 충족 |

다음의 모든 섹션 참조 및 통합 사전 요건: Secure Workload 버전 3.8.1.1에 전달하는 고성능 고속 어플라이언스입니다. |

|

1 |

Secure Workload에서 다음을 수행합니다. 사용자 환경에 대한 범위, 인벤토리 필터, 클러스터, 작업 영역, 세분화 정책을 정의합니다. |

Secure Workload의 애플리케이션 워크스페이스에서 애플리케이션 종속성 매핑을 사용하여 자동으로 정책을 검색하거나 수동으로 세분화 정책을 생성합니다. 이와 관련하여 질문이 있는 경우 Secure Workload 웹 인터페이스에서 온라인 도움말로 제공되는 Secure Workload 사용자 가이드의 세분화 섹션을 참조하십시오. 다른 방법은 고급: ADM을 사용하여 세분화 정책 생성을 참조하십시오. |

|

2 |

FMC에서: Secure Firewall Threat Defense에 할당된 각 액세스 제어 정책의 맨 아래에서 정책에 대한 Default Action(기본 작업)을 설정합니다. |

이 작업은 생성하는 세분화 정책에 따라 달라집니다. 예를 들어 세분화 정책에서 구체적으로 허용하지 않는 모든 트래픽을 차단하려는 경우, Block all traffic(모든 트래픽 차단)을 선택합니다. |

|

3 |

FMC에서: 이 통합을 위한 전용 사용자 어카운트를 생성합니다. |

사용자 어카운트에 대한 요구 사항:

FMC에서 사용자 어카운트 생성에 대해 질문이 있는 경우 Secure Firewall Management Center의 온라인 도움말에서 "내부 사용자 추가" 항목을 참조하십시오. |

|

4 |

Secure Workload에서 다음을 수행합니다. FMC를 생성합니다. |

Secure Firewall Management Center 당 하나의 FMC 커넥터만 생성합니다. FMC 커넥터를 생성하려면 버전 3.8.1.1에서 FMC 커넥터 구성 섹션을 참조하십시오. |

|

5 |

Secure Workload에서 다음을 수행합니다. 액세스 제어 정책을 범위에 매핑합니다. |

Manage(관리) > Workloads(워크로드) > Connectors(커넥터) > Segmentation(세분화)에서 ACP 매핑을 생성합니다. |

|

6 |

Secure Workload에서 다음을 수행합니다. 가상 패치 적용 규칙을 생성합니다. |

Manage(관리) > Workloads(워크로드) > Connectors(커넥터) > Virtual Patching(가상 패치)에서 Virtual Patching(가상 패치) 규칙을 생성합니다. Workload with Published CVEs(게시된 CVE가 있는 워크로드)가 표시됩니다. |

|

7 |

Secure Workload에서 다음을 수행합니다. 원하는 워크스페이스에서 정책을 시행합니다. |

작업 공간에서 Enforcement(시행) 탭을 클릭한 다음 Enforce Policies(정책 시행) 버튼을 클릭하여 마법사를 완료합니다. |

|

8 |

새로운 규칙이 액세스 제어 정책에 표시될 때까지 기다립니다. |

여기에는 전송할 데이터의 양, 머신의 속도, 네트워크 대역폭 등에 따라 다양한 시간이 소요됩니다. 규칙을 보려면 다음을 수행합니다. FMC에서 Policies(정책) > Access Control(액세스 제어)을 선택하고 볼 정책을 클릭합니다. |

|

9 |

새로운 액세스 제어 정책은 연결된 매니지드 Secure Firewall Threat Defense 디바이스에 자동으로 구축됩니다. |

향후 변경 사항은 Secure Firewall Threat Defense 디바이스에도 자동으로 구축됩니다. 새 FTD를 기존 액세스 제어 정책에 나중에 연결하면 새 FTD는 현재 규칙을 자동으로 수신합니다. |

버전 3.8.1.1에서 FMC 커넥터 구성

시작하기 전에

Secure Workload 버전 3.8.1.1을 위한 통합 구현에서 여기까지의 단계를 완료합니다.

설정

Secure Workload에서 FMC 커넥터를 생성하여 Secure Firewall Management Center와의 통신을 설정합니다.

-

Manage(관리) > Workloads(워크로드) > Connector(커넥터)로 이동합니다.

-

Firewall(방화벽)에서 Cisco Secure Firewall을 클릭합니다.

-

Configure your new Connector here(여기에서 새 커넥터 구성)를 클릭합니다.

-

New Connection(새 연결) 페이지에서 자격 증명 및 기타 연결 설정을 다음과 같이 입력합니다.

필드

설명

이름

FMC 커넥터의 고유 이름을 입력합니다.

설명

설명을 입력합니다.

Username and Password(사용자 이름 및 비밀번호)

FMC와 통신하는 데 사용되는 자격 증명을 입력합니다.

CA 인증서

Secure Workload가 이 FMC를 인증하는 데 사용하는 CA 인증서를 입력합니다. 또는 네트워크를 신뢰할 수는 있지만 Secure Workload가 인증서를 검증하지 않는 경우 Enable Insecure(안전하지 않음 활성화) 할 수 있습니다.

개체 관리 워크플로우를 사용하여 FMC에서 CA 인증서를 가져올 수 있습니다.

호스트

연결된 FMC의 호스트 이름 및 포트 번호를 입력합니다. 형식은 <FQDN> : <Port> 또는 <IP> : <Port>입니다.

호스트 이름은 FMC의 IP 또는 FMC(Fully Qualified Domain Name)여야 합니다.

네트워크에서 FMC에 연결하는 데 HTTP 프록시가 필요합니까

<proxy.host> :<proxy.port> 형식으로 프록시 URL을 입력합니다.

Secure Connector(보안 커넥터)

Secure Workload에서 FMC로 연결을 터널링하는 데 보안 커넥터를 사용하는 경우 활성화합니다.

이 옵션을 활성화하려면 먼저 보안 커넥터를 구축해야 합니다.

다음으로 시작합니다.

Segmentation Config(세분화 구성) 또는 Virtual Patching Config(가상 패치 설정 설정)를 선택합니다.

a) Segmentation Config(세분화 구성): 범위에 액세스 제어 정책을 할당하고 추가 매개변수를 구성합니다.

b) Virtual Patching Config(가상 패치 구성): FMC에 게시할 CVE의 규칙을 구성합니다.

-

Next(다음)를 클릭합니다.

세분화

Secure Workload 시행 세분화 정책은 Secure Firewall Management Center에서 동적 개체로 변환된 범위, 인벤토리 필터 및 클러스터의 IP 주소 집합을 기반으로 하는 액세스 제어 정책으로 변환됩니다.

Secure Workload에서 변환된 세분화 정책은 액세스 제어 정책의 각 섹션에 규칙으로 Secure Firewall Management Center에 추가됩니다. Absolute(절대) 정책은 Mandatory(필수) 규칙 섹션에 추가되고 Default(기본) 정책은 Default(기본) 규칙 섹션에 추가됩니다.

다음 유형의 액세스 제어 규칙이 추가됩니다.

-

접두사가 Workload_golden_인 규칙:

골든 규칙이라고 하는 이러한 규칙은 Secure Workload가 보안 방화벽 뒤에 있는 워크로드에 설치된 모든 Secure Workload 에이전트와 통신할 수 있도록 합니다.

-

접두사가 Workload_인 규칙:

이는 시행이 활성화된 애플리케이션 워크스페이스의 세분화 정책에서 변환된 규칙입니다.

-

접두사가 Workload_ca_인 규칙:

이는 시행된 각 애플리케이션 워크스페이스에 대해 변환된 포괄 규칙입니다. Secure Workload 버전부터는 FMC 커넥터를 설정하는 동안 Use Secure Workload Catch-All(Secure Workload 포괄 사용) 옵션을 선택한 경우에만 Secure Workload의 포괄 규칙을 사용할 수 있습니다.

-

접두사가 WorkloadObj_인 동적 개체가 생성됩니다.

참고 |

|

ACP 매핑 생성

-

Settings(설정)에서 Segmentation Config(세분화 구성)를 선택하면 Create ACP Mapping(ACP 매핑 생성) 창으로 이동합니다.

-

드롭다운에서 Access Policy(액세스 정책)를 선택하고 이를 Scope(범위)에 매핑합니다. 액세스 정책은 하나의 범위에만 매핑할 수 있습니다.

-

Use Secure Workload Catch All(Secure Workload 포괄 사용) 확인란을 선택하여 Secure Workload에서 포괄 규칙을 활성화합니다. Secure Workload 포괄 규칙은 액세스 제어 정책의 기본 섹션에서 다른 모든 규칙 Secure Workload 규칙 및 FMC에서 직접 생성된 규칙(있는 경우)) 뒤에 나열됩니다. Secure Workload에서 포괄 규칙을 비활성화하려는 경우 FMC 액세스 제어 정책의 Default Action(기본 작업)을 사용하려면 이 옵션의 선택을 취소합니다.

-

Enforcement Mode(시행 모드)에서 옵션을 선택합니다.

-

Merge(병합): 사용자가 생성한 기존 규칙과 함께 Secure Workload 정책 규칙이 추가됩니다. 다음 단계에서 설명하는 대로 우선순위를 구성할 수 있습니다.

-

Override(재정의): 사용자가 생성한 기존 규칙이 Secure Workload 정책 규칙으로 대체됩니다.

참고

우선 순위 드롭다운 메뉴 옵션은 Merge(병합)가 시행 모드로 선택된 경우에만 사용할 수 있습니다.

-

-

Absolute(절대) 및 Default Policies(기본 정책) 드롭다운 메뉴에서 필수 옵션을 선택하여 Secure Workload 정책의 우선순위를 FMC에 있는 액세스 제어 정책의 각 섹션에 있는 기존 규칙보다 더 높거나 낮게 설정합니다.

-

기존의 필수 규칙 위의 Insert(삽입)를 선택하면 Secure Workload 정책이 필수 규칙보다 높은 우선 순위를 갖습니다.

-

기존의 필수 규칙 아래에서 Insert(삽입)를 선택하면 Secure Workload 정책이 필수 규칙보다 우선순위가 낮습니다.

예를 들어 Absolute Policies(절대 정책) 드롭다운 메뉴에서 기존 Mandatory(필수) 규칙 위에 Insert(삽입)를 선택하는 경우 Secure Firewall Management Center에서 필수 섹션의 시작 부분에 Secure Workload 규칙이 구성되고 그 뒤에 기존 액세스 제어 규칙이 구성됩니다. 새 규칙이 생성되면 Secure Workload에서 정책에 대해 선택한 우선순위에 따라 액세스 제어 정책의 규칙 순서가 업데이트됩니다.

그림 8. ACP 매핑 생성

-

-

Create(생성)를 클릭합니다.

ACP 매핑 편집

-

Segmentation(세분화) 탭에서 Edit(편집)를 클릭합니다.

-

Action(작업)에서 편집 아이콘을 클릭합니다.

-

필요한 내용을 변경하고 Save(저장)를 클릭합니다.

-

다른 ACP를 범위에 매핑하려면 + 아이콘을 클릭합니다.

-

Save(저장)를 클릭하여 모든 수정 사항을 저장합니다.

가상 패치

외부 패치 및 JIT 패치라고도 하는 가상 패치는 알려진 취약성으로부터 애플리케이션 및 컴퓨터 시스템을 보호하는 데 사용되는 보안 기술입니다. 원래 IPS(Intrusion Prevention System)에서 사용했던 가상 패치는 영구 패치를 개발하고 적용할 수 있을 때까지 취약성을 해결하기 위해 임시 수정 또는 해결 방법을 구현합니다.

예를 들어, 소프트웨어 개발 라이프사이클을 준수하는 조직은 새로운 버전의 애플리케이션을 탐지, 수정, 개발하는 데 시간을 할애합니다. 애플리케이션의 최신 버전이 출시될 때까지 방화벽을 도입하고 IPS 규칙을 추가하여 시스템을 보호할 수 있습니다. Secure Workload는 IPS 정책을 생성하는 동안 고려할 수 있도록 CVE를 방화벽에 게시합니다.

-

설정에서 Virtual Patching Config(가상 패치 구성)를 선택하면 Create a Virtual Patching Rule(가상 패치 규칙 생성) 창으로 이동합니다.

-

Rule Name(규칙 이름) 및 Description(설명)을 입력합니다.

-

기존 워크로드 필터를 선택하거나 새 필터를 만들 수 있습니다.

-

기존 CVE 필터를 선택하거나 CVE 쿼리를 입력하여 CVE 필터를 추가할 수 있습니다.

-

Create(생성)를 클릭합니다.

-

Virtual Patching(가상 패치) 탭의 Rules(규칙) 아래에서 Add Rule(규칙 추가)을 클릭하여 하나 이상의 규칙을 추가합니다.

Figure 9. 가상 패치 규칙 생성

-

추가된 가상 패치 규칙이 규칙 아래에 표시됩니다.

-

Rule name(규칙 이름) 및 Description(설명)을 기준으로 검색할 수 있습니다.

-

표시할 열을 선택하려면 필터 아이콘을 클릭합니다.

-

Actions(작업)에서 Edit(편집) 아이콘을 클릭하여 가상 패치 규칙의 세부 정보를 수정합니다.

-

Actions(작업)에서 Bin(휴지통) 아이콘을 클릭하여 가상 패치 적용 규칙을 삭제합니다.

-

-

Workloads with Published CVEs(게시된 CVE가 있는 워크로드)가 오른쪽에 표시됩니다.

-

Rule Name(규칙 이름), Inventory Filter(인벤토리 필터), Workload(워크로드), Worst Score(최악 점수) 등의 속성을 입력하여 필터링할 수 있습니다.

-

세부 정보를 JSON 및/또는 CSV 형식으로 다운로드하려면 메뉴 아이콘을 클릭합니다.

-

항목을 정렬하려면 열 헤더를 클릭합니다.

-

Exported(내보내기함) 열에서 CVE List(CVE 목록)를 클릭하여 Workload에서 게시된 모든 CVE 목록을 확인합니다.

-

Audit Log(감사 로그)를 보려면 햄버거 메뉴를 클릭합니다. 지난 48시간 동안의 로그가 저장되어 표시됩니다.

-

3.8.1.36 가상 패치

-

Create a Virtual Patching Rule(가상 패치 적용 규칙 생성) 창에서 Rule Name(규칙 이름) 및 Description(설명)을 입력합니다.

-

드롭다운에서 Existing Filter(기존 필터)를 선택합니다. 기존 범위를 선택하여 가상 패치 적용을 고려할 호스트를 선택할 수 있습니다.

-

기본적으로 Use Filter as Host Query(필터를 호스트 쿼리로 사용) 확인란이 선택되어 있습니다. CVE 쿼리를 입력하여 계속 진행할 수 있습니다. 가상 패치 적용 필터를 생성할 필요 없이 구축할 수 있습니다. 호스트 쿼리는 선택한 필터의 내용을 포함합니다.

Figure 10. 새 가상 패치 필터를 생성하지 않고

-

Use Filter as Host Query(필터를 호스트 쿼리로 사용)확인란의 선택을 취소하여 호스트 및 CVE 쿼리를 모두 입력합니다. 그러면 새 가상 패치 필터가 생성됩니다.

Figure 11. 새 가상 패치 필터 생성

-

-

Host(호스트) 및 CVE 쿼리를 입력합니다. 쿼리를 더 추가하려면 + 아이콘을 클릭합니다.

Note

-

지원되는 쿼리 형식을 보려면 정보 아이콘 위에 마우스를 올려 놓습니다.

-

기본적으로 가상 패치 적용 필터는 입력한 쿼리 조합을 기반으로 생성됩니다.

-

-

Next(다음)를 클릭합니다. Summary(요약) 창에 일치하는 Workload 및 CVE의 목록이 표시됩니다. Workload와 CVE는 쿼리에 따라 동적으로 일치합니다.

-

Create(생성)를 클릭합니다.

-

추가된 가상 패치 규칙은 Rules(규칙) 아래에 표시됩니다. 속성을 입력하고 Filter(필터)를 클릭하여 검색 결과의 범위를 좁힙니다.

-

Workloads with Published CVEs(게시된 CVE가 있는 Workload)가 오른쪽에 표시됩니다.

-

속성을 입력하고 Filter(필터)를 클릭하여 검색 결과의 범위를 좁힙니다.

-

항목을 정렬하려면 열 헤더를 클릭합니다.

-

Exported(내보내기함) 열에서 CVE List(CVE 목록)를 클릭하여 Workload에서 게시된 모든 CVE 목록을 확인합니다.

-

Workload의 Audit Log(감사 로그)를 보려면 햄버거 메뉴를 클릭합니다. 지난 48시간 동안의 로그가 저장되어 표시됩니다.

-

가상 패치 규칙 편집

-

Edit(편집)를 클릭하여 규칙을 더 추가하고, 세부 정보를 수정 및/또는 삭제합니다.

Figure 12. 가상 패치 규칙 편집

-

더 많은 규칙을 추가하려면 + 아이콘을 클릭합니다. Save(저장)를 클릭합니다.

-

규칙을 삭제하려면 bin 아이콘을 클릭합니다.

-

-

규칙의 세부 사항을 수정하려면 Pencil(연필) 아이콘을 클릭합니다.

-

Edit Virtual Patching Rule(가상 패치 적용 규칙 편집) 창에서 필요에 따라 호스트 및 CVE 쿼리를 수정한 후 변경 사항을 저장합니다.

이벤트 로그

Event Log(이벤트 로그) 탭에는 Secure Workload와 Secure Firewall Management Center 사이의 중요한 이벤트 또는 트랜잭션이 나열됩니다.

-

기능, 이벤트 레벨, 네임스페이스 및 메시지를 기준으로 이벤트를 필터링할 속성을 입력합니다.

참고

이벤트 레벨의 색상 코드는 정보(파란색), 경고(주황색) 및 오류(빨간색)입니다.

-

항목을 정렬하려면 열 헤더를 클릭합니다.

-

세부 사항을 JSON 및/또는 CSV 형식으로 다운로드하려면 점 3개로 된 메뉴 아이콘을 클릭합니다.

-

모든 필터를 재설정하려면 Refresh(새로 고침)를 클릭합니다.

Secure Workload 버전 3.7.1.5용 통합 구현

이 섹션은 모든 버전 3.7 빌드에 적용됩니다.

업그레이드 정보

Secure Workload 버전 3.7.1.5로 업그레이드

-

3.6.1.36 버전에서 업그레이드:

업그레이드 전 구성은 변경되지 않습니다.

-

3.6.1.36 이전 버전의 3.6.x 버전에서 업그레이드:

도메인이 Firepower Management Center에 구성되어 있고 Orchestrator에서 시행이 활성화된 경우:

기본적으로 모든 도메인이 적용 대상으로 선택됩니다.

3.7.1.5 버전으로 업그레이드한 후 다음을 수행할 수 있습니다.

-

액세스 제어 정책의 Mandatory(필수) 또는 Default(기본) 섹션에 나열할 세분화 정책의 우선순위를 설정합니다.

-

Secure Workload 포괄 규칙을 사용하는 옵션을 활성화 또는 비활성화하려면 FMC External Orchestrator를 설정하는 동안 Use Secure Workload Catch All(Secure Workload 포괄 사용) 옵션을 선택하거나 선택 취소합니다.

통합 사전 요건: Secure Workload 버전 3.7.1.5

-

지원되는 Secure FMC(Firewall Management Center) 및 하나 이상의 지원되는 Secure FTD(Firewall Threat Defense) 디바이스를 설정했습니다. FTD 디바이스를 FMC와 연결하고, 각 FTD를 액세스 제어 정책에 할당했으며, FMC에서 FTD로 정책을 구축할 수 있으며, 시스템이 예상대로 네트워크 트래픽을 처리하고 있는지 확인했습니다.

전체 정보는 Cisco Secure Firewall Management Center 문서 로드맵을 포함하여 제품에 대한 Cisco Secure Firewall Management Center 문서를 참조하십시오.

-

Secure Workload 어플라이언스(온프레미스) 또는 어카운트(SaaS)가 설정되고 예상대로 작동합니다.

-

Secure Workload SaaS를 사용하거나 온프레미스 Secure Workload 에서 FMC 어플라이언스에 직접 연결할 수 없는 경우, 보안 커넥터 터널을 설정하여 솔루션 구성 요소 간의 연결을 제공합니다.

기본적으로 Secure Workload은 포트 443에서 HTTPS를 사용하여 FMC REST API와 통신합니다.

보안 커넥터 설정에 대한 지침은 Secure Workload 웹 인터페이스에서 온라인 도움말로 제공되는 Secure Workload 사용 가이드를 참조하십시오.

Secure Workload 3.7.1.5용 통합 구현 방법

다음 표에서는 Secure Firewall Management Center를 설정하고 Secure Workload 버전 3.7.1.5 릴리스와의 통합을 구성하는 End-to-End 워크플로우를 제공합니다.

|

단계 |

설명 |

추가 정보 |

|---|---|---|

|

시작하기 전에 |

이 통합의 작동 방식, 구현을 위한 고수준 프로세스 및 구축 고려 사항을 이해합니다. |

Secure Workload 버전 3.7 및 3.6에 대한 중요 정보 아래의 모든 섹션과 항목을 참조하십시오. |

|

시작하기 전에 |

시스템 요구 사항 및 사전 요건 충족 |

다음의 모든 섹션 참조 및 통합 사전 요건: Secure Workload 버전 3.7.1.5에 전달하는 고성능 고속 어플라이언스입니다. |

|

1 |

Secure Workload에서 다음을 수행합니다. 사용자 환경에 대한 범위, 인벤토리 필터, 클러스터, 작업 영역, 세분화 정책을 정의합니다. |

Secure Firewall에서 동적 개체가 정의할 워크로드 집합에 적용할 세분화 정책을 수동으로 생성합니다. 이와 관련하여 질문이 있는 경우 Secure Workload 웹 인터페이스에서 온라인 도움말로 제공되는 Secure Workload 사용 가이드의 세분화 섹션을 참조하십시오. 다른 방법은 고급: ADM을 사용하여 세분화 정책 생성을 참조하십시오. |

|

2 |

FMC에서: Secure Firewall Threat Defense에 할당된 각 액세스 제어 정책의 맨 아래에서 정책에 대한 Default Action(기본 작업)을 설정합니다. |

이 작업은 생성하는 세분화 정책에 따라 달라집니다. 예를 들어 세분화 정책에서 구체적으로 허용하지 않는 모든 트래픽을 차단하려는 경우, Block all traffic(모든 트래픽 차단)을 선택합니다. |

|

3 |

FMC에서: 이 통합을 위한 전용 사용자 어카운트를 생성합니다. |

사용자 어카운트에 대한 요구 사항:

FMC에서 사용자 어카운트 생성에 대해 질문이 있는 경우 Secure Firewall Management Center의 온라인 도움말에서 "내부 사용자 추가" 항목을 참조하십시오. |

|

4 |

Secure Workload에서 다음을 수행합니다. FMC Orchestrator를 생성합니다. |

Secure Firewall Management Center당 하나의 FMC Orchestrator만 생성합니다. OpenAPI를 사용하여 FMC Orchestrator를 생성하려면 Secure Workload 웹 포털의 사용 가이드에서 버전 3.7.1.5에서 FMC Orchestrator 구성 섹션을 참조하십시오. |

|

5 |

Secure Workload에서 다음을 수행합니다. 원하는 워크스페이스에서 정책을 시행합니다. (이는 FMC Orchestrator에서 시행을 활성화하는 것과 별개입니다.) |

작업 공간에서 Enforcement(시행) 탭을 클릭한 다음 Enforce Policies(정책 시행) 버튼을 클릭하여 마법사를 완료합니다. |

|

6 |

Orchestrator의 시행을 활성화합니다. FMC Orchestrator에서 아직 도메인을 선택하지 않은 경우 지금 선택합니다. |

도메인을 선택하도록 FMC Orchestrator를 편집합니다. (FMC에 도메인이 설정되지 않은 경우 전역 도메인을 선택해야 합니다.) 도메인을 선택한 후 Update(업데이트)를 클릭하면 Orchestrator가 시행되고 Secure Workload 정책이 매니지드 FTD 디바이스에 구축됩니다. 자세한 내용은 버전 3.7.1.5에서 FMC Orchestrator 편집 섹션을 참조해 주십시오. |

|

7 |

새로운 규칙이 액세스 제어 정책에 표시될 때까지 기다립니다. |

여기에는 전송할 데이터의 양, 머신의 속도, 네트워크 대역폭 등에 따라 다양한 시간이 소요됩니다. 규칙을 보려면 다음을 수행합니다. FMC에서 Policies(정책) - Access Control(액세스 제어)을 선택하고 볼 정책을 클릭합니다. |

|

8 |

새로운 액세스 제어 정책은 연결된 매니지드 Secure Firewall Threat Defense 디바이스에 자동으로 구축됩니다. |

향후 변경 사항은 Secure Firewall Threat Defense 디바이스에도 자동으로 구축됩니다. 새 FTD를 기존 액세스 제어 정책에 나중에 연결하면 새 FTD는 현재 규칙을 자동으로 수신합니다. |

버전 3.7.1.5에서 FMC Orchestrator 구성

시작하기 전에

Secure Workload 버전 3.7.1.5용 통합 구현의 표에 있는 이 지점까지 단계를 완료합니다.

프로시저

|

단계 1 |

Secure Workload 웹 인터페이스에서 Manage(관리) > External Orchestrators(외부 Orchestrator)를 선택합니다. |

|||||||||||||||||||||||||||||||||||||||||

|

단계 2 |

Create New Configuration(새 구성 생성)을 클릭합니다. |

|||||||||||||||||||||||||||||||||||||||||

|

단계 3 |

Basic Configs(기본 구성) 탭에서 다음 필드를 구성합니다.

|

|||||||||||||||||||||||||||||||||||||||||

|

단계 4 |

왼쪽에서 Host Lists(호스트 목록) 링크를 클릭합니다. |

|||||||||||||||||||||||||||||||||||||||||

|

단계 5 |

연결된 FMC의 호스트 이름 및 포트 번호를 입력합니다.

FMC가 지원되는 고가용성 구성으로 구축된 경우 대기/보조 FMC의 호스트 이름 및 포트도 입력합니다. |

|||||||||||||||||||||||||||||||||||||||||

|

단계 6 |

Create(생성)를 클릭합니다. Secure Workload이 Secure Firepower Management Center에 성공적으로 연결되었음을 나타내는 녹색 배너가 잠시 표시될 수 있습니다. 연결이 설정된 후 Secure Workload은 Secure Firewall Management Center에 구성된 도메인을 가져옵니다. 이 작업은 몇 분 정도 걸릴 수 있습니다. (도메인이 설정되지 않은 경우 Secure Workload는 전역 도메인을 가져옵니다.) 도메인을 성공적으로 가져오고 나면 도메인을 선택할 수 있는 옵션이 표시됩니다. |

|||||||||||||||||||||||||||||||||||||||||

|

단계 7 |

매니지드 Secure Firewall Threat Defense 디바이스에 정책을 지금 구축하지 않으려는 경우: 도메인을 선택하는 옵션이 표시되면 Cancel(취소)을 클릭합니다. 정책을 구축할 준비가 되면 External Orchestrator 페이지로 돌아가 이 Orchestrator를 편집하고 Domains(도메인)을 클릭하고 다음 단계에서 설명하는 대로 도메인을 선택합니다. |

|||||||||||||||||||||||||||||||||||||||||

|

단계 8 |

세분화 정책을 푸시할 도메인을 선택합니다. Secure Firewall 구축에 도메인이 설정되지 않은 경우, Global(전역) 도메인을 선택합니다. |

|||||||||||||||||||||||||||||||||||||||||

|

단계 9 |

Update(업데이트)를 클릭합니다. 세분화 정책은 선택한 도메인의 액세스 제어 정책에 푸시되고 변경 사항이 연결된 Secure Firewall Threat Defense 디바이스에 구축됩니다. 규칙을 푸시하는 데 필요한 시간은 일반적으로 몇 분이지만, 정책 규칙의 수와 Secure Firewall Management Center 및 Secure Firewall Threat Defense 디바이스의 리소스 구성에 따라 달라집니다. |

|||||||||||||||||||||||||||||||||||||||||

다음에 수행할 작업

Secure Workload 버전 3.7.1.5용 통합 구현의 절차 개요 표로 돌아가 나머지 단계를 계속 진행합니다.

버전 3.7.1.5에서 FMC Orchestrator 편집

-

정책을 시행할 도메인을 지정하지 않고 FMC Orchestrator를 생성한 다음, 시행할 도메인을 지정하도록 Orchestrator 구성을 편집할 수 있습니다.

도메인을 선택한 후 Update(업데이트)를 클릭하면 시행됩니다.

-

FMC External Orchestrator를 수정할 경우, FMC 어카운트 비밀번호를 다시 입력해야 합니다.

-

도메인이 선택된 FMC Orchestrator를 수정하는 경우, Secure Workload이 도메인을 다시 가져옵니다.

이미 선택한 도메인은 선택된 상태로 유지됩니다.

-

Orchestrator를 수정하는 경우 연결 및 동기화가 수행되는 동안 Exernal Orchestrators 페이지에서 처음에 연결 상태가 Failure(실패)로 표시될 수 있지만 잠시 후에 Success(성공)로 변경됩니다. 그러면 도메인을 편집할 수 있습니다.

Secure Workload 버전 3.6용 통합 구현

이 섹션은 모든 버전 3.6.x 빌드에 적용됩니다. 빌드별 정보에는 다음과 같은 레이블이 지정됩니다.

업그레이드 정보

3.6.1.36으로 업그레이드

도메인이 Firepower Management Center에 구성되어 있고 버전 3.6.1.36으로 업그레이드하기 전에 FMC Orchestrator에서 시행이 활성화된 경우:

기본적으로 모든 도메인이 적용 대상으로 선택됩니다.

3.5에서 3.6.1.5로 업그레이드

버전 3.5에서 FMC 통합을 구성했으며 버전 3.6.1.5로 업그레이드하려는 경우 Cisco Secure Workload 업그레이드 가이드에서 중요 정보를 참조하십시오. 아래 설명된 절차는 사용할 필요가 없습니다.

통합 사전 요건: Secure Workload 3.6

-

지원되는 FMC(Firepower Management Center) 및 하나 이상의 지원되는 FTD(Firepower Threat Defense) 디바이스를 설정했습니다. FTD를 FMC와 연결하고, 각 FTD를 액세스 제어 정책에 할당했으며, FMC에서 FTD로 정책을 구축할 수 있으며, 시스템이 예상대로 네트워크 트래픽을 처리하고 있는지 확인했습니다.

전체 정보는 Cisco Secure Firewall 문서 로드맵 을 포함하여 사용 중인 제품의 Cisco Secure Firewall Management Center 문서를 참조하십시오.

-

Secure Workload 어플라이언스(온프레미스) 또는 어카운트(SaaS)가 설정되고 예상대로 작동합니다.

-

Secure Workload SaaS를 사용하거나 온프레미스 Secure Workload에서 FMC 어플라이언스에 직접 연결할 수 없는 경우, 보안 커넥터 터널을 설정하여 솔루션 구성 요소 간의 연결을 제공합니다.

기본적으로 Secure Workload은 포트 443에서 HTTPS를 사용하여 FMC REST API와 통신합니다.

보안 커넥터 설정에 대한 지침은 Secure Workload 웹 인터페이스에서 온라인 도움말로 제공되는 Secure Workload 사용 가이드를 참조하십시오.

Secure Workload 버전 3.6 통합 구현 방법

다음 표에서는 FMC(Firepower Management Center)를 설정하고 임의의 Secure Workload 버전 3.6 릴리스와의 통합을 구성하는 End-to-End 워크플로우를 제공합니다.

|

단계 |

설명 |

추가 정보 |

|---|---|---|

|

시작하기 전에 |

이 통합의 작동 방식, 구현을 위한 고수준 프로세스 및 구축 고려 사항을 이해합니다. |

Secure Workload 버전 3.7 및 3.6에 대한 중요 정보 아래의 모든 섹션과 항목을 참조하십시오. |

|

시작하기 전에 |

시스템 요구 사항 및 사전 요건 충족 |

다음의 모든 섹션 참조 및 통합 사전 요건: Secure Workload 3.6에 전달하는 고성능 고속 어플라이언스입니다. |

|

1 |

Secure Workload에서 다음을 수행합니다. 사용자 환경에 대한 범위, 인벤토리 필터, 클러스터, 작업 영역, 세분화 정책을 정의합니다. |

Firepower에서 동적 개체에 의해 정의될 워크로드 집합에 적용할 세분화 정책을 수동으로 생성합니다. 이와 관련하여 질문이 있는 경우 Secure Workload 웹 인터페이스에서 온라인 도움말로 제공되는 Secure Workload 사용 가이드의 세분화 섹션을 참조하십시오. 다른 방법은 고급: ADM을 사용하여 세분화 정책 생성을 참조하십시오. |

|

2 |

FMC에서: FTD에 할당된 각 액세스 제어 정책의 맨 아래에서 정책에 대한 Default Action(기본 작업)을 설정합니다. |

이 작업은 생성하는 세분화 정책에 따라 달라집니다. 예를 들어 세분화 정책에서 구체적으로 허용하지 않는 모든 트래픽을 차단하려는 경우, Block all traffic(모든 트래픽 차단)을 선택합니다. |

|

3 |

FMC에서: 이 통합을 위한 전용 사용자 어카운트를 생성합니다. |

이 사용자 어카운트에 대한 요구 사항:

FMC에서 사용자 어카운트 생성에 대해 질문이 있는 경우 Firepower Management Center의 온라인 도움말에서 "내부 사용자 추가" 항목을 참조하십시오. |

|

4 |

Secure Workload에서 다음을 수행합니다. FMC Orchestrator를 생성합니다. |

Firepower Management Center당 하나의 FMC Orchestrator만 생성합니다.

OpenAPI를 사용하여 FMC Orchestrator를 생성하려면 Secure Workload 웹 포털에서 온라인 도움말로 제공되는 사용 가이드를 참조하십시오. 버전 3.6.1.36의 경우 도메인 섹션을 놓치지 마십시오. |

|

5 |

Secure Workload에서 다음을 수행합니다. 원하는 워크스페이스에서 정책을 시행합니다. (이는 FMC Orchestrator에서 시행을 활성화하는 것과 별개입니다.) |

작업 공간에서 Enforcement(시행) 탭을 클릭한 다음 Enforce Policies(정책 시행) 버튼을 클릭하여 마법사를 완료합니다. |

|

6 |

Secure Workload 버전 3.6.1.36: Orchestrator의 시행을 활성화합니다. FMC Orchestrator에서 아직 도메인을 선택하지 않은 경우 지금 선택합니다. |

도메인을 선택하도록 FMC Orchestrator를 편집합니다. (FMC에 도메인이 설정되지 않은 경우 전역 도메인을 선택해야 합니다.) 도메인을 선택한 후 Update(업데이트)를 클릭하면 Orchestrator가 시행되고 Secure Workload 정책이 매니지드 FTD 디바이스에 구축됩니다. 자세한 내용은 버전 3.6.1.36에서 FMC Orchestrator 편집 섹션을 참조해 주십시오. |

|

Secure Workload 버전 3.6.1.5~3.6.1.20: FMC External Orchestrator에서 아직 시행을 활성화하지 않은 경우, 지금 활성화합니다. |

위에서 구성한 FMC Orchestrator를 편집하고 Enable Enforcement(시행 활성화)를 선택합니다. |

|

|

7 |

새로운 규칙이 액세스 제어 정책에 표시될 때까지 기다립니다. |

여기에는 전송할 데이터의 양, 머신의 속도, 네트워크 대역폭 등에 따라 다양한 시간이 소요됩니다. Firepower Management Center에서 규칙을 보려면 다음을 수행합니다. FMC에서 Policies(정책) > Access Control(액세스 제어)을 선택하고 볼 정책을 클릭합니다. |

|

8 |

새 액세스 제어 정책이 연결된 매니지드 FTD에 자동으로 구축됩니다. |

향후 변경 사항은 FTD 디바이스에도 자동으로 구축됩니다. 새 FTD를 기존 액세스 제어 정책에 나중에 연결하면 새 FTD는 현재 규칙을 자동으로 수신합니다. |

버전 3.6.1.36에서 FMC Orchestrator 구성

시작하기 전에

Secure Workload 버전 3.6 통합 구현 방법의 표에 있는 이 지점까지 단계를 완료합니다.

3.6.1.36 이전의 3.6 버전을 사용하는 경우 이 절차를 사용하지 마십시오. 대신 Secure Workload 버전 3.6.1.5~3.6.1.20에서 FMC Orchestrator 구성 섹션을 참조하십시오.

프로시저

|

단계 1 |

Secure Workload 웹 인터페이스에서 Manage(관리) > External Orchestrators(외부 Orchestrator)를 선택합니다. |

|||||||||||||||||||||||||

|

단계 2 |

Create New Configuration(새 구성 생성)을 클릭합니다. |

|||||||||||||||||||||||||

|

단계 3 |

Basic Configs(기본 구성) 탭에서 다음 필드를 구성합니다.

|

|||||||||||||||||||||||||

|

단계 4 |

왼쪽에서 Host Lists(호스트 목록) 링크를 클릭합니다. |

|||||||||||||||||||||||||

|

단계 5 |

연결된 FMC의 호스트 이름 및 포트 번호를 입력합니다.

FMC가 지원되는 고가용성 구성으로 구축된 경우 대기/보조 FMC의 호스트 이름 및 포트도 입력합니다. |

|||||||||||||||||||||||||

|

단계 6 |

Create(생성)를 클릭합니다. Secure Workload이 Firepower Management Center에 성공적으로 연결되었음을 나타내는 녹색 배너가 잠시 표시될 수 있습니다. 연결이 설정된 후 Secure Workload은 Firepower Management Center에 구성된 도메인을 가져옵니다. 이 작업은 몇 분 정도 걸릴 수 있습니다. (도메인이 설정되지 않은 경우 Secure Workload는 전역 도메인을 가져옵니다.) 도메인을 성공적으로 가져오고 나면 도메인을 선택할 수 있는 옵션이 표시됩니다. |

|||||||||||||||||||||||||

|

단계 7 |

지금 매니지드 FTD 디바이스에 정책을 구축하지 않으려는 경우: 도메인을 선택하는 옵션이 표시되면 Cancel(취소)을 클릭합니다. 정책을 구축할 준비가 되면 External Orchestrator 페이지로 돌아가 이 Orchestrator를 편집하고 Domains(도메인)을 클릭하고 다음 단계에서 설명하는 대로 도메인을 선택합니다. |

|||||||||||||||||||||||||

|

단계 8 |

세분화 정책을 푸시할 도메인을 선택합니다. Firepower 구축에 도메인이 구성되지 않은 경우 Global(전역) 도메인을 선택합니다. |

|||||||||||||||||||||||||

|

단계 9 |

Update(업데이트)를 클릭합니다. 세분화 정책은 선택한 도메인의 액세스 제어 정책에 푸시되고 변경 사항이 연결된 FTD 디바이스에 구축됩니다. 규칙을 푸시하는 데 필요한 시간은 일반적으로 몇 분 정도이지만, 정책 규칙 수와 FMC 및 FTD의 리소스 설정에 따라 다릅니다. |

다음에 수행할 작업

Secure Workload 버전 3.6 통합 구현 방법 의 절차 개요 표로 돌아가 나머지 단계를 계속 진행합니다.

Secure Workload 버전 3.6.1.5~3.6.1.20에서 FMC Orchestrator 구성

다음 절차에 따라 Secure Workload 웹 인터페이스를 통해 FMC External Orchestrator를 생성합니다.

시작하기 전에

Secure Workload 버전 3.6 통합 구현 방법의 표에 있는 이 지점까지 단계를 완료합니다.

버전 3.6.1.36을 사용하는 경우 이 절차를 사용하지 마십시오. 대신 버전 3.6.1.36에서 FMC Orchestrator 구성 섹션을 참조하십시오.

프로시저

|

단계 1 |

Manage(관리) > External Orchestrators(외부 Orchestrator)로 이동합니다. |

|||||||||||||||||||||||||||

|

단계 2 |

Create New Configuration(새 구성 생성)을클릭합니다. |

|||||||||||||||||||||||||||

|

단계 3 |

Basic Configs(기본 구성) 탭에서 다음 필드를 구성합니다.

|

|||||||||||||||||||||||||||

|

단계 4 |

Host Lists(호스트 목록) 탭을 클릭합니다. |

|||||||||||||||||||||||||||

|

단계 5 |

연결된 FMC의 호스트 이름 및 포트 번호를 입력합니다.

FMC가 지원되는 고가용성 구성으로 구축된 경우 대기/보조 FMC의 호스트 이름 및 포트도 입력합니다. |

|||||||||||||||||||||||||||

|

단계 6 |

Create(생성)를 클릭합니다. 규칙을 푸시하는 데 필요한 시간은 일반적으로 몇 분 정도이지만, 정책 규칙 수와 FMC 및 FTD의 리소스 설정에 따라 다릅니다. 몇 분 후 통합 상태를 확인합니다.

|

다음에 수행할 작업

Secure Workload 버전 3.6 통합 구현 방법의 절차 개요 표로 돌아가 나머지 단계를 계속 진행합니다.

고급: ADM을 사용하여 세분화 정책 생성

ADM이 수동으로 세분화 정책을 생성하는 대신 세분화 정책을 검색할 수 있도록 하려면 다음을 수행합니다.

-

Secure Workload 버전 3.6 통합 구현 방법의 단계를 수행하되, 정책을 수동으로 생성하는 대신 다음과 같은 개괄적인 단계를 수행합니다.

-

Firepower Management Center에서

-

flexconfig를 사용하여 NSEL 기록(플로우 데이터)을 내보내도록 시스템을 구성합니다.

자세한 지침은 https://www.cisco.com/c/en/us/support/security/defense-center/series.html#~tab-documents에서 Firepower 제품 설명서를 참조하십시오.

-

정책으로 영향을 미칠 트래픽이 생성되고 있는지 확인합니다.

-

-

Secure Workload에서 다음을 수행합니다.

-

플로우 데이터를 보관할 수집 어플라이언스(가상 어플라이언스)를 구축합니다.

-

Firepower System에서 플로우 데이터를 수집하도록 ASA 커넥터를 구성합니다.

(이 커넥터는 FTD 디바이스에서 플로우 데이터를 수집합니다.)

-

시스템이 적절한 정책을 생성하기 위해 충분한 플로우 데이터를 수집할 때까지 기다립니다.

-

적용 가능한 모든 애플리케이션 워크스페이스에서 ADM 실행

-

제안된 세분화 정책을 시행하기 전에 분석, 검증 및 승인

-

Secure Workload 단계에 대한 자세한 내용은 Secure Workload 웹 인터페이스의 사용 가이드를 참조하십시오.

버전 3.6.1.36에서 FMC Orchestrator 편집

-

정책을 시행할 도메인을 지정하지 않고 FMC Orchestrator를 생성한 다음, 시행할 도메인을 지정하도록 Orchestrator 구성을 편집할 수 있습니다.

도메인을 선택한 후 Update(업데이트)를 클릭하면 시행됩니다.

-

FMC External Orchestrator를 수정할 경우, FMC 어카운트 비밀번호를 다시 입력해야 합니다.

-

도메인이 선택된 FMC Orchestrator를 수정하는 경우, Secure Workload이 도메인을 다시 가져옵니다.

이미 선택한 도메인은 선택된 상태로 유지됩니다.

-

Orchestrator를 수정하는 경우 연결 및 동기화가 수행되는 동안 Exernal Orchestrators 페이지에서 처음에 연결 상태가 Failure(실패)로 표시될 수 있지만 잠시 후에 Success(성공)로 변경됩니다. 그러면 도메인을 편집할 수 있습니다.

Tetration 버전 3.5용으로 통합 구현 방법

다음 표에서는 Firepower Management Center를 설정하고 Tetration과의 통합을 구성하는 End-to-End 워크플로우를 제공합니다.

|

단계 |

설명 |

절차 링크 |

||

|---|---|---|---|---|

|

1 |

Tetration에서 사용자 환경에 대한 범위, 워크스페이스, 세분화 정책을 정의합니다. |

Tetration 사용 가이드의 세분화 섹션을 참조하십시오. https://<cluster>/documentation/ui/adm.html |

||

|

2 |

Tetration SaaS를 사용 중이거나 FMC 어플라이언스를 Tetration에서 직접 연결할 수 없는 경우 보안 커넥터 터널을 설정하여 연결을 제공합니다. |

기본적으로 Tetration은 포트 443에서 HTTPS를 사용하여 FMC REST API와 통신합니다. Tetration 사용 가이드를 참조하십시오. https://<cluster>/documentation/ui/ software_agents/secure_connector.html |

||

|

3 |

가상 또는 물리적 FMC를 설정합니다. 디바이스와 연결된 시작 가이드를 참조하십시오. |

Cisco Firepower Management Center Virtual 시작 가이드: https://www.cisco.com/c/en/us/td/docs/security/firepower/quick_start/fmcv/fpmc-virtual/fpmc-virtual-intro.html Cisco Firepower Management Center 1000, 2500 및 4500 시작 가이드: https://www.cisco.com/c/en/us/td/docs/security/firepower/hw/getting-started/fmc-1000-2500-4500/fmc-1000-2500-4500.html Cisco Firepower Management Center 1600, 2600 및 4600 시작 가이드: https://www.cisco.com/c/en/us/td/docs/security/firepower/hw/getting-started/fmc-1600-2600-4600/fmc-1600-2600-4600.html |

||

|

4 |

FMC에서: Tetration과의 통합에만 사용할 전용 도메인을 생성합니다. |

사용자의 Firepower 버전에 맞는 Firepower Management Center 구성 가이드의 구축 관리 장에서 새 도메인 생성 섹션을 참조하십시오. 예: https://www.cisco.com/c/en/us/td/docs/security/firepower/670/configuration/guide/fpmc-config-guide-v67/domain_management.html#task_F3D21E5A48DF4F5FA0B3C1C4A86AA80D |

||

|

5 |

FMC에서: 위에서 생성한 전용 도메인의 FMC에 FTD를 할당합니다.

|

FMC에 매니지드 디바이스를 추가하려면 FMC GUI에서 Devices(디바이스) > Device Management(디바이스 관리) 페이지를 사용합니다. 자세한 내용은 구축의 시작 가이드에서 FMC에 매니지드 디바이스 추가 항목을 참조하십시오. 예를 들면 다음과 같습니다.

|

||

|

6 |

FMC에서: 위에서 생성한 전용 도메인 아래의 FTD에 액세스 제어 및 사전 필터 정책을 할당합니다. FTD에 할당된 사전 필터 정책은 읽기 전용 |

사용자의 Firepower 버전에 대한 Firepower Management Center 구성 가이드의 사전 필터링 및 사전 필터 정책 장에서 사전 필터링 구성 항목을 참조하십시오. 예를 들면 다음과 같습니다. https://www.cisco.com/c/en/us/td/docs/security/firepower/670/configuration/guide/fpmc-config-guide-v67/prefiltering_and_prefilter_policies.html#id_17608 |

||

|

7 |

FMC에서: Tetration 및 FMC 통합을 전담하는 맞춤형 내부 사용자 어카운트를 생성합니다. 이 내부 사용자 어카운트는 다음과 같아야 합니다.

|

사용 중인 Firepower 버전의 Firepower Management Center 구성 가이드에서 내부 사용자 추가 항목을 참조하십시오. |

||

|

8 |

Tetration에서 FMC Orchestrator를 생성합니다. |

|||

|

9 |

Tetration에서 원하는 워크스페이스에서 정책 시행을 수행합니다. |

Tetration 사용 가이드의 정책 섹션을 참조하십시오. https://<cluster>/documentation/ui/adm/policies.html |

||

|

10 |

FMC 정책 시행자는 연결된 모든 FTD의 사전 필터 정책에 정책을 구축합니다. |

Firepower Management Center에서 Policies(정책) > Access Control(액세스 제어) > Prefilter(사전 필터)를 선택합니다. 관련 정책을 클릭하여 Tetration에서 FTD에 시행된 규칙을 확인합니다. 자세한 내용은 사용자의 Firepower 버전과 관련된 Firepower Management 구성 가이드의 액세스 제어 장에서 사전 필터링 및 사전 필터 정책 항목을 참조하십시오. 예를 들면 다음과 같습니다. https://www.cisco.com/c/en/us/td/docs/security/firepower/670/configuration/guide/fpmc-config-guide-v67/prefiltering_and_prefilter_policies.html#id_18072 |

Cisco Tetration 버전 3.5에서 FMC Orchestrator 구성

다음 절차에 따라 웹 인터페이스를 통해 FMC External Orchestrator를 생성합니다.

프로시저

|

단계 1 |

Visibility(가시성) > External Orchestrator(외부 Orchestrator)로 이동합니다. |

|||||||||||||||||||||||||||

|

단계 2 |

Create New Configuration(새 구성 생성)을 클릭합니다. |

|||||||||||||||||||||||||||

|

단계 3 |

Basic Configs(기본 구성) 탭에서 다음 필드를 구성합니다.

|

|||||||||||||||||||||||||||

|

단계 4 |

Host Lists(호스트 목록) 탭을 클릭합니다. |

|||||||||||||||||||||||||||

|

단계 5 |

연결된 FMC의 호스트 이름 및 포트 번호를 입력합니다.

FMC가 지원되는 고가용성 구성으로 구축된 경우 대기/보조 FMC의 호스트 이름 및 포트도 입력합니다. |

|||||||||||||||||||||||||||

|

단계 6 |

Create(생성)를 클릭합니다. 규칙을 푸시하는 데 필요한 시간은 일반적으로 몇 분 정도이지만, 정책 규칙 수와 FMC 및 FTD의 리소스 설정에 따라 다릅니다. 몇 분 후 통합 상태를 확인합니다.

|

도메인의 시행 상태 보기

릴리스 3.6.1.36 이상: Manage(관리) - External Orchestrators(외부 Orchestrator) 페이지의 Orchestrator 목록에서 다음을 수행합니다.

-

릴리스 3.6.1.36의 경우:

Enforcement(시행)는 항상 Disabled(비활성화됨)로 표시됩니다.

-

릴리스 3.7의 경우:

하나 이상의 도메인에 대해 시행이 활성화된 경우, Enforcement(시행)는 Enabled(활성화됨)로 표시됩니다.

위의 모든 릴리스에 대해 적용되는 도메인 확인:

-

특정 FMC Orchestrator에 대한 구성을 편집합니다.

-

Domains(도메인)을 클릭합니다.

-

이 도메인 페이지에 나열된 모든 도메인에 대해 시행이 활성화되었습니다.

Secure Firewall Management Center와 Secure Workload/Tetration 통합 문제 해결

다음 절차를 사용하여 Secure Workload/Tetration과 Secure Firewall Management Center 간의 통합에서 일반적인 설정 문제를 해결합니다.

통합 연결 문제 해결

External Orchestrator(외부 오케스트레이터) 페이지를 사용해 연결 실패의 일반적인 문제를 식별합니다.

-

External Orchestrator(외부 오케스트레이터) 페이지로 이동합니다.

Secure Workload 3.6의 경우: Manage(관리) 메뉴 아래에 있습니다.

Tetration 3.5의 경우: Visibility(가시성) 메뉴 아래에 있습니다.

-

External Orchestrator 페이지에서 FMC Orchestrator에 해당하는 행을 찾습니다.

-

Connection Status(연결 상태) 열에 통합 연결 상태가 나타납니다. 이 열에

Failure(실패)가 표시되면 행을 클릭하여 자세한 내용을 표시합니다. -

구성 세부 정보 표에서 Authentication Failure Error(인증 실패 오류) 행을 찾습니다.

Authentication Failure Error(인증 실패 오류) 필드에 Waiting to connect(연결을 위해 대기하는 중)으로 표시되는 경우, 1~2분 정도 기다린 다음 페이지를 새로 고칩니다.

fmc clusterUUID=602c4264755f0263ee16e5af failed to connect to appliance 172.28.171.193:10447다음 구성 문제를 확인합니다.

|

문제 |

문제 해결 단계 |

||

|---|---|---|---|

|

구성된 IP |

FMC External Orchestrator 구성에 입력한 FMC 설정된 IP 및 포트에 대한 연결을 확인합니다. |

||

|

사용자 이름 또는 암호가 올바르지 않습니다. |

FMC Orchestrator 구성에 입력한 사용자 이름 및 비밀번호 필드가 FMC에서 생성한 전용 사용자와 일치해야 하며 해당 사용자에게 이 문서의 앞부분에서 지정한 필수 권한이 있는지 확인합니다.

|

||

|

보안 커넥터 터널 확인란이 FMC Orchestrator의 기본 구성에 선택되어 있지만, 보안 커넥터가 올바르게 구축되지 않습니다. |

보안 커넥터가 올바르게 구축되었는지 확인합니다. 자세한 내용은 사용 가이드의 보안 커넥터 섹션을 참조하십시오. |

(Secure Workload 3.6.1.36 이상) 상태 목록에 도메인별 시행 상태가 표시되지 않음

도메인의 시행 상태 보기의 내용을 참조하십시오.

(Secure Workload 3.6) 정책 시행 문제 식별

-

FMC에서 Devices(디바이스) > Devices Management(디바이스 관리)를 선택하고 FTD에 액세스 제어 정책이 할당되었는지 확인합니다.

-

FTD와 연결된 액세스 제어 정책을 클릭하고 규칙 목록의 Default(기본값) 섹션에 원하는 규칙이 포함되어 있는지 확인합니다.

-

그렇지 않은 경우 전용 FMC 사용자 자격 증명에 필수 액세스 권한이 있는지 확인합니다.

골든 규칙만 표시되는 경우, 애플리케이션 워크스페이스에서 정책을 적용하지 않은 것일 수 있습니다.

워크스페이스에서 정책 시행이 활성화되어 있는지 확인합니다.

-

FMC External Orchestrator 구성에서 다음을 수행합니다.

-

Secure Workload이 FMC에 성공적으로 연결할 수 있는지 확인합니다.

-

3.6 버전 및 FMC 구축에 여러 도메인이 구성되어 있는지 여부에 따라 다음을 수행합니다.

Enable Enforcement(시행 활성화) 확인란이 선택되어 있는지 확인합니다.

-또는-

올바른 도메인이 선택되었는지 확인합니다.

-

팁 |

이 Orchestrator를 통해 정책 업데이트를 수신하는 매니지드 FTD 디바이스의 수를 포함하여 FMC Orchestrator에 대한 세부 정보를 보려면 다음을 수행합니다. Manage(관리) > External Orchestrator(외부 오케스트레이터)로 이동하여 해당 FMC Orchestrator 행을 클릭합니다. FTD 수는 표시되는 테이블의 Progress Status(진행 상태) 행에 나타납니다. . |

(Tetration 3.5) 정책 시행 문제 식별

연결된 FTD에서 Tetration 규칙이 적용되는지 확인하려면 다음 단계를 사용합니다.-

Secure Firewall Management Center에서 Devices(디바이스) > Devices Management(디바이스 관리)를 선택합니다.

-

연결된 FTD에 대해 Access Control Policy(액세스 제어 정책) 링크를 클릭합니다.

-

FTD 액세스 제어 정책에 할당된 사전 필터 정책이 기본 읽기 전용

Default Prefilter Policy(기본 사전 필터 정책)인 경우, Tetration은 FTD에 정책을 구축하는 것을 건너뜁니다. FMC와의 통합에 사용할 Tetration에 대해 맞춤형 사전 필터 정책을 생성해야 합니다. (Tetration 버전 3.5용으로 통합 구현 방법에서 해당 단계를 참조하십시오.)

맞춤형 규칙이 액세스 제어 정책 목록에 표시되지 않으면 다음과 같이 규칙이 시행되고 있는지 확인합니다.

-

Secure Firewall Management Center에서 Policies(정책) > Access Control(액세스 제어) > Prefilter(사전 필터)로 이동합니다.

-

규칙 목록을 보려면 맞춤형 사전 필터 정책을 클릭합니다.

맞춤형 사전 필터 정책이 액세스 제어 목록에 표시되지만 시행된 Tetration 규칙이 표시되지 않는 경우:

-

FMC 연결을 확인합니다.

-

Tetration External Orchestrators 구성에서 Enable Enforcement(시행 활성화) 확인란이 선택되어 있는지 확인합니다.

-

정책 시행이 수행되었는지 확인합니다.

FMC 고가용성 구축에서 정책 업데이트 실패

이 전환이 완료될 때까지 최대 4분이 소요될 수 있습니다. 이 시간 동안에는 비활성 FMC에 대한 정책 시행이 실패합니다.

Secure Workload의 규칙이 액세스 제어 정책에 표시되지 않음

-

규칙은 하나 이상의 FTD가 할당된 액세스 제어 정책에만 푸시됩니다.

-

External Orchestrator 페이지에서 FMC Orchestrator의 연결 상태를 확인합니다.

-

Secure Workload 버전 3.6.1.36을 사용하는 경우 FMC Orchestrator에서 필요한 도메인을 선택했는지 확인합니다.

Cisco TAC에 문의하십시오.

문제가 계속되면 구축에 따라 해당 Cisco 지원팀에 문의하십시오.

-

Secure Workload/Tetration 온프레미스 - TAC에 문의

-

Secure Workload/Tetration SaaS - SaaS 지원팀에서 케이스 열기

피드백

피드백