소개

이 문서에서는 WLC(Wireless LAN Controller)에서 MAC 필터를 구성하는 방법을 설명합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

-

소프트웨어 버전 5.2.178.0을 실행하는 Cisco 4400 WLC

-

Cisco 1230AG Series LAP

-

802.11 a/b/g wireless client adapter with firmware 4.4

-

Aironet Desktop Utility(ADU) 버전 4.4

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

표기 규칙

문서 규칙에 대한 자세한 내용은 Cisco 기술 팁 표기 규칙을 참고하십시오.

배경 정보

이 문서에서는 컨피그레이션 예를 사용하여 WLC(Wireless LAN Controller)를 사용하여 MAC 필터를 구성하는 방법에 대해 설명합니다. 이 문서에서는 AAA 서버에 대해 LAP(Lightweight Access Point) 권한을 부여하는 방법도 설명합니다.

WLC의 MAC 주소 필터(MAC 인증)

WLC에 MAC 주소 필터를 만들면 사용자가 사용하는 클라이언트의 MAC 주소를 기반으로 WLAN 네트워크에 대한 액세스 권한을 부여하거나 거부합니다.

WLC에서 지원되는 MAC 인증에는 두 가지 유형이 있습니다.

로컬 MAC 인증을 사용하면 사용자 MAC 주소가 WLC의 데이터베이스에 저장됩니다. 사용자가 MAC 필터링용으로 구성된 WLAN에 액세스하려고 하면 클라이언트 MAC 주소가 WLC의 로컬 데이터베이스에 대해 검증되고 인증에 성공하면 클라이언트에 WLAN 액세스 권한이 부여됩니다.

기본적으로 WLC 로컬 데이터베이스는 최대 512개의 사용자 항목을 지원합니다.

로컬 사용자 데이터베이스는 최대 2048개 항목으로 제한됩니다. 로컬 데이터베이스는 다음 항목에 대한 항목을 저장합니다.

이러한 모든 사용자 유형은 구성된 데이터베이스 크기를 초과할 수 없습니다.

로컬 데이터베이스를 늘리려면 CLI에서 다음 명령을 사용합니다.

<Cisco Controller>config database size ?

<count> Enter the maximum number of entries (512-2048)

또는 MAC 주소 인증은 RADIUS 서버를 사용하여 수행할 수도 있습니다. 유일한 차이점은 사용자 MAC 주소 데이터베이스가 WLC가 아닌 RADIUS 서버에 저장된다는 것입니다.

사용자 데이터베이스가 RADIUS 서버에 저장되면 WLC는 클라이언트 검증을 위해 클라이언트의 MAC 주소를 RADIUS 서버에 전달합니다.

그런 다음 RADIUS 서버는 해당 데이터베이스를 기반으로 MAC 주소를 검증합니다. 클라이언트 인증에 성공하면 클라이언트에 WLAN에 대한 액세스 권한이 부여됩니다. MAC 주소 인증을 지원하는 모든 RADIUS 서버를 사용할 수 있습니다.

WLC에 로컬 MAC 인증 구성

WLC에서 로컬 MAC 인증을 구성하려면

-

WLAN을 구성하고 MAC 필터링을 활성화합니다.

-

클라이언트 MAC 주소로 WLC에 로컬 데이터베이스를 구성합니다.

참고: MAC 인증을 구성하기 전에 기본 작동을 위해 WLC를 구성하고 WLC에 LAP를 등록해야 합니다. 이 문서에서는 WLC가 기본 작동을 위해 이미 구성되어 있으며 LAP가 WLC에 등록되어 있다고 가정합니다. 새 사용자인 경우 LAP를 사용한 기본 작업을 위해 WLC를 설정하려는 경우 WLC 가입에 실패하는 경량 AP 문제 해결을 참조하십시오.

참고: MAC 인증을 지원하기 위해 무선 클라이언트에 특별한 컨피그레이션이 필요하지 않습니다.

WLAN 구성 및 MAC 필터링 활성화

MAC 필터링으로 WLAN을 구성하려면

-

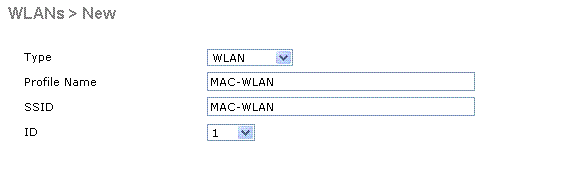

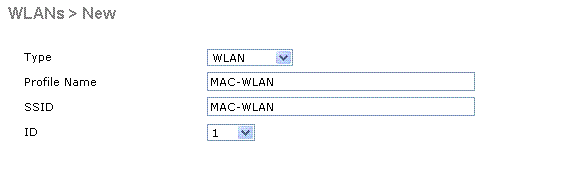

WLAN을 생성하려면 컨트롤러 GUI에서 WLANs를 클릭합니다.

WLANs 창이 나타납니다. 이 창에는 컨트롤러에 구성된 WLAN이 나열됩니다.

-

새 WLAN을 구성하려면 New(새로 만들기)를 클릭합니다.

이 예에서 WLAN의 이름은 MAC-WLAN이며 WLAN ID는 1입니다.

WLAN Enable MAC Filtering 구성

WLAN Enable MAC Filtering 구성

-

적용을 클릭합니다.

-

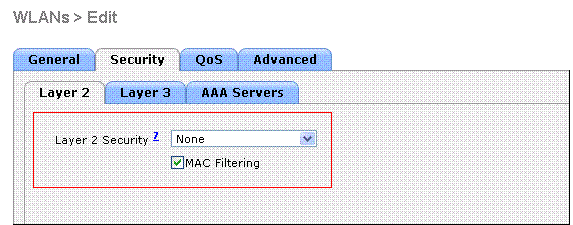

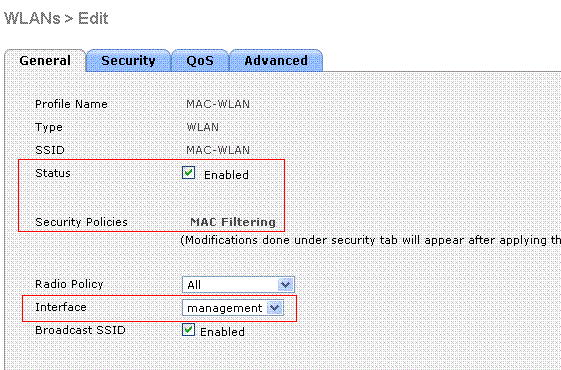

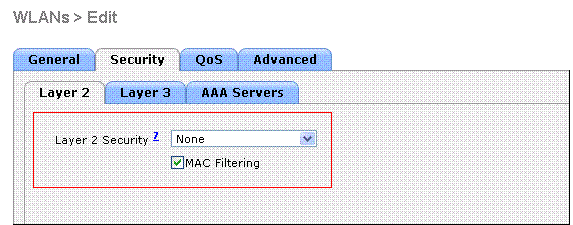

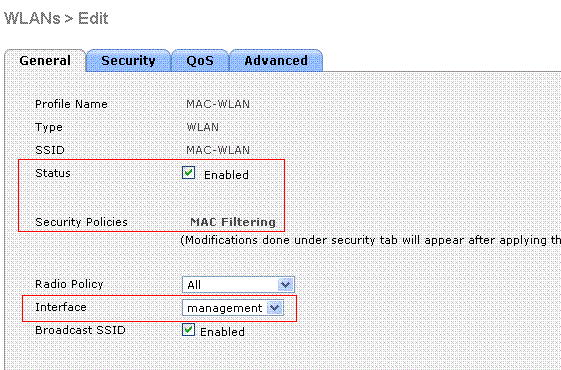

WLANs(WLAN) > Edit(편집) 창에서 WLAN에 대한 매개변수를 정의합니다.

매개변수 정의

매개변수 정의

-

Security(보안) > Layer 2(레이어 2) > Layer 2 Security Policies(레이어 2 보안 정책)에서 MAC Filtering(MAC 필터링) 확인란을 선택합니다.

이렇게 하면 WLAN에 대한 MAC 인증이 활성화됩니다.

-

General(일반) > Interface name(인터페이스 이름)에서 WLAN이 매핑되는 인터페이스를 선택합니다.

이 예에서는 WLAN이 관리 인터페이스에 매핑됩니다.

-

WLAN의 설계 요구 사항에 따라 다른 매개변수를 선택합니다.

-

적용을 클릭합니다.

인터페이스에 매핑된 WLAN

인터페이스에 매핑된 WLAN

다음 단계는 클라이언트 MAC 주소로 WLC의 로컬 데이터베이스를 구성하는 것입니다.

WLC에 VLAN(동적 인터페이스)을 구성하는 방법에 대한 자세한 내용은 무선 LAN 컨트롤러 컨피그레이션 예의 VLAN을 참조하십시오.

클라이언트 MAC 주소로 WLC에 로컬 데이터베이스 구성

WLC에서 클라이언트 MAC 주소로 로컬 데이터베이스를 구성하려면

-

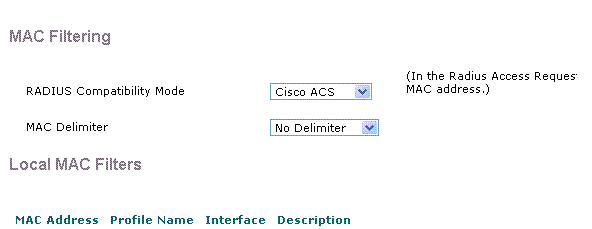

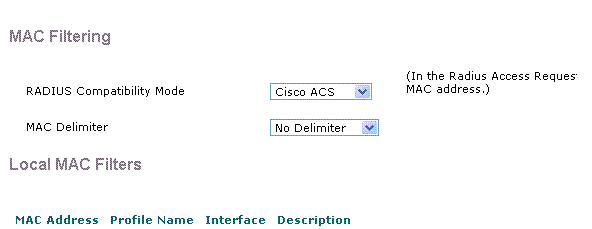

컨트롤러 GUI에서 Security(보안)를 클릭한 다음 왼쪽 메뉴에서 MAC Filtering(MAC 필터링)을 클릭합니다.

MAC Filtering(MAC 필터링) 창이 나타납니다.

MAC 필터링 창

MAC 필터링 창

-

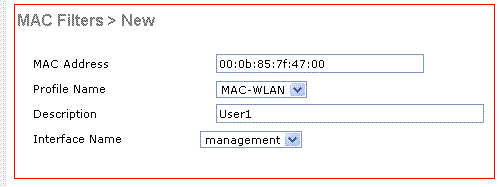

WLC에 로컬 데이터베이스 MAC 주소 항목을 만들려면 New(새로 만들기)를 클릭합니다.

-

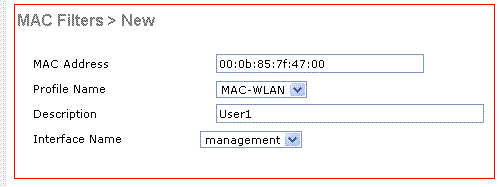

MAC Filters(MAC 필터) > New(새) 창에서 클라이언트의 MAC 주소, Profile Name(프로파일 이름), Description(설명) 및 Interface Name(인터페이스 이름)을 입력합니다.

예를 들면 다음과 같습니다.

MAC 주소용 로컬 데이터베이스 만들기

MAC 주소용 로컬 데이터베이스 만들기

-

적용을 클릭합니다.

-

로컬 데이터베이스에 클라이언트를 더 추가하려면 2-4단계를 반복합니다.

이제 클라이언트가 이 WLAN에 연결하면 WLC가 로컬 데이터베이스에 대해 클라이언트 MAC 주소를 검증하고 검증에 성공하면 클라이언트에 네트워크 액세스 권한이 부여됩니다.

참고: 이 예에서는 다른 레이어 2 보안 메커니즘이 없는 MAC 주소 필터만 사용되었습니다. Cisco에서는 MAC 주소 인증을 다른 레이어 2 또는 레이어 3 보안 방법과 함께 사용할 것을 권장합니다. 강력한 보안 메커니즘을 제공하지 않으므로 WLAN 네트워크를 보호하기 위해 MAC 주소 인증만 사용하는 것은 바람직하지 않습니다.

RADIUS 서버로 MAC 인증 구성

RADIUS 서버로 MAC 인증을 구성하려면 다음 링크를 사용합니다. 이 예에서는 Cisco Secure ACS 서버가 RADIUS 서버로 사용됩니다.

-

WLAN 구성 및 MAC 필터링 활성화

-

클라이언트 MAC 주소로 RADIUS 서버 구성

WLAN 구성 및 MAC 필터링 활성화

MAC 필터링으로 WLAN을 구성하려면

-

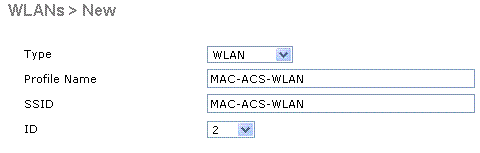

WLAN을 생성하려면 컨트롤러 GUI에서 WLANs를 클릭합니다.

WLANs 창이 나타납니다. 이 창에는 컨트롤러에 구성된 WLAN이 나열됩니다.

-

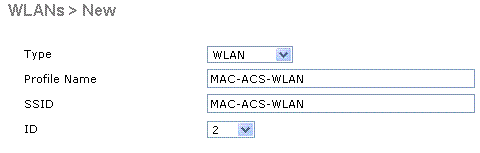

새 WLAN을 구성하려면 New(새로 만들기)를 클릭합니다.

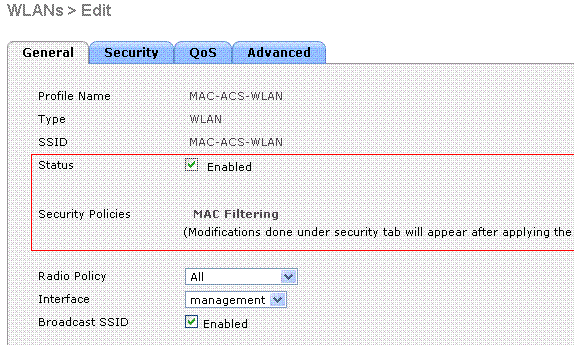

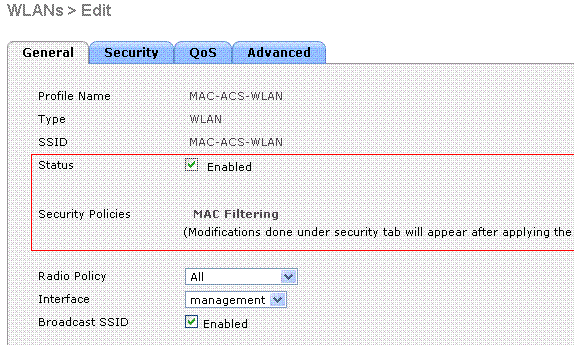

이 예에서 WLAN의 이름은 MAC-ACS-WLAN이며 WLAN ID는 2입니다.

새 WLAN Enable MAC Filtering 구성

새 WLAN Enable MAC Filtering 구성

-

적용을 클릭합니다.

-

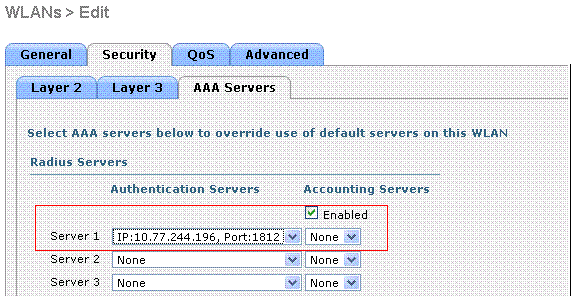

WLANs(WLAN) > Edit(수정) 창에서 WLAN에 특정한 매개변수를 정의합니다.

-

Security(보안) > Layer 2(레이어 2) > Layer 2 Security Policies(레이어 2 보안 정책)에서 MAC Filtering(MAC 필터링) 확인란을 선택합니다.

이렇게 하면 WLAN에 대한 MAC 인증이 활성화됩니다.

-

General(일반) > Interface name(인터페이스 이름)에서 WLAN이 매핑되는 인터페이스를 선택합니다.

-

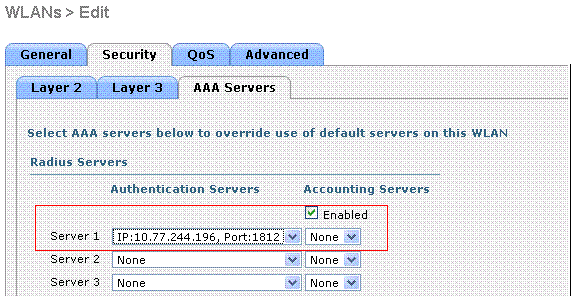

Security(보안) > AAA Servers(AAA 서버) > RADIUS servers(RADIUS 서버) 아래에서 MAC 인증에 사용할 수 있는 RADIUS 서버를 선택합니다.

MAC 인증에 사용할 RADIUS 서버를 선택합니다.

MAC 인증에 사용할 RADIUS 서버를 선택합니다.

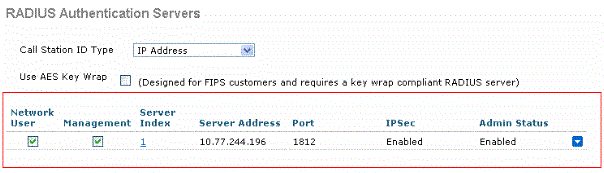

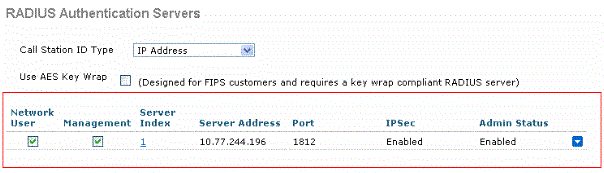

참고: WLAN > Edit 창에서 RADIUS 서버를 선택하기 전에 Security > Radius Authentication 창에서 RADIUS 서버를 정의하고 RADIUS 서버를 활성화해야 합니다.

Radius 인증 서버

Radius 인증 서버

-

WLAN의 설계 요구 사항에 따라 다른 매개변수를 선택합니다.

-

적용을 클릭합니다.

설계 요구 사항 매개변수

설계 요구 사항 매개변수

-

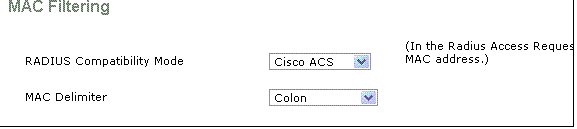

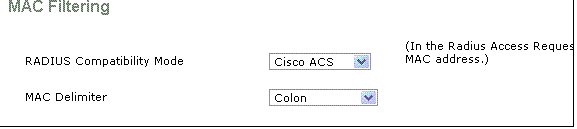

Security(보안) > MAC Filtering(MAC 필터링)을 클릭합니다.

-

MAC Filtering(MAC 필터링) 창의 RADIUS Compatibility Mode(RADIUS 호환성 모드)에서 RADIUS 서버 유형을 선택합니다.

이 예에서는 Cisco ACS를 사용합니다.

-

MAC Delimiter(MAC 구분 기호) 풀다운 메뉴에서 MAC 구분 기호를 선택합니다.

이 예에서는 콜론을 사용합니다.

-

적용을 클릭합니다.

RADIUS 서버 유형 선택

RADIUS 서버 유형 선택

다음 단계는 클라이언트 MAC 주소로 ACS 서버를 구성하는 것입니다.

클라이언트 MAC 주소로 RADIUS 서버 구성

ACS에 MAC 주소를 추가하려면

-

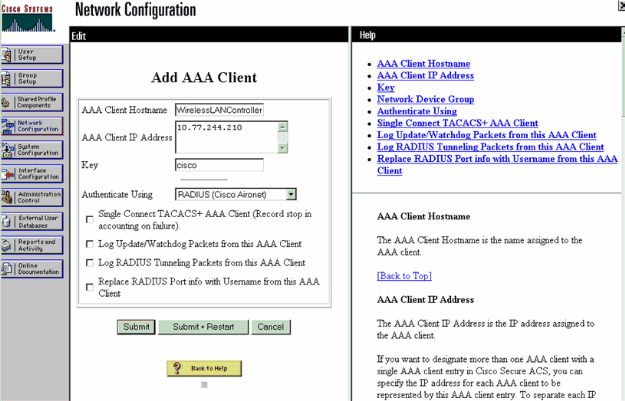

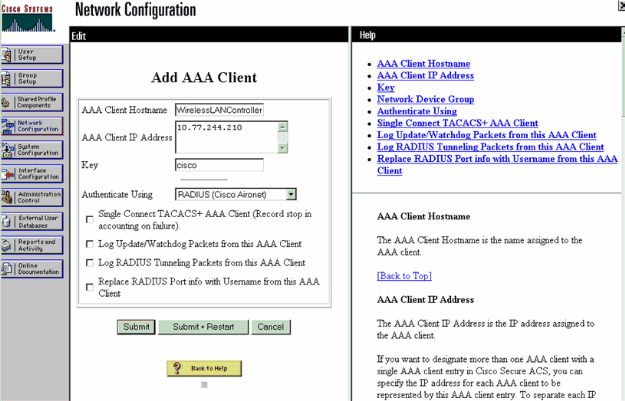

WLC를 ACS 서버의 AAA 클라이언트로 정의합니다. ACS GUI에서 Network Configuration(네트워크 컨피그레이션)을 클릭합니다.

-

Network Configuration(네트워크 컨피그레이션) 창이 나타나면 WLC 이름, IP 주소, 공유 암호 및 인증 방법(RADIUS Cisco Aironet 또는 RADIUS Airespace)을 정의합니다.

다른 비 ACS 인증 서버에 대해서는 제조업체의 설명서를 참조하십시오.

AAA 클라이언트 추가

AAA 클라이언트 추가

참고: WLC에서 구성하는 공유 암호 키와 ACS 서버가 일치해야 합니다. 공유 암호는 대/소문자를 구분합니다.

-

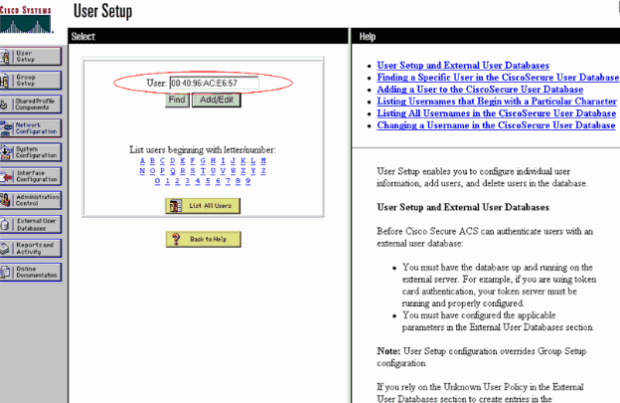

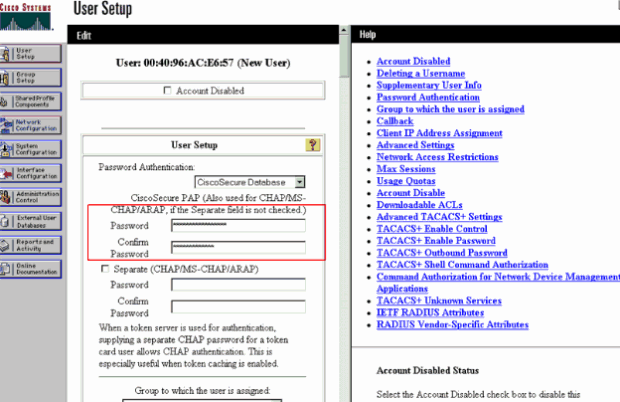

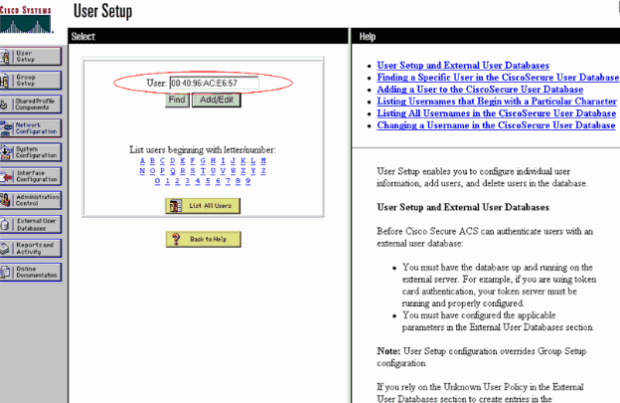

ACS 주 메뉴에서 User Setup(사용자 설정)을 클릭합니다.

-

사용자 텍스트 상자에 사용자 데이터베이스에 추가할 MAC 주소를 입력합니다.

MAC 주소를 입력합니다

MAC 주소를 입력합니다

참고: MAC 주소는 사용자 이름과 비밀번호 모두에 대해 WLC에서 보낸 것과 정확히 일치해야 합니다. 인증이 실패할 경우 실패한 시도 로그를 확인하여 WLC에서 MAC을 보고하는 방법을 확인합니다. MAC 주소를 잘라내어 붙여넣지 마십시오. 이렇게 하면 유령 문자가 발생할 수 있습니다.

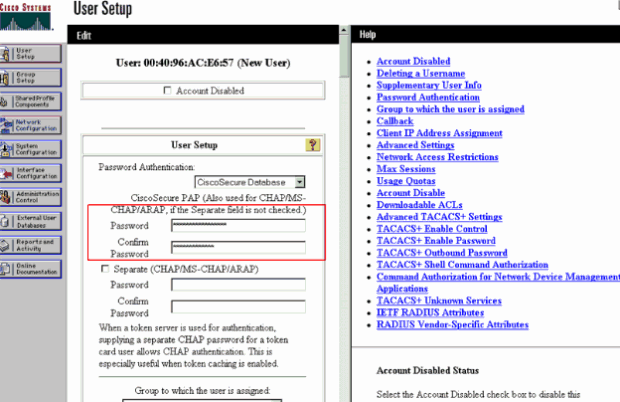

-

User Setup(사용자 설정) 창의 Secure-PAP 비밀번호 텍스트 상자에 MAC 주소를 입력합니다.

Secure-PAP Password 필드에 MAC 주소를 입력합니다

Secure-PAP Password 필드에 MAC 주소를 입력합니다

참고: MAC 주소는 사용자 이름과 비밀번호 모두에 대해 WLC에서 보낸 것과 정확히 일치해야 합니다. 인증이 실패할 경우 실패한 시도 로그를 확인하여 MAC이 AP에 의해 어떻게 보고되는지 확인합니다. MAC 주소를 잘라내어 붙여넣지 마십시오. 이렇게 하면 유령 문자가 발생할 수 있습니다.

-

Submit(제출)을 클릭합니다.

-

ACS 데이터베이스에 사용자를 더 추가하려면 2-5단계를 반복합니다.

이제 클라이언트가 이 WLAN에 연결하면 WLC가 자격 증명을 ACS 서버에 전달합니다. ACS 서버는 ACS 데이터베이스에 대해 자격 증명을 검증합니다. 클라이언트 MAC 주소가 데이터베이스에 있는 경우 ACS RADIUS 서버는 WLC에 인증 성공을 반환하고 클라이언트는 WLAN에 대한 액세스 권한을 부여 받을 수 있습니다.

CLI를 사용하여 WLC에서 MAC 필터 구성

이 문서에서는 앞서 WLC GUI를 사용하여 MAC 필터를 구성하는 방법에 대해 설명했습니다. WLC에서 MAC 필터를 구성하기 위해 CLI를 사용할 수도 있습니다. WLC에서 MAC 필터를 구성하려면

-

MAC 필터링을 활성화하려면 config wlan mac-filtering enable wlan_id 명령을 실행합니다. WLAN에 대해 MAC 필터링이 활성화되어 있는지 확인하려면 show wlan 명령을 입력합니다.

-

config macfilter add 명령:

config macfilter add 명령을 사용하면 macfilter, 인터페이스, 설명 등을 추가할 수 있습니다.

Cisco Wireless LAN Controller에서 MAC 필터 항목을 생성하려면 config macfilter add 명령을 사용합니다. Cisco Wireless LAN Controller의 무선 LAN에 로컬로 클라이언트를 추가하려면 이 명령을 사용합니다. 이 필터는 RADIUS 인증 프로세스를 우회합니다.

config macfilter add <MAC_address> <WLAN_id> <Interface_name> <description> <IP_address>

예

고정 MAC-IP 주소 매핑을 입력합니다. 이 작업은 수동 클라이언트, 즉 DHCP를 사용하지 않고 원치 않는 IP 패킷을 전송하지 않는 클라이언트를 지원하기 위해 수행할 수 있습니다.

(Cisco Controller) >config macfilter add 00:E0:77:31:A3:55 1 lab02 "labconnect" 10.92.125.51

-

config macfilter ip-address 명령

config macfilter ip-address 명령을 사용하면 MAC 필터를 IP 주소에 매핑할 수 있습니다. 로컬 MAC 필터 데이터베이스에 IP 주소를 구성하려면 다음 명령을 사용합니다.

config macfilter ip-address <MAC_address> <IP_address>

예

(Cisco Controller) >config macfilter ip-address 00:E0:77:31:A3:55 10.92.125.51

비활성화된 클라이언트에 대한 시간 초과 구성

비활성화된 클라이언트에 대한 시간 제한을 구성할 수 있습니다. 연결을 시도하는 동안 3번 인증에 실패한 클라이언트는 추가 연결 시도에서 자동으로 비활성화됩니다.

시간 초과 기간이 만료된 후 클라이언트는 인증을 연결 또는 실패하고 다시 제외될 때까지 인증을 재시도할 수 있습니다.

비활성화된 클라이언트에 대한 시간 제한을 구성하려면 config wlan exclusionlist wlan_id timeout 명령을 입력합니다.

시간 초과 값은 1~65535초일 수 있으며, 클라이언트를 영구적으로 비활성화하려면 0을 입력할 수 있습니다.

다음을 확인합니다.

MAC 필터가 올바르게 구성되었는지 확인하려면 다음을 수행합니다.

다음은 show macfilter summary 명령의 예입니다.

(Cisco Controller) >show macfilter summary

MAC Filter RADIUS Compatibility mode............. Cisco ACS

MAC Filter Delimiter............................. None

Local Mac Filter Table

MAC Address WLAN Id Description

----------------------- -------------- --------------------------------

00:40:96:ac:e6:57 1 Guest

(Cisco Controller) >

다음은 show macfilter detailcommand의 예입니다.

(Cisco Controller) >show macfilter detail 00:40:96:ac:e6:57

MAC Address...................................... 00:40:96:ac:e6:57

WLAN Identifier.................................. 1

Interface Name................................... mac-client

Description...................................... Guest

문제 해결

다음 명령을 사용하여 컨피그레이션의 문제를 해결할 수 있습니다.

참고: debug 명령을 사용하기 전에 debug 명령에 대한 중요한 정보를 참조하십시오.

debug aaa all enable 명령의 예는 다음과 같습니다.

Wed May 23 11:13:55 2007: Looking up local blacklist 004096ace657

Wed May 23 11:13:55 2007: Looking up local blacklist 004096ace657

Wed May 23 11:13:55 2007: User 004096ace657 authenticated

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Returning AAA Error 'Success' (0)

for mobile 00:40:96:ac:e6:57

Wed May 23 11:13:55 2007: AuthorizationResponse: 0xbadff97c

Wed May 23 11:13:55 2007: structureSize................................76

Wed May 23 11:13:55 2007: resultCode...................................0

Wed May 23 11:13:55 2007: protocolUsed.................................0x00000008

Wed May 23 11:13:55 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:13:55 2007: Packet contains 2 AVPs:

Wed May 23 11:13:55 2007: AVP[01] Service-Type.............................

0x0000000a (10) (4 bytes)

Wed May 23 11:13:55 2007: AVP[02] Airespace / Interface-Name...............

staff-vlan (10 bytes)

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 processing avps[0]: attribute 6

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 processing avps[1]: attribute 5

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Applying new AAA override for

station 00:40:96:ac:e6:57

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Override values for station 00:40:96:ac:e6:57

source: 2, valid bits: 0x200 qosLevel: -1, dscp: 0xffffffff, dot1pTag: 0xffffffff,

sessionTimeout: -1 dataAvgC: -1, rTAvgC: -1, dataBurstC:

-1, rTimeBurstC: -1 vlanIfName: 'mac-client'

WLC(로컬 데이터베이스)의 MAC 주소 데이터베이스에 무선 클라이언트가 없거나 RADIUS 서버에서 WLAN에 연결을 시도하는 경우 해당 클라이언트를 제외할 수 있습니다. 다음은 실패한 MAC 인증에 대한 debug aaa all enable 명령의 예입니다.

Wed May 23 11:05:06 2007: Unable to find requested user entry for 004096ace657

Wed May 23 11:05:06 2007: AuthenticationRequest: 0xa620e50

Wed May 23 11:05:06 2007: Callback.....................................0x807e724

Wed May 23 11:05:06 2007: protocolType.................................0x00000001

Wed May 23 11:05:06 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:05:06 2007: Packet contains 14 AVPs (not shown)

Wed May 23 11:05:06 2007: 00:40:96:ac:e6:57 Returning AAA Error 'No Server' (-7)

for mobile 00:40:96:ac:e6:57

Wed May 23 11:05:06 2007: AuthorizationResponse: 0xbadff7e4

Wed May 23 11:05:06 2007: structureSize................................28

Wed May 23 11:05:06 2007: resultCode...................................-7

Wed May 23 11:05:06 2007: protocolUsed.................................0xffffffff

Wed May 23 11:05:06 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:05:06 2007: Packet contains 0 AVPs:

오류: MAC 주소로 인증을 시도하는 무선 클라이언트는 거부됩니다. 실패한 인증 보고서에 내부 오류 표시

Microsoft Windows 2003 Enterprise Server에서 ACS 4.1을 사용하는 경우 MAC 주소로 인증하려고 시도하는 클라이언트는 거부됩니다.

이는 AAA 클라이언트가 Service-Type=10 특성 값을 AAA 서버로 전송할 때 발생합니다. 이는 Cisco 버그 ID CSCsh62641 때문입니다.

이 버그의 영향을 받는 AAA 클라이언트에는 MAC 인증 우회를 사용하는 WLC 및 스위치가 포함됩니다.

해결 방법은 다음과 같습니다.

오류: WLC GUI에서 MAC 필터를 추가할 수 없음

이는 Cisco 버그 ID CSCsj98722 때문에 발생할 수 있습니다. 버그는 코드의 4.2 릴리스에서 수정됩니다.

4.2 이전 버전을 실행하는 경우 펌웨어를 4.2로 업그레이드하거나 이 문제에 대해 이 두 가지 해결 방법을 사용할 수 있습니다.

오류: 자동 클라이언트가 실행 상태에 있지 않음

컨트롤러에 DHCP가 구성되지 않은 경우, 무선 클라이언트가 첫 번째 IP 패킷 또는 ARP를 전송할 때 AP가 무선 클라이언트의 IP 주소를 학습합니다.

무선 클라이언트가 수동 디바이스인 경우(예: 통신을 시작하지 않는 디바이스), AP는 무선 디바이스의 IP 주소를 학습하지 못합니다.

그 결과, 컨트롤러는 클라이언트가 IP 패킷을 전송할 때까지 10초 동안 기다립니다.

클라이언트의 패킷에서 응답이 없는 경우 컨트롤러는 모든 패킷을 패시브 무선 클라이언트에 삭제합니다.

이 문제는 Cisco 버그 ID CSCsq46427에 설명되어 있습니다.

참고: 등록된 Cisco 사용자만 내부 툴 및 정보에 액세스할 수 있습니다.

프린터, 무선 PLC 펌프 등과 같은 수동 장치에 대한 권장 해결 방법으로 MAC 필터링을 위한 WLAN을 설정하고 이러한 장치를 연결하기 위해 AAA 재정의를 확인하도록 합니다.

무선 디바이스의 MAC 주소를 IP 주소에 매핑하는 MAC 주소 필터가 컨트롤러에 생성될 수 있습니다.

참고: 이를 위해서는 레이어 2 보안을 위해 WLAN 컨피그레이션에서 MAC 주소 필터링을 활성화해야 합니다. 또한 WLAN 컨피그레이션의 고급 설정에서 Allow AAA Override(AAA 재정의 허용)가 활성화되어 있어야 합니다.

MAC 주소 필터를 생성하려면 CLI에서 다음 명령을 입력합니다.

config macfilter add <STA MAC addr> <WLAN_id> <Interface_name> <description> <STA IP address>

예를 들면 다음과 같습니다.

(Cisco Controller) > config macfilter add 00:01:02:03:04:05 1 my_interface "Zebra Printer" 192.168.1.1

관련 정보

피드백

피드백