소개

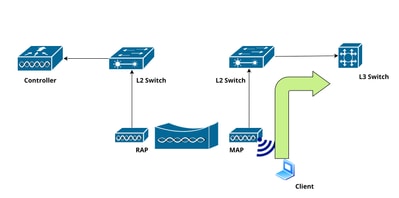

이 문서에서는 RAP를 우회하는 로컬 클라이언트 데이터 브리징을 위한 Flex 및 Bridge 모드의 MAP 컨피그레이션에 대해 설명합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- Catalyst Wireless 9800 구성 모델

- LAP 컨피그레이션

- CAPWAP(Control And Provision of Wireless Access Points)

- Cisco 스위치 구성

사용되는 구성 요소

이 예에서는 Catalyst 9800 WLC(Wireless LAN Controller)와 원활하게 통합하기 위해 루트 액세스 포인트(RAP) 또는 메시 액세스 포인트(MAP)로 구성할 수 있는 경량 액세스 포인트(9124AP 모델)를 사용합니다.

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

구성

이 섹션에서는 메시 + 브리지 모드에서 작동하는 메시 액세스 포인트(MAP)의 컨피그레이션에 대해 설명합니다. 이를 통해 로컬 클라이언트 데이터를 RAP(Root Access Point)를 우회하여 업링크 스위치에 직접 브리지할 수 있습니다.

네트워크 다이어그램

컨트롤러 로컬 데이터베이스에 액세스 포인트 추가

1단계: Configuration(컨피그레이션) > Security(보안) > AAA > AAA Advanced(AAA 고급)로 이동합니다.

2단계. Device Authentications(디바이스 인증)를 선택하고 Add(추가)를 선택합니다.

3단계. WLC에 조인할 AP의 Base Ethernet MAC 주소를 입력합니다. Attribute List Nameblank(특성 목록 이름)를 비워 두고 Apply to Device(디바이스에 적용)를 선택합니다.

인증을 위한 AAA 방법 목록

1단계: Configuration(컨피그레이션) > Security(보안) > AAA > AAA Method List(AAA 방법 목록) > Authentication(인증)으로 이동하고 Add(추가)를 선택합니다.

2단계: 메소드 목록 이름을 정의합니다. [유형*] 드롭다운에서 dot1x를 선택하고 [그룹 유형]에 대해 로컬을 선택합니다. 컨피그레이션을 저장하려면 Apply to Device를 선택합니다.

권한 부여를 위한 AAA 방법 목록

1단계: Configuration(컨피그레이션) > Security(보안) > AAA > AAA Method List(AAA 방법 목록) > Authorization(권한 부여)으로 이동하고 Add(추가)를 선택합니다.

2단계: Method List Name(방법 목록 이름)을 정의하고, Type* 드롭다운에서 인증서 다운로드를 선택하고, Group Type(그룹 유형)에 대해 local(로컬)을 선택합니다. Apply to Device(디바이스에 적용)를 클릭합니다.

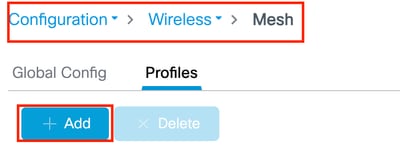

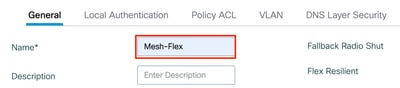

메시 프로파일

1단계: Configuration(컨피그레이션) > Wireless(무선) > Mesh(메시) > Profiles(프로파일)로 이동하고 Add(추가)를 선택합니다.

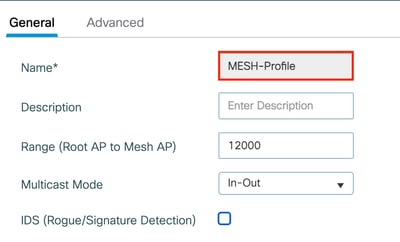

2단계: General(일반) 탭에서 메시 프로파일의 이름과 설명(선택 사항)을 정의합니다.

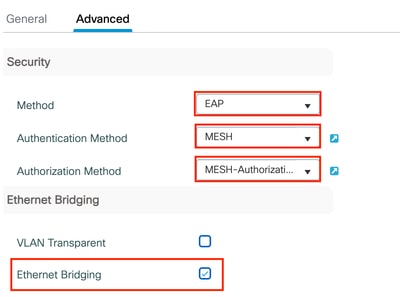

3단계: Advanced(고급) 탭에서 Method(방법) 필드를 EAP로 설정한 다음 드롭다운 메뉴에서 이전에 생성한 Authorization 및 Authentication(인증)측 프로필을 선택합니다. 마지막으로, Ethernet Bridging(이더넷 브리징) 확인란을 활성화하고 Update and apply(업데이트 및 적용)를 선택합니다.

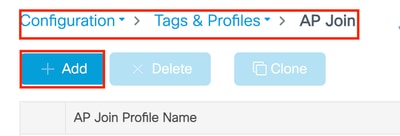

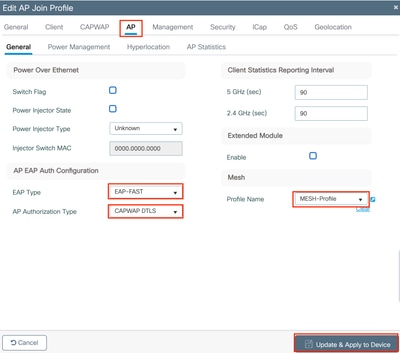

AP 조인 프로파일

1단계: Configuration(컨피그레이션) > Tag & Profiles(태그 및 프로필) > AP Join(AP 조인) > Profile(프로필)로 이동하고 Add(추가)를 클릭합니다.

2단계: 프로파일 이름 및 설명을 정의합니다(선택 사항).

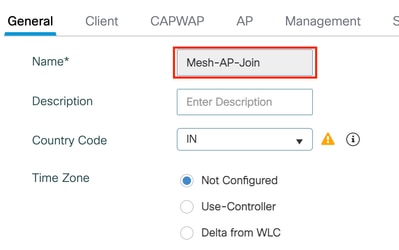

3단계: AP 탭으로 이동하여 Mesh Profile Name(메시 프로파일 이름) 드롭다운에서 메시 프로파일을 선택하고 EAP Type(EAP 유형)에 대해 EAP-FAST를, AP Authorization Type(AP 권한 부여 유형)에 대해 CAPWAP DTLS를 설정한 다음 Apply to Device(디바이스에 적용)를 클릭합니다.

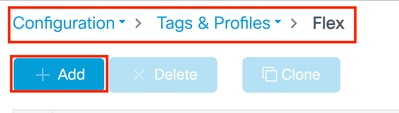

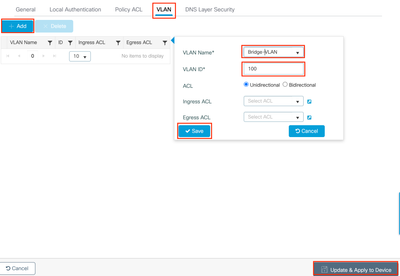

Flex 프로파일

1단계: Configuration(컨피그레이션) > Tags & Profiles(태그 및 프로필) > Flex(플렉스)를 클릭한 다음 Add(추가)를 클릭합니다.

2단계: Flex 프로파일의 이름을 정의합니다.

3단계: VLAN 탭으로 이동하고 Configure the VLAN Name and VLAN ID for Local Bridging of Wireless Client Traffic(무선 클라이언트 트래픽의 로컬 브리징을 위해 VLAN 이름 및 VLAN ID 구성)에서 Save(저장)를 클릭합니다.

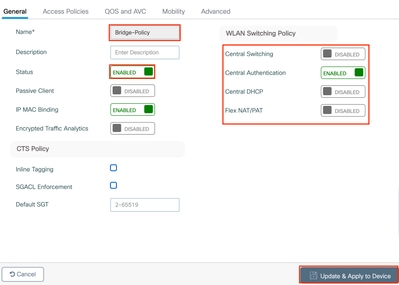

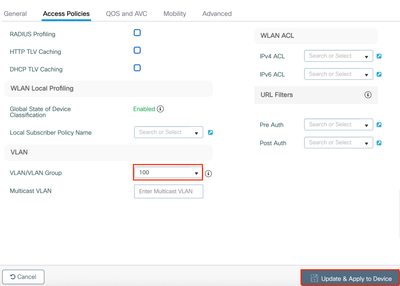

정책 프로파일

1단계: Configuration(컨피그레이션) > Tags & Profiles(태그 및 프로필) > Policy(정책)로 이동하고 Add(추가)를 클릭합니다.

2단계: General(일반) 탭에서 프로파일 이름을 정의하고 Status(상태)를 Enabled(활성화됨)로 설정하고, Disable(비활성화됨)Central Switching을 비활성화합니다.

참고: 클라이언트 트래픽의 로컬 브리징을 활성화하려면 중앙 스위칭을 비활성화해야 합니다. SSID 컨피그레이션에 따라 필요에 따라 다른 옵션을 활성화하거나 비활성화할 수 있습니다.

3단계: AP Flex Profile의 VLAN 탭에 지정된 VLAN ID를 구성하고 Update & Apply를 클릭합니다.

WLAN 태그

1단계: Configuration(컨피그레이션) > Tags & Profiles(태그 및 프로필) > WLANs(WLAN)로 이동하고 Add(추가)를 선택합니다.

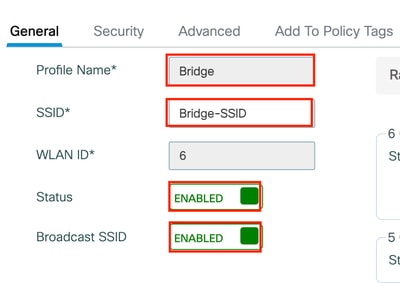

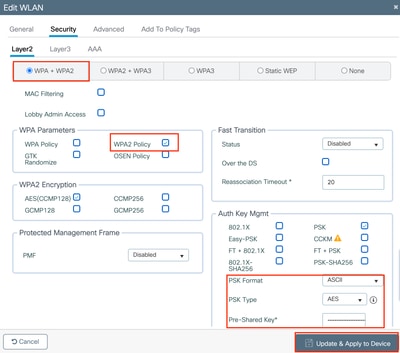

2단계: General(일반) 탭에서 프로파일 이름, SSID를 구성하고 상태를 enabled(활성화됨)로 설정합니다.

3단계: Security(보안) 탭, Enable WAP +WPA2(WAP+WPA2 활성화)를 선택하고 Pre-shared key(사전 공유 키)를 구성합니다.

참고: SSID 컨피그레이션은 요구 사항에 따라 달라집니다. 이 예에서는 PSK 기반 SSID가 구성됩니다.

정책 태그

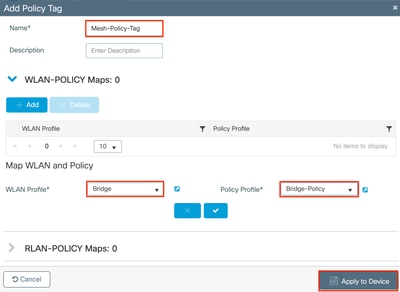

1단계: Configuration(컨피그레이션) > Tags & Profiles(태그 및 프로필) > Tags(태그) > Policy Tab(정책 탭)으로 이동하고 Add(추가)를 클릭합니다.

2단계: 이름을 정의하고 WLAN 및 정책 프로파일을 연결하여 정책 태그를 생성합니다.

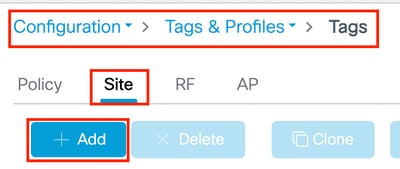

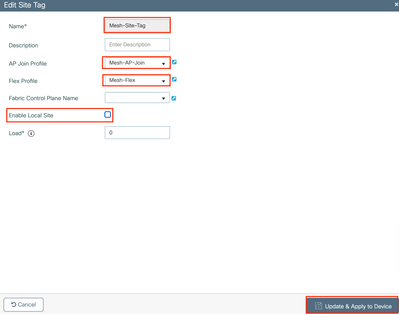

사이트 태그

1단계: Configuration(컨피그레이션) > Tags & Profiles(태그 및 프로필) > Tags(태그) > Site(사이트)로 이동하고 Add(추가)를 클릭합니다.

2단계: Tag Name(태그 이름)을 구성하고, Enable Local Site(로컬 사이트 활성화) 옵션을 비활성화하고, AP Join Profile(AP 조인 프로파일)과 Flex Profile(플렉스 프로파일)을 모두 연결합니다.

액세스 포인트 구성

이 사례 연구에서는 액세스 포인트(AP)가 먼저 로컬 모드에서 WLC(Wireless LAN Controller)에 조인된 다음 Flex+Bridge 모드로 전환되었다고 가정합니다.

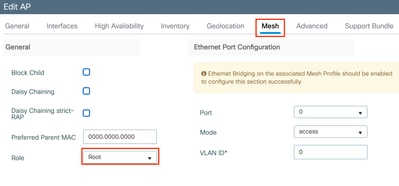

1단계: Configuration(컨피그레이션) > Wireless(무선) > Access Points(액세스 포인트)로 이동하고 AP를 선택합니다.

2단계: AP(Access Point)에 Site Tag(사이트 태그) 및 Policy Tag(정책 태그)를 할당합니다.

참고: AP(Access Point)가 재부팅되고 Flex+Bridge 모드에서 컨트롤러와의 연결이 설정되며 Mesh(메시) 탭이 제공됩니다.

3단계: 메시 탭에서 루트할 역할을 선택합니다

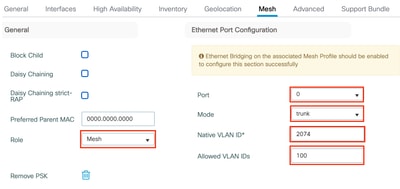

4단계: 메시 AP로 작동하도록 지정된 액세스 포인트(AP)가 Flex+Bridge 모드에서 온라인 상태가 되도록 1단계와 2단계를 반복합니다. Mesh(메시) 탭으로 이동하여 역할을 Mesh로 구성합니다.

5단계: 메시 액세스 포인트는 트렁크 모드로 구성된 포트 0의 스위치에 연결되며, AP VLAN은 기본 VLAN으로 설정됩니다. 허용되는 VLAN에 Flex 프로필에 지정된 클라이언트 VLAN이 포함되어 있는지 확인합니다.

6단계: Update and Apply를 클릭합니다.

스위치 포트 컨피그레이션

interface GigabitEthernet1/0/4

switchport trunk allowed vlan 100

switchport mode trunk

end

다음을 확인합니다.

루트 AP에 대한 메시 AP 연결:

#show wireless mesh ap summary

AP Name AP Model BVI MAC BGN AP Role

------- -------------------- ------- --- -------

AP34B8.8314.A204 C9124AXI-ROW 34b8.8314.a204 Default Root AP

APC828.E536.D47C C9124AXI-ROW c828.e536.d47c Default Mesh AP

Number of Flex+Bridge APs : 2

Number of Flex+Bridge RAPs : 1

Number of Flex+Bridge MAPs : 1

#show wireless mesh ap tree

========================================================================

AP Name [Hop Ctr,Link SNR,BG Name,Channel,Pref Parent,Chan Util,Clients]

========================================================================

[Sector 1]

-----------

AP34B8.8314.A204 [0, 0, Default, (36,40), 0000.0000.0000, 5%, 0]

|-APC828.E536.D47C [1, 68, Default, (36,40), 0000.0000.0000, 6%, 0]

Number of Bridge APs : 2

Number of RAPs : 1

Number of MAPs : 1

메시 AP의 클라이언트 연결:

#show flexconnect client

Flexconnect Clients:

mac radio vap aid state encr aaa-vlan aaa-acl aaa-ipv6-acl assoc auth switching key-method roam key-progmed handshake-sent wgb SGT

52:95:C7:EE:B7:E5 0 0 1 FWD AES_CCM128 none none none Local Central Local Other regular No Yes No 0

#show controllers dot11Radio 0 client

mac radio vap aid state encr Maxrate Assoc Cap is_wgb_wired wgb_mac_addr

52:95:C7:EE:B7:E5 0 0 1 FWD AES_CCM128 MCS92SS HE HE false 00:00:00:00:00:00

#show flexconnect client aaa-override

Flexconnect Clients:

mac vlan qos acl ipv6-acl vlan-name avgdtds avgrtdtds bstdtds bstrtdtds avgdtus avgrtdtus bstdtus bstrtdtus

52:95:C7:EE:B7:E5 none none none none Bridge-VLAN 0 0 0 0 0 0 0 0

메시 액세스 포인트(MAP)의 트래픽이 업링크 스위치에 직접 브리지되어 루트 액세스 포인트(RAP)를 우회합니다.

DHCP:

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2883] [ 62081:607119] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [U:C] DHCP_REQUEST : TransId 0x3bcb0a7b

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2884] chatter: dhcp_req_local_sw_nonat: 1748579121.288205428: 0.0.0.0.68 > 255.255.255.255.67: udp 308

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2885] [ 62081:607245] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [U:C] DHCP_REQUEST : TransId 0x3bcb0a7b

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2885] chatter: dhcp_reply_nonat: 1748579121.288205428: 0.0.0.0.68 > 255.255.255.255.67: udp 308

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2943] [ 62081:613080] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [D:C] DHCP_ACK : TransId 0x3bcb0a7b

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2943] [ 62081:613123] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [D:W] DHCP_ACK : TransId 0x3bcb0a7b

ARP:

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0572] [ 62464:537183] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [U:W] ARP_QUERY : Sender 100.0.0.2 TargIp 100.0.0.1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0572] [ 62464:537219] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [U:C] ARP_QUERY : Sender 100.0.0.2 TargIp 100.0.0.1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0573] chatter: ethertype_cl1: 1748579504.057210494: arp who-has 100.0.0.1 tell 100.0.0.2

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0628] [ 62464:542842] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [D:C] ARP_REPLY : Sender 100.0.0.1 HwAddr c4:44:a0:a2:61:d1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0629] chatter: fromdevs_arp_resp: arp reply 100.0.0.1 is-at C4:44:A0:A2:61:D1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0629] [ 62464:542971] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [D:C] ARP_REPLY : Sender 100.0.0.1 HwAddr c4:44:a0:a2:61:d1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0630] [ 62464:543018] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [D:W] ARP_REPLY : Sender 100.0.0.1 HwAddr c4:44:a0:a2:61:d1

May 30 04:31:45 APC828.E536.D47C kernel: [*05/30/2025 04:31:45.4301] [ 62465:910100] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [D:A] ARP_REPLY : Sender 100.0.0.1 HwAddr c4:44:a0:a2:61:d1

ICMP:

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3059] [ 62489:785903] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [U:W] ICMP_ECHO : Id 39016 Seq 0

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3059] [ 62489:785938] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [U:C] ICMP_ECHO : Id 39016 Seq 0

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3104] [ 62489:790444] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [D:C] ICMP_ECHO_REPLY : Id 39016 Seq 0

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3105] [ 62489:790534] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [D:C] ICMP_ECHO_REPLY : Id 39016 Seq 0

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3105] [ 62489:790583] [APC828.E536.D47C] [52:95:c7:ee:b7:e5] [D:W] ICMP_ECHO_REPLY : Id 39016 Seq 0