BPA 사용 설명서 v5.1

- 소개

- 시작하기

- 클래식 및 포털 UI 권한

- 자산 그룹

- 자산 관리자

- 관리자 컨피그레이션

- BPA 애플리케이션

- BPA 클래식 사용자 인터페이스 포털

- 시스템 컨피그레이션

- 비즈니스 애플리케이션 작업

- 문제 해결

- BPA 활용 사례

소개

비즈니스 프로세스 자동화 정보

BPA(비즈니스 프로세스 자동화)는 CX(고객 경험) 기반의 멀티 도메인 네트워크 자동화 및 오케스트레이션 솔루션으로, 다양한 시스코 도메인 컨트롤러 및 타사 도메인 컨트롤러에서 작동합니다. BPA에는 다음이 포함됩니다.

- 엔드 투 엔드 서비스 통합을 위한 도메인 간 오케스트레이션

- ITSM(IT Service Management) 변경 관리, 외부 통합(예: 인벤토리, IPAM(IP Address Management) 등), 사람의 개입과 같은 프로세스의 자동화 및 네트워크/방화벽 자동화 통합

- Cisco NSO(Network Services Orchestrator), Cisco Digital Network Architecture Controller 및 vManage와 같은 컨트롤러와의 사우스바운드 통합

- Cisco DCNM(Data Center Network Manager) 및 Ansible

- BPA 활용 사례(예: OS 업그레이드, 서비스 프로비저닝, 마이그레이션 등)를 위한 컨테이너화된 애플리케이션 레이어

- Method of Procedure 자동화를 위한 맞춤형 프로세스 템플릿

- East-West 통합을 위한 어댑터(예: IPAM, ITSM, 인벤토리)

- 플랫폼을 통해 개발된 서비스 및 워크플로를 사용하기 위한 공통 통합 API

범위

사용 설명서에서는 다음 항목에 대한 정보를 제공합니다.

이 문서에는 NSO와 또 다른 YANG(Next Generation) 모델의 설명 및 운영 세부사항 또는 BPMN(Business Process Model and Notation) 워크플로의 생성이 포함되어 있지 않습니다.

특정 활용 사례에 대한 자세한 내용은 BPA 사용 설명서 활용 사례를 참조하십시오.

사전 요구 사항

사용자는 다음과 같은 기능을 갖춰야 합니다.

- 컴퓨터 네트워크의 기본 개념에 대한 지식

- NSO, Cisco Catalyst Center, vManage 등의 도메인 컨트롤러에 대한 공정한 지식

지원되는 브라우저

Cisco BPA는 다음 브라우저 버전에서 완벽하게 작동합니다.

- 크롬: 버전 135

- Firefox: 버전 135

- 사파리: 버전 18.3.1

사용자 인터페이스 고지 사항

이 설명서는 이해를 돕기 위한 자료로만 제공됩니다. 일부 시나리오에서는 이 문서의 이미지가 실제 UI(사용자 인터페이스)를 정확하게 반영하지 못할 수 있습니다.

BPA UI가 v4.0에서 수정되었습니다. 일부 애플리케이션은 v4.0 프레임워크와 함께 도입되었지만 다른 v4.0 이전 애플리케이션은 여전히 기존 v4.0 이전 UI를 사용합니다.

시작하기

이 섹션에서는 애플리케이션 액세스에 대한 정보를 제공하고 애플리케이션 및 해당 구성 요소에 대한 개요를 제공합니다.

BPA 액세스

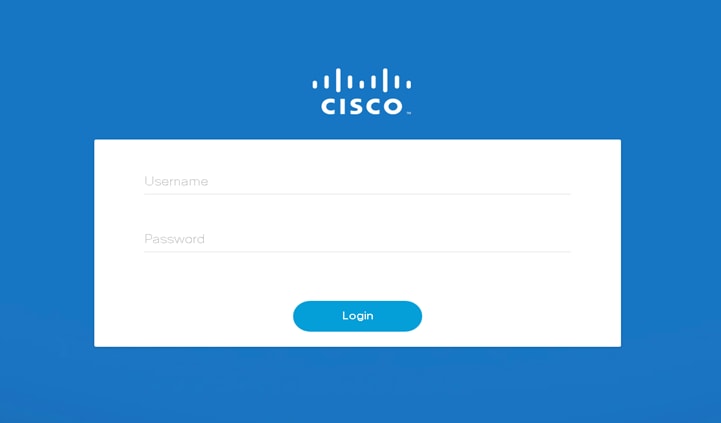

BPA 포털에 액세스하려면

- 브라우저에 호스트 이름 또는 네트워크 IP 주소를 입력합니다.

- 시스템 관리자가 사용자에게 할당한 BPA 사용자 이름과 비밀번호를 입력합니다.

- 로그인을 누릅니다. BPA 홈 페이지가 표시됩니다.

Assets 애플리케이션이 실행되어 모든 도메인 컨트롤러에서 관리하는 자산의 통합 목록을 볼 수 있습니다.

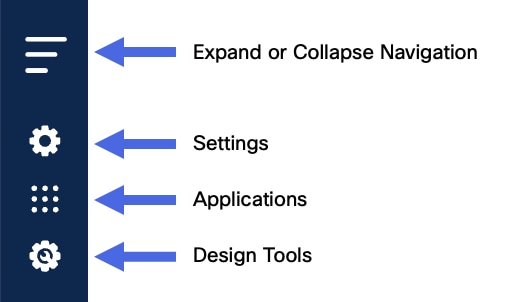

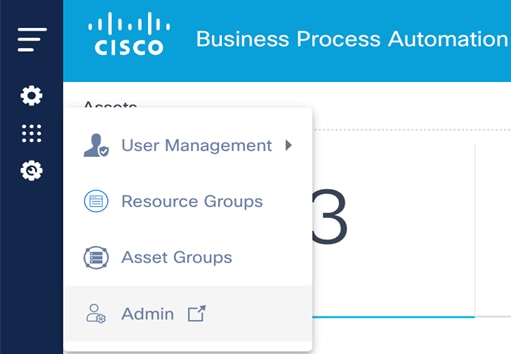

왼쪽 탐색 메뉴

왼쪽의 왼쪽 탐색 메뉴에서 다음 애플리케이션 및 툴에 액세스할 수 있습니다.

- 설정: 사용자, 리소스 그룹, 자산 그룹 및 관리자를 관리하기 위한 응용 프로그램을 포함합니다.

- 애플리케이션: OS(운영 체제) 업그레이드, 디바이스 활성화, 서비스 카탈로그와 같은 네트워크 자산을 관리하기 위한 애플리케이션을 포함합니다.

- 설계 도구: 사용 구성 및 워크플로를 정의하는 데 도움이 되는 디자인 도구를 포함합니다.

메뉴의 일부 애플리케이션은 클래식 포털에서만 사용할 수 있으며 새 탭에서 열려서 해당 애플리케이션을 실행합니다. 모든 교차 실행 애플리케이션은 메뉴에 직사각형 아이콘과 화살표로 표시됩니다.

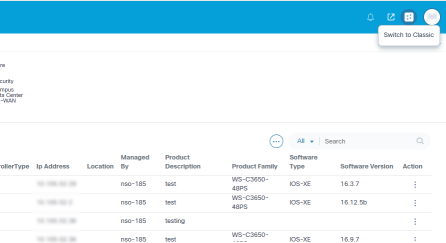

기본 보기로 전환

사용자는 BPA 애플리케이션 오른쪽 상단에 있는 Switch-to-Classic(클래식으로 전환) 아이콘을 선택하여 클래식 포털을 직접 시작할 수 있습니다.

새 랜딩 페이지로 다시 전환하려면 기존 포털에서 동일한 아이콘을 선택합니다.

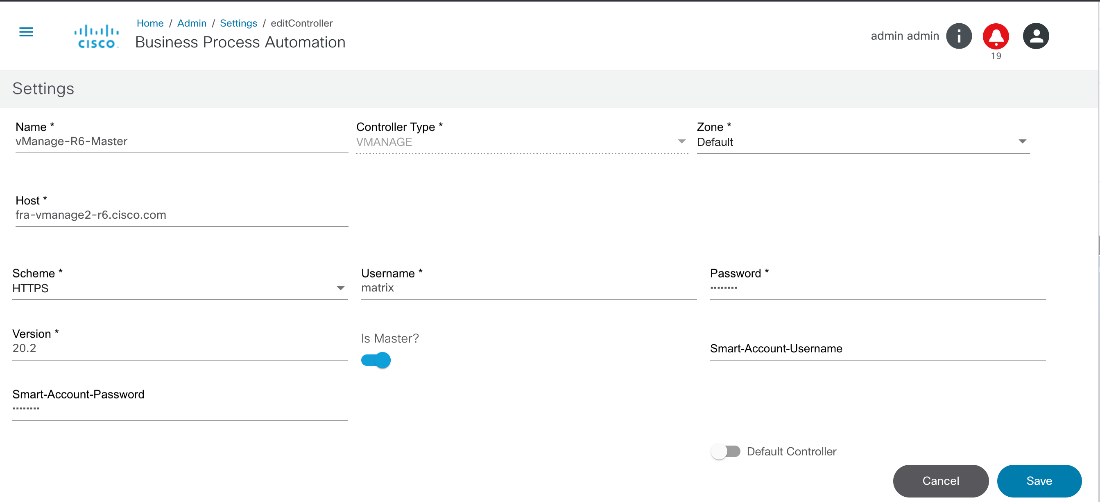

도메인 컨트롤러 구성

네트워크 자산을 관리하려면 하나 이상의 도메인 컨트롤러로 BPA를 구성해야 합니다. BPA는 여러 Cisco 도메인 컨트롤러(예: Cisco Catalyst Center, vManage, Cisco Crosswork, NSO, Cisco Nexus Dashboard Fabric Controller(NDFC) 등)를 지원하며, 타사 장치와 연동하고 NSO 또는 Ansible과 같은 컨트롤러를 사용할 수 있습니다.

컨트롤러 구성에 대한 자세한 내용은 컨트롤러 설정 섹션을 참조하십시오.

BPA는 v4.0에서 RBAC(Role-Based Access Control)를 지원합니다. RBAC 모델에서 역할은 사용자가 수행할 수 있는 권한 집합(예: 작업)을 캡슐화합니다. 액세스 제어의 경우 관리자는 미리 정의된 역할을 할당하거나 사용자 그룹에 대한 권한을 가진 새 역할을 만들 수 있습니다.

사용자는 하나 이상의 사용자 그룹에 속할 수 있으며 각 사용자 그룹은 하나 이상의 역할을 할당할 수 있습니다. 역할은 해당 그룹의 사용자에게 특정 액세스 권한을 할당합니다.

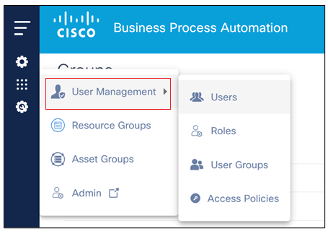

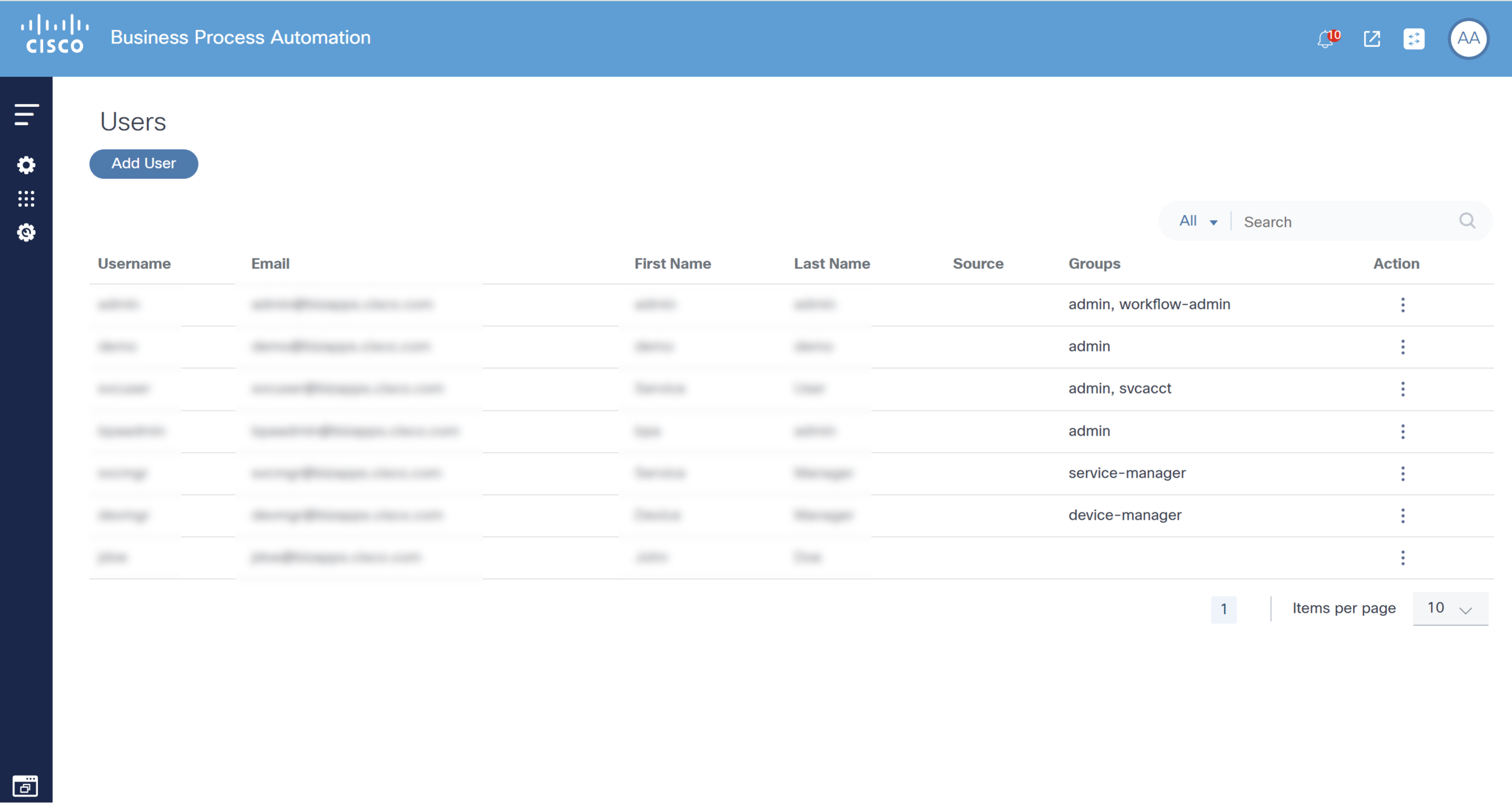

사용자 관리

이 섹션에서는 로컬 인증 방법을 사용하여 사용자를 관리하는 방법을 다룹니다. 다른 방법에는 외부 인증 공급자(예: AD(Active Directory), LDAP(Open Lightweight Directory Access Protocol), TACACS(Terminal Access Controller Access-Control System) 등)가 필요하며 이 문서의 범위에 속하지 않습니다. 로컬 인증은 BPA의 내부 인증 서비스를 사용하며 기본적으로 사용 가능합니다. 사용자 액세스는 User Management 애플리케이션을 통해 BPA에 사용자를 추가하여 관리합니다.

사용자가 로그인하려면 다음 인증 공급자 중 하나로 BPA를 구성해야 합니다.

- 로컬 인증(기본값)

- LDAP/AD

- TACACS

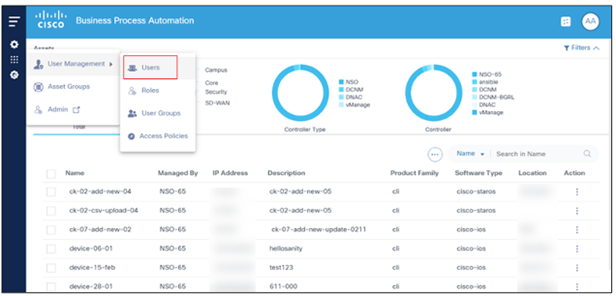

사용자 추가

BPA 포털에서 사용자를 추가하려면

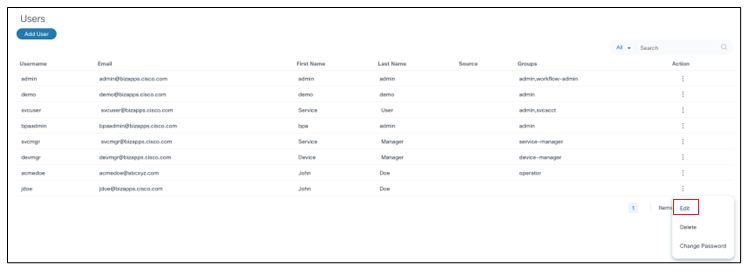

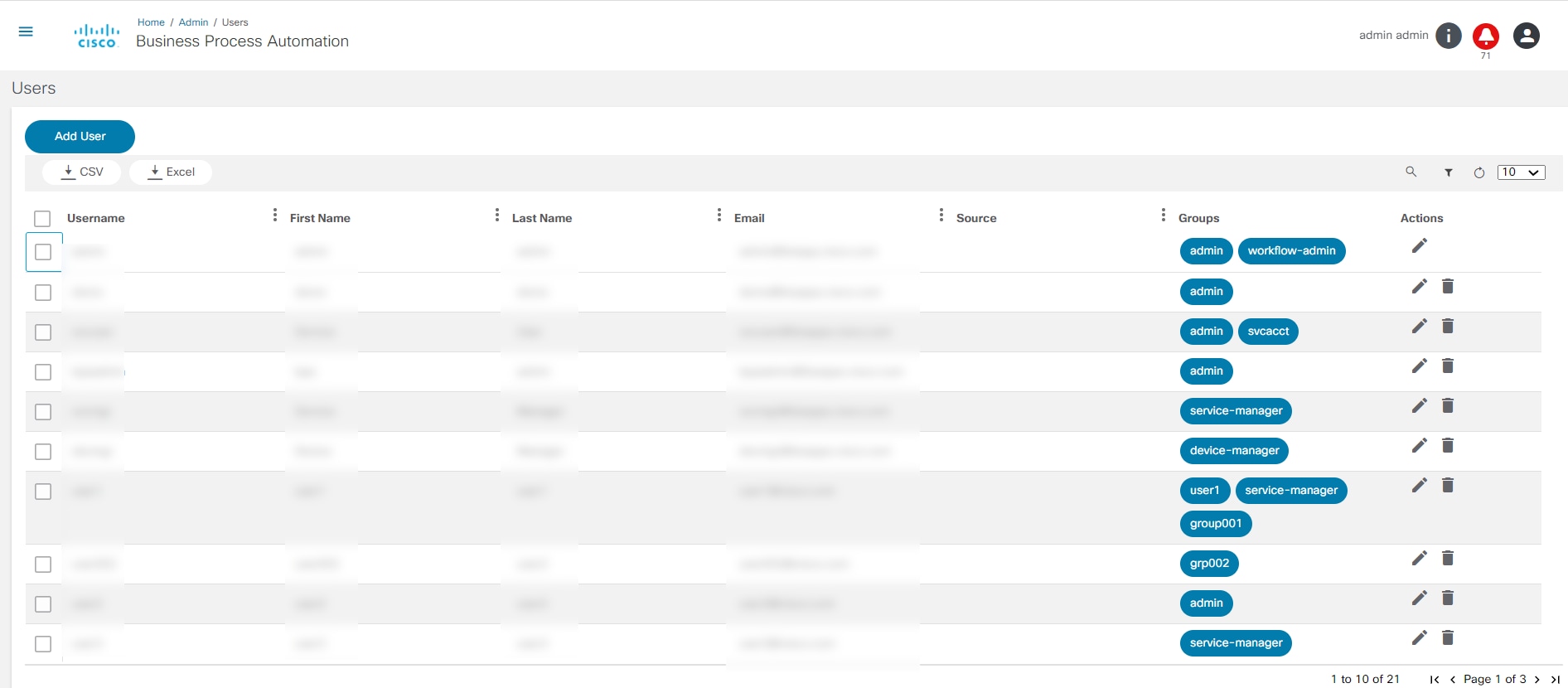

- Settings(설정) > User Management(사용자 관리) > Users(사용자)를 선택합니다. Users(사용자) 페이지가 현재 사용자 목록과 함께 표시됩니다.

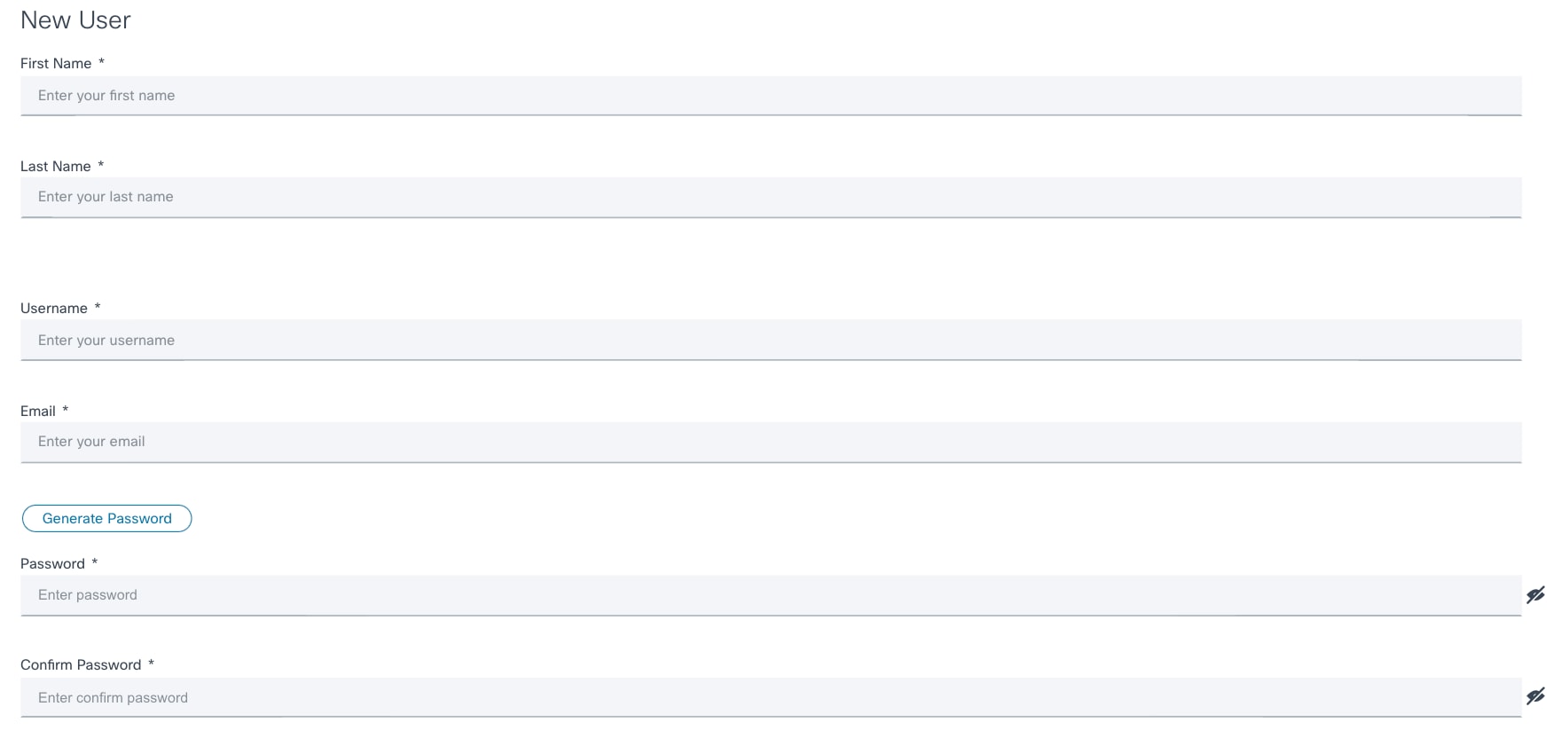

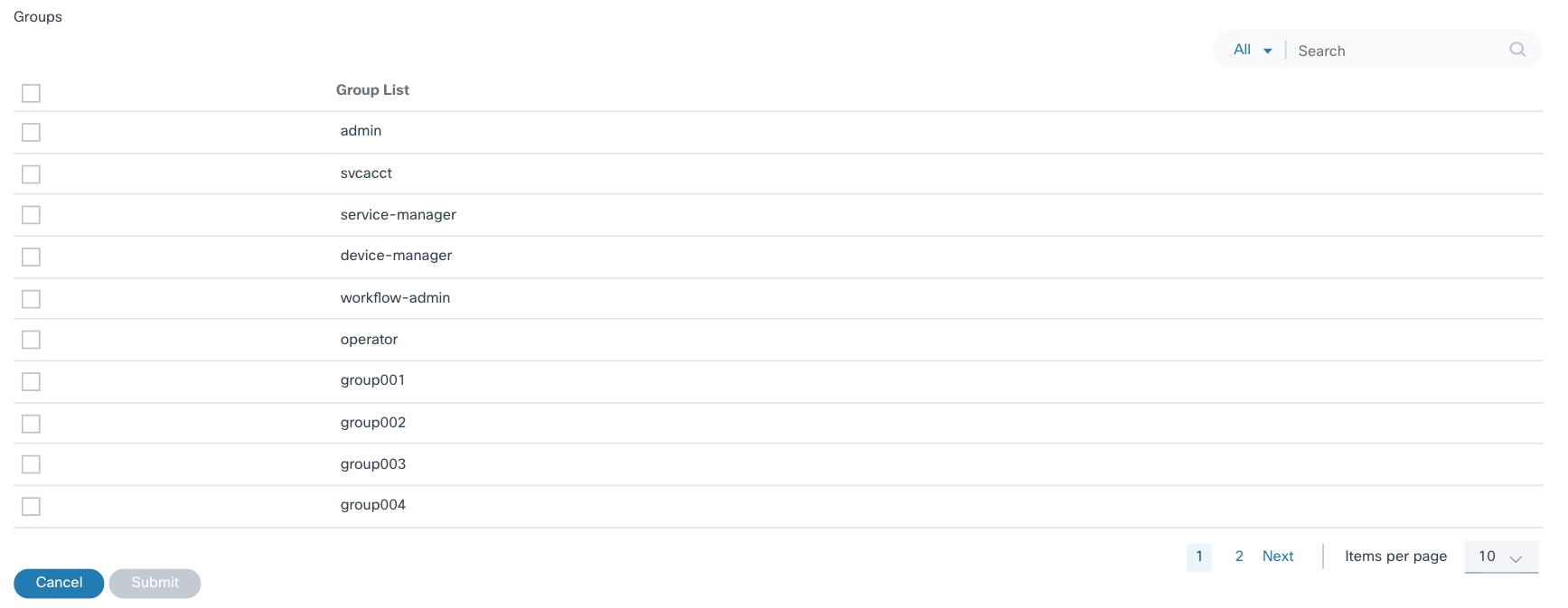

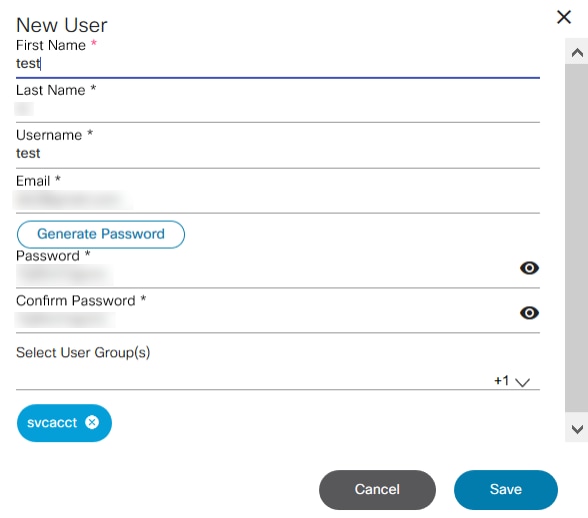

- Add User(사용자 추가)를 클릭합니다. 새 사용자 창이 열립니다.

- 필수 필드를 완료합니다.

- 사용자에 대해 하나 이상의 사용자 그룹 확인란을 선택할 수도 있습니다. 사용자 그룹 선택은 사용자가 수행할 수 있는 작업 집합을 정의합니다(그룹에 할당된 역할에 따라).

- Submit(제출)을 클릭하여 사용자를 생성합니다. 사용자가 BPA 포털에 추가됩니다.

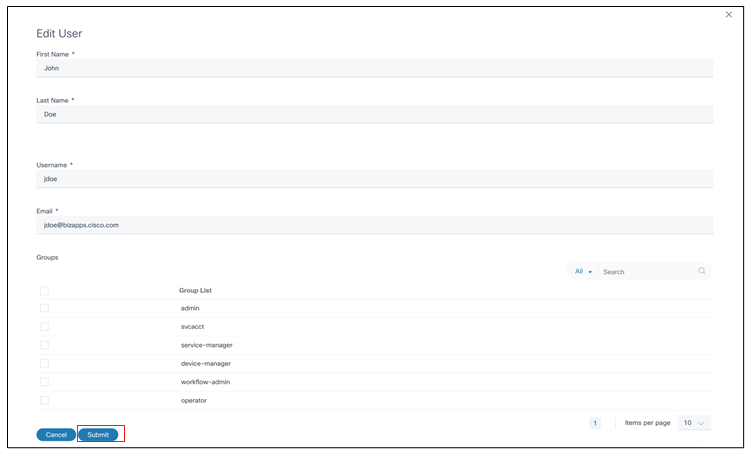

사용자 수정

- Users(사용자) 페이지에서 원하는 사용자의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Edit(편집)를 선택합니다. 사용자 편집 창이 열립니다.

- 필요한 사항을 변경하고 Submit(제출)을 클릭합니다.

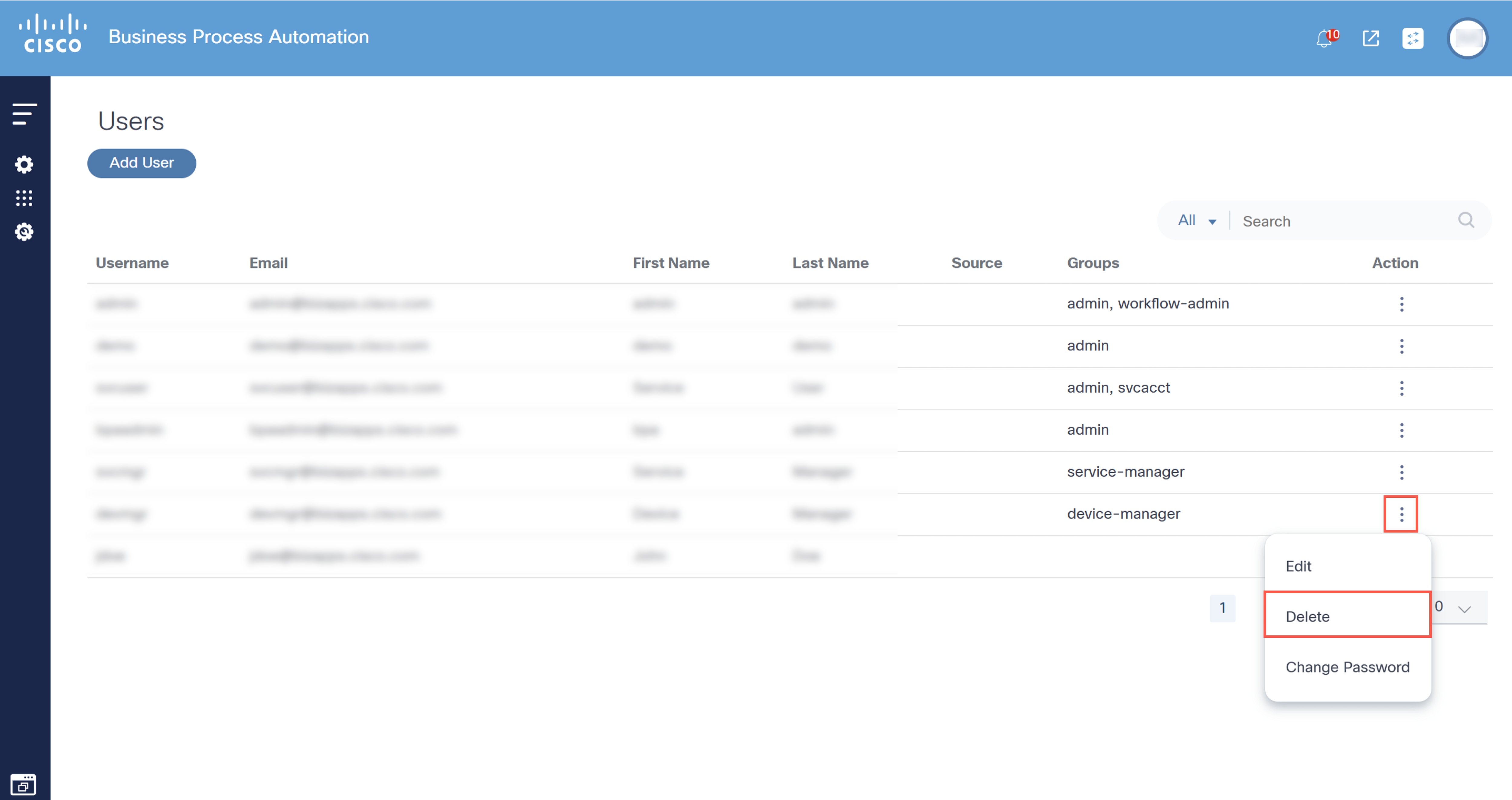

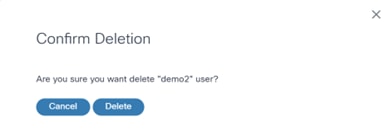

사용자 삭제

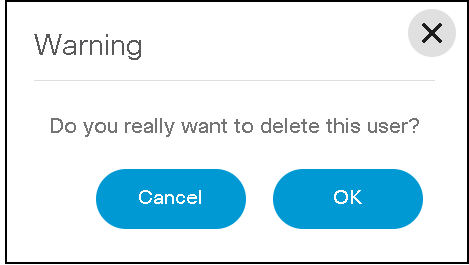

사용자를 삭제하려면

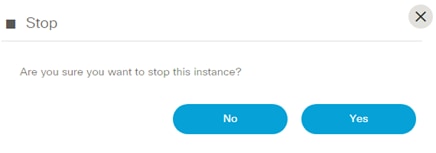

- Users(사용자) 페이지에서 원하는 사용자의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Delete(삭제)를 선택합니다. 확인 창이 열립니다.

- 삭제를 클릭합니다.

사용자 역할 및 역할 관리

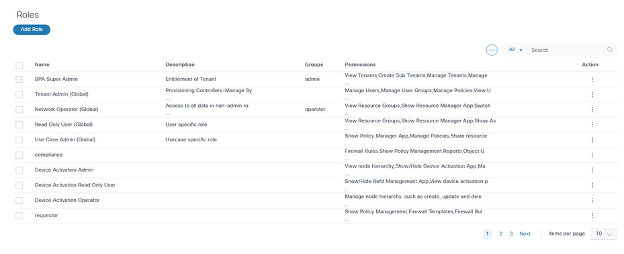

이제 BPA v4.0 플랫폼은 사용자 역할로 RBAC를 지원합니다. 역할은 사용자가 수행할 수 있는 권한 집합(즉, 작업)을 정의합니다.

사용 가능한 역할

| 역할 | 설명 |

|---|---|

| 수퍼 관리자 | 전체 시스템에 대한 액세스 권한이 있는 관리자 역할 |

| 활용 사례 관리자 | 응용 프로그램 및 관련 권한을 관리하는 역할 |

| 네트워크 운영자 | BPA 애플리케이션을 사용하여 네트워크를 관리하는 역할 |

| 읽기 전용 | BPA에 대한 읽기 전용 액세스 권한이 있는 역할 |

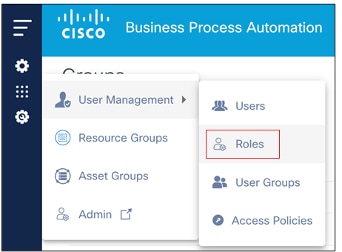

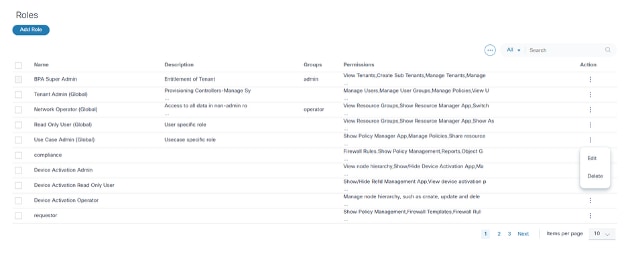

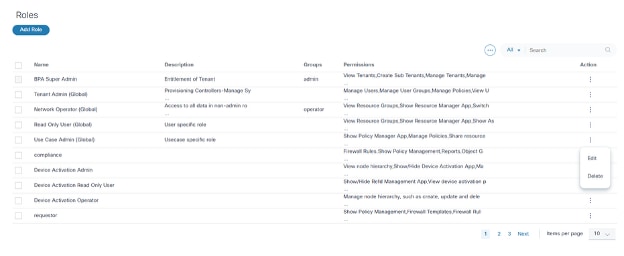

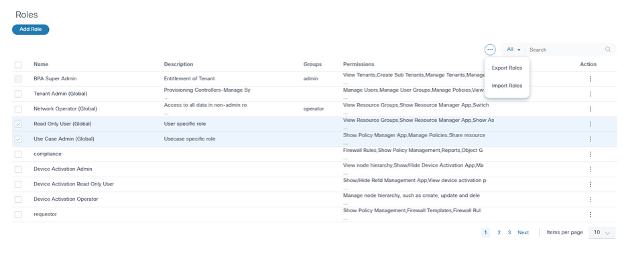

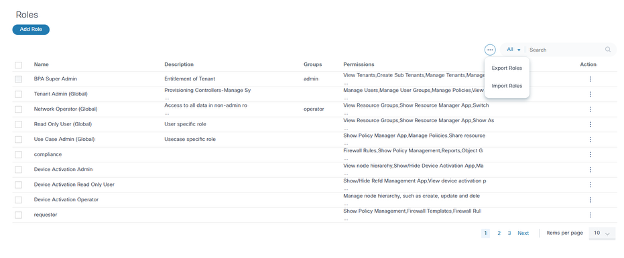

BPA는 즉시 사용 가능한 몇 가지 역할을 제공하지만 관리자는 추가 역할을 생성할 수 있습니다. 역할을 관리하려면 왼쪽 탐색 메뉴에서 Settings > User Management > Roles를 선택합니다. 역할 페이지는 역할 목록과 함께 표시됩니다.

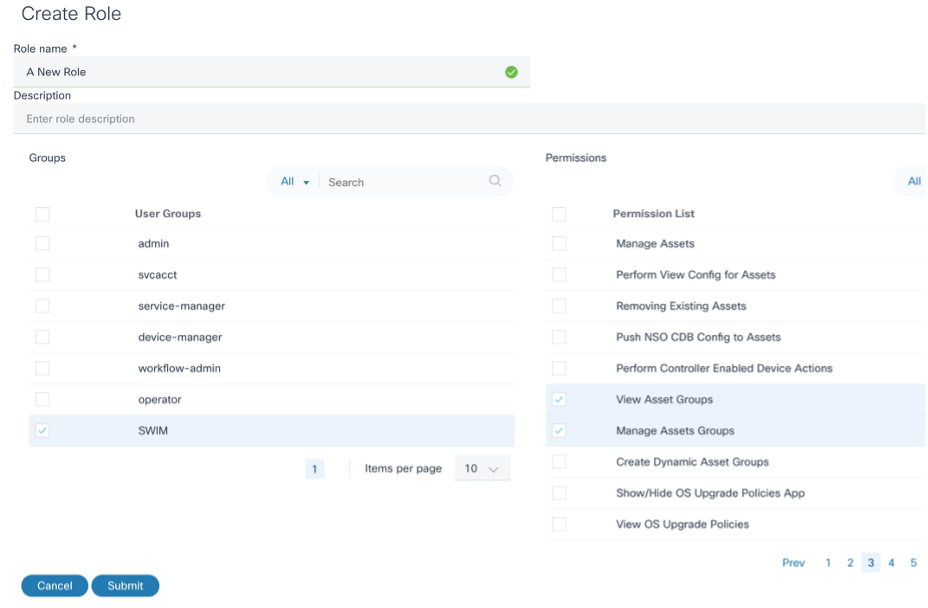

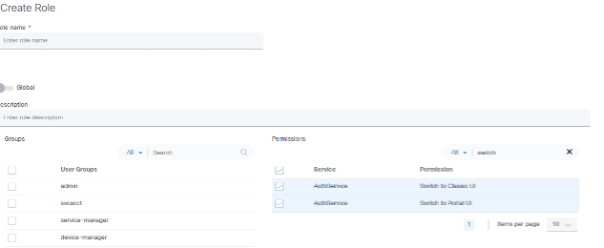

새 역할 추가

BPA 포털에서 새 역할을 추가하려면

- Roles(역할) 페이지에서 Add Role(역할 추가)을 클릭합니다. 역할 생성 창이 열립니다.

- 역할 이름 및 설명을 입력합니다.

- 역할에 해당하는 사용자 그룹의 확인란을 선택합니다.

- 이 역할이 수행할 수 있는 하나 이상의 사용 권한 확인란을 선택합니다.

- Submit(제출)을 클릭합니다.

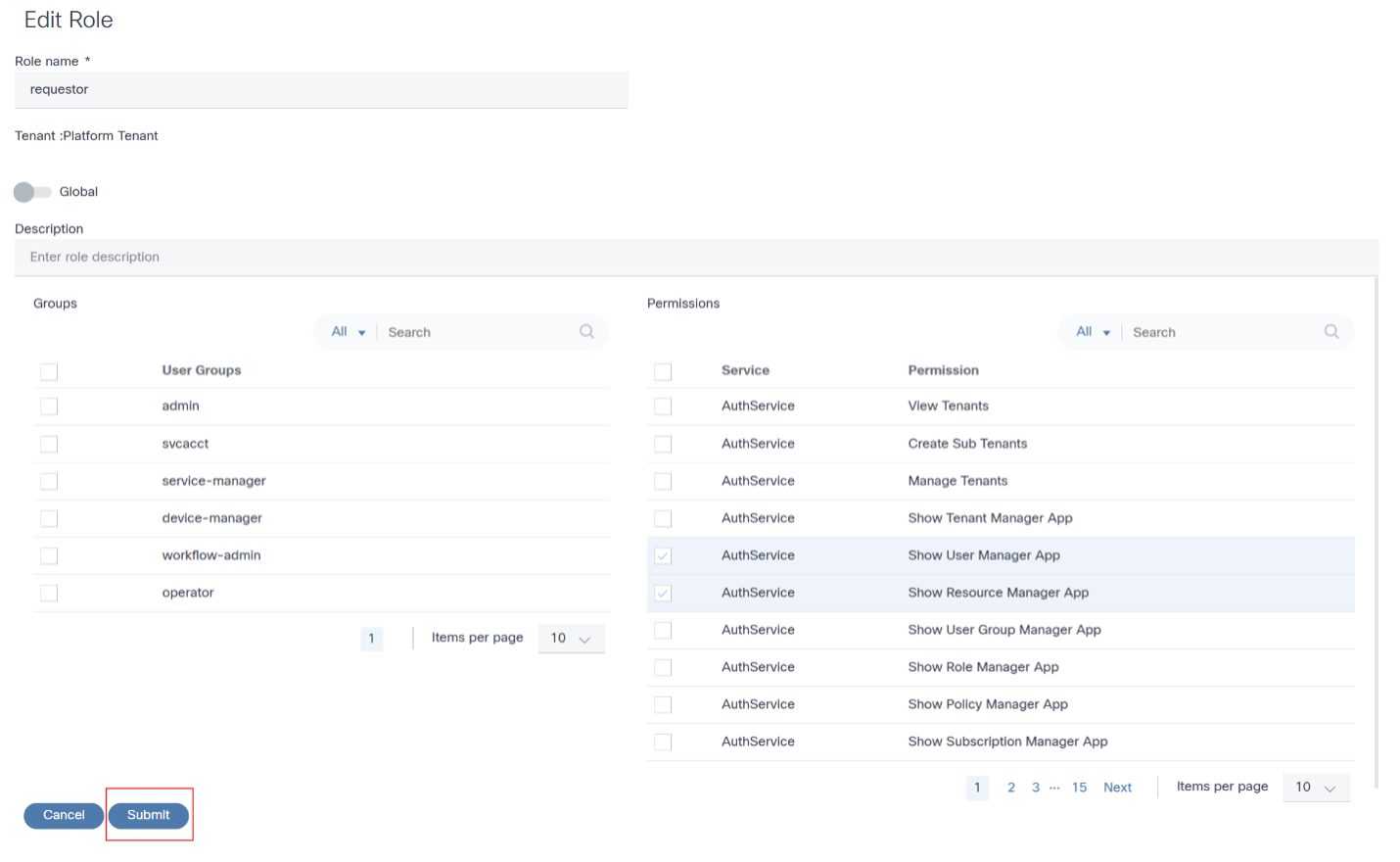

역할 수정

BPA 포털에서 역할을 수정하려면

- Roles(역할) 페이지에서 원하는 역할의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Edit(수정)를 선택합니다. 역할 편집 창이 열립니다.

- 필요한 데이터를 수정합니다.

- Submit(제출)을 클릭합니다.

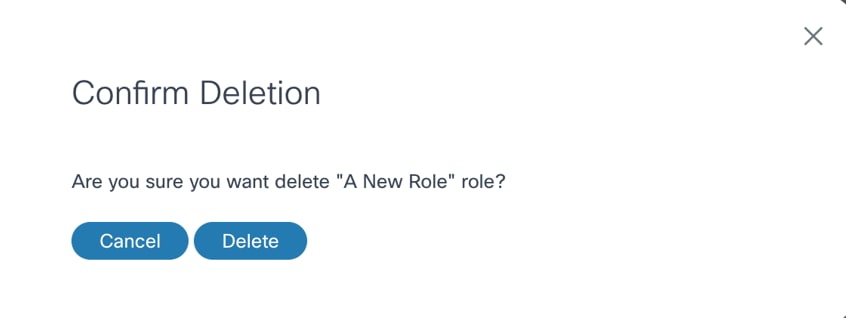

역할 삭제

역할을 삭제하려면

- Roles(역할) 페이지에서 원하는 역할의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Delete(삭제)를 선택합니다. 확인 창이 표시됩니다.

- 삭제를 클릭합니다.

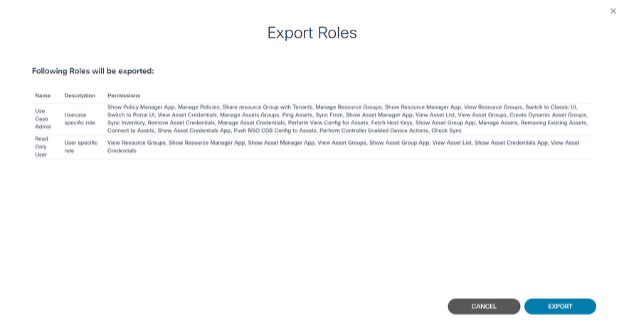

역할 내보내기

BPA 포털에서 하나 이상의 역할을 내보내려면

- Roles(역할) 페이지에서 내보낼 역할을 선택합니다.

- More Options(추가 옵션) 아이콘 > Export Roles(역할 내보내기)를 선택합니다. 역할 내보내기 창이 열리고 내보내기를 위해 선택한 역할이 표시됩니다.

- Export(내보내기)를 클릭합니다. JSON 파일이 다운로드됩니다.

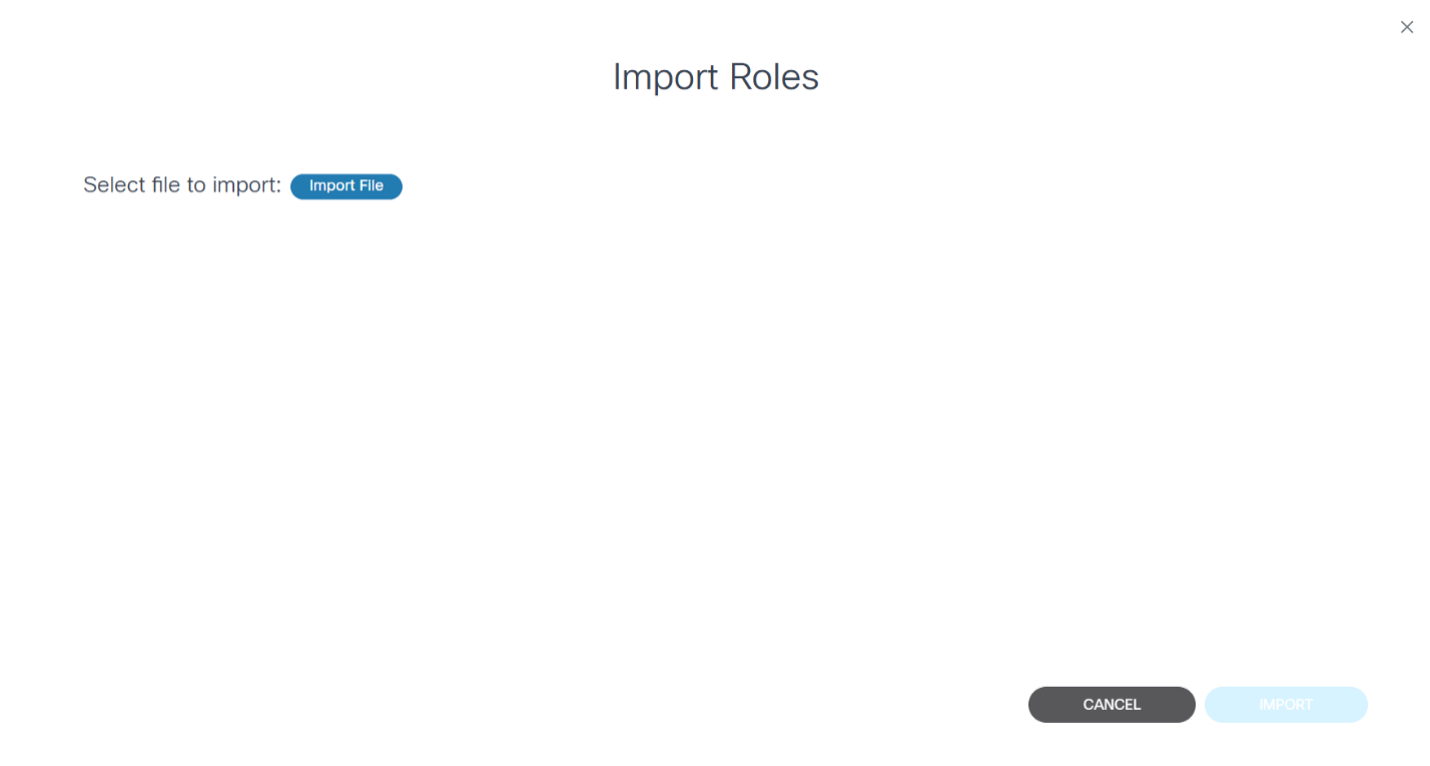

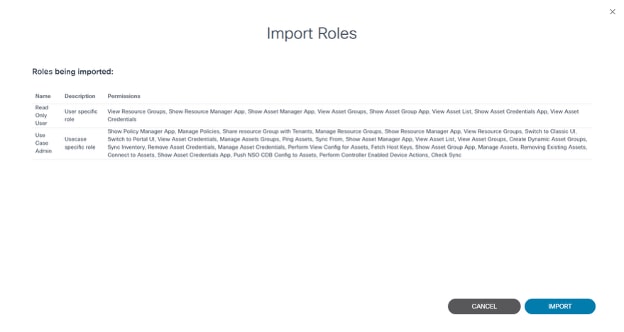

역할 가져오기

BPA 포털에서 역할을 가져오려면

- More Options(추가 옵션) 아이콘 > Import Roles(역할 가져오기)를 선택합니다. 역할 가져오기 창이 열립니다.

- Import File(파일 가져오기)을 클릭하고 가져올 파일을 선택합니다. 파일의 모든 역할이 로드되고 표시됩니다.

- Import(가져오기)를 클릭합니다. 역할 및 해당 권한을 가져오고 최종 확인 메시지가 표시됩니다.

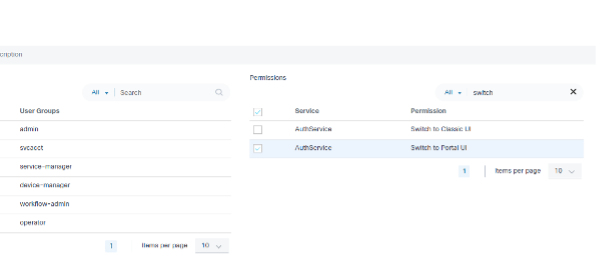

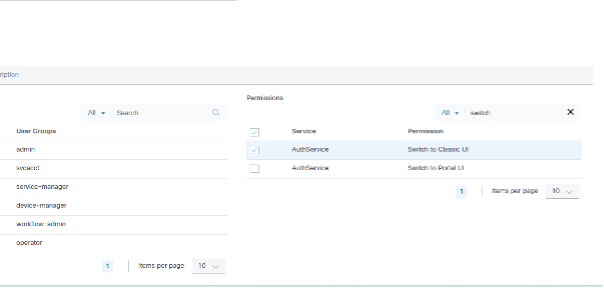

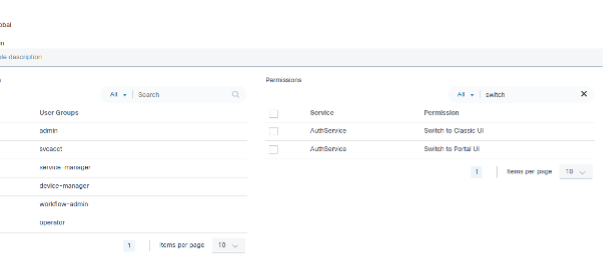

클래식 및 포털 UI 권한

활용 사례 1

관리자는 Classic 및 Portal UI 모두에 대한 권한을 부여할 수 있습니다.

권한을 제공하면 로그인 시 관리자가 아닌 사용자에 대해 클래식으로 전환 아이콘이 활성화됩니다.

포털로 전환 아이콘은 기존 UI에서 포털 UI로 이동할 수도 있습니다.

활용 사례 2

관리자는 포털 UI로 전환할 수 있는 권한만 부여할 수 있습니다.

포털 UI에 대한 권한만 제공하면 로그인 시 관리자가 아닌 사용자에 대해 클래식으로 전환 아이콘이 비활성화됩니다.

활용 사례 3

관리자는 기본 UI로 전환할 수 있는 권한만 부여할 수 있습니다.

기존 UI에 대한 권한만 제공하면 랜딩 페이지는 기존 UI로 리디렉션되고 로그인 시 관리자가 아닌 사용자에게 포털로 전환 아이콘이 표시되지 않습니다.

활용 사례 4

관리자는 클래식 및 포털 UI 권한을 모두 거부할 수 있습니다.

Classic 및 Portal UI 권한을 모두 거부한 후에는 관리자가 아닌 사용자가 Classic 또는 Portal UI를 사용하여 로그인할 수 없습니다.

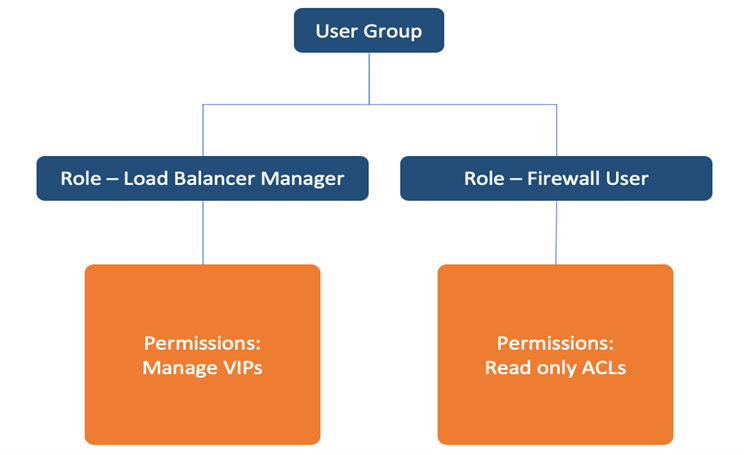

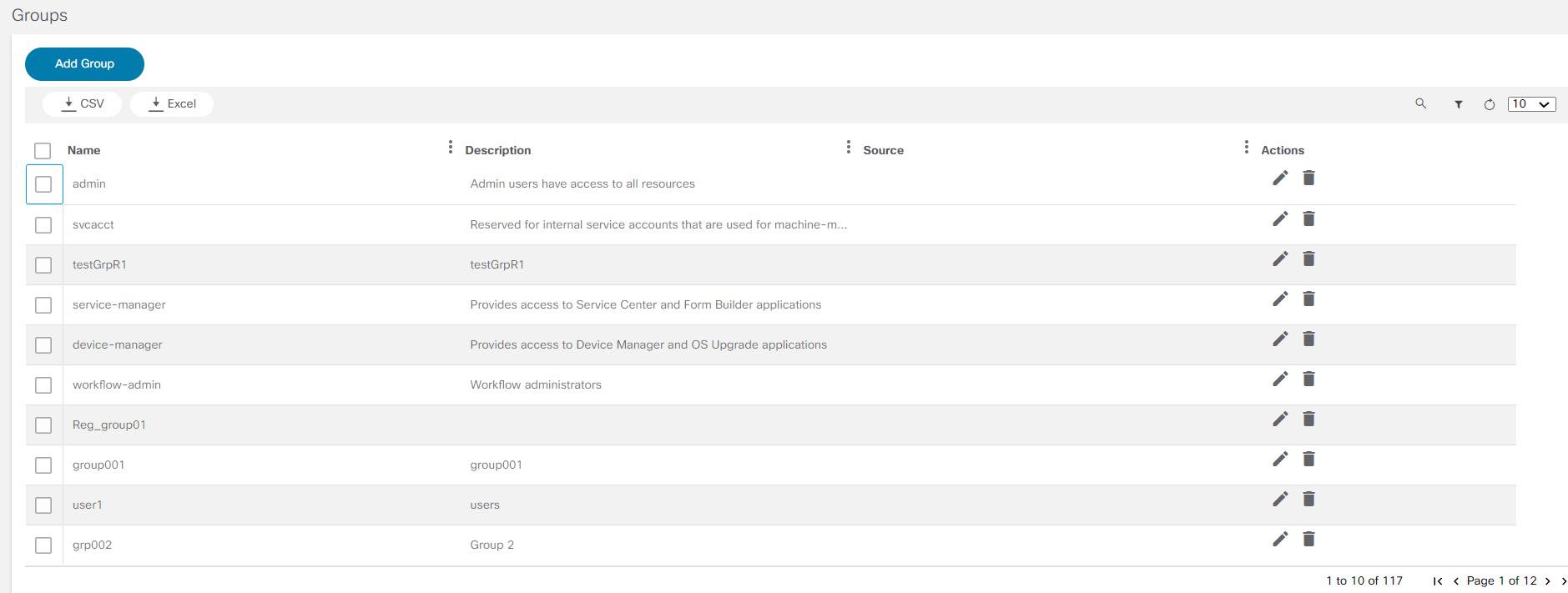

사용자 그룹

BPA 사용자 그룹은 자신이 제공하는 기능을 바탕으로 사용자를 다양한 그룹으로 구성할 수 있는 기능을 제공한다. 각 사용자 그룹은 그룹의 사용자가 수행할 수 있는 작업 또는 수행할 수 없는 작업을 정의하는 역할과 연결됩니다.

BPA는 여러 개의 기본 사용자 그룹을 제공합니다. BPA 관리자는 추가 사용자 그룹을 만들고 관리할 수도 있습니다.

| 사용자 그룹 | 역할 |

|---|---|

| 관리자 | 수퍼 관리자 |

| 운영자 | 네트워크 운영자 |

아래 예에는 두 역할과 연결된 사용자 그룹이 나와 있습니다. 방화벽 사용자 역할은 이 사용자 그룹의 사용자에게 방화벽 ACL(Access Control List)에 대한 읽기 전용 액세스를 제공합니다. 로드 밸런서 관리자 역할은 전체 수정 액세스를 제공합니다.

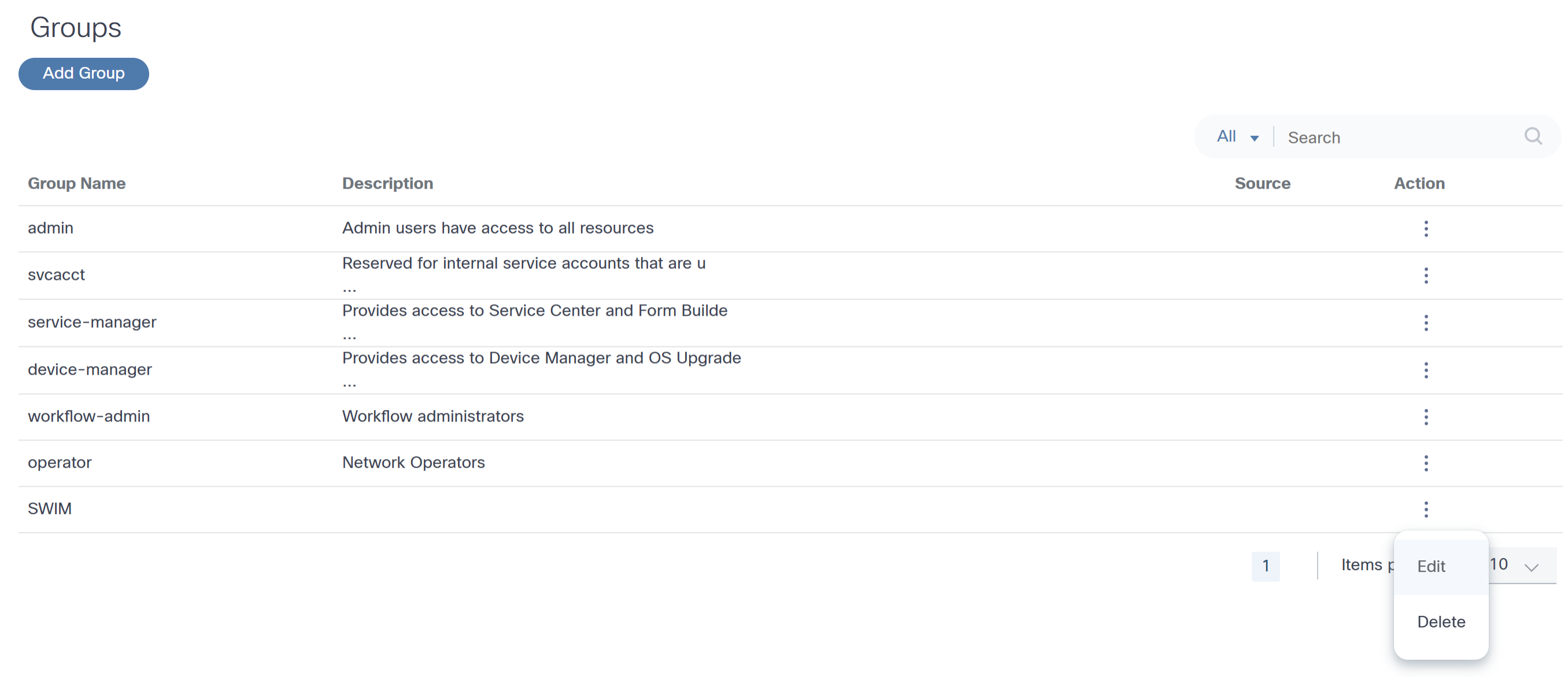

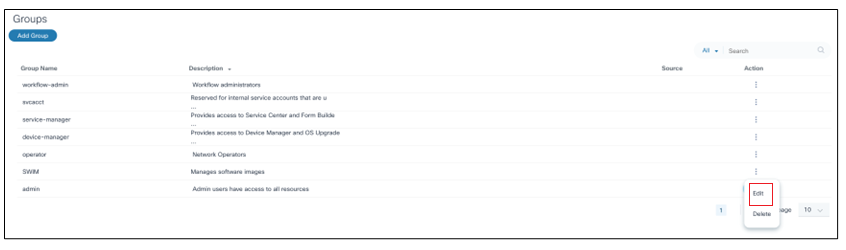

User Groups Management 애플리케이션에 액세스하려면 왼쪽 탐색 메뉴에서 Settings > User Management > User Groups를 선택합니다. 그룹 페이지가 그룹 목록과 함께 표시됩니다.

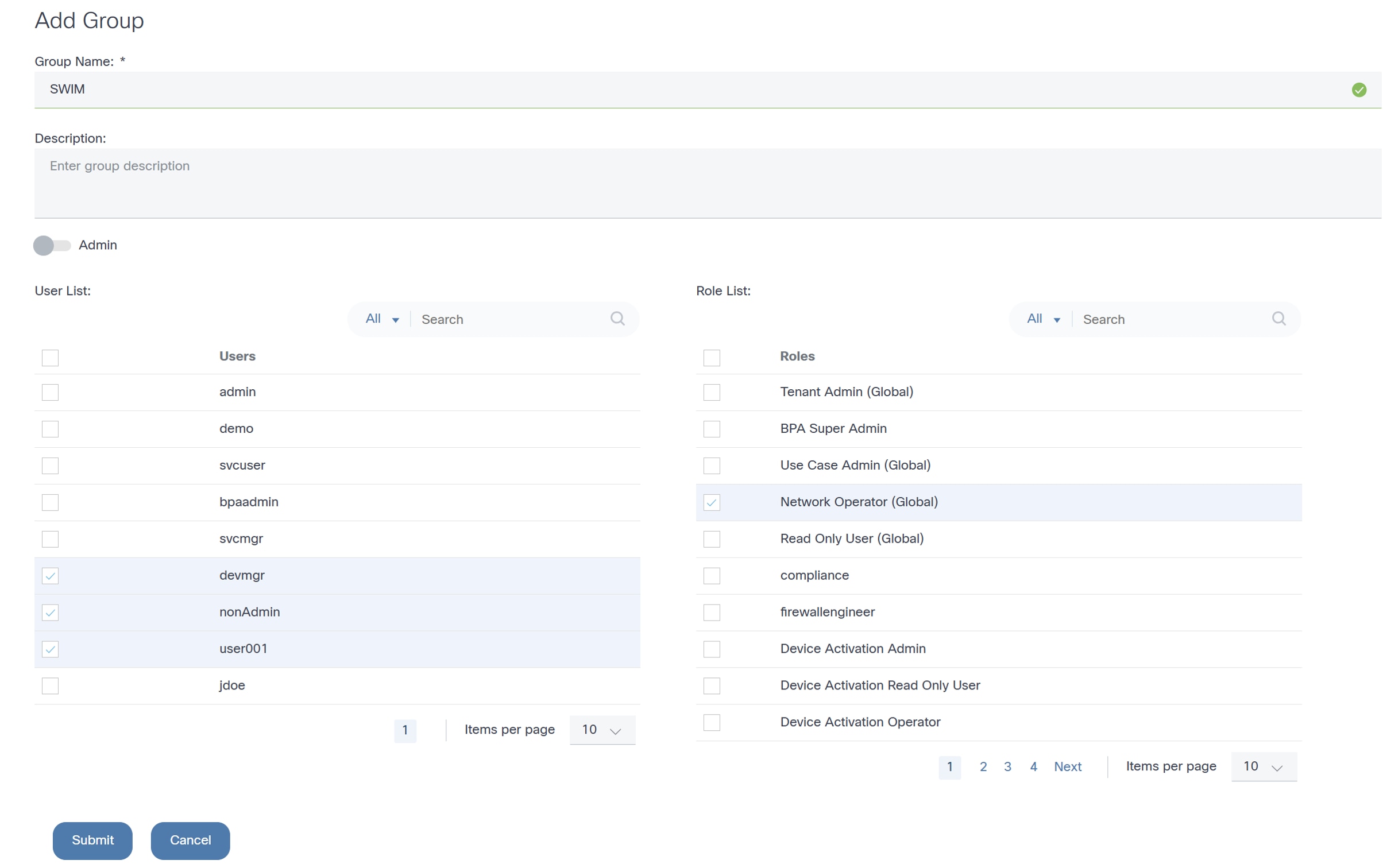

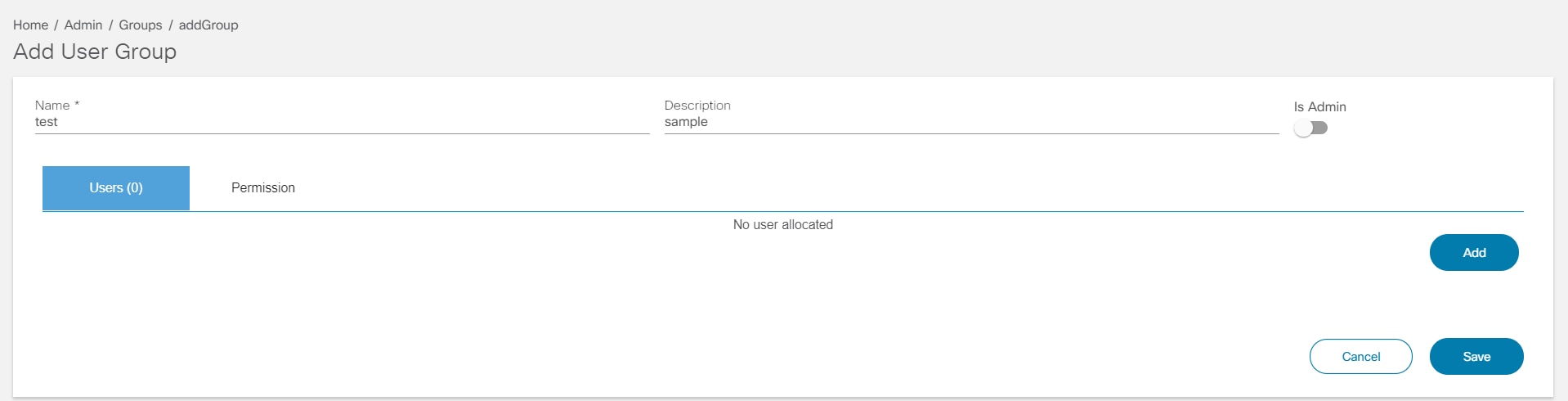

사용자 그룹 생성

- Groups(그룹) 페이지에서 Add Group(그룹 추가)을 클릭합니다. Add Group(그룹 추가) 창이 열립니다.

- 그룹 이름 및 설명을 입력합니다.

- Submit(제출)을 클릭합니다.

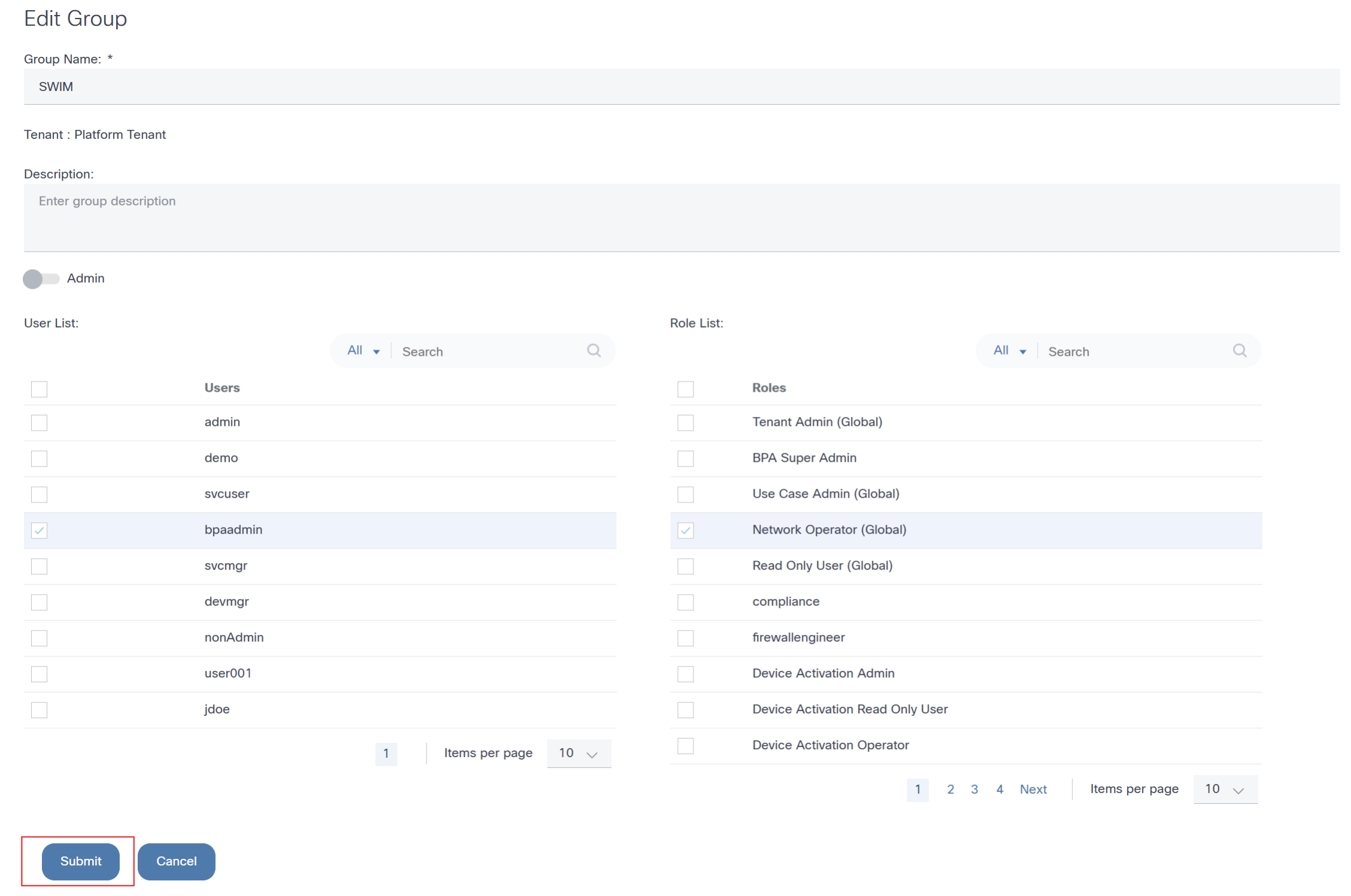

사용자 그룹 수정

- Groups(그룹) 페이지에서 More Options(추가 옵션) 아이콘 > Edit(편집)를 원하는 Group(그룹)의 Action(작업) 열에서 선택합니다. 그룹 편집 창이 열립니다.

- 필요한 사항을 변경합니다.

- Submit(제출)을 클릭합니다.

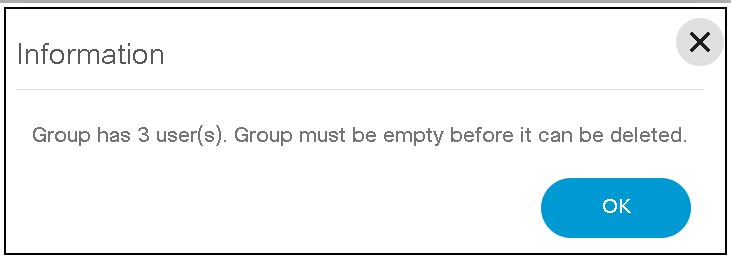

사용자 그룹 삭제

- Groups(그룹) 페이지에서 More Options(추가 옵션) 아이콘 > Delete(삭제)를 원하는 그룹의 Action(작업) 열에서 선택합니다. 확인 메시지가 표시됩니다.

- 확인을 클릭합니다.

액세스 정책

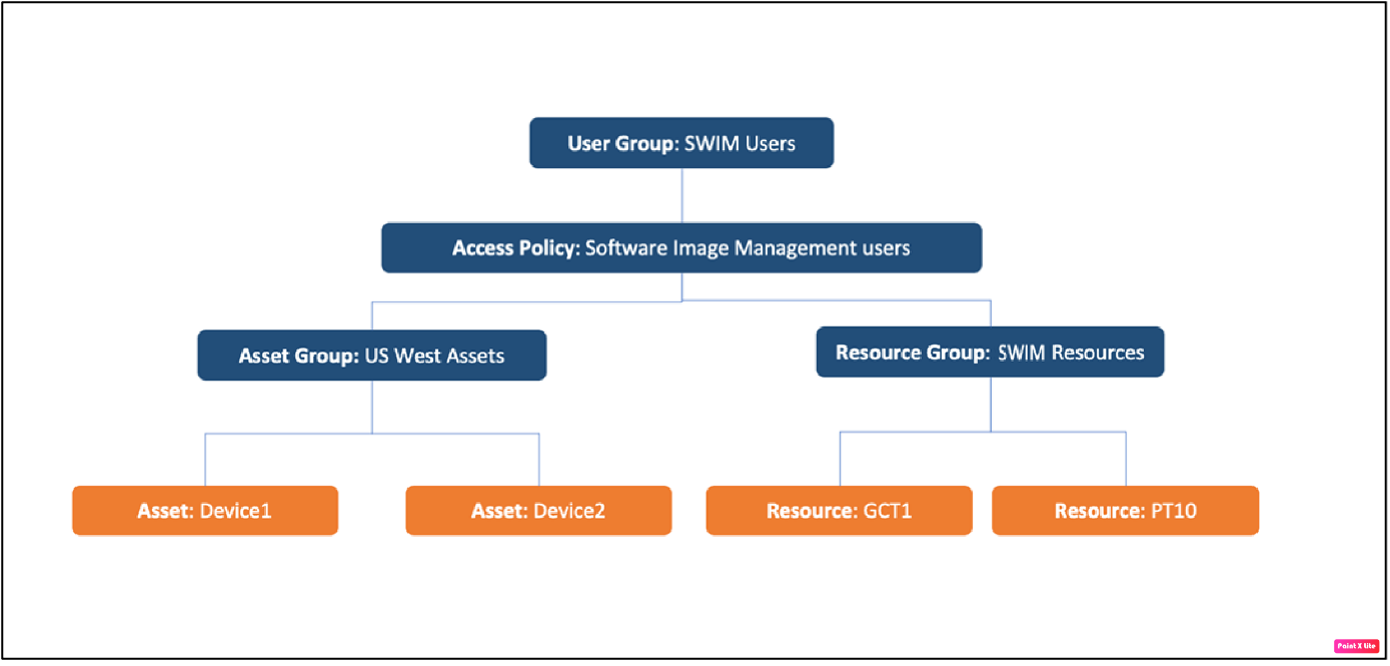

액세스 정책은 사용자가 액세스할 수 있는 리소스를 제한하여 엄격한 액세스 제어를 제공합니다.

역할이 사용자가 수행할 수 있는 작업(예: 권한)의 집합을 정의하는 반면, 액세스 정책은 이러한 작업을 수행할 수 있는 리소스를 추가로 제한합니다.

액세스 정책은 사용자 그룹에 정의되며 사용자 액세스를 자산 그룹, 리소스 그룹 또는 이 둘의 조합으로 제한할 수 있습니다.

- 자산 그룹: 네트워크 자산의 그룹화(정적 또는 동적)

- 리소스 그룹: GCT(Golden Configuration Templates), 프로세스 템플릿 등의 BPA 객체 그룹입니다.

예를 들어, SWIM(Software Image Management) 사용자 사용자 그룹(사용자가 디바이스에서 소프트웨어를 업데이트할 수 있음) 및 US-West Assets 그룹(US West 지역에 속하는 자산)에 대해 정의된 새 액세스 정책이 그룹의 사용자가 US-West Assets의 디바이스에서만 업그레이드를 수행하도록 제한한다고 가정합니다. 다음 그림은 사용자 그룹, 액세스 정책, 자산 및 리소스 그룹이 어떻게 통합되는지를 보여줍니다.

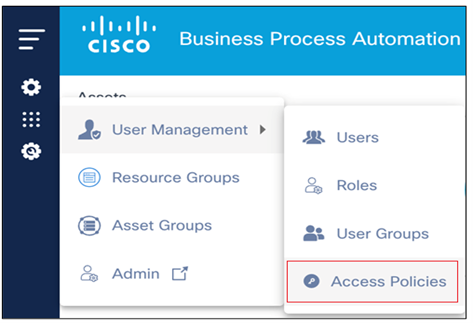

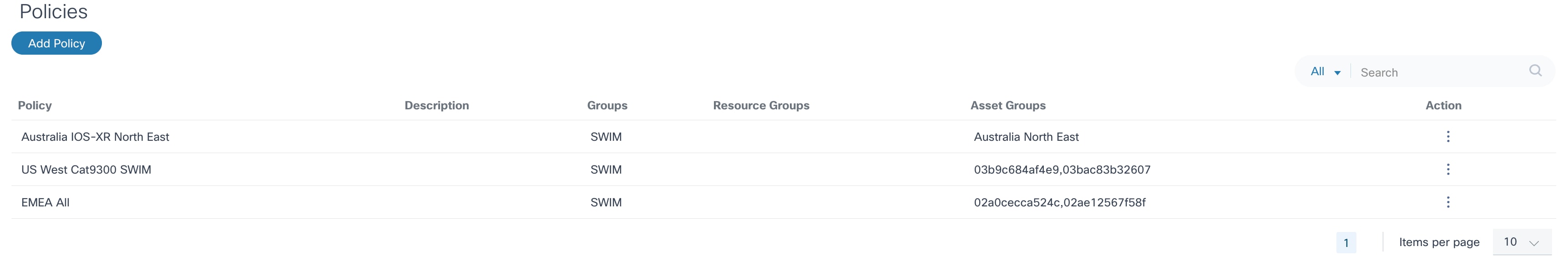

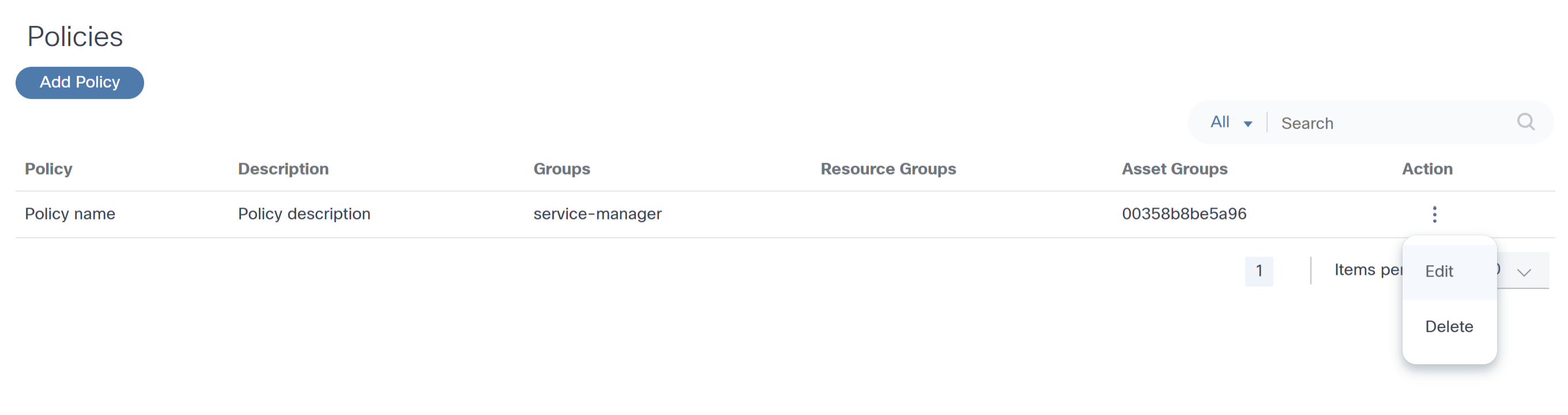

액세스 정책을 관리하려면 왼쪽 탐색 메뉴에서 Settings(설정) > User Management(사용자 관리) > Access Policies(액세스 정책)를 선택합니다. 정책 페이지가 정책 목록과 함께 표시됩니다.

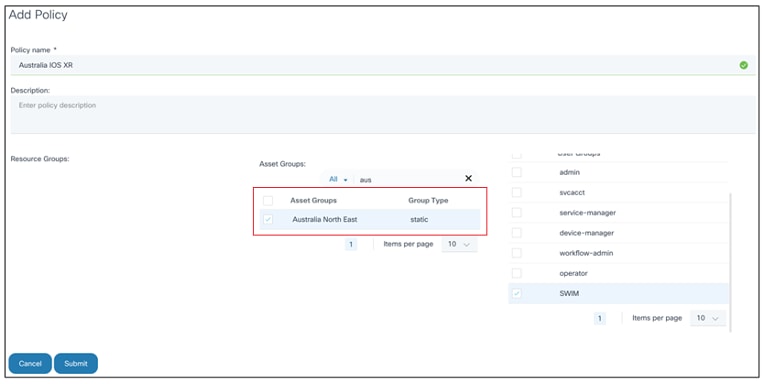

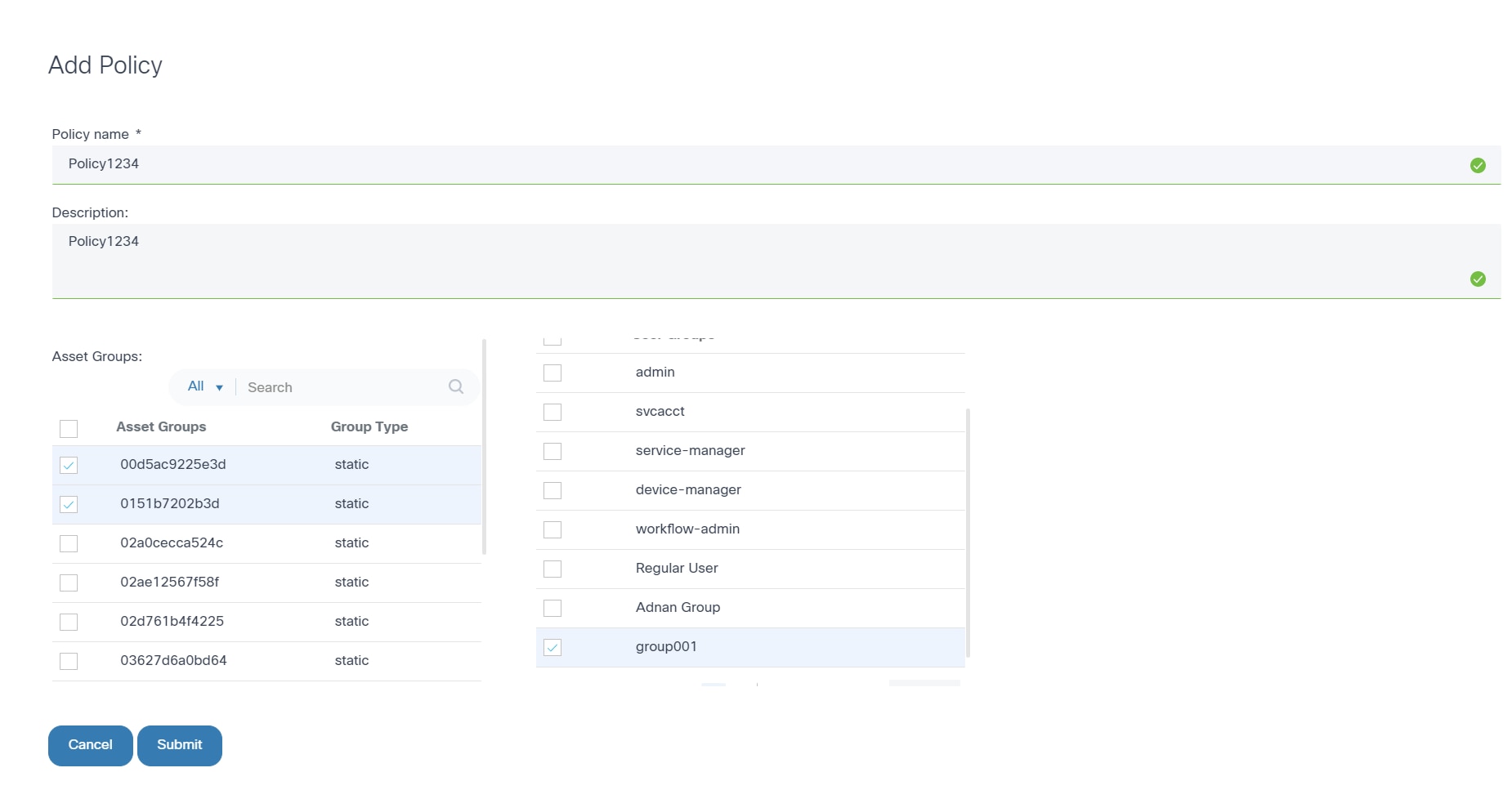

액세스 정책 생성

- Policies 페이지에서 Add Policy(정책 추가)를 클릭합니다. Add Policy 창이 열립니다.

- 정책 이름 및 설명을 입력합니다.

- 적용 가능한 리소스 그룹, 자산 그룹 및 사용자 그룹 확인란을 선택합니다.

- Submit(제출)을 클릭합니다.

액세스 정책 수정

- Policies(정책) 페이지에서 원하는 정책의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Edit(수정)를 선택합니다.

- 필요한 데이터를 수정합니다.

- Submit(제출)을 클릭합니다.

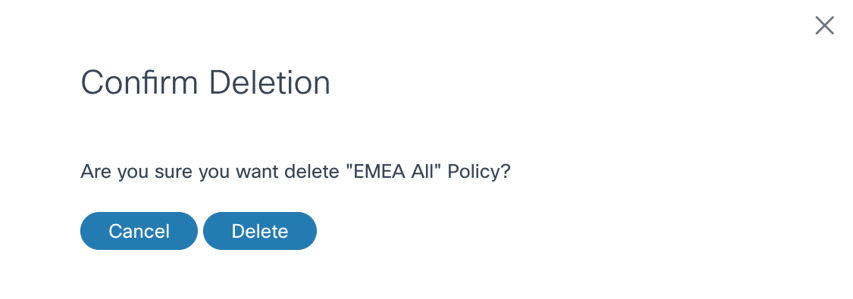

정책 삭제

정책을 삭제하려면

- Policies(정책) 페이지에서 원하는 정책의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Delete(삭제)를 선택합니다. 확인 창이 열립니다.

- 삭제를 클릭합니다.

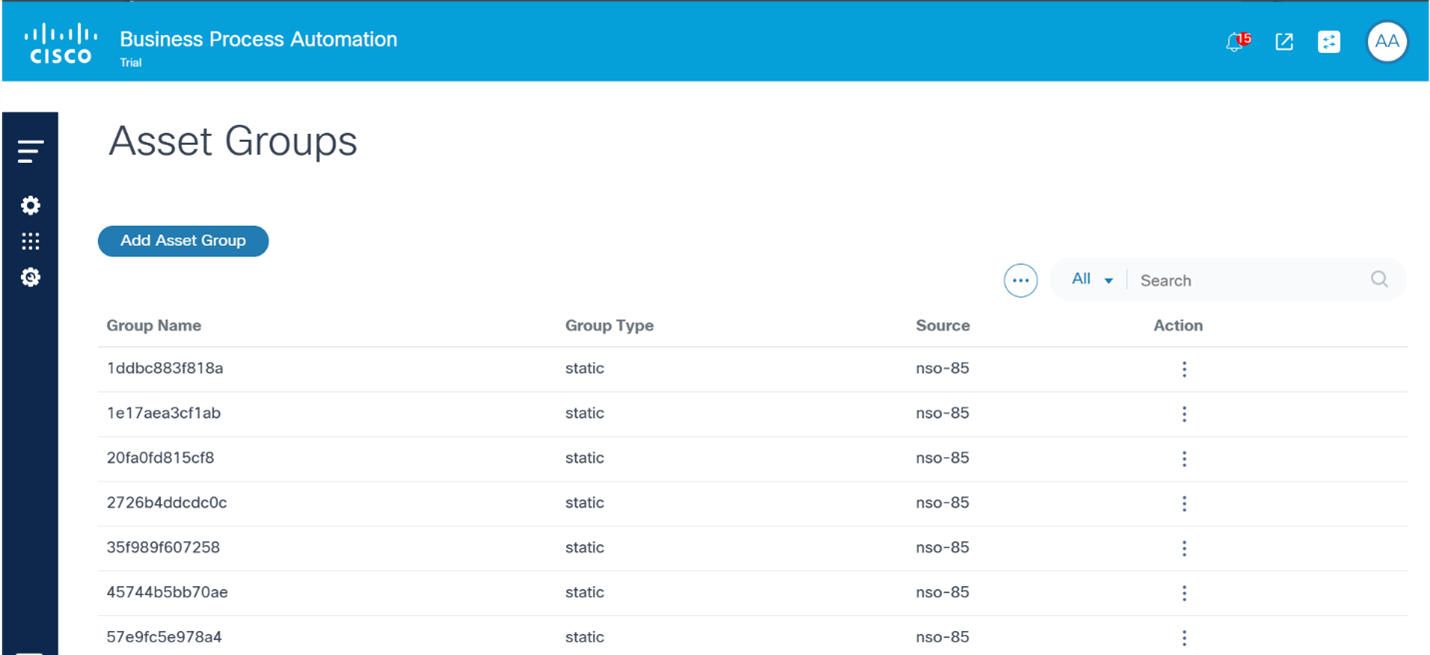

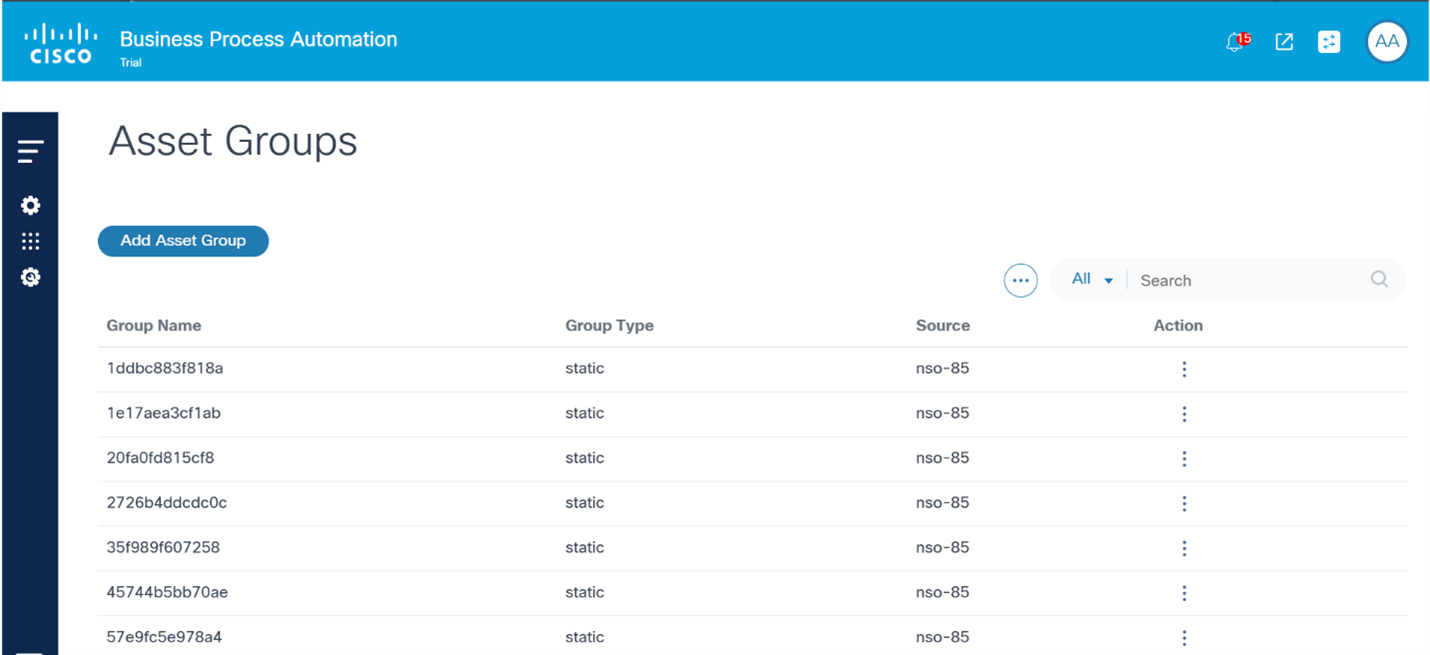

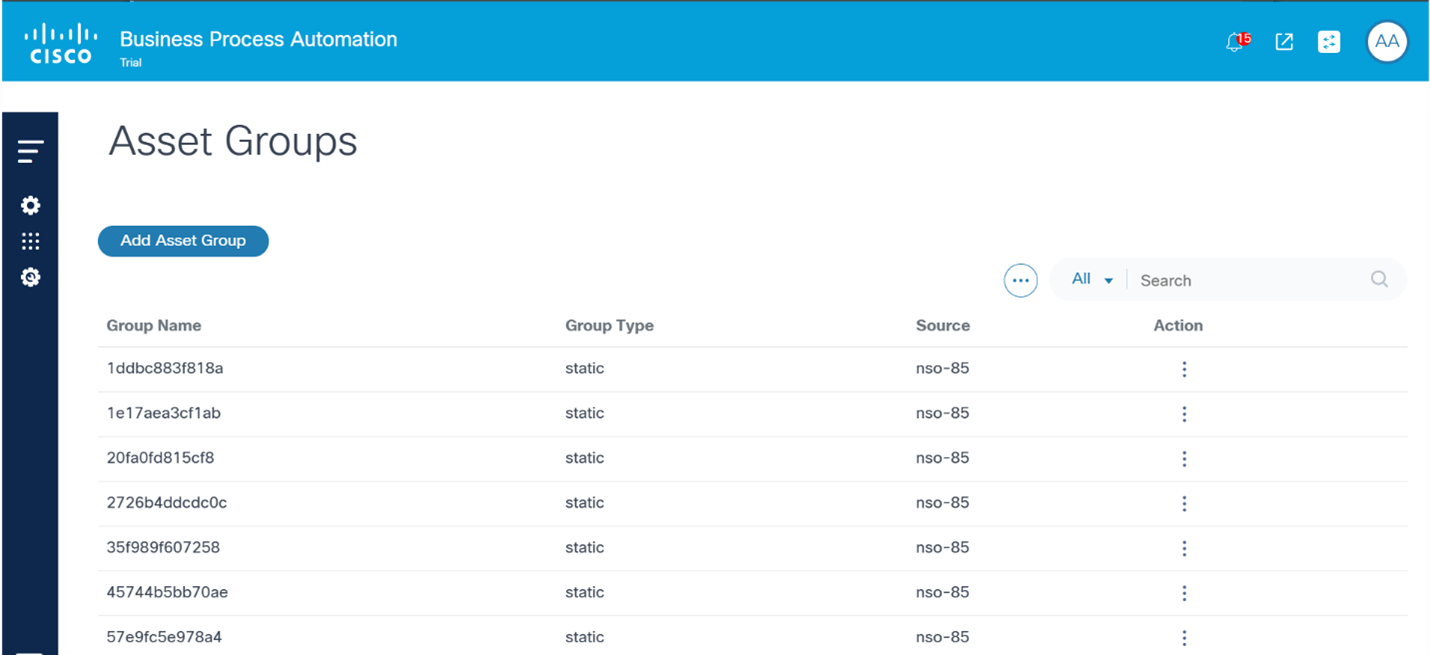

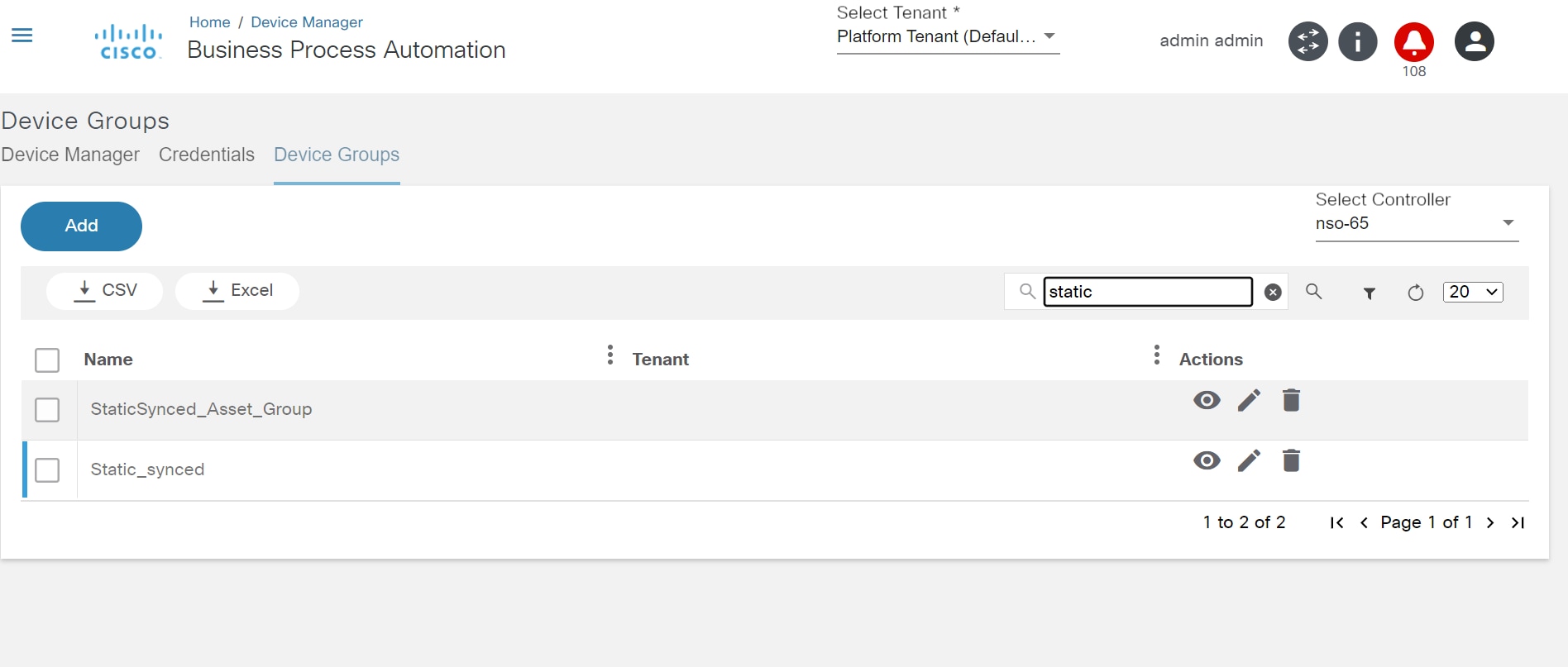

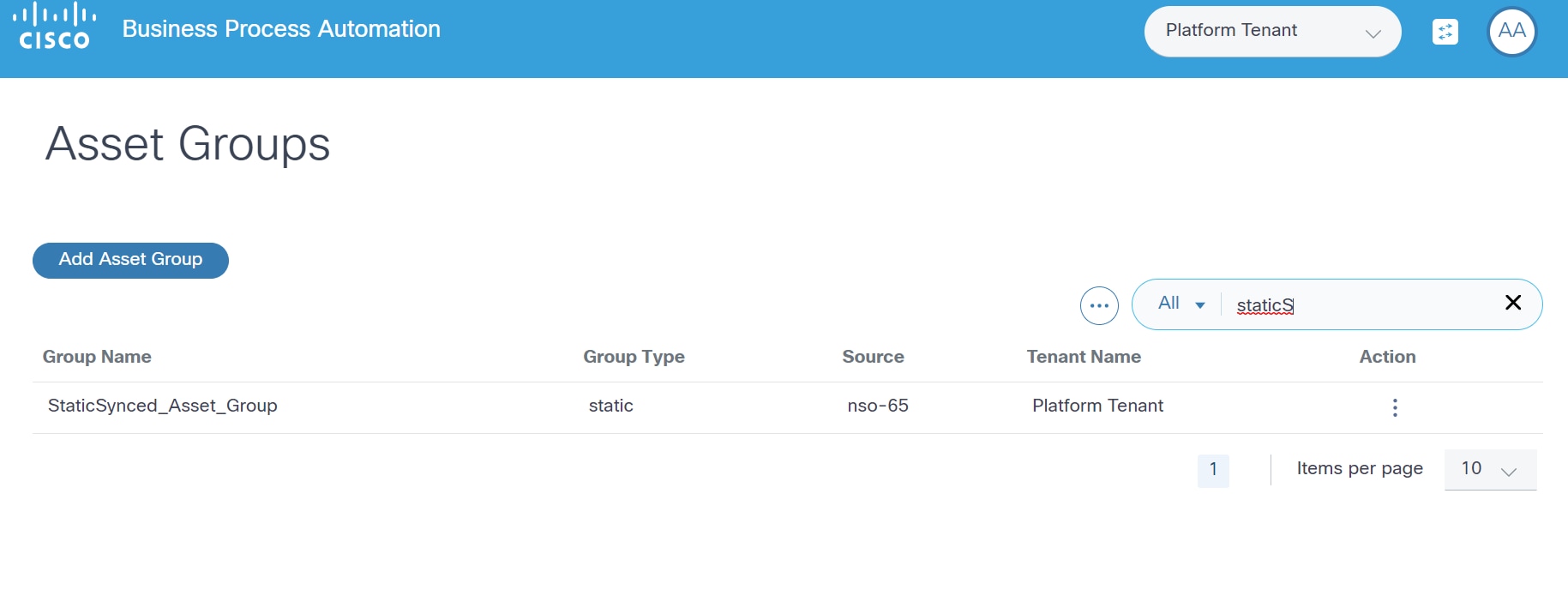

자산 그룹

BPA의 자산(즉, 디바이스)은 자산 그룹 기능을 사용하여 그룹화할 수 있습니다. 해당되는 경우, BPA 애플리케이션에는 사용자가 원하는 자산을 신속하게 선택하거나 그룹 레벨 작업을 수행할 수 있는 자산 그룹 필드가 표시됩니다. 관리자는 액세스 정책을 정의하여 자산에 대한 액세스를 제한할 수도 있습니다.

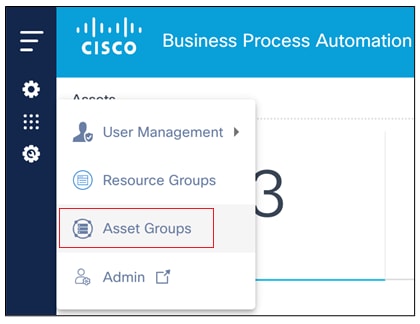

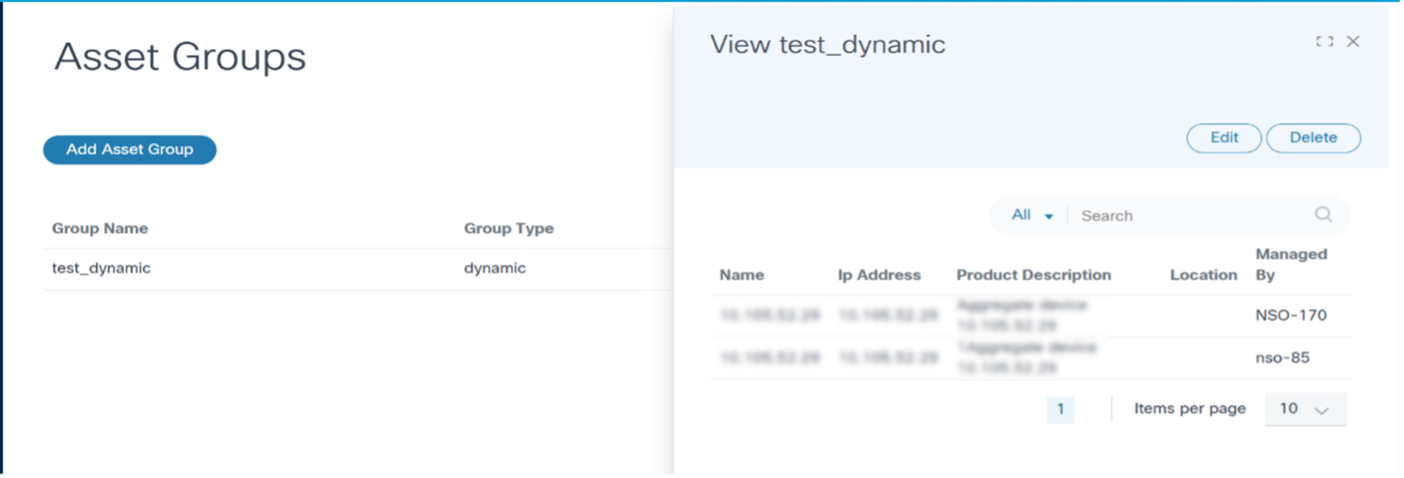

자산 그룹에 액세스하려면

Settings(설정) > Asset Groups(자산 그룹)를 선택합니다. 자산 그룹 페이지가 표시됩니다.

BPA에는 세 가지 유형의 자산 그룹이 포함됩니다. 정적, 동적 및 검색됨

정적 자산 그룹

정적 자산 그룹은 BPA 사용자가 생성하고 관리합니다. (도메인 컨트롤러에서) BPA에 의해 검색된 모든 디바이스를 정적 자산 그룹에 추가할 수 있습니다. 이러한 자산 그룹은 BPA에서만 사용할 수 있으며 도메인 컨트롤러로 전파되지 않습니다.

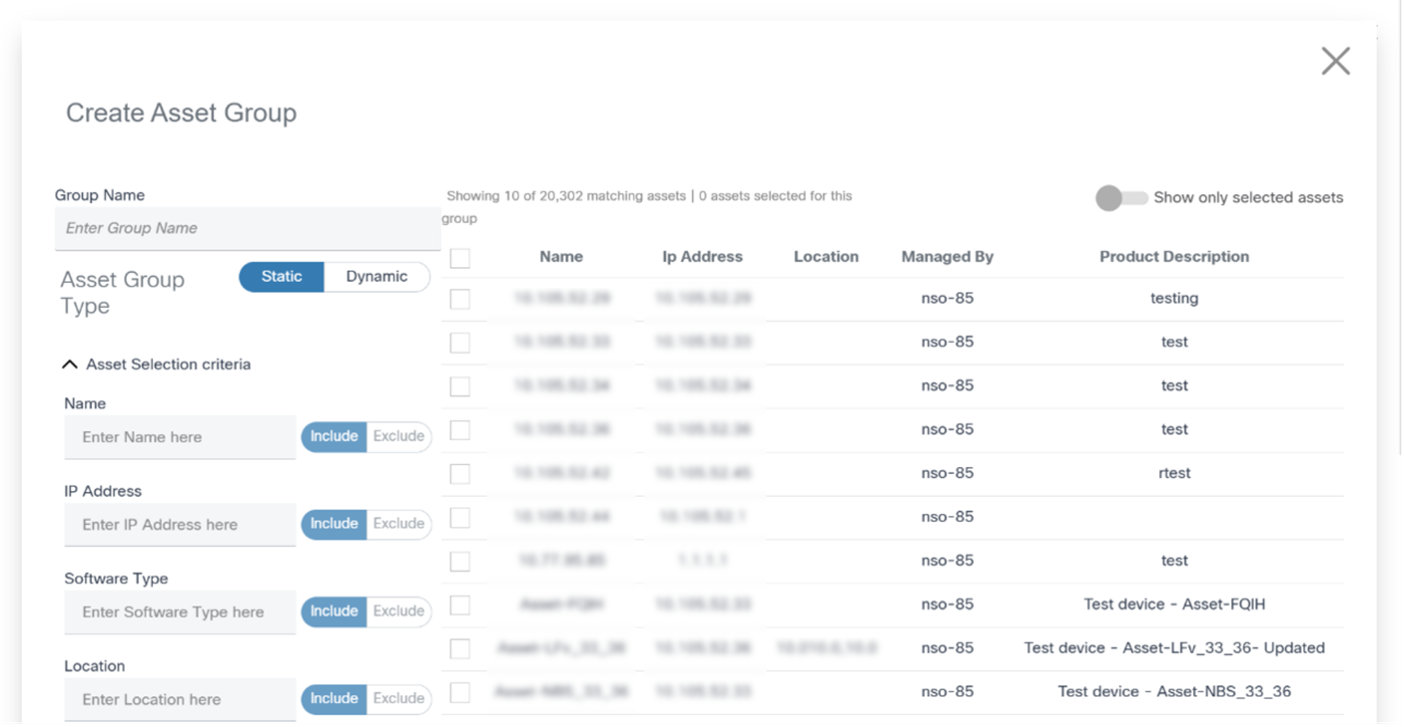

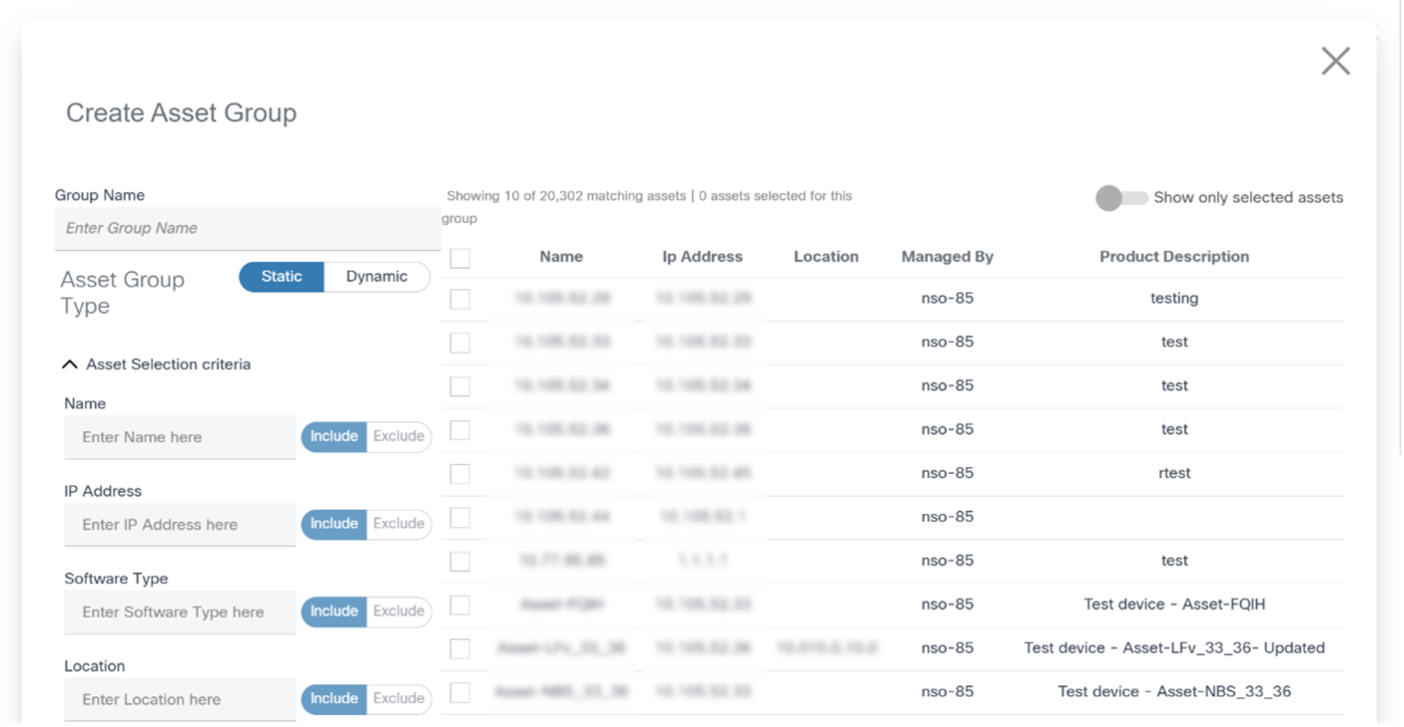

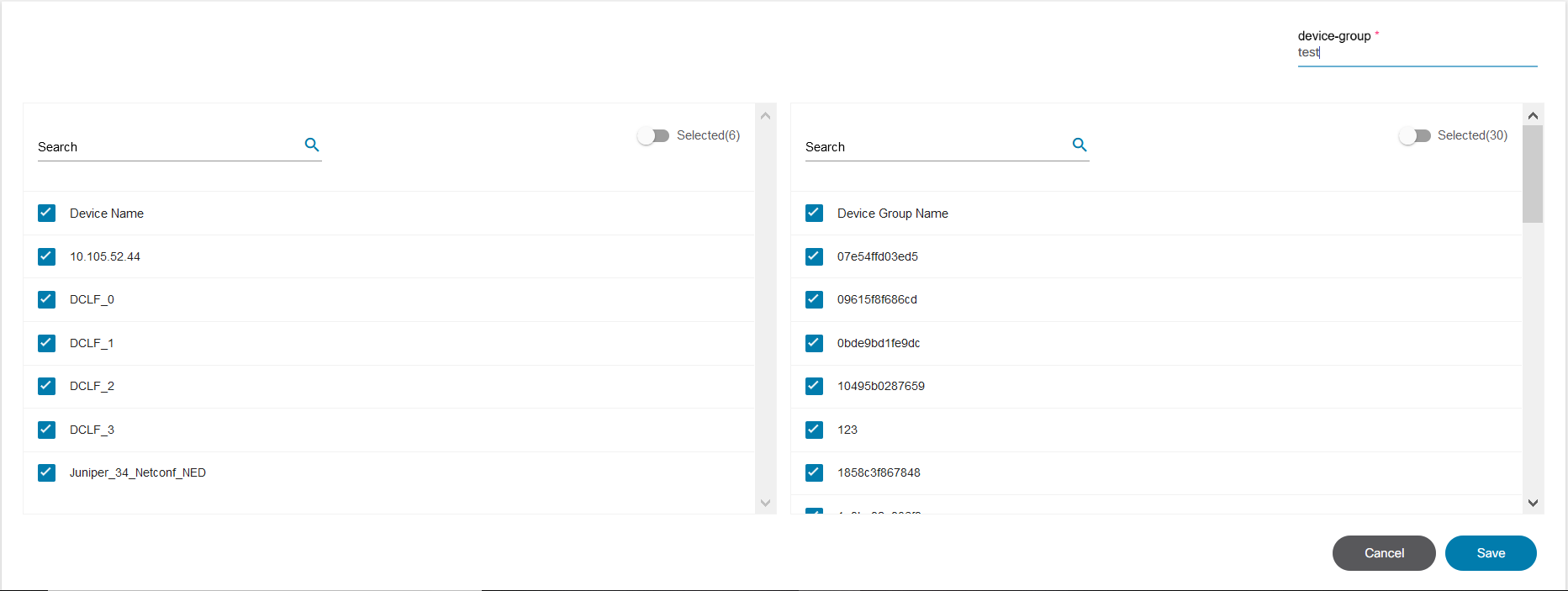

정적 자산 그룹 생성

- Asset Groups(자산 그룹) 페이지에서 Add Asset Group(자산 그룹 추가)을 클릭합니다. 자산 그룹 생성 창이 열립니다.

- Group Name(그룹 이름)을 입력하고 Static(정적) 옵션을 선택합니다.

- 목록에서 디바이스를 선택합니다.

- 필요한 경우 자산 선택 기준 섹션의 필드를 사용하여 자산을 검색합니다.

- 원하는 에셋의 확인란을 선택합니다.

- 저장을 클릭합니다.

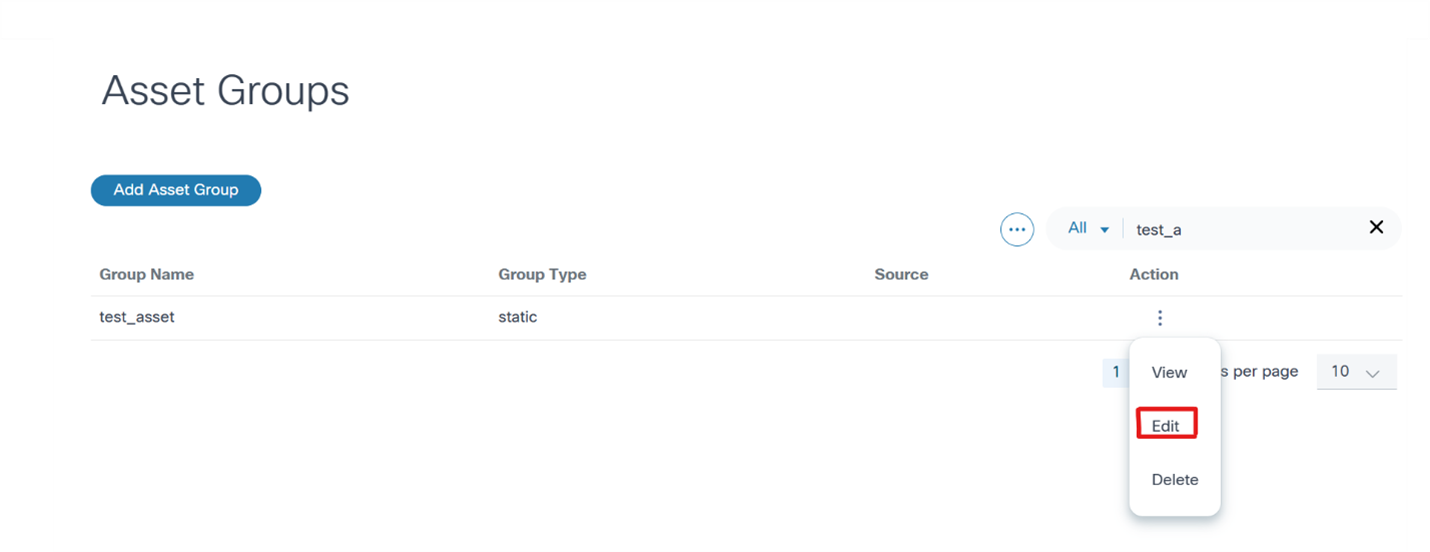

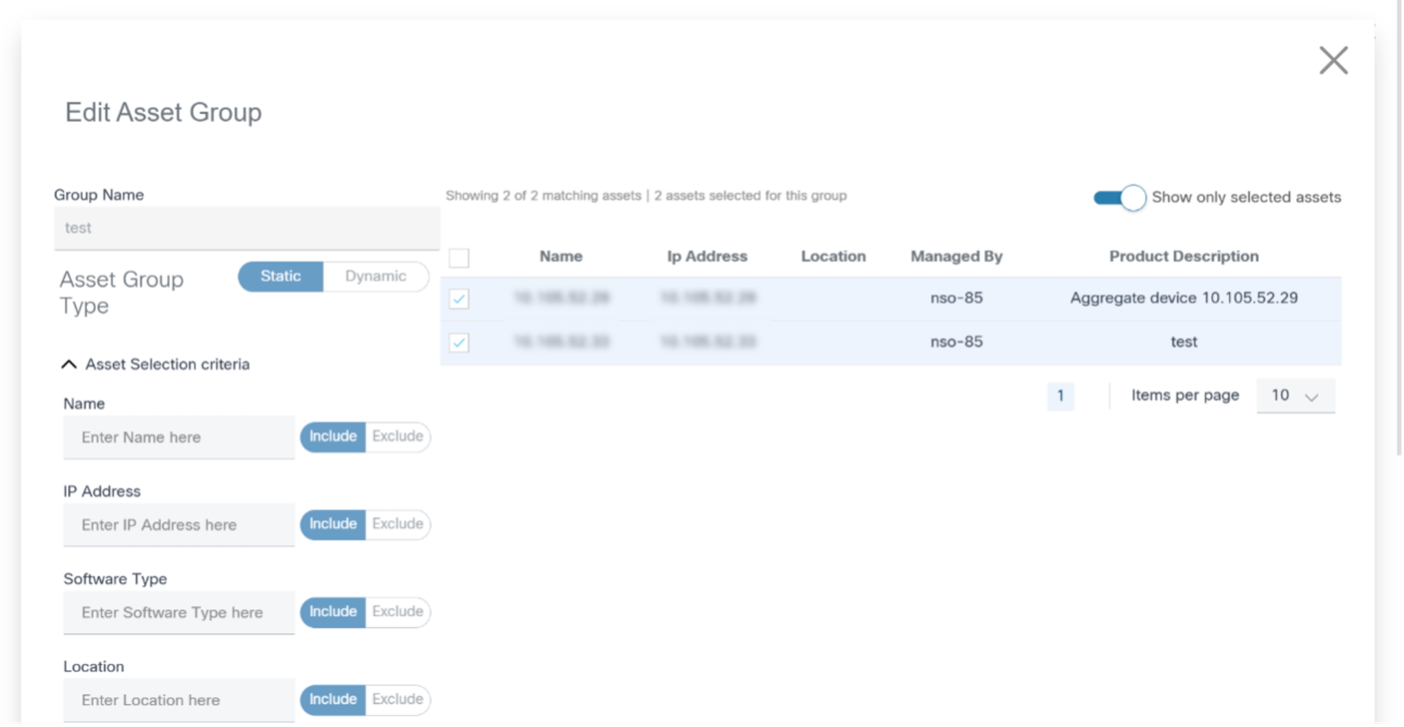

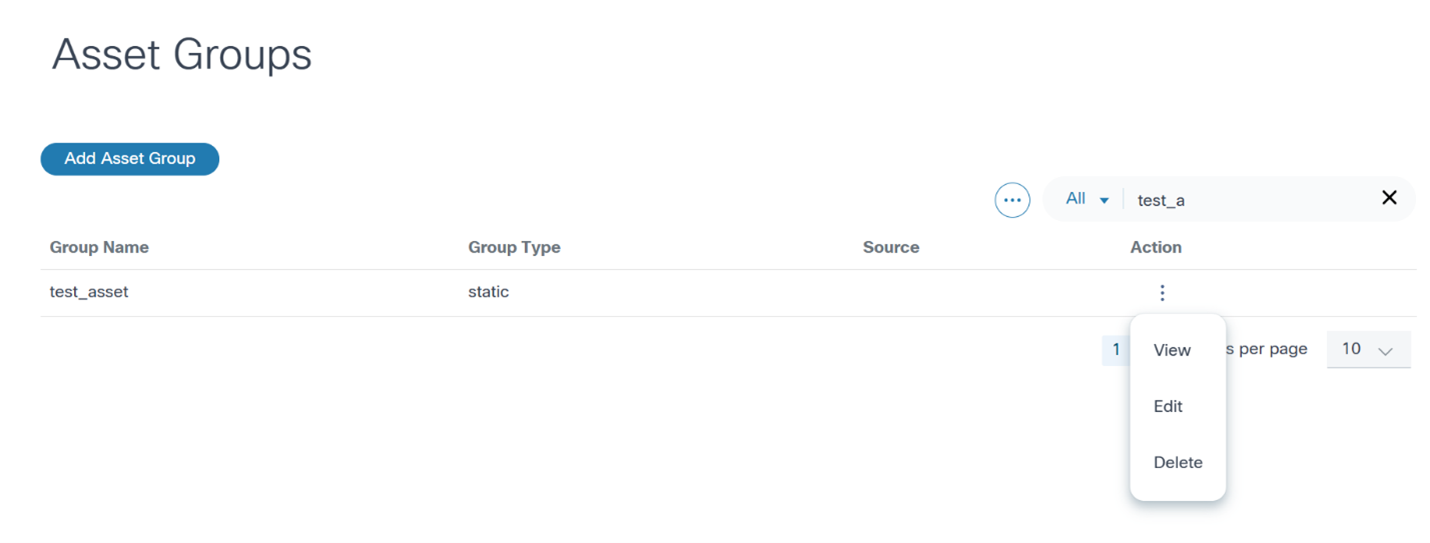

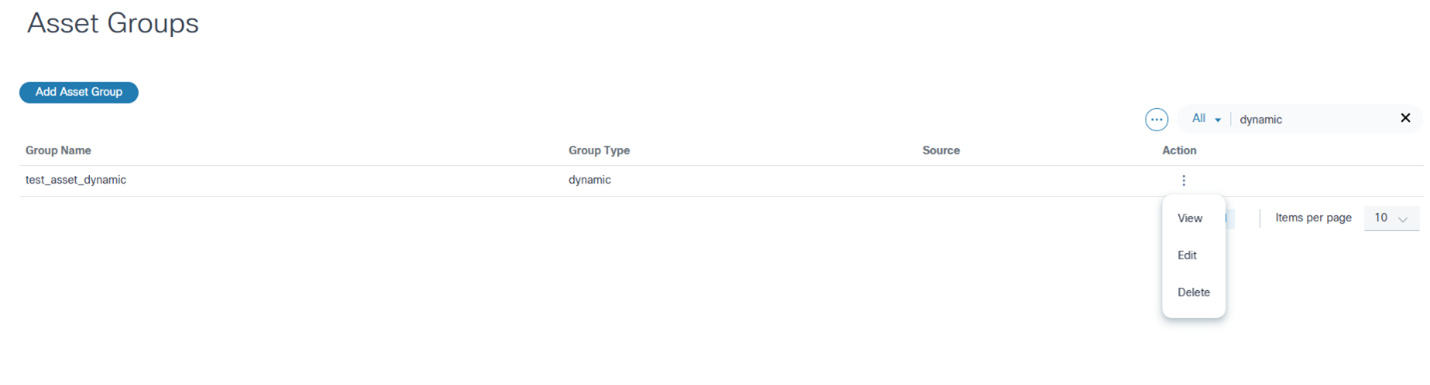

정적 자산 그룹 편집

- Asset Groups 페이지의 원하는 자산 그룹의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Edit(수정)를 선택합니다. 자산 그룹 편집 창이 열립니다.

- 원하는 에셋의 확인란을 선택하거나 선택 취소합니다.

- 저장을 클릭합니다.

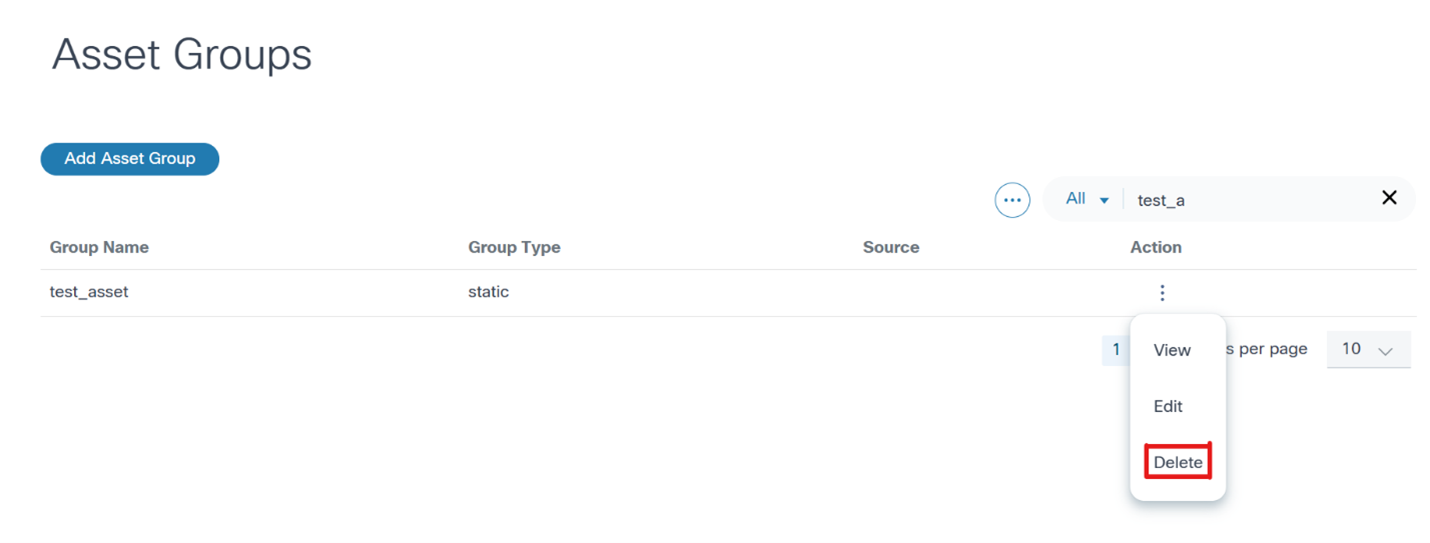

정적 자산 그룹 삭제

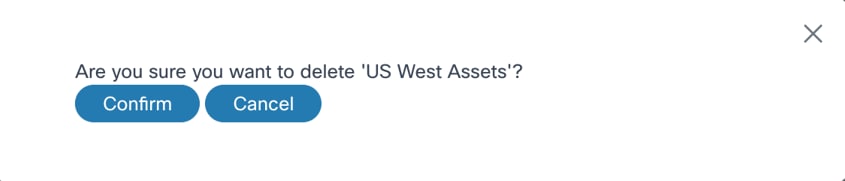

- 자산 그룹 페이지의 원하는 자산 그룹의 작업 열에서 추가 옵션 아이콘 > 삭제를 선택합니다. 확인 창이 열립니다.

- 확인을 클릭합니다.

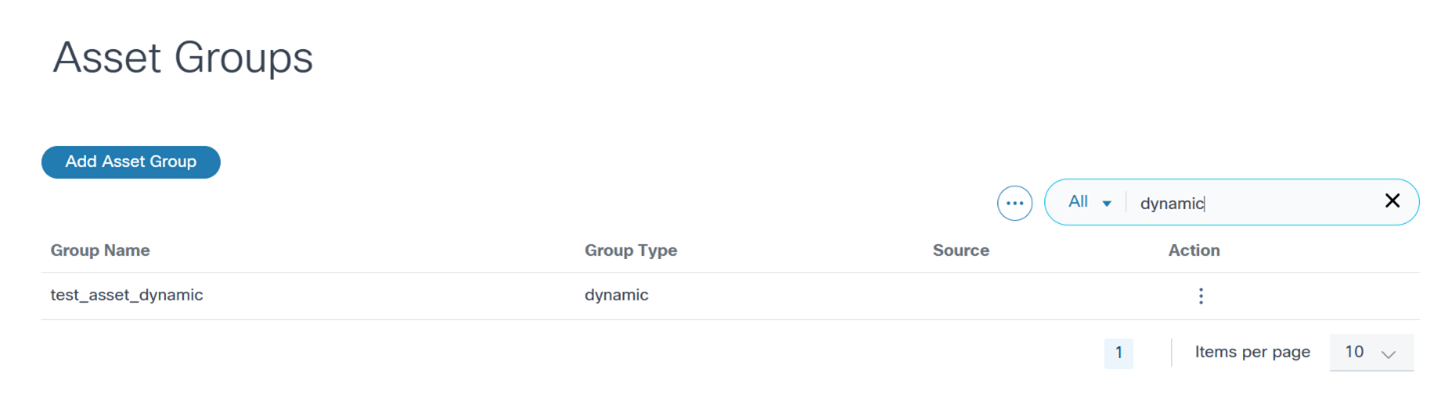

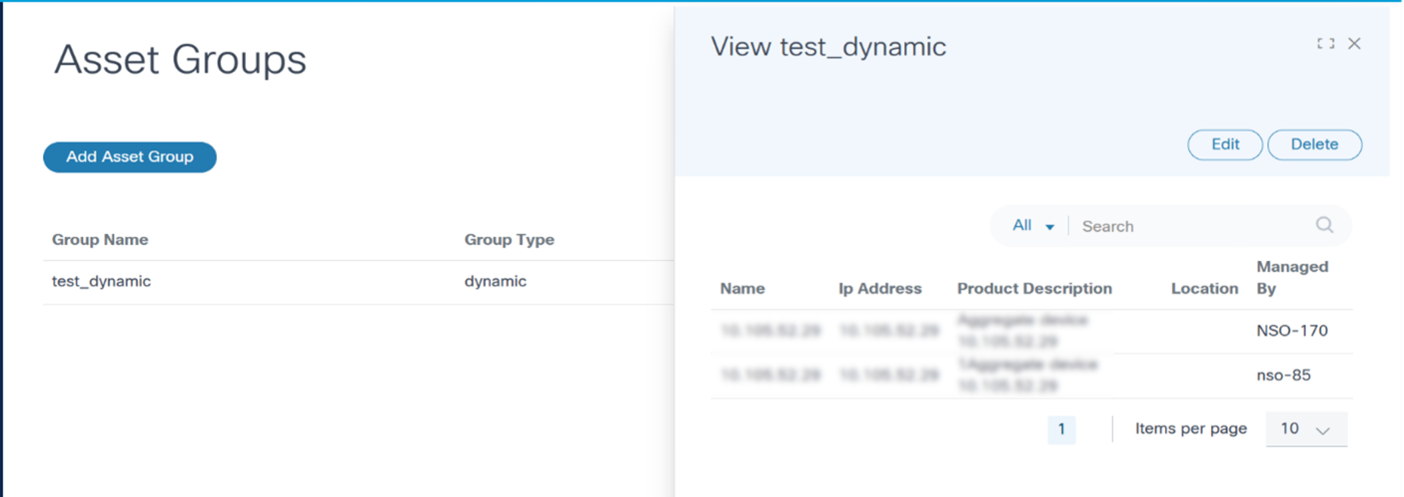

동적 자산 그룹

동적 자산 그룹은 하나 이상의 자산 선택 기준에 따라 정의됩니다. 선택 기준은 이름, 모델, 제어기 등과 같은 디바이스 메타데이터에 기초할 수 있다. BPA는 선택 기준과 일치하는 자산을 쿼리하여 런타임에 자산 그룹에 속하는 자산을 결정합니다.

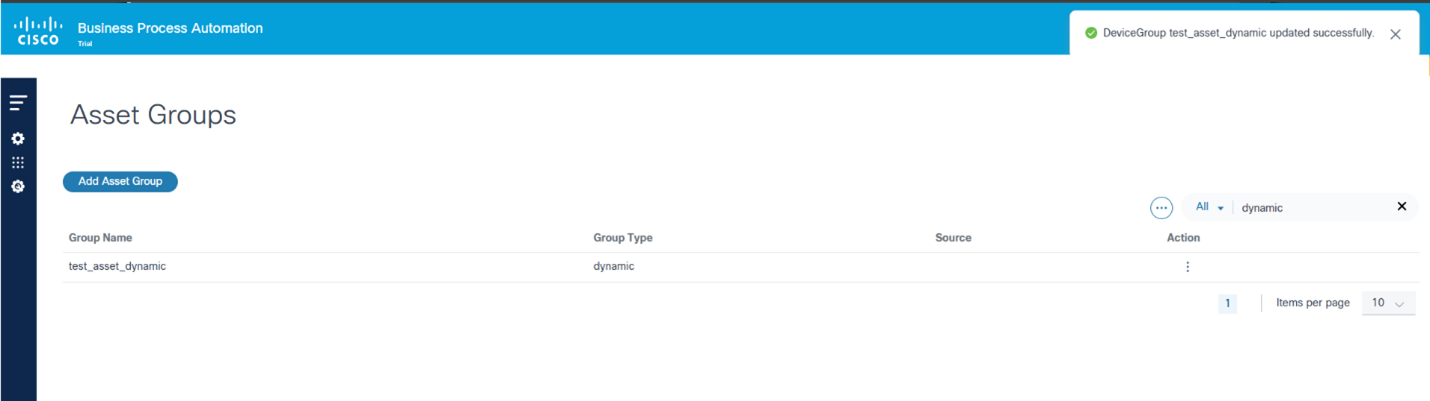

동적 자산 그룹 생성

- Asset Groups(자산 그룹) 페이지에서 Add Asset Group(자산 그룹 추가)을 클릭합니다. 자산 그룹 생성 창이 열립니다.

- Group Name(그룹 이름)을 입력하고 Asset Group Type(자산 그룹 유형) 필드를 "Dynamic(동적)"으로 설정합니다. 기본적으로 사용자에게 허가된 모든 에셋이 그룹에 추가됩니다.

- 자산 선택 기준 섹션의 선택 기준을 사용하여 자산 목록을 세분화합니다. 데이터가 입력되면 기준에 맞는 자산을 포함, 제외하도록 자산목록을 수정한다.

- 저장을 클릭합니다.

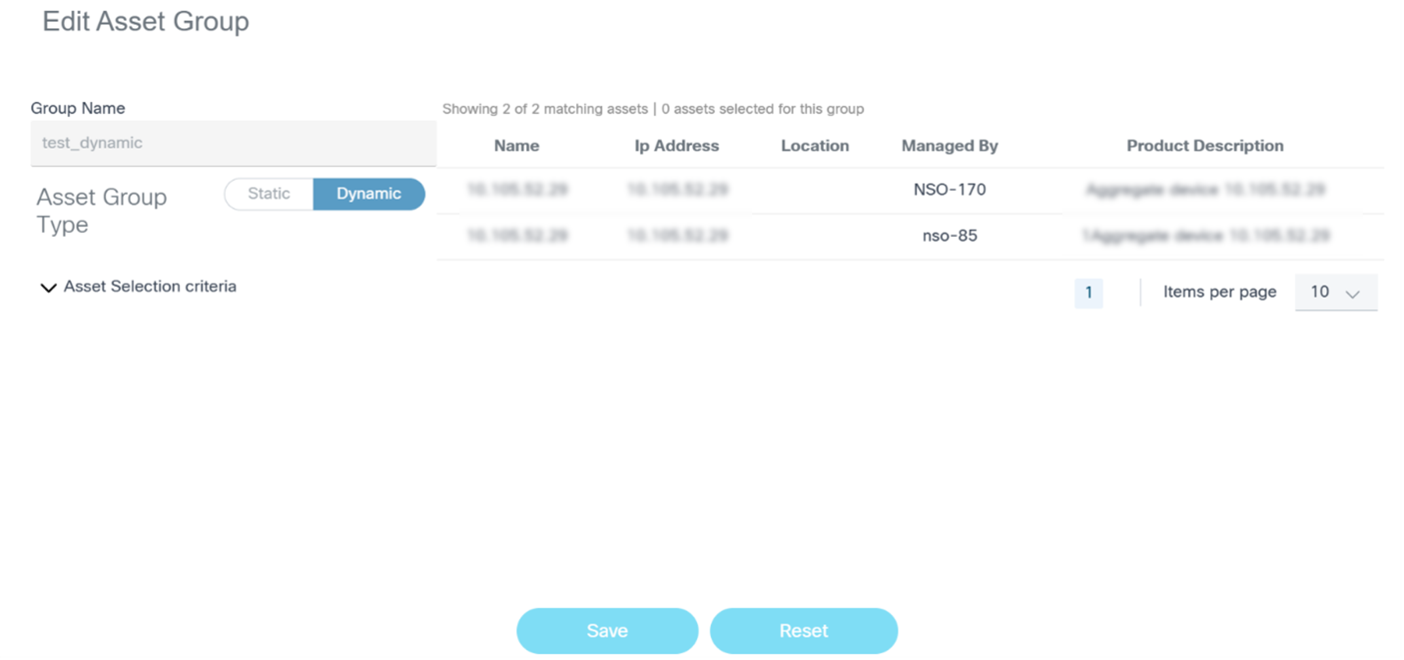

동적 정적 자산 그룹 편집

- Asset Groups 페이지의 원하는 자산 그룹의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Edit(수정)를 선택합니다. 자산 그룹 편집 창이 열립니다.

- 자산 그룹에 자산을 추가하거나 제거하려면 자산 선택 기준을 원하는 대로 변경합니다.

- 저장을 클릭합니다.

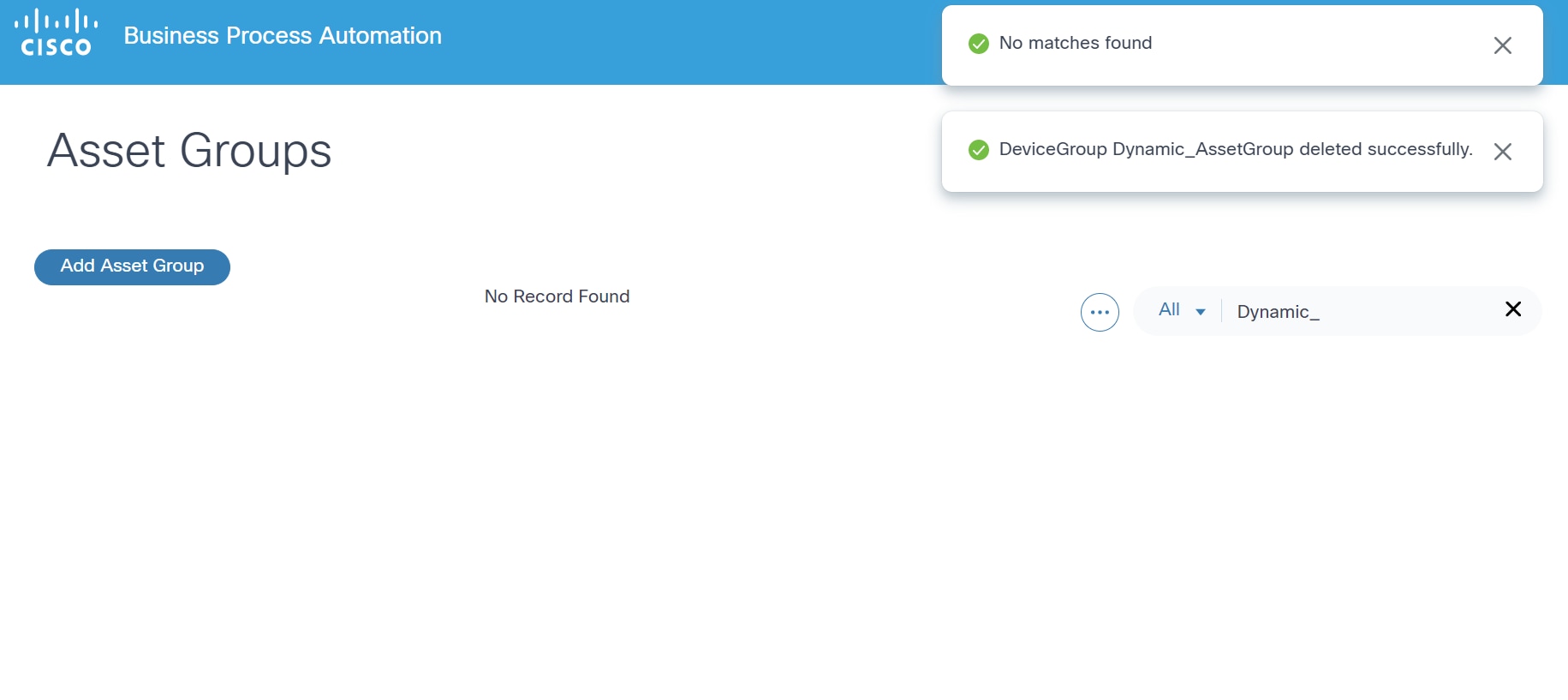

동적 자산 그룹 삭제

- 자산 그룹 페이지의 원하는 자산 그룹의 작업 열에서 추가 옵션 아이콘 > 삭제를 선택합니다.

- 삭제를 클릭합니다.

검색된 자산 그룹

검색된 자산 그룹은 도메인 컨트롤러에 의해 관리되고 BPA에 의해 검색된 자산 그룹입니다. 이러한 자산 그룹은 일반적으로 웹 포털과 같은 도메인 컨트롤러 도구를 사용하여 생성됩니다. 이러한 자산 그룹은 BPA 포털을 사용하여 수정할 수 없습니다. BPA는 권한 있는 사용자가 컨트롤러 상태를 동기화하도록 선택할 때 이러한 자산 그룹을 검색합니다.

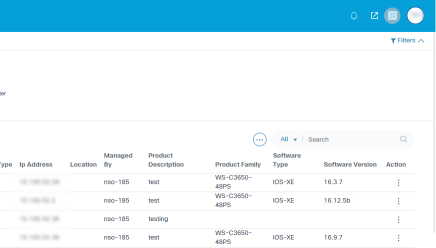

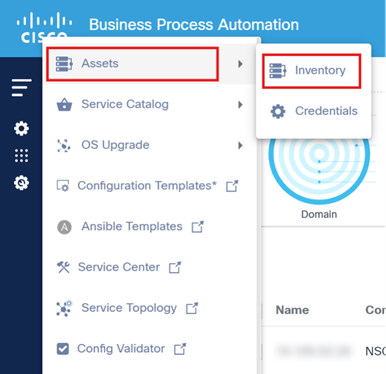

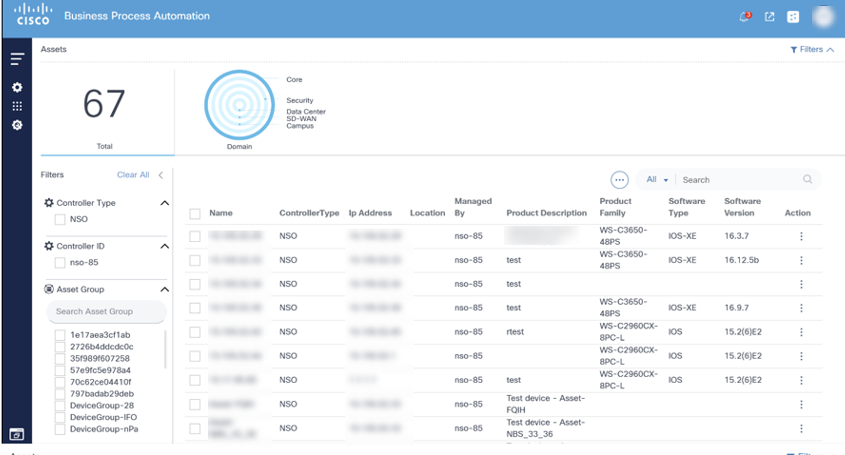

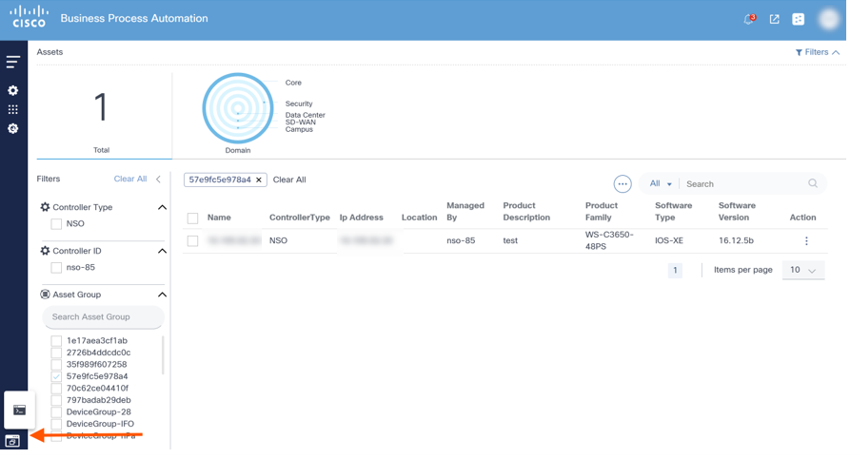

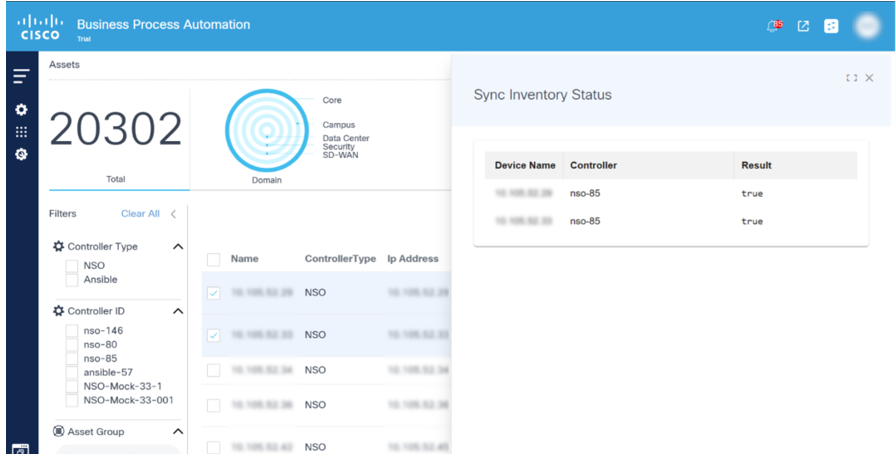

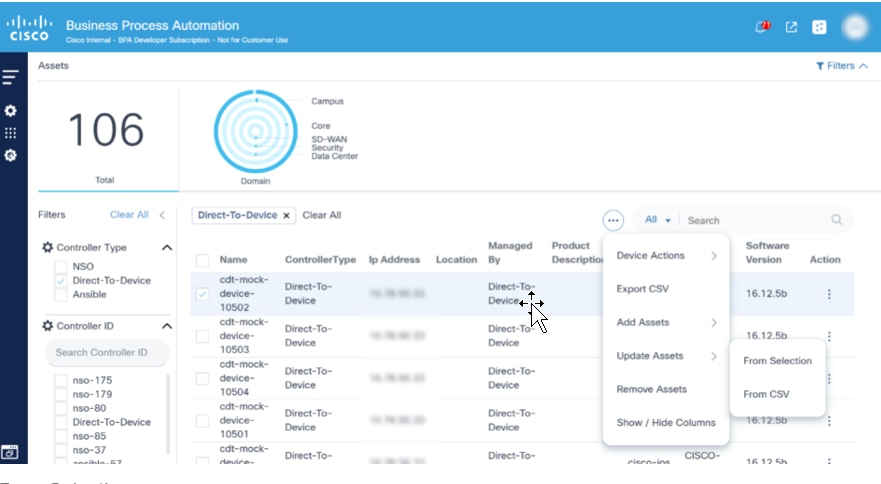

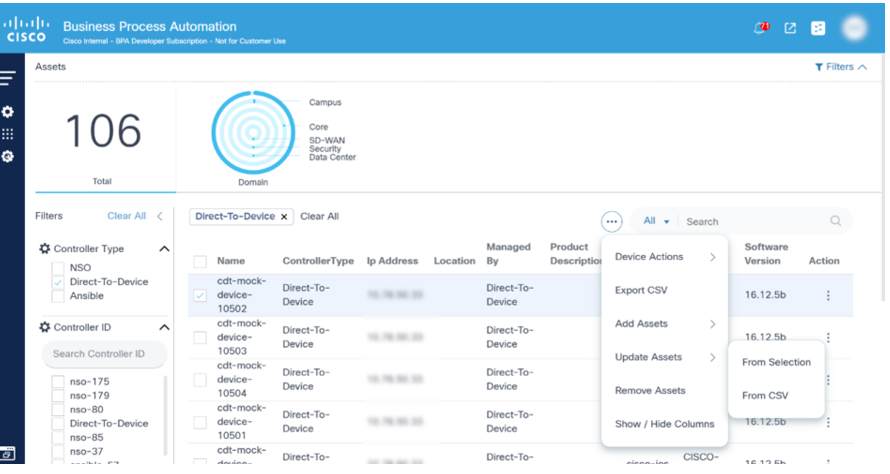

자산 관리자

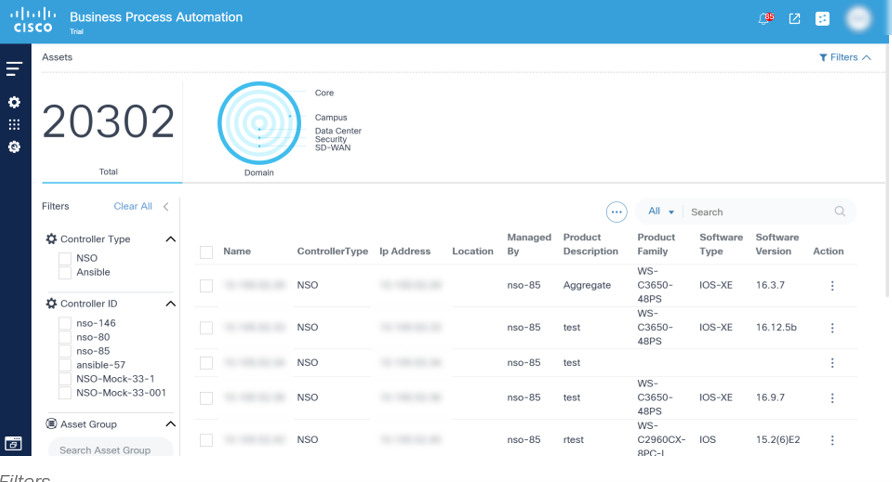

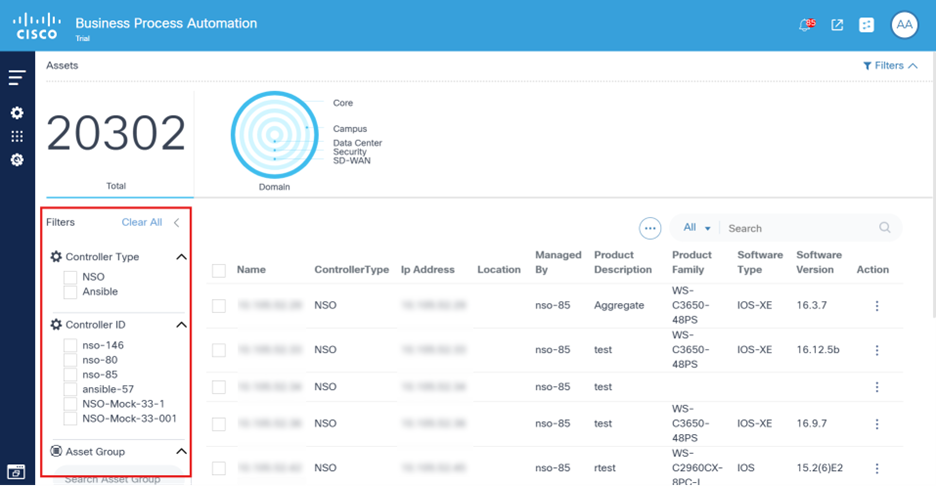

Asset Manager 애플리케이션은 BPA에서 관리하는 모든 자산의 통합 보기를 제공합니다. BPA는 시스템에 구성된 다양한 도메인 컨트롤러에서 수집된 자산의 캐시를 유지 관리합니다. 또한 Asset Manager를 사용하여 사용자가 디바이스에서 특정 작업을 수행할 수 있습니다.

Asset Manager에 액세스하려면

- BPA에 로그인합니다.

- 애플리케이션 아이콘 > 에셋을 선택합니다.

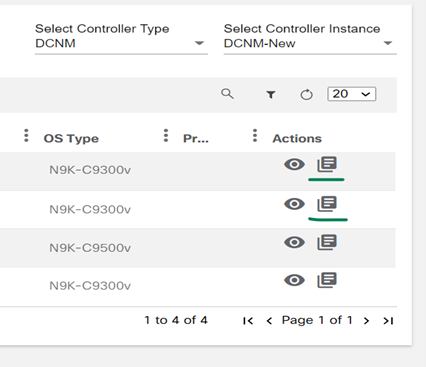

Asset Manager 페이지는 자산 필터와 BPA로 관리할 수 있는 자산 목록으로 나뉩니다. 특정 컨트롤러 에셋을 보려면 원하는 Controller Type(컨트롤러 유형) 필터를 선택합니다. 특정 에셋의 경우 Controller ID(컨트롤러 ID) 필터를 선택합니다

자산 필터

Asset Manager의 이 섹션에는 자산 선택을 위한 필터 목록과 함께 표시되는 자산 수가 표시됩니다.

자산 수는 사용자에게 표시되는 총 자산 수를 보여주며 BPA가 관리하는 실제 자산 수를 반영하지 않습니다. 표시되는 총 에셋 수는 구성된 액세스 정책에 따라 사용자에게 표시되는 에셋 수 및 선택한 필터에 따라 달라집니다.

BPA는 다음 필터를 제공합니다.

- 도메인: 네트워크 도메인(예: 코어, 데이터 센터, SD-WAN(Software-Defined Wide Area Network) 등)별 필터

- 컨트롤러 유형: 컨트롤러 유형별 필터(예: NSO, DCNM, vManage 등)

- 컨트롤러: 컨트롤러 인스턴스별 필터

- 자산 그룹: 자산 그룹별로 필터링

또한 BPA는 Search 필드의 검색 기준을 사용하여 자산 목록을 필터링하는 기능도 제공합니다.

선택한 필터가 자산 목록 위에 표시됩니다. 개별 필터를 제거하려면 원하는 필터에서 제거 아이콘을 선택하거나 모두 지우기를 클릭하여 모든 필터를 제거합니다. 필터링할 수 있는 값이 10개가 넘는 경우 검색 필드는 각 카테고리 아래의 필터 패널에서 사용할 수 있습니다.

- 필터는 자산 대시보드에서 사용할 수 있습니다

- 컨트롤러 유형 특정 컨트롤러 유형별 데이터 필터링

- 특정 컨트롤러 유형별 컨트롤러 ID 필터 데이터

- 자산 그룹 특정 자산 그룹별로 데이터 필터링 자산 그룹별로 데이터 필터링

자산 목록

Asset Manager의 하단 섹션에는 사용자에 대한 통합된 자산 목록이 표시됩니다.

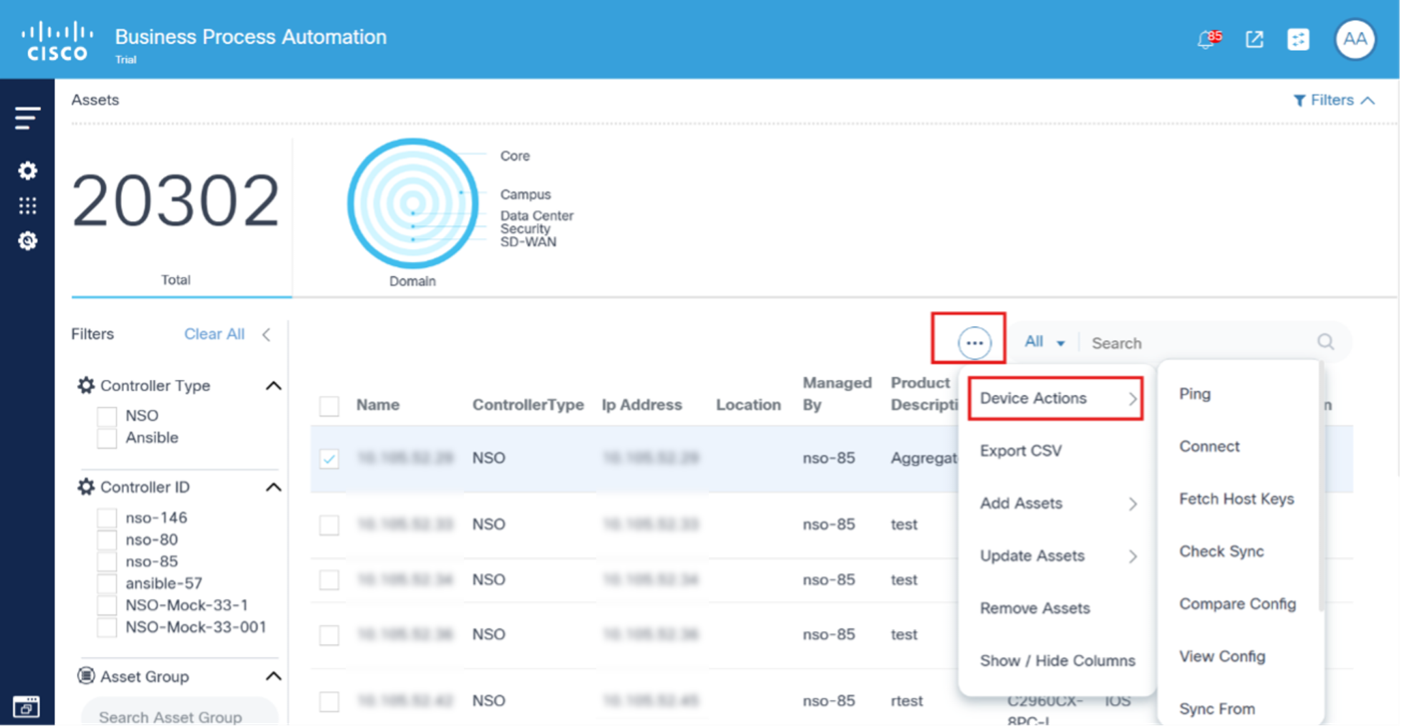

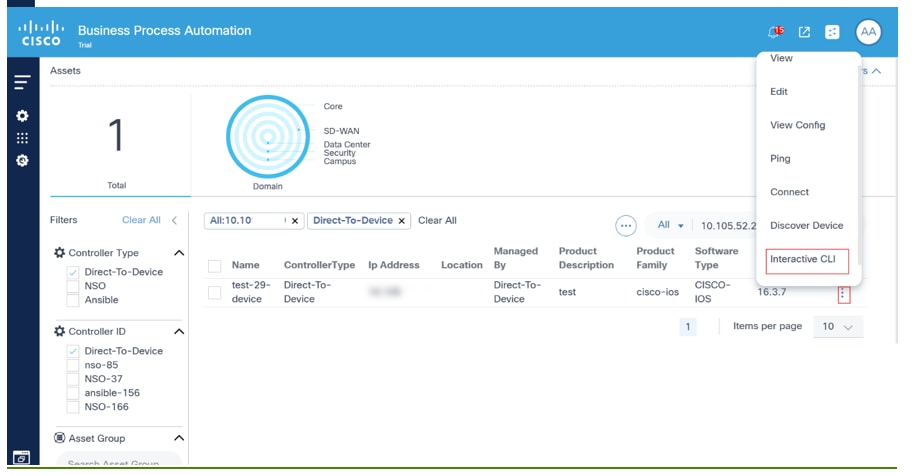

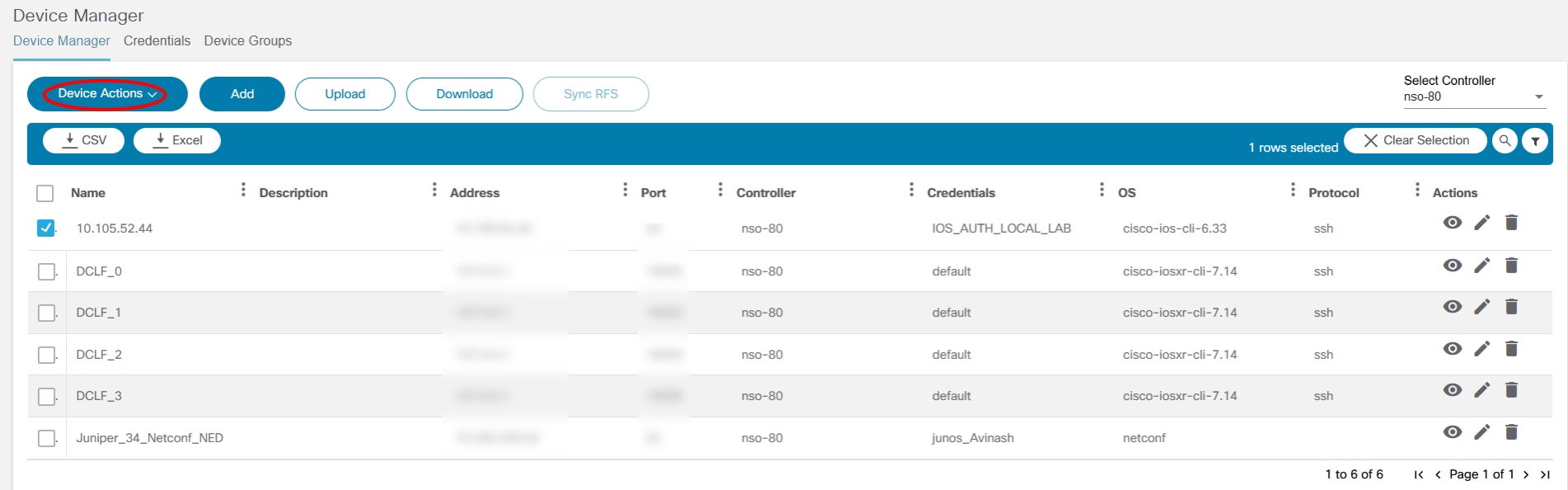

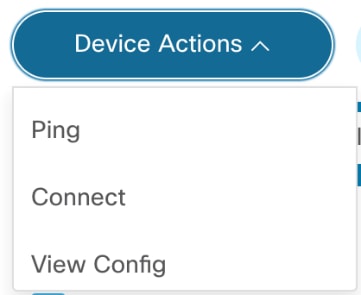

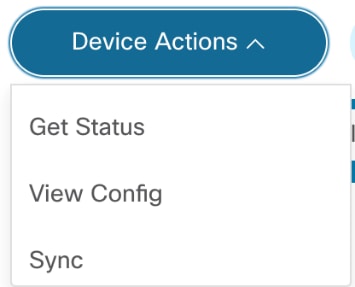

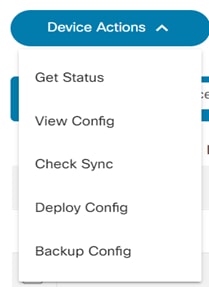

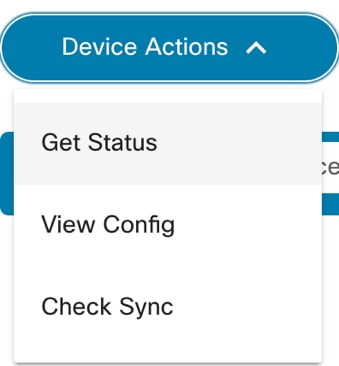

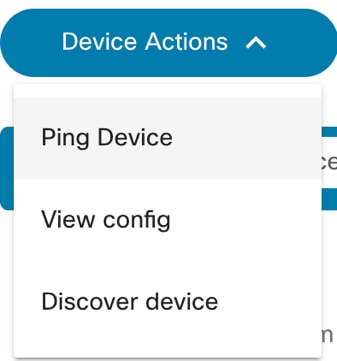

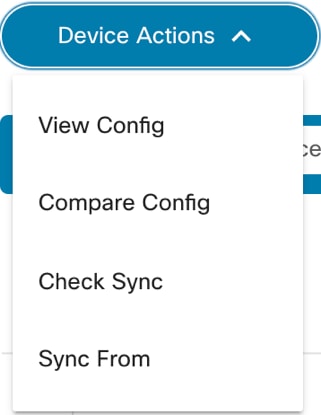

디바이스 작업

사용자는 Asset List 뷰에서 Ping, View Config, Connect 등과 같은 다양한 디바이스 작업(즉, 디바이스 작업)을 수행할 수 있습니다. 일부 작업, 특히 디바이스 상태를 변경하는 작업에 대한 액세스는 액세스 제어됩니다. 특정 작업을 수행할 수 없는 사용자는 BPA 관리자에게 문의해야 합니다.

디바이스에서 작업을 실행하는 방법에는 두 가지가 있습니다.

- 한 번에 하나의 디바이스: 원하는 디바이스 옆에 있는 More Options(추가 옵션) 아이콘을 선택합니다. 사용 가능한 작업과 함께 드롭다운 목록이 표시됩니다.

- 다중 장치: 이 방법을 통해 사용자는 여러 디바이스에서 원하는 작업을 수행할 수 있습니다. 원하는 디바이스의 확인란을 선택하고 More Options(추가 옵션) 아이콘 > Device Actions(디바이스 작업)를 클릭합니다.

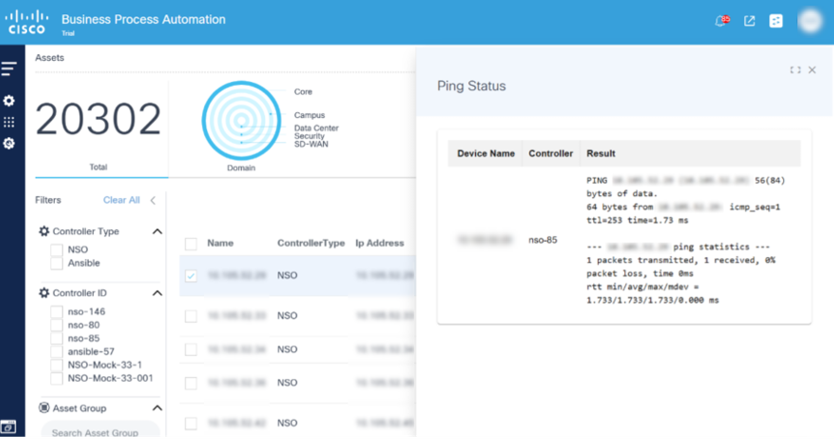

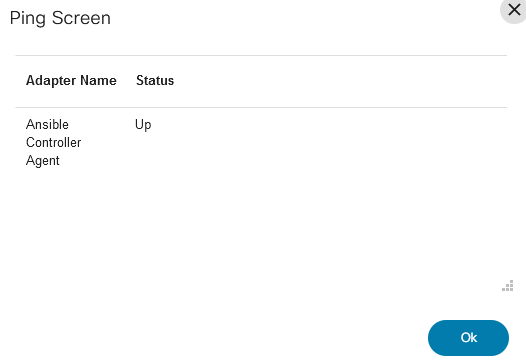

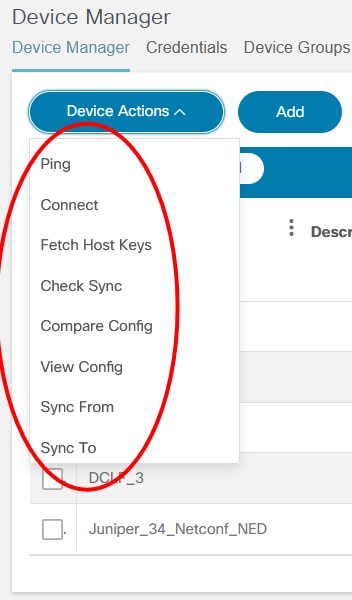

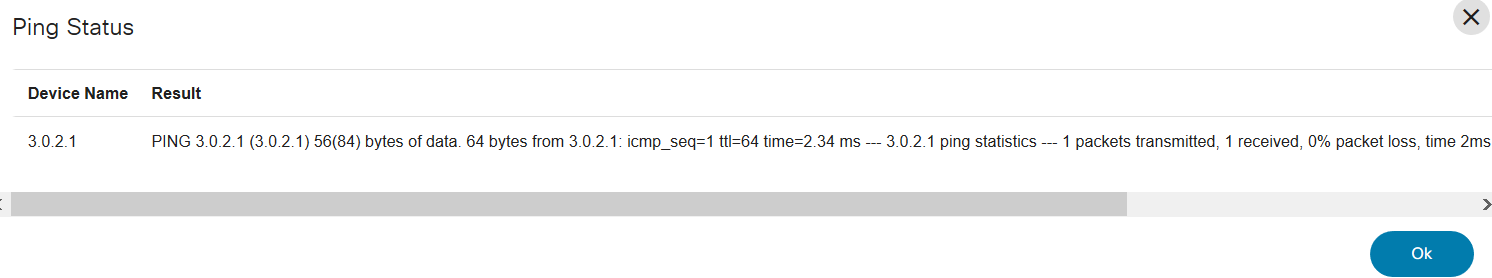

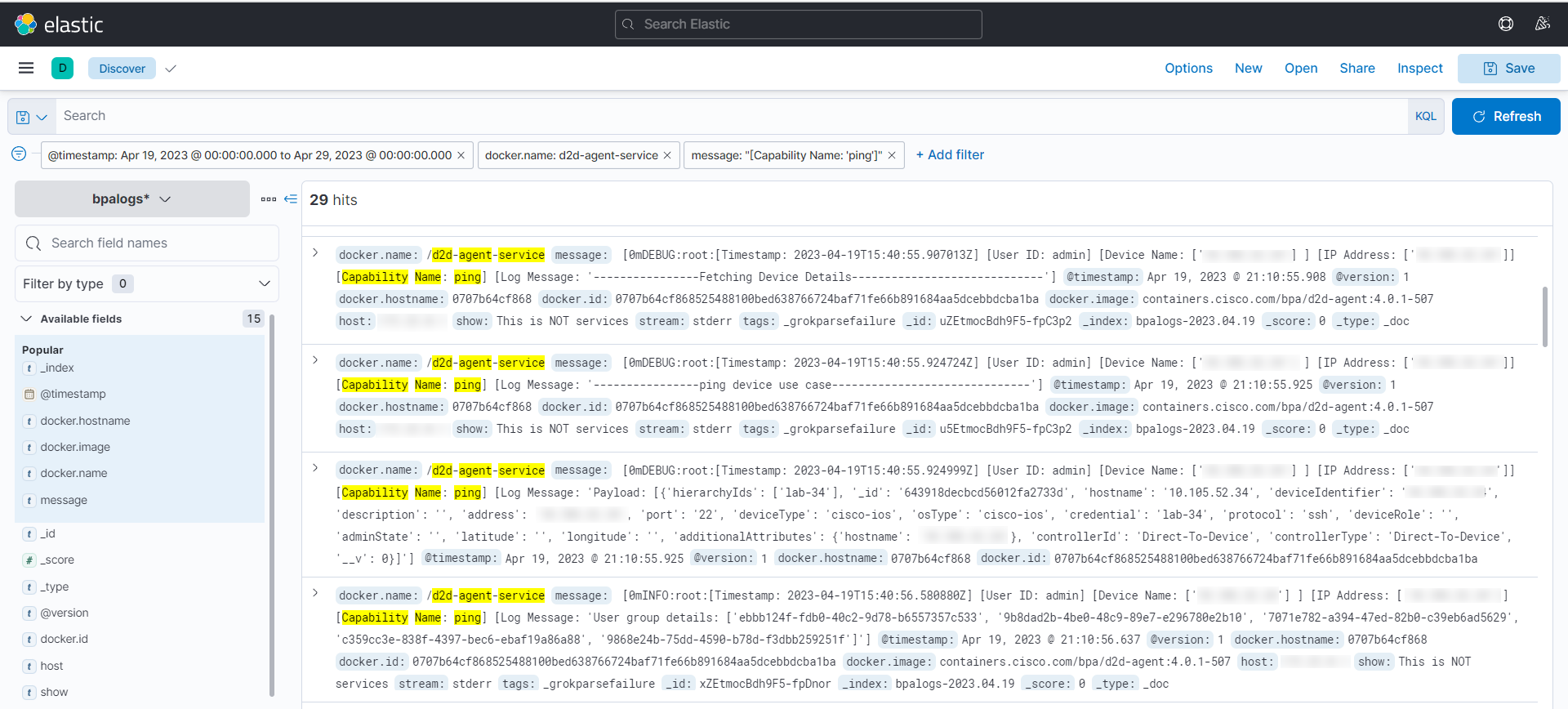

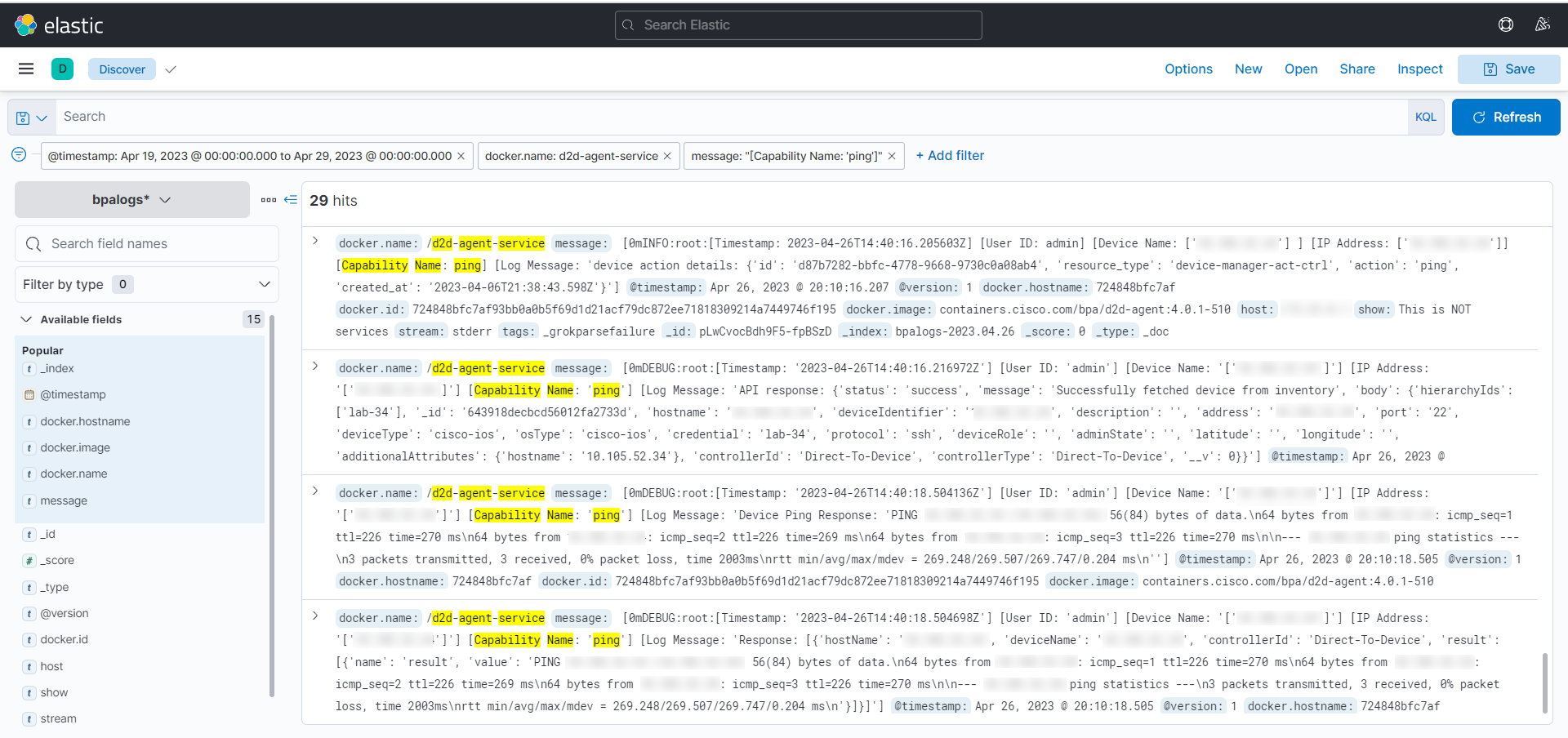

핑

Ping은 트러블슈팅, 디바이스 연결 테스트, 응답 시간 결정에 사용됩니다.

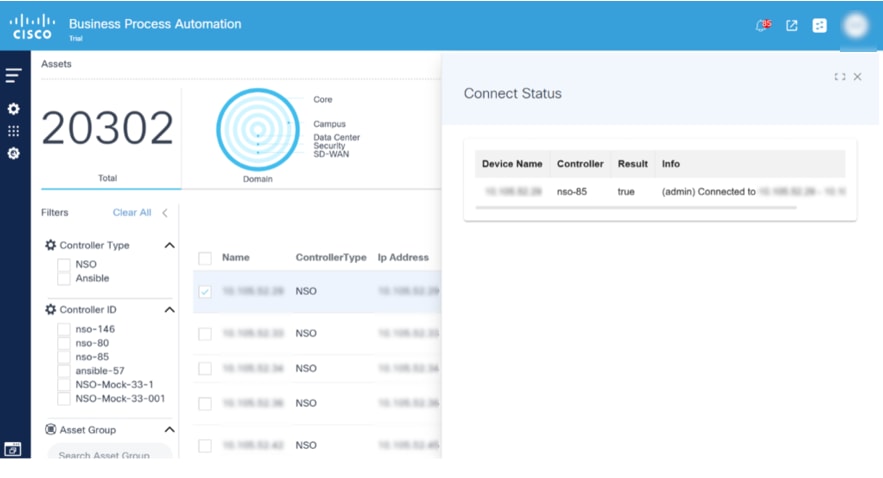

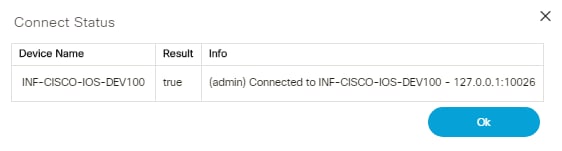

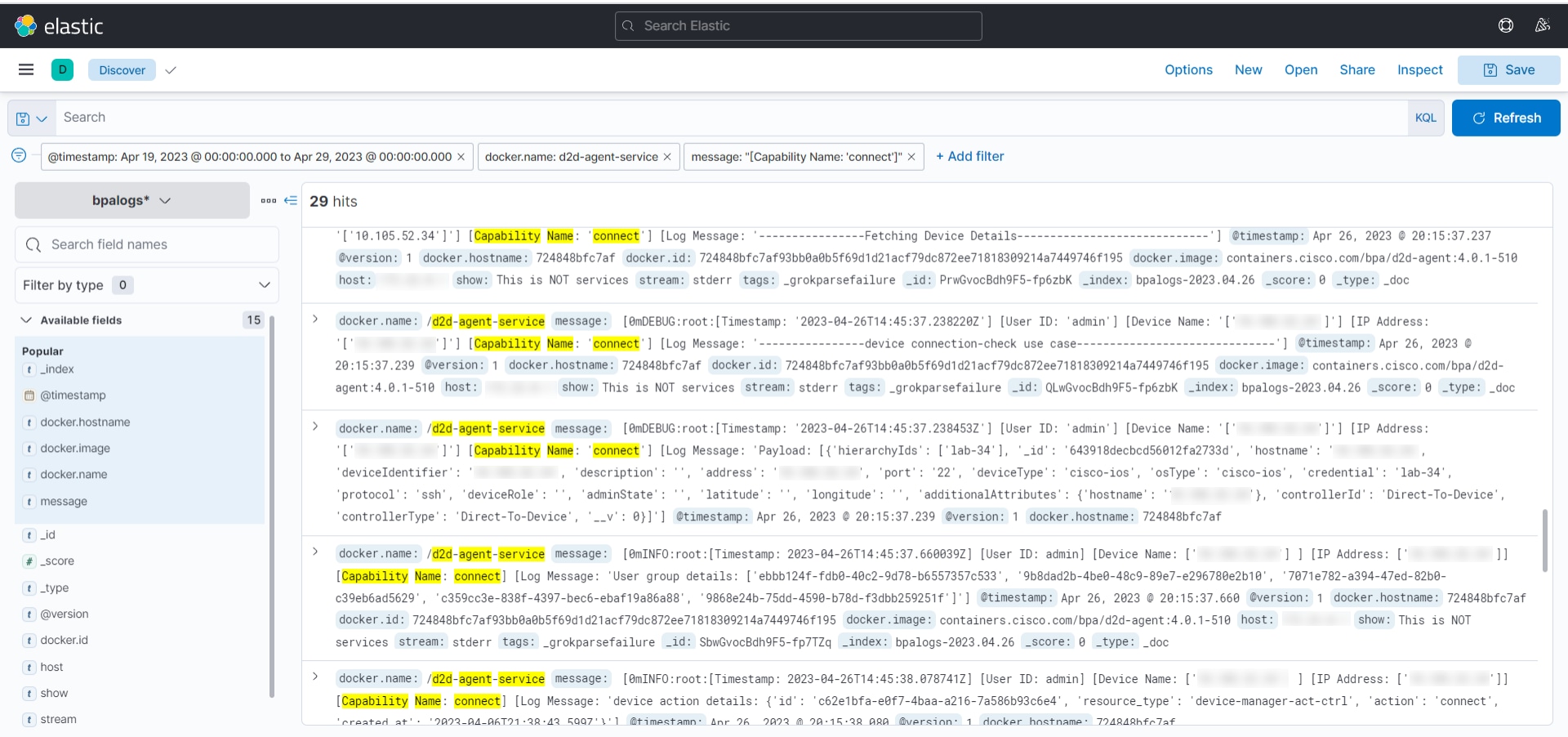

연결

Connect(연결)는 선택한 디바이스에 대한 연결을 설정하고 연결 상태를 반환하는 데 사용됩니다.

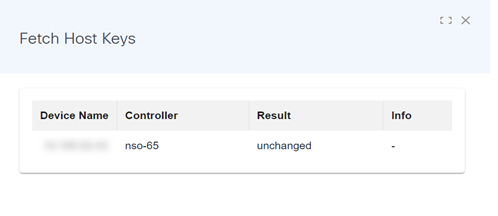

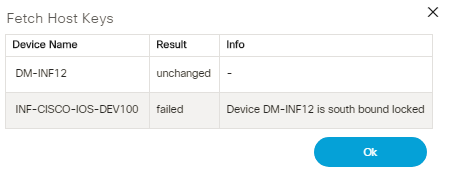

호스트 키 가져오기

Fetch Host Keys(호스트 키 가져오기) 작업은 NSO 컨트롤러가 선택한 디바이스에서 호스트 키 정보를 검색하여 로컬 데이터베이스에 저장하도록 지시합니다.

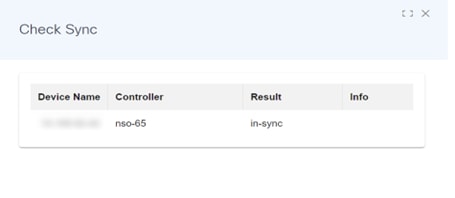

동기화 확인

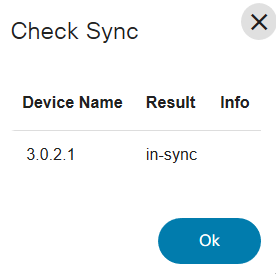

Check Sync(동기화 확인) 작업은 NSO CDB(컨피그레이션 데이터베이스)의 디바이스 컨피그레이션이 디바이스 컨피그레이션과 동기화되었는지 확인합니다.

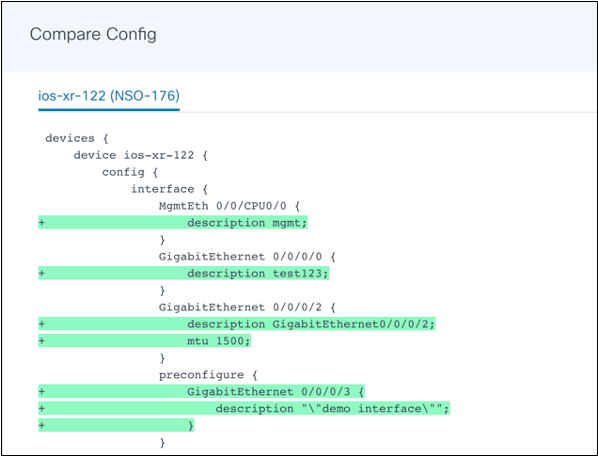

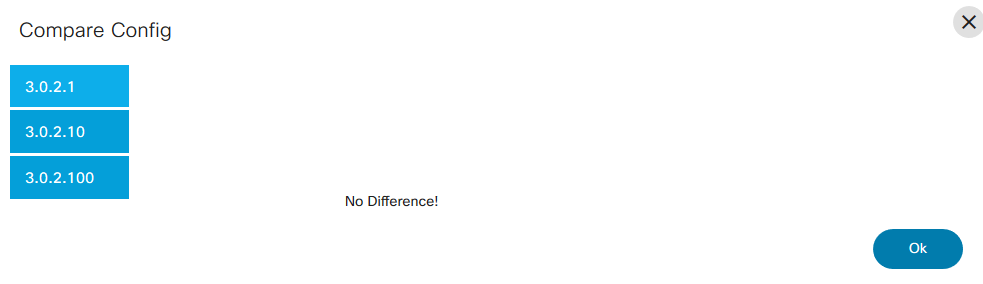

구성 비교

구성 비교 작업은 NSO CDB의 구성을 선택한 디바이스에서 실행 중인 구성과 비교합니다. 목록에서 디바이스를 선택하고 Device Actions(디바이스 작업) > Compare Config(컨피그레이션 비교)를 선택합니다.

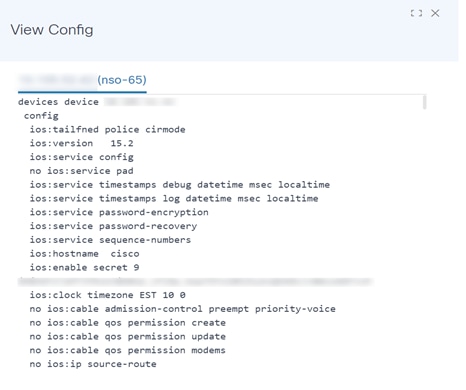

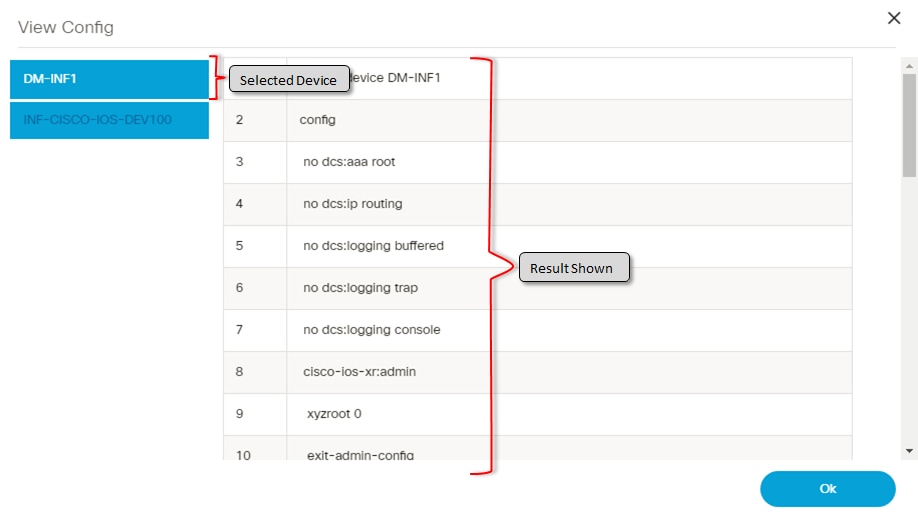

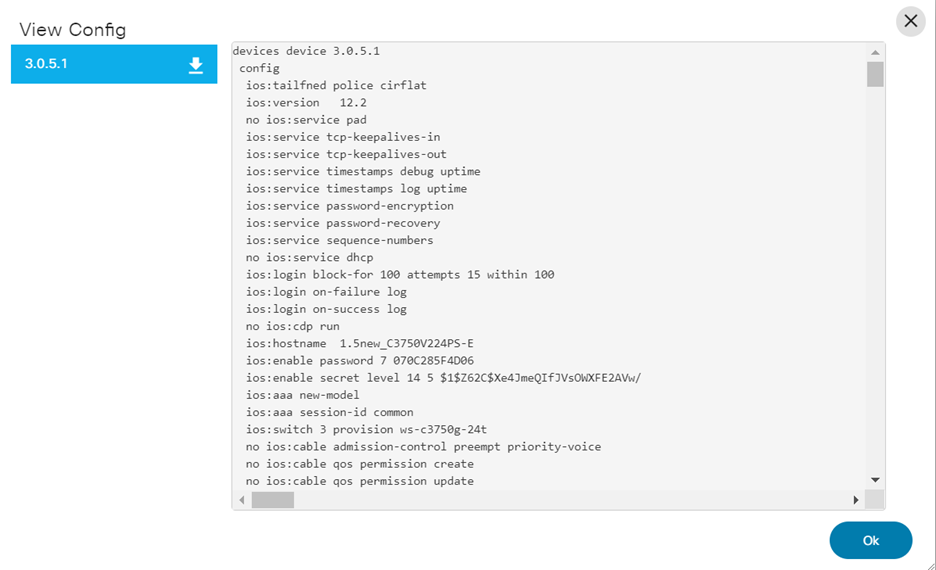

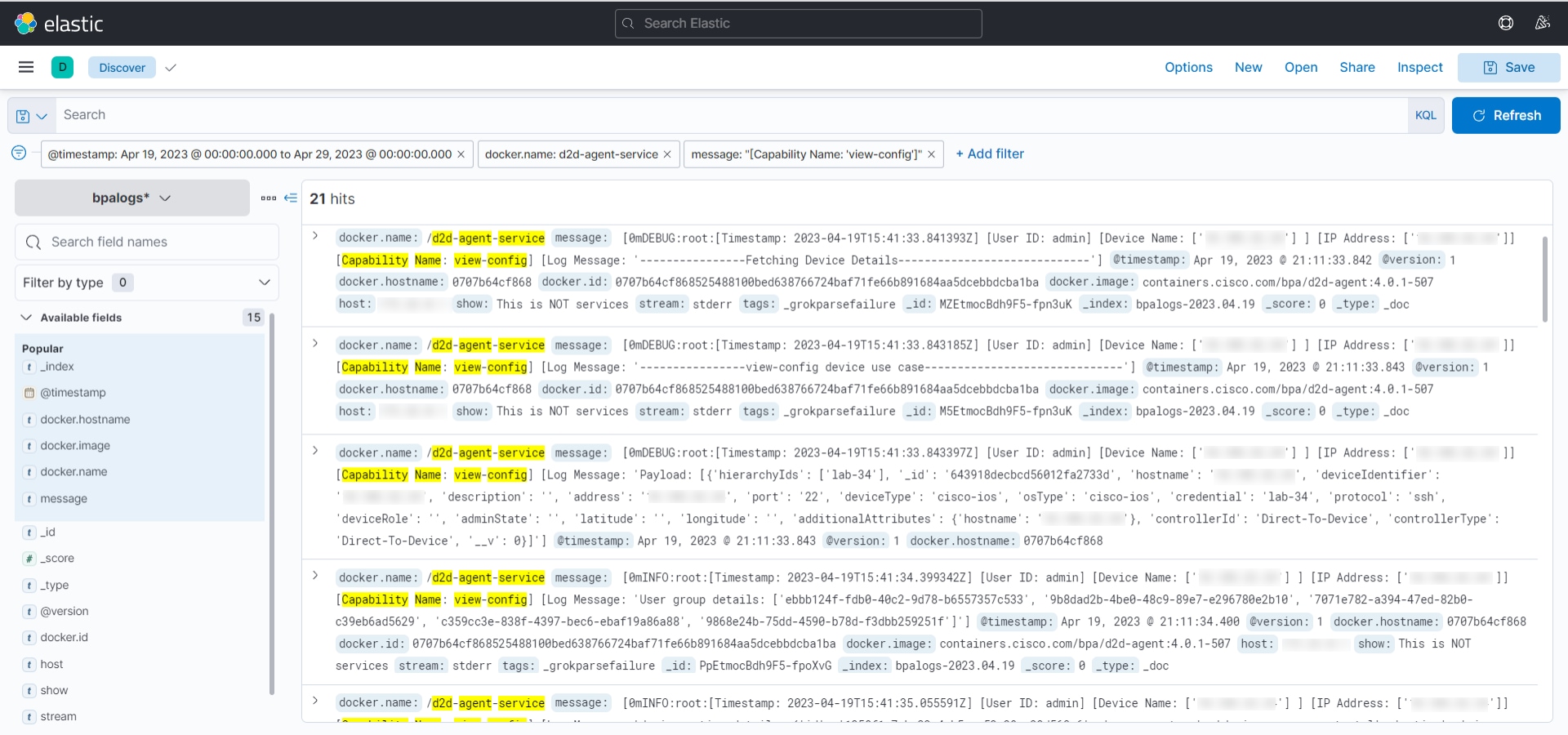

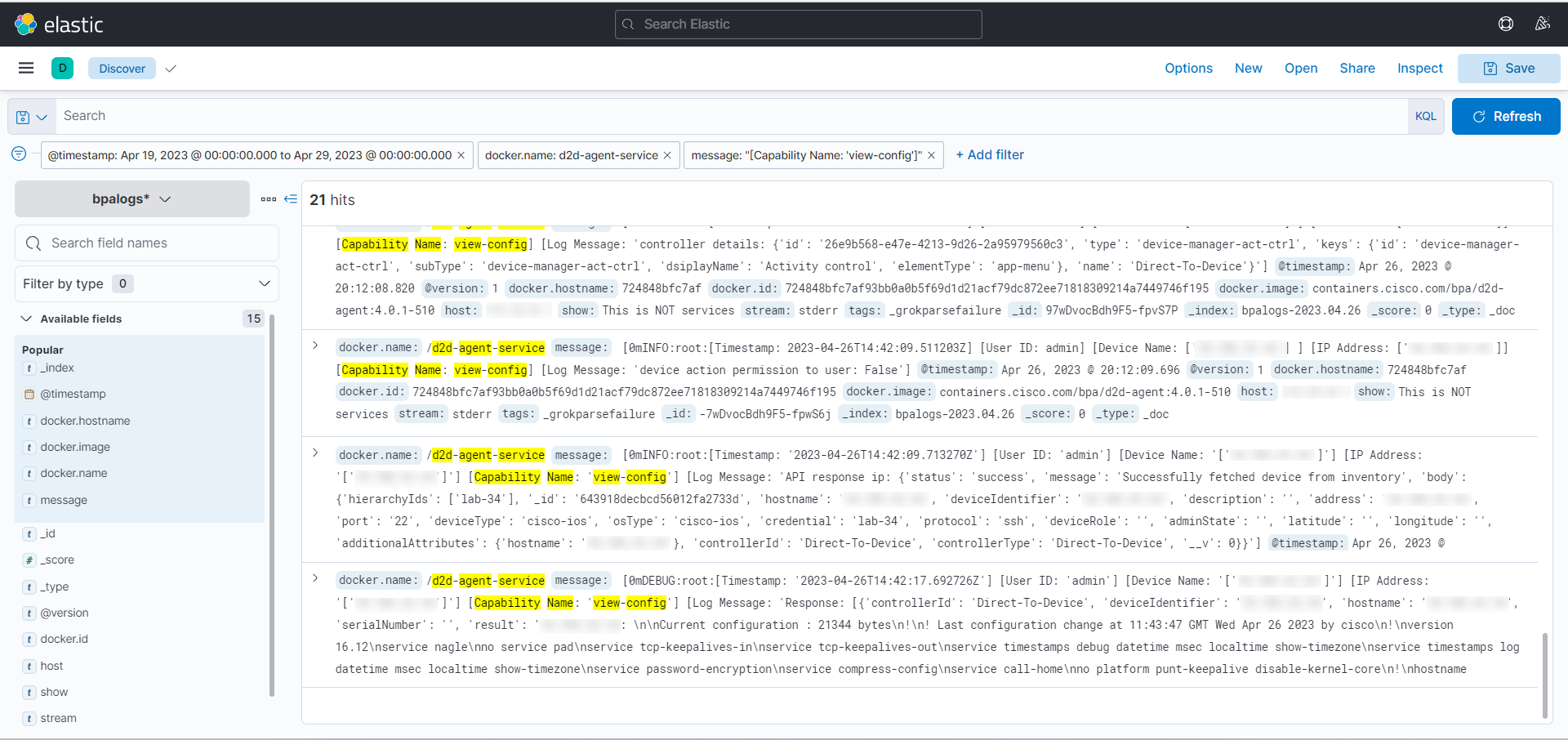

구성 보기

View Config(컨피그레이션 보기)는 선택한 하나 이상의 디바이스의 컨피그레이션을 표시합니다. 목록에서 둘 이상의 디바이스를 선택하려면 View Config(컨피그레이션 보기) 창에서 디바이스 이름을 클릭합니다.

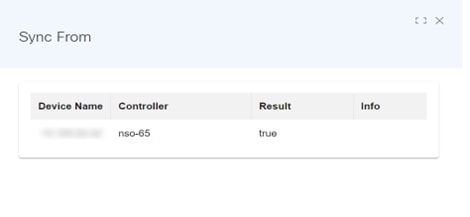

동기화 시작

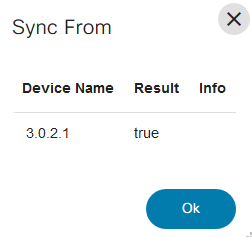

Sync From 작업은 NSO CDB의 컨피그레이션 상태를 디바이스에서 실행 중인 컨피그레이션과 동기화합니다. 이는 Cisco CNC(Crosswork Network Controller) 컨트롤러에도 적용됩니다.

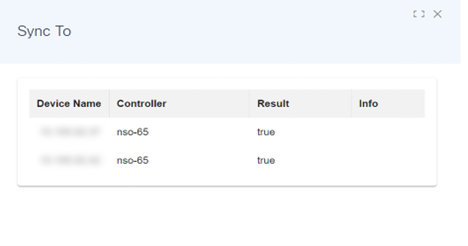

동기화 대상

Sync To 작업은 NSO CDB에 저장된 컨피그레이션을 실행 중인 디바이스와 동기화합니다. 차이점이 발견되면 CDB의 상태와 일치하도록 디바이스 컨피그레이션을 업데이트합니다.

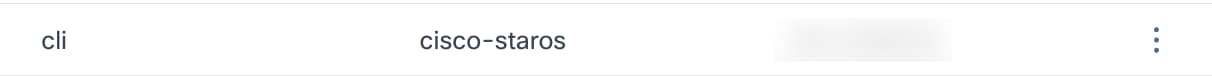

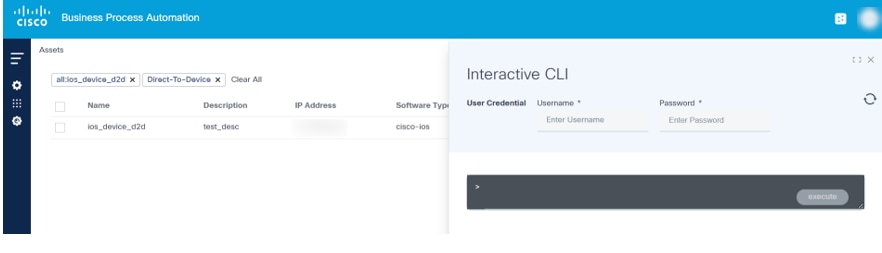

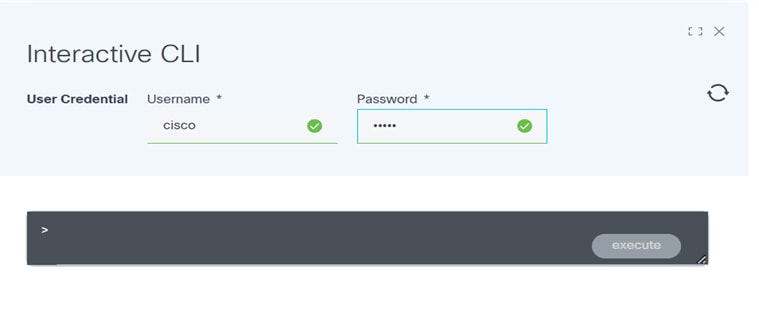

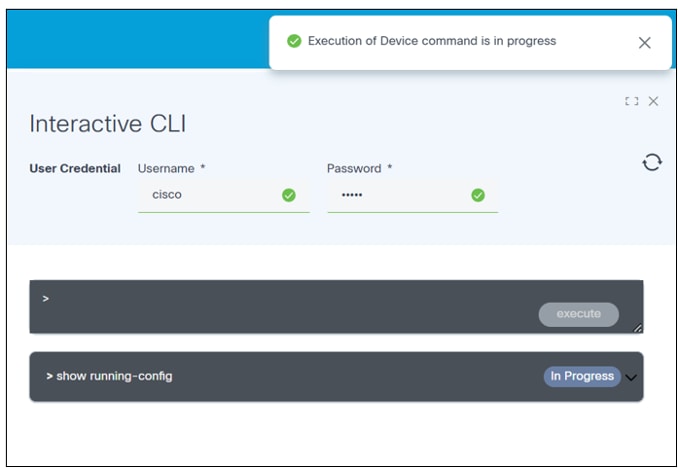

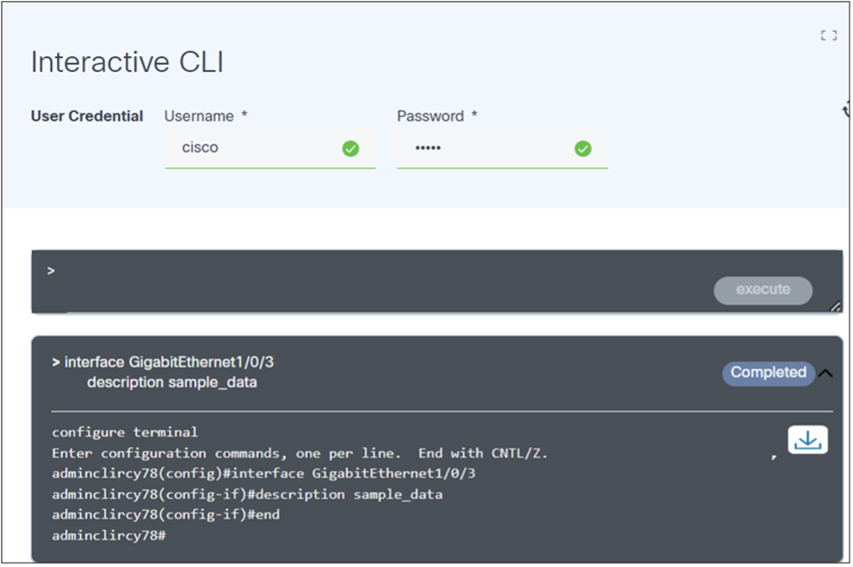

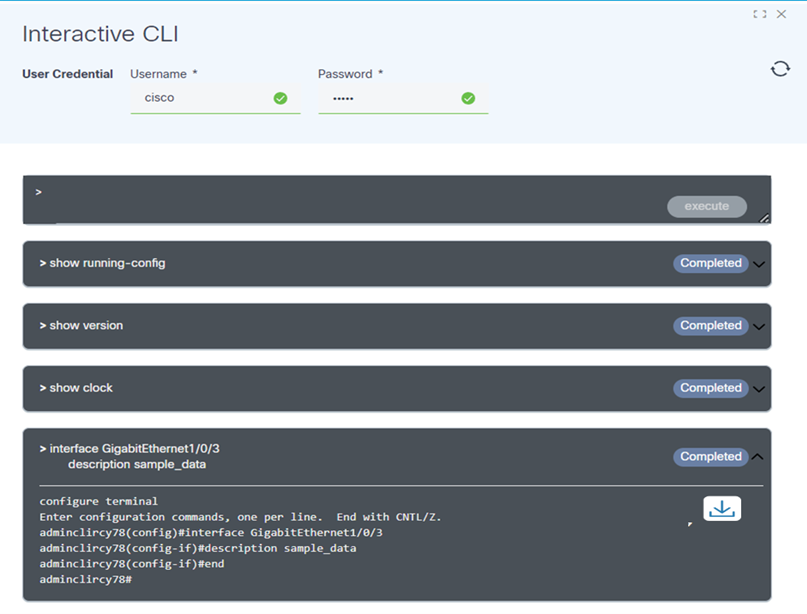

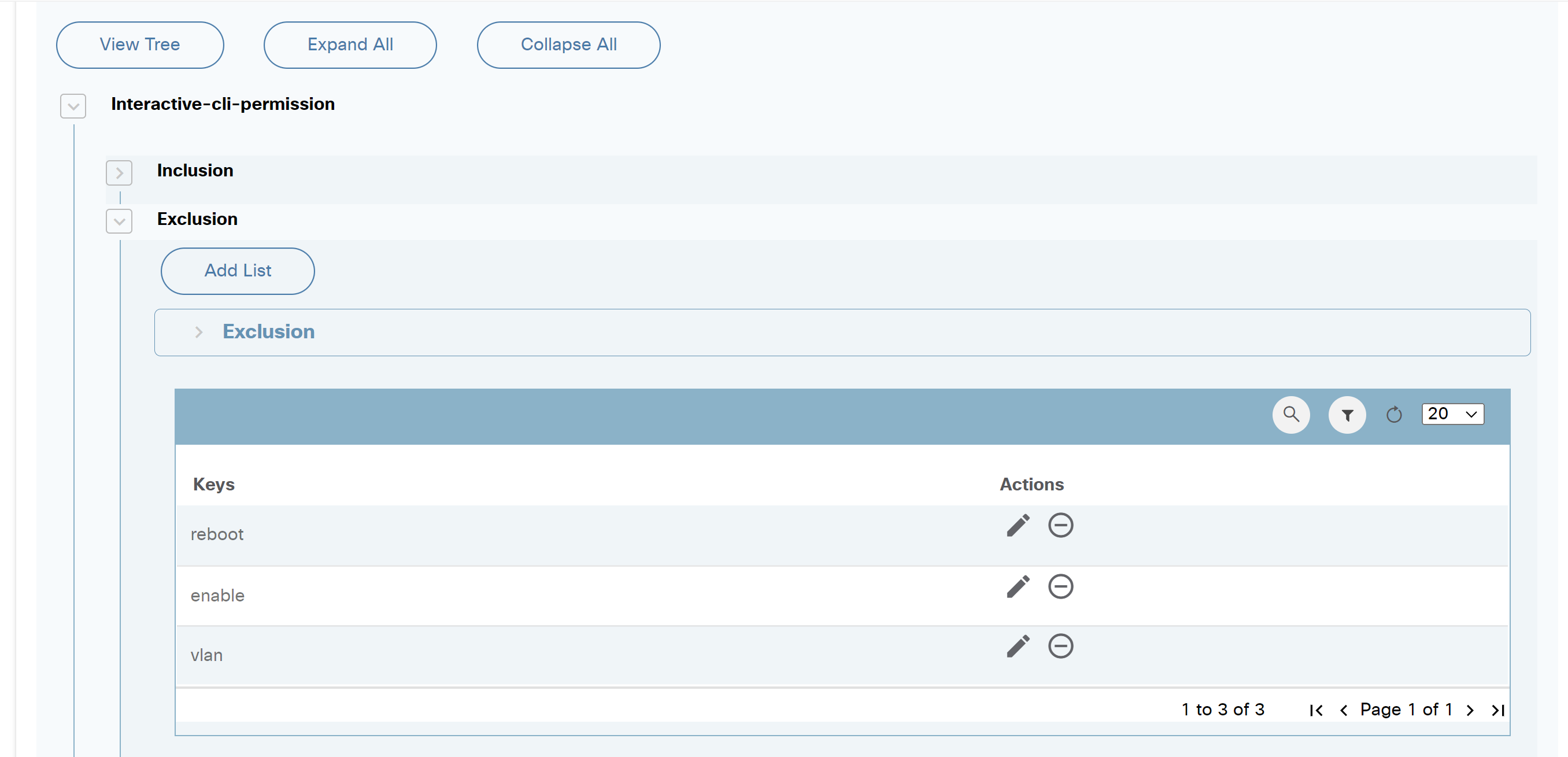

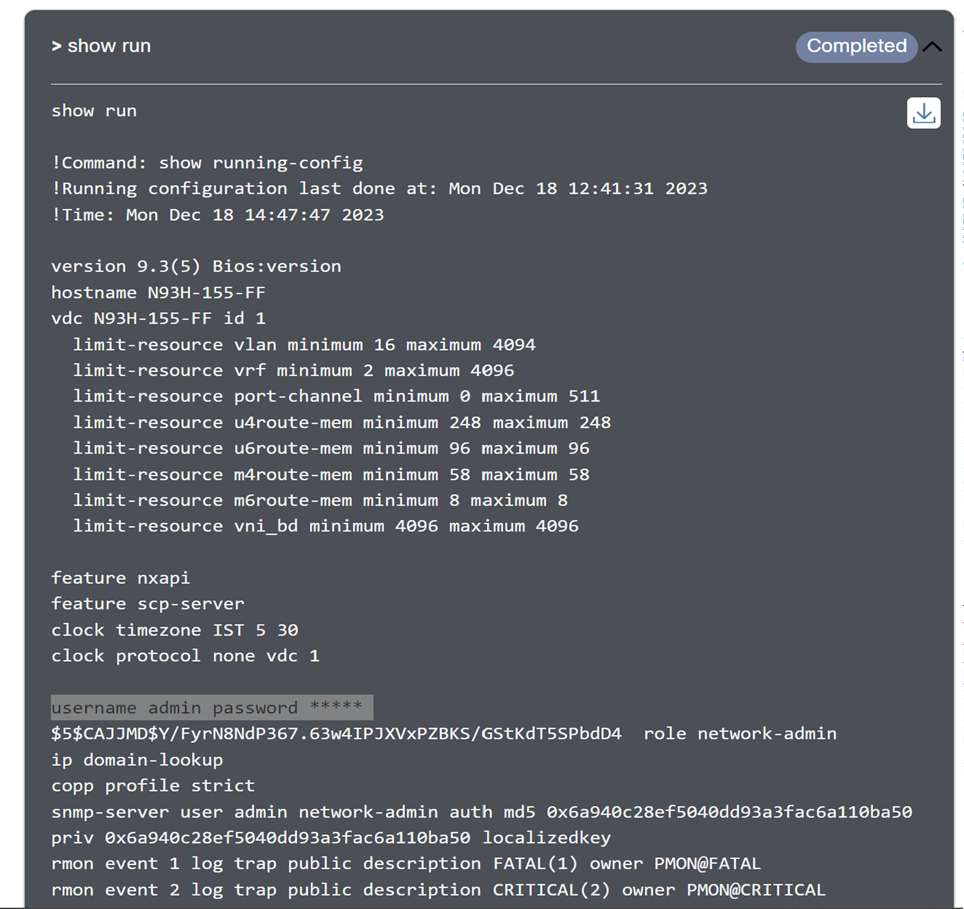

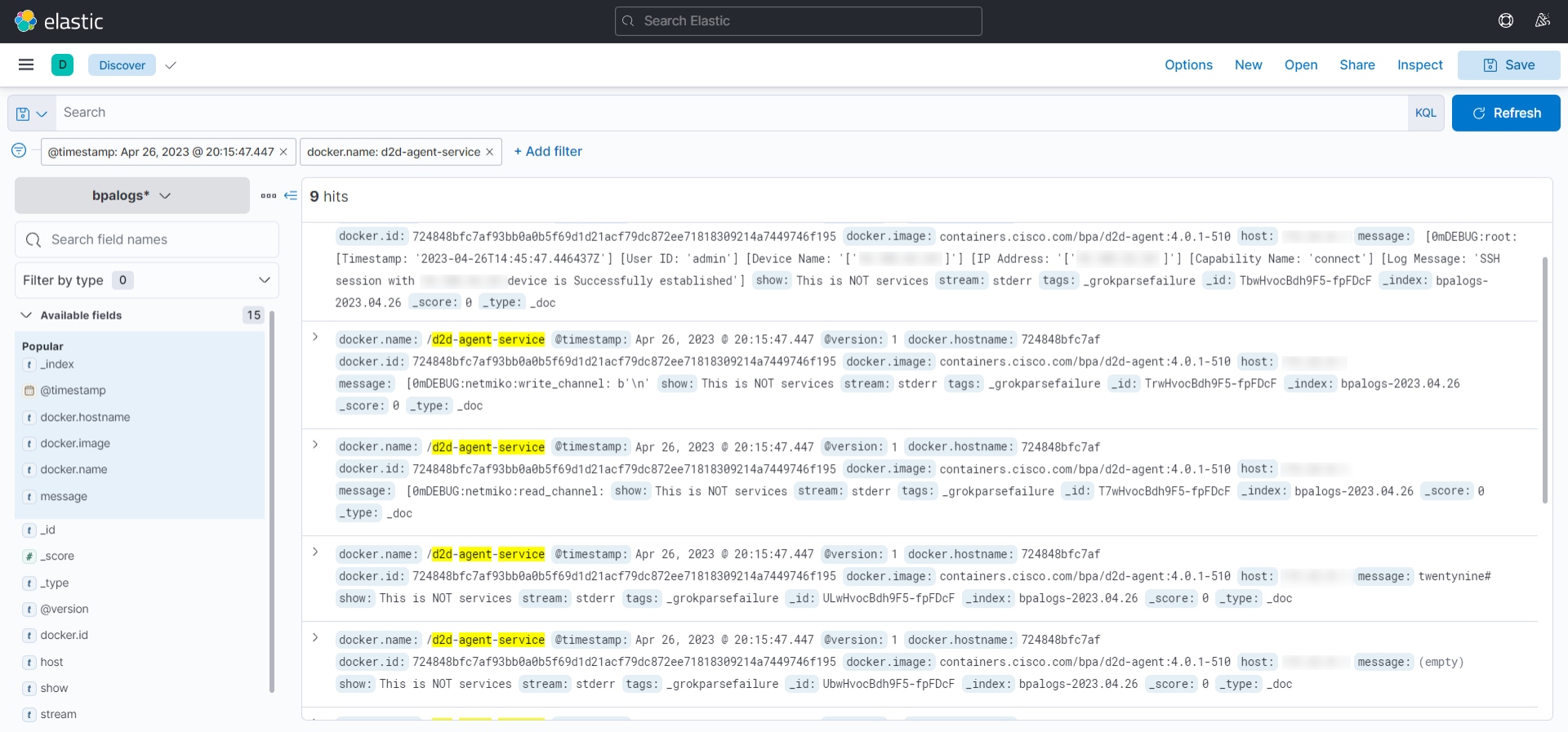

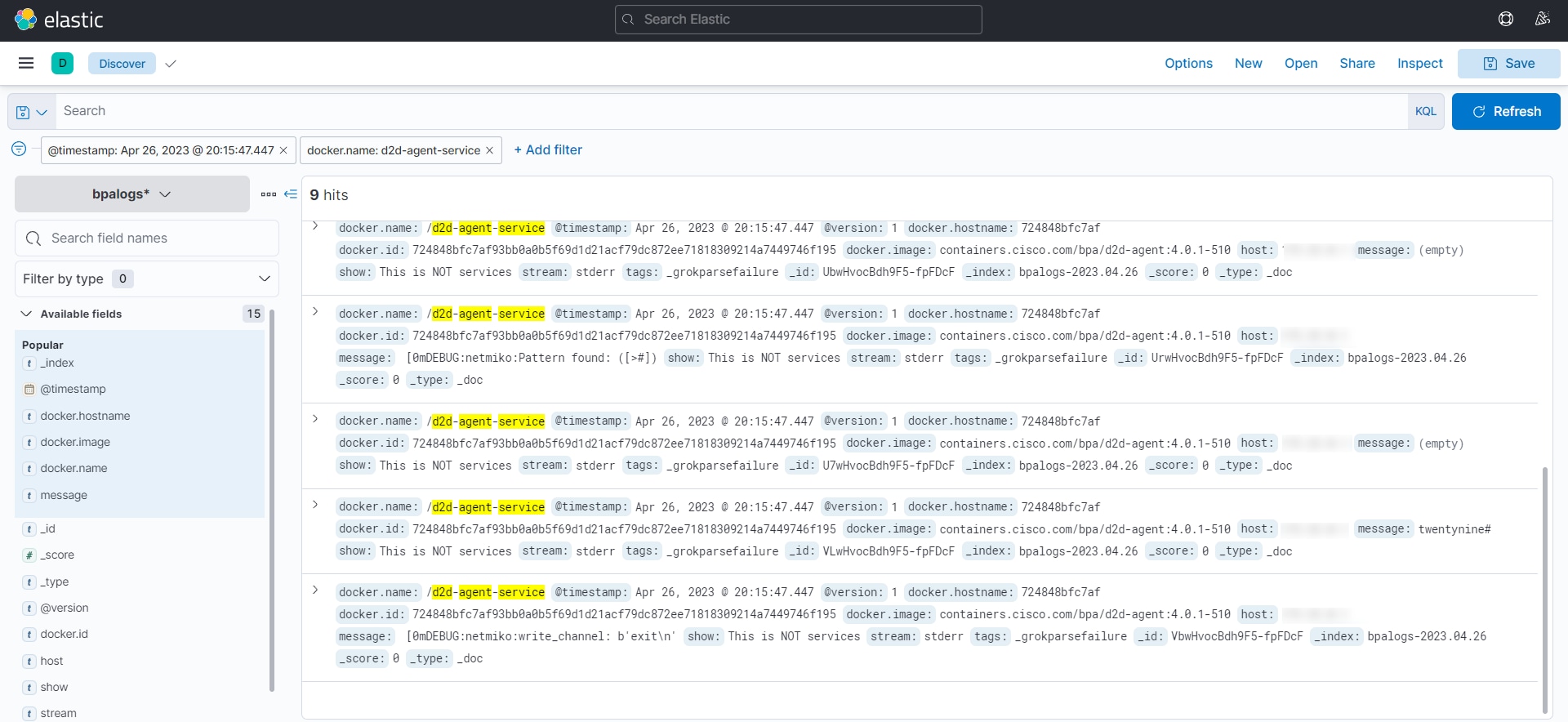

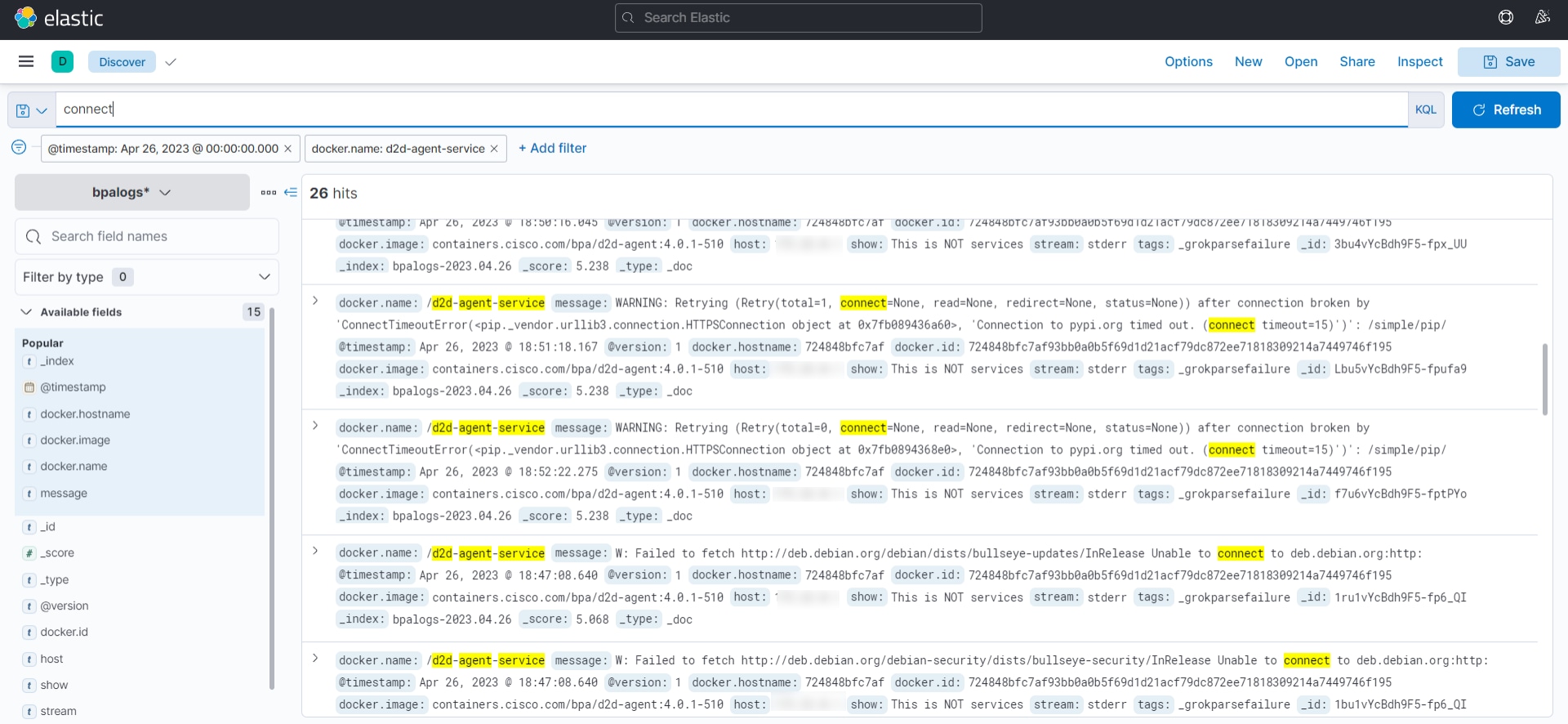

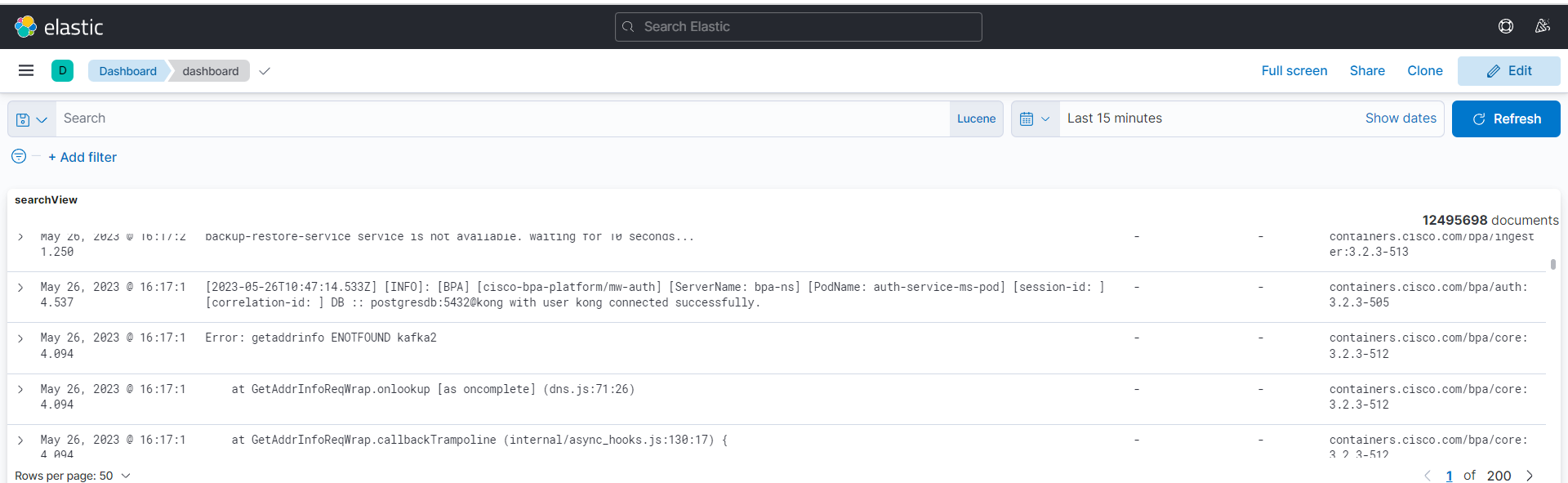

대화형 CLI

대화형 CLI(Command Line Interface)는 사용자 입력, 특히 Direct-To-Device에서 관리하는 명령(예: device show) 및 디바이스 컨피그레이션에 사용됩니다. 사용자는 간편하게 명령을 실행하고, 디바이스 정보에 액세스하고, 실시간 컨피그레이션 변경 사항을 적용하여 원활하고 대화형 환경을 구축할 수 있습니다.

Direct-To-Device에 대한 인터랙티브 CLI 기능에 액세스하려면

- Assets(자산) 페이지의 Managed By(관리자) 열에서 Direct-to-Device가 있는 디바이스를 검색합니다.

- 사용 가능한 옵션에서 디바이스를 선택합니다.

- 원하는 디바이스의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Interactive CLI(대화형 CLI)를 선택합니다. 대화형 CLI 패널이 표시됩니다.

- 사용자 이름과 비밀번호를 입력합니다.

- show 또는 config 명령을 입력하고 execute를 클릭합니다. 진행 알림이 표시됩니다.

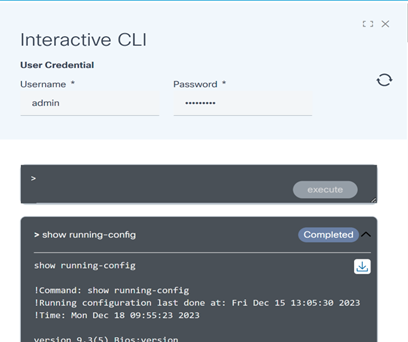

- 명령 실행 상태를 업데이트하려면 새로 고침 아이콘을 선택합니다. 실행이 완료되면 단추 상태가 완료됨으로 변경됩니다.

- 명령 출력을 보려면 명령 옆에 있는 화살표를 클릭합니다.

- 출력 응답을 텍스트 파일로 저장하려면 다운로드 아이콘을 선택합니다. 응답 내의 모든 민감한 데이터는 프라이버시를 위해 마스킹됩니다. 명령을 실행하는 데 시간이 너무 오래 걸리는 경우 대화형 창을 닫을 수 있습니다. 실행이 완료되면 사용자 알림이 수신됩니다.

- 특정 디바이스 실행 명령 출력을 보려면 View Output of Long-Running Tasks(장기 실행 작업 출력 보기) 아이콘을 선택합니다. 명령 출력을 사용할 수 있는(아직 사용자가 볼 수 없는) 장치 목록을 표시하는 창이 열립니다.

- Device 아이콘을 선택하여 실행된 device 명령의 세부 정보에 액세스합니다.

- 선택적으로, 아래에 표시된 대로 컨피그레이션 명령을 실행하여 디바이스 컨피그레이션을 업데이트합니다.

- 선택적으로, 활용 사례 요구에 따라 환경 변수 "EXPIRES_INTERACTIVE_CLI"를 수정하여 디바이스 명령 응답의 보존 기간(기본적으로 24시간 유지 후 자동으로 삭제)을 조정합니다. 이렇게 하면 인터랙티브 CLI를 사용하기 위한 사용자 친화적이고 효율적인 인터페이스가 만들어져 명령을 원활하게 실행하고 출력에 쉽게 액세스할 수 있습니다.

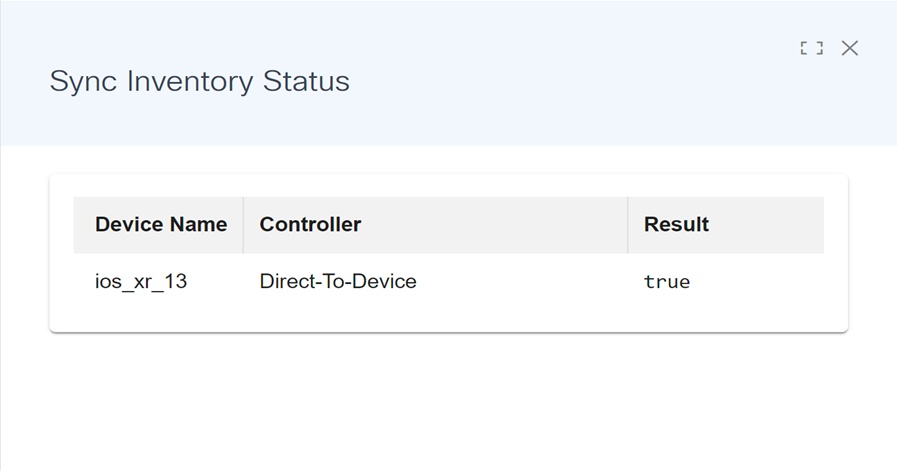

인벤토리 동기화

동기화 인벤토리 기능이 모든 컨트롤러 에이전트에 추가되었습니다. 이를 통해 컨트롤러 및 디바이스에서 선택한 디바이스 목록에 대한 일련 번호, 소프트웨어 적합성 모델, 소프트웨어 버전 등의 최신 정보를 가져올 수 있는 유연성을 제공합니다. 이렇게 하면 사용 사례에서 전체 컨트롤러 디바이스 동기화를 수행하는 대신 이 경량 기능을 사용할 수 있습니다.

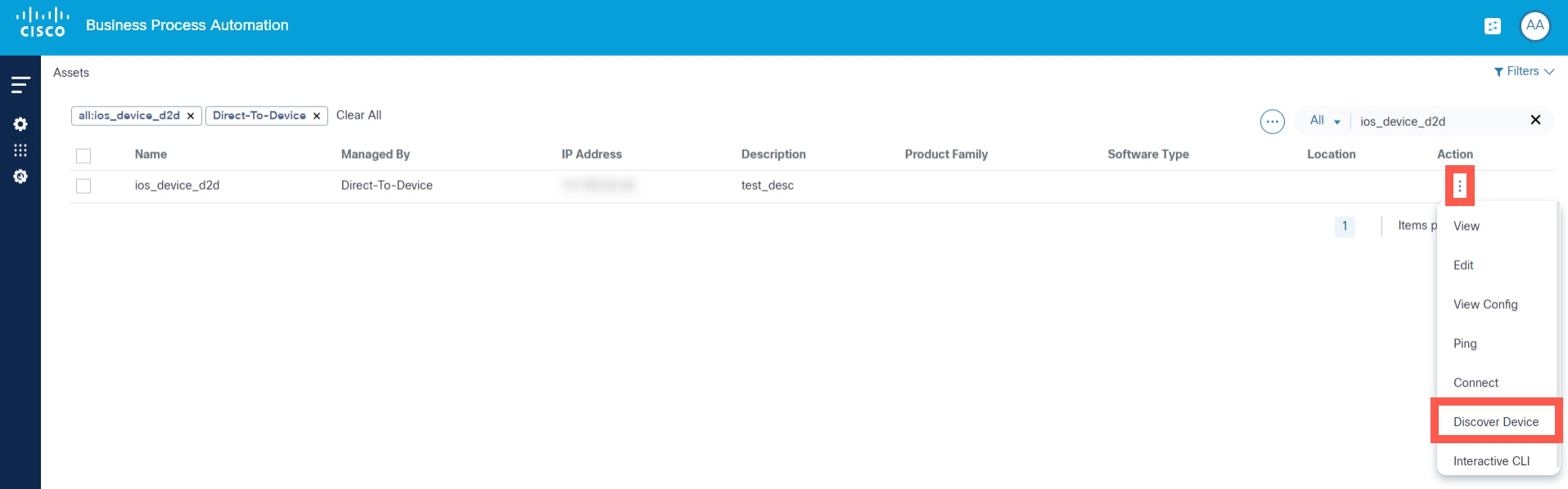

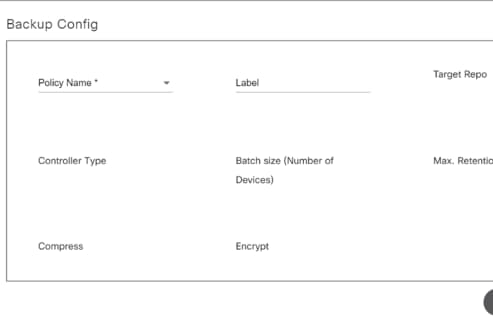

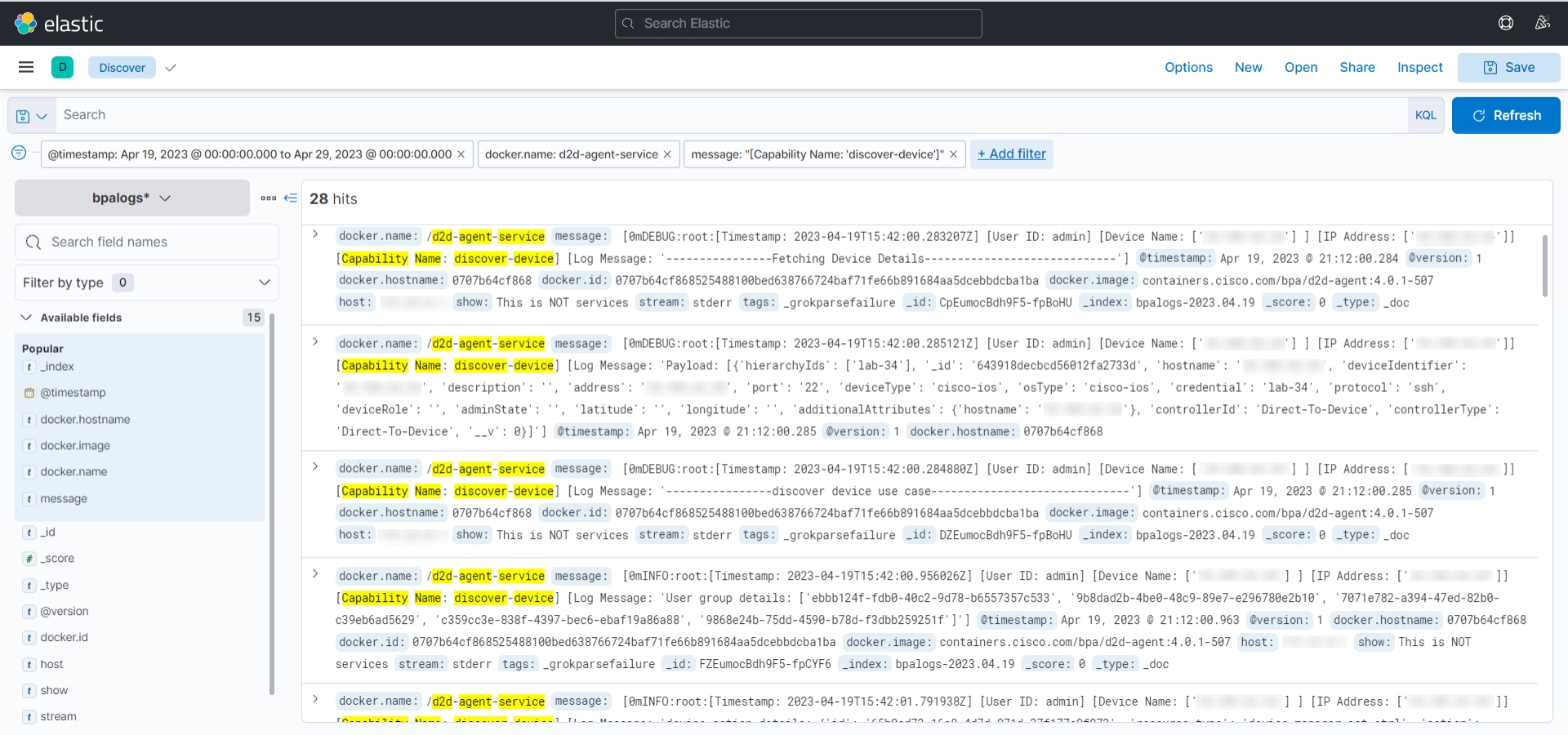

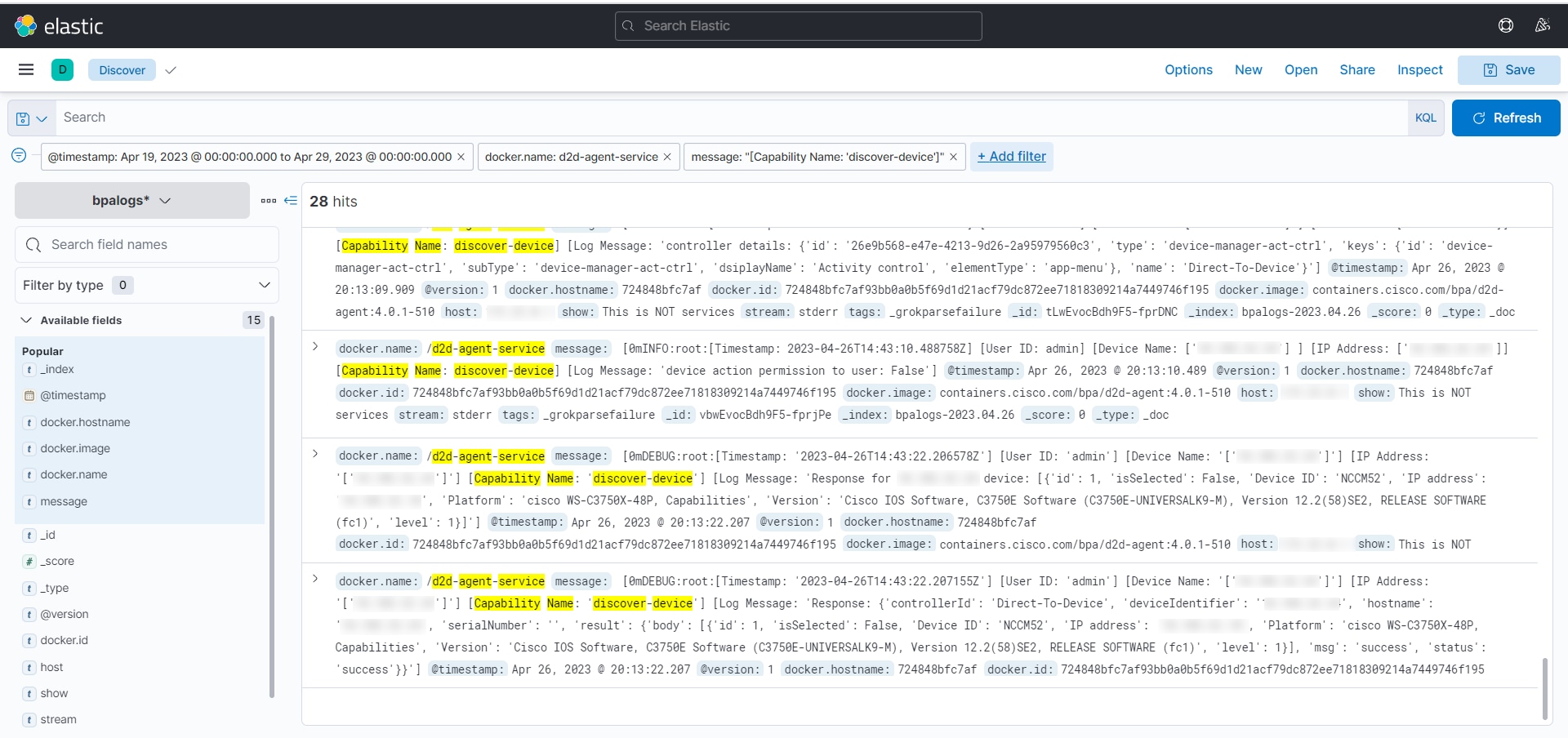

디바이스 검색

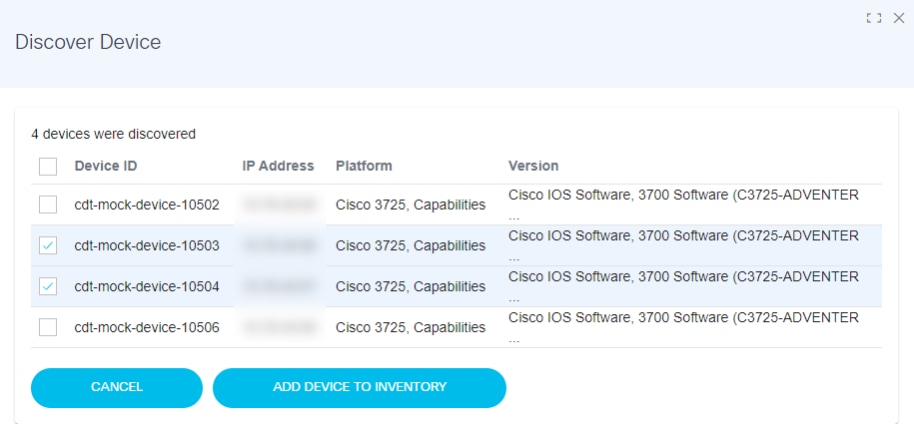

디바이스 검색 기능은 Cisco CDP(Discovery Protocol)를 사용할 수 있는 Cisco IOS(Internetworking Operating System) 환경과 같은 시나리오에서 관련된 기능인 인접 디바이스를 식별합니다. BPA 서버에서 성공적으로 ping하고 동일한 자격 증명을 통해 액세스할 수 있는 디바이스만 검색된 디바이스의 결과에 표시됩니다. 사용자는 팝업 창에 표시된 세부 정보를 보고 검색된 디바이스에 대한 세부 정보를 탐색할 수 있습니다. 현재 이 기능은 Cisco의 디바이스 제품군에서만 지원됩니다.

Discover Device(디바이스 검색) 작업을 수행하려면

- Asset Manager의 사용 가능한 옵션에서 디바이스를 선택합니다.

- Assets(자산) 페이지의 원하는 디바이스의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Discover Device(디바이스 검색)를 선택합니다.

검색된 디바이스 목록이 생성되며, 이 목록에는 BPA 서버에서 ping할 수 있는 디바이스가 표시됩니다. 나열된 각 디바이스는 디바이스 ID, IP 주소, 플랫폼, 버전과 같은 관련 정보를 제공합니다.

- 디바이스를 하나 이상 선택하고 인벤토리에 디바이스 추가를 클릭합니다.

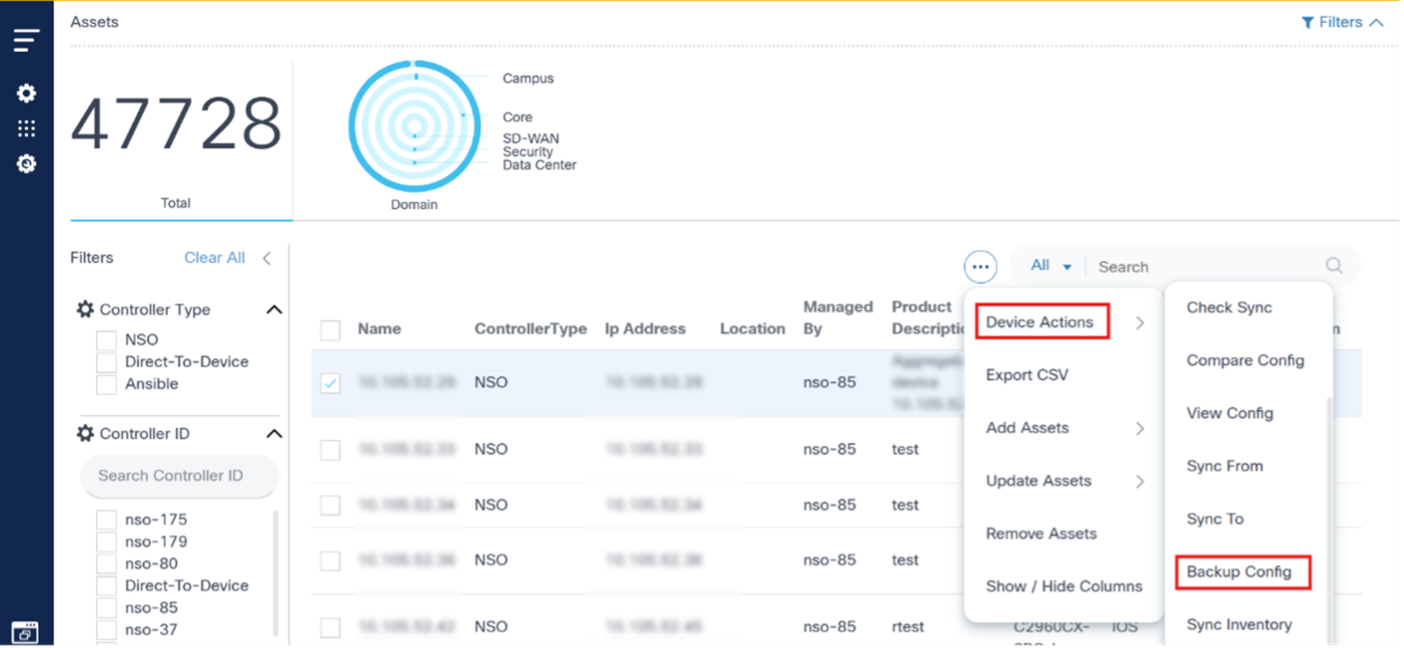

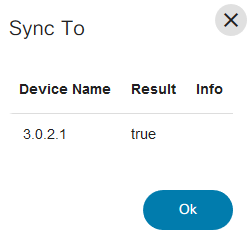

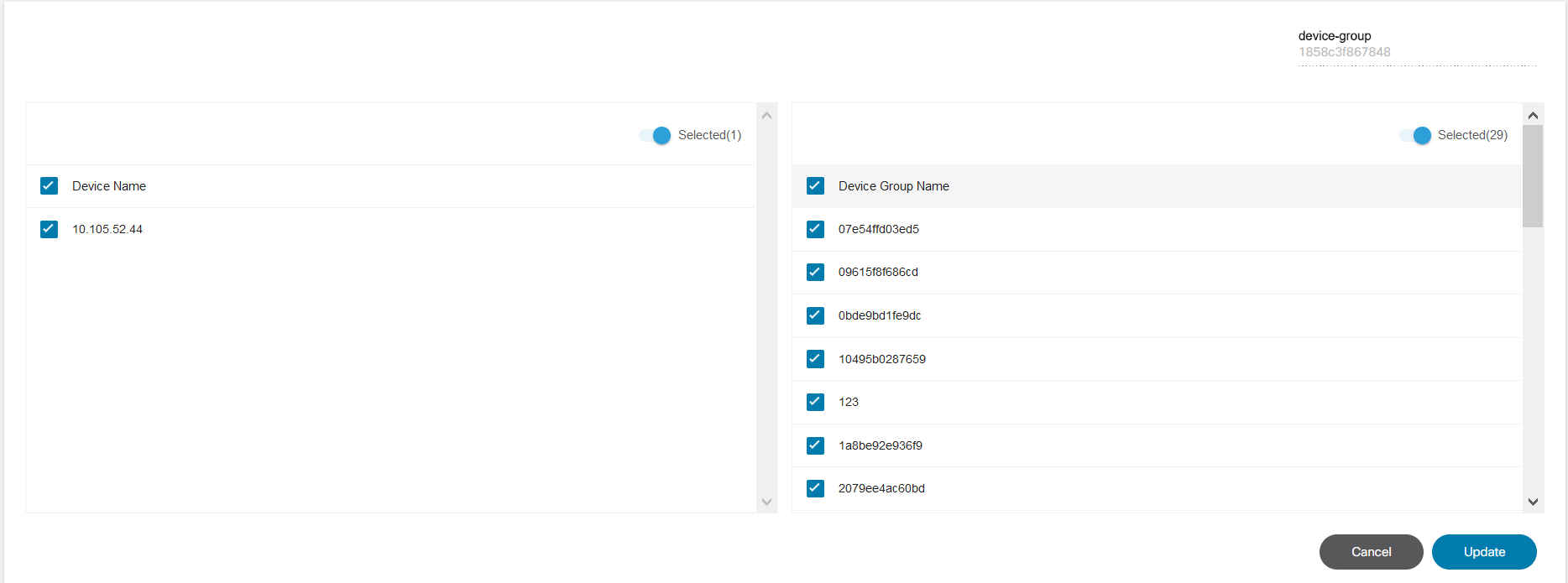

백업 구성

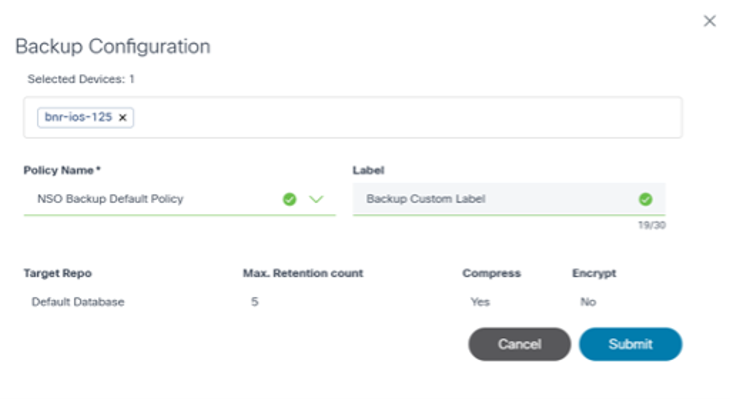

사용자는 백업 컨피그레이션 디바이스 작업에서 온디맨드 백업을 트리거할 수 있습니다. 다음 단계를 완료하여 백업 컨피그레이션에 액세스합니다.

- 하나 이상의 디바이스를 선택하고 More Options(추가 옵션) 아이콘 > Backup Config(백업 컨피그레이션)를 선택합니다. 선택한 모든 디바이스가 나열된 Backup Configuration(컨피그레이션 백업) 창이 열립니다.

- 정책을 선택하고 백업 프로세스에 사용자 지정 레이블을 할당한 다음 선택한 디바이스의 백업을 수행합니다. 여러 디바이스를 동시에 선택할 수 있습니다.

- Submit(제출)을 클릭합니다. Asset Manager 응용 프로그램을 통한 백업 프로세스를 시작할 수 있습니다.

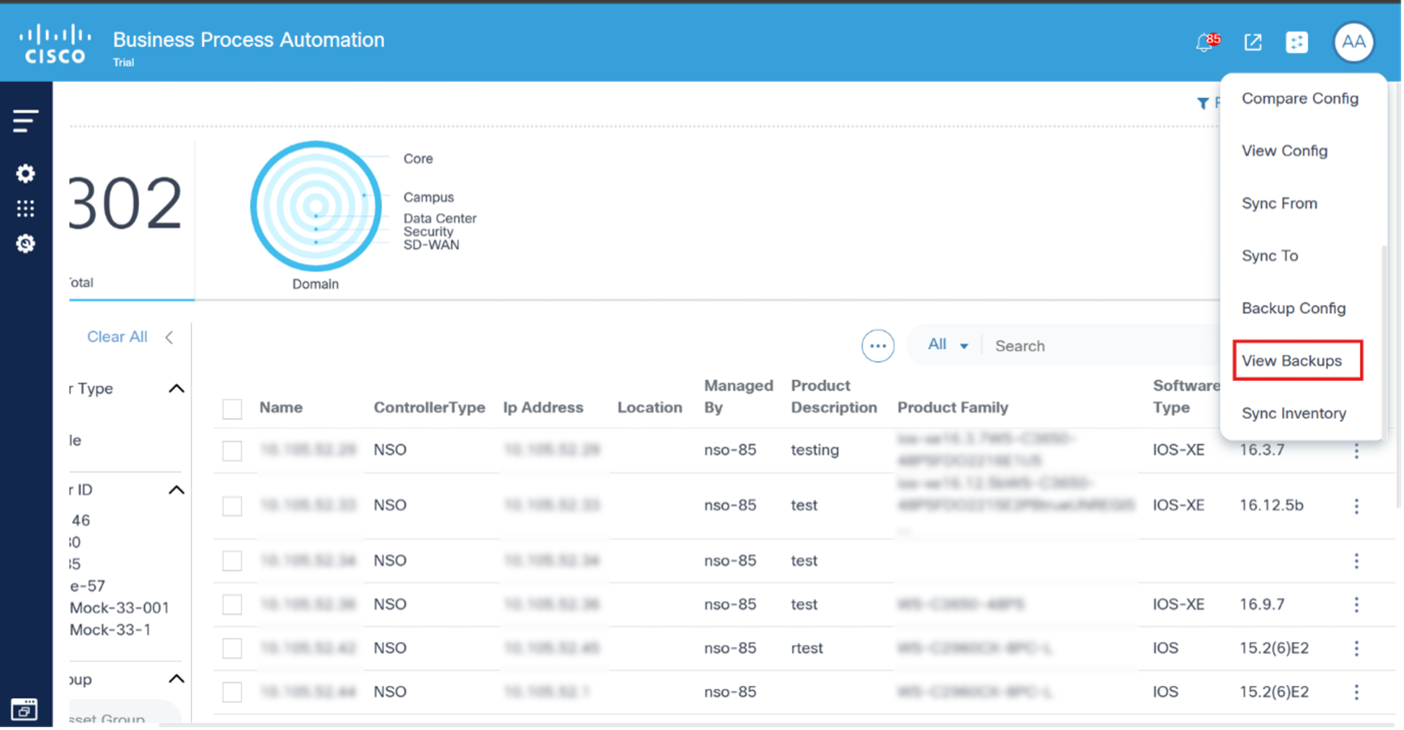

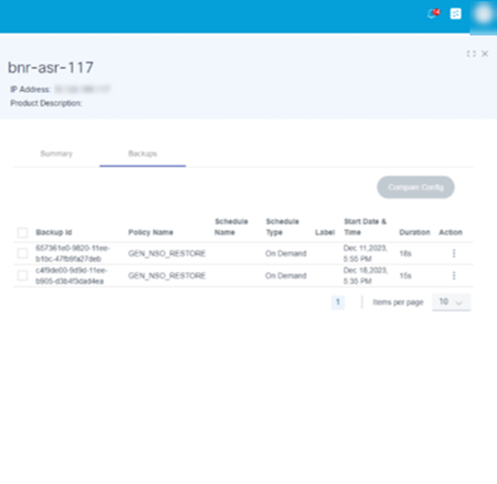

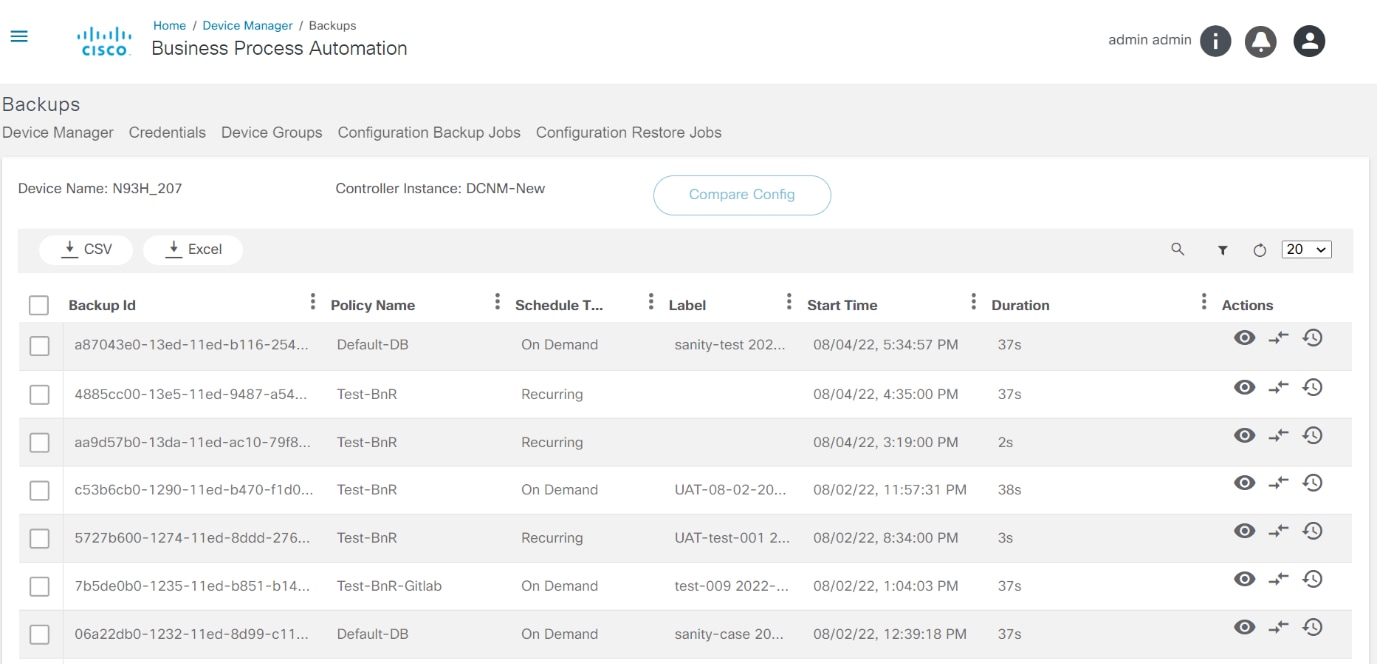

백업 보기

View backups device(백업 디바이스 보기) 작업은 수행된 백업 기록을 표시합니다. 선택한 디바이스의 백업 기록을 보려면 More Options(추가 옵션) 아이콘 > View Backups(백업 보기)를 선택합니다. Backups(백업) 탭 아래에 사용 가능한 백업 기록을 표시하는 세부 정보 패널이 열립니다.

Backups(백업) 탭에는 사용 가능한 백업 기록이 해당 세부 정보를 표시합니다. 사용자는 각 백업 기록에서 다음 작업을 수행할 수 있습니다.

| 백업 기록 작업 | 설명 |

|---|---|

| 백업 구성 보기 | 선택한 백업 날짜에 사용 가능한 백업 구성 보기 |

| 현재 구성과 비교 | 백업 컨피그레이션을 실행 중인 컨피그레이션 또는 디바이스 현재 컨피그레이션과 비교 |

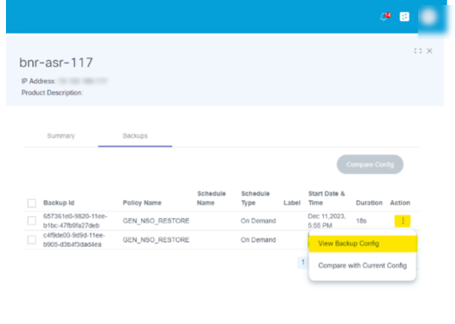

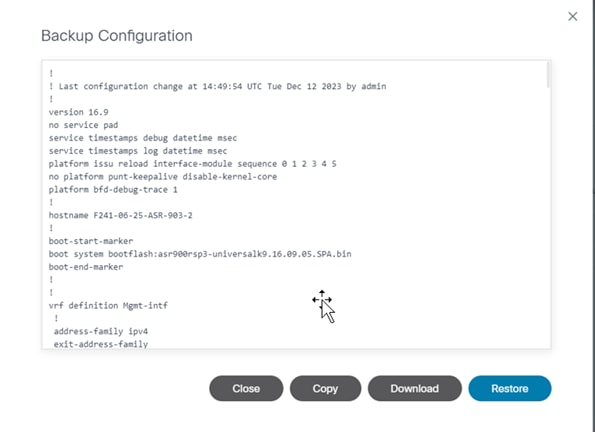

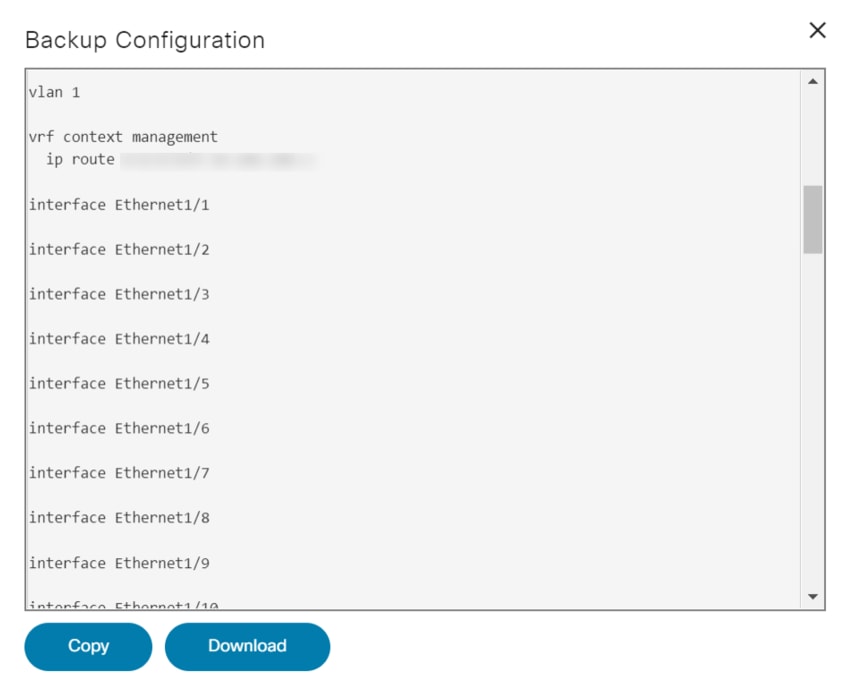

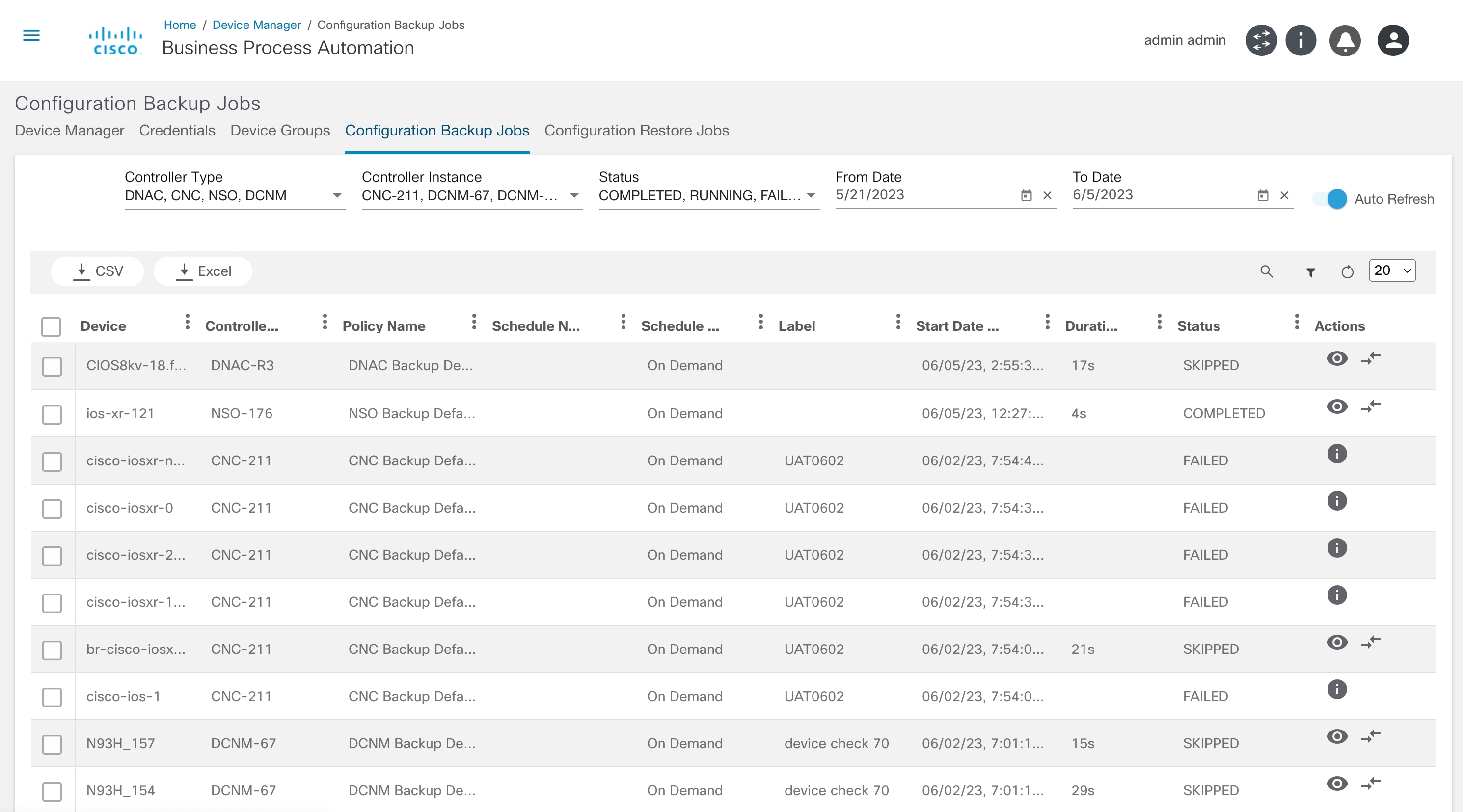

백업 구성 보기

이 섹션에서 사용자는 선택한 날짜에 백업 구성을 볼 수 있습니다.

액세스하려면 추가 옵션 아이콘 > 백업 구성 보기를 선택합니다. 사용자가 백업 컨피그레이션을 볼 수 있는 창이 열립니다.

Backup Configuration(컨피그레이션 백업) 창에서 다음 옵션을 사용할 수 있습니다.

| 백업 컨피그레이션 작업 | 설명 |

|---|---|

| 복사 | 백업 컨피그레이션을 클립보드에 복사합니다. |

| 다운로드 | 텍스트 형식으로 백업 컨피그레이션 다운로드 |

| 복원 | 백업 구성 복원 작업을 시작합니다. |

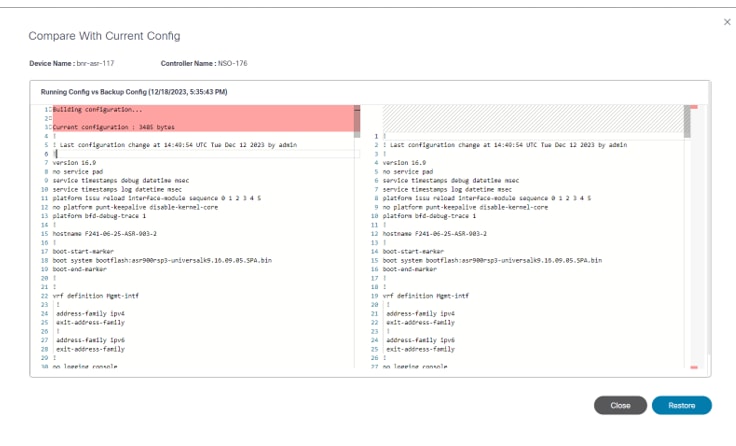

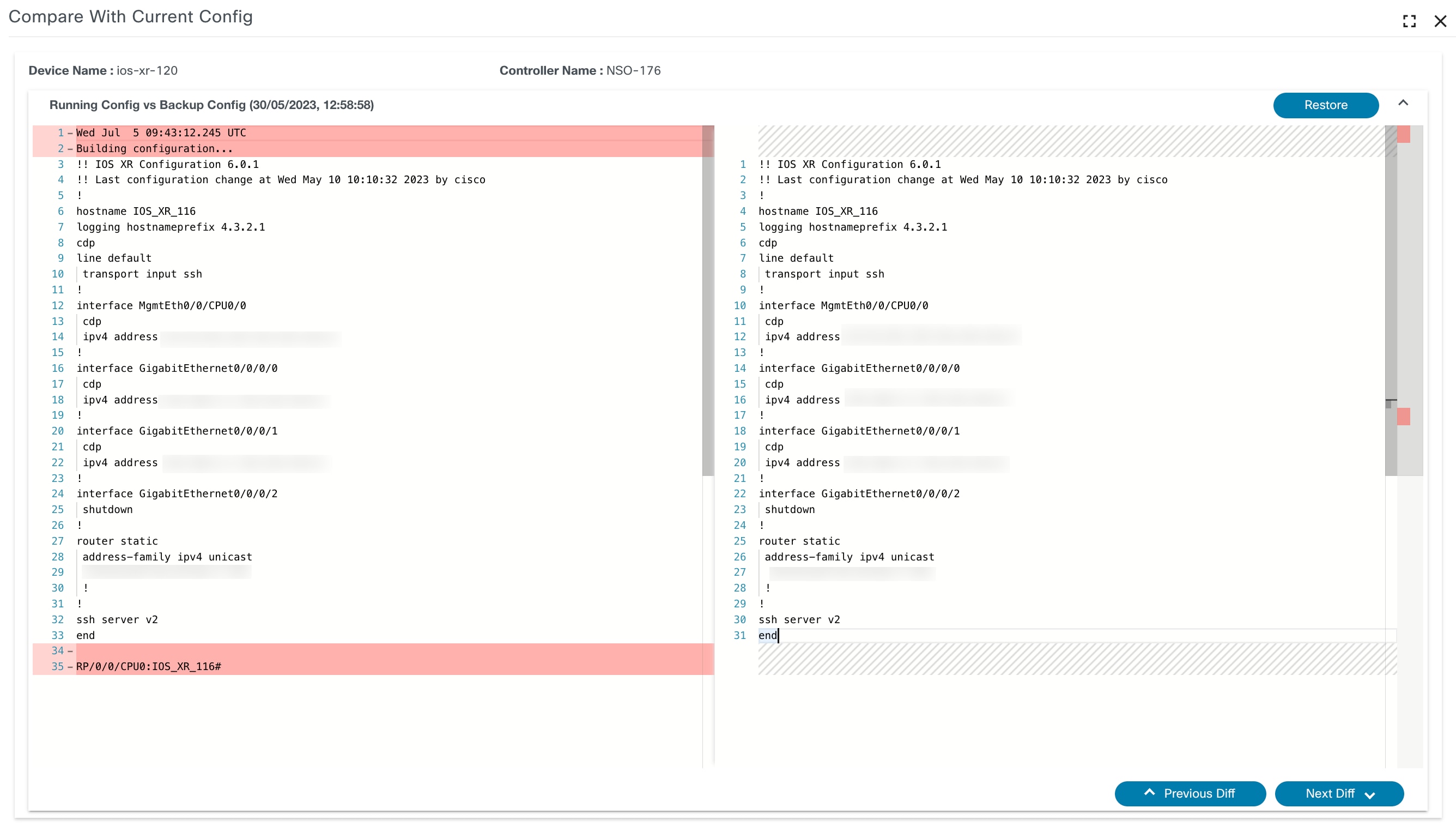

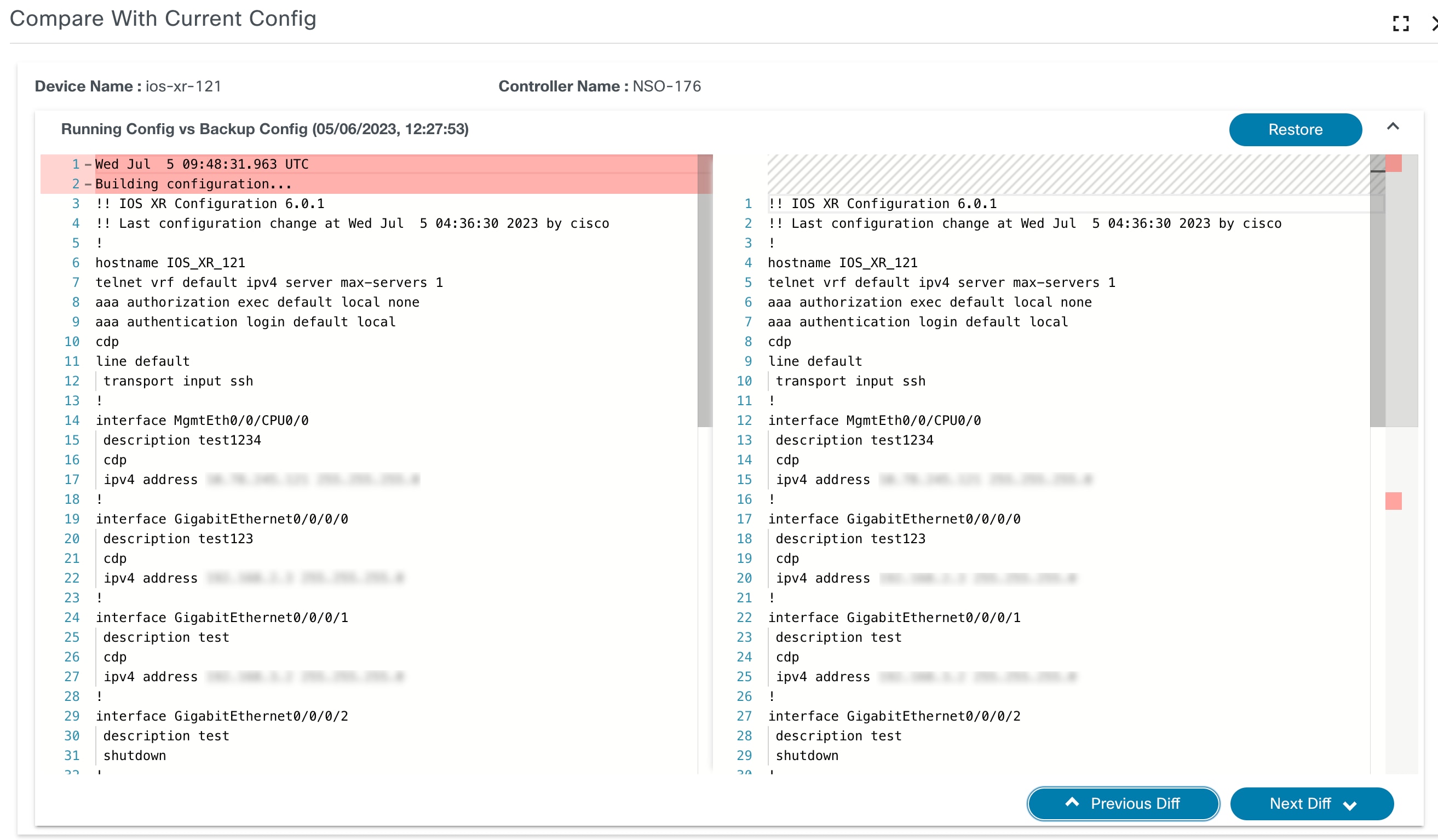

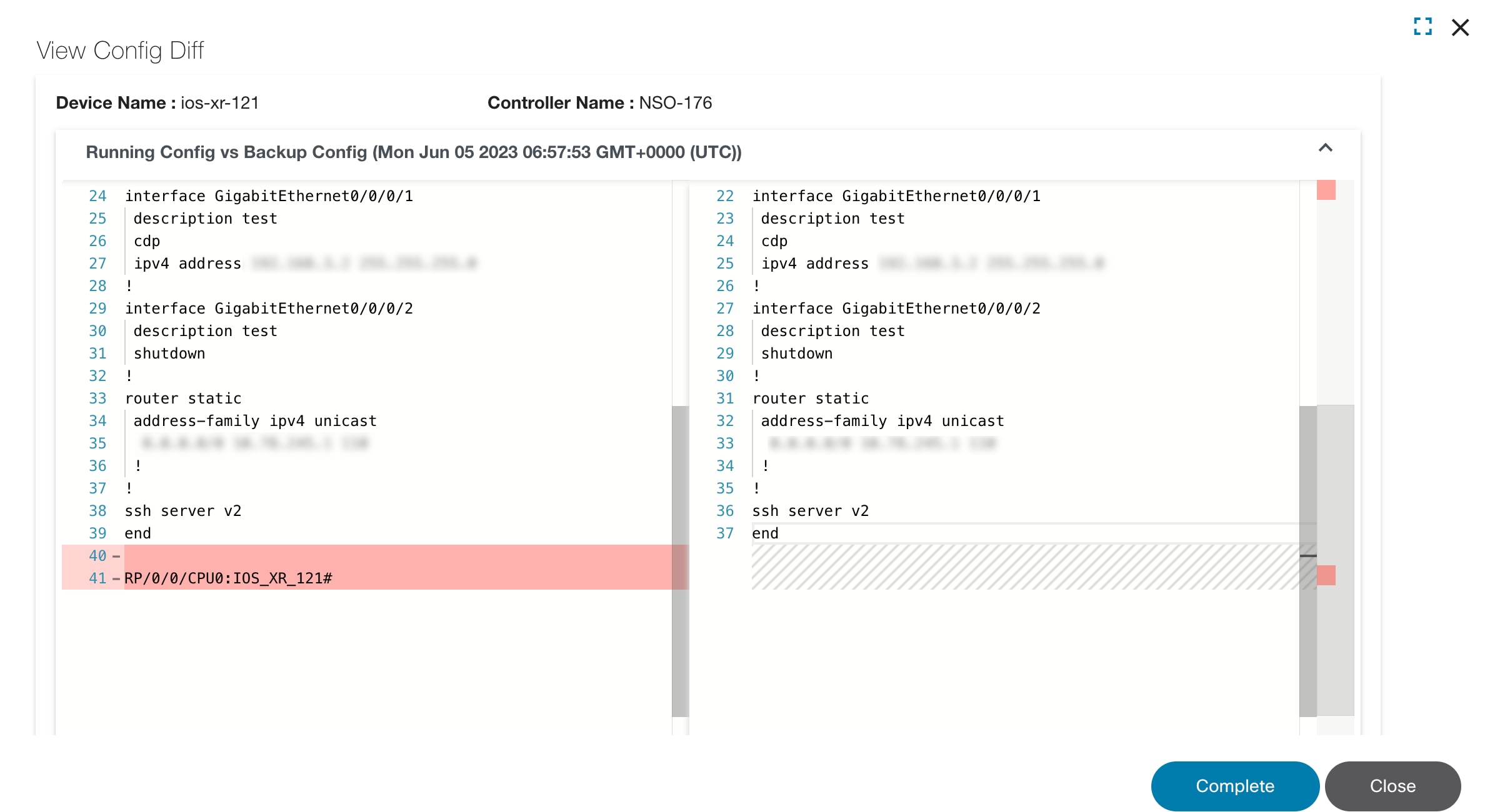

현재 구성과 비교

이 섹션에서 백업 컨피그레이션을 디바이스의 현재 실행 중인 컨피그레이션과 비교합니다.

Compare with Current Config(현재 구성과 비교) 창에는 다음 옵션이 있습니다.

| 현재 컨피그레이션 작업과 비교 | 설명 |

|---|---|

| 복원 | 백업 구성 복원 작업을 시작합니다. |

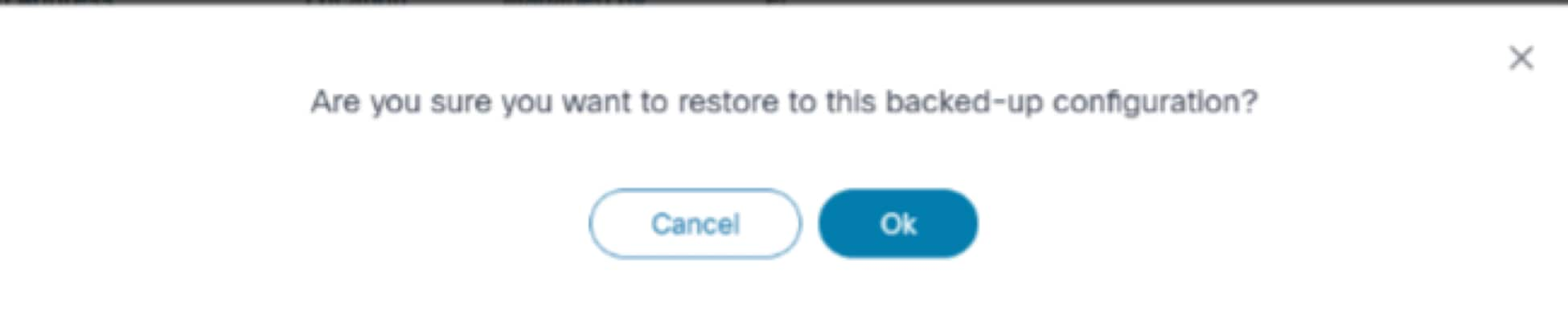

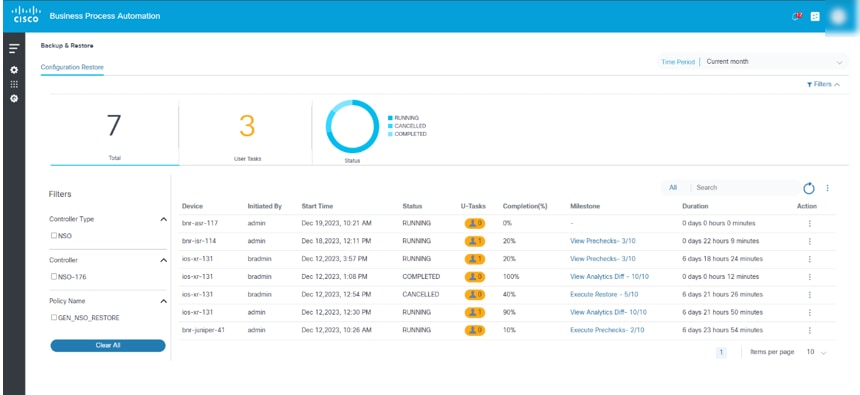

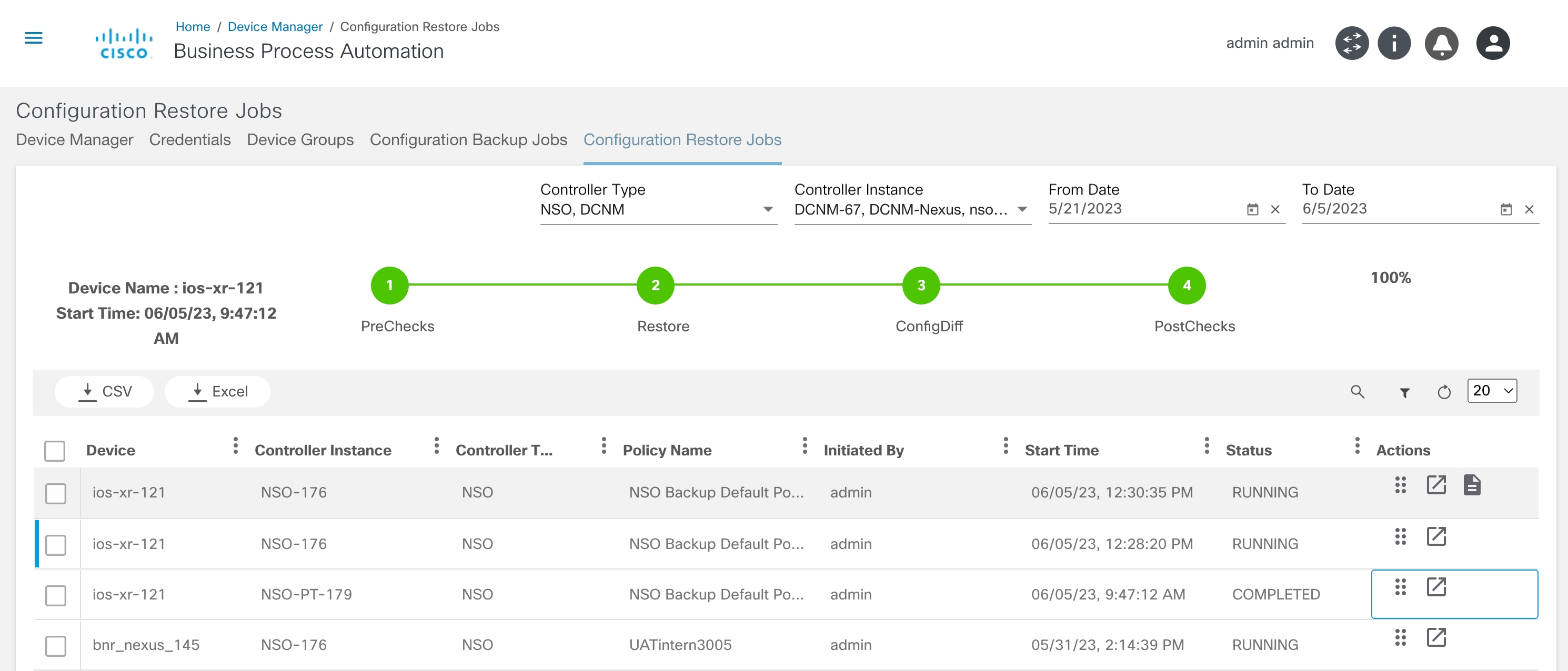

백업 디바이스 컨피그레이션 복원

Restore(복원)를 클릭하여 복원 백업 컨피그레이션 프로세스를 시작합니다. 할당된 복원 워크플로(백업 복원 정책에서 언급)가 복원 프로세스를 시작하고 사용자가 [구성 복원] 페이지로 리디렉션됩니다.

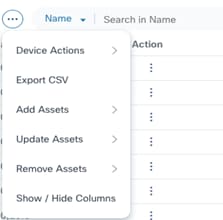

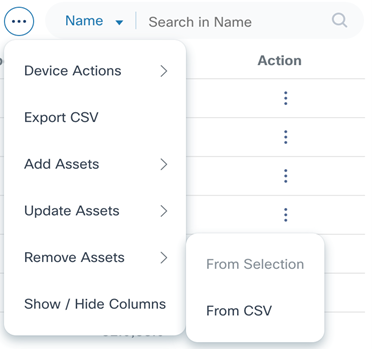

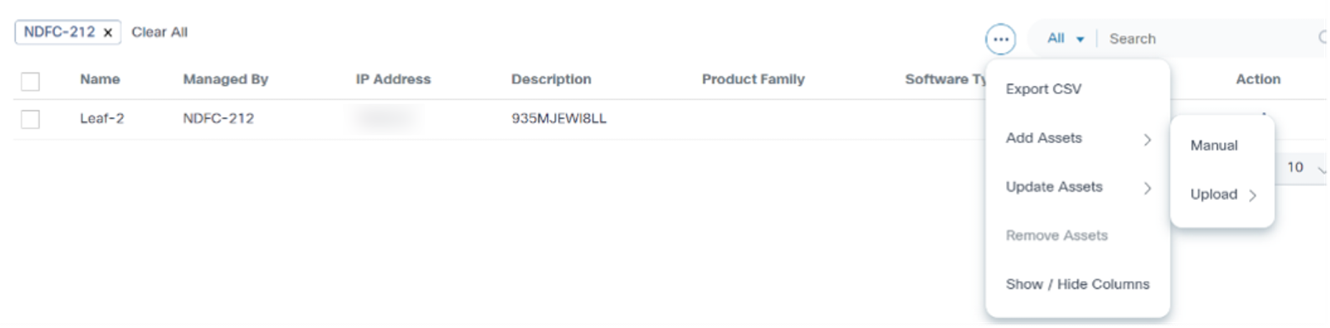

기타 운영

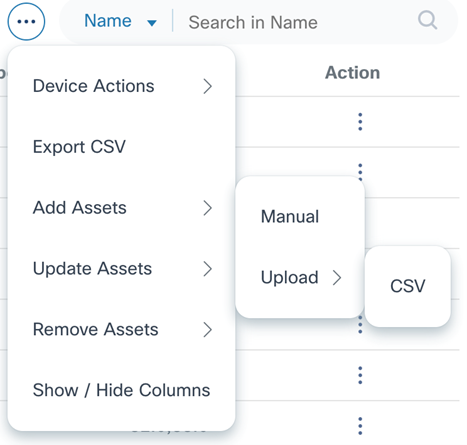

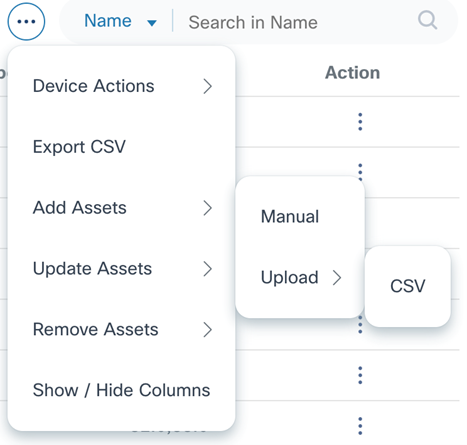

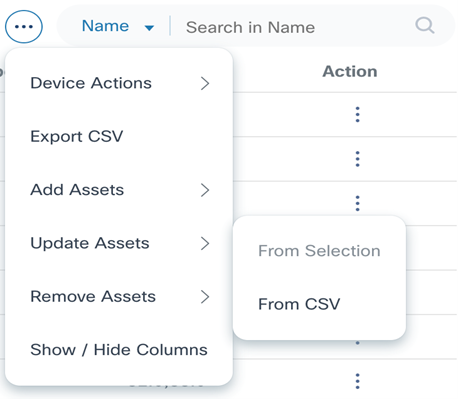

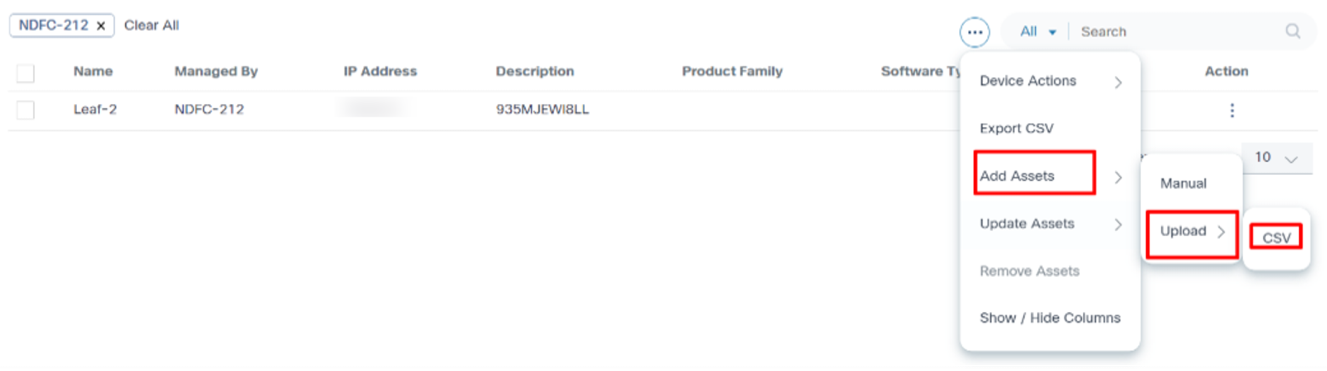

BPA는 More Options(추가 옵션) 아이콘에서 자산 목록 내보내기, 자산 추가, 업데이트 또는 제거, 자산 목록 열 사용자 지정 등 추가 자산 관리 작업을 제공합니다.

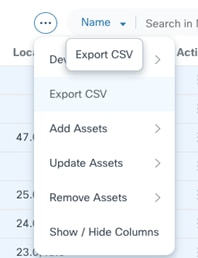

CSV 내보내기

Export CSV(CSV 내보내기) 옵션은 CSV(Comma Separated Value) 형식으로 자산을 내보냅니다. 기본적으로 이 작업은 현재 페이지의 에셋을 내보냅니다.

모든 에셋을 내보내려면 모두 선택 확인란을 클릭하고 내보내기 작업을 수행합니다.

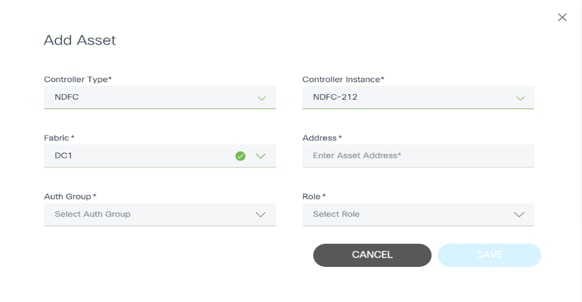

완료된 자산 추가

Add Assets 작업은 도메인 컨트롤러에 에셋을 추가합니다.

- Asset Manager의 하단 섹션에서 추가 옵션 아이콘을 선택합니다.

- Add Assets를 선택하여 다음 옵션을 엽니다.

- 수동 옵션

- 업로드 옵션

수동 옵션

Manual 옵션을 사용하면 디바이스 데이터를 수동으로 입력하여 디바이스를 추가할 수 있습니다.

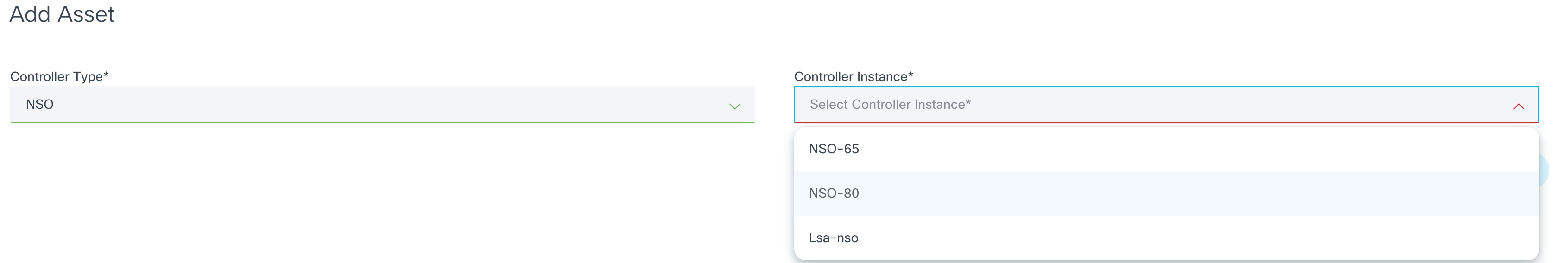

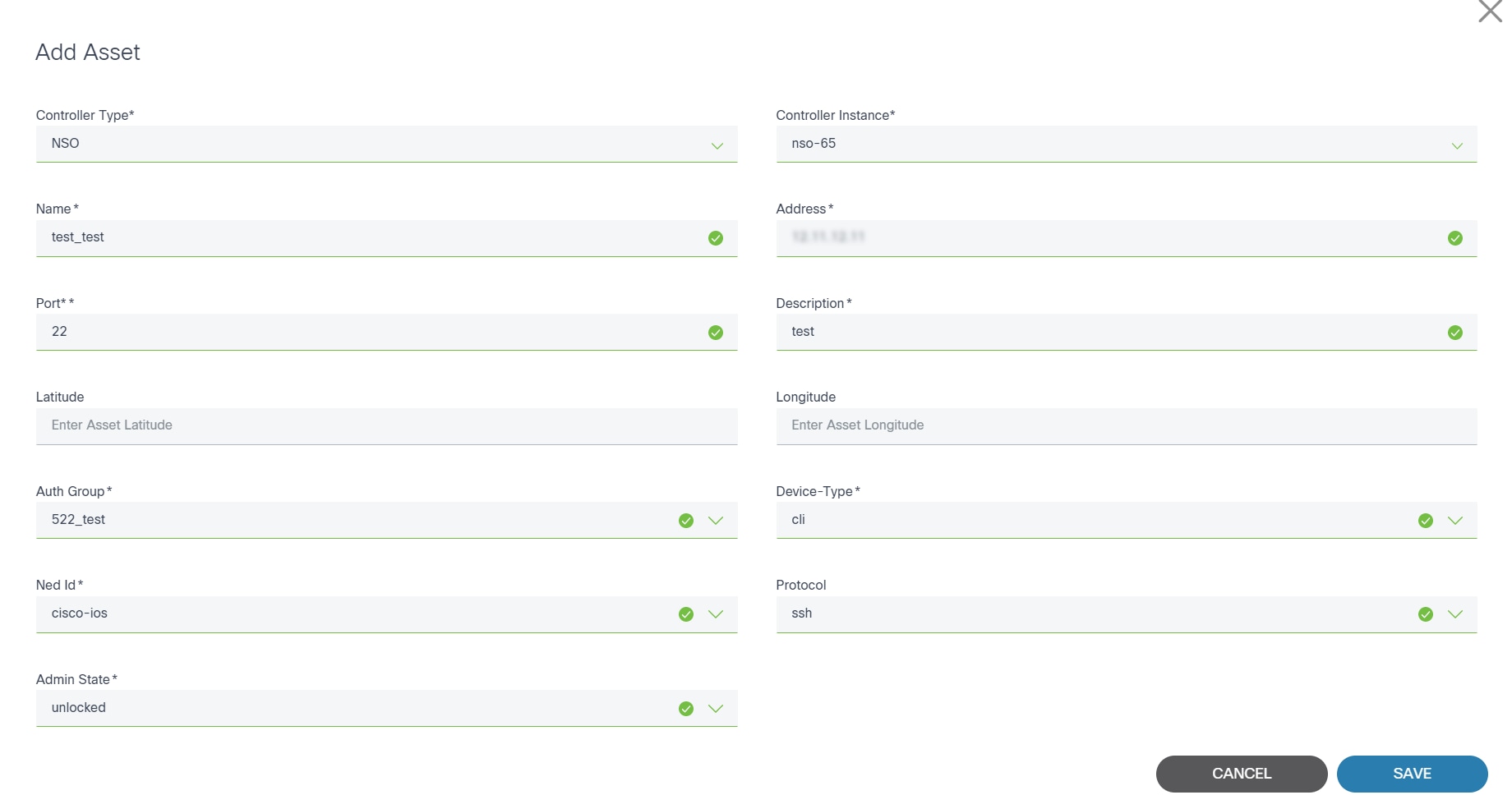

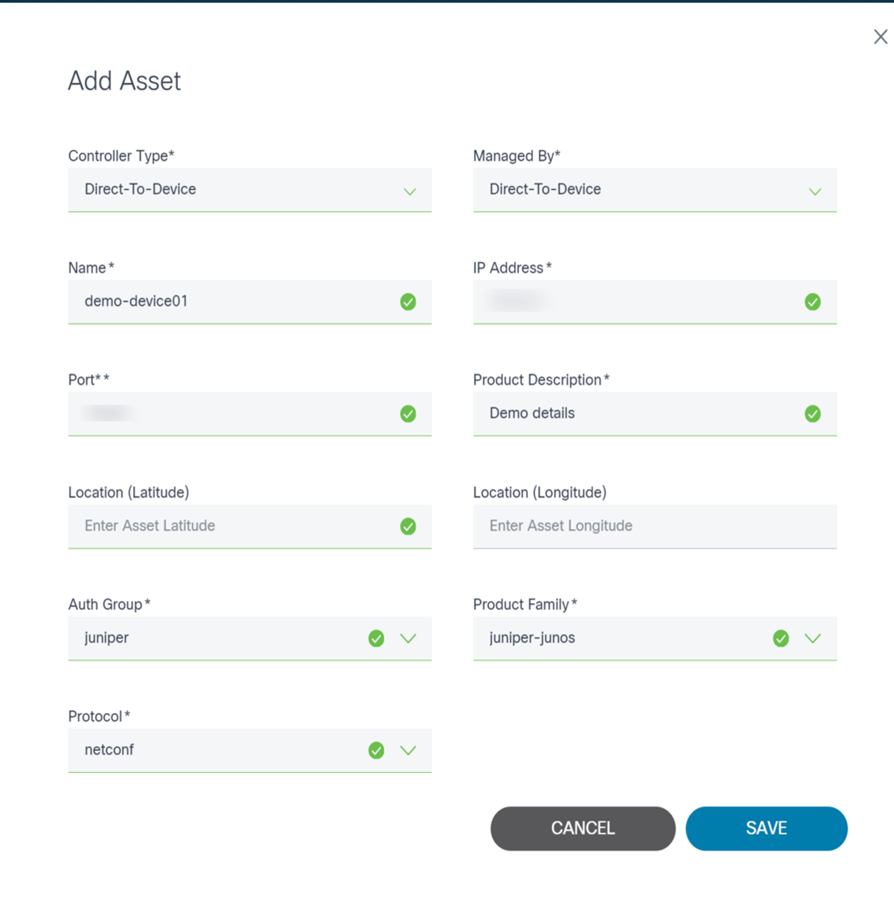

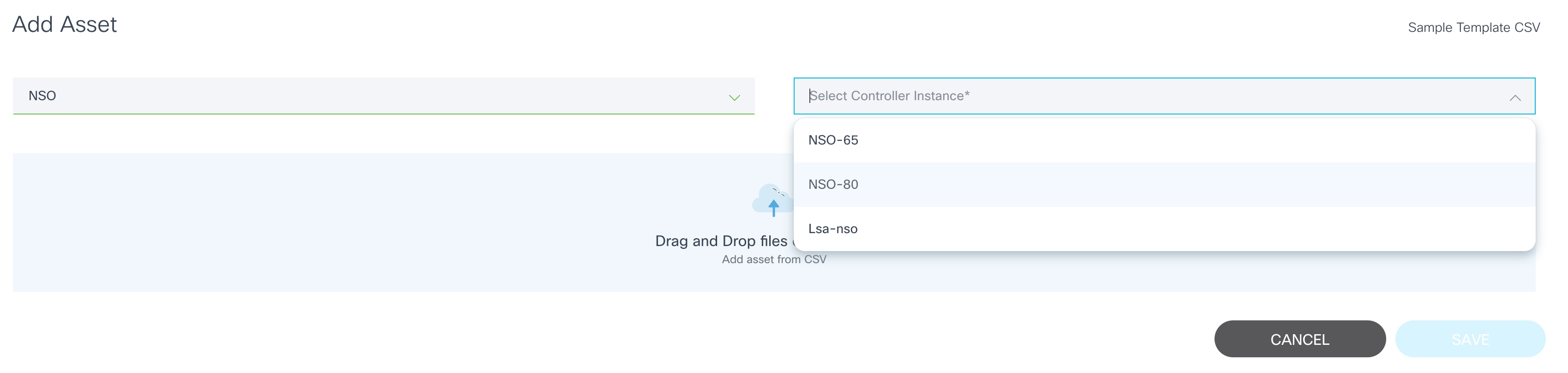

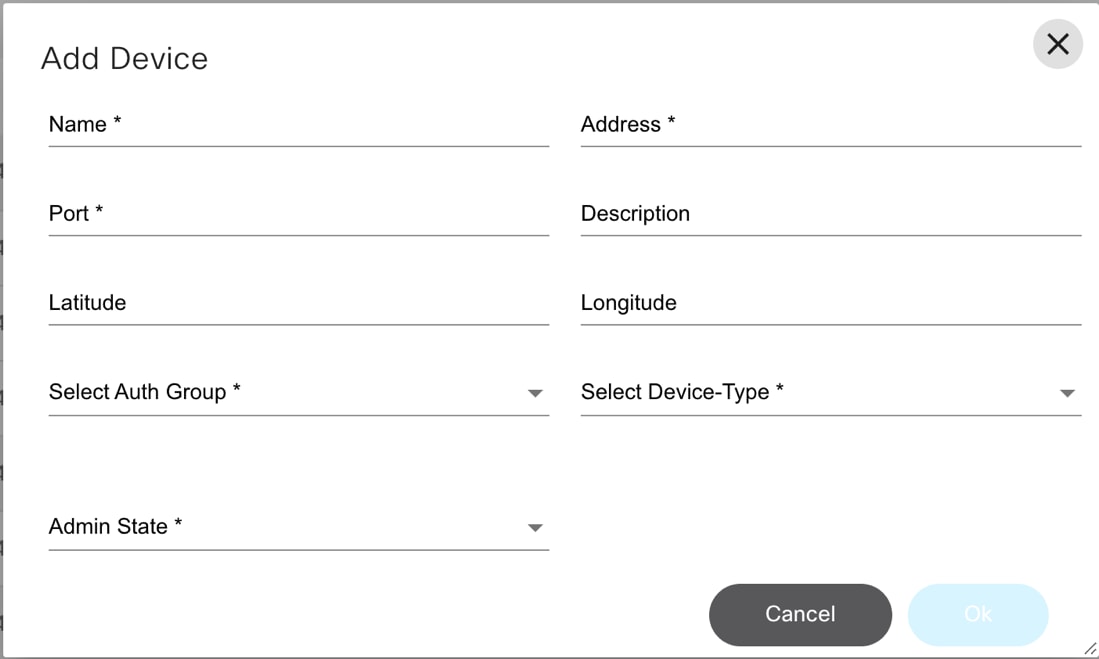

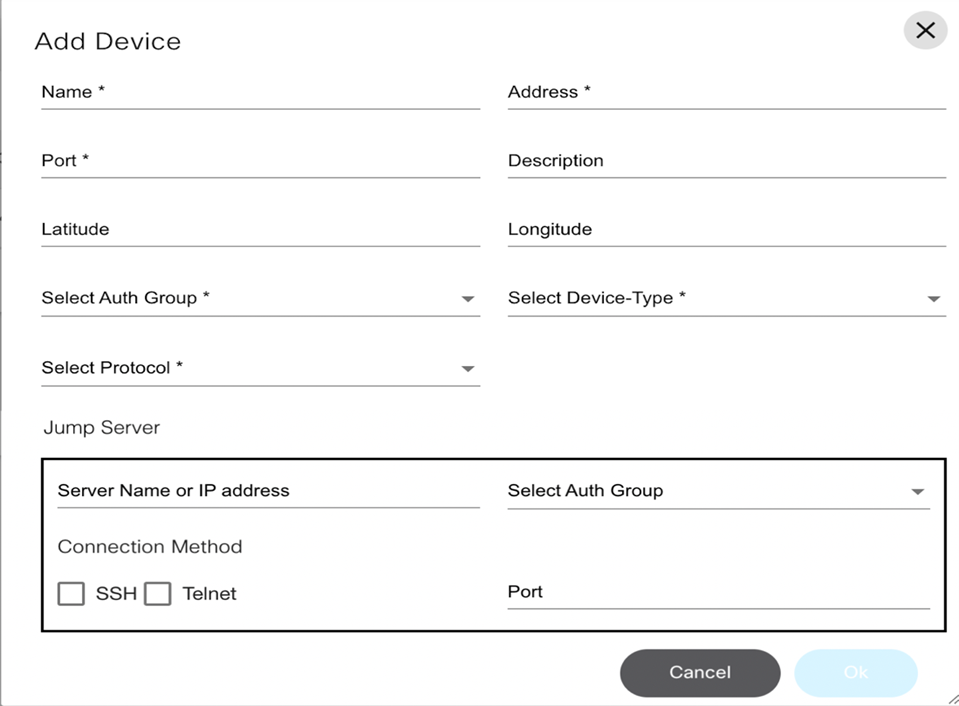

- 하위 메뉴에서 수동을 클릭합니다. 사용자가 디바이스를 추가할 컨트롤러를 선택하는 Add Asset 페이지가 열립니다.

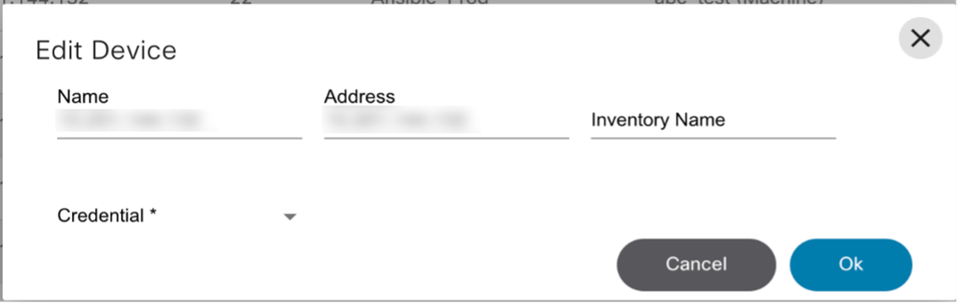

- 드롭다운 목록에서 컨트롤러 유형(예: NSO) 및 해당 컨트롤러 유형의 인스턴스를 선택합니다. Controller Instance(컨트롤러 인스턴스)를 선택하면 사용자가 디바이스 세부사항을 입력할 수 있는 다른 창이 열립니다.

- 필요한 데이터를 입력하고 Save(저장)를 클릭하여 디바이스를 추가합니다.

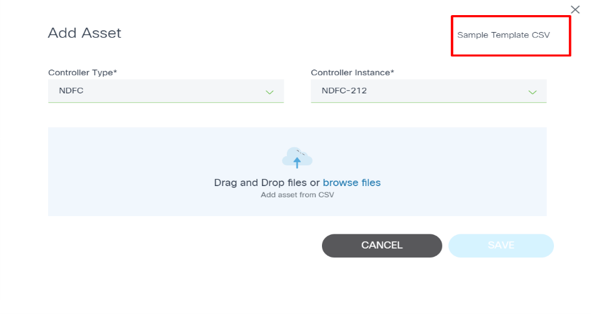

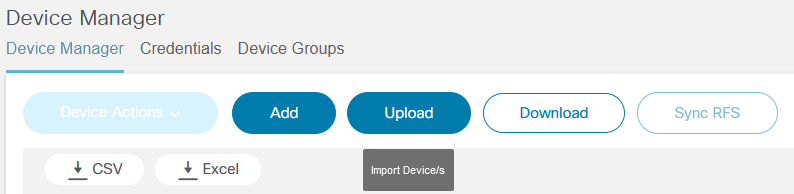

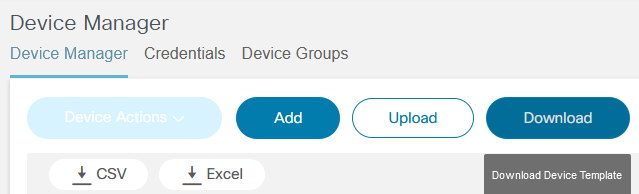

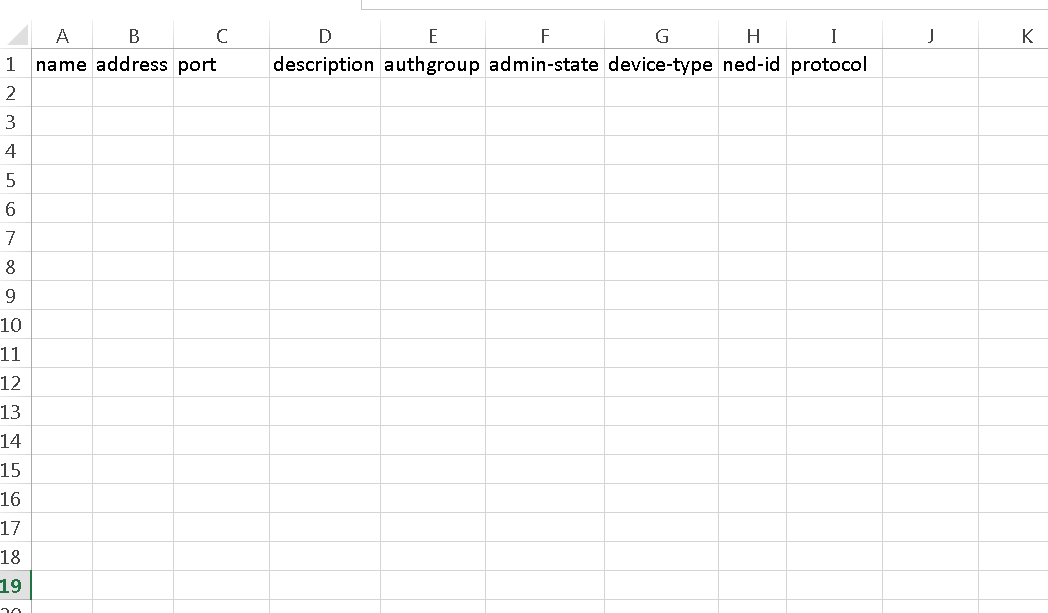

업로드 옵션

Upload(업로드) 옵션을 사용하면 사용자가 파일을 업로드하여 하나 이상의 디바이스를 추가할 수 있습니다. 현재 CSV 파일 형식만 지원됩니다.

- More Options(추가 옵션) 아이콘 > Add Assets(자산 추가) > Upload(업로드) > CSV(CSV)를 선택합니다. 사용자가 디바이스를 추가할 컨트롤러를 선택할 수 있는 새로운 Add Asset 페이지가 표시됩니다.

- 컨트롤러 유형(예: NSO) 및 해당 컨트롤러 유형의 인스턴스를 선택합니다.

- CSV 파일을 끌어서 놓습니다.

- CSV 파일의 디바이스를 컨트롤러에 추가하려면 Save(저장)를 클릭합니다.

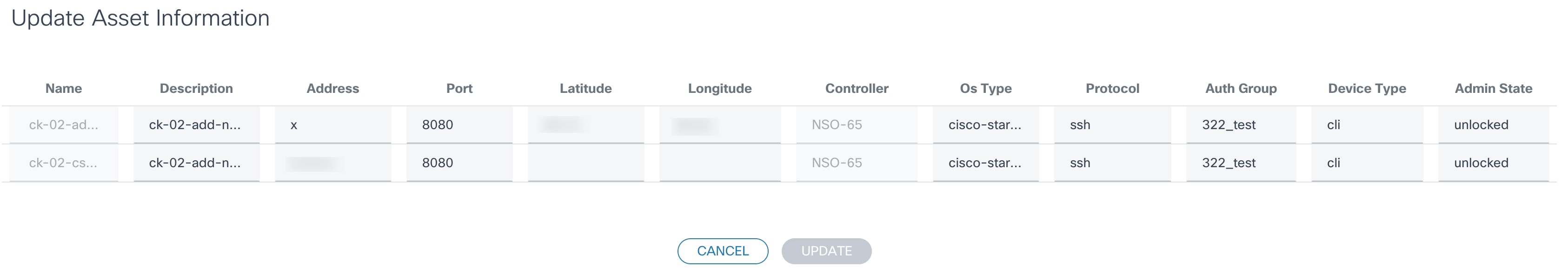

자산 업데이트

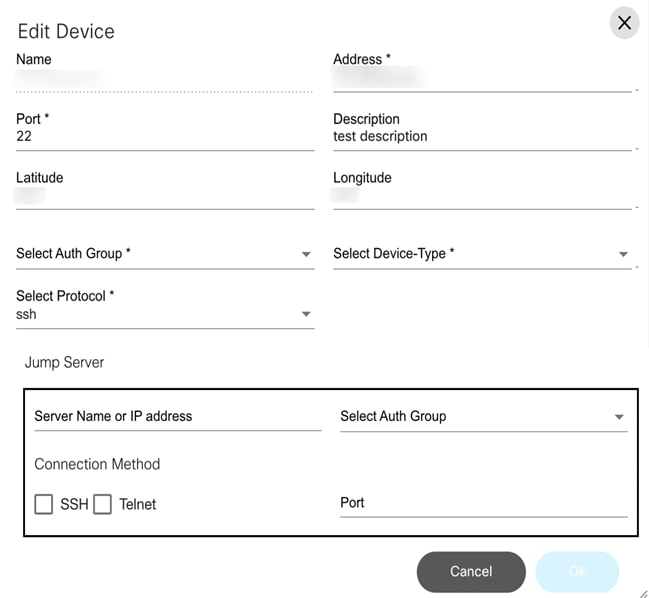

이 작업을 통해 사용자는 IP 주소, 설명, 포트 번호 등과 같은 자산 정보를 업데이트할 수 있습니다. 디바이스는 선택 또는 CSV에서 업데이트할 수 있습니다.

선택 영역

From Selection(선택 항목)에서는 사용자가 하나 이상의 선택한 디바이스를 편집할 수 있습니다.

- 자산 목록에서 편집할 디바이스를 하나 이상 선택하고 More Options 아이콘 > Update Assets > From Selection을 선택합니다. 선택한 디바이스와 함께 Update Asset Information 페이지가 표시됩니다.

- 필요에 따라 디바이스 특성을 변경하고 Update(업데이트)를 클릭하여 컨트롤러의 디바이스 정보를 업데이트합니다.

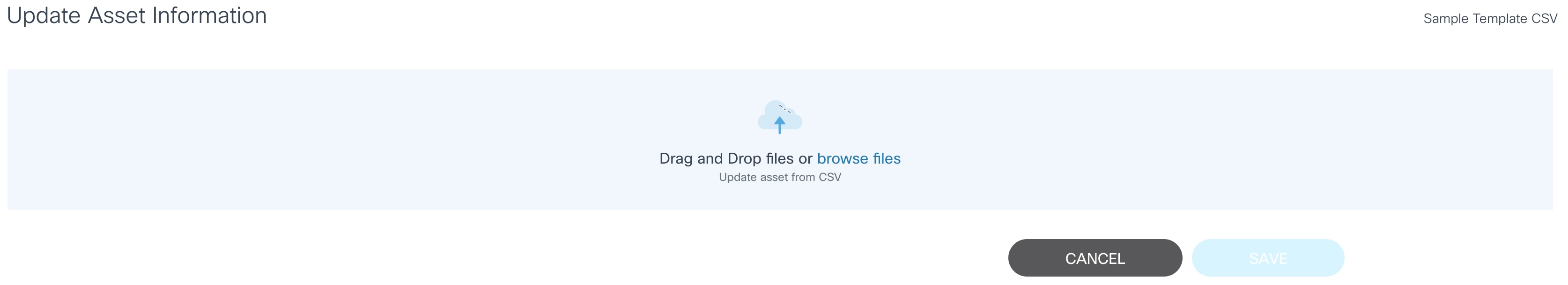

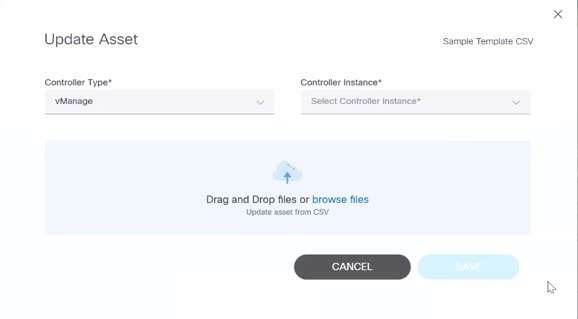

CSV에서

이 옵션을 사용하면 사용자가 파일을 업로드하여 하나 이상의 디바이스를 업데이트할 수 있습니다.

- More Options(추가 옵션) 아이콘 > Update Assets(자산 업데이트) > From CSV(CSV에서)를 선택합니다. 자산 정보 갱신 페이지가 표시됩니다.

- 끌어서 놓기 기능을 사용하여 업데이트할 장비 목록과 함께 CSV 파일을 업로드합니다.

- CSV 파일에서 컨트롤러에 디바이스를 추가하려면 Save를 클릭합니다.

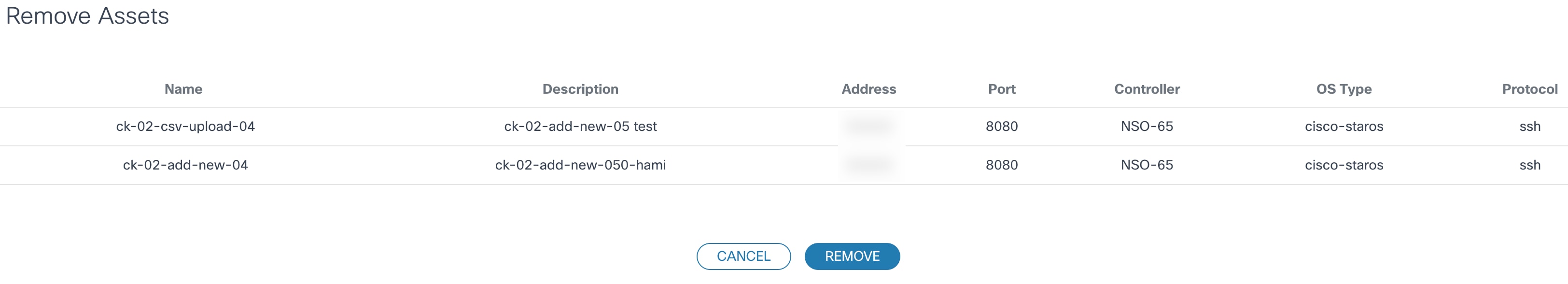

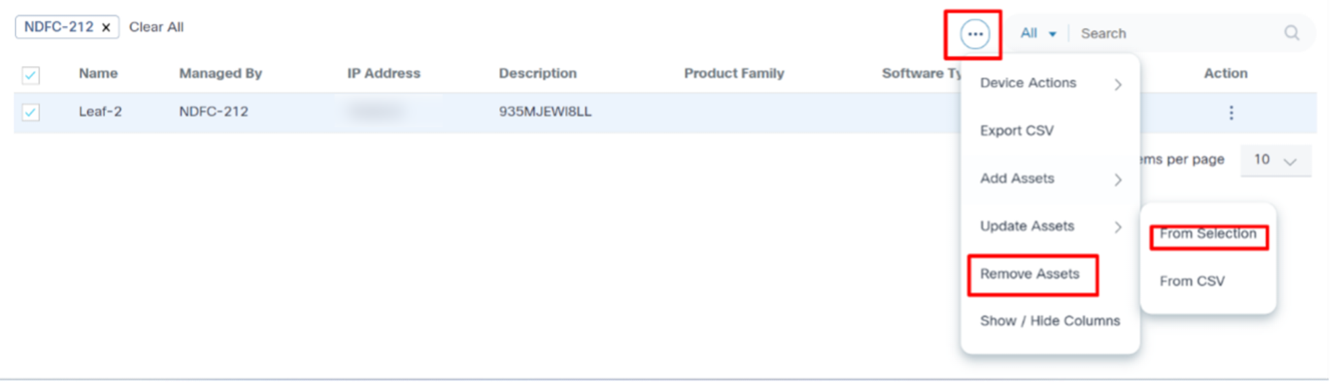

자산 제거

이 작업을 통해 사용자는 도메인 컨트롤러에서 에셋을 제거할 수 있습니다. 에셋은 선택 또는 CSV에서 제거할 수 있습니다.

선택 영역

From Selection(선택 영역)에서는 사용자가 도메인 컨트롤러에서 하나 이상의 선택된 디바이스를 제거할 수 있습니다.

- 자산 목록에서 편집할 디바이스를 하나 이상 선택하고 More Options 아이콘 > Remove Assets > From Selection을 선택합니다. 선택한 디바이스와 함께 Remove Assets 페이지가 표시됩니다.

- 에셋을 제거하려면 제거를 클릭합니다.

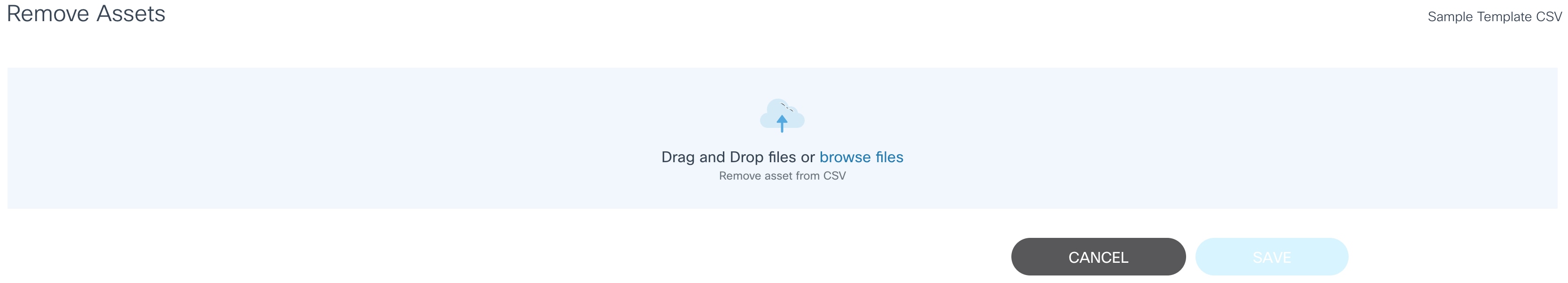

CSV에서

CSV에서 사용자는 파일을 업로드하여 하나 이상의 디바이스를 업데이트할 수 있습니다. 현재 CSV 파일 형식만 지원됩니다.

- More Options(추가 옵션) 아이콘 > Remove Assets(자산 제거) > From CSV(CSV에서)를 선택합니다. 에셋 제거 페이지가 표시됩니다.

- 삭제할 디바이스 목록이 포함된 CSV 파일을 업로드하려면 끌어서 놓기 기능을 사용합니다.

- 컨트롤러에서 디바이스를 제거하려면 Save를 클릭합니다.

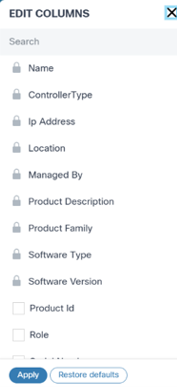

열 표시/숨기기

Asset List(자산 목록) 보기를 변경하여 추가 필드를 표시할 수 있습니다. 열 편집 창이 열립니다.

- 추가 옵션 아이콘 > 열 표시/숨기기를 선택합니다.

- 확인란을 선택하거나 선택을 취소하여 원하는 열을 추가하거나 제거합니다.

- 적용을 클릭합니다.

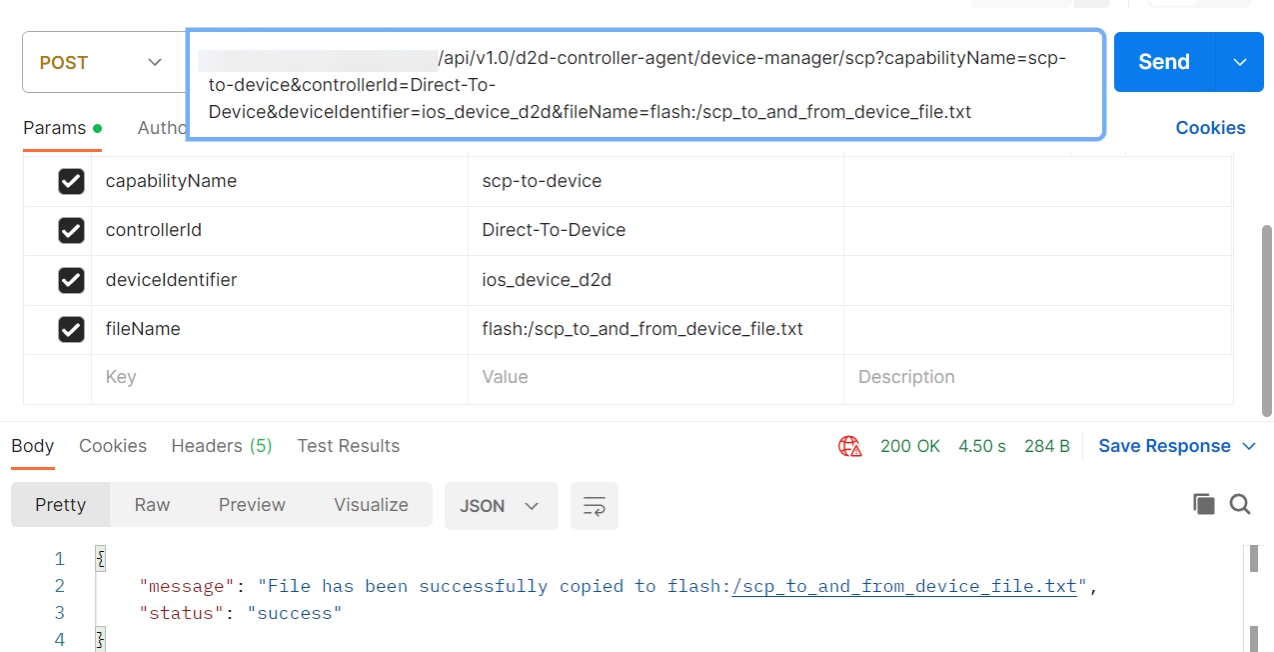

SCP 대 디바이스

SCP(Secure Copy Protocol)-to-device는 API 호출을 통해 로컬 사용자의 머신에서 원격 네트워킹 디바이스로 데이터를 전송하는 데 도움이 됩니다. 현재 이 기능은 cisco-ios, cisco-iosxr, cisco-asa, NX-OS, arista-eos 및 juniper-junos 디바이스 os-type에서 지원됩니다.

SCP-to-device를 수행하려면

- Postman 애플리케이션에서 새 요청을 생성하고 요청 유형으로 POST를 선택합니다. 또는 활용 사례 워크플로 또는 맞춤형 마이크로서비스에서 동일한 API 호출을 생성할 수 있습니다.

- 아래에 표시된 대로 SCP-to-device의 URL을 입력하고 디바이스 유형에 따라 BPA 서버 IP 주소 및 파일 이름을 업데이트합니다.

디바이스 유형에 따른 샘플 디렉토리 이름 및 파일 이름:

- Cisco-ios: 플래시:/sample_file.txt

- Cisco-iosxr: 플래시:/sample_file.txt

- Cisco-asa: bootflash:/sample_file.txt

- Arista-eos: /mnt/flash/sample_file.txt

- Juniper-junos: /var/tmp/sample_file.txt

- raw > text를 선택하고 본문 섹션에 텍스트 형식으로 파일의 필수 내용을 입력합니다.

- Send(보내기)를 클릭하고 Postman의 응답 영역에 상태 코드 200으로 응답이 표시될 때까지 기다립니다.

| 요청 유형 | POST |

|---|---|

| URL | https://d2d-agent-service:5010/api/v1.0/d2d-controller-agent/device-manager/scp?capabilityName=scp-to-device&controllerId=Direct-To-Device&deviceIdentifier=ios_device_d2d&fileName=<file_name> |

| 샘플 본문 | 장치에 복사할 파일 콘텐츠 |

| 샘플 응답 | { "메시지": "파일이 플래시에 성공적으로 복사되었습니다:/scp_to_and_from_device_file.txt", "상태": "성공" } |

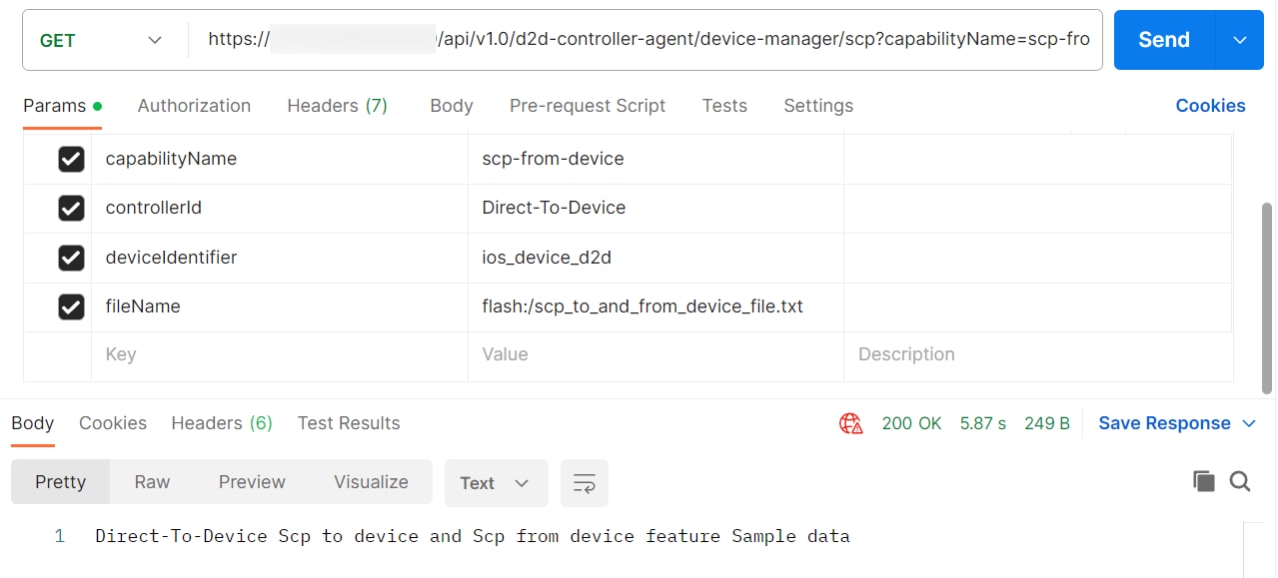

SCP-From-디바이스

SCP-from-device는 API 호출을 통해 원격 네트워킹 디바이스에서 사용자의 로컬 시스템으로 데이터를 전송할 수 있도록 지원합니다. 이 기능은 현재 cisco-ios, cisco-iosxr, cisco-asa, arista-eos 및 juniper-junos 디바이스 os-type에서 지원됩니다.

SCP-from-device를 수행하려면

- Postman에서 새 요청을 생성하고 Request Type(요청 유형)으로 GET을 선택합니다. 또는 Use Case 워크플로 또는 맞춤형 마이크로서비스에서 동일한 API 호출이 생성됩니다.

- 아래에 설명된 대로 SCP-From-Device의 URL을 입력하고 디바이스 유형에 따라 BPA 서버 IP 주소 및 파일 이름을 업데이트합니다.

디바이스 유형에 따른 샘플 디렉토리 이름 및 파일 이름:

- Cisco-ios: 플래시:/sample_file.txt

- Cisco-iosxr: 플래시:/sample_file.txt

- Cisco-asa: 플래시:/sample_file.txt

- Arista-eos: /mnt/flash:/sample_file.txt

- Juniper-junos: /bin/flash:/sample_file.txt

- Send(보내기)를 클릭하고 Postman의 응답 영역에 상태 코드 200으로 응답이 표시될 때까지 기다립니다.

| 요청 유형 | 가져오기 |

|---|---|

| URL | https://d2d-agent-service:5010/api/v1.0/d2d-controller-agent/device-manager/scp?capabilityName=scp-from-device&controllerId=Direct-To-Device&deviceIdentifier=ios_device_d2d&fileName=flash:/ |

| 샘플 응답 | 장치에서 복사할 파일 콘텐츠 |

NDFC 디바이스 관리

이 섹션에서는 Cisco NDFC 디바이스 관리에 대한 정보를 제공합니다.

자산 추가

자산을 추가하려면

- 원하는 에셋의 Action(작업) 열에서 More Options(추가 옵션) 아이콘 > Add Assets(에셋 추가) > Manual(수동)을 클릭합니다.

- 자산 추가 창에 상세내역을 입력하고 저장을 누릅니다.

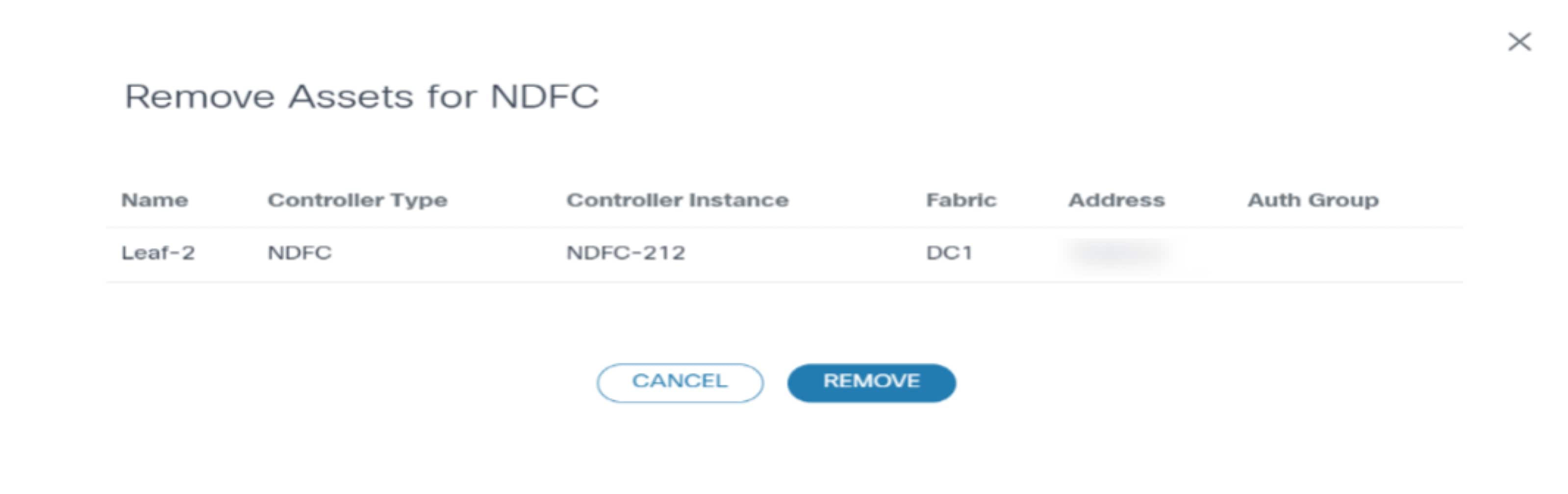

에셋 삭제

- Assets 페이지에서 삭제할 자산을 선택하고 More Options 아이콘 > Remove Assets > From Selection을 선택합니다. Remove Assets for NDFC 창이 열립니다.

- 제거를 클릭합니다.

대량으로 업로드

- Assets(에셋) 페이지에서 More Options(추가 옵션) > Add Assets(에셋 추가) > Upload(업로드) > Upload(업로드) > Csv를 선택합니다. 자산 추가 창이 열립니다.

- Controller Type(컨트롤러 유형) 및 Controller Instance(컨트롤러 인스턴스)를 선택합니다.

- 끌어서 놓기 기능을 사용하여 CSV 파일의 에셋을 추가합니다.

- 저장을 클릭합니다.

vManage 디바이스 관리

vManage 디바이스를 관리하려면 벌크 업로드 프로세스를 통해 디바이스를 논리적 그룹으로 구성합니다. 이 과정에서 vManage 컨트롤러에서 태그가 생성되며, 이는 디바이스를 효과적으로 분류합니다. 그런 다음 태그는 BPA 시스템과 동기화되며, 여기에서 태그는 자산 그룹으로 변환됩니다. 이 방법은 특정 장치 그룹의 더 효율적인 관리 및 운영을 가능하게 하여, 자동화를 향상시키고 운영 효율성을 향상시킨다. 시스템은 vManage와 BPA 간의 원활한 동기화를 보장함으로써 워크플로를 간소화하고 장치 관리 방식을 개선합니다.

대량 업로드 프로세스를 완료하려면

- 업로드할 디바이스 목록을 컴파일하여 디바이스 데이터를 준비하고 필요한 모든 정보(예: 디바이스 이름, IP 주소 및 기타 필수 특성)가 구조화된 형식(예: .CSV 파일)에 포함되도록 합니다.

- vManage 컨트롤러 인터페이스에 로그인하여 VManage 컨트롤러에 액세스합니다.

- Bulk Upload(대량 업로드) 섹션으로 이동합니다.

- upload(업로드) 옵션을 선택하고 준비된 .CSV 파일을 선택하여 디바이스 파일을 업로드합니다.

- 업로드 프로세스 중에 그룹화할 태그를 각 디바이스에 할당합니다.

- vManage 컨트롤러의 각 디바이스에 대한 항목을 생성하기 위해 세부사항을 확인하고 대량 업로드 프로세스를 시작합니다.

- 업로드가 완료되면 모든 디바이스가 vManage 시스템 내에서 올바르게 구성되고 태그가 지정되었는지 확인합니다.

- vManage 컨트롤러가 새로 생성된 태그를 BPA 시스템과 동기화하고 추가 관리를 위해 자산 그룹으로 변환해야 합니다.

- BPA 시스템에 액세스하여 자산 그룹을 검토하여 모든 디바이스가 관리를 위해 적절히 분류되었는지 확인합니다.

- 운영 효율성을 유지하기 위해 필요에 따라 태그 또는 그룹화를 조정하여 디바이스 그룹을 지속적으로 모니터링합니다.

vManage의 디바이스는 태그와 연결되고 BPA 시스템과 자동으로 동기화되며, 여기에서 디바이스는 자산 그룹으로 변환됩니다. 이렇게 하면 각 디바이스를 할당된 태그에 따라 BPA에서 논리적으로 그룹화하여 효율적인 관리 및 RBAC를 수행할 수 있습니다.

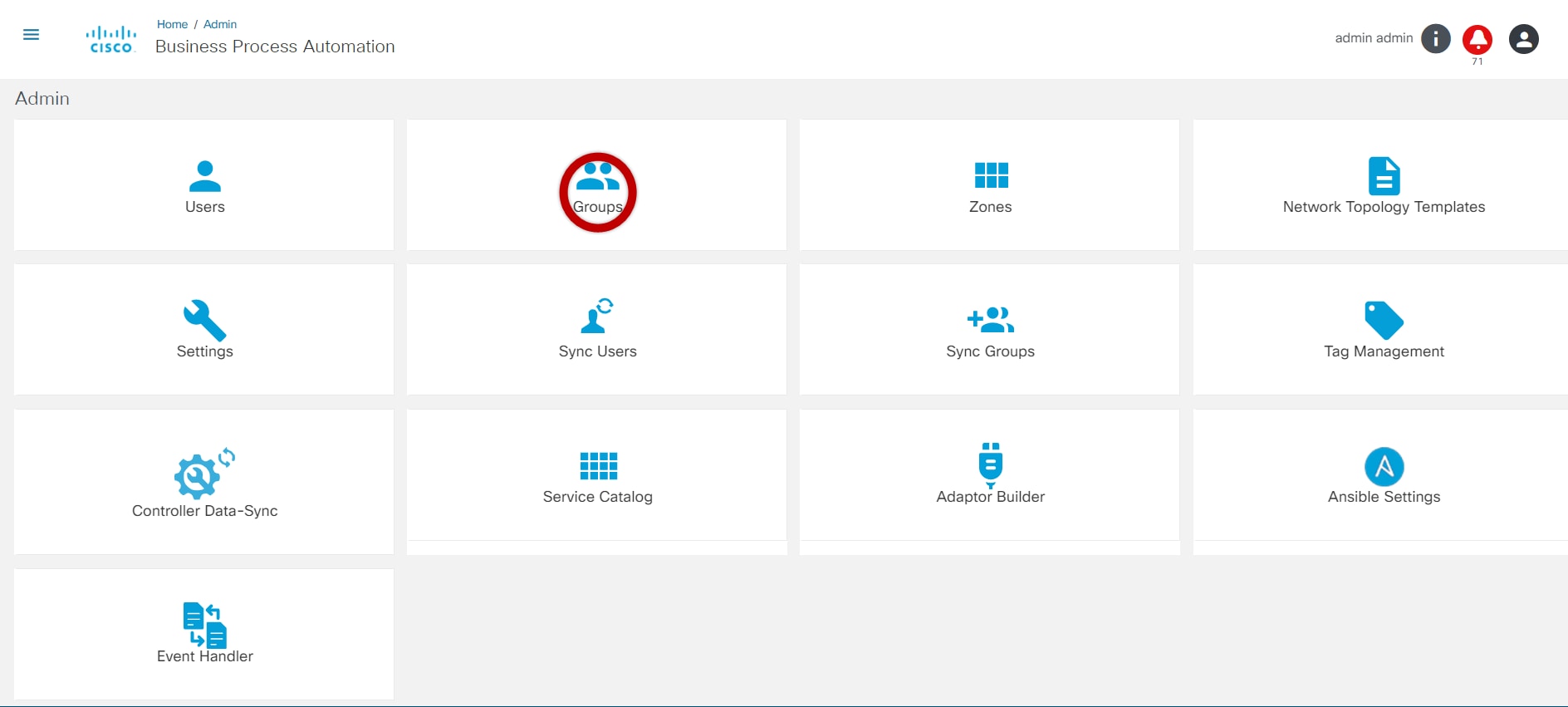

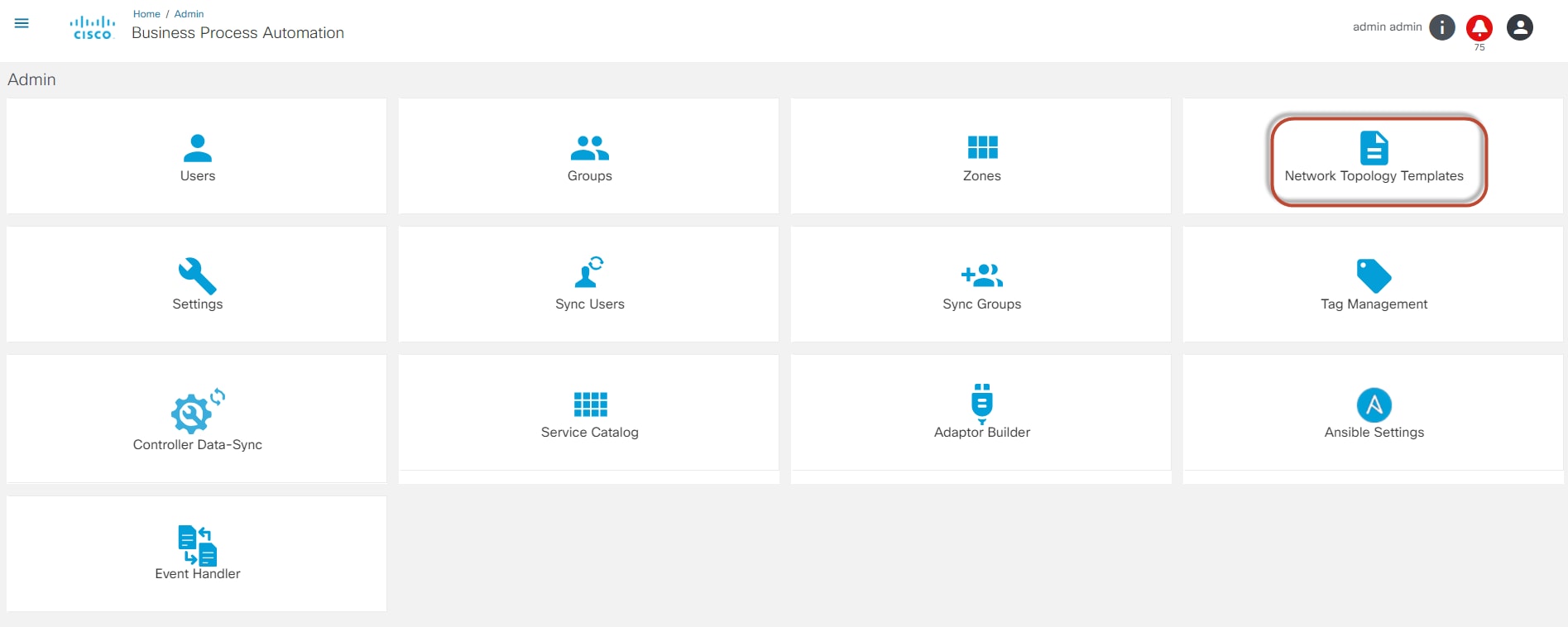

관리자 컨피그레이션

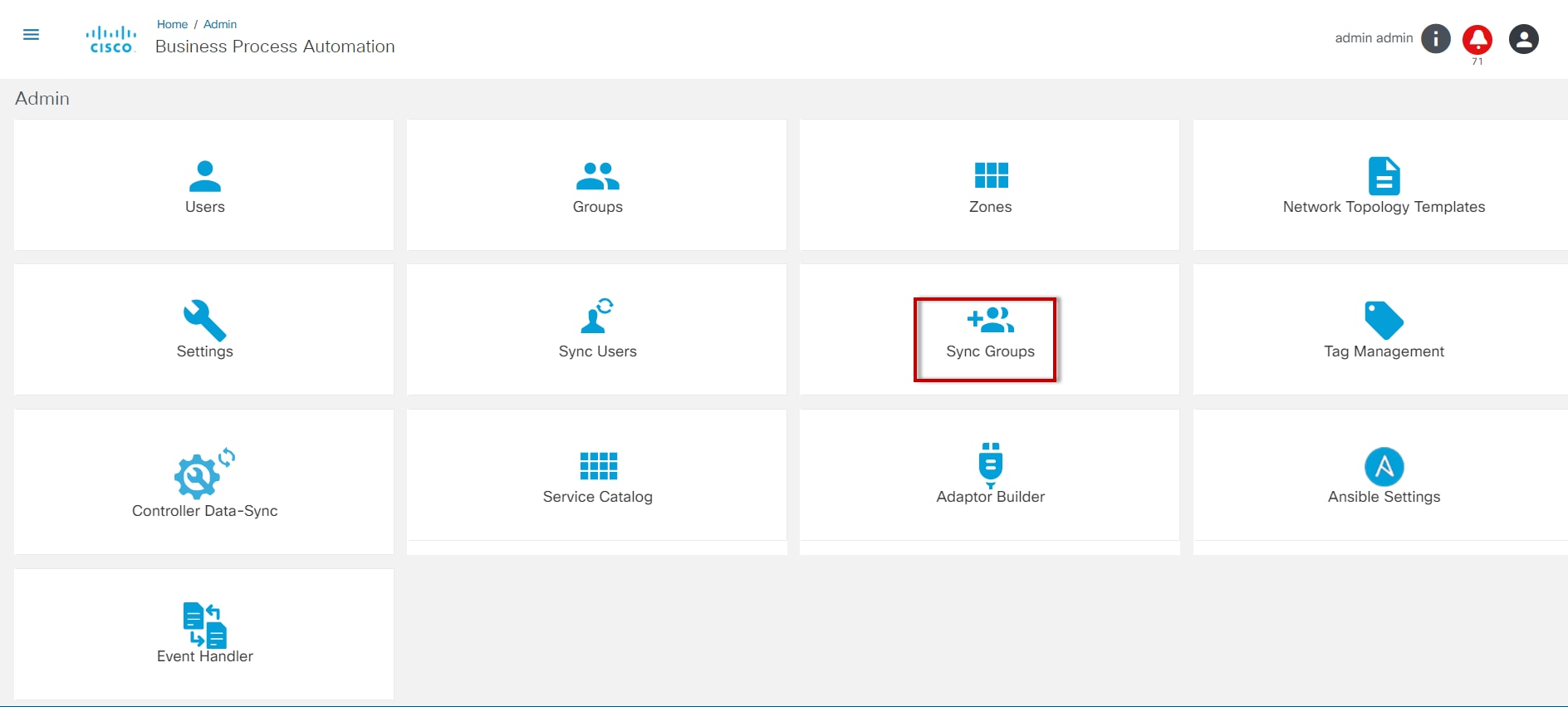

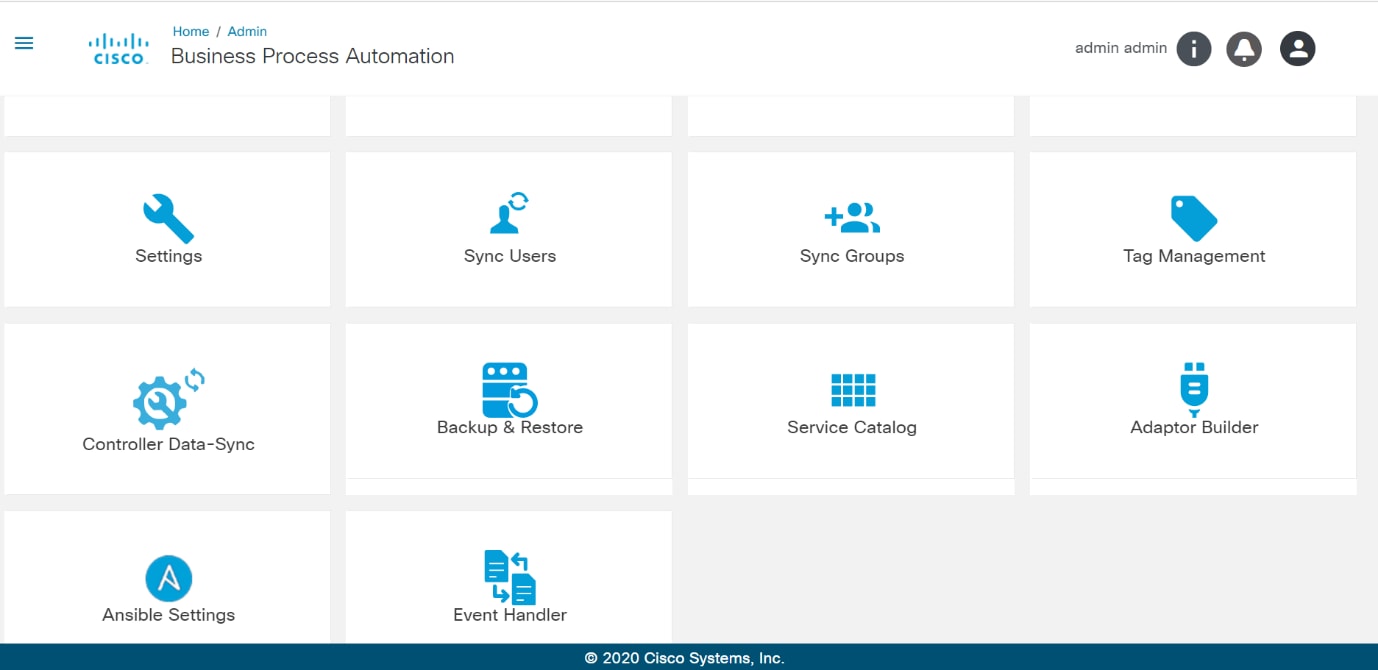

시스템 관리자는 Admin(관리) 메뉴를 사용하여 BPA 애플리케이션을 구성하고 관리할 수 있습니다.

Admin(관리) 메뉴에는 다음이 포함됩니다.

- 사용자: 사용자 생성 및 관리, 사용자 그룹에 할당

- 그룹: 사용자 그룹 및 그룹 권한 관리

- 영역: BPA 시스템에서 컨피그레이션 도메인 관리

- 네트워크 토폴로지 템플릿: 네트워크 토폴로지 생성을 위한 프로세스 템플릿 관리

- 설정: 설정을 사용하여 컨트롤러(예: NSO), SMTP(Simple Mail Transfer Protocol), 비밀번호 설정, 티켓팅 시스템을 구성하고 사용자 지정 설정을 추가합니다

- 사용자 동기화: LDAP 서버에서 사용자 동기화(LDAP 통합이 구성된 경우 활성화됨)

- 동기화 그룹: LDAP 서버에서 사용자 그룹 동기화(LDAP 통합이 구성된 경우 활성화됨)

- 태그 관리: BPA 아티팩트에 태그를 지정하는 데 사용되는 태그 관리

- 컨트롤러 데이터 동기화: 컨트롤러에서 서비스 스키마, 컨피그레이션 템플릿 및 기타 정보 동기화

- 서비스 카탈로그: 서비스 범주 관리 및 신규 서비스 온보딩

- 어댑터 작성기: 외부 시스템과의 통합을 위한 어댑터 생성 및 관리

- 사용 가능한 설정: NSO 서버에서 BPA 시스템으로 서비스 동기화

- 이벤트 처리기: BPA로 전송된 이벤트를 처리하기 위한 규칙 구성

- 백업 및 복원: 통합 플러그인 및 대상과 함께 백업 및 복원을 위한 정책 구성

- 스케줄러: 작업 일정 관리

자세한 내용은 시스템 컨피그레이션을 참조하십시오.

BPA 애플리케이션

BPA는 아래에 나열된 애플리케이션을 제공합니다.

- 서비스 센터

- 양식 작성기

- 장치 관리자

- OS 업그레이드

- 프로세스 템플릿

- GCT

- 구성 검사기

- 워크플로

- 서비스 토폴로지

- 네트워크 토폴로지

- 시장 차이

- 디바이스 활성화

- 서비스 카탈로그

- 커밋 관리자

- 스크립트 러너

- Ansible 템플릿

- OS 업그레이드

- 컨피그레이션 컴플라이언스 및 교정

- 스케줄러 서비스

서비스 센터

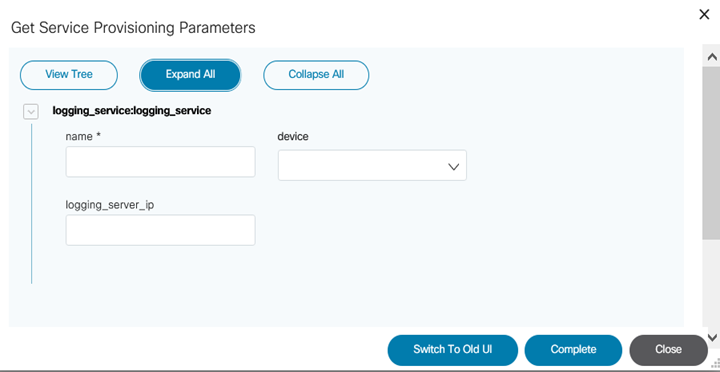

Service Center 애플리케이션을 사용하면 서비스 인스턴스를 만들고 관리할 수 있습니다. 서비스 인스턴스를 추가하는 동안 화면에 표시되는 매개변수는 연결된 YANG 모델에 따라 달라집니다. 사용자는 서비스에 대해 여러 인스턴스를 생성할 수 있습니다.

자세한 내용은 BPA User Guide Service Center Application을 참조하십시오.

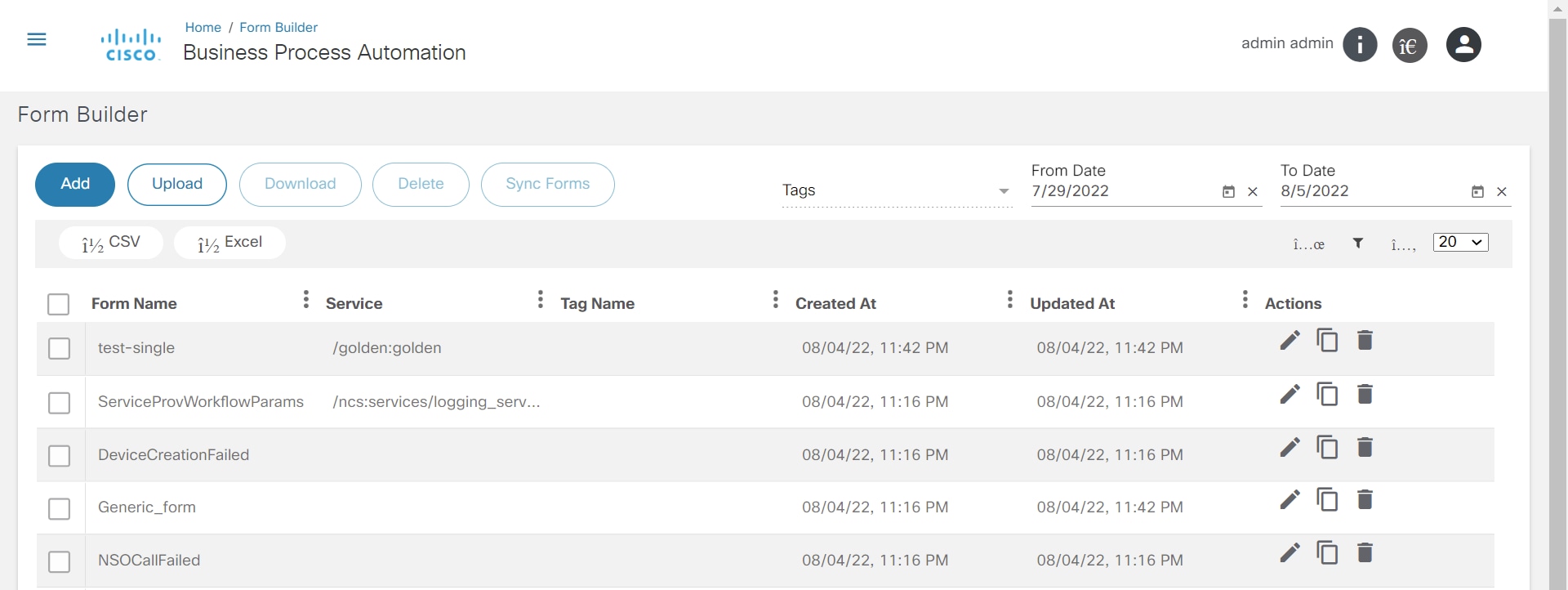

양식 작성기

Form Builder 애플리케이션을 사용하면 서비스 템플릿의 YANG 모델을 기반으로 사용자 지정 입력 양식이나 양식을 디자인할 수 있습니다. 이러한 양식은 이후에 워크플로에서 사용되어 사용자 입력 또는 승인을 위한 UI 화면을 표시할 수 있습니다.

자세한 내용은 Form Builder 응용 프로그램 작업을 참조하십시오.

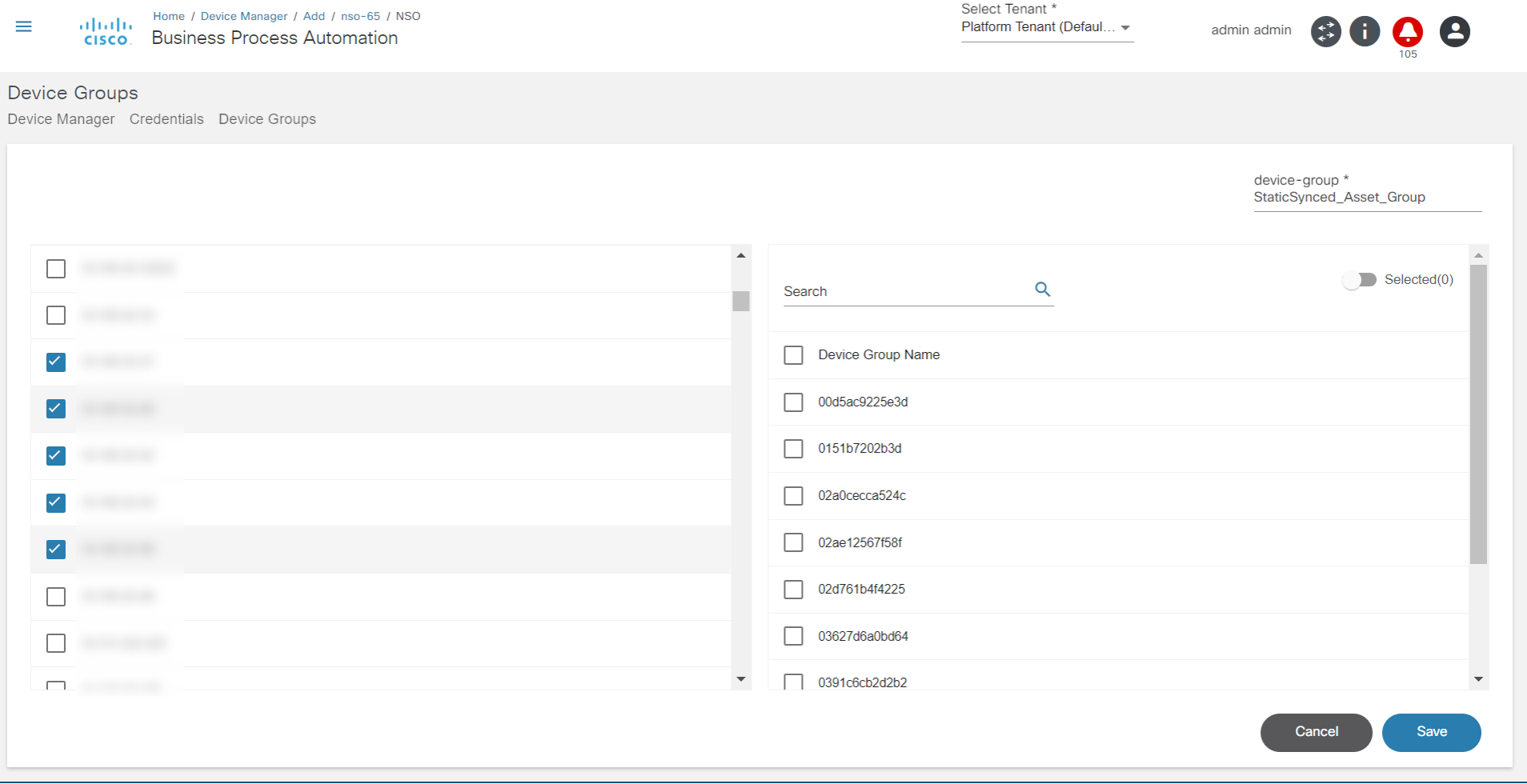

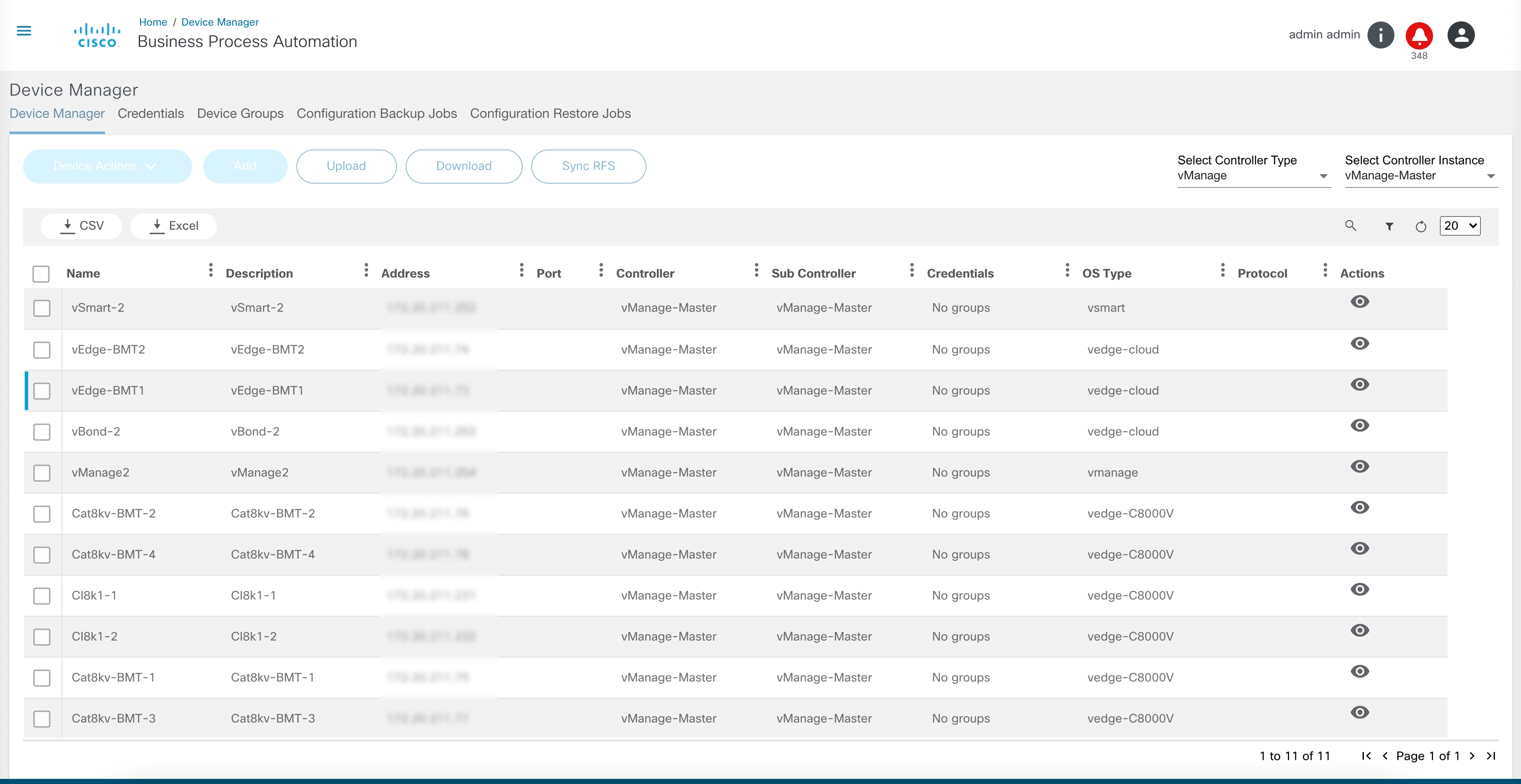

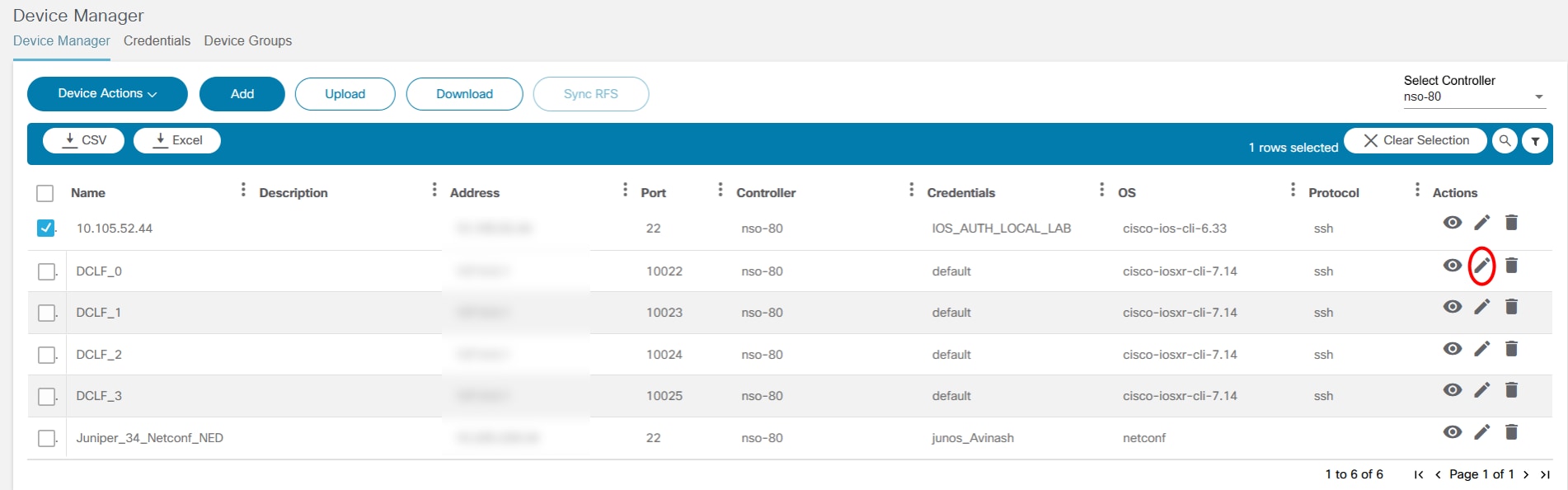

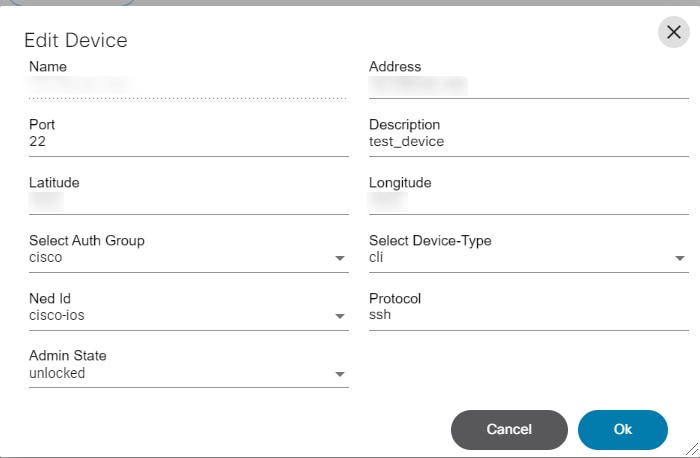

장치 관리자

Device Manager 애플리케이션을 사용하면 디바이스를 관리할 수 있습니다. 디바이스를 디바이스 그룹으로 그룹화할 수 있으므로 그룹화된 디바이스에 대한 서비스를 손쉽게 관리할 수 있습니다. 또한 사용자가 디바이스에 액세스하기 위한 인증 정보를 포함하는 권한 부여 그룹을 생성하고 관리할 수 있습니다. 모든 디바이스가 하나의 권한 부여 그룹에 연결됩니다. 각 권한 부여 그룹에 연결된 사용자가 여러 명일 수 있으므로 사용자는 해당 권한 부여 그룹에 연결된 디바이스에 대한 액세스 권한을 제공 받을 수 있습니다.

자세한 내용은 장치 관리자 응용 프로그램 작업을 참조하십시오.

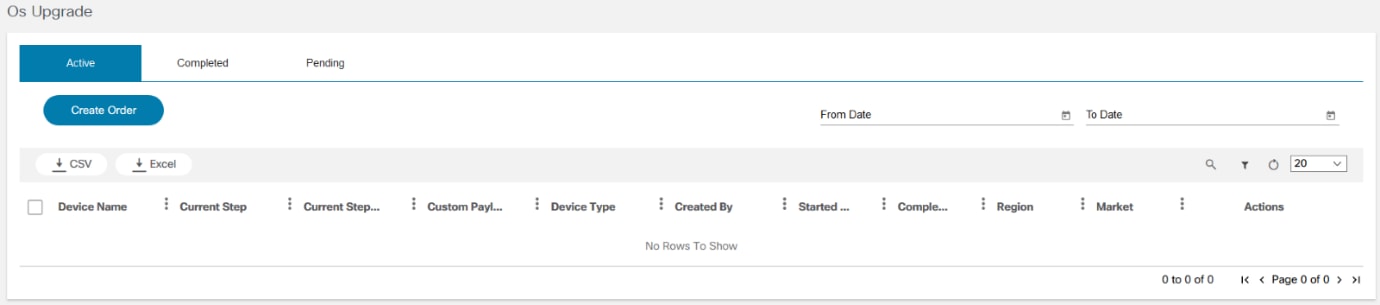

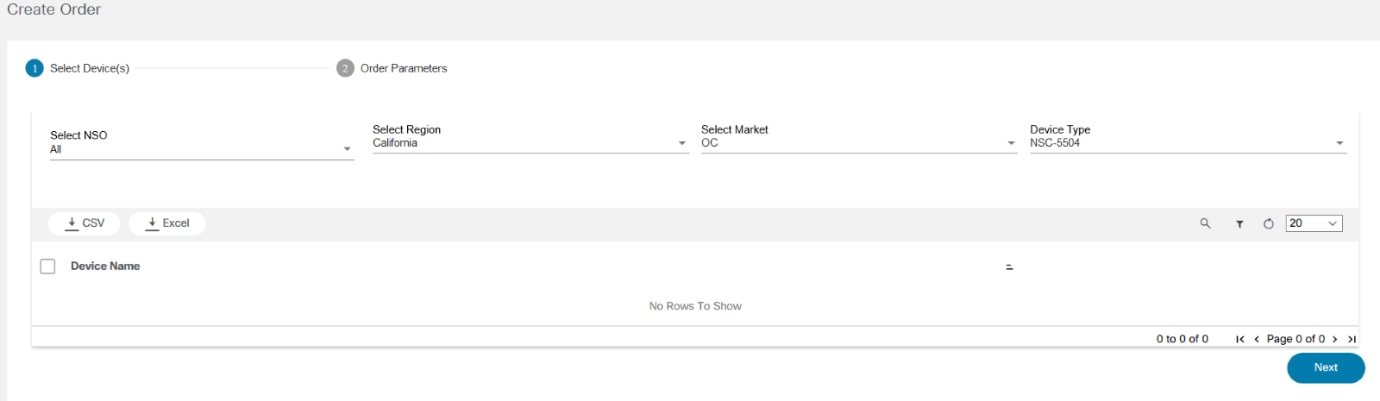

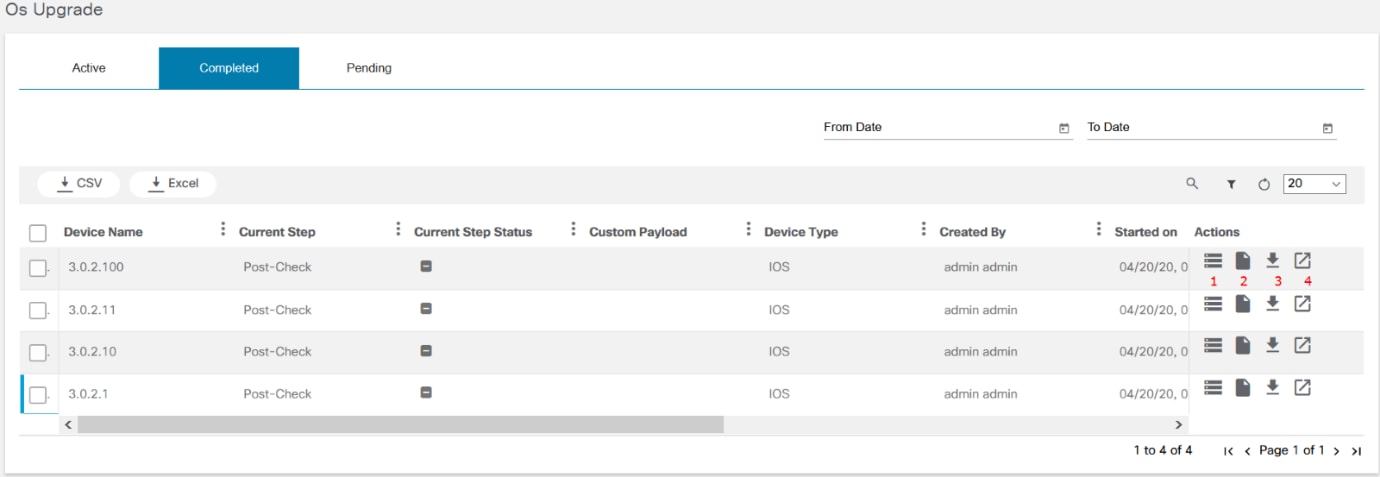

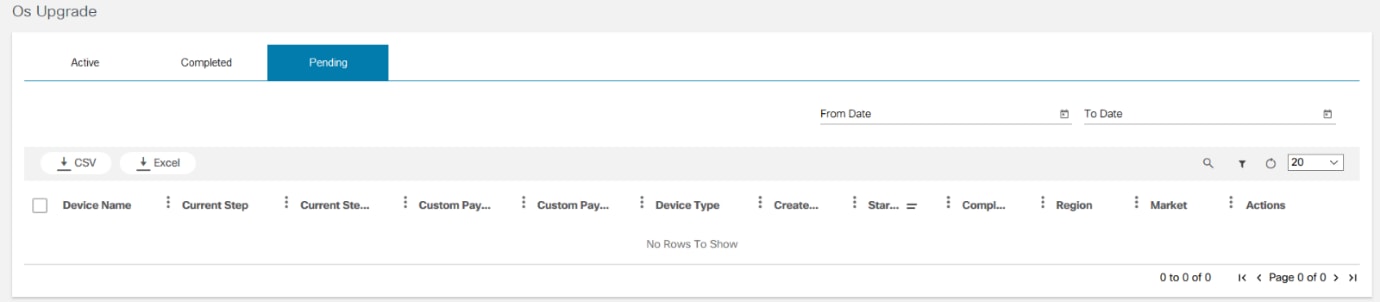

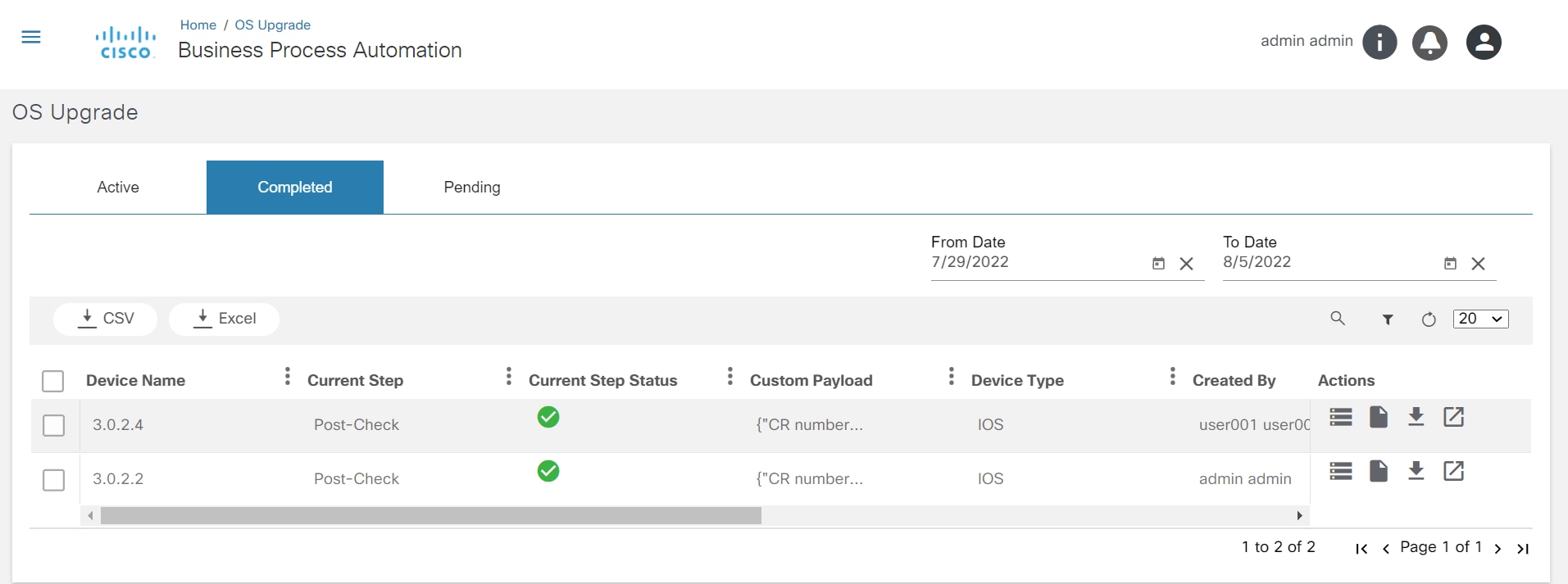

OS 업그레이드 클래식

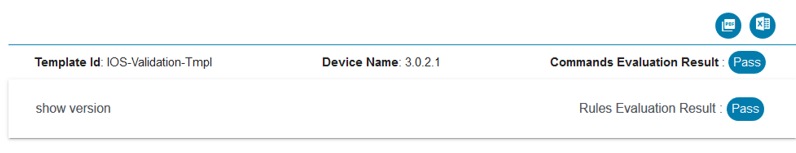

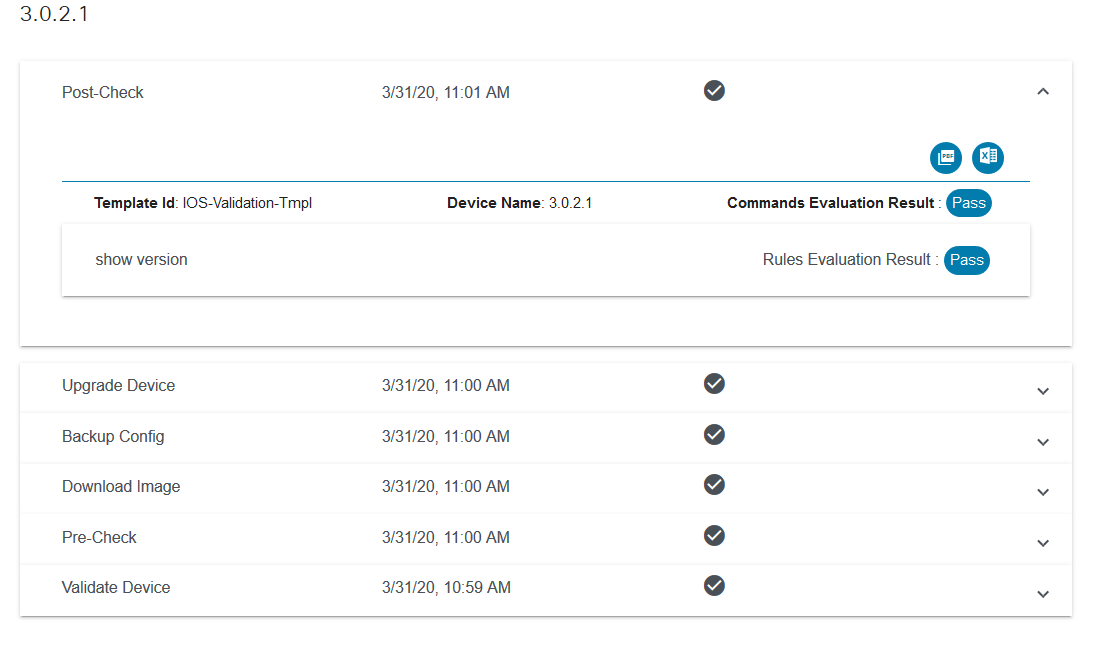

OS 업그레이드 애플리케이션은 활성, 완료됨 및 보류 중인 OS 업그레이드 워크플로 인스턴스의 상태를 표시합니다. 업그레이드 결과를 표시하고 성공적으로 업그레이드된 디바이스 수와 같은 통계를 제공합니다. 사용자는 워크플로 인스턴스에 대해 업그레이드가 설정된 디바이스 수를 확인할 수 있습니다. 업그레이드가 완료되지 않은 경우 현재 워크플로의 연결된 단계 및 해당 단계의 검증 결과를 나타냅니다. 사용자는 업그레이드에 대해 실행된 모든 검증, 사전 검사 및 사후 검사에 대한 명령 출력을 볼 수 있습니다.

자세한 내용은 OS 업그레이드 애플리케이션 작업을 참조하십시오.

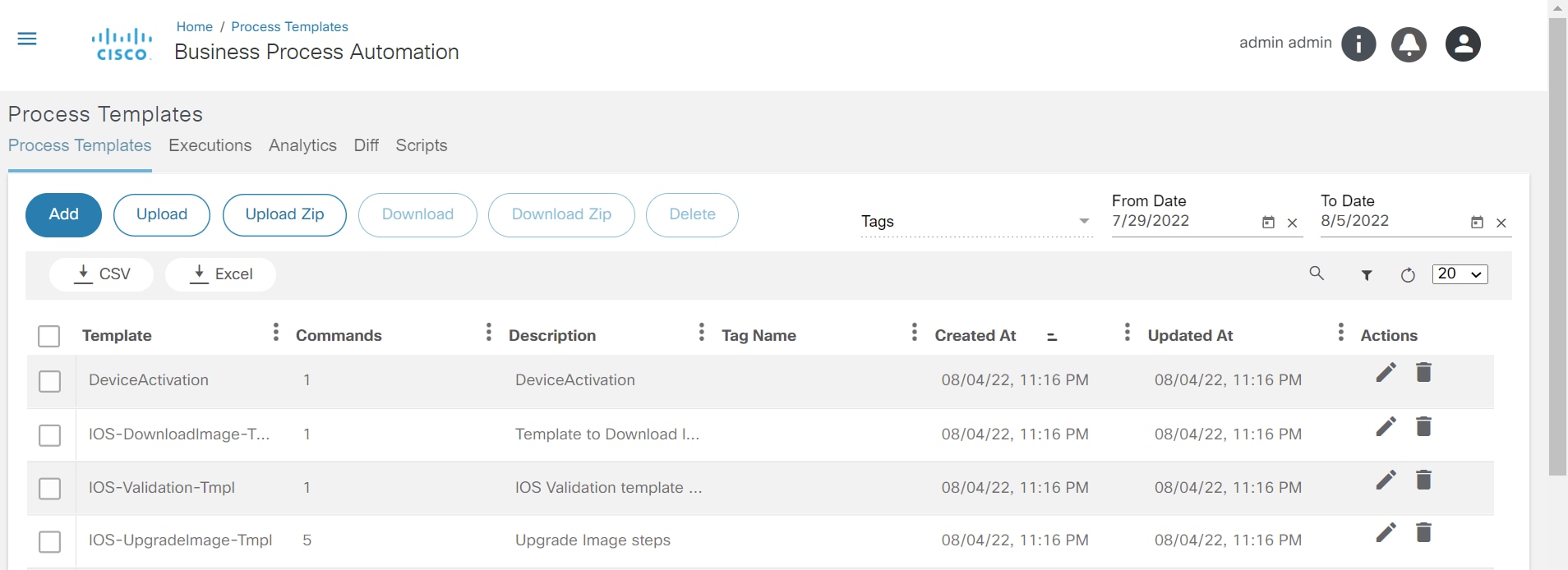

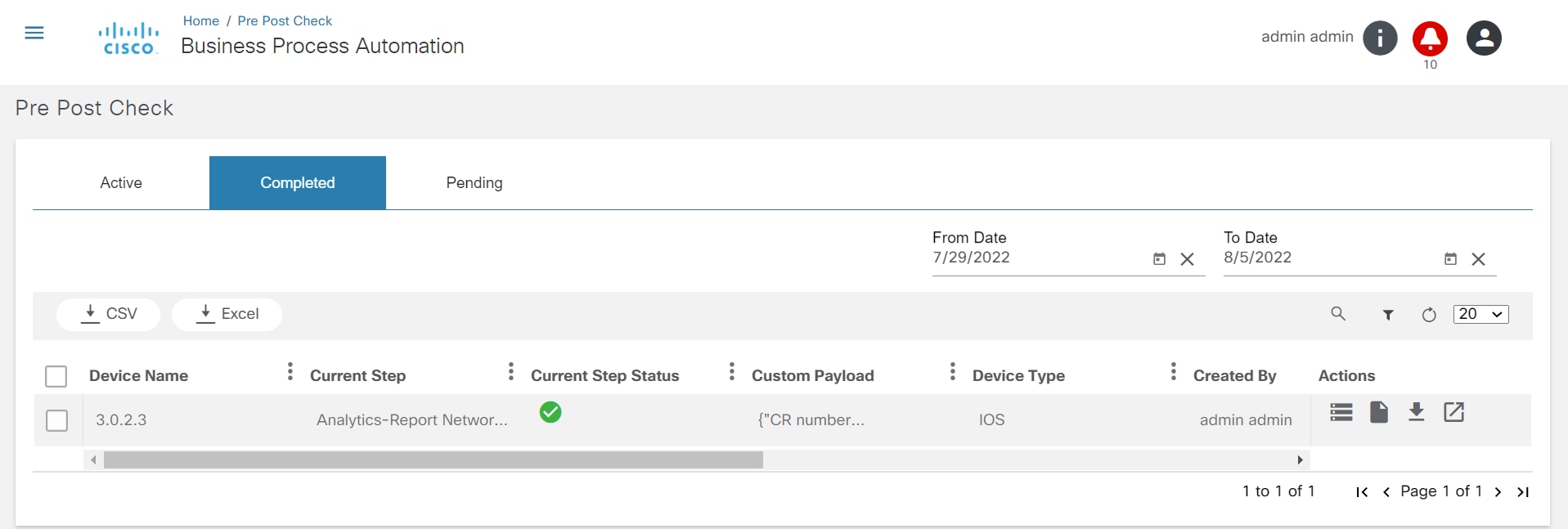

프로세스 템플릿

Process Template 애플리케이션을 사용하면 사용자가 템플릿을 관리할 수 있습니다. 템플릿은 디바이스에 대해 실행되는 명령 집합과 명령 실행 결과에 대해 실행되는 관련 검증 규칙으로 구성됩니다. 명령 결과는 규칙에 대해 평가되어 결과를 통과 또는 실패로 간주할지 여부를 결정합니다. 예를 들어, OS 업그레이드 중에는 업그레이드 전/후 컨피그레이션 상태를 확인하는 것이 중요합니다. 사전 요구 사항이 정의된 업그레이드 기준을 충족하는지 여부도 결정해야 합니다. 스크립트 기반 접근 방식을 사용하여 맞춤형 분석을 수행할 수 있습니다.

사용자는 서비스를 프로비저닝할 때 워크플로의 템플릿을 사용하여 다음 작업을 수행할 수 있습니다.

- 구성 검증

- 사전 확인(서비스 프로비저닝 전)

- 사후 검사(서비스 프로비저닝 후)

- OS 업그레이드 명령

템플릿은 디바이스에서 네트워크 및 서비스 토폴로지 데이터를 검색하는 데에도 사용됩니다.

자세한 내용은 BPA 사용 설명서 프로세스 템플릿 애플리케이션을 참조하십시오.

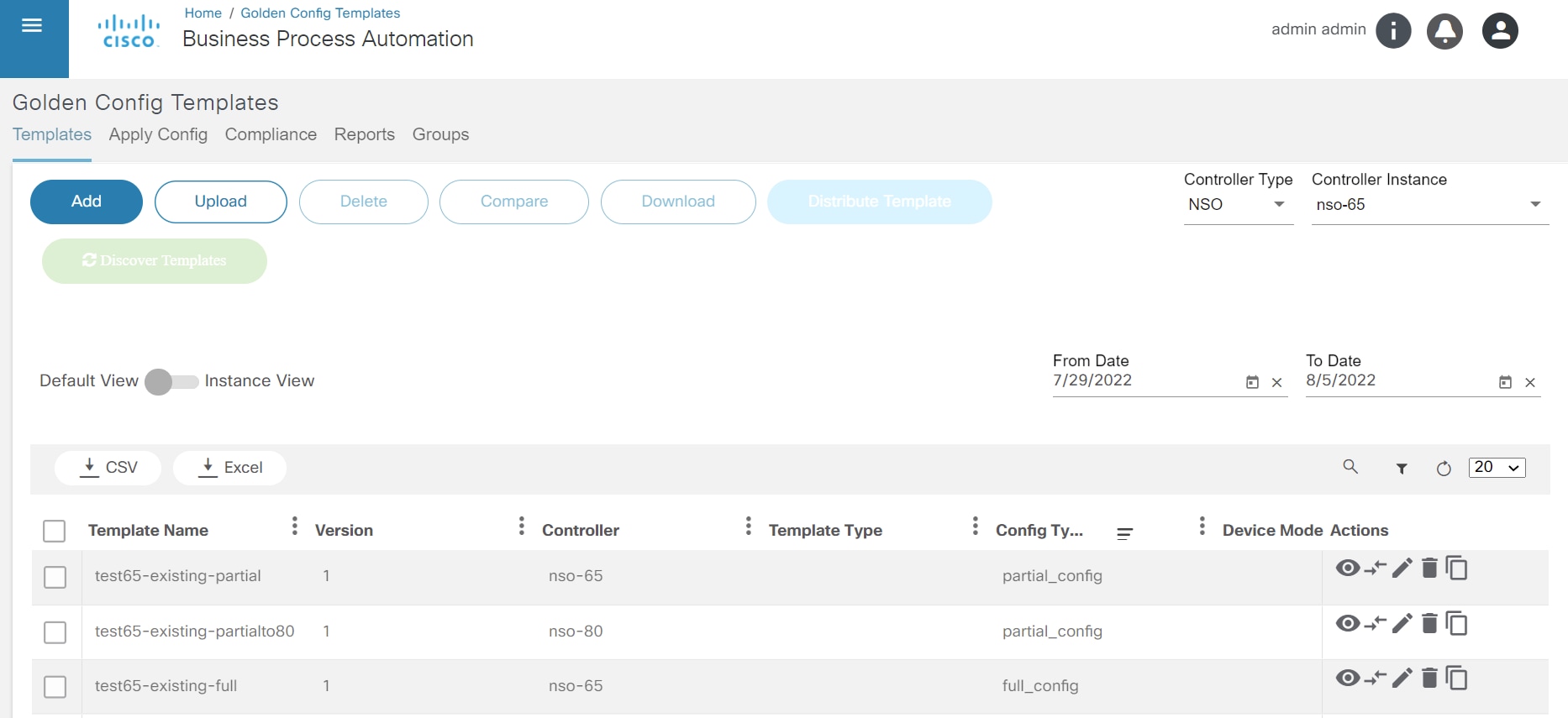

골든 컨피그레이션 템플릿

GCT는 디바이스에서 일관된 컨피그레이션을 유지하는 데 사용되는 사전 정의된 컨피그레이션입니다. 장점은 다음과 같습니다.

- 하나 이상의 디바이스에 적용할 수 있는 일반 컨피그레이션 템플릿 생성, 편집 및 관리

- 템플릿을 매개 변수화하여 동일한 시장 또는 다른 시장의 디바이스에 재사용합니다.

- 디바이스 전반에 걸쳐 컨피그레이션 일관성 보장

- GCT 버전 관리

- GCT에 대한 디바이스 규정 준수 확인

템플릿을 구축하기 전에 네트워크 설계를 계획하고 그 설계를 기반으로 템플릿을 생성하는 것을 고려하십시오. GCT를 사용하면 운영 효율성을 높이고 구성 오류를 줄이며 컴플라이언스 표준 및 모범 사례를 개선할 수 있습니다.

자세한 내용은 BPA 사용 설명서 골든 컨피그레이션 템플릿 애플리케이션을 참조하십시오.

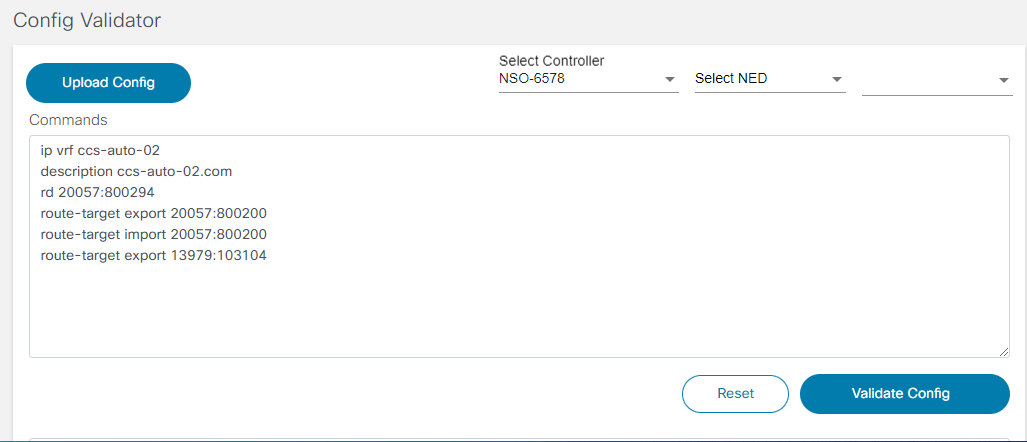

구성 검사기

Config Validator 애플리케이션은 NED(Network Element Driver)에 대한 컨피그레이션 명령 집합을 검증하는 데 사용됩니다. 사용자는 컨피그레이션 명령을 입력할 수 있으며, 컨피그레이션 검증기는 컨피그레이션 명령의 집합이 유효한지 여부를 나타냅니다. 이렇게 하면 사용자가 필요할 때마다 항상 유효한 컨피그레이션 명령을 사용할 수 있습니다. 사용자는 Config Validator를 사용하여 다음 인스턴스에서 컨피그레이션 명령 집합의 유효성을 확인할 수 있습니다.

- 새로운 NED 사용 가능

- 기존 NED의 새 버전을 사용할 수 있습니다.

- 사용 중인 컨피그레이션 명령이 특정 버전의 NED에서 지원되는지 확인하기 위해

자세한 내용은 Config Validator 애플리케이션 작업을 참조하십시오.

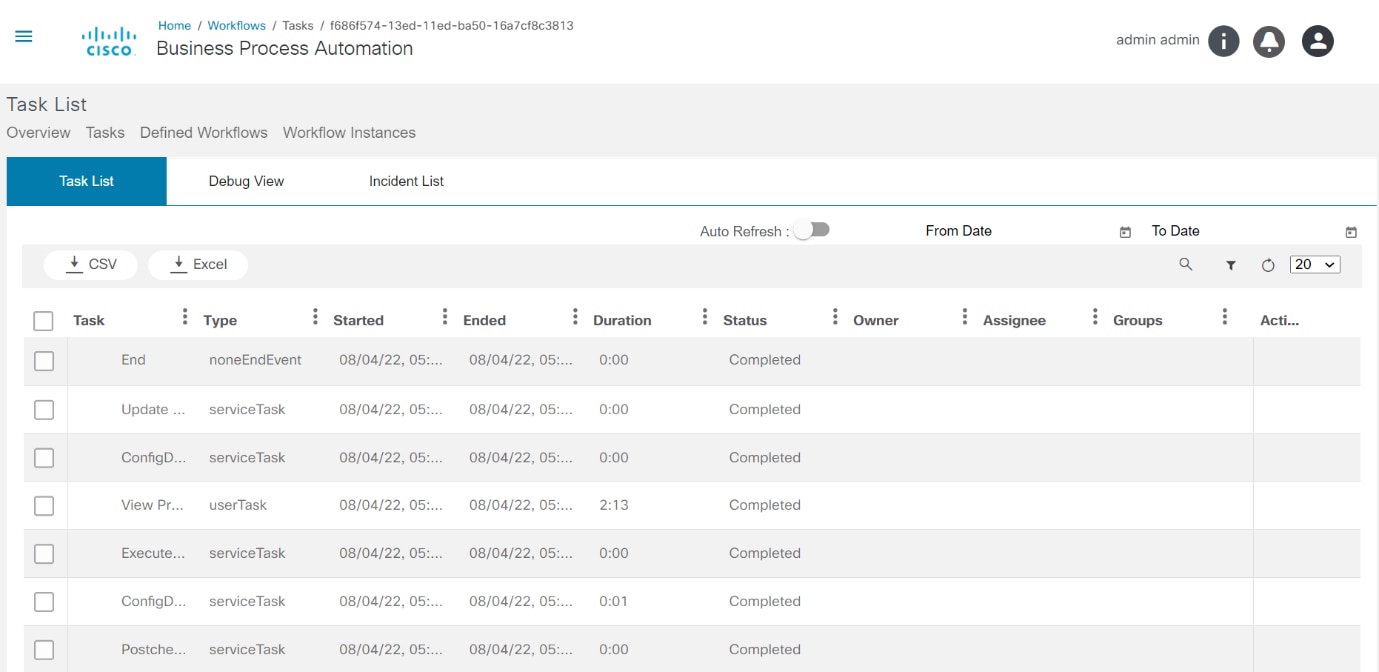

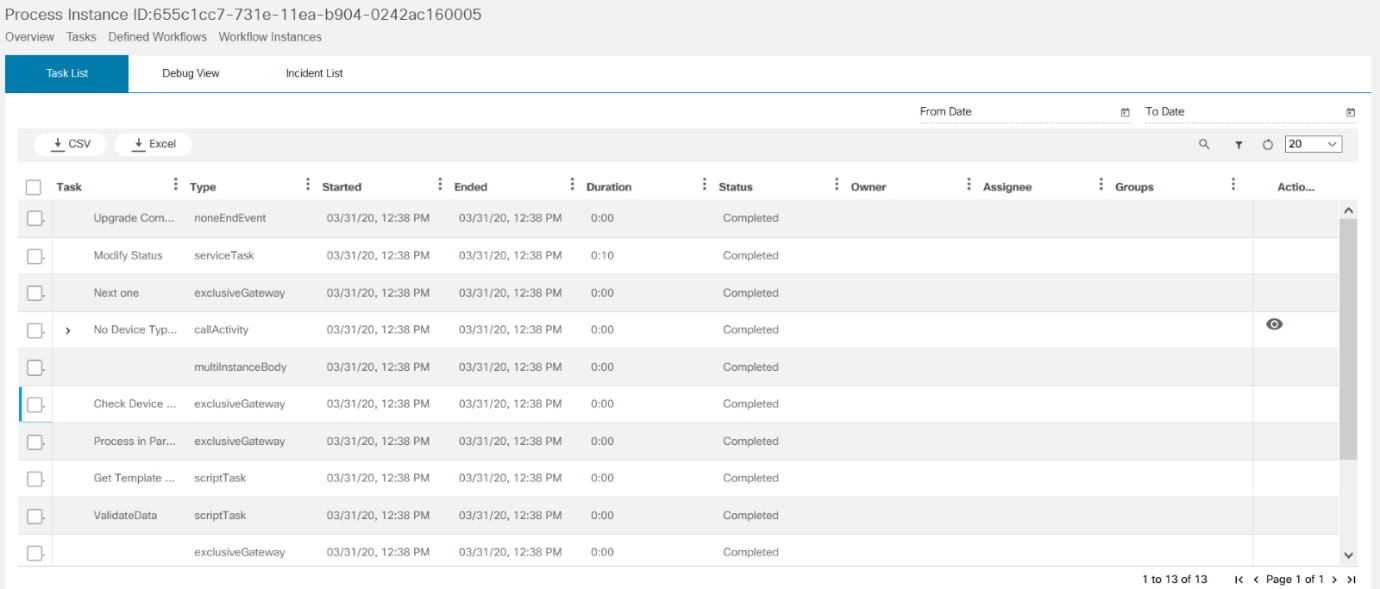

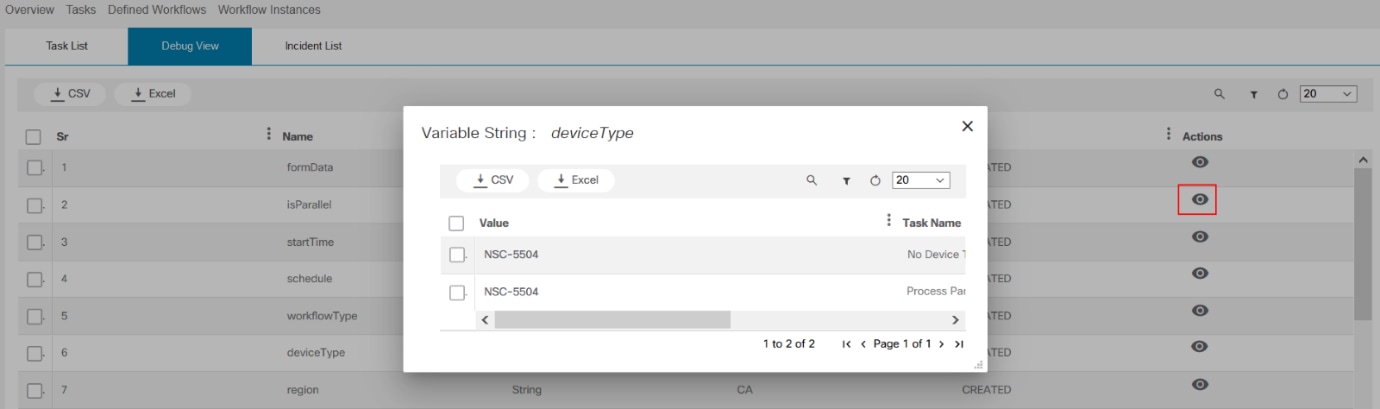

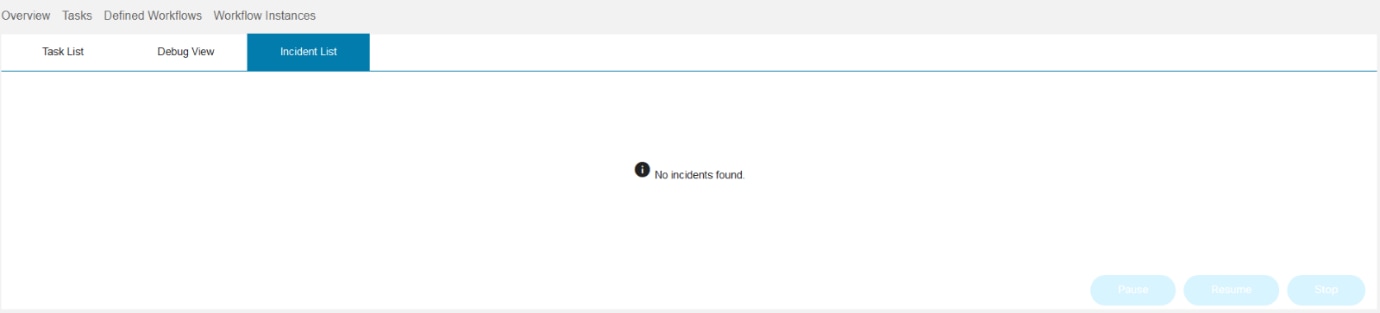

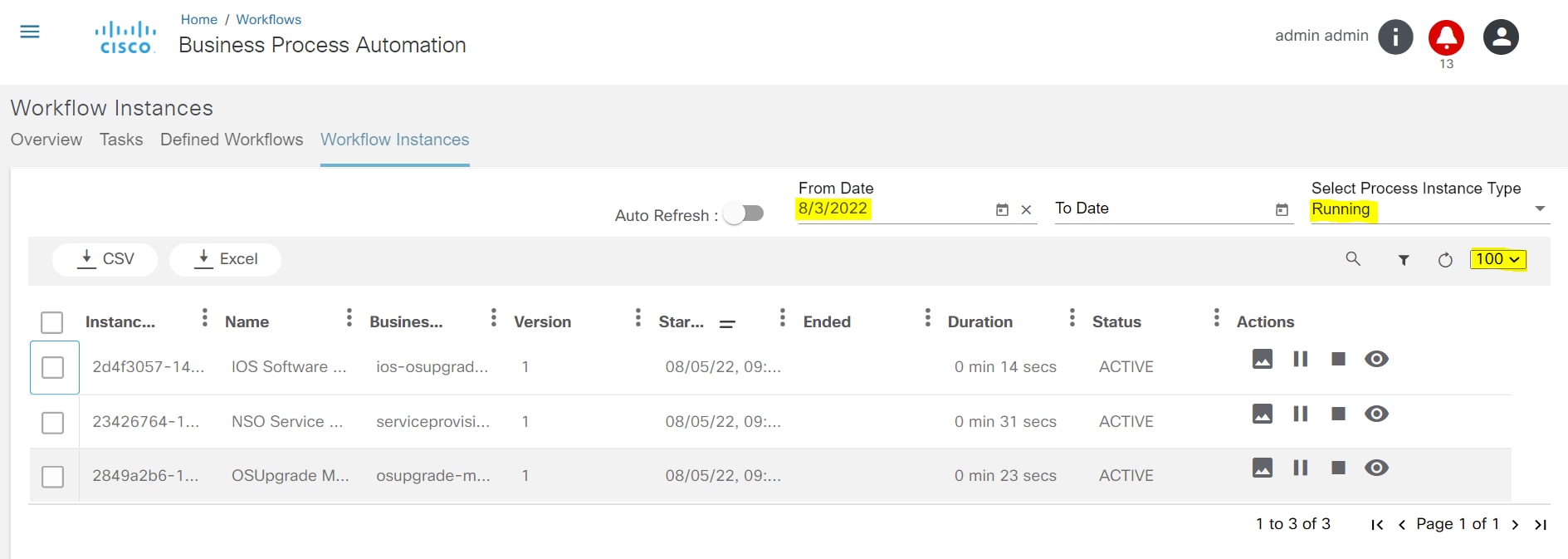

워크플로

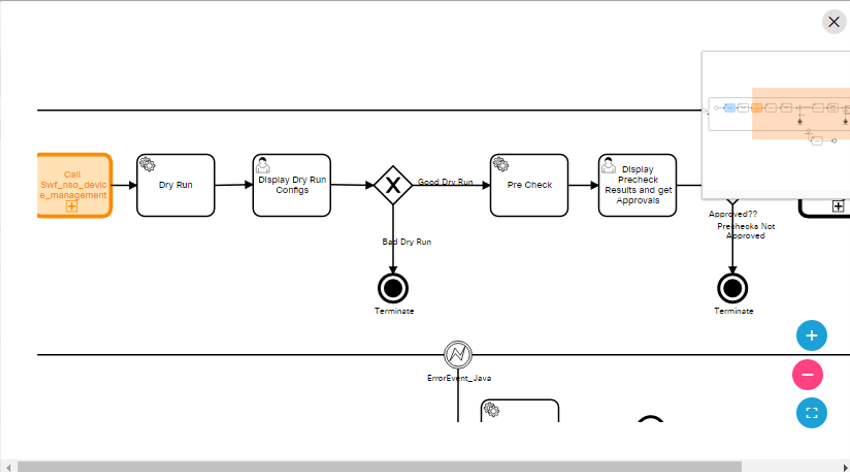

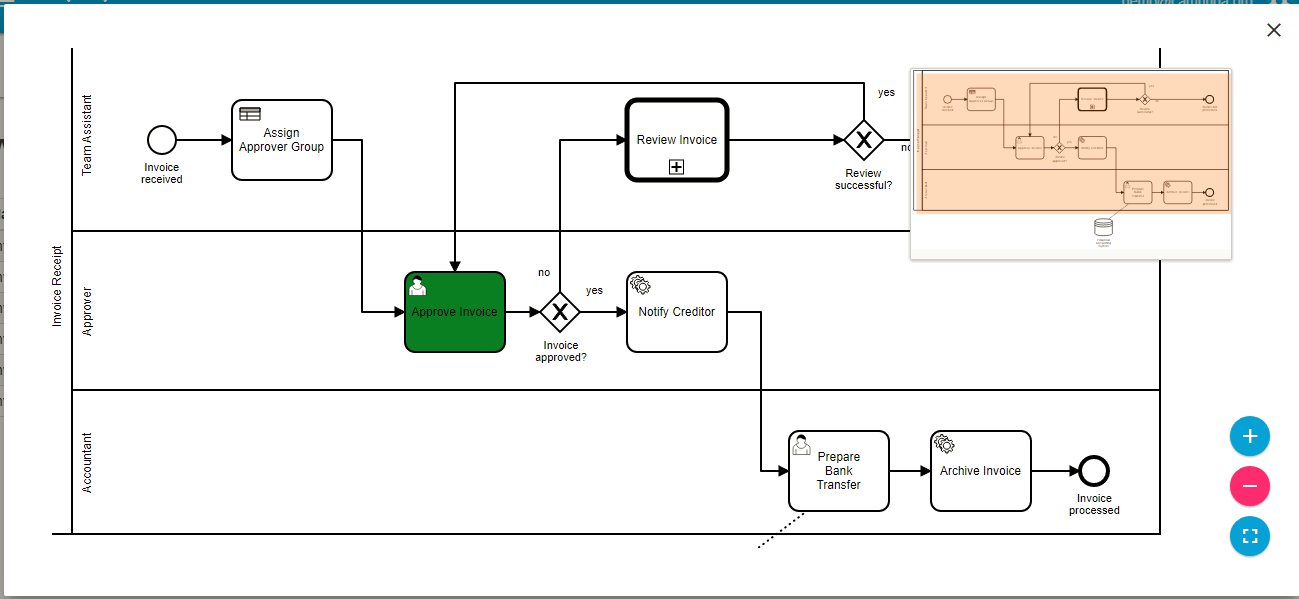

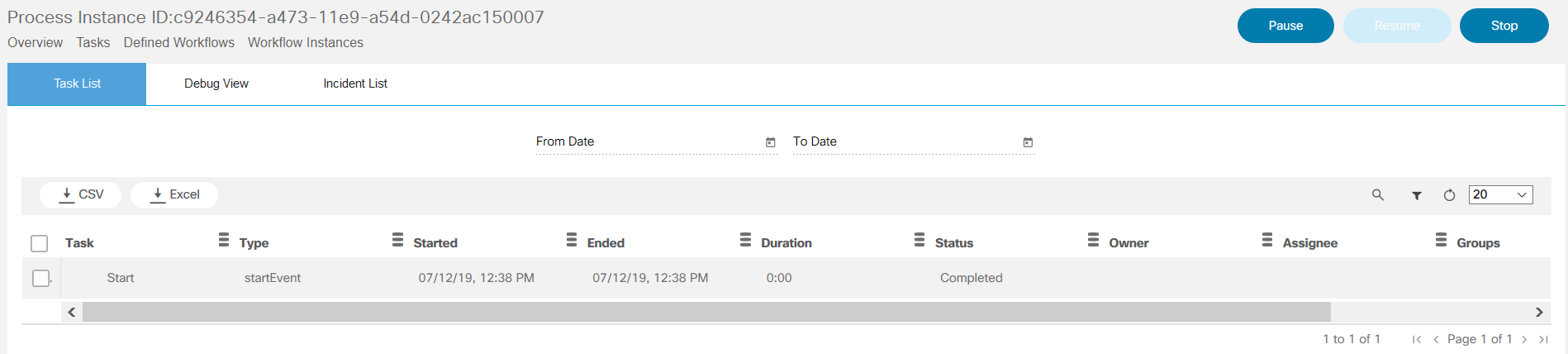

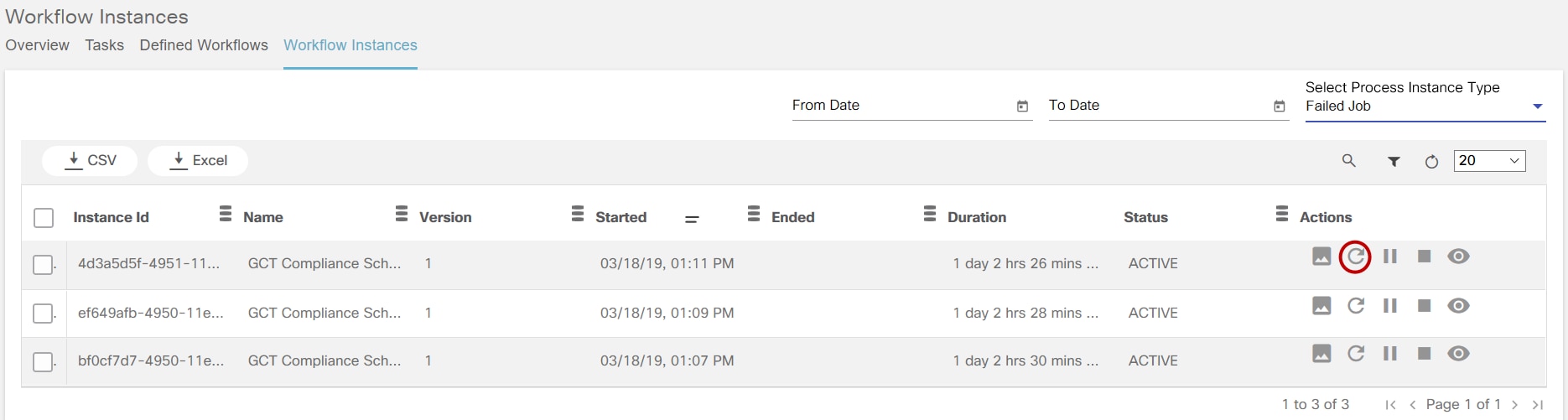

워크플로를 통해 사용자는 인프라를 변경하기 전이나 후에 수행되는 비즈니스 및 기술 프로세스를 자동화할 수 있습니다. 예를 들면 사전/사후 검사, 승인, 티켓팅 시스템 또는 ITSM 툴과의 통합 등이 있습니다. 워크플로는 일반적으로 논리적 결정(예: 작업을 계속 진행하거나 중단)과 함께 프로세스를 자동화하는 작업(예: 단계), 스케줄링을 위한 타이머, 최종 사용자의 응답이 필요한 수동 작업 및 다른 OSS/BSS 시스템과의 통합을 위한 작업 목록을 포함합니다.

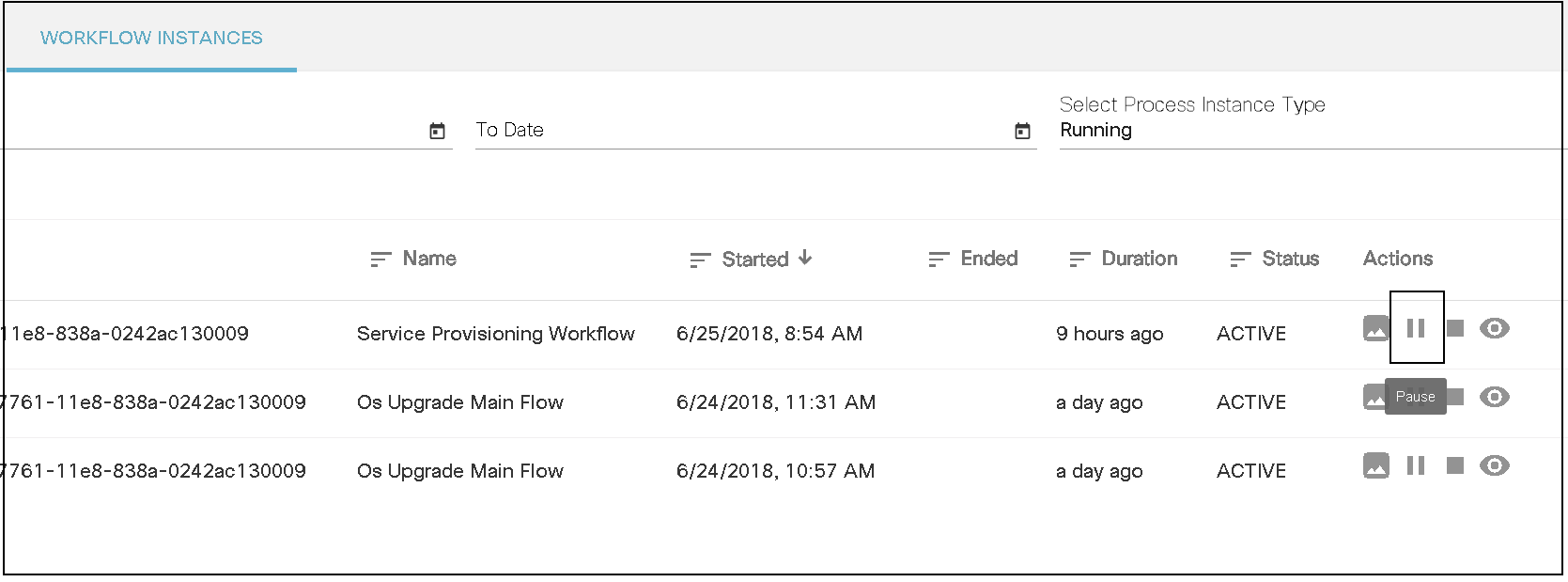

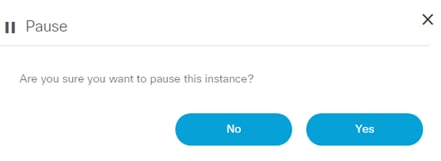

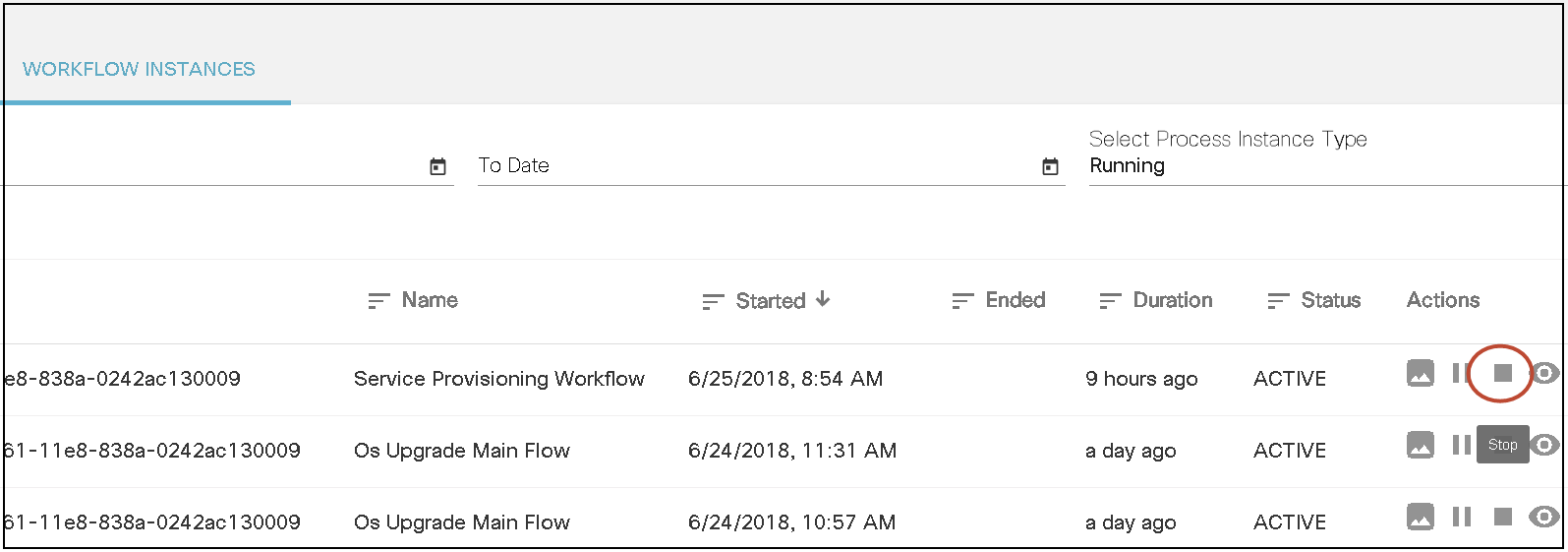

BPA에는 오픈 소스, 표준 기반 워크플로 엔진이 내장되어 있습니다. 워크플로 엔진은 BPA에 완전히 통합되어 있으므로 사용자가 BPA 포털에서 직접 워크플로를 구축하고 관리할 수 있습니다. 사용자는 워크플로를 시작하거나, 중지하거나, 일시 중지할 수 있습니다. 워크플로 실행 상태는 실행된 작업 이력과 함께 BPA에서 볼 수 있습니다. 트러블슈팅을 위해 BPA에는 작업이 실행 상태를 보고 워크플로 상태를 검사할 수 있도록 하는 워크플로의 디버그 보기도 포함되어 있습니다.

파일 콘텐츠 구조에 대한 자세한 내용은 http://www.bpmn.org/을 참조하십시오.

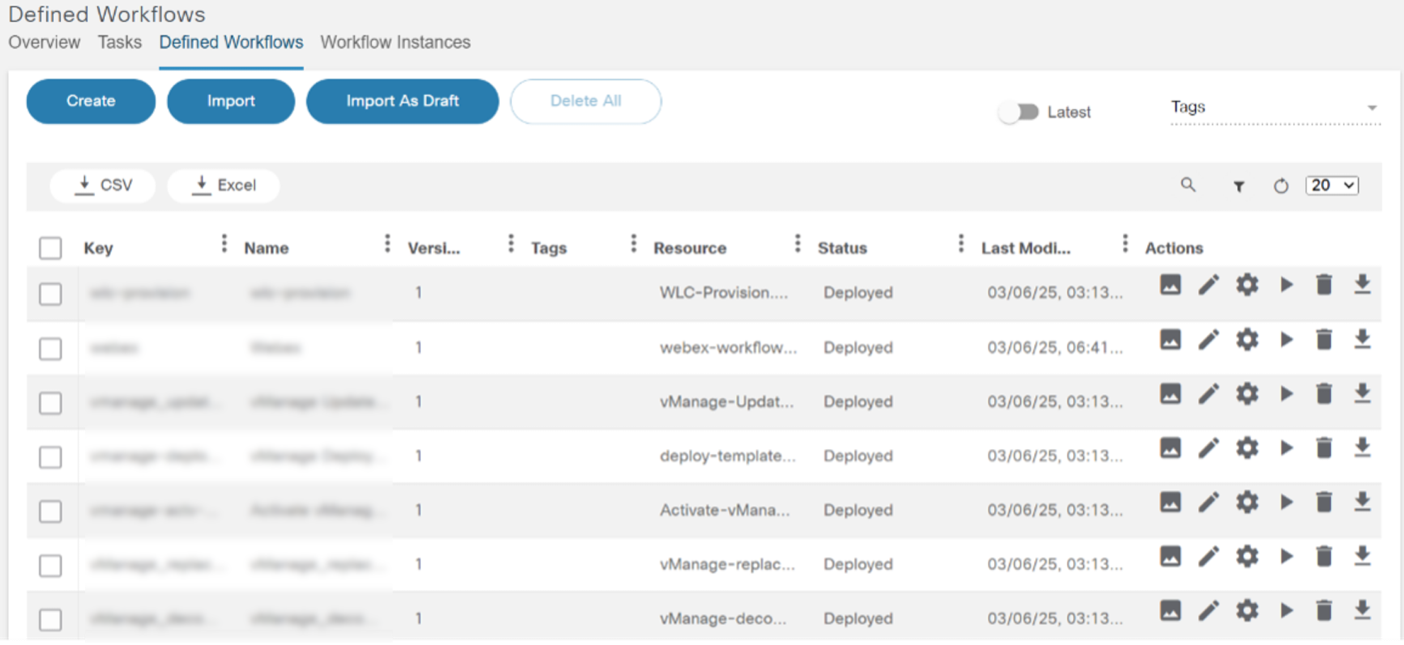

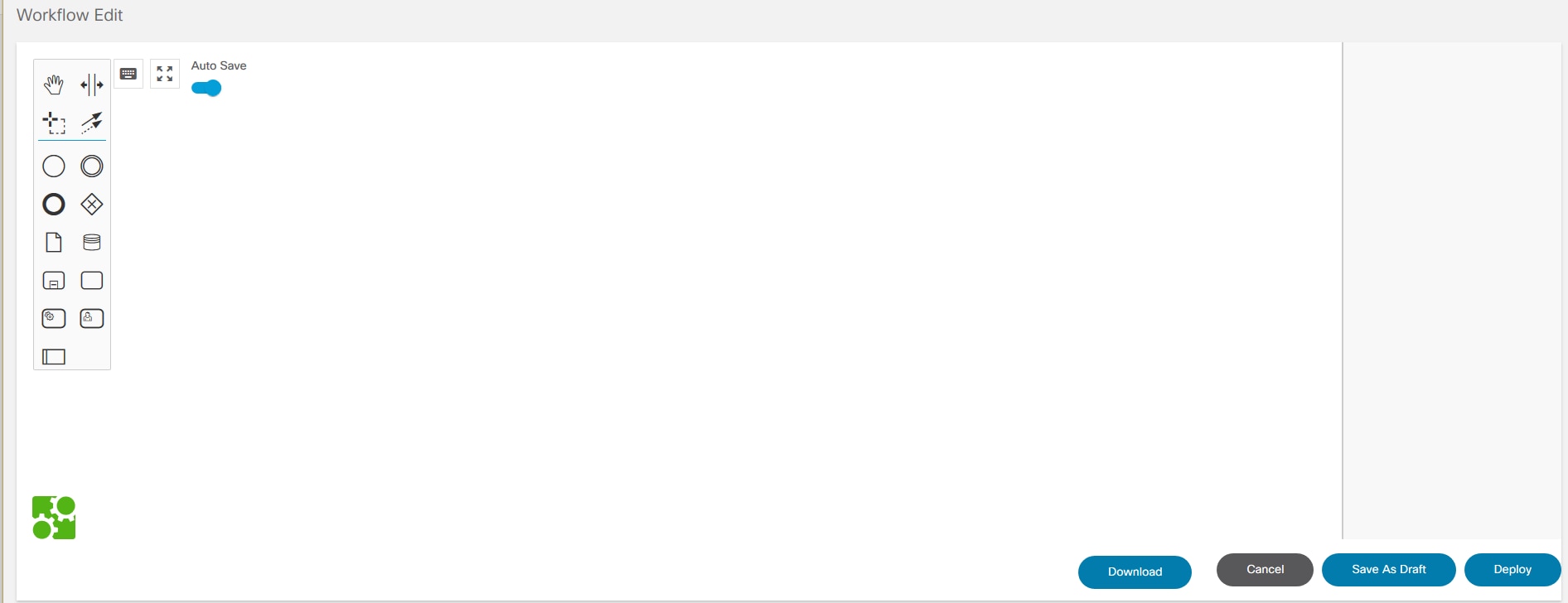

사용자는 BPA 워크플로 편집기를 사용하거나 Camunda modeler와 같은 외부 BPMN v2.0 호환 모델링 도구를 사용하여 워크플로를 정의할 수 있습니다. 워크플로우 애플리케이션에서는 다음 작업을 수행할 수 있습니다.

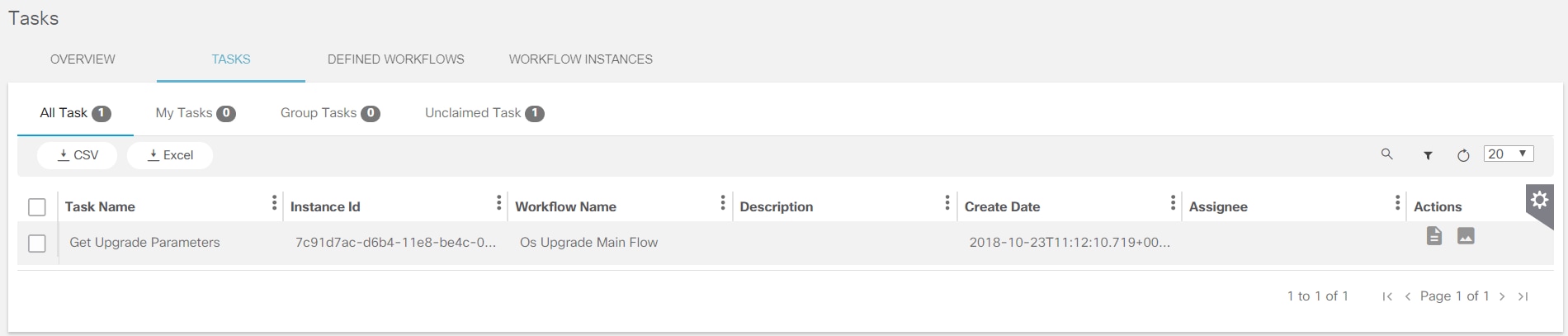

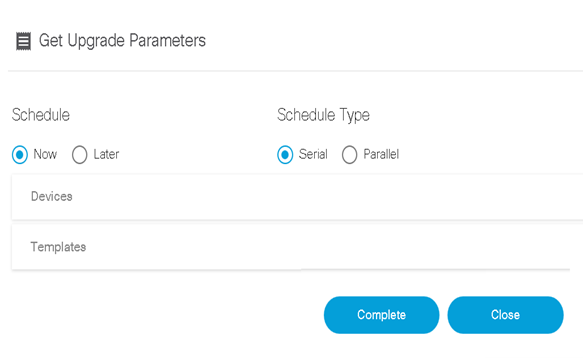

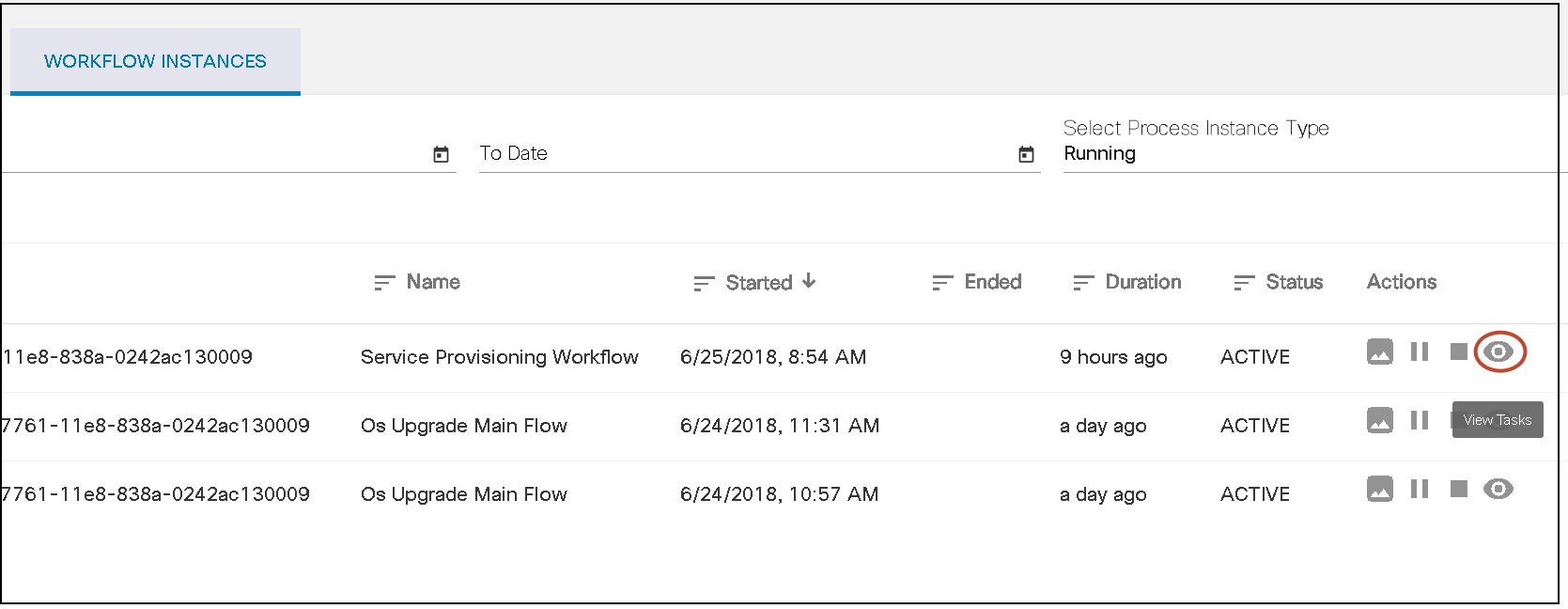

- 실행 중인 인스턴스, 미해결 사용자 작업 및 미해결 문제(예: 사고)의 개요

- 사용자/그룹에 할당된 작업 목록 보기(예: 사용자 작업)

- 워크플로 편집

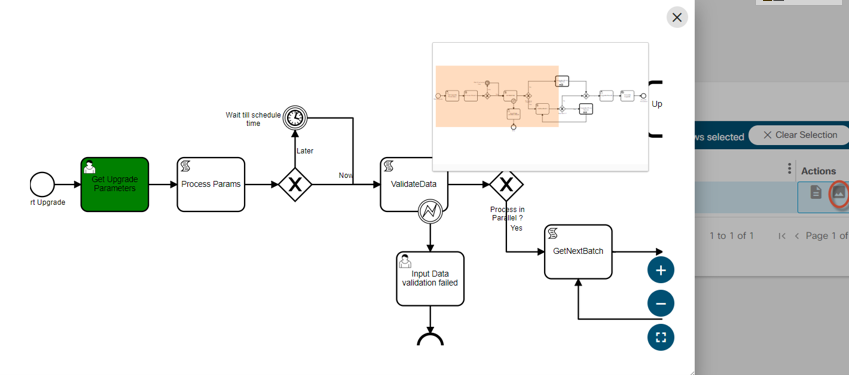

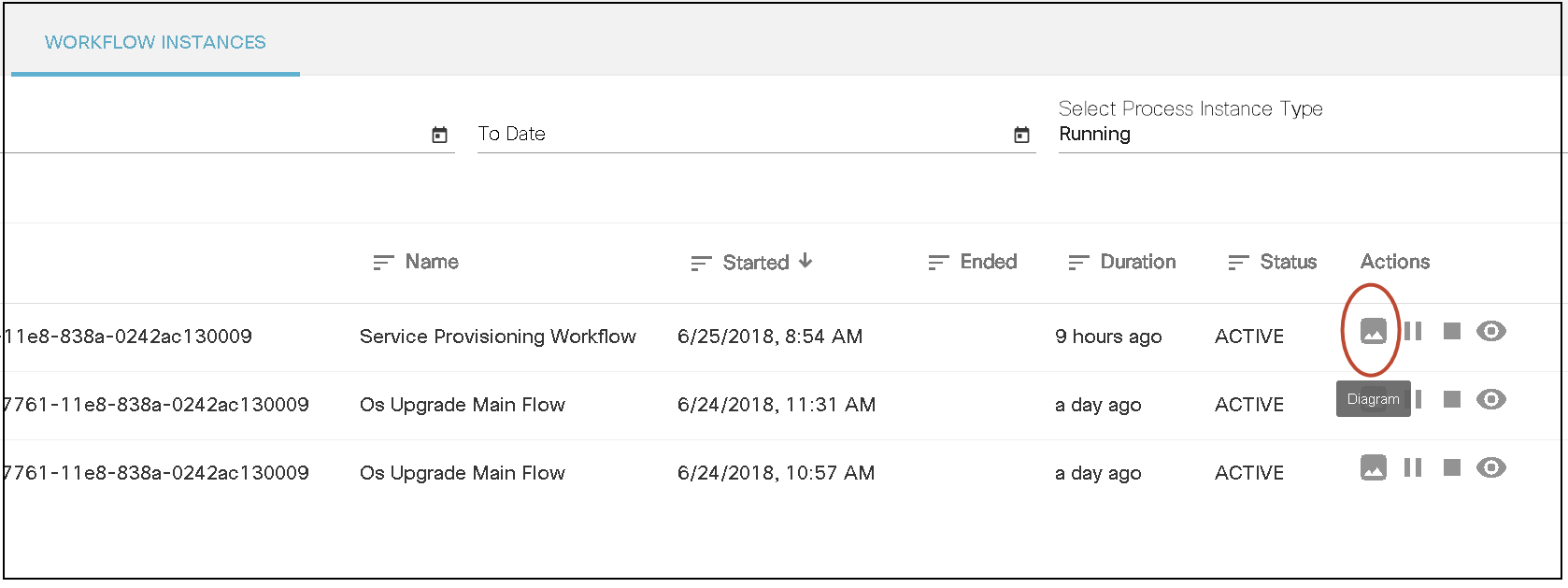

- 워크플로 BPMN 다이어그램 보기

- 워크플로 시작(예: 워크플로 인스턴스)

- 실행 중인 워크플로 보기

- 에서 워크플로 인스턴스를 다운로드합니다. bpmn 형식

- DMN(Upload Decision Model and Notation) 규칙

- DMN 제품 요구 사항 문서 다이어그램 및 테이블 보기

- 워크플로 편집 모드에서 기존 프로세스 정의 및 DMN 규칙 끌어서 놓기

- DMN 생성

- DMN 편집

- DMN 평가

자세한 내용은 워크플로 응용 프로그램 작업을 참조하십시오.

토폴로지 응용 프로그램 작업

Topology 애플리케이션을 사용하면 두 가지 다른 관점에서 토폴로지 세부사항을 볼 수 있습니다.

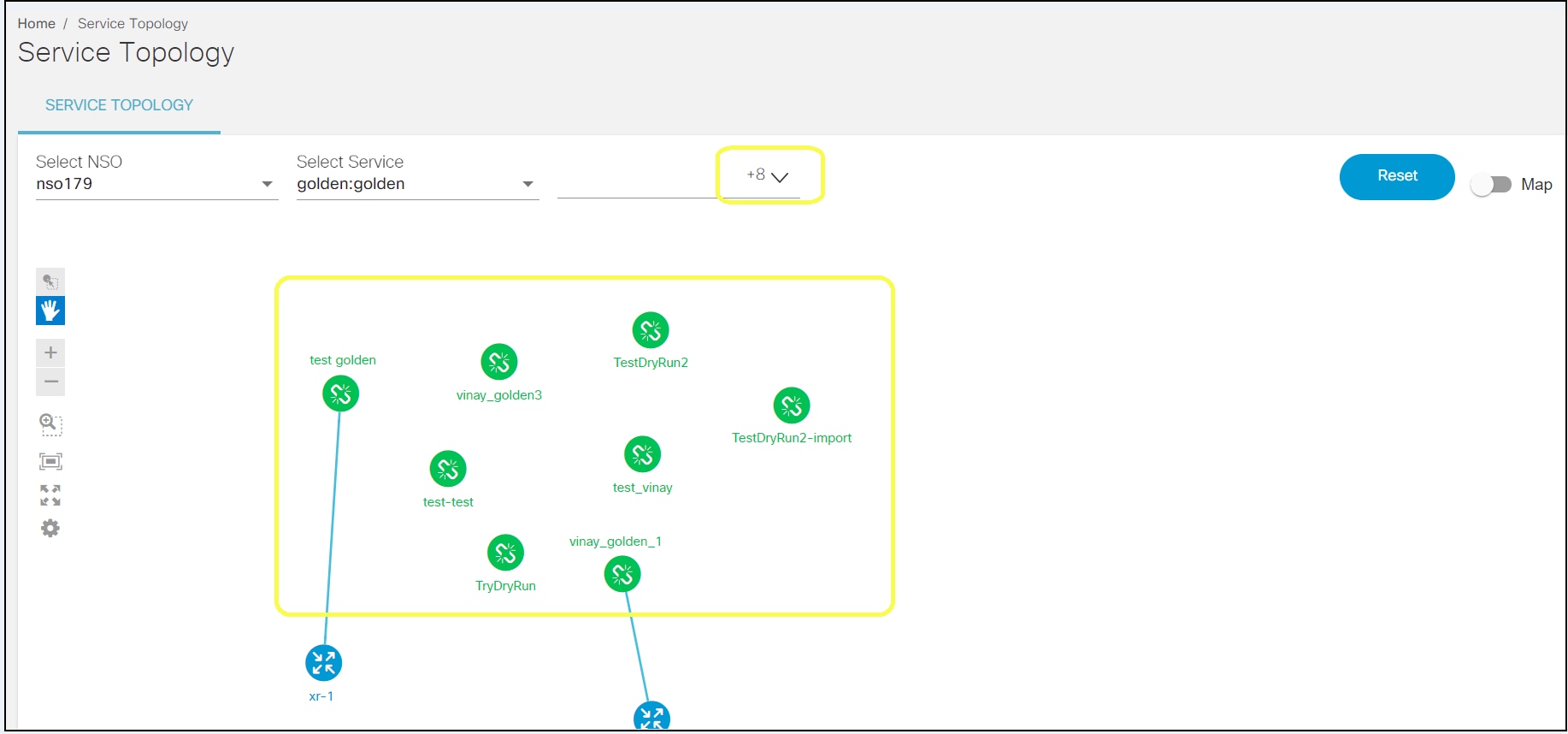

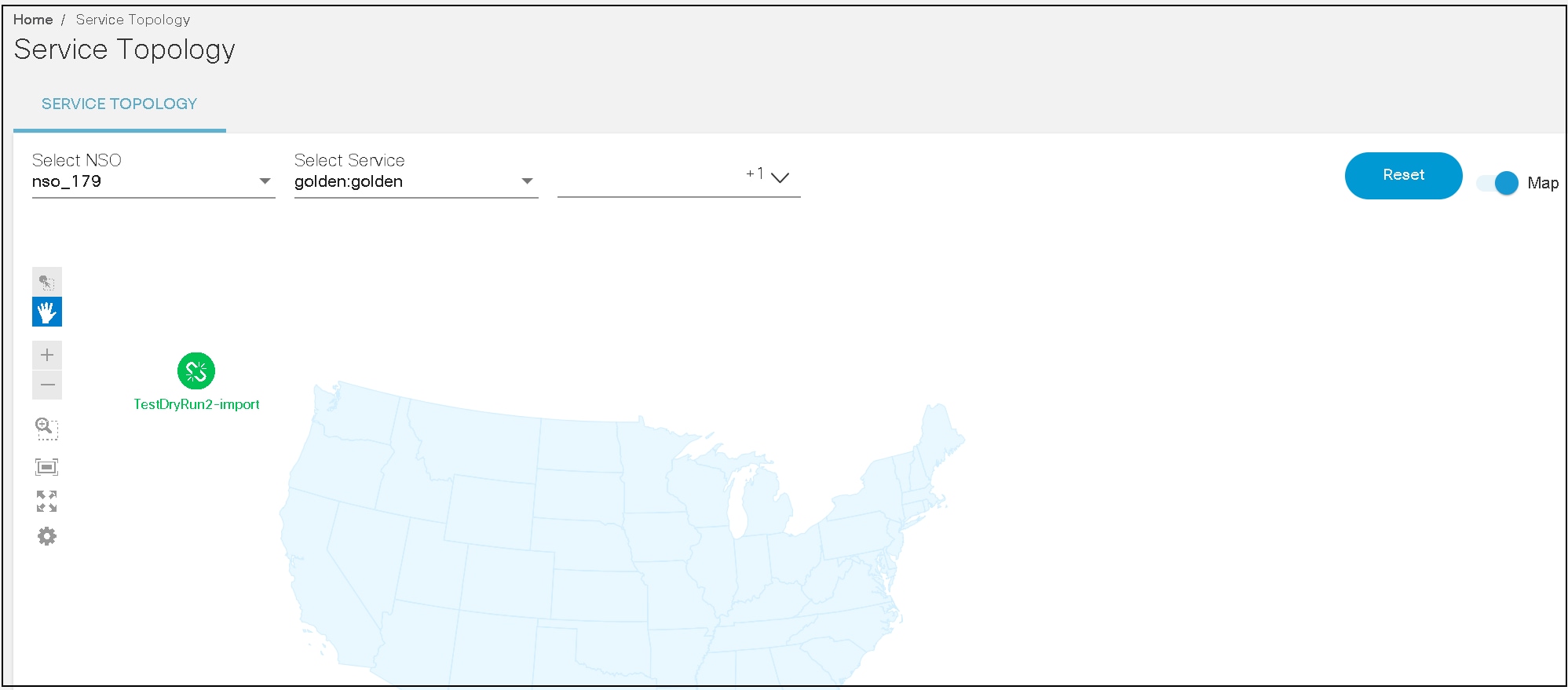

서비스 토폴로지

Service Topology 애플리케이션을 사용하면 서비스가 구축된 서비스 인스턴스 및 디바이스를 그래프로 볼 수 있습니다. 이 그래프는 서비스 및 관련 디바이스가 연결되는 방식을 시각화하는 데 도움이 됩니다. 서비스 및 해당 인스턴스를 선택하고 네트워크에서 해당 서비스 인스턴스와 연결된 디바이스를 확인합니다. 이를 통해 사용자는 디바이스 세부사항, 네트워크에서의 배치, 컨피그레이션에 대한 빠른 개요를 볼 수 있습니다.

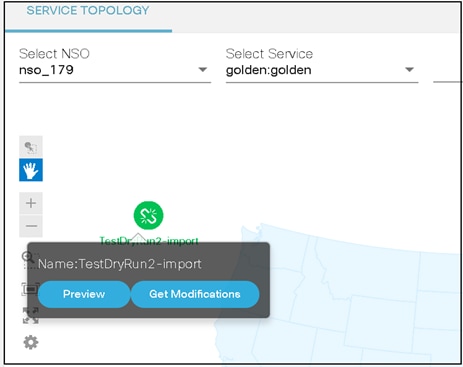

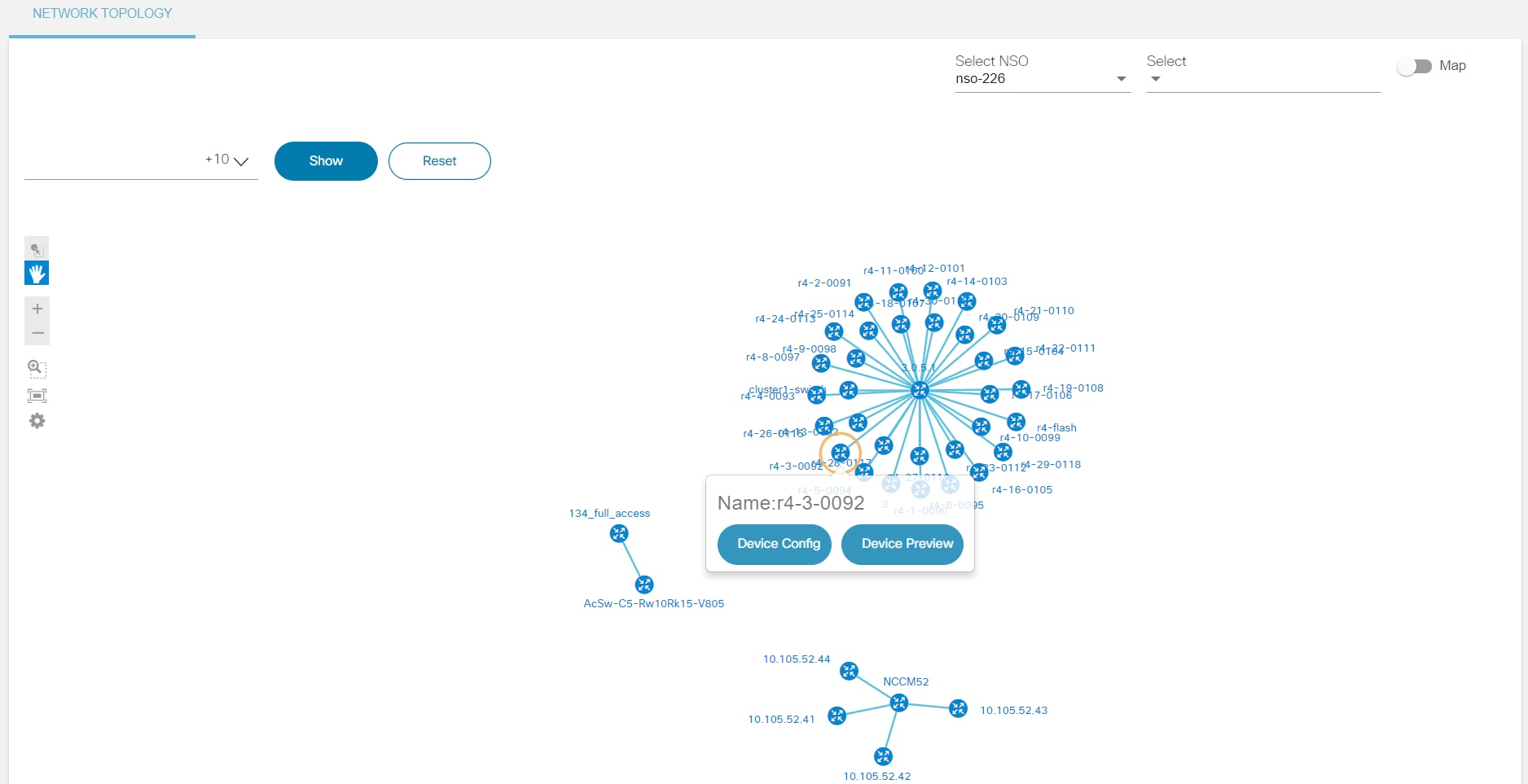

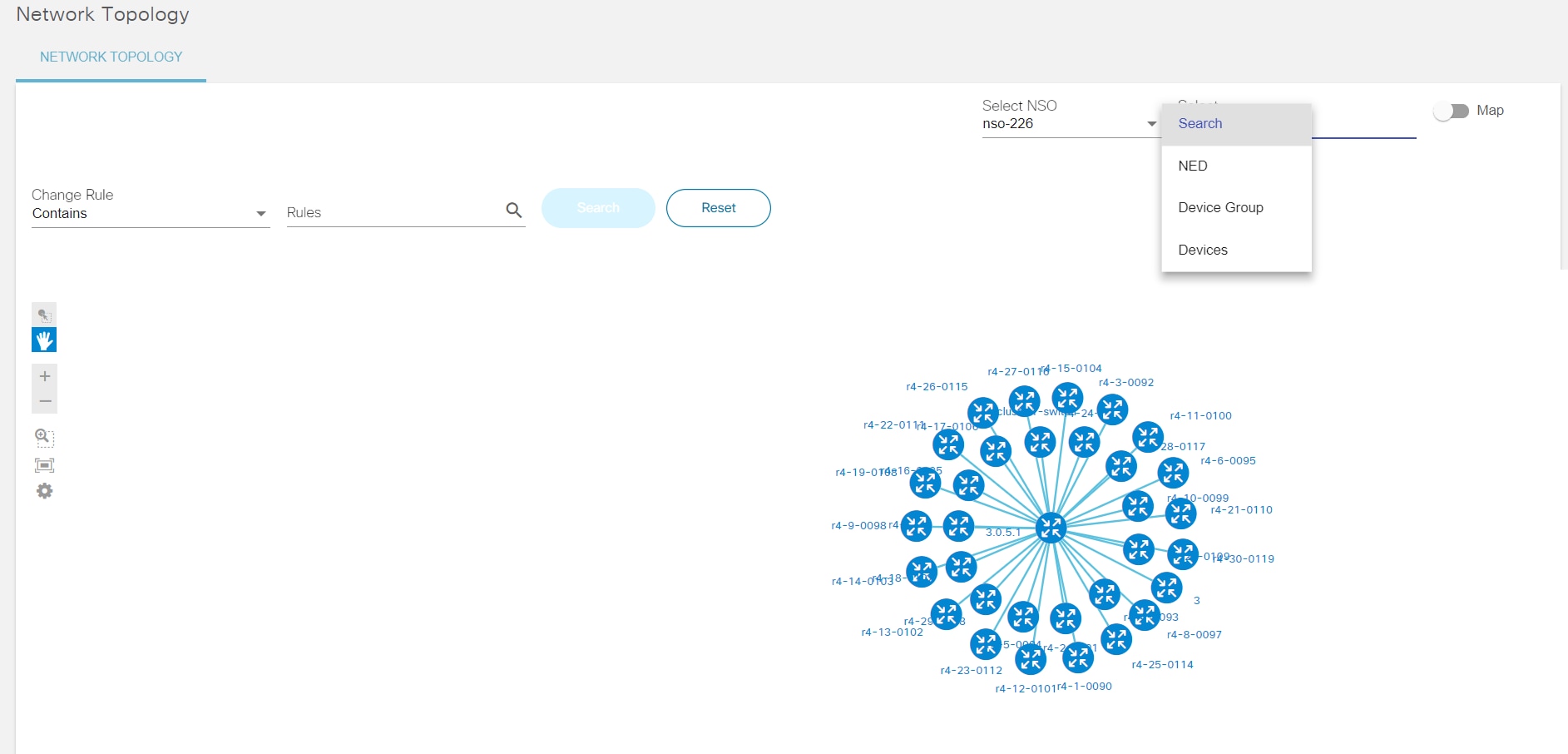

네트워크 토폴로지

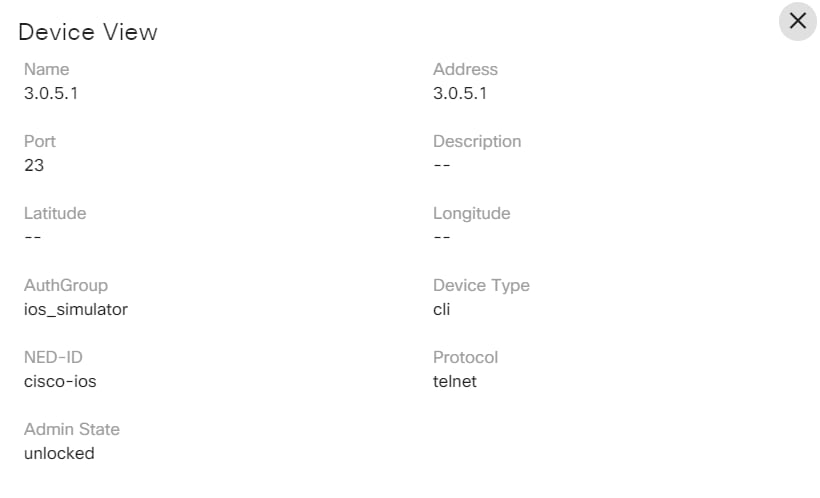

Network Topology 애플리케이션을 통해 사용자는 디바이스 네트워크의 그래프 표현을 볼 수 있습니다. 사용자가 이름, 디바이스 그룹 또는 디바이스 유형에 따라 디바이스를 필터링할 수 있습니다. 사용자는 토폴로지 맵에서 각 디바이스의 컨피그레이션 명령을 볼 수 있습니다. 사용자는 프로토콜, IP 주소, 포트, 권한 부여 그룹, NED ID, 관리 상태, 디바이스 유형 등의 디바이스 세부사항을 미리 볼 수도 있습니다. 기본 설정에 따라 네트워크에 있는 디바이스에 대한 개요를 제공하고 새 디바이스를 배치하거나 기존 디바이스의 컨피그레이션을 수정하는 것과 관련된 추가 작업을 수행하는 데 도움이 됩니다.

자세한 내용은 토폴로지 작업을 참조하십시오.

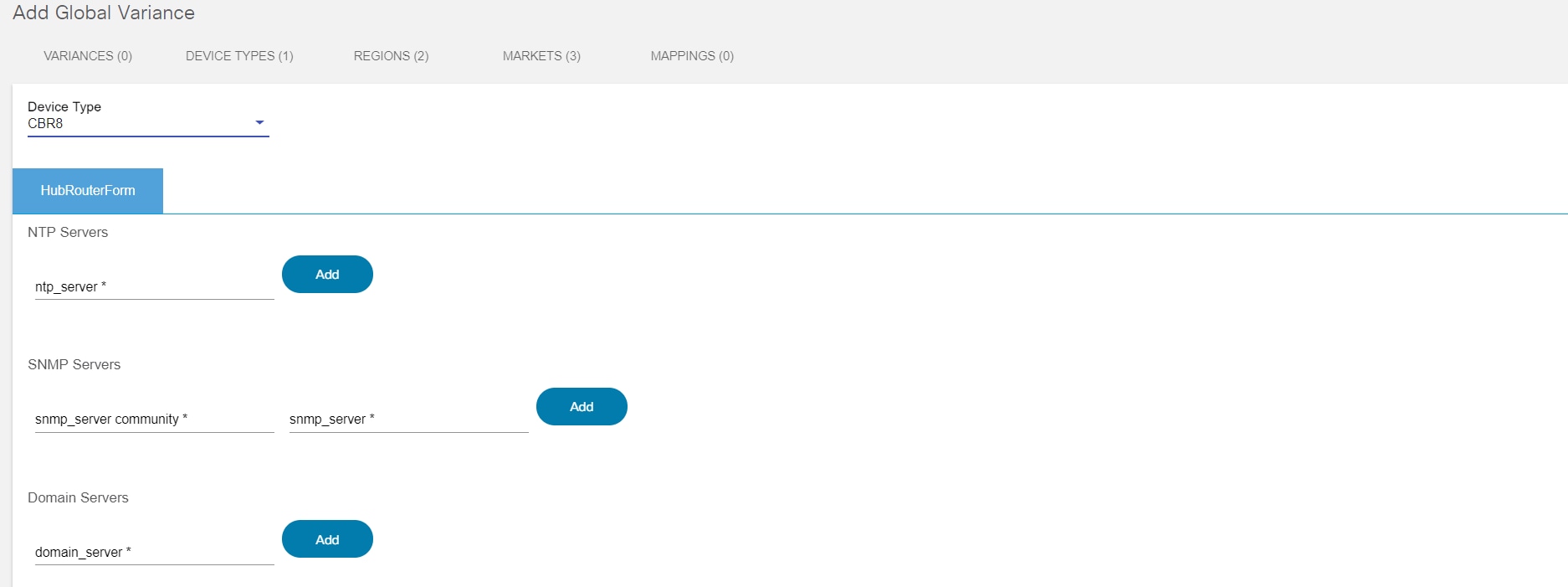

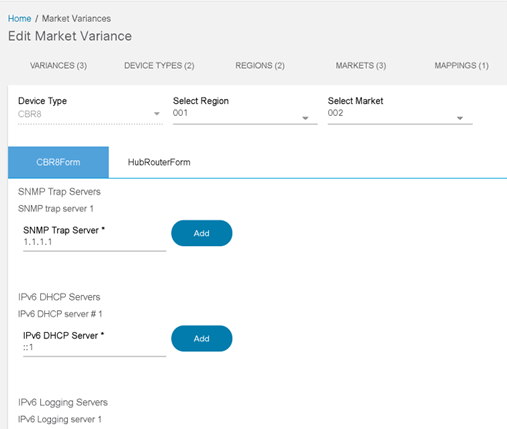

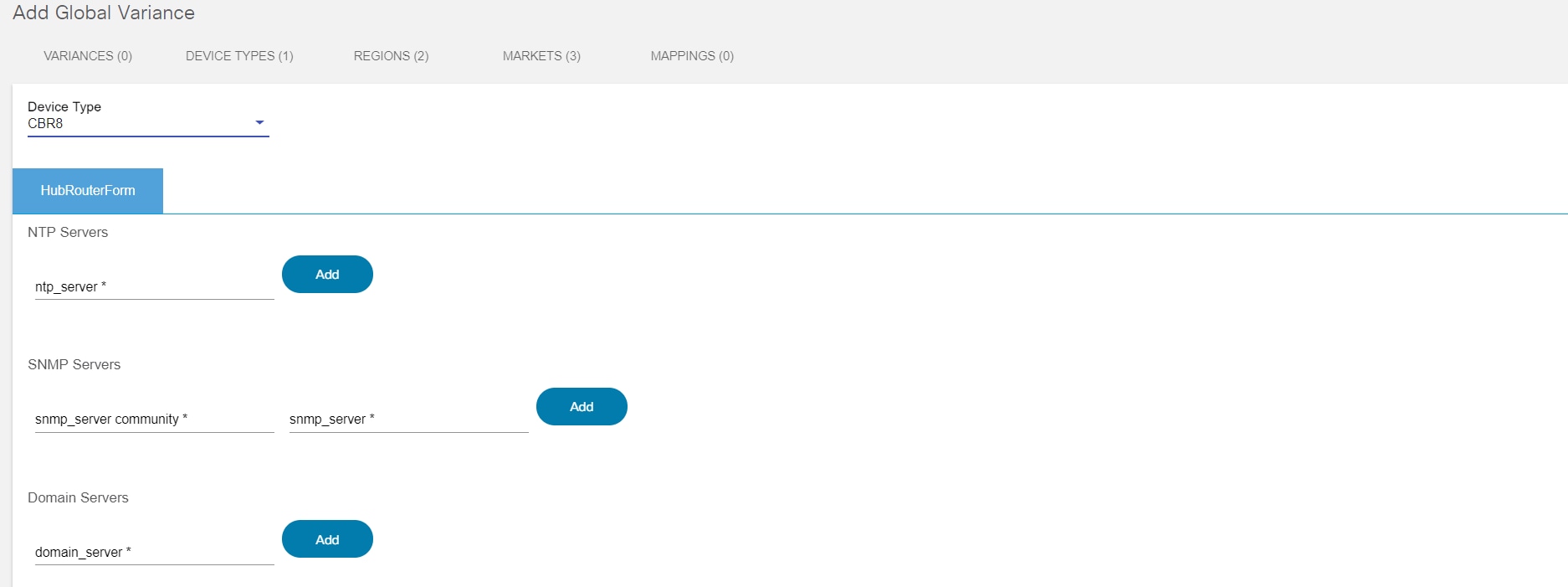

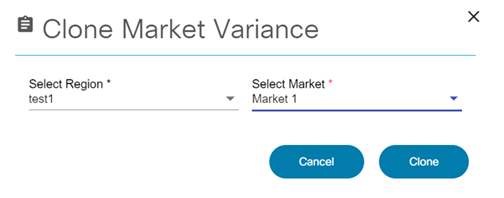

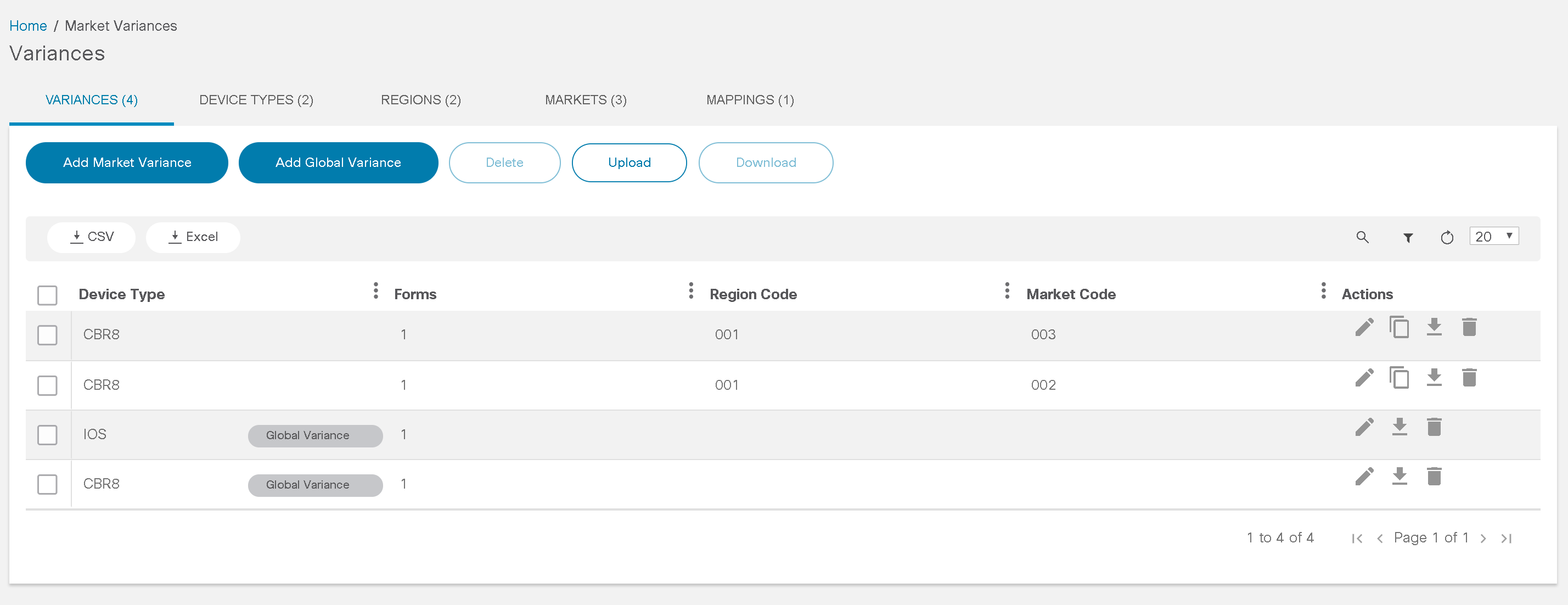

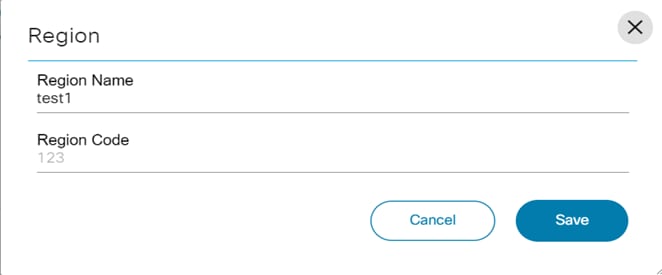

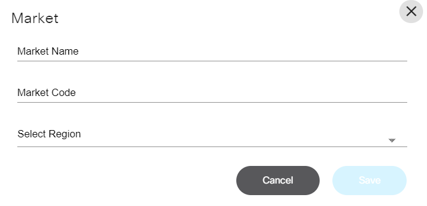

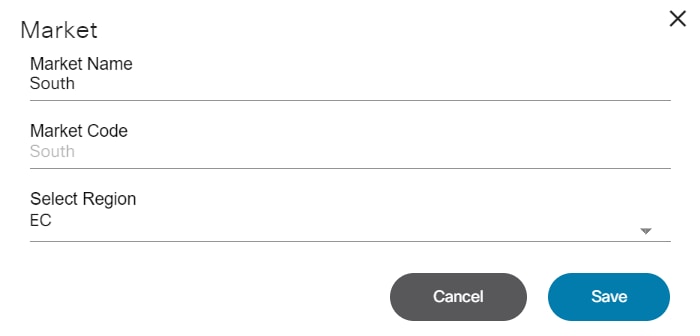

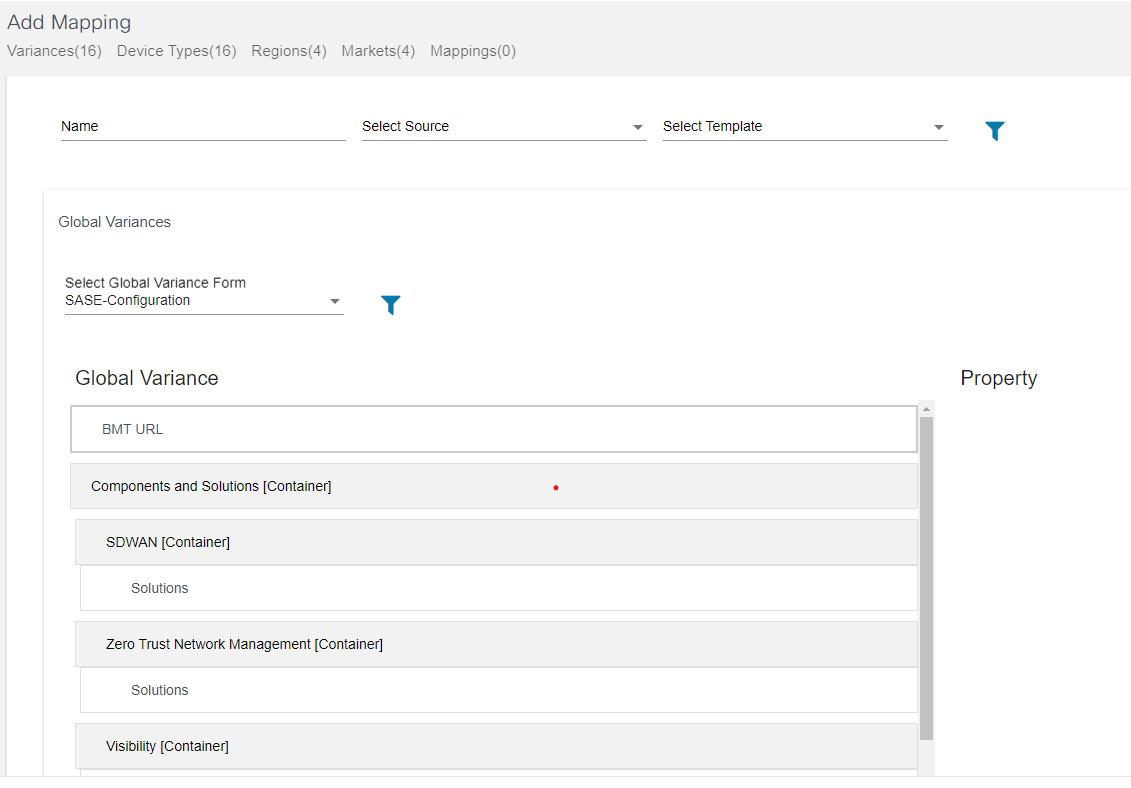

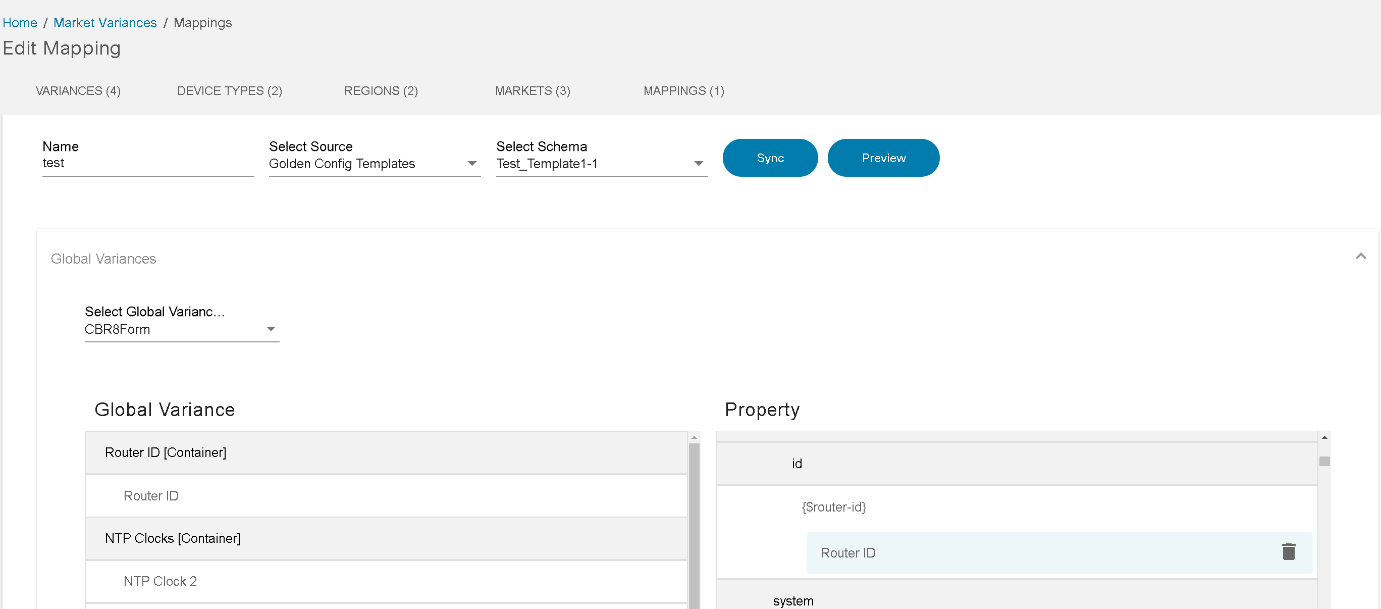

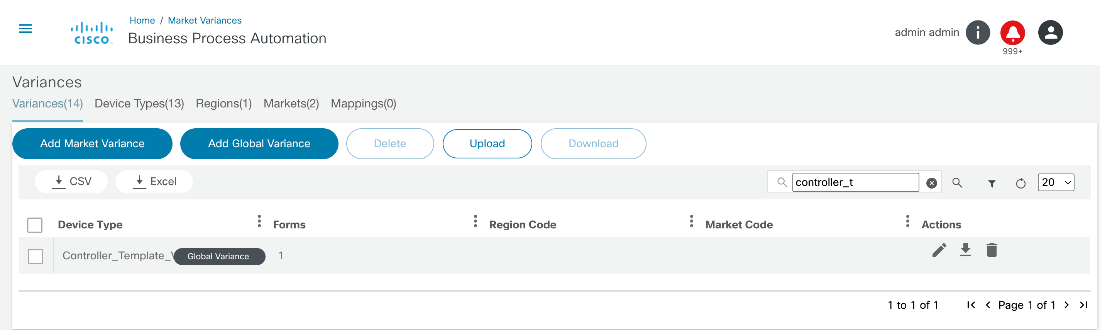

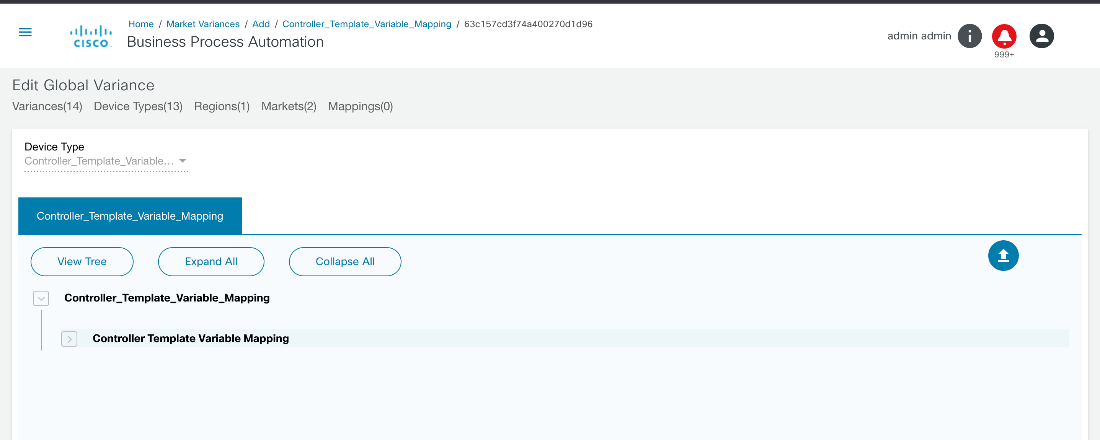

시장 차이

시장 변동은 지리적 지역이나 시장에 맞게 맞춤화할 수 있으며 BPA 플랫폼(예: NTP 서버 설정, 로깅 서버 설정 등) 전반에 걸쳐 활용할 수 있는 미리 정의된 데이터 세트입니다. 값은 지역, 시장 및 장치 유형에 따라 저장될 수 있습니다. 매개변수화된 값은 GCT, 서비스 프로비저닝 및 워크플로에서 활용할 수 있습니다.

자세한 내용은 Working with Market Variances를 참조하십시오.

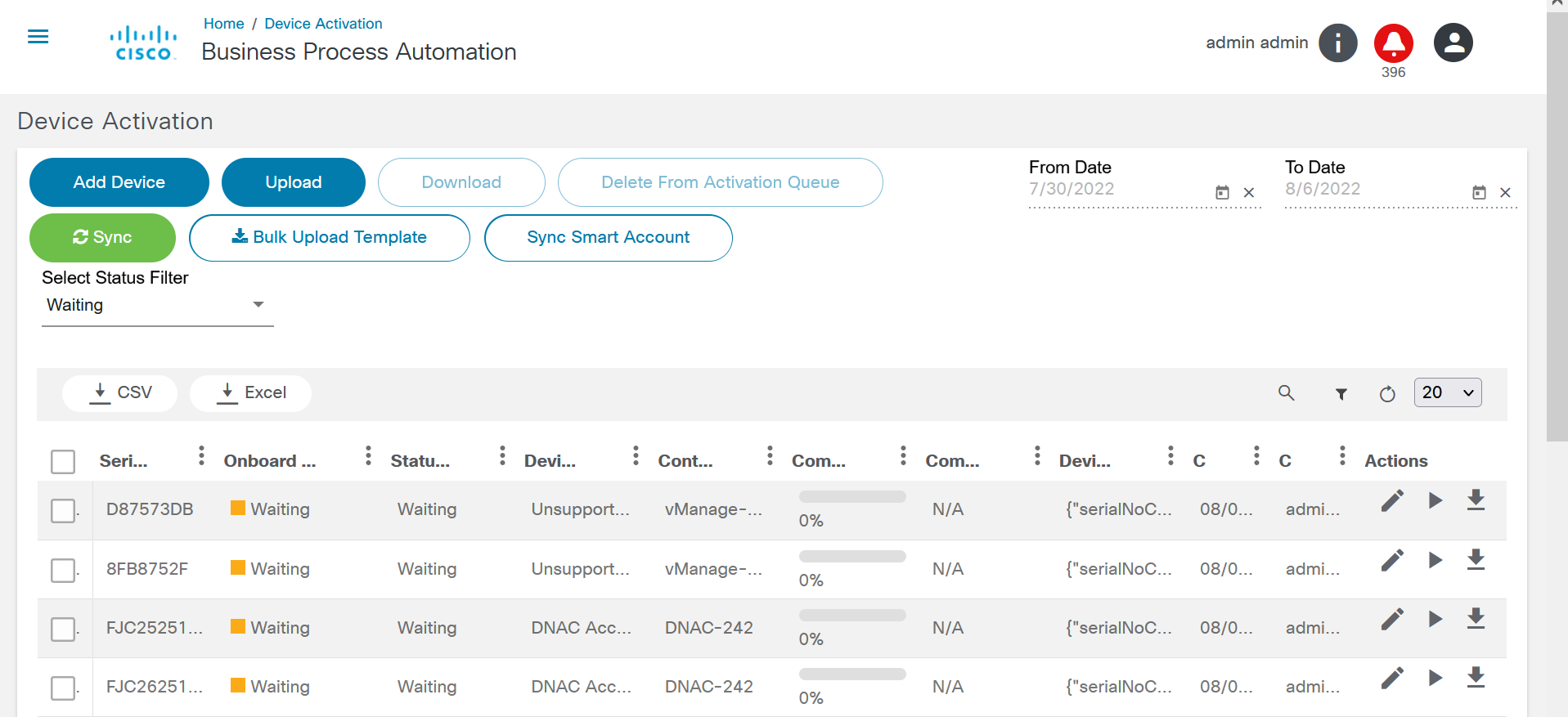

디바이스 활성화

Device Activation 애플리케이션은 SNMP(Simple Network Management Protocol) 또는 DHCP 알림을 통해 디바이스에 대한 ZTP(Zero Touch Provisioning)를 활성화합니다. ZTP(일련 번호 포함)에 대한 디바이스 세부 정보는 Device Activation 애플리케이션을 통해 온보딩할 수 있습니다. SNMP/DHCP 이벤트에서 디바이스 활성화 워크플로는 디바이스를 온보딩하기 위해 트리거됩니다. 이 애플리케이션은 시장/글로벌 차이, GCT 템플릿, 사전/사후 차이 등의 기능을 디바이스 활성화 워크플로에서 활용합니다.

자세한 내용은 BPA 사용자 가이드 디바이스 활성화를 참조하십시오.

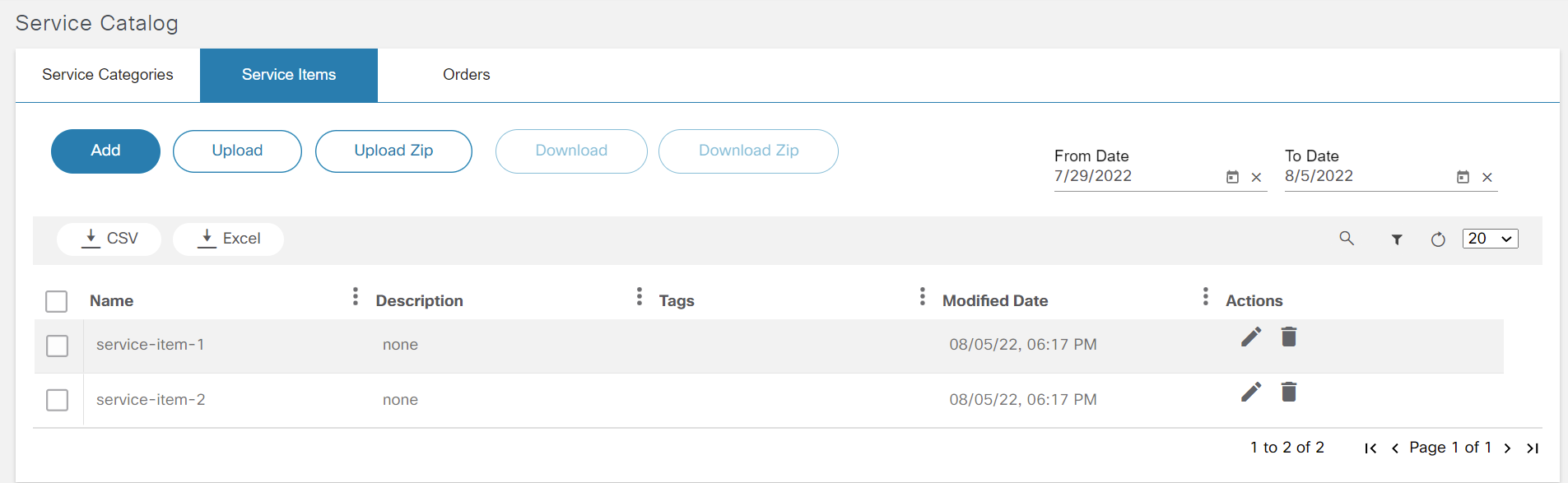

서비스 카탈로그

Service Catalog 애플리케이션은 서비스를 온보딩하고, 서비스를 주문하고, 서비스 상태를 검토할 수 있는 통합 보기를 제공합니다. 이 애플리케이션은 사용자가 분류, 태그 지정, 검색 및 선호 서비스를 사용할 수 있도록 합니다. 주문 진행 상황을 이정표로 볼 수 있습니다. 관리자 사용자는 서비스 항목, 범주 및 태그를 관리할 수 있습니다.

자세한 내용은 BPA 사용 설명서 서비스 카탈로그를 참조하십시오.

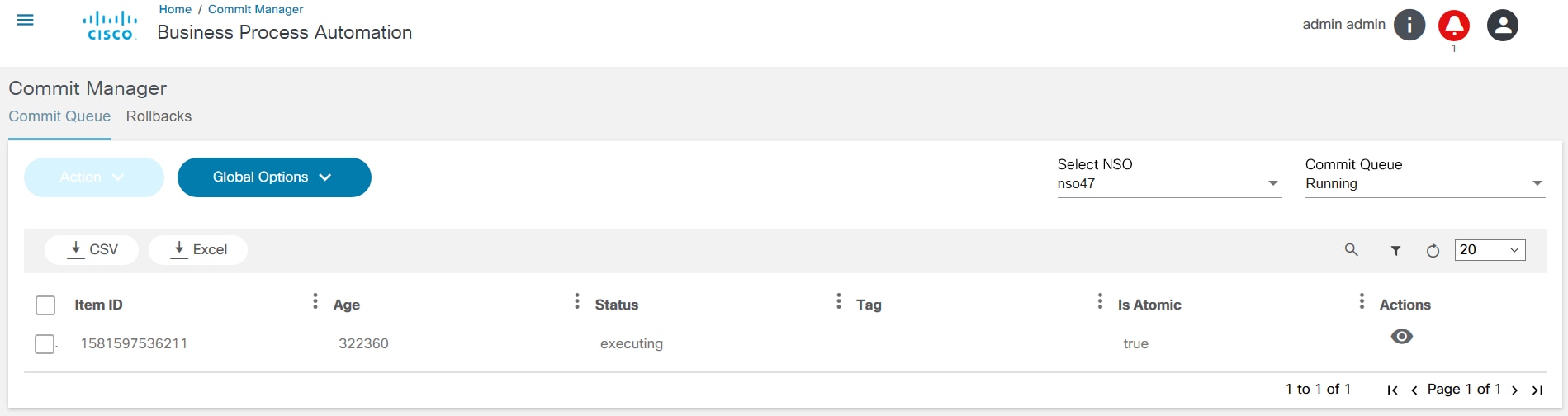

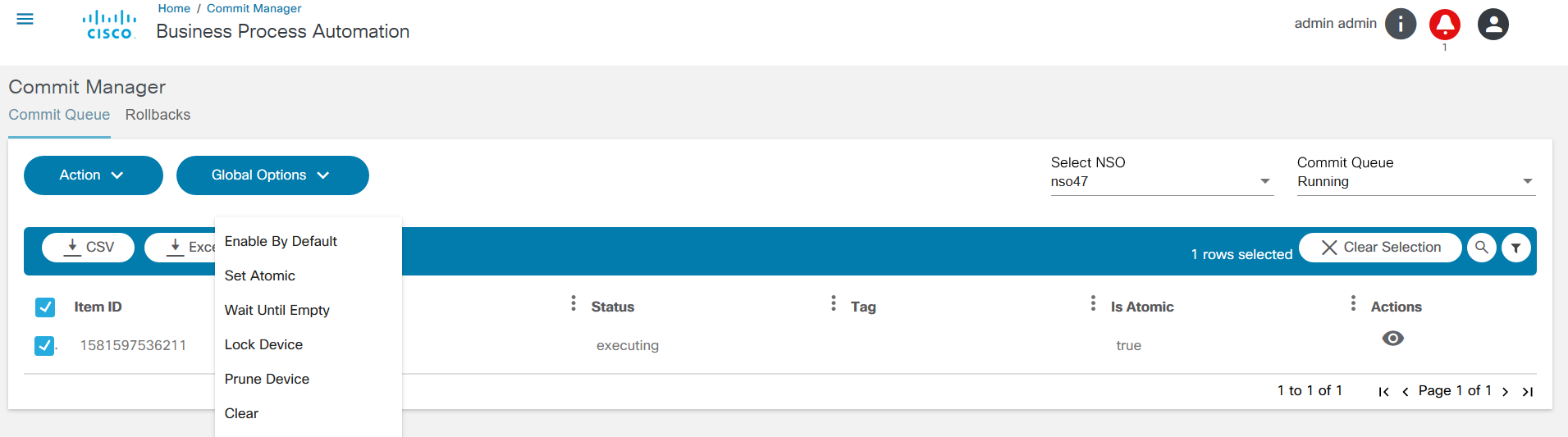

커밋 관리자

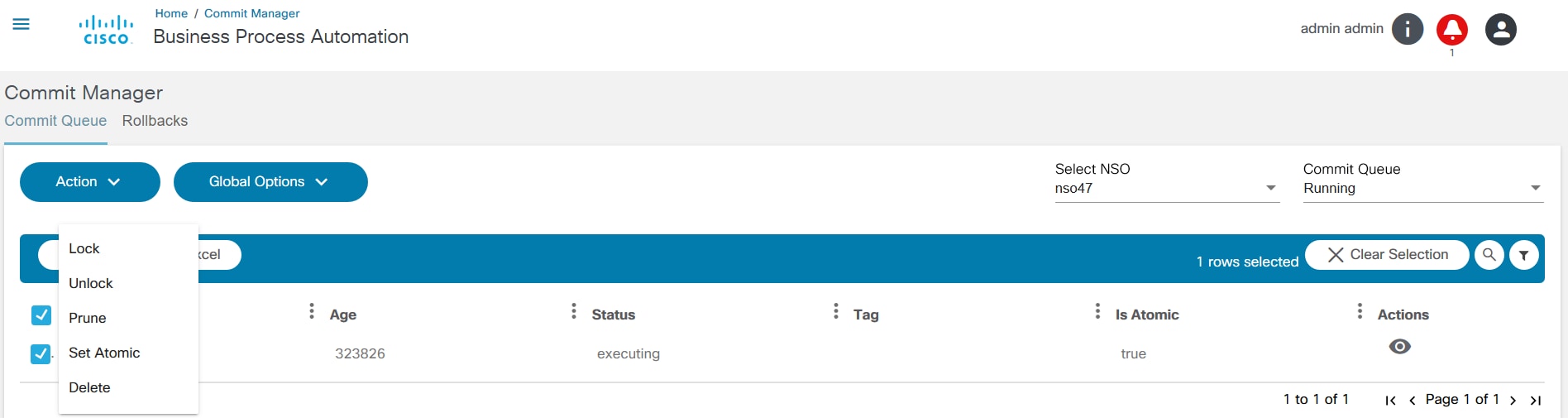

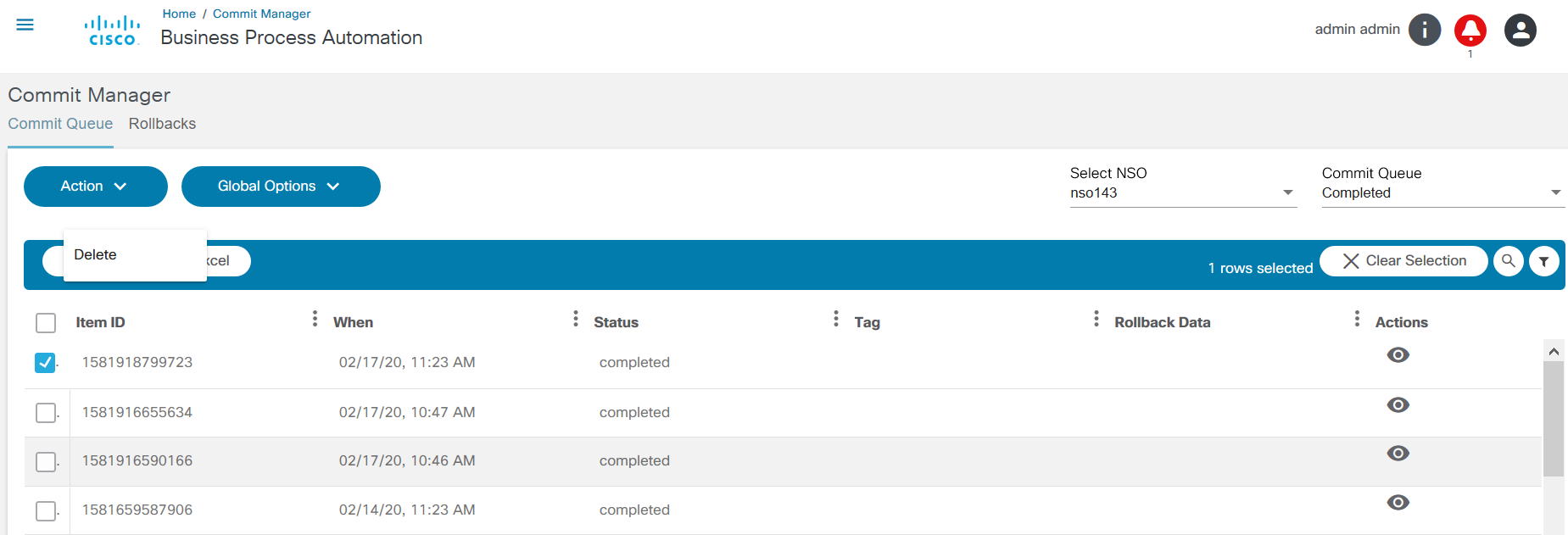

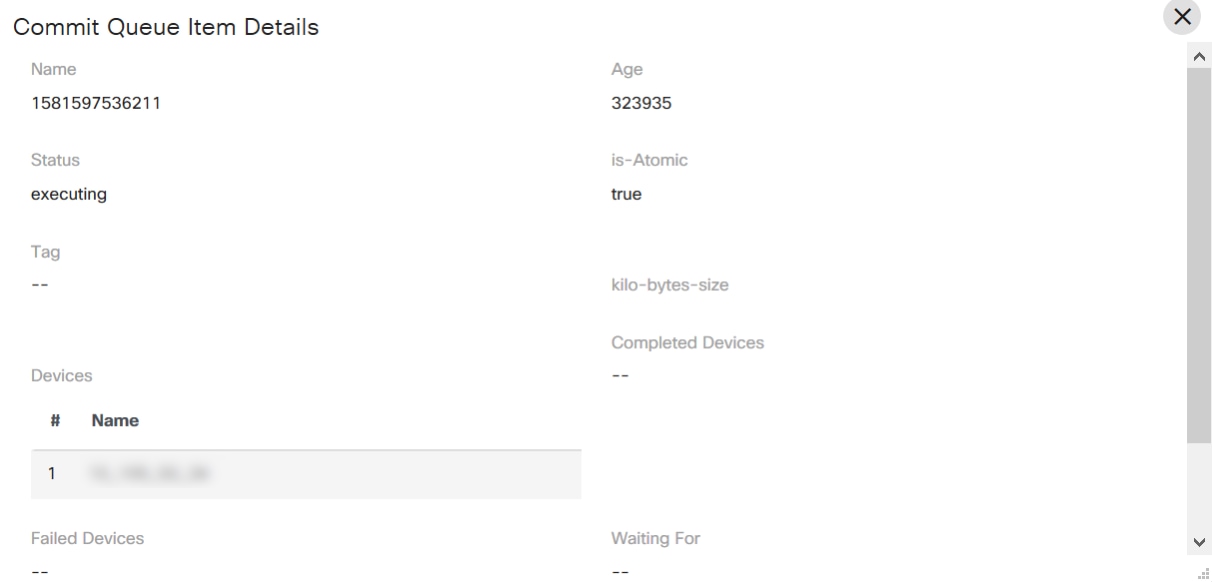

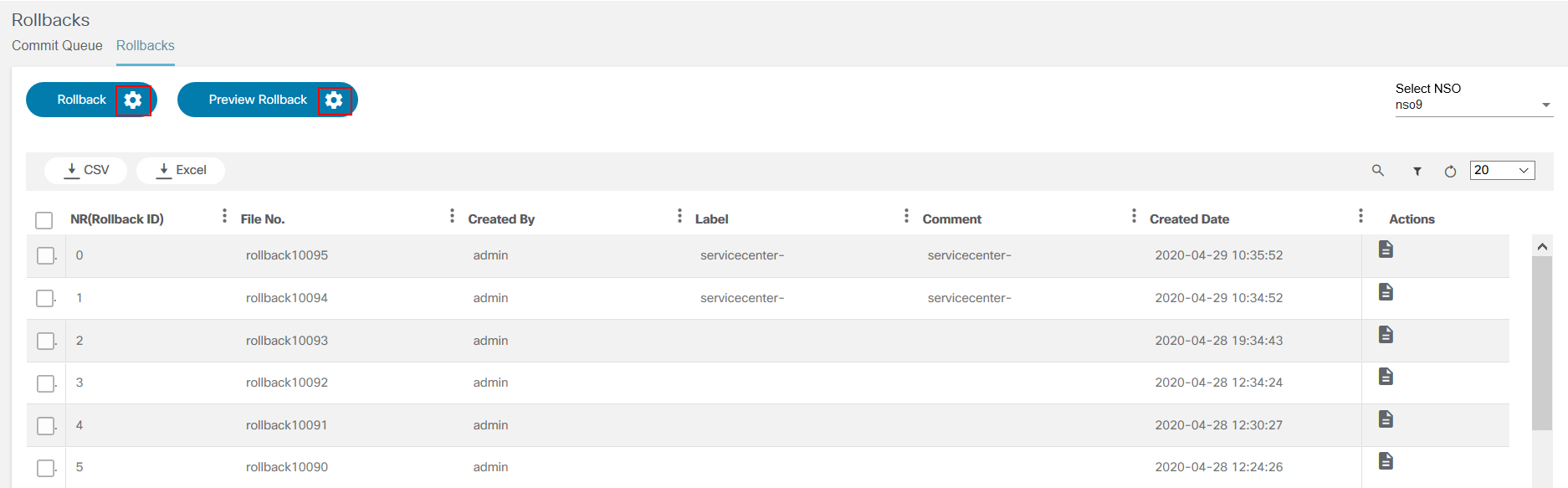

Commit Manager 애플리케이션은 다음을 지원합니다.

- NSO 커밋 대기열 작업

- 전역 커밋 큐 비활성화 또는 활성화

- 커밋 대기열 항목 보기 대기열 항목을 잠금, 잠금 해제, 정리, 삭제 등을 위한 NSO 기능

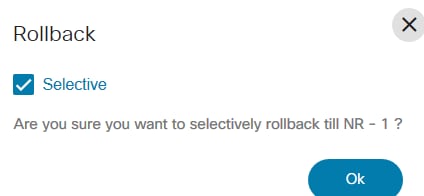

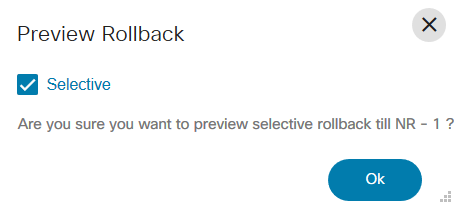

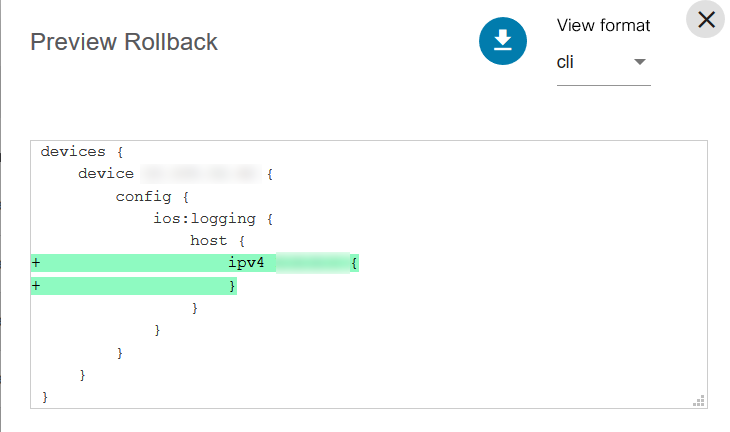

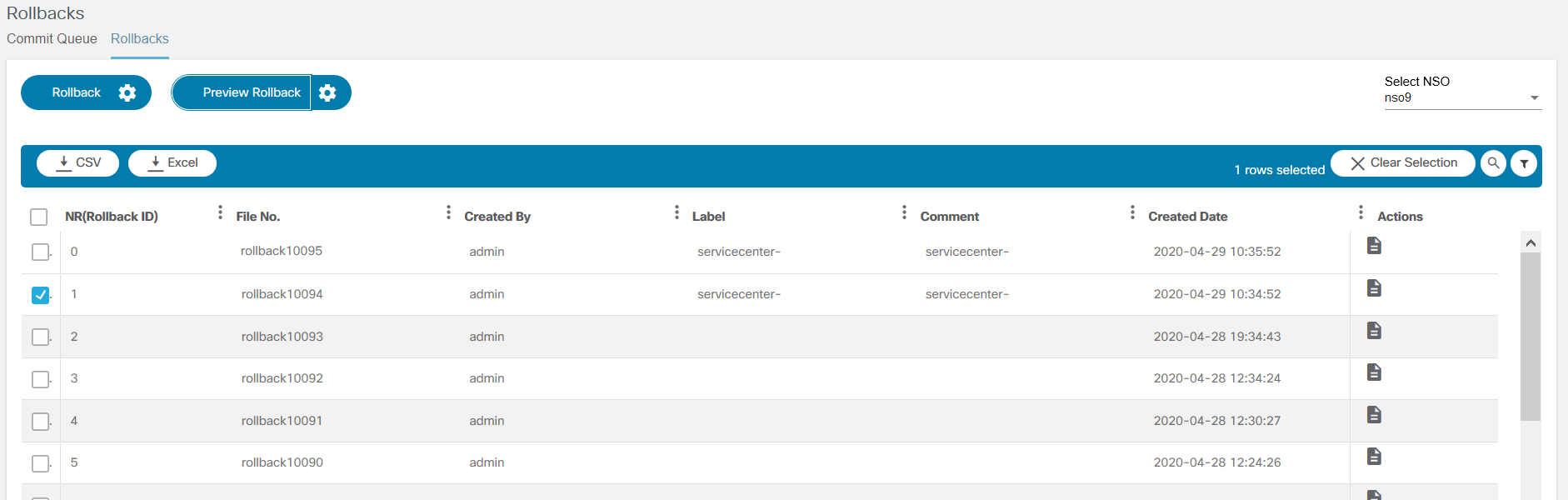

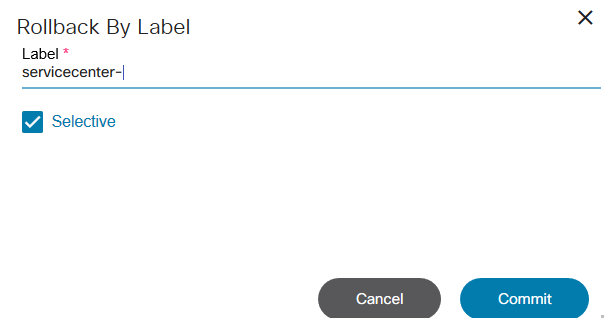

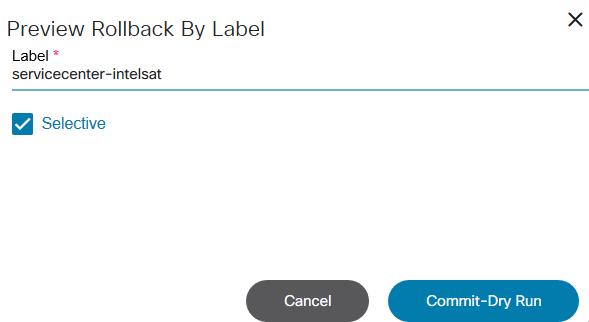

- 서비스를 이전 서비스로 롤백

자세한 내용은 커밋 관리자 작업을 참조하십시오.

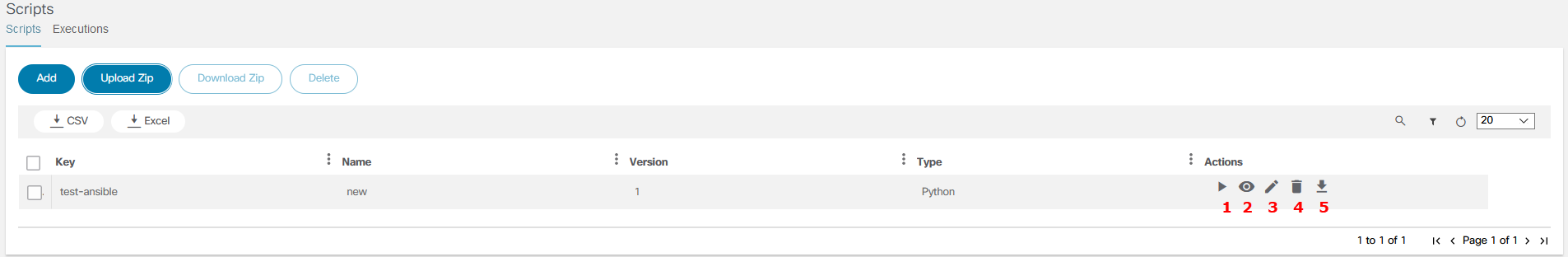

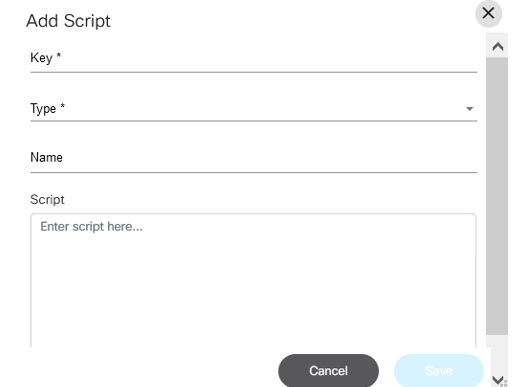

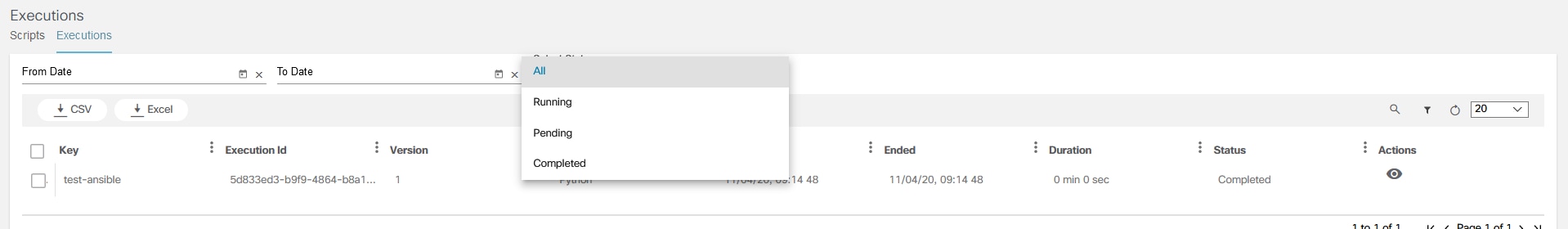

스크립트 러너

Script Runner 애플리케이션은 Ansible 또는 Python 스크립트를 실행하는 데 사용됩니다. 각 스크립트를 고유하게 만드는 데 고유 키가 사용됩니다. 사용자는 스크립트를 추가, 실행, 보기, 수정, 삭제 및 다운로드하고 시작 날짜에 따라 실행된 스크립트의 상태(예: 실행 중, 보류 중, 완료됨 또는 모두)를 확인할 수 있습니다.

자세한 내용은 Script Runner 응용 프로그램 작업을 참조하십시오.

Ansible 템플릿

Ansible Template 애플리케이션은 기존 BPA Ansible 컨트롤러를 사용하여 Ansible Tower를 처리합니다. 이 애플리케이션은 NSO 컨트롤러를 위한 기존 애플리케이션(예: 서비스 카탈로그)과 같습니다. 템플릿은 기본 플레이북을 사용하여 BPA 내의 컨트롤러 및 Ansible Agent를 사용하여 Ansible Tower 인프라에서 서비스 작업을 실행합니다.

컨피그레이션 컴플라이언스 및 교정

CnR(Configuration Compliance and Remediation) 애플리케이션을 사용하면 네트워크 운영자가 사용자 정의 정책을 사용하여 디바이스 컨피그레이션 컴플라이언스를 실행할 수 있습니다. 정책에는 선택한 디바이스 컨피그레이션에서 시스템에서 수동으로 생성하거나 자동으로 생성할 수 있는 컨피그레이션 블록이 포함되어 있습니다. 사용자는 블록에 대해 규칙을 생성할 수 있습니다. 규칙에는 RefD(Reference Data Management) 애플리케이션에서 가져온 값이 있을 수 있습니다. 규정 준수 작업을 예약하거나 온디맨드 방식으로 실행할 수 있습니다. 애플리케이션에서는 위반 요약은 물론 디바이스 및 블록 레벨 세부 정보를 볼 수 있는 대시보드를 제공합니다.

운영자는 교정 프레임워크를 사용하여 규정준수 위반을 해결할 수 있습니다. 이 프레임워크는 워크플로, 컨피그레이션 템플릿(예: GCT), 프로세스 템플릿을 사용합니다. 리미디에이션 작업은 예약하거나 온디맨드로 실행할 수 있습니다.

자세한 내용은 BPA 사용 설명서 컨피그레이션 규정 준수 및 교정을 참조하십시오.

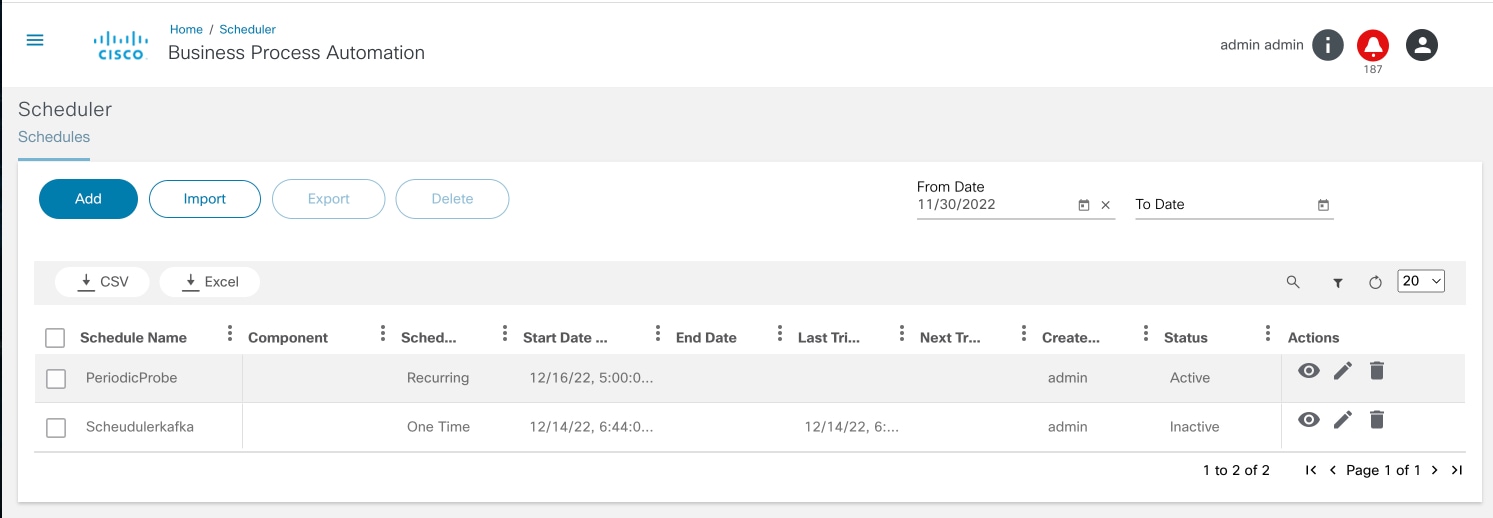

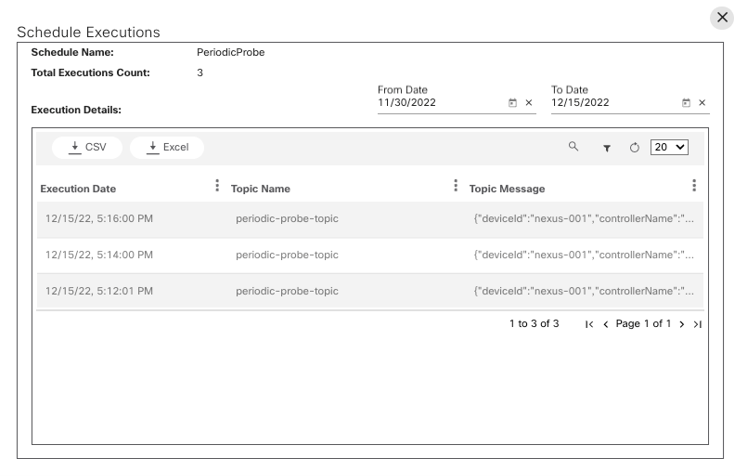

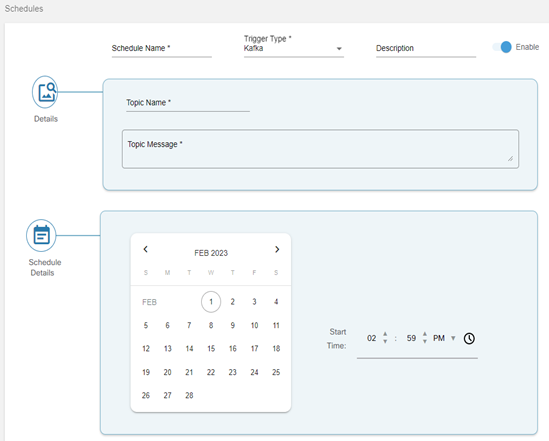

스케줄러

스케줄러 애플리케이션은 다른 사용 사례와 제공 팀이 임의의 작업을 예약할 수 있도록 하는 공통 서비스입니다. 일정은 1회 또는 반복일 수 있습니다. 스케줄은 수신 애플리케이션이 소비하는 Kafka 메시지들을 통해 최종 사용자들에게 트리거되고 통지한다.

자세한 내용은 스케줄러 작업 섹션을 참조하십시오.

OS 업그레이드

OS 업그레이드 프레임워크는 소프트웨어 업그레이드를 위해 BPA v4.0 플랫폼 위에 구축된 교차 도메인, 교차 컨트롤러, 포괄적인 솔루션입니다. 이 릴리스에서는 Cisco Catalyst Center, vManage 및 NSO에 대한 지원을 시작으로 후속 릴리스에 추가 컨트롤러를 포함하도록 확장되는 여러 컨트롤러를 지원합니다.

자세한 내용은 BPA 사용 설명서 OS 업그레이드를 참조하십시오.

CI/CD-CT

CI/CD-CT(Continuous Integration, Continuous Delivery - Continuous Testing)는 제한된 기능을 갖춘 활용 사례 파이프라인의 생성 및 실행을 지원하는 최소한의 제품 솔루션입니다.

설명 및 주요 기능

BPA 대시보드는 다음 CI/CD-CT 파이프라인 서비스에 대한 통합 가시성을 제공합니다.

| 서비스 | 설명 |

|---|---|

| NFV | 관련 사전 확인 및 사후 확인을 통해 엔드 투 엔드 VNF(Virtual Network Function) 오케스트레이션을 지원합니다. NFV 파이프라인 통합에는 다음이 포함됩니다. - .sol 파일 및 Day0 구성과 같은 아티팩트를 위한 GitHub - CXTM - 사전 및 사후 검사 테스트 사례 실행 - 취약성 검사를 실행하는 보안 검사 툴 - JFrog Artifactory - 다른 환경에서 검토/사용하기 위해 아티팩트 업로드 - 이 파이프라인을 실행하고 VNF 인스턴스를 오케스트레이션하기 위한 NFV MANO 스택 |

| 골든 컨피그레이션 템플릿(GCT) | BPA GCT 애플리케이션을 사용하여 디바이스에 특정 컨피그레이션을 적용할 수 있도록 지원합니다. GCT 파이프라인 통합에는 다음이 포함됩니다. - 컨피그레이션과 같은 아티팩트를 위한 GitHub - CXTM - 사전 및 사후 검사 테스트 사례 실행 - 취약성 검사를 실행하는 보안 검사 툴 - JFrog Artifactory에서 검토를 위해 성공적으로 실행된 객체를 업로드하거나 다른 환경에서 사용할 수 있습니다. |

| 외부 Jenkins 파이프라인 | 외부 Jenkins Pipelines 사용자가 외부에서 실행 중인 Jenkins 파이프라인과 통합하고 통합 BPA 대시보드에서 이러한 파이프라인을 모니터링하고 운영할 수 있습니다. |

주요 이점

- BPA는 모든 파이프라인 생성 및 실행이 포함된 통합 대시보드를 제공합니다.

- CI/CD-CT 파이프라인을 사용하면 개발 단계의 파이프라인을 생성할 수 있으며 사전 제작 및 생산 환경으로 자동 승격됩니다.

- 파이프라인은 GitHub 봇과 통합됩니다. GitHub에서 아티팩트가 변경되면 파이프라인 실행이 자동으로 트리거됩니다.

지원되는 컨트롤러 및 플랫폼

| 도메인 | BPA | 컨트롤러 |

|---|---|---|

| 일반 | 릴리스 4.0.2 | NSO |

자세한 내용은 BPA 사용 설명서 CI/CD-CT를 참조하십시오.

백업 및 복원

Backup and Restore Framework는 BPA v4.0 플랫폼 위에 구축된 도메인 간, 컨트롤러 간 포괄적인 솔루션으로서 디바이스 컨피그레이션을 디바이스 간에 백업 및 복원합니다. 프레임워크는 디바이스에서 컨피그레이션을 가져오기 위해 에이전트 기능 기반 접근 방식을 구현합니다. 복원 기능은 쉽게 사용자 지정할 수 있도록 워크플로를 사용하여 구현됩니다. 프레임워크는 플러그인 접근 방식을 사용하여 외부 시스템에서 디바이스 컨피그레이션의 저장을 지원합니다.

자세한 내용은 BPA 사용 설명서 백업 및 복원을 참조하십시오.

참조 데이터 관리

RefD는 다른 BPA 활용 사례 애플리케이션에서 변수 데이터의 동적 가져오기를 위해 활용하는 BPA의 로컬 및 외부 데이터를 관리하는 애플리케이션입니다.

설명 및 주요 기능

RefD는 계층적 데이터 노드를 관리하기 위한 통합 대시보드를 제공한다. 주요 기능은 다음과 같습니다.

- 변수 데이터 계층 구조 노드를 만들거나, 로컬 변수 데이터를 채우거나, 외부 소스를 연결하여 변수 데이터를 주기적으로 가져오는 인터페이스

- 모든 노드 계층 또는 대상 노드에서 키-값 쌍을 가져오는 강력한 쿼리 API

- RefD API는 동적 변수를 가져오고 관리하기 위해 애플리케이션 및 활용 사례에서 사용할 수 있습니다

- 플러그인 프레임워크를 사용하여 애플리케이션(예: IPAM(IP 주소 관리), GitHub, Gitlab, Simple Storage Service, NSO 등)에서 외부 변수를 가져오는 프록시 역할

- 노드에 대한 세분화된 액세스를 위해 리소스 그룹을 통해 액세스 정책 지원

- 다양한 데이터 유형 지원(예: JSON, CSV, YAML, 속성, BPA 일반 양식)

주요 이점

- BPA 내부 또는 외부의 애플리케이션에 대한 플랫 데이터 또는 계층 데이터를 관리합니다.

- 플러그인을 사용하여 새 외부 시스템으로 데이터 새로 고침 확장 가능

- 사용자가 모든 노드 CRUD 및 검색 작업을 쉽게 관리할 수 있는 통합 대시보드

- 액세스 정책 및 RBAC를 사용하여 데이터 마스킹 및 제어된 데이터 액세스 지원

지원되는 컨트롤러 및 플랫폼

| 도메인 | BPA | 컨트롤러 |

|---|---|---|

| 일반 | 릴리스 4.1.1 | NSO |

자세한 내용은 BPA 사용 설명서 참조 데이터 관리를 참조하십시오.

BPA 클래식 사용자 인터페이스 포털

이 장에서는 BPA 클래식 포털 애플리케이션을 사용하여 수행할 수 있는 모든 사용자 인터페이스 작업에 대해 자세히 설명합니다.

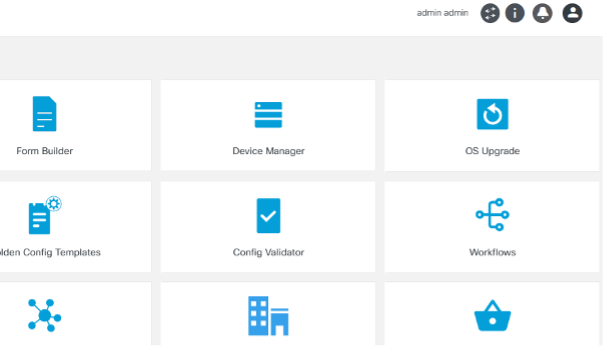

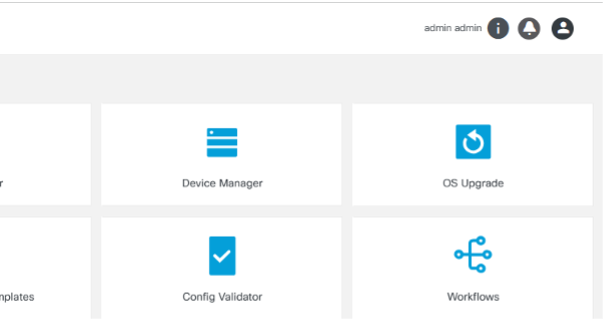

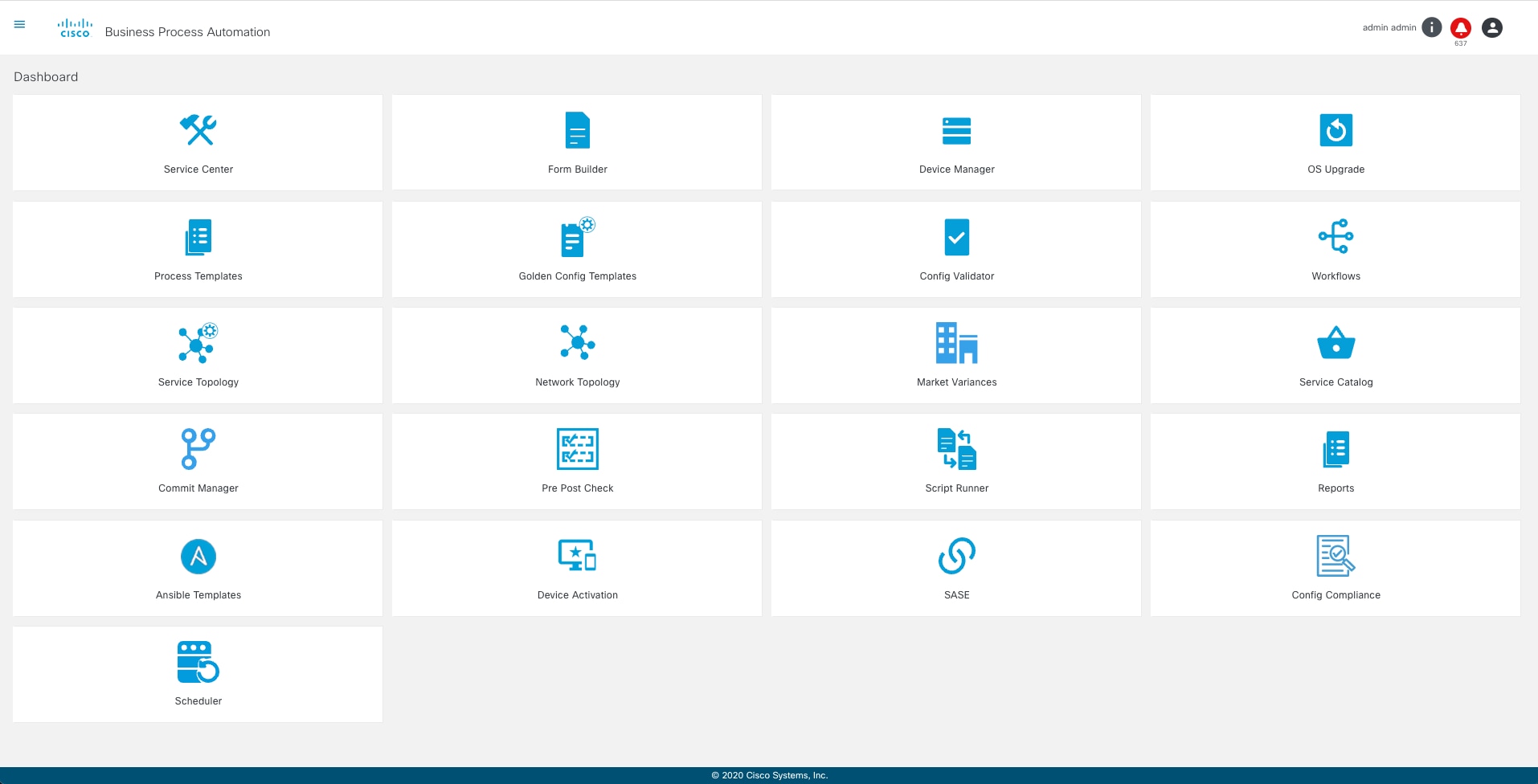

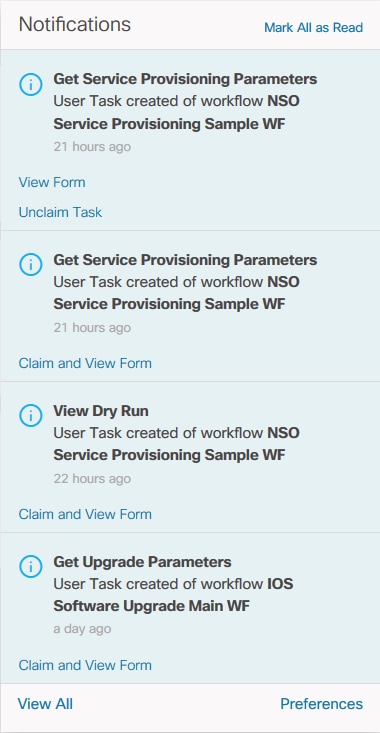

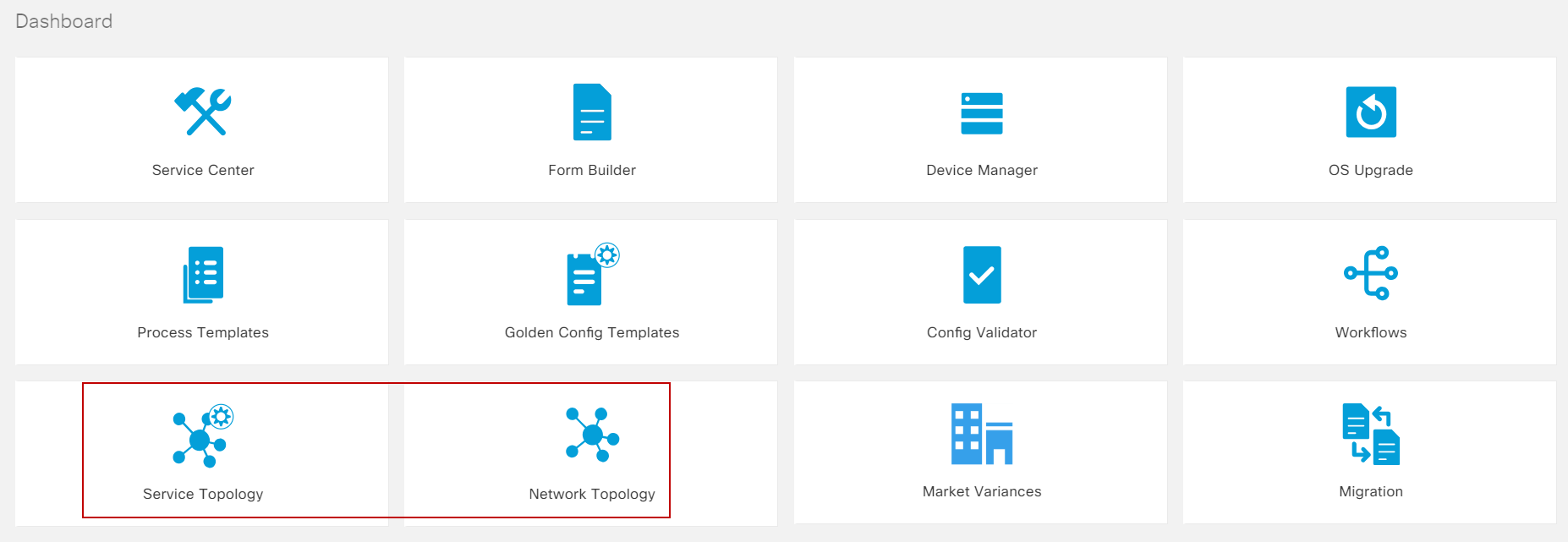

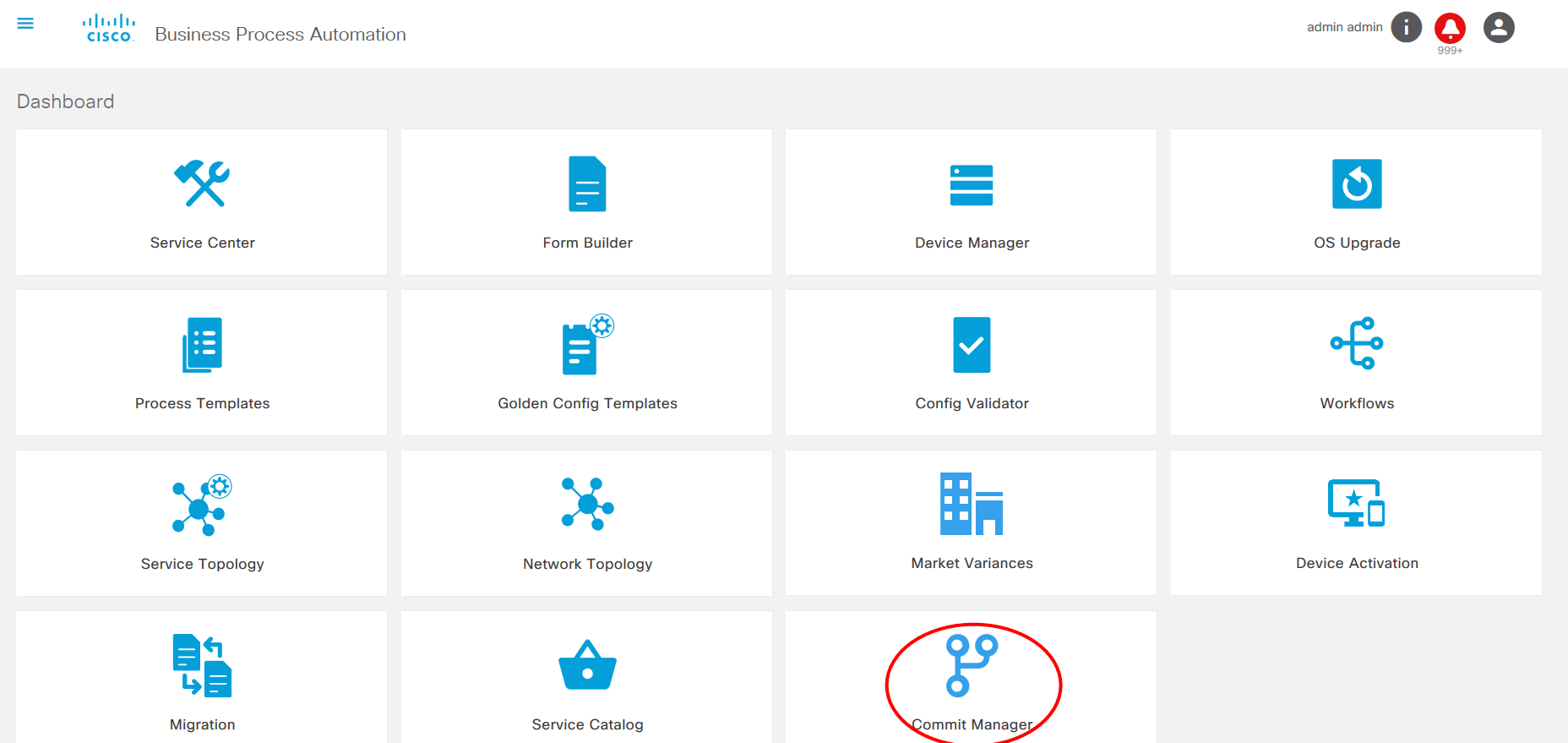

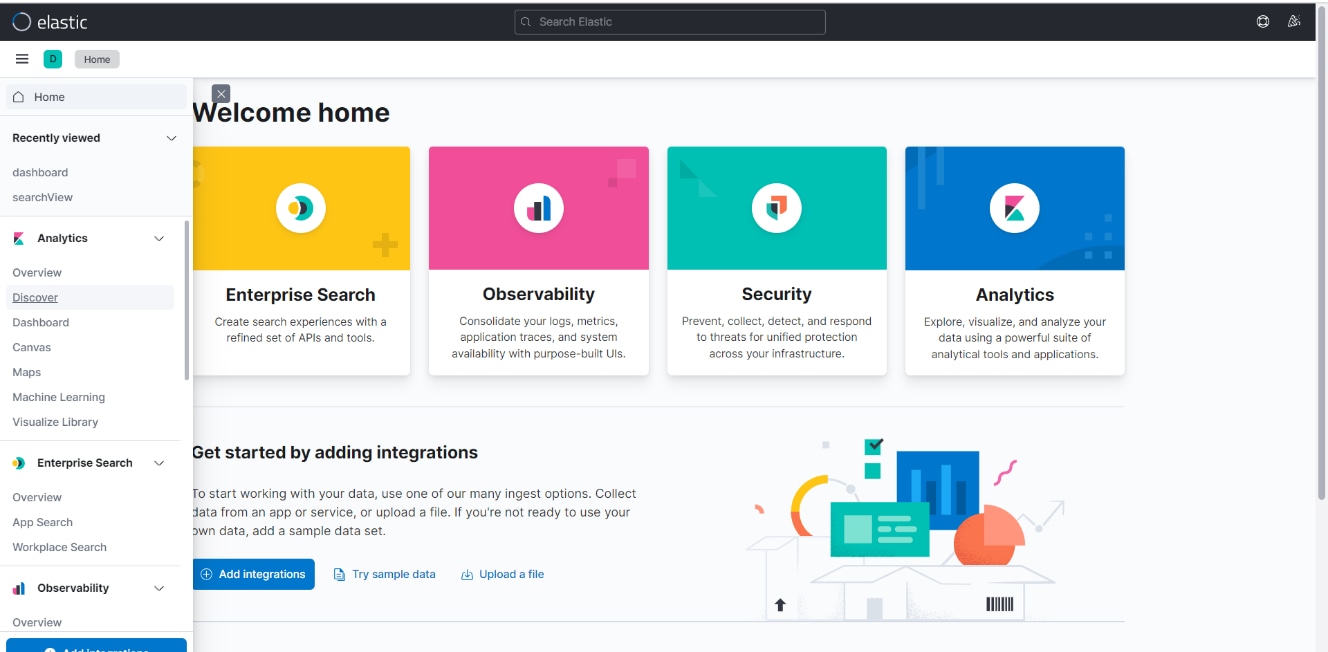

기본 애플리케이션 탐색

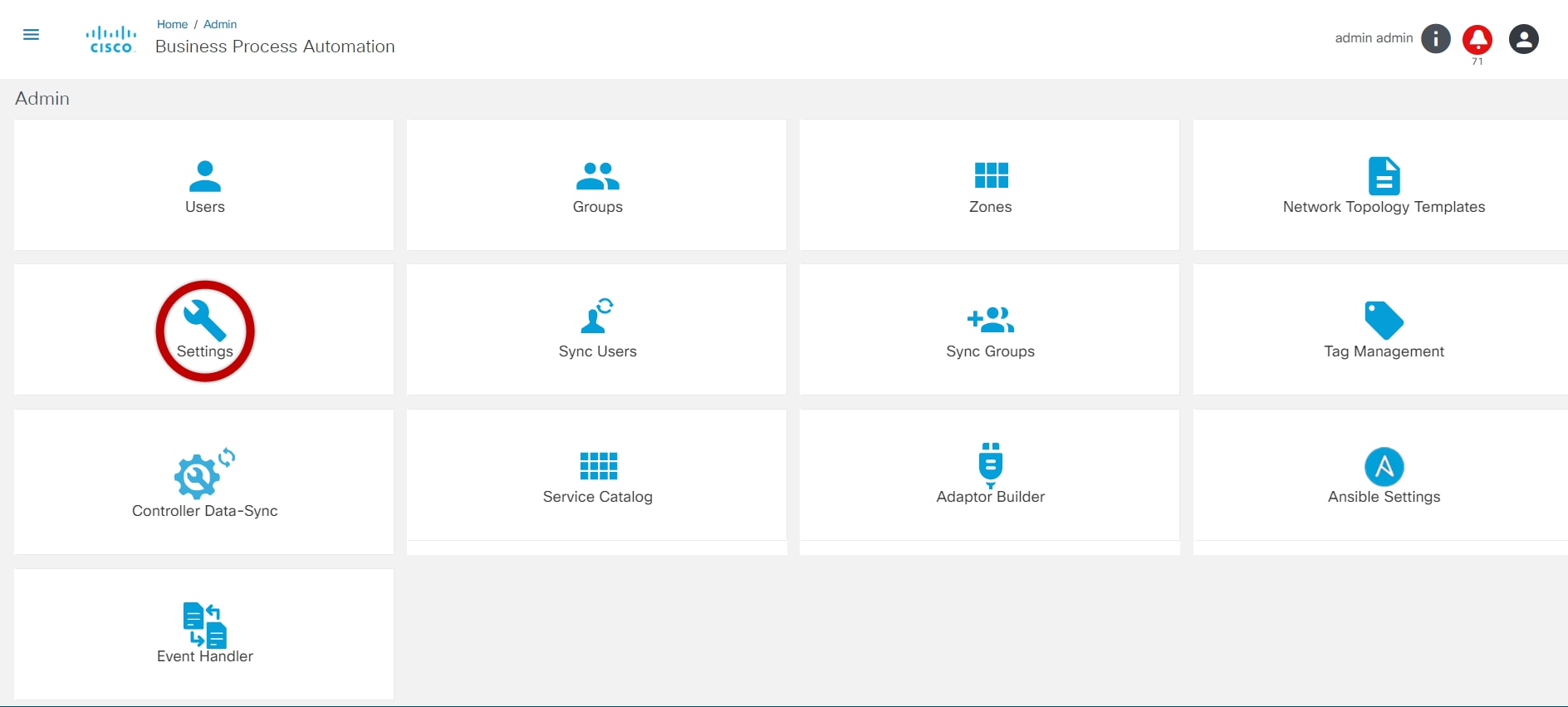

아래 이미지는 일반적으로 사용자가 액세스할 때 표시되는 애플리케이션을 보여 줍니다. 홈 페이지는 할당된 사용자 그룹에 부여된 권한을 기반으로 비즈니스 애플리케이션을 표시합니다. 알림 아이콘은 애플리케이션의 알림을 통해 사용자에게 알립니다.

홈 페이지에는 다음 응용 프로그램이 표시됩니다.

- 서비스 센터

- 양식 작성기

- 장치 관리자

- OS 업그레이드

- 프로세스 템플릿

- GCT

- 구성 검사기

- 워크플로

- 토폴로지

- 시장 차이

- 디바이스 활성화

- 마이그레이션

- 서비스 카탈로그

- 커밋 관리자

- 스크립트 러너

- Ansible 템플릿

- 구성 규정 준수

- 스케줄러

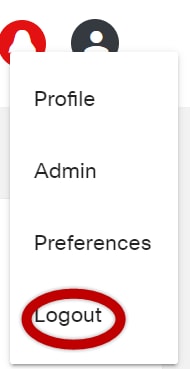

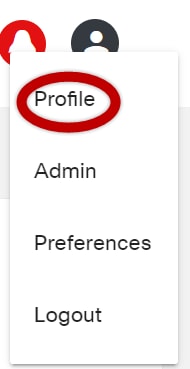

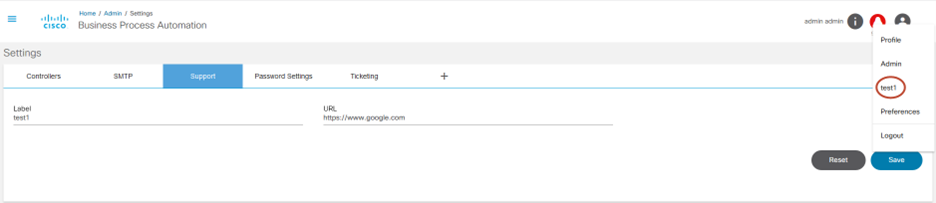

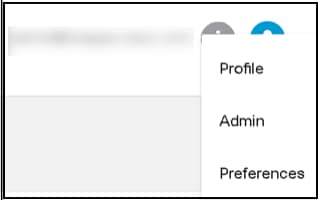

사용자 프로필 아이콘은 다음 옵션을 포함합니다.

- 프로필

- Admin(관리자 사용자에게 표시됨)

- 환경 설정

- 로그아웃

자세한 내용은 비즈니스 애플리케이션 작업 섹션을 참조하십시오.

공통 아이콘 설명 테이블

아래 표에는 응용 프로그램에서 사용되는 일반 아이콘이 나와 있습니다.

| 아이콘 | 설명 |

|---|---|

|

애플리케이션 목록 보기 |

|

다음 옵션을 포함합니다. 프로필, 관리자, 환경 설정 및 로그아웃 |

|

코어 서비스 및 인증 서비스 버전 세부 정보와 같은 비즈니스 프로세스 자동화에 대한 세부 정보를 봅니다. |

|

알림 보기 |

|

수정 작업 수행 |

|

삭제 작업 수행 |

|

데이터 새로 고침 |

|

설정 보기 및 편집 |

|

다이어그램 보기 |

|

작업 일시 중지 |

|

작업 중지 |

|

출력 결과 보기 |

|

다운로드 |

|

장치 세부 정보 보기 |

|

서비스를 나타냅니다. |

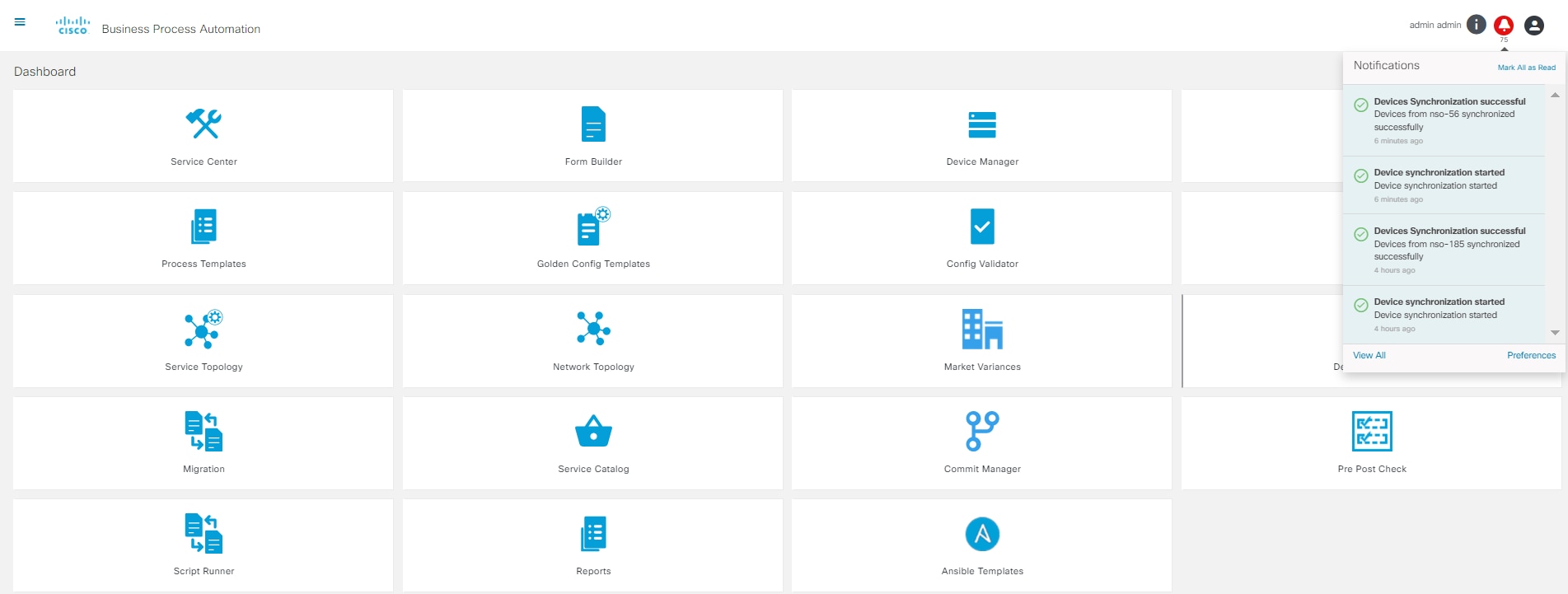

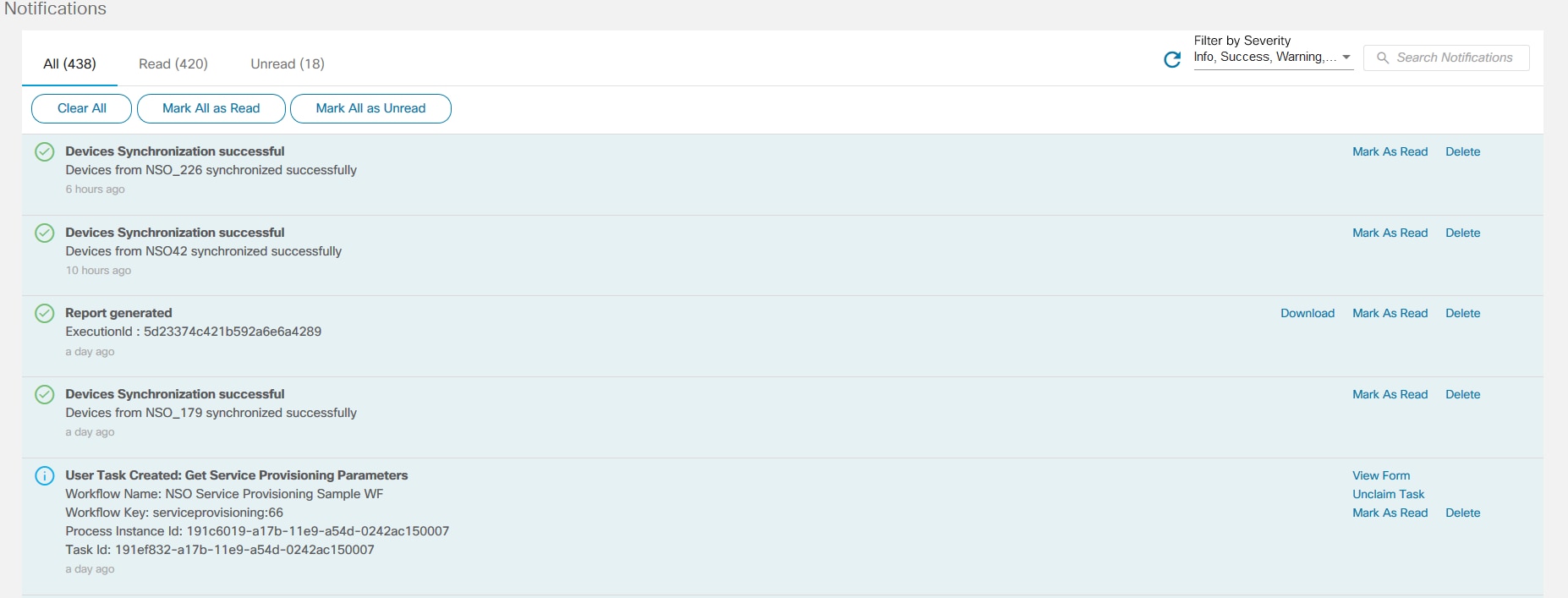

알림을 전송합니다

알림은 BPA에서 특정 이벤트가 발생할 때 사용자에게 표시되는 알림입니다. 다음과 같은 이벤트에 대한 알림이 표시됩니다.

- 구성된 NSO에 대한 Netconf 알림(각 NSO는 conf/snmp-trap/config.json에서 구성해야 함)

- 업데이트된 네트워크 토폴로지

- 비밀번호 만료

- 애플리케이션 또는 워크플로는 사용자가 요청한 작업을 수행하는 동안 사용자에게 메시지를 전송합니다

- 작업이 사용자에게 할당됩니다.

알림을 보려면 페이지의 오른쪽 모서리에서 알림 아이콘을 선택합니다.

모든 알림을 보려면 모두 보기를 선택합니다. 알림은 심각도를 기준으로 필터링할 수 있습니다.

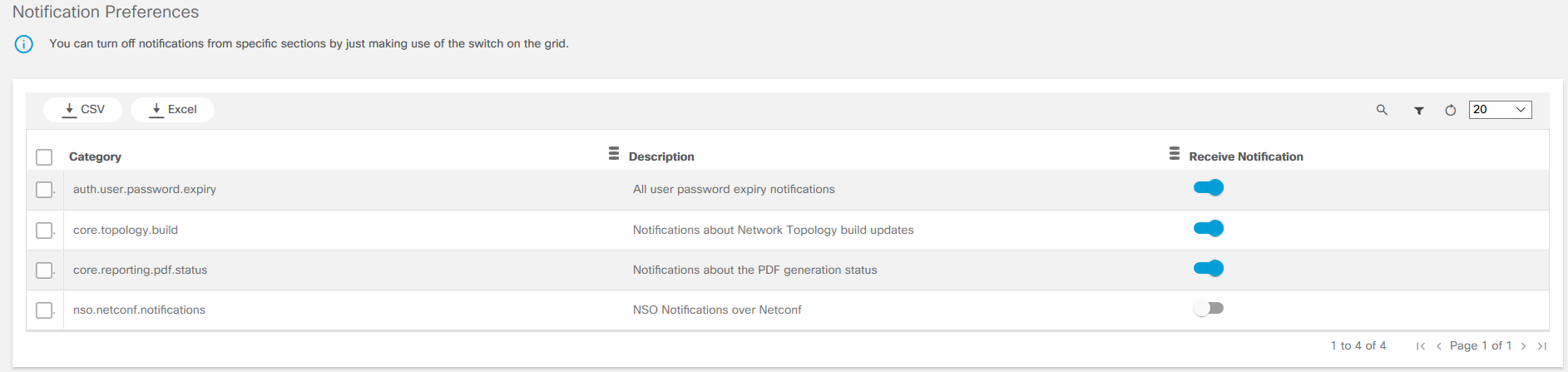

알림 환경 설정 workflow.usertask.notifications가 활성화된 경우 워크플로의 관련 사용자 작업을 알림으로 받을 수 있습니다. 이렇게 하면 사용자가 알림 패널에서 직접 사용자 작업을 요청하고 조치를 취할 수 있습니다.

알림 환경 설정을 지정하려면 환경 설정을 선택합니다.

정렬 및 검색 작업

애플리케이션의 다양한 페이지는 사용자 인터페이스에서 정렬 및 검색 옵션을 제공한다. 열 머리글을 클릭하여 표시된 목록을 정렬합니다. 검색 필드는 템플릿, 정의된 워크플로 등과 같은 일부 페이지에서 사용할 수 있으므로 사용자가 특정 데이터를 필터링할 수 있습니다.

BPA 애플리케이션에 로그인

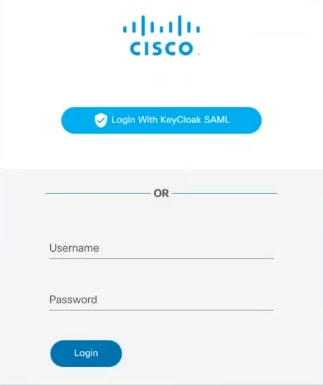

- 지원되는 브라우저 중 하나를 사용하여 애플리케이션으로 이동합니다.

- 사용자 이름과 비밀번호를 입력하고 Login을 클릭합니다. 다음 SAML(Security Assertion Markup Language) 창이 열리면 인증이 활성화됩니다.

SSO(Single Sign On) 인증이 필요한 경우 인증에 SAML 서버 옵션을 사용합니다.

- Login <SSO Server>를 클릭하여 SAML 서버로 이동합니다.

- 사용자 이름과 비밀번호를 입력하고 Log In(로그인)을 클릭합니다. BPA 홈 페이지가 표시됩니다. 필요한 경우 시스템 관리자에게 문의하여 로그인 키 세부 정보를 얻습니다.

2단계 인증이 활성화된 경우 사용자는 로그인을 위해 자격 증명과 OTP(One-Time Password)를 제공해야 합니다. 자세한 내용은 BPA Installation Guide의 Enable OTP 섹션을 참조하십시오.

로그인에 성공하면 홈 페이지가 표시됩니다.

BPA 애플리케이션 로그아웃

다른 사용자의 무단 액세스를 방지하기 위해, 사용자는 사용 할 때마다 BPA에서 로그아웃하는 것이 좋습니다. 로그아웃하려면 사용자 프로필 아이콘 > 로그아웃을 선택합니다.

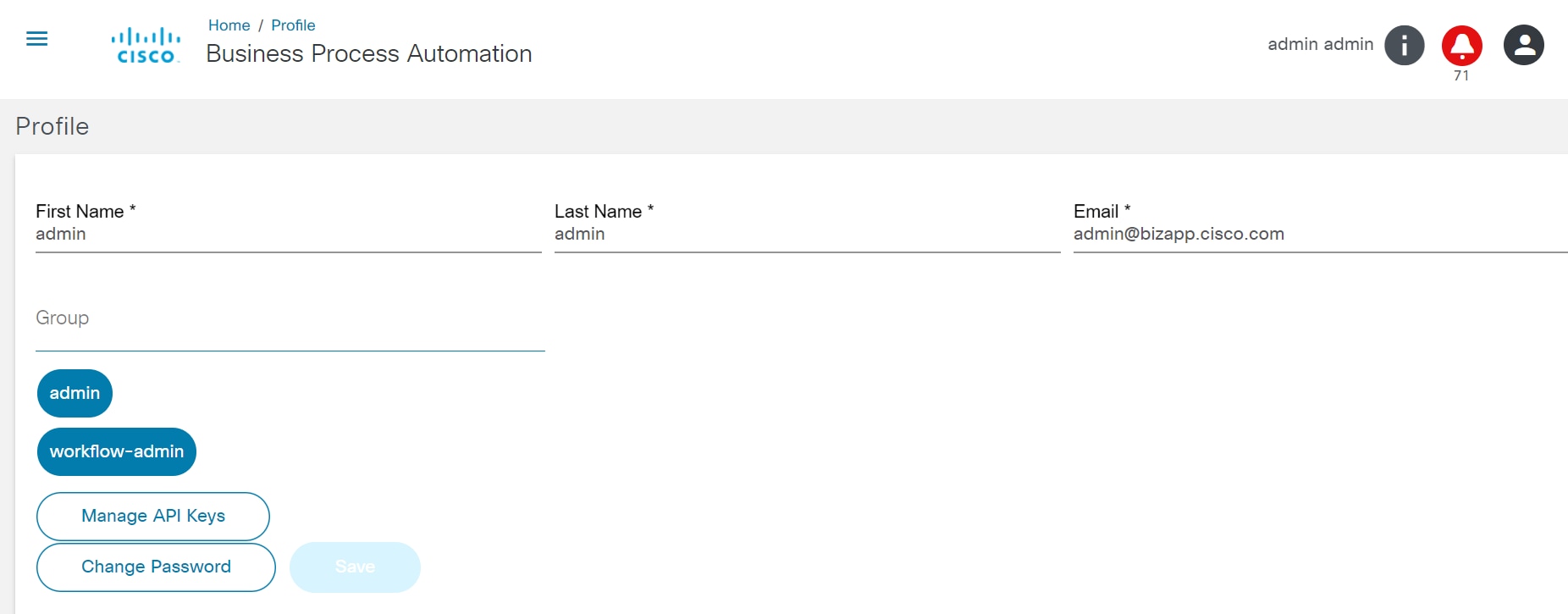

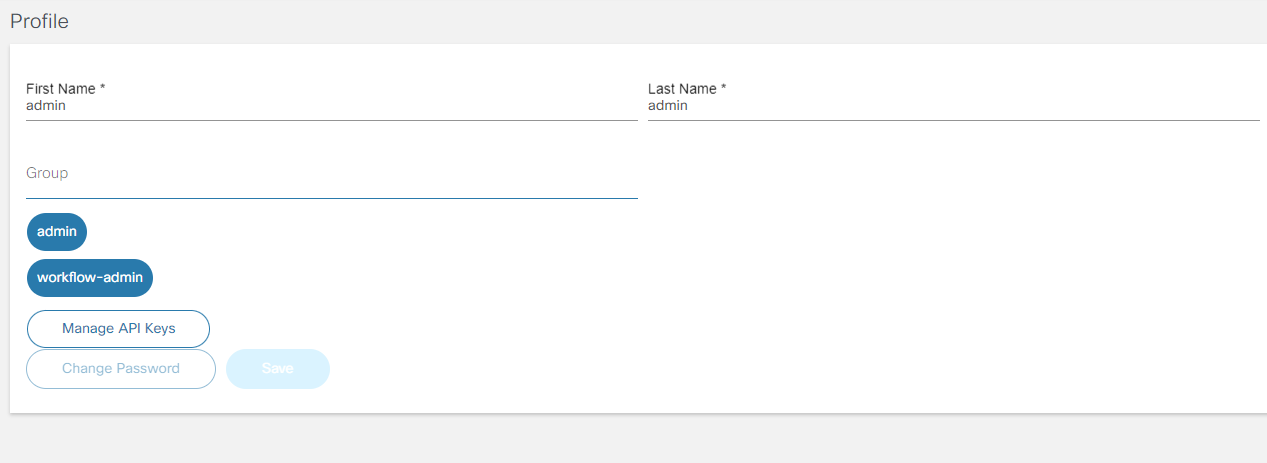

프로필 세부사항 보기

Profile(프로필) 메뉴 옵션을 사용하면 이름, 성, 이메일 등의 정보를 보고 업데이트할 수 있습니다. 또한 할당된 모든 그룹이 나열되며 사용자가 비밀번호를 변경할 수 있습니다.

프로필 세부사항을 보려면 사용자 프로필 아이콘 > 프로필을 선택합니다. 프로필 페이지가 표시됩니다.

둘 이상의 NSO를 추가할 때 기본 설정 옵션이 표시됩니다.

프로필 세부 정보 수정

사용자 자격 증명을 수정하려면

- User Profile(사용자 프로필) 아이콘 > Profile(프로필)을 선택합니다. 프로필 페이지가 표시됩니다.

- 세부 정보를 편집합니다.

- 저장을 클릭합니다.

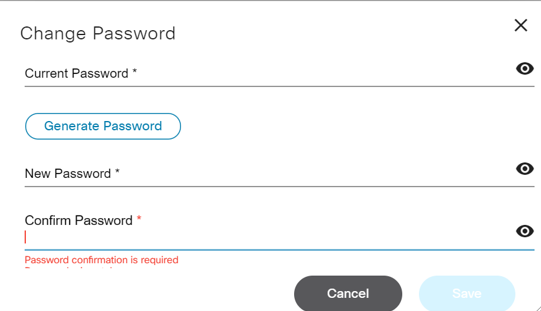

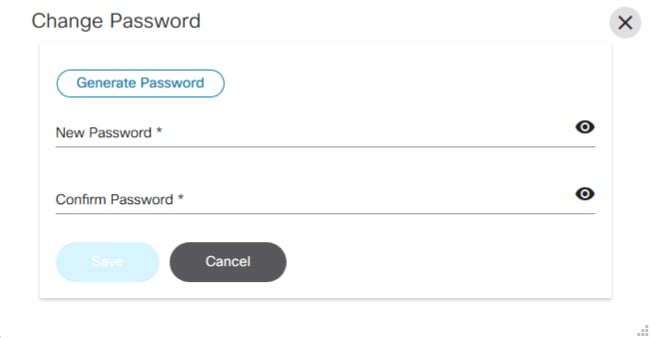

비밀번호를 수정하려면

- User Profile(사용자 프로필) 아이콘 > Profile(프로필)을 선택합니다. 프로필 페이지가 표시됩니다.

- Change Password(비밀번호 변경)를 클릭합니다.

- 현재 및 새 비밀번호를 입력한 다음 새 비밀번호를 확인합니다.

- 저장을 클릭합니다.

사용자는 정기적으로(즉, 90일마다) 비밀번호를 변경하거나 계정 보안이 손상되었을 수 있다고 의심할 때 비밀번호를 변경하는 것이 좋습니다. 비밀번호 변경은 로그인에 성공한 후에만 시작할 수 있습니다.

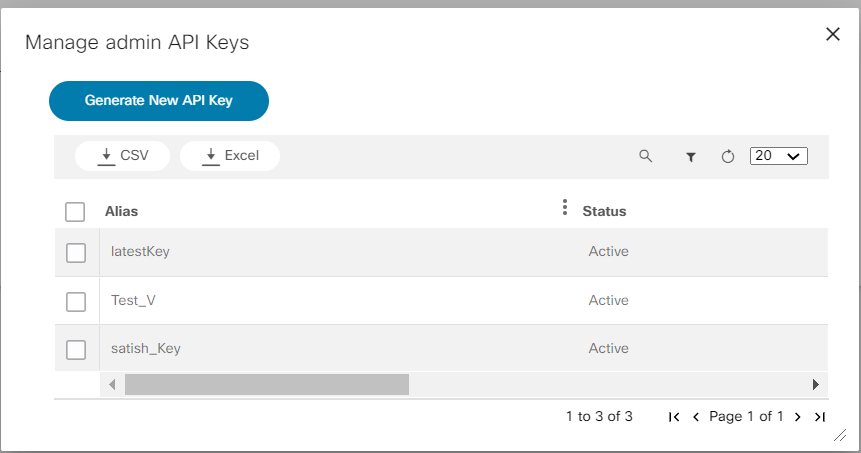

API 키 인증

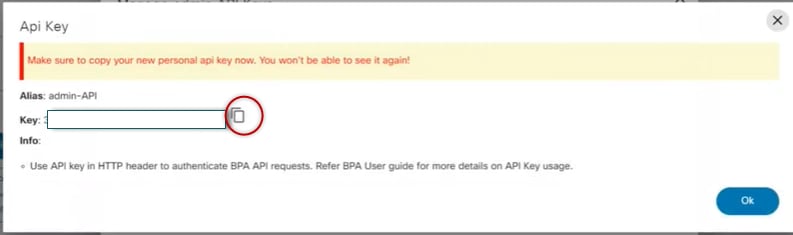

개별 사용자 또는 관리자가 새 API 키를 생성해야 하는 경우 다음 단계를 수행해야 합니다.

- User Profile(사용자 프로필) 아이콘 > Profile(프로필)을 선택합니다. 프로필 페이지가 표시됩니다.

- Manage API Keys(API 키 관리)를 클릭합니다. Manage admin API Keys(관리자 API 키 관리) 창이 열립니다.

- Generate New API Key(새 API 키 생성)를 클릭하고 로그인에 따라 별칭을 입력합니다.

- Save(저장)를 클릭하여 1회 API 키를 생성합니다. API Key(API 키) 창이 열립니다.

- API 키를 클립보드에 자동으로 복사하려면 복사 아이콘을 선택하여 API 키를 복사하여 저장합니다. 키가 생성되면 애플리케이션 내부 어디에서나 사용할 수 있습니다.

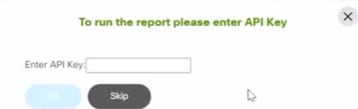

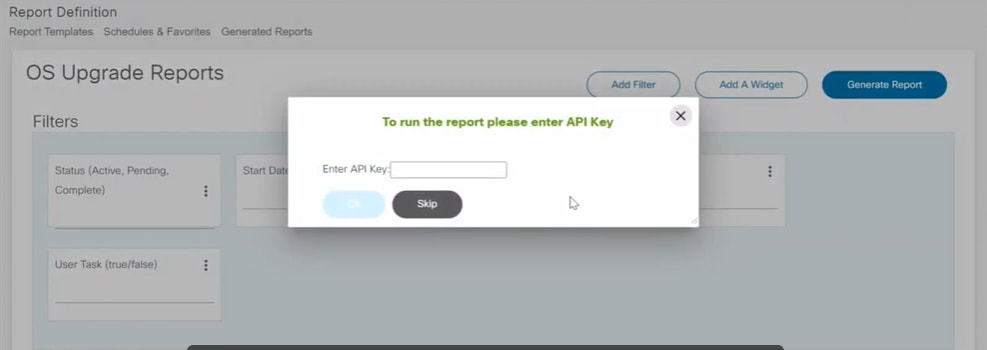

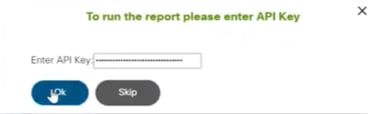

API 키를 사용하여 Reports 탭에서 보고서를 생성하려면

- Generate Report(보고서 생성)를 클릭하고 저장된 API 키를 입력합니다. 다르거나 잘못된 API 키가 작동하지 않습니다.

- 성공적인 보고서 생성을 위해 API 키를 입력한 후 OK를 클릭합니다.

시스템 컨피그레이션

처음으로 로그인하려면

- 관리자 사용자 자격 증명을 사용하여 로그인합니다.

- 컨피그레이션 설정을 확인하고 업데이트합니다. 자세한 내용은 관리 설정 섹션을 참조하십시오.

- Sync Services Schema(서비스 스키마 동기화) 아이콘을 선택하여 NSO에서 BPA로 모든 서비스를 동기화합니다.

- 로그인 시 기본 옵션으로 설정할 NSO를 선택합니다. 자세한 내용은 환경 설정을 참조하십시오.

BPA 시스템 컨피그레이션은 두 가지 시나리오로 수행됩니다.

- 처음 BPA에 로그인하면

- 통합 서버 세부사항이 변경되어 BPA에서 동기화해야 하므로 업데이트가 필요한 경우

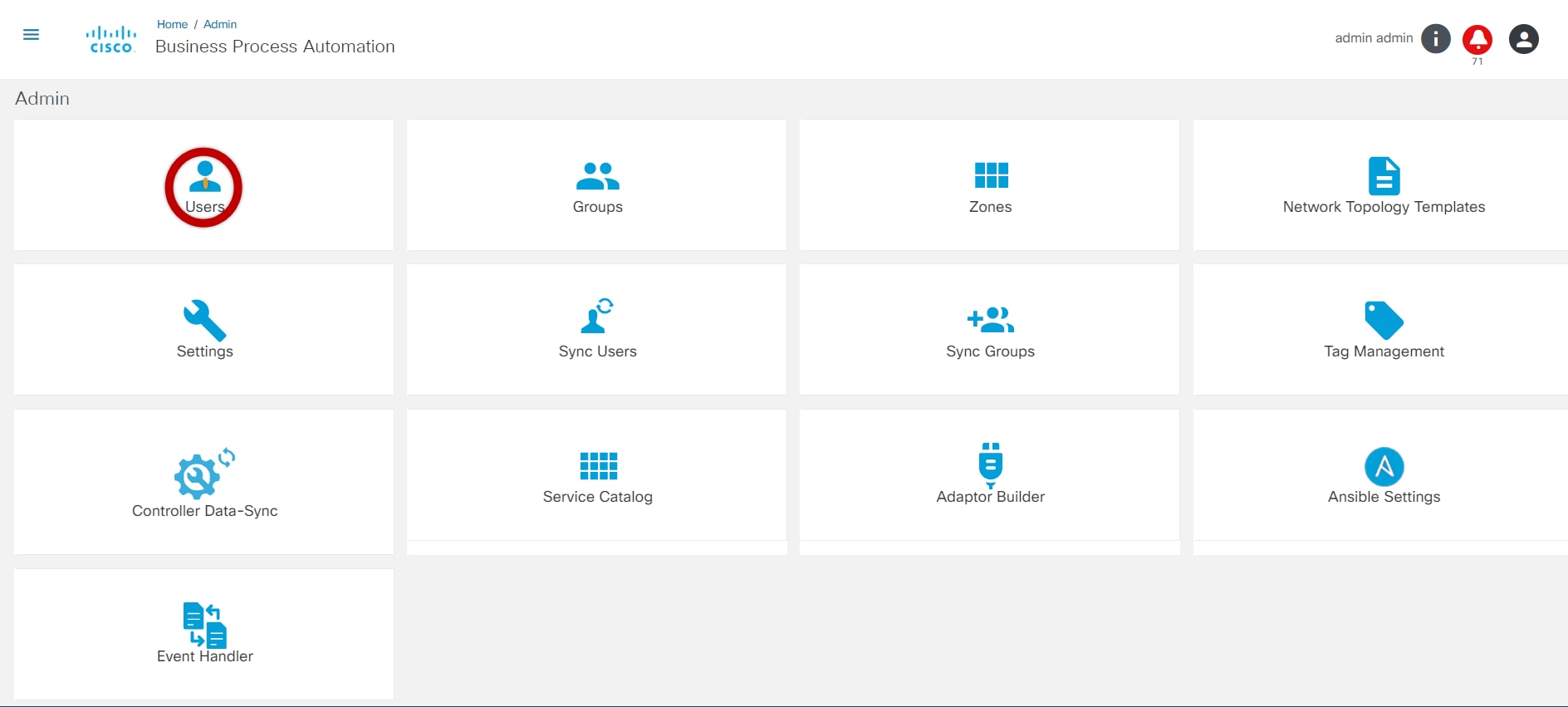

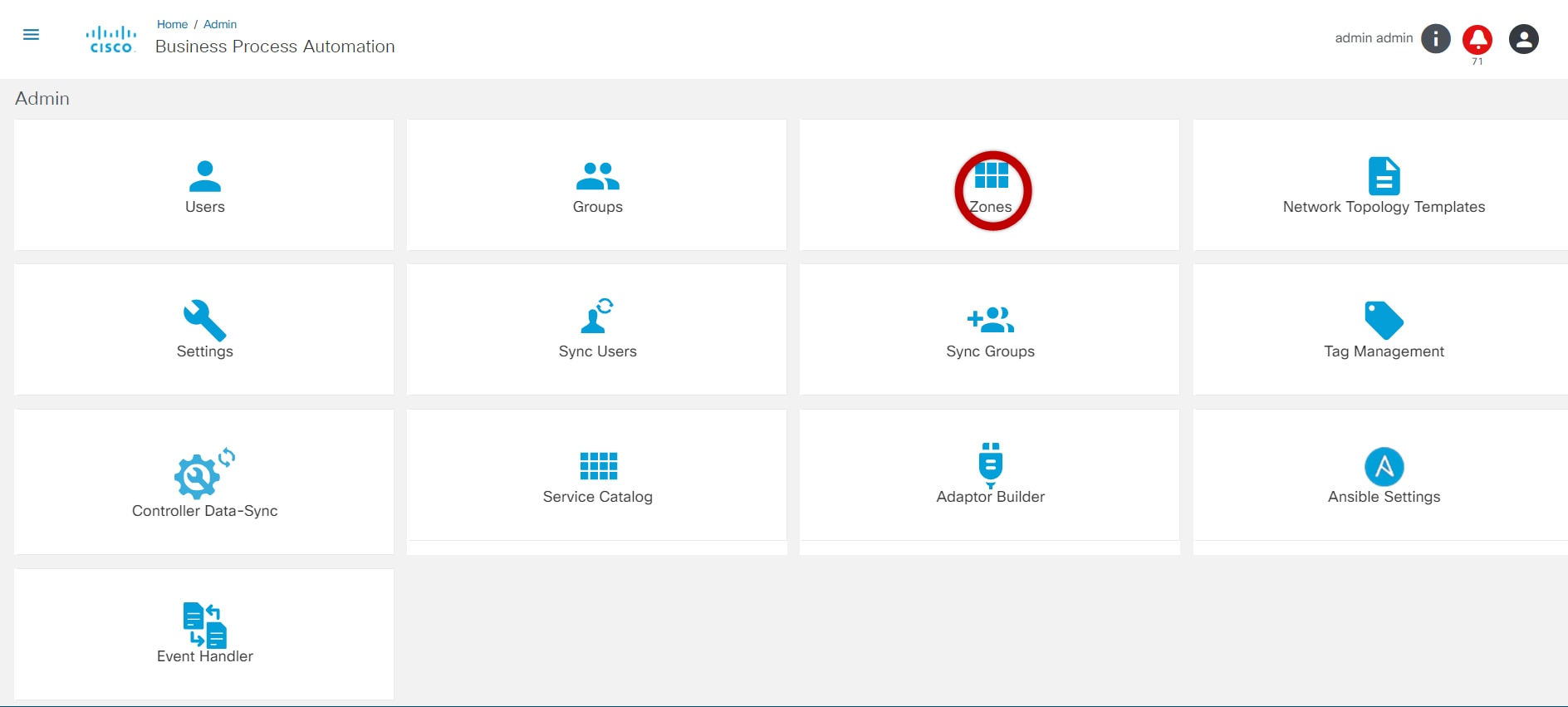

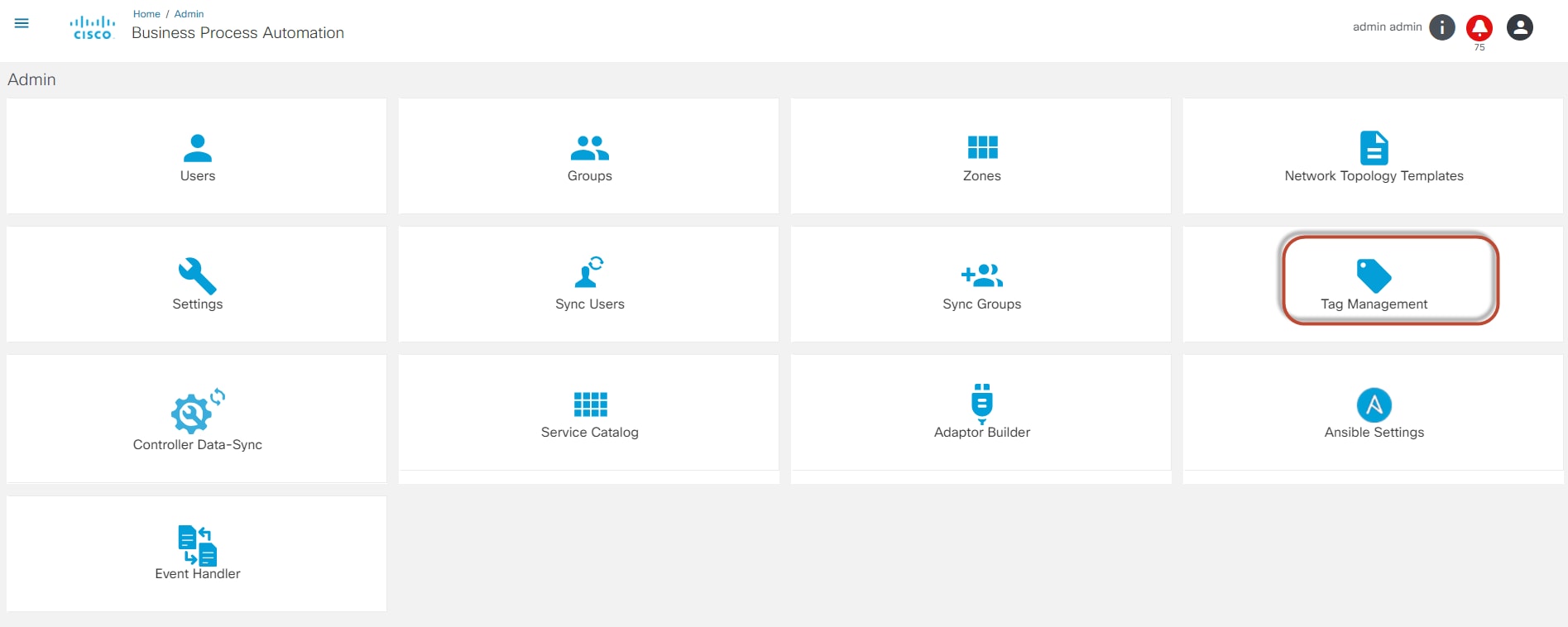

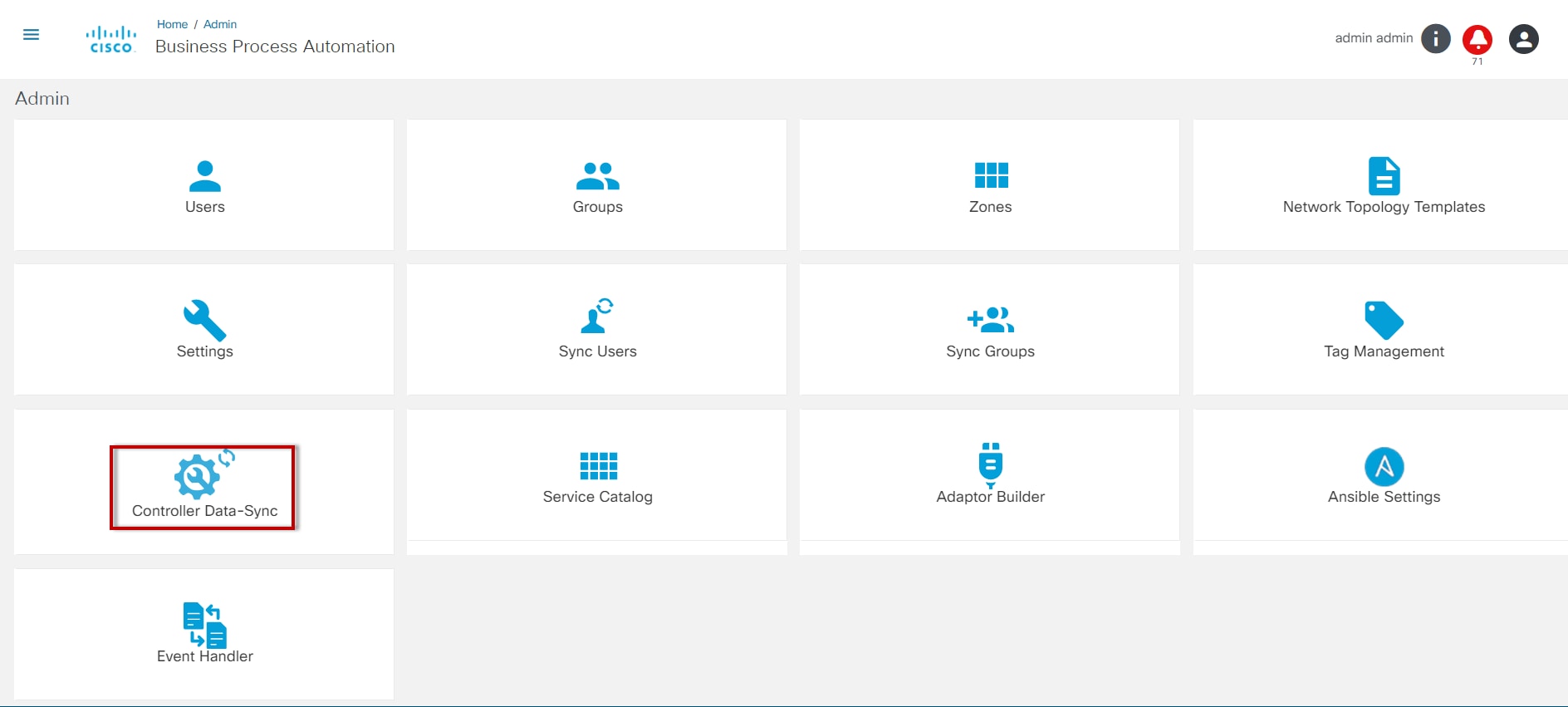

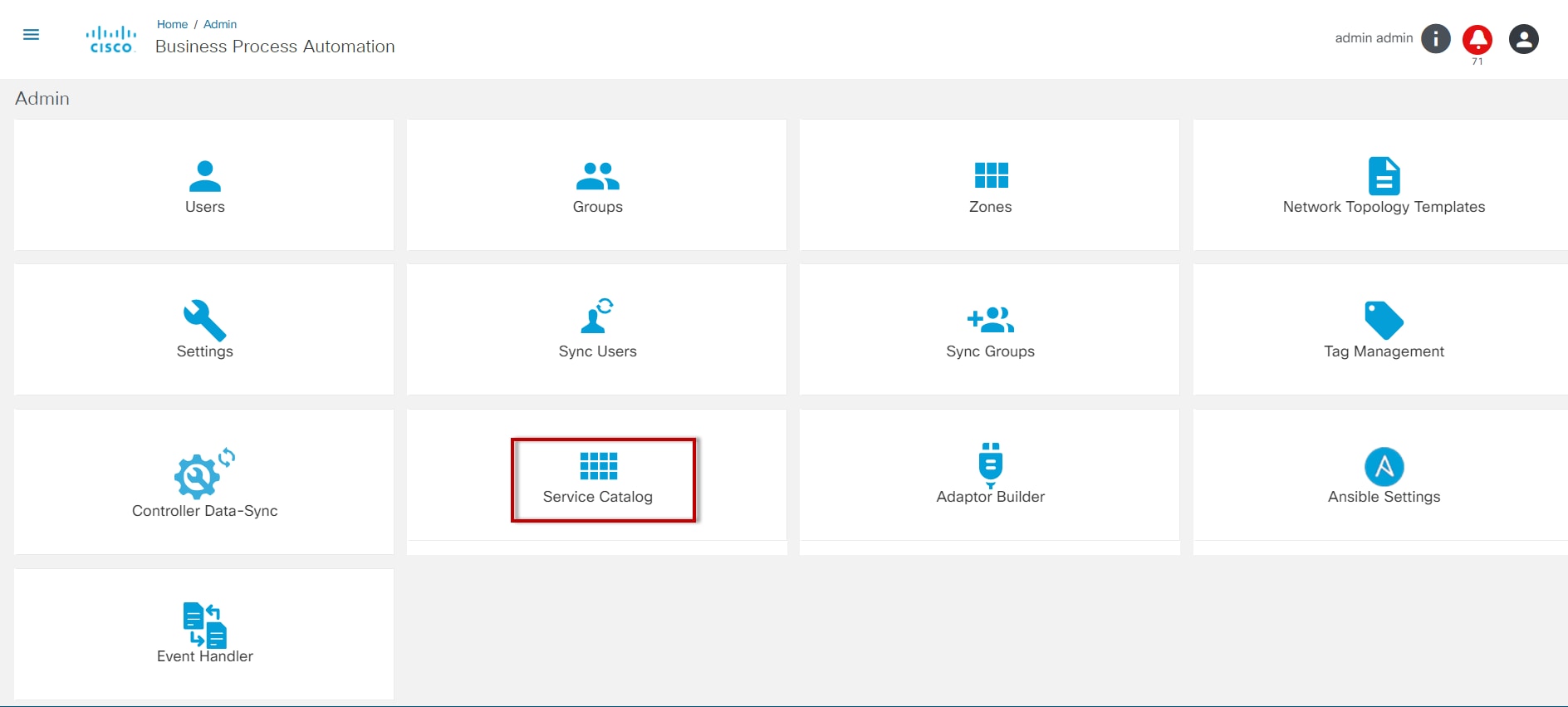

관리자 설정

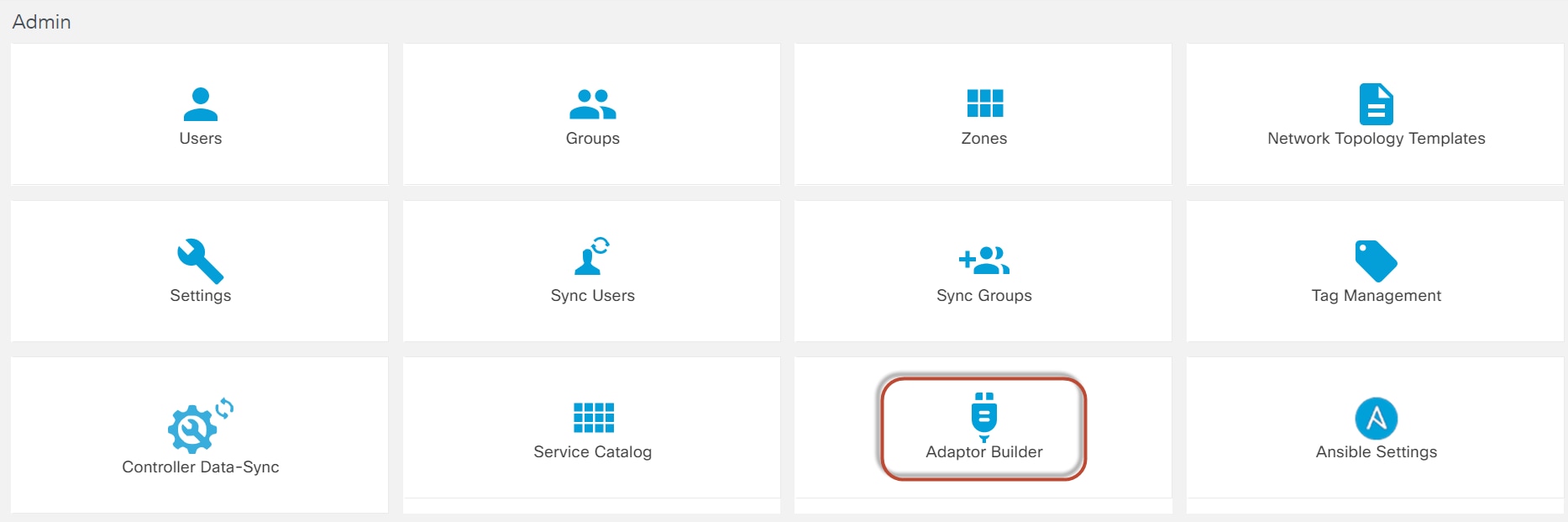

관리자 옵션을 보려면 User Profile 아이콘 > Admin을 선택합니다. 이 화면에서 다음 구성 요소를 관리합니다.

- 사용자

- 그룹

- 영역

- 네트워크 토폴로지 템플릿

- 설정

- 태그 관리

- 서비스 카탈로그

- 컨트롤러 데이터 - 동기화

- 그룹 동기화

- 사용자 동기화

- 어댑터 빌더

- Ansible 설정

- 이벤트 처리기

- 백업 및 복원

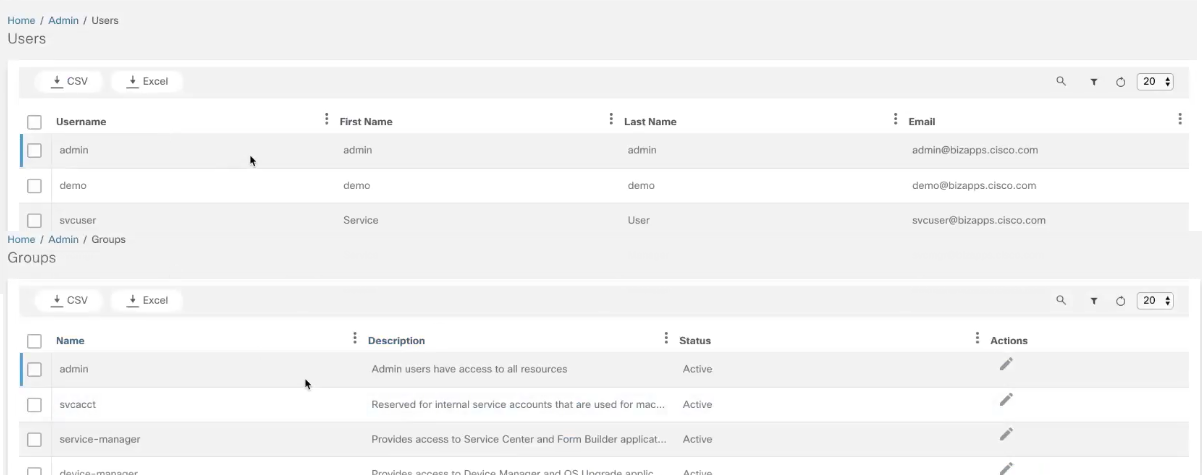

사용자 관리

Users(사용자) 옵션을 사용하면 사용자를 추가, 수정 및 삭제할 수 있습니다. 사용자를 관리하려면

- User Profile(사용자 프로필) 아이콘 > Admin(관리자)을 선택합니다. Admin 페이지가 표시됩니다.

- 사용자를 관리할 사용자 타일을 선택합니다.

사용자 추가

Add Users(사용자 추가)를 클릭하여 사용자를 추가하고 Editing Users(사용자 편집) 옵션을 사용하여 특정 그룹에 할당할 수 있습니다. 새 사용자를 추가하려면

- Admin(관리) 페이지에서 Users(사용자) 타일을 선택합니다. Users(사용자) 페이지가 표시됩니다.

- Add User(사용자 추가)를 클릭합니다. 새 사용자 창이 열립니다.

- First Name(이름), Last Name(성), Username(사용자 이름), Email ID(이메일 ID) 및 Email(이메일)을 입력하고 Generate Password(비밀번호 생성)를 클릭한 다음, User Group(사용자 그룹)을 선택합니다.

- 사용자를 생성하려면 Save를 클릭합니다. 사용자가 성공적으로 추가되면 화면 오른쪽 상단 모서리에 메시지가 표시됩니다.

사용자 수정

사용자 세부 정보를 편집하려면 다음 단계를 수행하십시오.

- 원하는 사용자의 Actions(작업) 열에서 Edit(편집) 아이콘을 선택합니다. 사용자 편집 창이 열립니다.

- 필요한 필드를 수정합니다.

- 비밀번호를 변경하려면 비밀번호 변경을 클릭합니다. 암호 변경 창이 열립니다.

- Generate Password(비밀번호 생성)를 클릭하여 새 비밀번호와 비밀번호 확인을 확인합니다.

- 저장을 클릭합니다.

사용자에게 그룹을 할당하려면

- 사용자가 어떤 그룹에도 할당되지 않은 경우 사용자 그룹 선택 필드가 표시됩니다. 원하는 그룹의 확인란을 선택합니다.

- 사용자가 그룹에 이미 할당된 경우 Select User Group(s)(사용자 그룹 선택) 필드를 확장하고 사용자를 할당할 그룹을 선택합니다.

- 특정 그룹을 검색하려면 Search 필드를 사용합니다. 그룹에는 미리 정의된 정책이 있으며, 권한 또는 정책 설정은 리소스 유형에 따라 달라집니다.

- 저장을 클릭합니다.

사용자 삭제

사용자를 삭제하려면

- 원하는 사용자의 Actions(작업) 열에서 Delete(삭제) 아이콘을 선택합니다. 경고 메시지가 표시됩니다.

- OK(확인)를 클릭하여 사용자를 삭제합니다.

그룹 및 권한 관리

그룹을 관리하려면

- User Profile(사용자 프로필) 아이콘 > Admin(관리자)을 선택합니다. Admin 페이지가 표시됩니다.

- 그룹을 관리할 그룹 타일을 선택합니다.

Groups(그룹) 타일을 사용하면 다음을 수행할 수 있습니다.

그룹 추가

Add Groups(그룹 추가) 옵션을 사용하면 사용자가 사용자 그룹에 대한 애플리케이션 액세스 및 작업 권한을 정의할 수 있습니다. 관리자는 그룹에 속한 사용자를 위해 특정 BPA 애플리케이션에 대한 액세스를 제공할 수 있습니다. 관리자는 특정 애플리케이션에 대해 애플리케이션의 다양한 작업(예: 시작, 일시 중지 등)을 활성화 및 비활성화할 수도 있습니다. 사용자를 원하는 그룹에 할당하려면 Admin(관리) > Users(사용자) 메뉴 옵션을 사용합니다.

새 그룹을 추가하려면 다음 단계를 수행하십시오.

- Admin(관리) 페이지에서 Groups(그룹) 타일을 선택합니다. Groups(그룹) 페이지가 표시됩니다.

- Add Group(그룹 추가)을 클릭합니다. Add User Group(사용자 그룹 추가) 창이 열립니다.

- 그룹의 이름 및 설명을 입력합니다. 사용자가 그룹 어드민인 경우 사용자를 그룹 어드민으로 지정하기 위해 Is Admin 토글을 활성화합니다.

- 사용자가 그룹 관리자가 아닌 경우 적용할 수 있는 두 가지 옵션이 있습니다.

- 사용자: 그룹에 사용자를 추가하려면 Add를 클릭합니다. Existing Users(기존 사용자) 창이 열립니다. 사용자를 선택하고 그룹에 할당한 후 저장을 누릅니다. 새 사용자 추가에 대한 자세한 내용은 사용자 추가를 참조하십시오.

- 권한: 이 탭에는 모든 BPA 애플리케이션이 나열됩니다. 그룹의 사용자에 대해 활성화할 애플리케이션을 선택합니다. 사용자는 애플리케이션의 개별 요소를 활성화 또는 비활성화할 수도 있습니다. 이 옵션은 워크플로 및 서비스 센터에서 사용할 수 있습니다. 워크플로에서 사용자는 양식 보기, 클레임 작업 및 워크플로 추가를 활성화할 수 있습니다.

- 저장을 클릭합니다. 그룹이 성공적으로 추가되면 성공 메시지가 표시됩니다.

그룹 권한 편집

관리자는 Edit(수정) 옵션을 사용하여 그룹 권한을 수정할 수 있습니다. 그룹 세부 정보를 편집하려면 다음 단계를 수행하십시오.

- Groups(그룹) 페이지에서 원하는 사용자 그룹의 Edit(편집) 아이콘을 선택합니다. 그룹 편집 창이 열립니다.

- 이름 및 설명을 편집합니다. 사용자가 그룹 관리자인 경우 Is Admin 토글을 활성화합니다.

- 사용자가 그룹 관리자가 아닌 경우 적용할 수 있는 두 가지 옵션이 있습니다.

- 사용자: 그룹에 사용자를 추가하려면 Add를 클릭합니다. 기존 사용자 창이 열립니다. 그룹에 할당할 사용자를 선택하고 저장을 누릅니다. 새 사용자 추가에 대한 자세한 내용은 사용자 추가를 참조하십시오.

- 권한: 이 탭에는 모든 BPA 애플리케이션이 나열됩니다. 그룹의 사용자에 대해 활성화할 애플리케이션을 선택합니다. 사용자는 애플리케이션의 개별 요소를 활성화 또는 비활성화할 수도 있습니다. 이 옵션은 워크플로 및 서비스 센터에서 사용할 수 있습니다. 워크플로에서는 양식 보기, 청구 작업, 워크플로 추가 및 워크플로 애플리케이션에 있는 개별 탭에 대한 액세스를 활성화할 수 있습니다.

- 그룹의 세부 정보를 업데이트하려면 Update를 클릭합니다. 성공적으로 업데이트한 후 성공 메시지가 표시됩니다. 모든 디바이스 작업은 열로 표시됩니다.

- 특정 사용자 그룹에 대한 각 컨트롤러 인스턴스에 적용 가능한 디바이스 작업을 선택합니다.

그룹 삭제

그룹을 삭제하려면

- Groups(그룹) 페이지에서 원하는 그룹의 Actions(작업) 열에서 Delete(삭제) 아이콘을 선택합니다. 경고 메시지가 표시됩니다.

- 그룹을 삭제하려면 OK(확인)를 클릭합니다.

영역 관리

영역을 사용하면 사용자가 NSO에 대한 액세스 제어를 설정할 수 있습니다. 사용자에게 관리자 권한(admin)이 있는 경우 영역을 생성하여 네트워크 보안을 강화하거나 NSO에 대한 액세스 제어를 관리할 수 있습니다. 서로 다른 영역의 사용자는 자신이 속한 그룹 및 영역에 따라 포털에 표시되는 NSO가 다릅니다. 영역에 대해 NSO를 구성할 수도 있습니다.

영역 레벨에서 액세스 제어를 제공하면 해당 영역의 모든 NSO에 액세스할 수 있습니다. 액세스 권한 목록은 다음과 같습니다.

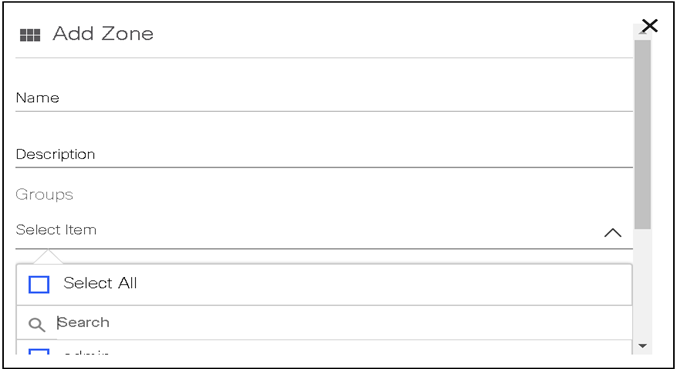

영역 추가

- User Profile(사용자 프로필) 아이콘 > Admin(관리)을 선택합니다. Admin 페이지가 표시됩니다.

- Zones(영역) 타일을 선택합니다. Zones 페이지가 표시됩니다.

- Add Zone(영역 추가)을 클릭합니다. Add Zone(영역 추가) 창이 열립니다.

- Name and Description(이름 및 설명)을 입력하고 Groups(그룹) 드롭다운 목록에서 원하는 그룹의 확인란을 선택합니다. 사용자를 특정 영역에 할당하려면 사용자를 그룹에 추가하고 그룹을 특정 영역에 할당합니다. 자세한 내용은 사용자 관리 및 그룹 및 권한 관리를 참조하십시오.

- Save(저장)를 클릭하여 영역을 생성합니다.

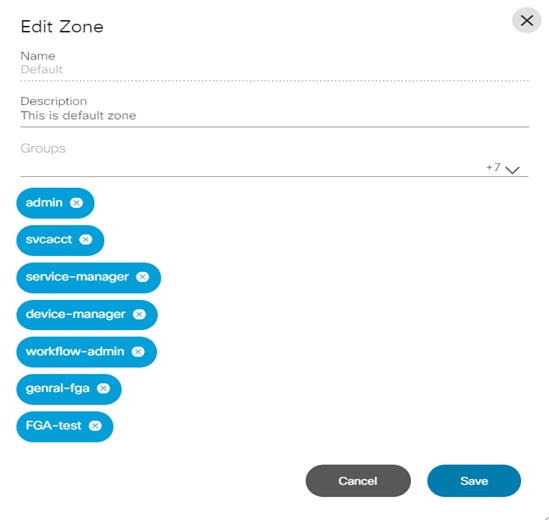

영역 편집

- Zones 페이지의 원하는 영역의 Actions 열에서 Edit 아이콘을 선택합니다. Edit Zone 창이 열립니다.

- 필요한 필드를 수정합니다.

- Save(저장)를 클릭하여 변경 사항을 저장합니다.

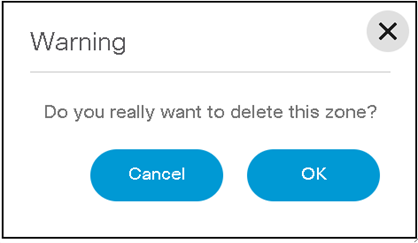

영역 삭제

- Zones 페이지의 원하는 영역의 Actions 열에서 Delete 아이콘을 선택합니다. 경고 메시지가 표시됩니다.

- 그룹을 삭제하려면 OK(확인)를 클릭합니다.

설정 관리

관리 설정을 통해 사용자는 다음에 대한 액세스 세부 정보를 관리할 수 있습니다.

- 컨트롤러

- SMTP

- 지원

- 비밀번호 설정

- 티켓팅

- 데이터 삭제

- 대화형 CLI

- Mask_Sensitive_Info

- 사용자 지정 설정 추가 또는 삭제

Settings 페이지를 보려면

- User Profile(사용자 프로필) 아이콘 > Admin(관리자)을 선택합니다. Admin 페이지가 표시됩니다.

- 설정 타일을 선택합니다. Settings(설정) 페이지에 모든 카테고리가 나열됩니다.

- 구성 요소 세부 정보를 편집하려면 원하는 범주를 클릭하고 세부 정보를 편집한 다음 저장을 클릭합니다.

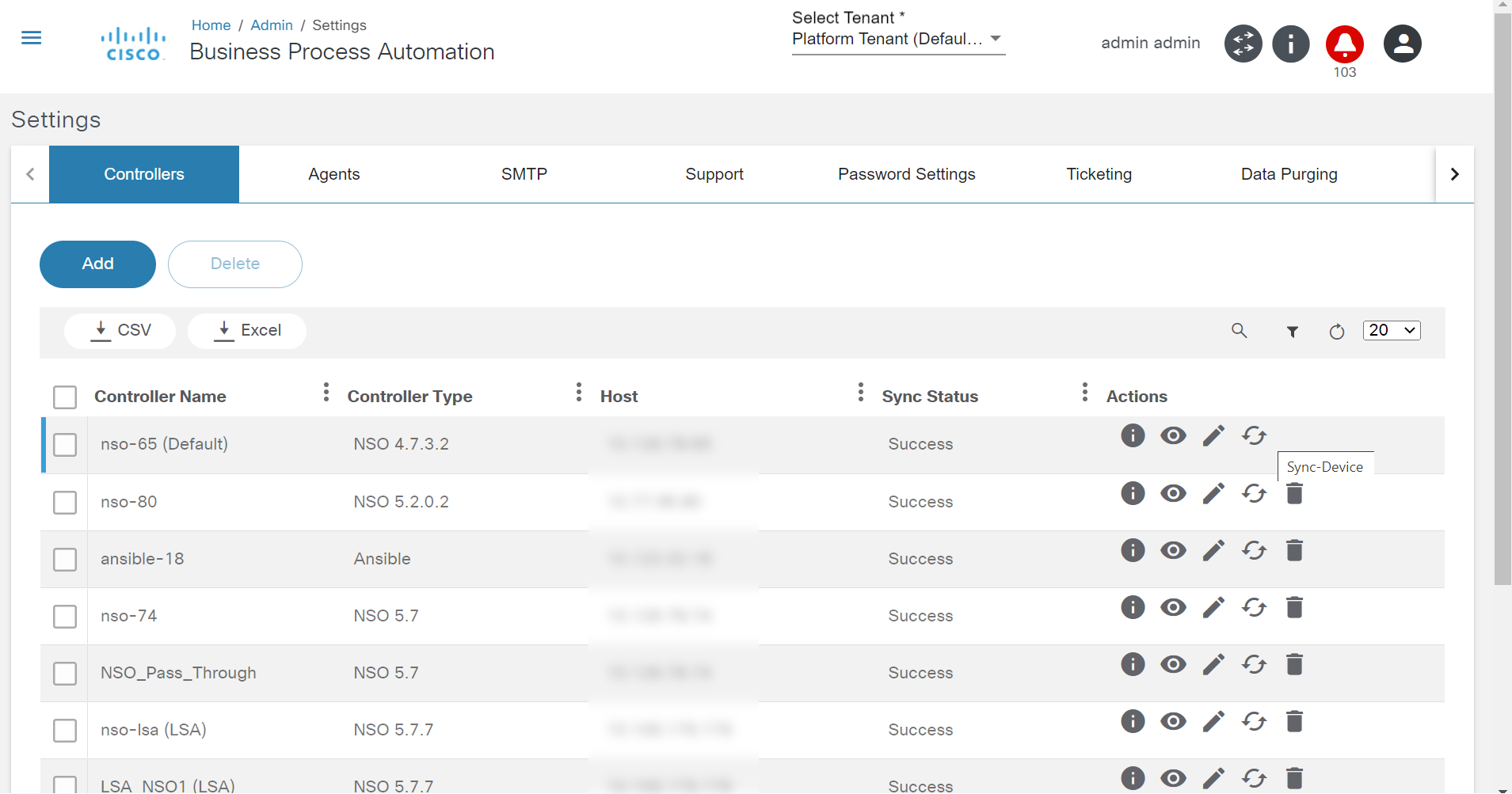

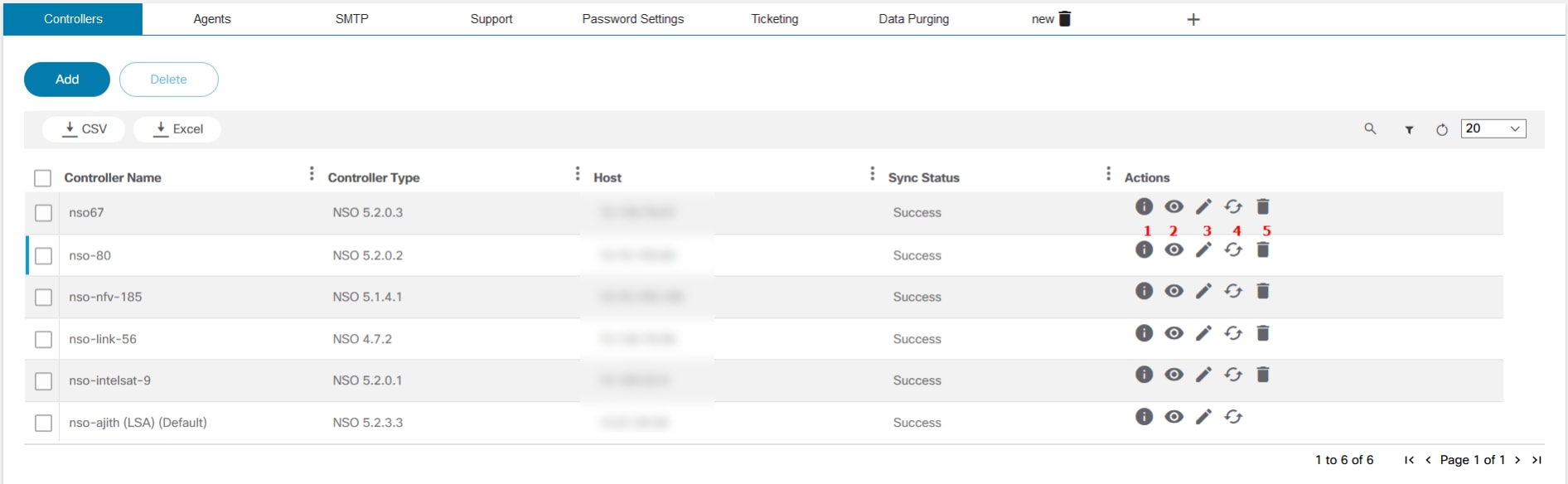

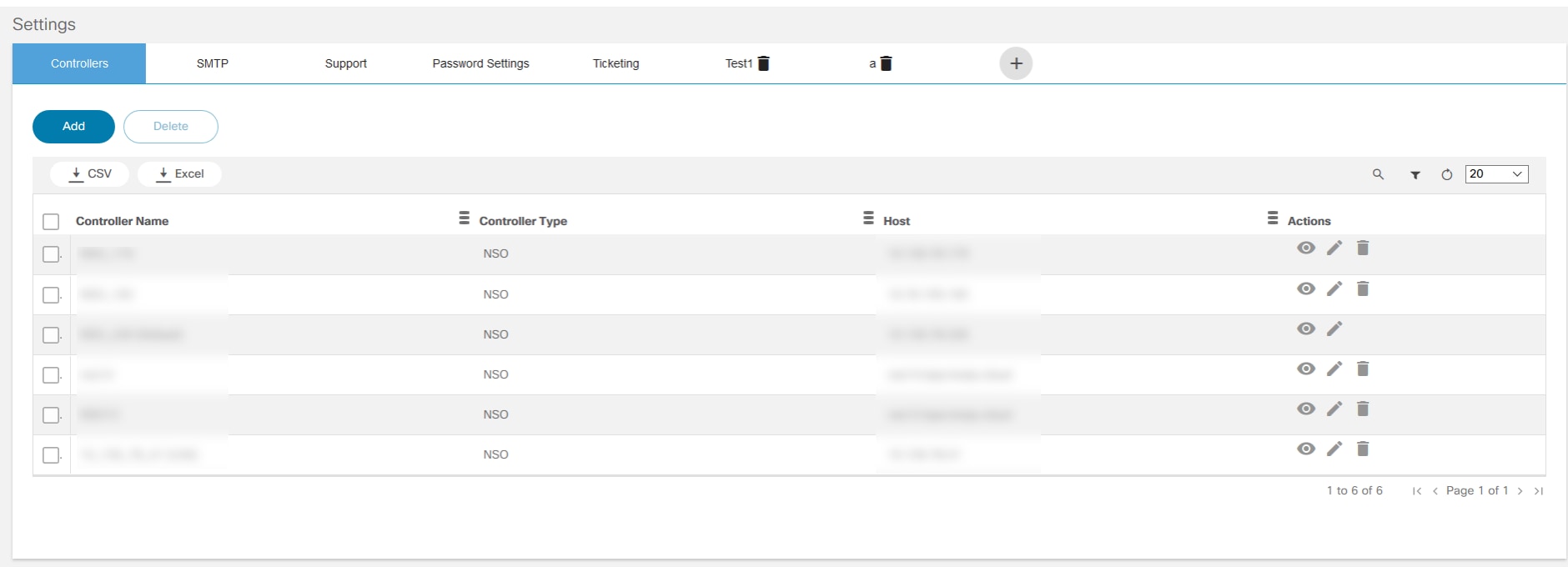

컨트롤러 설정

BPA는 NSO, vManage, Ansible, Cisco Catalyst Center 등에 대한 하나 이상의 컨트롤러 인스턴스를 관리할 수 있습니다. 컨트롤러 설정을 통해 사용자는 컨트롤러 인스턴스를 구성할 수 있습니다. 컨트롤러의 설정을 관리하려면 Admin(관리) 페이지에서 Settings(설정) 타일을 선택하고 Controllers(컨트롤러) 탭을 클릭합니다.

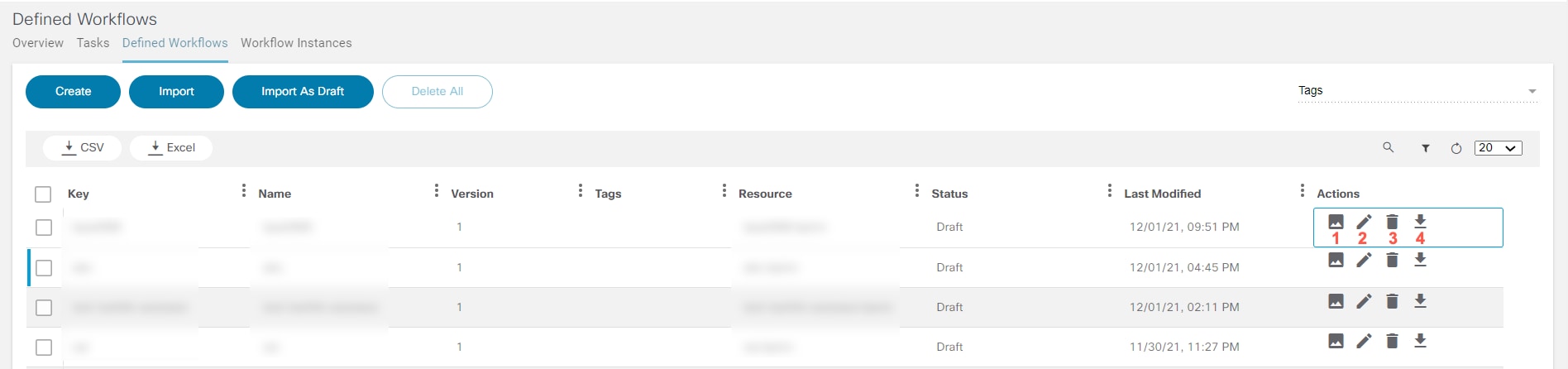

| 아이콘 | 세부사항 |

|---|---|

| 1 | 동기화 상태에 대한 자세한 정보 보기 |

| 2 | 컨트롤러 세부사항 보기 |

| 3 | 컨트롤러 편집 |

| 4 | 장치 동기화 시작 |

| 5 | 컨트롤러 삭제 |

컨트롤러를 추가하려면

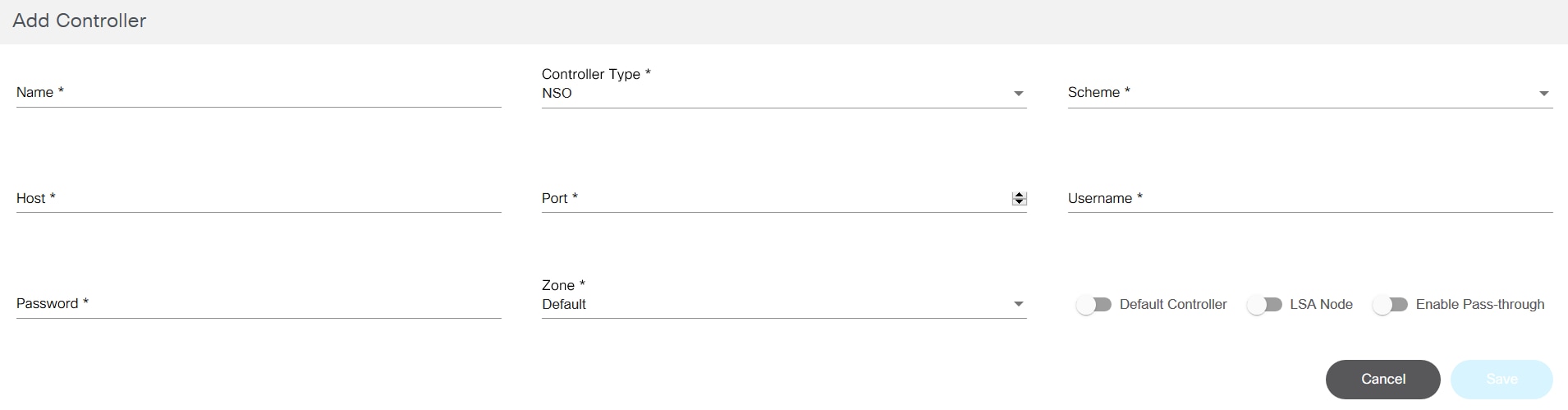

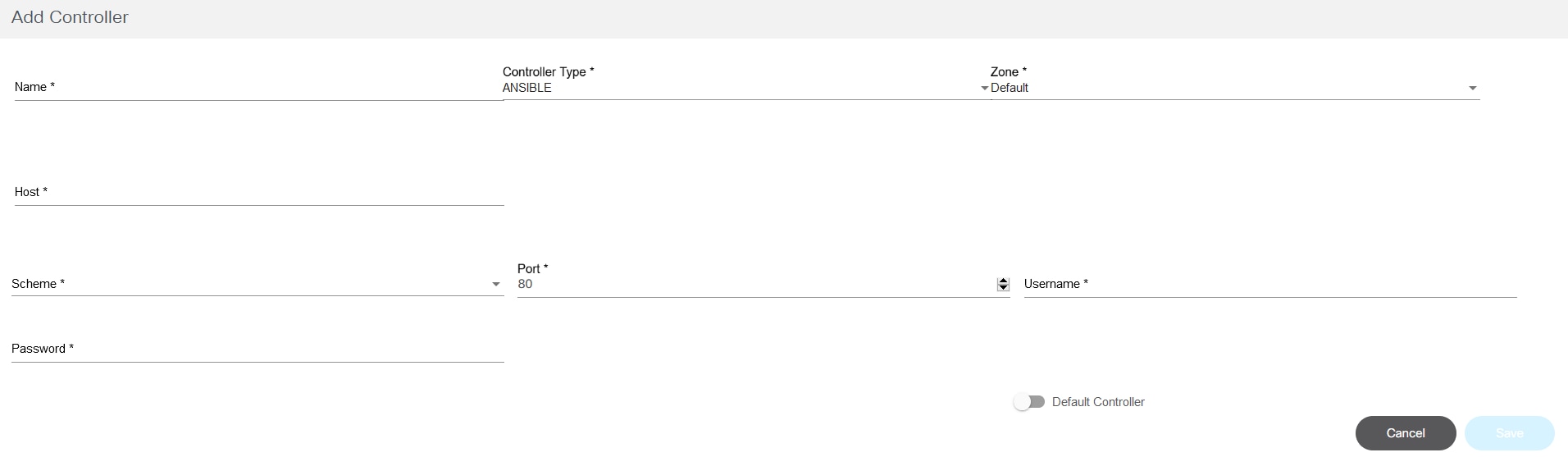

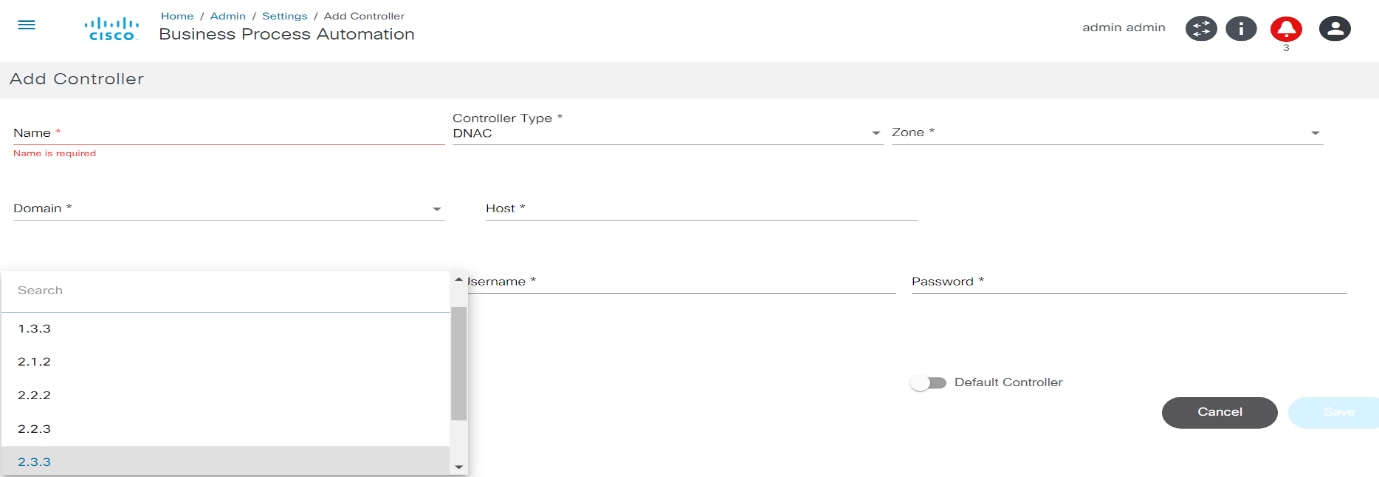

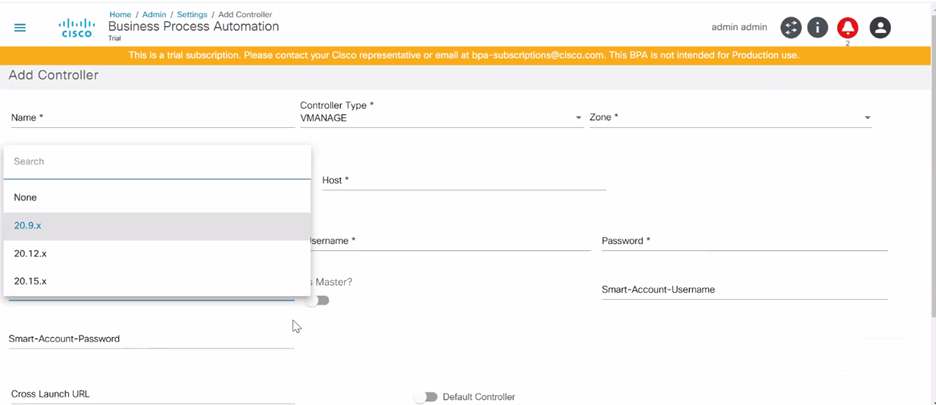

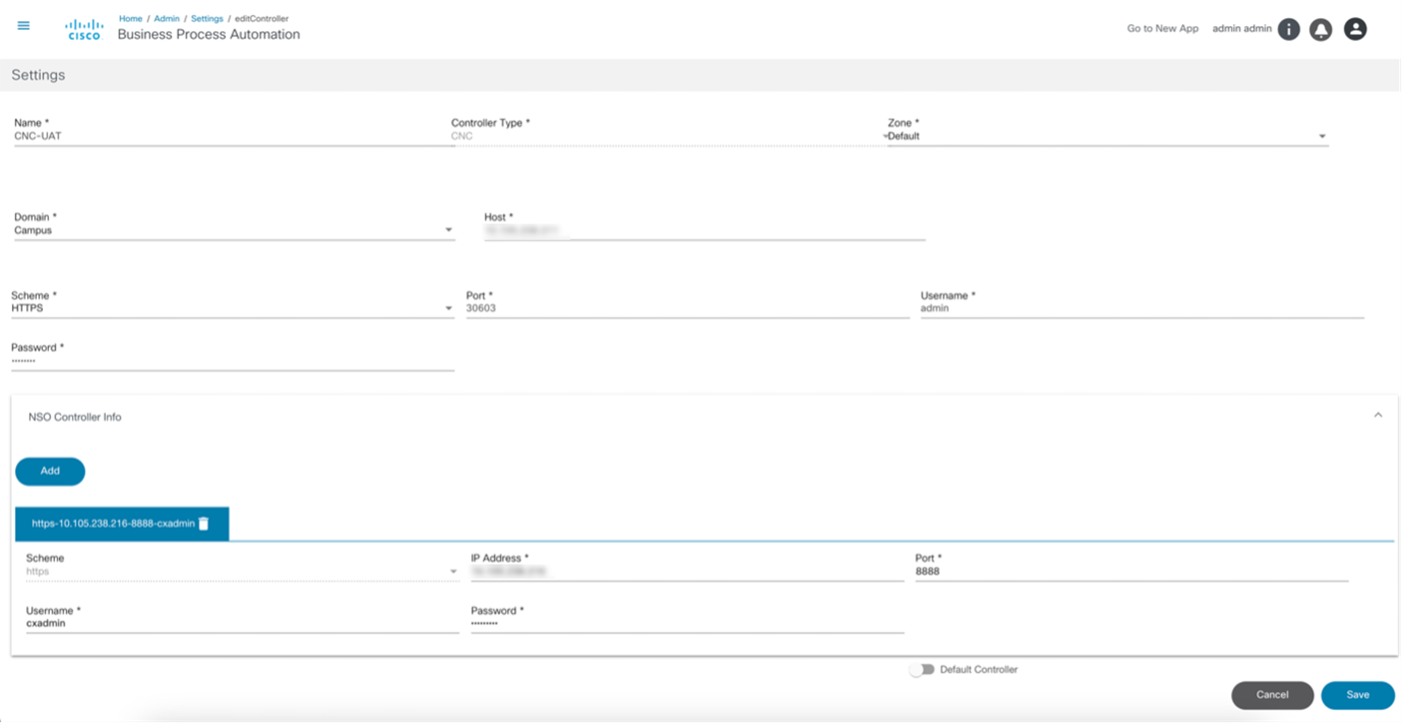

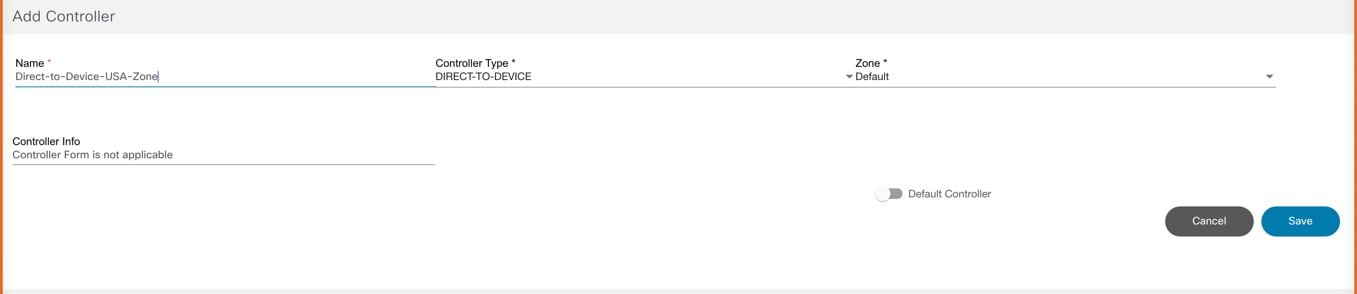

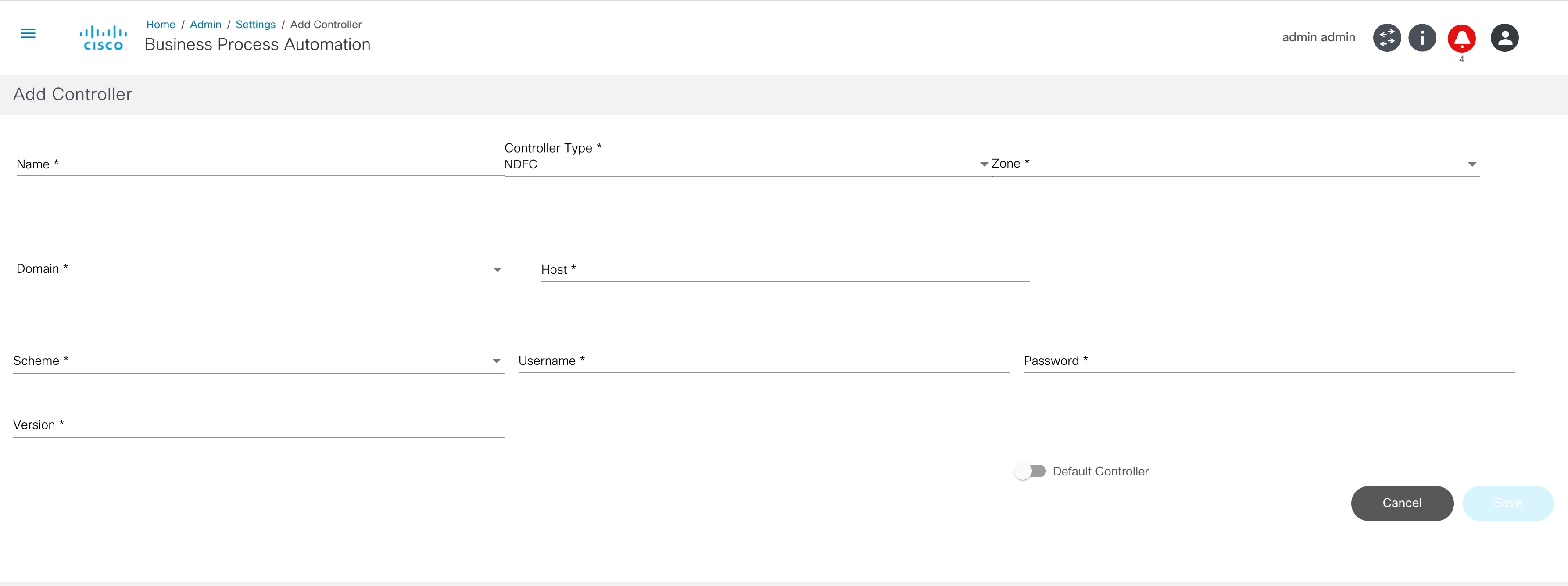

- Controllers(컨트롤러) 탭에서 Add(추가)를 클릭합니다. Add Controller 창이 열립니다.

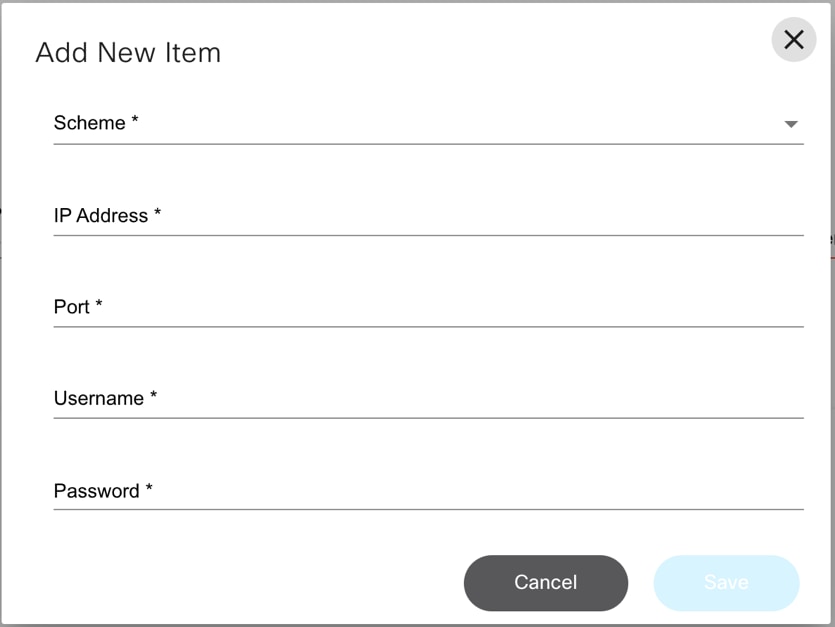

- Add Controller for NSO(NSO에 대한 컨트롤러 추가) 창에는 기본 NSO 컨트롤러 세부 정보를 추가할 수 있는 NSO Controller Info(NSO 컨트롤러 정보) 섹션이 있습니다.

- 아래 이미지는 NSO Controller Info(NSO 컨트롤러 정보) 섹션이 확장되고 사용자가 Add(추가)를 클릭할 때 표시됩니다.

- BPA가 구축되면 Direct-to-Device라는 컨트롤러 인스턴스가 자동으로 추가됩니다. 아래 양식을 작성하여 추가 컨트롤러 인스턴스를 추가할 수 있습니다.

- 컨트롤러에 연결하려면 다음 세부사항을 입력합니다.

- 이름: 컨트롤러 이름 입력

- 컨트롤러 유형: 드롭다운 목록에서 선택

- 체계: 드롭다운 목록에서 웹 프로토콜 체계(HTTP 또는 HTTPS)를 선택합니다

- 호스트 이름: 컨트롤러 인스턴스의 호스트 이름을 입력합니다

- 포트: 컨트롤러 인스턴스가 수신 대기 중인 포트 번호를 입력합니다

- 사용자 이름: 컨트롤러 API에 연결하기 위한 사용자 이름을 입력합니다

- 암호: 컨트롤러 API에 연결하기 위한 비밀번호를 입력합니다

- 영역: 드롭다운 목록에서 영역을 선택합니다. 영역 추가 및 특정 영역에 그룹 할당에 대한 자세한 내용은 영역 관리를 참조하십시오.

- 기본값: 컨트롤러 인스턴스를 기본값으로 설정하려면 토글을 활성화합니다

- LSA 노드: LSA(Layered Services Architecture) 노드에서 NSO 컨트롤러를 구성하려면 토글을 활성화합니다. 이는 NSO 컨트롤러에만 적용됩니다.

- 버전: 드롭다운 목록에서 DCNM 및 Cisco Catalyst Center 컨트롤러 유형의 버전을 입력하거나 선택합니다

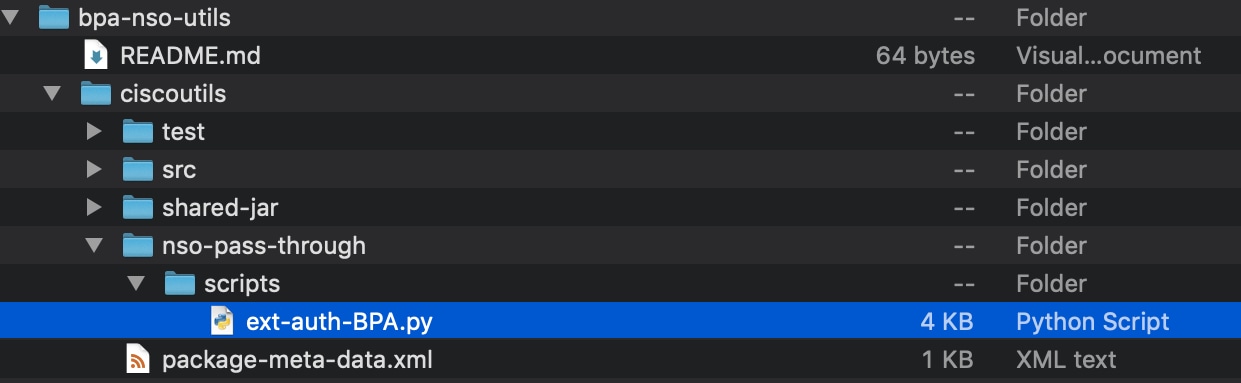

- 통과 사용: NSO 측에서 통과/외부 인증을 활성화하려면 토글을 활성화합니다. NSO가 BPA에 대해 외부 인증을 수행하도록 설정된 경우 NSO 인증에 BPA 자격 증명을 사용하도록 설정할 수 있습니다(NSO 컨트롤러에만 적용).

- 활성화하면 더 이상 컨트롤러 자격 증명을 제공할 필요가 없습니다. 따라서 Username 및 Password 필드는 UI에서 숨겨집니다. 이 컨트롤러에 대한 모든 상호 작용은 현재 BPA 사용자의 자격 증명을 통해 이루어집니다

- 현재 BPA를 사용하여 외부 인증을 위한 NSO를 설정하려면 아래 표시된 대로 Bpa-nso-utils-3.x.xxx.xxx-zip/Ciscoutils/Nso-pass-through/Scripts 폴더 경로에서 사용할 수 있는 "ext-auth-BPA.py"라는 샘플 Python 스크립트를 참조하십시오.

- 활성화되지 않은 경우 Username 및 Password 필드가 UI에 표시됩니다. NSO 자격 증명을 입력하여 NSO 기본 인증으로 작동하도록 합니다

- LSA 노드에 대해서도 활성화할 수 있음

- 마스터입니까?: vManage 컨트롤러 인스턴스가 마스터임을 나타내려면 토글을 활성화합니다(vManage 컨트롤러에만 해당). BPA 설치당 하나의 Master vManage 인스턴스만 있을 수 있습니다. 다른 모든 인스턴스는 지역에 따라 다릅니다.

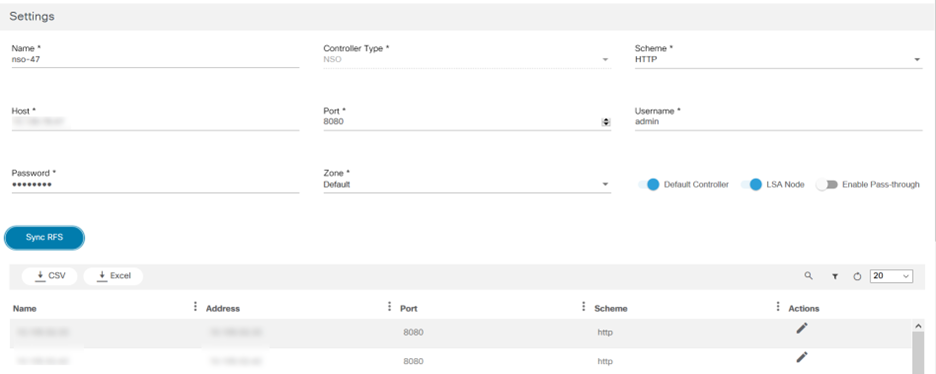

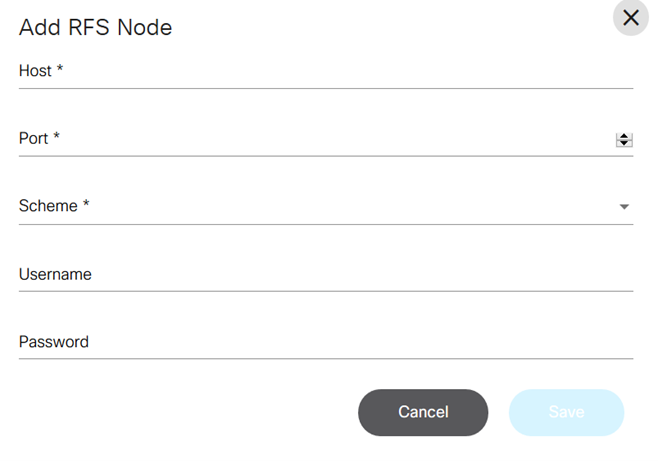

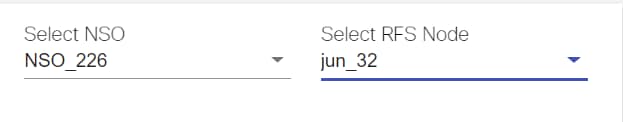

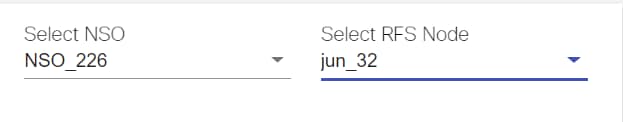

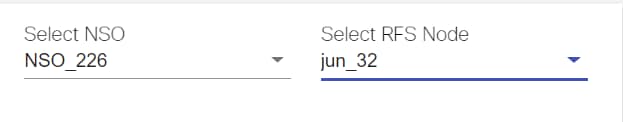

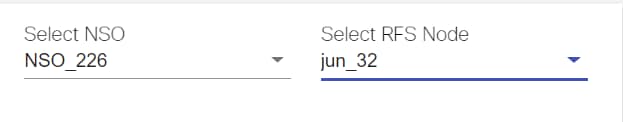

NSO 설정

Settings(설정)에서 LSA 노드를 활성화하면 RFS(Resource Facing Service) 옵션을 사용할 수 있습니다.

- Sync RFS(RFS 동기화)를 클릭합니다. 컨트롤러 설정 아래의 모든 RFS(Resource Facing Service) 노드 목록이 표시됩니다.

- Add RFS(RFS 추가)를 클릭합니다. Add RFS Node(RFS 노드 추가) 창이 열립니다.

- Host, Port, Username, Password를 입력합니다.

- 필수 필드를 업데이트한 후 저장을 클릭합니다.

사용자는 컨트롤러를 선택하고 RFS 동기화를 클릭한 다음 RFS 노드의 편집 아이콘 또는 삭제 아이콘을 선택하여 RFS 노드를 생성한 후에 RFS 노드를 편집하거나 삭제할 수 있습니다.

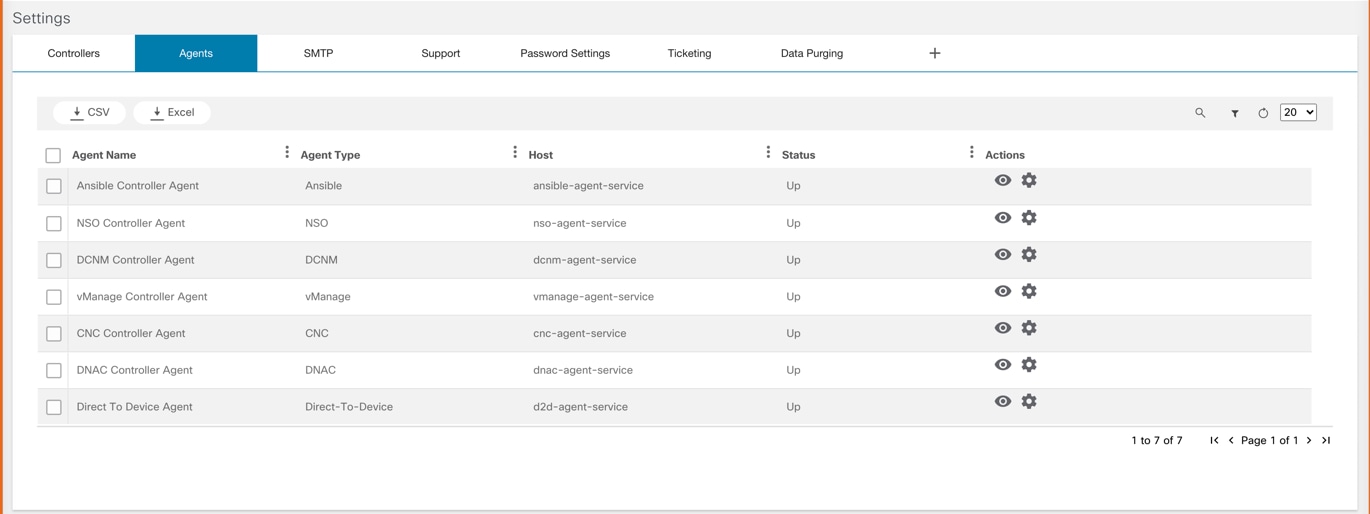

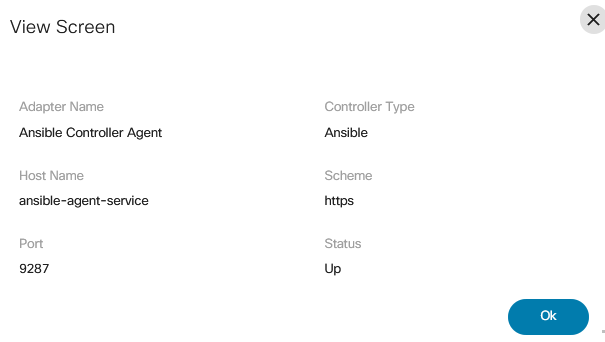

상담원

에이전트는 BPA에 구축된 모든 컨트롤러 에이전트를 나열합니다. 사용자는 각 상담원의 상태 및 세부 정보를 가져올 수 있습니다.

- 세부 정보를 보려면 원하는 에이전트의 작업 열에서 보기 아이콘을 선택합니다. View Screen 창이 열립니다.

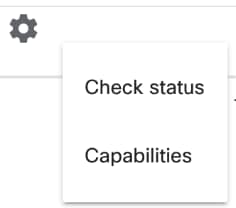

- Settings(설정) 페이지의 원하는 에이전트의 Actions(작업) 열에서 Gear(기어) 아이콘 > Check status(상태 확인)를 선택하여 ping이 가능한지 확인합니다.

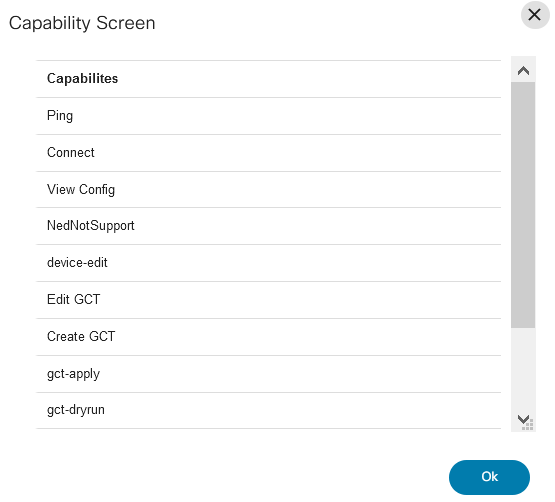

- 원하는 상담원의 Actions(작업) 열에서 Gear(기어) 아이콘 > Capabilities(기능)를 선택하여 사용 가능한 모든 상담원의 기능을 확인합니다.

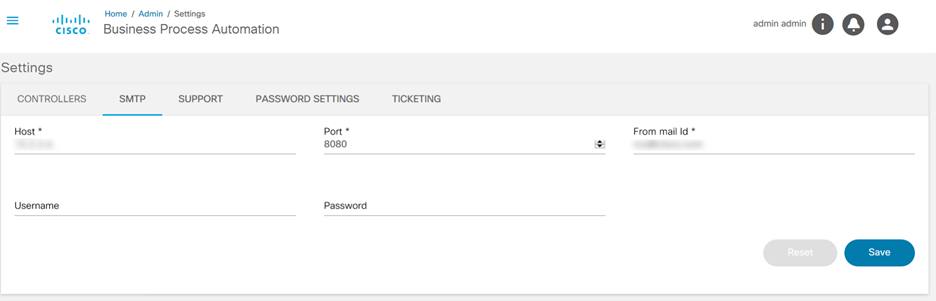

SMTP 설정

BPA는 워크플로 또는 기타 애플리케이션에서 사용자에게 이메일 알림을 보내는 데 사용할 수 있는 SMTP 서버 컨피그레이션을 지원합니다.

SMTP 설정을 관리하려면

- Admin(관리) 페이지에서 Settings(설정) 타일을 선택합니다. 설정 페이지가 표시됩니다.

- Settings(설정) 페이지에서 SMTP 탭을 클릭합니다.

- SMTP 서버에 연결하려면 다음 세부 정보를 입력합니다.

- 호스트: SMTP 서버의 호스트 이름

- 포트: SMTP가 수신 대기 중인 포트 번호

- 사용자 이름: SMTP 서버에 연결하기 위한 사용자 이름

- 암호: SMTP 서버에 연결하기 위한 암호

- 보낸 사람 메일 ID: 메일을 보낼 메일 ID를 입력합니다.

- 필수 필드를 업데이트한 후 저장을 클릭합니다.

다른 설정을 수정하려면 아래 해당 섹션을 참조하십시오.

지원 설정

사용자가 문제가 발생할 경우 추가 도움말을 제공하도록 지원 URL을 구성할 수 있습니다. URL이 구성된 경우 사용자 아이콘 아래에 링크가 표시되며, 해당 링크가 지원 탭으로 리디렉션됩니다.

- Name and URL(이름 및 URL)을 입력하고 Save(저장)를 클릭합니다.

- Save(저장)를 다시 클릭하여 Support(지원) 탭을 표시합니다.

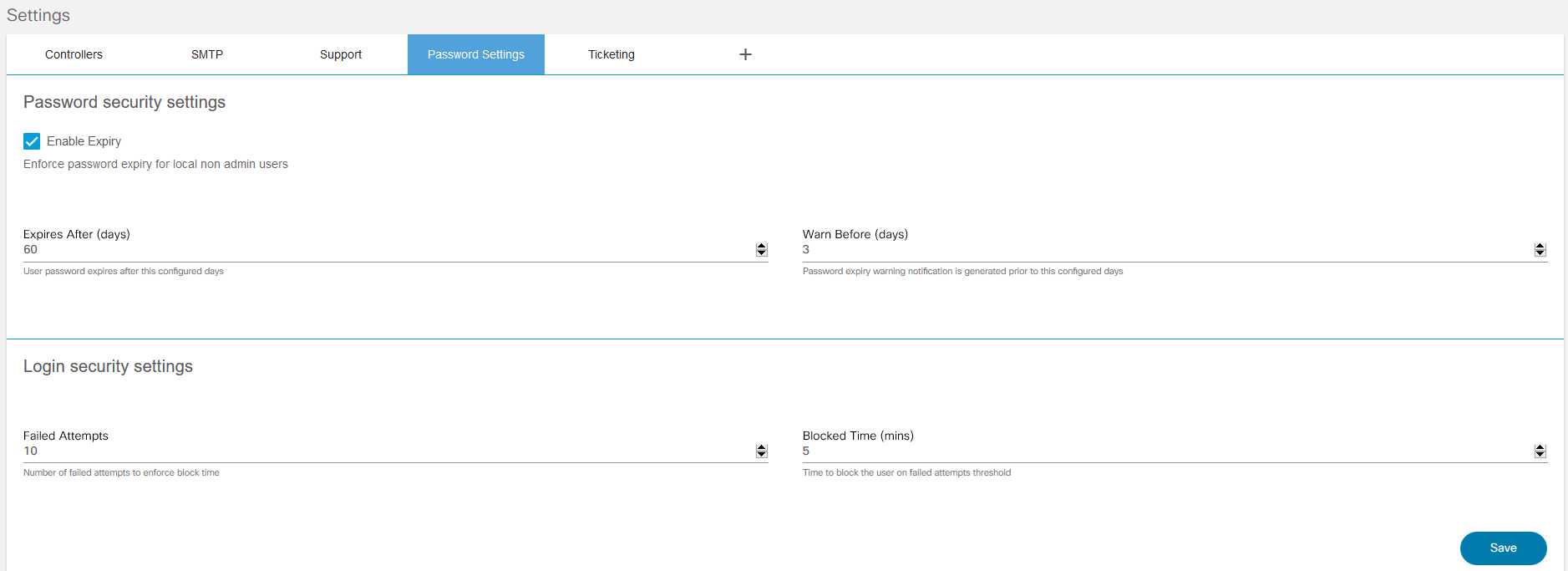

비밀번호 설정

BPA는 사용자 및 데이터를 보호하기 위해 비밀번호 매개변수를 쉽게 추가할 수 있습니다.

- 필요에 따라 Settings(설정) 페이지의 Password Settings(비밀번호 설정) 탭에서 다음 표에 나열된 비밀번호 매개변수를 설정합니다.

- 저장을 클릭합니다.

| 비밀번호 매개변수 | 설명 |

|---|---|

| 만료 사용 | 로컬 비관리자 사용자에 대해 비밀번호 만료 적용 |

| 다음 이후 만료 | 사용자 비밀번호는 구성된 일 후에 만료됩니다. |

| 경고 전 | 비밀번호 만료 경고 알림이 구성된 날짜 이전에 생성됨 |

| 실패한 시도 | 사용자가 로그인을 차단하기 전에 허용되는 실패 횟수 |

| 차단 시간 | 구성된 실패 시도 횟수를 초과하여 사용자가 차단된 시간입니다. |

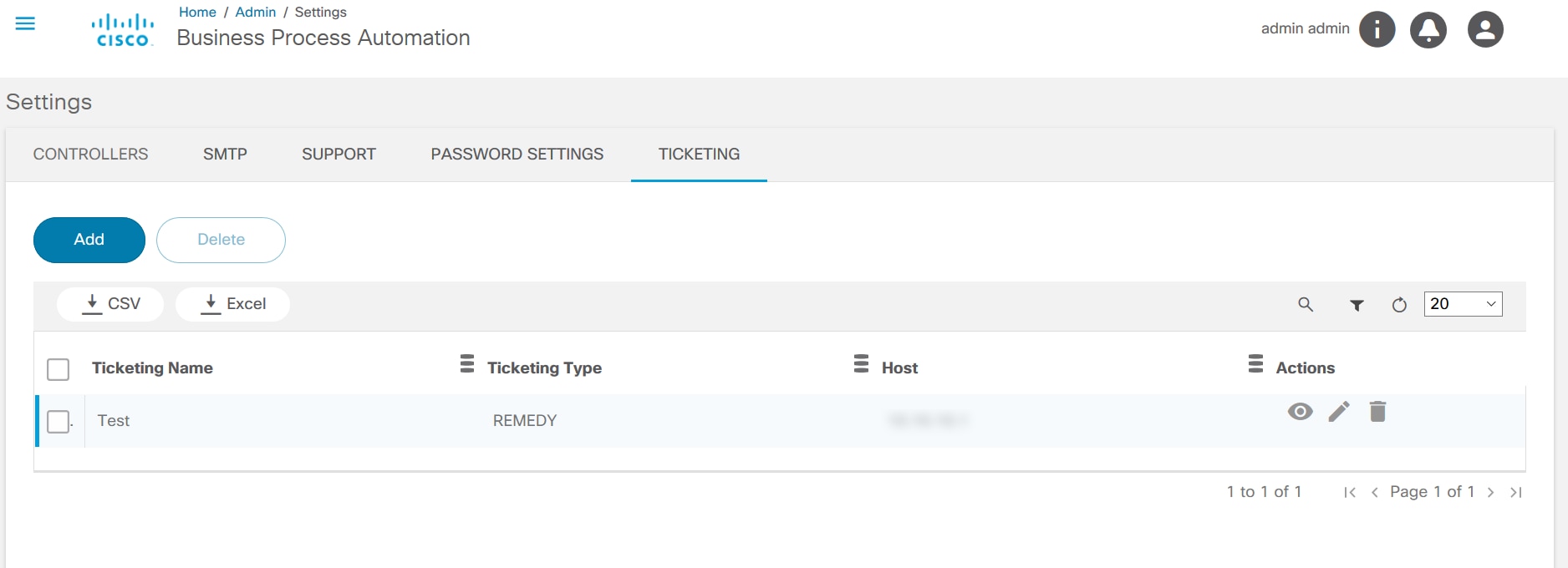

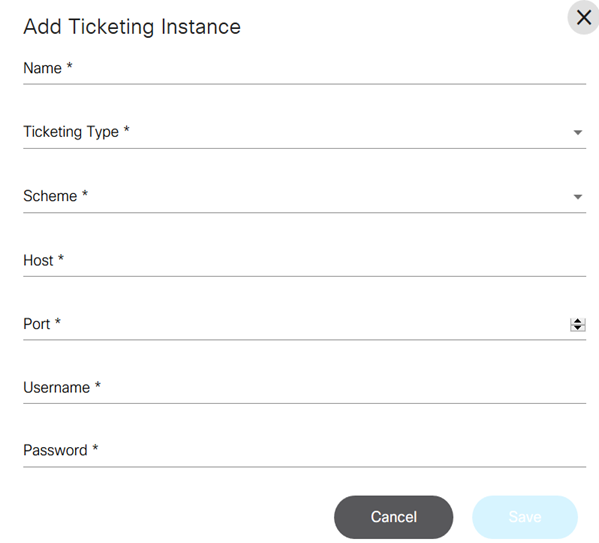

티켓팅

Settings 페이지의 Ticketing 탭을 통해 사용자는 BPA에서 변경 관리 시스템을 구성할 수 있습니다.

- Add(추가)를 클릭합니다. Add Ticketing Instance 창이 열립니다.

- 이름, 호스트 및 사용자 자격 증명을 입력합니다.

- 해당 드롭다운 목록에서 티켓팅 유형, 체계 및 포트를 선택합니다.

- 저장을 클릭합니다.

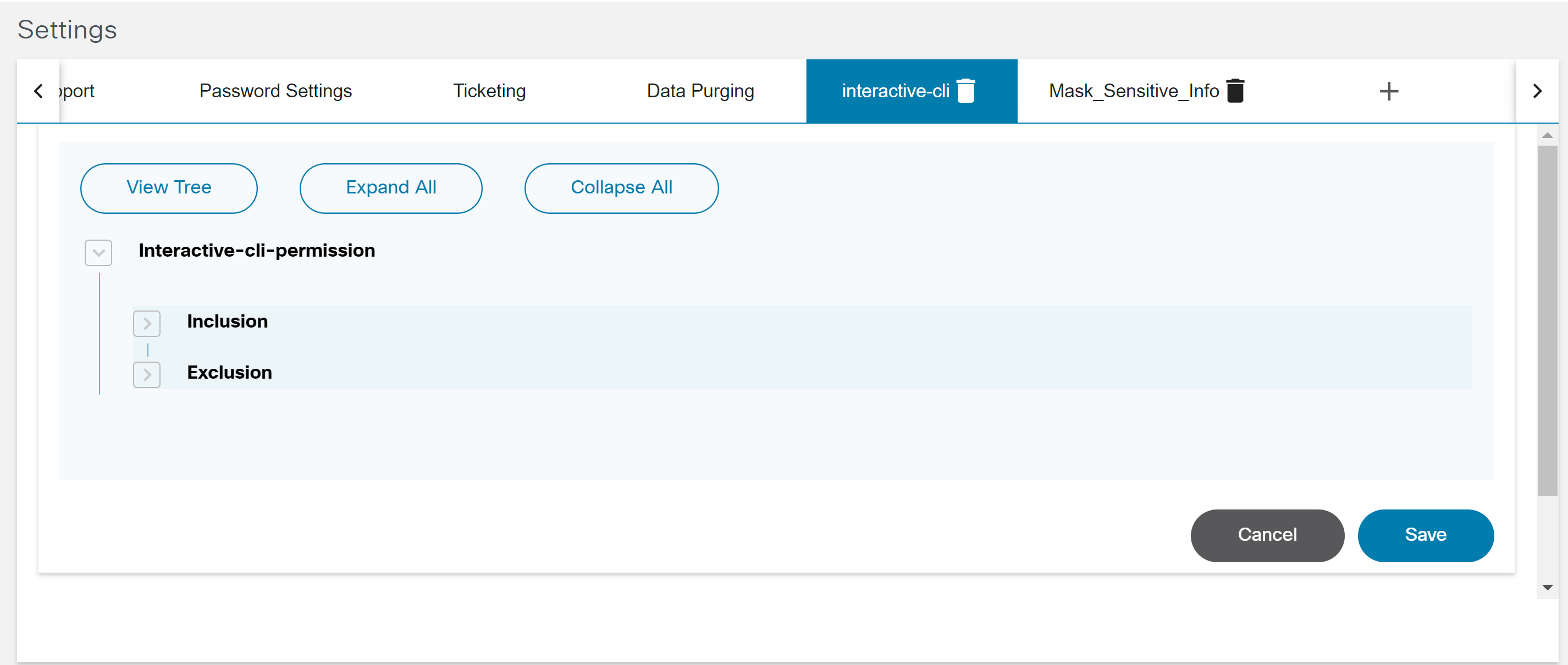

대화형 CLI

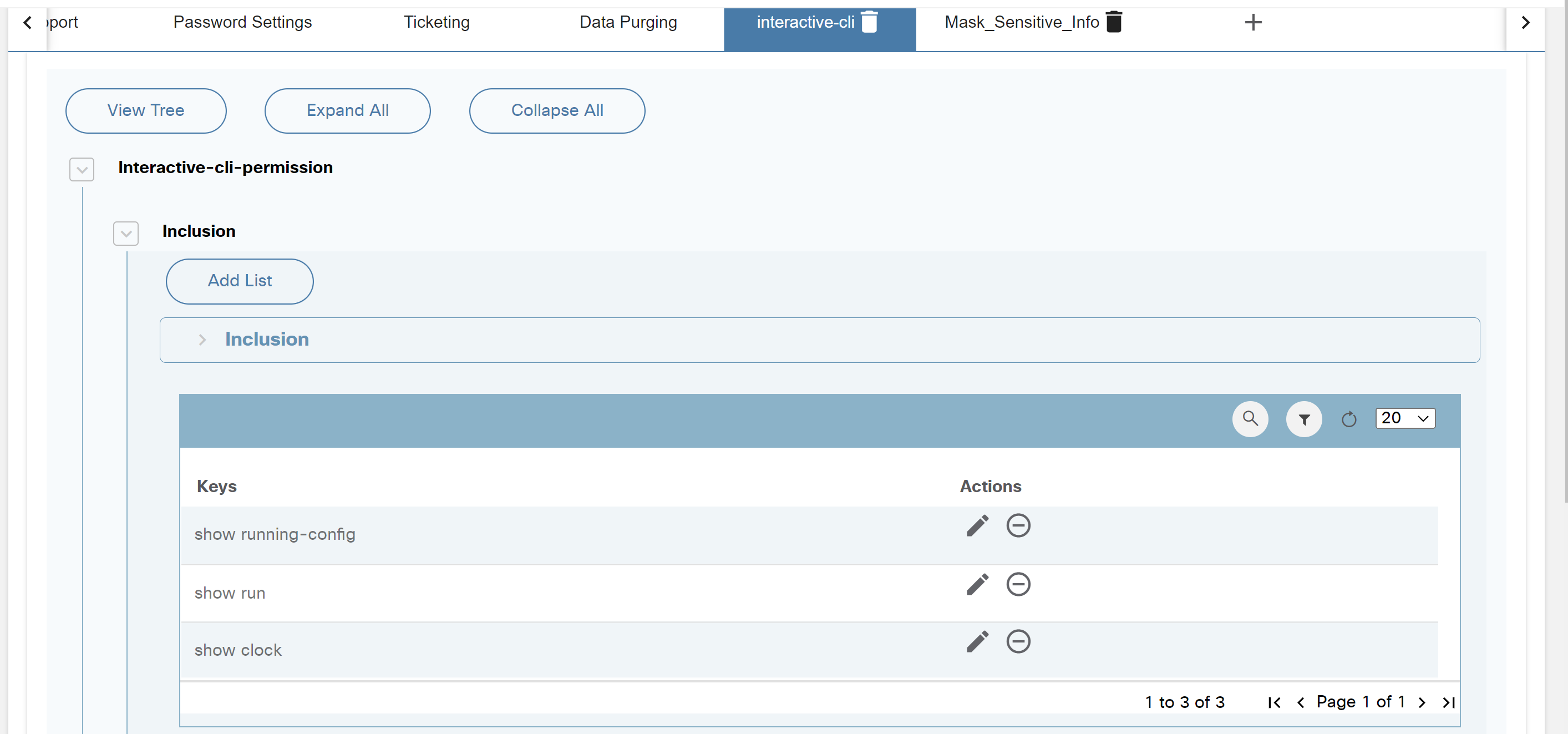

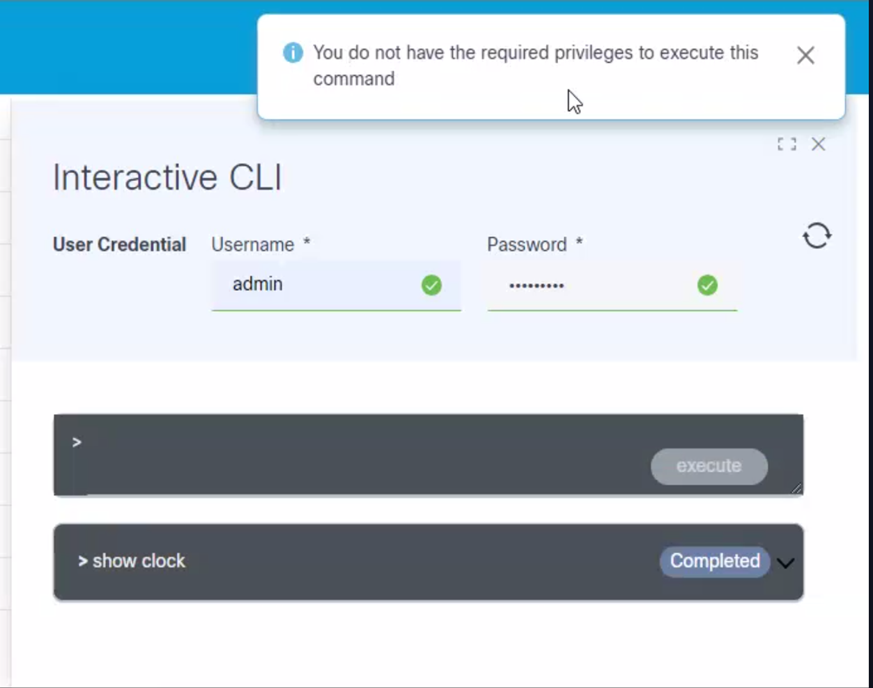

Settings(설정) 페이지의 interactive_cli 탭에서는 그룹 또는 사용자가 RBAC에 따라 실행할 수 있는 명령을 구성할 수 있습니다. 두 가지 옵션이 있습니다.

- 포함: 사용자가 인터랙티브 CLI를 사용하여 디바이스에서 실행할 수 있는 명령 목록이 포함되어 있습니다.

- 제외: 사용자가 인터랙티브 CLI를 사용하여 디바이스에서 실행할 수 없는 명령 목록을 포함합니다.

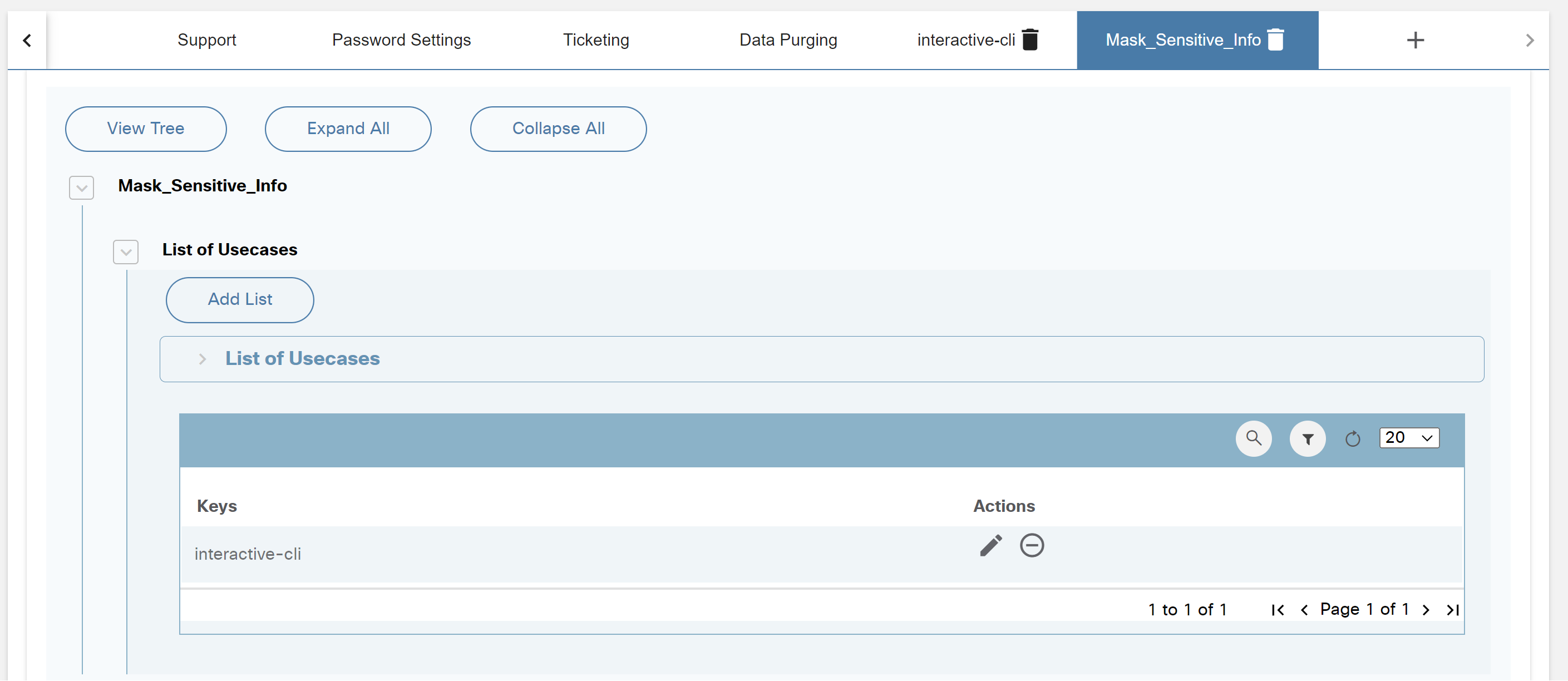

Mask_Sensitive_Info

Settings(설정) 페이지의 Mask_Sensitive_Info 탭에서는 마스크해야 하는 활용 사례의 민감한 데이터를 구성할 수 있습니다.

아래 이미지에는 interactive-cli가 포함되어 있습니다. 따라서 디바이스 응답을 표시하거나 다운로드할 때 민감한 데이터가 마스킹됩니다.

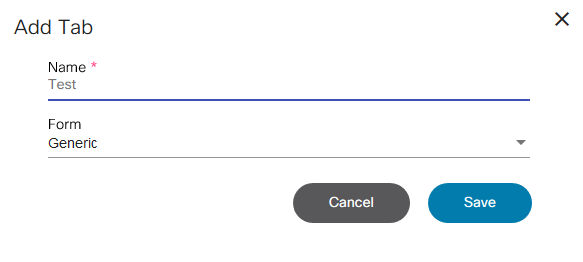

사용자 지정 설정 추가

탭을 더 추가하고 Form Builder 제네릭 양식과 연결하여 추가 구성 요소를 만들 수 있습니다. 이를 통해 사용자는 워크플로에서 사용할 수 있는 사용자 지정 컨피그레이션을 생성할 수 있습니다.

탭을 추가하려면 다음 단계를 수행하십시오.

- Settings(설정) 페이지의 맨 위에 있는 Add(추가) 아이콘을 클릭합니다. 탭 추가 창이 열립니다.

- 이름을 추가하고 양식 드롭다운 목록에서 일반(양식 작성기에서 생성됨)을 선택한 다음 저장을 누릅니다. 양식 세부사항이 포함된 새 탭이 표시됩니다.

- 필요한 경우 탭 내용을 편집하고 저장합니다.

생성된 모든 사용자 지정 설정은 API를 통해서도 액세스할 수 있습니다.

HOST>/bpa/api/v1.0/settings/custom-form/CustomSettings

Method: GET

Response

{

"_id": "5cac5c60e462ba27e5d85a05",

"createdBy": {

"name": "admin",

"firstName": "admin",

"lastName": "admin",

"id": "b90306e7-7e55-447b-a531-df36ea55aae3"

},

"formName": "CustomSettings",

"tabName": "CustomSettings",

"data": {

"Host": "10.1.1.XXX",

"Port": "8080"

},

"__v": 0

}코드 블록 예제에서 CustomSettings는 설정 응용 프로그램에 추가된 탭입니다.

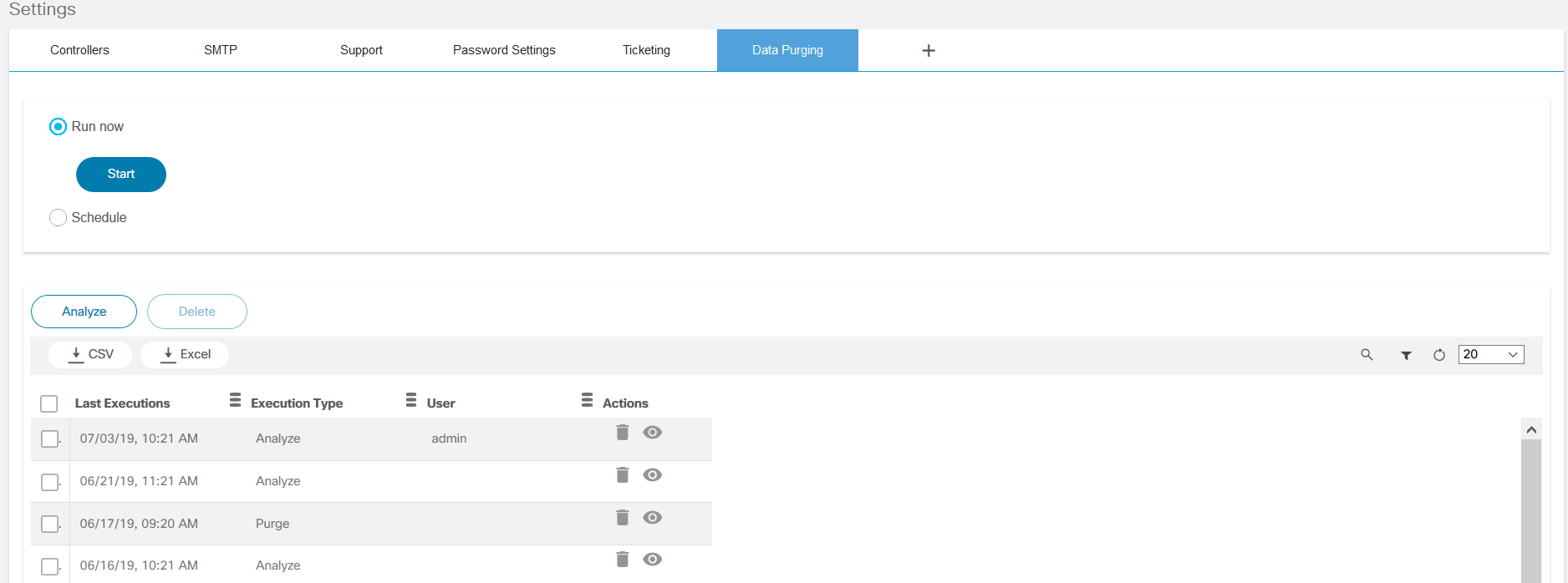

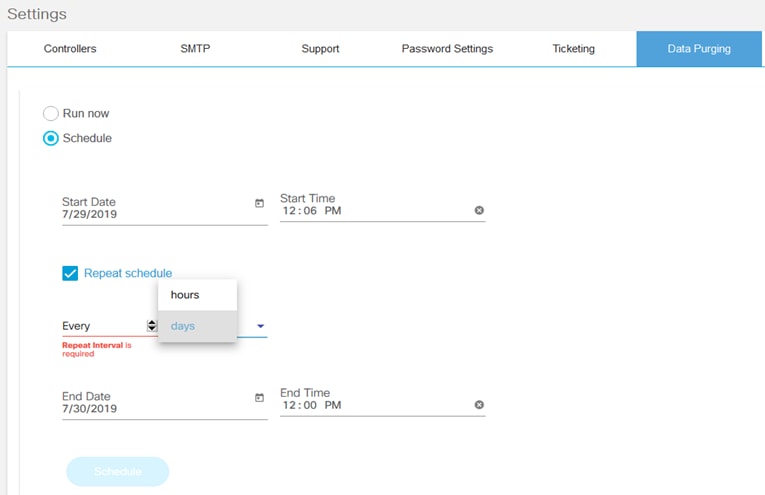

데이터 삭제

이 응용 프로그램은 비우기 정책을 기반으로 기록 데이터를 분석 하고 삭제 하는 데 도움이됩니다. 삭제할 수 있는 데이터에는 템플릿 실행, 차등 분석 실행, 워크플로 기록, 규정 준수 보고서 및 완료된 서비스 주문이 포함됩니다.

데이터 비우기를 예약하려면

- 시작 날짜와 시작 시간을 입력합니다.

- 일정 반복 확인란을 선택합니다.

- 필요에 따라 일정을 반복할 시간과 요일을 선택합니다.

- End Date(종료 날짜) 및 End Time(종료 시간)을 입력하고 Schedule(일정)을 클릭합니다.

- 삭제 가능한 레코드의 요약을 보려면 Analyze(분석)를 클릭합니다.

- 마지막 실행의 세부사항을 보려면 View(보기) 아이콘을 클릭합니다.

- 이전 실행을 삭제하려면 실행을 선택하고 삭제 아이콘을 누릅니다.

관리자 사용자만 "data-aging-policy-definition.json" 파일에 정의된 데이터 비우기를 실행하고 실행할 수 있습니다.

예:

{ "categories":{ "Process Templates Executions":{ "microservice":"core", "collection":"execution-outputs", "attribute":"executionDate", "age":365, "number_of_records_to_delete":2000 }, "Configuration compliance reports":{ "microservice":"core", "collection":"reports", "attribute":"modified_date", "age":365, "number_of_records_to_delete":2000 }, "Workflow History":{ "microservice":"core", "collection":"process-instances", "age":365, "number_of_records_to_delete":2000 }, "Completed orders from Service Catalog":{ "microservice":"serviceCatalog", "collection":"serviceorders", "attribute":"createdAt", "age":365, "number_of_records_to_delete":2000 } }}데이터 비우기 정책은 다음과 같이 정의할 수 있습니다.

- 마이크로서비스: 삭제할 데이터로 인한 마이크로서비스의 이름

- 컬렉션: 데이터 베이스에서 삭제할 데이터 수집

- 특성: 삭제 기준을 평가할 수집 속성

- 기간: 레코드를 삭제하기 위해 일 단위로 정의된 임계값(예: 레코드를 보관하기 위한 시간 제한)

- Number_of_records_to_delete: 삭제할 정의된 레코드의 최대 수

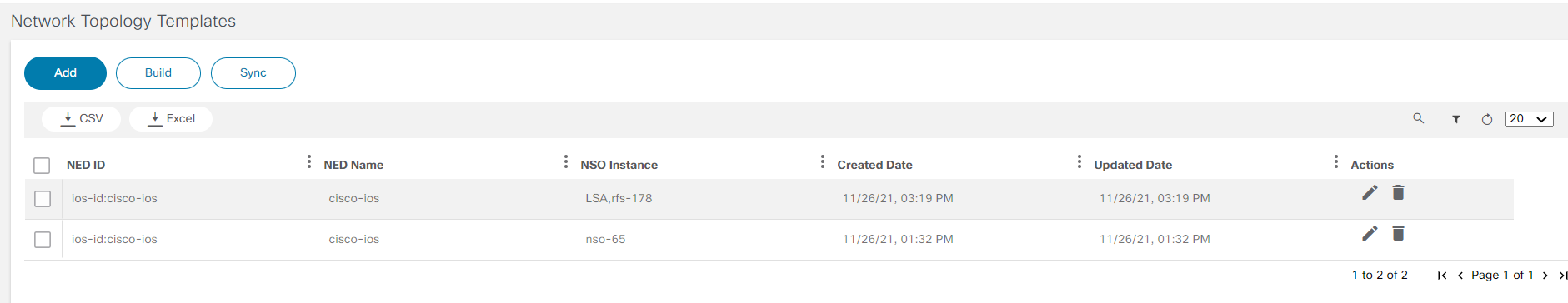

네트워크 토폴로지 템플릿

네트워크 토폴로지 템플릿은 BPA에서 디바이스의 네트워크 토폴로지를 구성하는 데 사용됩니다. 토폴로지는 Network Topology 애플리케이션을 통해 볼 수 있습니다.

- User Profile(사용자 프로필) 아이콘 > Admin(관리)을 선택합니다.

- Network Topology Templates(네트워크 토폴로지 템플릿) 탭을 선택합니다. Network Topology Templates 페이지가 표시됩니다.

네트워크 토폴로지 템플릿 페이지는 사용 가능한 템플릿 목록과 해당 일반 정보(예: NED ID, 생성 날짜, 업데이트 날짜)를 표시합니다. 네트워크 토폴로지 템플릿을 사용하여 다음을 수행할 수 있습니다.

- Add(추가)를 클릭하여 네트워크 토폴로지 템플릿 추가

- Build를 클릭하여 네트워크 토폴로지 링크 구축

- Sync(동기화)를 클릭하여 디바이스 위치 동기화

- Edit(수정) 아이콘을 선택하여 네트워크 토폴로지 템플릿 수정

- 삭제 아이콘을 선택하여 네트워크 토폴로지 템플릿 삭제

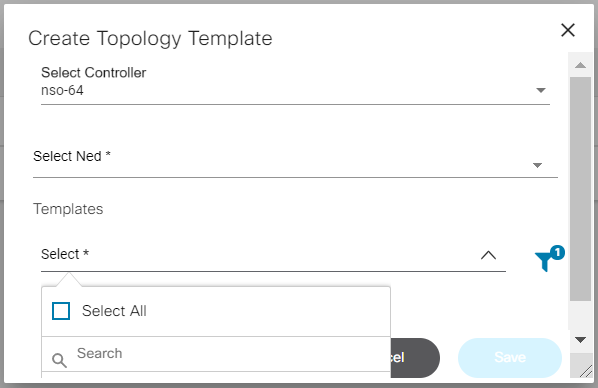

네트워크 토폴로지 템플릿 추가

네트워크 토폴로지 템플릿을 추가하려면

- Network Topology Templates(네트워크 토폴로지 템플릿) 페이지에서 Add(추가)를 클릭합니다. 토폴로지 템플릿 생성 창이 열립니다.

- 드롭다운 목록에서 NSO, NED 및 템플릿을 선택합니다.

- 저장을 클릭합니다. 화면 오른쪽 상단 모서리에 팝업 메시지가 표시됩니다.

나열된 템플릿은 Process Templates 애플리케이션을 사용하여 생성됩니다.

네트워크 토폴로지 링크 구축

네트워크에서 데이터를 검색하고 토폴로지의 링크를 작성하려면 Network Topology Templates(네트워크 토폴로지 템플릿) 페이지에서 Build(작성)를 클릭합니다. 사용자는 네트워크 토폴로지 링크를 추가하거나 업데이트할 수 있습니다. 네트워크 토폴로지 링크가 업데이트되면 성공 팝업 창이 열립니다.

디바이스 위치 동기화

네트워크 토폴로지 템플릿 페이지에서 동기화를 클릭하여 네트워크 토폴로지에서 디바이스의 최신 위치를 업데이트합니다. 성공 팝업 창이 열립니다.

네트워크 템플릿 편집

네트워크 템플릿을 수정하려면 다음 단계를 수행하십시오.

- Network Topology Templates 페이지의 원하는 네트워크 템플릿의 Actions 열에서 Edit 아이콘을 선택합니다. 토폴로지 템플릿 업데이트 창이 열립니다.

- 드롭다운 목록에서 필요한 템플릿을 선택하고 업데이트를 클릭합니다.

네트워크 템플릿 삭제

네트워크 템플릿을 삭제하려면 다음 단계를 수행합니다.

- Network Topology Templates 페이지의 원하는 네트워크 템플릿의 Actions(작업) 아이콘에서 Delete(삭제) 아이콘을 선택합니다. 삭제 확인 창이 열립니다.

- OK(확인)를 클릭합니다.

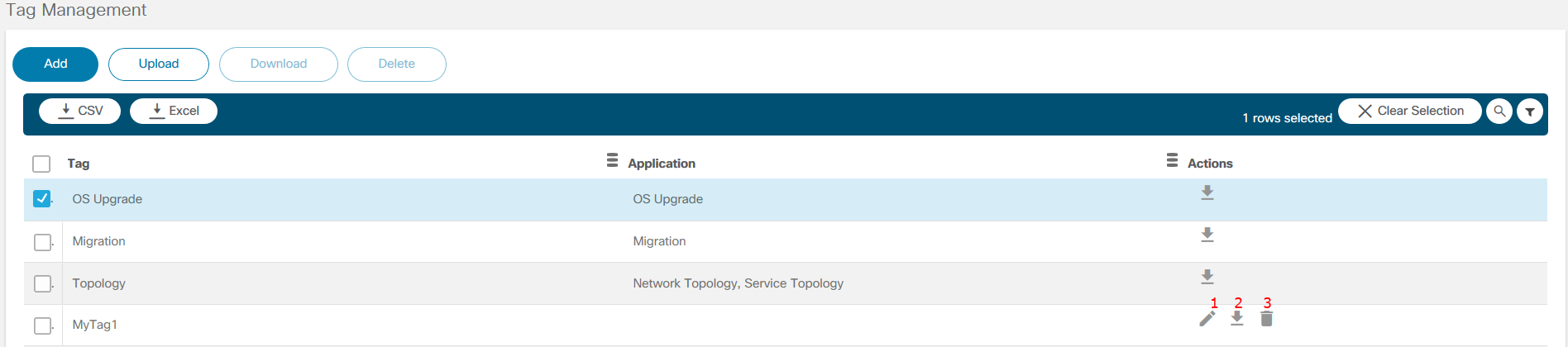

태그 관리

태그 관리는 태그를 관리하는 데 도움이 됩니다. 프로세스 템플릿, GCT, Form Builder 양식 등과 같은 BPA 아티팩트는 아티팩트를 필터링하는 데 사용할 수 있는 하나 이상의 태그로 태그될 수 있습니다.

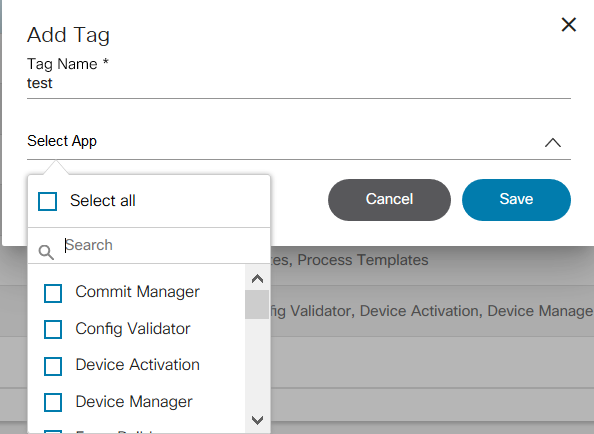

태그 추가

태그를 추가하려면 다음 단계를 수행하십시오.

- Admin(관리) 페이지에서 Tag Management(태그 관리) 타일을 선택합니다. 태그 관리 페이지가 표시됩니다.

아래 표의 숫자는 위의 태그 관리 그림에 표시된 아이콘과 일치합니다.

| 번호 | 아이콘 |

|---|---|

| 1 | 편집 |

| 2 | 태그 다운로드 |

| 3 | 태그 삭제 |

- Add(추가)를 클릭합니다. 태그 추가 창이 열립니다.

- Tag Name(태그 이름)을 입력하고 Select App(애플리케이션 선택) 드롭다운 목록에서 하나 이상의 애플리케이션을 선택합니다. 모든 구성 요소에서 태그를 사용하려면 응용 프로그램을 선택하지 마십시오.

- 저장을 클릭합니다.

태그 편집

태그 세부 정보를 편집하려면 다음 단계를 수행하십시오.

- Tag Management(태그 관리) 페이지의 원하는 태그의 Actions(작업) 열에서 Edit(편집) 아이콘을 선택합니다. 태그 항목 편집 창이 열립니다.

- 필요에 따라 필수 필드를 수정합니다.

- 저장을 클릭합니다.

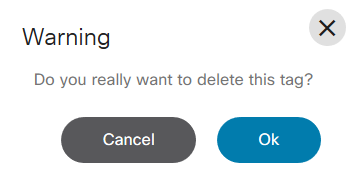

태그 삭제

태그를 삭제하려면 다음 단계를 수행하십시오.

- Tag Management 페이지의 원하는 태그의 Actions 열에서 Delete 아이콘을 선택합니다. 경고 메시지가 표시됩니다.

- 태그를 삭제하려면 OK를 클릭합니다.

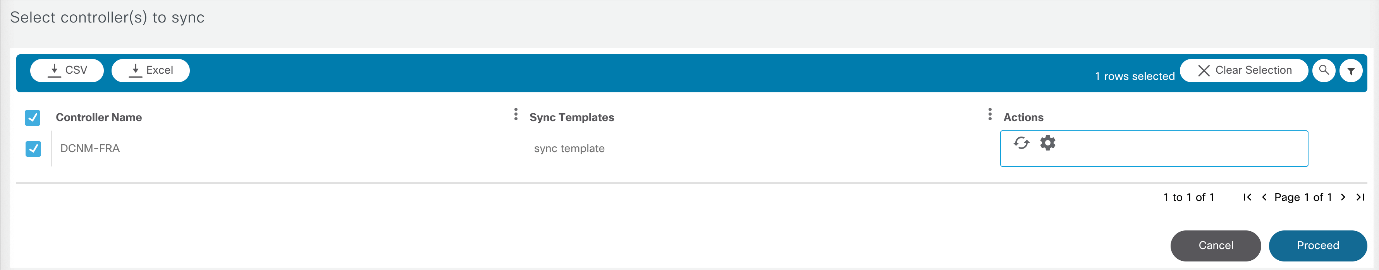

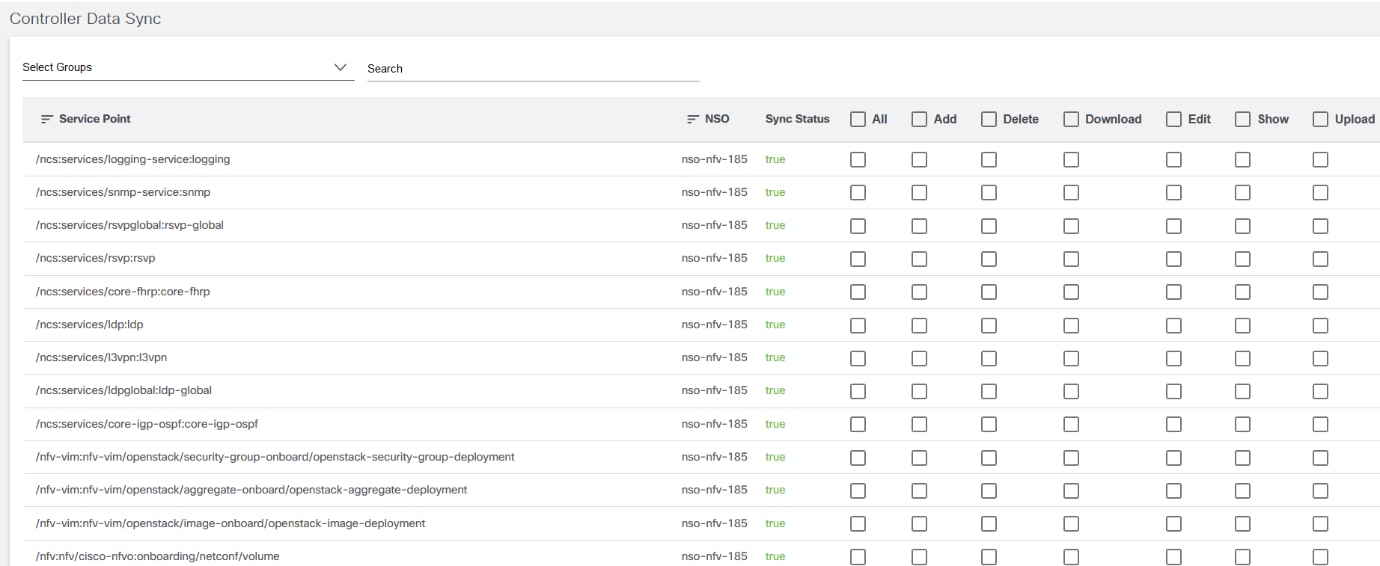

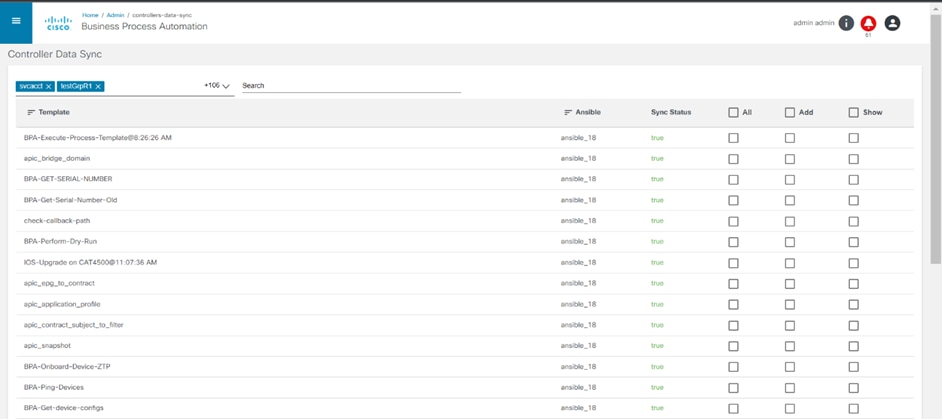

컨트롤러 데이터 - 동기화

컨트롤러 데이터를 동기화하려면 다음 단계를 수행하십시오.

- User Profile(사용자 프로필) 아이콘 > Admin(관리자)을 선택합니다. Admin 페이지가 표시됩니다.

- 컨트롤러 데이터 동기화 타일을 선택합니다. 동기화할 컨트롤러 선택 페이지가 표시됩니다. 목록에서 컨트롤러의 확인란을 선택하고 Proceed(진행)를 클릭합니다.

- 또는 Actions(작업) 섹션 아래의 Sync(동기화) 아이콘을 선택하여 동기화 프로세스를 트리거할 수 있습니다. NSO 컨트롤러의 경우 동기화 작업은 서비스 동기화를 수행합니다. 다른 모든 컨트롤러 유형의 경우 동기화 프로세스에서 템플릿 동기화를 수행합니다.

- NSO의 경우 Controller Data Sync(컨트롤러 데이터 동기화) 창에 구성된 컨트롤러에서 검색된 서비스 스키마가 표시됩니다. 사용자는 결과를 true 또는 false로 표시하는 동기화 상태를 볼 수 있습니다. 이 창에서는 이러한 서비스에 액세스할 수 있는 그룹을 구성하는 옵션을 사용할 수 있습니다. 그룹 선택 드롭다운 목록에서 그룹을 선택하고 필요에 따라 권한을 변경합니다. 다음 그룹을 선택하기 전에 저장을 클릭합니다.

Cisco Outlis 패키지를 설치해야 합니다. 자세한 내용은 BPA 설치 가이드를 참조하십시오.

- Cron 스케줄러는 컨트롤러 데이터 동기화를 자동으로 수행합니다. 동기화할 컨트롤러 선택 페이지의 원하는 컨트롤러의 작업 열에서 기어 아이콘을 선택합니다. Cron Scheduler to Sync 창이 열립니다. 컨트롤러 인스턴스에 대한 Chron 일정을 구성합니다. 디바이스 동기화 및 템플릿 동기화에 대해 동일하거나 다른 일정을 선택할 수 있습니다. 이 기능은 모든 컨트롤러 유형에 사용할 수 있습니다.

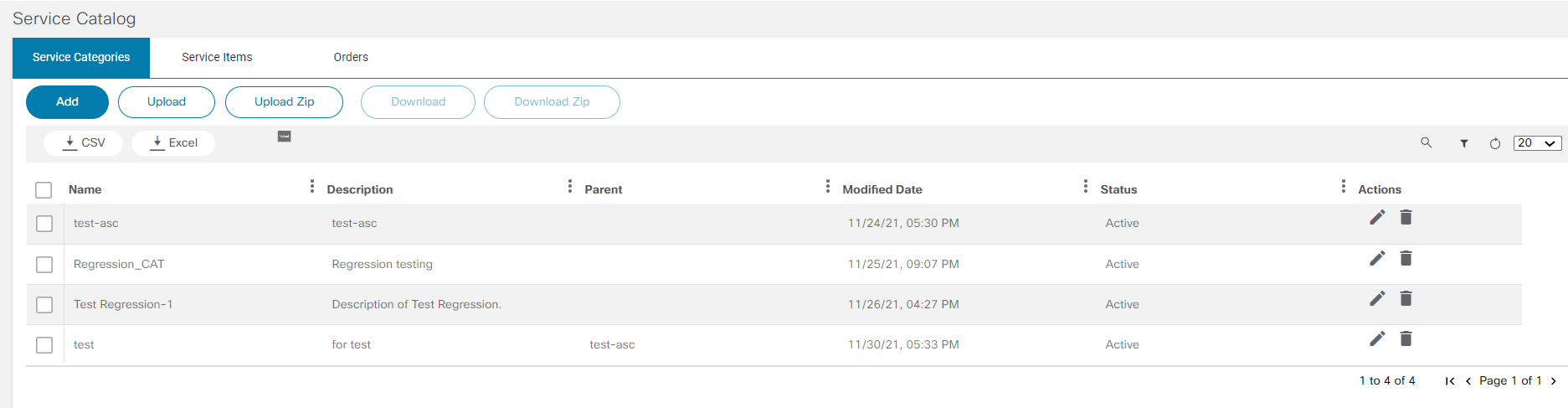

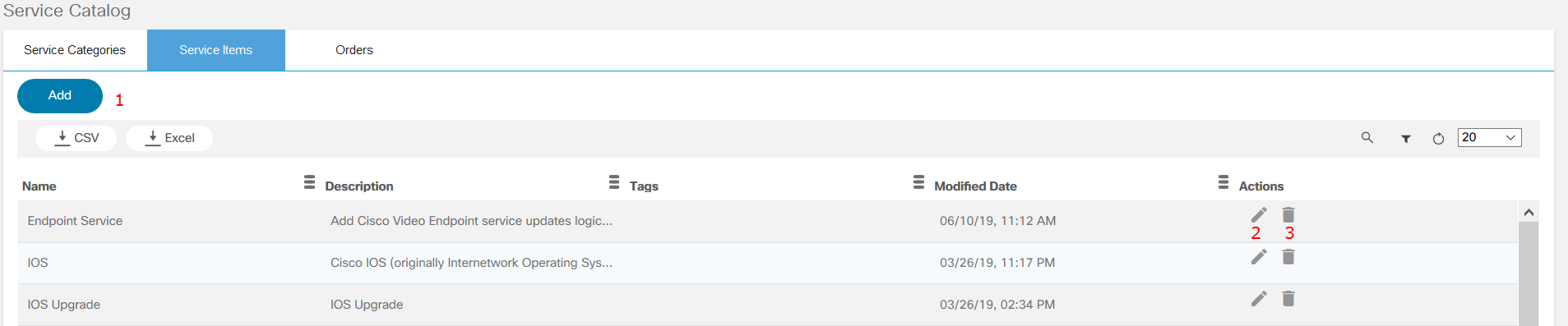

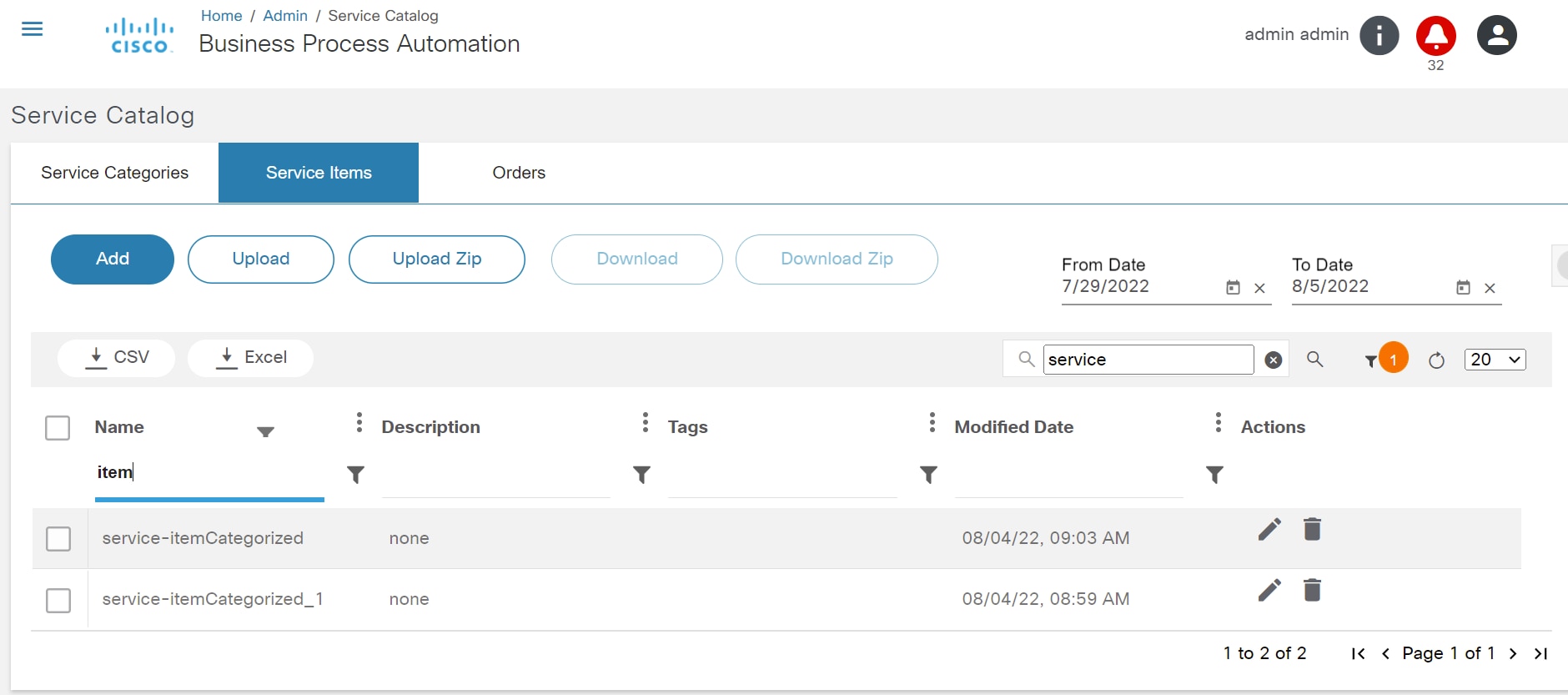

서비스 카탈로그 관리

서비스 카탈로그를 관리하려면 다음을 수행합니다.

- User Profile(사용자 프로필) 아이콘 > Admin(관리자)을 선택합니다. Admin 페이지가 표시됩니다.

- 서비스를 관리할 서비스 카탈로그 타일을 선택합니다

서비스 카탈로그 옵션을 통해 다음 구성 요소를 추가할 수 있습니다.

- 서비스 범주

- 서비스 항목

- 주문

서비스 범주

이 옵션은 서비스 카탈로그에서 서비스 범주를 관리하는 데 사용됩니다.

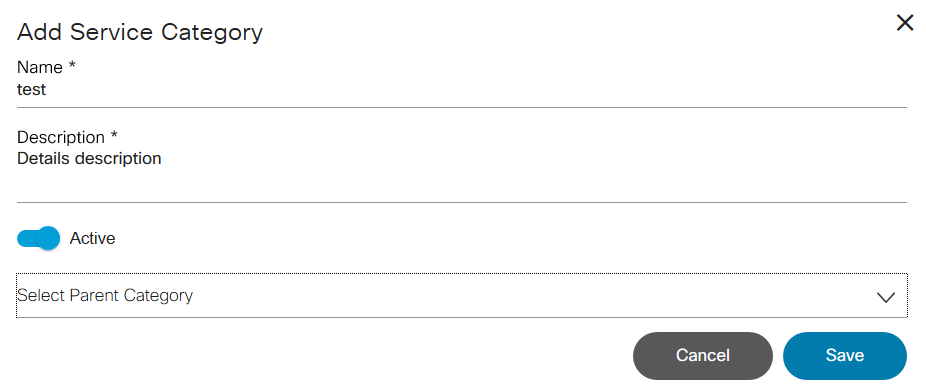

서비스 범주 추가

서비스 카테고리를 추가하려면 다음 단계를 수행하십시오.

- Admin(관리) 페이지에서 Service Catalog(서비스 카탈로그) 타일을 선택합니다. 서비스 카탈로그 페이지가 표시됩니다.

- Service Categories(서비스 카테고리) 탭을 클릭합니다.

- Add(추가)를 클릭합니다.

- 서비스 범주의 이름 및 설명을 입력합니다.

- 주문에 대해 서비스 범주를 활성화하려면 활성 토글을 활성화합니다.

- 목록에서 상위 범주를 선택합니다. 상위 범주는 기존 범주에 새 범주를 추가하는 데 사용됩니다.

- 저장을 클릭합니다.

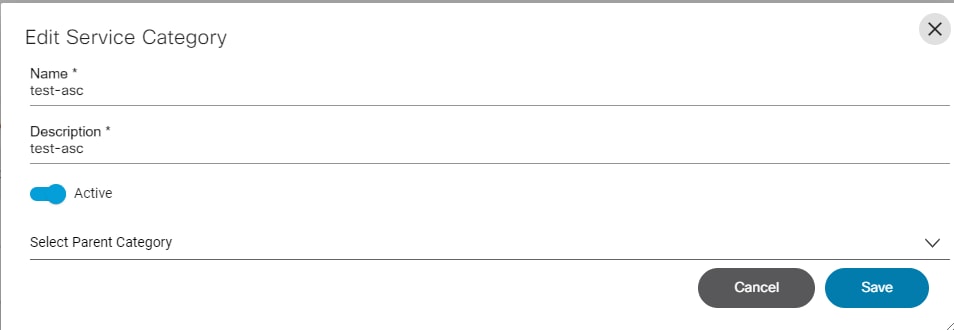

서비스 범주 수정

서비스 범주 세부 정보를 수정하려면 다음 단계를 수행하십시오.

- Service Categories(서비스 카테고리) 탭의 원하는 카테고리의 Actions(작업) 열에서 Edit(수정) 아이콘을 선택합니다. Edit Service Category(서비스 카테고리 수정) 창이 열립니다.

- 필요한 필드를 업데이트하고 저장을 클릭합니다.

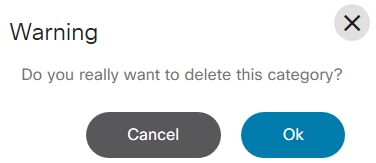

서비스 범주 삭제

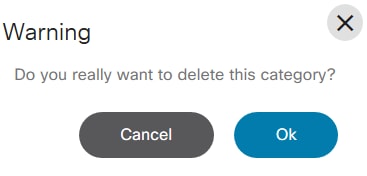

범주를 삭제하려면 다음 단계를 수행하십시오.

- Service Categories(서비스 카테고리) 탭의 원하는 카테고리의 Actions(작업) 열에서 Delete(삭제) 아이콘을 선택합니다. 경고 메시지가 표시됩니다.

- OK(확인)를 클릭하여 Category(범주)를 삭제합니다.

서비스 항목

이 옵션은 서비스 카탈로그에서 서비스 항목을 관리하는 데 사용됩니다.

서비스 항목 추가

- Admin(관리) 페이지에서 Service Catalog(서비스 카탈로그) 타일을 클릭합니다. 서비스 카탈로그 페이지가 표시됩니다.

- 서비스 항목 탭을 클릭합니다.

- Add(추가)를 클릭합니다.

- 이름과 설명을 입력합니다.

- 드롭다운 목록에서 Category를 선택합니다.

- 상태를 선택합니다.

- 찾아보기를 통해 이미지 파일을 선택하고 추가합니다.

- 드롭다운 목록에서 태그를 선택합니다.

- 드롭다운 목록에서 주문 양식 유형을 선택합니다.

- 드롭다운 목록에서 Workflow and Version(워크플로 및 버전)을 선택합니다.

- 작업 이름을 입력하고 워크플로, 버전 및 아이콘을 선택한 다음 아이콘 툴팁을 입력합니다. 작업을 추가하려면 더하기 아이콘을 선택합니다.

- 저장을 클릭합니다.

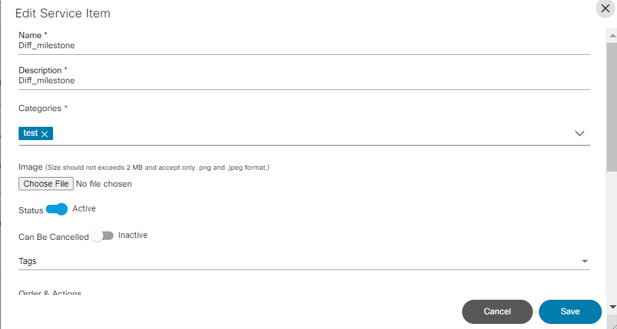

서비스 항목 수정

서비스 항목 세부 정보를 수정하려면

- 서비스 항목 탭의 원하는 서비스 항목의 작업 열에서 편집 아이콘을 선택합니다. 서비스 항목 편집 창이 열립니다.

- 필요한 사항을 수정합니다.

- 저장을 클릭합니다.

서비스 항목 삭제

서비스 항목을 삭제하려면

- 서비스 항목 탭의 원하는 서비스 항목의 작업 열에서 삭제 아이콘을 선택합니다. 경고 메시지가 표시됩니다.

- 확인을 클릭하여 항목을 삭제합니다.

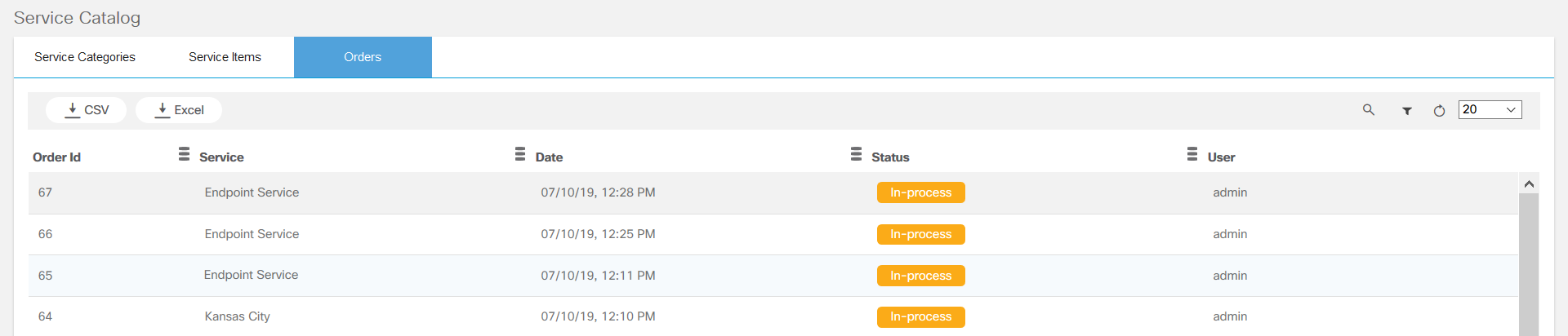

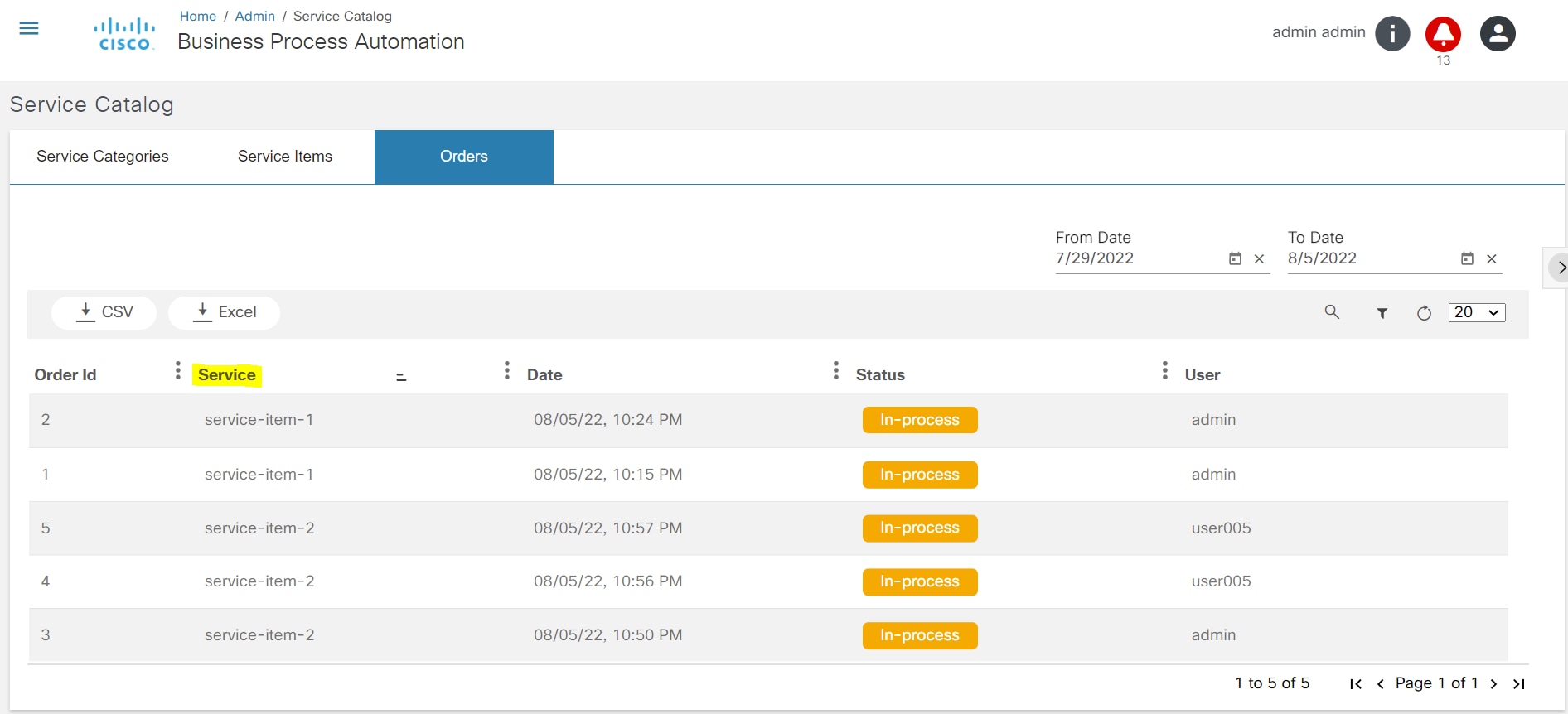

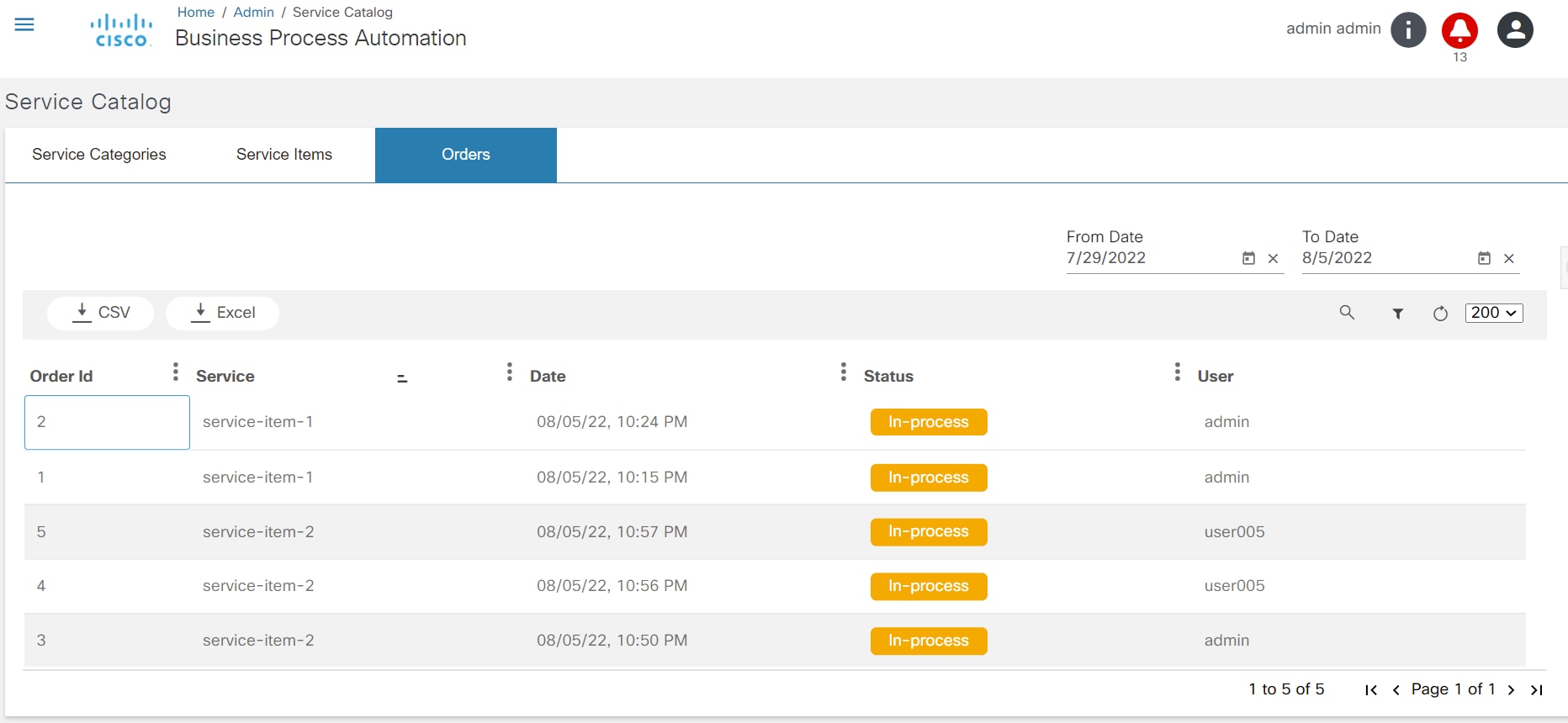

주문

이 옵션은 사용자가 주문한 모든 서비스 항목을 보는 데 사용됩니다. 주문 ID, 서비스, 날짜 또는 항목을 주문한 사용자를 기준으로 주문을 검색할 수 있습니다.

Orders(주문) 탭에서 필터를 사용하여 상태가 Completed(완료됨) 또는 In Process(처리 중)인 주문을 검색합니다.

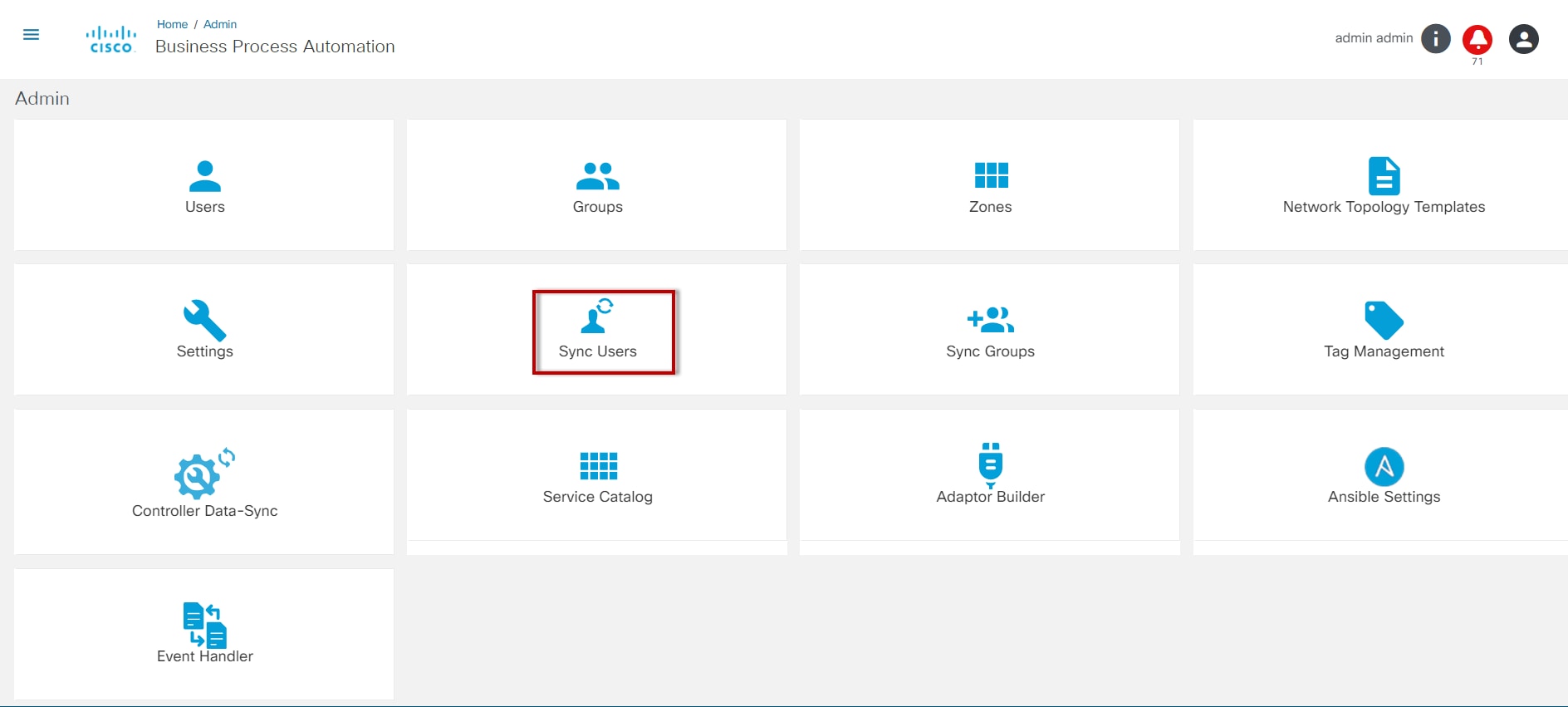

사용자 동기화

동기화 사용자는 구성된 서버에서 사용자를 가져옵니다.

LDAP 통합이 활성화된 경우 사용자는 BPA 데이터베이스와 동기화할 수 있습니다.

Admin(관리) 화면에서 Sync Users(사용자 동기화)를 클릭하여 LDAP 사용자를 동기화합니다.

그룹 동기화

동기화 사용자는 구성된 서버에서 사용자를 가져옵니다.

LDAP 통합이 활성화된 경우 사용자는 BPA 데이터베이스와 동기화할 수 있습니다.

Admin(관리) 페이지에서 LDAP 사용자를 동기화할 Sync Users(사용자 동기화) 타일을 선택합니다.

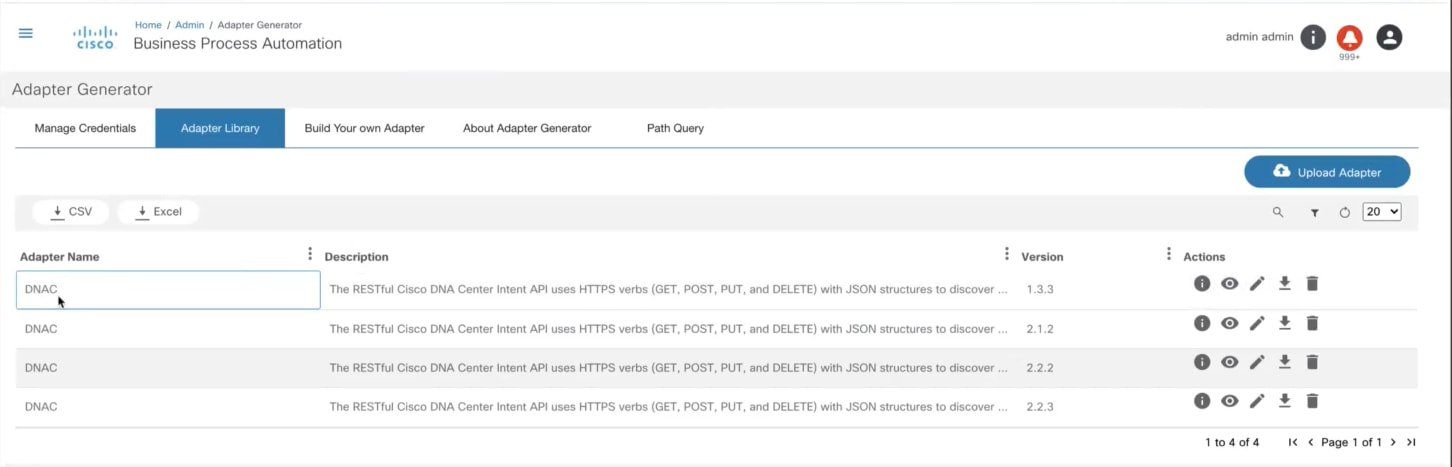

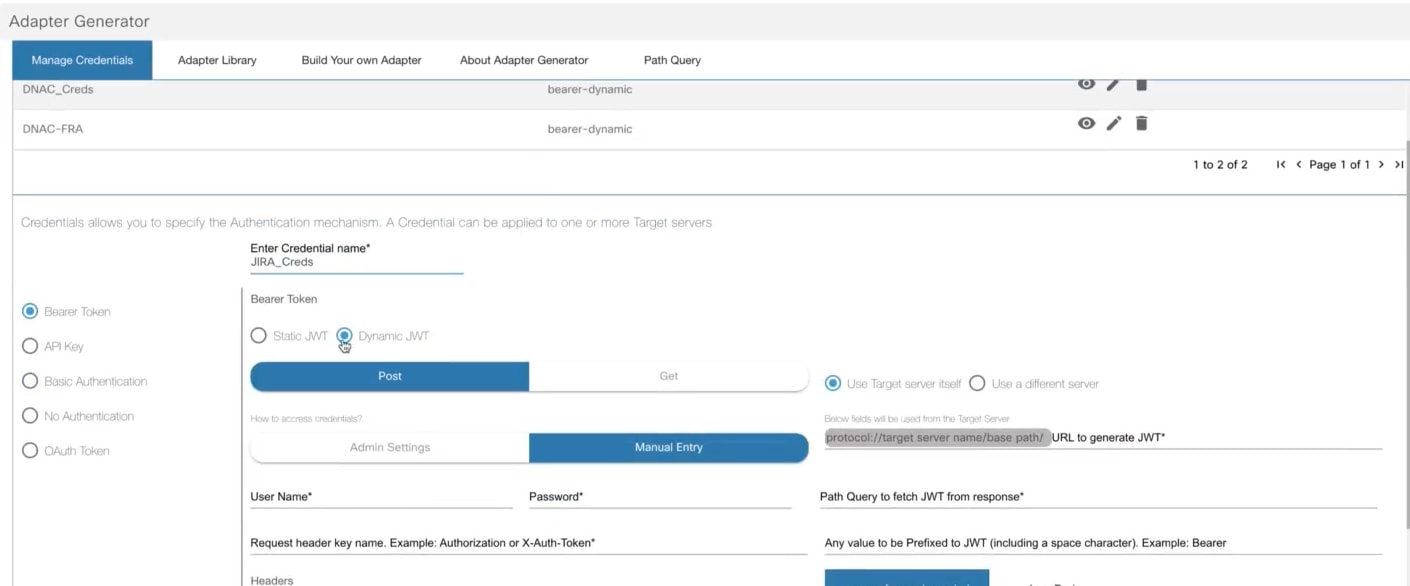

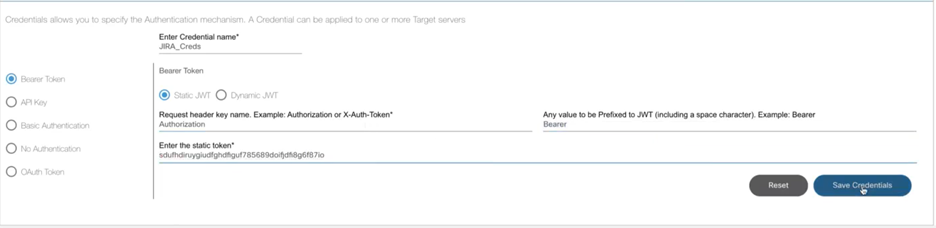

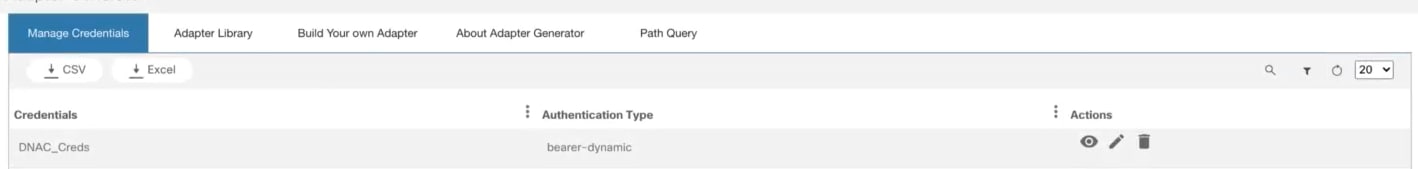

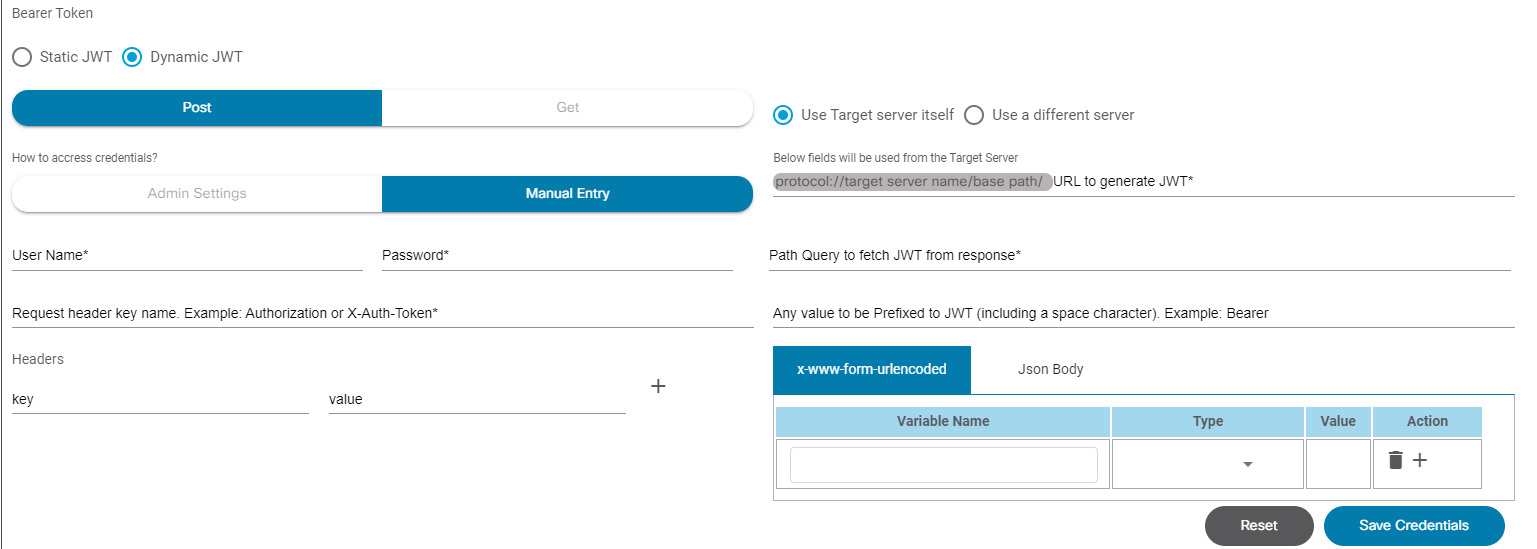

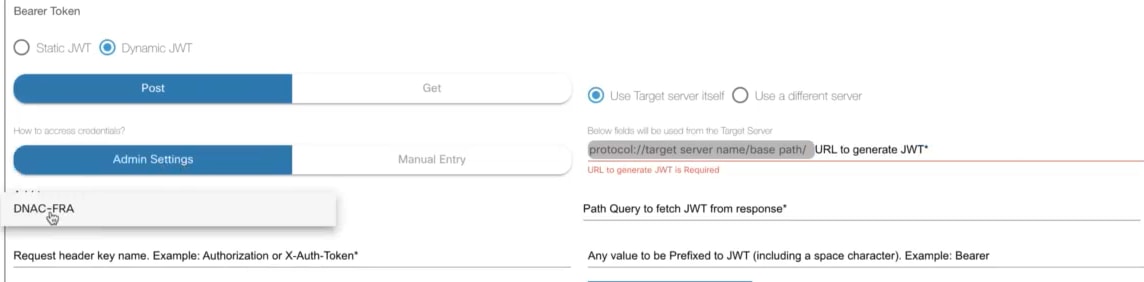

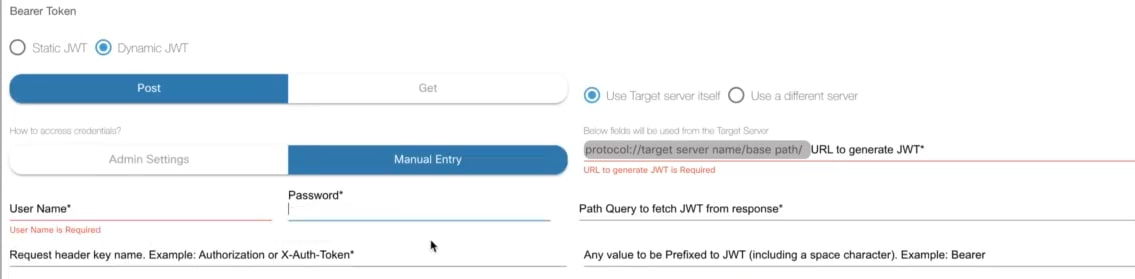

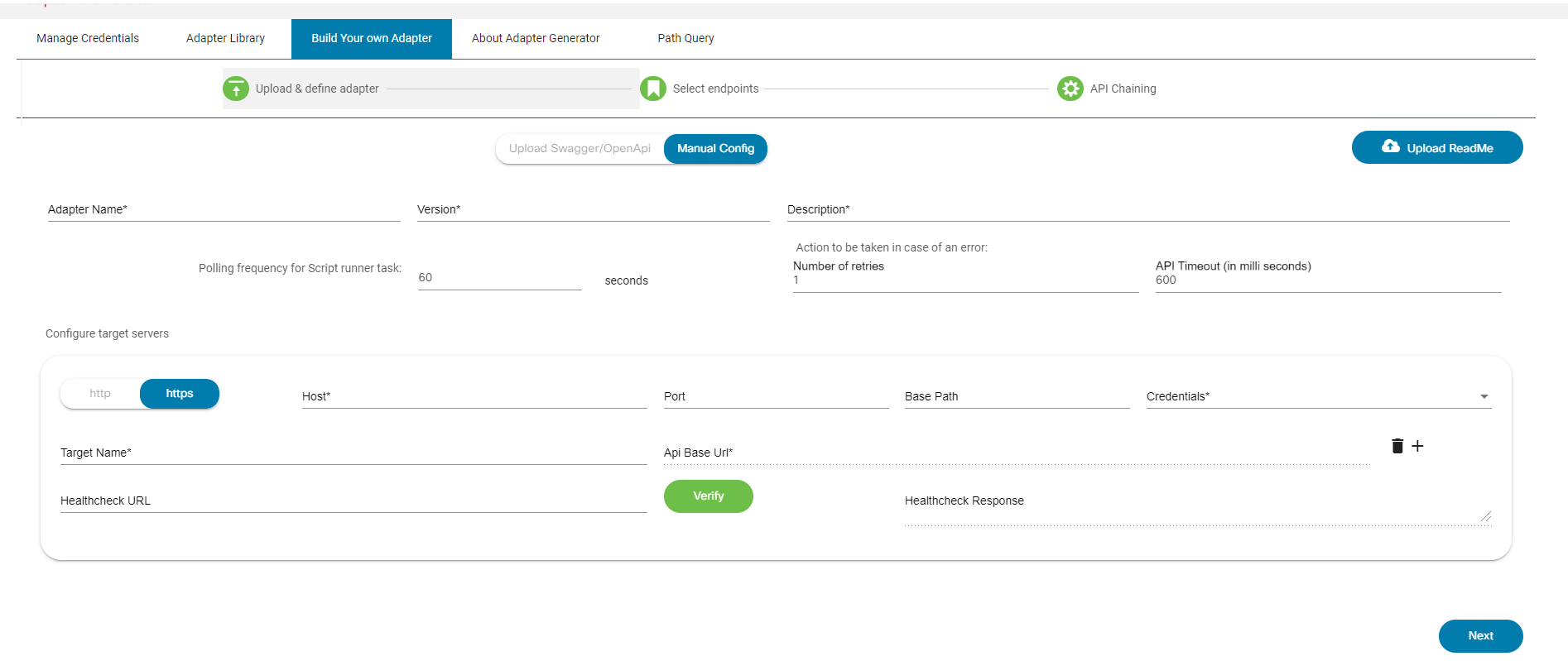

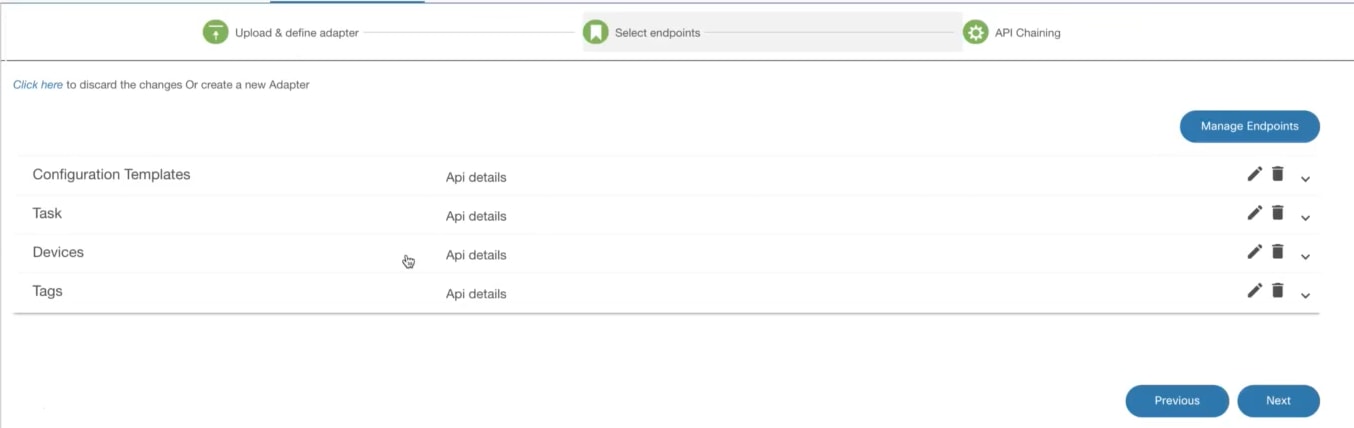

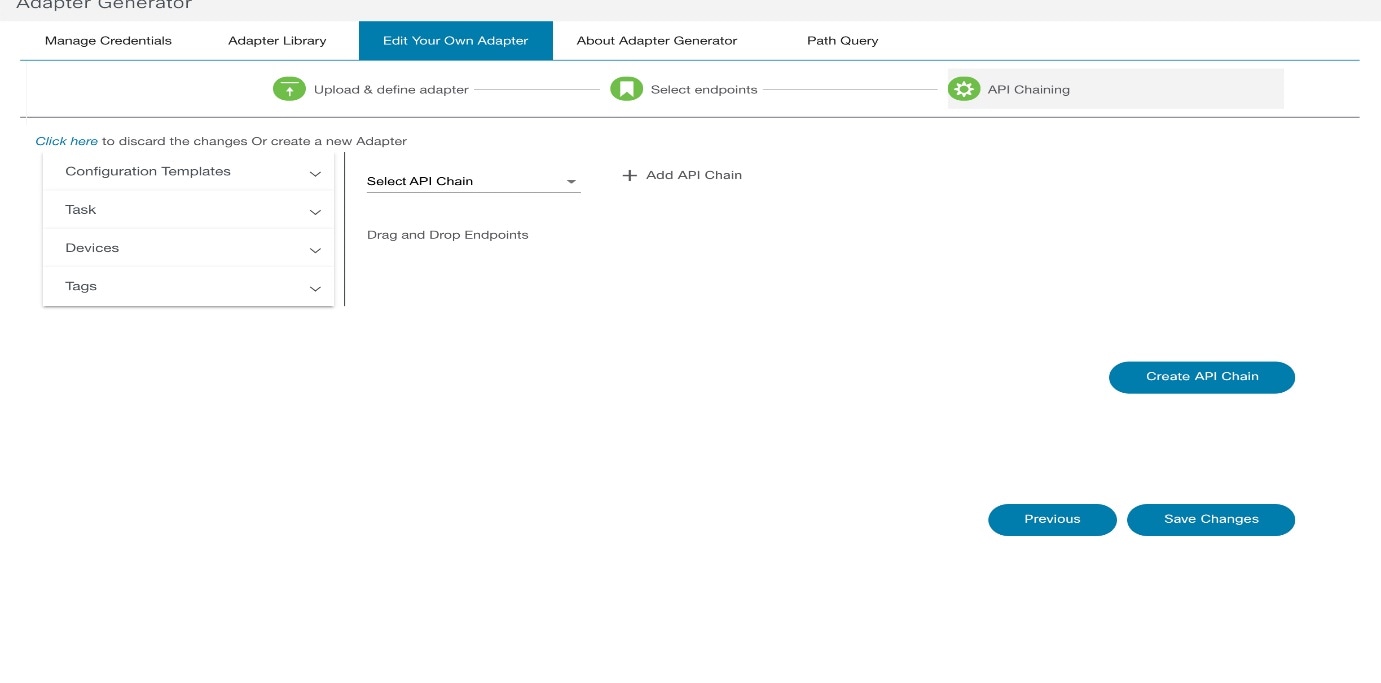

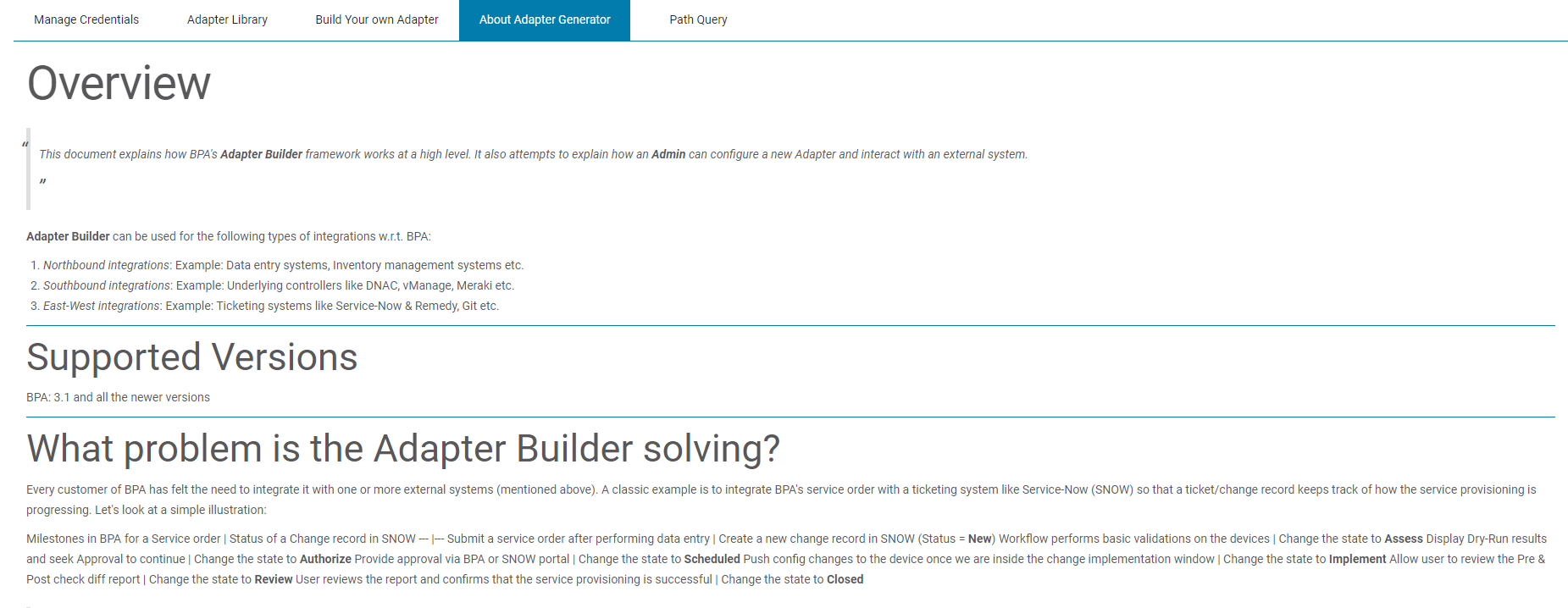

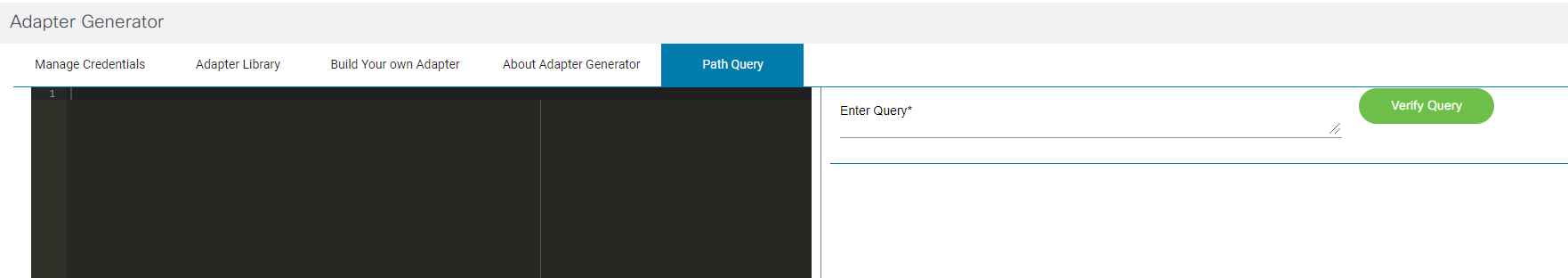

어댑터 빌더

이렇게 하면 내부 및 외부 서비스 공급자가 노출하는 API를 호출할 수 있습니다. 내부 BPA 리소스를 사용하여 API 호출을 연결하고 API 호출 간에 데이터를 변환할 수 있습니다. 자세한 내용은 어댑터 빌더 작업을 참조하십시오.

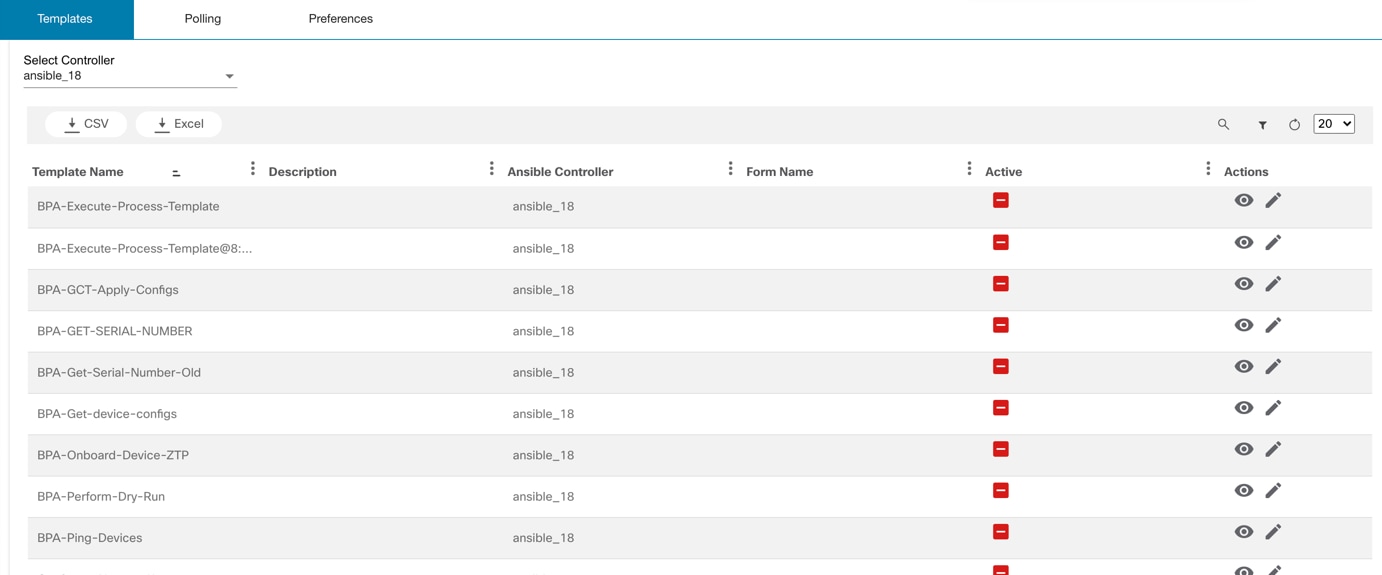

Ansible 설정

사용자가 Ansible 템플릿에 대한 입력으로 데이터를 입력할 수 있도록 양식을 구성하기 위한 것입니다. 이 응용 프로그램은 입력 양식을 정의하기 위해 Form Builder 응용 프로그램을 사용합니다.

자세한 내용은 Ansible Settings(가용성 설정)를 참조하십시오.

템플릿 활성화

Ansible 컨트롤러의 모든 템플릿을 이 페이지에서 사용할 수 있습니다. "BPA"로 시작하는 템플릿 이름은 BPA 관련 기능에 사용됩니다.

사용자 지정 템플릿은 Form Builder 양식과 함께 사용할 수 있으며 사용자는 Ansible 템플릿에서 작업을 시작할 수 있습니다.

이벤트 처리기

이벤트 처리기 자동화는 네트워크 이벤트에 응답하고 이벤트의 심각도에 따라 작업을 자동 또는 수동으로 트리거하는 프레임워크입니다. 이 프레임워크는 폐쇄형 루프 시나리오를 해결하며, 고객이 디바이스 또는 보증 및 분석 솔루션에서 트리거될 수 있는 이벤트에 대응할 수 있도록 지원합니다. 프레임워크는 세 단계로 구성됩니다.

- 데이터 증가: 이 단계는 추가 데이터를 가져오고 이벤트가 트리거될 때 수신된 데이터에 추가하도록 구성할 수 있습니다

- 식 평가: 이 단계에서는 규칙 집합인 식을 평가합니다. 평가는 부울 값입니다.

- 작업 평가: 부울 평가와 연관된 작업은 이 최종 단계에서 트리거됩니다

자세한 내용은 BPA Developer Guide를 참조하십시오.

백업 및 복원

백업 및 복원 프레임워크를 사용하면 다양한 컨트롤러에서 디바이스 컨피그레이션 백업을 가져와 구성할 수 있는 데이터 저장소에 저장할 수 있습니다. 또한 이 프레임워크는 특정 디바이스에서 백업 컨피그레이션을 복원하기 위한 워크플로 기반 접근 방식을 지원합니다. 백업 및 복원 관리 응용 프로그램에는 다음 구성 요소가 있습니다.

- 정책

- 일정

- 디바이스 컨피그레이션 - 업로드

- 백업 기록

- 대상 저장소

- 대상 플러그인

정책

정책은 백업 및 복원 흐름을 실행하는 동안 따라야 할 메타데이터 정의입니다.

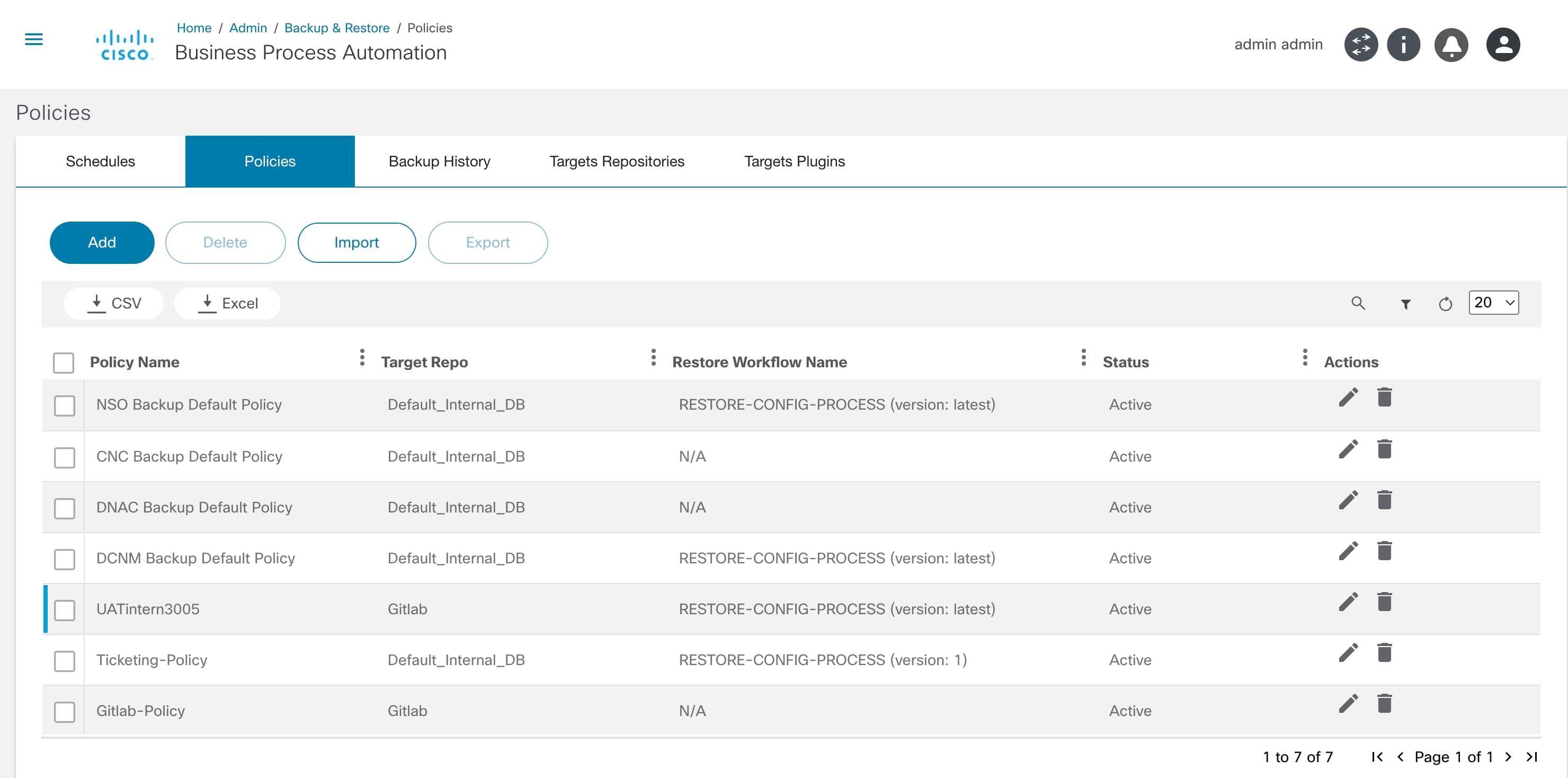

List Policies 페이지

Policies 탭은 시스템에서 사용 가능한 모든 정책의 그리드 보기를 제공합니다.

또한 정책을 추가, 수정, 삭제, 업로드 및 다운로드하는 옵션도 제공합니다. 정책은 한 환경에서 다운로드하고 다른 환경에 업로드할 수 있습니다.

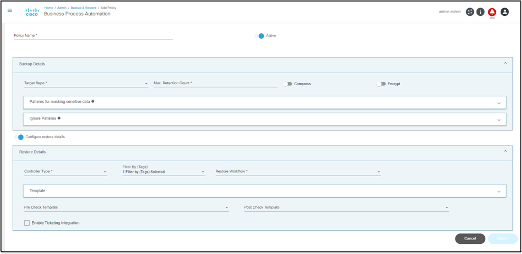

정책 추가 또는 수정

정책에는 다음과 같은 주요 필드가 있습니다.

- 정책 이름: 정책의 이름(고유해야 함)

- 활성: 이는 정책이 활성 상태임을 나타냅니다. 비활성 상태로 설정된 경우 백업을 수행할 때 정책이 사용자에게 표시되지 않습니다. 모든 해당 일정이 비활성화됨

백업 세부 정보:

- 대상 Repo: 가져온 백업을 저장할 대상 리포지토리입니다.

- 최대 보존 수: 디바이스당 보존된 총 백업 수 이 값에 도달하면 이전 디바이스 백업이 삭제됩니다

- 민감한 데이터를 마스킹하기 위한 패턴: 표시 중 민감한 데이터를 마스킹하는 데 사용되는 패턴 목록입니다. 이렇게 해도 저장된 구성은 변경되지 않습니다

- 패턴 무시: 두 구성을 비교하는 동안 선을 무시하는 데 사용되는 패턴 목록입니다. 이는 체크섬을 생성할 때 이전 백업과 현재 백업이 동일한지 여부를 결정하는 데 사용됩니다. 이렇게 해도 저장된 구성은 변경되지 않습니다

- 압축: 저장하기 전에 백업 압축

- 암호화: 저장하기 전에 백업 암호화

복원 세부 정보:

- 복원 워크플로: 복원 프로세스 중에 실행할 워크플로

- 컨트롤러 유형: 정책이 적용되는 컨트롤러 유형(예: DCNM, NSO)

- 템플릿: 하나 이상의 사전/사후 템플릿 및 분석 템플릿을 추가할 섹션입니다. 이는 검증을 위해 복원 워크플로 중에 사용됩니다

- 필터 기준(태그): 복원 워크플로 및 템플릿은 태그를 통해 필터링할 수 있습니다.

- 템플릿 사전 검사: 사전 검사에만 사용할 템플릿 목록

- 사후 검사 템플릿: 사후 검사에만 사용할 템플릿 목록

- 티켓팅 통합 사용: 발권 시스템과의 통합을 활성화하려면 이 확인란을 선택합니다. 사용 사례는 ServiceNow 시스템과의 통합을 기본적으로 제공합니다.

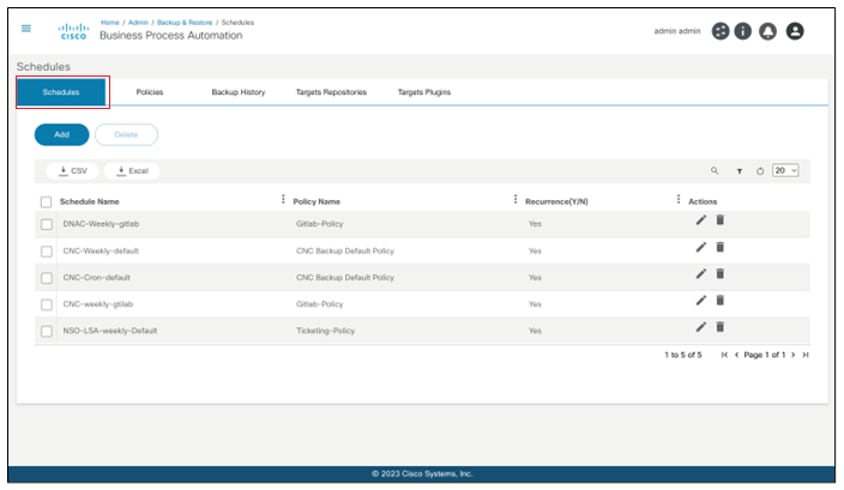

일정

일정은 정책에 따라 생성됩니다. 사용자는 디바이스 목록을 선택하고 디바이스 백업 시기를 선택할 수 있습니다. 일정은 1회 또는 정기일 수 있습니다.

Schedules(일정) 탭

이 탭에는 시스템에 구성된 모든 일정이 나열됩니다. 관리자는 일정을 추가, 수정 및 삭제할 수 있는 옵션이 제공됩니다.

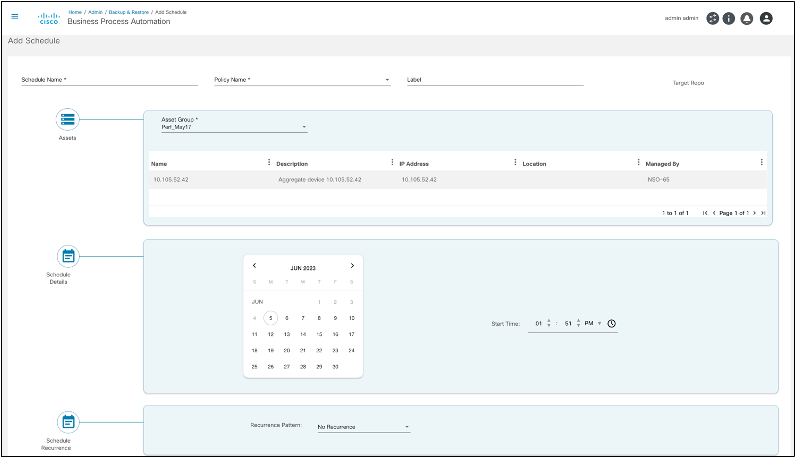

일정 추가 또는 편집

일정에는 다음과 같은 주요 필드가 있습니다.

- 일정 이름: 일정을 식별하는 고유 이름

- 정책 이름: 이 일정에 따라 백업을 수행하는 동안 사용할 정책

- 레이블: 이 일정에서 수행된 모든 백업에 추가할 선택적 레이블

- 자산: 백업할 디바이스 목록을 기반으로 자산 그룹을 선택하는 그리드

- 예약 세부 정보 및 되풀이 예약: 시작 날짜/시간, 되풀이 패턴(cron 포함) 및 종료 날짜와 같은 다양한 일정 매개 변수를 정의하는 옵션을 제공합니다.

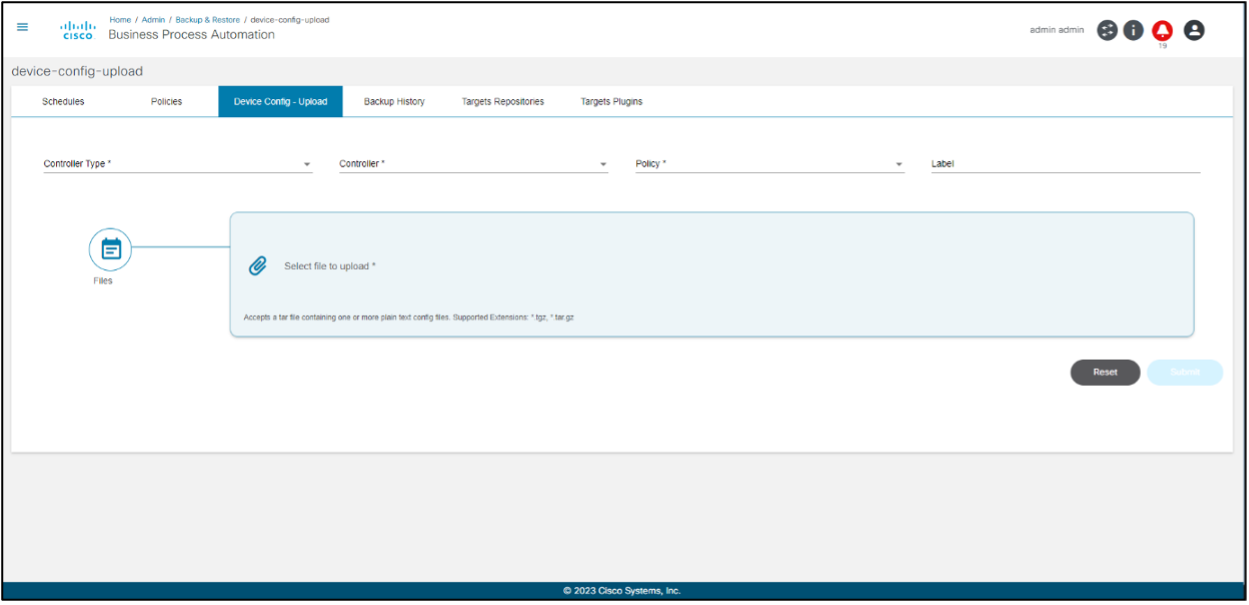

백업 컨피그레이션 - 업로드

사용자는 컨피그레이션 백업으로 저장할 하나 이상의 디바이스 컨피그레이션이 포함된 "tar.gz" 또는 .tgz 파일을 업로드할 수 있습니다.

업로드 파일 구조는 다음과 같습니다.

sample.tar.gz에서 sample.tar로 {{device-name}}.txt

"Backup Configuration - Upload(백업 컨피그레이션 - 업로드)" 파일에는 다음 키 필드가 있습니다.

- 컨트롤러 유형: 컨트롤러 인스턴스가 속한 컨트롤러 유형(예: DCNM, NSO)

- 컨트롤러: 컨트롤러 디바이스가 온보딩되는 컨트롤러 인스턴스

- 정책: 이 디바이스 컨피그레이션 업로드를 기준으로 백업을 수행하는 동안 사용할 정책

- 레이블(선택 사항): 이 디바이스 컨피그레이션 업로드에서 수행된 모든 백업에 첨부할 선택적 레이블

- 장치 구성 파일: "tgz" 또는 "tar.gz" 형식으로 업로드할 컨피그레이션 파일

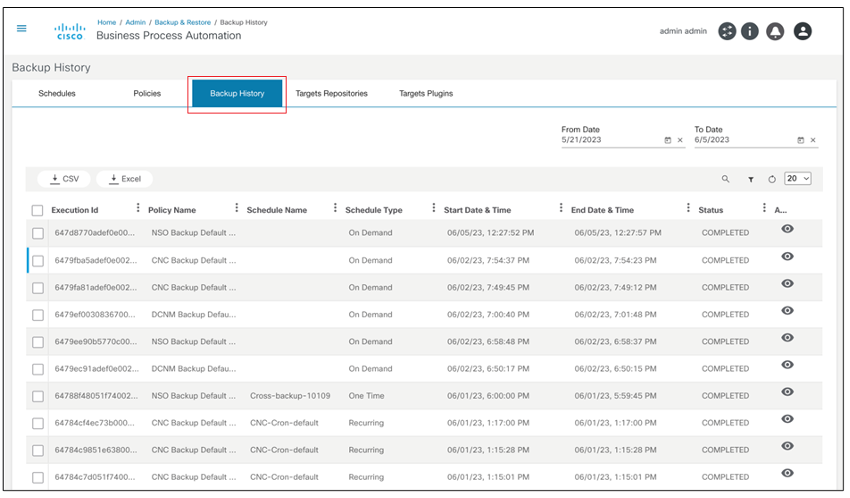

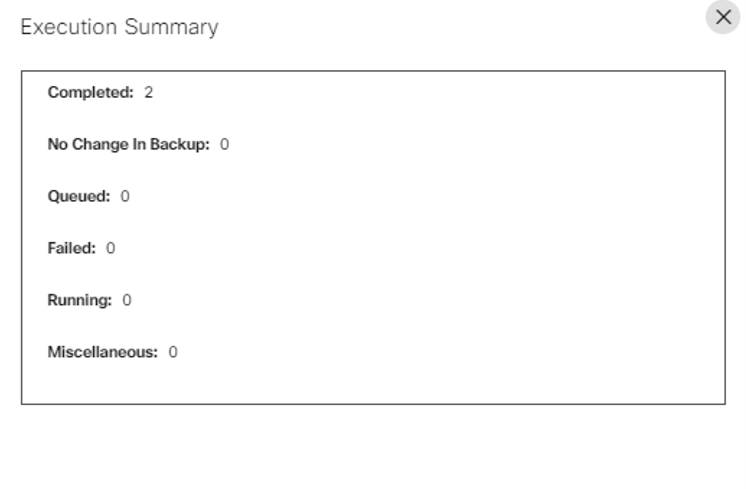

백업 기록

이 탭에서는 완료된 백업의 기록 보기를 날짜, 정책, 스케줄 및 상태에 대한 참조와 함께 제공합니다.

사용자는 각 실행의 세부 상태를 볼 수 있습니다.

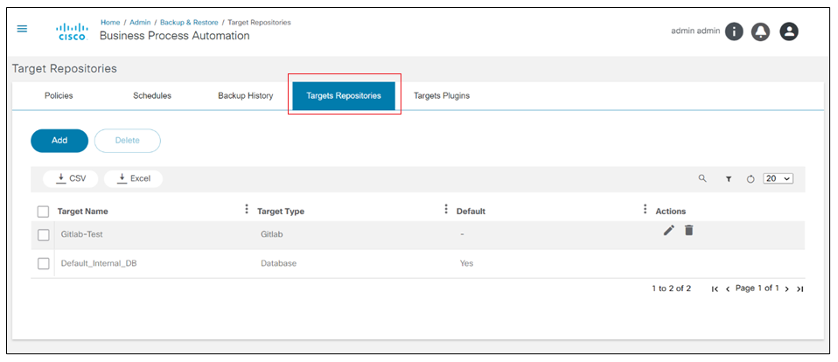

대상 저장소

대상 저장소는 백업 구성 데이터가 저장되는 데이터 시스템의 인스턴스입니다. 사전 구성된 기본 대상 저장소는 내부 데이터베이스입니다.

대상 저장소 탭

대상 저장소 탭에는 이 시스템에 대해 구성된 대상 저장소가 나열됩니다. 관리자는 서로 다른 대상 유형에 대해 저장소 인스턴스를 정의할 수 있습니다.

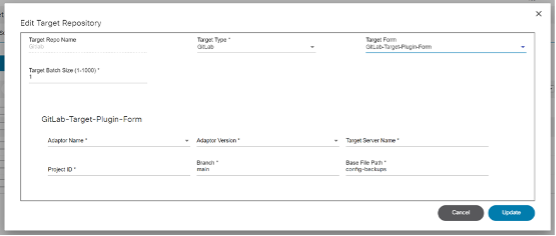

대상 저장소 추가 또는 편집

대상 저장소의 주요 필드는 다음과 같습니다.

- 대상 이름: 저장소 이름

- 대상 유형: 대상 유형 열의 값 목록이 있는 대상 유형

- 대상 양식(선택 사항): 대상 양식을 선택하고 이 대상 저장소 인스턴스에 사용할 구성 데이터를 완료합니다.

- 배치 크기: 대상 일괄 처리 크기 선택

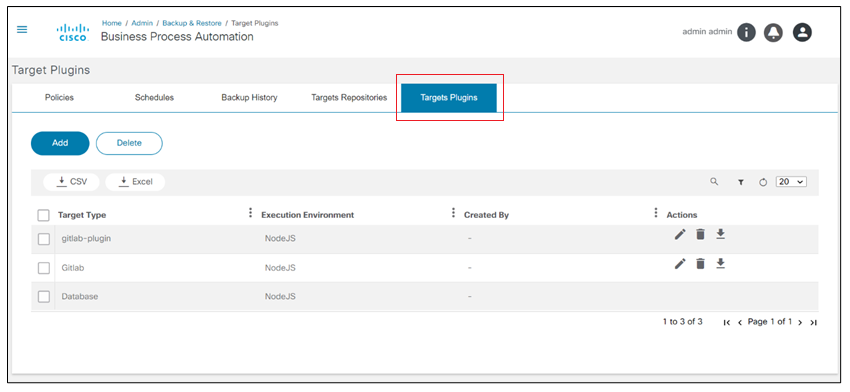

대상 플러그인

대상 플러그인 탭

백업 및 복원 프레임워크는 외부 시스템을 백업 구성을 위한 스토리지로 구성하는 옵션을 제공합니다. 이 기능은 플러그인 아키텍처로 구동됩니다. 각 플러그인은 미리 정의된 인터페이스(함수, 입력 및 출력 매개변수 목록 포함)를 구현하고 대상 플러그인 페이지에 업로드해야 합니다.

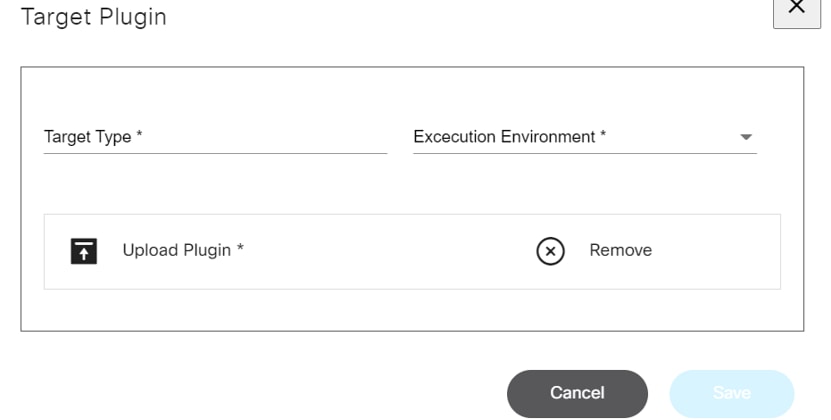

대상 플러그인 추가 또는 편집

대상 플러그인에는 다음 필드가 있습니다.

- 대상 유형: 대상 유형 이름

- 실행 환경: 플러그인이 실행되는 실행 환경입니다. 현재 NodeJS만 지원됩니다

- 업로드 플러그인: .tgz 또는 "tar.gz" 형식으로 업로드할 업로드 플러그인 파일. 노드 패키지 관리자 패키지여야 합니다.

백업 제한

백업 프로세스는 AQF(Advanced Queueing Framework)를 활용하여 조정 제한을 활용하여 효율적인 작업을 수행합니다. AQF를 사용하면 스케줄 지정 백업 동안의 요청 처리가 최적화되어 정의된 조절 매개변수 내에서 원활한 처리가 보장됩니다.

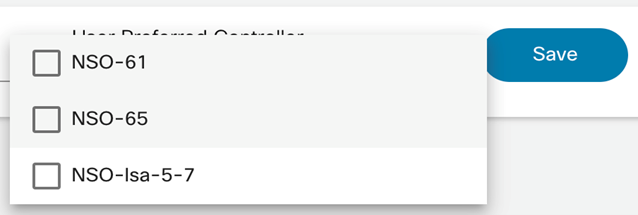

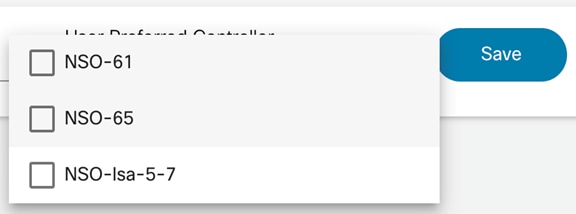

환경 설정

User Profile(사용자 프로필) 아이콘 > Preferences(기본 설정) 옵션을 사용하여 사용자가 기본 컨트롤러 인스턴스를 선택할 수 있습니다. 컨트롤러 인스턴스는 Cisco Catalyst Center, DCNM, Ansible, NSO 및 vManage와 같은 모든 컨트롤러 유형에 속할 수 있습니다. 컨트롤러 인스턴스 선택 상자(여러 컨트롤러 인스턴스가 구성된 경우 표시됨)를 표시하는 애플리케이션에서는 기본 컨트롤러 인스턴스가 기본적으로 선택됩니다.

둘 이상의 컨트롤러 인스턴스를 추가할 때 기본 설정이 표시됩니다.

기본 컨트롤러 인스턴스를 설정하려면

- User Profile(사용자 프로필) 아이콘 > Preferences(기본 설정)를 선택합니다. 기본 설정 페이지가 표시됩니다.

기본적으로 모두가 선택됩니다. 사용자는 기본 설정에 따라 기본 컨트롤러 인스턴스로 변경할 수 있습니다. All이 기본 컨트롤러 인스턴스로 설정된 경우, 선택한 디바이스를 기반으로 디바이스가 상주하는 시스템의 디바이스 관리자, 명령 템플릿, GCT, Service Center 및 Form Builder 페이지에서 어떤 작업에도 컨트롤러 인스턴스가 선택됩니다.

- 드롭다운 목록에서 기본 컨트롤러 인스턴스를 선택하고 Save를 클릭합니다. 그러면 로그인 시 기본 컨트롤러 인스턴스가 기본 옵션으로 설정됩니다.

비즈니스 애플리케이션 작업

이 섹션에서는 BPA에서 사용할 수 있는 모든 애플리케이션에 대한 세부 정보를 간략하게 설명합니다.

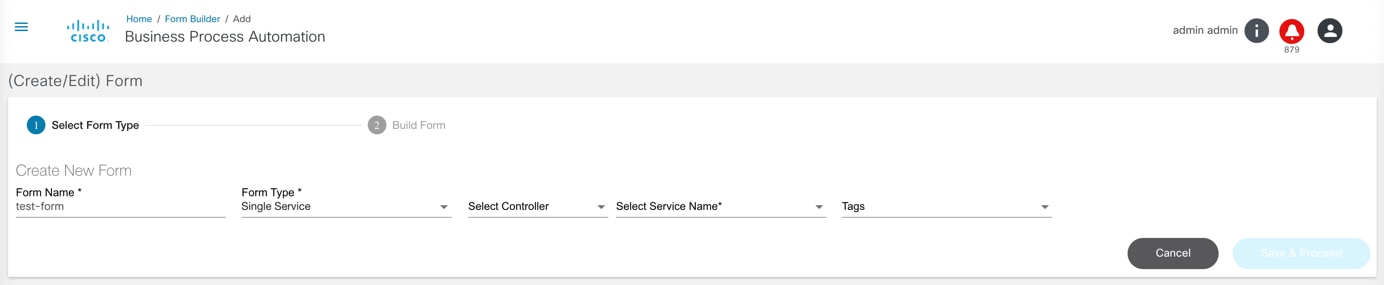

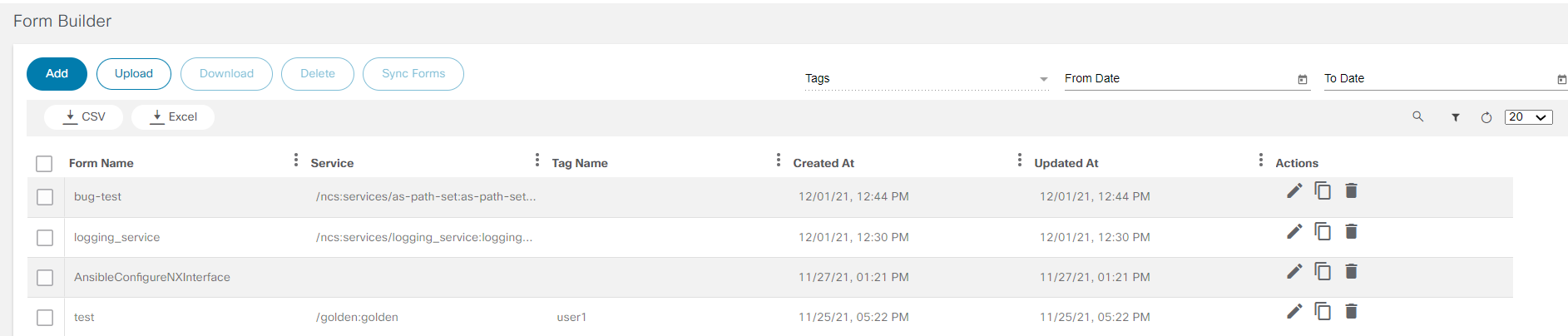

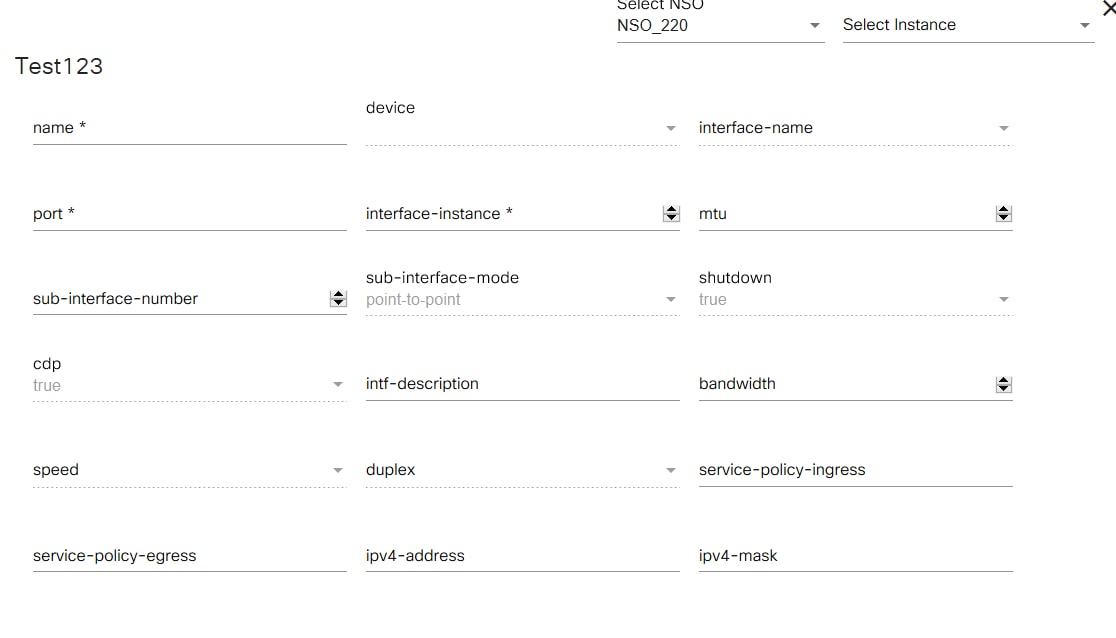

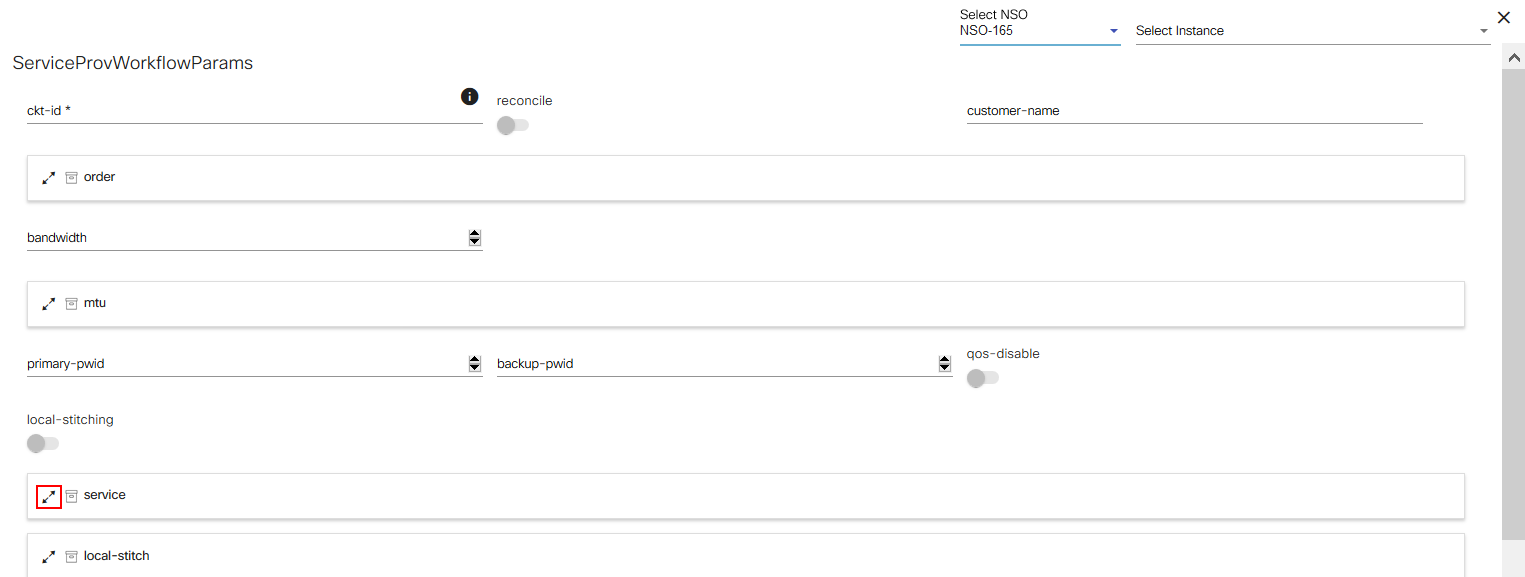

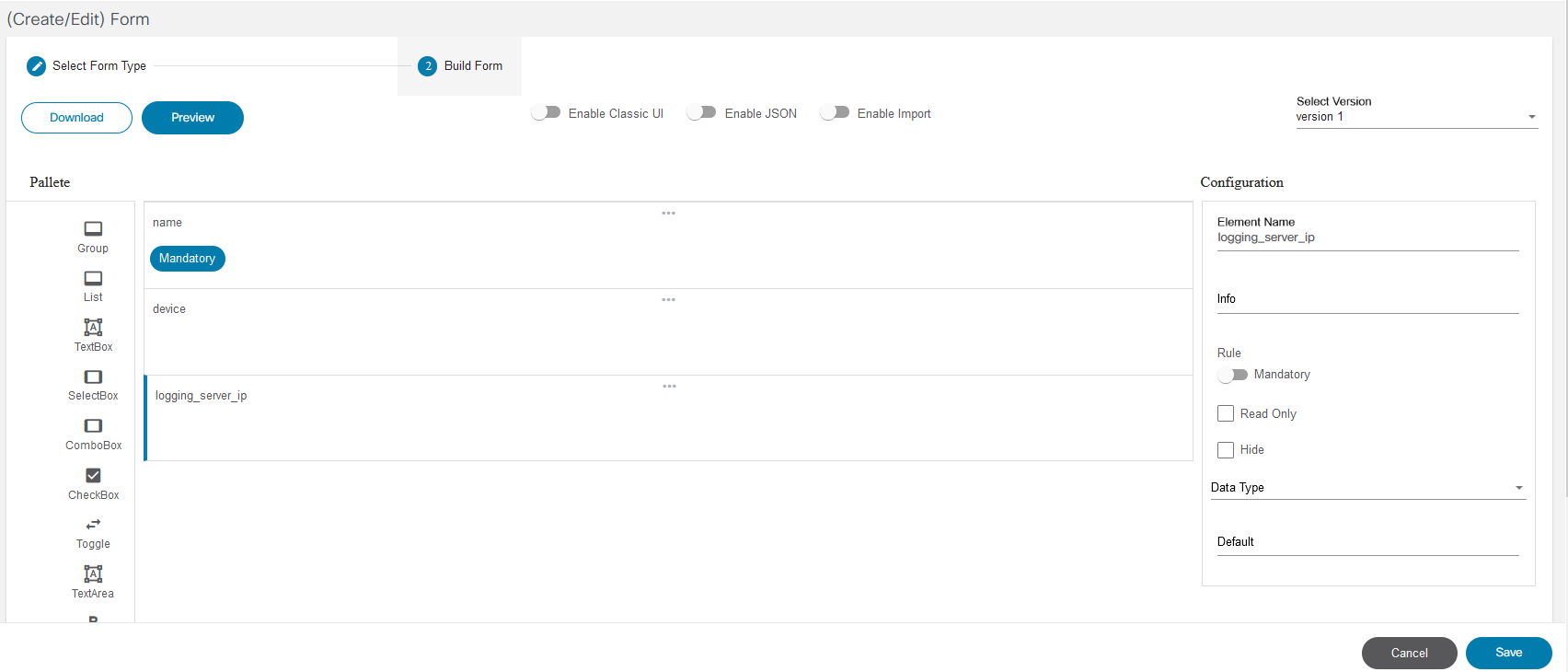

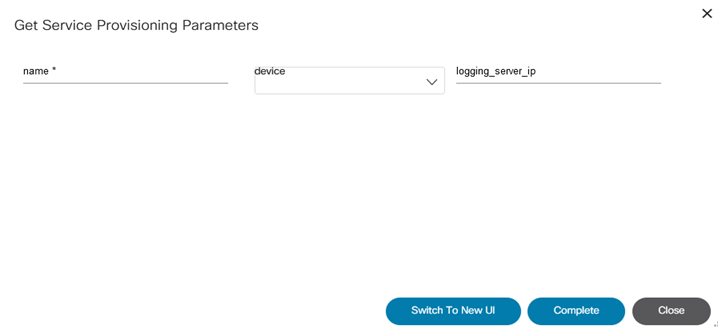

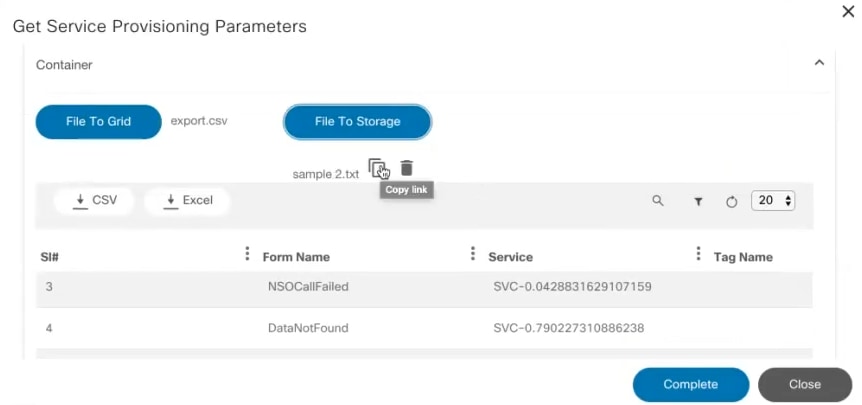

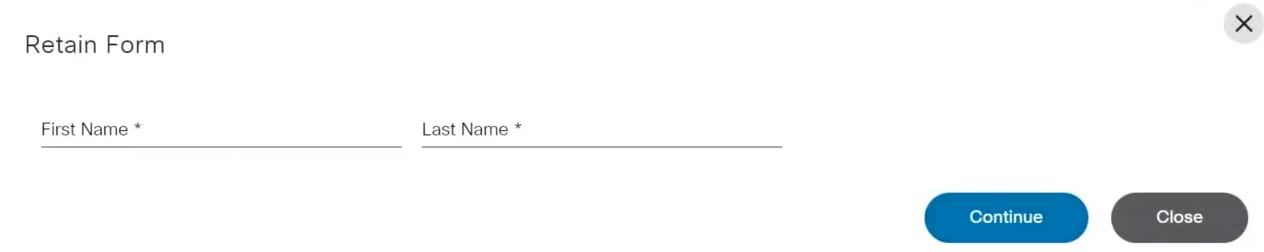

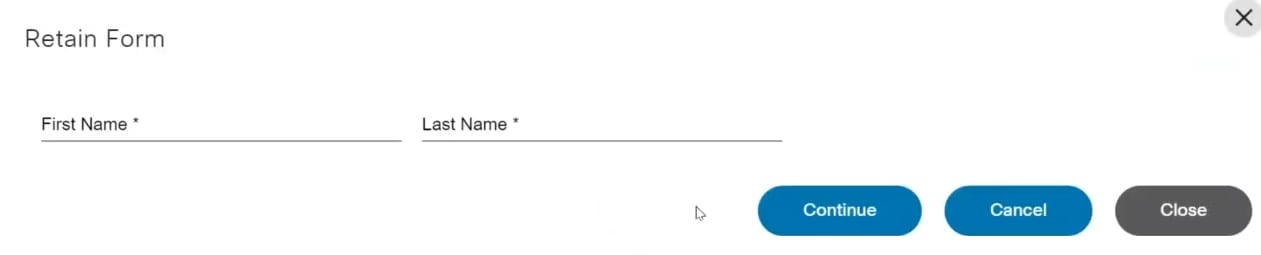

Form Builder 응용 프로그램 작업

양식 작성기 응용 프로그램은 사용자 입력을 위한 양식을 작성하는 데 사용됩니다. 이러한 양식을 워크플로에 포함시켜 최종 사용자의 입력을 수집할 수 있습니다. 수집된 데이터는 워크플로에서 추가 결정을 내리거나 NSO를 통해 디바이스를 프로비저닝하기 전에 페이로드를 구성하는 데 사용할 수 있습니다.

사용자는 Form Builder 응용 프로그램에서 다음 작업을 수행할 수 있습니다.

양식 만들기

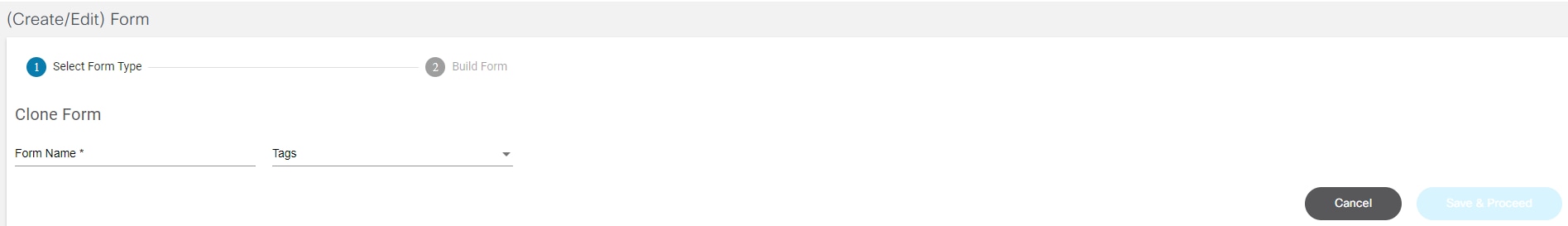

새 양식을 생성하려면 다음을 수행합니다.

- 양식 작성기 페이지에서 추가를 누릅니다. 새 양식 만들기 페이지가 표시됩니다.

- 양식 이름을 입력하고 양식 유형을 선택합니다. 다음 세 가지 옵션을 사용할 수 있습니다.

- 단일 서비스: 특정 NSO 및 서비스 템플릿에 대한 입력 매개 변수를 추가/수정/삭제하려면 이 옵션을 사용합니다

- 다중 서비스: NSO 및 여러 서비스 템플릿에 대한 입력 매개 변수를 추가/수정/삭제하려면 이 옵션을 사용합니다

- 일반: 이 옵션을 사용하여 서비스 템플릿을 기반으로 하지 않고 일반 양식을 만들 수 있습니다

- 드롭다운 목록에서 태그를 선택합니다.

- 변경 사항을 적용한 후 변경 사항을 미리 보고 저장을 누릅니다. 그러면 양식이 데이터베이스에 저장됩니다. 양식을 편집하려면 양식 편집을 참조하십시오.

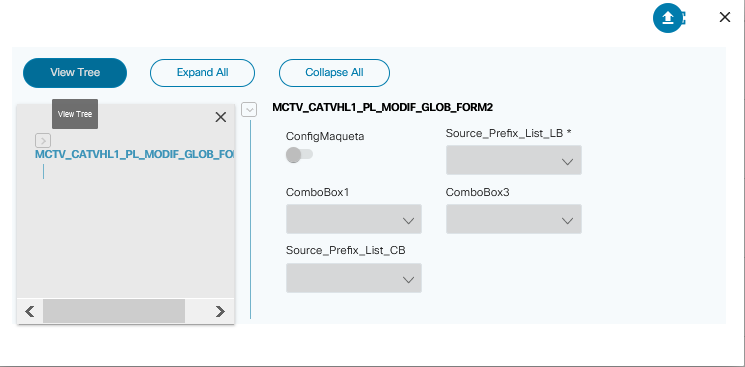

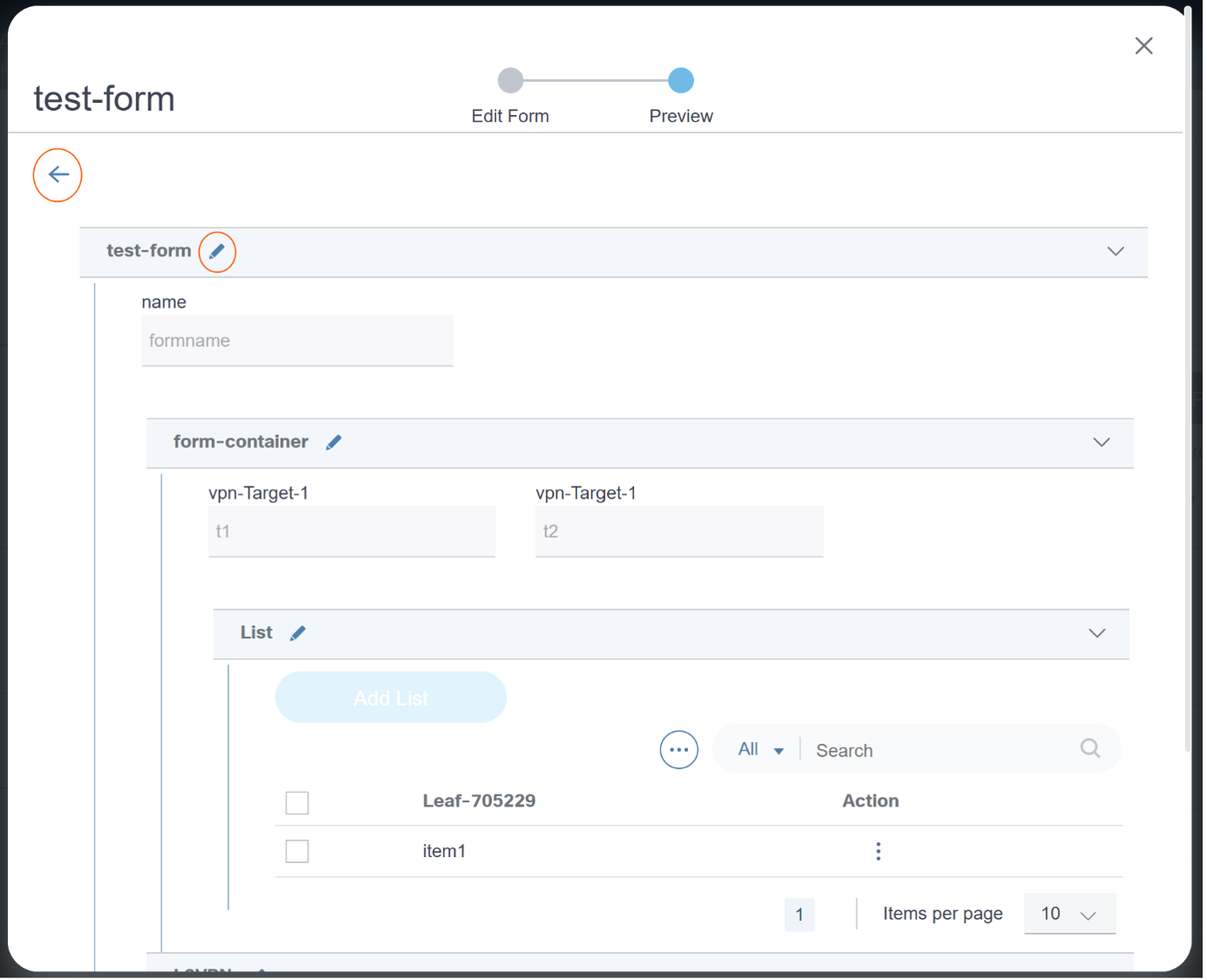

양식 보기

양식을 보려면 다음을 수행합니다.

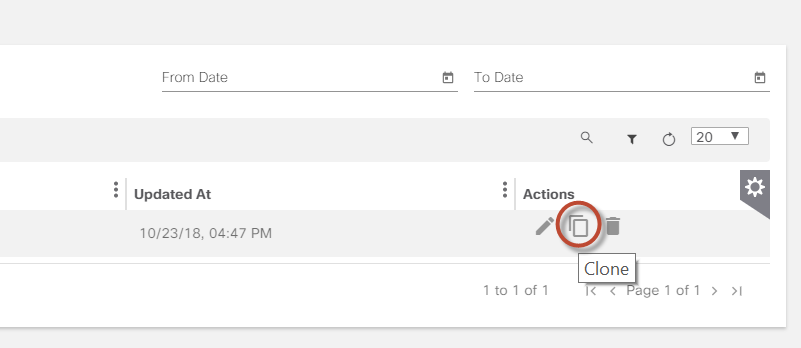

- 홈 페이지에서 Form Builder 응용 프로그램을 클릭합니다. 양식 작성기 페이지에 현재 양식 목록이 표시됩니다. 이 목록에는 생성, 수정 날짜도 표시되며, 편집 및 삭제와 같이 수행할 수 있는 작업도 포함됩니다.

- 시작 날짜, 종료 날짜 및 검색 옵션을 사용하여 원하는 시간에 원하는 양식을 필터링합니다.

클래식 UI를 활성화하려면 클래식 UI 활성화 토글을 활성화합니다. 또한 클래식 UI의 다른 버전을 선택할 수 있습니다.

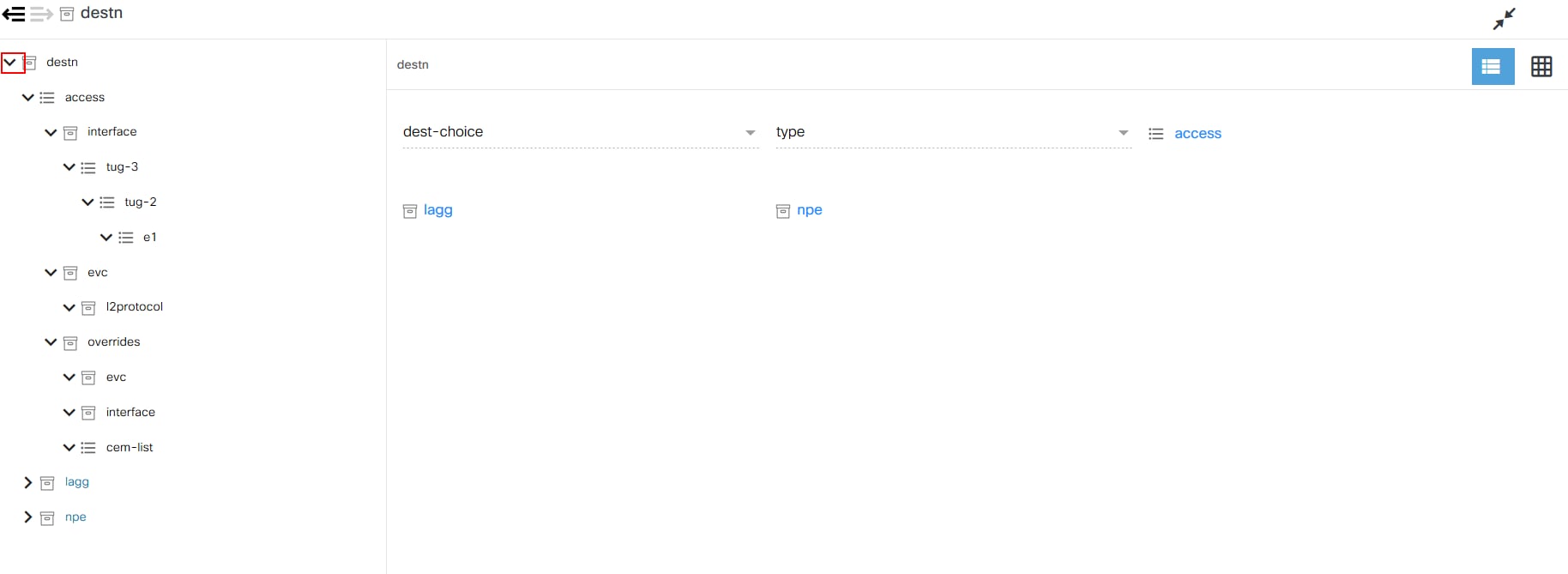

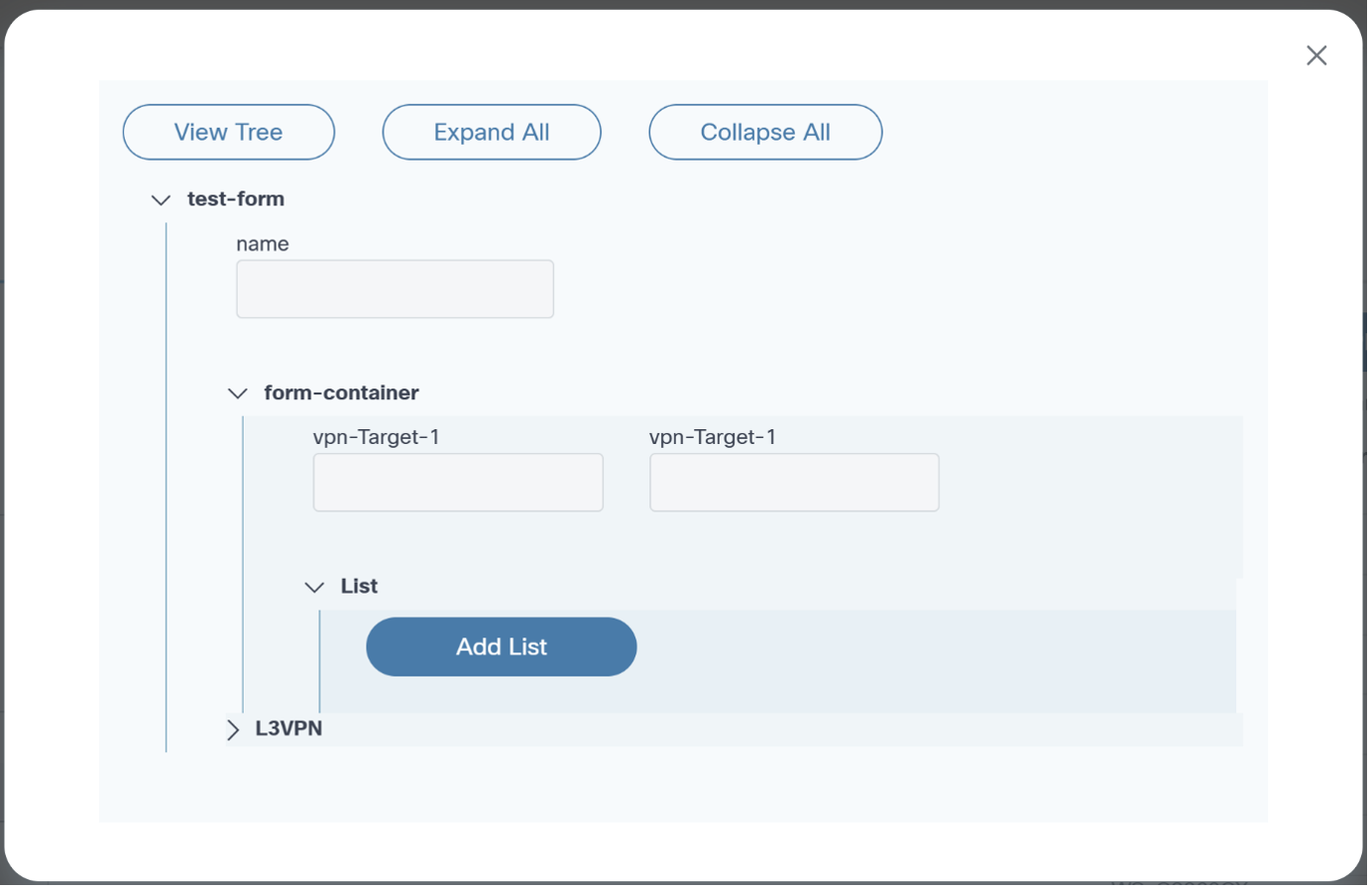

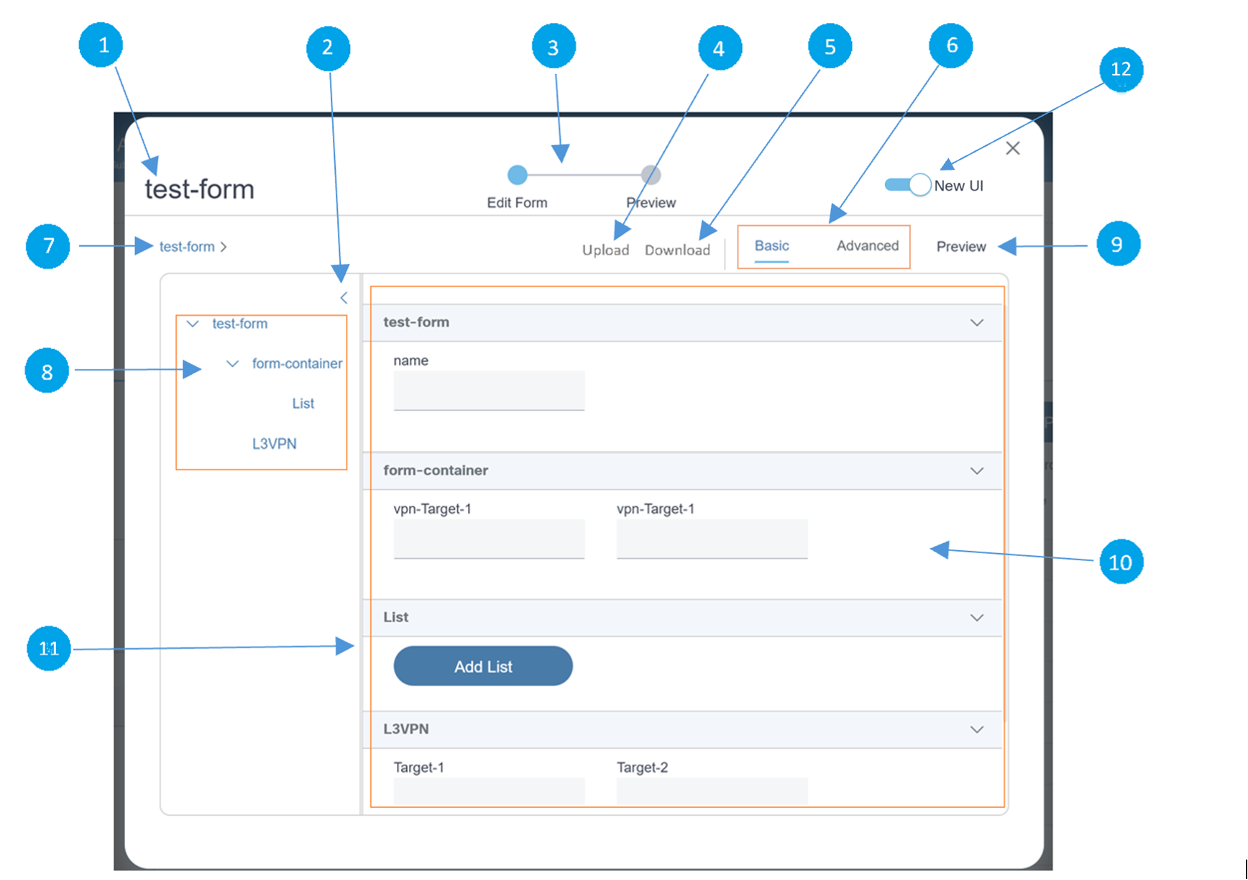

트리 보기를 클릭하면 사용자가 모든 필드를 확장 및 축소할 수 있습니다.

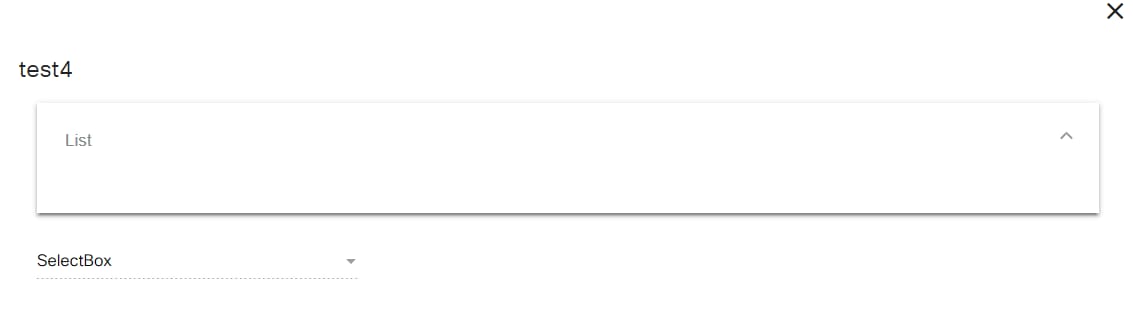

v2를 사용하여 그리드 뷰와 탭 뷰 또는 목록 뷰 간을 전환할 수 있는 기능을 사용하여 양식 작성기 세부 정보(목록 또는 컨테이너)를 왼쪽 패널에서 더 조직화된 트리 형식으로 보고 오른쪽 패널의 내용을 볼 수 있습니다. 이렇게 하면 스크롤이 줄어들어 컨테이너의 마지막 항목으로 이동합니다.

컨테이너의 세부사항을 보려면 확장 아이콘을 선택합니다.

컨테이너의 다른 구성 요소에 액세스하려면 확장 및 축소 아이콘을 선택합니다.

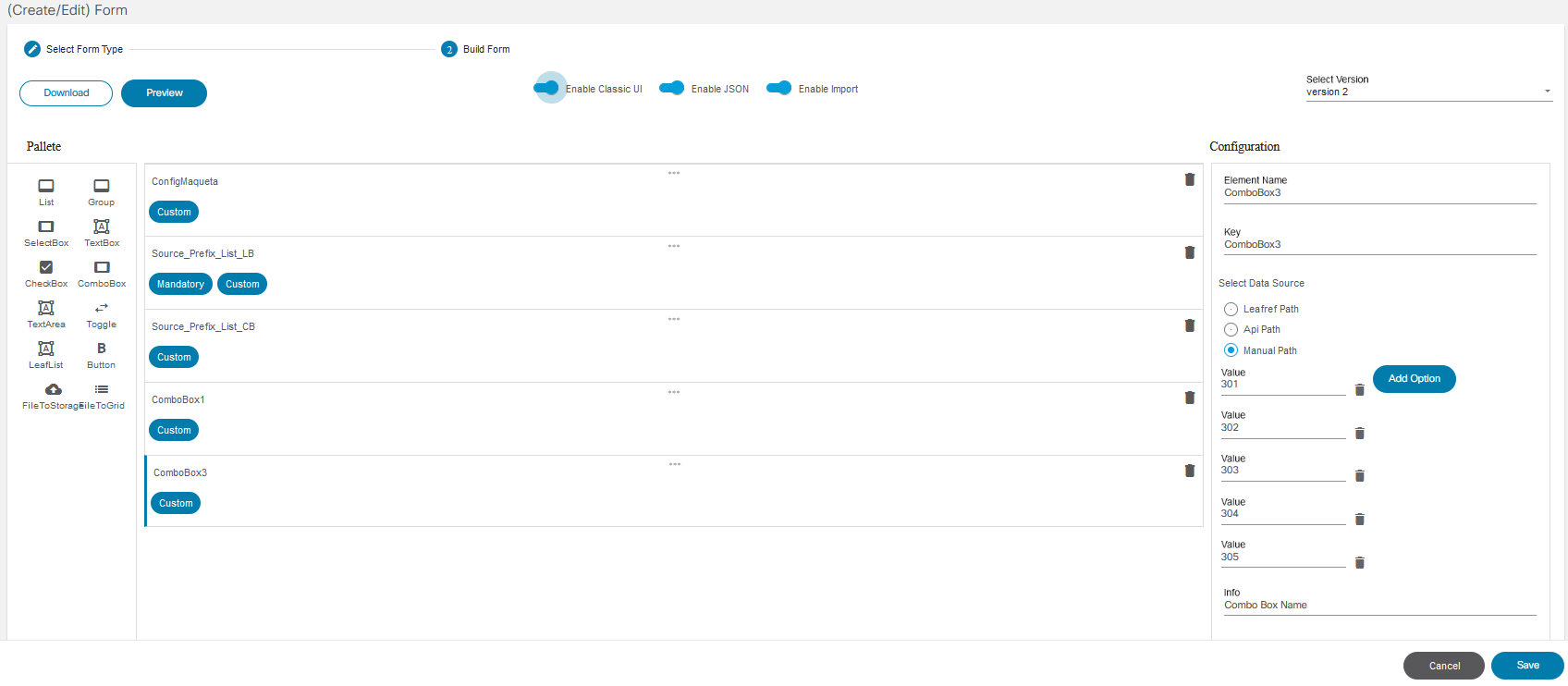

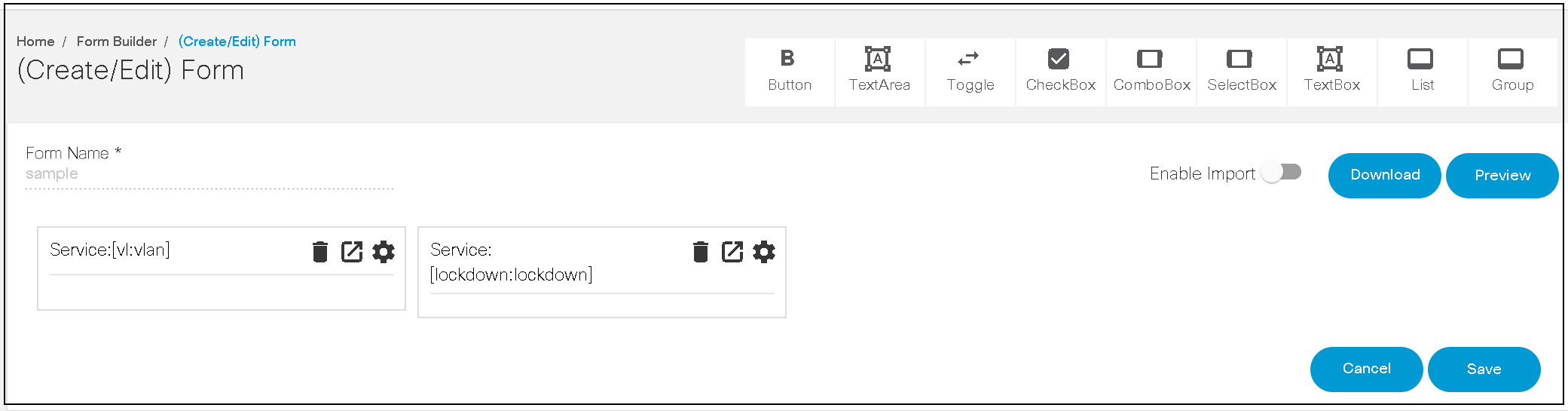

양식 편집

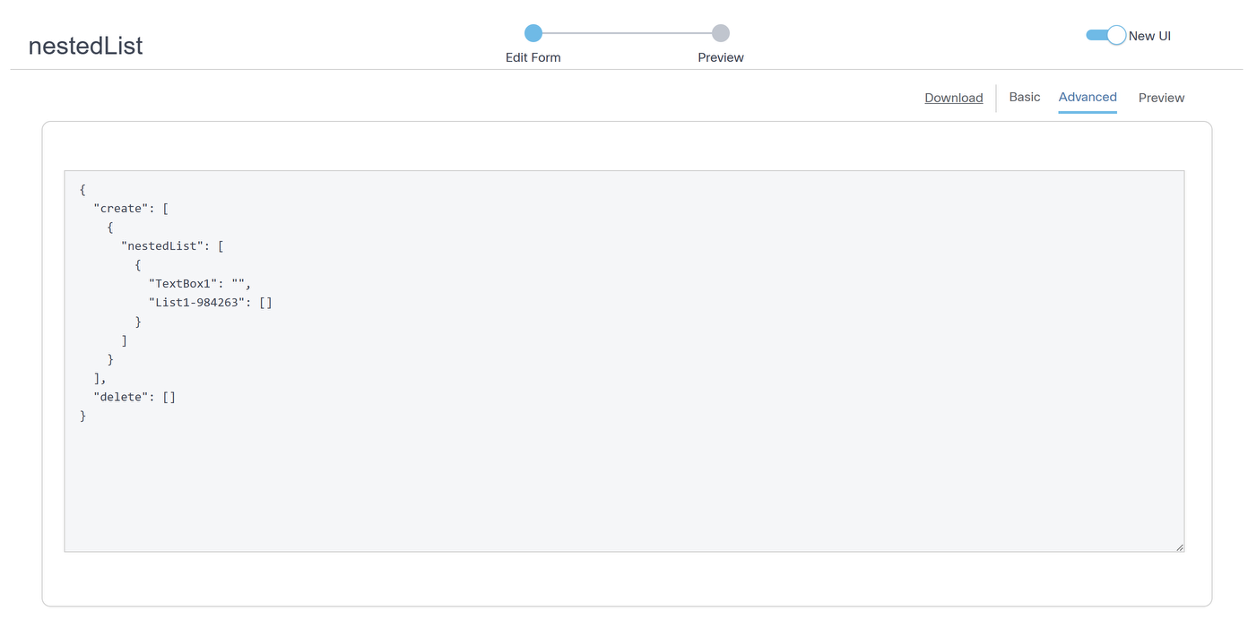

- 양식 작성기 페이지에서 편집할 양식의 편집 아이콘을 선택합니다. (생성/편집) 양식 페이지가 표시됩니다. 선택한 서비스의 모델이 자동으로 렌더링됩니다. 사용자는 매개변수를 추가로 사용자 정의할 수 있습니다.

- JSON 토글이 활성화된 경우 Form Builder 런타임은 사용자로부터 데이터를 수집하고 워크플로 컨텍스트에 저장되는 JSON 페이로드를 생성합니다.

- 가져오기 토글이 활성화된 경우 사용자가 파일에서 입력 데이터를 가져올 수 있도록 런타임 중에 가져오기 옵션이 제공됩니다.

- 화면 왼쪽 패널의 [팔레트] 아래에서 다양한 옵션을 사용할 수 있습니다. 사용자는 원하는 구성 요소를 서비스 템플릿에 끌어다 놓을 수 있습니다.

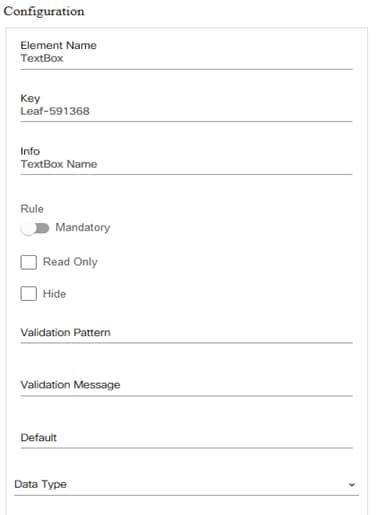

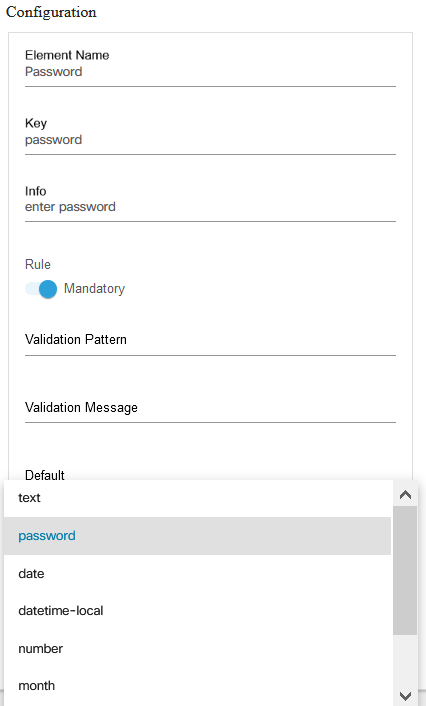

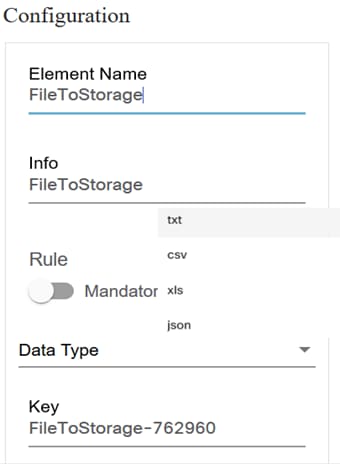

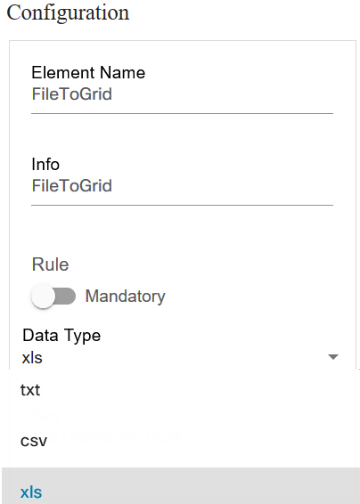

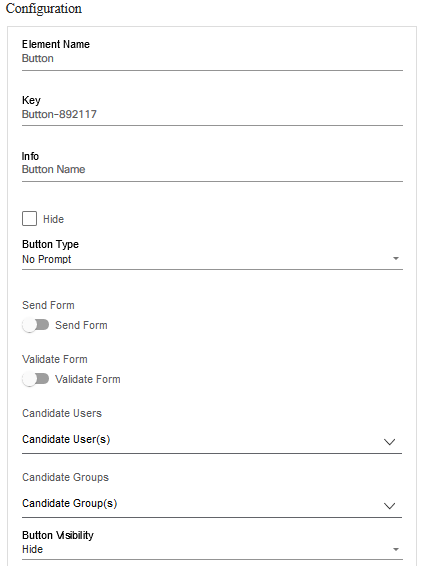

- 개별 요소를 편집하려면 해당 요소의 설정 아이콘을 클릭합니다. 해당 Configure Element 창이 열립니다.

- 요소 이름 및 이 요소의 표시 여부를 편집합니다. 요구 사항에 따라 숨기기 옵션을 선택하거나 선택 취소합니다.

- 필요에 따라 입력 매개 변수 또는 디바이스를 숨기려면 Hide 확인란을 선택합니다.

- 요소 이름 필드를 편집합니다.

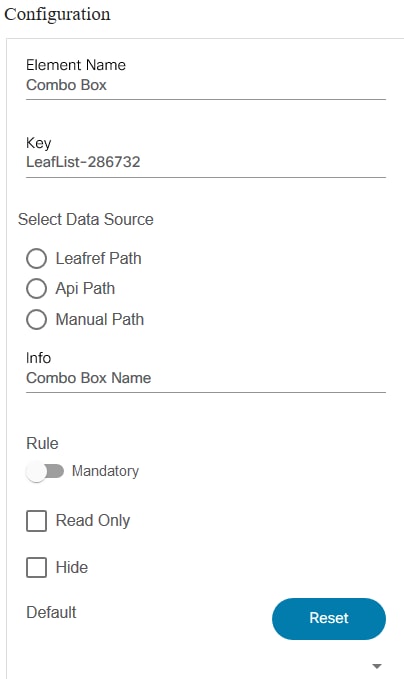

- 요소가 콤보 상자나 선택 상자이면 데이터 원본을 선택할 수 있습니다.

- Leafref Path, API Path 또는 Manual Path를 데이터 소스로 선택합니다.

- 필수 토글 버튼을 사용하여 규칙을 필수 또는 선택 사항으로 설정하여 요소에 대한 규칙 설정을 편집합니다.

- 필드를 읽을 수만 있게 하려면 읽기 전용 확인란을 선택합니다. 이 필드를 선택하지 않으면 사용자가 해당 필드의 값을 입력하거나 변경할 수 있습니다.

- 런타임 시 요소를 숨기려면 숨기기 확인란을 선택합니다.

- 필요한 경우 Validation Pattern(검증 패턴) 필드에서 정규식을 편집합니다. 정규식 패턴은 JavaScript 정규식 패턴입니다.

- Ansible Controller(가능한 컨트롤러)를 선택한 경우, 해당 요소(비밀번호, 사용자 이름, 포트)를 추가할 수 있습니다.

- 패턴 확인을 사용하려면 정규식 형성 및 사용법에 대한 자세한 내용은 W3Schools의 Java 스크립트 RegExp 참조 페이지를 참조하십시오.

데이터 소스 옵션 설명 Leafref NSO YANG 모델의 Leafref 경로입니다. API 경로 API 경로는 모든 BPA API URL일 수 있으며, API 응답은 지정된 JSON 경로 값에 따라 구문 분석됩니다. 구문 분석된 콘텐츠는 이 위젯의 데이터 요소로 사용됩니다(예: API 경로: /settings/nso/instances; JSON 경로: jsonpath: 이름). 이 양식의 다른 위젯에서 선택한 값을 이 API 경로에 쿼리 매개 변수로 전달할 수 있도록 API 경로에 변수 참조를 포함할 수 있습니다. 이는 다른 위젯(예: API Path: /svcmgr/service/servicePoint?nsoInstance=${end-type} ; JSON 경로: service_point). 여기서 end-type은 동일한 형태의 다른 위젯의 키 식별자이다. 수동 경로 양식에 명시적으로 지정된 하나 이상의 값입니다. - 유효성 검사 패턴 필드는 요소의 유형이 문자열인 경우에만 표시됩니다. 그렇지 않으면 이 필드가 양식에 표시되지 않습니다.

- OK(확인)를 클릭합니다.

- 요소 및 규칙 세부사항을 편집한 후 Save를 클릭하여 변경 사항을 저장합니다.

- JSON 형식의 페이로드를 가져오려면 Download(다운로드)를 클릭합니다.

아래 예는 JSON 경로를 사용하여 JSON 데이터 구조에서 값을 추출하는 방법을 보여줍니다.

JSON 예

{

"service_schema": {

"telemetry:telemetry": {

"containsMultipleServicePath": false,

"containsWhenStatement": true,

"subscription": {

"mandatory": true,

"isCustomElement": false,

"sort_order": 3,

"interface-id": {

"deps": [

"/telemetry:telemetry/subscription/source-interface"

],

"evaluated_when_entry": false,

"mandatory": true,

"isCustomElement": false,

"sort_order": 4,

"when": true,

"data-type": "String",

"namespace": "/telemetry:telemetry/subscription/interface-id",

"label": "interface-id",

"nodeType": "Leaf"

},

"source-interface": {

"isCustomElement": false,

"sort_order": 3,

"options": [

"HundredGigE",

"Bundle-Ether",

"FortyGigE",

"GigabitEthernet",

"TenGigE"

],

"data-type": "enumeration",

"namespace": "/telemetry:telemetry/subscription/source-interface",

"label": "source-interface",

"nodeType": "Leaf"

},

"destination-id": {

"mandatory": true,

"isCustomElement": false,

"sort_order": 2,

"id": {

"deps": [

"/telemetry:telemetry",

"/telemetry:telemetry/destination-group"

],

"key": true,

"leafref": "/telemetry:telemetry/destination-group/name",

"mandatory": true,

"isCustomElement": false,

"sort_order": 0,

"data-type": "String",

"namespace": "/telemetry:telemetry/subscription/destination-id/id",

"label": "id",

"nodeType": "Leaf"

},

"keys": [

"id"

],

"namespace": "/telemetry:telemetry/subscription/destination-id",

"label": "destination-id",

"nodeType": "List"

},

"sensor-group-id": {

"mandatory": true,

"isCustomElement": false,

"sort_order": 1,

"interval": {

"isCustomElement": false,

"sort_order": 1,

"default": "30000",

"maxRange": 4294967295,

"minRange": 0,

"data-type": "int32",

"namespace":

"/telemetry:telemetry/subscription/sensor-group-id/interval",

"label": "interval",

"nodeType": "Leaf"

},

"sensor-group": {

"deps": [

"/telemetry:telemetry",

"/telemetry:telemetry/sensor-group"

],

"key": true,

"leafref": "/telemetry:telemetry/sensor-group/name",

"mandatory": true,

"isCustomElement": false,

"sort_order": 0,

"options": [

"oc-platform",

"cisco-platform",

"oc-bgp",

"cisco-bgp-ipv4",

"cisco-bgp-ipv6",

"oc-bundle",

"cisco-bundle",

"cisco-isis",

"oc-bgp-rib",

"cisco-bgp-rib",

"cisco-qos",

"oc-mpls",

"oc-acl",

"cisco-lldp"

],

"data-type": "enumeration",

"namespace":

"/telemetry:telemetry/subscription/sensor-group-id/sensor-group",

"label": "sensor-group",

"nodeType": "Leaf"

},

"keys": [

"sensor-group"

],

"namespace": "/telemetry:telemetry/subscription/sensor-group-id",

"label": "sensor-group-id",

"nodeType": "List"

},

"subscription-group-name": {

"key": true,

"mandatory": true,

"isCustomElement": false,

"sort_order": 0,

"data-type": "String",

"namespace":

"/telemetry:telemetry/subscription/subscription-group-name",

"label": "subscription-group-name",

"nodeType": "Leaf"

},

"keys": [

"subscription-group-name"

],

"namespace": "/telemetry:telemetry/subscription",

"label": "subscription",

"nodeType": "List"

},

"sensor-group": {

"mandatory": true,

"isCustomElement": false,

"sort_order": 2,

"name": {

"key": true,

"mandatory": true,

"isCustomElement": false,

"sort_order": 0,

"options": [

"oc-platform",

"cisco-platform",

"oc-bgp",

"cisco-bgp-ipv4",

"cisco-bgp-ipv6",

"oc-bundle",

"cisco-bundle",

"cisco-isis",

"oc-bgp-rib",

"cisco-bgp-rib",

"cisco-qos",

"oc-mpls",

"oc-acl",

"cisco-lldp"

],

"data-type": "enumeration",

"namespace": "/telemetry:telemetry/sensor-group/name",

"label": "name",

"nodeType": "Leaf"

},

"keys": [

"name"

],

"namespace": "/telemetry:telemetry/sensor-group",

"label": "sensor-group",

"nodeType": "List"

},

"destination-group": {

"mandatory": true,

"isCustomElement": false,

"sort_order": 1,

"address-family": {

"mandatory": true,

"isCustomElement": false,

"sort_order": 2,

"protocol": {

"isCustomElement": false,

"sort_order": 3,

"options": [

"grpc",

"tcp",

"udp"

],

"default": "tcp",

"data-type": "enumeration",

"namespace":

"/telemetry:telemetry/destination-group/address-family/protocol",

"label": "protocol",

"nodeType": "Leaf"

},

"encoding": {

"isCustomElement": false,

"sort_order": 2,

"options": [

"gpb",

"json",

"self-describing-gpb"

],

"default": "self-describing-gpb",

"data-type": "enumeration",

"namespace": "/telemetry:telemetry/destination-group/address-family/encoding",

"label": "encoding",

"nodeType": "Leaf"

},

"port": {

"key": true,

"mandatory": true,

"isCustomElement": false,

"sort_order": 1,

"maxRange": 65535,

"minRange": 1,

"data-type": "int32",

"namespace":

"/telemetry:telemetry/destination-group/address-family/port",

"label": "port",

"nodeType": "Leaf"

},

"ip": {

"key": true,

"mandatory": true,

"isCustomElement": false,

"sort_order": 0,

"data-type": "ipv4",

"namespace": "/telemetry:telemetry/destination-group/address-family/ip",

"label": "ip",

"nodeType": "Leaf"

},

"keys": [

"ip",

"port"

],

"namespace": "/telemetry:telemetry/destination-group/address-family",

"label": "address-family",

"nodeType": "List"

},

"vrf": {

"isCustomElement": false,

"sort_order": 1,

"default": "default",

"data-type": "String",

"namespace": "/telemetry:telemetry/destination-group/vrf",

"label": "vrf",

"nodeType": "Leaf"

},

"name": {

"key": true,

"mandatory": true,

"isCustomElement": false,

"sort_order": 0,

"data-type": "String",

"namespace": "/telemetry:telemetry/destination-group/name",

"label": "name",

"nodeType": "Leaf"

},

"keys": [

"name"

],

"namespace": "/telemetry:telemetry/destination-group",

"label": "destination-group",

"nodeType": "List"

},

"device": {

"deps": [

"/ncs:devices/device"

],

"key": true,

"leafref": "/ncs:devices/device/name",

"mandatory": true,

"isCustomElement": false,

"sort_order": 0,

"data-type": "String",

"namespace": "/telemetry:telemetry/device",

"label": "device",

"nodeType": "Leaf"

},

"keys": [

"device"

],

"service-point": "/telemetry:telemetry",

"label": "telemetry:telemetry",

"nodeType": "service"

}

}

}JSON 경로의 예

- service_schema.telemetry:telemetry.subscription.keys

- 결과 내용: "subscription-group-name"

- service_schema.telemetry:telemetry.subscription.interface-id.deps

- 콘텐츠: "/telemetry:telemetry/subscription/source-interface"

- service_schema.telemetry:telemetry.subscription.source-interface.options

- 결과 내용: "HundredGigE", "Bundle-Ether", "FortyGigE", "GigabitEthernet", "TenGigE"

- service_schema.telemetry:telemetry.subscription.source-interface.options[0]

- 결과 내용: "백기그(HundredGigE)"

- service_schema.telemetry:telemetry.subscription.subscription-group-name.key

- 결과 내용: 참

예 2:

{

"_id": "5d336e66259cd02c05b14567",

"createdBy": {

"name": "admin",

"firstName": "admin",

"lastName": "admin",

"id": "6fea3c84-20c7-4a40-b3a5-5a861a4ffb86"

},

"formName": "TMO_Settings",

"tabName": "TMO_Settings",

"tabId": "5d336df75ff94c2c00facec3",

"data": {

"database": {

"host": "localhost",

"port": "8080",

"username": "admin",

"password": "admin"

},

"usecases": [

{

"usecase": "VNF",

"displayName": "Basic VNF Check",

"canSchedule": true,

"emailBody": ""

},

{

"usecase": "ESC",

"displayName": "Hello ESC Use Case",

"emailBody": "HHHHHEEEEE"

}

]

},

"__v": 0

}JSONPath의 예:

- data.usecases[x].usecase

- 결과 내용: "VNF", "ESC"

- data.usecases[x].displayName

- 결과 내용: "Basic VNF Check(기본 VNF 검사)", "Hello ESC Use Case(Hello ESC 활용 사례)"

- data.database.host

- 결과 내용: "localhost"

- data.usecases[0].usecase

- 결과 내용: "VNF"

- data.usecases[1].usecase

- 결과 내용: "Esc"

예 3

{

"success": true,

"response": {

"jsonrpc": "2.0",

"result": {

"current_position": 1,

"total_number_of_results": 6,

"number_of_results": 6,

"number_of_elements_per_result": 3,

"results": [

[

"arista-dcs",

"arista-dcs",

"5.2.4"

],

[

"cisco-ios",

"cisco-ios",

"6.10"

],

[

"cisco-iosxr",

"cisco-ios-xr",

"7.7"

],

[

"cisco-nx",

"cisco-nx",

"5.7.6"

],

[

"cisco-staros",

"cisco-staros",

"5.10.4"

],

[

"juniper-junos",

"junos",

"4.1.3"

]

]

},

"id": 2

}

}JSON 경로의 예:

- response.result.results[0]

- 결과 내용: "arista-dcs", "arista-dcs", "5.2.4"

- response.result.results[0].[0]

- 결과 내용: "arista-dcs"

- response.result.results[0].[2]

- 결과 내용: “5.2.4 ”

- response.result.results[5]

- 결과 내용: "juniper-junos", "junos", "4.1.3"

- response.result.results[5].[0]

- 결과 내용: "juniper-junos"

- response.result.results[5].[1]

- 결과 내용: "junos"

- response.result.total_number_of_results

- 결과 내용: 6

예 4:

[

{

"name": "All",

"defaultPreference": true,

"lsa": false,

"default": false

},

{

"name": "nso179",

"defaultPreference": false,

"lsa": false,

"default": true

},

{

"name": "nso226",

"defaultPreference": false,

"lsa": false,

"default": false

},

{

"name": "nso165",

"defaultPreference": false,

"lsa": false,

"default": false

},

{

"name": "USER_NSO",

"defaultPreference": false,

"lsa": false,

"default": false

}

]JSON 경로 예:

- 이름: 모든 이름을 나열합니다.

- 결과 내용: "모두", "nso179", "nso226", "nso165", "USER_NSO"

- [0].name

- 결과 내용: "모두"

- [1].이름:

- 결과 내용: "nso179"

예 5:

[

{

"id": "6fea3c84-20c7-4a40-b3a5-5a861a4ffb86",

"username": "admin",

"email_address": "admin@bizapps.cisco.com",

"first_name": "admin",

"last_name": "admin",

"created_at": "2019-07-15T08:39:36.000Z",

"local_user": true,

"groups": [

{

"id": "1ef891d0-cb52-40bd-ae6d-61c829502489",

"group": "admin"

},

{

"id": "edfb066f-93b1-43e2-8ed1-5118f9651311",

"group": "workflow-admin"

}

]

},

{

"id": "21512d4a-5e0a-4f0e-8de6-55c344d25aba",

"username": "demo",

"email_address": "demo@bizapps.cisco.com",

"first_name": "demo",

"last_name": "demo",

"created_at": "2019-07-15T08:39:36.000Z",

"local_user": true,

"groups": [

{

"id": "1ef891d0-cb52-40bd-ae6d-61c829502489",

"group": "admin"

}

]

},

{

"id": "02244f9d-8168-4ddf-9212-5811e4b6d913",

"username": "svcuser",

"email_address": "svcuser@bizapps.cisco.com",

"first_name": "Service",

"last_name": "User",

"created_at": "2019-07-15T08:39:37.000Z",

"local_user": true,

"groups": [

{

"id": "1ef891d0-cb52-40bd-ae6d-61c829502489",

"group": "admin"

},

{

"id": "f7557a5e-0d75-4357-bcab-2a74680f2890

"group": "svcacct"

}

]

},

{

"id\": "7100d085-3067-46c0-8f0b-945162f5e011",

"username": "bpaadmin",

"email_address": "bpaadmin@bizapps.cisco.com",

"first_name": "bpa",

"last_name": "admin",

"created_at": "2019-07-15T08:39:37.000Z",

"local_user": true,

"groups": [

{

"id": "1ef891d0-cb52-40bd-ae6d-61c829502489",

"group": "admin"

}

]

},

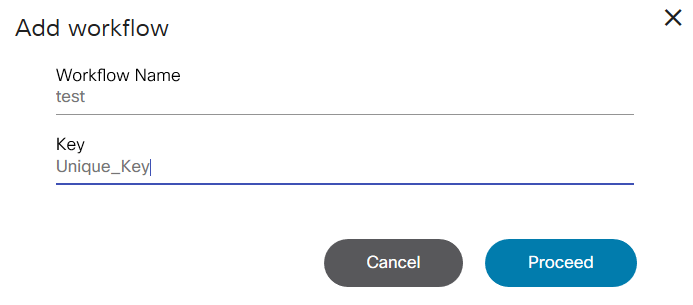

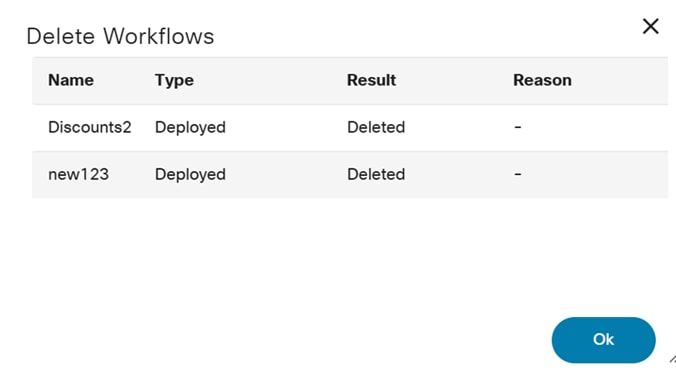

{