Cisco Secure Services Client アドミニストレータ ガイド Release 5.0

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月13日

章のタイトル: SSC Management Utility GUI を使用 した展開例

SSC Management Utility GUI を使用した展開例

この章では、展開例を示し、Cisco SSC Management Utility を使用して企業固有の配信パッケージを作成する方法について説明します。この章は、次の項で構成されています。

SSC Management Utility GUI の展開例

SSC 管理ユーティリティを使い始める前に、次の点に注意してください。

•![]() 項目の横にある ? 記号をクリックすると、状況依存ヘルプが表示されます。

項目の横にある ? 記号をクリックすると、状況依存ヘルプが表示されます。

•![]() Next をクリックしたときに表示されるページは、現在のページで何を選択するかによって決まります。

Next をクリックしたときに表示されるページは、現在のページで何を選択するかによって決まります。

次の手順で、GUI を使用して企業固有の配信パッケージを作成する方法を説明します。

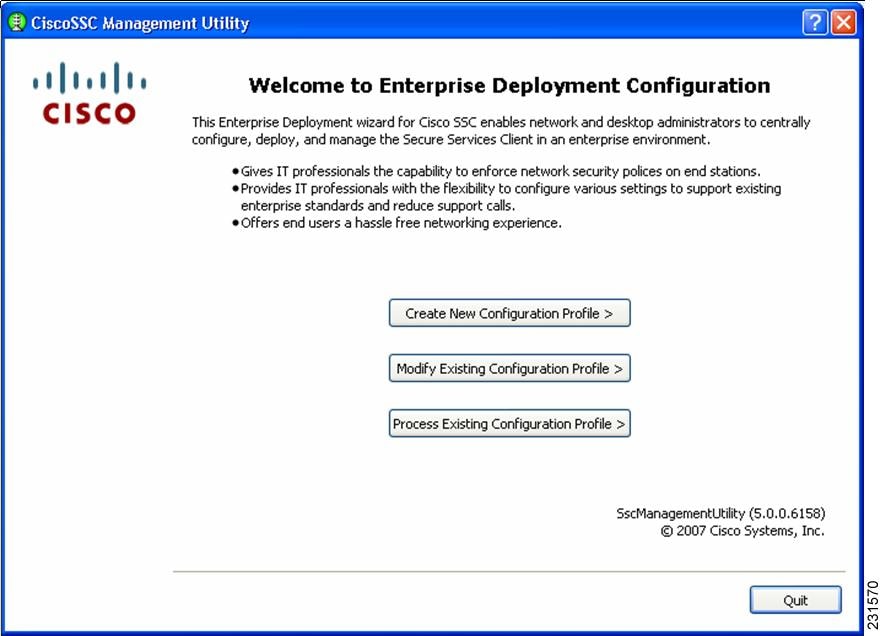

ステップ 1![]() sscManagementUtility.exe をクリックすると、最初のページが表示されます(図2-1を参照)。

sscManagementUtility.exe をクリックすると、最初のページが表示されます(図2-1を参照)。

図2-1 SSC Management Utility Welcome ページ

•![]() Create New Configuration Profile:新しい展開プロファイルを最初から作成します。

Create New Configuration Profile:新しい展開プロファイルを最初から作成します。

•![]() Modify Existing Configuration Profile:以前に作成した(未処理の)展開ファイルを修正します。

Modify Existing Configuration Profile:以前に作成した(未処理の)展開ファイルを修正します。

•![]() Process Existing Configuration Profile:既存の未処理の展開ファイルを処理します。処理では次の操作が行われます。

Process Existing Configuration Profile:既存の未処理の展開ファイルを処理します。処理では次の操作が行われます。

–![]() CA 証明書およびファイルで指定されている PAC ファイルの取得

CA 証明書およびファイルで指定されている PAC ファイルの取得

–![]() 管理者によって展開された設定ファイルの不正変更を防ぐための、生成されたファイルへの署名

管理者によって展開された設定ファイルの不正変更を防ぐための、生成されたファイルへの署名

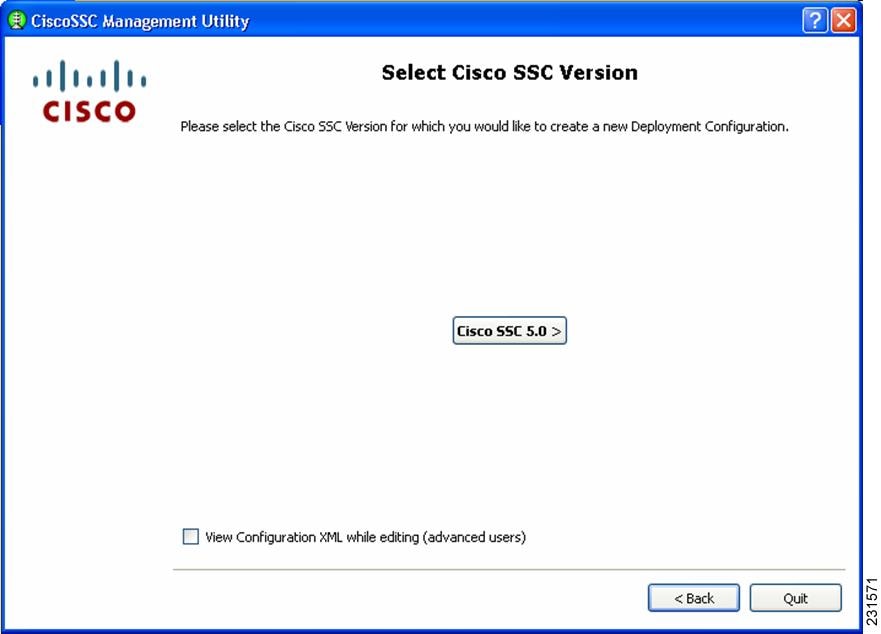

ステップ 2![]() 新しい設定ファイルを最初から作成する場合、Create New Configuration Profile をクリックすると、図2-2 が表示されます。

新しい設定ファイルを最初から作成する場合、Create New Configuration Profile をクリックすると、図2-2 が表示されます。

図2-2 Select Cisco SCS Version ページ

SSC 管理ユーティリティを使用すると、Cisco SSC リリース 5.0、4.1、および 4.2(この図では SCS 5.0 のみが表示されています)の設定ファイルを作成できます。

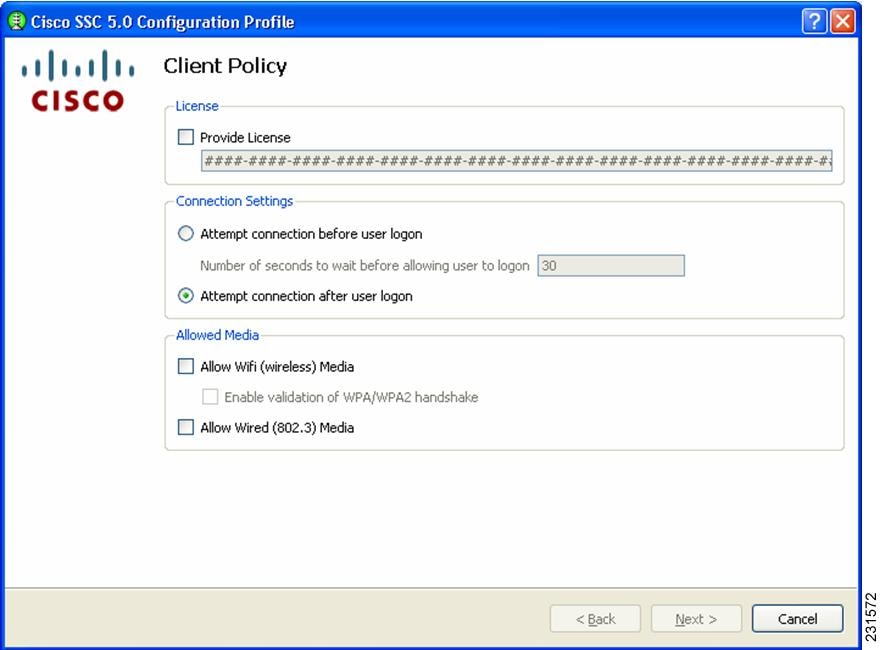

ステップ 3![]() Cisco SSC 5.0 をクリックすると、Client Policy(図2-3)が表示されます。

Cisco SSC 5.0 をクリックすると、Client Policy(図2-3)が表示されます。

(注) Cisco SSC リリース 5.0 では、エンドユーザが GUI を使用してライセンス番号を入力することはできません。企業の管理者は、すべてのエンドユーザに適切なライセンスが与えられるように、有効なライセンスが含まれた配信パッケージを作成する責任があります。

•![]() Connection Settings section:ログオン前など、Windows ドメイン認証の前に 802.1x 認証を試みる必要があるかどうかを指定します。ログオン前の場合は、接続までの待機時間を指定することもできます。この時間の間にネットワーク接続を確立できない場合、Windows ログオン プロセスはユーザ ログオンを続行します。

Connection Settings section:ログオン前など、Windows ドメイン認証の前に 802.1x 認証を試みる必要があるかどうかを指定します。ログオン前の場合は、接続までの待機時間を指定することもできます。この時間の間にネットワーク接続を確立できない場合、Windows ログオン プロセスはユーザ ログオンを続行します。

•![]() Allowed Media section:Cisco SSC クライアントで制御するメディアの種類を指定します。

Allowed Media section:Cisco SSC クライアントで制御するメディアの種類を指定します。

(注) Cisco SSC リリース 5.0 は、シングルホームであるため、同時に可能なネットワーク接続は 1 つだけです。また、有線接続は無線接続よりも優先順位が高くなります。

無線メディアが許可されている場合は、WPA/WPA2 ハンドシェイクの検証を有効または無効にすることができます。

ステップ 4![]() このページで適切なオプションを選択し、 Next をクリックすると、図2-4 が表示されます。

このページで適切なオプションを選択し、 Next をクリックすると、図2-4 が表示されます。

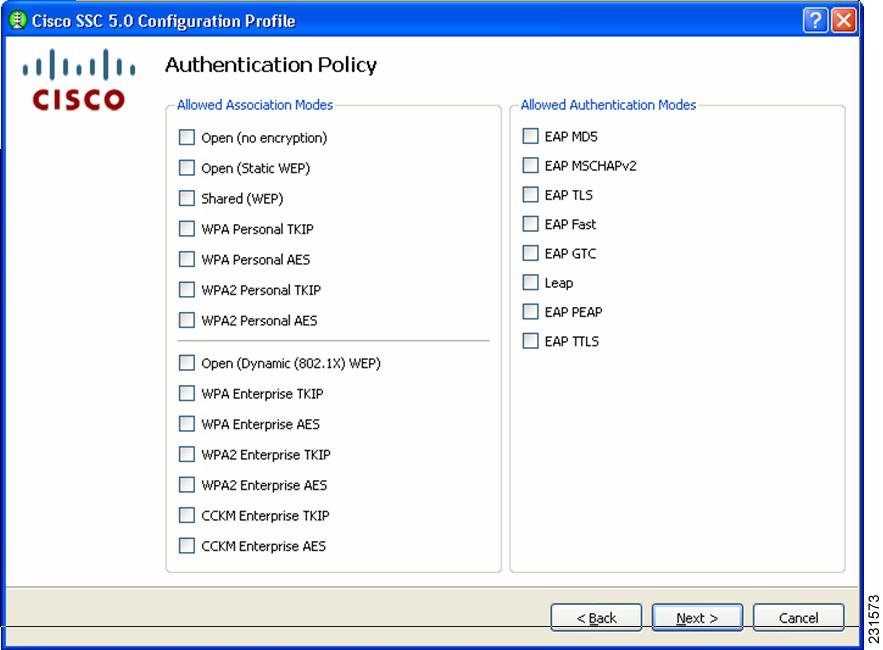

図2-4 Authentication Policy ページ

この画面では、ネットワーク ポリシーを定義できます。これらのポリシーはグローバルに設定されます。グローバル ポリシーは、管理者またはユーザが作成するすべてのネットワークに適用されます。

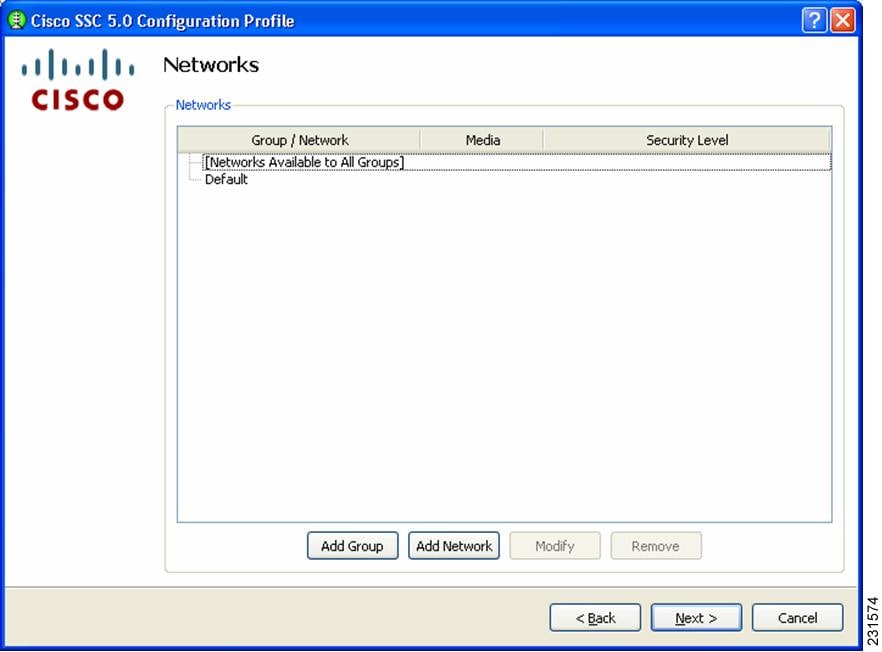

ステップ 5![]() 必要なネットワーク ポリシー オプションを選択し、Next をクリックすると、Networks ページ(図2-5)が表示されます。

必要なネットワーク ポリシー オプションを選択し、Next をクリックすると、Networks ページ(図2-5)が表示されます。

この画面では、企業向けに定義済みのネットワークを構成できます。すべてのグループで利用できるネットワークを設定するか、特定のネットワークのみでグループを作成することができます。グループの詳細については、「配信パッケージ」を参照してください。

ステップ 6![]() グループの作成を開始するには、Add Group をクリックして、User Group ページ(図2-6)を表示します。

グループの作成を開始するには、Add Group をクリックして、User Group ページ(図2-6)を表示します。

Scan list control:このグループがアクティブな場合に、ユーザにスキャンリストを表示するかどうかを制御できます。ユーザがスキャン リストを表示できないようにすることが必要になる場合があります。たとえば、エンドユーザが誤ってネットワークに接続することがないよう、隣接する無線デバイスを排除する必要がある場合などです。

(注) これはグループ別の設定です。エンドユーザが GUI を使用して作成したグループについては、スキャン リスト コントロールは、Allow the user to see a scan list in this group に設定されます。

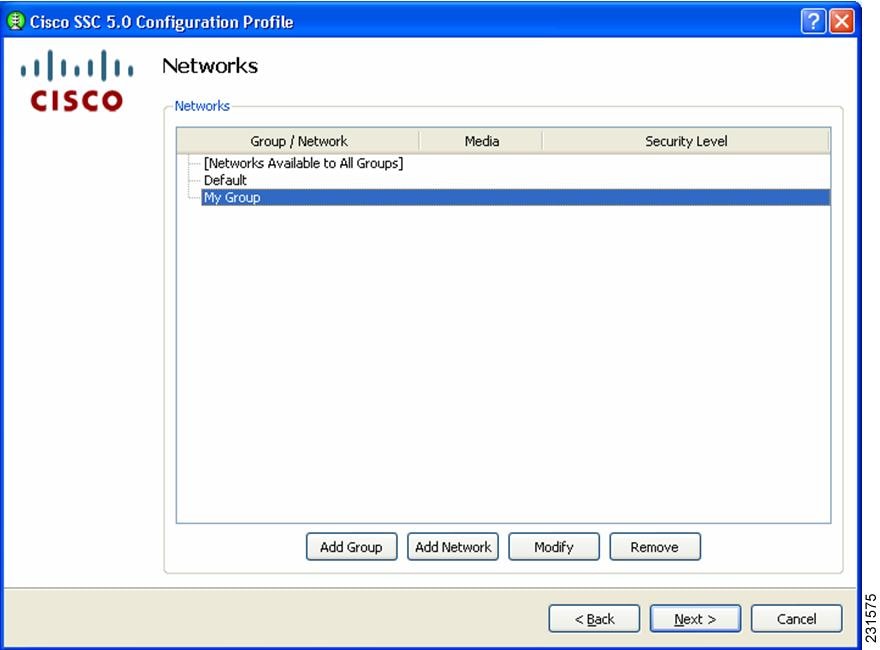

ステップ 7![]() ユーザグループ名を入力し、必要なスキャン リスト コントロール オプションを選択します。完了したら OK をクリックします。Networks ページが再び表示され、作成した新しいグループ(この例では My Group)が表示されます。

ユーザグループ名を入力し、必要なスキャン リスト コントロール オプションを選択します。完了したら OK をクリックします。Networks ページが再び表示され、作成した新しいグループ(この例では My Group)が表示されます。

図2-7 新しいグループが表示されている Network ページ

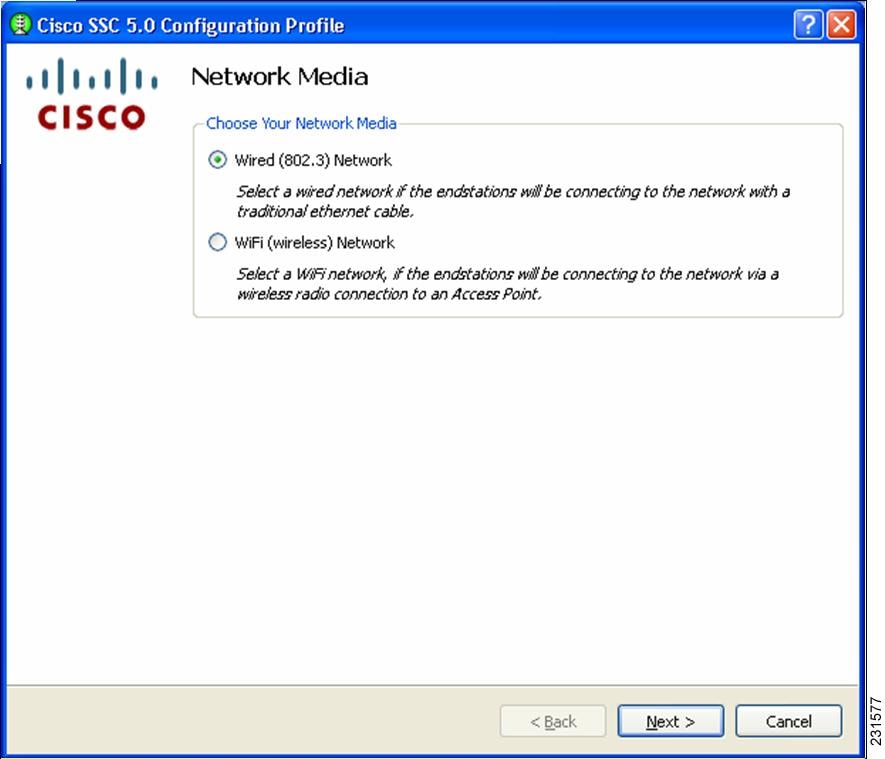

ステップ 8![]() 新しく作成したグループ(この例では、My Group)にネットワークを追加するには、My Group をクリックして選択し、Add Network をクリックします。Network Media ページ(図2-8)が表示されます。

新しく作成したグループ(この例では、My Group)にネットワークを追加するには、My Group をクリックして選択し、Add Network をクリックします。Network Media ページ(図2-8)が表示されます。

ステップ 9![]() このページでは、有線ネットワークまたは無線ネットワークを追加するかどうかを指定できます。この例では、Wifi (wireless) Network を選択して無線ネットワークを追加し、Next をクリックします。WiFi Network Setting ページ(図2-9)が表示されます。

このページでは、有線ネットワークまたは無線ネットワークを追加するかどうかを指定できます。この例では、Wifi (wireless) Network を選択して無線ネットワークを追加し、Next をクリックします。WiFi Network Setting ページ(図2-9)が表示されます。

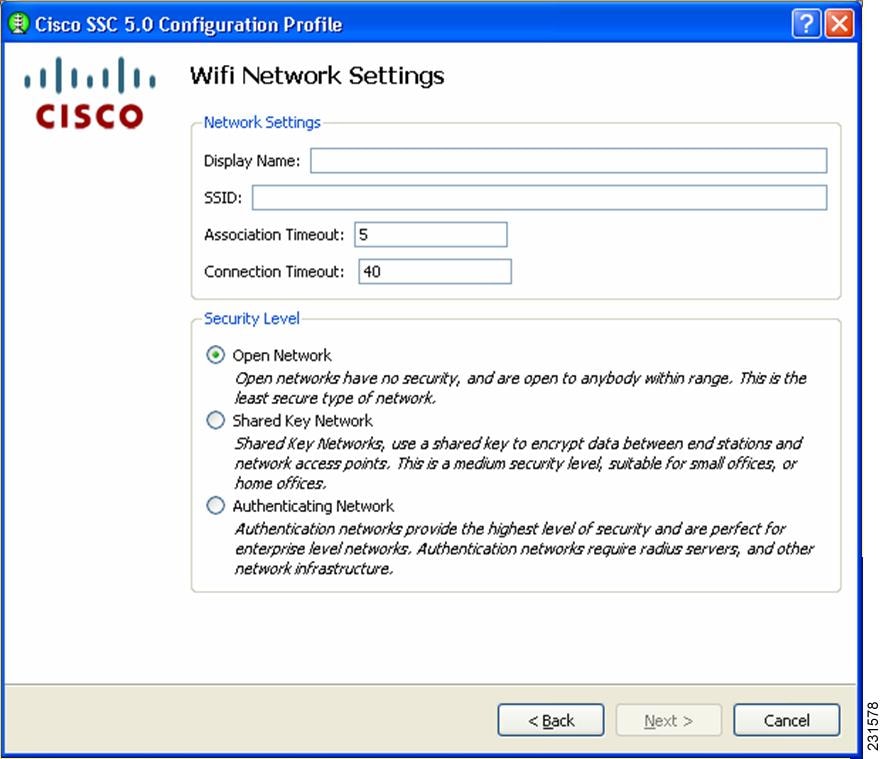

図2-9 WiFi Network Settings ページ

ステップ 10![]() このページでは、オープン(セキュリティで保護されていない)ネットワーク、共有キー ネットワーク、または 802.1x 認証ネットワークを作成できます。

このページでは、オープン(セキュリティで保護されていない)ネットワーク、共有キー ネットワーク、または 802.1x 認証ネットワークを作成できます。

ステップ 11![]() Display Name フィールドにネットワーク名を入力します。

Display Name フィールドにネットワーク名を入力します。

ステップ 12![]() SSID フィールドに、アソシエーション先の SSID を入力します。

SSID フィールドに、アソシエーション先の SSID を入力します。

ステップ 13![]() ネットワークの種類を選択します。この例では、Open Network をクリックします。

ネットワークの種類を選択します。この例では、Open Network をクリックします。

Association Timeout の値は、Cisco SSC クライアントが別のネットワークを試す前に SSID へのアソシエーションを待機する時間です。

Connection Timeout の値は、Cisco SSC クライアントが別のネットワークを試す前にネットワーク接続の確立を待機する時間です。

ネットワーク接続は、Cisco SSC クライアントがそのネットワークの IP アドレスを取得した場合に確立したものとして見なされます。

ステップ 14![]() Next をクリックすると、802.1x の接続設定ページが表示されます。

Next をクリックすると、802.1x の接続設定ページが表示されます。

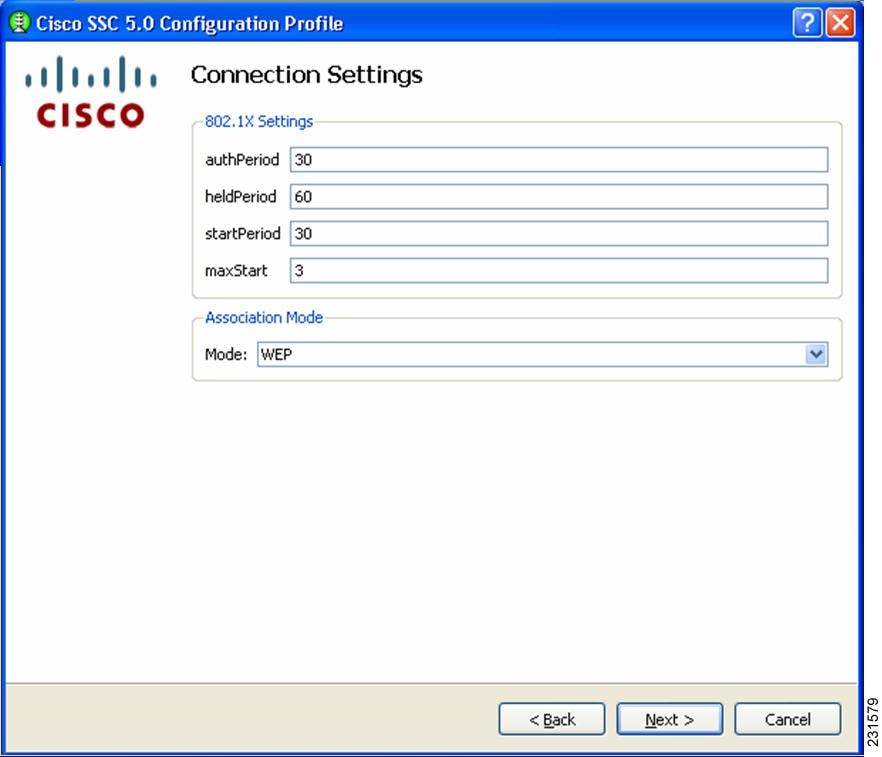

図2-10 802.1X Connection Setting ページ

この画面では、802.1x タイマの値を入力します。デフォルトの値は、ほとんどのネットワークに使用できますが、環境に合わせて設定することもできます。

ステップ 15![]() 目的の 802.1x タイマの値を入力します。この例では、デフォルト値を受け入れます。

目的の 802.1x タイマの値を入力します。この例では、デフォルト値を受け入れます。

ステップ 16![]() このネットワークのアソシエーション モードを、ドロップダウン矢印をクリックして選択します。この例では WEP を選択します。

このネットワークのアソシエーション モードを、ドロップダウン矢印をクリックして選択します。この例では WEP を選択します。

ステップ 17![]() Next をクリックすると、Network Connection Type ページ(図2-11)が表示されます。

Next をクリックすると、Network Connection Type ページ(図2-11)が表示されます。

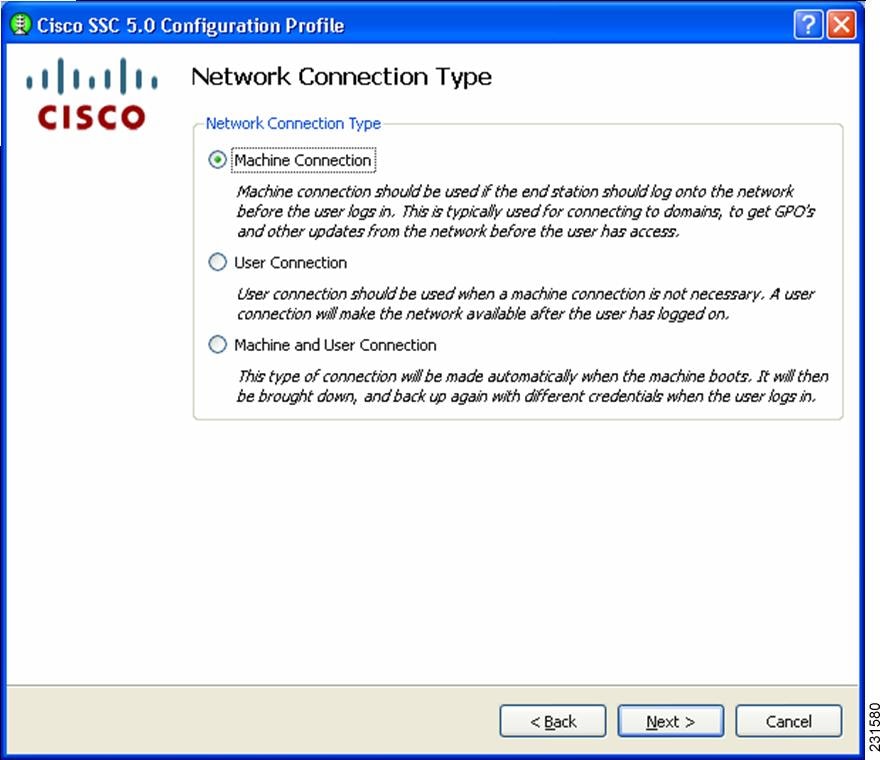

図2-11 Network Connection Type ページ

このページでは、ネットワーク接続の種類を指定します。SSC クライアントでは Machine Connection がデフォルトです。User Connections は、ユーザ セッションのときにのみ試されます。

マシンとユーザのネットワーク設定には、マシン部分とユーザ部分が含まれています。SSID は、どちらでも同じですが、マシン接続のクレデンシャルは、ユーザ接続のクレデンシャル タイプと異なります。

ステップ 18![]() この例では Machine and User Connection を選択します。

この例では Machine and User Connection を選択します。

ステップ 19![]() Next をクリックすると、Machine Authentication Method ページ(図2-12)が表示されます。

Next をクリックすると、Machine Authentication Method ページ(図2-12)が表示されます。

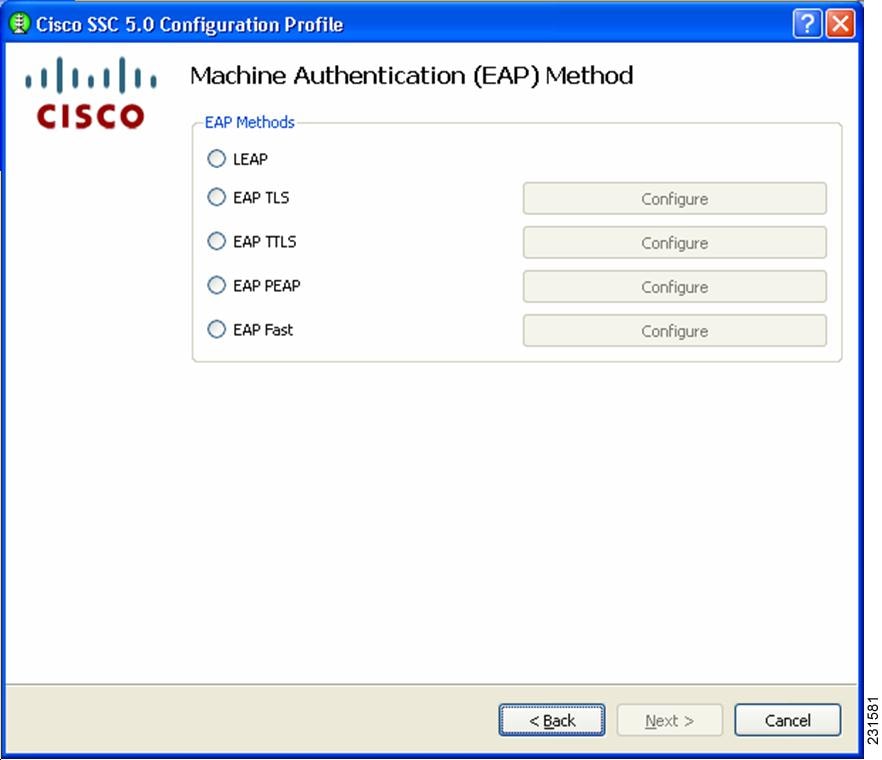

図2-12 Machine Authentication Method ページ

ステップ 20![]() この例では、Peap-MSChapv2 ネットワークを作成するために、 EAP PEAP を選択します。

この例では、Peap-MSChapv2 ネットワークを作成するために、 EAP PEAP を選択します。

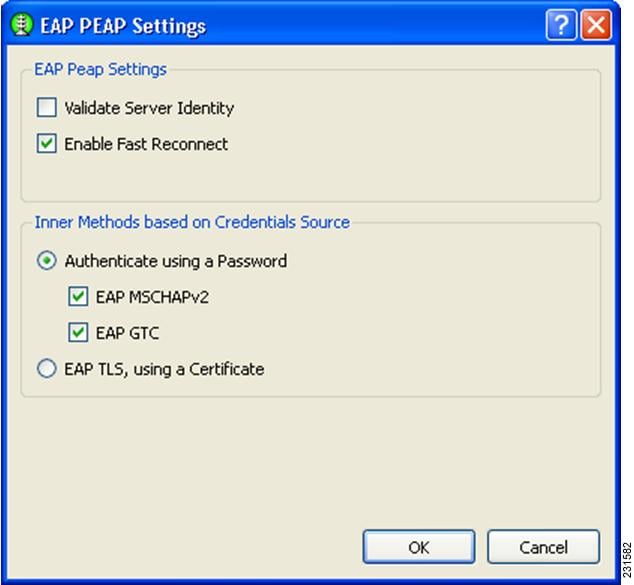

ステップ 21![]() PEAP 設定を構成するには、EAP PEAP の横にある Configure をクリックします。EAP Peap Setting ページ(図2-13)が表示されます。

PEAP 設定を構成するには、EAP PEAP の横にある Configure をクリックします。EAP Peap Setting ページ(図2-13)が表示されます。

•![]() Validate Server Identity:サーバ証明書の確認を有効にします。

Validate Server Identity:サーバ証明書の確認を有効にします。

•![]() Enable Fast Reconnect:セッションの再開を有効にします。

Enable Fast Reconnect:セッションの再開を有効にします。

•![]() Inner methods based on Credentials Source:パスワードまたは証明書を使用した認証を選択できるようにします。

Inner methods based on Credentials Source:パスワードまたは証明書を使用した認証を選択できるようにします。

ステップ 22![]() 必要なオプションを選択して OK をクリックし、Machine Authentication Method (図2-12)ページに戻ります。

必要なオプションを選択して OK をクリックし、Machine Authentication Method (図2-12)ページに戻ります。

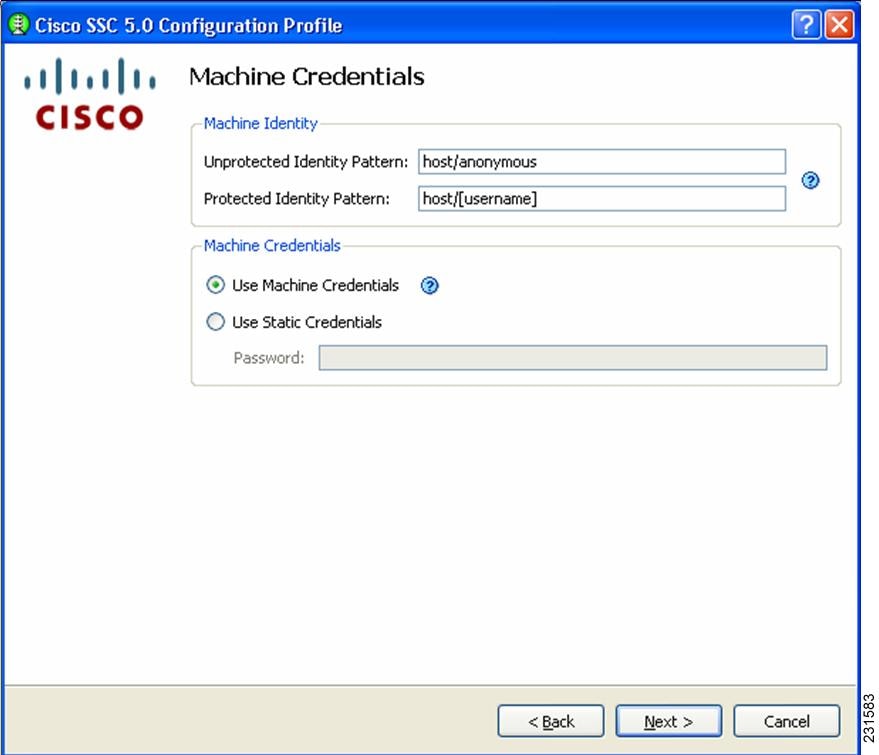

ステップ 23![]() Next をクリックすると、Machine Credentials ページ(図2-14)ページが表示されます。

Next をクリックすると、Machine Credentials ページ(図2-14)ページが表示されます。

このページでは、このネットワークの確立に使用するクレデンシャルを指定できます。

Cisco SSC リリース 5.0 では、ID を指定する際に次のプレースホルダ パターンがサポートされています。

[username] や [domain] のプレースホルダを使用する場合は、次の条件が適用されます。

•![]() 認証にクライアント証明書が使用される場合、プレースホルダの値は、クライアント証明書の CN フィールドから取得されます。

認証にクライアント証明書が使用される場合、プレースホルダの値は、クライアント証明書の CN フィールドから取得されます。

•![]() それ以外の場合、クレデンシャルはオペレーティング システムから取得され、[username] プレースホルダは、割り当てられたマシン名を表します。

それ以外の場合、クレデンシャルはオペレーティング システムから取得され、[username] プレースホルダは、割り当てられたマシン名を表します。

マシンの保護されていない ID の一般的なパターンは host\anonymous.[domain] です。

–![]() このプロファイルに対してパスワード ソースが設定されている場合、パターンは実際の文字列となり、プレースホルダなしのユーザ名として送信されます。

このプロファイルに対してパスワード ソースが設定されている場合、パターンは実際の文字列となり、プレースホルダなしのユーザ名として送信されます。

マシンの保護された ID の一般的なパターンは host\[username].[domain] です。

–![]() このプロファイルに対してパスワード ソースが設定されている場合、パターンは実際の文字列となり、ユーザ名として送信されます。

このプロファイルに対してパスワード ソースが設定されている場合、パターンは実際の文字列となり、ユーザ名として送信されます。

ステップ 24![]() マシン接続に必要な設定を入力し、 Next をクリックします。User Authentication Method ページ(図2-15)が再び表示されます。

マシン接続に必要な設定を入力し、 Next をクリックします。User Authentication Method ページ(図2-15)が再び表示されます。

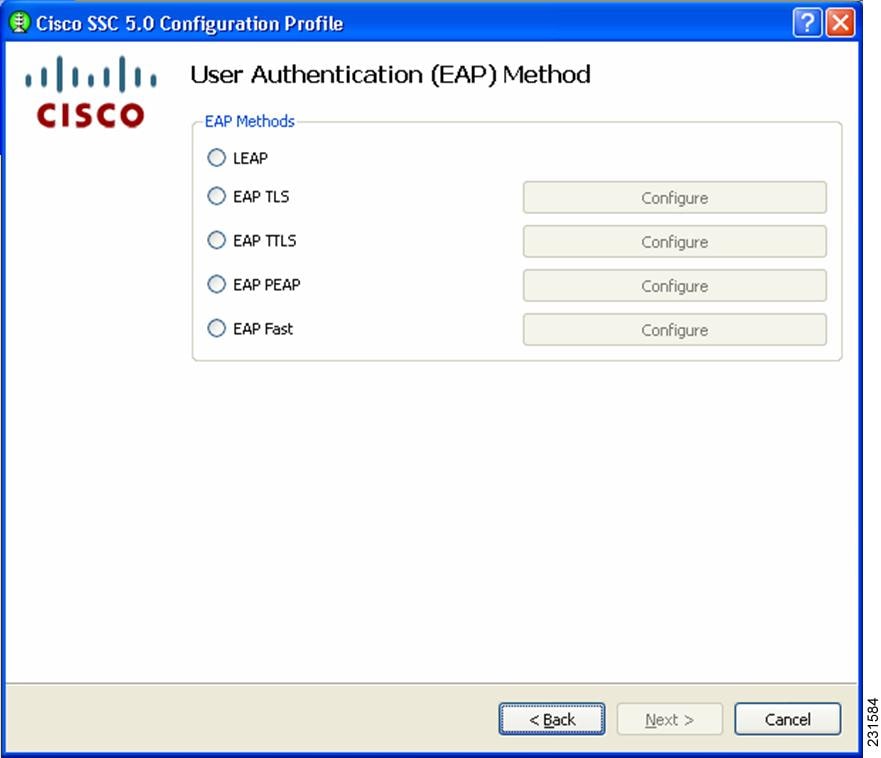

図2-15 User Authentication Method ページ

ここで、マシン接続のためのクレデンシャルを指定する必要があります。

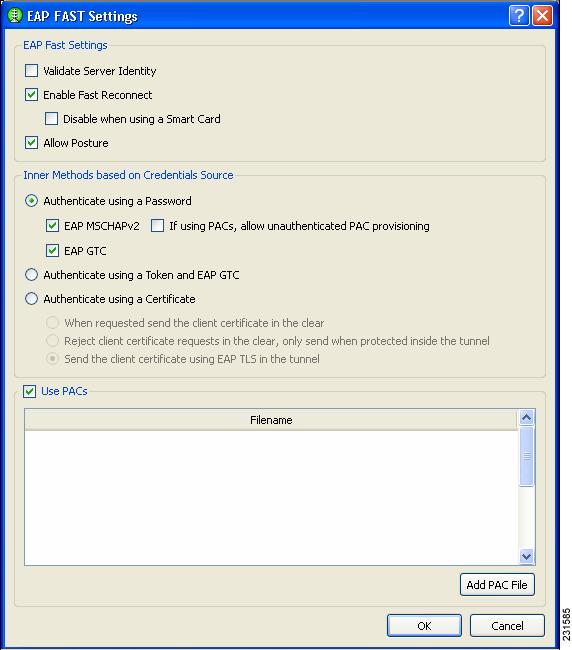

ステップ 25![]() このユーザ認証の例では、EAP Fast をクリックし、EAP-Fast の横にある Configure をクリックします。EAP Fast Settings ページ(図2-16)が表示されます。

このユーザ認証の例では、EAP Fast をクリックし、EAP-Fast の横にある Configure をクリックします。EAP Fast Settings ページ(図2-16)が表示されます。

このページには、Add PAC File をクリックして、手動でプロビジョニングされた PAC を含めるオプションがあります。PAC ファイルの内容が配信パッケージに追加され、1 つの展開ファイルが生成されます。

ステップ 26![]() この例では、図2-16 に示されている EAP Fast オプションを選択し、OK をクリックします。User Authentication Method ページ(図2-15)が再び表示されます。

この例では、図2-16 に示されている EAP Fast オプションを選択し、OK をクリックします。User Authentication Method ページ(図2-15)が再び表示されます。

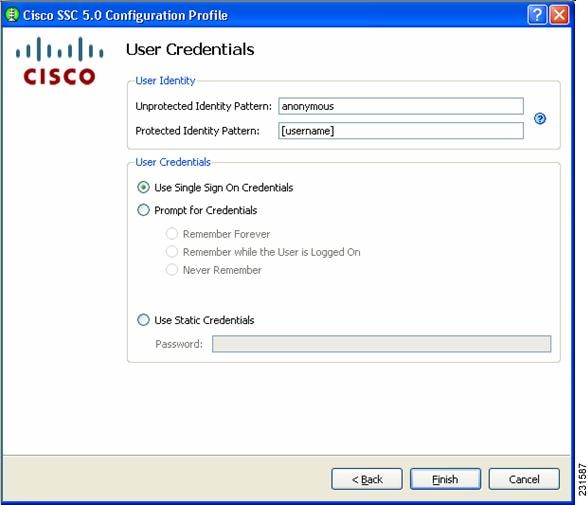

ステップ 27![]() Next をクリックして、ユーザ クレデンシャルを設定します。User Credentials ページ(図2-17)が表示されます。

Next をクリックして、ユーザ クレデンシャルを設定します。User Credentials ページ(図2-17)が表示されます。

このページでは、このネットワークの確立に使用するクレデンシャルを指定できます。

Cisco SSC リリース 5.0 では、ユーザ ID を指定する際に次のプレースホルダ パターンがサポートされています。

[username] や [domain] のプレースホルダを使用する場合は、次の条件が適用されます。

•![]() 認証にクライアント証明書が使用される場合、プレースホルダの値は、クライアント証明書の CN フィールドから取得されます。

認証にクライアント証明書が使用される場合、プレースホルダの値は、クライアント証明書の CN フィールドから取得されます。

–![]() クレデンシャル ソースがエンドユーザである場合、プレースホルダの値は、ユーザが入力した情報から取得されます。

クレデンシャル ソースがエンドユーザである場合、プレースホルダの値は、ユーザが入力した情報から取得されます。

–![]() クレデンシャルがオペレーティング システムから取得される場合は、プレースホルダの値はログオン情報から取得されます。

クレデンシャルがオペレーティング システムから取得される場合は、プレースホルダの値はログオン情報から取得されます。

ユーザの保護されていない ID の一般的なパターンは、トンネル方式の場合は anonymous@[domain] 、非トンネル方式の場合は [username]@[domain] です。

クレデンシャル ソースがこのプロファイルである場合、パターンは実際の文字列となり、プレースホルダなしのユーザ名として送信されます。ユーザの保護された ID の一般的なパターンは [username]@[domain] です。

パスワード ソースがこのプロファイルである場合、パターンは実際の文字列となり、プレースホルダなしのユーザ名として送信されます。

ID パターンを指定した場合は、クレデンシャル ソースを指定できます。クレデンシャルの入力を求める画面を表示するか、シングル サインオン クレデンシャル(SSC クライアントはオペレーティング システムからこれらを取得します)を使用するか、または展開ファイルにある実際のクレデンシャルを送信するように指定できます。

選択が完了したら、Finish をクリックします。これでネットワークの作成は完了です。

これで必要な数だけネットワークを追加できるようになりました。追加し終わったら、Next をクリックします。

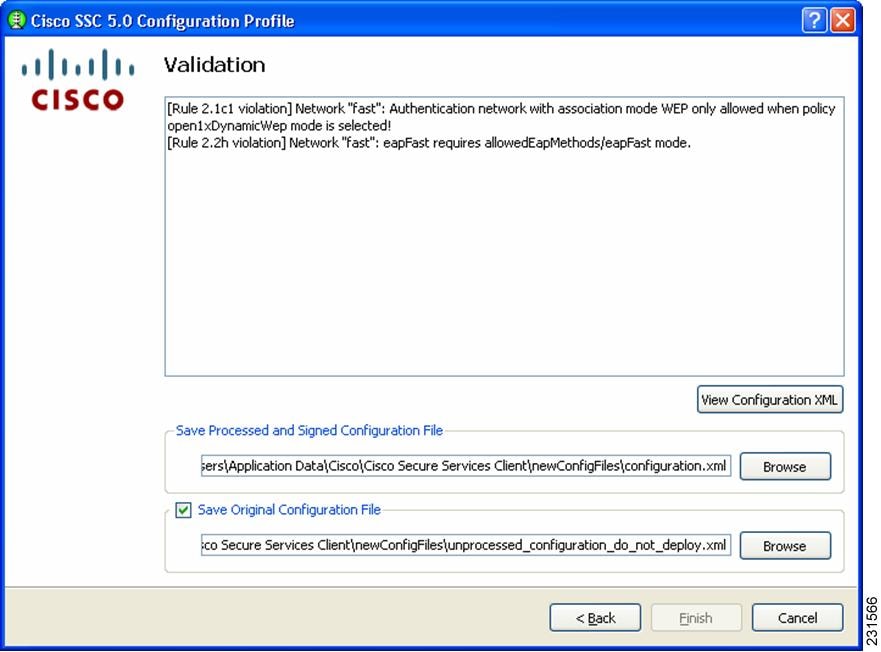

この時点で、管理ツールはポリシー設定に対して、定義されたネットワークの検証を行います。作成したネットワークでポリシー違反が見つかった場合は、違反が表示されます。エラーが示されている場合は、ファイルを保存する前にそれらを修正する必要があります。たとえば、このような Validation ページ(図2-18)が表示されます。

違反が見つからなかった場合は、展開ファイルを保存できます。管理ユーティリティによって、指定した場所に 2 種類の形式の展開ファイルが保存されます。処理されたファイル(クレデンシャル、PAC、および CA 証明書を暗号化し、署名したもの)はデフォルトで次の場所に保存されます。

C:\Documents and Settings\All Users\Application Data\Cisco\

Cisco Secure Services Client\newConfigFiles\configuration.xml

Cisco SSC クライアントは、新しい配信パッケージを探す際にこの場所を調べます。システムにクライアントがインストールされている場合は、作成した設定を展開前に自動的にテストし、検証することもできます。

C:\Documents and Settings\All Users\Application Data\Cisco\Cisco Secure Services Client\

newConfigFiles\unprocessed_configuration_do_not_deploy.xml

作成した展開パッケージを変更する必要がある場合は、管理ユーティリティを再度開き、最初のページ(図2-1)で Modify Existing Configuration をクリックして、保存した未処理の展開ファイルを選択します。

フィードバック

フィードバック