Cisco IOS XE Everest 16.6.x(Catalyst 9300 スイッチ)ルーティング コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2018年4月26日木曜日

章のタイトル: IP ユニキャスト ルーティングの設定

- IP ユニキャスト ルーティングの設定に関する情報

- IP ルーティングに関する情報

- IP ルーティングの設定方法

- IP アドレッシングの設定方法

IP ユニキャスト ルーティングの設定

IP ユニキャスト ルーティングの設定に関する情報

このモジュールでは、スイッチで IP Version 4(IPv4)ユニキャスト ルーティングを設定する方法について説明します。

スイッチ スタックは、ネットワーク内のそれ以外のルータに対して、単一のルータとして動作し、認識されます。スタティック ルーティング、Routing Information Protocol(RIP)などの基本的なルーティング機能は、Network Essentials ライセンスおよび Network Advantage ライセンスの両方で使用できます。拡張ルーティング機能およびその他のルーティング プロトコルを使用するには、スタンドアロン スイッチやアクティブ スイッチで Network Advantage ライセンスをイネーブルにする必要があります。

(注) | IPv4 トラフィックに加えて、スイッチまたはスイッチ スタックが Network Essentials または Network Advantage ライセンスを実行している場合、IP バージョン 6(IPv6)ユニキャスト ルーティングをイネーブルにし、IPv6 トラフィックを転送するようにインターフェイスを設定できます。 |

IP ルーティングに関する情報

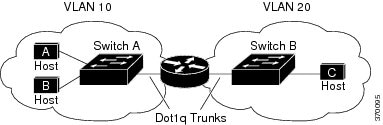

一部のネットワーク環境で、VLAN(仮想 LAN)は各ネットワークまたはサブネットワークに関連付けられています。IP ネットワークで、各サブネットワークは 1 つの VLAN に対応しています。VLAN を設定すると、ブロードキャスト ドメインのサイズを制御し、ローカル トラフィックをローカル内にとどめることができます。ただし、異なる VLAN 内のネットワーク デバイスが相互に通信するには、VLAN 間でトラフィックをルーティング(VLAN 間ルーティング)するレイヤ 3 デバイス(ルータ)が必要です。VLAN 間ルーティングでは、適切な宛先 VLAN にトラフィックをルーティングするため、1 つまたは複数のルータを設定します。

VLAN 10 内のホスト A が VLAN 10 内のホスト B と通信する場合、ホスト A はホスト B 宛にアドレス指定されたパケットを送信します。スイッチ A はパケットをルータに送信せず、ホスト B に直接転送します。

ホスト A から VLAN 20 内のホスト C にパケットを送信する場合、スイッチ A はパケットをルータに転送し、ルータは VLAN 10 インターフェイスでトラフィックを受信します。ルータはルーティング テーブルを調べて正しい発信インターフェイスを判別し、VLAN 20 インターフェイスを経由してパケットをスイッチ B に送信します。スイッチ B はパケットを受信し、ホスト C に転送します。

- ルーティング タイプ

- IP ルーティングおよびスイッチ スタック

- クラスレス ルーティング

- アドレス解決

- プロキシ ARP(Proxy ARP)

- ICMP Router Discovery Protocol

- ブロードキャスト パケットの処理

- IP ブロードキャストのフラッディング

ルーティング タイプ

ルータおよびレイヤ 3 スイッチは、次の方法でパケットをルーティングできます。

デフォルト ルーティングとは、宛先がルータにとって不明であるトラフィックをデフォルトの出口または宛先に送信することです。

スタティック ユニキャスト ルーティングの場合、パケットは事前に設定されたポートから単一のパスを通り、ネットワークの内部または外部に転送されます。スタティック ルーティングは安全で、帯域幅をほとんど使用しません。ただし、リンク障害などのネットワークの変更には自動的に対応しないため、パケットが宛先に到達しないことがあります。ネットワークが拡大するにつれ、スタティック ルーティングの設定は煩雑になります。

ルータでは、トラフィックを転送する最適ルートを動的に計算するため、ダイナミック ルーティング プロトコルが使用されます。ダイナミック ルーティング プロトコルには次の 2 つのタイプがあります。

-

ディスタンスベクトル プロトコルを使用するルータでは、ネットワーク リソースの距離の値を使用してルーティング テーブルを保持し、これらのテーブルをネイバーに定期的に渡します。ディスタンスベクトル プロトコルは 1 つまたは複数のメトリックを使用し、最適なルートを計算します。これらのプロトコルは、簡単に設定、使用できます。

-

リンクステート プロトコルを使用するルータでは、ルータ間のリンクステート アドバタイズメント(LSA)の交換に基づき、ネットワーク トポロジに関する複雑なデータベースを保持します。LSA はネットワークのイベントによって起動され、コンバージェンス時間、またはこれらの変更への対応時間を短縮します。リンクステート プロトコルはトポロジの変更にすばやく対応しますが、ディスタンスベクトル プロトコルよりも多くの帯域幅およびリソースが必要になります。

スイッチでサポートされているディスタンスベクトル プロトコルは、Routing Information Protocol(RIP)および Border Gateway Protocol(BGP)です。RIP は最適パスを決定するために単一の距離メトリック(コスト)を使用し、BGP はパス ベクトル メカニズムを追加します。また、Open Shortest Path First(OSPF)リンクステート プロトコル、および従来の Interior Gateway Routing Protocol(IGRP)にリンクステート ルーティング機能の一部を追加して効率化を図った Enhanced IGRP(EIGRP)もサポートされています。

(注) | スイッチまたはスイッチ スタックでサポートされるプロトコルは、アクティブ スイッチ上で稼働しているソフトウェアによって決まります。アクティブ スイッチ上で Network Essentials ライセンスが稼働している場合は、デフォルトのルーティング、スタティック ルーティング、および RIP だけがサポートされます。他のすべてのルーティング プロトコルには、Network Advantage ライセンスが必要です。 |

IP ルーティングおよびスイッチ スタック

スタックのスイッチがルーティング ピアに接続されているかどうかに関係なく、スイッチ スタックはネットワークからは単一のスイッチとして認識されます。

-

distributed Cisco Express Forwarding(dCEF)データベースを生成および維持し、すべてのスタック メンバーに配信します。このデータベースに基づいて、スタック内のすべてのスイッチにルートがプログラミングされます。

-

アクティブ スイッチの MAC アドレスはスタック全体のルータ MAC アドレスとして使用され、すべての外部デバイスはこのアドレスを使用して IP パケットをスタックに送信します。

-

ソフトウェア転送またはソフトウェア処理を必要とするすべての IP パケットは、アクティブ スイッチの CPU を通ります。

アクティブ スイッチに障害が発生すると、スタックはアクティブ スイッチがダウンしていることを検出し、スタック メンバの 1 つを新規アクティブ スイッチとして選択します。この期間中に、ハードウェアは一時的な中断を除き、アクティブなプロトコルがない状態でパケットの転送を継続します。

ただし、スイッチ スタックが障害のあとハードウェア ID を維持していても、アクティブ スイッチの再起動前の短い中断の間にルータ ネイバーのルーティング プロトコルがフラップすることがあります。OSPF や EIGRP などのルーティング プロトコルは、ネイバーの移行を認識する必要があります。ルータは、次の 2 つのレベルの Nonstop Forwarding(NSF)を使用して、スイッチオーバーの検出、ネットワーク トラフィックの転送の継続、およびピア デバイスから情報の回復を行います。

-

NFS 認識ルータによるネイバー ルータ障害の許容。ネイバー ルータの再起動後、NFS 認識ルータは要求を受けて自身のステート情報とルートの隣接情報を提供します。

-

NFS 対応ルータによる NSF のサポート。NSF 対応ルータは、アクティブ スイッチの変更を検出した場合、NSF 認識ネイバーまたは NSF 対応ネイバーからの情報でルーティング情報を再構築します。再起動を待つことはしません。

スイッチ スタックは NSF 対応ルーティングを OSPF および EIGRP に対してサポートします。

新規アクティブ スイッチは、選択されたときに次の機能を実行します。

-

ルータ MAC アドレスとして自身の MAC アドレスを使用します。新規 MAC アドレスのネットワーク ピアに通知するために、新規ルータ MAC アドレスを使用して余分の ARP 応答を定期的に(5 分間の間、数秒おきに)送信します。

(注)

固定 MAC アドレス機能をスタックに設定していて、アクティブ スイッチに変更があった場合、設定された時間スタック MAC アドレスは変更されません。この期間に前のアクティブ スイッチがメンバ スイッチとしてスタックに再加入する場合、スタック MAC アドレスは前のアクティブ スイッチの MAC アドレスのままになります。

-

ARP 要求をプロキシ ARP IP アドレスに送信し、ARP 応答を受信して、各プロキシ ARP エントリの到達可能性を判別しようとします。到達可能なプロキシ ARP IP アドレスごとに、新規ルータ MAC アドレスを使用して gratuitous ARP 応答を生成します。このプロセスは、新規アクティブ スイッチが選択されたあと、5 分間繰り返されます。

(注)

アクティブなスイッチで Network Advantage ライセンスを実行している場合、スタックは Enhanced IGRP(EIGRP)や Border Gateway Protocol(BGP)など、サポートされているすべてのプロトコルを実行できます。アクティブ スイッチに障害が発生し、新規に選択されたアクティブ スイッチ上で Network Essentials ライセンスが稼働している場合、これらのプロトコルはスタック内で稼働しなくなります。

注意

スイッチ スタックを複数のスタックに分割すると、ネットワークが適切に動作しなくなる場合があります。

スイッチがリロードされると、NSF/SSO 機能である場合でも、そのスイッチのポートがすべてダウンし、ルーティングに関わるインターフェイスにトラフィックの損失が発生します。

クラスレス ルーティング

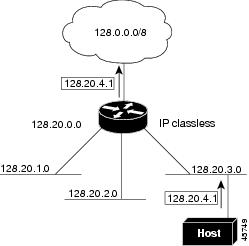

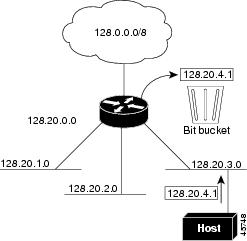

ルーティングを行うように設定されたデバイスで、クラスレス ルーティング動作はデフォルトでイネーブルとなっています。クラスレス ルーティングがイネーブルの場合、デフォルト ルートがないネットワークのサブネット宛てパケットをルータが受信すると、ルータは最適なスーパーネット ルートにパケットを転送します。スーパーネットは、単一の大規模アドレス空間をシミュレートするために使用されるクラス C アドレス空間の連続ブロックで構成されています。スーパーネットは、クラス B アドレス空間の急速な枯渇を回避するために設計されました。

図では、クラスレス ルーティングがイネーブルとなっています。ホストがパケットを 128.20.4.1 に送信すると、ルータはパケットを廃棄せずに、最適なスーパーネット ルートに転送します。クラスレス ルーティングがディセーブルの場合、デフォルト ルートがないネットワークのサブネット宛てパケットを受信したルータは、パケットを廃棄します。

図では、ネットワーク 128.20.0.0 のルータはサブネット 128.20.1.0、128.20.2.0、128.20.3.0 に接続されています。ホストがパケットを 128.20.4.1 に送信した場合、ネットワークのデフォルト ルートが存在しないため、ルータはパケットを廃棄します。

デバイスが認識されないサブネット宛てのパケットを最適なスーパーネット ルートに転送しないようにするには、クラスレス ルーティング動作をディセーブルにします。

アドレス解決

インターフェイス固有の IP 処理方法を制御するには、アドレス解決を行います。IP を使用するデバイスには、ローカル セグメントまたは LAN 上のデバイスを一意に定義するローカル アドレス(MAC アドレス)と、デバイスが属するネットワークを特定するネットワーク アドレスがあります。

(注) | スイッチ スタックでは、スタックの単一の MAC アドレスおよび IP アドレスを使用して、ネットワーク通信を行います。 |

ローカルアドレス(MAC アドレス)は、パケット ヘッダーのデータ リンク層(レイヤ 2)セクションに格納されて、データ リンク(レイヤ 2)デバイスによって読み取られるため、データ リンク アドレスと呼ばれます。ソフトウェアがイーサネット上のデバイスと通信するには、デバイスの MAC アドレスを学習する必要があります。IP アドレスから MAC アドレスを学習するプロセスを、アドレス解決と呼びます。MAC アドレスから IP アドレスを学習するプロセスを、逆アドレス解決と呼びます。

-

ARP:IP アドレスを MAC アドレスと関連付けるために使用されます。ARP は IP アドレスを入力と解釈し、対応する MAC アドレスを学習します。次に、IP アドレス/MAC アドレス アソシエーションを ARP キャッシュにストアし、すぐに取り出せるようにします。その後、IP データグラムがリンク層フレームにカプセル化され、ネットワークを通じて送信されます。イーサネット以外の IEEE 802 ネットワークにおける IP データグラムのカプセル化、および ARP 要求や応答については、サブネットワーク アクセス プロトコル(SNAP)で規定されています。

-

プロキシ ARP:ルーティング テーブルを持たないホストで、他のネットワークまたはサブネット上のホストの MAC アドレスを学習できるようにします。デバイス(ルータ)が送信元と異なるインターフェイス上のホストに宛てた ARP 要求を受信した場合、そのルータに他のインターフェイスを経由してそのホストに至るすべてのルートが格納されていれば、ルータは自身のローカル データ リンク アドレスを示すプロキシ ARP パケットを生成します。ARP 要求を送信したホストはルータにパケットを送信し、ルータはパケットを目的のホストに転送します。

デバイスでは、ARP と同様の機能(ローカル MAC アドレスでなく IP アドレスを要求する点を除く)を持つ Reverse Address Resolution Protocol(RARP)を使用することもできます。RARP を使用するには、ルータ インターフェイスと同じネットワーク セグメント上に RARP サーバを設置する必要があります。サーバを識別するには、ip rarp-server address インターフェイス コンフィギュレーション コマンドを使用します。

RARP の詳細については、『Cisco IOS Configuration Fundamentals Configuration Guide』を参照してください。

プロキシ ARP(Proxy ARP)

プロキシ ARP は、他のルートを学習する場合の最も一般的な方法です。プロキシ ARP を使用すると、ルーティング情報を持たないイーサネット ホストと、他のネットワークまたはサブネット上のホストとの通信が可能になります。このホストでは、すべてのホストが同じローカル イーサネット上にあり、ARP を使用して MAC アドレスを学習すると想定されています。デバイスが送信元と異なるネットワーク上にあるホストに宛てた ARP 要求を受信した場合、デバイスはそのホストへの最適なルートがあるかどうかを調べます。最適なルートがある場合、スイッチはデバイス自身のイーサネット MAC アドレスが格納された ARP 応答パケットを送信します。要求の送信元ホストはパケットをスイッチに送信し、スイッチは目的のホストにパケットを転送します。プロキシ ARP は、すべてのネットワークをローカルな場合と同様に処理し、IP アドレスごとに ARP 処理を実行します。

ICMP Router Discovery Protocol

ルータ ディスカバリを使用すると、デバイスは ICMP Router Discovery Protocol(IRDP)を使用し、他のネットワークへのルートを動的に学習します。ホストは IRDP を使用し、ルータを特定します。クライアントとして動作しているデバイスは、ルータ ディスカバリ パケットを生成します。ホストとして動作しているデバイスは、ルータ ディスカバリ パケットを受信します。デバイスは Routing Information Protocol(RIP)ルーティングのアップデートを受信し、この情報を使用してルータの場所を推測することもできます。実際のところ、ルーティング デバイスによって送信されたルーティング テーブルは、デバイスにストアされません。どのシステムがデータを送信しているのかが記録されるだけです。IRDP を使用する利点は、プライオリティと、パケットが受信されなくなってからデバイスがダウンしていると見なされるまでの期間の両方をルータごとに指定できることです。

検出された各デバイスは、デフォルト ルータの候補となります。現在のデフォルト ルータがダウンしたと宣言された場合、または再送信が多すぎて TCP 接続がタイムアウトになりつつある場合、プライオリティが上位のルータが検出されると、最も高いプライオリティを持つ新しいルータが選択されます。

UDP ブロードキャスト パケットおよびプロトコル

ユーザ データグラム プロトコル(UDP)は IP のホスト間レイヤ プロトコルで、TCP と同様です。UDP はオーバーヘッドが少ない、コネクションレスのセッションを 2 つのエンド システム間に提供しますが、受信されたデータグラムの確認応答は行いません。場合に応じてネットワーク ホストは UDP ブロードキャストを使用し、アドレス、コンフィギュレーション、名前に関する情報を検索します。このようなホストが、サーバを含まないネットワーク セグメント上にある場合、通常 UDP ブロードキャストは転送されません。この状況を改善するには、特定のクラスのブロードキャストをヘルパー アドレスに転送するように、ルータのインターフェイスを設定します。インターフェイスごとに、複数のヘルパー アドレスを使用できます。

UDP 宛先ポートを指定し、転送される UDP サービスを制御できます。複数の UDP プロトコルを指定することもできます。旧式のディスクレス Sun ワークステーションおよびネットワーク セキュリティ プロトコル SDNS で使用される Network Disk(ND)プロトコルも指定できます。

ヘルパー アドレスがインターフェイスに定義されている場合、デフォルトでは UDP と ND の両方の転送がイネーブルになっています。『Cisco IOS IP Command Reference, Volume 1 of 3: Addressing and Services』の ip forward-protocol インターフェイス コンフィギュレーション コマンドの説明には、UDP ポートを指定しない場合にデフォルトで転送されるポートがリストされています。

ブロードキャスト パケットの処理

IP インターフェイス アドレスを設定したあとで、ルーティングをイネーブルにしたり、1 つまたは複数のルーティング プロトコルを設定したり、ネットワーク ブロードキャストへのデバイスの応答方法を設定したりできます。ブロードキャストは、物理ネットワーク上のすべてのホスト宛てのデータ パケットです。デバイスでは、2 種類のブロードキャストがサポートされています。

-

ダイレクト ブロードキャスト パケット:特定のネットワークまたは一連のネットワークに送信されます。ダイレクト ブロードキャスト アドレスには、ネットワークまたはサブネット フィールドが含まれます。

-

フラッディング ブロードキャスト パケット:すべてのネットワークに送信されます。

(注)

storm-control インターフェイス コンフィギュレーション コマンドを使用して、トラフィック抑制レベルを設定し、レイヤ 2 インターフェイスでブロードキャスト、ユニキャスト、マルチキャスト トラフィックを制限することもできます。

ルータはローカル ケーブルまでの範囲を制限して、ブロードキャスト ストームを防ぎます。ブリッジ(インテリジェントなブリッジを含む)はレイヤ 2 デバイスであるため、ブロードキャストはすべてのネットワーク セグメントに転送され、ブロードキャスト ストームを伝播します。ブロードキャスト ストーム問題を解決する最善の方法は、ネットワーク上で単一のブロードキャスト アドレス方式を使用することです。最新の IP 実装機能ではほとんどの場合、アドレスをブロードキャスト アドレスとして使用するように設定できます。デバイスをはじめ、多数の実装機能では、ブロードキャスト メッセージを転送するためのアドレス方式が複数サポートされています。

IP ブロードキャストのフラッディング

IP ブロードキャストをインターネットワーク全体に、制御可能な方法でフラッディングできるようにするには、ブリッジング STP で作成されたデータベースを使用します。この機能を使用すると、ループを回避することもできます。この機能を使用できるようにするには、フラッディングが行われるインターフェイスごとにブリッジングを設定する必要があります。ブリッジングが設定されていないインターフェイス上でも、ブロードキャストを受信できます。ただし、ブリッジングが設定されていないインターフェイスでは、受信したブロードキャストが転送されません。また、異なるインターフェイスで受信されたブロードキャストを送信する場合、このインターフェイスは使用されません。

IP ヘルパー アドレスのメカニズムを使用して単一のネットワーク アドレスに転送されるパケットを、フラッディングできます。各ネットワーク セグメントには、パケットのコピーが 1 つだけ送信されます。

フラッディングを行う場合、パケットは次の条件を満たす必要があります(これらの条件は、IP ヘルパー アドレスを使用してパケットを転送するときの条件と同じです)。

-

パケットは Trivial File Transfer Protocol(TFTP)、ドメイン ネーム システム(DNS)、Time、NetBIOS、ND、または BOOTP パケット、または ip forward-protocol udp グローバル コンフィギュレーション コマンドで指定された UDP でなければなりません。

フラッディングされた UDP データグラムには、出力インターフェイスで ip broadcast-address インターフェイス コンフィギュレーション コマンドによって指定された宛先アドレスが表示されます。宛先アドレスを、任意のアドレスに設定できます。このため、データグラムがネットワーク内に伝播されるにつれ、宛先アドレスが変更されることもあります。送信元アドレスは変更されません。TTL 値が減ります。

フラッディングされた UDP データグラムがインターフェイスから送信されると(場合によっては宛先アドレスが変更される)、データグラムは通常の IP 出力ルーチンに渡されます。このため、出力インターフェイスにアクセス リストがある場合、データグラムはその影響を受けます。

デバイスでは、パケットの大部分がハードウェアで転送され、デバイスの CPU を経由しません。CPU に送信されるパケットの場合は、ターボフラッディングを使用し、スパニングツリーベースの UDP フラッディングを約 4 ~ 5 倍高速化します。この機能は、ARP カプセル化用に設定されたイーサネット インターフェイスでサポートされています。

IP ルーティングの設定方法

デバイス上で、IP ルーティングはデフォルトでディセーブルとなっているため、ルーティングを行う前に、IP ルーティングをイネーブルにする必要があります。IP ルーティングに関する設定情報については、『Cisco IOS IP Configuration Guide』を参照してください。

次の手順では、次に示すレイヤ 3 インターフェイスの 1 つを指定する必要があります。

-

ルーテッド ポート:no switchport インターフェイス コンフィギュレーション コマンドを使用し、レイヤ 3 ポートとして設定された物理ポートです。

-

スイッチ仮想インターフェイス(SVI):interface vlan vlan_id グローバル コンフィギュレーション コマンドによって作成された VLAN インターフェイス。デフォルトではレイヤ 3 インターフェイスです。

(注)IP ルーティングを有効にすると、SVI として設定されている VLAN もまた、自分宛先ではないブロードキャスト ARP 要求を学習します。

-

レイヤ 3 モードの EtherChannel ポート チャネル:interface port-channel port-channel-number グローバル コンフィギュレーション コマンドを使用し、イーサネット インターフェイスをチャネル グループにバインドして作成されたポートチャネル論理インターフェイス。詳細については、『Layer 2 Configuration Guide』の「Configuring Layer 3 EtherChannels」の章を参照してください。

(注)

スイッチは、ユニキャスト ルーテッド トラフィックのトンネル インターフェイスをサポートしません。

ルーティングが発生するすべてのレイヤ 3 インターフェイスに、IP アドレスを割り当てる必要があります。

(注) | スイッチは、各ルーテッド ポートおよび SVI に割り当てられた IP アドレスを持つことができます。 設定できるルーテッド ポートおよび SVI の個数は 128 に制限されています。推奨個数と実装されている機能の数量を超えると、ハードウェアによって制限されるため、CPU 利用率が影響を受けることがあります。 |

IP アドレッシングの設定方法

IP ルーティングを設定するには、レイヤ 3 ネットワーク インターフェイスに IP アドレスを割り当ててインターフェイスをイネーブルにし、IP を使用するインターフェイスを経由してホストとの通信を許可する必要があります。次の項では、さまざまな IP アドレス指定機能の設定方法について説明します。IP アドレスをインターフェイスに割り当てる手順は必須ですが、その他の手順は任意です。

- IP アドレス指定のデフォルト設定

- ネットワーク インターフェイスへの IP アドレスの割り当て

- アドレス解決方法の設定

- IP ルーティングがディセーブルの場合のルーティング支援機能

- ブロードキャスト パケットの処理方法の設定

IP アドレス指定のデフォルト設定

ヘルパー アドレスが定義されているか、またはユーザ データグラム プロトコル(UDP)フラッディングが設定されている場合、デフォルト ポートでは UDP 転送がイネーブルとなります |

|

ネットワーク インターフェイスへの IP アドレスの割り当て

IP アドレスは IP パケットの送信先を特定します。一部の IP アドレスは特殊な目的のために予約されていて、ホスト、サブネット、またはネットワーク アドレスには使用できません。RFC 1166 の『Internet Numbers』には IP アドレスに関する公式の説明が記載されています。

インターフェイスには、1 つのプライマリ IP アドレスを設定できます。マスクで、IP アドレス中のネットワーク番号を示すビットが識別できます。マスクを使用してネットワークをサブネット化する場合、そのマスクをサブネット マスクと呼びます。割り当てられているネットワーク番号については、インターネット サービス プロバイダーにお問い合わせください。

サブネット ゼロの使用

サブネット アドレスがゼロであるサブネットを作成しないでください。同じアドレスを持つネットワークおよびサブネットがある場合に問題が発生することがあります。たとえば、ネットワーク 131.108.0.0 のサブネットが 255.255.255.0 の場合、サブネット ゼロは 131.108.0.0 と記述され、ネットワーク アドレスと同じとなってしまいます。

すべてが 1 のサブネット(131.108.255.0)は使用可能です。また、IP アドレス用にサブネット スペース全体が必要な場合は、サブネット ゼロの使用をイネーブルにできます(ただし推奨できません)。

デフォルトに戻して、サブネット ゼロの使用をディセーブルにするには、no ip subnet-zero グローバル コンフィギュレーション コマンドを使用します。

クラスレス ルーティングのディセーブル化

デバイスが認識されないサブネット宛てのパケットを最適なスーパーネット ルートに転送しないようにするには、クラスレス ルーティング動作をディセーブルにします。

アドレス解決方法の設定

スタティック ARP キャッシュの定義

ARP および他のアドレス解決プロトコルを使用すると、IP アドレスと MAC アドレス間をダイナミックにマッピングできます。ほとんどのホストではダイナミック アドレス解決がサポートされているため、通常の場合、スタティック ARP キャッシュ エントリを指定する必要はありません。スタティック ARP キャッシュ エントリを定義する必要がある場合は、グローバルにそれを定義できます。グローバルに定義すると、IP アドレスを MAC アドレスに変換するためにデバイスが使用するARP キャッシュに永続的なエントリをインストールします。また、指定された IP アドレスに属しているかのように、デバイスが ARP 要求に応答するように指定することもできます。ARP エントリを永続的なエントリにしない場合は、ARP エントリのタイムアウト期間を指定できます。

ARP のカプセル化の設定

IP インターフェイスでは、イーサネット ARP カプセル化(arpa キーワードで表される)がデフォルトでイネーブルに設定されています。ネットワークの必要性に応じて、カプセル化方法を SNAP に変更できます。

カプセル化タイプをディセーブルにするには、no arp arpa または no arp snap インターフェイス コンフィギュレーション コマンドを使用します。

プロキシ ARP のイネーブル化

デフォルトでは、プロキシ ARP がデバイスで使用されます。ホストが他のネットワークまたはサブネット上のホストの MAC アドレスを学習できるようにするためです。

IP ルーティングがディセーブルの場合のルーティング支援機能

次のメカニズムを使用することで、デバイスは IP ルーティングがイネーブルでない場合、別のネットワークへのルートを学習できます。

プロキシ ARP(Proxy ARP)

プロキシ ARP は、デフォルトでイネーブルに設定されています。ディセーブル化されたプロキシ ARP をイネーブルにするには、「プロキシ ARP のイネーブル化」の項を参照してください。プロキシ ARP は、他のルータでサポートされているかぎり有効です。

デフォルトゲートウェイ

ルートを特定するもう 1 つの方法は、デフォルト ルータ、つまりデフォルト ゲートウェイを定義する方法です。ローカルでないすべてのパケットはこのルータに送信されます。このルータは適切なルーティングを行う、または IP 制御メッセージ プロトコル(ICMP)リダイレクト メッセージを返信するという方法で、ホストが使用するローカル ルータを定義します。デバイスはリダイレクト メッセージをキャッシュに格納し、各パケットをできるだけ効率的に転送します。この方法には、デフォルト ルータがダウンした場合、または使用できなくなった場合に、検出が不可能となる制限があります。

ICMP Router Discovery Protocol(IRDP)

インターフェイスで IRDP ルーティングを行う場合は、インターフェイスで IRDP 処理をイネーブルにしてください。IRDP 処理をイネーブルにすると、デフォルトのパラメータが適用されます。

これらのパラメータを変更することもできます。maxadvertinterval 値を変更すると、holdtime 値および minadvertinterval 値も変更されます。最初に maxadvertinterval 値を変更し、次に holdtime 値または minadvertinterval 値のいずれかを手動で変更することが重要です。

ブロードキャスト パケットの処理方法の設定

- ダイレクト ブロードキャストから物理ブロードキャストへの変換のイネーブル化

- UDP ブロードキャスト パケットおよびプロトコルの転送

- IP ブロードキャスト アドレスの確立

- IP ブロードキャストのフラッディング

ダイレクト ブロードキャストから物理ブロードキャストへの変換のイネーブル化

デフォルトでは、IP ダイレクト ブロードキャストがドロップされるため、転送されることはありません。IP ダイレクト ブロードキャストがドロップされると、ルータが DoS 攻撃(サービス拒絶攻撃)にさらされる危険が少なくなります。

ブロードキャストが物理(MAC レイヤ)ブロードキャストになるインターフェイスでは、IP ダイレクト ブロードキャストの転送をイネーブルにできます。ip forward-protocol グローバル コンフィギュレーション コマンドを使用し、設定されたプロトコルだけを転送できます。

転送するブロードキャストを制御するアクセス リストを指定できます。アクセス リストを指定すると、アクセス リストで許可されている IP パケットだけが、ダイレクト ブロードキャストから物理ブロードキャストに変換できるようになります。アクセス リストの詳細については、『Security Configuration Guide』の「Information about Network Security with ACLs」の項を参照してください。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | enable 例:

Device> enable

|

特権 EXEC モードをイネーブルにします。プロンプトが表示されたら、パスワードを入力します。 |

| ステップ 2 | configureterminal 例: Device# configure terminal | |

| ステップ 3 | interface interface-id 例: Device(config)# interface gigabitethernet 1/0/2 | |

| ステップ 4 | ip directed-broadcast [access-list-number] 例: Device(config-if)# ip directed-broadcast 103 |

インターフェイス上で、ダイレクト ブロードキャストから物理ブロードキャストへの変換をイネーブルにします。転送するブロードキャストを制御するアクセス リストを指定できます。アクセス リストを指定すると、アクセス リストで許可されている IP パケットだけが変換可能になります。 |

| ステップ 5 | exit 例: Device(config-if)# exit | |

| ステップ 6 | ip forward-protocol {udp [port] | nd | sdns} 例: Device(config)# ip forward-protocol nd | |

| ステップ 7 | end 例: Device(config)# end | |

| ステップ 8 | show ip interface [interface-id] 例: Device# show ip interface | |

| ステップ 9 | show running-config 例: Device# show running-config | |

| ステップ 10 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

UDP ブロードキャスト パケットおよびプロトコルの転送

UDP ブロードキャストの転送を設定するときに UDP ポートを指定しないと、ルータは BOOTP フォワーディング エージェントとして動作するように設定されます。BOOTP パケットは Dynamic Host Configuration Protocol(DHCP)情報を伝達します。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | enable 例:

Device> enable

|

特権 EXEC モードをイネーブルにします。プロンプトが表示されたら、パスワードを入力します。 |

| ステップ 2 | configureterminal 例: Device# configure terminal | |

| ステップ 3 | interface interface-id 例: Device(config)# interface gigabitethernet 1/0/1 | |

| ステップ 4 | ip

helper-address address 例: Device(config-if)# ip helper address 10.1.10.1 | |

| ステップ 5 | exit 例: Device(config-if)# exit | |

| ステップ 6 | ip forward-protocol {udp [port] | nd | sdns} 例: Device(config)# ip forward-protocol sdns | |

| ステップ 7 | end 例: Device(config)# end | |

| ステップ 8 | show ip interface [interface-id] 例: Device# show ip interface gigabitethernet 1/0/1 | |

| ステップ 9 | show running-config 例: Device# show running-config | |

| ステップ 10 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

IP ブロードキャスト アドレスの確立

最も一般的な(デフォルトの)IP ブロードキャスト アドレスは、すべて 1 で構成されているアドレス(255.255.255.255)です。ただし、任意の形式の IP ブロードキャスト アドレスを生成するようにデバイスを設定することもできます。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | enable 例:

Device> enable

|

特権 EXEC モードをイネーブルにします。プロンプトが表示されたら、パスワードを入力します。 |

| ステップ 2 | configureterminal 例: Device# configure terminal | |

| ステップ 3 | interface interface-id 例: Device(config)# interface gigabitethernet 1/0/1 | |

| ステップ 4 | ip

broadcast-address ip-address 例: Device(config-if)# ip broadcast-address 128.1.255.255 | |

| ステップ 5 | end 例: Device(config)# end | |

| ステップ 6 | show ip interface [interface-id] 例: Device# show ip interface | |

| ステップ 7 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

IP ブロードキャストのフラッディング

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | enable 例:

Device> enable

|

特権 EXEC モードをイネーブルにします。プロンプトが表示されたら、パスワードを入力します。 |

| ステップ 2 | configureterminal 例: Device# configure terminal | |

| ステップ 3 | ip

forward-protocol spanning-tree 例: Device(config)# ip forward-protocol spanning-tree | |

| ステップ 4 | end 例: Device(config)# end | |

| ステップ 5 | show running-config 例: Device# show running-config | |

| ステップ 6 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

| ステップ 7 | configureterminal 例: Device# configure terminal | |

| ステップ 8 | ip

forward-protocol turbo-flood 例: Device(config)# ip forward-protocol turbo-flood | |

| ステップ 9 | end 例: Device(config)# end | |

| ステップ 10 | show running-config 例: Device# show running-config | |

| ステップ 11 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

IP アドレスのモニタリングおよびメンテナンス

特定のキャッシュ、テーブル、またはデータベースの内容が無効になっている場合、または無効である可能性がある場合は、clear 特権 EXEC コマンドを使用し、すべての内容を削除できます。次の表に、内容をクリアするために使用するコマンドを示します。

IP ルーティング テーブル、キャッシュ、データベースの内容、ノードへの到達可能性、ネットワーク内のパケットのルーティング パスなど、特定の統計情報を表示できます。次の表に、IP 統計情報を表示するために使用する特権 EXEC コマンドを示します。

|

デフォルトのドメイン名、検索サービスの方式、サーバ ホスト名、およびキャッシュに格納されているホスト名とアドレスのリストを表示します。 |

|

IP ユニキャスト ルーティングの設定方法

IP ユニキャスト ルーティングのイネーブル化

デフォルトで、デバイスはレイヤ 2 スイッチング モード、IP ルーティングはディセーブルとなっています。デバイスのレイヤ 3 機能を使用するには、IP ルーティングをイネーブルにする必要があります。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | enable 例:

Device> enable

|

特権 EXEC モードをイネーブルにします。プロンプトが表示されたら、パスワードを入力します。 |

| ステップ 2 | configureterminal 例: Device# configure terminal | |

| ステップ 3 | ip

routing 例: Device(config)# ip routing | |

| ステップ 4 | end 例: Device(config)# end | |

| ステップ 5 | show running-config 例: Device# show running-config | |

| ステップ 6 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

IP ルーティングのイネーブル化の例

次に、ルーティング プロトコルとして RIP を使用し、 上で IP ルーティングをイネーブルにする例を示します。

Device# configure terminal Enter configuration commands, one per line. End with CNTL/Z. Device(config)# ip routing Device(config-router)# end

次の作業

RIP 情報

RIP は、小規模な同種ネットワーク間で使用するために作成された Interior Gateway Protocol(IGP)です。RIP は、ブロードキャスト ユーザ データグラム プロトコル(UDP)データ パケットを使用してルーティング情報を交換するディスタンスベクトル ルーティング プロトコルです。このプロトコルは RFC 1058 に文書化されています。RIP の詳細については、『IP Routing Fundamentals』(Cisco Press 刊)を参照してください。

(注) | RIP は Network Essentials 機能セットでサポートされています。 |

デバイスは RIP を使用し、30 秒ごとにルーティング情報アップデート(アドバタイズメント)を送信します。180 秒以上を経過しても別のルータからアップデートがルータに届かない場合、該当するルータから送られたルートは使用不能としてマークされます。240 秒後もまだ更新がない場合、ルータは更新のないルータのルーティング テーブル エントリをすべて削除します。

RIP では、各ルートの値を評価するためにホップ カウントが使用されます。ホップ カウントは、ルート内で経由されるルータ数です。直接接続されているネットワークのホップ カウントは 0 です。ホップ カウントが 16 のネットワークに到達できません。このように範囲(0 ~ 15)が狭いため、RIP は大規模ネットワークには適していません。

ルータにデフォルトのネットワーク パスが設定されている場合、RIP はルータを疑似ネットワーク 0.0.0.0 にリンクするルートをアドバタイズします。0.0.0.0 ネットワークは存在しません。RIP はデフォルトのルーティング機能を実行するためのネットワークとして、このネットワークを処理します。デフォルト ネットワークが RIP によって学習された場合、またはルータにラスト リゾート ゲートウェイがあり、RIP がデフォルトのメトリックによって設定されている場合、デバイスはデフォルト ネットワークをアドバタイズします。RIP は指定されたネットワーク内のインターフェイスにアップデートを送信します。インターフェイスのネットワークを指定しなければ、RIP のアップデート中にアドバタイズされません。

サマリー アドレスおよびスプリット ホライズン

ブロードキャストタイプの IP ネットワークに接続され、ディスタンスベクトル ルーティング プロトコルを使用するルータでは、通常ルーティング ループの発生を抑えるために、スプリット ホライズン メカニズムが使用されます。スプリット ホライズンは、ルートに関する情報の発信元であるインターフェイス上の、ルータによって、その情報がアドバタイズされないようにします。この機能を使用すると、通常の場合は複数のルータ間通信が最適化されます(特にリンクが壊れている場合)。

RIP の設定方法

RIP のデフォルト設定

|

無効 |

|

基本的な RIP パラメータの設定

RIP を設定するには、ネットワークに対して RIP ルーティングをイネーブルにします。他のパラメータを設定することもできます。デバイスでは、ネットワーク番号を設定するまで RIP コンフィギュレーション コマンドは無視されます。

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | enable 例:

Device> enable

|

特権 EXEC モードをイネーブルにします。プロンプトが表示されたら、パスワードを入力します。 | ||

| ステップ 2 | configureterminal 例: Device# configure terminal | |||

| ステップ 3 | ip

routing 例: Device(config)# ip routing | |||

| ステップ 4 | router

rip 例: Device(config)# router rip | |||

| ステップ 5 | network network number 例: Device(config)# network 12 |

ネットワークを RIP ルーティング プロセスと関連付けます。複数の network コマンドを指定できます。RIP ルーティング アップデートの送受信は、これらのネットワークのインターフェイスを経由する場合だけ可能です。

| ||

| ステップ 6 | neighbor ip-address 例: Device(config)# neighbor 10.2.5.1 |

(任意)ルーティング情報を交換する隣接ルータを定義します。このステップを使用すると、RIP(通常はブロードキャスト プロトコル)からのルーティング アップデートが非ブロードキャスト ネットワークに到達するようになります。 | ||

| ステップ 7 | offset-list [access-list number | name] {in | out} offset [type number] 例: Device(config)# offset-list 103 in 10 |

(任意)オフセット リストをルーティング メトリックに適用し、RIP によって取得したルートへの着信および発信メトリックを増加します。アクセス リストまたはインターフェイスを使用し、オフセット リストを制限できます。 | ||

| ステップ 8 | timers

basic update invalid holddown flush 例: Device(config)# timers basic 45 360 400 300 |

(任意)ルーティング プロトコル タイマーを調整します。すべてのタイマーの有効範囲は 0 ~ 4294967295 秒です。 | ||

| ステップ 9 | version {1 | 2} 例: Device(config)# version 2 |

(任意)RIP バージョン 1 または RIP バージョン 2 のパケットだけを送受信するようにスイッチを設定します。デフォルトの場合、スイッチではバージョン 1 および 2 を受信しますが、バージョン 1 だけを送信します。インターフェイス コマンド ip rip {send | receive} version 1 | 2 | 1 2} を使用し、インターフェイスでの送受信に使用するバージョンを制御することもできます。 | ||

| ステップ 10 | no auto

summary 例: Device(config)# no auto summary |

(任意)自動要約をディセーブルにします。デフォルトでは、クラスフル ネットワーク境界を通過するときにサブプレフィックスがサマライズされます。サマライズをディセーブルにし(RIP バージョン 2 だけ)、クラスフル ネットワーク境界にサブネットおよびホスト ルーティング情報をアドバタイズします。 | ||

| ステップ 11 | no

validate-update-source 例: Device(config)# no validdate-update-source |

(任意)着信 RIP ルーティング アップデートの送信元 IP アドレスの検証をディセーブルにします。デフォルトでは、スイッチが着信 RIP ルーティング アップデートの送信元 IP アドレスを検証します。送信元アドレスが無効な場合は、アップデートが廃棄されます。通常の環境で使用する場合は、この機能をディセーブルにしないでください。ただし、ネットワークに接続されていないルータがあり、そのルータのアップデートを受信する場合は、このコマンドを使用できます。 | ||

| ステップ 12 | output-delay delay 例: Device(config)# output-delay 8 |

(任意)送信する RIP アップデートにパケット間遅延を追加します。 デフォルトでは、複数のパケットからなる RIP アップデートのパケットに、パケット間遅延が追加されません。パケットを低速なデバイスに送信する場合は、8 ~ 50 ミリ秒のパケット間遅延を追加できます。 | ||

| ステップ 13 | end 例: Device(config)# end | |||

| ステップ 14 | show ip

protocols 例: Device# show ip protocols | |||

| ステップ 15 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

RIP 認証の設定

RIP Version 1 は認証をサポートしていません。RIP バージョン 2 のパケットを送受信する場合は、インターフェイスで RIP 認証をイネーブルにできます。インターフェイスで使用できる一連のキーは、キー チェーンによって指定されます。キー チェーンが設定されていないと、デフォルトの場合でも認証は実行されません。

RIP 認証がイネーブルであるインターフェイスでは、プレーン テキストと MD5 という 2 つの認証モードがデバイスでサポートされます。デフォルトはプレーン テキストです。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | enable 例:

Device> enable

|

特権 EXEC モードをイネーブルにします。プロンプトが表示されたら、パスワードを入力します。 |

| ステップ 2 | configureterminal 例: Device# configure terminal | |

| ステップ 3 | interface interface-id 例: Device(config)# interface gigabitethernet 1/0/1 | |

| ステップ 4 | ip rip

authentication key-chain name-of-chain 例: Device(config-if)# ip rip authentication key-chain trees | |

| ステップ 5 | ip rip authentication mode {text | md5} 例: Device(config-if)# ip rip authentication mode md5 | |

| ステップ 6 | end 例: Device(config)# end | |

| ステップ 7 | show running-config 例: Device# show running-config | |

| ステップ 8 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

サマリー アドレスおよびスプリット ホライズンの設定

(注) | ルートを適切にアドバタイズするため、アプリケーションがスプリット ホライズンをディセーブルにする必要がある場合を除き、通常はこの機能をディセーブルにしないでください。 |

ダイヤルアップ クライアント用のネットワーク アクセス サーバで、サマライズされたローカル IP アドレス プールをアドバタイズするように、RIP が動作しているインターフェイスを設定する場合は、ip summary-address rip インターフェイス コンフィギュレーション コマンドを使用します。

(注) | スプリット ホライズンがイネーブルの場合、自動サマリーとインターフェイス IP サマリー アドレスはともにアドバタイズされません。 |

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | enable 例:

Device> enable

|

特権 EXEC モードをイネーブルにします。プロンプトが表示されたら、パスワードを入力します。 |

| ステップ 2 | configureterminal 例: Device# configure terminal | |

| ステップ 3 | interface interface-id 例: Device(config)# interface gigabitethernet 1/0/1 | |

| ステップ 4 | ip address ip-address subnet-mask 例: Device(config-if)# ip address 10.1.1.10 255.255.255.0 | |

| ステップ 5 | ip

summary-address rip ip address ip-network mask 例: Device(config-if)# ip summary-address rip ip address 10.1.1.30 255.255.255.0 | |

| ステップ 6 | no ip split

horizon 例: Device(config-if)# no ip split horizon | |

| ステップ 7 | end 例: Device(config)# end | |

| ステップ 8 | show ip

interface interface-id 例: Device# show ip interface gigabitethernet 1/0/1 | |

| ステップ 9 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

スプリット ホライズンの設定

ブロードキャストタイプの IP ネットワークに接続され、ディスタンスベクトル ルーティング プロトコルを使用するルータでは、通常ルーティング ループの発生を抑えるために、スプリット ホライズン メカニズムが使用されます。スプリット ホライズンは、ルートに関する情報の発信元であるインターフェイス上の、ルータによって、その情報がアドバタイズされないようにします。この機能を使用すると、複数のルータ間通信が最適化されます(特にリンクが壊れている場合)。

(注) | ルートを適切にアドバタイズするために、アプリケーションがスプリット ホライズンをディセーブルにする必要がある場合を除き、通常この機能をディセーブルにしないでください。 |

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | enable 例:

Device> enable

|

特権 EXEC モードをイネーブルにします。プロンプトが表示されたら、パスワードを入力します。 |

| ステップ 2 | configureterminal 例: Device# configure terminal | |

| ステップ 3 | interface interface-id 例: Device(config)# interface gigabitethernet 1/0/1 | |

| ステップ 4 | ip address ip-address subnet-mask 例: Device(config-if)# ip address 10.1.1.10 255.255.255.0 | |

| ステップ 5 | no ip

split-horizon 例: Device(config-if)# no ip split-horizon | |

| ステップ 6 | end 例: Device(config)# end | |

| ステップ 7 | show ip

interface interface-id 例: Device# show ip interface gigabitethernet 1/0/1 | |

| ステップ 8 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

サマリー アドレスおよびスプリット ホライズンの設定例

次の例では、主要ネットは 10.0.0.0 です。自動サマリー アドレス 10.0.0.0 はサマリー アドレス 10.2.0.0 によって上書きされるため、10.2.0.0 はインターフェイス ギガビット イーサネット ポート 2 からアドバタイズされますが、10.0.0.0 はアドバタイズされません。次の例では、インターフェイスがまだレイヤ 2 モード(デフォルト)の場合、no switchport インターフェイス コンフィギュレーション コマンドを入力してから、ip address インターフェイス コンフィギュレーション コマンドを入力する必要があります。

(注) | スプリット ホライズンがイネーブルである場合、(ip summary-address rip ルータ コンフィギュレーション コマンドによって設定される)自動サマリーとインターフェイス サマリー アドレスはともにアドバタイズされません。 Device(config)# router rip Device(config-router)# interface gigabitethernet1/0/2 Device(config-if)# ip address 10.1.5.1 255.255.255.0 Device(config-if)# ip summary-address rip 10.2.0.0 255.255.0.0 Device(config-if)# no ip split-horizon Device(config-if)# exit Device(config)# router rip Device(config-router)# network 10.0.0.0 Device(config-router)# neighbor 2.2.2.2 peer-group mygroup Device(config-router)# end |

OSPF に関する情報

OSPF は IP ネットワーク専用の IGP で、IP サブネット化、および外部から取得したルーティング情報のタグ付けをサポートしています。OSPF を使用するとパケット認証も可能になり、パケットを送受信するときに IP マルチキャストが使用されます。シスコの実装では、RFC1253 の OSPF 管理情報ベース(MIB)がサポートされています。

シスコの実装は、次の主要機能を含む OSPF バージョン 2 仕様に準拠します。

-

任意の IP ルーティング プロトコルによって取得されたルートは、別の IP ルーティング プロトコルに再配信されます。つまり、ドメイン内レベルで、OSPF は EIGRP および RIP によって取得したルートを取り込むことができます。OSPF ルートを RIP に伝達することもできます。

-

設定可能なルーティング インターフェイス パラメータには、インターフェイス出力コスト、再送信インターバル、インターフェイス送信遅延、ルータ プライオリティ、ルータのデッド インターバルと hello インターバル、認証キーなどがあります。

通常、OSPF を使用するには、多くの内部ルータ、複数のエリアに接続されたエリア境界ルータ(ABR)、および自律システム境界ルータ(ASBR)間で調整する必要があります。最小設定では、すべてのデフォルト パラメータ値、エリアに割り当てられたインターフェイスが使用され、認証は行われません。環境をカスタマイズする場合は、すべてのルータの設定を調整する必要があります。

OSPF NSF

OSPF NSF 認識

Network Advantage ライセンスは IPv4 の OSPF NSF 認識をサポートしています。隣接ルータが NSF 対応である場合、レイヤ 3 デバイスでは、ルータに障害(クラッシュ)が発生してプライマリ ルート プロセッサ(RP)がバックアップ RP によって引き継がれる間、または処理を中断させずにソフトウェア アップグレードを行うためにプライマリ RP を手動でリロードしている間、隣接ルータからパケットを転送し続けます。

OSPF NSF 対応

Network Advantage ライセンスでは、前のリリースでサポートされていた OSPFv2 NSF Cisco フォーマットに加えて、OSPFv2 NSF IETF フォーマットもサポートされます。この機能の詳細については、『NSF—OSPF (RFC 3623 OSPF Graceful Restart)』を参照してください。

Network Advantage ライセンスは、OSPF NSF 対応ルーティングも IPv4 に対してサポートし、スタック マスター変更後のコンバージェンスの向上と、トラフィック損失の低減を実現します。 OSPF NSF 対応スタックでスタック マスターの変更が生じた場合、新しいスタック マスターは自身のリンクステート データベースを OSPF ネイバーと再同期化するために、次の 2 つの処理をする必要があります。

スタック マスターの変更後、新しいマスターは隣接する NSF 認識デバイスに OSPF NSF 信号を送信します。デバイスはこの信号を、スタックとのネイバー関係をリセットしない指示として認識します。NSF 対応スタック マスターは、ネットワーク上の他のルータから信号を受け取ると、自身のネイバー リストの再構築を開始します。

NSF 対応スタック マスターはネイバー関係を再確立すると、自身のデータベースを NSF 認識ネイバーと再同期化し、OSPF ネイバー間でルーティング情報を交換します。新しいスタック マスターはこのルーティング情報を使用して、新しい情報を基に古いルートの削除、ルーティング情報ベース(RIB)の更新、転送情報ベース(FIB)のアップデートを行います。これで OSPF プロトコルは完全に収束します。

(注) | OSPF NSF では、すべてのネイバー ネットワーク デバイスが NSF 認識である必要があります。ネットワーク セグメント上に非 NSF 認識ネイバーが検出された場合、NSF 対応ルータはそのセグメントに対する NSF 機能をディセーブルにします。すべてのデバイスが NSF 認識または NSF 対応デバイスとなっているその他のネットワーク セグメントでは、NSF 対応機能が継続して提供されます。 |

OSPF NSF ルーティングをイネーブルにするには、nsf OSPF ルーティング コンフィギュレーション コマンドを使用します。OSPF NSF ルーティングがイネーブルになっていることを確認するには、show ip ospf 特権 EXEC コマンドを使用します。

詳細については、次の URL の『Cisco Nonstop Forwarding』を参照してください。 http://www.cisco.com/en/US/docs/ios/ha/configuration/guide/ha-nonstp_fwdg.html

OSPF エリア パラメータ

複数の OSPF エリア パラメータを設定することもできます。設定できるパラメータには、エリア、スタブ エリア、および NSSA への無許可アクセスをパスワードによって阻止する認証用パラメータがあります。スタブ エリアは、外部ルートの情報が送信されないエリアです。が、代わりに、自律システム(AS)外の宛先に対するデフォルトの外部ルートが、ABR によって生成されます。NSSA ではコアからそのエリアへ向かう LSA の一部がフラッディングされませんが、再配信することによって、エリア内の AS 外部ルートをインポートできます。

経路集約は、アドバタイズされたアドレスを、他のエリアでアドバタイズされる単一のサマリー ルートに統合することです。ネットワーク番号が連続する場合は、area range ルータ コンフィギュレーション コマンドを使用し、範囲内のすべてのネットワークを対象とするサマリー ルートをアドバタイズするように ABR を設定できます。

その他の OSPF パラメータ

ルータ コンフィギュレーション モードで、その他の OSPF パラメータを設定することもできます。

-

ルート集約:他のプロトコルからルートを再配信すると、各ルートは外部 LSA 内で個別にアドバタイズされます。OSPF リンク ステート データベースのサイズを小さくするには、 summary-address ルータ コンフィギュレーション コマンドを使用し、指定されたネットワーク アドレスおよびマスクに含まれる、再配信されたすべてのルートを単一のルータにアドバタイズします。

-

仮想リンク:OSPF では、すべてのエリアがバックボーン エリアに接続されている必要があります。バックボーンが不連続である場合に仮想リンクを確立するには、2 つの ABR を仮想リンクのエンドポイントとして設定します。設定情報には、他の仮想エンドポイント(他の ABR)の ID、および 2 つのルータに共通する非バックボーン リンク(通過エリア)などがあります。仮想リンクをスタブ エリアから設定できません。

-

デフォルト ルート:OSPF ルーティング ドメイン内へのルート再配信を設定すると、ルータは自動的に自律システム境界ルータ(ASBR)になります。ASBR を設定し、強制的に OSPF ルーティング ドメインにデフォルト ルートを生成できます。

-

すべての OSPF show 特権 EXEC コマンドで使用されるドメイン ネーム サーバ(DNS)名を使用すると、ルータ ID やネイバー ID を指定して表示する場合に比べ、ルータを簡単に特定できます。

-

デフォルト メトリック:OSPF は、インターフェイスの帯域幅に従ってインターフェイスの OSPF メトリックを計算します。メトリックは、帯域幅で分割された ref-bw として計算されます。ここでの ref のデフォルト値は 10 で、帯域幅(bw)は bandwidth インターフェイス コンフィギュレーション コマンドによって指定されます。大きな帯域幅を持つ複数のリンクの場合は、大きな数値を指定し、これらのリンクのコストを区別できます。

-

アドミニストレーティブ ディスタンスは、ルーティング情報送信元の信頼性を表す数値です。0 ~ 255 の整数を指定でき、値が大きいほど信頼性は低下します。アドミニストレーティブ ディスタンスが 255 の場合はルーティング情報の送信元をまったく信頼できないため、無視する必要があります。OSPF では、エリア内のルート(エリア内)、別のエリアへのルート(エリア間)、および再配信によって学習した別のルーティング ドメインからのルート(外部)の 3 つの異なるアドミニストレーティブ ディスタンスが使用されます。どのアドミニストレーティブ ディスタンスの値でも変更できます。

-

受動インターフェイス:イーサネット上の 2 つのデバイス間のインターフェイスは 1 つのネットワーク セグメントしか表しません。このため、OSPF が送信側インターフェイスに hello パケットを送信しないようにするには、送信側デバイスを受動インターフェイスに設定する必要があります。両方のデバイスは受信側インターフェイス宛ての hello パケットを使用することで、相互の識別を可能にします。

-

ルート計算タイマー:OSPF がトポロジ変更を受信してから SPF 計算を開始するまでの遅延時間、および 2 つの SPF 計算の間のホールド タイムを設定できます。

-

ネイバー変更ログ:OSPF ネイバー ステートが変更されたときに Syslog メッセージを送信するようにルータを設定し、ルータの変更を詳細に表示できます。

LSA グループ ペーシング(LSA Group Pacing)

OSPF LSA グループ ペーシング機能を使用すると、OSPF LSA をグループ化し、リフレッシュ、チェックサム、エージング機能の同期を取って、ルータをより効率的に使用できるようになります。デフォルトでこの機能はイネーブルとなっています。デフォルトのペーシング インターバルは 4 分間です。通常は、このパラメータを変更する必要はありません。最適なグループ ペーシング インターバルは、ルータがリフレッシュ、チェックサム、エージングを行う LSA 数に反比例します。たとえば、データベース内に約 10000 個の LSA が格納されている場合は、ペーシング インターバルを短くすると便利です。小さなデータベース(40 ~ 100 LSA)を使用する場合は、ペーシング インターバルを長くし、10 ~ 20 分に設定してください。

ループバック インターフェイス

OSPF は、インターフェイスに設定されている最大の IP アドレスをルータ ID として使用します。このインターフェイスがダウンした場合、または削除された場合、OSPF プロセスは新しいルータ ID を再計算し、すべてのルーティング情報をそのルータのインターフェイスから再送信します。ループバック インターフェイスが IP アドレスによって設定されている場合、他のインターフェイスにより大きな IP アドレスがある場合でも、OSPF はこの IP アドレスをルータ ID として使用します。ループバック インターフェイスに障害は発生しないため、安定性は増大します。OSPF は他のインターフェイスよりもループバック インターフェイスを自動的に優先し、すべてのループバック インターフェイスの中で最大の IP アドレスを選択します。

OSPF の設定方法

OSPF のデフォルト設定

|

ディセーブル。イネーブルの場合、デフォルトのメトリック設定は 10 で、外部ルート タイプのデフォルトはタイプ 2 です。 |

|

|

dist1(エリア内のすべてのルート):110。 dist2(エリア間のすべてのルート):110。 および dist3(他のルーティング ドメインからのルート):110。 |

|

|

有効。レイヤ 3 スイッチでは、ハードウェアやソフトウェアの変更中に、隣接する NSF 対応ルータからのパケットを転送し続けることができます。 |

|

基本的な OSPF パラメータの設定

OSPF をイネーブルにするには、OSPF ルーティング プロセスを作成し、そのルーティング プロセスに関連付けられる IP アドレスの範囲を指定し、その範囲に関連付けられるエリア ID を割り当てます。Network Essentials イメージを実行するスイッチの場合は、Cisco OSPFv2 NSF 形式または IETF OSPFv2 NSF 形式のいずれかを設定できます。

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |||

| ステップ 2 | router

ospf process-id 例: Device(config)# router ospf 15 |

OSPF ルーティングをイネーブルにし、ルータ コンフィギュレーション モードを開始します。プロセス ID はローカルに割り当てられ、内部で使用される識別パラメータで、任意の正の整数を指定できます。各 OSPF ルーティング プロセスには一意の値があります。

| ||

| ステップ 3 | nsf cisco [enforce global] 例: Device(config)# nsf cisco enforce global |

(任意)OSPF での Cisco NSF 動作をイネーブルにします。enforce global キーワードを指定すると、非 NSF 認識のネイバー ネットワーキング デバイスが検出されたときに NSF 再起動がキャンセルされます。

| ||

| ステップ 4 | nsf ietf [restart-interval seconds] 例: Device(config)# nsf ietf restart-interval 60 |

(任意)OSPF での IETF NSF 動作をイネーブルにします。restart-interval キーワードでは、グレースフル リスタート間隔の長さを秒単位で指定します。範囲は 1 ~ 1800 です。デフォルトは 120 です。

| ||

| ステップ 5 | network address wildcard-mask area area-id 例: Device(config)# network 10.1.1.1 255.240.0.0 area 20 |

OSPF が動作するインターフェイス、およびそのインターフェイスのエリア ID を定義します。単一のコマンドにワイルドカードマスクを指定し、特定の OSPF エリアに関連付けるインターフェイスを 1 つまたは複数定義できます。エリア ID には 10 進数または IP アドレスを指定できます。 | ||

| ステップ 6 | end 例: Device(config)# end | |||

| ステップ 7 | show ip

protocols 例: Device# show ip protocols | |||

| ステップ 8 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

OSPF インターフェイスの設定

ip ospf インターフェイス コンフィギュレーション コマンドを使用すると、インターフェイス固有の OSPF パラメータを変更できます。これらのパラメータを変更する必要はありませんが、一部のインターフェイス パラメータ(hello インターバル、デッド インターバル、認証キーなど)については、接続されたネットワーク内のすべてのルータで統一性を維持する必要があります。これらのパラメータを変更した場合は、ネットワーク内のすべてのルータの値も同様に変更してください。

(注) | ip ospf インターフェイス コンフィギュレーション コマンドはすべてオプションです。 |

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | interface interface-id 例: Device(config)# interface gigabitethernet 1/0/1 | |

| ステップ 3 | ip

ospf cost 例: Device(config-if)# ip ospf 8 | |

| ステップ 4 | ip ospf

retransmit-interval 秒 例: Device(config-if)# ip ospf transmit-interval 10 | |

| ステップ 5 | ip ospf

transmit-delay 秒 例: Device(config-if)# ip ospf transmit-delay 2 |

(任意)リンク ステート アップデート パケットを送信するまでの予測待機時間を秒数で設定します。範囲は 1 ~ 65535 秒です。デフォルト値は 1 秒です。 |

| ステップ 6 | ip ospf

priority number 例: Device(config-if)# ip ospf priority 5 |

(任意)ネットワークに対して、OSPF で指定されたルータを検索するときに役立つプライオリティを設定します。範囲は 0 ~ 255 です。デフォルトは 1 です。 |

| ステップ 7 | ip ospf

hello-interval 秒 例: Device(config-if)# ip ospf hello-interval 12 |

(任意)OSPF インターフェイスで hello パケットの送信間隔を秒数で設定します。ネットワークのすべてのノードで同じ値を指定する必要があります。範囲は 1 ~ 65535 秒です。デフォルトは 10 秒です。 |

| ステップ 8 | ip ospf

dead-interval 秒 例: Device(config-if)# ip ospf dead-interval 8 |

(任意)最後のデバイスで hello パケットが確認されてから、OSPF ルータがダウンしていることがネイバーによって宣言されるまでの時間を秒数で設定します。ネットワークのすべてのノードで同じ値を指定する必要があります。範囲は 1 ~ 65535 秒です。デフォルト値は hello インターバルの 4 倍です。 |

| ステップ 9 | ip ospf

authentication-key key 例: Device(config-if)# ip ospf authentication-key password |

(任意)隣接 OSPF ルータで使用されるパスワードを割り当てます。パスワードには、キーボードから入力した任意の文字列(最大 8 バイト長)を指定できます。同じネットワーク上のすべての隣接ルータには、OSPF 情報を交換するため、同じパスワードを設定する必要があります。 |

| ステップ 10 | ip ospf message

digest-key keyid md5 key 例: Device(config-if)# ip ospf message digest-key 16 md5 your1pass | |

| ステップ 11 | ip ospf

database-filter all out 例: Device(config-if)# ip ospf database-filter all out |

(任意)インターフェイスへの OSPF LSA パケットのフラッディングを阻止します。デフォルトでは、OSPF は、LSA が到着したインターフェイスを除き、同じエリア内のすべてのインターフェイスで新しい LSA をフラッドします。 |

| ステップ 12 | end 例: Device(config)# end | |

| ステップ 13 | show ip ospf interface [interface-name] 例: Device# show ip ospf interface | |

| ステップ 14 | show ip ospf

neighbor detail 例: Device# show ip ospf neighbor detail | |

| ステップ 15 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

OSPF エリア パラメータの設定

(注) | OSPF area ルータ コンフィギュレーション コマンドはすべて任意です。 |

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | router

ospf process-id 例: Device(config)# router ospf 109 | |

| ステップ 3 | area area-idauthentication 例: Device(config-router)# area 1 authentication |

(任意)特定のエリアへの無許可アクセスに対して、パスワードベースの保護を可能にします。ID には 10 進数または IP アドレスのいずれかを指定できます。 |

| ステップ 4 | area area-idauthentication

message-digest 例: Device(config-router)# area 1 authentication message-digest | |

| ステップ 5 | area area-idstub [no-summary] 例: Device(config-router)# area 1 stub |

(任意)エリアをスタブ エリアとして定義します。no-summary キーワードを指定すると、ABR はサマリー リンク アドバタイズメントをスタブ エリアに送信できなくなります。 |

| ステップ 6 | area area-idnssa [no-redistribution] [default-information-originate] [no-summary] 例: Device(config-router)# area 1 nssa default-information-originate |

(任意)エリアを NSSA として定義します。同じエリア内のすべてのルータは、エリアが NSSA であることを認識する必要があります。次のキーワードのいずれかを選択します。 |

| ステップ 7 | area area-idrange address mask 例: Device(config-router)# area 1 range 255.240.0.0 | |

| ステップ 8 | end 例: Device(config)# end | |

| ステップ 9 | show ip ospf

[process-id] 例: Device# show ip ospf | |

| ステップ 10 | show ip ospf [process-id [area-id]] database 例: Device# show ip osfp database | |

| ステップ 11 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

その他の OSPF パラメータの設定

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | router ospf process-id 例: Device(config)# router ospf 10 | |

| ステップ 3 | summary-address address mask 例: Device(config)# summary-address 10.1.1.1 255.255.255.0 |

(任意)1 つのサマリー ルートだけがアドバタイズされるように、再配信されたルートのアドレスおよび IP サブネット マスクを指定します。 |

| ステップ 4 | area area-id router-id [ seconds] [ seconds] [] [[ key] | keyid key]]virtual-linkhello-intervalretransmit-intervaltransauthentication-keymessage-digest-keymd5 例: Device(config)# area 2 virtual-link 192.168.255.1 hello-interval 5 | |

| ステップ 5 | default-information originate [always] [metric metric-value] [metric-type type-value] [route-map map-name] 例: Device(config)# default-information originate metric 100 metric-type 1 |

(任意)強制的に OSPF ルーティング ドメインにデフォルト ルートを生成するように ASBR を設定します。パラメータはすべて任意です。 |

| ステップ 6 | ip ospf

name-lookup 例: Device(config)# ip ospf name-lookup | |

| ステップ 7 | ip auto-cost

reference-bandwidth ref-bw 例: Device(config)# ip auto-cost reference-bandwidth 5 | |

| ステップ 8 | distance ospf {[inter-area dist1] [inter-area dist2] [external dist3]} 例: Device(config)# distance ospf inter-area 150 |

(任意)OSPF の距離の値を変更します。各タイプのルートのデフォルト距離は 110 です。指定できる範囲は 1 ~ 255 です。 |

| ステップ 9 | passive-interface type number 例: Device(config)# passive-interface gigabitethernet 1/0/6 | |

| ステップ 10 | timers throttle

spf spf-delay spf-holdtime spf-wait 例: Device(config)# timers throttle spf 200 100 100 | |

| ステップ 11 | ospf

log-adj-changes 例: Device(config)# ospf log-adj-changes | |

| ステップ 12 | end 例: Device(config)# end | |

| ステップ 13 | show ip ospf [process-id [area-id]] database 例: Device# show ip ospf database | |

| ステップ 14 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

LSA グループ ペーシングの変更

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | router ospf process-id 例: Device(config)# router ospf 25 | |

| ステップ 3 | timers

lsa-group-pacing 秒 例: Device(config-router)# timers lsa-group-pacing 15 | |

| ステップ 4 | end 例: Device(config)# end | |

| ステップ 5 | show running-config 例: Device# show running-config | |

| ステップ 6 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

ループバック インターフェイスの設定

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | interface

loopback 0 例: Device(config)# interface loopback 0 | |

| ステップ 3 | ip

address address mask 例: Device(config-if)# ip address 10.1.1.5 255.255.240.0 | |

| ステップ 4 | end 例: Device(config)# end | |

| ステップ 5 | show ip

interface 例: Device# show ip interface | |

| ステップ 6 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

OSPF の監視

IP ルーティング テーブルの内容、キャッシュの内容、およびデータベースの内容など、特定の統計情報を表示できます。

|

show ip ospf [process-id] database [router] [link-state-id] show ip ospf [process-id] database [router] [self-originate] show ip ospf [process-id] database [router] [adv-router [ip-address]] show ip ospf [process-id] database [network] [link-state-id] show ip ospf [process-id] database [summary] [link-state-id] show ip ospf [process-id] database [asbr-summary] [link-state-id] show ip ospf [process-id] database [external] [link-state-id] show ip ospf [process-id area-id] database [database-summary] |

|

OSPF の設定例

例:基本的な OSPF パラメータの設定

次に、OSPF ルーティング プロセスを設定し、プロセス番号 109 を割り当てる例を示します。

Device(config)# router ospf 109 Device(config-router)# network 131.108.0.0 255.255.255.0 area 24

EIGRP に関する情報

EIGRP は IGRP のシスコ独自の拡張バージョンです。EIGRP は IGRP と同じディスタンス ベクトル アルゴリズムおよび距離情報を使用しますが、EIGRP では収束性および動作効率が大幅に改善されています。

コンバージェンス テクノロジーには、拡散更新アルゴリズム(DUAL)と呼ばれるアルゴリズムが採用されています。DUAL を使用すると、ルート計算の各段階でループが発生しなくなり、トポロジの変更に関連するすべてのデバイスを同時に同期できます。トポロジ変更の影響を受けないルータは、再計算に含まれません。

IP EIGRP を導入すると、ネットワークの幅が広がります。RIP の場合、ネットワークの最大幅は 15 ホップです。EIGRP メトリックは数千ホップをサポートするほど大きいため、ネットワークを拡張するときに問題となるのは、トランスポート レイヤのホップ カウンタだけです。IP パケットが 15 台のルータを経由し、宛先方向のネクスト ホップが EIGRP によって取得されている場合だけ、EIGRP は転送制御フィールドの値を増やします。RIP ルートを宛先へのネクスト ホップとして使用する場合、転送制御フィールドでは、通常どおり値が増加します。

EIGRP の機能

EIGRP コンポーネント

EIGRP には次に示す 4 つの基本コンポーネントがあります。

-

ネイバー探索および回復:直接接続されたネットワーク上の他のルータに関する情報を動的に取得するために、ルータで使用されるプロセスです。また、ネイバーが到達不能または動作不能になっていることを検出するためにも使用されます。ネイバー探索および回復は、サイズの小さな hello パケットを定期的に送信することにより、わずかなオーバーヘッドで実現されます。hello パケットが受信されているかぎり、Cisco ISO ソフトウェアは、ネイバーが有効に機能していると学習します。このように判別された場合、隣接ルータはルーティング情報を交換できます。

-

Reliable Transport Protocol:EIGRP パケットをすべてのネイバーに確実に、順序どおりに配信します。マルチキャスト パケットとユニキャスト パケットが混在した伝送もサポートされます。EIGRP パケットには確実に送信する必要があるものと、そうでないものがあります。効率化のため、信頼性は必要時にのみ提供されます。たとえば、マルチキャスト機能があるマルチアクセス ネットワーク(イーサネットなど)では、すべてのネイバーにそれぞれ hello パケットを確実に送信する必要はありません。そのため、EIGRP は、1 つのマルチキャスト hello を送信し、パケットに確認応答が必要ないという通知をそのパケットに含めます。他のタイプのパケット(アップデートなど)の場合は、確認応答(ACK パケット)を要求します。信頼性の高い伝送であれば、ペンディング中の未確認応答パケットがある場合、マルチキャスト パケットを迅速に送信できます。このため、リンク速度が変化する場合でも、コンバージェンス時間を短く保つことができます。

-

DUAL 有限状態マシンには、すべてのルート計算の決定プロセスが組み込まれており、すべてのネイバーによってアドバタイズされたすべてのルートが追跡されます。DUAL は距離情報(メトリックともいう)を使用して、効率的な、ループのないパスを選択し、さらに DUAL は適切な後継ルータに基づいて、ルーティング テーブルに挿入するルートを選択します。後継ルータは、宛先への最小コスト パス(ルーティング ループに関連しないことが保証されている)を持つ、パケット転送に使用される隣接ルータです。適切な後継ルータが存在しなくても、宛先にアドバタイズするネイバーが存在する場合は再計算が行われ、この結果、新しい後継ルータが決定されます。ルートの再計算に要する時間によって、コンバージェンス時間が変わります。再計算はプロセッサに負荷がかかるため、必要でない場合は、再計算しないようにしてください。トポロジが変更されると、DUAL はフィジブル サクセサの有無を調べます。適切なフィジブル サクセサが存在する場合は、それらを探して使用し、不要な再計算を回避します。

-

プロトコル依存モジュールは、ネットワーク層プロトコル固有のタスクを実行します。たとえば、IP EIGRP モジュールは、IP でカプセル化された EIGRP パケットを送受信します。また、EIGRP パケットを解析したり、DUAL に受信した新しい情報を通知したりします。EIGRP は DUAL にルーティング決定を行うように要求しますが、結果は IP ルーティング テーブルに格納されます。EIGRP は、他の IP ルーティング プロトコルによって取得したルートの再配信も行います。

(注)

EIGRP をイネーブルにするには、デバイス またはスタック マスター上で Network Advantage ライセンスが稼働している必要があります。

EIGRP NSF

EIGRP NSF 認識

Network Advantage ライセンスは、EIGRP NSF 認識を IPv4 に対してサポートしています。隣接ルータが NSF 対応である場合、レイヤ 3 デバイスでは、ルータに障害が発生してプライマリ RP がバックアップ RP によって引き継がれる間、または処理を中断させずにソフトウェア アップグレードを行うためにプライマリ RP を手動でリロードしている間、隣接ルータからパケットを転送し続けます。

この機能をディセーブルにできません。この機能の詳細については、『Cisco IOS IP Routing Protocols Configuration Guide, Release 12.4』の「EIGRP Nonstop Forwarding (NSF) Awareness」を参照してください。

EIGRP NSF 対応

Network Advantage ライセンスでは、EIGRP Cisco NSF ルーティングがサポートされています。それにより、コンバージェンスの時間が短くなり、スタック マスター変更後のトラフィック損失がなくなります。この NSF 機能の詳細については、『High Availability Configuration Guide, Cisco IOS XE Release 3S』の「Configuring Nonstop Forwarding」を参照してください。

Network Advantage ライセンスは、EIGRP NSF 対応ルーティングも IPv4 に対してサポートし、スタック マスター変更後のコンバージェンスの向上と、トラフィック損失の低減を実現します。EIGRP NSF 対応のスタック マスターが再起動したとき、または新しいスタック マスターが起動して NSF が再起動したとき、このデバイスにはネイバーが存在せず、トポロジ テーブルは空の状態です。デバイスは、デバイス スタックに対するトラフィックを中断することなく、インターフェイスの起動、ネイバーの再取得、およびトポロジ テーブルとルーティング テーブルの再構築を行う必要があります。EIGRP ピア ルータは新しいスタック マスターから学習したルートを維持し、NSF の再起動処理の間トラフィックの転送を継続します。

ネイバーによる隣接リセットを防ぐために、新しいスタック マスターは EIGRP パケット ヘッダーの新しい Restart(RS)ビットを使用して再起動を示します。これを受信したネイバーは、ピア リスト内のスタックと同期を取り、スタックとの隣接関係を維持します。続いてネイバーは、RS ビットがセットされているスタック マスターにトポロジ テーブルを送信して、自身が NSF 認識デバイスであることおよび新しいスタック マスターを補助していることを示します。

スタックのピア ネイバーの少なくとも 1 つが NFS 認識デバイスであれば、スタック マスターはアップデート情報を受信してデータベースを再構築します。各 NSF 認識ネイバーは、最後のアップデート パケットに End of Table(EOT)マーカーを付けて送信して、テーブル情報の最後であることを示します。スタック マスターは、EOT マーカーを受信したときにコンバージェンスを認識し、続いてアップデートの送信を始めます。スタック マスターがネイバーからすべての EOT マーカーを受信した場合、または NSF コンバージ タイマーが期限切れになった場合、EIGRP は RIB にコンバージェンスを通知し、すべての NSF 認識ピアにトポロジ テーブルをフラッディングします。

EIGRP スタブ ルーティング

EIGRP スタブ ルーティング機能は、エンド ユーザの近くにルーテッド トラフィックを移動することでリソースの利用率を低減させます。

(注) | EIGRP タブ ルーティング機能は、接続されたルートまたはサマリー ルートをルーティング テーブルからネットワーク内の別のデバイスへアドバタイズします。デバイスはアクセス レイヤで EIGRP スタブ ルーティングを使用することにより、ほかのタイプのルーティング アドバタイズメントの必要性を排除しています。Network Essentials ライセンスが稼働するデバイス上で、Multi-VRF-CE と EIGRP スタブ ルーティングを同時に設定しようとすると、設定は許可されません。IPv6 EIGRP スタブ ルーティングは、Network Essentials ライセンスではサポートされません。 |

EIGRP スタブ ルーティングを使用するネットワークでは、ユーザに対する IP トラフィックの唯一の許容ルートは、EIGRP スタブ ルーティングを設定しているデバイス経由です。デバイスは、ユーザ インターフェイスとして設定されているインターフェイスまたは他のデバイスに接続されているインターフェイスにルーテッド トラフィックを送信します。

EIGRP スタブ ルーティングを使用しているときは、EIGRP を使用してデバイスだけをスタブとして設定するように、分散ルータおよびリモート ルータを設定する必要があります。指定したルートだけがデバイスから伝播されます。デバイスは、サマリー、接続ルート、およびルーティング アップデートに対するすべてのクエリーに応答します。

スタブ ルータの状態を通知するパケットを受信した隣接ルータは、ルートについてはスタブ ルータに照会しません。また、スタブ ピアを持つルータは、そのピアについては照会しません。スタブ ルータは、ディストリビューション ルータを使用して適切なアップデートをすべてのピアに送信します。

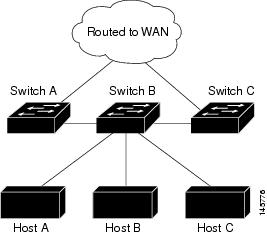

次の図では、デバイス B は EIGRP スタブ ルータとして設定されています。デバイス A および C は残りの WAN に接続されています。デバイス B は、接続ルート、スタティック ルート、再配信ルート、およびサマリー ルートをデバイス A と C にアドバタイズします。デバイス B はデバイス A から学習したルートをアドバタイズしません(逆の場合も同様です)。

EIGRP スタブ ルーティングの詳細については、『Cisco IOS IP Configuration Guide, Volume 2 of 3: Routing Protocols』の「Configuring EIGRP Stub Routing」の項を参照してください。

EIGRP の設定方法

EIGRP ルーティング プロセスを作成するには、EIGRP をイネーブルにし、ネットワークを関連付ける必要があります。EIGRP は更新を指定されたネットワークのインターフェイスに送信します。インターフェイス ネットワークを指定しないと、どの EIGRP アップデートでもアドバタイズされません。

(注) | ネットワーク上に IGRP 用に設定されているルータがあり、この設定を EIGRP に変更する場合は、IGRP と EIGRP の両方が設定された移行ルータを指定する必要があります。この場合は、この次の項に記載されているステップ 1 ~ 3 を実行し、さらに「スプリット ホライゾンの設定」も参照してください。ルートを自動的に再配信するには、同じ AS 番号を使用する必要があります。 |

EIGRP のデフォルト設定

|

デフォルト メトリックなしで再配信できるのは、接続されたルートおよびインターフェイスのスタティック ルートだけです。デフォルト メトリックは次のとおりです。 |

|||

|

Network Advantage ライセンスを実行するスイッチ上で IPv4 対してイネーブルになっています。レイヤ 3 スイッチでは、ハードウェアやソフトウェアの変更中に、隣接する NSF 対応ルータからのパケットを転送し続けることができます。 |

|||

|

|||

基本的な EIGRP パラメータの設定

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |||

| ステップ 2 | router

eigrp autonomous-system 例: Device(config)# router eigrp 10 |

EIGRP ルーティング プロセスをイネーブルにし、ルータ コンフィギュレーション モードを開始します。AS 番号によって他の EIGRP ルータへのルートを特定し、ルーティング情報をタグ付けします。 | ||

| ステップ 3 | nsf 例: Device(config)# nsf |

(任意)EIGRP NSF をイネーブルにします。スタック マスターおよびそのすべてのピア上でこのコマンドを入力します。 | ||

| ステップ 4 | network network-number 例: Device(config)# network 192.168.0.0 |

ネットワークを EIGRP ルーティング プロセスに関連付けます。EIGRP は更新を指定されたネットワークのインターフェイスに送信します。 | ||

| ステップ 5 | eigrp

log-neighbor-changes 例: Device(config)# eigrp log-neighbor-changes | |||

| ステップ 6 | metric

weights tos k1 k2 k3 k4 k5 例: Device(config)# metric weights 0 2 0 2 0 0 |

(任意)EIGRP メトリックを調整します。デフォルト値はほとんどのネットワークで適切に動作するよう入念に設定されていますが、調整することも可能です。

| ||

| ステップ 7 | offset-list [access-list number | name] {in | out} offset [type number] 例: Device(config)# offset-list 21 out 10 |

(任意)オフセット リストをルーティング メトリックに適用し、EIGRP によって取得したルートへの着信および発信メトリックを増加します。アクセス リストまたはインターフェイスを使用し、オフセット リストを制限できます。 | ||

| ステップ 8 | auto-summary 例: Device(config)# auto-summary | |||

| ステップ 9 | ip

summary-address eigrp autonomous-system-number address mask 例: Device(config)# ip summary-address eigrp 1 192.168.0.0 255.255.0.0 | |||

| ステップ 10 | end 例: Device(config)# end | |||

| ステップ 11 | show ip

protocols 例: Device# show ip protocols | |||

| ステップ 12 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

EIGRP インターフェイスの設定

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |||

| ステップ 2 | interface interface-id 例: Device(config)# interface gigabitethernet 1/0/1 | |||

| ステップ 3 | ip

bandwidth-percent eigrp パーセント 例: Device(config-if)# ip bandwidth-percent eigrp 60 | |||

| ステップ 4 | ip

summary-address eigrp autonomous-system-number address mask 例: Device(config-if)# ip summary-address eigrp 109 192.161.0.0 255.255.0.0 |

(任意)指定されたインターフェイスのサマリー集約アドレスを設定します(auto-summary がイネーブルの場合は、通常設定する必要はありません)。 | ||

| ステップ 5 | ip hello-interval

eigrp autonomous-system-number seconds 例: Device(config-if)# ip hello-interval eigrp 109 10 |

(任意)EIGRP ルーティング プロセスの hello タイム インターバルを変更します。範囲は 1 ~ 65535 秒です。低速 NBMA ネットワークの場合のデフォルト値は 60 秒、その他のすべてのネットワークでは 5 秒です。 | ||

| ステップ 6 | ip hold-time

eigrp autonomous-system-number seconds 例: Device(config-if)# ip hold-time eigrp 109 40 |

(任意)EIGRP ルーティング プロセスのホールド タイム インターバルを変更します。範囲は 1 ~ 65535 秒です。低速 NBMA ネットワークの場合のデフォルト値は 180 秒、その他のすべてのネットワークでは 15 秒です。

| ||

| ステップ 7 | no ip

split-horizon eigrp autonomous-system-number 例: Device(config-if)# no ip split-horizon eigrp 109 |

(任意)スプリット ホライズンをディセーブルにし、ルート情報が情報元インターフェイスからルータによってアドバタイズされるようにします。 | ||

| ステップ 8 | end 例: Device(config)# end | |||

| ステップ 9 | show ip eigrp

interface 例: Device# show ip eigrp interface |

EIGRP がアクティブであるインターフェイス、およびそれらのインターフェイスに関連する EIGRP の情報を表示します。 | ||

| ステップ 10 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

EIGRP ルート認証の設定

EIGRP ルート認証を行うと、EIGRP ルーティング プロトコルからのルーティング アップデートに関する MD5 認証が可能になり、承認されていない送信元から無許可または問題のあるルーティング メッセージを受け取ることがなくなります。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | interface interface-id 例: Device(config)# interface gigabitethernet 1/0/1 | |

| ステップ 3 | ip authentication

mode eigrp autonomous-systemmd5 例: Device(config-if)# ip authentication mode eigrp 104 md5 | |

| ステップ 4 | ip authentication

key-chain eigrp autonomous-system key-chain 例: Device(config-if)# ip authentication key-chain eigrp 105 chain1 | |

| ステップ 5 | exit 例: Device(config-if)# exit | |

| ステップ 6 | key

chain name-of-chain 例: Device(config)# key chain chain1 |

キー チェーンを識別し、キーチェーン コンフィギュレーション モードを開始します。ステップ 4 で設定した名前を指定します。 |

| ステップ 7 | key number 例: Device(config-keychain)# key 1 | |

| ステップ 8 | key-string テキスト 例: Device(config-keychain-key)# key-string key1 | |

| ステップ 9 | accept-lifetime start-time {infinite | end-time | duration seconds} 例: Device(config-keychain-key)# accept-lifetime 13:30:00 Jan 25 2011 duration 7200 |

start-time および end-time 構文には、hh:mm:ss Month date year または hh:mm:ss date Month year のいずれかを使用できます。デフォルトは、デフォルトの start-time 以降、無制限です。指定できる最初の日付は 1993 年 1 月 1 日です。デフォルトの end-time および duration は infinite です。 |

| ステップ 10 | send-lifetime start-time {infinite | end-time | duration seconds} 例: Device(config-keychain-key)# send-lifetime 14:00:00 Jan 25 2011 duration 3600 |

start-time および end-time 構文には、hh:mm:ss Month date year または hh:mm:ss date Month year のいずれかを使用できます。デフォルトは、デフォルトの start-time 以降、無制限です。指定できる最初の日付は 1993 年 1 月 1 日です。デフォルトの end-time および duration は infinite です。 |

| ステップ 11 | end 例: Device(config)# end | |

| ステップ 12 | show key

chain 例: Device# show key chain | |

| ステップ 13 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

EIGRP のモニタリングおよびメンテナンス

ネイバー テーブルからネイバーを削除できます。さらに、各種 EIGRP ルーティング統計情報を表示することもできます。下の図に、ネイバーを削除し、統計情報を表示する特権 EXEC コマンドを示します。表示されるフィールドの詳細については、『Cisco IOS IP Command Reference, Volume 2 of 3: Routing Protocols, Release 12.4』を参照してください。

|

show ip eigrp topology [autonomous-system-number] | [[ip-address] mask]] |

|

BGP に関する情報

ボーダー ゲートウェイ プロトコル(BGP)は、Exterior Gateway Protocol です。自律システム間で、ループの発生しないルーティング情報交換を保証するドメイン間ルーティング システムを設定するために使用されます。自律システムは、同じ管理下で動作して RIP や OSPF などの Interior Gateway Protocol(IGP)を境界内で実行し、Exterior Gateway Protocol(EGP)を使用して相互接続されるルータで構成されます。BGP バージョン 4 は、インターネット内でドメイン間ルーティングを行うための標準 EGP です。このプロトコルは、RFC 1163、1267、および 1771 で定義されています。BGP の詳細については、『Internet Routing Architectures』(Cisco Press 刊)、および『Cisco IP and IP Routing Configuration Guide』の「Configuring BGP」を参照してください。

BGP コマンドおよびキーワードの詳細については、『Cisco IOS IP Command Reference, Volume 2 of 3: Routing Protocols』の「IP Routing Protocols」を参照してください。

- BGP ネットワーク トポロジ

- NSF 認識

- BGP ルーティングに関する情報

- ルーティング ポリシーの変更

- BGP 判断属性

- ルート マップ

- BGP フィルタリング

- BGP フィルタリングのプレフィックス リスト

- BGP コミュニティ フィルタリング

- BGP ネイバーおよびピア グループ

- 集約ルート

- ルーティング ドメイン コンフェデレーション

- BGP ルート リフレクタ

- ルート ダンプニング

- BGP の追加情報

BGP ネットワーク トポロジ

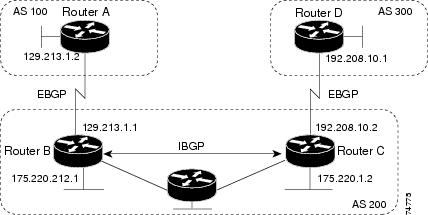

同じ自律システム(AS)に属し、BGP アップデートを交換するルータは内部BGP(IBGP)を実行し、異なる自律システムに属し、BGP アップデートを交換するルータは外部 BGP(EBGP)を実行します。大部分のコンフィギュレーション コマンドは、EBGP と IBGP で同じですが、ルーティング アップデートが自律システム間で交換されるか(EBGP)、または AS 内で交換されるか(IBGP)という点で異なります。下の図に、EBGP と IBGP の両方を実行しているネットワークを示します。

外部 AS と情報を交換する前に、BGP は AS 内のルータ間で内部 BGP ピアリングを定義し、IGRP や OSPF など AS 内で稼働する IGP に BGP ルーティング情報を再配信して、AS 内のネットワークに到達することを確認します。

BGP ルーティング プロセスを実行するルータは、通常 BGP スピーカーと呼ばれます。BGP はトランスポート プロトコルとして伝送制御プロトコル(TCP)を使用します(特にポート 179)。ルーティング情報を交換するため相互に TCP 接続された 2 つの BGP スピーカーを、ピアまたはネイバーと呼びます。上の図では、ルータ A と B が BGP ピアで、ルータ B と C、ルータ C と D も同様です。ルーティング情報は、宛先ネットワークへの完全パスを示す一連の AS 番号です。BGP はこの情報を使用し、ループのない自律システム マップを作成します。

-

ルータ A および B では EBGP が、ルータ B および C では IBGP が稼働しています。EBGP ピアは直接接続されていますが、IBGP ピアは直接接続されていないことに注意してください。IGP が稼働し、2 つのネイバーが相互に到達するかぎり、IBGP ピアを直接接続する必要はありません。

-

AS 内のすべての BGP スピーカーは、相互にピア関係を確立する必要があります。つまり、AS 内の BGP スピーカーは、論理的な完全メッシュ型に接続する必要があります。BGP4 は、論理的な完全メッシュに関する要求を軽減する 2 つの技術(連合およびルート リフレクタ)を提供します。

-

AS 200 は AS 100 および AS 300 の中継 AS です。つまり、AS 200 は AS 100 と AS 300 間でパケットを転送するために使用されます。

BGP ピアは完全な BGP ルーティング テーブルを最初に交換し、差分更新だけを送信します。BGP ピアはキープアライブ メッセージ(接続が有効であることを確認)、および通知メッセージ(エラーまたは特殊条件に応答)を交換することもできます。

BGP の場合、各ルートはネットワーク番号、情報が通過した自律システムのリスト(自律システム パス)、および他のパス属性リストで構成されます。BGP システムの主な機能は、AS パスのリストに関する情報など、ネットワークの到達可能性情報を他の BGP システムと交換することです。この情報は、AS が接続されているかどうかを判別したり、ルーティング ループをプルーニングしたり、AS レベル ポリシー判断を行うために使用できます。

Cisco IOS が稼働しているルータまたはデバイスが IBGP ルートを選択または使用するのは、ネクストホップ ルータで使用可能なルートがあり、IGP から同期信号を受信している(IGP 同期がディセーブルの場合は除く)場合です。複数のルートが使用可能な場合、BGP は属性値に基づいてパスを選択します。BGP 属性については、「BGP 判断属性の設定」の項を参照してください。

BGP バージョン 4 ではクラスレス ドメイン間ルーティング(CIDR)がサポートされているため、集約ルートを作成してスーパーネットを構築し、ルーティング テーブルのサイズを削減できます。CIDR は、BGP 内部のネットワーク クラスの概念をエミュレートし、IP プレフィックスのアドバタイズをサポートします。

NSF 認識

BGP NSF 認識機能は、で IPv4 に対してサポートされます。Network Advantage ライセンス。BGP ルーティングでこの機能をイネーブルにするには、グレースフル リスタートをイネーブルにする必要があります。隣接ルータが NSF 対応で、この機能がイネーブルである場合、レイヤ 3 デバイスでは、ルータに障害が発生してプライマリ RP がバックアップ RP によって引き継がれる間、または処理を中断させずにソフトウェア アップグレードを行うためにプライマリ RP を手動でリロードしている間、隣接ルータからパケットを転送し続けます。

この機能の詳細については、『Cisco IOS IP Routing Protocols Configuration Guide, Release 12.4』の「BGP Nonstop Forwarding (NSF) Awareness」を参照してください。

BGP ルーティングに関する情報

BGP ルーティングをイネーブルにするには、BGP ルーティング プロセスを確立し、ローカル ネットワークを定義します。BGP はネイバーとの関係を完全に認識する必要があるため、BGP ネイバーも指定する必要があります。

BGP は、内部および外部の 2 種類のネイバーをサポートします。内部ネイバーは同じ AS 内に、外部ネイバーは異なる AS 内にあります。通常の場合、外部ネイバーは相互に隣接し、1 つのサブネットを共有しますが、内部ネイバーは同じ AS 内の任意の場所に存在します。

スイッチではプライベート AS 番号を使用できます。プライベート AS 番号は通常サービス プロバイダーによって割り当てられ、ルートが外部ネイバーにアドバタイズされないシステムに設定されます。プライベート AS 番号の範囲は 64512 ~ 65535 です。AS パスからプライベート AS 番号を削除するように外部ネイバーを設定するには、neighbor remove-private-as ルータ コンフィギュレーション コマンドを使用します。この結果、外部ネイバーにアップデートを渡すとき、AS パス内にプライベート AS 番号が含まれている場合は、これらの番号が削除されます。

AS が別の AS からさらに別の AS にトラフィックを渡す場合は、アドバタイズ対象のルートに矛盾が存在しないことが重要です。BGP がルートをアドバタイズしてから、ネットワーク内のすべてのルータが IGP を通してルートを学習した場合、AS は一部のルータがルーティングできなかったトラフィックを受信することがあります。このような事態を避けるため、BGP は IGP が AS に情報を伝播し、BGP が IGP と同期化されるまで、待機する必要があります。同期化は、デフォルトでイネーブルに設定されています。AS が特定の AS から別の AS にトラフィックを渡さない場合、または自律システム内のすべてのルータで BGP が稼働している場合は、同期化をディセーブルにし、IGP 内で伝送されるルート数を少なくして、BGP がより短時間で収束するようにします。

ルーティング ポリシーの変更

ピアのルーティング ポリシーには、インバウンドまたはアウトバウンド ルーティング テーブル アップデートに影響する可能性があるすべての設定が含まれます。BGP ネイバーとして定義された 2 台のルータは、BGP 接続を形成し、ルーティング情報を交換します。このあとで BGP フィルタ、重量、距離、バージョン、またはタイマーを変更する場合、または同様の設定変更を行う場合は、BGP セッションをリセットし、設定の変更を有効にする必要があります。

リセットには、ハード リセットとソフト リセットの 2 種類があります。Cisco IOS Release 12.1 以降では、事前に設定を行わなくても、ソフト リセットを使用できます。事前設定なしにソフト リセットを使用するには、両方の BGP ピアでソフト ルート リフレッシュ機能がサポートされていなければなりません。この機能は、ピアによって TCP セッションが確立されたときに送信される OPEN メッセージに格納されてアドバタイズされます。ソフト リセットを使用すると、BGP ルータ間でルート リフレッシュ要求およびルーティング情報を動的に交換したり、それぞれのアウトバウンド ルーティング テーブルをあとで再アドバタイズできます。

-

ソフト リセットによってネイバーからインバウンド アップデートが生成された場合、このリセットはダイナミック インバウンド ソフト リセットといいます。

-

ソフト リセットによってネイバーに一連のアップデートが送信された場合、このリセットはアウトバウンド ソフト リセットといいます。

ソフト インバウンド リセットが発生すると、新規インバウンド ポリシーが有効になります。ソフト アウトバウンド リセットが発生すると、BGP セッションがリセットされずに、新規ローカル アウトバウンド ポリシーが有効になります。アウトバウンド ポリシーのリセット中に新しい一連のアップデートが送信されると、新規インバウンド ポリシーも有効になる場合があります。

下の表に、ハード リセットとソフト リセットの利点および欠点を示します。

|

両方の BGP ルータでルート リフレッシュ機能をサポートする必要があります(Cisco IOS Release 12.1 以降)。 |

BGP 判断属性

BGP スピーカーが複数の自律システムから受信したアップデートが、同じ宛先に対して異なるパスを示している場合、BGP スピーカーはその宛先に到達する最適パスを 1 つ選択する必要があります。選択されたパスは BGP ルーティング テーブルに格納され、ネイバーに伝播されます。この判断は、アップデートに格納されている属性値、および BGP で設定可能な他の要因に基づいて行われます。

BGP ピアはネイバー AS からプレフィックスに対する 2 つの EBGP パスを学習するとき、最適パスを選択して IP ルーティング テーブルに挿入します。BGP マルチパス サポートがイネーブルで、同じネイバー自律システムから複数の EBGP パスを学習する場合、単一の最適パスの代わりに、複数のパスが IP ルーティング テーブルに格納されます。そのあと、パケット スイッチング中に、複数のパス間でパケット単位または宛先単位のロード バランシングが実行されます。maximum-pathsmaximum-paths ルータ コンフィギュレーション コマンドは、許可されるパス数を制御します。

これらの要因により、BGP が最適パスを選択するために属性を評価する順序が決まります。

-

パスで指定されているネクスト ホップが到達不能な場合、この更新はドロップされます。BGP ネクスト ホップ属性(ソフトウェアによって自動判別される)は、宛先に到達するために使用されるネクスト ホップの IP アドレスです。EBGP の場合、通常このアドレスは neighbor remote-as router ルータ コンフィギュレーション コマンドで指定されたネイバーの IP アドレスです。ネクストホップの処理をディセーブルにするには、ルート マップまたは neighbor next-hop-self ルータ コンフィギュレーション コマンドを使用します。

-

最大の重みのパスを推奨します(シスコ独自のパラメータ)。ウェイト属性はルータにローカルであるため、ルーティング アップデートで伝播されません。デフォルトでは、ルータ送信元のパスに関するウェイト属性は 32768 で、それ以外のパスのウェイト属性は 0 です。最大の重みのルートを推奨します。重みを設定するには、アクセス リスト、ルート マップ、または neighbor weight ルータ コンフィギュレーション コマンドを使用します。

-

ローカル プリファレンス値が最大のルートを推奨します。ローカル プリファレンスはルーティング アップデートに含まれ、同じ AS 内のルータ間で交換されます。ローカル初期設定属性のデフォルト値は 100 です。ローカル プリファレンスを設定するには、bgp default local-preference ルータ コンフィギュレーション コマンドまたはルート マップを使用します。

-

送信元タイプが最小のルートを推奨します。内部ルートまたは IGP は、EGP によって学習されたルートよりも小さく、EGP で学習されたルートは、未知の送信元のルートまたは別の方法で学習されたルートよりも小さくなります。

-

想定されるすべてのルートについてネイバー AS が同じである場合は、MED メトリック属性が最小のルートを推奨します。MED を設定するには、ルート マップまたは default-metric ルータ コンフィギュレーション コマンドを使用します。IBGP ピアに送信されるアップデートには、MED が含まれます。

-

最も近い IGP ネイバー(最小の IGP メトリック)を通って到達できるルートを推奨します。ルータは、AS 内の最短の内部パス(BGP のネクストホップへの最短パス)を使用し、宛先に到達するためです。

-

次の条件にすべて該当する場合は、このパスのルートを IP ルーティング テーブルに挿入してください。

-

マルチパスがイネーブルでない場合は、BGP ルータ ID の IP アドレスが最小であるルートを推奨します。通常、ルータ ID はルータ上の最大の IP アドレスまたはループバック(仮想)アドレスですが、実装に依存することがあります。

ルート マップ

BGP 内でルート マップを使用すると、ルーティング情報を制御、変更したり、ルーティング ドメイン間でルートを再配信する条件を定義できます。ルート マップの詳細については、「Using Route Maps to Redistribute Routing Information」の項を参照してください。各ルート マップには、ルート マップを識別する名前(マップ タグ)およびオプションのシーケンス番号が付いています。

BGP フィルタリング

BGP アドバタイズメントをフィルタリングするには、as-path access-list グローバル コンフィギュレーション コマンドや neighbor filter-list ルータ コンフィギュレーション コマンドなどの AS パス フィルタを使用します。neighbor distribute-list ルータ コンフィギュレーション コマンドとアクセス リストを併用することもできます。distribute-list フィルタはネットワーク番号に適用されます。distribute-list コマンドの詳細については、「ルーティング アップデートのアドバタイズおよび処理の制御」の項を参照してください。

ネイバー単位でルート マップを使用すると、アップデートをフィルタリングしたり、さまざまな属性を変更したりできます。ルート マップは、インバウンド アップデートまたはアウトバウンド アップデートのいずれかに適用できます。ルート マップを渡すルートだけが、アップデート内で送信または許可されます。着信および発信の両方のアップデートで、AS パス、コミュニティ、およびネットワーク番号に基づくマッチングがサポートされています。AS パスのマッチングには match as-path access-list ルート マップ コマンド、コミュニティに基づくマッチングには match community-list ルート マップ コマンド、ネットワークに基づくマッチングには ip access-list グローバル コンフィギュレーション コマンドが必要です。

BGP フィルタリングのプレフィックス リスト

neighbor distribute-list ルータ コンフィギュレーション コマンドを含む多数の BGP ルート フィルタリング コマンドでは、アクセス リストの代わりにプレフィックス リストを使用できます。プレフィックス リストを使用すると、大規模リストのロードおよび検索パフォーマンスが改善し、差分更新がサポートされ、コマンドライン インターフェイス(CLI)設定が簡素化され、柔軟性が増すなどの利点が生じます。

プレフィックス リストによるフィルタリングでは、アクセス リストの照合の場合と同様に、プレフィックス リストに記載されたプレフィックスとルートのプレフィックスが照合されます。一致すると、一致したルートが使用されます。プレフィックスが許可されるか、または拒否されるかは、次に示すルールに基づいて決定されます。

特定のプレフィックスがプレフィックス リストのどのエントリとも一致しなかった場合、実質的に拒否されたものと見なされます。

指定されたプレフィックスと一致するエントリがプレフィックス リスト内に複数存在する場合は、シーケンス番号が最小であるプレフィックス リスト エントリが識別されます。

デフォルトでは、シーケンス番号は自動生成され、5 ずつ増分します。シーケンス番号の自動生成をディセーブルにした場合は、エントリごとにシーケンス番号を指定する必要があります。シーケンス番号を指定する場合の増分値に制限はありません。増分値が 1 の場合は、このリストに追加エントリを挿入できません。増分値が大きい場合は、値がなくなることがあります。

BGP コミュニティ フィルタリング

BGP コミュニティ フィルタリングは、COMMUNITIES 属性の値に基づいてルーティング情報の配信を制御する BGP の方法の 1 つです。この属性によって、宛先はコミュニティにグループ化され、コミュニティに基づいてルーティング判断が適用されます。この方法を使用すると、ルーティング情報の配信制御を目的とする BGP スピーカーの設定が簡単になります。

コミュニティは、共通するいくつかの属性を共有する宛先のグループです。各宛先は複数のコミュニティに属します。AS 管理者は、宛先が属するコミュニティを定義できます。デフォルトでは、すべての宛先が一般的なインターネット コミュニティに属します。コミュニティは、過渡的でグローバルなオプションの属性である、COMMUNITIES 属性(1 ~ 4294967200 の数値)によって識別されます。事前に定義された既知のコミュニティの一部を、次に示します。

コミュニティに基づき、他のネイバーに許可、送信、配信するルーティング情報を制御できます。BGP スピーカーは、ルートを学習、アドバタイズ、または再配信するときに、ルートのコミュニティを設定、追加、または変更します。ルートを集約すると、作成された集約内の COMMUNITIES 属性に、すべての初期ルートの全コミュニティが含まれます。

コミュニティ リストを使用すると、ルート マップの match 句で使用されるコミュニティ グループを作成できます。さらに、アクセス リストの場合と同様、一連のコミュニティ リストを作成することもできます。ステートメントは一致が見つかるまでチェックされ、1 つのステートメントが満たされると、テストは終了します。

コミュニティに基づいて COMMUNITIES 属性および match 句を設定するには、「ルート マップによるルーティング情報の再配信」に記載されている match community-list および set community ルート マップ コンフィギュレーション コマンドを参照してください。

BGP ネイバーおよびピア グループ

通常、BGP ネイバーの多くは同じアップデート ポリシー(同じアウトバウンド ルート マップ、配信リスト、フィルタ リスト、アップデート送信元など)を使用して設定されます。アップデート ポリシーが同じネイバーをピア グループにまとめると設定が簡単になり、アップデートの効率が高まります。多数のピアを設定した場合は、この方法を推奨します。

BGP ピア グループを設定するには、ピア グループを作成し、そこにオプションを割り当てて、ピア グループ メンバーとしてネイバーを追加します。ピア グループを設定するには、neighbor ルータ コンフィギュレーション コマンドを使用します。デフォルトでは、ピア グループ メンバーは remote-as(設定されている場合)、version、update-source、out-route-map、out-filter-list、out-dist-list、minimum-advertisement-interval、next-hop-self など、ピア グループの設定オプションをすべて継承します。すべてのピア グループ メンバーは、ピア グループに対する変更を継承します。また、アウトバウンド アップデートに影響しないオプションを無効にするように、メンバーを設定することもできます。

集約ルート

クラスレス ドメイン間ルーティング(CIDR)を使用すると、集約ルート(またはスーパーネット)を作成して、ルーティング テーブルのサイズを最小化できます。BGP 内に集約ルートを設定するには、集約ルートを BGP に再配信するか、または BGP ルーティング テーブル内に集約エントリを作成します。BGP テーブル内に特定のエントリがさらに 1 つまたは複数存在する場合は、BGP テーブルに集約アドレスが追加されます。

ルーティング ドメイン コンフェデレーション

IBGP メッシュを削減する方法の 1 つは、自律システムを複数のサブ自律システムに分割して、単一の自律システムとして認識される単一の連合にグループ化することです。各自律システムは内部で完全にメッシュ化されていて、同じコンフェデレーション内の他の自律システムとの間には数本の接続があります。異なる自律システム内にあるピアでは EBGP セッションが使用されますが、ルーティング情報は IBGP ピアと同様な方法で交換されます。具体的には、ネクスト ホップ、MED、およびローカル プリファレンス情報は維持されます。すべての自律システムで単一の IGP を使用できます。

BGP ルート リフレクタ

BGP では、すべての IBGP スピーカーを完全メッシュ構造にする必要があります。外部ネイバーからルートを受信したルータは、そのルートをすべての内部ネイバーにアドバタイズする必要があります。ルーティング情報のループを防ぐには、すべての IBGP スピーカーを接続する必要があります。内部ネイバーは、内部ネイバーから学習されたルートを他の内部ネイバーに送信しません。

ルート リフレクタを使用すると、学習されたルートをネイバーに渡す場合に他の方法が使用されるため、すべての IBGP スピーカーを完全メッシュ構造にする必要はありません。IBGP ピアをルート リフレクタに設定すると、その IBGP ピアは IBGP によって学習されたルートを一連の IBGP ネイバーに送信するようになります。ルート リフレクタの内部ピアには、クライアント ピアと非クライアント ピア(AS 内の他のすべてのルータ)の 2 つのグループがあります。ルート リフレクタは、これらの 2 つのグループ間でルートを反映させます。ルート リフレクタおよびクライアント ピアは、クラスタを形成します。非クライアント ピアは相互に完全メッシュ構造にする必要がありますが、クライアント ピアはその必要はありません。クラスタ内のクライアントは、そのクラスタ外の IBGP スピーカーと通信しません。

アドバタイズされたルートを受信したルート リフレクタは、ネイバーに応じて、次のいずれかのアクションを実行します。

通常、クライアントのクラスタにはルート リフレクタが 1 つあり、クラスタはルート リフレクタのルータ ID で識別されます。冗長性を高めて、シングル ポイントでの障害を回避するには、クラスタに複数のルート リフレクタを設定する必要があります。このように設定した場合は、ルート リフレクタが同じクラスタ内のルート リフレクタからのアップデートを認識できるように、クラスタ内のすべてのルート リフレクタに同じクラスタ ID(4 バイト)を設定する必要があります。クラスタを処理するすべてのルート リフレクタは完全メッシュ構造にし、一連の同一なクライアント ピアおよび非クライアント ピアを設定する必要があります。

ルート ダンプニング

ルート フラップ ダンプニングは、インターネットワーク内でフラッピング ルートの伝播を最小化するための BGP 機能です。ルートの状態が使用可能、使用不可能、使用可能、使用不可能という具合に、繰り返し変化する場合、ルートはフラッピングと見なされます。ルート ダンプニングがイネーブルの場合は、フラッピングしているルートにペナルティ値が割り当てられます。ルートの累積ペナルティが、設定された制限値に到達すると、ルートが稼働している場合であっても、BGP はルートのアドバタイズメントを抑制します。再使用限度は、ペナルティと比較される設定可能な値です。ペナルティが再使用限度より小さくなると、起動中の抑制されたルートのアドバタイズメントが再開されます。

IBGP によって取得されたルートには、ダンプニングが適用されません。このポリシーにより、IBGP ピアのペナルティが AS 外部のルートよりも大きくなることはありません。

BGP の追加情報

BGP 設定の詳しい説明については、『Cisco IOS IP Configuration Guide, Release 12.4』の「IP Routing Protocols」にある「Configuring BGP」を参照してください。特定コマンドの詳細については、『Cisco IOS IP Command Reference, Volume 2 of 3: Routing Protocols, Release 12.4』を参照してください。

BGP の設定方法

BGP のデフォルト設定

下の表に、BGP のデフォルト設定を示します。すべての特性の詳細については、『Cisco IOS IP Command Reference, Volume 2 of 3: Routing Protocols, Release 12.4』の特定のコマンドを参照してください。

|

ループバック インターフェイスに IP アドレスが設定されている場合は、ループバック インターフェイスの IP アドレス、またはルータの物理インターフェイスに対して設定された最大の IP アドレス |

|

|

|

|

|

NSF1 認識 |

2イネーブル状態の場合、レイヤ 3 スイッチでは、ハードウェアやソフトウェアの変更中に、隣接する NSF 対応ルータからのパケットを転送し続けることができます。 |

BGP ルーティングのイネーブル化

(注) | BGP をイネーブルにするには、スイッチまたはスタック マスター上で Network Advantageライセンス が稼働している必要があります。 |

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | ip

routing 例: Device(config)# ip routing | |

| ステップ 3 | router bgp autonomous-system 例: Device(config)# router bgp 45000 |

BGP ルーティング プロセスをイネーブルにして AS 番号を割り当て、ルータ コンフィギュレーション モードを開始します。指定できる AS 番号は 1~65535 です。64512~65535 は、プライベート AS 番号専用です。 |

| ステップ 4 | network network-number [mask network-mask] [route-map route-map-name] 例: Device(config)# network 10.108.0.0 | |

| ステップ 5 | neighbor {ip-address | peer-group-name} remote-as number 例: Device(config)# neighbor 10.108.1.2 remote-as 65200 |

BGP ネイバー テーブルに設定を追加し、IP アドレスによって識別されるネイバーが、指定された AS に属することを示します。 EBGP の場合、通常ネイバーは直接接続されており、IP アドレスは接続のもう一方の端におけるインターフェイスのアドレスです。 |

| ステップ 6 | neighbor {ip-address | peer-group-name} remove-private-as 例: Device(config)# neighbor 172.16.2.33 remove-private-as | |

| ステップ 7 | synchronization 例: Device(config)# synchronization | |

| ステップ 8 | auto-summary 例: Device(config)# auto-summary |

(任意)自動ネットワーク サマライズをイネーブルにします。IGP から BGP にサブネットが再配信された場合、ネットワーク ルートだけが BGP テーブルに挿入されます。 |

| ステップ 9 | bgp

graceful-restart 例: Device(config)# bgp graceful-start | |

| ステップ 10 | end 例: Device(config)# end | |

| ステップ 11 | show ip bgp

network network-number 例: Device# show ip bgp network 10.108.0.0 | |

| ステップ 12 | show ip bgp

neighbor 例: Device# show ip bgp neighbor |

NSF 認識(グレースフル リスタート)がネイバーでイネーブルにされていることを確認します。 スイッチおよびネイバーで NSF 認識がイネーブルである場合は、次のメッセージが表示されます。 グレースフル リスタート機能: アドバタイズおよび受信される |

| ステップ 13 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

ルーティング ポリシー変更の管理

BGP ピアがルート リフレッシュ機能をサポートするかどうかを学習して、BGP セッションをリセットするには、次の手順を実行します。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | show ip bgp

neighbors 例: Device# show ip bgp neighbors |

ネイバーがルート リフレッシュ機能をサポートするかどうかを表示します。サポートされている場合は、ルータに関する次のメッセージが表示されます。 |

| ステップ 2 | clear ip bgp {* | address | peer-group-name} 例: Device# clear ip bgp * | |

| ステップ 3 | clear ip bgp {* | address | peer-group-name} soft out 例: Device# clear ip bgp * soft out |

(任意)指定された接続上でインバウンド ルーティング テーブルをリセットするには、アウトバウンド ソフト リセットを実行します。このコマンドは、ルート リフレッシュがサポートされている場合に使用してください。 |

| ステップ 4 | show ip

bgp 例: Device# show ip bgp | |

| ステップ 5 | show ip bgp

neighbors 例: Device# show ip bgp neighbors |

BGP 判断属性の設定

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | router bgp autonomous-system 例: Device(config)# router bgp 4500 |

BGP ルーティング プロセスをイネーブルにして AS 番号を割り当て、ルータ コンフィギュレーション モードを開始します。 |

| ステップ 3 | bgp best-path

as-path ignore 例: Device(config-router)# bgp bestpath as-path ignore | |

| ステップ 4 | neighbor {ip-address | peer-group-name} next-hop-self 例: Device(config-router)# neighbor 10.108.1.1 next-hop-self |

(任意)ネクストホップ アドレスの代わりに使用される特定の IP アドレスを入力し、ネイバーへの BGP アップデートに関するネクストホップの処理をディセーブルにします。 |

| ステップ 5 | neighbor {ip-address | peer-group-name} weight weight 例: Device(config-router)# neighbor 172.16.12.1 weight 50 |

(任意)ネイバー接続に重みを割り当てます。指定できる値は 0 ~ 65535 です。最大の重みのルートを推奨します。別の BGP ピアから学習されたルートのデフォルトの重みは 0 です。ローカル ルータから送信されたルートのデフォルトの重みは 32768 です。 |

| ステップ 6 | default-metric number 例: Device(config-router)# default-metric 300 |

(任意)推奨パスを外部ネイバーに設定するように MED メトリックを設定します。MED を持たないすべてのルータも、この値に設定されます。指定できる範囲は 1 ~ 4294967295 です。最小値を推奨します。 |

| ステップ 7 | bgp bestpath med

missing-as-worst 例: Device(config-router)# bgp bestpath med missing-as-worst |

(任意)MED がない場合は無限の値が指定されていると見なし、MED 値を持たないパスが最も望ましくないパスになるように、スイッチを設定します。 |

| ステップ 8 | bgp

always-compare med 例: Device(config-router)# bgp always-compare-med |

(任意)異なる AS 内のネイバーからのパスに対して、MED を比較するようにスイッチを設定します。デフォルトでは、MED は同じ AS 内のパス間でだけ比較されます。 |

| ステップ 9 | bgp bestpath med

confed 例: Device(config-router)# bgp bestpath med confed |

(任意)連合内の異なるサブ AS によってアドバタイズされたパスから特定のパスを選択する場合に、MED を考慮するようにスイッチを設定します。 |

| ステップ 10 | bgp deterministic

med 例: Device(config-router)# bgp deterministic med |

(任意)同じ AS 内の異なるピアによってアドバタイズされたルートから選択する場合に、MED 変数を考慮するようにスイッチを設定します。 |

| ステップ 11 | bgp default

local-preference value 例: Device(config-router)# bgp default local-preference 200 |

(任意)デフォルトのローカル プリファレンス値を変更します。指定できる範囲は 0 ~ 4294967295 で、デフォルト値は 100 です。最大のローカル プリファレンス値を推奨します。 |

| ステップ 12 | maximum-paths number 例: Device(config-router)# maximum-paths 8 |

(任意)IP ルーティング テーブルに追加するパスの数を設定します。デフォルトでは、最適パスだけがルーティング テーブルに追加されます。範囲は 1 ~ 16 です。複数の値を指定すると、パス間のロード バランシングが可能になります。スイッチ ソフトウェア では最大 32 の等コスト ルートが許可されていますが、スイッチ ハードウェアはルートあたり 17 パス以上は使用しません。 |

| ステップ 13 | end 例: Device(config)# end | |

| ステップ 14 | show ip

bgp 例: Device# show ip bgp | |

| ステップ 15 | show ip bgp

neighbors 例: Device# show ip bgp neighbors | |

| ステップ 16 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

ルート マップによる BGP フィルタリングの設定

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | route-map map-tag [permit | deny] [sequence-number] 例: Device(config)# route-map set-peer-address permit 10 | |

| ステップ 3 | set ip next-hop ip-address [...ip-address] [peer-address] 例: Device(config)# set ip next-hop 10.1.1.3 | |

| ステップ 4 | end 例: Device(config)# end | |

| ステップ 5 | show route-map [map-name] 例: Device# show route-map | |

| ステップ 6 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

ネイバーによる BGP フィルタリングの設定

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |||

| ステップ 2 | router bgp autonomous-system 例: Device(config)# router bgp 109 |

BGP ルーティング プロセスをイネーブルにして AS 番号を割り当て、ルータ コンフィギュレーション モードを開始します。 | ||

| ステップ 3 | neighbor {ip-address | peer-group name} distribute-list{access-list-number | name} {in | out} 例: Device(config-router)# neighbor 172.16.4.1 distribute-list 39 in |

(任意)アクセス リストの指定に従って、ネイバーに対して送受信される BGP ルーティング アップデートをフィルタリングします。

| ||

| ステップ 4 | neighbor {ip-address | peer-group name} route-map map-tag {in | out} 例: Device(config-router)# neighbor 172.16.70.24 route-map internal-map in | |||

| ステップ 5 | end 例: Device(config)# end | |||

| ステップ 6 | show ip bgp

neighbors 例: Device# show ip bgp neighbors | |||

| ステップ 7 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

アクセス リストおよびネイバーによる BGP フィルタリングの設定

BGP 自律システム パスに基づいて着信および発信の両方のアップデートにアクセス リスト フィルタを指定して、フィルタリングすることもできます。各フィルタは、正規表現を使用するアクセス リストです。(正規表現の作成方法については、『Cisco IOS Dial Technologies Command Reference, Release 12.4』の付録「Regular Expressions」を参照してください)。この方法を使用するには、自律システム パスのアクセス リストを定義し、特定のネイバーとの間のアップデートに適用します。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | ip as-path access-list access-list-number {permit | deny} as-regular-expressions 例: Device(config)# ip as-path access-list 1 deny _65535_ | |

| ステップ 3 | router bgp autonomous-system 例: Device(config)# router bgp 110 | |

| ステップ 4 | neighbor {ip-address | peer-group name} filter-list {access-list-number | name} {in | out | weight weight} 例: Device(config-router)# neighbor 172.16.1.1 filter-list 1 out | |

| ステップ 5 | end 例: Device(config)# end | |

| ステップ 6 | show ip bgp neighbors [paths regular-expression] 例: Device# show ip bgp neighbors | |

| ステップ 7 | copy running-config

startup-config 例:

Device# copy running-config startup-config

|

(任意)コンフィギュレーション ファイルに設定を保存します。 |

BGP フィルタリング用のプレフィックス リストの設定

コンフィギュレーション エントリを削除する場合は、シーケンス番号を指定する必要はありません。Show コマンドの出力には、シーケンス番号が含まれます。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configureterminal 例: Device# configure terminal | |

| ステップ 2 | ip prefix-list list-name [seq seq-value] deny | permit network/len [ge ge-value] [le le-value] 例: Device(config)# ip prefix-list BLUE permit 172.16.1.0/24 |

一致条件に合わせてアクセスを拒否(deny)または許可(permit)するプレフィックス リストを作成します。シーケンス 番号を指定することもできます。少なくとも 1 つの permit コマンドまたは deny コマンドを入力する必要があります。 |

| ステップ 3 | ip prefix-list list-nameseq seq-valuedeny | permit network/len [ge ge-value] [le le-value] 例: Device(config)# ip prefix-list BLUE seq 10 permit 172.24.1.0/24 | |

| ステップ 4 | end 例: Device(config)# end | |