SSLサービス モジュールの設定準備

SSLサービス モジュールにサービスを設定する前に、次の手順を実行する必要があります。

• 「SSLサービス モジュールの初期設定」

「SSLサービス モジュールの初期設定」

• 「Catalyst 6500シリーズ スイッチの初期設定」

「Catalyst 6500シリーズ スイッチの初期設定」

SSLサービス モジュールでのVLANの設定

SSLサービス モジュールにVLAN(仮想LAN)を設定する場合は、いずれかのVLANを管理VLANとして設定します。管理VLANは、SSH、Public Key Infrastructure(PKI;公開鍵インフラストラクチャ)、Secure File Transfer(SCP)およびTrivial File Transfer Protocol(TFTP;簡易ファイル転送プロトコル)処理を含む、すべての管理トラフィックに使用されます。管理VLANのゲートウェイを通るデフォルト ルートが追加されます。

(注) SSLサービス モジュールには、管理VLANとしてVLANを1つのみ設定してください。

(注) スイッチとモジュールのVLAN IDは同じでなければなりません。詳細については、『Catalyst 6500 Series Switch Software Configuration Guide』のChapter「Configuring VLANs」を参照してください。

(注) SSLソフトウェアは、標準範囲のVLAN(2~1005)だけをサポートします。SSLサービス モジュールの設定を、標準範囲VLANに限定します。

SSLサービス モジュールにVLANを設定する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy(config)#

ssl-proxy vlan

vlan

|

VLANを設定し、VLANモードを開始します。 |

ステップ 2 |

ssl-proxy(config-vlan)# ipaddr

ip_addr netmask

|

VLANにIPアドレスを設定します。 |

ステップ 3 |

ssl-proxy(config-vlan)# gateway

gateway_addr

|

クライアント側ゲートウェイのIPアドレスを設定します。

(注) VLAN IPアドレスと同じサブネット内のゲートウェイIPアドレスを設定します。

|

ステップ 4 |

ssl-proxy(config-vlan)#

route

ip_addr netmask

gateway

ip_addr

|

(任意)SSLサービス モジュールからのレイヤ3ホップ数が1つまたは複数であるサーバに、スタティック ルートを設定します。 |

ステップ 5 |

ssl-proxy(config-vlan)#

admin

|

(任意)VLANを管理VLANとして設定します。 |

次に、VLANを設定し、IPアドレス、サブネット マスク、およびグローバル ゲートウェイを指定し、VLANを管理VLANとして指定する例を示します。

ssl-proxy(config)# ssl-proxy vlan 100

ssl-proxy(config-vlan)# ipaddr 10.1.0.20 255.255.255.0

ssl-proxy(config-vlan)# gateway 10.1.0.1

ssl-proxy(config-vlan)# admin

ssl-proxy(config-vlan)# ^Z

Telnetリモート アクセスの設定

SSLサービス モジュールをTelnetリモート アクセス用に設定する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy(config)#

enable password

password

|

ローカルなイネーブル パスワードを指定します。 |

ステップ 2 |

ssl-proxy(config)#

line vty

starting-line-number ending-line-number

|

設定する回線範囲を特定し、ライン コンフィギュレーション モードを開始します。 |

ステップ 3 |

ssl-proxy(config-line)#

login

|

ログイン時のパスワード検査をイネーブルにします。 |

ステップ 4 |

ssl-proxy(config-line)#

password

password

|

回線のパスワードを指定します。 |

次に、SSLサービス モジュールをリモート アクセス用に設定する例を示します。

ssl-proxy(config)#line vty 0 4

ssl-proxy(config-line)#login

ssl-proxy(config-line)#password cisco

ssl-proxy(config-line)#end

FQDNの設定

SSLサービス モジュールを使用してCertificate Authority(CA;認証局)からの証明書を登録する場合は、モジュールにFully Qualified Domain Name(FQDN;完全修飾ドメイン名)を設定する必要があります。FQDNは、モジュールのホスト名およびドメイン名です。

FQDNを設定する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy(config)#

hostname

name

|

ホスト名を設定します。 |

ステップ 2 |

ssl-proxy(config)#

ip domain-name

name

|

ドメイン名を設定します。 |

次に、SSLサービス モジュールにFQDNを設定する例を示します。

ssl-proxy(config)# hostname ssl-proxy2

ssl-proxy2(config)# ip domain-name example.com

モジュール上でのSSHのイネーブル化

SSHは、モジュールで生成された最初の鍵ペアを使用します。次の作業では、SSH専用の鍵ペアを生成します。

(注) 最初にSSH鍵ペアを指定しないで、汎用の鍵ペアを生成すると(RSA鍵ペアの生成を参照)、SSHがイネーブルになり、汎用鍵ペアが使用されます。この鍵ペアをあとで削除すると、SSHがディセーブルになります。SSHを再びイネーブルにするには、SSH鍵ペアを新規に生成します。

SSH鍵ペアを生成してSSHをイネーブルにする手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy#

configure terminal

|

terminalオプションを選択して、コンフィギュレーション モードを開始します。 |

ステップ 2 |

ssl-proxy(config)#

ip ssh rsa keypair-name

ssh_key_name

|

SSHに鍵ペアの名前を割り当てます。 |

ステップ 3 |

ssl-proxy(config)#

crypto key generate rsa general-keys label

ssh_key_name

|

SSH鍵ペアを生成します。これで、SSHがイネーブルになります。 |

ステップ 4 |

|

コンフィギュレーション モードを終了します。 |

ステップ 5 |

|

SSHの現在の状態を表示します。 |

次に、モジュール上でSSHをイネーブルにし、SSHがイネーブルに設定されたことを確認する例を示します。

ssl-proxy(config)# ip ssh rsa keypair-name ssh-key

Please create RSA keys to enable SSH.

ssl-proxy(config)# crypto key generate rsa general-keys label ssh-key

The name for the keys will be: ssh-key

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]: 1024

% Generating 1024 bit RSA keys ...[OK]

*Aug 28 11:07:54.051: %SSH-5-ENABLED: SSH 1.5 has been enabled

SSH Enabled - version 1.5

Authentication timeout: 120 secs; Authentication retries: 3

SSH用のユーザ名およびパスワードの設定

SSH接続用のユーザ名およびパスワードを設定する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy#

configure terminal

|

terminalオプションを選択して、コンフィギュレーション モードを開始します。 |

ステップ 2 |

ssl-proxy(config)#

enable password

password

|

ローカルなイネーブル パスワードを(まだ指定されていなければ)指定します。 |

ステップ 3 |

ssl-proxy(config)#

username

username {

password |

secret }

password

|

ユーザ名およびパスワードを指定します。 |

ステップ 4 |

ssl-proxy(config)#

line vty

line-number ending-line-number

|

設定する回線範囲を特定し、ライン コンフィギュレーション モードを開始します。 |

ステップ 5 |

ssl-proxy(config-line)#

login

local

|

ローカルなユーザ名認証をイネーブルにします。 |

次に、SSLサービス モジュールにSSH接続用のユーザ名およびパスワードを設定する例を示します。

ssl-proxy# configure terminal

ssl-proxy(config)# enable password cisco

ssl-proxy(config)# username admin password admin-pass

ssl-proxy(config)# line vty 0 4

ssl-proxy(config-line)# login local

ssl-proxy(config-line)# end

ユーザ名およびパスワードを設定した後に、スイッチを設定する手順については、「Catalyst 6500シリーズ スイッチの初期設定」を参照してください。

SSH用のAAAの設定

SSH用のAAAを設定する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy#

configure terminal

|

terminalオプションを選択して、コンフィギュレーション モードを開始します。 |

ステップ 2 |

ssl-proxy(config)#

username

username

secret {

0 |

5 }

password

|

指定された検索不能なユーザ名に対して、拡張パスワード セキュリティをイネーブルにします。 |

ステップ 3 |

ssl-proxy(config)#

enable password

password

|

ローカルなイネーブル パスワードを(まだ指定されていなければ)指定します。 |

ステップ 4 |

ssl-proxy(config)#

aaa new-model

|

AAAをイネーブルにします。 |

ステップ 5 |

ssl-proxy(config)#

aaa authentication login

default

local

|

ローカルなユーザ名データベースを認証に使用するように、モジュールを指定します。 |

ステップ 6 |

ssl-proxy(config)#

line vty

line-number ending-line-number

|

設定する回線範囲を特定し、ライン コンフィギュレーション モードを開始します。 |

ステップ 7 |

ssl-proxy(config-line)#

transport input ssh

|

特定の回線で使用される唯一のプロトコルとしてSSHを設定します(これにより、非SSH接続が禁止されます)。 |

次に、SSLサービス モジュールにSSH接続用のAAAを設定する例を示します。

ssl-proxy# configure terminal

ssl-proxy(config)# username admin secret admin-pass

ssl-proxy(config)# enable password enable-pass

ssl-proxy(config)# aaa new-model

ssl-proxy(config)# aaa authentication login default local

ssl-proxy(config)# line vty 0 4

ssl-proxy(config-line)# transport input ssh

ssl-proxy(config-line)# end

AAAを設定したあとに、スイッチを設定する手順については、「Catalyst 6500シリーズ スイッチの初期設定」を参照してください。

Catalyst 6500シリーズ スイッチの初期設定

Catalyst 6500シリーズ スイッチをどのように設定するかは、使用しているのがCisco IOSソフトウェアであるか、Catalystオペレーティング システム ソフトウェアであるかによって異なります。

ここでは、各スイッチのオペレーティング システムについて、CLIからスイッチを設定する手順について説明します。

• 「Cisco IOSソフトウェア」

「Cisco IOSソフトウェア」

• 「Catalystオペレーティング システム ソフトウェア」

「Catalystオペレーティング システム ソフトウェア」

スイッチ上でのVLANの設定

(注) スイッチとモジュールのVLAN IDは同じでなければなりません。詳細については、『Catalyst 6500 Series Switch Software Configuration Guide』のChapter「Configuring VLANs」を参照してください。

(注) SSLソフトウェアは、標準範囲のVLAN(2~1005)だけをサポートします。SSLサービス モジュールの設定を、標準範囲VLANに限定します。

スイッチにVLANを設定する手順は、次のとおりです。

|

|

|

ステップ 1 |

Router#

configure terminal

|

terminalオプションを選択して、コンフィギュレーション モードを開始します。 |

ステップ 2 |

Router(config)#

vlan

vlan_ID

|

VLANコンフィギュレーション モードを開始して、VLANを追加します。有効な範囲は2~1001です。

(注) 外部VLANを追加しないでください。

|

ステップ 3 |

|

VLANデータベースを更新して、イネーブルEXECモードに戻ります。 |

次に、スイッチにVLANを設定する例を示します。

Router# configure terminal

レイヤ3インターフェイスの設定

対応するレイヤ3 VLANインターフェイスを設定する手順は、次のとおりです。

|

|

|

ステップ 1 |

Router(config)#

interface

vlan

vlan_ID

|

設定するインターフェイスを選択します。 |

ステップ 2 |

Router(config-if)#

ip address

ip_address subnet_mask

|

IPアドレスおよびIPサブネットを設定します。 |

ステップ 3 |

Router(config-if)#

no shutdown

|

インターフェイスをイネーブルにします。 |

ステップ 4 |

|

コンフィギュレーション モードを終了します。 |

次に、レイヤ3 VLANインターフェイスを設定する例を示します。

Router# configure terminal

Router(config)# interface vlan 100

Router(config-if)# ip address 10.10.1.10 255.255.255.0

Router(config-if)# no shutdown

レイヤ2スイッチング用LANポートの設定

サーバまたはクライアントに接続する物理インターフェイスを、対応するVLANに配置する手順は、次のとおりです。

|

|

|

ステップ 1 |

Router(config)#

interface

type

mod /

port

|

設定するLANポートを選択します。 |

ステップ 2 |

Router(config-if)#

switchport

|

LANポートをレイヤ2スイッチング用に設定します。

(注) LANポートをレイヤ2ポートとして設定するには、キーワードを指定せずにswitchportコマンドを1回入力する必要があります。そのあとで、キーワードとともに再度switchportコマンドを入力してください。

|

ステップ 3 |

Router(config-if)#

switchport mode access

|

LANポートを永続的な非トランク モードにして、リンクの非トランク リンクへの変換をネゴシエーションします。近接LANポートが変更に同意しなくても、LANポートは非トランク ポートになります。 |

ステップ 4 |

Router(config-if)#

switchport access vlan

vlan_ID

|

インターフェイスがトランキングを停止した場合に使用されるデフォルトVLANを設定します。 |

ステップ 5 |

Router(config-if)#

no shutdown

|

インターフェイスをアクティブにします。 |

次に、物理インターフェイスをレイヤ2インターフェイスとして設定して、VLANに割り当てる例を示します。

Router(config)# interface gigabitethernet 1/1

Router(config-if)# switchport

Router(config-if)# switchport mode access

Router(config-if)# switchport access vlan 100

Router(config-if)# no shutdown

対応するVLANへのSSLサービス モジュールの追加

(注) デフォルトでは、SSLサービス モジュールはトランク モードであり、ネイティブVLAN 1が設定されています。

SSLサービス モジュールを対応するVLANに追加するには、次のコマンドを入力します。

|

|

|

|

Router (config)#

ssl-proxy module

mod

allowed-vlan

vlan_ID

|

SSLサービス モジュールに、トランク上で許可されるVLANを設定します。

(注) 許可VLANのいずれかを管理VLANに設定する必要があります。

|

次に、スロット6に搭載されたSSLサービス モジュールを特定のVLANに追加する例を示します。

Router# configure terminal

Router (config)# ssl-proxy module 6 allowed-vlan 100

初期設定の確認

設定を確認するには、次のコマンドを入力します。

|

|

|

Router# show spanning-tree vlan vlan_ID |

指定されたVLANのスパニングツリー状態を表示します。 |

|

Router#

show ssl-proxy mod

mod

state

|

トランクの設定を表示します。 |

(注) 次の例では、SSLサービス モジュールはスロット4(Gi4/1)に搭載されています。

次に、モジュールがForwarding(FWD;フォワーディング)ステートであるかどうかを確認する例を示します。

Router# show spanning-tree vlan 100

Spanning tree enabled protocol ieee

Hello Time 2 sec Max Age 20 sec Forward Delay 15 sec

Hello Time 2 sec Max Age 20 sec Forward Delay 15 sec

Interface Role Sts Cost Prio.Nbr Type

---------------- ---- --- --------- -------- --------------------------------

Gi3/1 Desg FWD 4 128.129 P2p

Gi4/1 Desg FWD 4 128.193 P2p

Po261 Desg FWD 3 128.833 P2p

次に、表示されたVLAN情報がVLAN設定と一致するかどうかを確認する方法を示します。

Router# show ssl-proxy mod 6 state

SSL-services module 6 data-port:

Administrative Mode:trunk

Administrative Trunking Encapsulation:dot1q

Operational Trunking Encapsulation:dot1q

Negotiation of Trunking:Off

Access Mode VLAN:1 (default)

Trunking Native Mode VLAN:1 (default)

Trunking VLANs Enabled:100

Pruning VLANs Enabled:2-1001

Vlans allowed on trunk:100

Vlans allowed and active in management domain:100

Vlans in spanning tree forwarding state and not pruned:

スイッチ上でのVLANの設定

(注) スイッチとモジュールのVLAN IDは同じでなければなりません。詳細については、『Catalyst 6500 Switch Series Software Configuration Guide』のChapter「Configuring VLANs」を参照してください。

(注) SSLソフトウェアは、標準範囲のVLAN(2~1005)だけをサポートします。SSLサービス モジュールの設定を、標準範囲VLANに限定します。

スイッチにVLANを設定する手順は、次のとおりです。

|

|

|

ステップ 1 |

|

イネーブル モードを開始します。 |

ステップ 2 |

Console> (enable)

set vlan

vlan_id

|

VLANを追加します。有効な範囲は2~1001です。

(注) 外部VLANを追加しないでください。

|

次に、スイッチにVLANを設定する例を示します。

Enter Password: <password>

Console> (enable) set vlan 100

Vlan 100 configuration successful

MSFC上でのレイヤ3インターフェイスの設定

Multilayer Switch Feature Card(MSFC;マルチレイヤ スイッチ フィーチャ カード)上に対応するレイヤ3 VLANインターフェイスを設定するには、次の作業を行います。

|

|

|

ステップ 1 |

Console> (enable) session [

mod ]

|

Telnetセッションを使用してスイッチCLIからMSFCにアクセスします。 |

ステップ 2 |

|

イネーブル モードを開始します。 |

ステップ 3 |

Router# configure terminal

|

グローバル コンフィギュレーション モードを開始します。 |

ステップ 4 |

Router(config)# interface vlan

vlan_id

|

MSFC上でVLANインターフェイスを指定します。 |

ステップ 5 |

Router(config-if)# ip address

ip_address subnet_mask

|

VLANにIPアドレスを割り当てます。 |

ステップ 6 |

Router(config-if)# no shutdown

|

インターフェイスをイネーブルにします。 |

ステップ 7 |

|

MSFC CLIを終了してスイッチCLIに戻ります。 |

MSFC上にレイヤ3 VLANインターフェイスを設定する例を示します。

Console> (enable) session 15

Type ^C^C^C to switch back...

Router(config)# interface vlan 100

Router(config-if)# ip address 10.10.1.10 255.255.255.0

Router(config-if)# no shutdown

対応するVLANへのSSLサービス モジュールの追加

(注) デフォルトでは、SSLサービス モジュールはトランク モードであり、ネイティブVLAN 1が設定されています。

SSLサービス モジュールを対応するVLANに追加するには、次のコマンドを入力します。

|

|

|

|

Console> (enable)

set trunk

mod /

port vlan_id

|

SSLサービス モジュールに、トランク上で許可されるVLANを設定します。

(注) 許可VLANのいずれかを管理VLANに設定する必要があります。

|

次に、スロット6に搭載されたSSLサービス モジュールを特定のVLANに追加する例を示します。

Console> (enable) set trunk 6/1 100

Adding vlans 100 to allowed list.

初期設定の確認

設定を確認するには、次のいずれかのコマンドを入力します。

|

|

|

Console> show spanntree vlan_ID |

指定されたVLANのスパニングツリー状態を表示します。 |

Console> show trunk mod / port |

トランクの設定を表示します。 |

(注) 次の例では、SSLサービス モジュールはスロット6に搭載されています。

次に、モジュールがFWDステートであるかどうかを確認する例を示します。

Console> show spantree 100

Designated Root 00-06-2a-db-a5-01

Designated Root Priority 32768

Root Max Age 20 sec Hello Time 2 sec Forward Delay 15 sec

Bridge ID MAC ADDR 00-06-2a-db-a5-01

Bridge Max Age 20 sec Hello Time 2 sec Forward Delay 15 sec

Port Vlan Port-State Cost Prio Portfast Channel_id

------------------------ ---- ------------- --------- ---- -------- ----------

6/1 100 forwarding 100 32 enabled 033

次に、表示されたVLAN情報がVLAN設定と一致するかどうかを確認する方法を示します。

* - indicates vtp domain mismatch

# - indicates dot1q-all-tagged enabled on the port

Port Mode Encapsulation Status Native vlan

-------- ----------- ------------- ------------ -----------

6/1 nonegotiate dot1q trunking 1

Port Vlans allowed on trunk

-------- ---------------------------------------------------------------------

Port Vlans allowed and active in management domain

-------- ---------------------------------------------------------------------

Port Vlans in spanning tree forwarding state and not pruned

-------- ---------------------------------------------------------------------

イメージのアップグレード

SSLサービス モジュール上のコンパクト フラッシュには、ブート可能なパーティションが2つあります。Application Partition(AP;アプリケーション パーティション)とMaintenance Partition(MP;メンテナンス パーティション)です。デフォルトでは、常にAPがブートします。APには、SSLイメージを実行するのに必要なバイナリが含まれています。APをアップグレードする必要がある場合は、MPがブートされます。

アプリケーション ソフトウェアとメンテナンス ソフトウェアは、どちらもアップグレードできます。

APおよびMP全体は、FTP(ファイル転送プロトコル)サーバまたはTFTPサーバに格納されます。イメージは、アップグレード対象に応じて、APまたはMPにダウンロードされて展開されます。

APをアップグレードする場合は、MPからモジュールをブートするように、ブート シーケンスを変更します。MPをアップグレードする場合は、APからモジュールをブートするように、ブート シーケンスを変更します。スーパバイザ エンジンのCLIコマンドを使用して、モジュールのブート シーケンスを設定します。MPによってアプリケーション イメージがダウンロードされて、インストールされます。ネットワークからMPにアクセスするためには、スーパバイザ エンジンでランタイム イメージが稼働していなければなりません。

アップグレード プロセスを開始するには、次のソフトウェア イメージが必要です。

• モジュールのAPイメージ

モジュールのAPイメージ

• モジュールのMPイメージ

モジュールのMPイメージ

イメージをコピーするには、TFTPおよびFTPサーバが必要です。TFTPサーバをスイッチに接続し、TFTPサーバに接続されたポートをスイッチ上のVLAN 1に追加してください。

ネットワーク内に、別のTFTPサーバが必要です。モジュール イメージがブートする際、モジュールからこのTFTPサーバに到達可能でなければなりません。

ここでは、イメージをアップグレードする方法について説明します。

• 「アプリケーション ソフトウェアのアップグレード」

「アプリケーション ソフトウェアのアップグレード」

• 「メンテナンス ソフトウェアのアップグレード」

「メンテナンス ソフトウェアのアップグレード」

アプリケーション ソフトウェアのアップグレード

どのようにメンテナンス ソフトウェアをアップグレードするかは、使用しているのがCisco IOSソフトウェアであるか、Catalystオペレーティング システム ソフトウェアであるかによって異なります。

ここでは、各スイッチのオペレーティング システムについて、CLIからアプリケーション ソフトウェアをアップグレードする手順について説明します。

• 「Cisco IOSソフトウェア」

「Cisco IOSソフトウェア」

• 「Catalystオペレーティング システム ソフトウェア」

「Catalystオペレーティング システム ソフトウェア」

Cisco IOSソフトウェア

(注) イメージがアップグレードされるまで、モジュールをリセットしないでください。イメージのアップグレードの所要時間は、最大8分です。

APソフトウェアをアップグレードする手順は、次のとおりです。

|

|

|

ステップ 1 |

Router#

hw-module module

mod

reset cf:1

|

MPからモジュールを再起動します。

(注) 通常は、このコマンドの入力後に、モジュールのコンソールに[Press Key]のようなメッセージが表示されます。

|

ステップ 2 |

|

モジュールのMPがブートしたことを表示します。 |

ステップ 3 |

Router#

copy tftp:

pclc#

mod

-fs:

|

イメージをダウンロードします。 |

ステップ 4 |

Router#

hw-module module

mod

reset

|

モジュールをリセットします。 |

ステップ 5 |

|

モジュールのAPがブートしたことを表示します。 |

次に、APソフトウェアをアップグレードする例を示します。

Router# hw-module module 6 reset cf:1

Device BOOT variable for reset = <cf:1>

Warning: Device list is not verified.

Proceed with reload of module? [confirm]y

% reset issued for module 6

02:11:18: SP: The PC in slot 6 is shutting down. Please wait ...

02:11:31: SP: PC shutdown completed for module 6

02:11:31: %C6KPWR-SP-4-DISABLED: power to module in slot 6 set off (Reset)

02:14:21: SP: OS_BOOT_STATUS(6) MP OS Boot Status: finished booting

02:14:28: %DIAG-SP-6-RUN_MINIMUM: Module 6: Running Minimum Online Diagnostics...

02:14:34: %DIAG-SP-6-DIAG_OK: Module 6: Passed Online Diagnostics

02:14:34: %OIR-SP-6-INSCARD: Card inserted in slot 6, interfaces are now online

Mod Ports Card Type Model Serial No.

--- ----- -------------------------------------- ------------------ -----------

1 2 Catalyst 6000 supervisor 2 (Active) WS-X6K-S2U-MSFC2 SAD055006RZ

2 48 48 port 10/100 mb RJ45 WS-X6348-RJ-45 SAL052794UW

6 1 SSL Module (MP) WS-SVC-SSL-1 SAD060702VK

Router# copy tftp: pclc#6-fs:

Address or name of remote host []? 10.1.1.1

Source filename []? c6svc-ssl-k9y9.1-x-y.bin

Destination filename [c6svc-ssl-k9y9.1-x-y.bin]?

Accessing tftp://10.1.1.1/c6svc-ssl-k9y9.1-x-y.bin...

Loading c6svc-ssl-k9y9.1-x-y.bin from 10.1.1.1 (via Vlan2): !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

14918353 bytes copied in 643.232 secs (23193 bytes/sec)

02:29:23: %SVCLC-SP-5-STRRECVD: mod 6: <Application upgrade has started>

02:29:23: %SVCLC-SP-5-STRRECVD: mod 6: <Do not reset the module till upgrade completes!!>

02:36:07: %SVCLC-SP-5-STRRECVD: mod 6: <Application upgrade has succeded>

02:36:07: %SVCLC-SP-5-STRRECVD: mod 6: <You can now reset the module>>

Router# hw-module module 6 reset

Device BOOT variable for reset = <empty>

Warning:Device list is not verified.

Proceed with reload of module? [confirm]y

% reset issued for module 6

02:36:57:SP:The PC in slot 6 is shutting down. Please wait ...

02:37:17:SP:PC shutdown completed for module 6

02:37:17:%C6KPWR-SP-4-DISABLED:power to module in slot 6 set off (Reset)

02:38:39:SP:OS_BOOT_STATUS(6) AP OS Boot Status:finished booting

02:39:27:%DIAG-SP-6-RUN_COMPLETE:Module 6:Running Complete Online Diagnostics...

02:39:29:%DIAG-SP-6-DIAG_OK:Module 6:Passed Online Diagnostics

02:39:29:%OIR-SP-6-INSCARD:Card inserted in slot 6, interfaces are now online

Mod Ports Card Type Model Serial No.

--- ----- -------------------------------------- ------------------ -----------

1 2 Catalyst 6000 supervisor 2 (Active) WS-X6K-S2U-MSFC2 SAD055006RZ

2 48 48 port 10/100 mb RJ45 WS-X6348-RJ-45 SAL052794UW

6 1 SSL Module WS-SVC-SSL-1 SAD060702VK

Catalystオペレーティング システム ソフトウェア

(注) イメージがアップグレードされるまで、モジュールをリセットしないでください。イメージのアップグレードの所要時間は、最大8分です。

APソフトウェアをアップグレードする手順は、次のとおりです。

|

|

|

ステップ 1 |

Console (enable)

set boot device

cf:1

mod

|

MPをブートするようにモジュールを設定します。 |

ステップ 2 |

Console (enable)

reset

mod

|

モジュールをMPにリセットします。

(注) SUP_OSBOOTSTATUSシステム メッセージにより、MPがブートされたことが示されます。

|

ステップ 3 |

Console (enable)

session [

mod ]

|

Telnetセッションを使用してスイッチCLIからMSFCにアクセスします。 |

ステップ 4 |

Router#

copy tftp:

pclc#

mod

-fs:

|

イメージをダウンロードします。 |

ステップ 5 |

|

MSFC CLIを終了してスイッチCLIに戻ります。 |

ステップ 6 |

Console (enable)

set boot device

cf:4

mod

|

APをブートするようにモジュールを設定します。 |

ステップ 7 |

Console (enable)

reset

mod

|

モジュールをAPにリセットします。

(注) SUP_OSBOOTSTATUSシステム メッセージにより、APがブートされたことが示されます。

|

次に、APソフトウェアをアップグレードする例を示します。

Console> (enable) set boot device cf:1 6

Device BOOT variable = cf:1

Memory-test set to PARTIAL

Warning:Device list is not verified but still set in the boot string.

Console> (enable) reset 6 cf:1

This command will reset module 6.

Unsaved configuration on module 6 will be lost

Do you want to continue (y/n) [n]? y

Module 6 shut down in progress, please don't remove module until shutdown completed.

Console> (enable) Module 6 shutdown completed. Module resetting...

2003 Jan 17 08:34:07 %SYS-3-SUP_OSBOOTSTATUS:MP OS Boot Status:finished booting

2003 Jan 17 08:34:23 %SYS-5-MOD_OK:Module 6 is online

2003 Jan 17 08:34:23 %DTP-5-TRUNKPORTON:Port 6/1 has become dot1q trunk

Console> (enable) session 15

Type ^C^C^C to switch back...

Router# copy tftp: pclc#6-fs:

Address or name of remote host []? 10.1.1.1

Source filename []? c6svc-ssl-k9y9.1-x-y.bin

Destination filename [c6svc-ssl-k9y9.1-x-y.bin]?

Accessing tftp://10.1.1.1/c6svc-ssl-k9y9.1-x-y.bin...

Loading c6svc-ssl-k9y9.1-x-y.bin from 10.1.1.1 (via Vlan2): !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

14918353 bytes copied in 643.232 secs (23193 bytes/sec)

02:29:23: %SVCLC-SP-5-STRRECVD: mod 6: <Application upgrade has started>

02:29:23: %SVCLC-SP-5-STRRECVD: mod 6: <Do not reset the module till upgrade completes!!>

02:36:07: %SVCLC-SP-5-STRRECVD: mod 6: <Application upgrade has succeded>

02:36:07: %SVCLC-SP-5-STRRECVD: mod 6: <You can now reset the module>>

Console> (enable) set boot device cf:4 6

Device BOOT variable = cf:4

Memory-test set to PARTIAL

Warning:Device list is not verified but still set in the boot string.

Console> (enable) reset 6

This command will reset module 6.

Unsaved configuration on module 6 will be lost

Do you want to continue (y/n) [n]? y

Module 6 shut down in progress, please don't remove module until shutdown completed.

Console> (enable) Module 6 shutdown completed. Module resetting...

2003 Jan 17 08:36:58 %SYS-3-SUP_OSBOOTSTATUS:AP OS Boot Status:finished booting

2003 Jan 17 08:37:51 %SYS-5-MOD_OK:Module 6 is online

2003 Jan 17 08:37:51 %DTP-5-TRUNKPORTON:Port 6/1 has become dot1q trunk

メンテナンス ソフトウェアのアップグレード

どのようにメンテナンス ソフトウェアをアップグレードするかは、使用しているのがCisco IOSソフトウェアであるか、Catalystオペレーティング システム ソフトウェアであるかによって異なります。

ここでは、各スイッチのオペレーティング システムについて、CLIからメンテナンス ソフトウェアをアップグレードする手順について説明します。

• 「Cisco IOSソフトウェア」

「Cisco IOSソフトウェア」

• 「Catalystオペレーティング システム ソフトウェア」

「Catalystオペレーティング システム ソフトウェア」

Cisco IOSソフトウェア

(注) イメージがアップグレードされるまで、モジュールをリセットしないでください。イメージのアップグレードの所要時間は、最大8分です。

MPソフトウェアをアップグレードする手順は、次のとおりです。

|

|

|

ステップ 1 |

Router#

hw-module module

mod

reset

|

APからモジュールを再起動します。 |

ステップ 2 |

Router#

copy tftp: pclc#

mod

-fs:

|

イメージをダウンロードします。 |

ステップ 3 |

Router#

hw-module module

mod

reset cf:1

|

モジュールをMPにリセットします。 |

ステップ 4 |

|

モジュールのMPがブートしたことを表示します。 |

次に、MPソフトウェアをアップグレードする例を示します。

Router# hw module 6 reset

Device BOOT variable for reset = <empty>

Warning:Device list is not verified.

Proceed with reload of module? [confirm]y

% reset issued for module 6

02:36:57:SP:The PC in slot 6 is shutting down. Please wait ...

02:37:17:SP:PC shutdown completed for module 6

02:37:17:%C6KPWR-SP-4-DISABLED:power to module in slot 6 set off (Reset)

1w0d:SP:OS_BOOT_STATUS(6) AP OS Boot Status:finished booting

1w0d:%OIR-SP-6-INSCARD:Card inserted in slot 6, interfaces are now online

Router# copy tftp:pclc#6-fs:

Address or name of remote host []? 10.1.1.1

Source filename []? mp.1-2-0-16.bin.gz

Destination filename [mp.1-2-0-16.bin.gz]?

Accessing tftp://10.1.1.1/mp.1-2-0-16.bin.gz...

Loading mp.1-2-0-16.bin.gz from 10.1.1.1 (via Vlan2):

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

9818951 bytes copied in 164.388 secs (59730 bytes/sec)

1w0d:%SVCLC-SP-6-STRRECVD:mod 6:<MP upgrade started. Do not reset the card.>

1w0d:%SVCLC-SP-6-STRRECVD:mod 6:<Upgrade of MP was successful. You can now boot MP.>

Router# hw mod 6 reset cf:1

Device BOOT variable for reset = <cf:1>

Warning:Device list is not verified.

Proceed with reload of module? [confirm]y

% reset issued for module 6

Mod Ports Card Type Model Serial No.

--- ----- -------------------------------------- ------------------ -----------

1 2 Catalyst 6000 supervisor 2 (Active) WS-X6K-S2U-MSFC2 SAD055006RZ

2 48 48 port 10/100 mb RJ45 WS-X6348-RJ-45 SAL052794UW

6 1 SSL Module (MP) WS-SVC-SSL-1 SAD060702VK

Catalystオペレーティング システム ソフトウェア

(注) イメージがアップグレードされるまで、モジュールをリセットしないでください。イメージのアップグレードの所要時間は、最大8分です。

MPソフトウェアをアップグレードする手順は、次のとおりです。

|

|

|

ステップ 1 |

Console (enable)

set boot device

cf:4

mod

|

APをブートするようにモジュールを設定します。 |

ステップ 2 |

Console (enable)

reset

mod

|

モジュールをAPにリセットします。

(注) SUP_OSBOOTSTATUSシステム メッセージにより、APがブートされたことが示されます。

|

ステップ 3 |

Console (enable)

session [

mod ]

|

Telnetセッションを使用してスイッチCLIからMSFCにアクセスします。 |

ステップ 4 |

Router#

copy tftp:

pclc#

mod

-fs:

|

イメージをダウンロードします。 |

ステップ 5 |

|

MSFC CLIを終了してスイッチCLIに戻ります。 |

ステップ 6 |

Console (enable)

set boot device

cf:1

mod

|

MPをブートするようにモジュールを設定します。 |

ステップ 7 |

Console (enable)

reset

mod

|

モジュールをMPにリセットします。

(注) SUP_OSBOOTSTATUSシステム メッセージにより、MPがブートされたことが示されます。

|

次に、MPソフトウェアをアップグレードする例を示します。

Console> (enable) set boot device cf:4 6

Device BOOT variable = cf:4

Memory-test set to PARTIAL

Warning:Device list is not verified but still set in the boot string.

Console> (enable) reset 6

This command will reset module 6.

Unsaved configuration on module 6 will be lost

Do you want to continue (y/n) [n]? y

Module 6 shut down in progress, please don't remove module until shutdown completed.

Console> (enable) Module 6 shutdown completed. Module resetting...

2003 Jan 17 08:36:58 %SYS-3-SUP_OSBOOTSTATUS:AP OS Boot Status:finished booting

2003 Jan 17 08:37:51 %SYS-5-MOD_OK:Module 6 is online

2003 Jan 17 08:37:51 %DTP-5-TRUNKPORTON:Port 6/1 has become dot1q trunk

Console> (enable) session 15

Type ^C^C^C to switch back...

Router# copy tftp:pclc#6-fs:

Address or name of remote host []? 10.1.1.1

Source filename []? mp.1-2-0-16.bin.gz

Destination filename [mp.1-2-0-16.bin.gz]?

Accessing tftp://10.1.1.1/mp.1-2-0-16.bin.gz...

Loading mp.1-2-0-16.bin.gz from 10.1.1.1 (via Vlan2):

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

9818951 bytes copied in 164.388 secs (59730 bytes/sec)

1w0d:%SVCLC-SP-6-STRRECVD:mod 6:<MP upgrade started. Do not reset the card.>

1w0d:%SVCLC-SP-6-STRRECVD:mod 6:<Upgrade of MP was successful. You can now boot MP.>

Console> (enable) set boot device cf:1 6

Device BOOT variable = cf:1

Memory-test set to PARTIAL

Warning:Device list is not verified but still set in the boot string.

Console> (enable) reset 6 cf:1

This command will reset module 6.

Unsaved configuration on module 6 will be lost

Do you want to continue (y/n) [n]? y

Module 6 shut down in progress, please don't remove module until shutdown completed.

Console> (enable) Module 6 shutdown completed. Module resetting...

2003 Jan 17 08:34:07 %SYS-3-SUP_OSBOOTSTATUS:MP OS Boot Status:finished booting

2003 Jan 17 08:34:23 %SYS-5-MOD_OK:Module 6 is online

2003 Jan 17 08:34:23 %DTP-5-TRUNKPORTON:Port 6/1 has become dot1q trunk

SSLサービス モジュールの設定

ここでは、SSLサービス モジュールを設定する方法について説明します。

• 「PKIの設定」

「PKIの設定」

• 「SSLプロキシ サービスの設定」

「SSLプロキシ サービスの設定」

PKIの設定

SSLサービス モジュールはSSLプロトコルを使用して、プライバシ、認証、およびデータ統合によるセキュアなデータ トランザクションを実現します。SSLプロトコルは、証明書、公開鍵、および秘密鍵を信頼します。

証明書はデジタルIDカードと同様に、クライアントに対してサーバIDを検証します。CAが発行する証明書には、証明書が発行されたエンティティの名前、エンティティの公開鍵、および証明書の有効期限を示すタイム スタンプが含まれます。

公開鍵および秘密鍵は、情報の暗号化および復号化に使用される暗号です。公開鍵は制限なく共有されますが、秘密鍵は共有されません。公開鍵と秘密鍵はペアとして機能します。公開鍵を使用して暗号化されたデータは、対応する秘密鍵を使用しないと、復号化できません。

各SSLサービス モジュールは、最大256台のWebサーバのSSLプロキシとして機能します。各Webサーバごとに鍵のペアを設定し、認証用としてサーバ証明書に適用する必要があります。

証明書はNVRAM(不揮発性RAM)に保存することを推奨します。このようにすると、モジュールは、起動時に、証明書を入手または自動登録するようにCAに問い合わせる必要がなくなります。詳細については、「設定の保存」を参照してください。

ここでは、PKIの設定方法について説明します。

• 「鍵および証明書の設定」

「鍵および証明書の設定」

• 「証明書および信頼点の確認」

「証明書および信頼点の確認」

• 「設定の保存」

「設定の保存」

• 「鍵および証明書のバックアップ」

「鍵および証明書のバックアップ」

• 「鍵および証明書のモニタおよびメンテナンス」

「鍵および証明書のモニタおよびメンテナンス」

• 「プロキシ サービスへの証明書の割り当て」

「プロキシ サービスへの証明書の割り当て」

• 「証明書の更新」

「証明書の更新」

• 「鍵および証明書の履歴のイネーブル化」

「鍵および証明書の履歴のイネーブル化」

鍵および証明書の設定

鍵および証明書を次のいずれかの方法で設定できます。

• Simple Certificate Enrollment Protocol(SCEP)を使用している場合は、次の方法で鍵および証明書を設定します。

Simple Certificate Enrollment Protocol(SCEP)を使用している場合は、次の方法で鍵および証明書を設定します。

– 鍵ペアを生成します。

鍵ペアを生成します。

– 信頼点を宣言します。

信頼点を宣言します。

– CA証明書を取得します。

CA証明書を取得します。

– SSLサーバに代わり、CAに登録要求を送信します。

SSLサーバに代わり、CAに登録要求を送信します。

詳細は、「SCEPを使用する信頼点の設定」を参照してください。

• SCEPを使用していない場合は、手動の証明書登録(TFTPおよびカットアンドペースト)機能を使用して、鍵と証明書を設定します。次の手順を実行してください。

SCEPを使用していない場合は、手動の証明書登録(TFTPおよびカットアンドペースト)機能を使用して、鍵と証明書を設定します。次の手順を実行してください。

– 鍵ペアを生成またはインポートします。

鍵ペアを生成またはインポートします。

– 信頼点を宣言します。

信頼点を宣言します。

– PKCS10ファイルを作成するのに、TFTPまたはカットアンドペーストによりCA証明書を取得し、信頼点を登録します。

PKCS10ファイルを作成するのに、TFTPまたはカットアンドペーストによりCA証明書を取得し、信頼点を登録します。

– PKCS10パッケージを使用して、SSLサーバ証明書をオフラインで要求します。

PKCS10パッケージを使用して、SSLサーバ証明書をオフラインで要求します。

– TFTPまたはカットアンドペーストを使用して、SSLサーバ証明書をインポートします。

TFTPまたはカットアンドペーストを使用して、SSLサーバ証明書をインポートします。

詳細は、「手動証明書登録」を参照してください。

• 外部PKIシステムを使用している場合は、次の手順を実行してください。

外部PKIシステムを使用している場合は、次の手順を実行してください。

– PKCS12ファイルまたはPEMファイルを生成します。

PKCS12ファイルまたはPEMファイルを生成します。

– このファイルをモジュールにインポートします。

このファイルをモジュールにインポートします。

詳細は、「鍵ペアおよび証明書のインポートとエクスポート」を参照してください。

外部PKIシステムは、鍵ペアを生成し、CAまたは鍵からの証明書の登録やアーカイブ システムの認証を行うサーバまたはPKI管理システムです。Public-Key Cryptography Standards(PKCS)は、秘密鍵および証明書を含む、個人識別情報の転送構文を指定します。この情報は、暗号化ファイルに格納されます。暗号化ファイルを開くには、パス フレーズを取得する必要があります。暗号鍵は、パス フレーズから取得されます。

(注) PKCS12ファイルまたはPEMファイルをインポートする前に信頼点を設定する必要はありません。信頼点が未設定の場合は、PKCS12ファイルまたはPEMファイルから鍵および証明書をインポートすると、信頼点が自動作成されます。

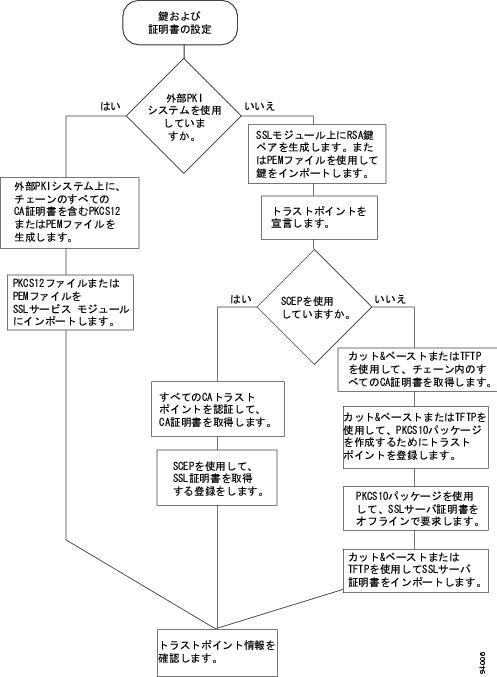

鍵および証明書の設定の概要については、図 3-1を参照してください。

図 3-1 鍵および証明書の設定概要

SCEPを使用する信頼点の設定

SCEPを使用して信頼点を設定する手順は、次のとおりです。

• 「RSA鍵ペアの生成」

「RSA鍵ペアの生成」

• 「信頼点の宣言」

「信頼点の宣言」

• 「CA証明書の取得」

「CA証明書の取得」

• 「証明書の要求」

「証明書の要求」

RSA鍵ペアの生成

(注) SSHは、生成された最初の鍵ペアによってモジュールでイネーブルになります。SSHを使用する場合は、SSHの鍵ペアを設定します。「SSHの設定」を参照してください。

RSAは、Ron Rivest、Adi Shamir、およびLeonard Aldemanが開発した公開鍵暗号システムです。RSAアルゴリズムは、鍵ペアを生成するためにCAおよびSSLサーバで幅広く使用されています。各CAおよびSSLサーバには、独自のRSA鍵ペアがあります。SSLサーバは、証明書を登録するときに、公開鍵をCAに送信します。SSLサーバはSSLセッションを設定するときに、証明書を使用してクライアントに対してIDを証明します。

SSLサーバはセキュアなストレージ内に秘密鍵を保管し、CAには公開鍵のみを送信します。CAは秘密鍵を使用して、サーバの公開鍵およびサーバに関するその他の識別情報が格納された証明書に署名します。

各CAは秘密鍵の機密を保持し、秘密鍵を使用して、下位のCAおよびSSLサーバ用の証明書に署名します。CAには、公開鍵が格納された証明書が保管されます。

CAは1つまたは複数のレベルからなる階層を形成します。最上位レベルのCAをルートCAと呼びます。下位レベルのCAを中間CAまたは下位CAと呼びます。ルートCAには自己署名証明書が格納されます。ルートCAはすぐ下のレベルの下位CA用証明書に署名し、その下位CAはさらに1つ下のレベルのCA用証明書に署名します。以下、同様です。最下位レベルのCAは、SSLサーバ用証明書に署名します。

(注) SSLソフトウェアRelease 1.2では、SSLサービス モジュールが最大8レベルのCAをサポートします(1つのルートCAと最大7つの下位CA)。「3層のCA登録の例」に、3レベル(3層)の登録例を示します。

これらの証明書は、最下位レベルのサーバ証明書および最上位レベルのルートCA自己署名証明書と共に、チェーンを形成します。各署名を作成するには、発行元CAの秘密鍵を使用して、証明書本体のハッシュ ダイジェストを暗号化します。証明書本体の末尾に署名が付加されて、完全な証明書となります。

SSLセッションの設定時に、SSLサーバは証明書チェーンをクライアントに送信します。クライアントは、レベルが1つ上の証明書から公開鍵を取得して、証明書本体に付加された署名を復号化することにより、チェーン上方に向かって各証明書の署名を確認します。復号結果と証明書本体のハッシュ ダイジェストが比較されます。チェーン内のいずれかのCA証明書が、クライアントの独自データベースに保存された信頼できるCA証明書の1つと一致した場合、確認は終了します。

チェーン内の最上位レベルのCA証明書に到達しても、信頼できる自己署名証明書と一致しなかった場合、クライアントはセッションを終了するか、またはユーザに対して、証明書を閲覧し信頼できるかどうかを判別するよう要求します。

SSLクライアントは、サーバを認証した後、サーバ証明書内の公開鍵を使用して機密事項を暗号化し、サーバに送信します。SSLサーバは秘密鍵を使用して、機密事項を復号化します。クライアントとサーバは両方で、交換された機密事項および2つの乱数を使用することにより、SSLセッション全体でデータの暗号化、復号化、および整合性チェックを行うために必要な鍵情報を生成します。

(注) SSLサービス モジュールは、汎用鍵のみをサポートします。

汎用鍵を生成すると、RSA鍵ペアが1対のみ生成されます。名前付きの鍵ペアを使用すると、複数のRSA鍵ペアを所有することができ、Cisco IOSソフトウェアはID証明書ごとに異なる鍵ペアを管理できます。鍵ペアに名前を指定することを推奨します。

(注) 生成された鍵ペアは、システム メモリ(RAM)に保存されます。停電が起こるか、またはモジュールをリセットすると、これらの鍵ペアは失われます。実行コンフィギュレーションを保存し、モジュールのNVRAM内にあるプライベート コンフィギュレーション ファイルに鍵ペアを保存するには、copy system:running-config nvram:startup-configコマンドを入力する必要があります。

RSA鍵ペアを生成する手順は、次のとおりです。

|

|

|

|

ssl-proxy(config)#

crypto key generate rsa

general-keys

label

key-label [

exportable ] [

modulus

size ]

|

RSA鍵ペアを生成します。 |

(注) RSA鍵を生成するとき、鍵のモジュラス長をビット単位で入力するように要求されます。SSLサービス モジュールは、512、768、1024、1536、および2048ビットのモジュラス長をサポートします。512または768も指定できますが、1024以上のモジュラス長を推奨します。モジュラスが長いほど生成や使用に時間がかかりますが、セキュリティが強化されます。

次に、汎用のRSA鍵を生成する例を示します。

ssl-proxy(config)# crypto key generate rsa general-keys label kp1 exportable

The name for the keys will be: kp1

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]: 1024

Generating RSA keys.... [OK].

(注) 鍵ペアを生成したあとに、自己署名証明書を生成してSSLサービスをテストすることができます。テスト用の自己署名証明書を生成するには、「自己署名証明書の生成」を参照してください。

信頼点の宣言

証明書ごとに、モジュールで使用される信頼点を1つ宣言する必要があります。

モジュールが使用する信頼点を宣言し、信頼点の特性を指定するには、グローバル コンフィギュレーション モードから始めて次の作業を行います。

|

|

|

ステップ 1 |

ssl-proxy(config)#

crypto ca trustpoint

trustpoint-label

|

モジュールで使用する信頼点を宣言します。このコマンドをイネーブルにすると、ca-trustpointコンフィギュレーション モードになります。 |

ステップ 2 |

ssl-proxy(ca-trustpoint)#

rsakeypair

key-label

|

証明書に関連づける鍵ペアを指定します。 |

ステップ 3 |

ssl-proxy(ca-trustpoint)#

enrollment [

mode ra ] [

retry [

period

minutes ] [

count

count ]]

url

url

|

CAの登録パラメータを指定します。 |

ステップ 4 |

ssl-proxy(ca-trustpoint)#

ip-address

server_ip_addr

|

(任意)この証明書を使用するプロキシ サービスのIPアドレスを指定します。 |

ステップ 5 |

ssl-proxy(ca-trustpoint)#

subject-name

line

|

(任意)プロキシ サービスのホスト名を設定します。 |

ステップ 6 |

ssl-proxy(ca-trustpoint)#

password

password

|

(任意)チャレンジ パスワードを設定します。 |

ステップ 7 |

ssl-proxy(ca-trustpoint)#

exit

|

ca-trustpointコンフィギュレーション モードを終了します。 |

次に、信頼点PROXY1を宣言して、接続を確認する例を示します。

ssl-proxy(config)# crypto ca trustpoint PROXY1

ssl-proxy(ca-trustpoint)# rsakeypair PROXY1

ssl-proxy(ca-trustpoint)# enrollment url http://exampleCA.cisco.com

ssl-proxy(ca-trustpoint)# ip-address 10.0.0.1

ssl-proxy(ca-trustpoint)# password password

ssl-proxy(ca-trustpoint)# serial-number

ssl-proxy(ca-trustpoint)# subject-name C=US; ST=California; L=San Jose; O=Cisco; OU=Lab; CN=host1.cisco.com

ssl-proxy(ca-trustpoint)# end

ssl-proxy# ping example.cisco.com

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 20.0.0.1, timeout is 2 seconds:

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

CA証明書の取得

信頼点ごとに、CAの公開鍵が格納された証明書を取得する必要があります。複数の信頼点で同じCAを使用することができます。

(注) CAに問い合わせて、証明書の正しいフィンガープリントを取得し、コンソールに表示されるフィンガープリントを検証します。

CAの公開鍵が格納された証明書を取得するには、グローバル コンフィギュレーション モードで次の作業を行います。

|

|

|

|

ssl-proxy(config)#

crypto ca authenticate

trustpoint-label

|

CAの公開鍵が格納された証明書を取得します。信頼点を宣言するときに入力したのと同じ trustpoint_label を入力します。 |

次に、CAの証明書を取得する例を示します。

ssl-proxy(config)# crypto ca authenticate PROXY1

Certificate has the following attributes:

Fingerprint: A8D09689 74FB6587 02BFE0DC 2200B38A

% Do you accept this certificate? [yes/no]: y

Trustpoint CA certificate accepted.

証明書の要求

信頼点ごとに、CAから署名付き証明書を取得する必要があります。

CAから署名付き証明書を要求するには、グローバル コンフィギュレーション モードで次の作業を行います。

|

|

|

|

ssl-proxy(config)#

crypto ca enroll

trustpoint-label

|

信頼点用の証明書を要求します。 |

(注) crypto ca enrollコマンドを入力してから、証明書を受け取るまでの間にモジュールまたはスイッチを再起動した場合は、このコマンドを再入力して、CA管理者に通知する必要があります。

次に、証明書を要求する例を示します。

ssl-proxy(config)# crypto ca enroll PROXY1

% Start certificate enrollment ..

% The subject name in the certificate will be: C=US; ST=California; L=San Jose; O=Cisco; OU=Lab; CN=host1.cisco.com

% The subject name in the certificate will be: host.cisco.com

% The serial number in the certificate will be: 00000000

% The IP address in the certificate is 10.0.0.1

% Certificate request sent to Certificate Authority

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

Fingerprint: 470DE382 65D8156B 0F84C2AF 4538B913

信頼点を設定した後に、証明書および信頼点の情報を確認する場合は、「証明書および信頼点の確認」を参照してください。

3層のCA登録の例

SSLソフトウェアRelease1.2では、SSLサービス モジュールが最大8レベルのCAをサポートします(1つのルートCAと最大7つの下位CA)。次に、3レベルのCAを設定する例を示します。

鍵の生成

ssl-proxy(onfig)# crypto key generate rsa general-keys label key1 exportable

The name for the keys will be:key1

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]:1024

% Generating 1024 bit RSA keys ...[OK]

信頼点の定義

ssl-proxy(config)# crypto ca trustpoint 3tier-root

ssl-proxy(ca-trustpoint)# enrollment url http://10.1.1.1

ssl-proxy(ca-trustpoint)#

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca trustpoint 3tier-sub1

ssl-proxy(ca-trustpoint)# enrollment url http://10.1.1.2

ssl-proxy(ca-trustpoint)#

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca trustpoint tp-proxy1

ssl-proxy(ca-trustpoint)# enrollment url http://10.1.1.3

ssl-proxy(ca-trustpoint)# serial-number

ssl-proxy(ca-trustpoint)# password cisco

ssl-proxy(ca-trustpoint)# subject CN=ste.cisco.com

ssl-proxy(ca-trustpoint)# rsakeypair key1

ssl-proxy(ca-trustpoint)#

ssl-proxy(ste(ca-trustpoint)#show

enrollment url http://10.1.1.3

subject-name CN=ste.cisco.com

ssl-proxy(ca-trustpoint)# exit

3つのCAの認証(1つのルートCAと2つの下位CA)

ssl-proxy(config)# crypto ca authenticate 3tier-root

Certificate has the following attributes:

Fingerprint:84E470A2 38176CB1 AA0476B9 C0B4F478

% Do you accept this certificate? [yes/no]:yes

Trustpoint CA certificate accepted.

ssl-proxy(config)# crypto ca authenticate 3tier-sub1

Certificate has the following attributes:

Fingerprint:FE89FB0D BF8450D7 9934C926 6C66708D

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

ssl-proxy(config)# crypto ca authenticate tp-proxy1

Certificate has the following attributes:

Fingerprint:6E53911B E29AE44C ACE773E7 26A098C3

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

3番目のレベルのCAによる登録

ssl-proxy(config)# crypto ca enroll tp-proxy1

% Start certificate enrollment ..

% The fully-qualified domain name in the certificate will be:ste.

% The subject name in the certificate will be:ste.

% The serial number in the certificate will be:B0FFF0C2

% Include an IP address in the subject name? [no]:

Request certificate from CA? [yes/no]:yes

% Certificate request sent to Certificate Authority

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

ssl-proxy(config)# Fingerprint: 74390E57 26F89436 6FC52ABE 24E23CD9

*Apr 18 05:10:20.963:%CRYPTO-6-CERTRET:Certificate received from Certificate Authority

手動証明書登録

手動証明書登録(TFTPおよびカットアンドペースト)機能を使用すると、証明書要求を生成し、ルータの証明書と同様にCA証明書も受け入れることができます。これらの手順は、TFTPサーバまたは手動のカットアンドペースト操作で行われます。TFTPまたは手動のカットアンドペースト登録を使用しなければならない状況は、次のとおりです。

• ご使用のCAが、SCEP(要求および証明書の送受信に通常使用される方法)をサポートしていない場合

ご使用のCAが、SCEP(要求および証明書の送受信に通常使用される方法)をサポートしていない場合

• ルータとCA間のネットワーク接続(Cisco IOSソフトウェアを実行しているルータが証明書を入手する方法)が不可能な場合

ルータとCA間のネットワーク接続(Cisco IOSソフトウェアを実行しているルータが証明書を入手する方法)が不可能な場合

次に、TFTPを使用して証明書登録を設定する例を示します。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# crypto ca trustpoint tftp_example

ssl-proxy(ca-trustpoint)# enrollment url tftp://10.1.1.2/win2k

ssl-proxy(ca-trustpoint)# rsakeypair pair3

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca auth tftp_example

Loading win2k.ca from 10.1.1.2 (via Ethernet0/0.168): !

Certificate has the following attributes:

Fingerprint: 2732ED87 965F8FEB F89788D4 914B877D

% Do you accept this certificate? [yes/no]: yes

Trustpoint CA certificate accepted.

ssl-proxy(config)# crypto ca enroll tftp_example

% Start certificate enrollment ..

% The fully-qualified domain name in the certificate will be: ssl-proxy.cisco.com

% The subject name in the certificate will be: ssl-proxy.cisco.com

% Include the router serial number in the subject name? [yes/no]: yes

% The serial number in the certificate will be: 00000000

% Include an IP address in the subject name? [no]:

Send Certificate Request to tftp server? [yes/no]: yes

% Certificate request sent to TFTP Server

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

ssl-proxy(config)# Fingerprint: D012D925 96F4B5C9 661FEC1E 207786B7

ssl-proxy(config)# crypto ca import tftp_example cert

% The fully-qualified domain name in the certificate will be: ssl-proxy.cisco.com

Retrieve Certificate from tftp server? [yes/no]: yes

% Request to retrieve Certificate queued

Loading win2k.crt from 10.1.1.2 (via Ethernet0/0.168): !

*Apr 15 12:02:33.535: %CRYPTO-6-CERTRET: Certificate received from Certificate Authority

次のURLに従って、手動証明書登録(TFTPおよびカットアンドペースト)機能を設定してください。

http://www.cisco.com/univercd/cc/td/doc/product/software/ios122/122newft/122t/122t13/ftmancrt.htm

鍵ペアおよび証明書のインポートとエクスポート

PKCS12ファイル フォーマットまたはPrivacy-Enhanced Mail(PEM)ファイル フォーマットのいずれかを使用して、鍵ペアと証明書をインポート/エクスポートすることができます。

鍵ペアと証明書をインポート/エクスポートするには、次のいずれかの章を参照してください。

• 「PKCS12ファイルのインポートとエクスポート」

「PKCS12ファイルのインポートとエクスポート」

• 「PEMファイルのインポートとエクスポート」

「PEMファイルのインポートとエクスポート」

(注) モジュールのSSLソフトウェアには、テスト用PKCS12ファイル(test/testssl.p12)が組み込まれています。このファイルをNVRAMにインストールして、テストや概念の検証に使用することができます。PKCS12ファイルをインストールした後に、このファイルを信頼点にインポートして、テスト用に設定されたプロキシ サービスに割り当てることができます。テスト用PKCS12ファイルのインストールについては、「組み込みテスト証明書のインポート」を参照してください。

PKCS12ファイルのインポートとエクスポート

外部PKIシステムを使用してPKCS12ファイルを生成し、生成されたファイルをモジュールにインポートすることができます。

(注) PKCS12ファイルを作成する場合は、サーバ証明書からルート証明書までの証明書チェーン全体、および公開鍵と秘密鍵をファイルに含める必要があります。また、モジュール上でPKCS12ファイルを生成して、それをエクスポートすることもできます。

(注) インポートされた鍵ペアは、エクスポートできません。

(注) SSHを使用している場合は、PKCS12ファイルをインポートまたはエクスポートするときに、SCP(セキュアなファイル転送)を使用することを推奨します。SCPはホストを認証して、転送セッションを暗号化します。

PKCS12ファイルをインポートまたはエクスポートする手順は、次のとおりです。

|

|

|

|

ssl-proxy(config)#

crypto ca {

import |

export }

trustpoint_label

pkcs12 {

scp: |

ftp: |

nvram: |

rcp: |

tftp: } [

pkcs12_filename ]

pass_phrase

|

PKCS12ファイルをインポートまたはエクスポートします。

(注) PKCS12ファイルをインポートする前に信頼点を設定する必要はありません。信頼点が未設定の場合は、PKCS12ファイルから鍵および証明書をインポートすると、信頼点が自動作成されます。

|

次に、SCPを使用してPKCS12ファイルをインポートする例を示します。

ssl-proxy(config)# crypto ca import TP2 pkcs12 scp: sky is blue

Address or name of remote host []? 10.1.1.1

Source username [ssl-proxy]? admin-1

Source filename [TP2]? /users/admin-1/pkcs12/TP2.p12

Sending file modes:C0644 4379 TP2.p12

*Aug 22 12:30:00.531:%CRYPTO-6-PKCS12IMPORT_SUCCESS:PKCS #12 Successfully Imported.

次に、SCPを使用してPKCS12ファイルをエクスポートする例を示します。

ssl-proxy(config)# crypto ca export TP1 pkcs12 scp: sky is blue

Address or name of remote host []? 10.1.1.1

Destination username [ssl-proxy]? admin-1

Destination filename [TP1]? TP1.p12

Writing TP1.p12 Writing pkcs12 file to scp://admin-1@10.1.1.1/TP1.p12

CRYPTO_PKI:Exported PKCS12 file successfully.

次に、FTPを使用してPKCS12ファイルをインポートする例を示します。

ssl-proxy(config)# crypto ca import TP2 pkcs12 ftp: sky is blue

Address or name of remote host []? 10.1.1.1

Source filename [TP2]? /admin-1/pkcs12/PK-1024

Loading /admin-1/pkcs12/PK-1024 !

次に、FTPを使用してPKCS12ファイルをエクスポートする例を示します。

ssl-proxy(config)# crypto ca export TP1 pkcs12 ftp: sky is blue

Address or name of remote host []? 10.1.1.1

Destination filename [TP1]? /admin-1/pkcs12/PK-1024

Writing pkcs12 file to ftp://10.1.1.1//admin-1/pkcs12/PK-1024

Writing /admin-1/pkcs12/PK-1024 !!

CRYPTO_PKI:Exported PKCS12 file successfully.

PKCS12ファイルをインポートした後に、証明書および信頼点の情報を確認する場合は、「証明書および信頼点の確認」を参照してください。

PEMファイルのインポートとエクスポート

(注) crypto ca import pemコマンドを使用すると、秘密鍵(.prv)、サーバ証明書(.crt)、および発行者のCA証明書(.ca)のみをインポートします。証明書チェーンに複数のCAレベルがある場合は、このコマンドが認証用に発行される前に、ルートCA証明書および下位CA証明書をインポートする必要があります。ルートCA証明書および下位CA証明書をインポートするには、カットアンドペーストまたはTFTPを使用します。

(注) インポートされた鍵ペアは、エクスポートできません。

(注) SSHを使用している場合は、PEMファイルをインポートまたはエクスポートするときに、SCP(セキュアなファイル転送)を使用することを推奨します。SCPはホストを認証して、転送セッションを暗号化します。

PEMファイルをインポートまたはエクスポートするには、次の手順のいずれかを実行します。

|

|

|

|

ssl-proxy(config)#

crypto ca import

trustpoint_label

pem [

exportable ] {

terminal |

url {

scp: |

ftp: |

nvram: |

rcp: |

tftp: } |

usage-keys }

pass_phrase

,

|

PEMファイルをインポートします。

(注) PEMファイルをインポートする前に信頼点を設定する必要はありません。信頼点が未設定の場合は、PEMファイルから鍵および証明書をインポートすると、信頼点が自動作成されます。

|

|

ssl-proxy(config)#

crypto ca export

trustpoint_label

pem {

terminal |

url {

scp: |

ftp: |

nvram: |

rcp: |

tftp: } [

des |

3des ]

pass_phrase1

,

2

|

PEMファイルをエクスポートします。

(注) 鍵、サーバ証明書、およびサーバ証明書の発行者CAのみがエクスポートされます。上位レベルのCAはすべて、TFTPのカットアンドペーストを使用してエクスポートされる必要があります。

|

次に、TFTPを使用してPEMファイルをインポートする例を示します。

(注) TP5.ca、TP5.prv、およびTP5.crtファイルは、サーバ上に格納されている必要があります。

ssl-proxy(config)# crypto ca import TP5 pem url tftp://10.1.1.1/TP5 password

% Importing CA certificate...

Address or name of remote host [10.1.1.1]?

Destination filename [TP5.ca]?

Reading file from tftp://10.1.1.1/TP5.ca

Loading TP5.ca from 10.1.1.1 (via Ethernet0/0.168): !

% Importing private key PEM file...

Address or name of remote host [10.1.1.1]?

Destination filename [TP5.prv]?

Reading file from tftp://10.1.1.1/TP5.prv

Loading TP5.prv from 10.1.1.1 (via Ethernet0/0.168): !

% Importing certificate PEM file...

Address or name of remote host [10.1.1.1]?

Destination filename [TP5.crt]?

Reading file from tftp://10.1.1.1/TP5.crt

Loading TP5.crt from 10.1.1.1 (via Ethernet0/0.168): !

% PEM files import succeeded.

*Apr 11 15:11:29.901: %SYS-5-CONFIG_I: Configured from console by console

次に、TFTPを使用してPEMファイルをエクスポートする例を示します。

ssl-proxy(config)# crypto ca export TP5 pem url tftp://10.1.1.1/tp99 3des password

% Exporting CA certificate...

Address or name of remote host [10.1.1.1]?

Destination filename [tp99.ca]?

% File 'tp99.ca' already exists.

% Do you really want to overwrite it? [yes/no]: yes

!Writing file to tftp://10.1.1.1/tp99.ca!

Usage: General Purpose Key

% Exporting private key...

Address or name of remote host [10.1.1.1]?

Destination filename [tp99.prv]?

% File 'tp99.prv' already exists.

% Do you really want to overwrite it? [yes/no]: yes

!Writing file to tftp://10.1.1.1/tp99.prv!

% Exporting router certificate...

Address or name of remote host [10.1.1.1]?

Destination filename [tp99.crt]?

% File 'tp99.crt' already exists.

% Do you really want to overwrite it? [yes/no]: yes

!Writing file to tftp://10.1.1.1/tp99.crt!

PEMファイルをインポートした後に、証明書および信頼点の情報を確認する場合は、「証明書および信頼点の確認」を参照してください。

3レベルのCA用PEMファイルのインポート例

ここでは、オフライン登録のカットアンドペースト オプションを使用して、ルートCA証明書(Tier 1)および中間CA証明書(Tier 2)を取得します。中間CA証明書(Tier 3)、秘密鍵、およびルータ証明書は、PEMファイルをインポートすることで取得されます。

カットアンドペーストの使用によるルートCA-Tier 1証明書取得

ssl-proxy(config)# crypto ca trustpoint 3tier-root

ssl-proxy(ca-trustpoint)# enrollment terminal

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca authenticate 3tier-root

Enter the base 64 encoded CA certificate.

End with a blank line or the word ‘quit’ on a line by itself

-----BEGIN CERTIFICATE-----

MIID+DCCA2GgAwIBAgIQf9WyCbXCRIxH938UBiXSZTANBgkqhkiG9w0BAQQFADCB

rDEhMB8GCSqGSIb3DQEJARYSaHRoaWFnYXJAY2lzY28uY29tMQswCQYDVQQGEwJV

UzELMAkGA1UECBMCY2ExETAPBgNVBAcTCHNhbiBqb3NlMRwwGgYDVQQKExNjaXNj

byBzeXN0ZW1zLCBpbmMuMQ0wCwYDVQQLEwRpc2J1MS0wKwYDVQQDEyQ2ZWJmOWIz

ZS05YTZkLTQ0MDAtODkzYy1kZDg1ZGNmZTkxMWIwHhcNMDIwNjEzMDAwNTMyWhcN

MDQwNjEzMDAxMTU4WjCBrDEhMB8GCSqGSIb3DQEJARYSaHRoaWFnYXJAY2lzY28u

Y29tMQswCQYDVQQGEwJVUzELMAkGA1UECBMCY2ExETAPBgNVBAcTCHNhbiBqb3Nl

MRwwGgYDVQQKExNjaXNjbyBzeXN0ZW1zLCBpbmMuMQ0wCwYDVQQLEwRpc2J1MS0w

KwYDVQQDEyQ2ZWJmOWIzZS05YTZkLTQ0MDAtODkzYy1kZDg1ZGNmZTkxMWIwgZ8w

DQYJKoZIhvcNAQEBBQADgY0AMIGJAoGBALtGJFtJNwpKKNqu6j6j+C5zxzFyLFvM

v0qAsTIiHWZ2/isSefidLqnoi6L7T2eEnIY/9CCwjjU5DysUnWtCUOEPyO1nmE34

WLYdJnNRxudBLxgZjHfbKl9htfeIdcFv7g3G0Rv6xss6SG9fb3aZbGp+pT1HBJLA

902F057QkrvJAgMBAAGjggEXMIIBEzALBgNVHQ8EBAMCAcYwDwYDVR0TAQH/BAUw

AwEB/zAdBgNVHQ4EFgQUk0u7DvArNTvDbsb/RzzTh6F96w8wgcEGA1UdHwSBuTCB

tjBYoFagVIZSaHR0cDovL3dpbjJrLXNlcnZlcjEuY2lzY28uY29tL0NlcnRFbnJv

bGwvNmViZjliM2UtOWE2ZC00NDAwLTg5M2MtZGQ4NWRjZmU5MTFiLmNybDBaoFig

VoZUZmlsZTovL1xcd2luMmstc2VydmVyMS5jaXNjby5jb21cQ2VydEVucm9sbFw2

ZWJmOWIzZS05YTZkLTQ0MDAtODkzYy1kZDg1ZGNmZTkxMWIuY3JsMBAGCSsGAQQB

gjcVAQQDAgEAMA0GCSqGSIb3DQEBBAUAA4GBAB4bOQTm8Ja9Gk0XZ6cIJ8RuurJ4

nNQJ1jMXQM2pvPhv6Y2zhbjr2VIjfWsqePAkMZOEl7SGAqgk+iomrq1Ivd3Zob2/

U5G4Sn2q0mux0wWV61aG+au0ynz7iIFCSvyr9Ms47VMC1YGWomR8lJsP762bD8lx

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint:2732ED87 965F8FEB F89788D4 914B877D

% Do you accept this certificate? [yes/no]:yes

Trustpoint CA certificate accepted.

% Certificate successfully imported

カットアンドペーストの使用による中間CA-Tier 2証明書取得

ssl-proxy(config)# crypto ca trustpoint 3tier-sub1

ssl-proxy(ca-trustpoint)# enrollment terminal

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca authenticate 3tier-sub1

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIFhTCCBO6gAwIBAgIKKaR97wAAAAAE6TANBgkqhkiG9w0BAQQFADCBrDEhMB8G

CSqGSIb3DQEJARYSaHRoaWFnYXJAY2lzY28uY29tMQswCQYDVQQGEwJVUzELMAkG

A1UECBMCY2ExETAPBgNVBAcTCHNhbiBqb3NlMRwwGgYDVQQKExNjaXNjbyBzeXN0

ZW1zLCBpbmMuMQ0wCwYDVQQLEwRpc2J1MS0wKwYDVQQDEyQ2ZWJmOWIzZS05YTZk

LTQ0MDAtODkzYy1kZDg1ZGNmZTkxMWIwHhcNMDIxMjEyMjA1NTE3WhcNMDMxMjEy

MjEwNTE3WjCBkjEdMBsGCSqGSIb3DQEJARYOaW5mb0BjaXNjby5jb20xCzAJBgNV

BAYTAlVTMRMwEQYDVQQIEwpjYWxpZm9ybmlhMREwDwYDVQQHEwhzYW4gam9zZTEb

MBkGA1UEChMSY2lzY28gc3lzdGVtcywgaW5jMQ0wCwYDVQQLEwRpc2J1MRAwDgYD

VQQDEwdzdWJ0ZXN0MFwwDQYJKoZIhvcNAQEBBQADSwAwSAJBANK2mcLEc2q1QFLN

PnYhPcluGa927YVznf5NGDzPkZOym+QaTEToUxrQFluY1KyWqKPBed104etyIDyU

5y2DEksCAwEAAaOCAwgwggMEMBAGCSsGAQQBgjcVAQQDAgEAMB0GA1UdDgQWBBSr

fPPd4af6awKMcss9MNWzfYojOTALBgNVHQ8EBAMCAcYwDwYDVR0TAQH/BAUwAwEB

/zCB6AYDVR0jBIHgMIHdgBSTS7sO8Cs1O8Nuxv9HPNOHoX3rD6GBsqSBrzCBrDEh

MB8GCSqGSIb3DQEJARYSaHRoaWFnYXJAY2lzY28uY29tMQswCQYDVQQGEwJVUzEL

MAkGA1UECBMCY2ExETAPBgNVBAcTCHNhbiBqb3NlMRwwGgYDVQQKExNjaXNjbyBz

eXN0ZW1zLCBpbmMuMQ0wCwYDVQQLEwRpc2J1MS0wKwYDVQQDEyQ2ZWJmOWIzZS05

YTZkLTQ0MDAtODkzYy1kZDg1ZGNmZTkxMWKCEH/Vsgm1wkSMR/d/FAYl0mUwgcEG

A1UdHwSBuTCBtjBYoFagVIZSaHR0cDovL3dpbjJrLXNlcnZlcjEuY2lzY28uY29t

L0NlcnRFbnJvbGwvNmViZjliM2UtOWE2ZC00NDAwLTg5M2MtZGQ4NWRjZmU5MTFi

LmNybDBaoFigVoZUZmlsZTovL1xcd2luMmstc2VydmVyMS5jaXNjby5jb21cQ2Vy

dEVucm9sbFw2ZWJmOWIzZS05YTZkLTQ0MDAtODkzYy1kZDg1ZGNmZTkxMWIuY3Js

MIIBAgYIKwYBBQUHAQEEgfUwgfIwdgYIKwYBBQUHMAKGamh0dHA6Ly93aW4yay1z

ZXJ2ZXIxLmNpc2NvLmNvbS9DZXJ0RW5yb2xsL3dpbjJrLXNlcnZlcjEuY2lzY28u

Y29tXzZlYmY5YjNlLTlhNmQtNDQwMC04OTNjLWRkODVkY2ZlOTExYi5jcnQweAYI

KwYBBQUHMAKGbGZpbGU6Ly9cXHdpbjJrLXNlcnZlcjEuY2lzY28uY29tXENlcnRF

bnJvbGxcd2luMmstc2VydmVyMS5jaXNjby5jb21fNmViZjliM2UtOWE2ZC00NDAw

LTg5M2MtZGQ4NWRjZmU5MTFiLmNydDANBgkqhkiG9w0BAQQFAAOBgQANmtHd1fUk

mAIHMgmG4eJsvtLLjaeX9WKt04m5SX2aSUcPUsYKuk+ijAkefZGUD2RWs2gpo8Xm

DURATnOw3WDXekNMPcNWAcrqas8V2TCQAOralycOUuUCuB4LuLY7USlPV9+f5zAT

/43avjGho4oXfSwIqFhAuKQb7RIMRIz8Ag==

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint:D5DBC20D 07EF26BD 2BA3D13F 82CFE648

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

% Certificate successfully imported

PEMファイルのインポート(中間CA-Tier 3、秘密鍵、およびルータ証明書)

ssl-proxy(config)# crypto ca import tp-proxy1 pem url tftp: password

% Importing CA certificate...

Address or name of remote host []? 10.1.1.2

Source filename [tp-proxy1.ca]?

Reading file from tftp://10.1.1.2/tp-proxy1.ca

Loading tp-proxy1.ca from 10.1.1.2 (via Ethernet0/0.3):!

% Importing private key PEM file...

Address or name of remote host []? 10.1.1.2

Source filename [tp-proxy1.prv]?

Reading file from tftp://10.1.1.2/tp-proxy1.prv

Loading tp-proxy1.prv from 10.1.1.2 (via Ethernet0/0.3):!

% Importing certificate PEM file...

Address or name of remote host []? 10.1.1.2

Source filename [tp-proxy1.crt]?

Reading file from tftp://10.1.1.2/tp-proxy1.crt

Loading tp-proxy1.crt from 10.1.1.2 (via Ethernet0/0.3):!

% PEM files import succeeded.

証明書情報の表示

ssl-proxy# show crypto ca certificates tp-proxy1

Certificate Serial Number:04A0147B00000000010E

Certificate Usage:General Purpose

OID.1.2.840.113549.1.9.2 = ssl-proxy.

http://sample.cisco.com/sub3ca.crl

start date:18:04:09 UTC Apr 23 2003

end date:21:05:17 UTC Dec 12 2003

renew date:00:00:00 UTC Jan 1 1970

Associated Trustpoints:tp-proxy1

Certificate Serial Number:6D1E6B0F000000000007

Certificate Usage:Signature

http://sample.cisco.com/subtest.crl

start date:22:22:52 UTC Mar 28 2003

end date:21:05:17 UTC Dec 12 2003

Associated Trustpoints:tp-proxy1

ssl-proxy# show crypto ca certificates 3tier-sub1

Certificate Serial Number:29A47DEF0000000004E9

Certificate Usage:Signature

CN = 6ebf9b3e-9a6d-4400-893c-dd85dcfe911b

http://sample.cisco.com/6ebf9b3e-9a6d-4400-893c-dd85dcfe911b.crl

start date:20:55:17 UTC Dec 12 2002

end date:21:05:17 UTC Dec 12 2003

Associated Trustpoints:3tier-sub1

ssl-proxy# show crypto ca certificates 3tier-root

Certificate Serial Number:7FD5B209B5C2448C47F77F140625D265

Certificate Usage:Signature

CN = 6ebf9b3e-9a6d-4400-893c-dd85dcfe911b

CN = 6ebf9b3e-9a6d-4400-893c-dd85dcfe911b

http://sample.cisco.com/6ebf9b3e-9a6d-4400-893c-dd85dcfe911b.crl

start date:00:05:32 UTC Jun 13 2002

end date:00:11:58 UTC Jun 13 2004

Associated Trustpoints:3tier-root

証明書および信頼点の確認

証明書および信頼点に関する情報を確認するには、EXECモードで次の作業を行います。

|

|

|

ステップ 1 |

ssl-proxy(ca-trustpoint)#

show crypto ca certificates [

trustpoint_label ]

|

指定された信頼点に関連づけられた証明書の情報を表示するか、またはご使用の証明書、CA証明書、およびRegistration Authority(RA;登録局)証明書の情報をすべて表示します。 |

ステップ 2 |

ssl-proxy(ca-trustpoint)#

show crypto ca trustpoints [

trustpoint_label ]

|

すべての信頼点の情報、または指定された信頼点の情報を表示します。 |

鍵および証明書の共有

SSLサービス モジュールを使用すると、複数の証明書で同じ鍵ペアを共有できます。ただし、1つの鍵ペアが損なわれた場合に、すべての証明書を取り消して置き換える必要があるため、この方法は推奨しません。

各プロキシ サービスの追加や削除は常時行われるため、各証明書の有効期限もそれぞれ異なります。一部のCAは、証明書を書き換えるときに鍵ペアを更新するように要求します。複数の証明書で1つの鍵ペアを共有している場合は、これらの複数の証明書を同時に書き換える必要があります。一般に、証明書ごとに鍵ペアが異なる場合は、証明書の管理が容易です。

SSLモジュールには、複数のプロキシ サービス間、および複数のSSLサービス モジュール間で証明書を共有する場合の制限がありません。複数のプロキシ サービスに、同じ信頼点を割り当てることができます。

ビジネス上の観点から、CAに制限が設けられる場合があります(たとえば、同じ証明書を使用できるサーバ ファーム内のサーバ数が制限されます)。証明書の共有に関して、契約またはライセンス上の合意が存在することもあります。ビジネス契約については、CAまたは法律スタッフにお問い合わせください。

実際、一部のWebブラウザは、サーバ証明書の件名と、URLに含まれるホスト名またはIPアドレスを比較します。件名がホスト名またはIPアドレスと一致しない場合は、証明書を確認して受け入れるようにユーザに要求するダイアログ ボックスが表示されます。この手順を省略するには、ホスト名またはIPアドレスに基づく証明書の共有を制限します。

設定の保存

注意 RSA鍵ペアはNVRAMにのみ保存されます。

copy system:running-config

file_system

:コマンドに他のファイル システムを指定した場合、RSA鍵は設定と一緒に保存

されません。

設定を変更した場合は、必ず作業内容を保存してください。

設定をNVRAMに保存する手順は、次のとおりです。

|

|

|

|

ssl-proxy#

copy [

/erase ]

system:running-config nvram:startup-config

|

設定、鍵ペア、および証明書をNVRAMに保存します。鍵ペアがプライベート コンフィギュレーション ファイルに保存され、各証明書がNVRAM内にバイナリ ファイルとして保存されます。モジュールは、起動時に、証明書を取得するかまたは自動登録するようにCAに問い合わせる必要がなくなります。

(注) セキュリティ上の理由から、/eraseオプションを入力してパブリックまたはプライベート コンフィギュレーション ファイルを消去してから、NVRAMを更新することを推奨します。/eraseオプションを入力しないと、古いプライベート コンフィギュレーション ファイルの鍵ペアがNVRAMに残ることがあります。

注意

/eraseオプションを入力すると、実行中の設定が

NVRAMに保存されるまえに、NVRAM内の現在のバッファおよびバックアップのバッファが削除されます。バッファは削除されたあとにもかかわらず、実行中の設定が保存される前に停電または再起動が発生すると、両方の設定が失われることになります。

|

(注) NVRAMに保存されているファイル数が多い場合は、この作業に最長で2分かかることがあります。

SSLソフトウェアRelease1.2では、NVRAMへの設定の自動バックアップ機能により、最後に保存した設定が自動的にバックアップされます。現在の書き込み過程でエラーが発生した場合は、前回の設定が自動的に回復されます。

コンフィギュレーションのサイズが大きすぎる場合

サイズが大きすぎるコンフィギュレーション(257以上のプロキシ サービス、および357通以上の証明書)を保存すると、NVRAM内の内容が破壊されることがあります。

NVRAMに保存する前に、必ず実行コンフィギュレーションにコピーしてください。実行コンフィギュレーション ファイルをリモート サーバに保管すると、各証明書がファイル内に16進ダンプとして保存されます。実行コンフィギュレーション ファイルを実行コンフィギュレーションにコピーしてから、NVRAMに保存すると、証明書が再度保存されますが、今度はバイナリ ファイルとして保存されます。ただし、実行コンフィギュレーション ファイルをリモート サーバからスタートアップ コンフィギュレーションに直接コピーした場合は、16進ダンプとして保存された証明書も保存されて、同じ証明書のコピーが2通(16進ダンプ形式とバイナリ ファイル形式)存在することになります。2通も必要ではありませんし、またリモート ファイルのサイズが大きい場合はNVRAMの内容の一部が上書きされて、内容が破壊される危険性があります。

保存済みコンフィギュレーションの確認

保存済みコンフィギュレーションを確認する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy#

show startup-config

|

スタートアップ コンフィギュレーションを表示します。 |

ステップ 2 |

ssl-proxy#

directory nvram:

|

NVRAM内のファイルの名前およびサイズを表示します。 |

(注) プロキシ サービスおよび証明書が上限(それぞれ256、356通)まで設定されている場合は、出力を表示するまで最長で7分かかります。

保存済みコンフィギュレーションの削除

保存済みコンフィギュレーションを削除する手順は、次のとおりです。

|

|

|

|

|

スタートアップ コンフィギュレーションおよび鍵ペアを削除します。 |

|

ssl-proxy#

erase /all nvram:

|

NVRAM内のスタートアップ コンフィギュレーション、鍵ペア、証明書、およびその他のすべてのファイルを削除します。 |

(注) NVRAMに保存されているファイル数が多い場合は、この作業に最長で2分かかることがあります。

注意 保存された設定を削除する場合は、NVRAM内の自動バックアップ設定も削除されます。

鍵および証明書のバックアップ

鍵および証明書をNVRAMに保存するプロセスを中断する事象(停電など)が発生した場合は、保存中の鍵および証明書が失われることがあります。公開鍵および証明書はCAから取得できますが、秘密鍵は回復できません。

セキュアなサーバが使用可能な場合は、各信頼点をPKCS12ファイルにエクスポートして、鍵ペアおよび対応する証明書チェーンをバックアップすることができます。その後、PKCS12ファイルをインポートして、鍵および証明書を回復できます。

セキュリティに関する注意事項

鍵および証明書をバックアップする場合は、次の注意事項に従ってください。

• PKCS12ごとに、容易に推測できないパス フレーズを選択して、厳重に保護する必要があります。PKCS12ファイルをクリア テキスト形式で保存しないでください。

PKCS12ごとに、容易に推測できないパス フレーズを選択して、厳重に保護する必要があります。PKCS12ファイルをクリア テキスト形式で保存しないでください。

• バックアップ サーバはセキュアでなければなりません。権限を持つユーザにのみ、バックアップ サーバへのアクセスを許可します。

バックアップ サーバはセキュアでなければなりません。権限を持つユーザにのみ、バックアップ サーバへのアクセスを許可します。

• PKCS12ファイル(そこにパス フレーズを入力します)のインポートまたはエクスポート時には、モジュール コンソールに直接接続するか、SSHセッションを使用します。

PKCS12ファイル(そこにパス フレーズを入力します)のインポートまたはエクスポート時には、モジュール コンソールに直接接続するか、SSHセッションを使用します。

• ファイル転送にはSCPを使用します。

ファイル転送にはSCPを使用します。

モジュールからのRSA鍵の削除

注意 SSH鍵を削除すると、モジュール上でSSHがディセーブルになります。SSH鍵を削除した場合は、新しい鍵を生成してください。

「SSHの設定」を参照してください。

場合によっては、モジュールのRSA鍵を削除しなければならないことがあります。たとえば、RSA鍵が何らかの理由で損なわれて使用できない場合は、鍵を削除する必要があります。

モジュールからRSA鍵をすべて削除するには、グローバル コンフィギュレーション モードで次の作業を行います。

|

|

|

|

ssl-proxy(config)#

crypto key zeroize rsa [

key-label ]

|

すべてのRSA鍵ペア、または指定された鍵ペアを削除します。

注意 鍵を削除すると、その鍵に関連づけられたすべての証明書も削除されます。

|

モジュールのRSA鍵を削除した後に、次に示す2つの作業を行います。

• モジュールの証明書をCAで無効にするように、CA管理者に要求します。 crypto ca enroll コマンドを使用して、最初にモジュールの証明書を取得したときに作成したチャレンジ パスワードを指定する必要があります。

モジュールの証明書をCAで無効にするように、CA管理者に要求します。 crypto ca enroll コマンドを使用して、最初にモジュールの証明書を取得したときに作成したチャレンジ パスワードを指定する必要があります。

• コンフィギュレーションから信頼点を手動で削除します(コンフィギュレーションからの証明書の削除を参照)。

コンフィギュレーションから信頼点を手動で削除します(コンフィギュレーションからの証明書の削除を参照)。

鍵および証明書の表示

鍵および証明書を表示するには、EXECモードで次のコマンドを入力します。

|

|

|

|

ssl-proxy#

show crypto key mypubkey rsa

|

モジュールのRSA公開鍵を表示します。 |

|

ssl-proxy#

show crypto ca certificates [

trustpoint_label ]

|

ご使用の証明書、CA証明書、およびあらゆるRA証明書の情報を表示します。 |

|

ssl-proxy#

show running-config [

brief ]

|

公開鍵および証明書チェーンを表示します。 brief オプションを指定すると、各証明書の16進ダンプが表示されません。 |

|

ssl-proxy#

show ssl-proxy service

proxy-name

|

指定されたプロキシ サービスに使用される鍵ペアおよび証明書チェーンのシリアル番号を表示します。

(注) proxy-name値は大文字/小文字の区別があります。

|

コンフィギュレーションからの証明書の削除

モジュールには、独自の証明書およびCAの証明書が保存されます。モジュールに保存された証明書は削除できます。

モジュールのコンフィギュレーションから証明書を削除するには、グローバル コンフィギュレーション モードで次の作業を行います。

|

|

|

|

ssl-proxy(config)#

no crypto ca trustpoint

trustpoint-label

|

証明書を削除します。 |

プロキシ サービスへの証明書の割り当て

certificate rsa general-purpose trustpoint trustpoint_label サブコマンドを入力すると( ssl-proxy service proxy_service コマンドの下に入力)、指定されたプロキシ サービスに証明書が割り当てられます。プロキシ サービスごとに、 certificate rsa general-purpose trustpoint サブコマンドを何度でも入力できます。

信頼点ラベルを変更した場合は、移行期間の間、プロキシ サービスが一時的に停止します。接続を閉じるか削除しない限り、既存の接続は古い証明書を使用し続けます。新しい接続では新しい信頼点の証明書が使用され、サービスが再び使用可能になります。

ただし、新しい信頼点に証明書がない場合は、サービスの動作ステータスはダウンのままです。新しい接続は、新しい証明書が使用可能になるまで確立されません。 no certificate rsa general-purpose trustpoint サブコマンドを入力して証明書を削除した場合でも、接続を閉じるか削除しない限り、既存の接続はこの証明書を使用し続けます。不用になった証明書も、すべての接続を閉じるか削除しない限り、プロキシ サービスから削除されません。

次に、プロキシ サービスに信頼点を割り当てる例を示します。

ssl-proxy# configure terminal

ssl-proxy(config)# ssl-proxy service s2

ssl-proxy(config-ssl-proxy)# virtual ip 10.1.1.2 p tcp p 443

ssl-proxy(config-ssl-proxy)# server ip 20.0.0.3 p tcp p 80

ssl-proxy(config-ssl-proxy)# inservice

ssl-proxy(config-ssl-proxy)# certficate rsa general trustpoint tp-1

ssl-proxy(config-ssl-proxy)# end

ssl-proxy# show ssl-proxy service s2

Service id:6, bound_service_id:262

Virtual IP:10.1.1.2, port:443

Server IP:20.0.0.3, port:80

rsa-general-purpose certificate trustpoint:tp-1

Certificate chain in use for new connections:

Serial Number:3C2CD2330001000000DB

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

次に、プロキシ サービスの信頼点を変更する例を示します。

(注) 接続を閉じない限り、既存の接続は古い証明書を使用し続けます。サービスの動作ステータスはアップからダウンに変わり、再度アップになります。新しい接続は、新しい証明書を使用します。

ssl-proxy# configure terminal

ssl-proxy(config)# ssl-proxy service s2

ssl-proxy(config-ssl-proxy)# certificate rsa general trustpoint tp-2

ssl-proxy(config-ssl-proxy)# end

ssl-proxy# show ssl-proxy service s2

Service id:6, bound_service_id:262

Virtual IP:10.1.1.2, port:443

Server IP:20.0.0.3, port:80

rsa-general-purpose certificate trustpoint:tp-2

Certificate chain in use for new connections:

Serial Number:70FCBFEC000100000D65

Serial Number:313AD6510D25ABAE4626E96305511AC4

Obsolete certificate chain in use for old connections:

Serial Number:3C2CD2330001000000DB

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

証明書の更新

証明書を更新する場合、一部のCAでは新しい鍵ペアを生成する必要がありますが、その他のCAでは期限切れ証明書の鍵ペアを使用することができます。SSLサービス モジュールは、この両方の場合に対応しています。

通常、SSLサーバ証明書の期限は1~2年です。証明書を適宜に書き換えることにより、サービスが突然停止する事態を避けられます。

次の例では、プロキシ サービスs2は信頼点t2に割り当てられています。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# ssl-proxy service s2

ssl-proxy(config-ssl-proxy)# certificate rsa general-purpose trustpoint t2

ssl-proxy(config-ssl-proxy)# end

ssl-proxy# show ssl-proxy service s2

Service id:0, bound_service_id:256

Virtual IP:10.1.1.1, port:443

Server IP:10.1.1.10, port:80

rsa-general-purpose certificate trustpoint:t2

Certificate chain in use for new connections:

Serial Number:1DFBB1FD000100000D48

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

次の例では、信頼点t2の鍵ペアを更新して、古い証明書をIOSデータベースから削除します。プロキシ サービスs2に対する証明書の書き換えが自動的に開始します。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# crypto key generate rsa general-key k2 exportable

% You already have RSA keys defined named k2.

% Do you really want to replace them? [yes/no]:yes

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]:1024

% Generating 1024 bit RSA keys ...[OK]

ssl-proxy# show ssl-proxy service s2

Service id:0, bound_service_id:256

Virtual IP:10.1.1.1, port:443

Server IP:10.1.1.10, port:80

rsa-general-purpose certificate trustpoint:t2

Certificate chain in graceful rollover, being renewed:

Serial Number:1DFBB1FD000100000D48

Serial Number:313AD6510D25ABAE4626E96305511AC4

Server certificate in graceful rollover

次の例では、信頼点t2が再登録されるまで、既存および新規の接続は古い証明書を使用します。信頼点t2を再登録した後、新しい接続は新しい証明書を使用します。既存の接続は接続が閉じるまで、古い証明書を使用し続けます。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# crypto ca enroll t2

% Start certificate enrollment ..

% The subject name in the certificate will be:CN=host1.cisco.com

% The subject name in the certificate will be:ssl-proxy.cisco.com

% The serial number in the certificate will be:00000000

% The IP address in the certificate is 10.1.1.1

% Certificate request sent to Certificate Authority

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

Fingerprint: 6518C579 A0498063 C5795057 A6170 075

*Sep 24 15:19:34.339:%CRYPTO-6-CERTRET:Certificate received from Certificate Authority

ssl-proxy# show ssl-proxy service s2

Service id:0, bound_service_id:256

Virtual IP:10.1.1.1, port:443

Server IP:10.1.1.10, port:80

rsa-general-purpose certificate trustpoint:t2

Certificate chain in use for new connections:

Serial Number:2475A2FC000100000D4D

Serial Number:313AD6510D25ABAE4626E96305511AC4

Obsolete certificate chain in use for old connections:

Serial Number:1DFBB1FD000100000D48

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

次の例では、既存の接続をすべて閉じた後に、不用になった証明書を削除します。

ssl-proxy# show ssl-proxy service s2

Service id:0, bound_service_id:256

Virtual IP:10.1.1.1, port:443

Server IP:10.1.1.10, port:80

rsa-general-purpose certificate trustpoint:t2

Certificate chain in use for new connections:

Serial Number:2475A2FC000100000D4D

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

鍵および証明書の履歴のイネーブル化

ssl-proxy pki history コマンドを入力すると、SSLプロキシ サービスの鍵および証明書の履歴がイネーブルになります。この履歴には、プロキシ サービスの鍵ペアおよび証明書チェーンの追加レコードまたは削除レコードがそれぞれ作成されます。

show ssl-proxy certificate-history コマンドを入力すると、各レコードが表示されます。各レコードにはサービス名、鍵ペアの名前、生成またはインポートの時刻、信頼点の名前、証明書の件名と発行者名、シリアル番号、および日付が記録されます。

メモリには最大512個のレコードを格納できます。レコードごとに、Syslogメッセージが生成されます。レコード数が上限である512を超えた場合は、古いレコードから順に削除されます。

鍵および証明書の履歴をイネーブルにして、レコードを表示する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy(config)#

ssl-proxy pki history

|

鍵および証明書の履歴をイネーブルにします。 |

ステップ 2 |

ssl-proxy#

show ssl-proxy certificate-history [

service

proxy_service ]

|

すべてのサービスまたは指定されたサービスの鍵および証明書の履歴レコードを表示します。 |

次に、鍵および証明書の履歴をイネーブルにして、指定されたプロキシ サービスのレコードを表示する例を示します。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)#ssl-proxy pki history

ssl-proxy# show ssl-proxy certificate-history service s2

Record 1, Timestamp:00:00:22, 17:44:18 UTC Sep 29 2002

Installed Server Certificate, Index 0

Proxy Service:s2, Trust Point:t2

Key Pair Name:k2, Key Usage:RSA General Purpose, Not Exportable

Time of Key Generation:06:29:08 UTC Sep 28 2002

Subject Name:CN = host1.cisco.com, OID.1.2.840.113549.1.9.2 = ssl-proxy.cisco.com, OID.1.2.840.113549.1.9.8 = 10.1.1.1

Issuer Name:CN = TestCA, OU = Lab, O = Cisco Systems, L = San Jose, ST = CA, C = US, EA =<16> simpson-pki@cisco.com

Serial Number:3728ADCD000100000D4F

Validity Start Time:15:56:55 UTC Sep 28 2002

End Time:16:06:55 UTC Sep 28 2003

Renew Time:00:00:00 UTC Jan 1 1970

End of Certificate Record

Total number of certificate history records displayed = 1

SSLプロキシ サービスの設定

SSLプロキシ サービスを定義するには、 ssl-proxy service ssl_proxy_nameコマンドを使用します。プロキシ サービスに関連づけられた仮想IPアドレス、ポート、および対応するターゲットIPアドレスとポートを設定できます。また、プロキシのクライアント側( virtual )およびサーバ( server )側の両方に、TCPポリシーおよびSSLポリシーを定義することもできます。

SSLプロキシ サービスを設定する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy(config)# ssl-proxy service

proxy_name

|

SSLプロキシ サービスの名前を定義します。

(注) proxy-name値は大文字/小文字の区別があります。

|

ステップ 2 |

ssl-proxy(config-ssl-proxy)# virtual ipaddr

ip_addr protocol

tcp port

port [

secondary

,,

]

|

SSLサービス モジュールがプロキシとして機能する仮想サーバのIPアドレス、トランスポート プロトコル(TCP)およびポート番号を定義します。 |

ステップ 3 |

ssl-proxy(config-ssl-proxy)# virtual policy tcp

tcp_policy_name

|

プロキシ サーバのクライアント側にTCPポリシーを適用します。TCPポリシーのパラメータについては、「TCPポリシーの設定」を参照してください。 |

ステップ 4 |

ssl-proxy(config-ssl-proxy)# virtual policy ssl

ssl_policy_name4

|

プロキシ サーバのクライアント側にSSLポリシーを適用します。SSLポリシーのパラメータについては、「SSLポリシーの設定」を参照してください。 |

ステップ 5 |

ssl-proxy(config-ssl-proxy)# server ipaddr

ip_addr protocol

tcp port

port

|

プロキシのターゲット サーバのIPアドレス、ポート番号、およびトランスポート プロトコルを定義します。

(注) ターゲット サーバのIPアドレスには、SLBデバイスの仮想IPアドレス、またはWebサーバの実IPアドレスを指定できます。

|

ステップ 6 |

ssl-proxy(config-ssl-proxy)# server policy tcp

tcp_policy_name

|

プロキシ サーバのサーバ側にTCPポリシーを適用します。「TCPポリシーの設定」を参照してください。 |

ステップ 7 |

ssl-proxy(config-ssl-proxy)# nat {server | client

natpool_name }

|

SSLサービス モジュールによって開かれたサーバ側の接続に、サーバNAT「NATの設定」を参照してください。 |

ステップ 8 |

ssl-proxy(config-ssl-proxy)# certificate rsa general-purpose trustpoint

trustpoint_label

|

信頼点の設定をプロキシ サーバに適用します 。

(注) 信頼点はCAサーバ、鍵パラメータと鍵生成方法、およびプロキシ サーバの証明書登録方法を定義します。信頼点の設定手順については、「信頼点の宣言」を参照してください。

|

ステップ 9 |

ssl-proxy(config-ssl-proxy)#

inservice

|

プロキシ サーバを管理上のアップに設定します。 |

次に、SSLプロキシ サービスを設定する例を示します。

ssl-proxy(config)# ssl-proxy service proxy1

ssl-proxy(config-ssl-proxy)# virtual ipaddr 10.1.1.100 protocol tcp port 443

ssl-proxy(config-ssl-proxy)# server ipaddr 10.1.1.1 protocol tcp port 80

ssl-proxy(config-ssl-proxy)# virtual policy tcp tcp2

ssl-proxy(config-ssl-proxy)# server policy tcp tcp2

ssl-proxy(config-ssl-proxy)# virtual policy ssl ssl1

ssl-proxy(config-ssl-proxy)# nat client t2

ssl-proxy(config-ssl-proxy)# certificate rsa general-purpose trustpoint tp1

ssl-proxy(config-ssl-proxy)# inservice

ssl-proxy(config-ssl-proxy)# end

高度な設定

ここでは、次のような高度な設定について説明します。

• 「ポリシーの設定」

「ポリシーの設定」

• 「NATの設定」

「NATの設定」

• 「暗号セルフテストのイネーブル化」

「暗号セルフテストのイネーブル化」

• 「クラッシュ情報の収集」

「クラッシュ情報の収集」

• 「VTSデバッグのイネーブル化」

「VTSデバッグのイネーブル化」

SSLポリシーの設定

(注) SSLサービス モジュールのSSLコマンドは、グローバルにも、また特定のプロキシ サーバにも適用されます。

SSLポリシー テンプレートを使用すると、SSLスタックに関連づけられたパラメータを定義することができます。

特定のプロキシ サーバにSSLポリシーが関連づけられていない場合、プロキシ サーバはデフォルトで、サポート対象の暗号スイートおよびバージョンをすべてイネーブルにします。

SSLポリシー テンプレートを定義して、特定のプロキシ サーバにSSLポリシーを関連づける手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy (config)# ssl-proxy policy ssl

ssl_policy_name

|

SSLポリシー テンプレートを定義します。 |

ステップ 2 |

ssl-proxy (config-ssl-policy)#

cipher {

rsa-with-rc4-128-md5 |

rsa-with-rc4-128-sha |

rsa-with-des-cbc-sha |

rsa-with-3des-ede-cbc-sha |

others... }

|

プロキシ サーバが受け入れ可能な暗号スイートの名前一覧を設定します。暗号スイート名の表記法は、既存のSSLスタックの表記法と同じです。 |

ステップ 3 |

ssl-proxy (config-ssl-policy)#

protocol {

ssl3 |

tls1 |

all }

|

プロキシ サーバでサポートされる各種プロトコル バージョンを定義します。 |

ステップ 4 |

ssl-proxy (config-ssl-policy)#

timeout handshake

time

|

モジュールがハンドシェイク フェーズで接続を維持できる時間を設定します。有効範囲は0~65535秒です。 |

ステップ 5 |

ssl-proxy (config-ssl-policy)#

close-protocol strict

|

SSL終了プロトコルの動作を設定します。終了プロトコルがイネーブルの場合、サーバは終了通知アラート メッセージをクライアントに送信して、クライアントからの終了通知アラート メッセージを待機します。ディセーブルの場合、サーバは終了通知アラート メッセージをクライアントに送信しますが、クライアントからの終了通知アラート メッセージを待機せずに、セッションを終了します。終了プロトコルは、デフォルトでディセーブルです。 |

ステップ 6 |

ssl-proxy (config-ssl-policy)#

session-cache

|

セッションキャッシュ機能をイネーブルにします。セッション キャッシュはデフォルトでイネーブルです。 |

ステップ 7 |

ssl-proxy (config-ssl-policy)#

timeout session

timeout [

absolute

]

|

エントリがセッション キャッシュ内に維持される時間を設定します。有効範囲は1~72000秒です。

(注) セッションキャッシュ サイズを設定するには、absoluteキーワードが必要です。

(注) absoluteキーワードは、セッション エントリが指定されたtimeoutの間セッション キャッシュ内に維持されるよう指定します。absoluteキーワードが指定されているときは、セッション キャッシュ内に利用できるフリー エントリがない場合、新たな着信接続は拒否されます。

|

ステップ 8 |

ssl-proxy (config-ssl-policy)#

session-cache size

size

|

(任意)セッション キャッシュのサイズを指定します。1有効範囲は1~262143エントリです。

(注) timeout session コマンドでabsoluteキーワードを入力して、セッション キャッシュのサイズを指定します。このコマンドを入力しない場合、またはsizeが指定されていない場合は、セッション キャッシュのサイズは最大サイズになります(262,144)。

|

TCPポリシーの設定

(注) SSLサービス モジュールのTCPコマンドは、グローバルにも、また特定のプロキシ サーバにも適用されます。

TCPポリシー テンプレートを使用すると、TCPスタックに関連づけられたパラメータを定義することができます。

TCPポリシー テンプレートを定義して、特定のプロキシ サーバにTCPポリシーを関連づける手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy (config)# ssl-proxy policy tcp

tcp_policy_name

|

TCPポリシー テンプレートを定義します。特に指定がない場合は、デフォルト設定がすべて適用されます。 |

ステップ 2 |

ssl-proxy (config-ssl-policy)#

mss

max_segment_size

|

生成されたSYNパケット内で接続が識別するMaximum Segment Size(MSS;最大セグメント サイズ)をバイト単位で設定します。

(注) このコマンドでは、プロキシ サーバのクライアント側およびサーバ側に異なるMSSを設定できます。デフォルト値は1460バイトです。有効範囲は256~2460バイトです。

|

ステップ 3 |

ssl-proxy (config-ssl-policy)#

timeout syn

time