Catalyst 6500シリーズIntrusion Detection System Moduleインストレー ション コンフィギュレーション ノート Version 3.0(5)

目次

Catalyst 6500シリーズIntrusion Detection System Moduleインストレーション コンフィギュレーション ノートVersion 3.0(5)

互換性のあるSecure Shellプロトコル クライアント

mls ip idsコマンドによるIDSトラフィックのキャプチャ

Catalyst 6000および5000ファミリー スイッチ

セキュリティVACLキャプチャ用に複数のIDSMを設定する場合

オンボード ルーティング(MSFCが搭載されたスーパバイザ エンジン)とスタンドアロン型ルータの比較

例4: IDSシグニチャでの半二重(シンプレックス)トラフィック モニタの影響

例5: MSFC1およびMSFC2を使用したVACLベースのキャプチャの設定

MSFCが搭載されたSupervisor Engine 1A上でのICMPおよびWebパケットの結果

MSFC2が搭載されたSupervisor Engine 2上でのICMPおよびWebパケットの結果

Catalyst 6500シリーズIntrusion Detection System Moduleインストレーション コンフィギュレーション ノートVersion 3.0(5)

このマニュアルでは、Catalyst 6500シリーズIntrusion Detection System Module(IDSM)について、インストレーションおよびコンフィギュレーション手順を含めて説明します。

(注) このマニュアルでは、Catalyst 6500シリーズ スイッチのCLI(コマンドライン インターフェイス)からIDSMを設定する方法について説明します。

IDSMの最新リリースノートは、Cisco.comの次のURLから入手できます。

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/idsm/idsm_2/index.htm

IDSMの概要

IDSMは、Catalyst 6500シリーズ スイッチへの搭載およびメンテナンスが容易なスイッチング モジュールです。IDSMはCisco Intrusion Detection System(Cisco IDS)の構成要素で、UNIX対応Cisco IDS Director(IDS Director)またはCisco Secure Policy Manager(CSPM)のいずれかを使用して管理します。IDS DirectorまたはCSPMには、分散ネットワーク環境でセキュリティを管理するためのグラフィカル インターフェイスが提供されています。IDSMは、ネットワーク センシング、つまりパケット キャプチャおよび解析によるネットワーク パケットのリアルタイム モニタを実行します。

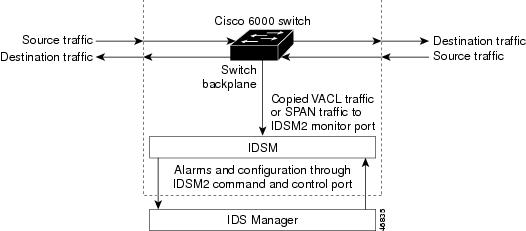

IDSMは、ネットワーク パケットをキャプチャして再組み立てし、そのデータを一般的な侵入行為を示すルール セットと比較します。ネットワーク トラフィックは、スイッチのセキュリティVLAN Access Control List(VACL;VLANアクセス制御リスト)に基づいてIDSMにコピーされるか、またはスイッチのSwitched Port Analyzer(SPAN;スイッチド ポート アナライザ)ポート機能によってIDSMにルーティングされます。どちらの方法でも、ユーザが指定した種類のトラフィックをスイッチ ポート、VLAN、またはトラフィック タイプ別に検査できます(図1を参照)。

IDSMは、ネットワーク パケットのデータ部分、ヘッダー部分、またはその両方を調べることにより、不正利用パターンの有無を調べます。コンテンツベースの攻撃はデータ部分から派生し、コンテキストベースの攻撃はヘッダー部分から派生します。

IDSMは、攻撃を検知するとアラームを生成します。IDSMによって生成されたアラームは、Catalyst 6000ファミリー スイッチのバックプレーンを経由してIDS DirectorまたはCSPMに渡され、ログに記録されるか、またはグラフィカル ユーザ インターフェイスに表示されます。アラーム通信は、Cisco IDS Postofficeプロトコルによって処理されます。これは、IDSMからIDS DirectorまたはCSPMにアラームを送信する独自仕様のプロトコルです。

(注) IDSMはIPロギング(IPパケットをファイル システム内のファイルに保管)をサポートしていませんが、Cisco IDS Sensorはこの機能をサポートしています。

IDSM管理の詳細については、次のURLにあるIDS DirectorまたはCSPMのマニュアルを参照してください。

•![]() http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids7/index.htm

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids7/index.htm

•![]() http://www.cisco.com/univercd/cc/td/doc/product/ismg/policy/

http://www.cisco.com/univercd/cc/td/doc/product/ismg/policy/

仕様

表1 に、IDSMの仕様を示します。

ソフトウェアおよびハードウェア要件

ここでは、IDSMのソフトウェアおよびハードウェア要件を示します。

•![]() 任意のCatalyst 6500シリーズ スイッチ シャーシ

任意のCatalyst 6500シリーズ スイッチ シャーシ

•![]() スーパバイザ エンジンに対応するCatalystソフトウェアRelease 6.1(1d)以降

スーパバイザ エンジンに対応するCatalystソフトウェアRelease 6.1(1d)以降

•![]() MSFC2を搭載したSupervisor Engine 2に対応するCisco IOS Release 12.1(8a)EX以降

MSFC2を搭載したSupervisor Engine 2に対応するCisco IOS Release 12.1(8a)EX以降

•![]() MSFC2を搭載したSupervisor Engine 1に対応するCisco IOS Release 12.1(11b)E以降

MSFC2を搭載したSupervisor Engine 1に対応するCisco IOS Release 12.1(11b)E以降

互換性のあるSecure Shellプロトコル クライアント

IDSMと互換性のあるSecure Shell(SSH)プロトコル クライアントは、次のとおりです。

•![]() Solaris 8/F-Secure SSH version 2.3.0

Solaris 8/F-Secure SSH version 2.3.0

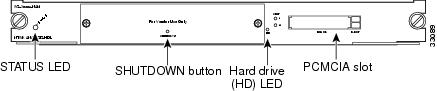

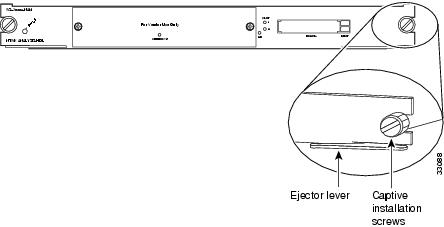

前面パネル

IDSMには、STATUS LED、ハードドライブ(HD)LED、SHUTDOWNボタン、およびPCMCIAスロットが1つずつあります(図2を参照)。

•![]() 「HD LED」

「HD LED」

STATUS LED

表2 では、STATUS LEDが示すIDSMの状態について説明します。

安全上の警告

誤って行うと危害が生じる可能性がある操作については、安全上の警告が記載されています。各警告文に、警告を表す記号が記されています。このマニュアルで使用している警告の記号は、次のとおりです。

警告 「危険」の意味です。人身事故を予防するための注意事項が記述されています。機器の取り扱い作業を行うときは、電気回路の危険性に注意し、一般的な事故防止対策に留意してください。 |

取り付けおよび取り外しの手順

Catalyst 6000ファミリー スイッチは、いずれもホットスワップ対応なので、システムの電源を切らなくても、モジュールの取り付け、取り外し、交換、または移動を行うことができます。システムは、モジュールの取り付けまたは取り外しを検出すると、診断およびディスカバリ ルーチンを自動的に実行し、モジュールの有無を認識して、システム動作を再開します。ユーザによる操作は不要です。

ここでは、Catalyst 6000ファミリー スイッチにIDSMを取り付け、動作を確認する手順について説明します。 具体的な内容は、次のとおりです。

•![]() 「必要な工具」

「必要な工具」

必要な工具

ここでは、IDSMを取り付けるために必要な工具および要件について説明します。

(注) IDSMを取り付ける前に、Catalyst 6000ファミリー スイッチに少なくとも1つのスーパバイザ エンジンを搭載しておく必要があります。詳細については、『Catalyst 6000 Family Installation Guide』を参照してください。

Catalyst 6500シリーズ スイッチにIDSMを取り付けるには、次の工具が必要です。

IDSMを扱うときは、必ず、静電気防止用リスト ストラップなどのアース器具を使用して、ESD(静電気放電)によって重大なダメージを受けないようにしてください。

警告 この装置の設置または交換は、訓練を受けた相応の資格のある人が行ってください。

スロットの割り当て

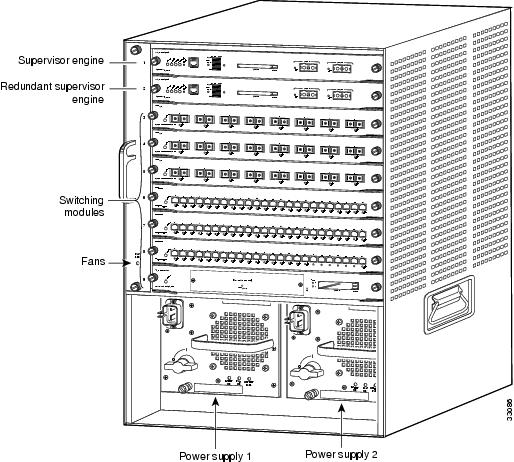

Catalyst 6006および6506スイッチのシャーシには、6つのスロットがあります。Catalyst 6009および6509スイッチのシャーシには、9つのスロットがあります(図3を参照)。Catalyst 6513スイッチのシャーシには、13のスロットがあります。

(注) Catalyst 6509-NEBスイッチは、スロットが縦に並んでおり、右から左へ1~9の番号が付けられています。コンポーネント側を右に向けて、IDSMを搭載します。

•![]() スロット2には、フェールオーバー用に冗長スーパバイザ エンジンを追加できます。

スロット2には、フェールオーバー用に冗長スーパバイザ エンジンを追加できます。

•![]() 冗長スーパバイザ エンジンが不要の場合、6スロット シャーシのスロット2~6、9スロット シャーシのスロット2~9、および13スロット シャーシのスロット2~13には、IDSMなどのモジュールを搭載できます。

冗長スーパバイザ エンジンが不要の場合、6スロット シャーシのスロット2~6、9スロット シャーシのスロット2~9、および13スロット シャーシのスロット2~13には、IDSMなどのモジュールを搭載できます。

•![]() 空のスロットには、スイッチ シャーシ全体のエアフローが一定になるように、モジュール用フィラープレート(ブランク モジュール フレーム)を取り付けてください。

空のスロットには、スイッチ シャーシ全体のエアフローが一定になるように、モジュール用フィラープレート(ブランク モジュール フレーム)を取り付けてください。

(注) IDSMは、SPANを使用する任意のスーパバイザ エンジンと組み合わせて使用できますが、セキュリティVACLのコピー キャプチャ機能を使用するには、スーパバイザ エンジンにPolicy Feature Card(PFC;ポリシー フィーチャ カード)オプションを組み込む必要があります。

図3 Catalyst 6500シリーズ スイッチのスロット番号

IDSMの取り付け

次の手順で、Catalyst 6500シリーズ スイッチにIDSMを取り付けます。

ステップ1![]() ESDによるダメージを受けないように、必要な予防手段を講じてください。

ESDによるダメージを受けないように、必要な予防手段を講じてください。

警告 次の手順を実行する際には、静電気防止用リスト ストラップを着用し、カードがESDによって損傷しないようにしてください。手や金属製の工具などで直接バックプレーンに触れないでください。感電する可能性があります。

(注) スーパバイザ エンジンは、スロット1に搭載しなければなりません。冗長スーパバイザ エンジンは、スロット2に搭載できます。冗長スーパバイザ エンジンが不要な場合は、スロット2~9(6スロット シャーシではスロット2~6、13スロット シャーシではスロット2~11)にモジュールを搭載できます。

ステップ3![]() スロットにフィラー プレートを固定している非脱落型ネジを緩めます(必要に応じて、ドライバを使用します)。

スロットにフィラー プレートを固定している非脱落型ネジを緩めます(必要に応じて、ドライバを使用します)。

ステップ4![]() 両側のイジェクト レバーを外側に引き出して、フィラー プレートを取り外します。

両側のイジェクト レバーを外側に引き出して、フィラー プレートを取り外します。

警告 空きスロット用の前面プレートおよびカバー パネルには3つの重要な役割があります。シャーシ内部の危険な電圧および電流に接触するのを防ぐこと、他の機器に悪影響を及ぼすEMIを外に出さないこと、さらに、シャーシ全体に冷却用の空気が行き渡るようにすることです。カード、前面プレート、前面カバー、および背面カバーがすべて取り付けられていない場合は、システムを稼働させないでください。

ステップ5![]() 片手でIDSMを持ち、もう一方の手をフレームの底面に当ててIDSMを支えます。

片手でIDSMを持ち、もう一方の手をフレームの底面に当ててIDSMを支えます。

ステップ6![]() IDSMフレームの左右にあるノッチとスロットの溝を合わせ、スロットにIDSMを差し込みます(図4を参照)。

IDSMフレームの左右にあるノッチとスロットの溝を合わせ、スロットにIDSMを差し込みます(図4を参照)。

図4 Catalyst 6500シリーズ スイッチへのモジュールの取り付け

ステップ7![]() IDSMをバックプレーンに対して直角に保ち、左右のイジェクト レバーのノッチがシャーシの両側にかみ合うまで、IDSMをスロットに慎重に押し込みます(図5を参照)。

IDSMをバックプレーンに対して直角に保ち、左右のイジェクト レバーのノッチがシャーシの両側にかみ合うまで、IDSMをスロットに慎重に押し込みます(図5を参照)。

ステップ8![]() 両手の親指と人差し指で左右のイジェクト レバーを同時に回し、IDSMをバックプレーン コネクタに完全に装着します。

両手の親指と人差し指で左右のイジェクト レバーを同時に回し、IDSMをバックプレーン コネクタに完全に装着します。

(注) ホットスワップを行うと、[Module n has been inserted.]というメッセージがコンソールに表示されます。ただし、TelnetセッションでCatalyst 6000ファミリー スイッチに接続している場合には、このメッセージは表示されません。

ステップ9![]() IDSMの左右の端にある非脱落型ネジをドライバで締めます。

IDSMの左右の端にある非脱落型ネジをドライバで締めます。

Catalystソフトウェア

スーパバイザ エンジンまたはコンソールにログインしているときに、 show module または show port [ module_number/port_number ]コマンドを入力して、スイッチが新しいIDSMを認識し、オンラインになっているかどうかを確認します。

次に、 show module コマンドの出力例を示します。

(注) IDSMを最初に搭載した時点で、ステータスは[other]になるのが正常です。IDSMの診断ルーティングが完了してオンラインになると、ステータスが[ok]になります。IDSMがオンラインになるまで、3~5分かかります。

Cisco IOSソフトウェア

スーパバイザ エンジンまたはコンソールにログインしているときに、 show module コマンドを入力して、スイッチが新しいIDSMを認識し、オンラインになっているかどうかを確認します。

IDSMの取り外し

ここでは、Catalyst 6000ファミリー スイッチからIDSMを取り外す手順について説明します。

警告 この装置の設置または交換は、訓練を受けた相応の資格のある人が行ってください。

警告 次の手順を実行する際には、静電気防止用リスト ストラップを着用し、カードがESDによって損傷しないようにしてください。手や金属製の工具などで直接バックプレーンに触れないでください。感電する可能性があります。

ステップ1![]() 次のいずれかの方法で、IDSMをシャットダウンします。

次のいずれかの方法で、IDSMをシャットダウンします。

–![]() set module shutdown module_number コマンドを入力してから、reset module_number コマンドを入力して、IDSMを再起動します。

set module shutdown module_number コマンドを入力してから、reset module_number コマンドを入力して、IDSMを再起動します。

–![]() Catalyst 6500シリーズのコンソールから session コマンドを入力してIDSMにログインし(IDSMへのログインを参照)、 shutdown コマンドを入力します。

Catalyst 6500シリーズのコンソールから session コマンドを入力してIDSMにログインし(IDSMへのログインを参照)、 shutdown コマンドを入力します。

–![]() set module power down module_number コマンドを入力します。IDSMに再び電力を供給する場合には、 set module power up module_number コマンドを入力する必要があります。

set module power down module_number コマンドを入力します。IDSMに再び電力を供給する場合には、 set module power up module_number コマンドを入力する必要があります。

–![]() IDSMがIDSMプロンプトまたはスーパバイザ エンジンから入力したコマンドに応答しない場合は、小さくて先の尖ったものでSHUTDOWNボタンを押します。

IDSMがIDSMプロンプトまたはスーパバイザ エンジンから入力したコマンドに応答しない場合は、小さくて先の尖ったものでSHUTDOWNボタンを押します。

(注) シャットダウンの完了には、数分かかることがあります。

–![]() Catalyst 6500シリーズのコンソールから session コマンドを入力してIDSMにログインし(IDSMへのログインを参照)、 shutdown コマンドを入力します。

Catalyst 6500シリーズのコンソールから session コマンドを入力してIDSMにログインし(IDSMへのログインを参照)、 shutdown コマンドを入力します。

–![]() CLIのイネーブル モードで、 hw-module module module_number shutdown コマンドを入力します。IDSMを再起動するには、 hw-module module module_number reset コマンドを入力する必要があります。

CLIのイネーブル モードで、 hw-module module module_number shutdown コマンドを入力します。IDSMを再起動するには、 hw-module module module_number reset コマンドを入力する必要があります。

(注) hw-module module module_number shutdownコマンドを入力したとき、スイッチが再起動していれば、IDSMも再起動します。

–![]() IDSMがIDSMプロンプトまたはスーパバイザ エンジンから入力したコマンドに応答しない場合は、小さくて先の尖ったものでSHUTDOWNボタンを押します。

IDSMがIDSMプロンプトまたはスーパバイザ エンジンから入力したコマンドに応答しない場合は、小さくて先の尖ったものでSHUTDOWNボタンを押します。

ステップ2![]() IDSMがシャットダウンしたことを確認します。STATUS LEDがオレンジに点灯するか消灯するまで、IDSMを取り外さないでください。

IDSMがシャットダウンしたことを確認します。STATUS LEDがオレンジに点灯するか消灯するまで、IDSMを取り外さないでください。

ステップ3![]() IDSMの左右にある非脱落型ネジをドライバで緩めます。

IDSMの左右にある非脱落型ネジをドライバで緩めます。

ステップ4![]() 左右のイジェクト レバーを握り、左のレバーを左に、右のレバーを右に同時に引いて、バックプレーン コネクタからIDSMを外します。

左右のイジェクト レバーを握り、左のレバーを左に、右のレバーを右に同時に引いて、バックプレーン コネクタからIDSMを外します。

ステップ5![]() スロットからIDSMを引き出すときには、片手でフレームの底面を支えます。

スロットからIDSMを引き出すときには、片手でフレームの底面を支えます。

ステップ6![]() 片手でフレームを下から支えながら、スロットから静かにIDSMをまっすぐに引き出します。

片手でフレームを下から支えながら、スロットから静かにIDSMをまっすぐに引き出します。

(注) バックプレーンに対してIDSMを直角に(床に対して水平に)保ちます。

ステップ7![]() 静電気防止用マットまたはフォームの上にIDSMを置きます。

静電気防止用マットまたはフォームの上にIDSMを置きます。

ステップ8![]() スロットを空のままにしておく場合は、フィラー プレート(部品番号:800-00292-01)を取り付け、シャーシに埃が入らないように、また、モジュールのコンパートメント全体に空気が適切に流れるようにします。

スロットを空のままにしておく場合は、フィラー プレート(部品番号:800-00292-01)を取り付け、シャーシに埃が入らないように、また、モジュールのコンパートメント全体に空気が適切に流れるようにします。

警告 空きスロット用の前面プレートおよびカバー パネルには3つの重要な役割があります。シャーシ内部の危険な電圧および電流に接触するのを防ぐこと、他の機器に悪影響を及ぼすEMIを外に出さないこと、さらに、シャーシ全体に冷却用の空気が行き渡るようにすることです。カード、前面プレート、前面カバー、および背面カバーがすべて取り付けられていない場合は、システムを稼働させないでください。

IDSMの設定

•![]() 「初期設定」

「初期設定」

•![]() 「mls ip idsコマンドによるIDSトラフィックのキャプチャ」

「mls ip idsコマンドによるIDSトラフィックのキャプチャ」

初期設定

IDSMを使用して侵入検知分析を行うには、先にIDSMアカウントにログインし、所定のパラメータを設定しておく必要があります。

ステップ1![]() 次のいずれかのコマンドを入力して、IDSMが搭載され、電源がオンになっていることを確認します。

次のいずれかのコマンドを入力して、IDSMが搭載され、電源がオンになっていることを確認します。

(注) ステータスはokになっているはずです。ステータスがotherの場合は、IDSMがまだオンラインになっていません。

ステップ2![]() 次のいずれかのコマンドを入力して、IDSMへログインします。

次のいずれかのコマンドを入力して、IDSMへログインします。

ステップ3![]() ログイン プロンプトに ciscoids と入力し、IDSMアカウントにログインします。

ログイン プロンプトに ciscoids と入力し、IDSMアカウントにログインします。

ステップ4![]() パスワード プロンプトに、デフォルトのIDSMパスワードとして attack と入力します。

パスワード プロンプトに、デフォルトのIDSMパスワードとして attack と入力します。

(注) この時点で、デフォルトのパスワードを変更しておくことを推奨します。詳細については、「IDSMパスワードの変更」を参照してください。

ステップ5![]() プロンプトに setup と入力すると、次のコンフィギュレーション画面が表示されます(図6を参照)。

プロンプトに setup と入力すると、次のコンフィギュレーション画面が表示されます(図6を参照)。

(注) TelnetおよびSSHが両方ともディセーブルの場合は、アクセス リストは表示されません。IDSMと互換性のあるSSHクライアントの一覧は、「互換性のあるSecure Shellプロトコル クライアント」を参照してください。

ステップ6![]() システム コンフィギュレーション ダイアログの各行に値を入力します(図7を参照)。設定可能な各パラメータの有効範囲については、表3を参照してください。

システム コンフィギュレーション ダイアログの各行に値を入力します(図7を参照)。設定可能な各パラメータの有効範囲については、表3を参照してください。

(注) システム コンフィギュレーション ダイアログでは、行ごとにヘルプを利用できます。ヘルプにアクセスするには、各プロンプトに?と入力します

図7 システム コンフィギュレーション ダイアログへの値の入力

(注) アクセス リストのエントリを削除するために有効な入力は、次のとおりです。Delete:1, 3(エントリ1および3のみを削除する)Delete:1-3 ((エントリ1、2、および3のみを削除する)Delete:all(すべてのエントリを削除する)Delete:(何も削除しない)

(注) nrConfigureを使用してIDSMを設定する場合は、sensor host post office port 番号をデフォルト値の45000のままにしておいてください。このデフォルト値を変更すると、Cisco IDSのPostofficeが正しく設定されません。このポート番号は、IDSMを追加したあとで、IDS DirectorまたはCSPMで変更できます。

すべての情報を入力すると、コンフィギュレーション画面に新しい値が次のように表示されます。

これでIDSMがIDS DirectorまたはCSPMと通信する準備が整いました。

この設定の完了後に、IDSM上で侵入検知を設定する必要があります。詳細については、「侵入検知の設定」を参照してください。さらに、VACLまたはSPANポートを設定して、侵入検知のためにモニタするネットワーク トラフィックをIDSMに指示します。詳細については、「VACLによるIDSトラフィックのキャプチャ」および「mls ip idsコマンドによるIDSトラフィックのキャプチャ」を参照してください。

コンフィギュレーション パラメータの有効範囲

表3 に、システム コンフィギュレーション ダイアログで設定するコンフィギュレーション パラメータの有効範囲を示します。

侵入検知の設定

IDS DirectorまたはCSPMを使用して、IDSM上でシグニチャを設定します。詳細は、次のURLにあるIDS DirectorまたはCSPMのマニュアルを参照してください。

•![]() http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids5/index.htm

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids5/index.htm

•![]() http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids7/index.htm

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids7/index.htm

•![]() http://www.cisco.com/univercd/cc/td/doc/product/ismg/index.htm

http://www.cisco.com/univercd/cc/td/doc/product/ismg/index.htm

Catalystソフトウェア

VACLを設定することにより、1つまたは複数のVLANからIDS用のトラフィックをキャプチャできます。デフォルトでは、ポート1がトランク ポートとして設定されます。このポート上で、キャプチャ機能によりセキュリティACLが適用されているすべてのVLANからのトラフィックがモニタされます。特定のVLANからのトラフィックだけをモニタする場合は、モニタ不要なVLANをキャプチャ機能から削除する必要があります。

(注) デフォルトでは、セキュリティACLキャプチャ ポートとしてポート1が自動的に設定されます。ポート1はスニフィング ポート、ポート2は制御ポートです。

VLAN上でIDSトラフィックをキャプチャするようにVACLを設定するには、イネーブル モードで次の作業を行います。

次に、VLAN上のCisco IOSトラフィックをキャプチャする例を示します。

トランク ポートおよびACLの詳細については、次のWebサイトにある『 Catalyst 6000 Family Command Reference 』を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/lan/cat6000/index.htm

Cisco IOSソフトウェア

VACLを設定することにより、1つまたは複数のVLANからIDS用のトラフィックをキャプチャできます。デフォルトでは、ポート1がトランク ポートとして設定されます。このポート上で、キャプチャ機能によりセキュリティACLが適用されているすべてのVLANからのトラフィックがモニタされます。特定のVLANからのトラフィックだけをモニタする場合は、モニタ不要なVLANをキャプチャ機能から削除する必要があります。

VLAN上でIDSトラフィックをキャプチャするようにVACLを設定するには、イネーブル モードで次の作業を行います。

MSFC搭載スーパバイザ エンジンの使用方法

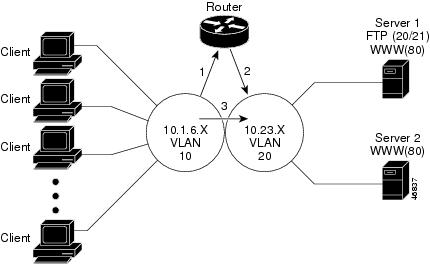

VLAN 10とVLAN 20の間でルーティングされた最初のパケットは、外部ルータまたはMultilayer Switch Feature Card(MSFC)搭載スーパバイザ エンジンが使用されているかどうかに関係なく、パス1およびパス2を使用します(図8を参照)。Cisco IOSソフトウェアまたはMSFCを使用する場合、スイッチ ハードウェアは、ルートの送信元と宛先を判別したあと、以降に受信したパケットを直接パス3に転送します。

(注) MSFCを使用するにはCisco IOSソフトウェアが必要です。

(注) キャプチャVACLはVLAN 10またはVLAN 20のいずれかに設定できます。ただし、すべての内部ルーティング パケットを把握するには、IDSM上のポート1を、IDSMのVLAN 10とVLAN 20の両方のメンバーとして設定する必要があります。

MSFC非搭載のスーパバイザ エンジンと外部ルータを使用する場合には、IDSMを、キャプチャVACLを適用するVLANだけのメンバーにする必要があります。

詳細は、次のWebサイトにある『 Catalyst 6000 Family Software Configuration Guide (6.3) 』を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/lan/cat6000/sw_6_3/index.htm

(注) Catalystソフトウェアの場合、スイッチ ポートではなくルータのインターフェイスにパケットをルーティングできます。IDSMのポート1で、VACLを適用したVLANとルータ インターフェイスとの間でルーティングされるパケットをキャプチャできます。

Catalystソフトウェア

MSFC上でCisco IOSファイアウォールを実行している場合、VACLを使用してIDSMのトラフィックをキャプチャすることはできません。Cisco IOSファイアウォールの ip inspect 規則が適用されたVLANにVACLを適用できないためです。ただし、 mls ip ids コマンドを使用すれば、どのパケットをキャプチャするのかを指定できます。ACLによって許可されたパケットがキャプチャされます。ACLによって拒否されたパケットはキャプチャされません。許可/拒否パラメータは、パケットが宛先ポートに転送されるかどうかには影響を与えません。ルータ インターフェイスに入ってきたパケットはIDS ACLと照合され、キャプチャすべきかどうかが判定されます。

(注) mls ip idsコマンドでキャプチャされるのは、入力トラフィックだけです。

mls ip ids コマンドを使用してIDSトラフィックをキャプチャするには、イネーブル モードで次の作業を行います。

Cisco IOSソフトウェア

ポートをスイッチ ポートではなくルータ インターフェイスとして使用している場合は、VACLを適用するVLANはありません。

mls ip ids コマンドを使用してどのパケットをキャプチャするのかを指定できます。ACLによって許可されたパケットがキャプチャされます。ACLによって拒否されたパケットはキャプチャされません。許可/拒否パラメータは、パケットが宛先ポートに転送されるかどうかには影響を与えません。ルータ インターフェイスに入ってきたパケットはIDS ACLと照合され、キャプチャすべきかどうかが判定されます。

mls ip ids コマンドを使用してIDSトラフィックをキャプチャするには、イネーブル モードで次の作業を行います。

Catalystソフトウェア

IDSMのトラフィック送信元としてSPAN送信元ポートを使用する場合は、SPAN宛先ポートとしてIDSMのポート1を設定します。IDSMのポート2をSPAN送信元ポートとして設定することはできません。

IDSMは、イーサネットまたはファスト イーサネットSPAN送信元ポートからのイーサネットVLANトラフィックを解析できます。または、イーサネットVLANをSPANの送信元として指定することもできます。

IDSM上でSPANをイネーブルにするには、次のいずれかの作業を行います。

set span [ source_module/source_port ] idsm_module /1 [ rx | tx | both ] [ filter vlans... ]1 |

|

| 1.送信元トランク ポート上の特定のVLANトラフィックをモニタする場合は、filterキーワードおよび変数を使用します。 |

SPANの詳細については、次のWebサイトにある『 Catalyst 6000 Family Command Reference 』を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/lan/cat6000/index.htm

Cisco IOSソフトウェア

IDSMのトラフィック送信元としてSPAN送信元ポートを使用する場合は、SPAN宛先ポートとしてIDSMのポート1を設定します。IDSMのポート2をSPAN送信元ポートとして設定することはできません。

IDSMは、イーサネットまたはファスト イーサネットSPAN送信元ポートからのイーサネットVLANトラフィックを解析できます。または、イーサネットVLANをSPAN送信元として指定することもできます。

IDSM上でSPANをイネーブルにするには、次のいずれかの作業を行います。

SPANの詳細については、次のWebサイトにある『 Catalyst 6000 Family IOS Software Configuration Guide 』を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/lan/cat6000/index.htm

IDSMの管理

ここでは、IDSM上で実行できる各種の管理作業について説明します。

•![]() 「シグニチャ/NSDBおよびサービスパックのアップデート」

「シグニチャ/NSDBおよびサービスパックのアップデート」

IDSMへのログイン

ステップ1![]() TelnetまたはコンソールからCatalyst 6500シリーズ スイッチにログインします。

TelnetまたはコンソールからCatalyst 6500シリーズ スイッチにログインします。

ステップ2![]() CLIプロンプトで、次のようにIDSMへログインします。

CLIプロンプトで、次のようにIDSMへログインします。

session slot_number コマンドを入力します。

session slot slot_number processor processor_number コマンドを入力します。

ステップ4![]() パスワード プロンプトに、アカウントに対応するパスワードを入力します。

パスワード プロンプトに、アカウントに対応するパスワードを入力します。

(注) 管理者用アカウントのデフォルトのパスワードはattackです。デフォルトのパスワードはできるだけ早く変更してください。手順については、「IDSMパスワードの変更」を参照してください。

正常にログインできると、コマンドライン プロンプトが#として表示されます。IDSMの設定が完了すると(初期設定を参照)、コマンドライン プロンプトは hostname #になります。

(注) ciscoidsアカウントでは、#プロンプトを使用します。

IDSMのリセット

なんらかの理由で、SSH、Telnet、またはスイッチの session コマンドを使用してIDSMにアクセスできない場合は、スイッチ コンソールからIDSMをリセットする必要があります。リセットの完了には数分かかります。

Catalystソフトウェア

CLIからIDSMをリセットするには、イネーブル モードで次の作業を行います。

次に、CLIからIDSMをリセットする例を示します(この例では、スロット3にIDSMを搭載しています)。

Cisco IOSソフトウェア

IDSMをリセットして再起動するには、 hw-module module module_number reset コマンドを入力します。リセットの完了には数分かかります。

IDSMへのソフトウェア イメージのインストール

次のような場合に、新しいソフトウェア イメージをインストールする必要があります。

IDSMを正しくシャットダウンしないまま、スイッチをシャットダウンしたり、スイッチ シャーシからIDSMを取り外したりすると、イメージが壊れることがあります。

•![]() ソフトウェア アップグレードのためにアプリケーションおよびオペレーティング システム ソフトウェアを全面的に交換する必要がある場合

ソフトウェア アップグレードのためにアプリケーションおよびオペレーティング システム ソフトウェアを全面的に交換する必要がある場合

IDSMは内蔵ハード ドライブに、それぞれ独立したパーティションが2つあります。アプリケーション パーティション(hdd:1)およびメンテナンス パーティション(hdd:2)です。パーティションごとに完全なオペレーティングシステムが組み込まれていて、他方のパーティションが壊れても稼働し続けます。IDSMはどちらのパーティションからでも起動できます。以下では、起動したパーティションを「アクティブ パーティション」と呼びます。

アクティブ パーティションの設定

一度にアクティブにできるパーティションは1つだけです。アプリケーション パーティションにはIDSアプリケーションが組み込まれていて、通常はこれがアクティブ パーティションです。メンテナンス パーティションには、特定のメンテナンス機能だけがあり、侵入検知を実行することはできません。メンテナンス パーティションがアクティブになるのは、アプリケーション パーティション ソフトウェアを再インストールする場合、またはアップグレードする場合だけです。

ステップ1![]() 次のコマンドを入力して、デフォルトのパーティションを設定します。

次のコマンドを入力して、デフォルトのパーティションを設定します。

ステップ2![]() アプリケーション パーティションをアクティブにする場合は、 1 を入力します。メンテナンス パーティションをアクティブにする場合は、 2 を入力します。

アプリケーション パーティションをアクティブにする場合は、 1 を入力します。メンテナンス パーティションをアクティブにする場合は、 2 を入力します。

(注) 設定を変更した場合、IDSMをリセットする必要があります。(IDSMのリセットを参照)。

ステップ3![]() 起動パーティションをデフォルトの状態に戻すには、次のコマンドを入力します。

起動パーティションをデフォルトの状態に戻すには、次のコマンドを入力します。

(注) clear boot deviceコマンドを使用すると、デフォルトのブート デバイスをアプリケーション パーティション(hdd:1)に設定するのと同じ結果が得られます。

ステップ4![]() デフォルトのパーティションを変更しないで、特定のパーティションからIDSMを強制的に起動する場合は、次のコマンドを入力します。

デフォルトのパーティションを変更しないで、特定のパーティションからIDSMを強制的に起動する場合は、次のコマンドを入力します。

ステップ5![]() アプリケーション パーティションをアクティブにする場合は、 1 を入力します。メンテナンス パーティションをアクティブにする場合は、 2 を入力します。

アプリケーション パーティションをアクティブにする場合は、 1 を入力します。メンテナンス パーティションをアクティブにする場合は、 2 を入力します。

ソフトウェア イメージのキャッシュ化

いずれのパーティションも、FTPサーバから新しいソフトウェア イメージをダウンロードし、他方(非アクティブ)のパーティションにその新しいイメージをインストールできます。

(注) その時点でアクティブなパーティションにソフトウェア イメージをインストールすることはできません。

次の手順で、キャッシュ化されたバックアップ コピーからパーティションをインストール(または再インストール)します。

ステップ1![]() 再インストールしない方のパーティションからIDSMを起動します。たとえば、IDSMがスロット4に搭載されていて、アプリケーション パーティションを再インストールする場合は、メンテナンス パーティション(パーティション2)から起動します。

再インストールしない方のパーティションからIDSMを起動します。たとえば、IDSMがスロット4に搭載されていて、アプリケーション パーティションを再インストールする場合は、メンテナンス パーティション(パーティション2)から起動します。

ステップ2![]() IDSMがオンラインになってから、次のコマンドを入力してIDSMにログインします。

IDSMがオンラインになってから、次のコマンドを入力してIDSMにログインします。

ステップ5![]() キャッシュされたイメージが存在していて、適切なバージョンであることを確認します。

キャッシュされたイメージが存在していて、適切なバージョンであることを確認します。

ステップ6![]() キャッシュされたイメージからアプリケーション パーティションをインストールします。

キャッシュされたイメージからアプリケーション パーティションをインストールします。

ステップ8![]() アプリケーション パーティションのイメージからIDSMを起動します。

アプリケーション パーティションのイメージからIDSMを起動します。

ソフトウェア イメージのダウンロード

Cisco.comからソフトウェア イメージをダウンロードすることもできます。

Cisco.comからIDSMソフトウェア イメージをダウンロードしてインストールする手順は、次のとおりです。

ステップ1![]() http://www.cisco.com にアクセスします。

http://www.cisco.com にアクセスします。

ステップ2![]() ログインして、 Software Center をクリックします。

ログインして、 Software Center をクリックします。

ステップ3![]() Cisco Secure Software をクリックしてから、 Cisco Secure Intrusion Detection System をクリックします。

Cisco Secure Software をクリックしてから、 Cisco Secure Intrusion Detection System をクリックします。

ステップ4![]() 指示に従って、アップグレード イメージ ファイルをダウンロードし、ローカルFTPサーバに保存します。

指示に従って、アップグレード イメージ ファイルをダウンロードし、ローカルFTPサーバに保存します。

ステップ5![]() インストールしない方のパーティションからIDSMを起動します。

インストールしない方のパーティションからIDSMを起動します。

(注) たとえば、IDSMがスロット4に搭載されていて、アプリケーション パーティションをインストールする場合は、メンテナンス パーティション(パーティション2)から起動します。

ステップ6![]() IDSMがオンラインになってから、次のコマンドを入力してIDSMにログインします。

IDSMがオンラインになってから、次のコマンドを入力してIDSMにログインします。

maintenance(diag)# ids-installer netconfig / configure / ip = host_ip_address / subnet = subnet_mask / gw = gw_ip_address

host_ip_address はIDSMに割り当てるIPアドレスです。これは通常、IDS Managerとの通信用に、IDSMの制御ポートに割り当てるアドレスと同じです。

subnet_mask は、 host_ip_address が含まれるローカル ネットワークのネットワーク サブネット マスクです。

gw_ip_address は、デフォルト ゲートウェイのIPアドレスです。

(注) この手順が必要なのは、アプリケーション パーティションをアップグレードする場合だけです。メンテナンス パーティションをアップグレードする場合は、代わりにsetupコマンドを実行します。

ステップ11![]() インストールしない方のパーティションからIDSMを起動します。

インストールしない方のパーティションからIDSMを起動します。

ステップ12![]() IDSMがオンラインになってから、次のコマンドを入力してIDSMにログインします。

IDSMがオンラインになってから、次のコマンドを入力してIDSMにログインします。

ステップ15![]() FTPサーバからソフトウェア イメージをダウンロードし、非アクティブ パーティションにインストールします。

FTPサーバからソフトウェア イメージをダウンロードし、非アクティブ パーティションにインストールします。

(注) アプリケーション パーティションとメンテナンス パーティションに、個別のイメージ ファイルが必要です。アプリケーション パーティションにロードするイメージ ファイルの名前には、[-a]が付いています(例:IDSM-a-1.2-3)。メンテナンス パーティション ファイルの名前には、[-m]が付いています(例:IDSM-m-1.2-3)。必ず、正しいパーティション(非アクティブ パーティション)のイメージをダウンロードしてください。ログイン パスワードを入力する必要があります。

account /save={yes/no} /dir=’ftp_path’/prefix=file_prefix

account は、FTPサーバにログインするときに使用するユーザ名またはアカウント名です。

save で、ダウンロードしたイメージのコピーをキャッシュされたコピーとして保存するかどうかを決定します。yesを選択した場合は、既存のキャッシュ イメージが上書きされます。noを選択した場合、ダウンロードしたイメージは非アクティブ パーティションにインストールされますが、キャッシュ コピーは保存されません。

ftp_path (シングル クォーテーションで囲む)では、イメージ ファイルが置かれているFTPサーバ上のディレクトリを指定します。

file_prefix は、ダウンロードしたイメージの.datファイルの名前です。ダウンロードしたイメージには、.dat拡張子を持つファイル(a-2.5.0.30.dat)が1つ、.cab拡張子を持つファイル(a-2.5.0.30-1.cab)が複数あります。 file_prefix の値は、DATファイルの名前にしますが、.datの拡張子は付けません。たとえば、DATファイルがa-2.5.0.30.datの場合、 file_prefix はa-2.5.0.30にします。

ステップ17![]() アプリケーション パーティションのイメージからIDSMを起動します。

アプリケーション パーティションのイメージからIDSMを起動します。

シグニチャ/NSDBおよびサービスパックのアップデート

Network Security Database(NSDB;ネットワーク セキュリティ データベース)の更新を含むシグニチャのアップデートは、2週間ごとに行われます。サービスパックは、製品のアップグレード時にアップグレードされます。これらのアップデート パッケージはCisco.comで提供されます。

(注) シグニチャおよびサービスパックのアップデートをダウンロードするには、Cisco.comのパスワードが必要です。

最新バージョンの判別

Cisco.comを定期的にチェックし、最新のシグニチャおよびサービスパックのアップデートを入手してください。

現在使用しているシグニチャおよびサービスパックのバージョンを調べるには、 show configuration コマンドを使用します(次の例を参照)。

アップデート パッケージのダウンロードおよび適用

シグニチャまたはサービスパックのアップデートをダウンロードして適用する手順は、次のとおりです。

http://www.cisco.com

http://www.cisco.com/jp

ステップ2![]() ログインして、 Software Center をクリックします。

ログインして、 Software Center をクリックします。

ステップ3![]() Cisco Secure Software をクリックしてから、 Cisco Secure Intrusion Detection System をクリックします。

Cisco Secure Software をクリックしてから、 Cisco Secure Intrusion Detection System をクリックします。

ステップ4![]() シグニチャまたはサービスパックのインストール パッケージをローカルFTPサーバにダウンロードします。

シグニチャまたはサービスパックのインストール パッケージをローカルFTPサーバにダウンロードします。

ステップ5![]() 次のコマンドを入力して、IDSMにログインします。

次のコマンドを入力して、IDSMにログインします。

ステップ7![]() configure terminalモードを開始します。

configure terminalモードを開始します。

ステップ8![]() 新しいシグニチャまたはサービスパックのアップデートを適用します。

新しいシグニチャまたはサービスパックのアップデートを適用します。

ftp://username@server は、FTPサーバにログオンするためのユーザ名とFTPサーバ名です。

filename は、シグニチャまたはサービスパックのアップデート ファイル名(IDSM-sp-3.0-0-S0.exeなど)です。

(注) サービスパックまたはシグニチャのアップデート ファイルをインストールすることによってIDSが一時的に使用できなくなるという警告メッセージが表示され、さらに処理を続けるかどうかを尋ねるメッセージが表示されます。

アップデートの削除

シグニチャまたはサービスパックのアップデートを削除する手順は、次のとおりです。

ステップ3![]() configure terminalモードを開始します。

configure terminalモードを開始します。

ステップ4![]() 新しいシグニチャまたはサービスパックのアップデートを削除します。

新しいシグニチャまたはサービスパックのアップデートを削除します。

(注) removeコマンドを実行すると、適用されている最新のアップデート(シグニチャまたはサービスパック)が削除されます。

(注) シグニチャまたはサービスパックのアップデート ファイルを削除することによってIDSが一時的に使用できなくなるという警告メッセージが表示され、さらに処理を続けるかどうかを尋ねるメッセージが表示されます。

自動アップデート

シグニチャのアップデートをIDSMに自動的に適用する手順は、次のとおりです。

ステップ1![]() 次のコマンドを入力して、IDSMとのセッションを開始します。

次のコマンドを入力して、IDSMとのセッションを開始します。

ステップ3![]() configure terminalモードを開始します。

configure terminalモードを開始します。

ステップ4![]() 次の構文を使用して、自動アップデートを設定します。

次の構文を使用して、自動アップデートを設定します。

ftp://username@server は、アドレスのユーザ名またはFTPサーバのホスト名です。

password は、ユーザが ftp://username@server に指定したファイル転送パスワードです。

freq は、自動アップデートを実行する曜日です(0~6、0 = Sunday、6 = Saturday)。カンマで区切って複数の曜日を指定できます。

hh:mm は自動アップデートを実行する時刻(24時間表記)です。指定しない場合、00:00が設定されます。

アクティブ アップデート通知

Cisco.comのアクティブ アップデート通知を使用して、IDSシグニチャのアップデート情報を受信することができます。

シグニチャのアップデート通知を受信する手順は、次のとおりです。

http://www.cisco.com/warp/public/779/largeent/it/ids_news/subscribe.html

ステップ2![]() E-mail Addressボックスにメール アドレスを入力します。

E-mail Addressボックスにメール アドレスを入力します。

ステップ3![]() Passwordボックスにパスワードを入力します。

Passwordボックスにパスワードを入力します。

シグニチャがアップデートされると、アップデート情報と入手方法がメールで通知されます。

トラフィックのオーバーサブスクリプションの識別

パケット損失アラームであるアラーム993は、パケットが廃棄されているかどうか、および廃棄パケットのパーセンテージを通知します。これにより、IDSMに送信するトラフィック レベルを調整できます。廃棄パケットがゼロまたは少量の場合、パケット損失アラームは、IDSMが送信トラフィック量をモニタできる状態であることを通知します。たとえば、廃棄パケットの割合が10 %の場合、アラームも同じ割合で廃棄されていることになります。

表4 にシグニチャ993を示します。MpcPercentThresholdまたはMpcAbsThresholdの限界値を超えると、アラームがトリガされます。

• 5 <= MpcInterval <= 2500(デフォルト= 30) • 0 <= MpcPercentThreshold <= 100 • |

|

| 3.アラームがトリガされる損失パケットのパーセンテージ。上限パーセンテージ100 %の場合、このスレッシュホールドは無効。 |

(注) シグニチャ993が100 %のパケット損失を起こした場合、IDSMはアラームを発生しないため、問題が起こります。最新バージョンのIDSMを使用していることを確認してください。最新バージョンを使用している場合は、TACにこの問題を報告してください。詳細については、「トラブルシューティング」を参照してください。

IDSMによるネットワーク デバイスの管理

ここでは、 デバイス管理 、すなわちIDSMがアタッカーをブロックするためにネットワーク デバイス上でフィルタを動的に再設定する機能について説明します。IDSMは、制御するデバイスにACLを作成および適用して、アタックを防止します。

•![]() 「Catalyst 6000および5000ファミリー スイッチ」

「Catalyst 6000および5000ファミリー スイッチ」

•![]() 「1台のIDSMで管理する複数のネットワーク デバイス」

「1台のIDSMで管理する複数のネットワーク デバイス」

CiscoルータACL

IDS DirectorまたはCSPM経由で、シスコ製ルータを使用してホストとネットワークを遮断するようにIDSMを設定できます。Cisco IOSソフトウェア アーキテクチャは、物理または仮想インターフェイス ポートと結びついたAccess Control List(ACL;アクセス制御リスト)に依存しています。これらのACLは、物理または仮想インターフェイス ポート経由でのデータ パケットの受け渡しを許可または拒否します。各ACLには、IPアドレスに適用する許可および拒否条件が含まれています。Cisco IOSソフトウェアは、アクセス リストの条件に対して1つずつIPアドレスをテストします。IPアドレスの最初の照合により、そのアドレスが許可されるかまたは拒否されるかが決まります。また、最初の照合は条件のテストを停止する信号となるため、条件の順序は重要です。一致する条件がない場合、そのアドレスは拒否されます。

IDSMで遮断を設定した場合、IDSMで管理されるよう設定されたすべてのルータ インターフェイスは、たとえ遮断が適用されていなくてもIDSMによってのみ制御されるようになります。IDSMが使用するデフォルトのACLでは、制御されるインターフェイスに permit ip any any が設定され、現在遮断されていないすべてのトラフィックが、ルータの制御されるインターフェイスで許可されます。IDSMによって生成されたACLを使用してください。

IDSMによって生成されたACLを変更したい場合は、PreShunACLおよびPostShunACLトークンを使用して遮断前ACLまたは遮断後ACLを指定できます。IDSMは、デバイス管理が制御するインターフェイスごとに2つのACL番号を許可します。PreShunACLでは、IDSMが、遮断されるアドレスの拒否エントリを置く前にACLに置かなくてはならないACLエントリを指定します。PostShunACLでは、IDSMが遮断されるアドレスのすべての拒否エントリの後に置かなくてはならないACLエントリを指定します。

ACLを遮断前または遮断後リストとして使用するには、そのACLが拡張IP ACL(名前または番号付き)である必要があります。

(注) 次のような標準の名前付きまたは番号付きIPアクセス リスト(standardキーワードの必要なもの)を使用することはできません。

ip access-list standard name

次のようなフォーマットであれば標準ACLを使用してもかまいません。

access-list number

ステートメント リストを物理的な入力ポートまたは出力ポートと一つずつ結合できます。ACLを使用すると、次のようなことが効率的に行えます。

•![]() ネットワーク全体を自社ネットワークにアクセスさせないようにすることができます。

ネットワーク全体を自社ネットワークにアクセスさせないようにすることができます。

•![]() いくつかのホストだけを自社ネットワークにアクセスさせないようにすることができます。

いくつかのホストだけを自社ネットワークにアクセスさせないようにすることができます。

•![]() 自社ネットワークへのすべてのインターネット アクセスを防ぎながら、ある提携先企業のネットワークの2つのホストが自社FTPサーバの1つにアクセスするのを許可します。

自社ネットワークへのすべてのインターネット アクセスを防ぎながら、ある提携先企業のネットワークの2つのホストが自社FTPサーバの1つにアクセスするのを許可します。

•![]() 2つの提携先企業のネットワークからのインターネット トラフィックだけを許可し、すべてのトラフィック(内部および外部)が自社の財務ネットワーク セグメントにアクセスしないようにします。

2つの提携先企業のネットワークからのインターネット トラフィックだけを許可し、すべてのトラフィック(内部および外部)が自社の財務ネットワーク セグメントにアクセスしないようにします。

•![]() 遮断前ACLまたは遮断後ACLを使用しない場合は、すべての既存のACLを1組のインターフェイスのアクセスポイントに移行しないと、IDSMはシスコ製デバイスを管理することができません。移行する代わりに、遮断インターフェイス上の既存のユーザ定義ACLを遮断後ACLとして指定するのがもっとも簡単な方法です。

遮断前ACLまたは遮断後ACLを使用しない場合は、すべての既存のACLを1組のインターフェイスのアクセスポイントに移行しないと、IDSMはシスコ製デバイスを管理することができません。移行する代わりに、遮断インターフェイス上の既存のユーザ定義ACLを遮断後ACLとして指定するのがもっとも簡単な方法です。

(注) ルータのデフォルト プロンプトは変更しないでください。変更するとデバイス管理は、 ルータを制御できなくなります。たとえば、次のようにプロンプトを変更すると、#myRouter デバイス管理はルータを制御できず、初期化状態で止まります。さらに、イネーブル パスワード不正のエラーが表示されます。

(注) ルータのホスト名を変更する場合は、名前を#で終わらせないでください。

Catalyst 6000および5000ファミリー スイッチ

IDS DirectorまたはCS PM経由でIDSMを設定してCatalyst 6500シリーズ ソフトウェアVACL、Catalyst 6500シリーズMSFC、およびCatalyst 5000ファミリーRSMを使用できます。

Catalyst 6500シリーズMFSCおよびCatalyst 5000ファミリーRSMは、他のCisco IOSルータとして扱われます。ただし、Catalystソフトウェアを実行しているCatalyst 6500シリーズ スーパバイザ エンジンでの遮断については、ソフトウェア アーキテクチャはスイッチのセキュリティVLANアクセス制御リスト(VACL)に依存しています。これらのVACLは、VLANを経由したデータ パケットの通過を許可または拒否します。各VACLには、IPアドレスに適用される許可および拒否条件が含まれています。Cisco IOSソフトウェアは、1つずつセキュリティACLの条件に対してIPアドレスをテストします。IPアドレスの最初の照合により、そのアドレスが許可されるかまたは拒否されるかが決まります。また、最初の照合は条件のテストを停止する信号となるため、条件の順序は重要です。一致する条件がない場合、そのアドレスは拒否されます。

IDSMで遮断を設定する場合、設定されたすべてのVLANは、たとえ遮断が適用されていなくても、IDSMによってのみ制御されます。IDSMで使用するデフォルトのVACLには、VACLの最終エントリとして permit ip any any が設定されます。IDSMが制御するスイッチは、VACLで直接制限したり設定したりすることはできません。現在遮断されていないすべてのトラフィックは、制御インターフェイスのスイッチを経由して許可されます。

PreShunACLおよびPostShunACLトークンを使用して、遮断前VACLまたは遮断後VACLを指定できます(管理ソフトウェアのマニュアルを参照)。IDSMは、デバイス管理で制御されるインターフェイスごとに2つのVACL番号を許可します。

(注) ルータのデフォルト プロンプトは変更しないでください。変更するとデバイス管理は、ルータを制御できなくなります。たとえば、次のようにプロンプトを変更すると、#myRouterデバイス管理はルータを制御できず、初期化状態で止まります。さらに、イネーブル パスワード不正のエラーが表示されます。

(注) スイッチのホスト名を変更する場合は、名前を#で終わらせないでください。

PIXファイアウォール

PIXファイアウォールを使用してホストとネットワークを遮断するようにIDSMを設定することができます。 shun [ ip ] コマンドを入力して、遮断すべきホストをPIXファイアウォールに指示します。既存のPIXファイアウォールACLは、デバイス管理によって変更されることはありません 。 PIXファイアウォールに遮断前ACLまたは遮断後ACLを使用することはできないので、ACLを直接PIXファイアウォールに作成する必要があります。

PIXファイアウォールは、ShunNetコマンドをサポートしません。PIXファイアウォールを制御するIDSMにShunNetを送信しないでください。その代わりにPIXファイアウォール上でACLを手動で設定し、遮断すべきネットワークを拒否できます。IDSMがPIXファイアウォールに加えて他のデバイスも制御する場合、ShunNetをIDSMに送信できますが、手動でPIXファイアウォールを設定して、IDSMによって制御されるすべてのデバイスが確実にネットワークを遮断するようにしてください。ShunNetコマンドで指定されるネットワークに属するホスト アドレスを含むShunHostは、IDSMによって制御されるデバイスをアップデートしないので注意してください。遮断されたホストがすでにShunNetに含まれている場合、デバイス管理はデバイスACLをアップデートしません。

複数のIDSMによるデバイスの制御

複数のIDSMを使用してIDSシステムをインストールする場合、実際にデバイスを制御するのは、これらのIDSMのうち1つだけです。残りのIDSMは、そのIDSMに遮断または非遮断要求を転送しなければなりません。

ステップ1![]() どのIDSMでデバイスを制御するかを決定します。

どのIDSMでデバイスを制御するかを決定します。

このIDSMが遮断サーバとして指定されます。残りのIDSMは、遮断クライアントと指定されます。

ステップ2![]() この遮断サーバIDSMにデバイス制御を設定します。

この遮断サーバIDSMにデバイス制御を設定します。

ステップ3![]() 遮断クライアントIDSMについては、IDS DirectorまたはCSPMを使用して遮断サーバを指定します。

遮断クライアントIDSMについては、IDS DirectorまたはCSPMを使用して遮断サーバを指定します。

その結果、managed.confへのエントリは次のようになります。

この場合、hostname.orgnameはデバイスを制御するIDSMを指定します。

IDS Directorを使用している場合は、他にも設定が必要になります。IDS通信をサポートするため、クライアントIDSMとサーバIDSMの両方で適切な許可、ルート、およびホスト ファイルをアップデートする必要があります。次のWebサイトでIDS管理マニュアルを参照して、遮断サーバと遮断クライアントを設定します。

•![]() Cisco Secure Policy Manager 2.3.1i:

Cisco Secure Policy Manager 2.3.1i:

http://www.cisco.com/univercd/cc/td/doc/product/ismg/policy/index.htm

•![]() Cisco Intrusion Detection System Director for UNIX Version 2.2.3:

Cisco Intrusion Detection System Director for UNIX Version 2.2.3:

http://www.cisco.com/univercd/cc/td/doc/product/iaabu/csids/csids7/index.htm

その他のコマンド

IDSMにログインして、次のような他のIDSMコマンドを使用できます。

IDSMコマンド

ここでは、IDSMにログインして使用できる他のIDSMコマンドについて説明します。これらのコマンドは、初期(IDSMを完全に設定する前)に使用するか、それともメンテナンス パーティションからの起動時に使用するかによって分類されています。また、これらのコマンドはモード(exec、configuration terminal、diagnostics)によっても分類されています。

•![]() 「設定前に使用するアプリケーション パーティション コマンド」

「設定前に使用するアプリケーション パーティション コマンド」

設定前に使用するアプリケーション パーティション コマンド

これらのコマンドは、IDSMの設定前にアプリケーション パーティションで使用できます。これらはすべてexecモードで使用するコマンドです。

システム統計情報、IDSMのステータスおよびバージョン、ソフトウェア リリース、および setup コマンドによって設定されたあらゆる情報を表示します。

イネーブルEXECモード

以下のコマンドはすべて、イネーブルEXECモードで実行します。

現在のすべてのシステム情報を消去し、システムをシャットダウンします。

Onyxデバッグ機能をイネーブルまたはディセーブルにします。この変更を有効にするには、IDSMを再起動する必要があります。

基本的なIDSMの設定を開始し、内容を表示します。IDSMへのTelnetおよびSSHアクセスをイネーブル/ディセーブルに設定できます。 setup コマンドについての詳細は、「初期設定」を参照してください。IDSMと互換性のあるSSHクライアントの一覧は、「互換性のあるSecure Shellプロトコル クライアント」を参照してください。

(注) デフォルトでは、IDSMへの直接的なTelnetアクセスはディセーブルに設定され、アクセス リストにIPアドレスは設定されていません。

システム統計情報、IDSMのステータスとバージョン、ソフトウェア リリース、IDSMへの直接的なTelnetアクセスとSSHアクセスのステータス、現在のアクセス リスト内容、および setup コマンドで設定した全情報を表示します。

IDSMへの直接アクセスのステータスと、直接アクセス リストの内容を表示します。

現在のSSHキー サーバのホスト フィンガープリントを表示します。

•![]() show ssh authorized-keys [ id ]

show ssh authorized-keys [ id ]

RSA認証を使用してローカルSSHサーバへのログインが許可されているユーザのパブリック キーを表示します。

id は、許可されるキーを表す 1~256文字の一意のストリングです。数字、[_]、および[-]は有効ですが、スペースは使用できません。

•![]() show ssh host-keys [ ipaddress ]

show ssh host-keys [ ipaddress ]

managed が接続に使用できるリモートSSHサーバのパブリック キーを含む既知のホスト テーブルを表示します。

ipaddress は、ピリオドで区切った4オクテット(X.X.X.X [X = 0~255])の32ビット アドレスです。

configuration terminalモード

次のコマンドは、configuration terminal(conft)モードで実行します。conftモードを開始するには、EXECプロンプトに、 configure terminal と入力します。

•![]() apply [ servicepack | signatureupdate ] site sitenameoraddress user username dir directory file filename

apply [ servicepack | signatureupdate ] site sitenameoraddress user username dir directory file filename

FTPサーバからサービスパックまたはシグニチャ アップデート インストール パッケージをダウンロードして実行します。

servicepack を使用すると、指定したサービス パックが検索されてシステムに適用されます。

signatureupdate を使用すると、指定したシグニチャ アップデートが検索されてシステムに適用されます。

site sitenameoraddressは、FTPサーバのアドレスまたはホスト名です。

user username は、 FTPログインに使用するユーザ名です。

dir directory は、ファイルが置かれているディレクトリです。

file filename は、アップデート用に検索するファイルです。

IDSMのリモート アクセスの制御(SSHおよびTelnetのイネーブル/ディセーブル、およびアクセスを許可されるIPアドレスの追加/削除を含む)を行います。

IDSMに適用したサービスパックまたはシグニチャ アップデートを削除します。このコマンドを使用すると、IDSソフトウェアは、アップデート適用前の状態に戻ります。

•![]() ssh authorized-key id key-modulus-length public-exponent public-modulus

ssh authorized-key id key-modulus-length public-exponent public-modulus

RSA認証を使用してローカルSSHサーバにログインできるクライアントのパブリック キーを追加します。許可されているキーをシステムから削除するには、このコマンドのno形式を使用します。

idは、許可されるキーを表す1~256文字の一意のストリングです。数字、[_]、および[-]は有効ですが、スペースは使用できません。

key-modulus-length は、範囲[511, 2048]のASCII 10進整数です。

public-exponent は、範囲[3, 2^32]のASCII 10進整数です。

public-modulus は、 (2 ^ key-modulus-length) < x < (2 ^ (key-modulus-length + 1))の範囲のASCII 10進整数xです。

•![]() ssh host-key ipaddress key-modulus-length public-exponent public-modulus

ssh host-key ipaddress key-modulus-length public-exponent public-modulus

既知のホスト テーブルにエントリを追加します。既知のホスト テーブルからエントリを削除するには、このコマンドのno形式( no ssh host-key ipaddress)を使用します。

ipaddressは、ピリオドで区切った4オクテット(X.X.X.X [X = 0~255])の32ビット アドレスです。

key-modulus-length は、範囲[511, 2048]のASCII 10進整数です。

public-exponent は、範囲[3, 232]のASCII 10進整数です。

public-modulus は、 (2 ^ key-modulus-length) < x < (2 ^ (key-modulus-length + 1))の範囲のASCII 10進整数xです。

length は、MOREで表示する行数です。指定できる値は、0~256です。0を指定すると、ポーズは行われません。

(注) デフォルトでは、Telnet経由でのIDSMへの直接アクセスは、ディセーブルに設定されています。

diagnosticsモード

次のコマンドは、diagnostics(diag)モードで使用できます。diagモードを開始するには、EXECプロンプトに、 diagnostics と入力します。

•![]() diag [ bootresults | resetcount ]

diag [ bootresults | resetcount ]

resetcount を使用すると、パケット カウント情報がリセットされます。

メンテナンス ユーティリティであるids-installerを実行します。

受信したトークンを使用して nrexec コマンドを実行します。

appId は、クエリーするアプリケーションの数値IDです。

tokens は、 nrexec コマンドに渡すトークンをスペースで区切ったストリングです。

受信したトークンを使用して nrget コマンドを実行します。

appId は、クエリーするアプリケーションの数値IDです。

tokens は、 nrexec コマンドに渡すトークンをスペースで区切ったストリングです。

受信したトークンを使用して nrgetbulk コマンドを実行します。

appId は、クエリーするアプリケーションの数値IDです。

tokens は、 nrexec コマンドに渡すトークンをスペースで区切ったストリングです。

受信したトークンを使用して nrset コマンドを実行します。

appId は、クエリーするアプリケーションの数値IDです。

tokens は、 nrexec コマンドに渡すトークンをスペースで区切ったストリングです。

address は、pingの対象となるシステムのアドレスです。

•![]() report systemstatus site site user user dir dir [full]

report systemstatus site site user user dir dir [full]

システム ステータス情報が含まれたHTMLファイルを作成し、それをFTPサーバに送信します。

user は、FTPサーバへのログインに使用するユーザ名です。

このキーワードを指定すると、エラー ファイルの全内容が出力ファイルに書き込まれます。このキーワードを省略すると、最初と最後の50行だけが出力されます。

•![]() show errorfile [ filexferd | idsapply | loggerd | managed | packetd | postofficed | sapd ] [ current | backup ]

show errorfile [ filexferd | idsapply | loggerd | managed | packetd | postofficed | sapd ] [ current | backup ]

filexferd は、 fileXferd のエラー ファイルの内容を表示します。

idsapply は、 idsapply のエラー ファイルの内容を表示します。

loggerd は、 loggerd のエラー ファイルの内容を表示します。

managed は、 managed のエラー ファイルの内容を表示します。

packetd は、packetdのエラー ファイルの内容を表示します。

postofficed は、postofficedのエラー ファイルの内容を表示します。

sapd は、sapdのエラー ファイルの内容を表示します。

current は、選択したアプリケーションの現在のエラー ファイルの内容を表示します。

backup は、バックアップ ディレクトリ ファイル リストおよび選択したファイルの内容を表示します。

(注) このディレクトリには、前回の実行による旧エラー ファイルと、容量が1MBを超過した現在の実行エラー ファイルが入っています。

•![]() show eventfile [ current | backup | archive ]

show eventfile [ current | backup | archive ]

current は、現在のアラーム ログ ファイルの内容を表示します。

backup は、最近バックアップされたアラーム ログ ファイルの内容を表示します。

archive は、それ以前にバックアップされたアラーム ログ ファイルの内容を表示します。

configure terminalモード

次のコマンドは、configuration terminal(conft)モードで実行します。conftモードを開始するには、EXECプロンプトで、 configure terminal と入力します。

diagnosticsモード

次のコマンドは、diagnosticsモードで実行します。diagnostics(diag)モードを開始するには、EXECプロンプトに、 diagnostics と入力します。

•![]() diag [ bootresults | resetcount ]

diag [ bootresults | resetcount ]

resetcount を使用すると、パケット カウント情報がリセットされます。

メンテナンス ユーティリティであるids-installerを実行します。

address は、pingの対象となるシステムのアドレスです。

スーパバイザ エンジンCLIコマンド

IDSMは、次のスーパバイザ エンジンCLIコマンドもサポートします。各コマンドの詳細については、『 Catalyst 6000 Family Command Reference 』を参照してください。

スーパバイザ エンジン上の指定したIDSMと対応づけられた設定を消去します。

指定したIDSMに対応するエラー ログの全エントリを削除します。

スイッチ コンソールからIDSMのコンソールへログインします。

•![]() set module コマンド(他の set module コマンドを使用すると、エラー メッセージが返されます)

set module コマンド(他の set module コマンドを使用すると、エラー メッセージが返されます)

–![]() set module { enable | disable } module_number

set module { enable | disable } module_number

–![]() set module name module_number

set module name module_number

–![]() set module power module_number up | down

set module power module_number up | down

指定したIDSMへの電力供給をイネーブルまたはディセーブルにします。

ポート1をSPAN宛先ポートとして設定します。IDSMのポート1をSPAN送信元ポートとして使用することはできません。

IDSMがインストールされていれば、[Intrusion Detection System Module under Module-Type]が表示されます。

•![]() show port capabilities [ module | module_number ]

show port capabilities [ module | module_number ]

SPANポート(ポート1)および管理ポート(ポート2)の両方について、診断テストで報告されたエラーが表示されます。さらに、BIOSおよびCMOSの起動結果も表示されます。

Cisco IOSコマンド

次の資料には、IDSM固有のネットワーク セキュリティ情報が記載されており、このマニュアルに記載されているネットワークセキュリティ情報と手順を補足する内容となっています。

•![]() 『 Cisco IOS Security Configuration Guide 』 Release 12.1 は次のWebサイトにあります。

『 Cisco IOS Security Configuration Guide 』 Release 12.1 は次のWebサイトにあります。

http://www.cisco.com/univercd/cc/td/doc/product/software/ios121/121cgcr/secur_c/index.htm

•![]() 『 Cisco IOS Security Command Reference 』 Release 12.1 は次のWebサイトにあります。

『 Cisco IOS Security Command Reference 』 Release 12.1 は次のWebサイトにあります。

http://www.cisco.com/univercd/cc/td/doc/product/software/ios121/121cgcr/secur_r/index.htm

EXECコマンド

•![]() hw-module module slot_number reset

hw-module module slot_number reset

モジュールをデフォルトのアプリケーション パーティションにリセットします。

•![]() hw-module module slot_number reset hdd:2

hw-module module slot_number reset hdd:2

•![]() hw-module module slot_number shutdown

hw-module module slot_number shutdown

シャーシから安全に取り外せるようにモジュールをシャットダウンします。

•![]() session slot slot_number processor processor_number

session slot slot_number processor processor_number

スイッチ コンソールからIDSMのコンソールへログインします。

•![]() show interfaces Gigabit slot_number/port_number

show interfaces Gigabit slot_number/port_number

•![]() show interfaces switchport module slot_number

show interfaces switchport module slot_number

•![]() show interface trunk module slot_number

show interface trunk module slot_number

搭載されているモジュール、バージョン、およびステータスを表示します。

(注) show module コマンドでは、シグニチャ レベルは表示されません。

•![]() show running-config interface gigabit slot_number / port_number

show running-config interface gigabit slot_number / port_number

コンフィギュレーション コマンド

次のコマンドはすべて、グローバル コンフィギュレーション モード、インターフェイス コンフィギュレーション モード、またはVACLコンフィギュレーション サブモードのいずれかで実行します。

グローバル コンフィギュレーション モード

次のコマンドはすべて、グローバル コンフィギュレーション モードで実行します。

現在のカレンダー時刻を、スイッチの起動時の時刻として設定します。

•![]() clock summer-time zone recurring

clock summer-time zone recurring

•![]() interface GigabitEthernet slot number / port number

interface GigabitEthernet slot number / port number

•![]() ip access-list extended word

ip access-list extended word

•![]() monitor session session { destination { interface interface interface-number } [ , | -] { vlan vlan-id }}

monitor session session { destination { interface interface interface-number } [ , | -] { vlan vlan-id }}

•![]() monitor session session { source { interface interface interface-number | { vlan vlan-id }} [ , | - | rx | tx | both ]

monitor session session { source { interface interface interface-number | { vlan vlan-id }} [ , | - | rx | tx | both ]

•![]() no power enable module slot_number

no power enable module slot_number

•![]() power enable module slot_number

power enable module slot_number

•![]() vlan access-map mapname sequence

vlan access-map mapname sequence

複数のIDSMの設定

Catalyst 6500シリーズ スイッチ上で複数のIDSMを設定できます。

•![]() 「セキュリティVACLキャプチャ用に複数のIDSMを設定する場合」

「セキュリティVACLキャプチャ用に複数のIDSMを設定する場合」

1台のスイッチ上で複数のIDSMを設定する場合

Catalyst 6500シリーズ スイッチには、使用できるモジュール スロットの数だけ、IDSMを搭載できます。Catalyst 6500シリーズ スイッチにスーパバイザ エンジンが1つまたは複数搭載されていれば、すべてのスロットにIDSMを搭載してもかまいません。異なるトラフィックをモニタするか、重複アラームを受信するよう、IDSMを設定します。

SPAN用に複数のIDSMを設定する場合

CatalystソフトウェアおよびCisco IOSソフトウェアがCatalyst 6000ファミリー スイッチ上で同時にサポートできるSPANセッションは2つまでなので、同一シャーシでSPANの宛先として指定できるIDSMは2つだけです。個々のIDSMがオーバーサブスクライブにならないように、ポート1がモニタするすべてのIP SPANトラフィックの合計を100 Mbps程度に制限してください。

セキュリティVACLキャプチャ用に複数のIDSMを設定する場合

スイッチ上のキャプチャ宛先ポートはすべて同じキャプチャ トラフィックを受信します。また、宛先ポートで、VLANによるキャプチャ トラフィックのフィルタリングが実行されます。IDSMスニフィング ポート(ポート1)は、デフォルトでトランク ポートになります。このポートは、このポートがモニタするVLAN(1つまたは複数)だけのメンバーとして設定する必要があります。個々のIDSMがオーバーサブスクライブにならないように、IDSMのポート1が属するVLAN(1つまたは複数)上のすべてのIPキャプチャ トラフィックの合計を100 Mbps程度に制限してください。

IDSの設定例

次に、IDSMを使用してネットワーク上のトラフィックをモニタする例をいくつか紹介します。さまざまな環境でのIDSMの最も効果的な利用方法を考える際に役立ちます。

•![]() 「設定時の注意」

「設定時の注意」

•![]() 「例4: IDSシグニチャでの半二重(シンプレックス)トラフィック モニタの影響」

「例4: IDSシグニチャでの半二重(シンプレックス)トラフィック モニタの影響」

•![]() 「例5: MSFC1およびMSFC2を使用したVACLベースのキャプチャの設定」

「例5: MSFC1およびMSFC2を使用したVACLベースのキャプチャの設定」

設定時の注意

IDSMがパケットを廃棄しているかどうかを調べるには、アラーム993の出力を確認します。トラフィックのオーバーサブスクリプションの識別を参照してください。

スイッチ コンフィギュレーションの例

このIDSの例では、IDSは次の構成のCatalyst 6006を使用します。

MSFCおよびPFCオプションを装備したSupervisor Engine 1モデルSUP1A-2GEがスロット1に搭載されています。

MSFC2およびPFC2オプションを装備したSupervisor Engine 2モデルSUP2-2GEがスロット1に搭載されています。

•![]() スロット2に48ポートのファスト イーサネット モジュールが搭載されています。

スロット2に48ポートのファスト イーサネット モジュールが搭載されています。

•![]() スロット3に8ポートのギガビット イーサネット モジュールが搭載されています。

スロット3に8ポートのギガビット イーサネット モジュールが搭載されています。

•![]() Catalyst 6500シリーズ スイッチのポートはすべて、VLAN 1に含まれています。

Catalyst 6500シリーズ スイッチのポートはすべて、VLAN 1に含まれています。

•![]() Ziff-Davis WebBench 3.0のテスト環境がスイッチに接続されています。

Ziff-Davis WebBench 3.0のテスト環境がスイッチに接続されています。

•![]() ファスト イーサネットNICを装備した48ポートのファスト イーサネット モジュール上で、12のWindows NTがデュアル ホーミングされています。

ファスト イーサネットNICを装備した48ポートのファスト イーサネット モジュール上で、12のWindows NTがデュアル ホーミングされています。

•![]() 各NTに、WebBench制御トラフィックに使用する172.21.184.Xサブネットとして設定されたネットワーク アダプタ、および10.1.6.xサブネットとして設定されたネットワーク アダプタがそれぞれ1つずつあります。

各NTに、WebBench制御トラフィックに使用する172.21.184.Xサブネットとして設定されたネットワーク アダプタ、および10.1.6.xサブネットとして設定されたネットワーク アダプタがそれぞれ1つずつあります。

•![]() Windows NTサーバ ベースのWebサーバ2つが、モジュール3のギガビット イーサネットのポート7およびポート8に接続されています。

Windows NTサーバ ベースのWebサーバ2つが、モジュール3のギガビット イーサネットのポート7およびポート8に接続されています。

例1:何も拒否せず、すべてをモニタする設定

これは、最も単純な設定例です。モニタ対象のVLANにマップされた1つのVACLだけで構成されています。

このVACLは、指定されたキャプチャ ポートに送信されるすべてのトラフィック(全二重)をキャプチャします。この例では、VLANの最大帯域利用率を測定することが困難になる傾向があるので、IDSMのオーバーサブスクライブが問題になります。キャプチャACLにより影響を受ける全ポートを合計して使用帯域幅を推定するか、未使用のギガビット イーサネット ポートをキャプチャの宛先として指定できます。すべてのキャプチャ ポートがキャプチャしたすべてのトラフィックを受信するので、このポートはIDSMの処理内容をミラーリングすることになります。

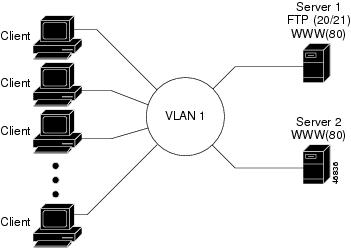

例2:専用サーバと単一VLANの設定

専用サーバは一般に、提供するサービスの数が限られます。たとえば、Webサーバが提供するのは通常、Webサービス(HTTP、場合によってはSSL、およびFTPサービス)だけです。例2では、具体的には専用Webサーバをモニタします。この例では、IDSMでアドレス10.1.6.1および10.1.6.2の2つのWebサーバを保護します(図9を参照)。

VACL機能を使用して、次の特性を備えたACLを作成します。

•![]() 明示的に許可したもの以外のあらゆるトラフィックに対して、Webサーバへのアクセスを禁止します(デフォルトの設定)。IDSMは、FTPデータ トラフィックを除いて、サーバへのアクセスが許可されたすべてのトラフィックを監視します。

明示的に許可したもの以外のあらゆるトラフィックに対して、Webサーバへのアクセスを禁止します(デフォルトの設定)。IDSMは、FTPデータ トラフィックを除いて、サーバへのアクセスが許可されたすべてのトラフィックを監視します。

•![]() サーバのWebポート(80)宛てのトラフィックを明示的に許可します。

サーバのWebポート(80)宛てのトラフィックを明示的に許可します。

•![]() サーバ1のFTPサービス(21および20)宛てのトラフィックを明示的に許可します。

サーバ1のFTPサービス(21および20)宛てのトラフィックを明示的に許可します。

•![]() サーバがあらゆるIPプロトコルのあらゆるポートに応答するようにします。

サーバがあらゆるIPプロトコルのあらゆるポートに応答するようにします。

•![]() VLAN上の他のすべてのデバイスが(IPを使用して)相互に完全な対話を行うようにします。

VLAN上の他のすべてのデバイスが(IPを使用して)相互に完全な対話を行うようにします。

次に、CatalystソフトウェアのACLの設定例を示します。

例の1行目と2行目で、サーバ1のFTPコマンド ポートに接続するあらゆるホスト、およびそのポートに応答するサーバ1に許可を設定しています。このトラフィックはモニタ(キャプチャ)対象です。2行目は、戻りのトラフィックを明示的にキャプチャするために必要です。2行目を指定しなくても、8行目で戻りのトラフィックを許可しているので、FTPサービスは機能しますが、できるだけモニタを全二重にすることを推奨します。

3行目で、FTPデータ チャネルを確立できるようにします。このチャネルは、実際のデータ転送に使用します。このチャネルは侵入がモニタされません。データ転送にはシグニチャ トリガが組み込まれないためです。8行目で戻りの接続を許可します。

4行目および5行目で、着信Web要求を許可し、着信要求および着信データをキャプチャ ポート(1つまたは複数)にコピーします。

6行目および7行目で、2つのサーバに対する他のあらゆる着信接続を禁止(拒否)します。

8行目で、VLAN上のその他のあらゆるIPトラフィックが通常どおりに流れるようにします。この行により、4行目および5行目で許可された要求に応じて、Webサーバがページを提供できるようになります。 また、FTPサーバの発信データ接続(ポート20)が許可されます。

(注) capture機能は、permit ACLステートメントと組み合わせた場合に限って有効です。

最初のACLのweb_acl1で、キャプチャするトラフィックを指定します。他のトラフィックはweb_acl2によってフィルタリングされます。web_acl1の1行目と2行目で、サーバ1のFTPコマンド ポートに接続するあらゆるホスト、およびそのポートに応答するサーバ1に許可を設定しています。このトラフィックはモニタ(キャプチャ)対象です。2行目は、戻りのトラフィックを明示的にキャプチャするために必要です。2行目を指定しなくても、web_acl2の4行目で戻りのトラフィックを許可しているので、FTPサービスは機能しますが、できるだけモニタを全二重にすることを推奨します。3行目および4行目で、着信Web要求を許可し、着信要求および着信データをキャプチャ ポート(1つまたは複数)にコピーします。

web_acl2の1行目で、FTPデータ チャネルを確立できるようにします。このチャネルは、実際のデータ転送に使用します。このチャネルは侵入がモニタされません。データ転送にはシグニチャ トリガが組み込まれないためです。戻りの接続は4行目で許可されます。2行目と3行目で、2つのサーバへの他のあらゆる着信接続を拒否しています。4行目で、VLAN上の他のあらゆるIPトラフィックが通常どおりに流れるようにします。この行により、web_acl1の3行目および4行目で許可された要求に応じて、Webサーバがページを提供できるようになります。また、FTPサーバの発信データ接続が許可されます。

•![]() サーバを宛先とするHTTPおよびFTPトラフィック(上記のVACLステートメントの capture キーワードを参照)。

サーバを宛先とするHTTPおよびFTPトラフィック(上記のVACLステートメントの capture キーワードを参照)。

•![]() 明示的にイネーブルに設定されているサービス。他はすべて拒否されます。

明示的にイネーブルに設定されているサービス。他はすべて拒否されます。

•![]() 着信(半二重)WebトラフィックおよびFTPコマンド チャネル トラフィック。

着信(半二重)WebトラフィックおよびFTPコマンド チャネル トラフィック。

この例は、選択的にモニタすることによってIDSMのオーバーサブスクライブを防止するという方針に基づいています。Webトラフィックでこれが可能なのは、クライアントの要求トラフィックの方がサーバの応答トラフィックよりもはるかに少ないためです。数百バイトのWeb要求1つで、数千バイトの応答が容易に発生します。Webシグニチャの大部分は、クライアントの要求トラフィックだけを解析すればよいので、「関係のない」応答トラフィックで、限られたIDS帯域幅を消費しないようにします。したがって、少数のWebシグニチャは、クライアント トラフィックに対するサーバを調べなければならないので、モニタできません。

モニタ対象のFTPサービスは制御チャネル(ポート21)です。これは通常、広帯域幅のデータ チャネル(ポート20)に対する狭帯域幅のコマンドおよび制御チャネルです。制御チャネルでは双方向(全二重)でトラフィックがモニタされます。

対応するIDSコンフィギュレーションでは、ポート21および80を対象ポートとして設定し、ポート80をWebサービス、ポート21をFTPサービスとして指定します。さらに、いくつかのトークンおよびシグニチャを半二重動作として設定する必要があります。シグニチャ3205~3207はディセーブルにしてください。これらのシグニチャはWebクライアント トラフィックに対するWebサーバをモニタするので、半二重設定には不適切な動作を伴うためです(例4: IDSシグニチャでの半二重(シンプレックス)トラフィック モニタの影響を参照)。さらに、TCPThreeWayHandshakeのトークンを0(オフ)に、TCPStrictReassemblyのトークンを0または1(オフまたはルーズ)に設定します。TCPStrictReassemblyのために、ReassembleFragmentsのトークンを変更しなければならない場合があります。詳細については、「高度なコンフィギュレーション オプション」を参照してください。

例3:複数のVLANおよび専用サーバの設定

例3(図10を参照)は、2つ以上のLANをルータで接続している状況に対応します。これは、例1と例2を組み合わせたものです。ルーティング機能としては、オンボード(スーパバイザベース)ルーティング機能と外部ルータという2種類を考ることができます。

オンボード ルーティング(MSFCが搭載されたスーパバイザ エンジン)とスタンドアロン型ルータの比較

VLAN 10のホストとVLAN 20のサーバ間で接続が確立されると、ルータ機能の位置(オンボードまたはスタンドアロン)に関係なく、最初のパケットはパス1とパス2を通ります。パケットがスイッチのバックプレーンを通過するたびに、VACLが適用されます。この場合、キャプチャ ポートに転送されるパケットのコピーが2つ生じる可能性があります(パス1を通るパケットとパス2を通るパケット)。

オンボード ソリューションでは、MSFCに十分な情報が与えられると、パス3経由でパケットをルーティングできます。この場合、パケットはバックプレーンを1回だけ通過すればよいので、キャプチャされてキャプチャ ポートに出力されるパケットは1つだけです。スタンドアロン型ルータの場合は、必ずパス1からパス2を通ります。

この二重キャプチャは、アラームの起動を早めたり、頻繁にしたりする可能性があるので問題があります。一部のアラームは、カウント スレッシュホールドに基づいて、パケットが2倍になるとそれだけ短期間でスレッシュホールドに達します。

例3は、例1および例2を結合したものです。VLAN 10は、例2の場合と同様のVACLとしてモニタできます。VLAN 10にマップした適切なVACLによってVLAN 10をモニタできます。二重キャプチャ現象が発生するのは、ルーティングされるVLAN 10パケットがVLAN 10にマップされたVACLおよびVLAN 20にマップされたVACL(およびその逆)によってキャプチャされる場合だけです。オンボード ルーティング機能の場合、VLAN 10およびVLAN 20を通過するパケットは、フローの確立後にスイッチングされるので、二重キャプチャは発生しません。

例4: IDSシグニチャでの半二重(シンプレックス)トラフィック モニタの影響

接続が切断された場合に、IDSMがフローの状態を追跡して、素早くバッファを復旧できるように、双方向(全二重)でトラフィック フローをモニタすることを推奨します。状況によっては、保護の対象から一部のトラフィックを除外する必要もあります。

半二重が最も有効なのは、通常の場合、悪意がなくまたその疑いもない数百バイトの要求(ただし悪意の可能性もある)によって、数千バイトのIDSの応答を発生させる可能性のあるWebサーバです。半二重は、提供するIDSサービス全体の品質面の影響を最小限に抑え、最大限の戻り性能を実現します。信頼できるものとみなして、処理から除外する広帯域幅サーバの事例は、ほかにも考えられます。

TCPベースのサービスに半二重設定を適用する場合は、TCPセッションを再確立するよう設定を変更しなければならない場合があります。詳細は、「高度なコンフィギュレーション オプション」を参照してください。

半二重モニタの利点は、IDSM処理容量という限られた資源を保護できることです。欠点は、IDSMが調べるのはトラフィックの一方向だけなので、キャプチャしないトラフィックが誤って否定されかねないということです(これは、すべてのシグニチャに当てはまります)。半二重(シンプレックス)環境(たとえば、例1のHTTPトラフィック)の場合、指定されている条件なので、次のシグニチャをディセーブルにすることを推奨します(明らかなフォールス ネガティブおよび明らかなフォールス ポジティブを参照)。混在モード(たとえば、例1)では、これらの条件が当てはまるのは、実際に半二重でモニタされるサービスだけです。

明らかなフォールス ポジティブ

表6 に明らかなフォールス ポジティブを示します。これらもディセーブルにする必要があります。

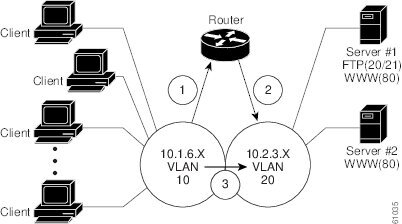

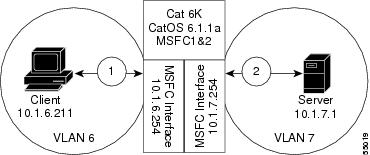

例5: MSFC1およびMSFC2を使用したVACLベースのキャプチャの設定

ここでは、Supervisor Engine 1およびSupervisor Engine 2を使用したVACLベースのキャプチャについて説明します。具体的な内容は次のとおりです。

•![]() 「MSFCが搭載されたSupervisor Engine 1A上でのICMPおよびWebパケットの結果」

「MSFCが搭載されたSupervisor Engine 1A上でのICMPおよびWebパケットの結果」

•![]() 「MSFC2が搭載されたSupervisor Engine 2上でのICMPおよびWebパケットの結果」

「MSFC2が搭載されたSupervisor Engine 2上でのICMPおよびWebパケットの結果」

•![]() 「解析」

「解析」

ネットワークの設定

図11に、ネットワーク構成を示します。

VACLベースのキャプチャの動作を次のようなネットワーク構成でテストします。

–![]() PFCとMSFCが搭載されたSupervisor Engine 1A

PFCとMSFCが搭載されたSupervisor Engine 1A

–![]() PFC2とMSFC2が搭載されたSupervisor Engine 2

PFC2とMSFC2が搭載されたSupervisor Engine 2

–![]() Catalystソフトウェア リリース6.1.1a(各ハードウェア プラットフォームに対応)

Catalystソフトウェア リリース6.1.1a(各ハードウェア プラットフォームに対応)

–![]() Cisco IOS Release 12.1(8a)EX

Cisco IOS Release 12.1(8a)EX

正常な動作 ― クライアントからのICMPエコー要求(ping)パケットへの応答として、10.1.7.1のサーバからICMPエコー応答パケットが送信されます。

正常な動作 ― クライアントがサーバのポート80(Webサーバ)とのTCP接続を確立し、Webページを要求します。サーバはこれに応答して、要求されたページを送信します。クライアントはFINシーケンスを送信して、TCP接続を切断します。

(注) VACLは許可および転送されていない全パケットを暗黙的に拒否するので、denyicmpおよびdenywwwは他のあらゆるパケットを拒否します。

set security acl ip testacl permit ip any any capture

set security acl ip denyicmp deny icmp any host 10.1.6.211

set security acl ip denyicmp permit ip any any

set security acl ip denywww deny tcp any eq 80 host 10.1.6.211

set security acl ip denywww permit ip any any

set security acl ip testacl2 deny icmp any host 10.1.6.211

set security acl ip testacl2 permit ip any any capture

set security acl ip testacl3 deny tcp any eq 80 host 10.1.6.211

MSFCが搭載されたSupervisor Engine 1A上でのICMPおよびWebパケットの結果

表7 に、MSFCが搭載されたSupervisor Engine 1A上のVLAN 6およびVLAN 7でキャプチャされるICMPパケットおよびWebパケットのテスト結果を示します。

(注) 結果の欄には、どの位置で(1または2)パケットがキャプチャされたかが示されています。キャプチャの位置は、キャプチャされたパケットに適用されたVLANタグによって決まります。1でキャプチャされたパケットはVLAN 6に属し、2でキャプチャされたパケットはVLAN 7に属します。

Testacl5 |

ICMP要求は2でキャプチャされます。 |

|

Testacl28 |

||

最初のICMP要求は1でキャプチャされます。 |

MSFC2が搭載されたSupervisor Engine 2上でのICMPおよびWebパケットの結果

表8 に、MSFC2が搭載されたSupervisor Engine 2上のVLAN 6およびVLAN 7でキャプチャされるICMPパケットおよびWebパケットのテスト結果を示します。

(注) 結果の欄には、どの位置で(1または2)パケットがキャプチャされたかが示されています。キャプチャの位置は、キャプチャされたパケットに適用されたVLANタグによって決まります。1でキャプチャされたパケットはVLAN 6に属し、2でキャプチャされたパケットはVLAN 7に属します。

Testacl9 |

ICMP要求は2でキャプチャされます。 |

|

Denyicmp10 |

ICMP要求は1でキャプチャされます。 |

|

Testacl212 |

ICMP要求は2でキャプチャされます。 |

|

ICMP要求は2でキャプチャされます。 |

| 9.Cisco IOSソフトウェア:Testaclの代わりにcapture_all 10.Cisco IOSソフトウェア:DenyicmpおよびDenywwwの代わりにdeny_icmp_www 11.これは、Supervisor Engine2/EARL-6のキャプチャ動作です(解析を参照)。 12.Cisco IOSソフトウェア:Testacl2およびTestacl3の代わりにcapture_non_icmp_www |

解析

Supervisor Engine 1Aのテスト中に、異常が検出されました。すべてのトラフィックが2でキャプチャされていました。正常であれば、 表7 に記載されているように動作するはずです。調査した結果、MSFCでMLS機能がディセーブルになっていたため、すべてのパケットにソフトウェア ルーティングが実行されていた(レイヤ3ファスト スイッチングは実行されない)ことがわかりました。正常に動作している場合、対話の最初のパケット(TCPのSYN)にはソフトウェア ルーティングが実行されます。このパケット(およびその応答)によって、MLSフローが確立され、2番目以降のパケットには、MLS(レイヤ3スイッチング)が適用されます。MLSスイッチングが実行されたパケットは、スイッチの出力ポートのVLANタギングでキャプチャされます。

Supervisor Engine 2には、Enhanced Address Recognition Logic (EARL)-6処理エンジンが搭載されています。EARL-6の役割は、コピーおよびキャプチャの決定処理です。コピーおよびキャプチャ決定の処理方法に関する設計が変更された(Supervisor Engine 1のEARL-5からの)結果、廃棄パケットがキャプチャされるようになりました。そのため、IDSが誤ってアラームをレポートする可能性があります。

denyicmpおよびdenywwwのVACL(Catalystソフトウェア)またはdeny_icmp_wwwのVACL(Cisco IOSソフトウェア)は、サーバからクライアントへの応答トラフィックを明示的に拒否します。これらには、VACL機能による暗示的なすべての拒否も含まれています。クライアントからサーバへはトラフィックは絶対に到達しません。ただし、宛先VLANには、通常、該当するキャプチャVACLが付いているので、EARL-6はスイッチングの決定には依存せず、独自にキャプチャの決定を実行し、キャプチャ ビットを設定します。キャプチャ ポートは、キャプチャ ビットに基づいて、スイッチのバックプレーンからのパケットをコピーするので、「廃棄された」パケットがキャプチャされるのです。

TCPセッションの再確立

IDSMは、TCPセッション ストリームを再確立できます。この機能は、IDSシステムを破ろうとするいくつかの技法に対抗するために取り入れられました。ここでは、コンフィギュレーションの設定値およびセッション再確立の効果について詳しく説明します。

セッションの再確立は、packetd.confファイルのトークンで制御します。設定値を変更する具体的な手順については、『 Cisco Intrusion Detection System Director for UNIX Configuration and Operations Guide 』を参照してください。

TCPThreeWayHandShake:TCPストリームの再確立サブシステムは、TCP接続を確立しようとする3方向ハンドシェークを検出したときに限り、トラフィックを監視するように設定できます。デフォルト値は0(off)です。半二重動作の場合は、0(off)に設定することを推奨します。

TCPStrictReassembly:TCPストリームの再確立サブシステムは、受信側ホストからACKが返信された場合に限り、パケットを検索するように設定できます。このトークンでその動作を制御します。次の3種類の設定値を使用できます(設定しなかった場合は、デフォルト値の0になります)。半二重動作の場合は、0(off)に設定することを推奨します。

トラブルシューティング

ここでは、IDSMのトラブルシューティングについて説明します。

現象 分割されたパケットで送信されたアタックに対して、IDSMがアラームを生成しない。

IDSMでフラグメンテーションの再組み立てがonに設定されているかどうかを確認します。IDSMはNTまたはSolarisコンピュータと同様に、フラグメントを再組み立てします。

ほとんどのフラグメンテーションの状況では、IDSMはフラグメントを再組み立てし、アタックに対するアラームを生成します。

アタッカーは、Linuxでなければアタックが成功するために必要な順序にならないような方法で、データをオーバーラップさせたフラグメントを送信することにより、IDSMからアタックを隠そうとする場合があります。このような場合、IDSMはアタックを表すアラームは生成しませんが、その代わりに1203 Fragment Overlapアラームを生成します。

現象 シグニチャ933アラームが、100 %のパケット廃棄を報告する。

IDSMの最新バージョンを実行しているかどうか確認してください。最新バージョンを使用しているにもかかわらずこの問題が発生する場合は、TACに連絡してください。

(注) 1~99 %のパケット廃棄は、IDSMのオーバーサブスクリプションによるものです。VACLキャプチャを使用している場合は、さらに多くのパケットのフィルタリングを行い、送信するパケットを減らしてください。SPANを使用している場合は、SPANの対象となっているトラフィックを削減するか、あるいはVACLキャプチャを使用してトラフィックをフィルタリングしてください。

現象 IDSMがスイッチに接続されているが、IDSM前面パネルのステータスLEDが消灯したままである。

スイッチのコンソールからIDSMの電源が切断されている可能性があります。スイッチで show module module_number コマンドを実行し、モジュールの電源がオンになっているか確認してください。スイッチで set module power up module_number コマンドを実行し、モジュールの電源をオンにしてください。

(注) Cisco IOSソフトウェアの場合は、[no] power enable module_numberコマンドを使用して電源のオン/オフを切り換えます。

現象 ステータスLEDは点灯するが、モジュールがオンラインにならない。

スイッチのコンソールからモジュールがディセーブルに設定されている可能性があります。スイッチで show module module_number コマンドを実行し、モジュールがイネーブルになっているか確認してください。 set module enable module_number コマンドを実行し、ディセーブルになっているモジュールをイネーブルにします。

(注) Cisco IOSソフトウェアには、set module enable/disableコマンドに対応するコマンドはありません。

モジュールがすでにイネーブルになっている場合は、スイッチで reset module_number コマンドを実行し、モジュールをリセットしてください。モジュールが5分以内にオンラインにならない場合は、 set module power down module_number コマンドおよび set module power up module_number コマンドを実行し、スイッチからIDSMの電源をオフにし、再びオンにしてください。

(注) 極端な場合、IDSMをオンラインにするために、3回続けてリセットを実行しなければならないこともあります。続けてリセットを行う場合は、モジュールがオフラインであることが表示されてから、次のリセットを実行してください。リセットを3回続けて実行してもモジュールがオンラインにならない場合は、TACに連絡してください。

現象 IDSMが診断プログラムを開始したが、診断テストで不合格になった。

reset module_number コマンドを実行し、スイッチのコンソールからIDSMをリセットしてください。

IDSMをリセットしても問題が解決されない場合は、次の方法を試してください。

•![]() スイッチのスロットからIDSMを取り外し、別のスロットに差し込みます。

スイッチのスロットからIDSMを取り外し、別のスロットに差し込みます。

IDSMをリセットし、スイッチ全体をリセットし、またIDSMを別のスロットに差し込んでも診断テストで不合格になる場合はTACに連絡してください。

(注) Cisco IOSソフトウェアの場合は、hw-module module-number resetコマンド使用してモジュールをリセットします。

現象 (Telnetを使用して、あるいはスイッチ コンソールからIDSMへログインする session コマンドを使用して)IDSMにログインし、そのルータに対してpingを実行したり、別のシステムからIDSM制御ポートに対してpingを実行したりした後、IDSMのコマンドおよび制御ポート(ポート2)と通信することができない。

IDSMにログインし、 show configuration コマンドを使用して、IPアドレス、マスク、およびゲートウェイの設定が正しいかどうかを調べてください。設定値に問題がない場合は、スイッチ コマンドの show port module_number /2 を実行し、制御ポートが正しいVLANに属しているかどうかを確認してください(IDSMはゲートウェイと同じVLAN上になければなりません)。

(注) Cisco IOSソフトウェアの場合は、show interfaces Gigabitethernet slot_number/port_numberコマンドを使用します。

制御ポートが正しいVLANに属していない場合は、 set vlan vlan_number module_number /2 コマンドを実行し、制御ポートを正しいVLANに設定してください。 show spantree module_number /2 コマンドを使用して、制御ポートがスパニングツリーに追加されたことを確認します。ポートがリスニング ステートまたはラーニング ステートになっている場合は、ポートがフォワーディング ステートになるまで繰り返し show spantree コマンドを実行してから、制御ポートに対してpingを実行します。ポートが未接続状態の場合は、モジュールをリセットしてください。

(注) Cisco IOSソフトウェアの場合は、show spanning-tree コマンドを使用します。

ゲートウェイへのpingは通っても、他のVLAN上のシステムにアクセスできない場合は、 traceroute コマンドを使用して、ゲートウェイの設定値を確認してください。

現象 ids-installerを使用してソフトウェアをアップグレードできない。

IDSMにログインし、 show configuration コマンドでIPアドレス、マスク、およびゲートウェイの設定値を確認することにより、コマンドおよび制御ポートを検証します。設定値に問題がない場合は、スイッチ コマンドの show port module_number /2 を実行し、制御ポートが正しいVLANに属しているかどうかを確認してください(IDSMはゲートウェイと同じVLAN上になければなりません)。

(注) IDSMをメンテナンス パーティションから起動している場合は、診断コマンドのids-installer netconfig /viewをshow configurationの代わりに使用して、IPアドレス、マスク、およびゲートウェイの設定値を確認します。

制御ポートが正しいVLANに属していない場合は、 set vlan vlan_number module_number /2 コマンドを実行し、制御ポートを正しいVLANに設定してください。 show spantree module_number /2 コマンドを使用して、制御ポートがスパニングツリーに追加されたことを確認します。ポートがリスニング ステートまたはラーニング ステートになっている場合は、ポートがフォワーディング ステートになるまで繰り返し show spantree コマンドを実行してから、制御ポートに対してpingを実行します。ポートが未接続状態の場合は、モジュールをリセットしてください。

ping コマンド、 traceroute コマンド、またはその両方を使用して、アップデート ファイルが保存されているFTPサーバに接続できるかどうかを確認します。正常に接続された場合は、Telnetを使用して、FTPサーバに使用するログイン名およびパスワードが有効かどうかを確認します。

FTPサーバ上のファイルに有効な名前が与えられているかどうかを確認します。一部のWindows FTPプログラムは、別のシステムにファイルを転送するときに、ファイル名の中のピリオドを下線に置換します。FTPサーバ上のファイルの名前は、 1.2(3)S4.xyz の形式になっていなければなりません。ファイル名が 1_2(3)S4.xyz の形式になっている場合は、ids-installerを正常に動作させるために、FTPサーバ上で元の 1.2(3)S4.xyz の形式に名前を変更する必要があります。

/directory= switchのパラメータをよく調べます。Telnetまたは他の手段で、そのディレクトリにIDSMファイルが置かれていることを確認します。さらに、ディレクトリパスがシングル クォーテーションで囲まれていることを確認します。

/prefix= switchのパラメータをよく調べます。プレフィクスは、アプリケーション パーティション イメージの場合は IDSM-a-1.2(3)S4 、メンテナンス パーティション イメージの場合は IDSM-m-1.2(3) の形式になっていなければなりません。

メンテナンス(hdd:2)パーティションではなく、アプリケーション(hdd:1)パーティションでIDSMを起動したことを確認します。スイッチ コマンドの show version module_number を使用して、モジュールで実行中のソフトウェアのバージョンを表示します。アプリケーション パーティションの場合は、2.5(1)S1のように、[S]の文字と番号によってシグニチャのアップデート バージョンが表示されますが、メンテナンス パーティションの場合は、2.5(0)のように、シグニチャ アップデート バージョンが含まれません。スイッチで show boot module_number コマンドを実行し、IDSMのデフォルトのブート デバイスを確認します(ブート ストリングがヌルの場合は、アプリケーション パーティションが起動されます)。

前述の「IDSMのコマンドおよび制御ポート(ポート2)と通信できない」というトラブルシューティング項目を参照し、IDSMが外部と通信できるかどうかを確認します。

IDSMにログインし、 show configuration コマンドを使用して、Directorの設定値を確認します。

IDSMのモニタ ポート(ポート1)がトラフィックを受信しているかどうかを確認します。トラフィックを受信するには、ポート1がSPANの宛先であるか、またはセキュリティVACLキャプチャ宛先ポートでなければなりません。

セキュリティVACLキャプチャの場合、VACLを適切に指定してコミットし、VLANに割り当てておかなければなりません。セキュリティVACLキャプチャ トラフィックを受信するには、さらに、IDSMのポート1が適切なVLAN(1つまたは複数)に含まれていなければなりません。スイッチ トラフィックをモニタするIDSMの設定例については、「1台のスイッチ上で複数のIDSMを設定する場合」および「IDSの設定例」を参照してください。

show top pkts コマンドを使用して、ポート1に届くトラフィックの量をモニタします。トラフィックがIDSMのモニタ ポートに送信されているが、IDSMがアラームを生成しない場合は、Cisco IDS Directorのマニュアルを参照して、さらにトラブルシューティングを続けてください。

(注) show top pkts コマンドを使用できるのは、Catalystソフトウェアだけです。

(注) モニタ ポートの使用率は計算されないため、show topコマンドではなくshow top pktsコマンドを使用する必要があります。IDSMのモニタ ポートがshow top pktsコマンドの出力に含まれていない場合は、コマンドの末尾に、スイッチのshow top pkts total number of portsのポート総数以上の値を追加し、出力にモニタ ポートが含まれるようにします。

IDSMのCLIで show ip traffic コマンドを使用すると、モニタ ポートの統計情報で、キャプチャされたパケット数を調べることもできます。IDSM CLIの診断モードで diag resetcount コマンドを使用し、カウンタをゼロにリセットします。さらに、 show ip traffic コマンドを使用して、モニタ ポートがトラフィックを認識しているかどうか、アラームが生成されているかどうかを調べます。調べる行は、[ IP Packets: 9742 ]および[ pktd alarms recv: 946 ]です。

モニタ ポートがトラフィックを認識していて、かつアラームが生成されている場合は、IDSMによってアラームがローカルで記録されているかどうかを確認します。

(注) IDSMでロギングがイネーブルになっていることを確認してください。

show event current コマンドを実行します。現在のログ ファイル内のアラームが表示されます。アラームがすべてレベル1またはレベル2の場合は、IDS DirectorまたはCSPMには表示されません。IDS Director OpenViewマップは、レベル3以上のアラームだけを表示するように設計されています。デフォルトでは、CSPMはレベル3以上のアラームだけをEvent Viewerに転送するようにIDSMを設定します。

関連資料

Catalyst 6500シリーズ スイッチおよびCLIコマンドの詳細については、次のマニュアルを参照してください。

•![]() 『Catalyst 6000 Family Software Configuration Guide』

『Catalyst 6000 Family Software Configuration Guide』

•![]() 『Catalyst 6000 Family Command Reference』

『Catalyst 6000 Family Command Reference』

•![]() 『Catalyst 6000 Family IOS Command Reference』

『Catalyst 6000 Family IOS Command Reference』

•![]() 『Catalyst 6000 Family IOS Software Configuration Guide』

『Catalyst 6000 Family IOS Software Configuration Guide』

ハードウェアの構成およびメンテナンス手順の詳細については、『 Catalyst 6500 Series Module Installation Guide 』を参照してください。

IDSM 3.0(5)のリリース ノートは、『 Release Notes for the Catalyst 6000 Family Intrusion Detection System Module Software Release 3.0(5) 』を参照してください。

Cisco IDS製品については、次のマニュアルを参照してください。

–![]() 『Release Notes for Cisco Secure Policy Manager Version 2.3.3i』

『Release Notes for Cisco Secure Policy Manager Version 2.3.3i』

–![]() 『Release Notes for Cisco Secure Policy Manager Version 2.3.2i』

『Release Notes for Cisco Secure Policy Manager Version 2.3.2i』

–![]() 『Release Notes for Cisco Secure Policy Manager 2.3.1i』

『Release Notes for Cisco Secure Policy Manager 2.3.1i』

–![]() 『Cisco Secure Policy Manager Installation Guide, Version 2.3.1i』

『Cisco Secure Policy Manager Installation Guide, Version 2.3.1i』

–![]() 『 Cisco Secure Policy Manager Solution Guide Series:Intrusion Detection System, Version 2.3.1i 』

『 Cisco Secure Policy Manager Solution Guide Series:Intrusion Detection System, Version 2.3.1i 』

–![]() 『Release Notes for Cisco Secure Policy Manager Version 2.3i』

『Release Notes for Cisco Secure Policy Manager Version 2.3i』

–![]() 『Cisco Intrusion Detection System Director for UNIX Configuration and Operations Guide Version 2.2.3』

『Cisco Intrusion Detection System Director for UNIX Configuration and Operations Guide Version 2.2.3』

–![]() 『Release Notes for Cisco Intrusion Detection System Director for UNIX Version 2.2.3』

『Release Notes for Cisco Intrusion Detection System Director for UNIX Version 2.2.3』

–![]() 『Cisco Secure Intrusion Detection System Sensor Installation and Safety Note』

『Cisco Secure Intrusion Detection System Sensor Installation and Safety Note』

–![]() 『Cisco Intrusion Detection Sensor Accessories Contents and Installation』

『Cisco Intrusion Detection Sensor Accessories Contents and Installation』

–![]() 『Cisco Intrusion Detection System Sensor Configuration Note Version 3.1』

『Cisco Intrusion Detection System Sensor Configuration Note Version 3.1』

–![]() 『Cisco Intrusion Detection System Sensor Device Manager Configuration Note Version 3.1』

『Cisco Intrusion Detection System Sensor Device Manager Configuration Note Version 3.1』

–![]() 『Cisco Intrusion Detection System Event Viewer Version 3.1』

『Cisco Intrusion Detection System Event Viewer Version 3.1』

–![]() 『Cisco Intrusion Detection System Sensor Getting Started Version 3.1』

『Cisco Intrusion Detection System Sensor Getting Started Version 3.1』

–![]() 『Release Notes for Cisco Intrusion Detection System Sensor Version 3.1』

『Release Notes for Cisco Intrusion Detection System Sensor Version 3.1』

–![]() 『Cisco Intrusion Detection System Signature Engines Version 3.1』

『Cisco Intrusion Detection System Signature Engines Version 3.1』

–![]() 『Cisco Intrusion Detection System Host Sensor User Guide』

『Cisco Intrusion Detection System Host Sensor User Guide』

–![]() 『Cisco Intrusion Detection System Host Sensor Quick Start』

『Cisco Intrusion Detection System Host Sensor Quick Start』

–![]() 『Cisco Intrusion Detection System Host Sensor Registration』

『Cisco Intrusion Detection System Host Sensor Registration』

–![]() 『Release Notes for Cisco Intrusion Detection System Host Sensor』

『Release Notes for Cisco Intrusion Detection System Host Sensor』

マニュアルの入手方法

ここでは、シスコ製品のマニュアルを入手する方法について説明します。

Documentation CD-ROM

シスコ製品のマニュアルおよびその他の資料は、製品に付属のCisco Documentation CD-ROMパッケージでご利用いただけます。Documentation CD-ROMは毎月更新されるので、印刷資料よりも新しい情報が得られます。このCD-ROMパッケージは、単独または年間契約で入手することができます。

マニュアルの発注方法

•![]() Cisco.com(Cisco Direct Customers)に登録されている場合、Networking Products MarketPlaceからシスコ製品のマニュアルを発注できます。 次のURLにアクセスしてください。

Cisco.com(Cisco Direct Customers)に登録されている場合、Networking Products MarketPlaceからシスコ製品のマニュアルを発注できます。 次のURLにアクセスしてください。

http://www.cisco.com/cgi-bin/order/order_root.pl

•![]() Cisco.com登録ユーザの場合、Subscription StoreからオンラインでDocumentation CD-ROMを発注できます。 次のURLにアクセスしてください。

Cisco.com登録ユーザの場合、Subscription StoreからオンラインでDocumentation CD-ROMを発注できます。 次のURLにアクセスしてください。

テクニカル サポート

シスコシステムズでは、技術上のあらゆる問題の支援窓口としてCisco.comを運営しています。お客様およびパートナーは、 Technical Assistance Center(TAC)Webサイトのオンライン ツールからオンライン マニュアル、トラブルシューティングに関するヒント、およびコンフィギュレーション例を入手できます。Cisco.comにご登録済みのお客様は、TAC Webサイトで提供するすべてのテクニカル サポート リソースをご利用いただけます。 Cisco.comへのご登録については、製品を購入された代理店へお問い合わせください。

Cisco.com

Cisco.comは、いつでもどこからでも、シスコシステムズの情報、ネットワーキング ソリューション、サービス、プログラム、およびリソースにアクセスできる対話形式のネットワーク サービスです。

Cisco.comは統合インターネット アプリケーションであり、優れた使いやすいツールとして、広範囲の機能やサービスを通してお客様に次のような利点を提供します。

•![]() スキル査定、トレーニング、認定プログラムへのオンライン登録

スキル査定、トレーニング、認定プログラムへのオンライン登録

個別対応の情報およびサービスをご希望の場合は、Cisco.comにご登録ください。Cisco.comには、次のURLからアクセスしてください。

TAC

シスコの製品、テクノロジー、またはソリューションについて技術的な支援が必要な場合には、TACをご利用いただくことができます。TACでは、2種類のサポートを提供しています。TAC WebサイトとTAC Escalation Centerです。

•![]() プライオリティ レベル4(P4) ― シスコ製品の機能、インストレーション、基本的なコンフィギュレーションについて、情報または支援が必要な場合。

プライオリティ レベル4(P4) ― シスコ製品の機能、インストレーション、基本的なコンフィギュレーションについて、情報または支援が必要な場合。

•![]() プライオリティ レベル3(P3) ― ネットワークのパフォーマンスが低下している。ネットワークが十分に機能していないが、ほとんどの業務運用は継続できる場合。

プライオリティ レベル3(P3) ― ネットワークのパフォーマンスが低下している。ネットワークが十分に機能していないが、ほとんどの業務運用は継続できる場合。

•![]() プライオリティ レベル2(P2) ― ネットワークのパフォーマンスが著しく低下したため、業務に重大な影響があるにもかかわらず、対応策が見つからない場合。

プライオリティ レベル2(P2) ― ネットワークのパフォーマンスが著しく低下したため、業務に重大な影響があるにもかかわらず、対応策が見つからない場合。

•![]() プライオリティ レベル1(P1) ― ネットワークがダウンし、すぐにサービスを回復しなければ業務に致命的な損害が発生するにもかかわらず、対応策が見つからない場合。

プライオリティ レベル1(P1) ― ネットワークがダウンし、すぐにサービスを回復しなければ業務に致命的な損害が発生するにもかかわらず、対応策が見つからない場合。

TAC Webサイト

P3およびP4レベルの問題については、TAC Webサイトを利用して、お客様ご自身で問題を解決し、コストと時間を節約することができます。このサイトでは各種のオンライン ツール、ナレッジ ベース、およびソフトウェアを、いつでも必要なときに利用できます。TAC Webサイトには、次のURLからアクセスしてください。

シスコシステムズとサービス契約を結んでいるお客様、パートナー、リセラーは、TAC Webサイトのすべてのテクニカル サポート リソースをご利用いただけます。TAC Webサイト にアクセスするには、Cisco.comのログインIDとパスワードが必要です。サービス契約が有効で、ログインIDまたはパスワードを取得していない場合は、次のURLにアクセスして登録手続きを行ってください。

http://www.cisco.com/register/

Cisco.com登録ユーザは、TAC Webサイトで技術上の問題を解決できなかった場合、TAC Case Openツールのオンライン サービスを利用することができます。 TAC Case OpenツールのURLは次のとおりです。

Japan TAC Web サイト

Japan TAC Web サイトでは、利用頻度の高い TAC Web サイト(http://www.cisco.com/tac)のドキュメントを日本語で提供しています。Japan TAC Web サイトには、次のURLからアクセスしてください。

http://www.cisco.com/jp/go/tac

サポート契約を結んでいない方は、「ゲスト」としてご登録いただくだけで、Japan TAC Web サイトのドキュメントにアクセスできます。

Japan TAC Web サイトにアクセスするには、Cisco.com のログインID とパスワードが必要です。ログイン ID とパスワードを取得していない場合は、次のURLにアクセスして登録手続きを行ってください。

TAC Escalation Center

TAC Escalation CenterではP1およびP2レベルの問題に対応しています。これらのレベルに分類されるのは、ネットワークの機能が著しく低下し、業務の運用に重大な影響がある場合です。TAC Escalation Centerにお問い合わせいただいたP1またはP2の問題には、TACエンジニアが対応します。

TACフリーダイヤルの国別電話番号は、次のURLを参照してください。

http://www.cisco.com/warp/public/687/Directory/DirTAC.shtml

ご連絡に先立って、お客様が契約しているシスコ サポート サービスがどのレベルの契約となっているか(たとえば、SMARTnet、SMARTnet Onsite、またはNetwork Supported Accounts [NSA;ネットワーク サポート アカウント]など)、お客様のネットワーク管理部門にご確認ください。また、お客様のサービス契約番号およびご使用の製品のシリアル番号をお手元にご用意ください。

フィードバック

フィードバック